Айпи адреса: 2ip.ru | DDoS protection

Содержание

IP-адреса — Расположения серверов TeamViewer — TeamViewer Web Monitoring

Северная и Южная Америка

| Местоположение | Адрес IPv4 | Адрес IPv6 |

|---|---|---|

| Аргентина, Буэнос-Айрес | 217.146.28.192 / 27 | 2a00:11c0:19:2001:: / 64 |

| Бразилия, Рио-де-Жанейро | 37.252.239.128 / 27 | 2a00:11c0:10:4:: / 64 |

| Бразилия, Сан-Паулу | 213.227.180.128 / 27 | 2a00:11c0:f:429:: / 64 |

| Канада, Торонто | 188.172.221.96 / 27 | 2605:380:55:350:: / 64 |

| Мексика, Мехико | 131.100.3.192 / 27 | 2803:ad80:0:776:: / 64 |

| США, Атланта | 162.250.7.160 / 27 | 2605:380:57:350:: / 64 |

| США, Даллас | 188.172.251.192 / 27 | 2605:380:58:4:: / 64 |

| США, Денвер | 162.220.222.192 /27 | 2a00:11c0:21:1:: / 64 |

| США, Лос-Анджелес | 188. 172.214.128 / 27 172.214.128 / 27 | 2a00:11c0:20:949:: / 64 |

| США, Майами | 162.250.2.192 / 27 | 2a00:11c0:2c:6:: / 64 |

| США, Нью-Йорк | 162.220.223.160 / 27 | 2a00:11c0:46:5:: / 64 |

| США, Вашингтон | 94.16.21.192 / 27 | 2a00:11c0:39:4:: / 64 |

Европа — Ближний Восток — Африка

| Местоположение | Адрес IPv4 | Адрес IPv6 |

|---|---|---|

| Австрия, Вена | 185.228.150.128 / 27 | 2a00:11c0:66:13:: / 64 |

| Дания, Копенгаген | 188.172.192.160 / 27 | 2a00:11c0:2e:4:: / 64 |

| Франция, Марсель | 188.172.245.32 / 27 | 2a00:11c0:76:311:: / 64 |

| Франция, Париж | 213.227.162.64 / 27 | 2a00:11c0:2:450:: / 64 |

| Германия, Франкфурт-на-Майне | 217.146.23.96 / 27 | 2a00:11c0:e:3:: / 64 |

| Германия, Мюнхен | 37. 252.227.128 / 27 252.227.128 / 27 | 2a00:11c0:3:429:: / 64 |

| Германия, Нюрнберг | 185.116.99.128 / 27 | 2a00:11c0:43:3:: / 64 |

| Великобритания, Лондон | 37.252.230.160 / 27 | 2a00:11c0:8:7:: / 64 |

| Италия, Милан | 178.255.155.224 / 27 | 2a00:11c0:b:450:: / 64 |

| Израиль, Тель-Авив | 213.227.181.64 / 27 | 2a00:11c0:78:4:: / 64 |

| Нидерланды, Амстердам | 188.172.222.0 / 27 | 2a00:11c0:63:4:: / 64 |

| Норвегия, Осло | 188.172.223.160 /27 | 2a00:11c0:68:4:: / 64 |

| Польша, Варшава | 217.146.13.96 / 27 | 2a00:11c0:30:429:: / 64 |

| Южная Африка, Йоханнесбург | 213.227.178.128 / 27 | 2a00:11c0:67:998:: / 64 |

| Испания, Мадрид | 94.16.26.64 / 27 | 2a00:11c0:1e:350:: / 64 |

| Швеция, Стокгольм | 213.227.185.192 / 27 | 2a00:11c0:2b:613:: / 64 |

| Швейцария, Цюрих | 188. 172.235.192 / 27 172.235.192 / 27 | 2a00:11c0:5:450:: / 64 |

| Объединенные Арабские Эмираты, Дубай | 37.252.245.96 / 27 | 2a00:11c0:14:311:: / 64 |

Азиатско-тихоокеанский регион

| Местоположение | Адрес IPv4 | Адрес IPv6 |

|---|---|---|

| Австралия, Сидней | 213.227.167.160 / 27 | 2605:380:55:350:: / 64 |

| Гонконг, Гонконг | 188.172.201.160 / 27 | 2a00:11c0:17:657:: / 64 |

| Индия, Ченнаи | 217.146.11.128 / 27 | 2a00:11c0:28:687:: / 64 |

| Япония, Токио | 37.252.229.192 / 27 | 2a00:11c0:2f:5:: / 64 |

| Сингапур, Сингапур | 188.172.203.64 / 27 | 2a00:11c0:26:350:: / 64 |

| Южная Корея, Сеул | 37.252.244.192 / 27 | 2a00:11c0:13:450:: / 64 |

| Тайвань, Тайбэй | 37.252.243.160 / 27 | 2a00:11c0:12:949:: / 64 |

Документы для ознакомления

Загрузите дополнительные материалы по TeamViewer Web Monitoring.

Информационный лист

Загрузите информационный листок по TeamViewer Web Monitoring, чтобы получить наиболее важную информацию о TeamViewer Monitoring на одной странице.

ЗАГРУЗИТЬ ОДНОСТРАНИЧНЫЙ ДОКУМЕНТ

Обзор технических параметров

Загрузите обзор технических параметров TeamViewer Web Monitoring, чтобы ознакомиться со всей важной информацией.

ЗАГРУЗИТЬ ИНФОРМАЦИОННУЮ СПРАВКУ

Узнайте больше о решении Web Monitoring в нашем новом информационном документе под названием «Web Monitoring Made Easy» (на английском)

Загрузить информационный документ

МОНИТОРИНГ

Что умеет TeamViewer Web Monitoring?

ПРЕИМУЩЕСТВА

Повышайте

производительность и удобство вашего сайта для конечных пользователей

Активируйте

веб-мониторинг сегодня!

Начните бесплатную 14-дневную пробную версию программы «Мониторинг транзакций».

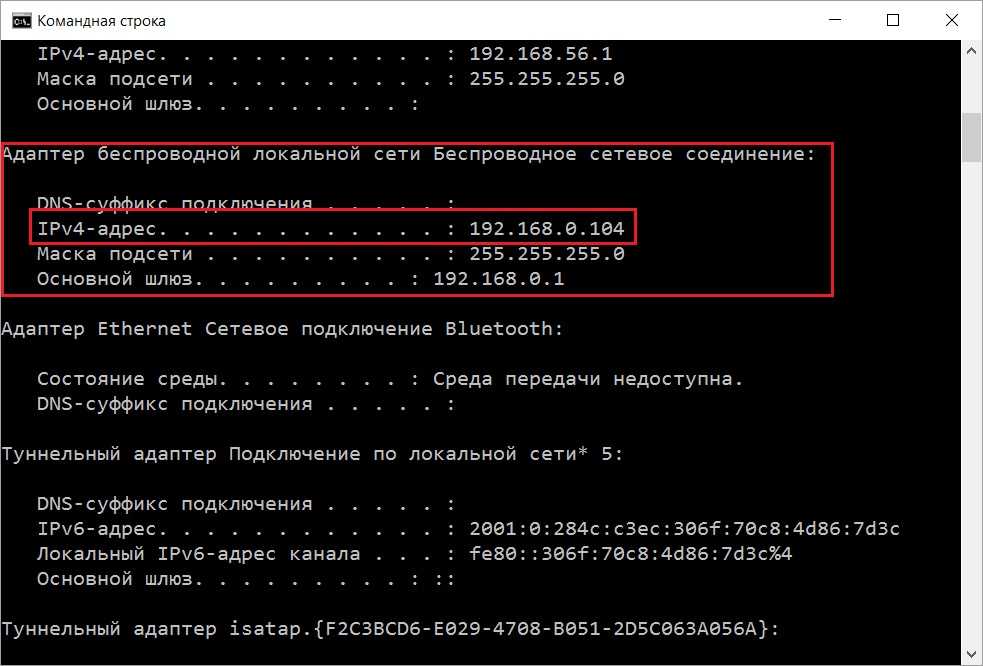

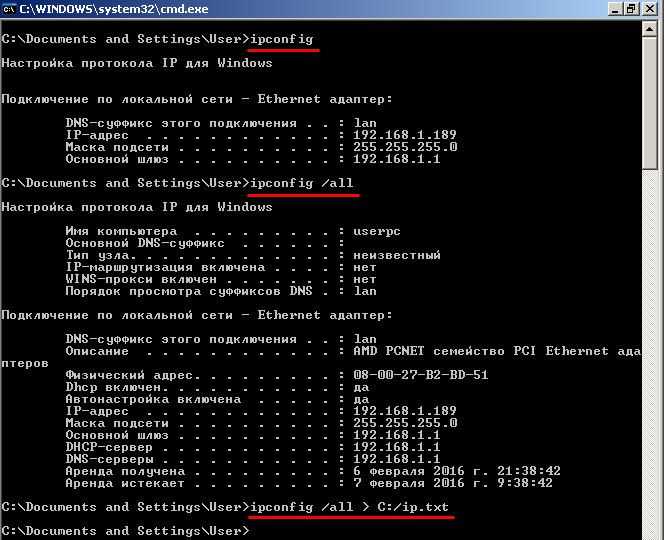

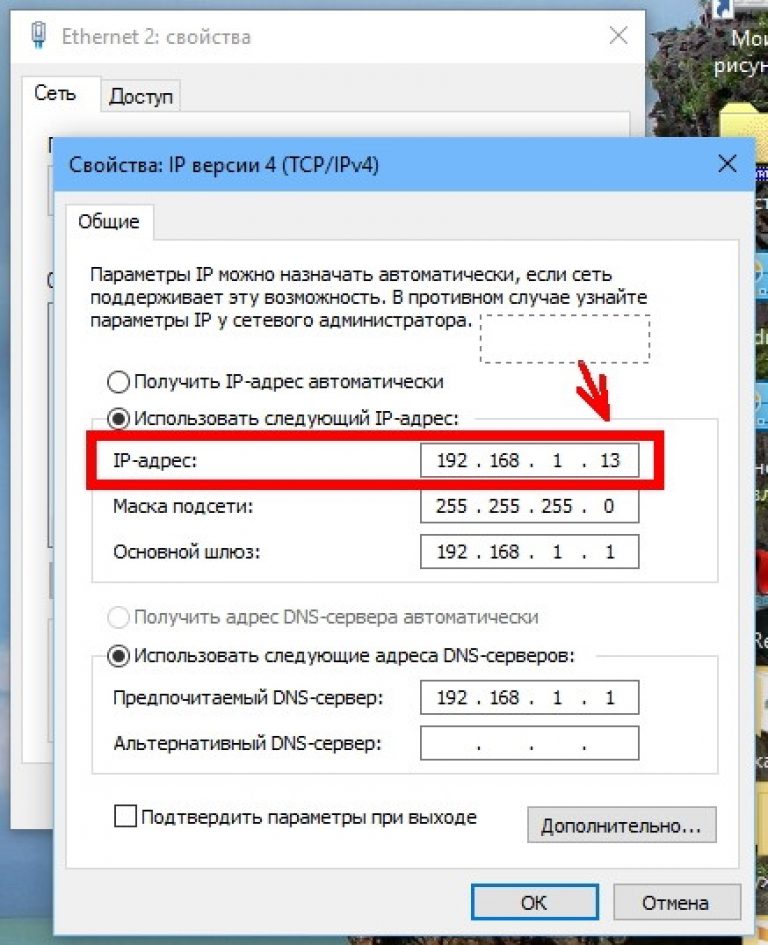

Назначение IP-адресов

При добавлении или выдаче сервера ему назначается IPv4-адрес. Этот адрес является основным и используется для выполнения операций с сервером. Вы можете назначить серверу дополнительные адреса и выбрать один из них в качестве основного. Всего на сервере может быть по одному основному IP-адресу формата IPv4 и IPv6.

Кроме отдельных адресов вы можете назначить серверу IPv4 или IPv6-подсеть. В этом случае в качестве основного адреса можно будет использовать первый адрес подсети.

DCImanager поддерживает добавление подсетей с длиной префикса:

- для IPv4 — от /25 до /32;

- для IPv6 — от /64 до /128.

IP-адреса добавляются на сервер во время переустановки операционной системы.

Для выделения IP-адресов перейдите в Серверы → выберите сервер → меню → Параметры сервера → Настройки → Сетевые → Выделить новый IP-адрес.

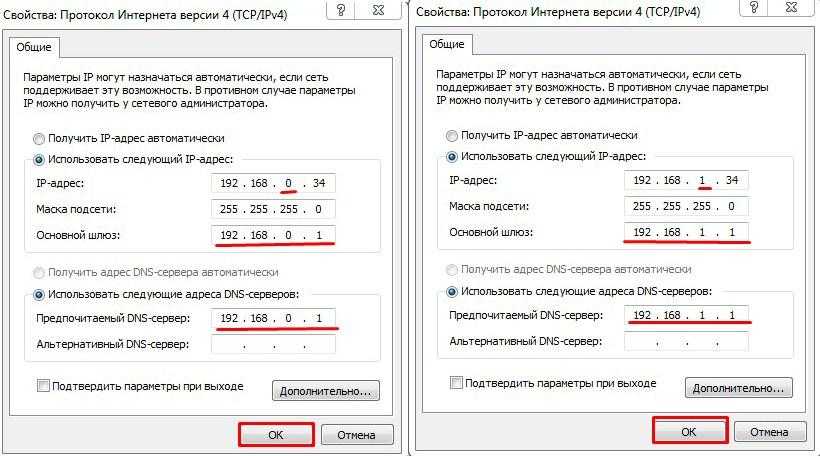

Назначение IP-адреса или подсети вручную

- Выберите тип назначения Задать вручную.

- Введите IP-адрес или подсеть формата IPv4 или IPv6. Адрес или подсеть должны принадлежать физической сети, добавленной в DCImanager.

- Укажите доменное имя сервера в поле Хост.

- Если адрес должен использоваться в качестве основного, включите опцию Сделать основным IP-адресом или подсетью.

- Нажмите Выделить IP-адрес.

Пример назначения подсети вручную

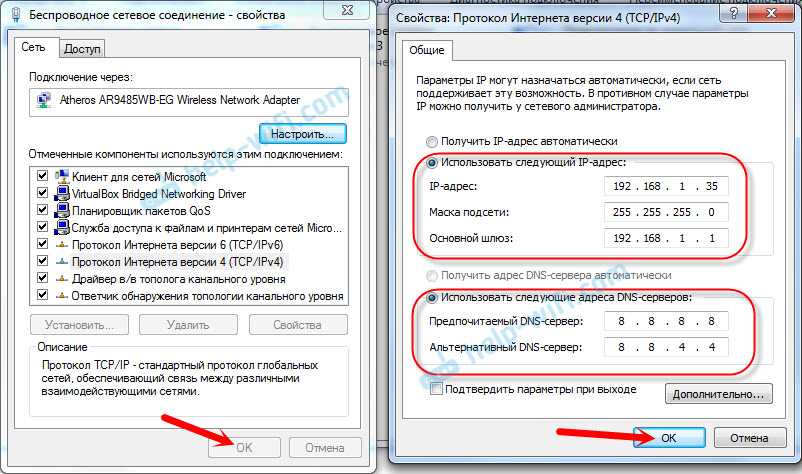

Автоматическое назначение IP-адреса

- Выберите тип назначения Автоматически и тип адреса: IPv4 или IPv6.

- Выберите Выделить серверу → IP-адрес.

- Выберите существующий Пул, из которого будет выделен IP-адрес, или нажмите Создать пул для создания нового.

- Укажите доменное имя сервера в поле Хост.

- Если адрес должен использоваться в качестве основного, включите опцию Сделать основным IP-адресом.

- Нажмите Выделить IP-адрес.

Пример автоматического назначения IP-адреса

Автоматическое назначение подсети

- Выберите тип назначения Автоматически и тип адреса: IPv4 или IPv6.

- Выберите Выделить серверу → Подсеть.

- Укажите Префикс подсети.

- Выберите существующий Пул, из которого будет выделена подсеть, или нажмите Создать пул для создания нового.

- Укажите доменное имя сервера в поле Хост.

- Если адрес из подсети должен использоваться в качестве основного, включите опцию Сделать основной подсетью.

- Нажмите Выделить IP-адрес.

Пример автоматического назначения подсети

Связанные статьи

- Сети, блоки, пулы IP-адресов

- Работа с сетями

диапазонов IP-адресов AWS — Amazon Virtual Private Cloud

AWS публикует свои текущие диапазоны IP-адресов в формате JSON. Чтобы просмотреть

Чтобы просмотреть

текущие диапазоны, загрузите файл .json . Для сохранения истории сохраните

последовательные версии файла .json в вашей системе. Чтобы определить

были ли изменения с момента последнего сохранения файла, проверьте

время публикации в текущем файле и сравнить его со временем публикации в последнем файле

что ты спас.

Диапазоны IP-адресов, которые вы вводите в AWS с помощью собственных IP-адресов (BYOIP)

не включены в файл .json .

Contents

- Download

- Syntax

- Filtering the JSON file

- Implementing egress control

- AWS IP address ranges notifications

- Release notes

- Learn more

Download

Download ip-ranges.json .

Если вы обращаетесь к этому файлу программно, вы обязаны убедиться, что

приложение загружает файл только после успешной проверки сертификата TLS

представленный сервером.

Синтаксис

Синтаксис ip-ranges.json выглядит следующим образом.

{

"syncToken": " 0123456789 ",

"createDate": " гггг - мм - дд - чч - мм - сс ",

"префиксы": [

{

"ip_prefix": " cidr ",

"регион": " регион ",

"network_border_group": " network_border_group ",

"сервис": " подмножество "

}

],

"ipv6_prefixes": [

{

"ipv6_prefix": " сидр ",

"регион": " регион ",

"network_border_group": " network_border_group ",

"сервис": " подмножество "

}

]

} - syncToken

Время публикации в формате времени эпохи Unix.

Тип: Строка

Пример:

"syncToken": "1416435608"- дата создания

Дата и время публикации в формате UTC ГГ-ММ-ДД-чч-мм-сс.

Тип: Строка

Пример:

"createDate": "2014-11-19-23-29-02"- префиксы

Префиксы IP для диапазонов адресов IPv4.

Тип: Массив

- ipv6_префиксы

Префиксы IP для диапазонов адресов IPv6.

Тип: Массив

- ip_prefix

Диапазон общедоступных адресов IPv4 в нотации CIDR. Обратите внимание, что AWS может

рекламировать префикс в более конкретных диапазонах. Например, префикс

96.127.0.0/17 в файле может объявляться как 96.127.0.0/21, 96.127.8.0/21,

96. 127.32.0/19 и 96.127.64.0/18.

127.32.0/19 и 96.127.64.0/18.Тип: Строка

Пример:

"ip_prefix": "198.51.100.2/24"- ipv6_prefix

Диапазон общедоступных адресов IPv6 в нотации CIDR. Обратите внимание, что AWS может

рекламировать префикс в более конкретных диапазонах.Тип: Строка

Пример:

"ipv6_prefix": "2001:db8:1234::/64"- network_border_group

Имя пограничной группы сети, которая является уникальным набором доступности

Зоны или локальные зоны, из которых AWS объявляет IP-адреса.Тип: Строка

Пример:

"network_border_group": "us-west-2-lax-1"- регион

Регион AWS или

GLOBALдля периферийных местоположений.

СерииCLOUDFRONTиROUTE53

ГЛОБАЛЬНЫЙ.Тип: Строка

Допустимые значения:

af-юг-1|ап-восток-1|

ап-северо-восток-1|ап-северо-восток-2|ап-северо-восток-3|

ап-юг-1|ап-юг-2|

ап-юго-восток-1|ап-юго-восток-2|ап-юго-восток-3|ап-юго-восток-4|

ca-central-1|

сп-север-1|сп-северо-запад-1|

ес-центр-1|центральный-2|ес-север-1|

ес-юг-1|ес-юг-2|

ес-запад-1|ес-запад-2|ес-запад-3|

центральный-1|я-юг-1|

са-восток-1|

сша-восток-1|сша-восток-2|

us-gov-east-1|us-gov-west-1|

сша-запад-1|сша-запад-2|

ГЛОБАЛЬНЫЙПример:

"регион": "us-east-1"- служба

Подмножество диапазонов IP-адресов.

Адреса указаны дляAPI_GATEWAYтолько для выхода.

УкажитеAMAZON, чтобы получить все диапазоны IP-адресов (что означает

что каждое подмножество также входит в подмножествоAMAZON).

Однако некоторые диапазоны IP-адресов есть только вAMAZON.

подмножество (это означает, что они также недоступны в другом подмножестве).Тип: Строка

Допустимые значения:

АМАЗОН|AMAZON_APPFLOW|AMAZON_CONNECT|API_GATEWAY|

CHIME_MEETINGS|ГОЛОСОВОЙ_КОННЕКТОР|ОБЛАКО9|

ОБЛАЧНАЯ ПЕРЕГОРОДКА|CLOUDFRONT_ORIGIN_FACING|СБОРКА КОДА|

ДИНАМОДБ|ЭБС|EC2|EC2_INSTANCE_CONNECT|

ГЛОБАЛАКСЕЛЕРАТОР|KINESIS_VIDEO_STREAMS|МАРШРУТ53|

ROUTE53_HEALTHCHECKS|ROUTE53_HEALTHCHECKS_PUBLISHING|ROUTE53_RESOLVER|

С3|РАБОЧИЕ ПРОСТРАНСТВА_ШЛЮЗЫПример:

"сервис": "AMAZON"

Фильтрация файла JSON

Вы можете загрузить инструмент командной строки, который поможет вам отфильтровать информацию до того, что

ты ищешь.

Windows

Инструменты AWS для Windows PowerShell включают командлет Get-AWSPublicIpAddressRange ,

для анализа этого файла JSON. Следующие примеры демонстрируют его использование. Дополнительные сведения см. в разделе Запрос диапазонов общедоступных IP-адресов для AWS и

Get-AWSPublicIpAddressRange.

Пример 1. Получить дату создания

PS C:\>Get-AWSPublicIpAddressRange -OutputPublicationDateСреда, 22 августа 2018 г. 9:22:35 PM

Пример 2. Получить информацию для определенного региона

PS C:\>Get-AWSPublicIpAddressRange -Region us-east-1Служба NetworkBorderGroup региона IpPrefix -------- ------ ------- ------- 23.20.0.0/14 сша-восток-1 сша-восток-1 АМАЗОН 50.16.0.0/15 сша-восток-1 сша-восток-1 АМАЗОН 50.19.0.0/16 сша-восток-1 сша-восток-1 АМАЗОН ...

Пример 3.

Получить все IP-адреса

Получить все IP-адреса

PS C:\>(Get-AWSPublicIpAddressRange).IpPrefix23.20.0.0/14 27.0.0.0/22 43.250.192.0/24 ... 2406:da00:ff00::/64 2600:1fff:6000::/40 2a01:578:3::/64 2600:9000::/28

Пример 4. Получить все адреса IPv4

PS C:\>Get-AWSPublicIpAddressRange | где {$_.IpAddressFormat -eq "IPv4"} | выберите IpPrefixIPпрефикс -------- 23.20.0.0/14 27.0.0.0/22 43.250.192,0/24 ...

Пример 5. Получить все адреса IPv6

PS C:\>Get-AWSPublicIpAddressRange | где {$_.IpAddressFormat -eq "Ipv6"} | выберите IpPrefixIPпрефикс -------- 2a05:d07c:2000::/40 2a05:d000:8000::/40 2406:дафе:2000::/40 ...

Пример 6. Получить все IP-адреса для конкретной службы

PS C:\>Get-AWSPublicIpAddressRange -ServiceKey CODEBUILD | выберите IpPrefixIPпрефикс -------- 52.47.73.72/2913.55.255.216/29 52.15.247.208/29 ...

Linux

В следующих примерах команд используется

jq для анализа локальной копии файла JSON.

Пример 1. Получить дату создания

$jq .createDate < ip-ranges.json"2016-02-18-17-22-15"

Пример 2. Получить информацию для определенного региона

$jq '.prefixes[] | select(.region=="us-east-1")' < ip-ranges.json{ "ip_prefix": "23.20.0.0/14", "регион": "сша-восток-1", "network_border_group": "США-Восток-1", "сервис": "АМАЗОН" }, { "ip_prefix": "50.16.0.0/15", "регион": "сша-восток-1", "network_border_group": "США-Восток-1", "сервис": "АМАЗОН" }, { "ip_prefix": "50.19.0.0/16", "регион": "сша-восток-1", "network_border_group": "США-Восток-1", "сервис": "АМАЗОН" }, ...

Пример 3. Получить все адреса IPv4

$jq -r '.prefixes | .[].ip_prefix' < ip-ranges.json

23.20.0.0/14 27.0.0.0/22 43.250.192.0/24 ...

Пример 4. Получить все адреса IPv6

$jq -r '.ipv6_prefixes | .[].ipv6_prefix' < ip-ranges.json2a05:d07c:2000::/40 2a05:d000:8000::/40 2406:дафе:2000::/40 ...

Пример 5. Получить все адреса IPv4 для конкретной службы

$jq -r '.prefixes[] | выберите (.service=="CODEBUILD") | .ip_prefix '< ip-ranges.json52.47.73.72/2913.55.255.216/29 52.15.247.208/29 ...

Пример 6. Получить все адреса IPv4 для определенной службы в определенном регионе

$jq -r '.prefixes[] | select(.region=="us-east-1") | выберите (.service=="CODEBUILD") | .ip_prefix '< ip-ranges.json34.228.4.208/28

Пример 7.

Получить информацию для определенной пограничной группы сети

Получить информацию для определенной пограничной группы сети

$jq -r '.prefixes[] | выберите(.region=="us-west-2") | select(.network_border_group=="us-west-2-lax-1") | .ip_prefix' < ip-ranges.json70.224.192.0/18 52.95.230.0/24 15.253.0.0/16 ...

Внедрение контроля выхода

Чтобы разрешить экземпляру доступ только к сервисам AWS, создайте группу безопасности с правилами

которые разрешают исходящий трафик к блокам CIDR в списке AMAZON , минус

блоки CIDR, которые также находятся в списке EC2 . IP-адреса в

EC2 Список может быть назначен экземплярам EC2.

Windows PowerShell

В следующем примере PowerShell показано, как получить IP-адреса, которые находятся в

список AMAZON , но не список EC2 . Скопируйте скрипт и

сохраните его в файле с именем Select_address. . ps1

ps1

$ amazon_addresses = Get-AWSPublicIpAddressRange -ServiceKey Amazon

$ec2_addresses = Get-AWSPublicIpAddressRange -ServiceKey ec2

ForEach (адрес $ в $ amazon_addresses)

{

если($ec2_addresses.IpPrefix - не содержит $address.IpPrefix)

{

($адрес).IpPrefix

}

} Вы можете запустить этот сценарий следующим образом:

PS C:\>.\Select_address.ps113.32.0.0/15 13.35.0.0/16 13.248.0.0/20 13.248.16.0/21 13.248.24.0/22 13.248.28.0/22 27.0.0.0/22 43.250.192.0/24 43.250.193.0/24 ...

jq

В следующем примере показано, как получить IP-адреса, которые находятся в

список AMAZON , но не список EC2 , для всех

Регионы:

jq -r '[.prefixes[] | select(.service=="AMAZON").ip_prefix] - [.prefixes[] | select(.service=="EC2").ip_prefix] | .[]' < ip-ranges.json52.94.22.0/24 52.94.17.0/24 52.95.154.0/23 52.95.212.0/22 54.239.0.240/28 54.239.54.0/23 52.119.224.0/21 ...

В следующем примере показано, как отфильтровать результаты по одному региону:

jq -r '[.prefixes[] | select(.region=="us-east-1" and .service=="AMAZON").ip_prefix] - [.prefixes[] | select(.region=="us-east-1" and .service=="EC2").ip_prefix] | .[]' < ip-ranges.json Python

Следующий скрипт Python показывает, как получить IP-адреса, которые находятся в

список AMAZON , но не список EC2 . Скопируйте скрипт и

сохраните его в файле с именем get_ips.py .

#!/usr/bin/env Python

запросы на импорт

ip_ranges = request.get('https://ip-ranges.amazonaws.com/ip-ranges.json').json()['префиксы']

amazon_ips = [item['ip_prefix'] для элемента в ip_ranges, если item["service"] == "AMAZON"]

ec2_ips = [item['ip_prefix'] для элемента в ip_ranges, если item["service"] == "EC2"]

amazon_ips_less_ec2=[]

для ip в amazon_ips:

если ip не в ec2_ips:

amazon_ips_less_ec2. append(ip)

для ip в amazon_ips_less_ec2: print(str(ip))

append(ip)

для ip в amazon_ips_less_ec2: print(str(ip)) Вы можете запустить этот скрипт следующим образом:

$python ./get_ips.py13.32.0.0/15 13.35.0.0/16 13.248.0.0/20 13.248.16.0/21 13.248.24.0/22 13.248.28.0/22 27.0.0.0/22 43.250.192.0/24 43.250.193.0/24 ...

Уведомления о диапазонах IP-адресов AWS

Всякий раз, когда происходит изменение диапазонов IP-адресов AWS, мы отправляем уведомления на

подписчики темы AmazonIpSpaceChanged . Полезная нагрузка содержит

информация в следующем формате:

{

"create-time":" гггг - мм - дд T чч : мм : сс +00:00",

«синктокен»: « 0123456789 »,

"md5": " 6a45316e8bc9463c9e926d5d37836d33 ",

"url":"https://ip-ranges.amazonaws.com/ip-ranges.json"

} - время создания

Дата и время создания.

Уведомления могут доставляться не по порядку. Поэтому мы рекомендуем

что вы проверяете метки времени, чтобы обеспечить правильный порядок.- синтокен

Время публикации в формате времени эпохи Unix.

- мд5

Криптографическое хэш-значение

ip-ranges.json

файл. Вы можете использовать это значение, чтобы проверить, является ли загруженный файл

поврежден.- адрес

Расположение файла

ip-ranges.json.

Если вы хотите получать уведомления об изменении диапазонов IP-адресов AWS,

вы можете подписаться следующим образом, чтобы получать уведомления с помощью Amazon SNS.

Чтобы подписаться на уведомления о диапазоне IP-адресов AWS

Откройте консоль Amazon SNS по адресу

https://console.aws.amazon.com/sns/v3/home.В панели навигации измените регион на

Восток США (Северная Вирджиния) , при необходимости. Вы должны выбрать это

регион, потому что уведомления SNS, на которые вы подписаны, были созданы в

этот Регион.На панели навигации выберите Подписки .

Выберите Создать подписку .

В диалоговом окне Создать подписку выполните

далее:Для темы ARN скопируйте следующий ресурс Amazon

Имя (АРН):arn:aws:sns:us-east-1:8061981:AmazonIpSpaceChanged

Для Протокол выберите используемый протокол (для

например,Электронная почта).

Для Конечная точка введите конечную точку для получения

уведомление (например, ваш адрес электронной почты).Выберите Создать подписку .

С вами свяжутся на указанной вами конечной точке и попросят подтвердить

ваша подписка. Например, если вы указали адрес электронной почты, вы

получить электронное сообщение с темойAWS Notification —. Следуйте инструкциям, чтобы подтвердить

Подтверждение подписки

подписка.

Уведомления зависят от доступности конечной точки. Поэтому вы можете

хотите периодически проверять файл JSON, чтобы убедиться, что у вас есть последние диапазоны.

Дополнительные сведения о надежности Amazon SNS см. на странице https://aws.amazon.com/sns/faqs/#Reliability.

на странице https://aws.amazon.com/sns/faqs/#Reliability.

Если вы больше не хотите получать эти уведомления, используйте следующую процедуру, чтобы

отписаться.

Чтобы отказаться от подписки на уведомления о диапазонах IP-адресов AWS

Откройте консоль Amazon SNS по адресу

https://console.aws.amazon.com/sns/v3/home.На панели навигации выберите Подписки .

Установите флажок для подписки.

Выбрать Действия , Удалить

подписки .При запросе подтверждения выберите Удалить .

Для получения дополнительной информации об Amazon SNS см. Руководство разработчика Amazon Simple Notification Service .

Примечания к выпуску

В следующей таблице описаны обновления синтаксиса ip-ranges. . json

json

Мы также добавляем новые коды регионов с каждым запуском региона.

| Описание | Дата выпуска 907:30 |

|---|---|

Добавлен сервисный код CLOUDFRONT_ORIGIN_FACING . | 12 октября 2021 г. |

Добавлен сервисный код ROUTE53_RESOLVER . | 24 июня 2021 г. |

Добавлен сервисный код EBS . | 12 мая 2021 г. |

Добавлен сервисный код KINESIS_VIDEO_STREAMS . | 19 ноября 2020 г. |

Добавлены сервисные коды CHIME_MEETINGS и CHIME_VOICECONNECTOR . | 19 июня 2020 г. |

Добавлен сервисный код AMAZON_APPFLOW . | 9 июня 2020 г. |

| Добавлена поддержка группы границ сети. | 7 апреля 2020 г. |

Добавлен сервисный код WORKSPACES_GATEWAYS . | 30 марта 2020 г. |

Добавлен сервисный код ROUTE53_HEALTHCHECK_PUBLISHING . | 30 января 2020 г. |

Добавлено API_GATEWAY сервисный код. | 26 сентября 2019 г. |

Добавлен сервисный код EC2_INSTANCE_CONNECT . | 26 июня 2019 г. |

Добавлен сервисный код DYNAMODB . | 25 апреля 2019 г. |

Добавлен сервисный код GLOBALACCELERATOR . | 20 декабря 2018 г. |

Добавлен сервисный код AMAZON_CONNECT . | 20 июня 2018 г. |

Добавлен сервисный код CLOUD9 . | 20 июня 2018 г. |

Добавлен сервисный код CODEBUILD . | 19 апреля 2018 г. |

Добавлен сервисный код S3 . | 28 февраля 2017 г. |

| Добавлена поддержка диапазонов адресов IPv6. | 22 августа 2016 г. |

| Первый выпуск | 19 ноября 2014 г. |

Подробнее

Javascript отключен или недоступен в вашем браузере.

Чтобы использовать документацию Amazon Web Services, должен быть включен Javascript. Инструкции см. на страницах справки вашего браузера.

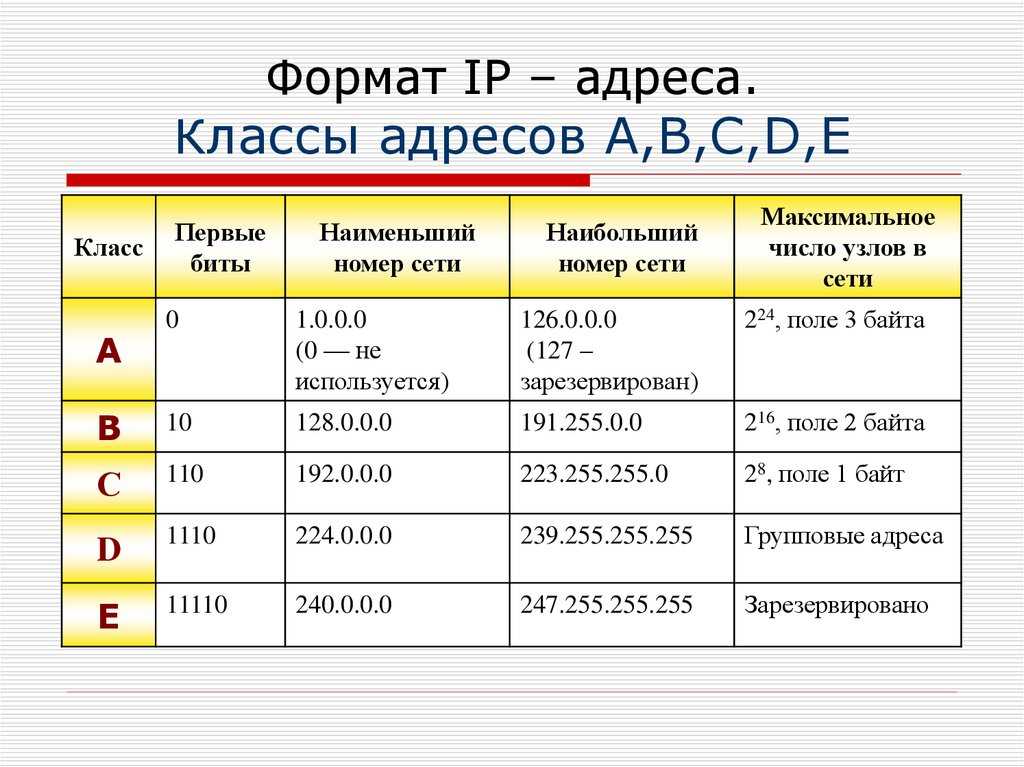

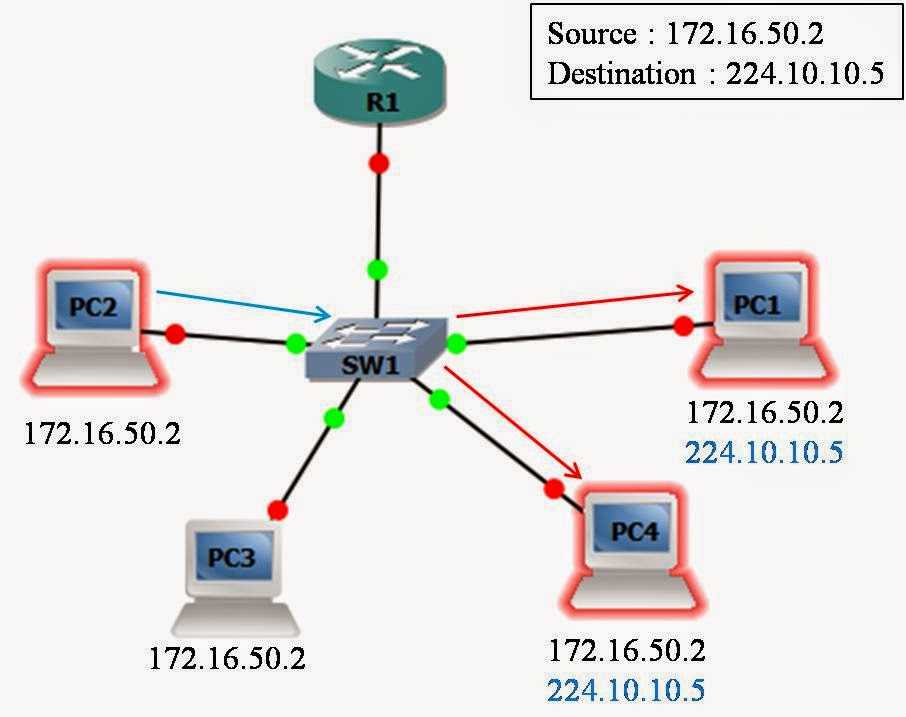

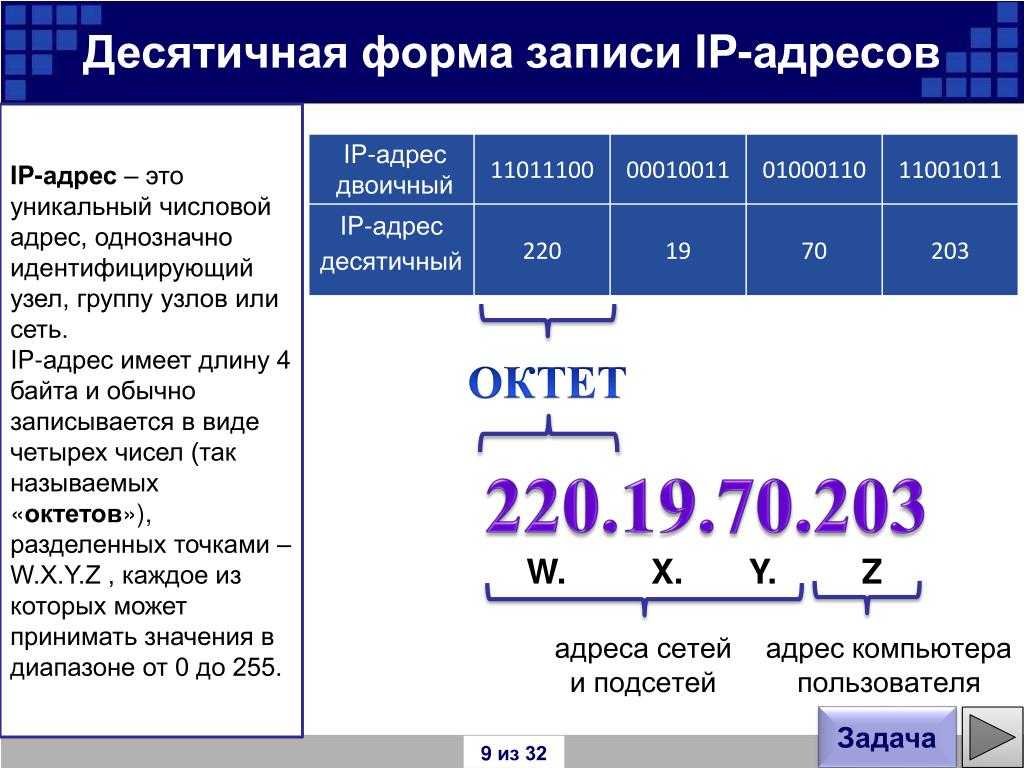

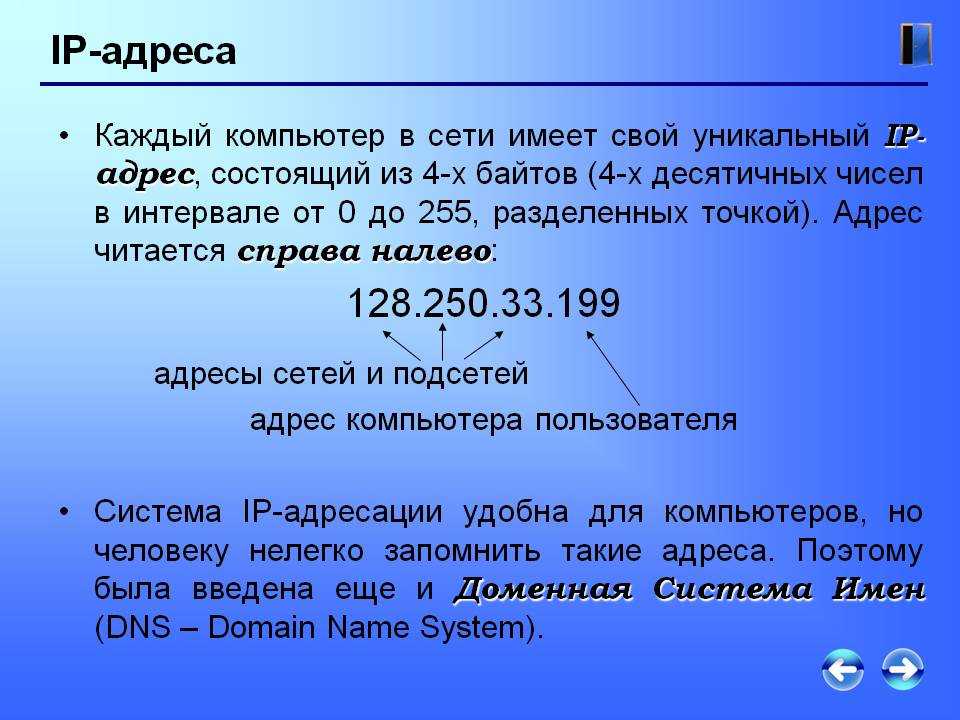

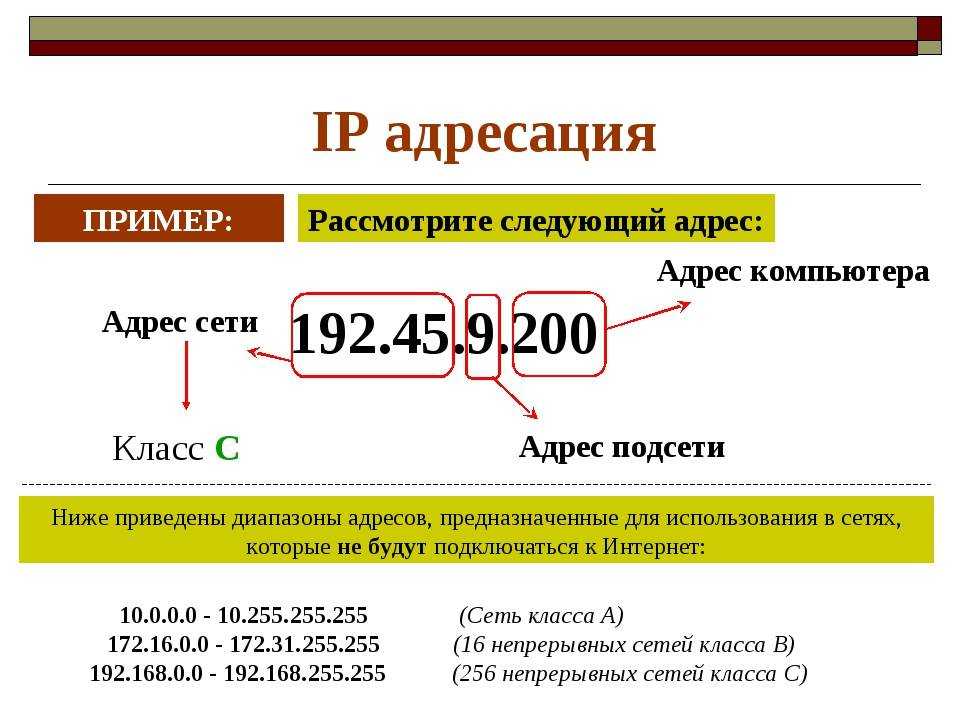

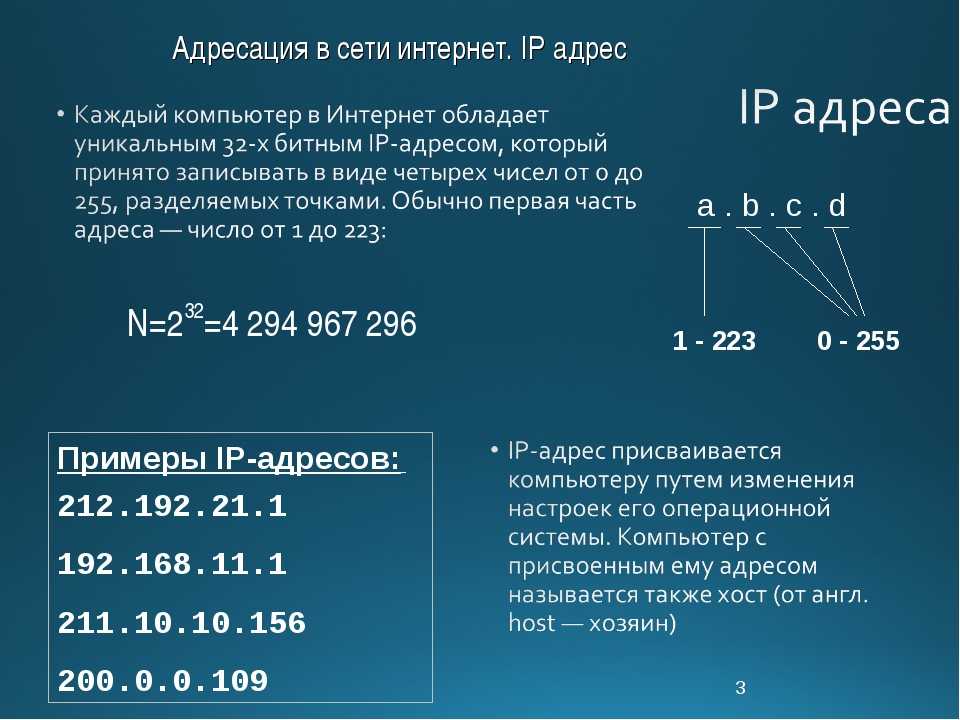

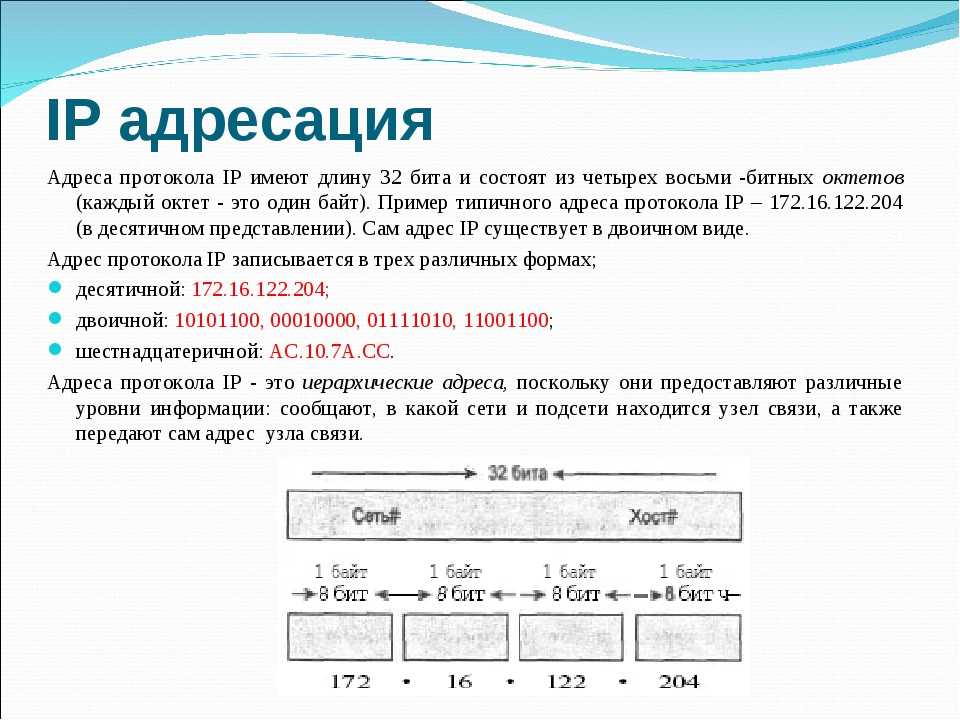

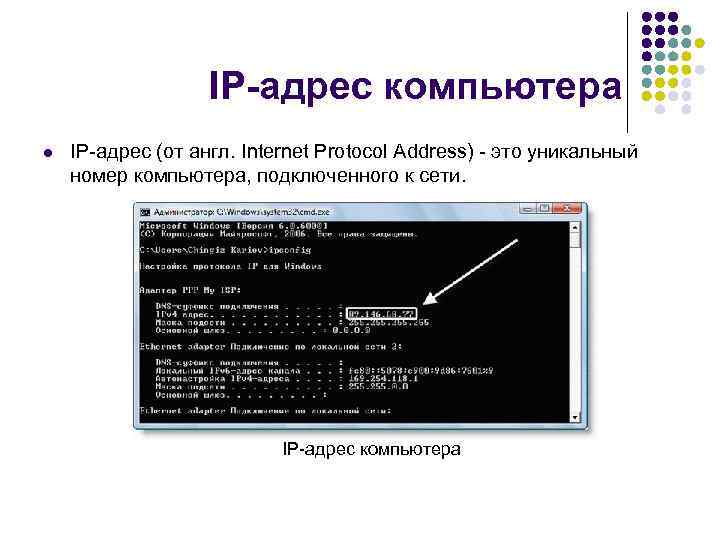

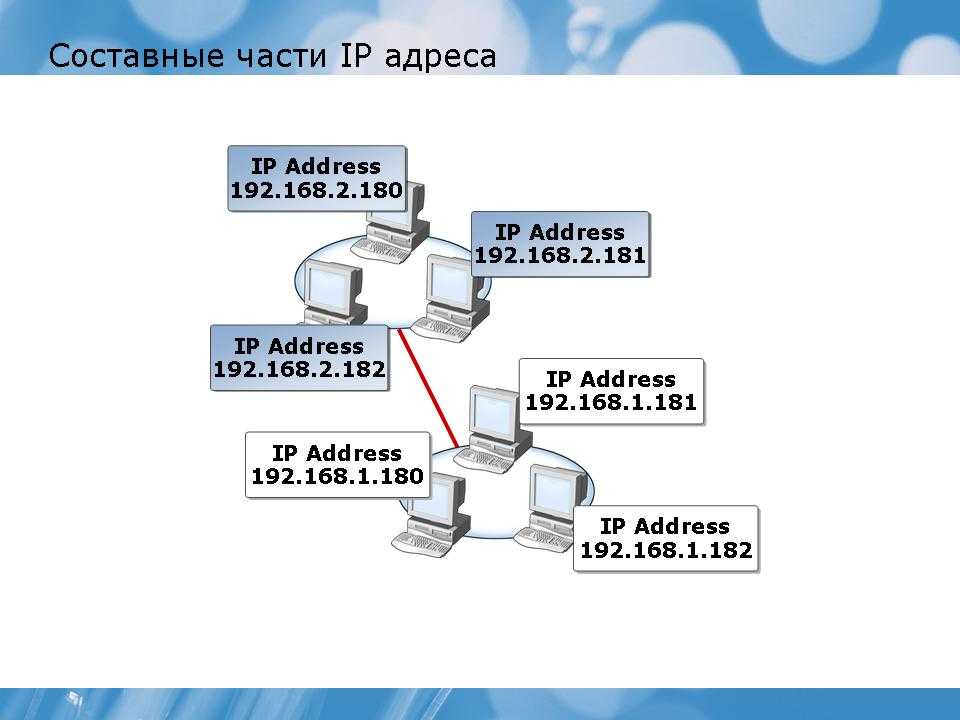

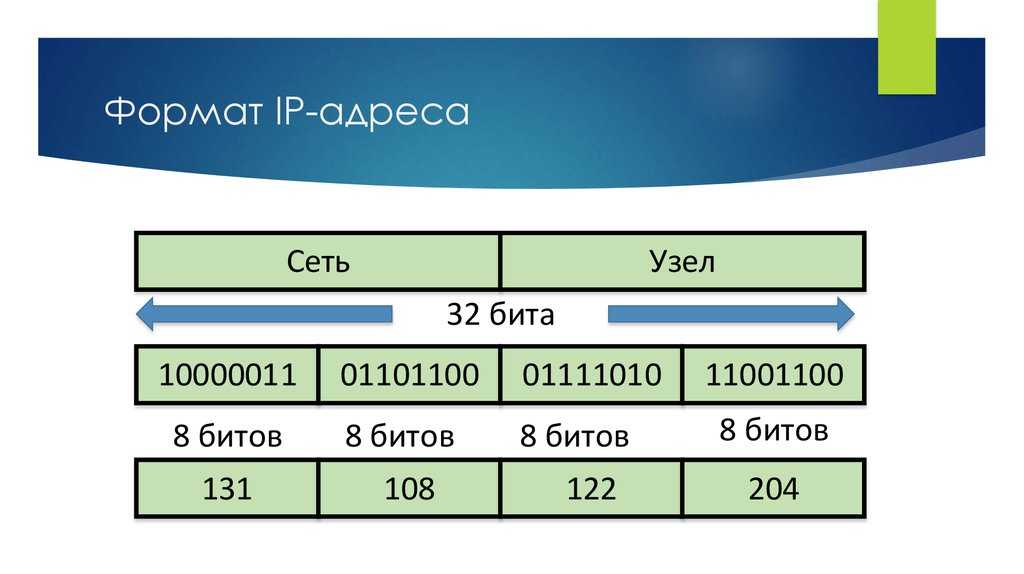

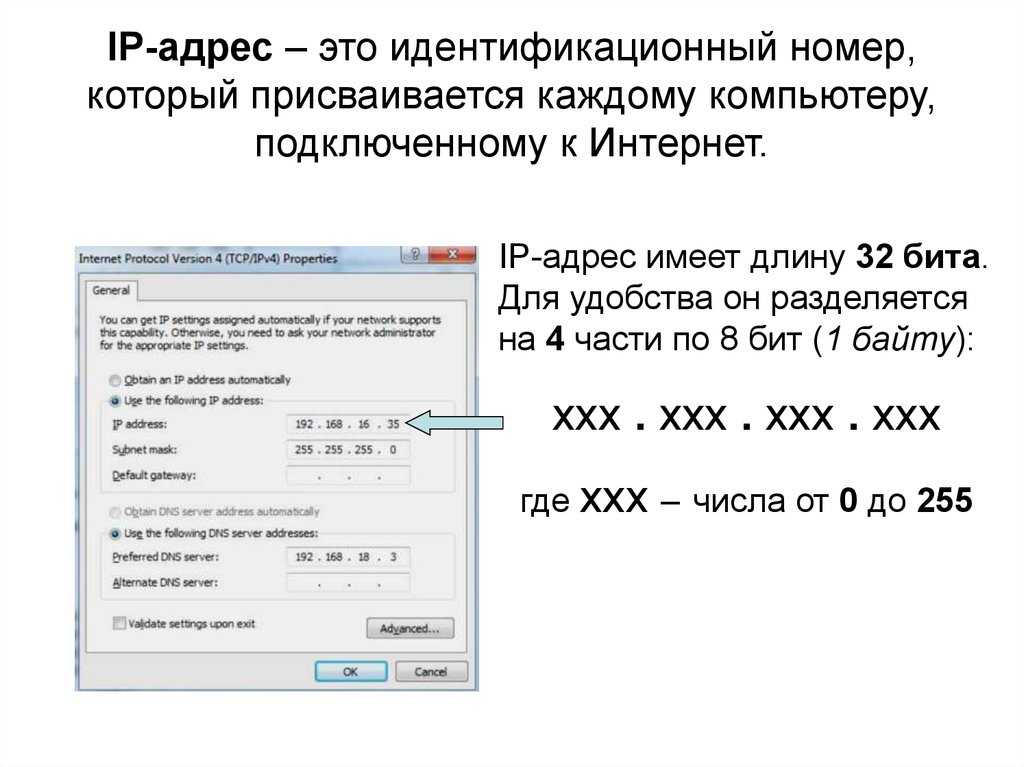

Классы IP-адресов

TCP/IP определяет пять классов IP-адресов: класс A, B, C, D и E. Каждый класс имеет диапазон допустимых IP-адресов. Значение первого октета определяет класс. IP-адреса из первых трех классов (A, B и C) могут использоваться в качестве адресов узлов. Два других класса используются для других целей — класс D для многоадресной рассылки и класс E для экспериментальных целей.

Система классов IP-адресов была разработана с целью присвоения IP-адресов в Интернете. Созданные классы основывались на размере сети. Например, для небольшого количества сетей с очень большим количеством хостов был создан класс А. Класс C был создан для многочисленных сетей с небольшим количеством хостов.

Классы IP-адресов:

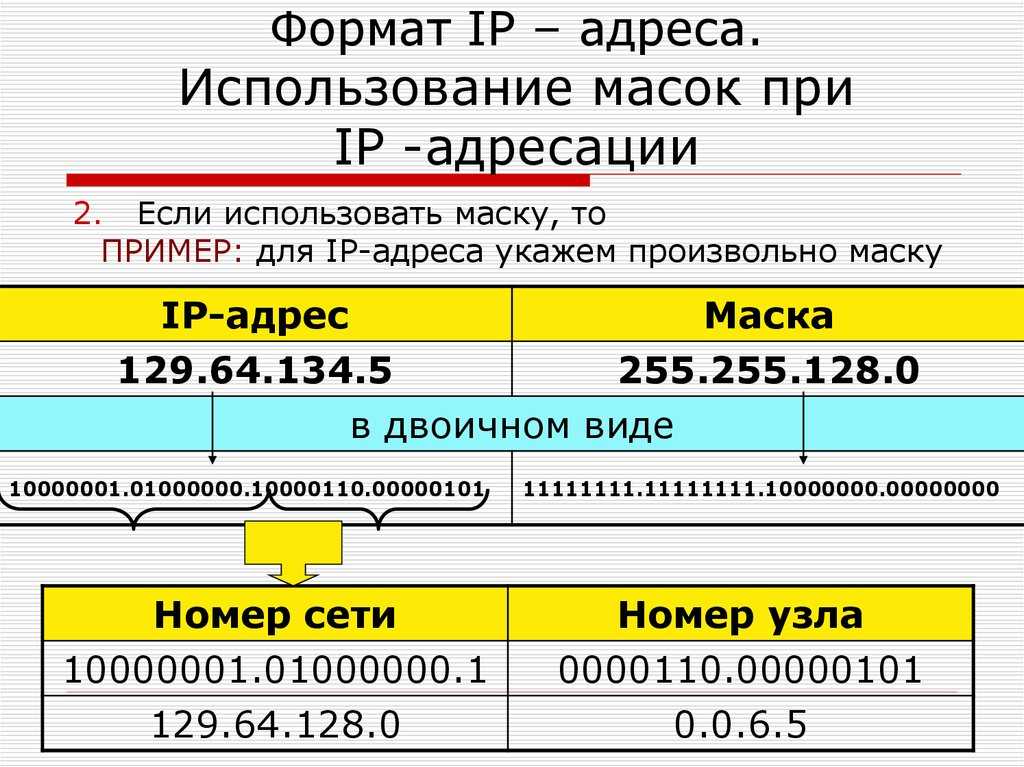

Для IP-адресов класса A первые 8 бит (первое десятичное число) представляют сетевую часть, а остальные 24 бита представляют хост-часть. Для класса B первые 16 бит (первые два числа) представляют сетевую часть, а остальные 16 бит представляют хостовую часть. Для класса C первые 24 бита представляют сетевую часть, а оставшиеся 8 бит представляют хостовую часть.

Для класса B первые 16 бит (первые два числа) представляют сетевую часть, а остальные 16 бит представляют хостовую часть. Для класса C первые 24 бита представляют сетевую часть, а оставшиеся 8 бит представляют хостовую часть.

Рассмотрим следующие IP-адреса:

- 10.50.120.7 — поскольку это адрес класса A, первое число (10) представляет сетевую часть, а оставшаяся часть адреса представляет хостовую часть (50.120.7). ). Это означает, что для того, чтобы устройства находились в одной сети, первое число их IP-адресов должно быть одинаковым для обоих устройств. В этом случае устройство с IP-адресом 10.47.8.4 находится в той же сети, что и устройство с указанным выше IP-адресом. Устройство с IP-адресом 11.5.4.3 не находится в той же сети, потому что первая цифра его IP-адреса отличается.

- 172.16.55.13 — поскольку это адрес класса B, первые два числа (172.16) представляют сетевую часть, а оставшаяся часть адреса — хостовую часть (55.

127.32.0/19 и 96.127.64.0/18.

127.32.0/19 и 96.127.64.0/18.

47.73.72/2913.55.255.216/29

52.15.247.208/29

...

47.73.72/2913.55.255.216/29

52.15.247.208/29

...  prefixes | .[].ip_prefix' < ip-ranges.json

prefixes | .[].ip_prefix' < ip-ranges.json  94.22.0/24

52.94.17.0/24

52.95.154.0/23

52.95.212.0/22

54.239.0.240/28

54.239.54.0/23

52.119.224.0/21

...

94.22.0/24

52.94.17.0/24

52.95.154.0/23

52.95.212.0/22

54.239.0.240/28

54.239.54.0/23

52.119.224.0/21

...  append(ip)

для ip в amazon_ips_less_ec2: print(str(ip))

append(ip)

для ip в amazon_ips_less_ec2: print(str(ip))