Что можно сделать если знаешь ip: 2ip.ru | DDoS protection

Содержание

Что можно сделать зная IP адрес чужого компьютера?

Привет Интересный вопрос мы сегодня рассмотрим. Много писать не буду — только по делу. Значит что можно сделать, зная только IP-адрес компьютера? Тема прям серьезная..

Значит скажу сразу и коротко — ничего вам не сможет сделать человек, который знает ваш IP, если он только не супер пупер хакер, и то вряд ли.. Ну а про все остальное я напишу в виде списка, так бы сказать мои мысли Вот они:

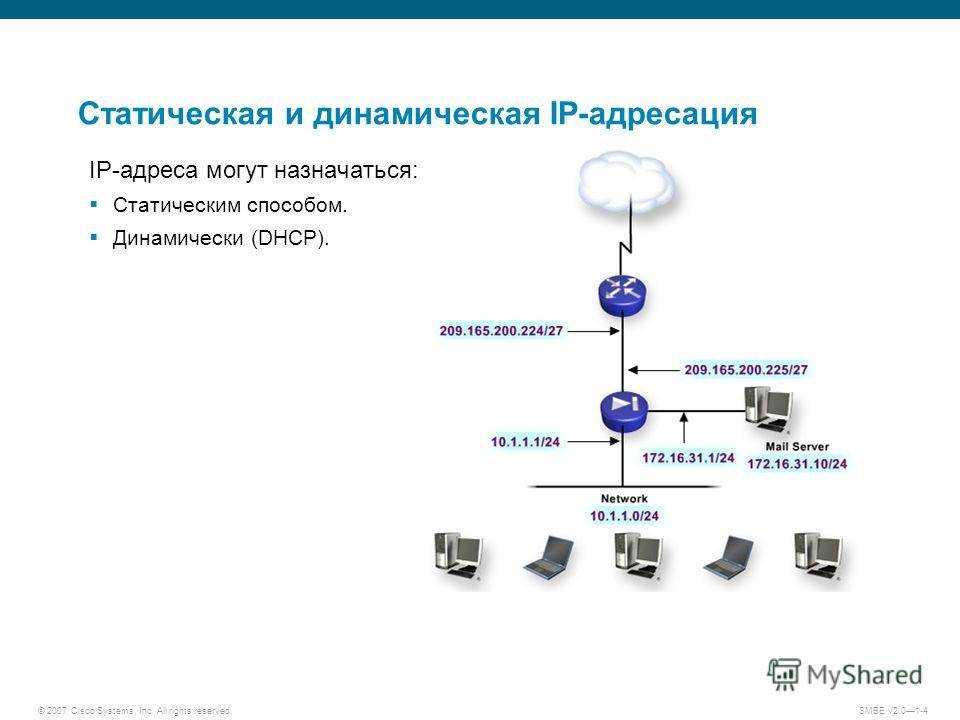

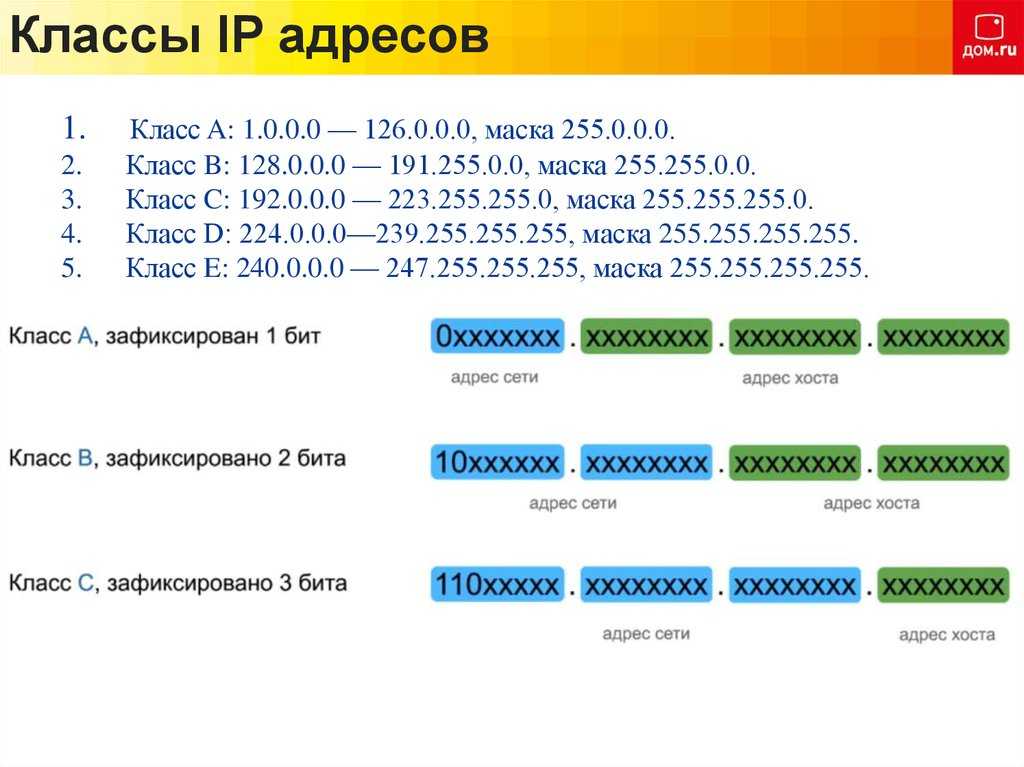

- IP — это некий идентификатор компьютера в сети. Зная его, первое что на ум приходит, что человек сможет позвонить провайдеру и сказать — какой-то Вася с этим IP нарушает закон. Например пытается взломать кого-то. Вот это и есть самое опасное что может сделать человек, который знает IP. А там в провайдере, даже если у вас динамический IP, то все равно смогут узнать кто и когда сидел под тем или иным IP..короче попадос.

- Еще есть странные сайты, я не знаю просто правда или нет — но на них пишется что качал человек под тем или иным IP.

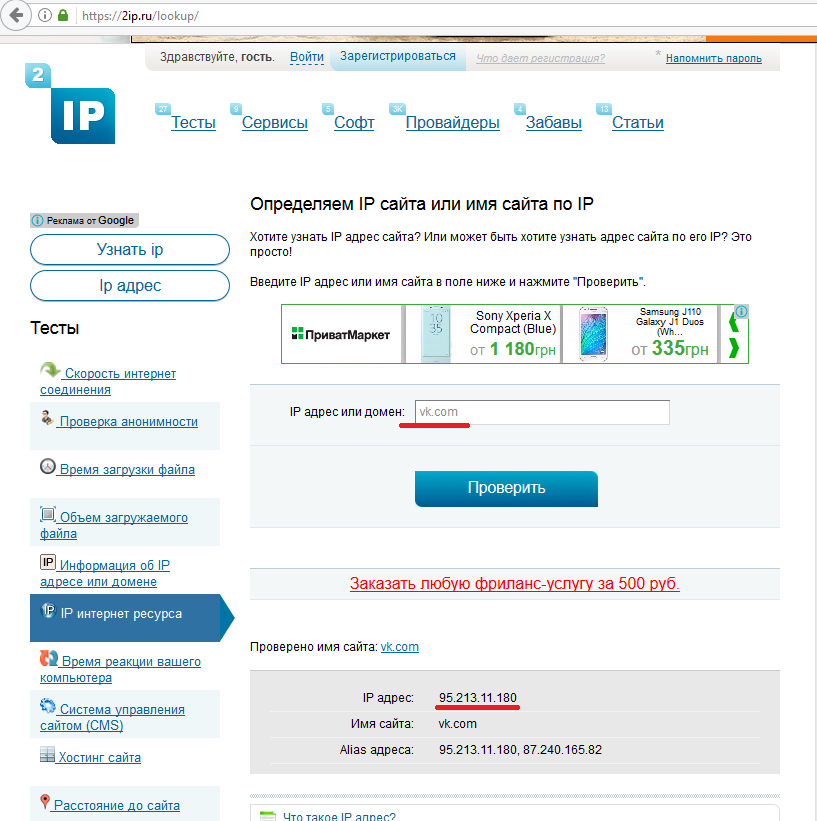

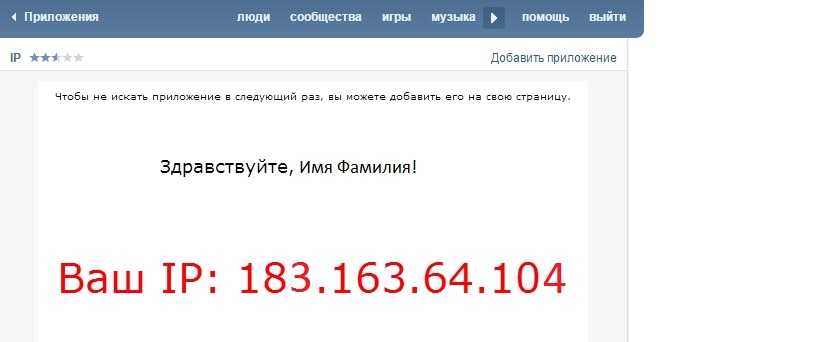

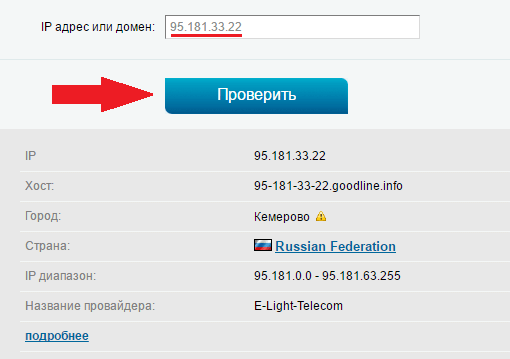

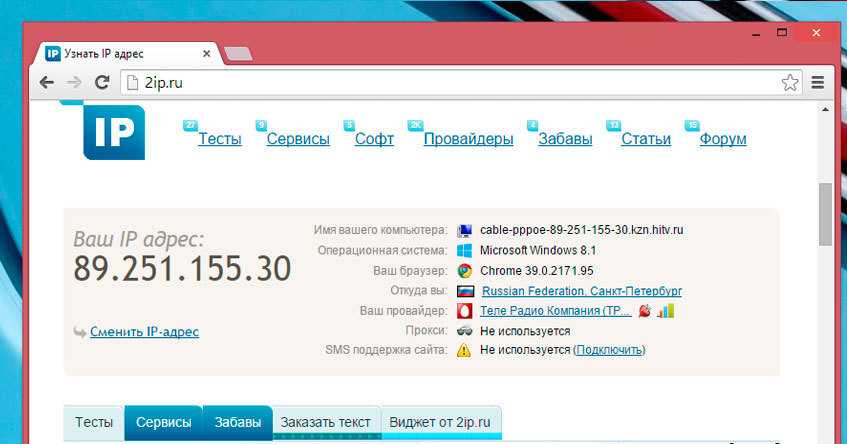

Вообще если вбить в поиск IP — то будет отображена некая информация, но часто данная инфа — просто мусор. Можете прямо сейчас проверить.

Вообще если вбить в поиск IP — то будет отображена некая информация, но часто данная инфа — просто мусор. Можете прямо сейчас проверить. - Чел, который знает IP может пойти на сайт, например на 2ip, вбить там этот IP и узнать из какого города вы, или вернее откуда ваш провайдер. Но это может быть не точно, особенно при использовании мобильного интернета. Например вы в московской области, а при мобильном инете, ваш IP будет относится именно к Москве. Это только пример.

- Еще по IP можно узнать название вашего провайдера, а значит можно будет ему позвонить и вас спалить. Мол Вася какой-то с такого IP собирается захватить вселенную.

Мысли вслух:

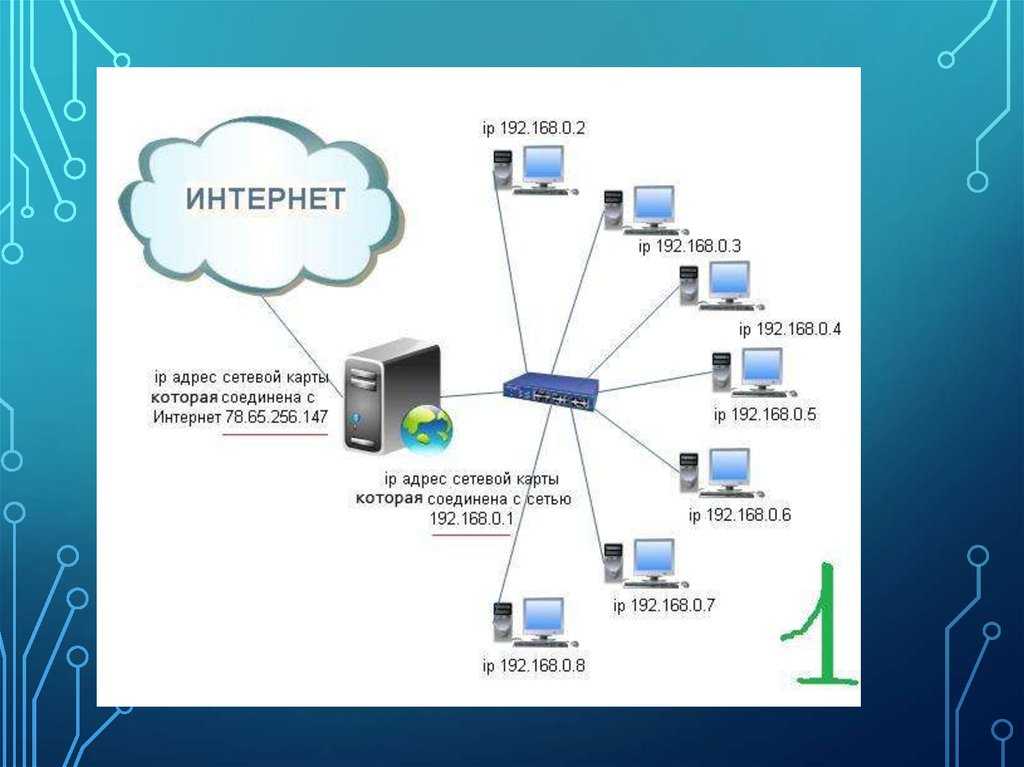

- IP — ваш идентификатор. Без него вы не можете использовать интернет. Вы, то есть в том числе и программы. Каждая программа использует IP и порт. IP — одинаковый, порт — разный. По этой связке программа отправляет и принимает данные. Зная ваш IP, теоритически можно отправить какие-то данные какой-то программе.

Но чтобы это сделать — отправитель должен быть знаком программе, то есть должно быть установлено соединение. Это все очень и очень сложно и просто так поэтому никто этим заниматься не будет.

Но чтобы это сделать — отправитель должен быть знаком программе, то есть должно быть установлено соединение. Это все очень и очень сложно и просто так поэтому никто этим заниматься не будет. - Сканирование портов. Да, это тоже тема — сканируют порты и предмет уязвимостей всяких, особенно было актуально во времена Windows XP. Решение — использование фаервола. При сканировании, если найдена уязвимость — точно не знаю, но туда, в эту уязвимость отправляется какой-то код, после чего ПК может стать доступен тому, кто отправил. Это или программа или человек — точно не знаю. Здесь не всегда поможет фаервол, тут скорее нужно установить заплатку от Microsoft, которая закрывает уязвимость.

- Например может сканироваться удаленный доступ. Берется IP и сканируется — как точно не знаю, вроде если открыт порт RDP, или что.. ну и подбирают пароль. Но все это опять уже бессмысленно сегодня, Windows 10 уже реально от этой всей ерунды защищена прилично.

- На сегодняшний день вся опасность я думаю это в некоторых портах, которые должны быть закрыты, но они открыты.

И в уязвимостях, которые приводят к заражению системы вирусным кодом. Сейчас уже мало кого интересует ваш аккаунт ВКонтакте или Одноклассниках.. куда ценнее тихо, в фоновом режиме использовать некий процент производительности вашего ПК — например для майнинга, подбора паролей и так далее. Почитайте что такое ботнет сеть.

И в уязвимостях, которые приводят к заражению системы вирусным кодом. Сейчас уже мало кого интересует ваш аккаунт ВКонтакте или Одноклассниках.. куда ценнее тихо, в фоновом режиме использовать некий процент производительности вашего ПК — например для майнинга, подбора паролей и так далее. Почитайте что такое ботнет сеть. - Для безопасности хорошо установить на Windows сложный пароль — то есть чтобы учетная запись была с паролем. Тогда думаю что никто и никогда не сможет вас взломать.

На этом все ребята. Удачи вам и всех благ — держитесь!

На главную!

IP-адрес

29.10.2018

Ctrl+C Ctrl+V — что это значит? (контрл+ц контрл+в)

Grizzly папка — что это?

Mb3install — что за папка?

PORT. IN на музыкальном центре — что это?

Windows10UpgraderApp — что это?

scoped_dir — что это за папка?

Windows10Upgrade — можно ли удалить?

im_temp — что за папка?

Способы доступа на другой компьютер если знаешь IP, популярные программы

Узнать, как сделать удаленку через интернет, полезно, например, когда нужно что-то настроить на компьютере, который находится вне прямого доступа. Удаленное подключение позволяет выполнять практически любые манипуляции, но обо всем по порядку.

Удаленное подключение позволяет выполнять практически любые манипуляции, но обо всем по порядку.

Иногда требуется контролировать удаленный компьютер

Как зайти на другой компьютер через интернет по локальной сети

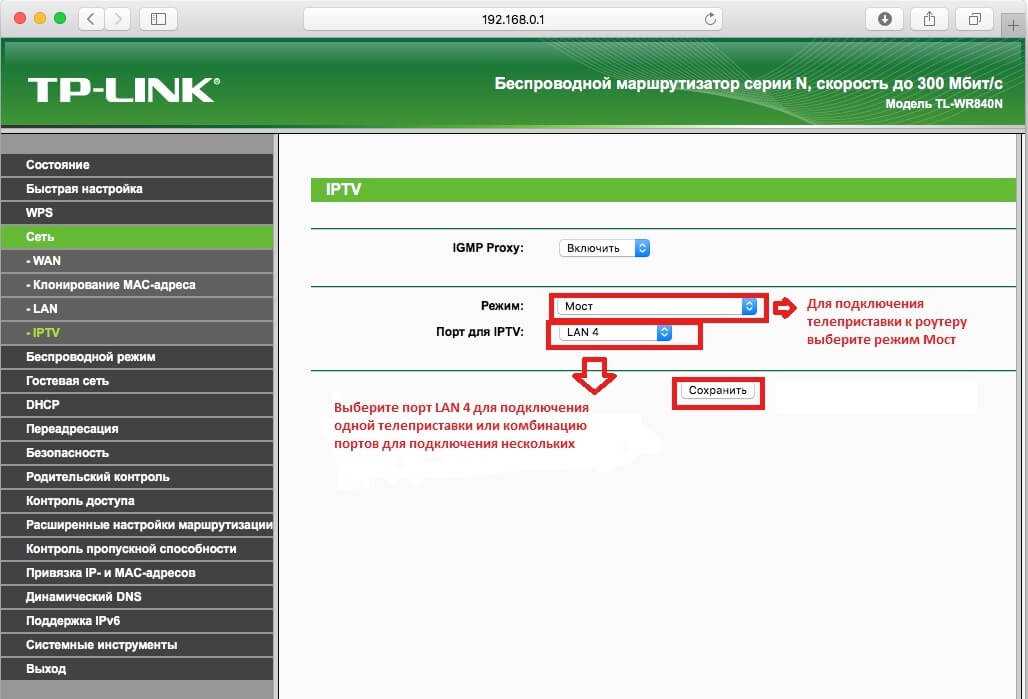

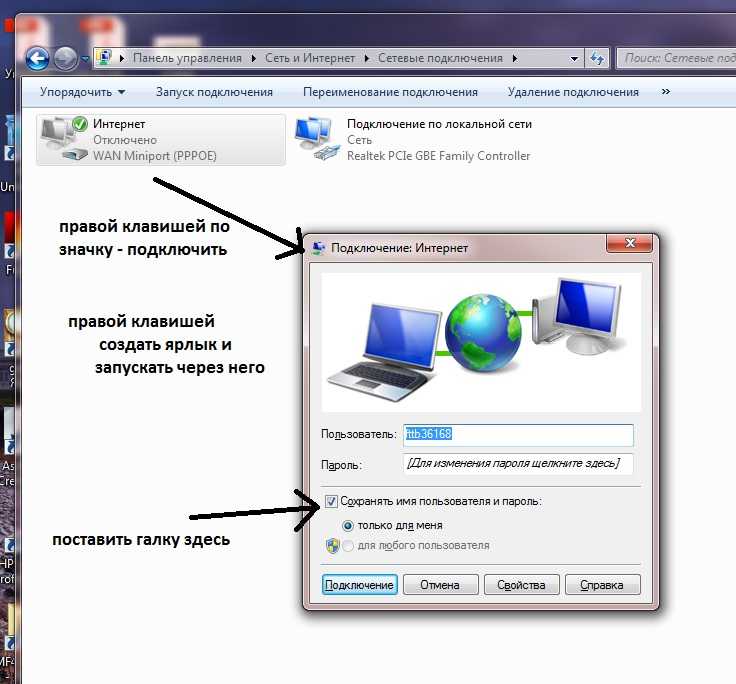

Подключение по локальной сети возможно как сторонними приложениями, так и стандартными средствами Windows. О втором способе речь пойдет позже.

Гайд, как подключиться к другому компьютеру по локальной сети при помощи самой популярной программы — TeamViewer выглядит так:

- Сначала следует скачать TeamViewer с официального сайта разработчика ПО. Это совсем не сложно.

- Далее установить на двух компьютерах: на основном и там, где требуется удаленный доступ.

- На втором компьютере в главном меню нажать пункт «Дополнительно» > «Опции» и перейти на вкладку «Основное».

- Здесь в меню «Настройка сети» в пункте «Входящие соединения (локальная сеть)» в выпадающем списке выбрать пункт «принять исключительно».

С такими настройками подключаться смогут только устройства, которые находятся в локальной сети.

Многие продвинутые пользователи выбирают TeamViewer

Как зайти на компьютер по IP через интернет

После всех манипуляций на главном экране программы будет отображаться IP компьютера, который будет использоваться для подключения. В данном случае адрес контролируемого ПК вводится в строке IP партнера.

При подключении по локальной сети сервера TeamViewer не задействуются, поэтому применяется обычное симметричное шифрование данных.

Программы для удаленного доступа

Существует большое количество специального программного обеспечения, которое позволяет организовать удаленное подключение к другому ПК. При этом, самыми популярными в данной сфере остаются:

- TeamViewer

Эта программа остается самой востребованной и популярной с 2005 года. Такая популярность связана с дружелюбным интерфейсом — управление интуитивно понятное, окно программы не перегружено лишними элементами.

Она также работает практически со всеми платформами. В программе предусмотрены подсказки, поэтому проблем с использованием не возникает.

Интерфейс программы AnyDesc

- AnyDesk

Работает с Windows, macOS, Linux.

Для получения доступа достаточно всего лишь ввести код, который генерируется на каждую сессию (его постоянно нужно узнавать у владельца удаленного ПК), после чего подтвердить подключение.

При условии некоммерческого использования программа полностью бесплатна, при этом имеет полный набор необходимых функций.

- Ammyy Admin

Главный плюс программы — она не требует установки, главный недостаток — работает только с ОС Windows.

Дизайн выполнен в минималистичном стиле, зато набор функций и возможностей перекрывает все минусы.

Помимо основных опций, стоит отдельно отметить возможность передачи файлов и голосового общения с владельцем удаленного ПК средствами приложения.

- Общий экран (Screen Sharing)

Приложение работает только с macOS, зато позволяет подключиться к другому устройству всего за пару кликов: достаточно ввести Apple ID подключаемого устройства.

Screen Sharing для macOS

- Удалённый рабочий стол Chrome

Позволяет работать со всеми ОС, а также с мобильными платформами. Есть два варианта управления ПК: «Удаленная поддержка» и «Удаленный доступ».

В первом случае генерируется специальный код, который необходимо ввести во всплывающем окне для подключения. Во втором случае необходимо войти под своим логином.

Не следует использовать программное обеспечение от неизвестных разработчиков, в нем может быть запрятан функционал, наносящий вред пользователю.

Удаленный доступ позволяет настраивать компьютеры на расстоянии

Подключение стандартными средствами Windows

ОС Windows имеет встроенные утилиты, с помощью которых можно подключить удаленный доступ к другим устройствам.

Действия на ПК, к которому следует подключиться:

- Запустить утилиту «Удаленный помощник» от имени администратора.

- Откроется окно, где нужно выбрать пункт «Пригласить того, кому вы доверяете для оказания помощи».

Если компьютер окажется не настроен для удаленного подключения, система сама об этом оповестит и предложит исправить ошибки.

Если компьютер окажется не настроен для удаленного подключения, система сама об этом оповестит и предложит исправить ошибки. - Если все хорошо, утилита предложит выбрать способ приглашения, необходимо выбрать «Как файл».

- Когда файл будет сгенерирован, на экране появится пароль. Его необходимо сохранить затем переслать человеку, который будет удаленно подключаться вместе с файлом.

- Как только появится запрос на удаленное подключение, необходимо нажать «Разрешить».

Давать удаленный доступ на свой компьютер следует исключительно доверенным людям. Не стоит открывать доступ простым знакомым и сомнительным личностям из интернета.

Действия на домашнем ПК, с которого подключаются:

- Необходимо запустить полученный файл, затем ввести пароль. После этого появится окно с экраном компьютера.

- Чтобы управлять компьютером удаленно, необходимо нажать «Запросить управление» в верхнем меню.

Remote Desktop Protocol

Для контроля ПК на расстоянии в Windows есть еще один специальный инструмент — RDP (Remote Desktop Protocol). Утилита использует порт TCP 3389, и каждый пользователь может использовать ее для своих нужд, в том числе для доступа к устройствам, расположенным в локальной сети.

Утилита использует порт TCP 3389, и каждый пользователь может использовать ее для своих нужд, в том числе для доступа к устройствам, расположенным в локальной сети.

Утилита есть в Windows 7, 8, а также в 10, но в редакции «Pro» и выше. При таком подключении есть 2 нюанса:

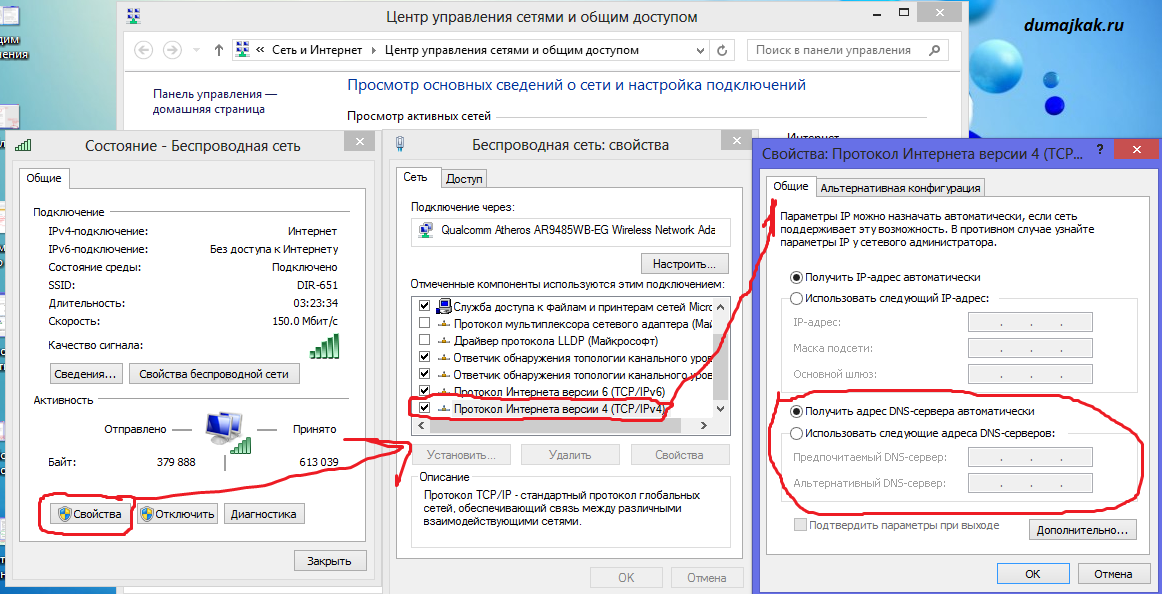

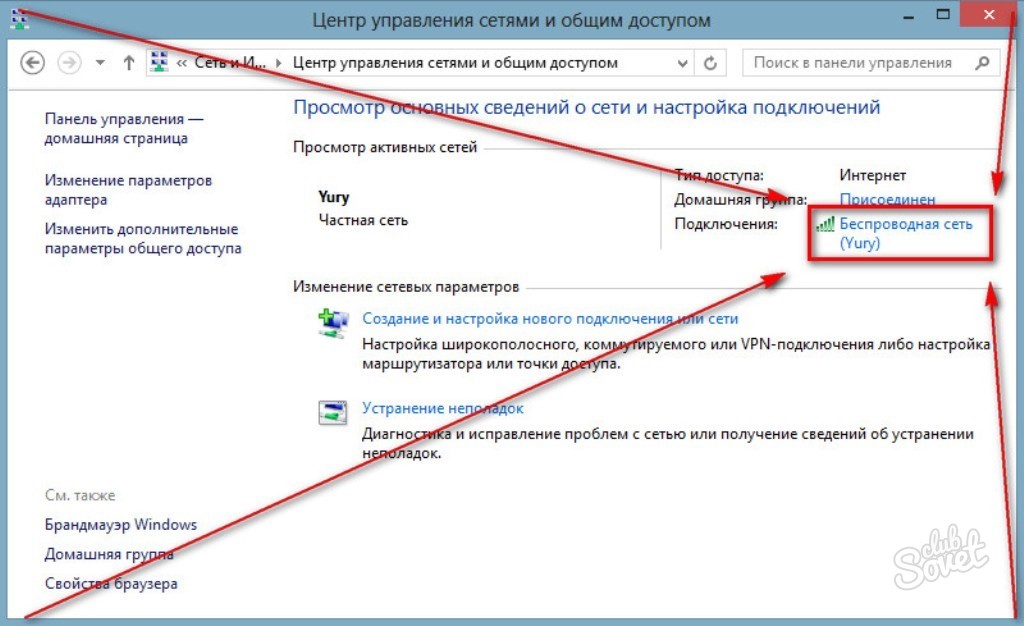

- В настройках частной и общественной сети на компьютере, к которому нужно подключаться, должна стоять галочка на пункте «разрешить обнаруживать устройство».

- Учетная запись пользователя на этом ПК должна иметь пароль.

Настройки на компьютере

Также удаленный компьютер необходимо дополнительно настроить:

- Комбинацией клавиш «Win» + «Pause» открываются настройки системы, затем перейти к настройкам доступа.

- В открывшемся меню выбрать пункт «Разрешить подключения от компьютеров с любой версией».

Теперь можно подключиться удаленно к этому ПК, но только к учетной записи администратора.

Если нужно подключиться к другой учетке, нужно дополнительно создать пользователей в настройках удаленного рабочего стола. Список подключенных пользователей и устройств отображается на главном экране.

Список подключенных пользователей и устройств отображается на главном экране.

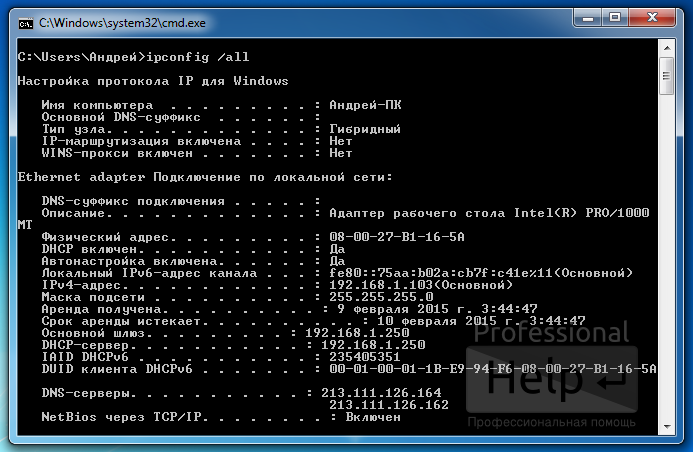

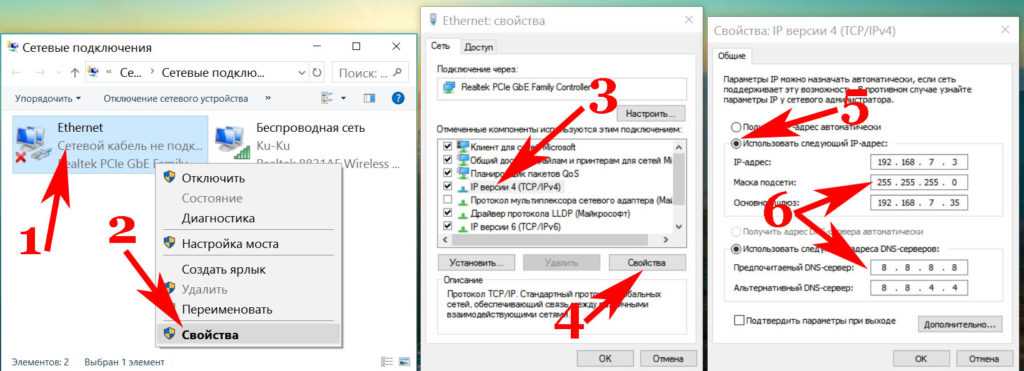

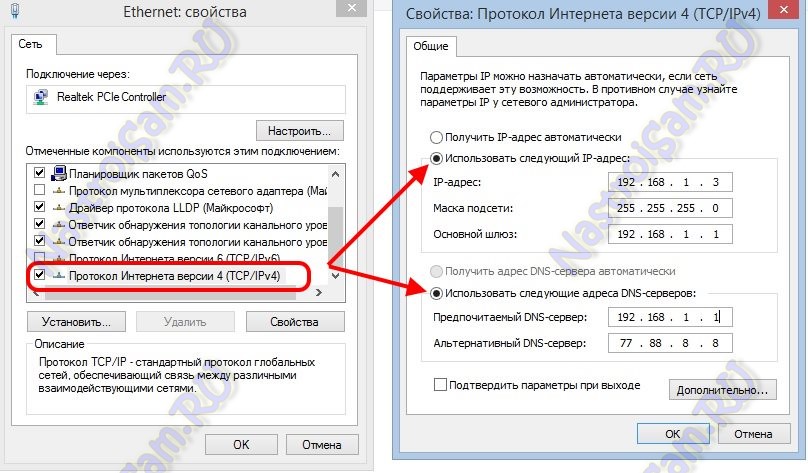

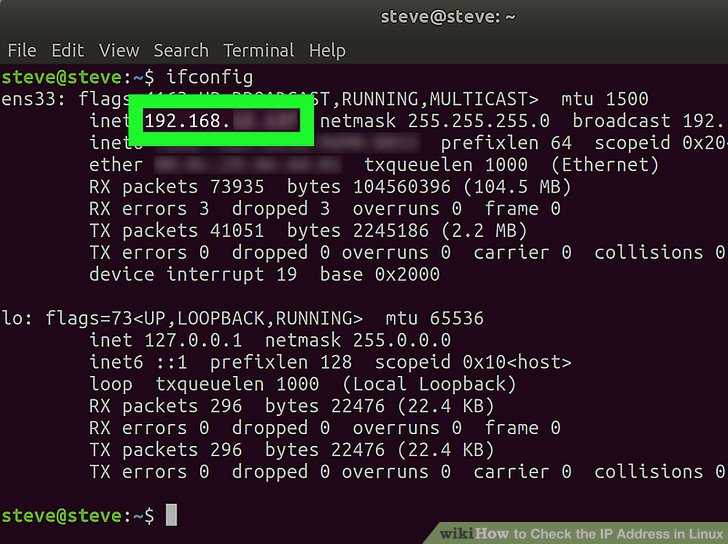

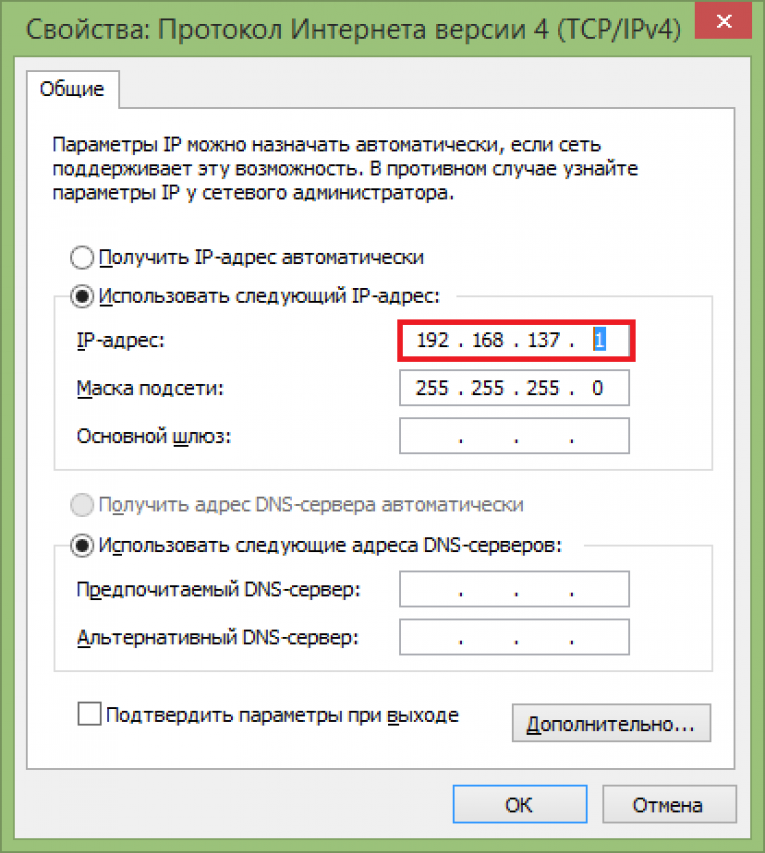

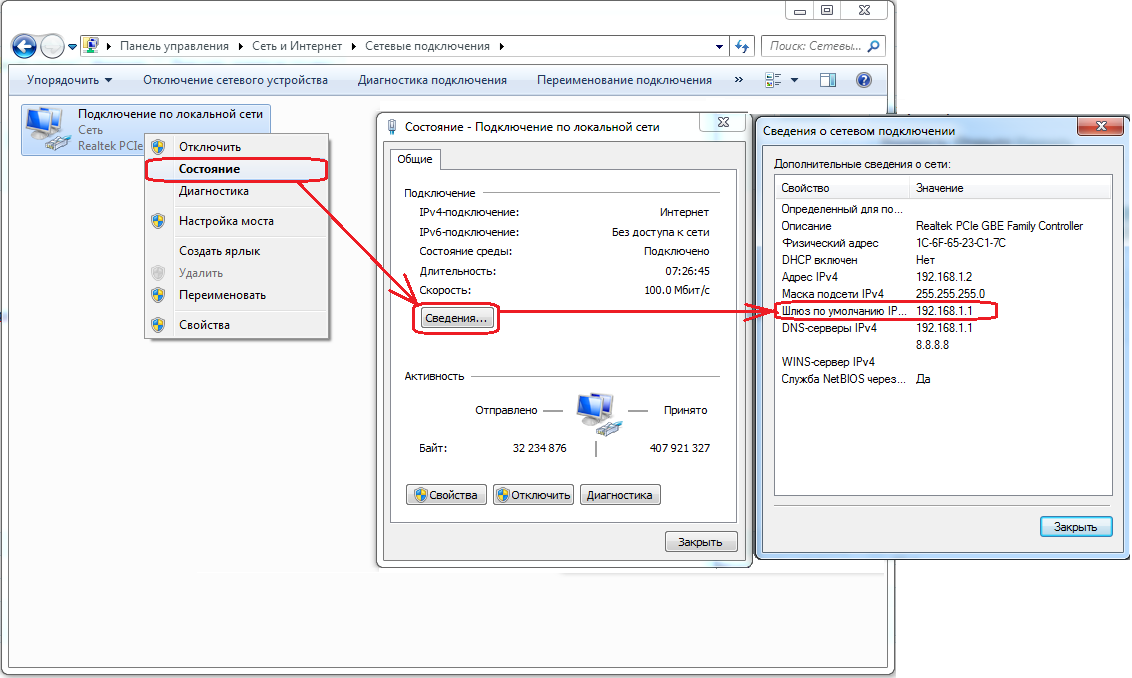

Далее нужно узнать IP-адрес текущего компьютера, чтобы к нему можно было подключиться. Для этого необходимо запустить командную строку от имени администратора и ввести команду «ipconfig».

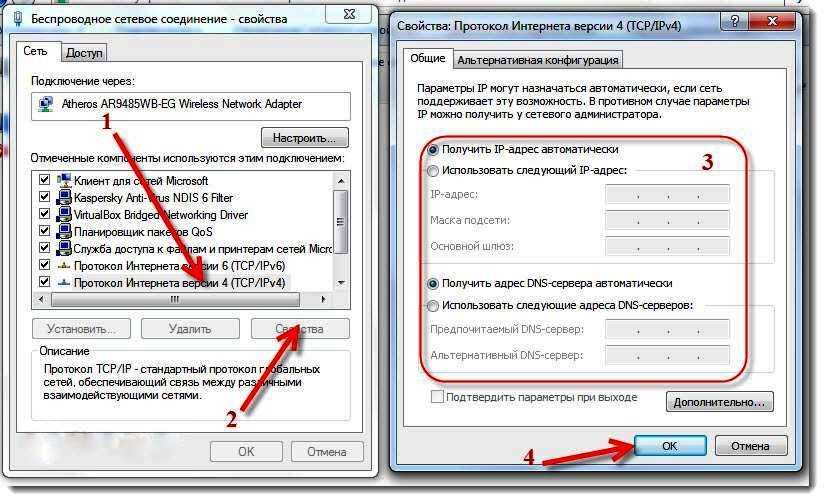

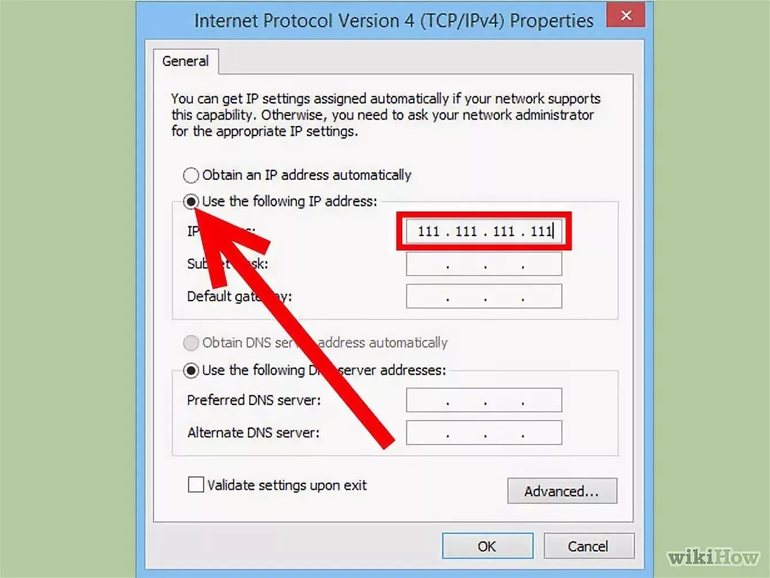

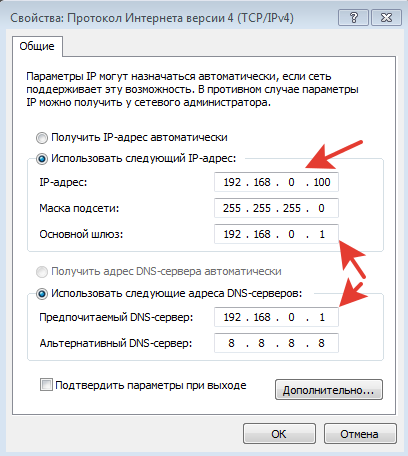

Если у компьютера динамический IP-адрес, сперва его нужно сделать статическим.

Удаленный доступ открывает широкие возможности для злоумышленников, поэтому не следует использовать его без надобности.

Процесс подключения:

- Нажать сочетание клавиш «Win» + «R», ввести «mstsc.exe» и нажать Enter.

- Откроется окно RDR, где нужно указать IP-адрес устройства, которое будет находится под контролем.

- После этого система попросит ввести имя учетной записи и пароль. Для учетных записей Microsoft нужно вводить их данные, а не данные локальных учеток.

- После ввода данных выскочит окошко с информацией о соединении, после чего нужно нажать «Да».

Встроенные в Windows утилиты не позволяют передавать файлы между устройствами.

Это были все способы, как подключиться удаленно к другому компьютеру через интернет. Все они имеют свои преимущества и недостатки, и каждый сам для себя решит, каким именно воспользоваться.

Что вы можете делать с IP-адресом и как скрыть свой

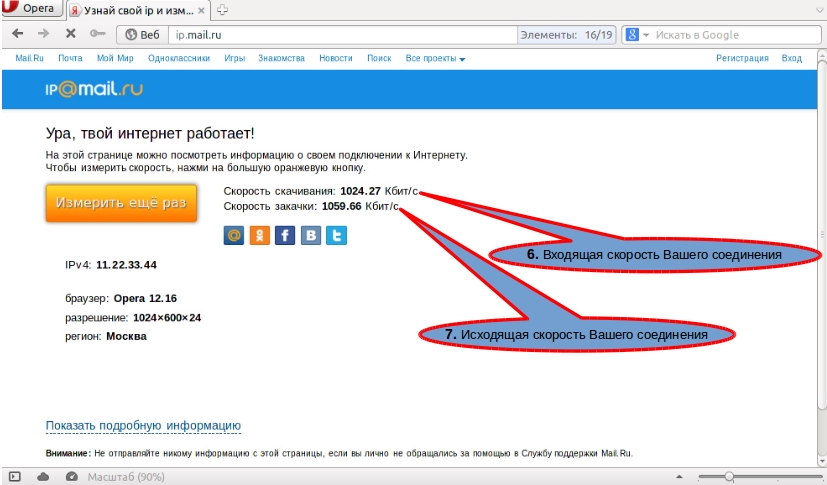

- С помощью чьего-то IP-адреса вы можете узнать общее местоположение пользователя и отключить некоторые части его работы в Интернете.

- Каждое устройство, подключенное к Интернету, имеет IP-адрес, который помогает веб-сайтам идентифицировать ваш компьютер.

- Используя сторонние программы или службы, кто-то с вашим IP-адресом может заблокировать доступ к определенным веб-сайтам.

- Если вы беспокоитесь о безопасности своего IP-адреса, подумайте об установке брандмауэра и VPN.

- Дополнительные статьи можно найти в технической справочной библиотеке Business Insider.

Каждое устройство, которое подключается к Интернету, имеет IP-адрес (Интернет-протокол). IP-адрес, состоящий из ряда чисел, разделенных десятичными точками, выглядит примерно так: «198.169.0.100».

Этот номер используется, чтобы помочь устройствам общаться друг с другом и обмениваться данными. Конечно, ваш сетевой маршрутизатор имеет свой собственный IP-адрес, как и каждое устройство в вашей сети.

Но поскольку эти идентификаторы очень важны, это означает, что хакер потенциально может использовать их против вас.

Вот что вы должны знать о своем IP-адресе и для чего его можно использовать.

Что можно делать с IP-адресом

Во-первых: большинству пользователей не придется беспокоиться ни о чем из этого. Маловероятно, что какой-либо хакер потратит время на то, чтобы узнать ваш конкретный IP-адрес и манипулировать вашим конкретным устройством. Для них в этом нет никакой реальной награды, поэтому, если они не любят разыгрывать шалости, это будет пустой тратой времени.

Для них в этом нет никакой реальной награды, поэтому, если они не любят разыгрывать шалости, это будет пустой тратой времени.

На самом деле каждый веб-сайт, который вы посещаете, уже знает ваш IP-адрес — так они узнают, что загружать ваш компьютер, а не чей-то еще.

Тем не менее, вооружившись вашим IP-адресом, кто-то может предпринять определенные действия против вашей сети. Таким образом, рекомендуется скрывать свой IP-адрес от лиц, которых вы не знаете.

Они могут:

Заблокировать вам доступ к веб-сайтам

Можно использовать ваш IP-адрес, чтобы помешать вам выполнять определенные действия в Интернете. Наиболее распространенным примером этого является блокирование доступа к определенному сайту или публикации сообщений на форумах или в разделе комментариев веб-сайтов.

Фактически, это самый распространенный способ, с помощью которого администраторы веб-сайтов блокируют нарушителей правил. Его часто называют «запретом IP».

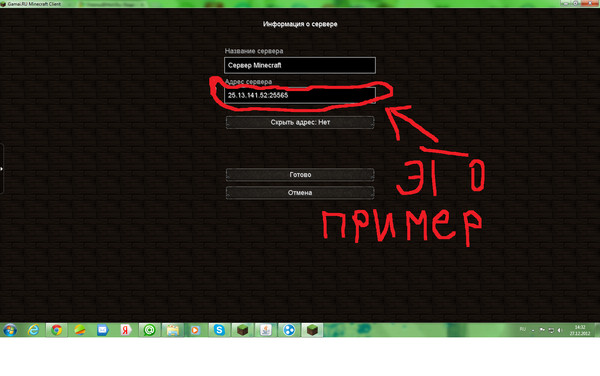

Ваш IP-адрес также может быть использован для блокировки или запрета вам играть в онлайн-игры на некоторых игровых сервисах.

Узнать свое общее географическое положение

Ваш IP-адрес может раскрыть ваше географическое положение. В большинстве случаев это не будет более конкретным, чем ваш город и штат. В редких случаях он может быть таким же конкретным, как ваш район.

Ваш IP-адрес также содержит имя вашего интернет-провайдера (компании, которая предоставляет вам доступ в Интернет — например, Spectrum или Xfinity).

Ваш IP-адрес показывает, где вы находитесь.

whatismyipaddress.com; Уильям Антонелли/Business Insider

Хотя с этой информацией мало что можно сделать, ее можно объединить с деталями из других источников, чтобы собрать воедино данные о вашей личности.

Выполнение атаки типа «отказ в обслуживании»

Зная ваш IP-адрес, злоумышленник может выполнить атаку типа «отказ в обслуживании» (DoS), в результате которой ваша сеть будет переполнена данными. Это препятствует прохождению нормального трафика и перегружает способность сети функционировать.

Однако эти атаки обычно направлены на крупные компании или веб-сайты — редко кому удается организовать DoS-атаку на обычного пользователя.

Как защитить свой IP-адрес

Хотя существуют некоторые риски, один только ваш IP-адрес представляет очень ограниченную опасность для вас или вашей сети. Ваш IP-адрес не может быть использован для раскрытия вашей личности или конкретного местоположения, а также для взлома или удаленного управления вашим компьютером.

Тем не менее, если вы все еще обеспокоены, несколько простых мер предосторожности помогут защитить вас.

В первую очередь ваша сеть должна быть защищена брандмауэром. Большинство маршрутизаторов имеют встроенные брандмауэры, но вам следует обратиться к производителю маршрутизатора или поставщику интернет-услуг, чтобы узнать о вашей настройке.

Большинство маршрутизаторов имеют встроенные брандмауэры, но вам следует обратиться к производителю маршрутизатора или поставщику интернет-услуг, чтобы узнать о вашей настройке.

Для дополнительной защиты вы можете использовать программное обеспечение виртуальной частной сети (VPN). VPN скрывает ваш IP-адрес от всех внешних пользователей, что крайне затрудняет раскрытие вашего IP-адреса или отслеживание вашей онлайн-активности.

NordVPN — один из самых популярных VPN-сервисов.

НордВПН; Уильям Антонелли/Business Insider

‘Какой у меня IP?’: Вот что делает IP-адрес и как найти свой

‘Какая хорошая скорость интернета?’: Скорость интернета, к которой вы должны стремиться, в зависимости от того, как вы используете Интернет

«Что такое звонки по Wi-Fi?»: как звонить со смартфона, даже если у вас нет сигнала сотовой связи

Как узнать IP-адрес вашего интернет-маршрутизатора с помощью Mac , ПК, iPhone или Android

Нет, Bluetooth не использует сотовые данные — вот как популярная беспроводная технология соединяет ваши устройства

Дэйв Джонсон

Внештатный писатель

Дэйв Джонсон — технический журналист, который пишет о потребительских технологиях и о том, как индустрия трансформирует спекулятивный мир научной фантастики в современную реальную жизнь. Дэйв вырос в Нью-Джерси, прежде чем поступить в ВВС, чтобы управлять спутниками, преподавать космические операции и планировать космические запуски. Затем он провел восемь лет в качестве руководителя отдела контента в группе Windows в Microsoft. Как фотограф Дэйв фотографировал волков в их естественной среде обитания; он также инструктор по подводному плаванию и соведущий нескольких подкастов. Дэйв является автором более двух десятков книг и участвовал во многих сайтах и публикациях, включая CNET, Forbes, PC World, How To Geek и Insider.

Дэйв вырос в Нью-Джерси, прежде чем поступить в ВВС, чтобы управлять спутниками, преподавать космические операции и планировать космические запуски. Затем он провел восемь лет в качестве руководителя отдела контента в группе Windows в Microsoft. Как фотограф Дэйв фотографировал волков в их естественной среде обитания; он также инструктор по подводному плаванию и соведущий нескольких подкастов. Дэйв является автором более двух десятков книг и участвовал во многих сайтах и публикациях, включая CNET, Forbes, PC World, How To Geek и Insider.

ПодробнееПодробнее

Ваш IP-адрес взломан? Как сказать и что делать

Что кто-то может сделать с вашим IP-адресом?

2022 год стал рекордным для злонамеренного взлома и кибератак: хакеры скомпрометировали более 22 миллиардов записей [ * ] и даже закрыли целую страну на несколько дней [ * ].

Но в то время как некоторые хакеры используют изощренные методы для нацеливания на своих жертв, многие придерживаются простого подхода: Взлом IP-адреса .

Если у хакеров есть ваш IP-адрес, они могут раскрыть ваше местоположение, онлайн-привычки и даже ваши финансовые активы.

По отдельности эти фрагменты личной информации могут показаться не такими уж большими. Но в руках злонамеренных хакеров они могут быть использованы для получения доступа к вашим устройствам , взлома ваших учетных записей и даже кражи вашей личности .

Итак, как узнать, что ваш IP-адрес был взломан?

В этом руководстве мы объясним, что кто-то может сделать с вашим собственным IP-адресом, как определить, что ваш IP-адрес был взломан, и что вы можете сделать, чтобы защитить свои устройства и личные данные от хакеров.

Что такое IP-адрес? Зачем хакерам ваши?

IP-адрес — или адрес «интернет-протокола» — это номер, присвоенный сети или конкретному подключенному устройству (ноутбуку, смартфону и т. д.), который позволяет отправлять и получать информацию через Интернет.

Скорее всего, ваше устройство имеет два разных IP-адреса — IPv4 и IPv6. Новый адрес IPv6 содержит больше букв и цифр после того, как исследователи были обеспокоены тем, что все адреса IPv4 могут быть израсходованы.

Для тех, у кого есть хотя бы элементарные хакерские навыки и ноу-хау, любая информация об IP-адресе является важной частью профилирования потенциальной жертвы. Взломанный IP-адрес может раскрыть ваши:

- Страна

- Штат или регион

- Город

- Интернет-провайдер

- (приблизительно) GPS-координаты

- Тип IP-адреса (частный, статический, динамический или общедоступный IP-адрес)

Киберпреступники часто собирают этот первый набор данных на этапе исследования своей атаки. И никто не находится в полной безопасности.

✅ Примите меры: Информация, полученная хакерами с вашего IP-адреса, может поставить под угрозу ваш банковский счет, электронную почту и другие учетные записи в Интернете. Попробуйте лучшую защиту от кражи личных данных от Aura бесплатно на 14 дней для защиты вашей личности от мошенников.

Попробуйте лучшую защиту от кражи личных данных от Aura бесплатно на 14 дней для защиты вашей личности от мошенников.

Как хакеры находят ваш IP-адрес?

Вот как ваш IP-адрес может быть взломан злоумышленниками:

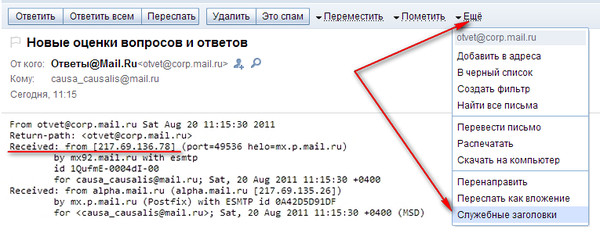

- Когда вы открываете фишинговое или мошенническое письмо . Мошенники отправляют электронные письма под видом компаний или онлайн-сервисов, которые вы знаете и которым доверяете (например, Netflix, Microsoft или Yahoo). Эти всегда включают пиксель отслеживания. Как только вы откроете его, хакер получит ваш IP.

- Через зараженные вложения , распространяемые по электронной почте, социальным сетям и текстовым сообщениям. При открытии эти вложения внедряют на устройство вредоносный код, который начинает собирать информацию, включая IP-адрес.

- Когда вы нажимаете на ссылку , к которой хакеры добавили информацию для отслеживания, или онлайн-реклама попадает в ваши результаты поиска или размещается на поддельном веб-сайте.

- Путем перенаправления вашего трафика на веб-сайт, который они контролируют, либо через незаметные вкладки в фоновом режиме, либо видимым образом (например, вы оказываетесь на странице, отличной от той, к которой вы хотели получить доступ).

- Заражая ваш браузер вредоносным дополнением или расширением , чтобы узнать тип вашего устройства, операционную систему, версию браузера и даже разрешение экрана.

- Посредством взлома веб-серверов, на которых размещены веб-сайты , и получения доступа ко всем данным их трафика.

- Под взломом компаний, которые собирают личную информацию (PII) , включая рекламодателей, которые хранят огромные объемы данных.

- Взлом незащищенных Wi-Fi роутеров и перехватывая весь входящий и исходящий трафик со всех подключенных к нему устройств.

- Через поддельных продуктов безопасности и конфиденциальности , которые они убеждают вас установить и которые могут полностью контролировать ваше устройство и интернет-трафик.

- С помощью программного обеспечения для удаленного доступа к рабочему столу (RDP) , вас заставляют устанавливать под ложным предлогом — например, ваша система якобы нуждается в очистке после заражения вредоносным ПО.

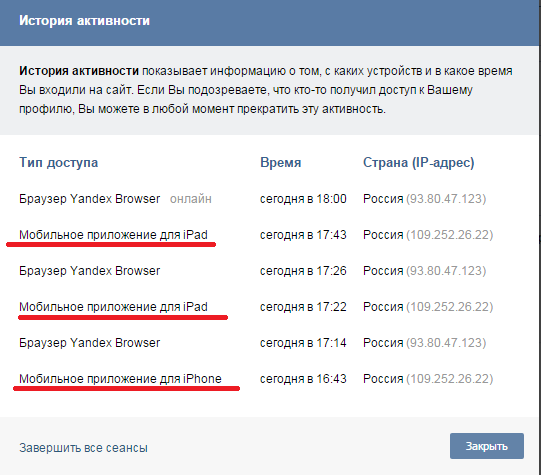

- По взламывая ваши онлайн-аккаунты , так как почти каждый сервис в Интернете записывает ваш IP-адрес (например, социальные сети, онлайн-банкинг, потоковые приложения и т. д.).

- By отслеживает данные о трафике в незашифрованных сетях , таких как незащищенный Wi-Fi или фальшивые точки доступа, созданные злоумышленниками.

- Через поддельных или вредоносных приложений для смартфонов , которые собирают данные обо всем, что происходит на вашем телефоне или планшете.

- Получив физический доступ к вашему устройству и установив на него слежку или вредоносное ПО.

- По покупка списков потенциальных жертв из Даркнета , которые включают взломанные, просочившиеся или украденные записи, содержащие личную информацию.

Персональные данные являются основным источником дохода киберпреступников. Но злоумышленники не просто хотят собрать вашу личную информацию — они хотят использовать ее для подпитки своих атак. Итак, насколько вы должны беспокоиться о том, что кто-то знает ваш IP-адрес?

💯 Совет от профессионала: Скройте свой IP-адрес от хакеров с помощью виртуальной частной сети (VPN). VPN от Aura использует шифрование военного уровня, чтобы хакеры и онлайн-мошенники не могли шпионить за вами. Узнайте больше о VPN Aura с антивирусом →

Что кто-то может сделать с вашим IP-адресом?

- Приближение к вашему физическому местонахождению

- Определите, являетесь ли вы ценной целью для взлома

- Установка вредоносного программного обеспечения на ваши устройства

- Получите контроль над вашими домашними устройствами

- Захватите свои учетные данные для входа и получите доступ к своим учетным записям

- Обвините вас в незаконных действиях (включая киберпреступления)

- Внесите свой IP-адрес в черный список и запретите доступ к сайтам, которые вы используете

- Создание персонализированных атак для кражи вашей личности

- Поднимите вашу крышу с помощью DDoS-атак

- Подайте на вас в суд за нарушение авторских прав

Хорошая новость: ваш IP-адрес сам по себе не дает злоумышленникам доступ к вашим устройствам, учетным записям или личным данным.

Плохая новость заключается в том, что взломанный IP-адрес часто является первым шагом в более крупных взломах и кибератаках — от взлома вашей домашней сети Wi-Fi до захвата ваших паролей и даже кражи вашей личности.

С помощью вашего IP-адреса злоумышленники могут:

1. Приблизиться к вашему физическому местонахождению

Ваш IP-адрес не выдаст ваше точное географическое местоположение. Но это может приблизить хакеров. А в сочетании с другой общедоступной информацией в вашем онлайн-отпечатке или профилях в социальных сетях (например, данными о местоположении или регистрациях) хакеры могут быстро найти ваш домашний адрес.

И ваш адрес имеет значение. Он играет ключевую роль в краже личных данных, предоставляя киберпреступникам и мошенникам достоверную информацию, чтобы они могли выдать себя за вас или украсть у вас.

💡 Похожие: Цифровая безопасность: как защитить свои устройства и личные данные в Интернете →

2.

Определите, являетесь ли вы ценной целью для взлома

Определите, являетесь ли вы ценной целью для взлома

Если вы не используете виртуальную частную сеть (VPN) для шифрования данных, все ваших действий в Интернете раскрывают ваш IP-адрес. Каждый веб-сайт и приложение, которые вы используете, могут видеть и записывать ваш IP-адрес в целях безопасности и в юридических целях.

Это означает, что киберпреступники могут использовать ваш IP-адрес и онлайн-идентификацию, чтобы проверить, являетесь ли вы ценной целью. Злоумышленники сканируют ваш Wi-Fi, чтобы увидеть:

- Какие устройства к нему подключены.

- Какие уязвимости есть у ваших устройств.

- Какие точки доступа они могут использовать для проникновения в вашу сеть.

Именно так Эллис Пински взломал Майкла Терпина, одну из самых заметных фигур в мире криптовалют. Вместе с партнером Пински использовал общедоступную информацию и социальную инженерию , чтобы украсть биткойн на сумму почти 24 миллиона долларов, и все это еще до того, как Пински исполнилось 16 лет [9]. 0004*].

0004*].

✅ Примите меры: Если мошенники получат ваши конфиденциальные личные данные, они могут взять кредит на ваше имя или опустошить ваш банковский счет. Попробуйте службу защиты от кражи личных данных , чтобы следить за своими финансами и предупреждать вас о мошенничестве.

3. Установка вредоносного программного обеспечения на ваши устройства

Злоумышленники используют уязвимости в программном обеспечении и операционных системах для реализации своих схем. С вашим IP-адресом они могут определить, какие приложения и программное обеспечение вы используете, и адаптировать свои атаки к известным проблемам кибербезопасности.

Например, хакеры могут обнаружить, что вы не обновили свой iPhone до последней версии iOS. Затем они могут использовать любые известные уязвимости, чтобы внедрить вредоносное ПО на ваше устройство и взломать ваш телефон .

За первые шесть месяцев 2022 года было обнаружено 1,3 миллиарда новых вредоносных программ. Источник: AV-Test Institute

Источник: AV-Test Institute

Вредоносное ПО существует во многих формах: от программ-похитителей информации, предназначенных для тайного сбора данных обо всем, что вы делаете в Интернете, до программ-вымогателей, которые шифруют ваши данные и требуют денег, чтобы разблокировать их.

Без надежного антивирусного решения для выявления и блокировки этих угроз вы никогда не узнаете, что за вами следят злоумышленники.

💡 Связанные: Меня взломали? Как распознать и восстановиться после взлома →

4. Получите контроль над своими домашними устройствами

Те же уязвимости, которые позволяют хакерам шпионить за вами, также могут дать им полный контроль над вашими домашними гаджетами.

Киберпреступники используют ваш IP-адрес, чтобы узнать, какой тип домашнего маршрутизатора Wi-Fi вы используете. Затем они могут «грубой силой» взломать вашу сеть и заразить любые устройства, подключенные к Интернету (например, ваш смарт-телевизор, Home Assistant или даже радионяню).

Эти взломанные устройства становятся частью более крупного ботнета — сети устройств-зомби, используемых для кибератак — для добычи криптовалюты или помощи преступникам в сокрытии следов.

В лучшем случае взломанные устройства приведут только к замедлению интернета и увеличению счетов за электроэнергию. Но в худшем случае это может привести к потере личной информации, такой как номер социального страхования (SSN), а также к финансовому мошенничеству или краже личных данных.

💡 Похожие: Как хакеры проникают в ваш компьютер (и как их остановить) →

5. Перехватите ваши учетные данные и завладейте вашими учетными записями

Как только злоумышленники получат доступ к вашей домашней сети, они смогут увидеть практически все незашифрованные данные, которые вы отправляете.

Это дает им прекрасную возможность украсть ваши пароли и завладеть вашими учетными записями в Интернете (электронная почта, социальные сети, банковские операции и т. д.), особенно если вы не используете двухфакторную аутентификацию (2FA) для защиты своих учетных записей.

д.), особенно если вы не используете двухфакторную аутентификацию (2FA) для защиты своих учетных записей.

Менеджер паролей Aura может предупредить вас, если какой-либо из ваших паролей просочился в сеть. Узнайте больше о том, как Aura обеспечивает вашу безопасность в Интернете .

6. Подставить вас за незаконную деятельность (включая киберпреступность)

Власти используют информацию об IP для отслеживания киберпреступников, мошенников и других преступников, в то время как злоумышленники используют украденную информацию об IP, чтобы скрыть свою незаконную деятельность.

Например, клиенты канадского банка были обмануты на тысячи долларов, и банк не вернул деньги, сообщая жертвам, «что IP-адрес […], связанный с этой деятельностью, совпадает с их собственным». [ * ]

Хакеры-злоумышленники могут использовать метод подмены IP-адресов, чтобы создать впечатление, будто их трафик исходит с другого IP-адреса. В этом случае они подделывали IP-адреса жертв и использовали украденную у них информацию для входа в свои счета и перевода средств — и все это без каких-либо тревожных сигналов в системах безопасности банка.

💡 Связанные: Новые киберугрозы: 21 онлайн-риск, которого нужно избегать →

7. Внесите свой IP-адрес в черный список и запретите доступ к сайтам, которые вы используете

Злоумышленники нередко заносят IP-адреса своих жертв в черный список, что особенно эффективно со статическими IP-адресами.

Помещая IP-адреса жертв в списки спама, которые многие сервисы используют для фильтрации вредоносного трафика, злоумышленники ограничивают возможности своих жертв использовать интернет-сервисы, включая онлайн-игры, посещение форумов и даже онлайн-банкинг.

8. Создавайте персонализированные атаки для кражи вашей личности

Похитители личных данных должны узнать о вас как можно больше, чтобы осуществить свои аферы. Например, вы с меньшей вероятностью попадетесь на обычное фишинговое письмо по сравнению с письмом, в котором используется ваше имя и которое выглядит так, как будто оно отправлено компанией или службой, которой вы уже пользуетесь (например, LinkedIn, Microsoft или PayPal ).

С информацией, которую они получают при взломе вашего IP-адреса, похитители личных данных могут создать убедительную аферу, чтобы заманить вас.

💡 0005 Лучшие службы защиты от кражи личных данных 2023 года →

9. Выйдите из сети с помощью DDoS-атак

IP-адреса являются целями для распространенного типа кибератак, называемых распределенным отказом в обслуживании (DDoS). Эти атаки включают использование ботнетов для заполнения IP-адреса интернет-трафиком до тех пор, пока он не прогнется под давлением и не выйдет из строя.

Киберпреступники обычно добиваются более высоких оценок за свои DDoS-атаки, часто угрожая владельцам сервисов отключить бизнес, если они не заплатят выкуп. В других случаях они могут использовать хаос, созданный DDoS-атакой, чтобы проникнуть в целевую сеть и украсть конфиденциальные данные.

10. Привлечь вас к ответственности за нарушение авторских прав

Ваш IP-адрес выступает в качестве уникального идентификатора и связан со всем интернет-трафиком, проходящим через ваше устройство, в том числе когда вы загружаете или загружаете через торрент защищенные авторским правом материалы, такие как фильмы и музыку. Если мошенник подделывает ваш IP-адрес и незаконно загружает контент, власти могут преследовать вас.

15 признаков того, что ваш IP-адрес был взломан

- Перенаправление трафика. Вы оказались на веб-сайте, который не искали, или окна браузера открыты за вашими текущими вкладками.

- Надоедливые всплывающие окна. Вы получаете надоедливые всплывающие окна, которые либо пытаются вам что-то продать, либо убеждают вас, что ваше устройство заражено и требует срочного вмешательства.

- Вредоносное ПО в вашем браузере. Вы обнаружили в своем браузере незнакомые надстройки, расширения или даже панели инструментов.

- Захват аккаунта. Вы не можете войти в свои учетные записи, потому что ваши пароли больше не работают. Это часто является признаком того, что кто-то украл ваши учетные данные и завладел вашей учетной записью.

- Побочный ущерб. Ваши друзья и родственники утверждают, что получали от вас странные электронные письма, личные сообщения или запросы. Это означает, что хакеры-злоумышленники получили доступ к вашим контактам и теперь нацелены на из них .

- Нестабильный интернет. Ваше интернет-соединение становится медленным или нестабильным.

- Мошеннические устройства. Вы обнаруживаете незнакомые устройства, подключенные к вашей сети Wi-Fi, когда заглядываете в ее административный интерфейс.

- Успешный фишинг. Вы нажимаете на ссылку, онлайн-рекламу или электронное письмо, которое оказывается фишинговой атакой .

- Незащищенные сети. Вы используете незащищенный общедоступный Wi-Fi без VPN.

- Вредоносное ПО на вашем устройстве. Ваше устройство глючит, перегревается или его производительность заметно снижается.

- Всплывающие окна программ-вымогателей. На ваше устройство приходит сообщение о том, что ваши данные зашифрованы и вам необходимо заплатить выкуп, чтобы восстановить к ним доступ.

- Удаленный доступ. Ваша мышь движется сама по себе без вашего прикосновения. Подсветка камеры вашего устройства горит, даже если вы ее не используете. Друг со знаниями в области ИТ или безопасности сообщает вам, что установленное вами программное обеспечение предоставило злоумышленникам доступ к вашему устройству. (Вот что делать, если вы случайно предоставили хакерам удаленный доступ к вашему компьютеру .)

- Уведомления об утечке данных .

Вы получаете электронное письмо от поставщика услуг, объясняющее, что они были взломаны и ваши данные были утеряны.

Вы получаете электронное письмо от поставщика услуг, объясняющее, что они были взломаны и ваши данные были утеряны. - С вами связывается полиция. Власти появляются у вас дома с вопросами или даже с намерением вас арестовать.

- Получение обслуживания. Вы получаете повестку в суд, в которой говорится, что вы должны явиться в суд как потенциальный объект судебного процесса.

Не игнорируйте индикаторы необычной активности в вашей цифровой жизни. Эти индикаторы могут указывать на что-то тривиальное, а могут оказаться признаками кражи личных данных .

✅ Выполнить действие: Защитите себя от рисков кражи личных данных и мошенничества с помощью страховки Aura на сумму 1 000 000 долларов США от кражи личных данных. Попробуйте Aura бесплатно в течение 14 дней , чтобы понять, подходит ли она вам.

Как защитить свой IP-адрес, Wi-Fi и устройства от хакеров

Ваш IP-адрес имеет основополагающее значение для вашей способности пользоваться Интернетом. Это означает, что есть много вещей, которые вы не можете контролировать, когда дело доходит до защиты вашей интеллектуальной собственности, особенно если у вас нет технических знаний или опыта в области безопасности.

Это означает, что есть много вещей, которые вы не можете контролировать, когда дело доходит до защиты вашей интеллектуальной собственности, особенно если у вас нет технических знаний или опыта в области безопасности.

Тем не менее, есть вещи, которые вы можете сделать, чтобы защитить свой IP и себя от злонамеренных действий:

1. Знайте свою подверженность и уровень риска

Хакеры полагаются на ваше ложное чувство безопасности, когда они пытаются получить доступ к вашим учетным записям. Даже если вы думаете, что вы не стали жертвой утечки данных, вам все равно следует регулярно проверять свои учетные записи на наличие признаков того, что они были скомпрометированы.

У хакеров есть доступ к вашим паролям? Проверьте, не скомпрометированы ли ваши пароли и онлайн-аккаунты, с помощью бесплатного сканера утечек паролей Aura .

2. Скройте и защитите свой IP-адрес с помощью VPN

Как только кто-то получит ваш IP-адрес, вы не сможете запретить ему использовать его. Ваш единственный вариант — изменить его.

Ваш единственный вариант — изменить его.

Но вы можете запретить хакерам видеть ваш IP-адрес, в первую очередь, используя виртуальную частную сеть (VPN). Служба VPN шифрует любые данные, которые вы отправляете, чтобы хакеры не могли использовать их, чтобы шпионить за вами или атаковать вас.

Другие варианты? Во-первых, вы можете выключить роутер на пару минут. Это говорит вашему интернет-провайдеру (ISP) назначить вам новый IP-адрес, когда вы снова включите его.

В противном случае вы можете заглянуть на прокси-сервер, который перенаправляет ваш интернет-трафик, чтобы он выглядел так, как будто он исходит с другого IP-адреса. Но помните: прокси-сервер не шифрует ваши данные так, как это делает VPN.

💯 Совет: Позвоните своему оператору связи или интернет-провайдеру и узнайте, могут ли они предоставить вам динамический IP-адрес. Динамический IP-адрес регулярно меняется и сводит к минимуму объем информации, которую хакер может получить о вас.

3. Не игнорируйте обновления программного обеспечения

Компании и разработчики регулярно обновляют свое программное обеспечение, чтобы исправить ошибки и проблемы с безопасностью. Не игнорируйте эти обновления. Убедитесь, что вы регулярно обновляете программное обеспечение на всех ваших устройствах — ноутбуке, смартфоне, планшете, Smart TC, маршрутизаторе Wi-Fi и т. д.

Еще лучше включите автообновление, чтобы вам не внедрение обновлений самостоятельно.

4. Максимально увеличьте настройки безопасности вашего маршрутизатора Wi-Fi

Ваш маршрутизатор Wi-Fi является основной целью для IP-хакеров. Убедитесь, что ваш маршрутизатор максимально защищен. В частности, вы должны деактивируйте параметр удаленного администрирования и включите шифрование WPA2 (Wi-Fi Protected Access 2), которое повышает уровень защиты брандмауэра для всего интернет-трафика, входящего и проходящего через ваш маршрутизатор.

5. Защитите

все ваших устройств с помощью антивирусного программного обеспечения

Взлом IP-адреса часто может привести к заражению ваших устройств вредоносными программами, программами-вымогателями и другими вредоносными программами. Защитите их все с помощью мощных антивирусных программ , который может отслеживать и сканировать ваши устройства на наличие вредоносных программ.

Защитите их все с помощью мощных антивирусных программ , который может отслеживать и сканировать ваши устройства на наличие вредоносных программ.

Aura сканирует все ваши устройства на наличие вредоносных программ, чтобы защитить вас от хакеров. Узнайте больше об инструментах цифровой безопасности Aura .

6. Регулярно проверяйте свой кредитный отчет и банковские выписки

Мошенники почти всегда охотятся за вашими финансовыми счетами. Проверьте наличие предупреждающих признаков кражи личных данных, таких как странные платежи в выписке по счету или счета, которые вы не узнаете. Служба защиты от кражи личных данных, такая как Aura, может контролировать ваш кредит и выписки для вас и предупреждать вас о любых признаках мошенничества.

7. Используйте менеджер паролей для повышения вашей цифровой безопасности

Использование уникальных и сложных паролей — один из лучших способов защитить вашу цифровую жизнь. Но многие люди повторно используют пароли (или используют пароли, которые легко взломать), потому что не хотят запоминать более сложные пароли.

Но многие люди повторно используют пароли (или используют пароли, которые легко взломать), потому что не хотят запоминать более сложные пароли.

Диспетчер паролей может надежно хранить ваши пароли и учетные данные для входа, чтобы у вас был легкий доступ к ним на всех ваших устройствах.

💡 Связанные: Что такое кибергигиена? 10 простых привычек, которые обезопасят вас в Интернете →

8. Улучшите настройки безопасности и конфиденциальности вашего браузера

Чтобы создать еще больше препятствий на пути киберпреступника, обратите внимание на свой браузер.

Этот список из рекомендаций по безопасности браузера включает практические советы, начиная от включения расширенной защиты от отслеживания в Mozilla Firefox и заканчивая предотвращением межсайтового отслеживания в Brave. Кроме того, вот еще несколько советов по безопасности для Chrome, Safari и Edge .

Для дополнительной безопасности вы можете использовать браузер Tor. Этот браузер скрывает вашу историю и привычки просмотра от всех (а также может использоваться для доступа к Dark Web).

Этот браузер скрывает вашу историю и привычки просмотра от всех (а также может использоваться для доступа к Dark Web).

9. Минимизируйте свой цифровой след

Чем меньше киберпреступников узнают о вас в Интернете, тем сложнее вас взломать.

Минимизируйте свой цифровой след, ограничив объем информации, которой вы делитесь с компаниями, особенно наш номер телефона, основной адрес электронной почты и финансовую информацию. Сохраняйте конфиденциальность вашей личной информации в социальных сетях и избегайте проверки местоположений в Интернете.

10. Настройте оповещения об утечке личных данных и краже личных данных

Если вы стали жертвой хакера или похитителя личных данных, вам нужно действовать быстро, чтобы закрыть их.

Служба защиты от кражи личных данных , такая как Aura, будет постоянно отслеживать ваши онлайн-счета, финансовые счета и личную информацию (например, ваш SSN, домашний титул и т. д.) на наличие признаков мошенничества. Если кто-то незаконно пытается использовать ваш банковский счет, номера кредитных карт или учетные записи в Интернете, вы будете предупреждены практически в режиме реального времени.

Если кто-то незаконно пытается использовать ваш банковский счет, номера кредитных карт или учетные записи в Интернете, вы будете предупреждены практически в режиме реального времени.

Кроме того, на случай наихудшего случая каждый взрослый участник вашего плана Aura застрахован страховым полисом на сумму 1 000 000 долларов США на случай убытков, связанных с кражей личных данных.

11. Следите за предупредительными знаками онлайн-мошенников

Знать, как реагировать на рискованные ситуации в сети, не просто. Ваши инстинкты могут помочь, но они могут служить вам гораздо лучше, если вы продолжите подпитывать их экспертными знаниями.

Будьте в курсе последних онлайн-мошенничества, изучая как определить, что кто-то вас обманывает , чтобы вы могли продолжать безопасно пользоваться Интернетом.

12. Рассмотрите возможность подписки на программу защиты от кражи личных данных

Самая популярная защита от кражи личных данных Aura отслеживает всю вашу самую конфиденциальную личную информацию, учетные записи в Интернете и финансы на предмет признаков мошенничества. Если мошенник попытается получить доступ к вашим счетам или финансам, Aura поможет вам принять меры, пока не стало слишком поздно. Попробуйте 14-дневную бесплатную пробную версию Aura для немедленной защиты, пока вы наиболее уязвимы.

Если мошенник попытается получить доступ к вашим счетам или финансам, Aura поможет вам принять меры, пока не стало слишком поздно. Попробуйте 14-дневную бесплатную пробную версию Aura для немедленной защиты, пока вы наиболее уязвимы.

Правда о взломе IP-адресов: реальная ли это угроза?

Что общего у всех кибератак против IP-адресов, так это то, что они подчеркивают, насколько эта точка данных раскрывает вас.

Ваш IP-адрес не даст злоумышленникам доступ к вашим учетным записям или устройствам, но даст им возможность атаковать.

Помните, что злоумышленники сосредоточены на методичном всеобъемлющем сборе данных, потому что это часть их основного бизнеса. Ни одна цель не является слишком маленькой или слишком незначительной. Но чтобы максимизировать свою потенциальную прибыль, они запускают атаки, которые автоматически ищут наиболее уязвимых жертв, в том числе:

- Без антивирусной защиты.

- Кто повторно использует слабые пароли.

- С несколькими подключенными устройствами, которые устарели и имеют уязвимые места.

К сожалению, недостатка в уязвимых устройствах нет.

Количество владельцев устройств, не использующих антивирусное ПО. Источник: Statista

Хакеры скорее перейдут к следующей жертве, чем будут тратить время и ресурсы на хорошо защищенные объекты, которые трудно взломать. Вы можете уменьшить свою экспозицию, сделав себя слишком дорогой «инвестицией» для них.

Итог: защитите свой IP-адрес от хакеров

Взлом IP-адреса может показаться небольшой проблемой, но он может привести к каскадным и долгосрочным последствиям. Хотя ваш IP может быть лишь частью головоломки, каждый бит вашей личной информации важен и может привести к более серьезным проблемам в будущем.

Оставайтесь в безопасности, защищая свою домашнюю сеть и устройства с помощью антивирусного программного обеспечения и VPN. А для дополнительной защиты рассмотрите комплексное решение цифровой безопасности Aura.

Вообще если вбить в поиск IP — то будет отображена некая информация, но часто данная инфа — просто мусор. Можете прямо сейчас проверить.

Вообще если вбить в поиск IP — то будет отображена некая информация, но часто данная инфа — просто мусор. Можете прямо сейчас проверить. Но чтобы это сделать — отправитель должен быть знаком программе, то есть должно быть установлено соединение. Это все очень и очень сложно и просто так поэтому никто этим заниматься не будет.

Но чтобы это сделать — отправитель должен быть знаком программе, то есть должно быть установлено соединение. Это все очень и очень сложно и просто так поэтому никто этим заниматься не будет. И в уязвимостях, которые приводят к заражению системы вирусным кодом. Сейчас уже мало кого интересует ваш аккаунт ВКонтакте или Одноклассниках.. куда ценнее тихо, в фоновом режиме использовать некий процент производительности вашего ПК — например для майнинга, подбора паролей и так далее. Почитайте что такое ботнет сеть.

И в уязвимостях, которые приводят к заражению системы вирусным кодом. Сейчас уже мало кого интересует ваш аккаунт ВКонтакте или Одноклассниках.. куда ценнее тихо, в фоновом режиме использовать некий процент производительности вашего ПК — например для майнинга, подбора паролей и так далее. Почитайте что такое ботнет сеть. Если компьютер окажется не настроен для удаленного подключения, система сама об этом оповестит и предложит исправить ошибки.

Если компьютер окажется не настроен для удаленного подключения, система сама об этом оповестит и предложит исправить ошибки.

Вы получаете электронное письмо от поставщика услуг, объясняющее, что они были взломаны и ваши данные были утеряны.

Вы получаете электронное письмо от поставщика услуг, объясняющее, что они были взломаны и ваши данные были утеряны.