Images вирус как удалить: Как удалить изображение вируса

Содержание

Как удалить изображение вируса

РЕКОМЕНДУЕМ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы

Процесс Image.exe в диспетчере задач Windows

Процесс, известный как папка, принадлежит папке с изображениями программного обеспечения (версия (x86-x64)) от неизвестно.

Описание: Image.exe не является необходимым для Windows и часто вызывает проблемы. Image.exe находится в подпапке в папке профиля пользователя — обычно это C: \ Users \ USERNAME \ AppData \ Roaming \ Images \ . Известные размеры файлов в Windows 10/8/7 / XP составляют 4 712 026 байт (60% всех вхождений), 3 027 214 байт или 3 038 233 байт.

Там нет информации о файле. Это не системный файл Windows. Программа не видна. Программа запускается при запуске Windows (см. Раздел реестра: Папки оболочки пользователя, Выполнить, MACHINE \ Выполнить). Поэтому технический рейтинг надежности 67% опасности .

Важно: Вам следует проверить процесс image.exe на вашем компьютере, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера. Это был один из лучших вариантов загрузки The Washington Post и PC World .

Следующие программы также были показаны полезными для более глубокого анализа: Менеджер задач безопасности анализирует активный процесс изображения на вашем компьютере и четко сообщает вам, что он делает. Хорошо известное средство B Malwarebytes для защиты от вредоносных программ сообщает, что на вашем компьютере image.exe вызывает раздражающую рекламу, замедляя ее. Этот тип нежелательной рекламной программы не рассматривается некоторыми антивирусами как вирус и поэтому не помечается для очистки.

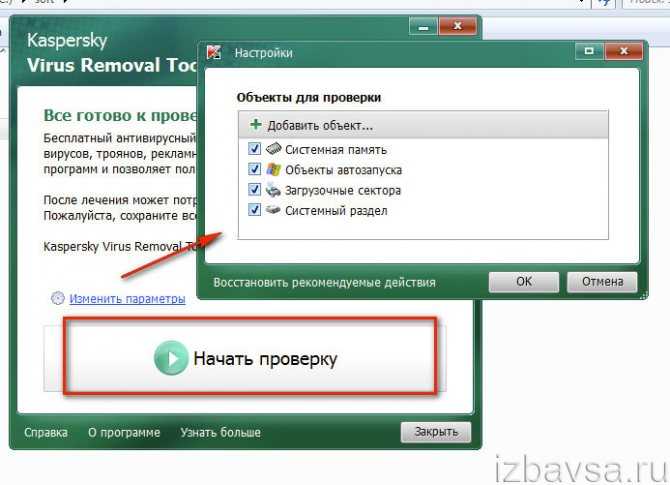

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с ПК. Это означает запуск сканирования на наличие вредоносных программ, очистку жесткого диска с использованием 1 cleanmgr и 2 sfc / scannow, 3 удаления ненужных программ, проверку наличия программ автозапуска (с использованием 4 msconfig) и включение автоматического обновления Windows 5. Всегда не забывайте выполнять периодическое резервное копирование или, по крайней мере, устанавливать точки восстановления.

Всегда не забывайте выполнять периодическое резервное копирование или, по крайней мере, устанавливать точки восстановления.

Если вы столкнулись с реальной проблемой, попробуйте вспомнить последнее, что вы сделали, или последнее, что вы установили до того, как проблема появилась впервые. Используйте команду 6 resmon, чтобы определить процессы, которые вызывают вашу проблему. Даже для серьезных проблем, вместо переустановки Windows, лучше восстановить вашу установку или, для Windows 8 и более поздних версий, выполнить команду 7 DISM.exe / Online / Cleanup-image / Restorehealth. Это позволяет восстанавливать операционную систему без потери данных.

aswarpot.sys subsonic-service.exe advservice.exe image.exe vcssecs.exe aom.exe p7131remoteappl.exe iedevtoolbar.dll qtwebprocess.exe osdservice.exe gbiehscd.dll

Рекламное ПО – что это, как удалить рекламную программу (вирус)

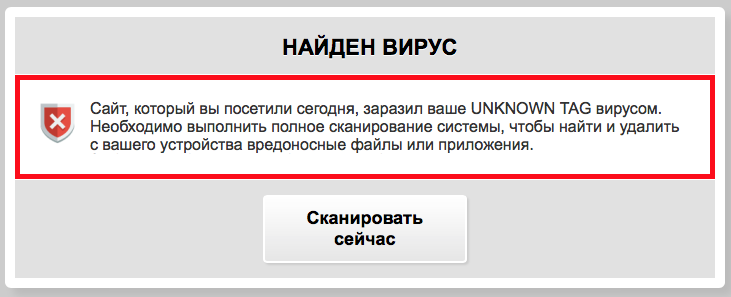

Это различные всплывающие рекламные объявления, которые отображаются на компьютере или мобильном устройстве пользователя.

Также рекламное ПО может использоваться в злоумышленных целях, например, для загрузки вирусов и шпионских программ на устройство, или для получения доступа к Вашему браузеру.

Также рекламное ПО может использоваться в злоумышленных целях, например, для загрузки вирусов и шпионских программ на устройство, или для получения доступа к Вашему браузеру.

Это различные всплывающие рекламные объявления, которые отображаются на компьютере или мобильном устройстве пользователя. Также рекламное ПО может использоваться в злоумышленных целях, например, для загрузки вирусов и шпионских программ на устройство, или для получения доступа к Вашему браузеру.

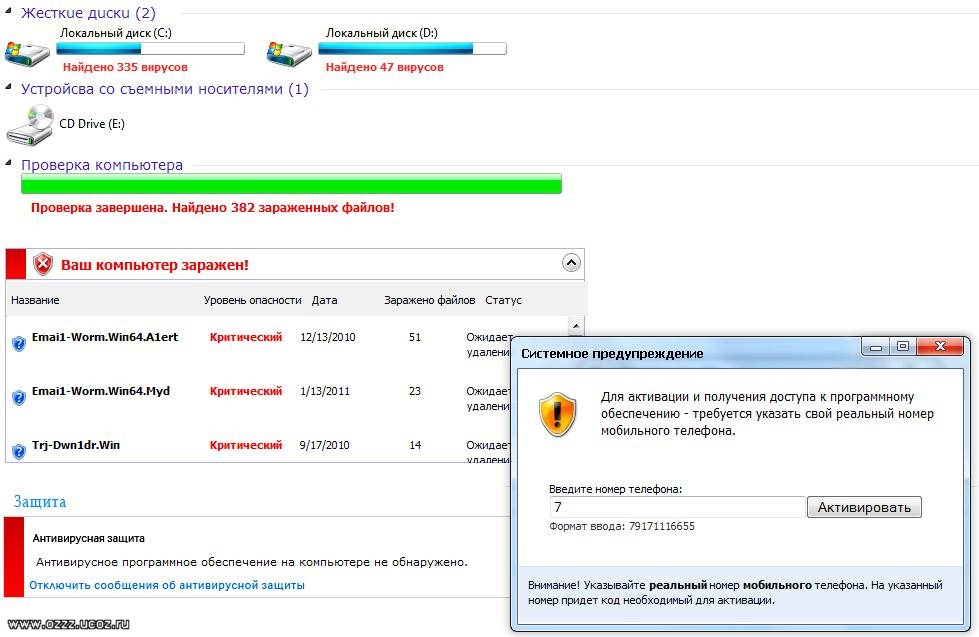

Что такое рекламное ПО?

Это вид вредоносного программного обеспечения, которое отображает нежелательную рекламу на устройстве пользователя. Данная угроза, как правило, устанавливается при загрузке легитимных приложений.

Хотя иногда рекламное программное обеспечение может быть безопасным, некоторые всплывающие окна способны не только отображать рекламу, но и собирать данные о конкретном пользователе для показа объявлений в соответствии с его запросами в браузере. В этих случаях рекламное ПО может перенаправлять пользователя на вредоносные веб-сайты и опасные страницы через различные ссылки, подвергая риску заражения компьютерными вирусами и другими угрозами.

Как распознать рекламные программы?

Как правило, на наличие вредоносного ПО указывает постоянное появление неизвестных программ и всплывающих объявлений в браузере, где они раньше не отображались.

Также о наличии данной угрозы свидетельствуют такие признаки:

- низкая продуктивность или сбои в работе устройства;

- изменения на домашних страницах браузера без разрешения пользователя;

- появление новых расширений и панелей инструментов;

- некорректное отображение веб-страниц;

- установка нежелательных программ.

Виды рекламного вируса

Этот вид вредоносного ПО распространяется в виде надоедливых всплывающих окон или баннеров и может действовать различными способами:

- подобно шпионским программам, некоторые типы угроз отслеживают активность пользователя в Интернете с целью перенаправления на конкретные объявления;

- рекламное ПО может перенаправлять пользователя на вредоносные объявления;

- запуск рекламного ПО влияет на производительность устройства, замедляя его работу.

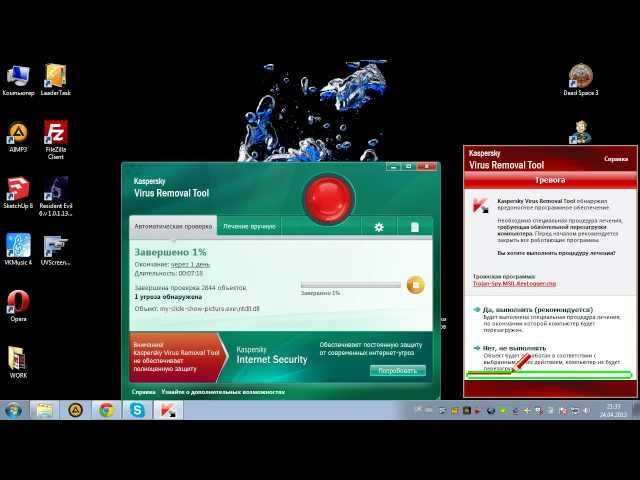

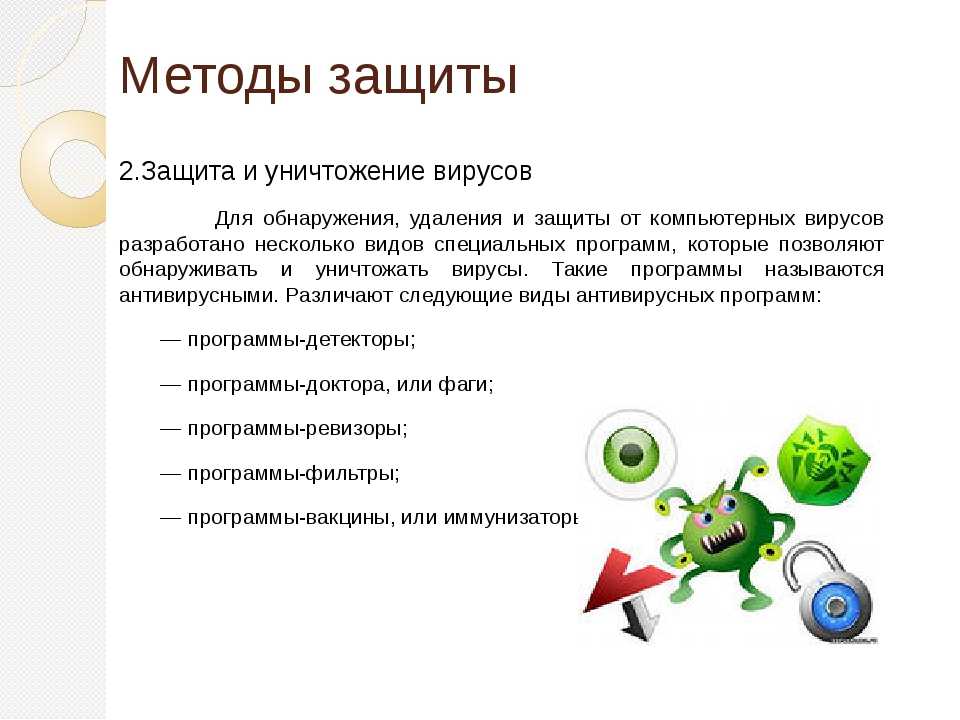

Как удалить рекламное ПО?

Помимо того, что нужно быть внимательным при нажатии на различные всплывающие окна и баннеры, важно не забывать и о защите устройства от этого вида угроз.

Стоит отметить, что существует много бесплатных инструментов для удаления рекламного ПО, однако не все из них являются безопасными и качественными.

Поэтому для эффективной защиты от подобных угроз рекомендуется использовать надежное антивирусное решение, которое поможет предотвратить заражение вредоносным программным обеспечением, а также очистить устройство от него.

Не забудьте создать резервную копию файлов и данных перед сканированием устройства на наличие вредоносного ПО.

ESET Smart Security Premium

Ultimate internet security for your ultimate performance.

ESET Smart Security Premium

Премиум-защита для пользователей.

ESET Smart Security Premium

Премиум-защита для опытных пользователей, которая основана на идеальном сочетании точности обнаружения, скорости работы и удобства в использовании.

Загрузить

Мощная защита бизнеса

Защитите корпоративные рабочие станции и конфиденциальные данные с помощью многоуровневых технологий ESET.

Мощная защита бизнеса

Защитите корпоративные рабочие станции и конфиденциальные данные с помощью многоуровневых технологий ESET.

подробнее

подробнее

Похожие темы

Вишинг

Социальная инженерия

Брандмауэр

Кража личной информации

Программы-вымогатели

Спам

Троян

Вредоносные программы

Как вредоносные программы прячутся в изображениях и что с этим делать

Вредоносное ПО может скрываться в самых безобидных на первый взгляд изображениях. Изображение: NASA, ESA, CSA, STScI сетей Wi-Fi и мошеннических USB-накопителей. Здесь мы поговорим об одной из менее известных угроз: скомпрометированных изображениях.

Возможно, вы этого не осознавали, но вредоносное ПО может быть внедрено в цифровые фотографии, которые кажутся совершенно нормальными. Техника для этого известна как стеганография, или практика сокрытия одного файла в другом, и это не всегда делается злонамеренно. Этот метод использует скрытые данные, которые идут вместе с изображением, данные, которые не обязательно преобразуются в пиксели на вашем экране.

Техника для этого известна как стеганография, или практика сокрытия одного файла в другом, и это не всегда делается злонамеренно. Этот метод использует скрытые данные, которые идут вместе с изображением, данные, которые не обязательно преобразуются в пиксели на вашем экране.

Почти любой формат изображения можно отредактировать, чтобы скрыть вредоносное ПО, и чем привлекательнее и популярнее изображение, тем лучше: например, изображения с телескопа Джеймса Уэбба недавно использовались как часть атаки вредоносного ПО. Как правило, эти скомпрометированные изображения попадают к вам на веб-сайты или встраиваются в документы.

Файлы изображений — это нечто большее, чем кажется на первый взгляд. Вредоносный код может быть встроен в изображение несколькими различными способами, например: прикрепленным к концу файла, или путем небольших изменений отдельных фрагментов кода, или путем изменения метаданных, связанных с файлом (эти метаданные также хранит время и дату, когда была сделана фотография, и другую информацию).

Во время одной недавней атаки вредоносное ПО ObliqueRAT было скрыто внутри, казалось бы, обычного растрового файла, отображаемого на вкладке браузера. В этом случае для направления ничего не подозревающих целей к изображению использовалось вложение электронной почты Microsoft Office, но также можно использовать множество других методов — пока изображение загружено, эксплойт может работать.

Какими бы ни были детали, образ действует как носитель чего-то опасного, например, троянского коня из греческих преданий. Изображения могут содержать код, который может нанести ущерб системе, настроить запрос программы-вымогателя или начать добычу криптовалюты на компьютере. Существует множество различных вариаций и возможностей, и, конечно же, постоянно разрабатываются новые угрозы. По сути, в качестве носителя можно использовать любой файл — видео и документы работают так же, как и изображения.

Веб-браузеры хорошо защищены от подобных угроз, но постоянно обновляйте их. Даже если вы вряд ли загрузите и запустите приложение, о котором ничего не знаете, у вас может возникнуть соблазн взглянуть на фотографию, которую вам прислали, особенно если это величественный снимок глубокого космоса, как в случае с Джеймсом. Пример телескопа Уэбба.

Даже если вы вряд ли загрузите и запустите приложение, о котором ничего не знаете, у вас может возникнуть соблазн взглянуть на фотографию, которую вам прислали, особенно если это величественный снимок глубокого космоса, как в случае с Джеймсом. Пример телескопа Уэбба.

Как и в случае с другими угрозами безопасности, злоумышленники и эксперты по безопасности ведут постоянную борьбу за то, чтобы оставаться впереди. была сделана фотография и какая камера использовалась) может быть скомпрометирован для выполнения кода. Там есть еще много примеров.

В этот момент вам может быть интересно, стоит ли вам когда-нибудь снова загружать изображение в веб-браузер или почтовый клиент. Параметр для блокировки этого на самом деле доступен в большинстве браузеров, если вы действительно хотите быть в безопасности — в Chrome, например, откройте Настройки из меню, а затем нажмите Конфиденциальность и безопасность , Настройки сайта и Изображения .

Перейдите на сверхбезопасный режим и отключите изображения в браузере. Скриншот: Google Chrome

Хорошей новостью является то, что ваш веб-браузер будет активно искать онлайн-угрозы и должен блокировать большинство вредоносных атак, которые исходят от изображений, прежде чем они могут причинить любой вред. Компьютерная безопасность никогда не гарантируется на 100 процентов, но вы, скорее всего, будете в порядке, если продолжите загружать изображения в обычном режиме, благодаря ограничениям, которые браузеры налагают на то, что могут делать веб-сайты — просто убедитесь, что ваш браузер всегда до настоящего времени.

Также стоит помнить, что почти все изображения, которые вы видите в социальных сетях, были изменены и сжаты на пути к серверу данных, поэтому злоумышленнику очень трудно скрыть код, который все еще полностью сохранился к тому времени. изображение делает это перед чьими-либо глазами. Вредоносное ПО на основе изображений не является особенно распространенной угрозой, но все же стоит знать о нем и защищаться от него.

Для защиты от атак с использованием изображений применяются те же правила безопасности, что и для любых других угроз. Убедитесь, что ваши программы всегда работают с самыми последними версиями, будьте осторожны, открывая все, что приходит к вам по электронной почте и в социальных сетях (даже если кажется, что это от кого-то, кому вы доверяете), и для дополнительного спокойствия получите третью- на вашем компьютере установлен пакет программного обеспечения для обеспечения безопасности вечеринок.

【Решено】Вирусы могут быть загружены через видео- или фотофайл

Многие люди задают себе вопрос: можно ли заразиться вирусом из видео и изображений? Хотя это может показаться маловероятным сценарием, ответ — да. И хотя это может быть редко, существуют явные опасности как при загрузке, так и при просмотре файлов такого типа.

Между тем существует распространенное заблуждение, что вирусы и трояны могут быть загружены через видео- или фотофайл. На самом деле, вирус не может проникнуть на ваш компьютер, если вы не сделаете что-то, чтобы его пропустить. Чтобы вирусы проникли на наши компьютеры, им нужны две вещи: доступ и возможность.

Чтобы вирусы проникли на наши компьютеры, им нужны две вещи: доступ и возможность.

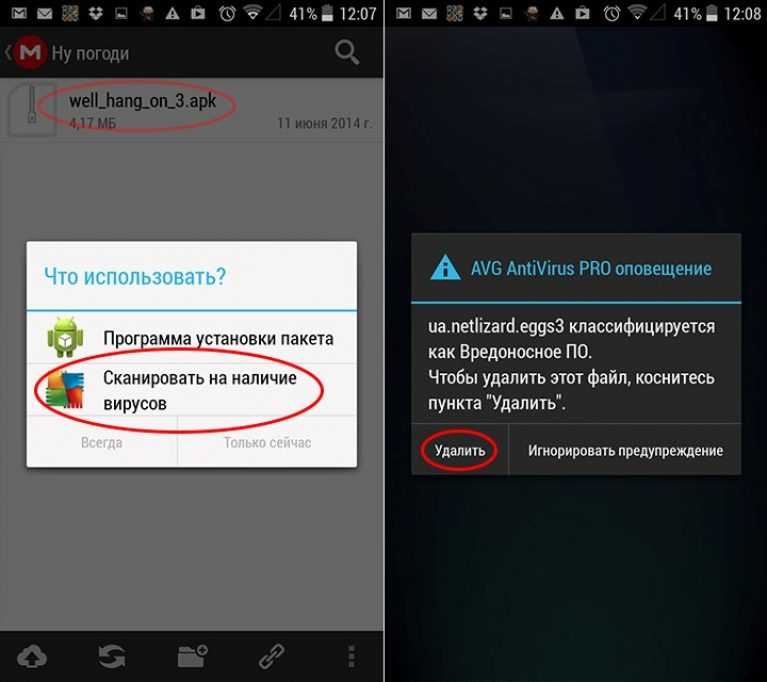

Это означает, что если на вашем компьютере настроены параметры безопасности, блокирующие запуск определенных программ, вирусы не проникнут, даже если они встроены в видео или фотографии. Вирусы также можно загружать на компьютеры, переходя по ссылкам в видеороликах и фотографиях, отправленных через социальные сети или по электронной почте. Если вы хотите узнать о них больше, давайте посмотрим вниз.

В этой статье

01 Что такое компьютерный вирус?

02 Как вирусы загружаются через видео- или фотофайл?

03 Эффективные способы восстановления зараженных вирусом видео- и фотофайлов

04 Действительно действенные советы по защите видео и фотографий от вирусов при загрузке

Часть 1. Что такое компьютерный вирус?

Вирус — это программа, которая может копировать себя и распространяться с одного компьютера на другой. В большинстве случаев, когда вы слышите о вирусах, они не очень полезны. Например, во многих случаях вредоносным программам присваиваются имена вирусов (такие как «вирус» или «червь»), как будто это неизвестная угроза, которая будет преследовать ваш компьютер, пока не исчезнет. В результате, прежде чем вы сможете раз и навсегда избавиться от проблем с компьютерными вирусами, нам нужно понять, что такое компьютерные вирусы на самом деле и как они работают; чтобы мы не делали хуже!

Например, во многих случаях вредоносным программам присваиваются имена вирусов (такие как «вирус» или «червь»), как будто это неизвестная угроза, которая будет преследовать ваш компьютер, пока не исчезнет. В результате, прежде чем вы сможете раз и навсегда избавиться от проблем с компьютерными вирусами, нам нужно понять, что такое компьютерные вирусы на самом деле и как они работают; чтобы мы не делали хуже!

Во-первых, давайте начнем с червей, потому что многие ошибочно принимают их за вирусы. Черви заражают только файлы, а вирусы способны заразить что угодно.

Они не очень распространены, поскольку требуют, чтобы пользователь установил их вручную, в отличие от простого вложения электронной почты или ссылки на веб-сайт, которую вирус может использовать, чтобы заставить вас установить его. Например, когда вы загружаете червя, он автоматически загружается и устанавливается на ваш компьютер. Тем не менее, с вирусами вас нужно обмануть, чтобы щелкнуть что-то зараженное, чтобы вредоносное ПО или вирус установились на ваш компьютер.

В данном случае мы хотим сосредоточиться на компьютерных вирусах. Они распространяются через небезопасные сайты хранения файлов, такие как электронные письма (вложения электронной почты), документы (которые большинство людей откроют, не задумываясь), веб-сайты, торренты и многое другое.

Теперь, когда мы знаем, вирусы и черви — это не одно и то же. Поговорим о троянских конях.

Троянский конь — это приложение (обычно игра или что-то подобное), которое при установке заражает ваш компьютер вредоносными программами. Поэтому всегда проверяйте, что вы устанавливаете. Не обязательно, чтобы он был взломан или взломан, чтобы распространять вирусы. Например, если вам не терпится получить новую игру, но все ссылки не работают, проверьте обзоры, прежде чем загружать что-либо из Интернета или с торрент-сайтов. Или, если вы идете, чтобы загрузить какое-то программное обеспечение и видите, что многие люди жалуются на то, что это вредоносное ПО, держитесь от него подальше.

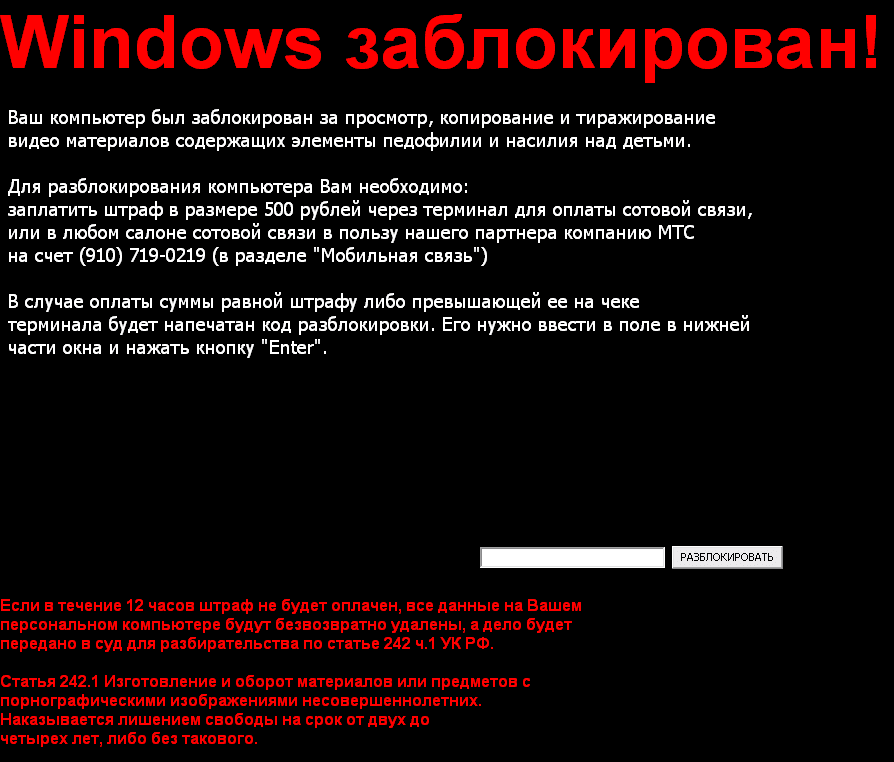

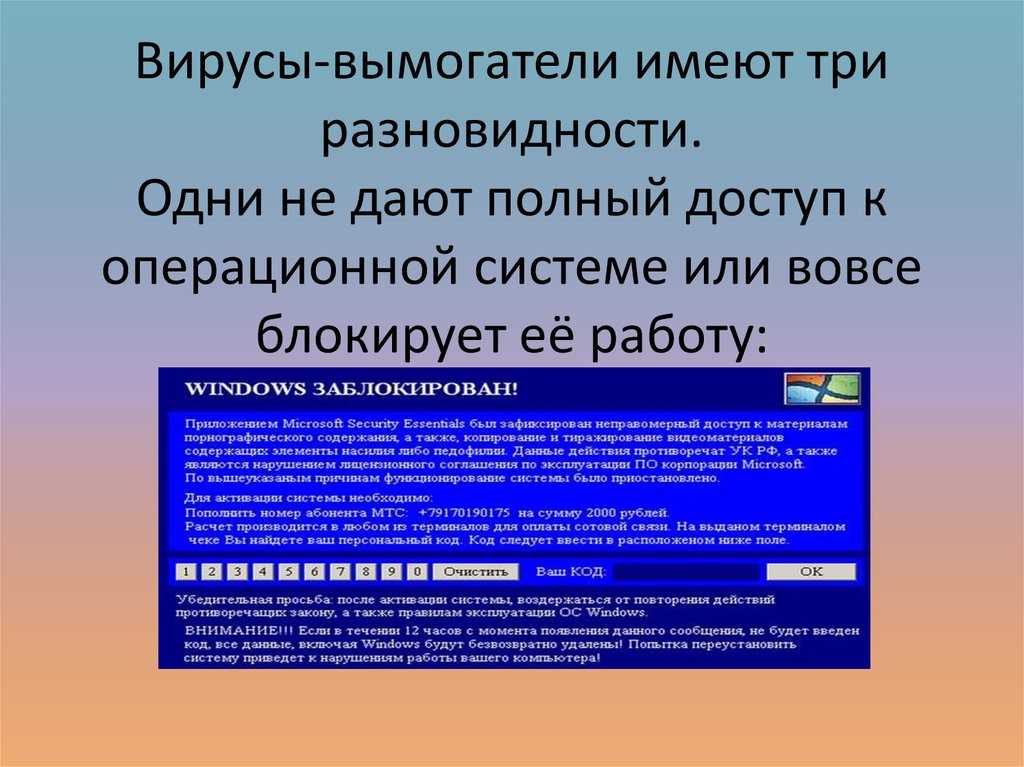

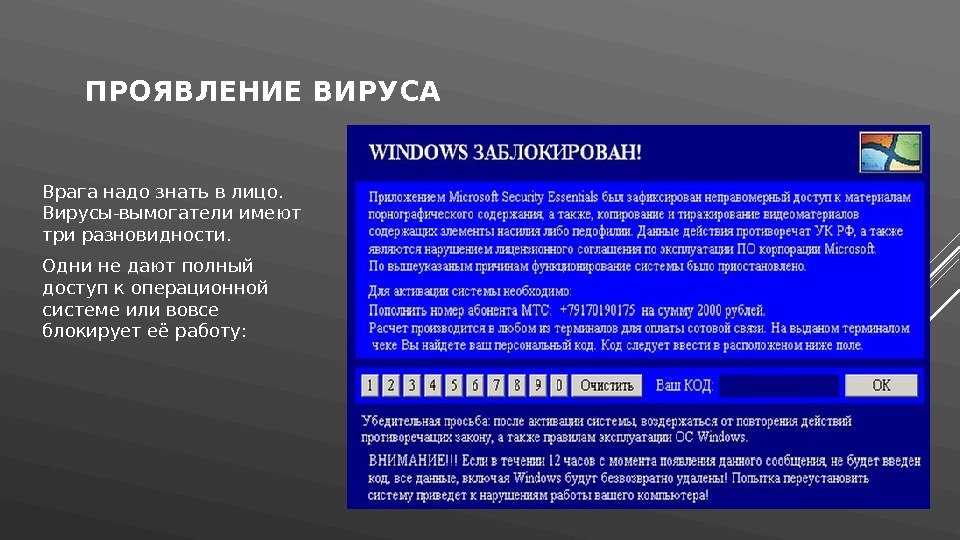

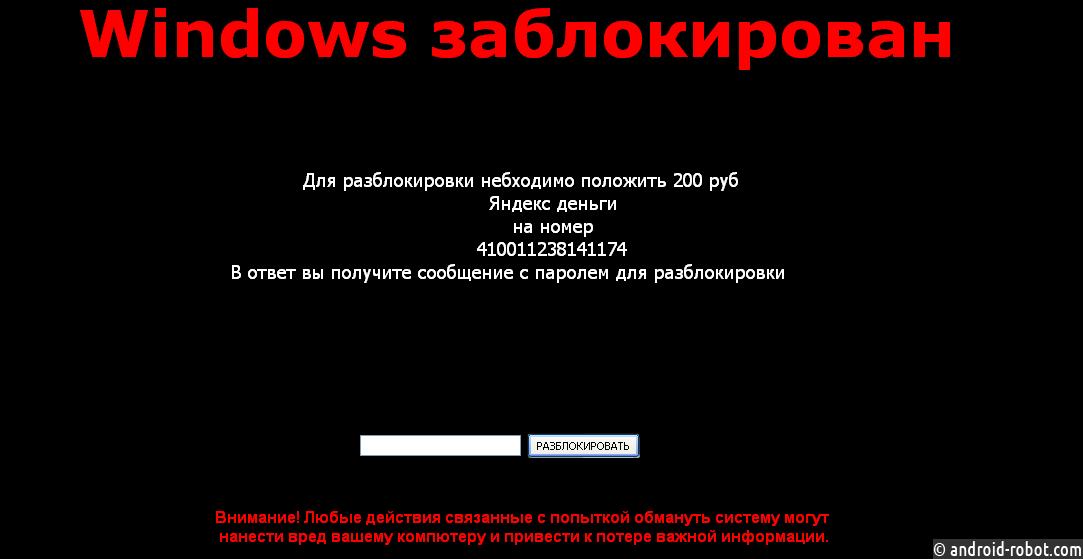

Наконец, программа-вымогатель — это еще один тип вируса, который не распространяется автоматически с одного компьютера на другой, а вместо этого заражает свою жертву и держит ее в заложниках. Когда он будет установлен на вашем компьютере, он заблокирует доступ ко всем файлам, а затем потребует выкуп за возврат доступа.

Когда он будет установлен на вашем компьютере, он заблокирует доступ ко всем файлам, а затем потребует выкуп за возврат доступа.

Программа-вымогатель захватывает весь ваш компьютер, имея очень мало возможностей для ее удаления. Если это произойдет, я бы посоветовал поговорить с кем-то, кто больше разбирается в компьютерах, или обратиться к нам, чтобы предотвратить дальнейший ущерб.

Часть 2. Как вирусы загружаются через видео- или фотофайл?

Вирус часто распространяется, когда пользователи обмениваются файлами на своих компьютерах через вложение электронной почты или загружая каким-либо образом зараженный файл. Компьютерные вирусы классифицируются на различные типы в зависимости от того, где происходит повреждение: загрузочный сектор, программа (файл), данные и т. д. , а также в зависимости от того, как он распространяется. Например, через дискеты или через Интернет.

Кроме того, компьютерные вирусы могут распространяться через протоколы передачи файлов, такие как одноранговые сети и вложения электронной почты. Он может исходить даже от входящего компьютерного сетевого подключения, если не защищен от заражения с помощью программы брандмауэра. Компьютерные вирусы обычно запрограммированы на распространение в зависимости от того, что они заражают. Например, компьютерный вирус, нацеленный на Microsoft Word, может затронуть только документы, созданные в этом конкретном приложении.

Он может исходить даже от входящего компьютерного сетевого подключения, если не защищен от заражения с помощью программы брандмауэра. Компьютерные вирусы обычно запрограммированы на распространение в зависимости от того, что они заражают. Например, компьютерный вирус, нацеленный на Microsoft Word, может затронуть только документы, созданные в этом конкретном приложении.

Итак, вопрос: Можно ли загрузить вирусы и трояны через видео- или фотофайл? Короткий ответ — «да», и вот почему.

Очень важно постоянно обновлять программное обеспечение и устанавливать исправления. Недавно в популярном проигрывателе VLC был обнаружен эксплойт, который теперь исправлен. Это всего лишь один пример того, как хакеры всегда пытаются найти новые пути в наши системы, используя уязвимости, созданные из-за ошибок или ошибок, которые разработчики создают при разработке наших программ и приложений.

Хорошо, что простая загрузка любого файла не причинит вам вреда, так что не беспокойтесь. Только когда вы открываете загруженный контент, это может вызвать серьезные проблемы. Если в вашем средстве просмотра или проигрывателе есть ошибка, открытие файла изображения или видео в этом средстве просмотра или проигрывателе может быть очень опасным и вредным для вашего компьютера. Идем дальше, чтобы исправить это.

Если в вашем средстве просмотра или проигрывателе есть ошибка, открытие файла изображения или видео в этом средстве просмотра или проигрывателе может быть очень опасным и вредным для вашего компьютера. Идем дальше, чтобы исправить это.

Часть 3. Эффективные способы восстановления зараженных вирусом видео- или фотофайлов

Способ 1. Использование мощного программного обеспечения, такого как Wondershare Repairit

Повреждение видеофайла в результате вирусной атаки — это то, о чем вам следует знать. Обычное явление в современном мире может привести к тому, что ваши видео станут невоспроизводимыми или иным образом повреждены. Однако есть способы восстановить эти видеофайлы и сохранить их, чтобы они были как новые. Один из способов сделать это — использовать программное обеспечение Wondershare Repairit.

Вы можете протестировать эту программу сегодня, чтобы убедиться, что она подходит для ваших нужд, воспользовавшись бесплатной пробной версией.

Попробуйте бесплатно

Попробуйте бесплатно

Вот пошаговые инструкции:

Шаг 1: Добавьте файлы

Запустите Wondershare Repairit на вашем ПК или Mac. Нажмите кнопку «Добавить файл» в интерфейсе и перейдите к папкам, в которых вы сохранили поврежденные файлы JPEG для загрузки. Вы также можете загрузить несколько файлов в приложение, если хотите.

Шаг 2: Запустите процесс восстановления

После загрузки изображений вы можете добавить дополнительные файлы или удалить любые файлы JPEG. Сделав это, нажмите кнопку «Восстановить». Начнется процесс ремонта. Наберитесь терпения и посмотрите, как Wondershare Repairit исправляет все загруженные фотографии и восстанавливает их. Не закрывайте приложение на этом этапе, так как фотографии будут повреждены.

Шаг 3: Сохраните восстановленные файлы

По завершении процесса интерфейс предложит вам предварительно просмотреть восстановленные файлы. Выберите файлы, которые вы хотите восстановить, и нажмите кнопку «Сохранить восстановленные файлы», чтобы сохранить файлы в нужном месте.

Выберите файлы, которые вы хотите восстановить, и нажмите кнопку «Сохранить восстановленные файлы», чтобы сохранить файлы в нужном месте.

Способ 2. Исправление зараженных вирусом видеофайлов с помощью VLC Media Player

VLC Media Player — это универсальный медиаплеер, который можно использовать для восстановления зараженных вирусом видеофайлов. В результате вам больше никогда не придется беспокоиться об этом надоедливом файле MP4, когда VLC преобразует его в AVI или любой другой формат без заражения за считанные секунды!

Вот пошаговые инструкции:

Шаг 1: Измените расширение файла на .AVI

Откройте VLC Media Player. Щелкните Мультимедиа > Преобразовать/Сохранить > Добавить. Нажмите «Конвертировать/Сохранить». В окне «Преобразовать» установите «Файл назначения». Переименуйте новый преобразованный/зараженный файл в расширение .AVI. Готово, нажмите «Сохранить».

Шаг 2: Изменить ввод

Откройте этот файл . AVI в VLC Media Player. В строке меню щелкните Инструменты > Настройки > Ввод или Кодеки. Для поврежденных или неполных файлов AVI выберите «Всегда исправлять».

AVI в VLC Media Player. В строке меню щелкните Инструменты > Настройки > Ввод или Кодеки. Для поврежденных или неполных файлов AVI выберите «Всегда исправлять».

Шаг 3: Сохраните файлы

Нажмите «Сохранить» и сохраните файл в нужном месте.

Ваш зараженный вирусом видеофайл был преобразован и исправлен.

Часть 4: Советы, которые действительно работают для защиты видео или фотографий от вирусов при загрузке компьютер может быть бомбой замедленного действия. Существуют тысячи таких угроз, одна из которых способна уничтожить все, что важно на вашем компьютере, или даже полностью вывести из строя его системное программное обеспечение. Крайне важно, чтобы вы установили антивирусную защиту как можно скорее!

2. Выполняйте ежедневное сканирование на вирусы

Сканирование на вирусы может быть отличным способом защиты ваших данных и файлов, поэтому очень важно ежедневно выполнять полную диагностику сетевых компьютеров. Планирование этого на то время, когда вы не используете ни одну из машин, поможет обеспечить бесперебойную работу без перерывов в процессе сканирования.

Планирование этого на то время, когда вы не используете ни одну из машин, поможет обеспечить бесперебойную работу без перерывов в процессе сканирования.

3. Загружайте видеофайлы только из надежных источников

При покупке приложения-загрузчика соблюдайте осторожность. Убедитесь, что источник заслуживает доверия и безопасен для использования в выбранном вами браузере или операционной системе.

4. Воздержитесь от открытия нежелательных электронных писем из неизвестных источников

Вложения в нежелательные электронные письма могут привести к тому, что вы станете жертвой кражи личных данных. Как только ваше устройство будет заражено, они получат доступ ко всем вашим паролям и банковской информации, которые затем могут быть использованы в злонамеренных целях, таких как кража денег или захват учетных записей. Лучший способ избежать этого — настроить двухэтапный процесс аутентификации, который подтвердит, что действительно ВЫ хотите получить доступ, чтобы они не влезли ни во что без разрешения!

5. Регулярно делайте резервные копии видеофайлов на внешних дисках или в облаке

Регулярно делайте резервные копии видеофайлов на внешних дисках или в облаке

Внешние жесткие диски — отличный способ безопасного резервного копирования данных, если поблизости нет физических угроз. Службы безопасного облачного хранения можно использовать для дополнительной безопасности, и все наши конфиденциальные файлы будут храниться вне офиса, что сделает их более безопасными, чем локальные решения, такие как USB-накопители.

Wondershare UBackit — идеальная платформа для резервного копирования нового поколения. Вы можете создавать резервные копии документов Illustrator, Photoshop и CAD, а также всех тех файлов, которые так важны для вас, таких как коллекции, библиотеки или отраслевой опыт, с возможностью управления версиями!

6. Обновляйте свой ПК с Windows

Установка обновлений — ключевой шаг для защиты ваших устройств от вредоносных программ и уязвимостей. Важно, чтобы вы всегда устанавливали обновления программного обеспечения, не только для новых функций, но и из-за проблем со старыми версиями, которыми могут воспользоваться хакеры.