Ip адрес как расшифровать: что это такое, как расшифровывается и как выглядит уникальный адрес в интернете (ipv4)

Содержание

Какова цель атаки ARP Spoofing?

При атаке ARP Spoofing хакер рассылает поддельные сообщения ARP(Address Resolution Protocol), чтобы обмануть другие устройства и заставить их поверить, что они разговаривают с кем-то другим. Хакер может перехватывать и отслеживать данные, передаваемые между двумя устройствами.

В связи с огромным ростом использования компьютеров и сетей для коммуникации, киберпреступность тревожно возросла. Хакеры и неэтичные атаки на сети представляют собой постоянную угрозу для завладения информацией и создания цифрового хаоса.

В последние несколько месяцев в новостях часто встречается термин «ARP спуфинг» — это техника, позволяющая хакерам перехватывать трафик между двумя устройствами в сети.

Что такое ARP?

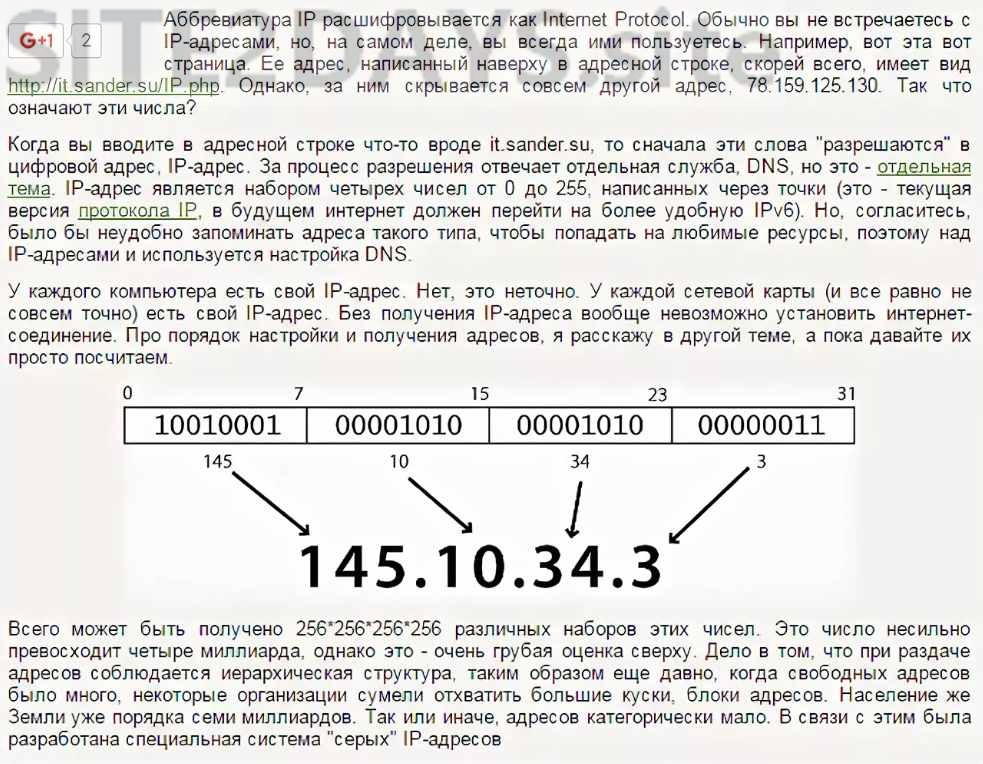

Что такое ARP? ARP расшифровывается как протокол разрешения адресов. Это протокол, используемый для сопоставления сетевого адреса, например IP-адреса, с физическим (MAC) адресом в локальной сети. Это необходимо, поскольку IP-адреса используются для маршрутизации пакетов на сетевом уровне, а MAC-адреса используются для фактической пересылки пакетов по определенному каналу. ARP позволяет устройству определить MAC-адрес другого устройства в той же сети на основе его IP-адреса.

ARP позволяет устройству определить MAC-адрес другого устройства в той же сети на основе его IP-адреса.

Когда устройство хочет установить связь с другим устройством в той же сети, ему необходимо знать MAC-адрес устройства назначения. ARP позволяет устройству передать сообщение в локальную сеть, запрашивая MAC-адрес, соответствующий определенному IP-адресу. Устройство с таким IP-адресом ответит своим MAC-адресом, что позволит первому устройству общаться с ним напрямую.

ARP — это протокол без статических данных, то есть он не ведет таблицу соответствия между IP- и MAC-адресами. Каждый раз, когда устройству необходимо связаться с другим устройством в сети, оно отправляет ARP-запрос для определения MAC-адреса другого устройства.

Стоит отметить, что ARP используется в сетях IPv4, в сетях IPv6 аналогичный протокол называется Neighbor Discovery Protocol (NDP).

Как работает ARP-спуфинг?

Атака с подменой ARP может быть выполнена одним из двух способов.

В первом методехакер не торопится получить доступ к ARP-запросам для конкретного устройства. После получения ARP-запроса отправляется немедленный ответ. Сеть не сможет мгновенно распознать эту стратегию, поскольку она является скрытой. С точки зрения воздействия, она не имеет большого негативного эффекта, и зона ее действия очень узка.

После получения ARP-запроса отправляется немедленный ответ. Сеть не сможет мгновенно распознать эту стратегию, поскольку она является скрытой. С точки зрения воздействия, она не имеет большого негативного эффекта, и зона ее действия очень узка.

Во втором методехакеры распространяют несанкционированное сообщение, известное как «gratuitous ARP». Этот метод доставки может оказать немедленное воздействие сразу на множество устройств. Но помните, что он также будет генерировать большой объем сетевого трафика, которым будет сложно управлять.

Кто использует ARP-спуфинг?

Хакеры используют подмену ARP с 1980-х годов. Хакерские атаки могут быть преднамеренными или импульсивными. Атаки на отказ в обслуживании являются примерами спланированных атак, в то время как кража информации из публичной сети WiFi является примером оппортунизма. Этих атак можно избежать, но они регулярно проводятся, поскольку просты с технической точки зрения и с точки зрения затрат.

Однако ARP спуфинг можно использовать и в благородных целях. Преднамеренно вводя третий хост между двумя хостами, программисты могут использовать ARP спуфинг для анализа сетевых данных. Этичные хакеры будут воспроизводить атаки отравления ARP-кэша, чтобы обезопасить сети от подобных нападений.

Преднамеренно вводя третий хост между двумя хостами, программисты могут использовать ARP спуфинг для анализа сетевых данных. Этичные хакеры будут воспроизводить атаки отравления ARP-кэша, чтобы обезопасить сети от подобных нападений.

Какова цель атаки ARP Spoofing?

Основными целями атак ARP spoofing являются:

- для трансляции нескольких ARP-ответов по всей сети

- для вставки поддельных адресов в таблицы MAC-адресов коммутаторов

- неправильная привязка MAC-адресов к IP-адресам

- посылать слишком много ARP-запросов узлам сети.

Когда атака ARP спуфинга успешна, злоумышленник может:

- Продолжайте маршрутизировать сообщения как есть: Если сообщения не отправляются по зашифрованному каналу, например, HTTPS, злоумышленник может пронюхать пакеты и украсть данные.

- Выполнить перехват сеанса: Если злоумышленник получает идентификатор сеанса, он может получить доступ к активным учетным записям пользователя.

- Распределенный отказ в обслуживании (DDoS): Вместо того чтобы использовать свою машину для запуска DDoS-атаки, злоумышленники могут указать MAC-адрес сервера, на который они хотят напасть. Целевой сервер будет переполнен трафиком, если они проведут эту атаку на несколько IP-адресов.

- Изменение связи: Загрузка вредоносной веб-страницы или файла на рабочую станцию.

Как обнаружить ARP-спуфинг?

Чтобы обнаружить ARP Spoofing, проверьте свое программное обеспечение для управления конфигурацией и автоматизации задач. Вы можете найти свой ARP-кэш прямо здесь. Вы можете стать объектом атаки, если два IP-адреса имеют одинаковый MAC-адрес. Хакеры часто используют спуфинг-программы, которые отправляют сообщения, выдавая их за адрес шлюза по умолчанию.

Также возможно, что эта вредоносная программа убеждает свою жертву заменить MAC-адрес шлюза по умолчанию на другой. В этой ситуации необходимо проверить ARP-трафик на предмет странной активности. Нежелательные сообщения, претендующие на владение MAC или IP-адресом маршрутизатора, обычно являются странным типом трафика. Поэтому нежелательные сообщения могут быть симптомом атаки ARP-спуфинга.

Нежелательные сообщения, претендующие на владение MAC или IP-адресом маршрутизатора, обычно являются странным типом трафика. Поэтому нежелательные сообщения могут быть симптомом атаки ARP-спуфинга.

Как защитить свои системы от ARP-спуфинга?

Отравления ARP можно избежать несколькими способами, каждый из которых имеет свои преимущества и недостатки.

Статические записи ARP

Только небольшие сети должны использовать этот метод из-за его значительного административного бремени. Он подразумевает добавление ARP-записи на каждый компьютер для каждой машины в сети.

Поскольку компьютеры могут игнорировать ARP-ответы, сопоставление машин с наборами статических IP- и MAC-адресов помогает предотвратить попытки подделки. К сожалению, использование этого метода защитит вас только от более легких атак.

Пакетные фильтры

Пакеты ARP содержат MAC-адреса IP-адресов отправителя и получателя. Эти пакеты отправляются по сетям Ethernet. Пакетные фильтры могут блокировать ARP-пакеты, которые не содержат действительных MAC-адресов или IP-адресов источника или получателя.

Меры безопасности в порту

Меры безопасности портов гарантируют, что только авторизованные устройства могут подключаться к определенному порту на устройстве. Например, предположим, что компьютеру разрешено подключаться к службе HTTP через порт 80 сервера. В этом случае он не позволит никакому другому компьютеру подключиться к службе HTTP через порт 80 того же сервера, если он не был предварительно авторизован.

VPNs

Виртуальные частные сети (VPN) обеспечивают безопасную связь через Интернет. Когда пользователи используют VPN, их интернет-трафик шифруется и проходит через сервер-посредник. Благодаря шифрованию злоумышленникам очень сложно подслушать общение. Большинство современных VPN используют защиту от утечки DNS, что гарантирует отсутствие утечки трафика через ваши DNS-запросы.

Шифрование

Шифрование — один из лучших способов защиты от ARP-спуфинга. Вы можете использовать VPN или шифрованные службы, такие как HTTPS, SSH и TLS. Однако эти методы не являются надежными и не обеспечивают надежную защиту от всех типов атак.

Подведение итогов

Сочетание технологий предотвращения и обнаружения — идеальная стратегия, если вы хотите защитить свою сеть от риска ARP poisoning. Даже самая защищенная среда может подвергнуться атаке, поскольку превентивные стратегии часто дают сбои в определенных обстоятельствах.

Если также используются технологии активного обнаружения, вы узнаете об отравлении ARP, как только оно начнется. Обычно такие атаки можно остановить до того, как будет нанесен значительный ущерб, если ваш сетевой администратор быстро отреагирует после получения информации.

Для защиты от других типов атак подмены, таких как прямая подмена домена, вы можете использовать DMARC-анализатор для авторизации отправителей и принятия мер против плохих писем.

- О сайте

- Последние сообщения

Ахона Рудра

Менеджер по цифровому маркетингу и написанию контента в PowerDMARC

Ахона работает менеджером по цифровому маркетингу и контент-писателем в PowerDMARC. Она страстный писатель, блогер и специалист по маркетингу в области кибербезопасности и информационных технологий.

Она страстный писатель, блогер и специалист по маркетингу в области кибербезопасности и информационных технологий.

Последние сообщения Ахона Рудра (см. все)

ЧГМА, г. Чита. Официальный сайт.

Золотые Имена Высшей Школы

07.07.2023 12:30

Министерство науки и высшего образования Российской Федерации совместно с Межрегиональной общественной организацией «Лига Преподавателей Высшей Школы» приглашает преподавателей образовательных организаций высшего образования принять участие во Всероссийском конкурсе «Золотые Имена Высшей Школы»

Моя законотворческая инициатива

07.07.2023 12:25

Департамент медицинского образования и кадровой политики в здравоохранении информирует, что в Российской Федерации ежегодно проводится Всероссийский конкурс молодёжи образовательных и научных организаций на лучшую работу «Моя законотворческая инициатива».

Третьи Международные инклюзивные творческие игры

06.07.2023 15:01

Министерство здравоохранения Российской Федерации информирует о проведении с 05. 09.2023 по 10.09.2023 в г. Липецке Третьих Международных инклюзивных творческих игр.

09.2023 по 10.09.2023 в г. Липецке Третьих Международных инклюзивных творческих игр.

Курская битва

05.07.2023 09:22

80 лет назад, 5 июля 1943 года, началась Курская битва — одно из ключевых сражений Великой Отечественной войны 1941–1945 годов.

Приглашаем к участию в Международном молодежном конкурсе социальной антикоррупционной рекламы «Вместе против коррупции!»

03.07.2023 16:44

Информация о конкурсе опубликована на Едином портале прокуратуры Российской Федерации и на сайте Исполнительного комитета Содружества Независимых Государств.

Вручение дипломов ординаторам и аспирантам 2023

30.06.2023 17:18

Поздравляем ординаторов и аспирантов!

Утверждён список студентов, рекомендованных для участия в работе смены лагеря студенческого актива «ПРОдвижение»

30.06.2023 14:52

Утверждён список студентов, рекомендованных для участия в работе смены лагеря студенческого актива «ПРОдвижение». Список во вложении.

Результаты первого этапа аккредитации специалистов по специальности 31. 05.02 Педиатрия

05.02 Педиатрия

30.06.2023 14:38

Уважаемые выпускники педиатрического факультета! Поздравляем с успешным прохождением первого этапа аккредитации специалистов. Итоговые протоколы размещены на главной странице сайта академии во вкладке «Аккредитация специалистов»

Торжественное вручение дипломов выпускникам 2023 года

30.06.2023 14:25

В этот день поздравления прозвучали в адрес 343 выпускников!

Всероссийский фестиваль популяризации науки «Вектор успеха»

30.06.2023 11:10

Уважаемые коллеги! НИЯУ МИФИ приглашает сотрудников и обучающихся вузов принять участие во Всероссийском фестивале популяризации науки «Вектор успеха». Проведение Фестиваля поддержано грантом Минобрнауки России в рамках федерального проекта «Популяризация науки и технологий». Принять участие в конкурсной программе Фестиваля могут все желающие, зарегистрированные в социальных сетях, в том числе школьники, студенты, аспиранты вузов, молодые учёные, учителя школ и преподаватели вузов. Подробная информация в письме из вложения и регистрация для участия на сайте https://vectoru. ru/.

ru/.

Поздравление с присвоением ученого звания доцента

30.06.2023 11:02

Поздравляем с присвоением ученого звания «доцент» к.м.н. Цвингер Светлану Матвеевну, профессора кафедры поликлинической терапии с курсом медицинской реабилитации!

Поздравление с присвоением ученого звания доцента

30.06.2023 11:01

Поздравляем с присвоением ученого звания «доцент» к.м.н. Долину Анну Борисовну, декана педиатрического факультета!

ВЫЕЗДНАЯ ПРИЕМНАЯ КОМИССИЯ В Г. УЛАН-УДЭ!!!

29.06.2023 13:56

ВЫЕЗДНАЯ ПРИЕМНАЯ КОМИССИЯ В Г. УЛАН-УДЭ!!!

Лекция «Виды мошенничества. Рекомендации по защите от действий мошенников» для сотрудников академии

28.06.2023 12:11

28 июня 2023 года в конференц-зале для сотрудников вуза прошло мероприятие, посвященное профилактике мошеннических действий в отношении граждан с использованием информационных технологий.

Лекции видеокурса «Геополитика.Воспитание.Будущее» для преподавателей и кураторов

28.06.2023 11:36

Лекции видеокурса «Геополитика.Воспитание. Будущее» для преподавателей и кураторов

Будущее» для преподавателей и кураторов

Научно-практическая конференция «Актуальные вопросы экспериментальной медицины»

28.06.2023 11:18

Глубокоуважаемые коллеги! Кафедра патофизиологии, клинической патофизиологии и Совет научного общества молодых учёных и студентов Волгоградского государственного медицинского университета приглашает молодых учёных, студентов и сотрудников принять участие в научно-практической конференции «Актуальные вопросы экспериментальной медицины» которая запланирована на ноябрь 2023 года в Волгоградском государственном медицинском университете по адресу: г. Волгоград, пл. Павших борцов, 1 (с возможностью дистанционного подключения)/ Информационное письмо во вложении

Научно-практическая конференция с международным участием «Актуальные проблемы патофизиологии и лабораторной диагностики» (29-30 ноября 2023 г.)

27.06.2023 16:56

29-30 ноября 2023 г. приглашаем Вас принять участие в работе ежегодной научно-практической конференции с международным участием «Актуальные проблемы патофизиологии и лабораторной диагностики»

Юбилей

27. 06.2023 09:59

06.2023 09:59

Предлагаем вашему вниманию презентацию, посвященную юбилею Емельяновой А.Н.

Вниманию заведующих учебной частью!

26.06.2023 16:58

Проект расписания на 2023-2024 уч.год

Впереди летние каникулы — время, за которые можно круто изменить свою жизнь

26.06.2023 14:16

Впереди летние каникулы — время, за которые можно круто изменить свою жизнь, найти интересную работу или новое хобби. Чтобы вы смогли это сделать, образовательная платформа от Сбера Edutoria дарит студентам бесплатную подписку на знания Ed+. За лето можно изучить программирование, финансы, бизнес-навыки, искусство, иностранные языки — или всё сразу. Ed+ поможет не просто узнать что-то новое, а получить навыки, которые действительно пригодятся в жизни.

unicode — Как декодировать IP-адреса из snmp в python

Вы можете encode() в байты, и тогда у вас будет 4 символа/байта.

а = [и'\п', и'&', и'\u044а']

а = ''.присоединиться (а)

б = a.encode('utf-8')

напечатать (б [0], б [1], б [2], б [3])

результат:

10 38 209 138

Или как строка

print('{}. {}.{}.{}'.format(*b))

{}.{}.{}'.format(*b))

результат:

"10.38.209.138"

Кстати: Если вы получаете эти данные из сети/сокета, то (по крайней мере, в Python3) вы должны получить их в виде байтов.

РЕДАКТИРОВАТЬ: полный пример — более-менее универсальный метод

data = [

[u'\n', u'&', u'\xd1', u'{'], # --> 10 38 209 123

[u'\n', u'&', u'\xd1', u'l'], # --> 10.38.209.108

[u'\n', u'&', u'\xd1', u'f'], # --> 10.38.209.102

[u'\n', u'&', u'\xd1', u'p'], # --> 10.38.209.112

[u'\n', u'&', u'\xa9', u'.'], # --> 10.38.169.46

[u'\n', u'&', u'\xa9', u'*'], # --> 10.38.169.42

[u'\n', u'&', u'\xd1', u'v'], # --> 10.38.2090,118

[u'\n', u'&', u'\xd1', u'g'], # --> 10.38.209.103

[u'\n', u'&', u'\xd1', u'|'], # --> 10.38.209.124

[u'\n', u'&', u'\xa9', u','], # --> 10.38.169.44

[u'\n', u'&', u'\xd1', u'u'], # --> 10.38.209.117

[u'\n', u'&', u'\xa8', u'\x15'], # --> 10.38.168.21

[u'\n', u'&', u'\u044a'], # --> 10. 38.1098 (неверно)

[u'\n', u'&', u'\u044b'], # --> 10.38.1099 (неверно)

[u'\n', u'&', u'\u0459'], # --> 10.38.1113 (неверно)

[u'\n', u'&', u'\u045b'], # --> 10.38.1115 (неверно)

[u'\n', u'&', u'\u044e'], # --> 10.38.1102 (неверно)

[u'\n', u'&', u'='], # --> 10.38.1101 (неверно)

[и'\п', и'&', и'\u0445'], # --> 10.38.1093 (неверно)

[u'\n', u'&', u'\u0458'], # --> 10.38.1112 (неверно)

[u'\n', u'&', u'>045e'], # --> 10.38.1118 (неверно)

[u'\n', u'&', u'\u0446'], # --> 10.38.1094 (неверно)

[u'\n', u'&', u'\u045f'], # --> 10.38.1119 (неверно)

[u'\n', u'&', u'\u0462'], # --> 10.38.1122 (неверно)

]

для данных:

если len(a) == 3:

b = ''.join(a).encode('utf-8')

еще:

b = [ord(x) для x в a]

print(a, 'bytes:', b[0], b[1], b[2], b[3], ' IP: {}.{}.{}.{}'.format(*b) )

38.1098 (неверно)

[u'\n', u'&', u'\u044b'], # --> 10.38.1099 (неверно)

[u'\n', u'&', u'\u0459'], # --> 10.38.1113 (неверно)

[u'\n', u'&', u'\u045b'], # --> 10.38.1115 (неверно)

[u'\n', u'&', u'\u044e'], # --> 10.38.1102 (неверно)

[u'\n', u'&', u'='], # --> 10.38.1101 (неверно)

[и'\п', и'&', и'\u0445'], # --> 10.38.1093 (неверно)

[u'\n', u'&', u'\u0458'], # --> 10.38.1112 (неверно)

[u'\n', u'&', u'>045e'], # --> 10.38.1118 (неверно)

[u'\n', u'&', u'\u0446'], # --> 10.38.1094 (неверно)

[u'\n', u'&', u'\u045f'], # --> 10.38.1119 (неверно)

[u'\n', u'&', u'\u0462'], # --> 10.38.1122 (неверно)

]

для данных:

если len(a) == 3:

b = ''.join(a).encode('utf-8')

еще:

b = [ord(x) для x в a]

print(a, 'bytes:', b[0], b[1], b[2], b[3], ' IP: {}.{}.{}.{}'.format(*b) )

результат (Linux Mint, Python 3.5.2)

['\n', '&', 'С', '{'] байт: 10 38 209 123 IP: 10.38.209.123

['\n', '&', 'С', 'l'] байт: 10 38 209 108 IP: 10. 38.209.108

['\n', '&', 'С', 'f'] байт: 10 38 209 102 IP: 10.38.209.102

['\n', '&', 'С', 'p'] байт: 10 38 209 112 IP: 10.38.209.112

['\n', '&', '©', '.'] байт: 10 38 169 46 IP: 10.38.169.46

['\n', '&', '©', '*'] байт: 10 38 169 42 IP: 10.38.169.42

['\n', '&', 'С', 'v'] байт: 10 38 209118 IP: 10.38.209.118

['\n', '&', 'С', 'g'] байт: 10 38 209 103 IP: 10.38.209.103

['\n', '&', 'С', '|'] байт: 10 38 209 124 IP: 10.38.209.124

['\n', '&', '©', ','] байт: 10 38 169 44 IP: 10.38.169.44

['\n', '&', 'С', 'u'] байт: 10 38 209 117 IP: 10.38.209.117

['\n', '&', '¨', '\x15'] байт: 10 38 168 21 IP: 10.38.168.21

['\n', '&', 'ъ'] байт: 10 38 209 138 IP: 10.38.209.138

['\n', '&', 'ы'] байт: 10 38 209 139 IP: 10.38.209.139

['\n', '&', 'љ'] байт: 10 38 209153 IP: 10.38.209.153

['\n', '&', 'ћ'] байт: 10 38 209 155 IP: 10.38.209.155

['\n', '&', 'ю'] байт: 10 38 209 142 IP: 10.38.209.142

['\n', '&', 'э'] байт: 10 38 209 141 IP: 10.38.209.141

['\n', '&', 'х'] байт: 10 38 209 133 IP: 10.38.209.133

['\n', '&', 'ј'] байт: 10 38 209 152 IP: 10.

38.209.108

['\n', '&', 'С', 'f'] байт: 10 38 209 102 IP: 10.38.209.102

['\n', '&', 'С', 'p'] байт: 10 38 209 112 IP: 10.38.209.112

['\n', '&', '©', '.'] байт: 10 38 169 46 IP: 10.38.169.46

['\n', '&', '©', '*'] байт: 10 38 169 42 IP: 10.38.169.42

['\n', '&', 'С', 'v'] байт: 10 38 209118 IP: 10.38.209.118

['\n', '&', 'С', 'g'] байт: 10 38 209 103 IP: 10.38.209.103

['\n', '&', 'С', '|'] байт: 10 38 209 124 IP: 10.38.209.124

['\n', '&', '©', ','] байт: 10 38 169 44 IP: 10.38.169.44

['\n', '&', 'С', 'u'] байт: 10 38 209 117 IP: 10.38.209.117

['\n', '&', '¨', '\x15'] байт: 10 38 168 21 IP: 10.38.168.21

['\n', '&', 'ъ'] байт: 10 38 209 138 IP: 10.38.209.138

['\n', '&', 'ы'] байт: 10 38 209 139 IP: 10.38.209.139

['\n', '&', 'љ'] байт: 10 38 209153 IP: 10.38.209.153

['\n', '&', 'ћ'] байт: 10 38 209 155 IP: 10.38.209.155

['\n', '&', 'ю'] байт: 10 38 209 142 IP: 10.38.209.142

['\n', '&', 'э'] байт: 10 38 209 141 IP: 10.38.209.141

['\n', '&', 'х'] байт: 10 38 209 133 IP: 10.38.209.133

['\n', '&', 'ј'] байт: 10 38 209 152 IP: 10. 38.209.152

['\n', '&', 'ў'] байт: 10 38 209 158 IP: 10.38.209.158

['\n', '&', 'ц'] байт: 10 38 209 134 IP: 10.38.209.134

['\n', '&', 'џ'] байт: 10 38 209159 IP: 10.38.209.159

['\n', '&', 'Ѣ'] байт: 10 38 209 162 IP: 10.38.209.162

38.209.152

['\n', '&', 'ў'] байт: 10 38 209 158 IP: 10.38.209.158

['\n', '&', 'ц'] байт: 10 38 209 134 IP: 10.38.209.134

['\n', '&', 'џ'] байт: 10 38 209159 IP: 10.38.209.159

['\n', '&', 'Ѣ'] байт: 10 38 209 162 IP: 10.38.209.162

IP-адрес — средство разрешения веб-сайтов

Поиск инструмента

Поиск инструмента в dCode по ключевым словам:

Просмотр полного списка инструментов dCode

IP-адрес

Инструмент для поиска IP-адреса сайта/URL или поиска веб-сайта с IP-адресом (или для того, чтобы узнать мой IP-адрес).

Результаты

IP-адрес — dCode

Метки: Интернет

Поделиться

dCode и многое другое

dCode бесплатен, а его инструменты являются ценным подспорьем в играх, математике, геокэшинге, головоломках и задачах, которые нужно решать каждый день!

Предложение? обратная связь? Жук ? идея ? Запись в dCode !

IP-адрес с сайта URL

URL-адрес веб-сайта (http://…)

См. также: Записи DNS

также: Записи DNS

Найдите свой IP-адрес

URL-адрес из средства поиска IP-адресов

IP-адрес для разрешения/декодирования

См. также: Записи DNS

Создать IP-адрес

| Версия | IPv4 IPv6 |

Ответы на вопросы (FAQ)

Что такое IP-адрес? (Определение)

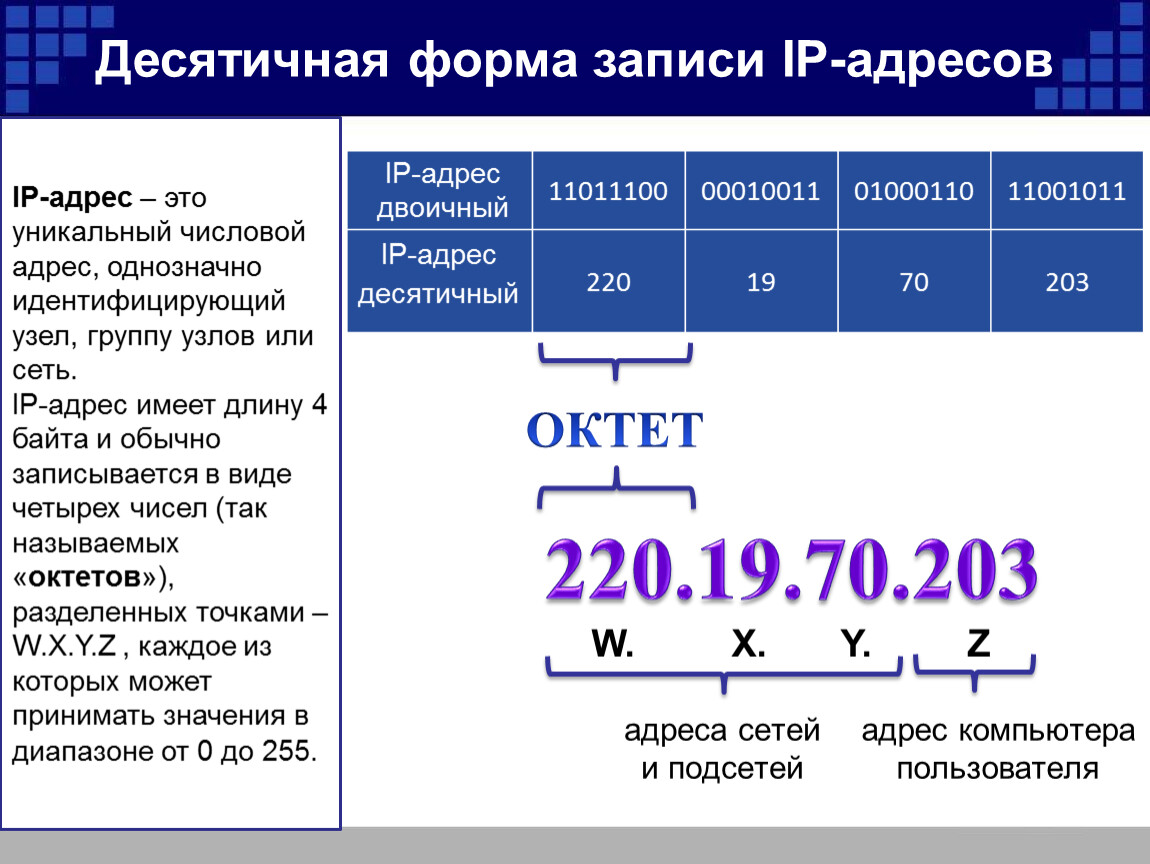

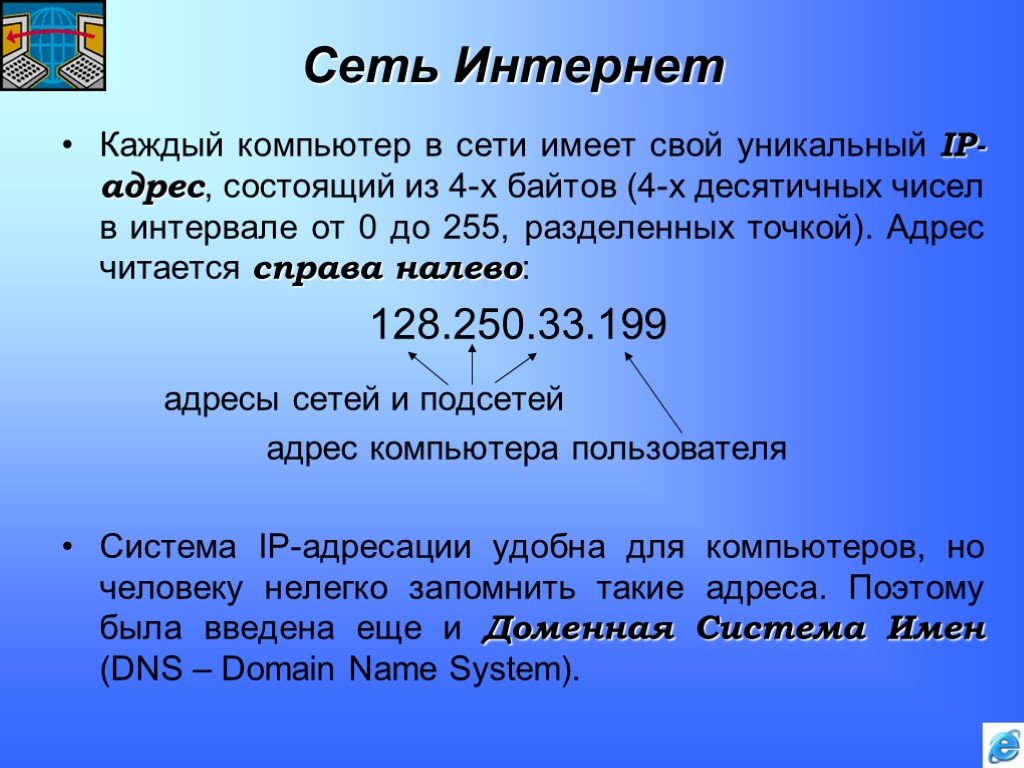

IP-адрес — это номер, который идентифицирует периферийное устройство (компьютер/сервер), подключенное к Интернету. Первоначально описывался четырьмя числами от 0 до 255, разделенными точками: 123.123.123.13. Этот формат v4 постепенно заменяется v6

Как узнать веб-сайт, соответствующий IP-адресу?

Тип IP в адресной строке (URL) вашего веб -браузера (в конечном итоге с ‘здесь (ссылка)

Пример: 216.58.208.238 Здесь (ссылка) перенаправления (обычно) в Google (IPv4)

Пример: [::ffff:d83a:d1ee] здесь (ссылка) перенаправляет (обычно) на google (IPv6)

Если сайт размещен на общем хосте, то сайт не имеет выделенного IP, он имеет внешний IP-адрес, IP-адрес хоста (IP-адрес, который будет общим для нескольких сайтов), однако на стороне хоста он будет иметь в своей сети (недоступной) локальный/внутренний IP-адрес. 0005

0005

Для чего нужен IP-адрес?

Адрес интернет-протокола (IP) используется для идентификации по ряду цифр компьютера (или многих других периферийных устройств: сервера, телефона или любого другого подключенного устройства) в Интернете.

Этот адрес является основой для связи в Интернете, как и почтовый адрес для идентификации мест и домов, он позволяет обмениваться информационными пакетами (текст, изображение, видео) между двумя IP-адресами: обычно между сервером и веб-браузером .

Как узнать локальный IP адрес своего бокса?

В зависимости от поставщика услуг локальный IP-адрес может меняться, но обычно это 192.168.1.1 или 192.168.0.1

Почему отображается несколько IP-адресов?

Показанные IP-адреса являются шлюзом, через который проходит разрешение DNS. Первый IP-адрес обычно является разрешенным.

Все больше и больше адресов IP v4 отображают IP v6 (новая версия)

Почему иногда не работает?

В программе могут возникать ошибки в следующих случаях:

— использование прокси или VPN (скрытый адрес)

— виртуальный хостинг (более одного сайта на IP)

— защита от пинга (некоторые сайты блокируют внешнее подключение и звонки)

Что означает IP?

IP означает Интернет-протокол. Эта служба называется IPv4 для протокола версии 4 и IPv6 для протокола версии 6.

Эта служба называется IPv4 для протокола версии 4 и IPv6 для протокола версии 6.

Исходный код

dCode сохраняет право собственности на исходный код «IP-адрес». За исключением явной лицензии с открытым исходным кодом (указано Creative Commons/бесплатно), алгоритма «IP-адрес», апплета или фрагмента (преобразователь, решатель, шифрование/дешифрование, кодирование/декодирование, шифрование/дешифрование, взломщик, транслятор) или «IP-адрес». Адресные» функции (вычисление, преобразование, решение, расшифровка/шифрование, расшифровка/шифрование, декодирование/кодирование, перевод), написанные на любом информационном языке (Python, Java, PHP, C#, Javascript, Matlab и т. д.) и загрузка всех данных, script или доступ к API для «IP-адреса» не являются общедоступными, то же самое для автономного использования на ПК, мобильном телефоне, планшете, iPhone или в приложении Android!

Напоминание: dCode можно использовать бесплатно.

Cite dCode

Копирование и вставка страницы «IP-адрес» или любых ее результатов разрешено (даже в коммерческих целях) до тех пор, пока вы цитируете dCode!

Экспорт результатов в виде файла .

{}.{}.{}'.format(*b))

{}.{}.{}'.format(*b))

38.1098 (неверно)

[u'\n', u'&', u'\u044b'], # --> 10.38.1099 (неверно)

[u'\n', u'&', u'\u0459'], # --> 10.38.1113 (неверно)

[u'\n', u'&', u'\u045b'], # --> 10.38.1115 (неверно)

[u'\n', u'&', u'\u044e'], # --> 10.38.1102 (неверно)

[u'\n', u'&', u'='], # --> 10.38.1101 (неверно)

[и'\п', и'&', и'\u0445'], # --> 10.38.1093 (неверно)

[u'\n', u'&', u'\u0458'], # --> 10.38.1112 (неверно)

[u'\n', u'&', u'>045e'], # --> 10.38.1118 (неверно)

[u'\n', u'&', u'\u0446'], # --> 10.38.1094 (неверно)

[u'\n', u'&', u'\u045f'], # --> 10.38.1119 (неверно)

[u'\n', u'&', u'\u0462'], # --> 10.38.1122 (неверно)

]

для данных:

если len(a) == 3:

b = ''.join(a).encode('utf-8')

еще:

b = [ord(x) для x в a]

print(a, 'bytes:', b[0], b[1], b[2], b[3], ' IP: {}.{}.{}.{}'.format(*b) )

38.1098 (неверно)

[u'\n', u'&', u'\u044b'], # --> 10.38.1099 (неверно)

[u'\n', u'&', u'\u0459'], # --> 10.38.1113 (неверно)

[u'\n', u'&', u'\u045b'], # --> 10.38.1115 (неверно)

[u'\n', u'&', u'\u044e'], # --> 10.38.1102 (неверно)

[u'\n', u'&', u'='], # --> 10.38.1101 (неверно)

[и'\п', и'&', и'\u0445'], # --> 10.38.1093 (неверно)

[u'\n', u'&', u'\u0458'], # --> 10.38.1112 (неверно)

[u'\n', u'&', u'>045e'], # --> 10.38.1118 (неверно)

[u'\n', u'&', u'\u0446'], # --> 10.38.1094 (неверно)

[u'\n', u'&', u'\u045f'], # --> 10.38.1119 (неверно)

[u'\n', u'&', u'\u0462'], # --> 10.38.1122 (неверно)

]

для данных:

если len(a) == 3:

b = ''.join(a).encode('utf-8')

еще:

b = [ord(x) для x в a]

print(a, 'bytes:', b[0], b[1], b[2], b[3], ' IP: {}.{}.{}.{}'.format(*b) )

38.209.108

['\n', '&', 'С', 'f'] байт: 10 38 209 102 IP: 10.38.209.102

['\n', '&', 'С', 'p'] байт: 10 38 209 112 IP: 10.38.209.112

['\n', '&', '©', '.'] байт: 10 38 169 46 IP: 10.38.169.46

['\n', '&', '©', '*'] байт: 10 38 169 42 IP: 10.38.169.42

['\n', '&', 'С', 'v'] байт: 10 38 209118 IP: 10.38.209.118

['\n', '&', 'С', 'g'] байт: 10 38 209 103 IP: 10.38.209.103

['\n', '&', 'С', '|'] байт: 10 38 209 124 IP: 10.38.209.124

['\n', '&', '©', ','] байт: 10 38 169 44 IP: 10.38.169.44

['\n', '&', 'С', 'u'] байт: 10 38 209 117 IP: 10.38.209.117

['\n', '&', '¨', '\x15'] байт: 10 38 168 21 IP: 10.38.168.21

['\n', '&', 'ъ'] байт: 10 38 209 138 IP: 10.38.209.138

['\n', '&', 'ы'] байт: 10 38 209 139 IP: 10.38.209.139

['\n', '&', 'љ'] байт: 10 38 209153 IP: 10.38.209.153

['\n', '&', 'ћ'] байт: 10 38 209 155 IP: 10.38.209.155

['\n', '&', 'ю'] байт: 10 38 209 142 IP: 10.38.209.142

['\n', '&', 'э'] байт: 10 38 209 141 IP: 10.38.209.141

['\n', '&', 'х'] байт: 10 38 209 133 IP: 10.38.209.133

['\n', '&', 'ј'] байт: 10 38 209 152 IP: 10.

38.209.108

['\n', '&', 'С', 'f'] байт: 10 38 209 102 IP: 10.38.209.102

['\n', '&', 'С', 'p'] байт: 10 38 209 112 IP: 10.38.209.112

['\n', '&', '©', '.'] байт: 10 38 169 46 IP: 10.38.169.46

['\n', '&', '©', '*'] байт: 10 38 169 42 IP: 10.38.169.42

['\n', '&', 'С', 'v'] байт: 10 38 209118 IP: 10.38.209.118

['\n', '&', 'С', 'g'] байт: 10 38 209 103 IP: 10.38.209.103

['\n', '&', 'С', '|'] байт: 10 38 209 124 IP: 10.38.209.124

['\n', '&', '©', ','] байт: 10 38 169 44 IP: 10.38.169.44

['\n', '&', 'С', 'u'] байт: 10 38 209 117 IP: 10.38.209.117

['\n', '&', '¨', '\x15'] байт: 10 38 168 21 IP: 10.38.168.21

['\n', '&', 'ъ'] байт: 10 38 209 138 IP: 10.38.209.138

['\n', '&', 'ы'] байт: 10 38 209 139 IP: 10.38.209.139

['\n', '&', 'љ'] байт: 10 38 209153 IP: 10.38.209.153

['\n', '&', 'ћ'] байт: 10 38 209 155 IP: 10.38.209.155

['\n', '&', 'ю'] байт: 10 38 209 142 IP: 10.38.209.142

['\n', '&', 'э'] байт: 10 38 209 141 IP: 10.38.209.141

['\n', '&', 'х'] байт: 10 38 209 133 IP: 10.38.209.133

['\n', '&', 'ј'] байт: 10 38 209 152 IP: 10. 38.209.152

['\n', '&', 'ў'] байт: 10 38 209 158 IP: 10.38.209.158

['\n', '&', 'ц'] байт: 10 38 209 134 IP: 10.38.209.134

['\n', '&', 'џ'] байт: 10 38 209159 IP: 10.38.209.159

['\n', '&', 'Ѣ'] байт: 10 38 209 162 IP: 10.38.209.162

38.209.152

['\n', '&', 'ў'] байт: 10 38 209 158 IP: 10.38.209.158

['\n', '&', 'ц'] байт: 10 38 209 134 IP: 10.38.209.134

['\n', '&', 'џ'] байт: 10 38 209159 IP: 10.38.209.159

['\n', '&', 'Ѣ'] байт: 10 38 209 162 IP: 10.38.209.162