Как защитить страницу вк от взлома: Как защитить страницу ВКонтакте от взлома.

Содержание

Как защитить свою страницу в социальной сети «ВКонтакте» от взлома

Безопасность

Пользователям социальной сети «ВКонтакте» еще во время регистрации своего нового аккаунта рекомендуется подумать о безопасности своей страницы, чтобы их профиль просто-напросто не был взломан злоумышленниками. Это важно еще и потому, что у многих людей в переписках или, например, в фотографиях (для которых можно установить специальные настройки приватности) можно найти такие материалы, которые пользователь не хотел бы демонстрировать никому.

Так, например, у разных пользователей «ВКонтакте» злоумышленники во время взлома могут найти:

- Данные о кредитных или платежных картах, а также другую информацию, предоставляющую доступ к различным кошелькам и прочим финансовым инструментам, что позволяет в итоге просто украсть денежные средства;

- Личные переписки с конфиденциальной информацией;

- Личные снимки или видеозаписи, а также прочие материалы, которые не должны попадать в общий доступ;

- Наконец, хакер может также воспользоваться взломанной страницей для того, чтобы начать рассылать спам или заняться вымогательством.

В этой статье мы подробно рассмотрим все основные способы защиты своего аккаунта в социальной сети «ВКонтакте», чтобы пользователь мог настроить эффективную защиту своего личного профиля.

Содержание

Правила создания пароля

Несмотря на то, что на многих сайтах во время регистрации аккаунтов появляется предупреждение о том, что стоит использовать только по-настоящему сложные пароли, не уязвимые, например, к перебору, многие пользователи игнорируют эту рекомендацию и ради простоты подбирают такие комбинации, которые им будет легко запомнить. Вероятно, это самая частая и опасная ошибка. Действительно сложный пароль должен включать в себя более восьми разных знаков, включая большие и маленькие буквы, цифры, а также специальные символы, например: 342iOoP&@3. Ни в коем случае не стоит использовать в качестве пароля дату своего рождения или другие интуитивно понятные комбинации.

Еще одной часто встречающейся ошибкой можно назвать такую ситуацию, когда пользователи ставят одинаковые пароли для социальных сетей и для Email, что используются ими при регистрации. Это тоже крайне опасно, потому что в том случае, если хакер сможет узнать пароль от электронной почты, ему будет очень просто получить доступ не только к профилю «ВКонтакте», но также и к другим сервисам, используя, например, форму сброса пароля.

Это тоже крайне опасно, потому что в том случае, если хакер сможет узнать пароль от электронной почты, ему будет очень просто получить доступ не только к профилю «ВКонтакте», но также и к другим сервисам, используя, например, форму сброса пароля.

При этом стоит понимать, откуда злоумышленники вообще могут получить пароль пользователя. Часто это случается вследствие того, что пользователи переходят на различные сторонние сервисы, которые могут запросить этот пароль для авторизации через свой сайт. Например, мошенническими могут оказаться различные анонимайзеры или сайты, которые обещают предоставить определенные функции после авторизации через социальную сеть, что позволит хакерам получить доступ к личной информации пользователя.

Обратите внимание!

Если пользователь считает, что его пароль мог попасть в руки хакера, стоит изменить его в настройках. Также регулярно стоит проверять свою историю посещений и отслеживать здесь подозрительную активность.

Выход из профиля

Вероятно, большая часть пользователей знает о том, что имеется специальная кнопка выхода с сайта «ВКонтакте». Чтобы воспользоваться этой функцией, нужно просто нажать на иконку своей аватарки в правом верхнем углу экрана, после чего выбрать во всплывающем меню вариант «Выйти».При нажатии на эту кнопку пользователь закрывает свой профиль, то есть для повторного входа в этот аккаунт нужно будет заново ввести номер телефона и пароль на сайте.

Чтобы воспользоваться этой функцией, нужно просто нажать на иконку своей аватарки в правом верхнем углу экрана, после чего выбрать во всплывающем меню вариант «Выйти».При нажатии на эту кнопку пользователь закрывает свой профиль, то есть для повторного входа в этот аккаунт нужно будет заново ввести номер телефона и пароль на сайте.

Также не стоит, авторизуясь в «ВКонтакте» на чужом компьютере, запоминать в браузере свой пароль. Лучше на всякий случай заходить на сайт через специальный режим «Инкогнито» (или «Приватный»), чтобы браузер не запоминал историю посещений и пароли.

Использование антивирусов

Одной из самых распространенных причин взлома личных страниц в социальных сетях является появление вирусов на компьютере, которые могут появиться у пользователя после того, как он загрузил себе различные программы из интернета. Например, это могут быть кряки или просто бесплатный софт, либо игры с торрентов. Чтобы вирусы и другие шпионские программы не смогли причинить вреда, необходимо устанавливать на свой компьютер соответствующие антивирусы, которые предупредят и избавят пользователя от соответствующих проблем. Среди действенных антивирусов можно выделить: ESET, DrWeb, либо, например, Антивирус Касперского.

Среди действенных антивирусов можно выделить: ESET, DrWeb, либо, например, Антивирус Касперского.

Заключение

Все описанные здесь способы рекомендуется применять в совокупности друг с другом, ведь только в таком случае можно говорить о том, что пользователь действительно смог защитить свою личную страницу. Не стоит забывать, что первым действием после подозрений во взломе должна стать срочная смена пароля к своему аккаунту. Также не помешает поменять этот пароль и на других используемых сервисах (например, на электронной почте), если там стоит та же комбинация.

Как защитить страницу вконтакте от взлома?

В настоящее время страница в популярной социальной сети ВКонтакте — это не только личное пространство пользователя с интересующими его видео, фото или аудио, но и платформа для завязывания полезных знакомств, ведения бизнеса или обучения. К сожалению, рост популярности этой социальной сети привел к учащению взломов личных страниц. Потеря бдительности и отсутствие специальных знаний могут привести к утрате аккаунта и ценных данных, а также впустую потраченному времени и испорченному настроению.

Несмотря на то, что единого универсального способа обезопасить свою страницу от налетчиков не существует, сами создатели платформы рекомендуют соблюдать ряд нехитрых правил, в комплексе обеспечивающих самую надежную защиту личному пространству.

Ниже приведены пять основных рекомендаций для защиты ВК-аккаунта:

1. Выбирайте сложный пароль. Чем сложнее придуманная комбинация — тем лучше. Идеальный пароль сочетает в себе комбинацию символов, цифр и букв. Следует отметить, что пароль от своей страницы следует менять раз в три месяца. Пароль от почты, которая привязана к аккаунту, также не должен отличаться примитивностью или совпадать с паролем от самой ВК-страницы.

2. Сомнительные приложения, игры и программы — еще один подводный риф социальной безопасности. Зачастую такие программы созданы хитроумными мошенниками, которые рассчитывают на людское любопытство или тщеславие. Так, не стоит соблазняться приложениями, которые обещают контроль за посетителями страницы или осуществляют накрутку лайков, друзей или бонусов. Следует запомнить, что официальные ВК-приложения никогда не требуют повторного ввода пароля и логина, как и не просят выслать им личные данные. Пароль и логин — строго конфиденциальные данные!

Следует запомнить, что официальные ВК-приложения никогда не требуют повторного ввода пароля и логина, как и не просят выслать им личные данные. Пароль и логин — строго конфиденциальные данные!

3. Осторожно переходите по ссылкам. Золотое правило пользователя сети Интернет: не уверен в ссылке — не переходи по ней. Взломщики ВК-страниц практикуют так называемый «фишинг». Базируется данный вид мошенничества на подставных страницах, внешне являющихся почти полной копией уже существующей страницы. Рассчитан такой прием на невнимательных и беспечных пользователей. Для того, чтобы не угодить на крючок «фишинга», рекомендуется обращать внимание на адрес сайта, отображающийся в браузерной строке. Например, всем известный адрес vk.com может отображаться как vk.cr. Если переход по опасной ссылке все-таки осуществлен, необходимо как можно скорее закрыть вкладку и сменить пароль сначала от почты, привязанной к аккаунту, а потом и на самой ВК-странице.

4. Выбор современной антивирусной программы, регулярно обновляемой до последней версии — важный момент в борьбе за безопасность аккаунта. Данный вид защиты очень хорош в ликвидации вируса Key Logger, запоминающего комбинацию нажатия клавиш на клавиатуре, что позволяет злоумышленникам перехватывать пароль и логин пользователя. Для защиты от этой виртуальной напасти рекомендуется регулярно проверять систему антивирусом и выходить в интернет только с проверенных устройств.

Данный вид защиты очень хорош в ликвидации вируса Key Logger, запоминающего комбинацию нажатия клавиш на клавиатуре, что позволяет злоумышленникам перехватывать пароль и логин пользователя. Для защиты от этой виртуальной напасти рекомендуется регулярно проверять систему антивирусом и выходить в интернет только с проверенных устройств.

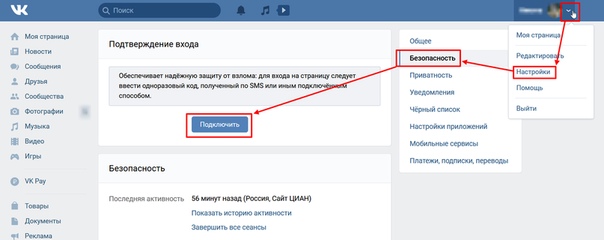

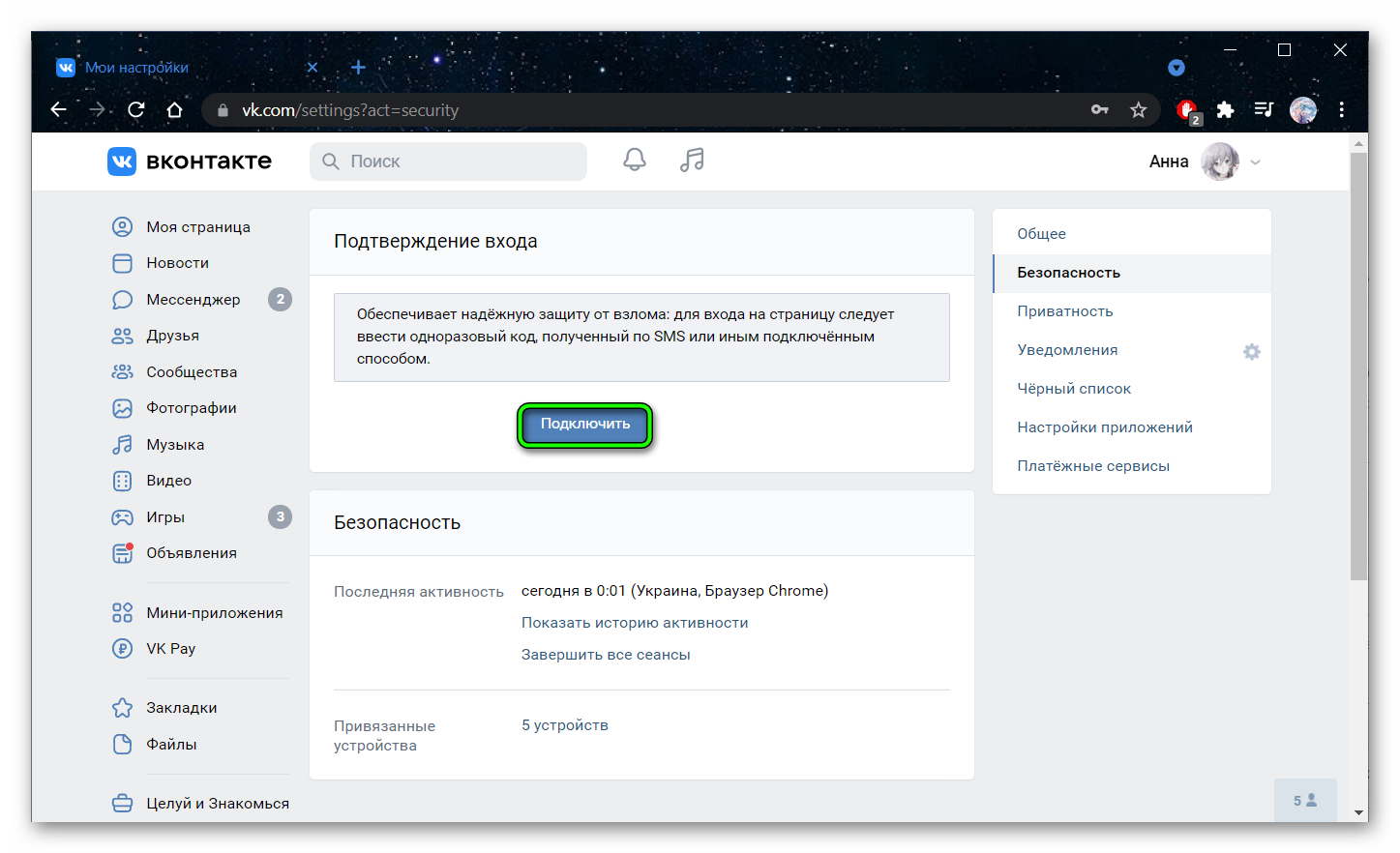

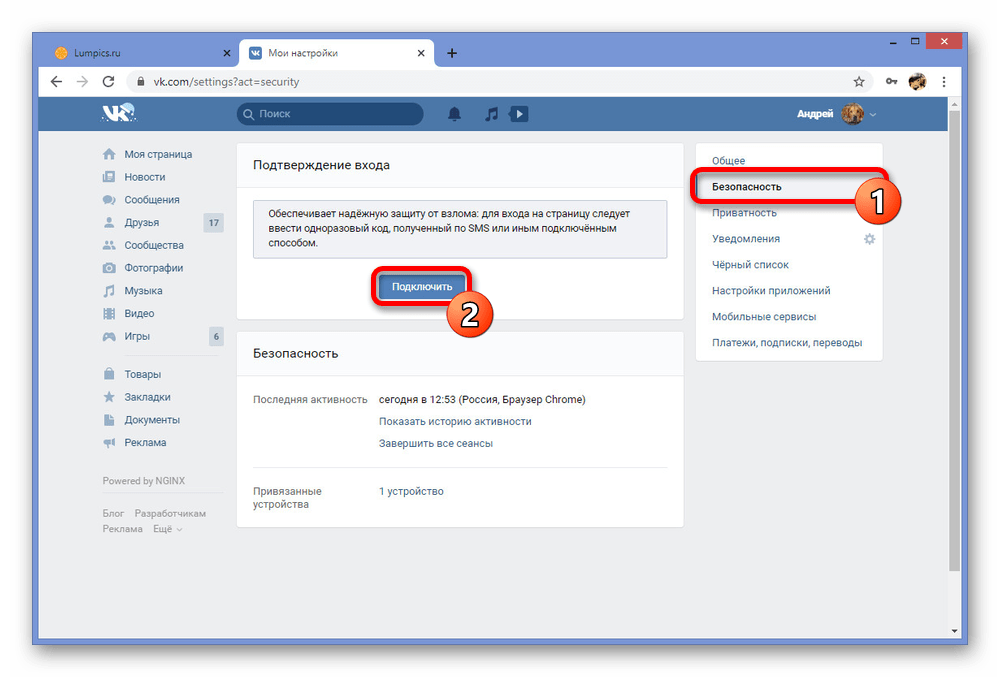

5. Двухэтапная авторизация. Возможность подключить такую опцию появилась в системе ВКонтакте недавно. Активизировав эту функцию, можно усложнить процесс процедуры прохождения авторизации, подключив к делу мобильный телефон. Для входа на страницу теперь понадобится не только логин и пароль, но и специальный код подтверждения, который система пришлет на привязанный к аккаунту номер. При несанкционированной попытке доступа пользователю также проинформирует специальное сообщение.

Сайт продвигается студией techdec.ru

Интернет-ресурс носит информационный характер и не является публичной офертой, определяемой положениями ст. 437 Гражданского кодекса РФ

Политика конфиденциальности

незащищенных видеопотоков: как хакеры злоупотребляют камерами наблюдения — Новости безопасности

08 мая 2018 г.

Электронная почта

Фейсбук

Твиттер

Гугл+

Линкедин

Автор: Trend Micro Forward-Looking Threat Research (FTR) Team

Камеры наблюдения с использованием Интернет-протокола (IP) обеспечивают определенные удобства в домах и на предприятиях, прежде всего благодаря их доступности..png) С помощью этих устройств родители могут, например, удаленно проверять своих детей в своих домах или персонал компании, чтобы узнать, что происходит в их служебных помещениях и вокруг них. Однако их удобство использования, как правило, достигается за счет безопасности, что приводит к таким проблемам, как уязвимости и ошибки конфигурации. А если серьезно, этот компромисс также привел к некоторым последствиям, которые мы наблюдали: хакеры получали доступ к камерам для записи видео, продавали доступ к камерам другим сторонам или даже использовали камеры для слежки за магазинами и сбора информации о кредитных картах. от ничего не подозревающих клиентов.

С помощью этих устройств родители могут, например, удаленно проверять своих детей в своих домах или персонал компании, чтобы узнать, что происходит в их служебных помещениях и вокруг них. Однако их удобство использования, как правило, достигается за счет безопасности, что приводит к таким проблемам, как уязвимости и ошибки конфигурации. А если серьезно, этот компромисс также привел к некоторым последствиям, которые мы наблюдали: хакеры получали доступ к камерам для записи видео, продавали доступ к камерам другим сторонам или даже использовали камеры для слежки за магазинами и сбора информации о кредитных картах. от ничего не подозревающих клиентов.

Вопрос открытых камер наблюдения, по понятным причинам, не волнует большинство людей по той простой причине, что большинство людей не владеют и не используют камеры наблюдения. Но этот всплеск хакерской активности с использованием камер может на самом деле затронуть больше людей, чем ожидалось. Это связано с тем, что хакеры могут использовать камеры в различных местах, часто посещаемых людьми, от общественных мест, таких как магазины, бары и рестораны, до более интимных мест, таких как раздевалки в бассейнах и фитнес-центрах, сауны в спа-салонах. и даже операционных в больницах.

Это связано с тем, что хакеры могут использовать камеры в различных местах, часто посещаемых людьми, от общественных мест, таких как магазины, бары и рестораны, до более интимных мест, таких как раздевалки в бассейнах и фитнес-центрах, сауны в спа-салонах. и даже операционных в больницах.

Несмотря на конфиденциальность изображений и информации, снятых с незащищенных камер, мы считаем, что это не дело рук опытных хакеров. Во-первых, услуги, связанные со злоупотреблением IP-камерами наблюдения и другими устройствами, подключенными к Интернету вещей (IoT), часто рекламируются не в даркнетах или частях Интернета, доступных только через специализированные инструменты защиты анонимности, а в общедоступные социальные сети, такие как VK.com. Программное обеспечение и инструменты, используемые для регистрации сети и получения доступа к камерам, также общедоступны. Кроме того, платежные средства, используемые для транзакций, часто не являются анонимными. Мы также заметили, что, поскольку камеры часто используют пароли по умолчанию или потоковое видео без аутентификации, большая часть действий, связанных с незащищенными камерами, не требует специальных знаний или продвинутых навыков взлома. Поэтому неудивительно, что доступ к незащищенным камерам считается легким плодом для киберпреступников начального уровня и неопытных хакеров, которые используют существующие сценарии или код, а не разрабатывают свои собственные.

Поэтому неудивительно, что доступ к незащищенным камерам считается легким плодом для киберпреступников начального уровня и неопытных хакеров, которые используют существующие сценарии или код, а не разрабатывают свои собственные.

Актеры андеграунда и сценаристы в роли детишек

Судя по всему, этим занимаются хакеры, будь то опытные или детишки со сценариями, ради развлечения. Информация о незащищенных камерах или камерах с известными паролями широко распространяется в разделах «Веселье» подпольных форумов или в специальных пранк-группах в определенных социальных сетях. В одном сообщении на форуме hxxps://blackbiz[.]in/threads/baza-ip-veb-kamer[.]20364 говорится, что целых 2000 открытых IP-камер подключены к кафе, больницам, офисам. , склады и другие места. На другом сайте участники группы hxxps://vk[.]com/camerasdragorock может делиться и смотреть видео с незащищенных камер, а также разыгрывать камеры.

Рисунок 1. Примеры постов, посвященных выставленным камерам

Примеры постов, посвященных выставленным камерам

Хакеры обычно разыгрывают камеры, проигрывая различные аудиозаписи или даже взаимодействуя с людьми в видеороликах. Видео розыгрышей с камерой часто публикуют в специальных группах социальных сетей, чатах приложений для обмена сообщениями и на каналах YouTube, где они набирают сотни тысяч, даже миллионы просмотров. Некоторые розыгрыши выполняются на основе запросов в комментариях к предыдущим видео, а некоторые имеют броские заголовки, такие как «объявление ядерной войны в Соединенных Штатах» hxxps://www[.]youtube[.]com/watch?v=Ka-DsDZgAM4 .

Если мы посмотрим на рынок незащищенных камер на уровне сценария для детей, в частности, на специальные группы в социальных сетях, то станет очевидным несколько основных моментов: камеры, которые раскрывают личную жизнь, и потоковые камеры с платных сайтов для взрослых пользуются большим спросом. , а камеры, связанные с физической безопасностью, предоставляются бесплатно и используются в качестве инструментов для разминки или продвижения группы.

Рис. 2. Пример сообщения с открытой камерой

Однако среди всего этого веселья и игр есть андеграундные актеры и сценаристы, которые на самом деле не шутят. Помимо простого розыгрыша за счет других, у этих хакеров есть и способ заработать деньги. По сути, некоторые подпольные деятели помогают сценаристам автоматизировать процесс взлома и раскрытия видеопотоков камер или даже использовать эти устройства IoT для злонамеренных действий, таких как распределенные атаки типа «отказ в обслуживании» (DDoS), скрытый майнинг криптовалюты и даже финансовые преступления.

Используемое программное обеспечение

Большинство этапов жизненного цикла незащищенных устройств автоматизированы для выполнения в масштабе. На некоторых этапах субъекты используют известные сервисы или даже легитимные программные продукты.

Они часто используют собственное программное обеспечение, такое как SquardCam, вместе с хорошо известными инструментами тестирования на проникновение, такими как masscan и RouterScan. Иногда даже нет необходимости использовать сканеры безопасности или другие инструменты для поиска и доступа к камерам; такие сайты, как Insecam и IP-Scan, значительно упрощают задачу. Также используется программное обеспечение грубой силы с некоторыми устройствами таргетинга от конкретных производителей, а также комплексные решения, такие как BIG HIT SPAYASICAM 2017, который был доступен за 120 долларов США только для первых 10 покупателей. Для клиентского программного обеспечения камеры широко используются SmartPSS и IVMS-4200.

Иногда даже нет необходимости использовать сканеры безопасности или другие инструменты для поиска и доступа к камерам; такие сайты, как Insecam и IP-Scan, значительно упрощают задачу. Также используется программное обеспечение грубой силы с некоторыми устройствами таргетинга от конкретных производителей, а также комплексные решения, такие как BIG HIT SPAYASICAM 2017, который был доступен за 120 долларов США только для первых 10 покупателей. Для клиентского программного обеспечения камеры широко используются SmartPSS и IVMS-4200.

Рис. 3. Жизненный цикл открытых устройств

Также есть пошаговые инструкции на подпольных форумах, в специальных группах в соцсетях и на YouTube-каналах. Из-за доступности этих руководств почти любой, кто хочет запрыгнуть на подножку открытой камеры, может легко это сделать.

Рисунок 4. Публикация для

руководства по взлому IP-камер с помощью SquardCam

Руководства обычно описывают первые три этапа жизненного цикла, оставляя хакерам возможность проявить творческий подход на последнем этапе. Однако часто злоупотребляют и другими этапами. В ходе нашего исследования мы обнаружили, что некоторые программы, распространяемые как программы для взлома камер, содержат вредоносное ПО, которое может повлиять на самих пользователей. Это просто доказывает, что даже на рынке незащищенных камер среди воров нет чести.

Однако часто злоупотребляют и другими этапами. В ходе нашего исследования мы обнаружили, что некоторые программы, распространяемые как программы для взлома камер, содержат вредоносное ПО, которое может повлиять на самих пользователей. Это просто доказывает, что даже на рынке незащищенных камер среди воров нет чести.

Процесс покупки и возможности

В социальных сетях существует множество «магазинов фотоаппаратов» и платных групп, посвященных незащищенным камерам. Одна бизнес-модель предполагает платное членство в группе, которое обычно стоит несколько долларов США для каждого члена. Например, пожизненное членство в Cam Over hxxps://vk[.]com/cam_over , группе ВКонтакте для камер для взрослых с более чем 500 участниками, стоит около 3 долларов США.

Рисунок 5. Группа камер ВКонтакте с платным членством

Однако наиболее распространенным подходом является модель оплаты за камеру (PPC) или модель оплаты за пакет (PPP). В соответствии с этой моделью цены обычно колеблются от 1,5 до 5 долларов США за единицу товара и могут стоить менее 1 доллара США за товары со скидкой.

В соответствии с этой моделью цены обычно колеблются от 1,5 до 5 долларов США за единицу товара и могут стоить менее 1 доллара США за товары со скидкой.

Рисунок 6. Публикация пакета камер, связанного с потоковой передачей контента для взрослых

Некоторые фотомагазины и группы разрешают покупать предварительно записанные видео вместо того, чтобы просто продавать доступ к камерам. Эта услуга дает злоумышленникам возможность использовать незащищенные камеры для вымогательства или шантажа жертв или использовать устройства в других преступлениях и действиях, таких как шпионаж и операции по краже данных.

Возможное использование и последствия

Учитывая, что IP-камеры являются устройствами Интернета вещей, существует несколько очевидных способов злоупотребления ими. Среди них майнинг криптовалюты, который является относительно безобидным способом монетизации скомпрометированных ресурсов. Однако более серьезные последствия могут возникнуть в результате использования уязвимых устройств в качестве промежуточных точек для атак на сторонние инфраструктуры, которые могут быть запущены для сокрытия криминалистических следов, кражи данных или, поскольку камеры обычно имеют хорошее подключение к Интернету, вызвать отказ в обслуживании.

Подпольные деятели хорошо осведомлены о возможном влиянии незащищенных камер на безопасность частной жизни, финансовых транзакций и даже важнейших инфраструктур. На самом деле, среди них часто обсуждаются возможности вызвать сбои с помощью незащищенных камер, в том числе усилия по нацеливанию уязвимых устройств и вымогательству выкупа у жертв.

Рисунок 7. Опрос на отключение камер в городе и требование выкупа у жертв

В приведенном выше примере поста актер создал опрос, спрашивая других актеров, стоит ли отключать камеры в определенном городе и транслировать сообщение с требованием выкупа с контактным номером вместо видео, с возможностью записи жертв ‘ реакция, когда они делают звонок. Этот тип «программ-вымогателей для камеры» может иметь серьезные последствия, когда жертвы рискуют потерять доступ не к ранее сохраненным данным, как в случае с типичными программами-вымогателями, а к данным в реальном времени или будущим данным. Это особенно актуально не только в таких условиях, как крупные заводы, где камеры используются для отслеживания или управления технологическими процессами, но и в таких средах, как фондовые биржи, где визуализированные данные в реальном времени являются ядром бизнес-модели.

Рисунок 8. Размещение выставленной камеры в спа-салоне

Незащищенные камеры в таких местах, как салоны красоты, сауны и медицинские учреждения, открывают путь для вымогательства у знаменитостей и других публичных личностей, посредством чего киберпреступники будут угрожать публикацией их видео, которые в противном случае были бы частными, если они не заплатят.

Камеры в магазинах и финансовых учреждениях также могут быть взломаны для раскрытия личной информации (PII) и платежных реквизитов. Например, открытая камера, показанная в сообщении ниже, подходит для сбора данных кредитной карты. На подпольных форумах также есть запросы, адресованные лицам, которые были бы готовы смотреть видео с незащищенных камер и документировать PII и платежные реквизиты в обмен на около 15 долларов США за секунду видео 9.0003

Рисунок 9. Публикация для камеры с возможностью раскрытия данных кредитной карты

Конечно, незащищенные камеры могут повлиять на физическую безопасность корпоративных зданий и важных инфраструктур. Мы также обнаружили множество незащищенных камер в конференц-залах, комнатах менеджеров, комнатах охранников, центрах управления кризисными ситуациями и правительственных зданиях. Стоит отметить, что на рынке незащищенных камер актеры могут заплатить определенную сумму, чтобы увидеть кого-то обнаженным, но они могут быть готовы платить в несколько раз больше, чтобы иметь доступ к комнате для заседаний правления — учитывая более высокие ставки, связанные с конфиденциальную информацию, которую можно получить из такой открытой настройки.

Мы также обнаружили множество незащищенных камер в конференц-залах, комнатах менеджеров, комнатах охранников, центрах управления кризисными ситуациями и правительственных зданиях. Стоит отметить, что на рынке незащищенных камер актеры могут заплатить определенную сумму, чтобы увидеть кого-то обнаженным, но они могут быть готовы платить в несколько раз больше, чтобы иметь доступ к комнате для заседаний правления — учитывая более высокие ставки, связанные с конфиденциальную информацию, которую можно получить из такой открытой настройки.

Рисунок 10. Крепление для открытой камеры в офисе

Передовые методы защиты от незащищенных камер

Наши выводы служат напоминанием о том, что производители и поставщики камер, а также лица и организации, которые их используют, должны применять передовые методы, когда это применимо, для надлежащей защиты IP-камер и других устройств IoT. .

Рекомендации для производителей и поставщиков устройств включают:

- Внедрение подхода «безопасность по проекту», который требует, чтобы функции и меры безопасности были встроены в устройства, начиная с самых ранних этапов процесса разработки.

- Постоянный мониторинг прошивки и исправление уязвимых компонентов системы, при необходимости использование обновлений прошивки по беспроводной сети (FOTA).

- Применение безопасной загрузки для обеспечения загрузки устройств с использованием только доверенного программного обеспечения и предотвращения работы скомпрометированных устройств.

- Свести к минимуму возможность появления уязвимостей в системах за счет включения принципа наименьшей функциональности, согласно которому любые неиспользуемые или ненужные порты, протоколы и службы отключаются.

- Принудительное изменение учетных данных устройств по умолчанию, желательно при первоначальной настройке пользователями.

Рекомендации для пользователей включают:

- Изменение пароля по умолчанию для любого нового устройства с помощью надежного пароля, состоящего не менее чем из 15 символов и состоящего из прописных и строчных букв, цифр и специальных символов.

- Отключение ненужных сетевых портов или протоколов, таких как Universal Plug and Play (UPnP), которые позволяют устройствам, подключенным к сети, без предупреждения открывать порты для внешних сетей.

- Применение новых обновлений встроенного ПО и исправлений безопасности, как только они станут доступны, чтобы свести к минимуму вероятность использования уязвимостей.

Из-за процветающего подпольного рынка и большого количества камер, особенно в современных городах, вопрос безопасности IP-камеры или системы видеонаблюдения касается практически каждого индивидуально. На самом деле, это часть более глобальной проблемы, связанной с IoT, промышленным IoT и безопасностью критической инфраструктуры.

СКРЫТЬ

Нравится? Добавьте эту инфографику на свой сайт:

1. Нажмите на поле ниже. 2. Нажмите Ctrl+A, чтобы выбрать все. 3. Нажмите Ctrl+C, чтобы скопировать. 4. Вставьте код на свою страницу (Ctrl+V).

Изображение будет такого же размера, как вы видите выше.

Опубликовано в Интернет вещей, Киберпреступность, Кибербезопасность

Related Posts

- Переосмысление тактики: Ежегодный обзор кибербезопасности 2022

- Будущее программ-вымогателей

- LockBit и Black Basta — самые активные группы RaaS по мере роста числа жертв: программы-вымогатели во втором и третьем кварталах 2022 года

- От вознаграждения к эксплуатации: киберпреступники используют краудсорсинг для новых атак

- Взгляд в пустоту : Зондирование a Top Bulletproof Hosting Service

Последние публикации

- Программа-вымогатель: TargetCompany

- Отчет об угрозах по электронной почте: тактика киберпреступников, методы, которые необходимо знать организациям

- Предотвращение неминуемой атаки программ-вымогателей с помощью раннего обнаружения и расследования

- В залах киберпреступного бизнеса

- Защита облачных сред с нулевым доверием: реальные случаи атак

Рекомендуем

Интернет вещей

Виртуализация и облако

Программа-вымогатель

900 05

Защита домашних маршрутизаторов

- Выявление слабых мест безопасности в станках с ЧПУ Industry 4.

0

0 - Анализ рисков использования переменных среды для бессерверного управления

- Программа-вымогатель Spotlight: Royal

- Устройства Alexa и Google Home могут использоваться для фишинга и прослушивания о пользователях, результаты исследований

Европейский единый патент: содействие инновациям и упрощение патентной защиты

Авторское право

евроньюс

Автор Андреа Болито

& Euronews

В этом последнем выпуске Business Planet мы отправляемся в Нидерланды, чтобы увидеть, как изобретатели получат выгоду от системы европейских унитарных патентов, вступившей в силу 1 июня. От проектов солнечных батарей до автоматизации сельского хозяйства Европа может увидеть больше инноваций — и быстро. .

Изобретения, расширяющие границы технологий и устойчивого развития, необходимы для построения светлого будущего. Европа находится в авангарде инновационных решений, и в этом выпуске Business Planet мы рассмотрим два замечательных примера: плавучую солнечную ферму и революционный доильный робот.

Европа находится в авангарде инновационных решений, и в этом выпуске Business Planet мы рассмотрим два замечательных примера: плавучую солнечную ферму и революционный доильный робот.

Плавающие солнечные фермы: максимальное увеличение производства энергии

Плавающая солнечная батарея Proteus, расположенная недалеко от Роттердама в Нидерландах, представляет собой новаторский проект, в котором плавающие фотоэлектрические панели сочетаются с передовой технологией слежения за солнцем.

Разработанный португальской компанией SolarisFloat, Proteus может вращаться с востока на запад в течение дня, максимально увеличивая воздействие солнечного света. Эта инновационная концепция решает проблему нехватки земли в странах с богатыми водными ресурсами.

Используя технологию плавающих солнечных батарей, Proteus предлагает увеличение производства энергии на 40% по сравнению с традиционными стационарными солнечными панелями.

SolarisFloat осознала важность защиты своей интеллектуальной собственности и зарегистрировала пять патентов на революционные инновации. До недавнего времени обеспечение патентной защиты в Европе было сложным процессом, включающим отдельные заявки в отдельных странах или общеевропейский патент с отдельными сборами за продление. Однако введение Единого патента в июне 2023 г. вносит кардинальные изменения в патентный ландшафт.

До недавнего времени обеспечение патентной защиты в Европе было сложным процессом, включающим отдельные заявки в отдельных странах или общеевропейский патент с отдельными сборами за продление. Однако введение Единого патента в июне 2023 г. вносит кардинальные изменения в патентный ландшафт.

Единый патент: упрощение охраны патентов

С 1 июня новая система устанавливает единый рынок патентов, предоставляя изобретателям экономичную и унифицированную систему защиты патентов. Эта новая патентная система, изначально действующая в 17 странах, значительно снижает административную нагрузку и юридические сложности.

Антонио Дуарте, генеральный директор SolarisFloat, подчеркивает преимущества единого патента, заявляя, что он повысит эффективность логистики и послужит катализатором для европейских изобретателей. Устраняя барьеры и создавая гармонизированную патентную систему, единый патент способствует созданию среды для сотрудничества в сфере инноваций.

Революция в молочном животноводстве с помощью доильных роботов

Коровы на ферме Nescio’s Farm в Нидерландах получают траву с помощью автоматической кормушки LelyEuronews

Lely, голландская компания по производству сельскохозяйственных роботов, является свидетельством новаторского духа Европы. Lely astronaut, доильный робот, изменил молочное животноводство, позволив коровам решать, когда их нужно доить.

Lely astronaut, доильный робот, изменил молочное животноводство, позволив коровам решать, когда их нужно доить.

«Коровы свободны, коровы свободны идти за молоком», — говорит Ад ван ден Берг, фермер фермы Nescio. «Это хорошо для благополучия коров и их здоровья. У нас очень счастливые коровы, фермер и жена фермера».

Этот инновационный подход не только приносит пользу фермерам за счет автоматизации процессов доения, но и улучшает самочувствие и здоровье коров. Приверженность Lely инновациям отражена в ее обширном портфеле патентов, включающем более 300 изобретений, защищенных более чем 1600 патентами.

Мартин Боленс, главный технический директор компании Lely, подчеркивает важность патентов для продвижения инноваций.

«Это действительно меняет жизнь фермеров, — говорит Боленс. «Это оказывает большое влияние на их социальную жизнь, на их методы работы, на то, как они могут обращаться со своими коровами, как жизнь коров даже становится лучше, потому что они делают свой собственный выбор, у них есть свобода двигаться и делать все, что им нравится. в удобное для них время. В этом вся концепция роботизированного доения и, конечно, технически это очень сложная задача.0003

в удобное для них время. В этом вся концепция роботизированного доения и, конечно, технически это очень сложная задача.0003

Приверженность Европы развитию инноваций проявляется в таких замечательных проектах, как плавучая солнечная ферма и революционные доильные роботы. Введение Единого патента знаменует собой важную веху в гармонизации патентной охраны в Европе. Оптимизируя процесс и снижая затраты, единый патент побуждает изобретателей продолжать раздвигать границы и претворять свои идеи в жизнь.

Увеличение рабочей силы в Европе, чтобы идти в ногу с целями чистого нулевого энергопотребления

Как государственные расходы города могут стимулировать устойчивые инновации?

Европа борется за сырье, необходимое для энергетического перехода

ВОЗОБНОВЛЯЕМАЯ ЭНЕРГИЯ

УСТОЙЧИВОЕ РАЗВИТИЕ

ЗЕЛЕНАЯ НЕДЕЛЯ

СЕЛЬСКОЕ ХОЗЯЙСТВО

«Воздержитесь от детей», — предупреждает эксперт по искусственному интеллекту Мо Гавдат.

0

0