Любой адрес ip: 2ip.ru | DDoS protection

Содержание

Настройка IP-адресов для сетевого интерфейса Azure

-

Статья -

-

Контроллеру сетевого интерфейса виртуальной машины (NIC) могут быть назначены как частные, так и общедоступные IP-адреса. Частные IP-адреса, назначенные сетевому интерфейсу, позволяют виртуальной машине взаимодействовать с другими ресурсами в виртуальной сети Azure и подключенных к ней сетях. Частный IP-адрес также обеспечивает исходящее подключение к Интернету с использованием непредсказуемого IP-адреса. Общедоступный IP-адрес, назначенный сетевому интерфейсу, позволяет передавать входящий трафик к виртуальной машине из Интернета и передавать исходящий трафик от виртуальной машины в Интернет с использованием предсказуемого IP-адреса. Дополнительные сведения см. в разделе Общие сведения об исходящих подключениях в Azure.

Дополнительные сведения см. в разделе Общие сведения об исходящих подключениях в Azure.

Чтобы создать, изменить или удалить сетевой интерфейс, ознакомьтесь со статьей Создание, изменение или удаление сетевых интерфейсов. Если вам нужно добавить или удалить сетевые интерфейсы на виртуальной машине, ознакомьтесь со статьей Добавление или удаление сетевых интерфейсов виртуальных машин.

Предварительные требования

Если у вас нет учетной записи Azure с активной подпиской, создайте учетную запись бесплатно. Прежде чем перейти к оставшейся части этой статьи, выполните одну из следующих задач:

Пользователи портала. Войдите на портал Azure с помощью своей учетной записи Azure.

Пользователи PowerShell. Выполните команды в Cloud Shell Azure или запустите PowerShell локально с компьютера. Azure Cloud Shell — это бесплатная интерактивная оболочка, с помощью которой можно выполнять действия, описанные в этой статье. Она включает предварительно установленные общие инструменты Azure и настроена для использования с вашей учетной записью.

Щелкните значок Cloud Shell на верхней панели навигации портал Azure а затем выберите PowerShell в раскрывающемся списке.

Щелкните значок Cloud Shell на верхней панели навигации портал Azure а затем выберите PowerShell в раскрывающемся списке.Если вы используете PowerShell в локальной среде, используйте модуль Azure PowerShell 1.0.0 или более поздней версии. Выполните командлет

Get-Module -ListAvailable Az.Network, чтобы узнать установленную версию. Если вам необходимо выполнить установку или обновление, см. статью об установке модуля Azure PowerShell. ЗапуститеConnect-AzAccountдля входа Azure.Пользователи Azure CLI. Выполните команды в Cloud Shell Azure или запустите Azure CLI локально с компьютера. Azure Cloud Shell — это бесплатная интерактивная оболочка, с помощью которой можно выполнять действия, описанные в этой статье. Она включает предварительно установленные общие инструменты Azure и настроена для использования с вашей учетной записью. Щелкните значок Cloud Shell на верхней панели навигации портал Azure а затем выберите Bash в раскрывающемся списке.

Если вы используете Azure CLI локально, используйте Azure CLI версии 2.0.31 или более поздней. Выполните командлет

az --version, чтобы узнать установленную версию. Если вам необходимо выполнить установку или обновление, см. статью Установка Azure CLI 2.0. Запуститеaz loginдля входа Azure.

Учетной записи, в которую вы входите или с помощью которой подключаетесь к Azure, должна быть назначена роль Участник сетей или пользовательская роль, которой назначены соответствующие действия, перечисленные в разделе Network interface permissions (Разрешения сетевого интерфейса).

Добавление IP-адресов

Вы можете добавить требуемое частных и общедоступных количество IPv4-адресов для сетевого интерфейса в пределах, приведенных в статье Подписка Azure, границы, квоты и ограничения службы. Вы можете добавить частный IPv6-адрес в одну дополнительную IP-конфигурацию для существующего сетевого интерфейса (если у него еще нет дополнительных IP-конфигураций). Каждый сетевой интерфейс может иметь не более одного частного IPv6-адреса. При желании вы можете добавить в конфигурацию сетевого интерфейса IPv6 общедоступный IPv6-адрес. Ознакомьтесь с протоколом IPv6, чтобы узнать больше об использовании IPv6-адресов.

Каждый сетевой интерфейс может иметь не более одного частного IPv6-адреса. При желании вы можете добавить в конфигурацию сетевого интерфейса IPv6 общедоступный IPv6-адрес. Ознакомьтесь с протоколом IPv6, чтобы узнать больше об использовании IPv6-адресов.

- Портал

- PowerShell

- Azure CLI

В поле поиска в верхней части портала введите сетевые интерфейсы. В результатах поиска выберите Сетевые интерфейсы.

В списке сетевых интерфейсов выберите сетевой интерфейс, к которому требуется добавить IP-адрес.

В разделе Параметры выберите IP-конфигурации , а затем нажмите кнопку + Добавить.

Укажите приведенные ниже параметры, а затем нажмите кнопку ОК.

Параметр Значение Сведения Имя Введите имя.

Имя IP-конфигурации должно быть уникальным в пределах сетевого интерфейса. Версия IP Выберите IPv4 или IPv6. Версия IP-адреса определяет версию частных и общедоступных IP-адресов в IP-конфигурации. Дополнительные сведения об ограничениях IPv6 см. в статье IPv6 . Тип Выберите Дополнительный. Вторичная — единственный доступный вариант при добавлении IP-конфигурации в существующий сетевой интерфейс. Сетевой интерфейс не может иметь более одной основной IP-конфигурации . Параметры частного IP-адреса распределение; Выберите Динамический или Статический. Динамический. Azure автоматически назначает следующий доступный адрес из адресного пространства подсети, в которую развернут сетевой интерфейс.

Статический. Вы вручную назначаете неиспользуемый частный IP-адрес из адресного пространства подсети, в которую развернут сетевой интерфейс.

Вы вручную назначаете неиспользуемый частный IP-адрес из адресного пространства подсети, в которую развернут сетевой интерфейс.IP-адрес Введите статический IP-адрес. Этот параметр доступен, если для выделения частных адресов выбран параметр Статический . Параметры общедоступного IP-адреса Общедоступный IP-адрес Выберите Отменить связь или Связать. Отмена связи: нет общедоступного IP-адреса с этой конфигурацией IP-адресов.

Связать. При выборе этого параметра в ip-конфигурацию можно добавить новый или существующий общедоступный IP-адрес. Дополнительные сведения см. в статье Создание общедоступного IP-адреса.Общедоступный IP-адрес Выберите общедоступный IP-адрес или создайте новый. Этот параметр доступен, если для общедоступного адреса выбрано связать .

Примечание

После добавления частного IP-адреса путем создания дополнительной IP-конфигурации вручную добавьте частный IP-адрес в операционную систему виртуальной машины, выполнив инструкции из статьи Назначение нескольких IP-адресов операционным системам виртуальных машин. Ознакомьтесь с частными IP-адресами, чтобы изучить специальные рекомендации, прежде чем вручную добавлять IP-адреса в операционную систему виртуальной машины. Не добавляйте в операционную систему виртуальной машины общедоступные IP-адреса.

Изменение параметров IP-адреса

Может потребоваться изменить метод выделения IPv4-адреса, статический IPv4-адрес или общедоступный IP-адрес, связанный с сетевым интерфейсом. Перед изменением частного IPv4-адреса вторичной IP-конфигурации, связанной с дополнительным сетевым интерфейсом, переведите виртуальную машину в остановленное (освобожденное) состояние. Дополнительные сведения см. в статье Основной и дополнительный сетевые интерфейсы.

- Портал

- PowerShell

- Azure CLI

В поле поиска в верхней части портала введите сетевые интерфейсы. В результатах поиска выберите Сетевые интерфейсы.

В списке сетевых интерфейсов выберите сетевой интерфейс, для которого требуется просмотреть или изменить параметры IP-адреса.

В разделе Параметры выберите IP-конфигурации , а затем выберите IP-конфигурацию, которую требуется изменить.

При необходимости измените параметры, используя сведения о параметрах, приведенных в шаге 4 статьи Добавление IP-конфигурации.

Щелкните Сохранить.

Примечание

Если изменить частный IP-адрес основной IP-конфигурации в основном сетевом интерфейсе, которому назначено несколько IP-конфигураций, то необходимо вручную переназначить все дополнительные IP-адреса сетевому интерфейсу в Windows (не требуется в Linux). Чтобы назначать IP-адрес сетевому интерфейсу в операционной системе вручную, прочитайте статью Назначение виртуальным машинам нескольких IP-адресов с помощью портала Azure. Ознакомьтесь с частными IP-адресами, чтобы изучить специальные рекомендации, прежде чем вручную добавлять IP-адреса в операционную систему виртуальной машины. Не добавляйте в операционную систему виртуальной машины общедоступные IP-адреса.

Чтобы назначать IP-адрес сетевому интерфейсу в операционной системе вручную, прочитайте статью Назначение виртуальным машинам нескольких IP-адресов с помощью портала Azure. Ознакомьтесь с частными IP-адресами, чтобы изучить специальные рекомендации, прежде чем вручную добавлять IP-адреса в операционную систему виртуальной машины. Не добавляйте в операционную систему виртуальной машины общедоступные IP-адреса.

Удаление IP-адресов

Можно удалить частные и общедоступные IP-адреса сетевого интерфейса, но у него всегда должен оставаться по крайней мере один назначенный частный IPv4-адрес.

- Портал

- PowerShell

- Azure CLI

В поле поиска в верхней части портала введите сетевые интерфейсы. В результатах поиска выберите Сетевые интерфейсы.

В списке сетевых интерфейсов выберите сетевой интерфейс, из которого нужно удалить IP-адрес.

В разделе Параметры выберите IP-конфигурации, а затем выберите …дополнительной IP-конфигурации, которую вы хотите удалить (вы не можете удалить основную IP-конфигурацию с помощью портал Azure).

Выберите Удалить, а затем — Да, чтобы подтвердить удаление. Если с конфигурацией связан ресурс общедоступного IP-адреса, этот ресурс отмежевается от IP-конфигурации, но ресурс не удаляется.

Конфигурации IP

Частный и (необязательно) общедоступный IP-адреса назначаются одной или нескольким IP-конфигурациям, назначенным сетевому интерфейсу. Существуют два типа IP-конфигураций.

Основной

Каждому сетевому интерфейсу назначается основная IP-конфигурация. Особенности основной IP-конфигурации:

- Ей назначается частныйIPv4-адрес. Вы не можете назначить частный IPv6-адрес основной IP-конфигурации.

- Ей также может быть назначен общедоступный IPv4-адрес.

Вы не можете назначить общедоступный IPv6-адрес основной ip-конфигурации (IPv4).

Вы не можете назначить общедоступный IPv6-адрес основной ip-конфигурации (IPv4).

Вторичная

Помимо основной IP-конфигурации сетевому интерфейсу может быть назначено несколько дополнительных IP-конфигураций (не обязательно). Особенности дополнительной IP-конфигурации:

- Ей должен быть назначен частный IPv4- или IPv6-адрес. Если назначен IPv6-адрес, то у сетевого интерфейса может быть только одна дополнительная IP-конфигурация. Если назначен IPv4-адрес, то сетевому интерфейсу может быть назначено несколько дополнительных IP-конфигураций. Дополнительные сведения о том, сколько частных и общедоступных IPv4-адресов можно назначить сетевому интерфейсу, см. в разделе Ограничения Azure.

- Кроме того,ему можно назначить общедоступный адрес IPv4 или IPv6. Назначение нескольких IPv4-адресов сетевому интерфейсу дает ряд дополнительны преимуществ, например:

- Возможность размещать на одном сервере несколько веб-сайтов или служб с разными IP-адресами и TLS/SSL-сертификатами.

- Возможность использовать виртуальную машину в качестве виртуального сетевого устройства, такого как брандмауэр или балансировщик нагрузки.

- Возможность добавления любых частных IPv4-адресов любых сетевых интерфейсов во внутренний пул Azure Load Balancer. Раньше во внутренний пул можно было добавить только основной IPv4-адрес для основного сетевого интерфейса. Дополнительные сведения о балансировке нагрузки нескольких конфигураций IPv4 см. в статье Балансировка нагрузки с несколькими IP-конфигурациями.

- Возможность распределять нагрузку для одного IPv6-адреса, назначенного сетевому интерфейсу. Дополнительные сведения о балансировке нагрузки на частный IPv6-адрес см. в статье Балансировка нагрузки IPv6-адресов.

- Возможность размещать на одном сервере несколько веб-сайтов или служб с разными IP-адресами и TLS/SSL-сертификатами.

Типы адресов

Можно назначить IP-конфигурации IP-адреса для следующих типов.

Private

Частные адреса IPv4 или IPv6 позволяют виртуальной машине взаимодействовать с другими ресурсами в виртуальной сети или других подключенных к ней сетях.

По умолчанию DHCP-серверы Azure назначают частный IPv4-адрес основной IP-конфигурации сетевому интерфейсу Azure в операционной системе на виртуальной машине. Кроме случаев, когда это действительно необходимо, не настраивайте вручную IP-адрес сетевого интерфейса в операционной системе виртуальной машины.

В некоторых случаях бывает необходимо вручную задать IP-адрес сетевого интерфейса в операционной системе виртуальной машины. Например, при добавлении нескольких IP-адресов для виртуальной машины Azure необходимо вручную задать основной и дополнительный IP-адреса в операционной системе Windows. Для виртуальной машины Linux может потребоваться задать вручную только дополнительные IP-адреса. Дополнительные сведения см. в разделе Добавление IP-адресов в операционную систему виртуальной машины. Если вам когда-либо потребуется изменить адрес, назначенный IP-конфигурации, то рекомендуется выполнить следующее.

- Убедитесь, что виртуальная машина получает основной IP-адрес от DHCP-серверов Azure.

Не устанавливайте этот адрес в операционной системе, если используется виртуальная машина Linux.

Не устанавливайте этот адрес в операционной системе, если используется виртуальная машина Linux. - Удалите изменяемую конфигурацию IP-адресов.

- Создайте новую конфигурацию IP-адресов с новым адресом, который нужно установить.

- Вручную настройте дополнительные IP-адреса в операционной системе (и также основной IP-адрес в Windows) в соответствии с адресами, задаваемыми в Azure. Не устанавливайте основной IP-адрес вручную в конфигурации сети ОС на Linux, иначе при повторной загрузке конфигурации он не сможет подключиться к Интернету.

- Заново загрузите конфигурацию сети в гостевой ОС. Это можно сделать, перезагрузив систему или выполнив команду nmcli con down System eth0 && nmcli con up «System eth0» в системах Linux под управлением NetworkManager.

- Убедитесь, что сеть настроена надлежащим образом. Проверьте подключение ко всем IP-адресам в системе.

Если выполнить приведенные выше инструкции, частный IP-адрес, назначенный сетевому интерфейсу в Azure, и IP-адрес в операционной системе виртуальной машины не изменятся. Чтобы следить за тем, для каких виртуальных машин в подписке вы вручную задали IP-адреса в операционной системе, рассмотрите возможность добавления тега Azure к таким виртуальным машинам. Например, можно использовать «Выделение IP-адресов: статический». Таким образом можно будет легко находить в подписке виртуальные машины, для которых вы вручную задали IP-адрес в операционной системе.

Чтобы следить за тем, для каких виртуальных машин в подписке вы вручную задали IP-адреса в операционной системе, рассмотрите возможность добавления тега Azure к таким виртуальным машинам. Например, можно использовать «Выделение IP-адресов: статический». Таким образом можно будет легко находить в подписке виртуальные машины, для которых вы вручную задали IP-адрес в операционной системе.

Помимо возможности взаимодействия виртуальной машины с другими ресурсами в той же виртуальной сети или в подключенных к ней виртуальных сетях, частный IP-адрес также обеспечивает исходящее подключение к Интернету. Для установления исходящих подключений Azure преобразовывает исходный сетевой адрес в непредсказуемый общедоступный IP-адрес. Дополнительные сведения об исходящем подключении к Интернету в Azure см. в статье Об исходящем подключении к Интернету в Azure. Вы не можете обмениваться данными из Интернета с частным IP-адресом виртуальной машины. Если для исходящих подключений вам нужен прогнозируемый общедоступный IP-адрес, привяжите к сетевому интерфейсу ресурс общедоступного IP-адреса.

Общие

Общедоступные IP-адреса, назначаемые с помощью ресурса общедоступного IP-адреса, поддерживают входящие подключения к виртуальной машине из Интернета. Исходящие подключения к Интернету используют предсказуемый IP-адрес. Дополнительные сведения см. в статье Об исходящем подключении к Интернету в Azure . Можно назначить общедоступный IP-адрес IP-конфигурации, но это не обязательно. Если не назначить общедоступный IP-адрес, присоединяя к виртуальной машине ресурс общедоступного IP-адреса, она все равно сможет устанавливать исходящие подключения к Интернету. В этом случае Azure преобразовывает частный сетевой адрес, назначенный сетевому интерфейсу, в непрогнозируемый общедоступный IP-адрес. Дополнительные сведения о ресурсах общедоступных IP-адресов см. в статье Управление общедоступным IP-адресом Azure.

Число общедоступных и частных IP-адресов, которые можно назначить сетевому интерфейсу, ограничено. Дополнительные сведения см. в статье об ограничениях в Azure.

Примечание

Azure преобразовывает частный IP-адрес виртуальной машины общедоступный IP-адрес. Это означает, что в операционной системе виртуальной машины нет никаких сведений о назначенных общедоступных IP-адресах и нет необходимости вручную назначать общедоступный IP-адрес в операционной системе.

Это означает, что в операционной системе виртуальной машины нет никаких сведений о назначенных общедоступных IP-адресах и нет необходимости вручную назначать общедоступный IP-адрес в операционной системе.

Методы выделения

Общедоступные и частные IP-адреса назначаются с помощью одного из следующих методов выделения:

Динамический

Динамические частные и общедоступные IPv4- и IPv6-адреса (необязательно) назначаются по умолчанию.

- Только общедоступный. В Azure назначается адрес из уникального диапазона для каждого региона Azure. Вы можете загрузить список диапазонов (префиксов) для облаков Azure: общедоступное, облако правительства США, облако для Китая и Германии. Адрес может измениться, когда виртуальная машина останавливается (освобождается) и запускается снова. Вы не можете назначить общедоступный IPv6-адрес IP-конфигурации с помощью любого из методов выделения.

- Только частные. В Azure резервируются четыре первых адреса в каждом диапазоне адресов подсети.

Эти адреса не назначаются. В Azure ресурсу присваивается следующий свободный адрес из диапазона адресов подсети. Например, если диапазон адресов подсети — 10.0.0.0/16, а адреса 10.0.0.4.10–0.0.14.14 уже назначены (при этом адреса .0–.3 зарезервированы), в Azure следующему ресурсу назначается адрес 10.0.0.15. По умолчанию используется динамический способ выделения. Назначенные динамические IP-адреса освобождаются, только если сетевой интерфейс удаляется или переносится в другую подсеть в той же виртуальной сети, а также если метод распределения изменяется на статический с указанием другого IP-адреса. Если метод распределения изменяется с динамического на статический, в Azure по умолчанию назначается в качестве статического тот же адрес, который был до этого момента назначен динамически.

Эти адреса не назначаются. В Azure ресурсу присваивается следующий свободный адрес из диапазона адресов подсети. Например, если диапазон адресов подсети — 10.0.0.0/16, а адреса 10.0.0.4.10–0.0.14.14 уже назначены (при этом адреса .0–.3 зарезервированы), в Azure следующему ресурсу назначается адрес 10.0.0.15. По умолчанию используется динамический способ выделения. Назначенные динамические IP-адреса освобождаются, только если сетевой интерфейс удаляется или переносится в другую подсеть в той же виртуальной сети, а также если метод распределения изменяется на статический с указанием другого IP-адреса. Если метод распределения изменяется с динамического на статический, в Azure по умолчанию назначается в качестве статического тот же адрес, который был до этого момента назначен динамически.

Статические

Можно дополнительно назначить статический общедоступный или частный адрес IPv4 или IPv6 для IP-конфигурации. Дополнительные сведения о назначении статических общедоступных IPv4-адресов в Azure см. в статье Управление общедоступным IP-адресом Azure.

в статье Управление общедоступным IP-адресом Azure.

- Только общедоступный. В Azure назначается адрес из уникального диапазона для каждого региона Azure. Вы можете загрузить список диапазонов (префиксов) для облаков Azure: общедоступное, облако правительства США, облако для Китая и Германии. Адрес не изменяется, пока ресурс общедоступного IP-адреса, которому он назначен, не будет удален или не изменится метод выделения на динамический. Если ресурс общедоступного IP-адреса связан с IP-конфигурацией, его необходимо отсоединить от IP-конфигурации перед изменением метода выделения.

- Только частные. Вы выбираете и назначаете адрес из диапазона адресов подсети. Назначаемый адрес может быть любым адресом в диапазоне адресов подсети, который не является одним из первых четырех адресов в диапазоне адресов подсети и в настоящее время не назначен ни одному другому ресурсу в подсети. Статические адреса не освобождаются, пока сетевой интерфейс не будет удален.

Если вы измените метод распределения на статический, в Azure сетевому интерфейсу статически будет назначен тот же IP-адрес, который ранее был назначен ему как динамический, даже если это не первый свободный адрес в диапазоне адресов подсети. Также адрес изменится, если назначить сетевой интерфейс другой подсети в пределах той же виртуальной сети. Если же нужно назначить сетевой интерфейс другой подсети, сначала необходимо изменить метод распределения со статического на динамический. Назначив сетевой интерфейс другой подсети, вы сможете снова изменить способ распределения на статический и назначить IP-адрес, но уже из диапазона адресов новой подсети.

Если вы измените метод распределения на статический, в Azure сетевому интерфейсу статически будет назначен тот же IP-адрес, который ранее был назначен ему как динамический, даже если это не первый свободный адрес в диапазоне адресов подсети. Также адрес изменится, если назначить сетевой интерфейс другой подсети в пределах той же виртуальной сети. Если же нужно назначить сетевой интерфейс другой подсети, сначала необходимо изменить метод распределения со статического на динамический. Назначив сетевой интерфейс другой подсети, вы сможете снова изменить способ распределения на статический и назначить IP-адрес, но уже из диапазона адресов новой подсети.

Версии IP-адреса

При назначении адресов можно указать следующие версии.

IPv4

У каждого сетевого интерфейса должна быть одна основная IP-конфигурация с назначенным частнымIPv4-адресом. Можно добавить одну или несколько дополнительных IP-конфигураций с частным IPv4-адресом и (необязательно) общедоступным IPv4-адресом.

IPv6

Можно не назначать вовсе или назначить один частный IPv6-адрес одной дополнительной IP-конфигурации сетевого интерфейса. Сетевой интерфейс не может иметь никаких дополнительных IP-конфигураций. Каждый сетевой интерфейс может иметь не более одного частного IPv6-адреса. При желании вы можете добавить в конфигурацию сетевого интерфейса IPv6 общедоступный IPv6-адрес.

Примечание

Хотя вы можете создать сетевой интерфейс с IPv6-адресом с помощью портала, вы не можете подключить сетевой интерфейс при создании виртуальной машины с помощью портала. Используйте PowerShell или Azure CLI, чтобы создать сетевой интерфейс с частным IPv6-адресом, а затем подключите этот сетевой интерфейс при создании виртуальной машины. Невозможно добавить частный IPv6-адрес в IP-конфигурацию для какого-либо сетевого интерфейса, подключенного к виртуальной машине, независимо от используемых инструментов (портал, интерфейс командной строки или PowerShell).

Номера SKU

Общедоступный IP-адрес создается с номером SKU категории «Базовый» или «Стандартный». Дополнительные сведения о различиях номеров SKU см. в разделе Управление общедоступными IP-адресами.

Дополнительные сведения о различиях номеров SKU см. в разделе Управление общедоступными IP-адресами.

Примечание

При назначении общедоступного IP-адреса стандартных SKU сетевому интерфейсу виртуальной машины необходимо явно разрешить предполагаемый трафик с помощью группы безопасности сети. Обмен данными с ресурсом будет невозможен, пока вы не создадите и не свяжете группу безопасности сети и явно не разрешите нужный трафик.

Дальнейшие действия

Чтобы создать виртуальную машину с разными IP-конфигурациями, ознакомьтесь со следующими статьями:

| Задача | Инструмент |

|---|---|

| Создание виртуальной машины с несколькими сетевыми интерфейсами | Интерфейс командной строки, PowerShell |

| Создание виртуальной машины с одним сетевым адаптером, которому назначено несколько IPv4-адресов | Интерфейс командной строки, PowerShell |

Создание виртуальной машины с одним сетевым адаптером, которому назначен частный IPv6-адрес (обслуживаемый Azure Load Balancer). | Интерфейс командной строки, PowerShell, шаблон Azure Resource Manager |

Как заказать дополнительный IP-адрес для виртуального выделенного сервера

Дополнительный IP-адрес целесообразно иметь для сервера, чтобы получить к нему доступ, если основной IP недоступен. Также его используют для Slave DNS, для нескольких сайтов с индивидуальными IP-адресами на одном сервере и т.д.

Заказ дополнительного IP

Войдите в личный кабинет BILLmanager, перейдите в раздел “Товары/Услуги” -> “Виртуальные серверы”, выберите сервер и нажмите на кнопку “IP адреса” на панели инструментов.

Нажмите на кнопку “Заказать”.

Выберите тип протокола IP-адреса, доменное имя и количество необходимых дополнительных IP.

Отметьте галочкой “Перезагрузить сервер” и нажмите ОК для вступления изменений в силу. Сервер будет перезагружен.

Добавить IP на сервер

После заказа IP-адреса нужно добавить его на сервер.

ISPmanager

Зайдите в панель управления ISPmanager, перейдите в раздел “Настройки” -> “IP-адреса” и нажмите кнопку “Создать”.

Укажите IP-адрес, который нужно добавить (в примере 188.120.229.34).

IP-адрес добавлен.

Ручная настройка

Добавление дополнительного IP-адреса вручную нужна для серверов с KVM виртуализацией без панели ISPmanager. В случае ошибочных действий в результате ручной настройки вы можете потерять доступ к серверу по сети. Тогда воспользуйтесь VNC для возобновления доступа.

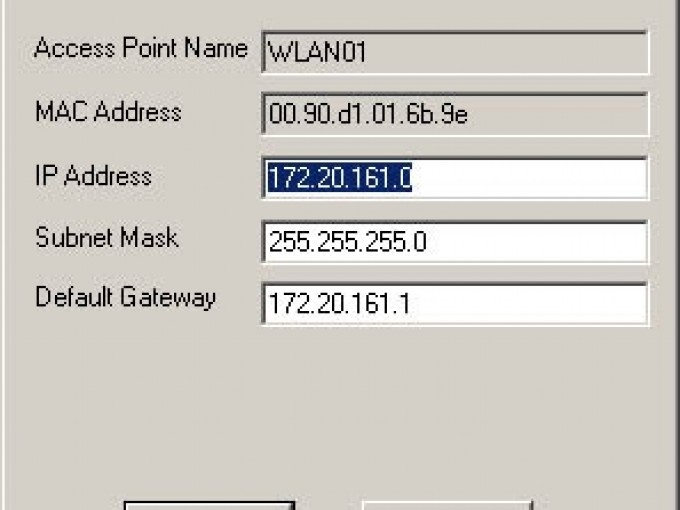

Если вам не известны маска сети и адрес шлюза, обратитесь за этой информацией в нашу службу поддержки.

Debian/Ubuntu

Откройте в режиме редактирования файл /etc/network/interfaces и допишите в конец один из следующих блоков.

| Основной IPv4 | iface eth0 inet static address 10.10.10.10 netmask 255.255.240.0 network 10.10.10.0 broadcast 10.10.10.255 gateway 10.10.10.1 dns-nameservers 178. |

| Дополнительный IPv4 | uto eth0:N iface eth0:N inet static address 10.10.10.11 netmask 255.255.240.0 N — порядковый номер дополнительного IP: первый дополнительный — 0, второй — 1 и т.д. |

| Основной IPv6 | iface eth0 inet6 static address 2a01:230:X:X::X gateway 2a01:230:X:X::1 netmask 64 |

| Дополнительный IPv6 | iface eth0:N inet6 static address 2a01:230:X:X::X N — порядковый номер дополнительного IP: первый дополнительный — 0, второй — 1 и т.д. |

После внесения изменений перегрузите сервер, в случае успеха добавленные IP-адреса появятся на сетевом интерфейсе.

CentOS

Откройте для редактирования файл /etc/sysconfig/network-scripts/ifcfg-eth0:N. Если его не существует, создайте и допишите в конец один из следующих блоков.

| Основной IPv4 | DEVICE=»eth0″ BOOTPROTO=»static» DNS1=»178.130.247.2″ GATEWAY=»72.146.32.1″ IPADDR=»182.46.32.134″ NETMASK=»255.255.240.0″ ONBOOT=»yes» |

| Дополнительный IPv4 | DEVICE=eth0:N ONBOOT=yes BOOTPROTO=static IPADDR=XX.XX.XX.XX NETMASK=255.255.240.255 N — порядковый номер дополнительного IP: первый дополнительный — 0, второй — 1 и т.д. |

| Основной IPv6 | IPV6ADDR=2a01:230:X:X::X/64 IPV6_DEFAULTGW=2a01:230:X:X::1 IPV6INIT=yes |

| Дополнительный IPv6 | IPV6ADDR_SECONDARIES=»2a01:230:X:X::X/64″ N — порядковый номер дополнительного IP: первый дополнительный — 0, второй — 1 и т.д. |

После внесения изменений перегрузите сервер, в случае успеха добавленные IP-адреса появятся на сетевом интерфейсе.

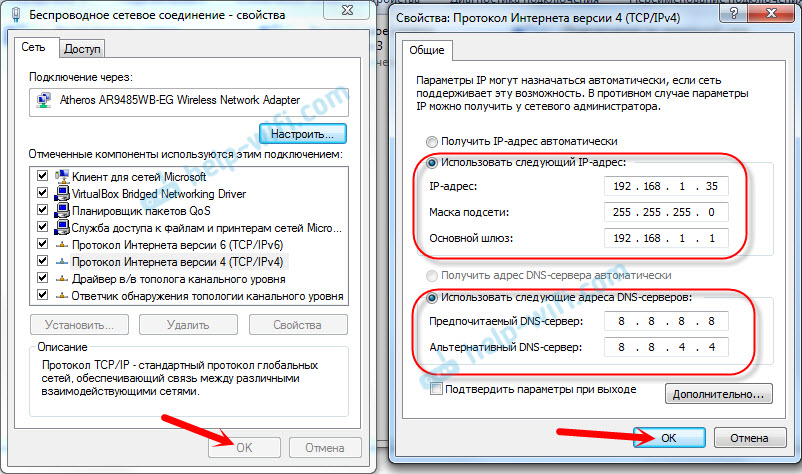

Windows

Далее в примере используется ОС Windows-Server-2019.

Подключитесь по RDP к серверу, из меню Пуск запустите Диспетчер серверов (Server Manager).

Перейдите в “Сетевые подключения”.

Откройте свойства (Properties) сетевого соединения в контекстном меню (клик правой клавишей мышки). Выделите Internet Protocol Version 4 (TCP/IPv4) для IPv4 (Internet Protocol Version 6 (TCP/IPv6) для IPv6) и нажмите Свойства (Properties).

Основной IP-адрес уже прописан, поэтому нажмите на Свойства (Properties).

Нажмите кнопку Добавить (Add).

Задайте IP-адрес и маску подсети.

Для IPv6 заполните данными поля следующей формы.

В качестве DNS для IPv6 можно указать DNS Google:

2001:4860:4860::8888 и 2001:4860:4860::88444

Как найти или проверить IP-адрес

Сопоставление IP-адреса — еще один хороший пример компромисса между сложностью регулярного выражения и точностью. \b\d{1,3}\.\d{1,3}\.\d{1,3}\.\d{1,3}\b будет отлично соответствовать любому IP-адресу. Но также будет соответствовать 999.999.999.999, как если бы это был действительный IP-адрес. Если ваш вариант регулярного выражения поддерживает Unicode, он может даже соответствовать ١٢٣.१२३.೧೨೩.๑๒๓. Является ли это проблемой, зависит от файлов или данных, к которым вы собираетесь применить регулярное выражение.

\b\d{1,3}\.\d{1,3}\.\d{1,3}\.\d{1,3}\b будет отлично соответствовать любому IP-адресу. Но также будет соответствовать 999.999.999.999, как если бы это был действительный IP-адрес. Если ваш вариант регулярного выражения поддерживает Unicode, он может даже соответствовать ١٢٣.१२३.೧೨೩.๑๒๓. Является ли это проблемой, зависит от файлов или данных, к которым вы собираетесь применить регулярное выражение.

Ограничение и захват четырех номеров IP-адресов

Чтобы ограничить все 4 числа в IP-адресе до 0..255, вы можете использовать следующее регулярное выражение. Он сохраняет каждый из 4 номеров IP-адреса в группу захвата. Вы можете использовать эти группы для дальнейшей обработки IP-номера. Режим свободного интервала позволяет разместить его по ширине страницы.

\b(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.

(25[0–5]|2[0–4][0–9]|[01]?[0–9][0–9]?)\.

(25[0–5]|2[0–4][0–9]|[01]?[0–9][0–9]?)\.

(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\b

Приведенное выше регулярное выражение допускает один начальный ноль для чисел от 10 до 99 и до двух начальных нулей для чисел от 0 до 9. Строго говоря, IP-адреса с начальными нулями подразумевают восьмеричную запись. Таким образом, вы можете запретить начальные нули. Для этого требуется немного более длинное регулярное выражение:

Строго говоря, IP-адреса с начальными нулями подразумевают восьмеричную запись. Таким образом, вы можете запретить начальные нули. Для этого требуется немного более длинное регулярное выражение:

\b(25[0-5]|2[0-4][0-9]|1[0-9][0-9]|[1-9]?[ 0-9])\.

(25[0–5]|2[0–4][0–9]|1[0–9][0–9]|[1–9]?[0–9])\.

(25[0–5]|2[0–4][0–9]|1[0–9][0–9]|[1–9]?[0–9])\.

(25[0–5]|2[0–4][0–9]|1[0–9][0–9]|[1–9]?[0–9])\b

Ограничение четырех номеров IP-адресов без их захвата

Если вам не нужен доступ к отдельным номерам, вы можете сократить более 3 регулярных выражений с квантификатором до:

\b(?:\d{1,3} \.){3}\d{1,3}\b

\b(?:(?:25[0-5]|2[0-4][0-9]|[01]?[0 -9][0-9]?)\.){3}

(?:25[0-5]|2[0-4][0-9]|[01]?[0-9][0] -9]?)\b

\b(?:(?:25[0-5]|2[0-4][0-9]|1[0-9][0-9]|[1 -9]?[0-9])\.){3}

(?:25[0-5]|2[0-4][0-9]|1[0-9][0-9] |[1-9]?[0-9])\b

Проверка ввода пользователя

Приведенные выше регулярные выражения используют границы слов, чтобы гарантировать, что первое и последнее число в IP-адресе не являются частью более длинной последовательности буквенно-цифровых символов. Эти регулярные выражения подходят для поиска IP-адресов в более длинных строках.

Эти регулярные выражения подходят для поиска IP-адресов в более длинных строках.

Если вы хотите проверить пользовательский ввод, убедившись, что строка состоит только из IP-адреса, вам нужно заменить границы слов привязками начала и конца строки. Вы можете использовать специальные якоря \A и \z, если ваш вариант регулярного выражения их поддерживает: 9(?:(?:25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)\.){3}

(? :25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?)$

| Быстрый старт | Учебник | Инструменты и языки | Примеры | Ссылка | Обзоры книг |

| Примеры регулярных выражений | Числовые диапазоны | Числа с плавающей запятой | Адреса электронной почты | IP-адреса | Действительные даты | Числовые даты в текст | Номера кредитных карт | Сопоставление полных строк | Удаление повторяющихся строк | Программирование | Два близких слова |

| Катастрофический возврат | Слишком много повторений | Отказ в обслуживании | Делаем все необязательным․| Группа повторного захвата | Смешивание Unicode и 8-бит |

URL-адрес страницы: https://www. regular-expressions.info/ip.html

regular-expressions.info/ip.html

Последнее обновление страницы: 2 сентября 2021 г.

Последнее обновление сайта: 20 июня 2023 г.

Copyright © 2003-2023 Jan Goyvaerts. Все права защищены.

Управление разрешенными IP-адресами для вашей организации

Вы можете ограничить доступ к личным активам вашей организации, настроив список IP-адресов, которым разрешено подключение.

По умолчанию авторизованные пользователи могут получить доступ к ресурсам вашей организации с любого IP-адреса. Вы можете ограничить доступ к частным ресурсам вашей организации, настроив список, который разрешает или запрещает доступ с определенных IP-адресов. Например, вы можете разрешить доступ к закрытым ресурсам исключительно с IP-адреса вашей офисной сети.

Если в списке разрешен IP-адрес, аутентифицированный пользователь, подключающийся к GitHub.com с этого адреса, может получить доступ к частным ресурсам. Если IP-адрес пользователя не разрешен, этот пользователь не может получить доступ к частным ресурсам, пока не подключится с разрешенного адреса.

После настройки списка разрешенных IP-адресов этот список определяет, могут ли пользователи получать доступ к защищенным ресурсам через веб-интерфейс, API или Git, используя любой из следующих методов проверки подлинности.

- Имя пользователя и пароль с использованием аутентификации GitHub или SAML SSO

- Персональный токен доступа

- SSH-ключ

Список разрешенных IP-адресов применяется к пользователям с любой ролью или доступом, включая владельцев предприятий и организаций, администраторов репозиториев и внешних сотрудников.

Если пользователь вошел в GitHub.com, список разрешенных IP-адресов определяет, может ли пользователь получить доступ к общедоступным ресурсам организации. Список не распространяется на анонимный доступ к публичным ресурсам.

Доступ только к репозиториям, принадлежащим организации, определяется списком разрешенных IP-адресов. Список не контролирует доступ к репозиториям или ответвлениям репозиториев, принадлежащих управляемой учетной записи пользователя.

Вы можете разрешить доступ для одного IP-адреса или диапазона адресов, используя нотацию CIDR. Для получения дополнительной информации см. «Обозначение CIDR» в Википедии.

Примечания:

- Только организации, использующие GitHub Enterprise Cloud, могут использовать списки разрешенных IP-адресов. Дополнительные сведения о том, как бесплатно попробовать GitHub Enterprise Cloud, см. в разделе «Настройка пробной версии GitHub Enterprise Cloud».

- Если вы настроите список разрешенных IP-адресов для своей организации, вы не сможете использовать GitHub Codespaces для репозиториев, принадлежащих организации.

Для принудительного применения списка разрешенных IP-адресов необходимо сначала добавить IP-адреса в список, а затем включить список разрешенных IP-адресов. После того, как вы заполните свой список, вы можете проверить, разрешен ли конкретный IP-адрес какой-либо из включенных записей в списке.

Перед включением списка разрешенных IP-адресов необходимо добавить свой текущий IP-адрес или соответствующий диапазон.

Если вы настроили список разрешений, вы также можете выбрать автоматическое добавление в список разрешений любых IP-адресов, настроенных для приложений GitHub, которые вы устанавливаете в своей организации. Создатель приложения GitHub может настроить список разрешений для своего приложения, указав IP-адреса, на которых работает приложение. Унаследовав их список разрешений от вашего, вы избежите отклонения запросов на подключение от приложения. Дополнительные сведения см. в разделе «Разрешение доступа приложениям GitHub».

Вы также можете настроить разрешенные IP-адреса на уровне учетной записи предприятия, и записи в списке разрешений учетной записи предприятия наследуются всеми организациями, принадлежащими предприятию. Владельцы организаций могут добавлять дополнительные записи в список разрешений для своих организаций, но они не могут управлять записями, унаследованными от списка разрешений корпоративной учетной записи, а владельцы предприятий не могут управлять записями, добавленными в список разрешений организации. Дополнительные сведения см. в разделе «Применение политик для параметров безопасности на вашем предприятии».

Дополнительные сведения см. в разделе «Применение политик для параметров безопасности на вашем предприятии».

Вы можете создать список разрешенных IP-адресов, добавив записи, каждая из которых содержит IP-адрес или диапазон адресов. После того, как вы закончите добавлять записи, вы можете проверить, разрешен ли конкретный IP-адрес какой-либо из включенных записей в вашем списке.

Прежде чем список ограничит доступ к частным активам, принадлежащим организациям на вашем предприятии, вы также должны включить разрешенные IP-адреса.

Примечание. GitHub постепенно развертывает поддержку IPv6. Поскольку сервисы GitHub продолжают добавлять поддержку IPv6, мы начнем распознавать IPv6-адреса пользователей GitHub. Чтобы предотвратить возможные перебои в доступе, убедитесь, что вы добавили все необходимые IPv6-адреса в свой список разрешенных IP-адресов.

В правом верхнем углу GitHub.com щелкните фотографию своего профиля, затем щелкните Ваши организации .

Рядом с организацией нажмите Настройки .

В разделе «Безопасность» боковой панели нажмите Безопасность аутентификации .

В нижней части раздела «Список разрешенных IP-адресов» в поле «IP-адрес или диапазон в нотации CIDR» введите IP-адрес или диапазон адресов в нотации CIDR.

При необходимости в поле «Краткое описание IP-адреса или диапазона» введите описание разрешенного IP-адреса или диапазона.

Щелкните Добавить .

При необходимости проверьте, разрешен ли конкретный IP-адрес какой-либо из включенных записей в вашем списке. Дополнительные сведения см. в разделе «Проверка разрешения IP-адреса».

После создания списка разрешенных IP-адресов вы можете включить разрешенные IP-адреса. Когда вы включаете разрешенные IP-адреса, GitHub немедленно применяет все включенные записи в вашем списке разрешенных IP-адресов.

Примечание:

После включения списка разрешенных IP-адресов для вашей организации вы не сможете использовать GitHub Codespaces для репозиториев, принадлежащих организации.

Прежде чем включить список разрешенных IP-адресов, вы можете проверить, разрешает ли ваш список разрешений подключение с определенного IP-адреса. Дополнительные сведения см. в разделе «Проверка разрешения IP-адреса».

В правом верхнем углу GitHub.com щелкните фотографию своего профиля, затем нажмите 9.0084 Ваши организации .

Рядом с организацией нажмите Настройки .

В разделе «Безопасность» боковой панели нажмите Безопасность аутентификации .

В разделе «Список разрешенных IP-адресов» выберите Включить список разрешенных IP-адресов .

Щелкните Сохранить .

Если вы используете список разрешений, вы также можете выбрать автоматическое добавление в список разрешений любых IP-адресов, настроенных для приложений GitHub, которые вы устанавливаете в своей организации.

Если вы выберете Включить настройку списка разрешенных IP-адресов для установленных приложений GitHub в настройках списка разрешений, IP-адреса из установленных приложений GitHub будут добавлены в ваш список разрешений. Это происходит независимо от того, включен ли в настоящее время ваш список разрешений. Если вы устанавливаете приложение GitHub, а затем создатель этого приложения изменяет адреса в своем списке разрешений, ваш список разрешений автоматически обновляется с учетом этих изменений.

Вы можете определить IP-адреса, которые были автоматически добавлены из приложений GitHub, просмотрев поле описания. Описание этих IP-адресов: «Управляется приложением NAME GitHub». В отличие от адресов, которые вы добавляете вручную, вы не можете редактировать, удалять или отключать IP-адреса, которые автоматически добавляются из приложений GitHub.

Примечание: Адреса в списке разрешенных IP-адресов приложения GitHub влияют только на запросы, сделанные установками приложения GitHub. Автоматическое добавление IP-адреса приложения GitHub в список разрешенных организации не разрешает доступ пользователю GitHub Enterprise Cloud, который подключается с этого IP-адреса.

Автоматическое добавление IP-адреса приложения GitHub в список разрешенных организации не разрешает доступ пользователю GitHub Enterprise Cloud, который подключается с этого IP-адреса.

Дополнительные сведения о том, как создать список разрешений для созданного вами приложения GitHub, см. в разделе «Управление разрешенными IP-адресами для приложения GitHub».

В правом верхнем углу GitHub.com щелкните фотографию своего профиля, затем нажмите 9.0084 Ваши организации .

Рядом с организацией нажмите Настройки .

В разделе «Безопасность» боковой панели нажмите Безопасность аутентификации .

В разделе «Список разрешенных IP-адресов» выберите Включить настройку списка разрешенных IP-адресов для установленных приложений GitHub .

Щелкните Сохранить .

Вы можете изменить запись в своем списке разрешенных IP-адресов. Если вы редактируете включенную запись, изменения вступают в силу немедленно.

Если вы редактируете включенную запись, изменения вступают в силу немедленно.

После того, как вы закончите редактирование записей, вы можете проверить, разрешает ли ваш список разрешений подключение с определенного IP-адреса после включения списка.

В правом верхнем углу GitHub.com щелкните фотографию своего профиля, затем щелкните Ваши организации .

Рядом с организацией нажмите Настройки .

В разделе «Безопасность» боковой панели нажмите Безопасность аутентификации .

В разделе «Список разрешенных IP-адресов» рядом с записью, которую вы хотите изменить, нажмите Изменить .

В поле «IP-адрес» введите IP-адрес или диапазон адресов в нотации CIDR.

В поле «Описание» введите описание разрешенного IP-адреса или диапазона.

Щелкните Обновить .

При необходимости проверьте, разрешен ли конкретный IP-адрес какой-либо из включенных записей в вашем списке. Дополнительные сведения см. в разделе «Проверка разрешения IP-адреса».

Вы можете проверить, разрешен ли конкретный IP-адрес любой из включенных записей в вашем списке разрешенных IP-адресов, даже если этот список в настоящее время не включен.

В правом верхнем углу GitHub.com щелкните фотографию своего профиля, затем щелкните Ваши организации .

Рядом с организацией нажмите Настройки .

В разделе «Безопасность» боковой панели нажмите Безопасность аутентификации .

В конце раздела «Список разрешенных IP-адресов» в разделе «Проверить IP-адрес» введите IP-адрес.

В правом верхнем углу GitHub.com щелкните фотографию своего профиля, затем щелкните Ваши организации .

Щелкните значок Cloud Shell на верхней панели навигации портал Azure а затем выберите PowerShell в раскрывающемся списке.

Щелкните значок Cloud Shell на верхней панели навигации портал Azure а затем выберите PowerShell в раскрывающемся списке.

Вы вручную назначаете неиспользуемый частный IP-адрес из адресного пространства подсети, в которую развернут сетевой интерфейс.

Вы вручную назначаете неиспользуемый частный IP-адрес из адресного пространства подсети, в которую развернут сетевой интерфейс.

Вы не можете назначить общедоступный IPv6-адрес основной ip-конфигурации (IPv4).

Вы не можете назначить общедоступный IPv6-адрес основной ip-конфигурации (IPv4).

Не устанавливайте этот адрес в операционной системе, если используется виртуальная машина Linux.

Не устанавливайте этот адрес в операционной системе, если используется виртуальная машина Linux. Эти адреса не назначаются. В Azure ресурсу присваивается следующий свободный адрес из диапазона адресов подсети. Например, если диапазон адресов подсети — 10.0.0.0/16, а адреса 10.0.0.4.10–0.0.14.14 уже назначены (при этом адреса .0–.3 зарезервированы), в Azure следующему ресурсу назначается адрес 10.0.0.15. По умолчанию используется динамический способ выделения. Назначенные динамические IP-адреса освобождаются, только если сетевой интерфейс удаляется или переносится в другую подсеть в той же виртуальной сети, а также если метод распределения изменяется на статический с указанием другого IP-адреса. Если метод распределения изменяется с динамического на статический, в Azure по умолчанию назначается в качестве статического тот же адрес, который был до этого момента назначен динамически.

Эти адреса не назначаются. В Azure ресурсу присваивается следующий свободный адрес из диапазона адресов подсети. Например, если диапазон адресов подсети — 10.0.0.0/16, а адреса 10.0.0.4.10–0.0.14.14 уже назначены (при этом адреса .0–.3 зарезервированы), в Azure следующему ресурсу назначается адрес 10.0.0.15. По умолчанию используется динамический способ выделения. Назначенные динамические IP-адреса освобождаются, только если сетевой интерфейс удаляется или переносится в другую подсеть в той же виртуальной сети, а также если метод распределения изменяется на статический с указанием другого IP-адреса. Если метод распределения изменяется с динамического на статический, в Azure по умолчанию назначается в качестве статического тот же адрес, который был до этого момента назначен динамически. Если вы измените метод распределения на статический, в Azure сетевому интерфейсу статически будет назначен тот же IP-адрес, который ранее был назначен ему как динамический, даже если это не первый свободный адрес в диапазоне адресов подсети. Также адрес изменится, если назначить сетевой интерфейс другой подсети в пределах той же виртуальной сети. Если же нужно назначить сетевой интерфейс другой подсети, сначала необходимо изменить метод распределения со статического на динамический. Назначив сетевой интерфейс другой подсети, вы сможете снова изменить способ распределения на статический и назначить IP-адрес, но уже из диапазона адресов новой подсети.

Если вы измените метод распределения на статический, в Azure сетевому интерфейсу статически будет назначен тот же IP-адрес, который ранее был назначен ему как динамический, даже если это не первый свободный адрес в диапазоне адресов подсети. Также адрес изменится, если назначить сетевой интерфейс другой подсети в пределах той же виртуальной сети. Если же нужно назначить сетевой интерфейс другой подсети, сначала необходимо изменить метод распределения со статического на динамический. Назначив сетевой интерфейс другой подсети, вы сможете снова изменить способ распределения на статический и назначить IP-адрес, но уже из диапазона адресов новой подсети. 130.147.3

130.147.3