Меры безопасности при работе с компьютером: Техника безопасности при работе с компьютером

Содержание

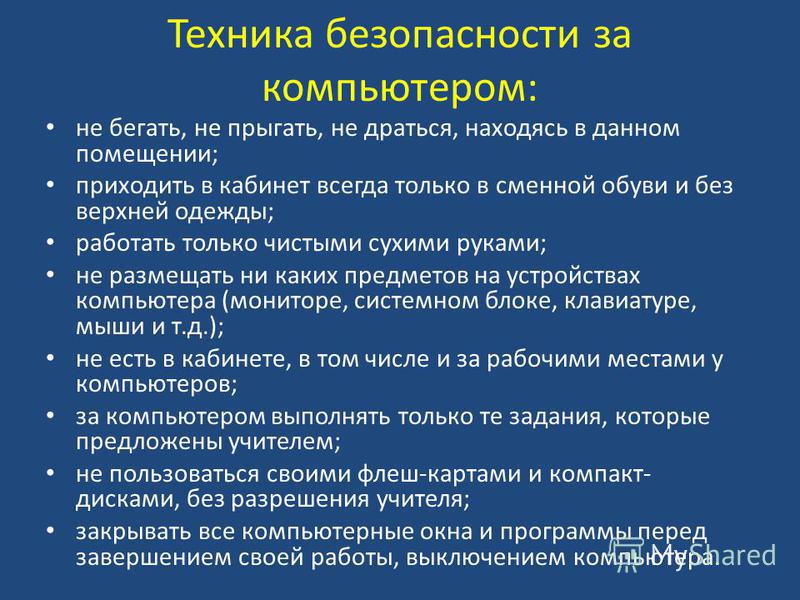

Техника безопасности при работе с компьютером

Подчас работодатели уделяют недостаточно внимания вопросам безопасности сотрудников, которые работают с офисной техникой и компьютерами. Некоторые из них считают, что в такой работе практически полностью отсутствую факторы риска, которые способны оказать негативное влияние на здоровье работников. Однако это не совсем так: труд с использованием этого типа оборудования также требует выполнения правил, которые устанавливает техника безопасности на рабочем месте за компьютером.

Признаком того, что сотрудникам необходимо соблюдать правила техники безопасности при использовании компьютера, становится то, что эти вопросы зафиксированы и в действующем законодательстве. Основными нормативными документами, которые содержат обязательные требования, можно считать:

- Трудовой кодекс;

- санитарно-гигиенические нормы и правила СанПиН 2.2.2/2.4.1340-03, утвержденные постановлением Главного государственного санврача от 13 июня 2003 года N 118;

- межгосударственный стандарт ГОСТ 12.

0.003-2015, который содержит список основных вредных и опасных производственные факторов и их классифицирующие признаки;

0.003-2015, который содержит список основных вредных и опасных производственные факторов и их классифицирующие признаки; - типовая инструкция ТОИ Р-45-084-01, в которой содержатся основные правила для работников, использующих компьютер;

- другие нормативные документы.

Требования перечисленных правовых актов, в которых содержатся общие правила защиты персонала при выполнении трудовых обязанностей и техника безопасности во время работы за компьютером, обязательны к исполнению всеми работниками этой категории.

Вредоносные факторы

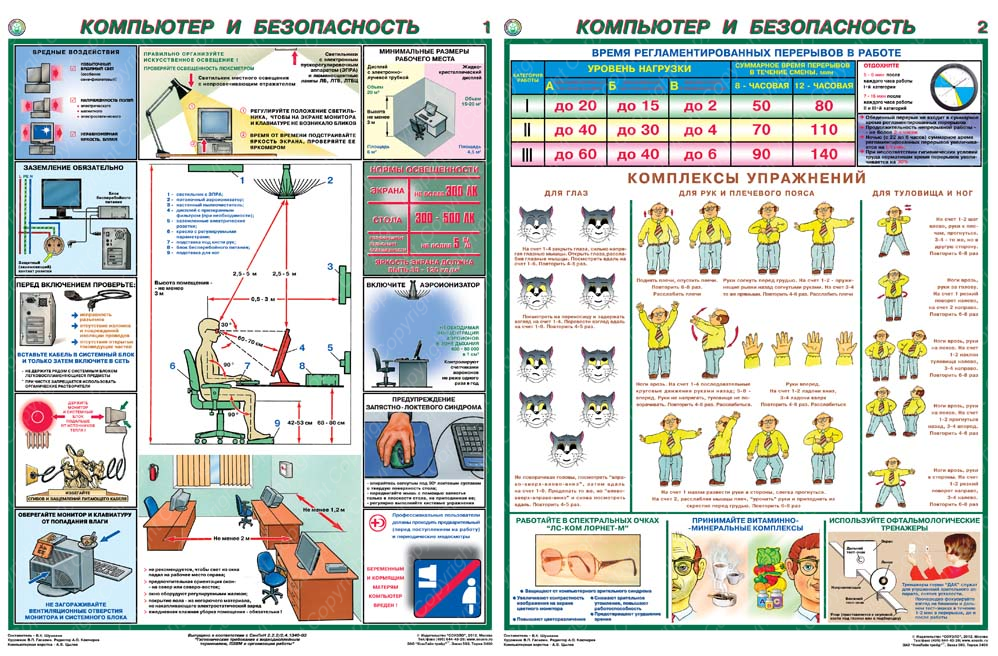

Использование персонального компьютера совсем не так безопасно, как можно подумать. Это убедительно подтверждается информацией, содержащейся в стандарте ГОСТ 12.0.003-2015, описывающем основные вредные и опасные факторы такого трудового процесса. В их список входят:

- высокая температура, характерная для отдельных элементов компьютерной техники и создающая общий повышенный температурный фон в рабочем помещении;

- высокая степень монотонности рабочего процесса;

- значительный уровень зрительный нагрузок, испытываемых работником;

- риск поражения статическим электричеством при случайном контакте с отдельными элементами техники;

- недостаточная освещенность рабочей зоны;

- повышенный уровень напряженности электрического и магнитного полей, генерируемых работающей техникой;

- высокий уровень блесткости и контрастности рабочего экрана, негативно влияющий на зрение работника в длительной перспективе;

- другие факторы.

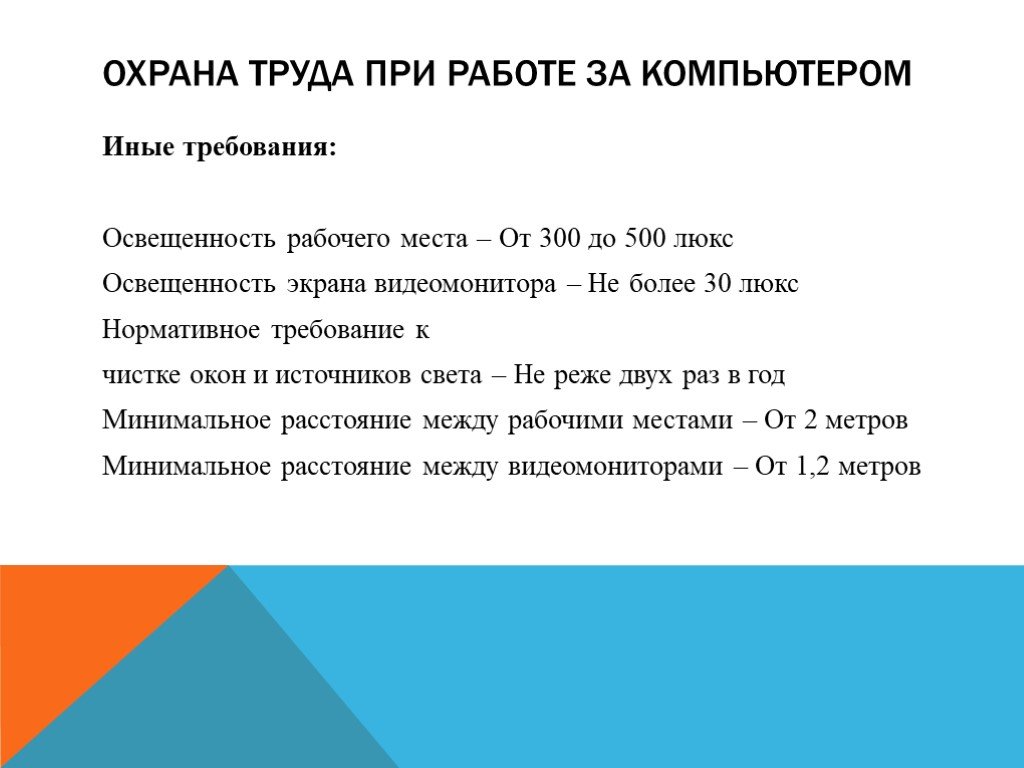

Гигиенические требования

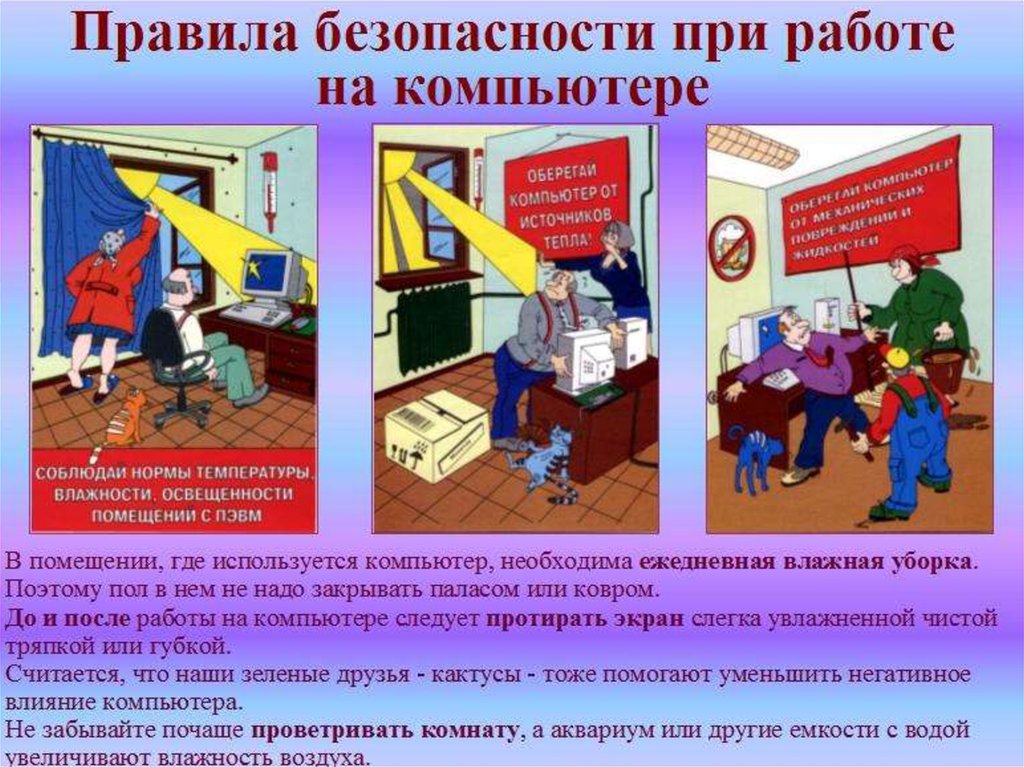

В связи с наличием воздействия большого списка вредоносных факторов на работника, требования техники безопасности при работе с компьютером охватывают не только сам процесс труда, но и сопровождающие его обстоятельства, которые также влияют на работоспособность и сохранность здоровья сотрудника на длинных временных горизонтах. Соответствующие правила организации рабочего процесса приведены в СанПиН 2.2.2/2.4.1340-03. Они включают ряд нормативов, которые касаются следующих моментов:

- общие правила организации работы с использованием компьютерной и офисной техники;

- требования к персональному компьютеру, используемому для постоянной работы сотрудника;

- требования к помещениям, в которых выполняется работа с применением офисной техники;

- требования к микроклимату для соответствующих рабочих мест, включая содержание в воздухе рабочей зоны аэроионов и вредных химикатов;

- допустимый уровень шума, генерируемого рабочим оборудованием;

- правила организации освещения рабочей зоны;

- разрешенные нормативы в отношении параметров электромагнитных полей на рабочих местах;

- техника безопасности при пользовании компьютером, которая связана с организацией рабочих мест сотрудников;

- медицинский контроль за здоровьем персонала;

- порядок организации государственного санитарно-эпидемиологического надзора и выполнения производственного контроля.

В приложении к интересующему нас нормативному документу в табличном виде приводится список максимально допустимых значений по каждому из перечисленных параметров.

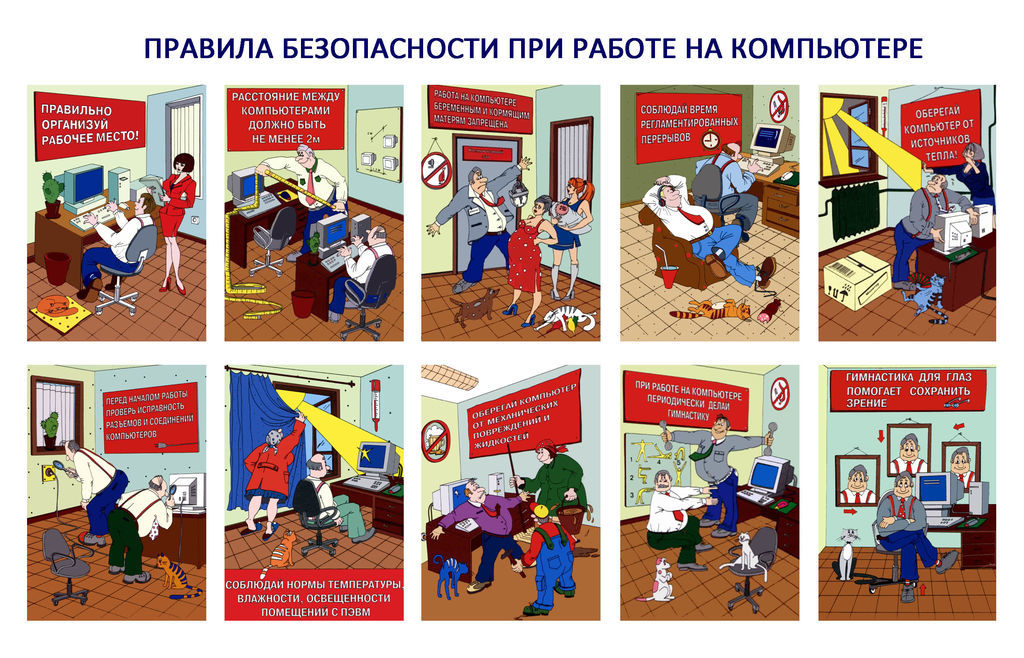

Инструктаж по технике безопасности за компьютером

Чтобы донести до работника требования, которые устанавливает техника безопасности при использовании компьютера, работодатель обязан организовать инструктаж. Он проводится на основании специально составленной инструкции, которую обычно разрабатывает специалист по охране труда или непосредственный руководитель работника. Проведение инструктажа нужно организовать до начала самостоятельной работы: специалист допускается к работе только после его прохождения. Это значит, до него донесены правила техники безопасности при работе с компьютером. Инструкция-памятка по технике безопасности за компьютером должна быть выдана каждому работнику в бумажном или электронном виде. Ей можно дать вид легкочитаемой инфографики – например, 10 правил техники безопасности за компьютером.

Меры безопасности перед началом работы

В рамках проведения инструктажа до работника доводятся сведения о необходимых действиях, выполняемых на каждом этапе рабочего процесса. Техника безопасности в начале работы на компьютере требует выполнения следующих операций:

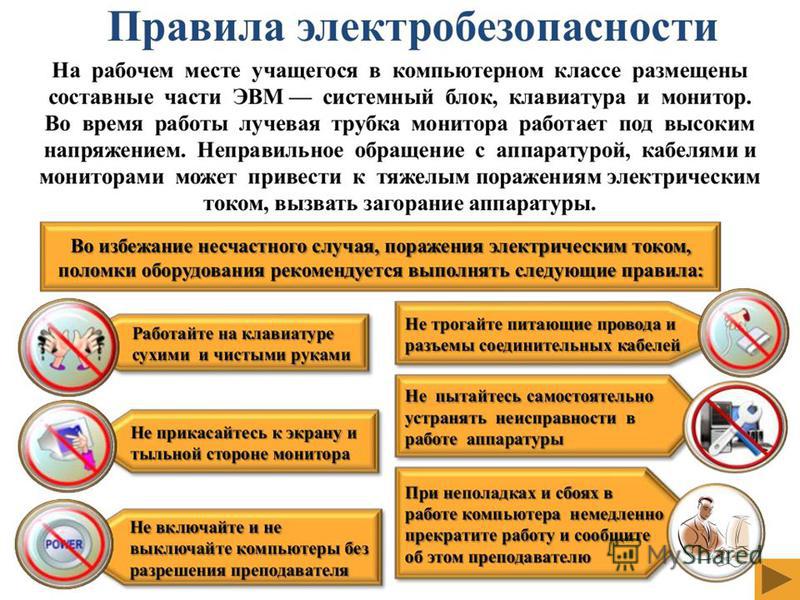

- проверить исправность элементов электросистемы, обеспечивающей питание компьютера, включая электропроводку, выключатели, вилки и розетки, при помощи которых аппаратура подключается к сети;

- проконтролировать заземление компьютера;

- проверить его работоспособность.

>

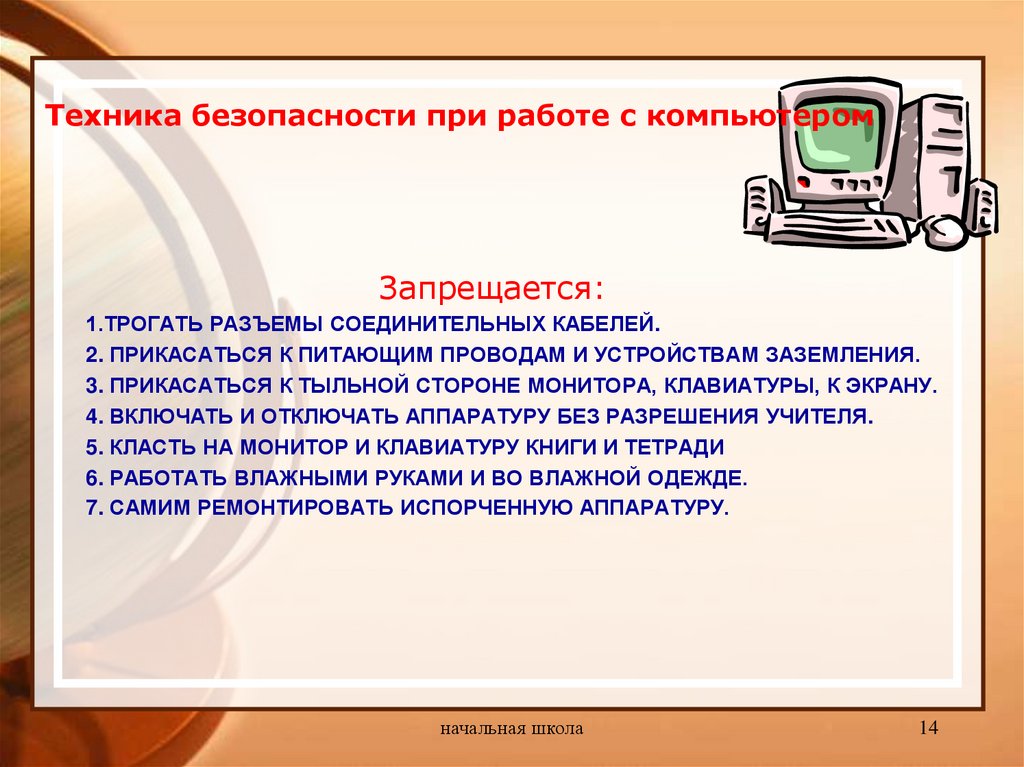

Техника безопасности возле компьютера в процессе работы

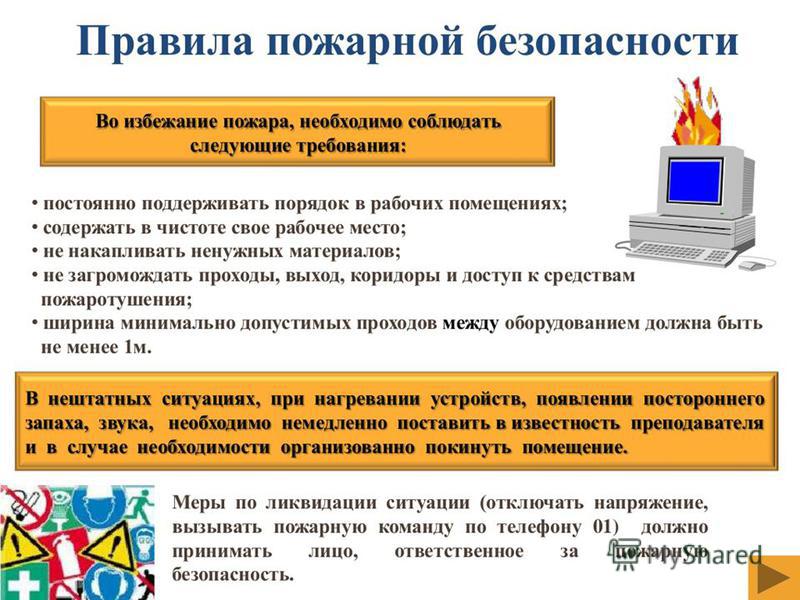

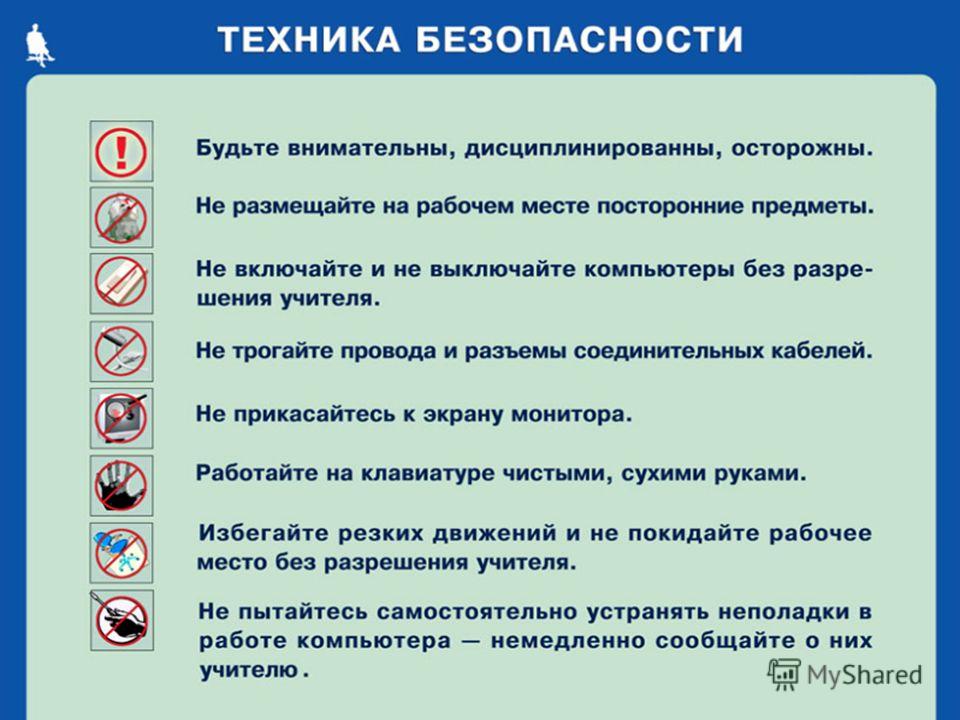

При выполнении работ нужно соблюдать следующие правила:

- запрещается класть на корпус и дисплей компьютера посторонние предметы, прикасаться к элементам аппаратуры мокрыми руками, производить чистку корпуса оборудования, находящегося под напряжением, располагать технику близко к жилищно-коммунальным инженерным системам;

- в случае обнаружения неисправности компьютера немедленно прекратить работу и сообщить об этом непосредственному руководителю;

- эксплуатировать компьютер только с соблюдением инструкции, установленной производителем;

- избегать частого и необоснованного включения и выключения компьютера во время работы.

Техника безопасности по окончанию работы за компьютером

После завершения работы сотруднику нужно выполнить следующие действия:

- выключить компьютер с использованием алгоритма, установленного производителем;

- обесточить периферийное оборудование;

- убедиться в отключении техники;

- выполнить очистку рабочих поверхностей влажной тканью.

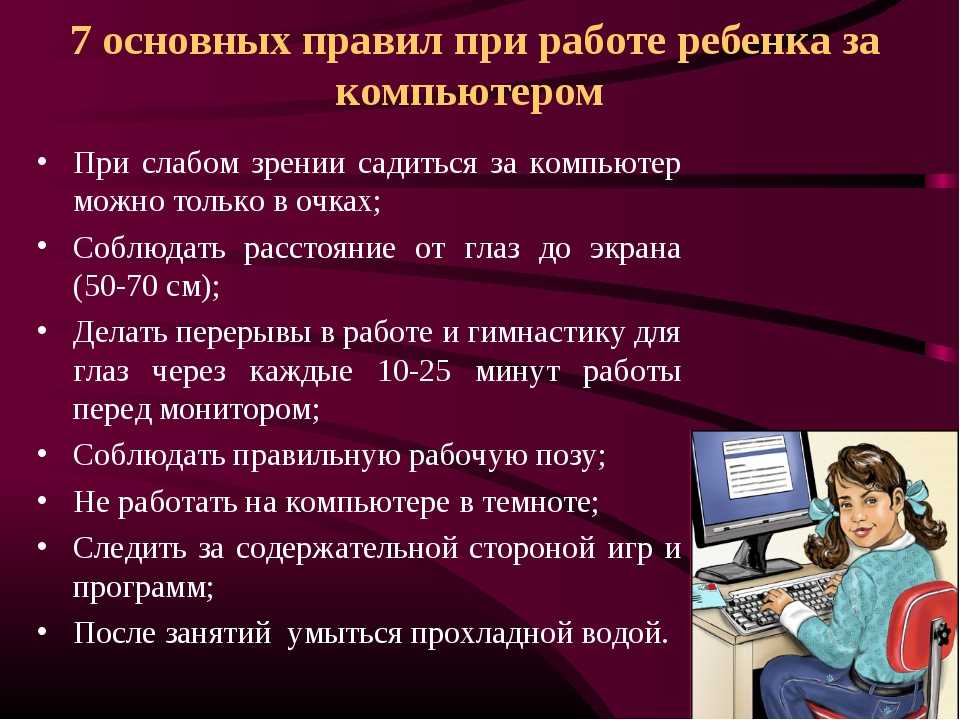

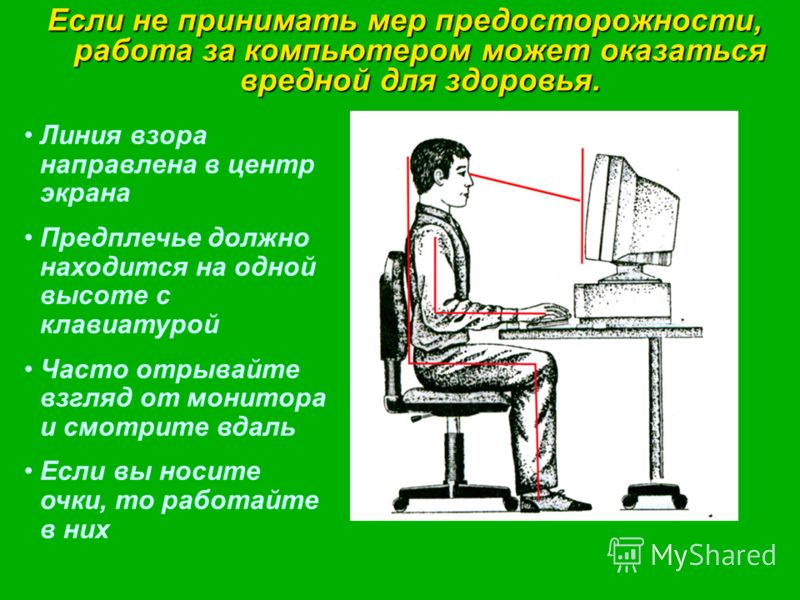

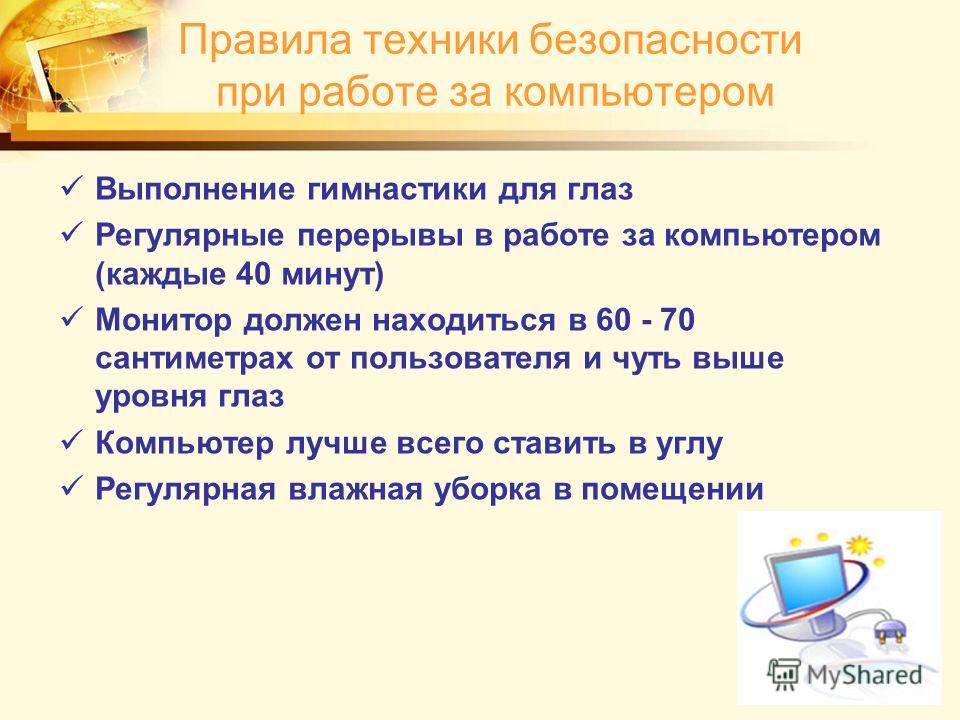

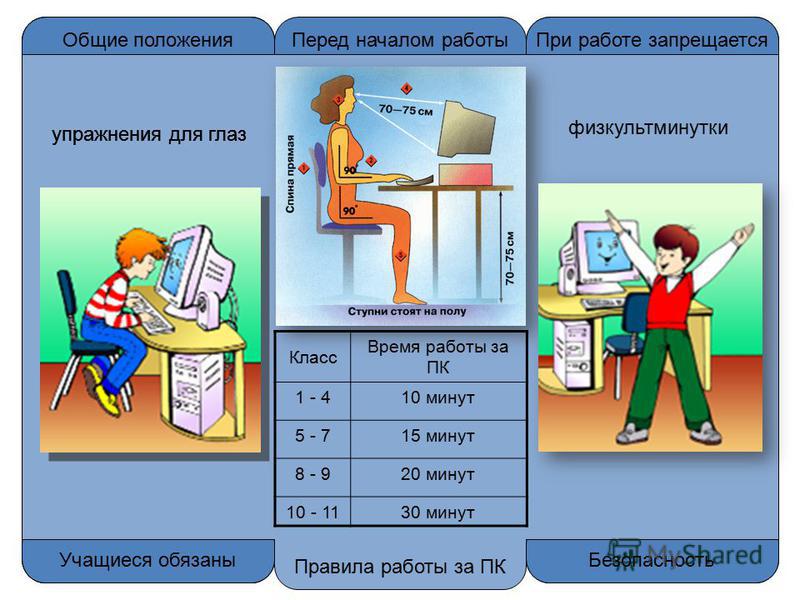

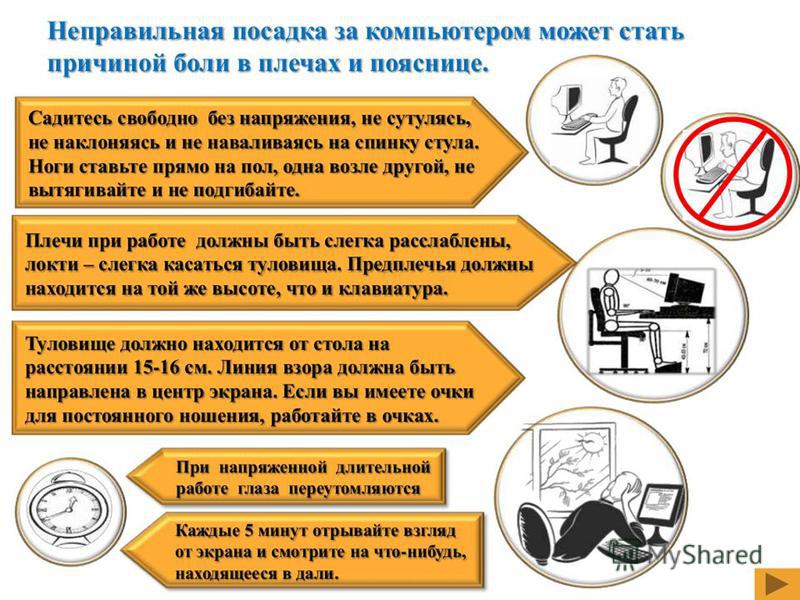

Правильное расположение за компьютером

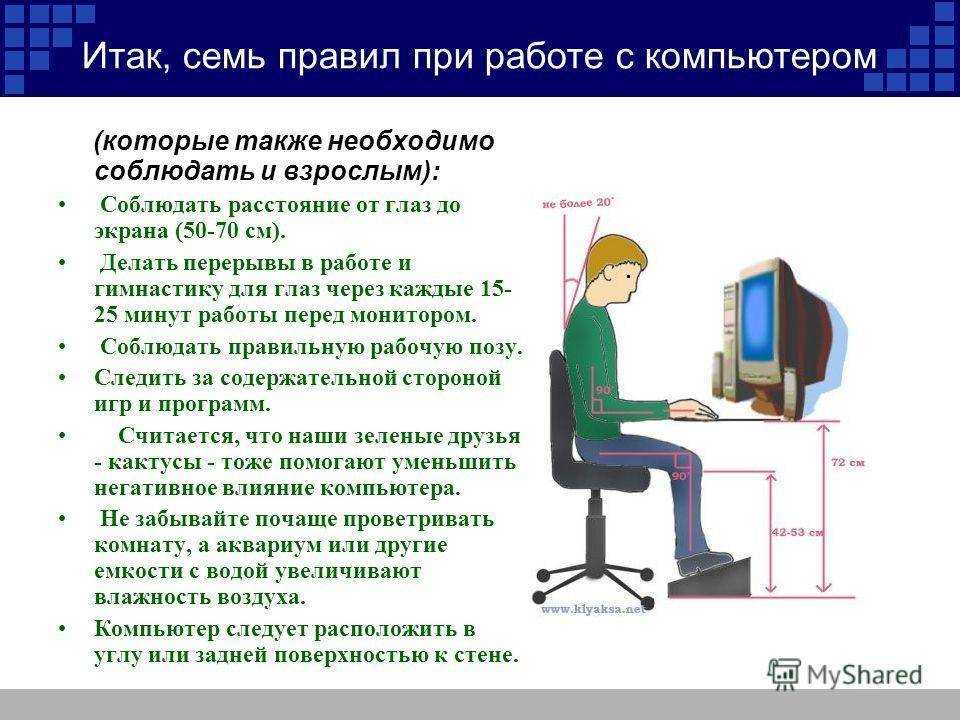

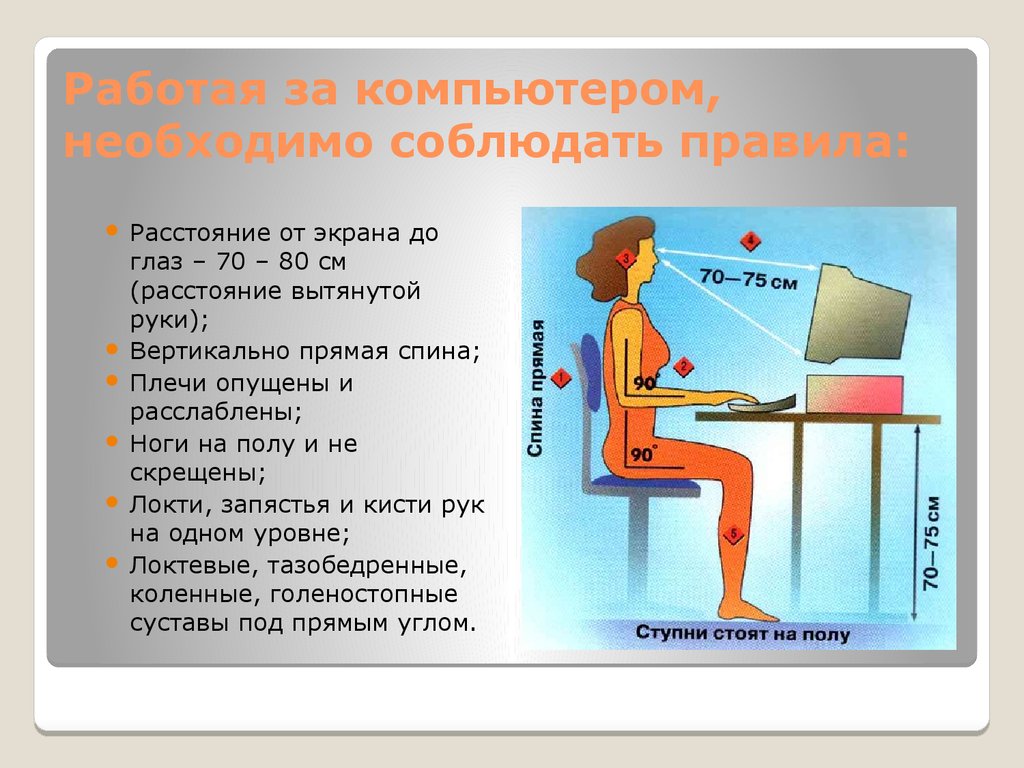

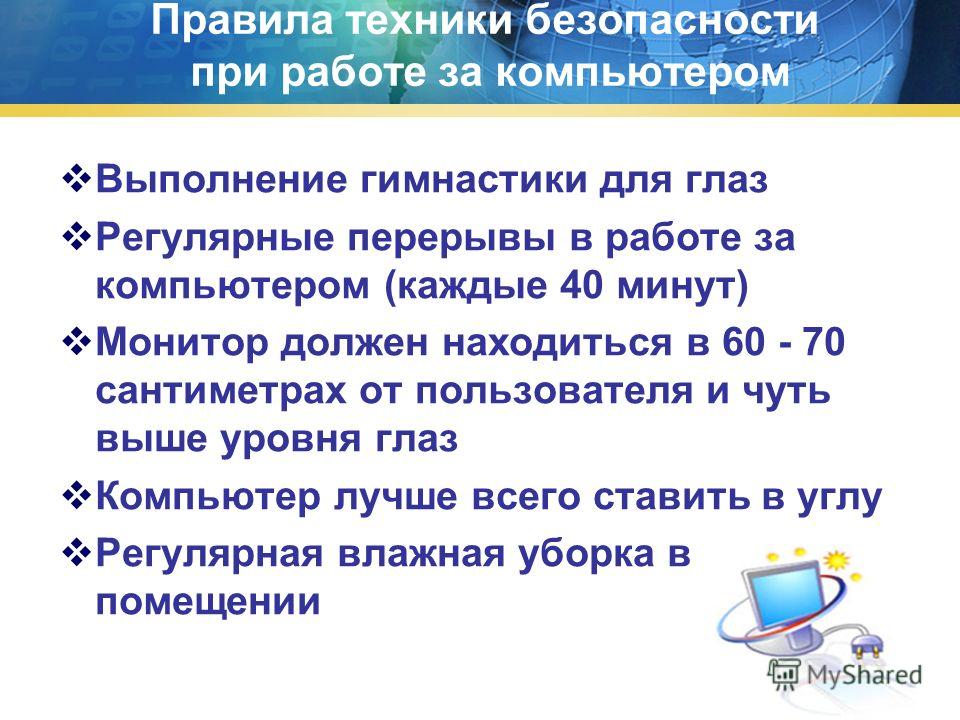

Требования к расположению работника за компьютером нацелены на обеспечение его комфорта в течение всей рабочей смены и отсутствие негативных следствий длительной работы. Они действуют для любых рабочих мест, будь то бухгалтерия, обучающий класс или кабинет информатики. Они включают следующие правила:

- полная опора ступнями на пол при посадке;

- использование компьютерной мебели, отвечающей нормам СанПиН 2.2.2/2.4.1340-03;

- отказ от скрещивания конечностей, способного затруднить кровообращение;

- соблюдение расстояние до монитора компьютера не меньше 45 сантиметров;

- правильная установка освещения, которое не должно светить в глаза и оставлять блики на рабочем мониторе.

Для облегчения длительной работы эксперты рекомендуют использовать вспомогательное оборудование, например, особые очки, антибликовые мониторы, коврики для мыши и проч. Нарушения техники безопасности при работе на компьютере способны вызвать стойкие расстройства здоровья, которые потом будет трудно ликвидировать.

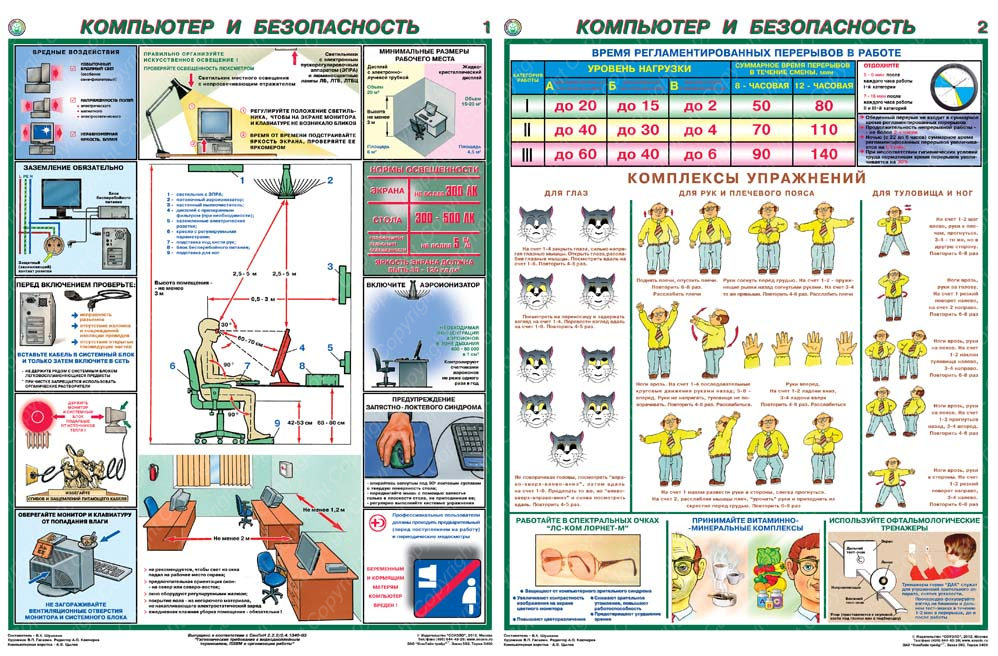

Режим труда и отдыха

Длительность непрерывного труда и отдыха для сотрудников, постоянно работающих за персональной офисной техникой, регламентирована на законодательном уровне. Соответствующие нормы приводятся в СанПиН 2.2.2/2.4.1340-03, который устанавливает обязательную продолжительность перерывов в такой работе. Они зависят от длины рабочей смены сотрудника и определяются так:

- при 8-часовой рабочей смене в зависимости от тяжести и напряженности труда работника общая продолжительность перерывов за рабочий день должна составлять от 50 до 90 минут;

- при 12-часовой рабочей смене – от 80 до 140 минут.

Проводить такие перерывы за монитором, тратя их на чтение новостей или онлайн-игры, нельзя. Работнику нужно посвятить их физическим упражнениям, короткой прогулке, гимнастике для глаз и другой активности.

Работнику нужно посвятить их физическим упражнениям, короткой прогулке, гимнастике для глаз и другой активности.

Продолжительность указанных перерывов согласно действующему Трудовому кодексу включается в общую длительность рабочего времени: рабочий день сотрудника не продлевается за счет таких периодов отдыха. Также в этом время сотрудник не может привлекаться к другой работе. В дополнение к этим перерывам ему предоставляется стандартное время для обеда.

Техника безопасности при работе с компьютером

Сегодня резкая профессиональная деятельность обходится без работы на компьютере. Этот вид техники активно используется в сфере продаж, при изготовлении игрушек и косметики, при предоставлении услуг различной направленности. Этот атрибут передовых технологий заполонил офисы предприятий и организаций. За компьютером мы проводим достаточно большой промежуток времени, потому обязаны следовать всем правилам и нормам работы с ним, которые прописаны в документации по технике безопасности.

Почему работа за компьютером может навредить?

Вредных факторов работы за компьютером есть достаточно много. Все они в разной степени влияют на наш организм, создавая угрозу его правильному функционированию. Среди таких факторов выделяют:

- Нагревание деталей и поверхности компьютера в процессе активной эксплуатации, что приводит к повышению уровня температуры в помещении.

- Высокая зрительная нагрузка при продолжительной работе.

- Монотонность рабочего процесса.

- Риск поражения электрическим током при неправильной эксплуатации или игнорировании фактов поломки техники.

- Ухудшение зрения при условии плохого освещения рабочей зоны.

- Высокий уровень контраста и блеска экрана, что пагубно влияет на зрение работника.

Читайте также: Организация рабочего места в офисе

Требования к работе за компьютером

Основные требования, которые прописаны в документации по безопасности труда при работе за компьютером, затрагивают многие вопросы, которые напрямую влияют на состояние нашего организма. Основные требования гласят:

Основные требования гласят:

- Следование общим правилам использования компьютерной техники.

- Соблюдение микроклимату помещения, в котором проводиться работа за компьютером.

- Соблюдение уровня шума, который исходит от компьютерной техники.

- Соблюдение уровня освещения при работе с компьютерной техникой.

- Соблюдение нормы электромагнитных полей.

- Прохождение медицинской комиссии работниками, деятельность которых связана с регулярной работой за компьютером.

Меры безопасности перед началом работы за компьютером

Для того, чтобы работа за компьютером негативно не сказалась на вашем здоровье, нужно соблюдать ряд требований до, во время работы за этим видом техники и после окончания. До начала работы нужно:

- Проверить исправность розеток, проводов и кабелей компьютера.

- Убедиться в заземлении техники.

- Проверить, работает ли компьютер.

Меры безопасности во время работы за компьютером

Очень важно соблюдать и меры безопасности во время работы за компьютером. Основные правила гласят:

Основные правила гласят:

- Не трогать компьютер и системный блок мокрыми руками.

- Не класть на корпус компьютера посторонние предметы.

- Самостоятельно чистить системный блок от пыли и грязи, при условии его подключения к напряжению.

- Если вы обнаружили неполадки в работе компьютера – немедленно прекратить работу за ним и сообщите об этом руководителю.

- При эксплуатации компьютера, соблюдать все рекомендации производителя.

- Не включать или выключать компьютер из розетки без особой надобности и часто во время рабочего процесса.

Читайте также: Охрана труда при использовании в работе офисного оборудования

Меры безопасности после окончания работы за компьютером

После завершения работы за компьютером, работник обязан:

- Выключить компьютер из сети, соблюдая все правила безопасности.

- Убедиться в том, что компьютер не работает.

- При помощи влажной ткани очистить поверхность техники.

Все вышеперечисленные меры безопасности помогут максимально эффективно использовать компьютер в рабочей деятельности и не причинить вреда своему здоровью и здоровью коллег.

Статьи по теме

Техника безопасности при работе с подъемниками

Охрана труда при работе на шлифовальном станке

Применение электротележки и её преимущества

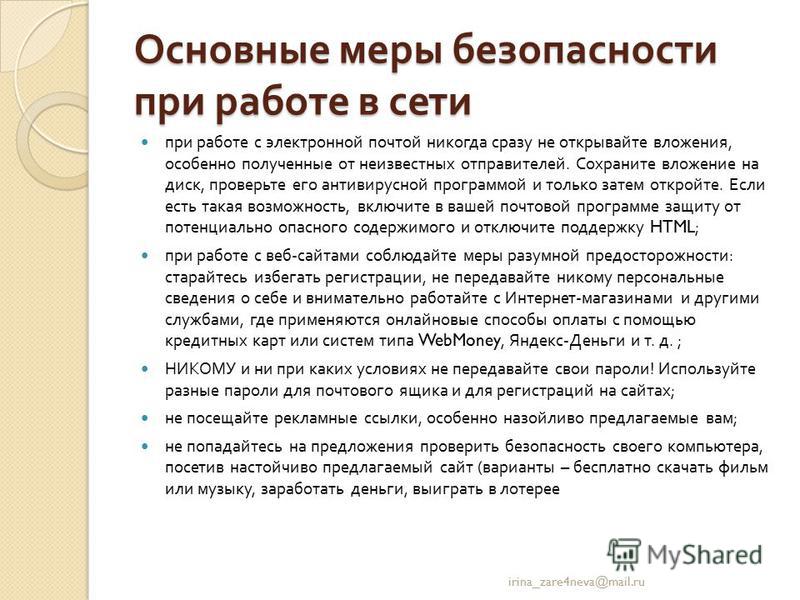

Общие меры кибербезопасности | nibusinessinfo.co.uk

Предприятия должны использовать различные меры кибербезопасности, чтобы обеспечить безопасность своих бизнес-данных, своих денежных потоков и своих клиентов в Интернете. Эти меры должны быть направлены на предотвращение рисков из различных источников, включая:

- Интернет-атаки, например, шпионское или вредоносное ПО

- недостатки, созданные пользователями, например, легко угадываемые пароли или неуместная информация

- системных или программных недостатков и уязвимостей

- подорвать системные или программные функции

Необходимые меры кибербезопасности

Следующие процессы и инструменты довольно легко внедрить, и в совокупности они обеспечат вам базовый уровень защиты от наиболее распространенных ИТ-рисков.

Используйте надежные пароли

Надежные пароли необходимы для надежной сетевой безопасности. Затрудните подбор пароля:

- , используя комбинацию заглавных и строчных букв, цифр и символов

- делает его длиной от 8 до 12 символов

- отказ от использования персональных данных

- регулярно менять

- никогда не использовать его для нескольких учетных записей

- с использованием двухфакторной аутентификации

Создайте политику паролей для своего предприятия, чтобы помочь персоналу следовать рекомендациям по обеспечению безопасности. Изучите различные технологические решения для обеспечения соблюдения вашей политики паролей, например, запланированный сброс пароля. Подробные рекомендации по паролям см. в руководстве Национального центра кибербезопасности (NCSC) по использованию паролей для защиты ваших данных и рассмотрите различные стратегии паролей, которые могут повысить безопасность вашего бизнеса.

Управление доступом к данным и системам

Убедитесь, что отдельные лица могут получать доступ только к тем данным и службам, для которых они авторизованы. Например, вы можете:

Например, вы можете:

- контролировать физический доступ к помещениям и компьютерам сети

- ограничить доступ неавторизованным пользователям

- ограничить доступ к данным или службам с помощью элементов управления приложениями

- ограничить то, что можно копировать из системы и сохранять на устройства хранения

- ограничить отправку и получение определенных типов вложений электронной почты

Современные операционные системы и сетевое программное обеспечение помогут вам достичь большей части этого, но вам потребуется управлять регистрацией пользователей и системами аутентификации пользователей, например паролями. Для получения дополнительной информации прочитайте введение NCSC в элементы управления идентификацией и доступом.

Установите брандмауэр

Брандмауэры эффективно защищают ваш компьютер от Интернета. Они действуют как барьер для предотвращения распространения киберугроз, таких как вирусы и вредоносные программы. Важно правильно настроить устройства брандмауэра и регулярно проверять их, чтобы убедиться, что их программное обеспечение/прошивка обновлены, иначе они могут быть не полностью эффективными. Узнайте больше о брандмауэрах в безопасности сервера.

Важно правильно настроить устройства брандмауэра и регулярно проверять их, чтобы убедиться, что их программное обеспечение/прошивка обновлены, иначе они могут быть не полностью эффективными. Узнайте больше о брандмауэрах в безопасности сервера.

Используйте защитное программное обеспечение

Вы должны использовать защитное программное обеспечение, такое как антишпионское, антивредоносное и антивирусное ПО, чтобы обнаруживать и удалять вредоносный код, если он проникает в вашу сеть. Ознакомьтесь с подробным руководством, которое поможет вам обнаруживать спам, вредоносное ПО и вирусные атаки.

Регулярно обновляйте программы и системы

Обновления содержат жизненно важные обновления безопасности, помогающие защититься от известных ошибок и уязвимостей. Убедитесь, что вы обновляете свое программное обеспечение и устройства, чтобы не стать жертвой преступников.

Мониторинг вторжений

Вы можете использовать детекторы вторжений для мониторинга систем и необычной сетевой активности. Если система обнаружения подозревает потенциальную брешь в системе безопасности, она может генерировать сигнал тревоги, например оповещение по электронной почте, в зависимости от типа обнаруженной активности. Узнайте больше об обнаружении нарушений кибербезопасности.

Если система обнаружения подозревает потенциальную брешь в системе безопасности, она может генерировать сигнал тревоги, например оповещение по электронной почте, в зависимости от типа обнаруженной активности. Узнайте больше об обнаружении нарушений кибербезопасности.

Повышение осведомленности

Ваши сотрудники обязаны обеспечивать безопасность вашего бизнеса. Убедитесь, что они понимают свою роль, а также все соответствующие политики и процедуры, и регулярно проводите обучение и информирование о кибербезопасности. Читайте об внутренних угрозах в области кибербезопасности.

Вы также должны следовать рекомендациям, определенным в правительственной программе Cyber Essentials.

12 Меры кибербезопасности Потребности вашего малого бизнеса

Кибербезопасность была важна для бизнеса с момента появления Интернета. Но теперь все больше сотрудников выполняют гибридные или полностью удаленные функции, чем когда-либо прежде, и им необходим удаленный доступ к ресурсам компании. Объем данных, хранящихся в облачных системах, и последующий риск несанкционированных нарушений, взломов или раскрытия информации выросли экспоненциально за последнее десятилетие.

Объем данных, хранящихся в облачных системах, и последующий риск несанкционированных нарушений, взломов или раскрытия информации выросли экспоненциально за последнее десятилетие.

В 2023 году обеспечение безопасности и защиты вашего бизнеса будет отличаться от того, что было всего несколько лет назад. Тем не менее, несмотря на постоянную угрозу утечки данных , атак программ-вымогателей и коварных онлайн-мошенничеств, 90% 90% предприятий не готовы к кибератакам, свидетельствуют последние данные.

Так как же обезопасить себя? Читайте обо всех основных мерах кибербезопасности, которые должен иметь каждый малый бизнес, чтобы защитить себя от опасностей виртуального вида.

ПРИМЕР В:

- Получить VPN

- Установить надежное антивирусное программное обеспечение

- Используйте сложные пароли

- Использование управляющих паролями

- Защита с Firwall

- Установка шипка

- .

Данные

Данные - Частое резервное копирование данных

- Защитите свою сеть Wi-Fi

- Защитите ноутбуки и смартфоны

- Сообщите сотрудникам о политиках кибербезопасности

- Часто задаваемые вопросы

1. Получите VPN

Любой бизнес, имеющий подключение к Интернету, может извлечь выгоду из VPN. Этот термин означает виртуальную частную сеть, и это еще один уровень безопасности, маскирующий вашу онлайн-активность от третьих лиц: 30% пользователей VPN говорят, что используют его для доступа в Интернет для своей работы.

Виртуальные частные сети, по сути, пропускают ваши данные и IP-адрес через зашифрованный сервер, прежде чем они попадут в Интернет, поэтому все веб-сайты, которые вы посещаете, видят IP-адрес VPN-сервера, а не ваш собственный.

VPN наиболее полезны, когда вы подключаетесь к любому общедоступному интернет-соединению, например, к кафе или Airbnb. Эти соединения, как известно, не защищены, и хакеры могут относительно легко использовать их для сбора личных данных любого, кто подключается к ним. Благодаря VPN ваше новое безопасное соединение отделит хакера от данных, которые он надеется украсть.

Благодаря VPN ваше новое безопасное соединение отделит хакера от данных, которые он надеется украсть.

Есть один неизбежный недостаток: направление вашей интернет-активности через другой сервер (часто в другой стране) немного снизит скорость вашего интернета. Лучшие VPN будут безопасными, быстрыми и недорогими. Кроме того, небольшая разница в скорости — это небольшая цена за значительно большую конфиденциальность.

Важно помнить, что VPN не делает вас полностью анонимным в сети — эта задача почти невозможна. Но это, безусловно, безопаснее, чем не использовать его, и отделение вашего IP-адреса от вашего трафика значительно усложняет отслеживание.

У нас есть руководство по VPN, которое стоит проверить, если вы планируете сравнивать варианты. Отличные автономные VPN, предназначенные для обслуживания всей рабочей силы, включают PureVPN для команд и команд NordVPN.

0 из 0

Цена от Самая низкая цена за подписку на один месяц для самого дешевого платного уровня. | Пользователи | Zero Logging | БЕСПЛАТНО TREAL | TRY Нажмите, чтобы найти последние предложения, сделки и скидки от VPN Provider Best Business VPN | ||||||

|---|---|---|---|---|---|---|---|---|---|---|

$7 user/month | $8.45 user/month | $32 /month | 8,32 долл. США в месяц | 3,33 долл. США в месяц | ||||||

Без ограничений | Мин. 5 | Мин. 5 | 5 devices per subscription | Unlimited devices per subscription | ||||||

7 days | 30-day money- гарантия возврата | Да (iOS и Android) | ||||||||

See Deals | See Deals | See Deals | See Deals | See Deals |

2.

Install Reliable Antivirus Software

Install Reliable Antivirus Software

“Malware” refers to any программное обеспечение, разработанное со злым умыслом, тогда как вирусы представляют собой особый тип вредоносных программ, которые копируют себя в компьютере, пока не распространится по всей системе. Другой тип вредоносного ПО называется «шпионским ПО» и предназначен для того, чтобы оставаться скрытым от глаз при сборе данных о бизнесе, за который оно зацепилось. Излишне говорить, что вы должны быть защищены от всех этих форм виртуальной войны.

Хорошая, надежная антивирусная программа является обязательным элементом любой системы кибербезопасности. Кроме того, антивирусное программное обеспечение также необходимо. Они работают как последняя граница для защиты от нежелательных атак, если они проникают через вашу сеть безопасности.

Они обнаруживают и удаляют вирусы и вредоносные программы, рекламное и шпионское ПО. Они также сканируют и отфильтровывают потенциально опасные загрузки и электронные письма. Вам нужно будет обновлять это программное обеспечение, чтобы обезопасить себя от последней аферы или исправить любые ошибки.

Вам нужно будет обновлять это программное обеспечение, чтобы обезопасить себя от последней аферы или исправить любые ошибки.

3. Используйте сложные пароли

Почти для каждого компьютера и веб-приложения требуется ключ для доступа к нему. Будь то ответы на контрольные вопросы или пароли, убедитесь, что вы создаете сложные, чтобы хакерам было трудно их взломать.

Чтобы получить ответы на секретные вопросы, попробуйте перевести их на другой язык с помощью бесплатных онлайн-инструментов для перевода. Это может сделать их непредсказуемыми и трудными для расшифровки, а также менее восприимчивыми к социальной инженерии.

Использование пробелов перед и/или после ваших паролей также является хорошей идеей, чтобы отпугнуть хакера. Таким образом, даже если вы запишете свой пароль, это будет безопасно, так как только вы будете знать, что ему также нужен пробел в начале/конце. Использование комбинации верхнего и нижнего регистра также помогает, помимо использования буквенно-цифровых символов и символов.

4. Используйте диспетчеры паролей

Итак, вы используете десятки уникальных, сложных, сложных для запоминания паролей при входе во все свои рабочие программы. Это поднимает совершенно новую проблему: как вы можете быстро и легко войти в систему, если вам приходится тратить время на то, чтобы каждый раз вспоминать и вводить длинную строку символов? Ответ — хороший инструмент для управления паролями.

Менеджеры паролей будут отслеживать ваше использование Интернета, автоматически генерируя правильное имя пользователя, пароль и даже ответы на контрольные вопросы, которые вам понадобятся для входа на любой веб-сайт или службу. Пользователям просто нужно будет запомнить один PIN-код или мастер-пароль, чтобы получить доступ к своему хранилищу регистрационной информации. Многие инструменты также поддерживают другие преимущества, такие как генератор паролей, который уводит пользователей от слабых или повторно используемых паролей.

Мы составили рейтинг лучших вариантов в нашем подробном руководстве по менеджерам паролей . Наш лучший выбор — NordPass благодаря отличным функциям и цене, а также удобному плагину для браузера. Однако перед покупкой важно ознакомиться со всеми предлагаемыми поставщиками. Например, LastPass является одним из наиболее широко используемых провайдеров, но недавний инцидент с безопасностью поставил под сомнение учетные данные провайдера как безопасного менеджера паролей.

Наш лучший выбор — NordPass благодаря отличным функциям и цене, а также удобному плагину для браузера. Однако перед покупкой важно ознакомиться со всеми предлагаемыми поставщиками. Например, LastPass является одним из наиболее широко используемых провайдеров, но недавний инцидент с безопасностью поставил под сомнение учетные данные провайдера как безопасного менеджера паролей.

0 из 0

Опция локального хранилища | Двухфакторная аутентификация | Функция отказоустойчивости | Функция генератора паролей Менеджер паролей может создавать для вас надежные сложные пароли. Вам не нужно будет запоминать их самостоятельно. | Справочные инструкции | Поддержка по электронной почте | Поддержка в чате | Поддержка по телефону | Бизнес-план? | Business Price Cheapest available business plan | Click to Try | ||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

NordPass | 1Password | Дашлейн | LastPass | Sticky Password | ||||||||

$19. | $60/user | $3/user/month | $29.99/user | |||||||||

Try NordPass | Try 1Password | Попробуйте Dashlane | Попробуйте LastPass | Sticky Password |

5. Защитите свою сеть с помощью брандмауэра

Что отличает брандмауэр от антивирусной программы? Что ж, брандмауэр защищает как аппаратное, так и программное обеспечение, что делает его благом для любой компании, имеющей собственные физические серверы. Но брандмауэр также работает, блокируя или удерживая вирусы от проникновения в вашу сеть, в то время как антивирус работает, нацеливаясь на программное обеспечение, пораженное вирусом, который уже проник. Другими словами, они хорошо работают вместе.

Установка брандмауэра помогает защитить сетевой трафик малого бизнеса — как входящий, так и исходящий. Это может помешать хакерам атаковать вашу сеть, заблокировав определенные веб-сайты. Его также можно запрограммировать таким образом, чтобы была ограничена отправка служебных данных и конфиденциальных электронных писем из сети вашей компании.

Это может помешать хакерам атаковать вашу сеть, заблокировав определенные веб-сайты. Его также можно запрограммировать таким образом, чтобы была ограничена отправка служебных данных и конфиденциальных электронных писем из сети вашей компании.

Недостаточно просто установить брандмауэр: вам также придется регулярно проверять, установлены ли на нем последние обновления программного обеспечения или прошивки.

Лучшие варианты включают Bitdefender, Avast и Norton, и многие бренды будут включать брандмауэр в пакет с другими полезными предложениями по обеспечению безопасности, такими как VPN, менеджеры паролей и автоматическое резервное копирование данных в облаке.

6. Установите программное обеспечение для шифрования

Если вы ежедневно имеете дело с данными, относящимися к кредитным картам, банковским счетам и номерам социального страхования, имеет смысл иметь программу шифрования. Шифрование обеспечивает безопасность данных, превращая информацию на компьютере в нечитаемые коды.

Шифрование разработано с учетом наихудшего сценария: даже если ваши данные действительно будут украдены, для хакера это будет бесполезно, поскольку у них не будет ключей для расшифровки данных и расшифровки информации. Это умная функция безопасности в мире, где ежемесячно раскрываются миллиарды записей.

Лучшие варианты здесь включают Microsoft BitLocker, IBM Guardium и Apple FileVault — все они высокого качества, поэтому просто выберите свою любимую компьютерную компанию и свяжитесь с нами, чтобы получить бесплатную пробную версию или демонстрацию того, что они могут предложить.

7. Игнорировать подозрительные электронные письма и текстовые сообщения

Иногда самые простые меры безопасности являются лучшими: Возьмите за привычку никогда не открывать подозрительные электронные письма и не отвечать на них, даже если они кажутся отправленными известным отправителем. Даже если вы открываете электронное письмо, не нажимайте на подозрительные ссылки и не загружайте вложения. Это может сделать вас жертвой онлайн-кражи финансов и личных данных с помощью «фишинговой» аферы, термина, который относится к ложному сообщению, отправленному с целью заставить жертву свободно передать свои данные для входа мошеннику.

Это может сделать вас жертвой онлайн-кражи финансов и личных данных с помощью «фишинговой» аферы, термина, который относится к ложному сообщению, отправленному с целью заставить жертву свободно передать свои данные для входа мошеннику.

Фишинговые электронные письма приходят от надежных отправителей, таких как банк или кто-то, с кем вы, возможно, вели дела. Через него хакер пытается получить ваши личные и финансовые данные, такие как данные банковского счета и номера кредитных карт.

В 2023 году хакеры готовы использовать множество различных цифровых путей для поиска потенциальных жертв — и вы должны относиться к сообщениям с неизвестных номеров с такой же высокой осторожностью, как и к подозрительно выглядящим сообщениям WhatsApp .

Для большей безопасности меняйте пароль электронной почты каждые 60–90 дней. Кроме того, воздержитесь от использования одного и того же пароля для разных учетных записей электронной почты и никогда не оставляйте свой пароль записанным.

8. Ограничение доступа к критически важным данным

Сведение к минимуму числа людей, имеющих доступ к критически важным данным, таких как генеральный директор компании, ИТ-директор и несколько доверенных лиц, является важным методом обеспечения безопасности. Это сведет к минимуму последствия утечки данных, если она произойдет, и еще больше уменьшит вероятность того, что злоумышленники из вашей организации получат несанкционированный доступ к данным.

Принцип наименьших привилегий, согласно которому сотрудники должны иметь доступ к минимальному количеству ресурсов компании, необходимых для выполнения их работы, должен соблюдаться постоянно.

Разделение данных, доступных и для кого, жизненно важно для их защиты от внутренних угроз . Но также важно информировать сотрудников о внедрении такого метода безопасности, чтобы они могли принять упреждающий подход и предупредить своих руководителей о примерах плохой гигиены данных.

Составьте четкий план, в котором будет указано, кто имеет доступ к какой конфиденциальной информации для повышения ответственности, и сообщите об этом всей вашей команде, чтобы все были на одной волне.

9. Часто выполняйте резервное копирование данных

Ваша компания должна либо вручную создавать резервные копии всех данных на внешнем жестком диске или в облаке, либо просто запланировать автоматическое резервное копирование, чтобы обеспечить безопасное хранение информации. Таким образом, даже если ваши системы будут скомпрометированы, ваша информация все еще будет в безопасности, поэтому это один из наиболее важных методов обеспечения безопасности.

Эта функция часто встроена в программы, обрабатывающие конфиденциальные данные, но не помешает провести аудит всех ваших деловых коммуникаций, чтобы гарантировать, что ни одна точка отказа не сможет стереть данные за месяцы или годы.

10. Защитите свою сеть Wi-Fi

Попрощайтесь с сетью WEP (или Wired Equivalent Privacy), если вы все еще используете ее, и переключитесь на WPA2 (это Wi-Fi Protected Access версии 2), так как последний гораздо больше безопасный.

WPA2 становится все более распространенным стандартом сетевой безопасности, поэтому вполне вероятно, что вы уже его используете. Однако некоторые крупные предприятия пренебрегают модернизацией своей инфраструктуры и должны приложить все усилия, чтобы перевести все свои операции в более безопасную сеть.

Чтобы защитить вашу сеть Wi-Fi от взломов хакерами, измените имя беспроводной точки доступа или маршрутизатора, которое также называется идентификатором набора услуг (SSID). Вы также можете убедиться, что используете сложную парольную фразу общего ключа (PSK) для дополнительной безопасности.

11. Безопасные ноутбуки и смартфоны

Из-за того, что их легко носить с собой, ноутбуки и смартфоны содержат чертовски много ценных данных, и это также причина того, что они подвергаются более высокому риску потери или кражи. Конечно, воры часто больше заинтересованы в том, чтобы быстро заработать в ломбарде, чем в выкупе корпоративных секретов вашего бизнеса, но в любом случае вы потеряете доступ к своим данным и своему проверенному устройству.

Какие шаги можно предпринять для защиты физического устройства? Вот самые большие доступные варианты:

- Шифрование данных — ранее мы упоминали корпоративное программное обеспечение для шифрования, но иногда сотрудник пренебрегает шифрованием данных на своем устройстве, а также в облаке

- Защита паролем пароль для входа в ваш ноутбук, а также один для доступа к онлайн-аккаунтам. С этим также могут помочь многие менеджеры паролей.

- Удаленная очистка . С помощью этой настройки ИТ-менеджер предприятия может удаленно удалить данные на потерянном устройстве.

Наконец, может быть полезен общекорпоративный тренинг для сотрудников с подробным описанием лучших методов обеспечения безопасности корпоративных устройств, который позволит сотрудникам узнать, могут ли они выносить ноутбуки за пределы помещения, и как обеспечить их безопасность, если они это сделают. На самом деле, давайте дадим этой идее отдельную запись:

12.

Сообщите сотрудникам о мерах кибербезопасности

Сообщите сотрудникам о мерах кибербезопасности

Наличие письменной политики кибербезопасности, в которой перечислены все, что можно и чего нельзя делать при использовании офисных систем и Интернета, полезно, но недостаточно. Вы должны убедиться, что его детали доведены до сведения ваших сотрудников и поняты ими, чтобы они могли применить его на практике.

Это единственный способ сделать такую политику эффективной. Если вы используете новое программное обеспечение, такое как бизнес-VPN, и сотрудники не знают, как правильно его использовать, они могут подвергнуть риску данные вашей компании.

Имея это в виду, вы можете подумать о привлечении стороннего консультанта для проверки вашего процесса на наличие лазеек в системе безопасности, будь то в Интернете или в физическом офисе.

Вы определенно захотите иметь в виду процесс обновления всей компании, когда происходят изменения, особенно если учесть, что вам нужно будет регулярно вносить изменения в эти политики, чтобы не отставать от все более изощренного ландшафта угроз.

Кибербезопасность вашего бизнеса

Попытки украсть конфиденциальные данные и деньги или сбои в работе вашего бизнеса представляют собой вполне реальную угрозу. Хотя бизнес никогда не может быть полностью защищен от таких опасностей, существует множество методов безопасности для ваших сотрудников — процессов и систем, которые могут помочь вам устранить угрозы онлайн-безопасности.

Держите глаза и уши открытыми к подозрительному поведению со стороны ваших сотрудников и посторонних с помощью систем наблюдения, чтобы выявить тех, кто имеет корыстные интересы в вашей компании. Кроме того, приведенные выше советы могут пригодиться, чтобы усилить меры кибербезопасности.

Меры кибербезопасности: часто задаваемые вопросы

Существует несколько основных мер кибербезопасности, которые может внедрить любой бизнес. Покупка корпоративного VPN должна быть главным приоритетом для любой компании, сотрудники которой получают доступ к ресурсам из удаленных мест, в то время как менеджер паролей гарантирует, что пароли всех ваших сотрудников будут надежными, уникальными и надежными.

0.003-2015, который содержит список основных вредных и опасных производственные факторов и их классифицирующие признаки;

0.003-2015, который содержит список основных вредных и опасных производственные факторов и их классифицирующие признаки;

Данные

Данные Доступны другие планы.

Доступны другие планы. 95/10 users

95/10 users