Оригинальные пароли: Сложный пароль: как придумать и никогда его не забыть

Содержание

Barsik123: зачем нужны сложные пароли и как хранить их в безопасности?

9 минут

Жасмин Ризабекова

Ссылка скопирована

ПОДЕЛИСЬ

Партнерский

Слушать подкаст:

Яндекс.Музыка | Apple Podcasts| Soundcloud |YouTube

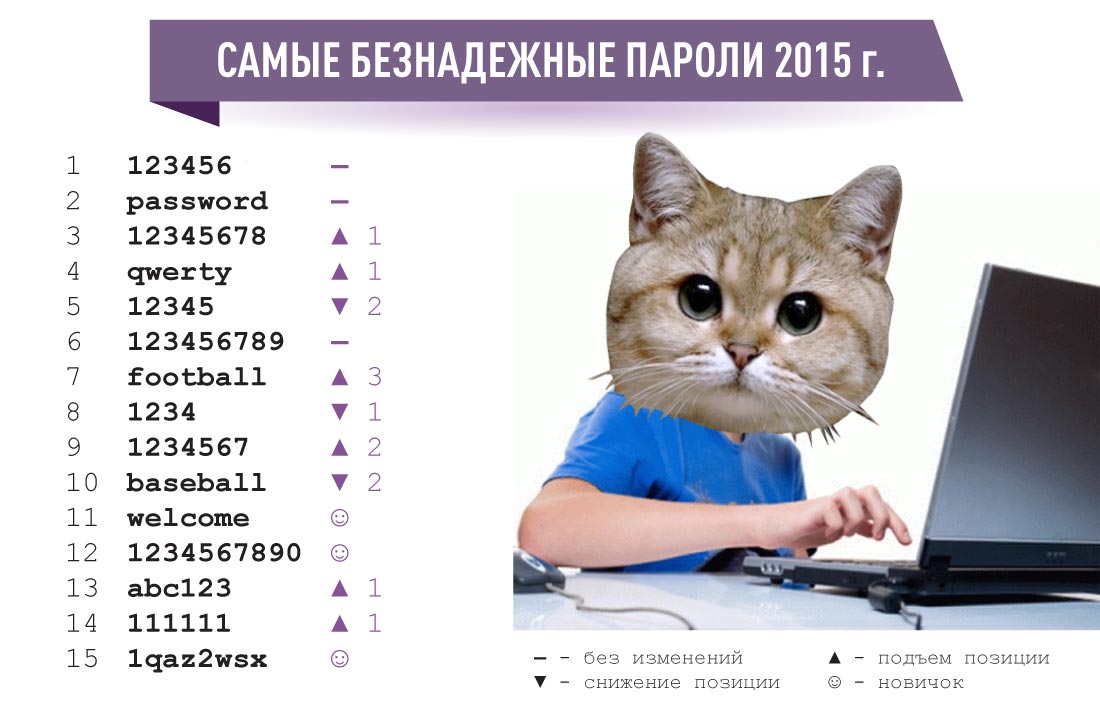

Согласно недавним исследованиям, самыми популярными паролями среди пользователей остаются «123456», «123456789», «picture1», «пароль» и «12345678». Пользователи по-прежнему продолжают использовать в качестве паролей имена близких, название книг, игр и клички домашних животных.

Выходит, что люди до сих пор так и не научились их защищать, а может, не осознали, почему это нужно делать.

Вместе с Екатериной Рехерт задали вопросы Евгению Питолину — управляющему директору «Лаборатории Касперского» в Центральной Азии, странах СНГ и Балтии, о том, как у нас крадут пароли и чем их защищать.

Как злоумышленники узнают пароли?

Брутфорс (от англ. brute force — грубая сила) — метод, при котором идет перебор всех возможных комбинаций пароля. Брутфорс-программы выполняют перебор, основываясь на данных словаря, дополняя их цифрами и знаками.

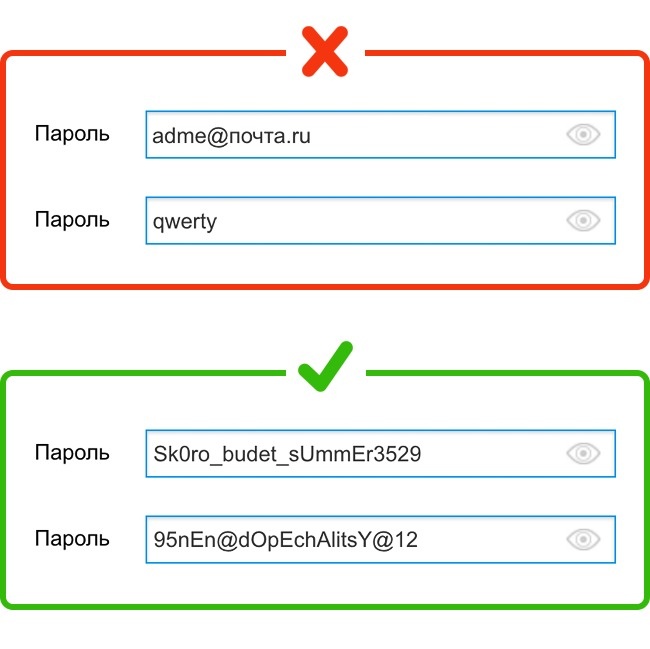

Например, если пароль от почты выглядит так — parol123, — то взломать его можно за 3 минуты. А если он выглядит так —[email protected]#o$l%123, — то для того, чтобы взломать такой пароль потребуется больше времени — сотни лет.

Фишинг. Мы рассказывали о том, как во время «черных пятниц» злоумышленники рассылают фишинговые сообщения, но, как оказалось, с их помощью можно не только заманить на фейковые онлайн-магазины, но и отдать злоумышленникам пароли от любых интернет-аккаунтов.

Происходит это так: пользователь получает уведомление от платформы, на которой он зарегистрирован, где требуется ввести данные учетной записи. На фишинг можно попасться не только через почтовое сообщение, но и увидев интересующее вас предложение на сторонних сайтах или сообщениях в соцсети. В дальнейшем киберпреступники используют украденные данные с целью продажи на черном рынке или выведут средства, опустошая ваши банковские счета.

В дальнейшем киберпреступники используют украденные данные с целью продажи на черном рынке или выведут средства, опустошая ваши банковские счета.

Пароли других учетных записей. Мошенники — инженеры человеческих душ. Они уж точно знают, что мы не любим запоминать много паролей и используем один — для разных платформ. Поэтому они ищут самый незащищенный сервис и взламывают его, а потом добираются до вашего пароля и применяют его к более значимым аккаунтам, к которым вы привязали, например, банковскую карту.

Интернет-магазины и сервисы покупки билетов. Мошенники знают, что мы не любим вводить данные удостоверений или ИИН каждый раз, чтобы купить билеты или оплатить покупку, именно поэтому халатно привязываем банковские карты и конфиденциальные данные к сервисам покупки билетов и интернет-магазинам, которые легко взломать.

Информация, которая хранится в браузере. Чаще всего пользователи сохраняют пароли в браузере. Это упрощает работу для вируса — троянской программы, который крадет данные из браузера.

Вирус такого типа умеет извлекать различную информацию напрямую из браузеров, в том числе логины и пароли к различным аккаунтам, а также сохраненные данные платежных карт и содержимое форм для автозаполнения.

Фотографии в интернете. В мире, где цифровая жизнь заменяет реальную, стало довольно легко слить в сеть конфиденциальные данные своих коллег. Например, если вы сфотографировали рабочий стол, на котором лежит открытый блокнот с логинами и паролями, как это случилось в Нидерландах.

Голландский журналист смог попасть на закрытую конференцию Министров обороны ЕС после того, как министр Нидерландов — Анка Бейлевелд — опубликовала фотографию со встречи, где «спалила» пароль и адрес конференции. В самой конференции больше не было никаких других способов защиты или «кабинета ожидания».

Каким должен быть хороший пароль?

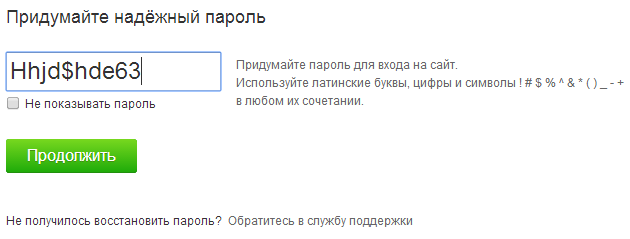

- Быть сложным и не короче 12 символов

Придумайте свою технику создания паролей. Например, скомбинируйте вашу любимую цитату, набор любимых цифр, оценку по математике за четвертый класс и имя любимого персонажа из «Смешариков».

Выглядеть это должно так:

Выглядеть это должно так:

45ЯвасЛюбилКРОШЛюбовьЕще555БытьМожетСделайте ваш пароль неожиданным, а следовательно — надежным.

- Отличаться от паролей на других платформах

Об этом также говорилось выше: если вы годами не обновляете пароли в учетных записях, есть вероятность, что, взломав ваш старый аккаунт в «Моём мире», мошенники попытают удачу и попробуют те же пароли для всех оставшихся учетных записей и доберутся до ваших банковских счетов и другой конфиденциальной информации.

- Иметь двухфакторную аутентификацию

Помимо основного пароля, можно «привязать» к учетной записи номер телефона. С одной стороны, так вы оставляете больше информации на платформе, а с другой — усложняете вход в свою учетную запись. Поэтому важно привязывать номер телефона к проверенным сервисам и узнать о том, как настроить двухфакторную аутентификацию в Facebook, Twitter, Instagram и Вконтакте.

- Менять пароли раз в три-шесть месяцев

Это стоит делать хотя бы для трех ключевых аккаунтов: почтового, банковского и в любимой социальной сети.

Как запомнить сложные пароли?

Если вы сомневаетесь, что запомните разные пароли для разных учетных записей, воспользуйтесь менеджером паролей. Такой есть, например, в Kaspersky Total Security. Он может создавать устойчивые к взлому пароли и безопасно хранить все ваши коды доступа. А запомнить придется один единственный — мастер-пароль к сервису.

Второй способ: создать единую схему для паролей, в основе которой будет, например, любимая фраза. По ее принципу, для каждого сервиса подставляются различные заменяемые части. Такой способ называется мнемоническим и считается относительно безопасным для создания и запоминания паролей.

В следующих эпизодах подкаста поговорим о том, как обезопасить ребенка в интернете и можно ли избавиться от навязчивой таргетированной рекламы.

Сложные пароли

- org/ListItem»>

-

– Автор:

Игорь (Администратор)

Категория:

Технические советы

- Зачем нужны сложные пароли?

- Проблемы простых паролей

- Что позволяют сложные пароли?

- Как придумать сложные пароли и чем они отличаются?

- Методы построения сложных паролей для легкого запоминания

- Действительно сложные пароли

Сложные пароли — это то, что позволяет вам повысить уровень безопасности и сохранности личных данных. Если когда-то это было необходимо только «чокнутым айтишникам», то сегодня это реальность практически для любого пользователя интернета. Фотографии, переписки, финансовые операции, документы и многое многое другое. Все это раньше хранилось в бумажном виде, сегодня же большинство из этого хранится в электронном эквиваленте среди кучи социальных сетей, онлайн сервисов, файловых хранилищ и прочего.

Поэтому в рамках данной статьи я расскажу вам о сложных паролях, зачем они нужны, как их создавать и прочее. Но, обо всем по порядку.

Примечание: Важно понимать, что сохранность самих паролей это немаловажный вопрос, так как в противном случае какой бы сложный пароль у вас не был, толку от него не будет. Поэтому всегда задумывайтесь над тем, где и каким образом вы будете их хранить, а так же что вы будете делать если их понадобится восстановить.

Зачем нужны сложные пароли?

Практически каждый человек задавался этим вопросом «Зачем нужные сложные пароли«. Ну, ведь действительно, взламывают обычно только крупные сервисы и вообще все то, откуда можно извлечь прямую финансовую выгоду. И даже если взломают вас, то от этого вы особо не пострадаете. С одной стороны, это может быть и так. С другой стороны, помимо первоклассных хакеров, которым «дофени» ваша домашняя страничка, существует и немало обыкновенных «скрипт-кидди». Последние представляют собой людей, далеких от понимания технологий взлома, но которым очень хочется напакостить или показать свою «крутотенюшку», а быть может еще и получить копеечную финансовую выгоду, которую как раз ваша страничка и может принести.

Но, чтобы лучше показать необходимость сложных паролей, начну свое повествование от обратного.

Проблемы простых паролей

В чем заключается основная проблема простых паролей? В том, что их легко подобрать. Другими словами, что простые пароли практически равноценны полному их отсутствию. И при желании, любой человек может вас взломать. Перечислю некоторые из них.

1. Комбинации «123456», «qwerty», «password» и прочее. Другими словами, любые простые комбинации, которые элементарно запомнить и которые так же хорошо известны среди людей. Эти пароли очень легко подобрать. Суть проста. По разным источникам, они используются миллионами людей. Это означает, что при взломе их проверяют в первую же очередь.

2. Дни рождения, памятные даты, любимые актеры, фильмы и прочее. Чтобы хорошо помнить пароли, многие люди прибегают к использованию личной информации в качестве паролей. С одной стороны, такие пароли уже сложнее, чем в первом пункте, при условии, что взлом происходит анонимно (с помощью программ и вы просто случайно попались в сети). С другой стороны, если цель получить доступ к вашим данным, то так же проверяют и все то, что относится к вашей личной жизни. Ну, вот сколько памятных дат, или любимых питомцев, или фильмов, или высказываний и прочего у вас было в жизни? Если суммировать, то наберется 100-200 штук. В автоматическом режиме, такая проверка не займет и доли секунд.

С другой стороны, если цель получить доступ к вашим данным, то так же проверяют и все то, что относится к вашей личной жизни. Ну, вот сколько памятных дат, или любимых питомцев, или фильмов, или высказываний и прочего у вас было в жизни? Если суммировать, то наберется 100-200 штук. В автоматическом режиме, такая проверка не займет и доли секунд.

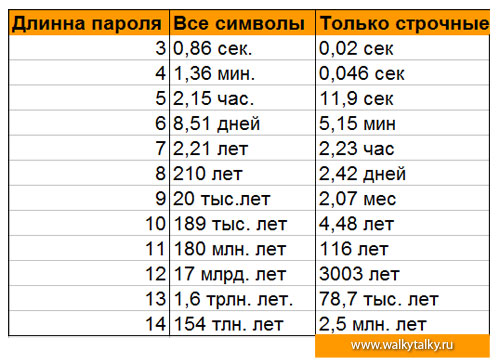

3. Короткие пароли. Сегодня, мощности компьютеров настолько высоки, что взломать, например, пароль из 6 символов можно за несколько часов.

Как видите, простые пароли, по сути, не предоставляют особой проблемы для злоумышленников. Поэтому такие пароли можно использовать только там, где в них нет необходимости. К примеру, вы хотите проверить какой-то сервис, но демонстрационного аккаунта нет и поэтому вам необходимо зарегистрироваться. В таком случае, берете одноразовую почту и используете любой простой пароль. Если же вам необходимо оставлять свои личные данные, то простые пароли уже нельзя использовать.

Что позволяют сложные пароли?

Прежде, чем задаться вопросом «что позволяют сложные пароли«, просто задумайтесь. Вот если завтра некий негодяй вскроет все ваши аккаунты и просто удалит все данные, будете ли вы этому рады и сколько понадобится времени, что бы все это восстановить?

Вот если завтра некий негодяй вскроет все ваши аккаунты и просто удалит все данные, будете ли вы этому рады и сколько понадобится времени, что бы все это восстановить?

Возвращаясь к теме, сложные пароли позволяют не сильно задумываться над такими вопросами (а просто создавать резервные копии) и усложнить процесс взлома до такой степени, что последний станет бессмысленным. Например, если для подбора злоумышленнику понадобится хотя бы 1 месяц или год непрерывного вычисления на компьютерах, то в случае обычных пользователей такой взлом становится нерациональным. Поэтому за него мало кто возьмется. Конечно, если это не является целью.

Однако, стоит понимать, что сложные пароли по внешнему виду не всегда являются сложными в реальности. Об этом и поговорим далее.

Примечание: Так же советую прочитать статью Взлом паролей и пара советов для повышения уровня безопасности паролей, где описывается один из реальных экспериментов по взлому, а так же некоторые советы по составлению паролей.

Как придумать сложные пароли и чем они отличаются?

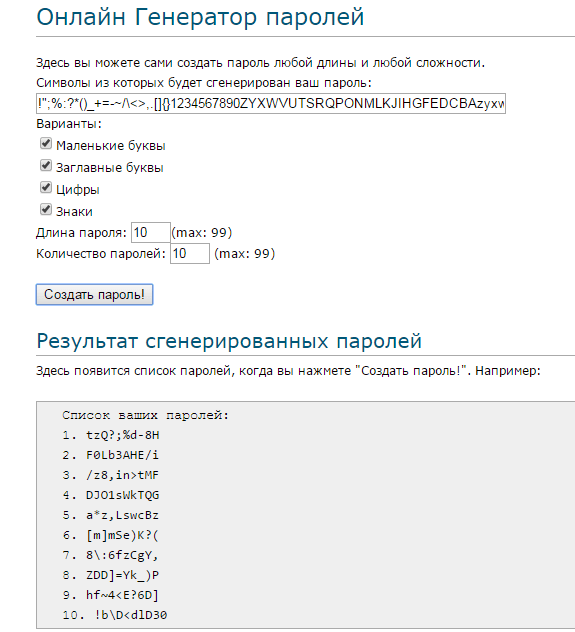

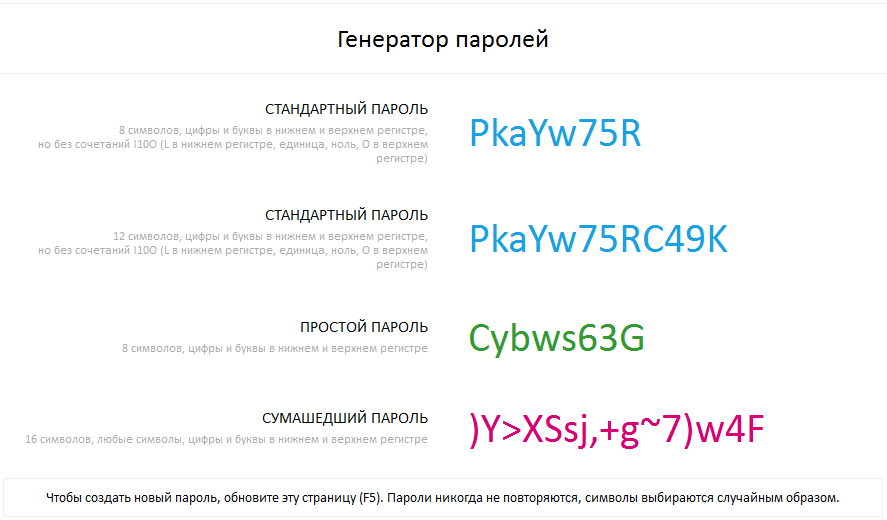

Чтобы придумать сложный пароль можно использовать разные подходы. Кто-то использует онлайн генератор паролей. Кто-то пишет русские слова, предварительно изменив кодировку в латиницу (так добавляются специальные символы — часть русских букв в правой части). Кто-то использует алгоритмы преобразования из исходного слова пароля, путем замены букв, вставки символов, замены регистров и прочего. Однако, стоит знать, что техническая проверка сложности пароля и его реальная сложность это разные вещи.

Но, обо всем по порядку.

Методы построения сложных паролей для легкого запоминания

Если вы хотите создать сложный пароль, который при этом можно было легко запомнить, то вам необходимо использовать кем-то придуманные методы построения (может быть и вами). К примеру, берем русское слово, заменяем в латиницу, добавляем к буквам разделители в виде точек, после добавляем цифры 201 в начало и 3598 в конец, а затем гласные буквы переводите в верхний регистр. Например, из слова «кран» можно получить такой пароль: «201k.r.A.n3598».

Например, из слова «кран» можно получить такой пароль: «201k.r.A.n3598».

С одной стороны, такой пароль получается сложным, что покажет практически любой аналитический инструмент. К примеру, у касперского для вскрытия этого пароля указано 327 веков и нет никаких предупреждений.

С другой стороны, является ли такой пароль действительно сложным? Если вести речь о техническом переборе символов, то такой пароль сложный. Однако, если для генерации пароля используется алгоритм, то достаточно его узнать и тогда сложность пароля существенно снизится. К примеру, вам понравился этот алгоритм. Вы взяли его на вооружение и разместили у себя в социальных сетях ссылку вида «клевый метод генерации сложных паролей — у меня получился пароль из 14 символов». Не сложно догадаться, что после такого заявления сложность вашего пароля падает до 4-х символов. К сведению, пароль из 4-х символов взламывается за секунды.

Конечно, вы можете придумывать собственные алгоритмы и никому о них не говорить, однако, о такой проблеме стоит знать.

Примечание: Тем не менее, в случае анонимного взлома, такие методики могут быть весьма эффективными, особенно если вы обычный пользователь интернета. Так как «скрипт-кидди» ограничиваются только возможностями имеющихся у них программ.

Действительно сложные пароли

Действительно сложные пароли — это случайные комбинации символов, которые не строятся по алгоритмам, как было приведено выше. Например, так делают многие онлайн генераторы паролей, как и мой (ссылка выше была указана). Суть в том, что такой пароль узнать можно только лишь полным перебором. Помнить такого рода пароли, конечно, сложнее, однако они существенно эффективнее.

Тем не менее, важно понимать, что сгенерированный пароль не должен никаким образом быть связан с вами. Если видите, что пароль легко запомнить потому, что, к примеру, состоит из некоторых ваших любимых комбинаций символов (те же смайлики), то лучше его не использовать.

Теперь, вы знаете о сложных паролях, о нюансах использования и о том, как их создавать.

☕ Понравился обзор? Поделитесь с друзьями!

- Как конвертировать djvu в pdf онлайн

- Какой антивирус лучше (бесплатные)

Добавить комментарий / отзыв

паролей по умолчанию | CIRT.net

Перейти к основному содержанию

531 поставщик, 2117 паролей

@passdb в Твиттере /

Поиск Firefox

| 2Wire, Inc. | 360 Systems | |

| 3COM | 3M | Accelerated Networks |

| ACCTON | Acer | Actiontec |

| Adaptec | ADC Kentrox | AdComplete.com |

| AddPac Technology | Adobe | ADT |

| Adtech | Adtran | |

| AIRAYA Corp | Airlink | AirLink Plus |

| Aironet | Airway | Aladdin |

| Alcatel | Alien Technology | Allied Telesyn |

| Allnet | Allot | Alteon |

| Ambit | AMI | Amino |

| AmpJuke | Amptron | AMX |

| Apache | Apache Project | APC |

| Apple | Apple Computer | Arris |

| Arrowpoint | Aruba | Asante |

| Ascend | Ascom | AST |

| Асус | AT&T | Atlassian |

| Attachmate | Audioactive | Autodesk |

| Avaya | Avenger Новости Система (ANS) | AWARD |

| Axis | Axis Communications | Axway |

Barco, Инк. 0017 Billion 0017 Billion | Bintec | Biodata |

| Biostar | Biscom | BizDesign |

| Black Duck Software, Inc. | Black Widow Web Design Ltd | Blitzz Technologies |

| BMC Software | Bomgar | Borland |

| Breezecom | Brocade | Brother |

| Brother Industries Ltd. | BT | Buffal о/МЕЛКО |

| Busybox | Cabletron | Capricorn Infotech India |

| CareStream Health | Carsten Schmitz | Cayman 90 018 |

| Cellit, Inc | Ceragon Networks | CGI World |

| Chase Research | Проверить Point | Chuming Chen |

| Ciphertrust | Cisco | Cisco-Arrowpoint |

| Citrix Systems, Inc. | Claris | ClearOne Communications |

| Cobalt | Colubris Networks | Comcast SMC |

| Comersus | Comodo Group, Inc | Compaq |

| Compualynx | Conceptronic | Concord |

| Conexant | Control4 | CoronaMatrix |

| Covertix | Crystalview | CTX International |

| Cyberguard | CyberMax | Cyberoam |

| Cyclades | D-Link | Daewoo | Dallas Semiconductors | Dassault Systemes | Data General |

| Datacom | DataWizard Technologies Inc. | Davolink |

| Daytek | Debian | Deerfield |

| Dell | Develcon | Диктофон |

| Digicorp | Программное обеспечение Digicraft | Цифровое оборудование |

| Digium, Inc. 0021 | ||

| DotNetNuke Corporation | Draytek | Draytek Corp |

| Ducati Motor Holding | DuPont | DVB |

| Dynalink | Dynix Library Systems | Eaton |

| Echelon Corporation | Edimax | Efficient |

| Ektron, Inc. | Elron | Elsa |

| EMC | Eminent | Enhydra |

| Enox | Enterasys | Entrust |

| EPiServer AB | Epox | eQ-3 |

| Ericsson | eSeSIX Computer GmbH | Exabyte |

| Exacq Technologies | Exinda Networks | Extended Systems |

| Extreme Networks | eZ Systems | EZPhotoSales |

| F5 | Fastream Technologies | |

| FatWire | Firebird Project | Flowpoint |

| Fortinet | Foscam | Foundry Networks |

| Freetech | FrontRange Solutions | Funk Software |

| Galacticomm | Гэндальф | Gateway |

GE Security, Inc. | Geeklog | General Instruments |

| glFtpD | Globespan Virata | |

| Gossamer Threads Inc. | GrandStream | Grandstream Networks, Inc. |

| Groupee, Inc. | GuardOne | h3O Project |

| Hayes | Hemoco Software | Hewlett-Packard |

| HighPOint | Hitachi Systems | Honeynet Project |

| Horizon DataSys | Хост-контроллер | HP |

| Huawei Technologies Co | Hyperic, Inc. | IBM |

| IDEMIA | Inedo | Informix |

| Infrant | Innovaphone | Inova |

| Integrated Networks | Intel | IntelliTouch |

| Interbase | iNTERFACEWARE Inc. | Intermec |

| Intersystems | Inventel Wanadoo | |

| Ipswitch | IQinVision | IRC |

| IronPort | Iwill | JAMF Software |

| Janitza | Jaspersoft Corporation | JD Edwards |

| Жан-Филипп Ланг | Jeebles Technology | Jetform |

| JetWay | Johnson Controls | Joss Technology |

| Juniper | Justin Hagstrom | Kentico Software |

| Kethinov | Kodak | Konica Minolta |

| Kronos | Kyocera | LaCie |

| LANSA | Lantronics | Lantronix |

| Передовой край | Lenel | Уровень 1 |

| LGIC | Liebert | Lindsay Electronics 9 0018 |

| Linksys | Linux | Liquidware Labs, Inc. |

| Livingston | Loglogic | Longshine |

| Lucent | Luxon Communications | M Technology |

| MachSpeed | Macsense | Magento |

| Magic-Pro | Mambo | ManageEngine |

| Mandarin Library Automation | Mantis | Mediant |

| Megastar | Mentec | Mercury Interactive |

| Michiel | Microcom | Micron |

| Micronet | Micronics | Microplex |

| Microsoft | Майк Питерс | MikroTik |

| Mintel | Mitel Networks | mklencke |

| Mole | Motive | Motorola |

| MP3Mystic | Muze | MyioSoft |

| MySQL | Nanoteq | NCR 90 018 |

| NEC | NetApp | Netasq |

| NetBotz | Netcomm | Netcordia |

| NetGenesis | Netopia | |

| Netscape | Netscreen | Netstar |

| NetWin | NewMedia-NET GmbH | |

| Nexsan | NeXT | NICE Systems Ltd. |

| Niksun | Nimble | Nokia |

| Nortel | Novell | NSI |

| Nurit | ODS | Олег Хабаров |

| Пункт продажи с открытым исходным кодом | Open-Xchange Inc. | Openlink |

| OpenMarket | Optivision | Oracle |

| Osicom | OTRS Inc. | Overland Storage |

| OvisLink Канада Инк. | Паттон | АТС |

| phpLiteAdmin | phpMyAdmin | PHPReactor |

| phpTest | Pikatel 900 18 | Pirelli |

| Pivotal Software, Inc. | PlainTree | PLANET Technology Corp. |

| Программное обеспечение PokerTracker | Pollsafe | Polycom |

| PostgreSQL | Powerchute | POWERLOGIC |

| Prestige | Prime | PrimeBase |

Promise Technology, Inc. 0017 PRTG 0017 PRTG | Q-Tec | QDI |

| QNAP | QualiTeam | Quantex |

| Quest Software | Questra Corporation | Radvision |

| Raidzone | Rainbow | Rainer Wichmann |

| Ramp Networks | RapidStream | Raritan |

| Raritan Inc | RayTalk | RCA |

| Redcreek Communications | Remedy | |

| удаленная эксплуатация | Research | Research Machines |

| Resumix | Ricoh | Rizen |

| RM | RNN | Rodopi |

| rPath | RSA | Saba |

| Safecom | Samba | Sambar Technologies |

| Samsung 9001 8 | Samuel Abels | SAP |

| Schneider Electric | Seagull Scientific | Seclore |

| Securicor3NET | Semaphore | Seyeon Technology Co. , Ltd , Ltd |

| Shiva | Shuttle | Siemens |

| Siemens Corp | Sierra Wireless | Silex Technology |

| Silicon Graphics | Site Interactive | Sitecom |

| Skybox Security | SMA America | |

| SMC | Smith & Bentzen | Snap Appliance |

| Snom | Software AG | SolarWinds |

| Sonicwall | Sony | Sony Ericsson |

| Sourcefire | Sovereign Hill | Spider Systems |

| Splunk | Ssangyoung | Стэн Озиер |

| Sun | Super Micro Computer, Inc. | SuperMicro |

| Surecom | Sweex | Sybase |

| Symantec | Symbol Technologies, Inc | Synology Inc |

| SysKonnect | Tandberg | Tasman |

| Tegile | Telappliant | Telebit |

| Telelec | Telewell | |

| Telus | Terayon | тест |

| TexBox | TextPortal | Текус Tech |

| TIBCO | Тим Шааб | TimeTools |

| Tiny | Tinys | TMC |

| TopLayer | Toshiba | TOTOLINK |

| Trend Micro | Tridium | Trintech |

| Триумф-Адлер | Перекати-поле | TYPO3 |

| Typo3 Association | U. S. Robotics S. Robotics | Unex |

| Unidesk | Unify | United Technologies Corporation |

| UNIX | Неизвестно | USRobotics |

| UT Lexar | UTStarcom | VBrick Systems |

| Verifone | Veritas | Verity |

| Verizon | Vertex | Vextrec Technology |

| VieNuke | Vina Technologies | Виртуальное программирование |

| Visa VAP | Vobis | VoiceGenie Technologies |

| VoiceObjects Германия | Vonage | VPASP |

| Wanco, Inc. | WatchGuard | Web Wiz |

| Webmin | Webramp | Westell |

| Wim Bervoets | Wireless, Inc. | WWWBoard |

| X- Micro | Xavi | Xerox |

Xinit Systems Ltd. | Xylan | Xyplex |

| Yakumo 9001 8 | Юсинь | Зкомакс |

| Zebra Technologies | Zenith | ZEOS |

| Zeus | Zoom | Zyxel |

Подписывайтесь на @passdb в Твиттере

Скрываются ли пароли по умолчанию в вашей Active Directory? Вот как проверить

При поддержке

Specops

- 7 сентября 2022 г.

- 10:02

Одна из самых больших ошибок кибербезопасности, которую может совершить организация, — это не изменить пароль по умолчанию. Рассмотрим, например, что может произойти, если домашний пользователь не сможет изменить пароль по умолчанию на своем маршрутизаторе Wi-Fi.

Киберпреступник может выполнить простой поиск в Интернете, чтобы определить пароль производителя маршрутизатора по умолчанию, а затем войти в маршрутизатор. Оттуда преступник может изменить пароль маршрутизатора, фактически заблокировав его владельца.

Проблема, как показывает этот пример, заключается в том, что пароли по умолчанию хорошо задокументированы и их легко использовать как дома, так и на предприятии. На самом деле, многие атаки с распылением паролей специально нацелены на пароли по умолчанию.

Atlassian Confluence взломан с паролем по умолчанию

Иногда пароли по умолчанию могут быть проблематичными по другим причинам. Недавно злоумышленники начали использовать серверы Atlassian Confluence с помощью жестко заданного пароля по умолчанию.

У Atlassian есть продукт под названием Confluence, который функционирует как удаленно доступное рабочее пространство для совместной работы. Помимо основного приложения Confluence, компания также выпускает вспомогательное приложение под названием Questions for Confluence. Это приложение, загруженное тысячи раз, автоматически создает имя пользователя и пароль по умолчанию, которые используются для облегчения переноса данных клиентов из приложения в Confluence Cloud.

К сожалению, кто-то смог вычислить имя пользователя и пароль по умолчанию, которые были жестко запрограммированы в приложении, и выложил взломанные учетные данные в сеть. Злоумышленник, которому известны эти учетные данные, может получить полный контроль над любой незащищенной страницей в Confluence.

Что еще хуже, удаление приложения Questions for Confluence не решает проблему, поскольку учетные данные остаются на месте даже после удаления приложения.

Компания Atlassian выпустила исправление, которое поможет защитить уязвимые системы, но также просит пострадавших клиентов удалить или отключить учетную запись с именем disabledsystemuser.

Несмотря на то, что этот конкретный инцидент был специфичен для Atlassian, он подчеркивает опасность, которую представляют пароли по умолчанию.

Пароли по умолчанию неизбежны?

К сожалению, избежать паролей по умолчанию бывает сложно. Каждая организация использует их по крайней мере в некотором качестве. Подумайте о своей собственной организации и процессе, который у вас есть в настоящее время для создания новых учетных записей пользователей. Скорее всего, этим учетным записям изначально назначается пароль по умолчанию, который необходимо изменить при первом входе пользователя в систему.

Подумайте о своей собственной организации и процессе, который у вас есть в настоящее время для создания новых учетных записей пользователей. Скорее всего, этим учетным записям изначально назначается пароль по умолчанию, который необходимо изменить при первом входе пользователя в систему.

Проблема в том, что в вашей Active Directory могут скрываться учетные записи, которые были созданы, но никогда не использовались. Представьте, что могло бы произойти, если бы новый сотрудник был принят на работу, но не появился (относительно частое явление). Учетная запись может быть уже создана для сотрудника, и если в организации нет политики удаления учетной записи, она может существовать неопределенно долго — с паролем по умолчанию.

Отслеживание ненужных паролей по умолчанию

Вопрос в том, как вы можете отследить пароли по умолчанию в вашей сети, если они больше не нужны? Один из лучших вариантов — использовать бесплатный инструмент только для чтения под названием Specops Password Auditor.

Хотя этот инструмент не взламывает пароли, он может определить, кто из ваших пользователей использует повторяющиеся пароли. В этом случае вы можете создать новую учетную запись с паролем по умолчанию, а затем запустить отчет, чтобы узнать, используют ли какие-либо другие учетные записи тот же пароль, что и только что созданная вами учетная запись (т. е. пароль по умолчанию).

Кстати, этот отчет также удобен для поиска учетных записей служб, которые используют одинаковые пароли, или администраторов, которые используют один и тот же пароль для своих привилегированных и непривилегированных учетных записей.

Стоит отметить, что Specops Password Auditor может делать гораздо больше, чем просто проверять пароли по умолчанию. Вы также можете использовать его для поиска пользователей, которые не меняли свои пароли в течение длительного периода времени (что может указывать на то, что учетная запись была заброшена).

Аналогично, вы можете проверить наличие паролей с истекшим сроком действия, пустых паролей или паролей, о которых известно, что они были скомпрометированы.

Выглядеть это должно так:

Выглядеть это должно так: