Сколько должно быть svchost: Что за процесс svchost exe

Содержание

Сколько должно быть svchost.exe в процессах? | Microsoft Windows

← Вернуться в раздел «Microsoft Windows»

Автор: Nomarch

Дата сообщения: 15.06.2005 12:58

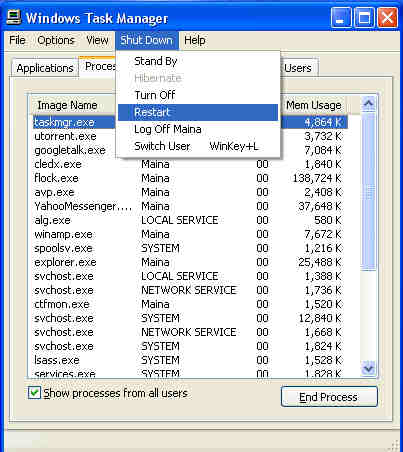

Сабж, собственно. У меня их пять штук видно. Всегда думал, что их должно быть максимум четыре. Кто-нибудь может объяснить, откуда взялся пятый, нормально ли это, и чем они друг от друга отличаются?

Автор: maks123

Дата сообщения: 15.06.2005 13:13

Хм..

Процесс svchost используется различными системными службами. Поэтому процессов несколько и вручную их отключать не надо. Подробнее — «администрирование — службы» и там смотри в свойствах служб какие именно используют.

Правда, помимо этого может использоваться также некоторыми вирусами — lovesan, sasser.. Так что антивирусом систему просканировать не помешает…

Автор: licha

Дата сообщения: 15.06.2005 23:45

Nomarch

несколько. _http://support.microsoft. com/kb/314056/ru

com/kb/314056/ru

Автор: CYberMaster

Дата сообщения: 16.06.2005 20:47

Nomarch

Можно в Far посмотреть нажми F11 и список процессов, там более подробное описание используемых процессов есть. Еще можно в гугле поискать программки которые досканально могут показать что и откуда используют тот или иной процес. Действительно вирусы используют тот же самый svchost maks123 правильно посоветовал провери на вири.

Автор: nowhereman

Дата сообщения: 16.06.2005 22:27

CYberMaster

Цитата:

Еще можно в гугле поискать программки которые досканально могут показать что и откуда используют тот или иной процес.

Зачем искать, когда уже есть?

tasklist /svc

Автор: CYberMaster

Дата сообщения: 17.06.2005 18:35

nowhereman

эта фича не дает подробнейшей характеристики процессов. А я имел в виду именно детальное описание кто с какими параметрами использует процесс.

Автор: Rebirth

Дата сообщения: 09.07.2005 02:48

CYberMaster

гутен таг

а вы немогли бы подсказать какие такеи програмки могут показать все характеристики процессов

я всегда мечтал такие иметь а то хз поймешь что к чему

я бы поискал в гугле но даже незнаю по каким параметрам

Автор: licha

Дата сообщения: 09.07.2005 11:23

Rebirth

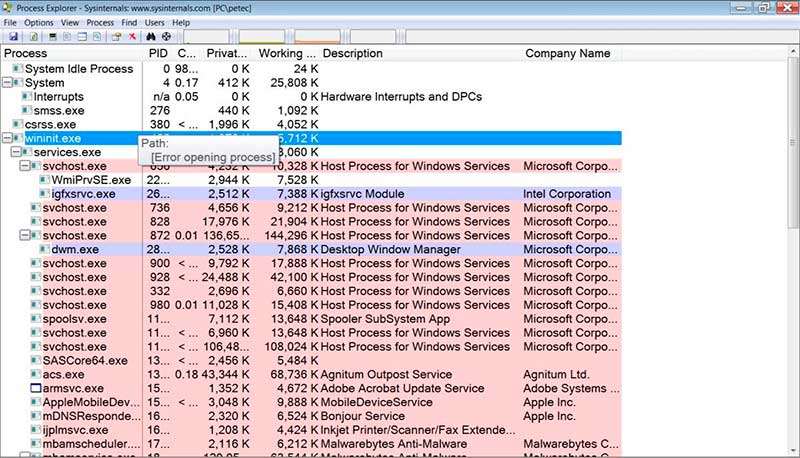

может это? http://www.sysinternals.com/Utilities/ProcessExplorer.html

Автор: HukHak

Дата сообщения: 09.07.2005 17:10

Ябы посоветовал TroyanFindInfo от Касперыча показывает всё что надо….

_http://www.konfa.ru/cgi-bin/filex.cgi?dl=troyanfindinfo.rar&go

Автор: West55

Дата сообщения: 10.07.2005 04:17

Не парься, у меня тоже 5 висит.

Хотя, провериться можно конечно.

Автор: dkom

Дата сообщения: 10.07.2005 09:29

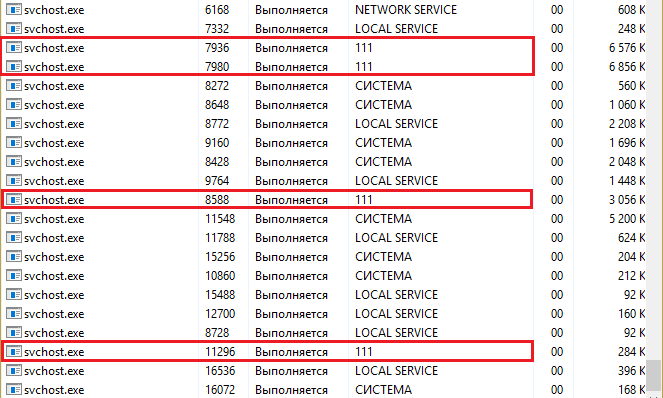

Какая разница — «сколько». Главное, чтобы все они были из папки system32. Если же какой из файлов svchost будет в другой папке (к примеру Windows\), то это явно вирус.

А число зависит от того, как настроенн режим запуска некоторых служб.

Автор: HukHak

Дата сообщения: 10.07.2005 10:37

Цитата:

А число зависит от того, как настроенн режим запуска некоторых служб

Енто точно… если все службы будут по умолчанию то по идеи 5 svchost должно быть ну а если что то отключал тогда может и меньше…

Автор: Eleneveria

Дата сообщения: 21.07.2006 00:46

Здраствуйте, не могли бы вы подсказать, что делать. Понимаю, что вопрос этот ранее поднимался, но все же.

Проблемы с svchost.exe

ОС: Win XP SP2. Спомощью поиска был найден только один файл svchost.exe в system32.

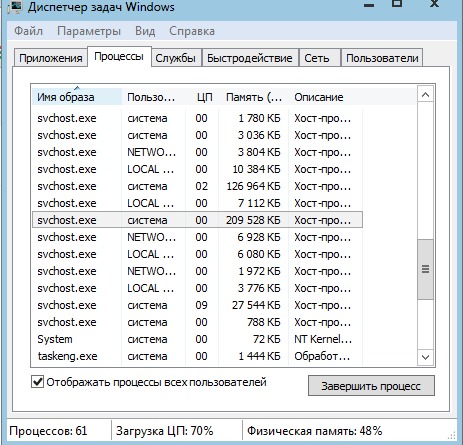

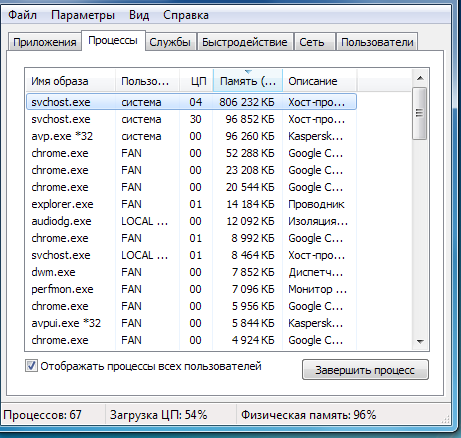

В диспетчере задач висит 5-6 процессов с одним этим именем. Один LOCAL SERVICE, два — NETWORK SERVICE и два-три — SYSTEM. Причем один из процессов (который SYSTEM) постоянно увеличивает размер памяти, которую он занимает. Он дает себя убить, без каких-либо ругательств. Но открывая чуть позднее список процессов, он оказывается на месте, опять-таки все увеличивая память. Часто размер доходит до 20-30 мб. Процессор оказывается загруженным на 100%, из них svchost.exe до 97%. Ни о какой работе на компе речи уже не идет, все тормозит и зависает

Он дает себя убить, без каких-либо ругательств. Но открывая чуть позднее список процессов, он оказывается на месте, опять-таки все увеличивая память. Часто размер доходит до 20-30 мб. Процессор оказывается загруженным на 100%, из них svchost.exe до 97%. Ни о какой работе на компе речи уже не идет, все тормозит и зависает

С помощью avast были обнаружены 2 инфицированных трояном файла, но на другом жестком диске, были удалены. Проверка диска С: этой программой результатов не дала, все чисто.

С помощью tasklist /svc получено:

svchost.exe 1524 EventSystem, SENS, winwgmt

svchost.exe 1172 DcomLaunch, TermService

svchost.exe 1236 RpcSs

svchost.exe 1444 Dnscache

svchost.exe 1544 LMHosts, RemoteRegistry, SSDPSRV, WebClient

Что это такое и как с этим бороться?

Извините за длинное сообщение Совсем отчаялась.

Автор: zxz

Дата сообщения: 21.07.2006 01:18

Цитата:

Ни о какой работе на компе речи уже не идет, все тормозит и зависает

Eleneveria

Есть один сайт , с разделом Помогите! Очень вам советую туда обратится .

Внимательно прочитайте правила и выполните инструкции. Не затягивайте .

Автор: YurikWiz

Дата сообщения: 21.07.2006 01:42

Никто не знает, зачем этот Svchost лезет в сеть, у меня при подключении он соединяется с каким-то адресом(Касперский Анти-Хакер сообщает) и успешно интенсивно пожирает трафик, если закрыть ему доступ в сеть фаером, тогда через пару минут браузер вообще ничего не открывает и пропадает любой контакт с Нетом (ICQ Mail.Ru-агент не работают) Ну и что с ним делать?

Автор: ScorpionXXX

Дата сообщения: 21.07.2006 02:48

YurikWiz

Проверь каспером и почитай здесь Описание процесса Svchost.exe в Windows XP Список вирусов, использующих имя\процесс svchost в своих целях

Автор: BEndER Tech

Дата сообщения: 21.07.2006 14:51

YurikWiz

а через какой порт лезет? ведь фаер может не только блокировать сам процесс, но и конкретно порт, у меня тоже лезет, но просто я разрешил ему порты необходимые для работы остальных прог и всё

Автор: WRFan

Дата сообщения: 22. 07.2006 05:31

07.2006 05:31

Цитата:

Спомощью поиска был найден только один файл svchost.exe в system32.

В диспетчере задач висит 5-6 процессов с одним этим именем

наверху же написали:

Цитата:

Процесс svchost используется различными системными службами. Поэтому процессов несколько

Цитата:

Никто не знает, зачем этот Svchost лезет в сеть

Цитата:

если закрыть ему доступ в сеть фаером, тогда через пару минут браузер вообще ничего не открывает и пропадает любой контакт с Нетом

лол. svchost — генерическое название для различных виндовских служб. чем больше служб отключаешь через диспетчер служб (winxp services snap-in), тем меньше svchost процессов будет висеть в task manager-е. svchost не лезет в интернет, а использует твою сеть для соединения компа с интернетом или интранетом. svchost — это и телефонная служба, это и RAS и все другие службы необходимые для связи с нетом. ты им не даёшь спокойно работать и ещё удивляешься, что у тебя нет не работает?!

ты им не даёшь спокойно работать и ещё удивляешься, что у тебя нет не работает?!

а что всякие брандмауеры думают, что эти процессы в нет лезут, так этого потому, что файеры работают на уровне твоей сетевой карты и вообще нефига не разбирают, или процессы и программы лезут в интернет, интранет или просто на твоём компе с сетевой картой коммуницируют.

не обращайте внимание и главное не трогайте важные виндовские процессы, такие как svchost, winlogon, lsass

Автор: YurikWiz

Дата сообщения: 24.07.2006 12:53

WRFan

Цитата:

а что всякие брандмауеры думают, что эти процессы в нет лезут, так этого потому, что файеры работают на уровне твоей сетевой карты и вообще нефига не разбирают, или процессы и программы лезут в интернет, интранет или просто на твоём компе с сетевой картой коммуницируют.

не обращайте внимание и главное не трогайте важные виндовские процессы, такие как svchost, winlogon, lsass

Раньше, когда стоял Kaspersky Anti-Hacker 1. 8 доступ svchost-у был тоже закрыт и всё работало — поставил 1.9, закрыл доступ и

8 доступ svchost-у был тоже закрыт и всё работало — поставил 1.9, закрыл доступ и

Цитата:

пропадает любой контакт с Нетом

Из-за этой хрени пришлось откатится на 1.8

Добавлено:

ScorpionXXX

Цитата:

Проверь каспером

Каспер у меня постоянно включён, базы последние и полные проверки ничего не находят, так что не в этом дело

Автор: ivanmara

Дата сообщения: 31.07.2006 17:33

меня самого этот вопрос всегда беспокоил

Автор: tonych7

Дата сообщения: 01.08.2006 13:27

Помогите определить службу, которая через svchost пытается ПОЗВОНИТЬ на некий длинный номер. Через Панду запретить соединение нельзя, там можно только добавлять разрешенные номера.

Автор: bredonosec

Дата сообщения: 01.08.2006 19:08

Цитата:

пытается ПОЗВОНИТЬ на некий длинный номер

— а сам номер вам увидеть можно?

Я бы скопировал и поискал по этой строке в реестре.

Автор: tonych7

Дата сообщения: 02.08.2006 00:06

Ладно, спасибо, попробую

Автор: w98

Дата сообщения: 22.01.2007 18:27

Помогите! SVCHOST делает кучу запросов на DNS провайдера(через шлюз). Просканил комп на вирусы и троянов — чисто. Через tasklist /svc посмотрел что за процессы юзают SVCHOST, позакрывал все — все равно шпарит запросы на DNS. Кто с таким сталкивался? Помогите советом…

Автор: bredonosec

Дата сообщения: 23.01.2007 02:44

Цитата:

SVCHOST делает кучу запросов на DNS провайдера(через шлюз).

— Смотришь, как понимаю, стенкой? А содержимое пакета глянутть можешь? В нем по идее, должно быть имя домена, куда стучит

Код: Packet contents: 21 bytes

[skip]

0020: 40 0D 05 4C 00 35 00 29 F8 04 00 02 01 00 00 01 @..L.5.)……..

0030: 00 00 00 00 00 00 02 69 32 08 72 75 2D 62 6F 61 …….i2.ru-boa

0040: 72 64 03 63 6F 6D 00 00 01 00 01 rd. com…..

com…..

Автор: w98

Дата сообщения: 23.01.2007 08:24

Я то же думал выщемить куда ОНО лезит. Но генирится куча запросов на совершенно разные сайты!!! Вот несколько из них:

crpprint. demon.co.uk

spb.renins.com

heart.org

mx1.renins.com

mx2.renins.com

mx3.renins.com

punt-2.mail.demon.net

sunmail.sn

indianbank.co.in

businessobjects.com.mail7.psmtp.com

1031nnn.com

и т.д. кучу других….

Автор: bredonosec

Дата сообщения: 23.01.2007 11:08

а происходит это случаем не в процессе загрузки странички в броузере?

Автор: w98

Дата сообщения: 23.01.2007 18:33

нет. Ничего не запущено в это время.

Автор: bredonosec

Дата сообщения: 24.01.2007 01:26

Цитата:

Просканил комп на вирусы и троянов — чисто.

Цитата:

нет. Ничего не запущено в это время.

— то есть, никаких прог (кроме стенки) в это время не запущено, а он стучит?

Тогда перепроверь другим антивирем. + спайботом (как специализирующемся на спайваре софтом)

+ спайботом (как специализирующемся на спайваре софтом)

тут в шапке ссылки на сканеры, не требующие инсталляции (удобно, если требуется проверить, но неохота засорять ОСь)

Автор: w98

Дата сообщения: 29.01.2007 13:00

Проверил разными антиспай программами — ничегою Походу выход — переустановка.

Страницы: 1

Предыдущая тема: как выровнять нагрузку между серверами

Форум Ru-Board.club — поднят 15-09-2016 числа. Цель — сохранить наследие старого Ru-Board, истории становления российского интернета. Сделано для людей.

Что такое svchost.exe, и следует ли остановить процесс?

Оглавление

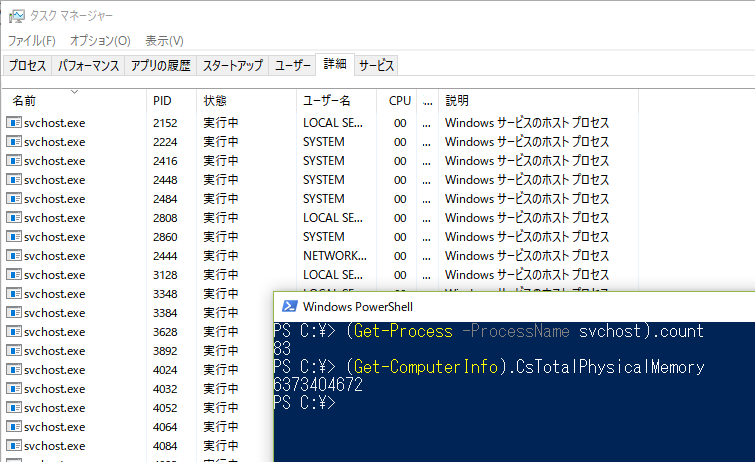

Если вы используете систему на базе Windows, возможно, вы открыли диспетчер задач и увидели там множество процессов, называемых svchost, занимающих много ресурсов. Может быть тревожно видеть, как много копий этого процесса работают, пока вы используете компьютер. Что это за странный процесс, и вы должны постараться сократить его размеры?

Краткий ответ на этот вопрос — однозначное, решительное нет! Не пытайтесь останавливать процесс svchost! Он очень важен для Windows, чтобы система могла продолжать свою работу должным образом. Однако, чтобы понять, почему процессы так важны, нам нужно разобраться, что именно делает svchost.exe.

Однако, чтобы понять, почему процессы так важны, нам нужно разобраться, что именно делает svchost.exe.

Что такое svchost .exe?

Вещи имеют немного больше смысла, когда мы разбираем, что такое svchostmeans. Это означает, что служба хоста, и именно это — хосты служб Windows. Когда Windows хочет запустить службу, она использует для этого svchost.

Когда вы видите, что несколько svchost.exes работают одновременно, это просто Windows, запускающая разные службы одновременно. В Windows много чего происходит, поэтому ей нужны все эти процессы, чтобы она продолжала работать!

Почему бы не один процесс?

Наличие всех этих разных процессов может выглядеть неопрятно. Почему Windows просто не объединяет все свои процессы под одним svchost и называет это днем?

Причиной этого решения является предотвращение сбоя всех служб из-за сбоя.Если вы работали на фабрике, и у вас было решение назначить работника-человека на каждую задачу или робота с центральным ИИ, который выполняет каждую задачу, люди более надежны.

ИИ может быть в состоянии взять на себя все задачи одновременно, но если он выходит из строя, он выполняет все задания на заводе вместе с ним. Если один человек-работник получил травму или заболел, другие участки фабрики могут работать как обычно.

Та же идея с svchost. Если бы Windows упаковала все свои сервисы в один процесс svchost, весь набор сервисов рухнул бы, если бы сработал один-единственный. В Windows одновременно работает много сервисов, так что это будет катастрофически! Имея отдельный процесс для каждой службы, он защищает другие от сбоев в случае сбоя одного из них.

Какие процессы выполняются?

Если вы хотите сами посмотреть, какие процессы запустить под svchost, вы можете сделать это, удерживая Ctrl + Shift + ESC. Убедитесь, что вы смотрите на расширенный вид, щелкнув более подробную информацию внизу, если она есть. Убедитесь, что вы смотрите на вкладке Процессы. Затем отсортируйте процессы по имени и прокрутите вниз до процессов Windows. Затем вы увидите все процессы, называемые Service Host, и то, что они все делают.

Когда Svchost выходит из строя

К сожалению, svchost не всегда так невинен, как кажется на первый взгляд.Из-за его важности для операционной системы Windows некоторые разработчики вирусов стремятся имитировать svchost, чтобы замаскировать свои программы как нечто, к чему вы не должны прикасаться. Другие могут заразить svchost, чтобы похоронить свои процессы в критичных для системы, поэтому вы не можете просто обнулить процесс.

В этом случае лучше всего получить хорошую программу для защиты от вредоносных программ, чтобы выполнить полное сканирование. вашего компьютера. Надеемся, что это найдет проблему и очистит ее для вас. Не пытайтесь вручную отстреливать вредоносное ПО — это может вызвать много проблем!

Связано: действительно ли Anti-Malware действительно что-то помогает остановить вредоносное ПО?

Хост с наибольшим количеством

Svchost имеет тенденцию переполнять ваш диспетчер задач, и может быть тревожно видеть, как на вашем компьютере работает так много экземпляров. Важно, чтобы вы позволили им выполнять свою работу и запустить хороший антивирус, чтобы защитить их от заражения вредоносным ПО.

Важно, чтобы вы позволили им выполнять свою работу и запустить хороший антивирус, чтобы защитить их от заражения вредоносным ПО.

Вас пугает количество хостов служб, отображаемых в диспетчере задач? Как вы думаете, Microsoft могла бы лучше объяснить, кто они? Дайте нам знать ниже.

Что такое svchost.exe, и следует ли остановить процесс?

Просмотров сегодня: 80

Похожие записи

Как перемещать окна между виртуальными рабочими столами без просмотра задач в Windows 10

Как сопоставить цвет плитки приложения с меню «Пуск» в Windows 10

Как включить пред просмотр миниатюр для изображений RAW в Windows 10

Как исправить проблему с подключением при импорте в приложение «Фото» в Windows 10

Svchost нерест Cmd | Elastic Security Solution [8.7]

Идентифицирует подозрительную связь родительского дочернего процесса с cmd.exe, происходящим от svchost.exe 13

winlogbeat-*

Серьезность : низкая

Оценка риска : 21

Выполняется каждые : 5 минут

Поиск индексов с : now-9m (Математический формат даты, см. также

также Дополнительное время ретроспективного анализа )

Максимальное количество предупреждений за выполнение : 100

90 005 Каталожные номера :

- https://nasbench.medium.com/demystifying-the-svchost-exe-process-and-its-command-line-options-508e9114e747

Теги :

- Эластичный

- Хозяин

- Окна

- Обнаружение угроз

- Исполнение

- Руководство по расследованию

- Эластичный эндшпиль

Версия : 102 (история версий)

Добавлено (выпуск Elastic Stack) : 7.6.0

Последнее изменение (выпуск Elastic Stack) : 8.6.0

Авторы правил : Эластичный

Rule license : Elastic License v2

Руководство по расследованию

## Сортировка и анализ ### Исследование порождения Svchost Cmd Процесс Service Host (SvcHost) — это системный процесс, который может размещать одну или несколько служб Windows в Windows Семейство операционных систем NT.Обратите внимание, что файл `Svchost.exe` зарезервирован для использования операционной системой и не должен используется службами, отличными от Windows. Это правило ищет создание процесса `cmd.exe` с `svchost.exe` в качестве родительского процесса. Это необычно поведение, которое может указывать на то, что вредоносный процесс маскируется под `svchost.exe` или используется для получения привилегий. эскалация. > **Примечание**: > В этом руководстве по расследованию используется [плагин Osquery Markdown]({security-guide}/invest-guide-run-osquery.html), представленный в Elastic stack версии 8.5.0. В более ранних версиях стеков Elastic в этом руководстве будет отображаться неотрендеренная уценка. #### Возможные шаги расследования - Исследуйте цепочку выполнения процесса (родительское дерево процессов) на наличие неизвестных процессов. Изучите их исполняемые файлы для распространенности, расположены ли они в ожидаемых местах и подписаны ли они действительными цифровыми подписями. - Изучите другие оповещения, связанные с пользователем/хостом за последние 48 часов.

- Расследовать любое ненормальное поведение рассматриваемого процесса, такое как сетевые подключения, изменения реестра или файлов, и любые порожденные дочерние процессы. - Проверьте хост на наличие производных артефактов, указывающих на подозрительные действия: - Проанализируйте исполняемый файл процесса, используя частную изолированную систему анализа. - Наблюдайте и собирайте информацию о следующих действиях как в песочнице, так и на узле темы оповещения: - Попытки связаться с внешними доменами и адресами. - Используйте сетевые события Elastic Defend для определения доменов и адресов, с которыми связывается субъектный процесс, путем фильтрация по процессу' 'process.entity_id'. - Проверьте кэш DNS на наличие подозрительных или аномальных записей. - !{osquery{"query":"ВЫБЕРИТЕ * ИЗ dns_cache", "label":"Osquery — Получить кэш DNS"}} - Используйте события реестра Elastic Defend для проверки разделов реестра, к которым обращались, изменяли или создавали соответствующие процессы в дереве процессов.

- Проверьте службы хоста на наличие подозрительных или аномальных записей. - !{osquery{"query":"ВЫБЕРИТЕ описание, отображаемое_имя, имя, путь, pid, service_type, start_type, status, user_account FROM services","label":"Osquery — Получить все службы"}} - !{osquery{"query":"ВЫБЕРИТЕ описание, отображаемое_имя, имя, путь, pid, service_type, start_type, статус, user_account ИЗ сервисов, ГДЕ НЕ (user_account LIKE "%LocalSystem" ИЛИ user_account LIKE "%LocalService" ИЛИ user_account LIKE " %NetworkService" ИЛИ user_account == null)","label":"Osquery — получение служб, работающих на учетных записях пользователей"}} - !{osquery{"query":"SELECT concat('https://www.virustotal.com/gui/file/', sha1) КАК VtLink, имя, описание, start_type, статус, pid, services.path ОТ сервисов ПРИСОЕДИНЯЙТЕСЬ Authenticode ON services.path = authentication.path ИЛИ services.module_path = Authenticode.path ПРИСОЕДИНЯЙТЕСЬ к хэшу ON services.path = hash.path WHERE authenticationde.result != "trusted"","label":"Osquery — получение сервисных неподписанных исполняемых файлов со ссылкой на Virustotal"}} - Получить хэш-значения SHA-256 файлов с помощью командлета PowerShell `Get-FileHash` и найти наличие и репутацию хэшей на таких ресурсах, как VirusTotal, Hybrid-Analysis, CISCO Talos, Any.

run и т.д. ### Ложноположительный анализ - Эта деятельность вряд ли может происходить на законных основаниях. Доброкачественные истинные положительные результаты (B-TP) могут быть добавлены в качестве исключения, если это необходимо. ### Ответ и исправление - Инициировать процесс реагирования на инциденты на основе результатов сортировки. - Изолируйте вовлеченный хост, чтобы предотвратить дальнейшее поведение после компрометации. - Если в ходе сортировки обнаружено вредоносное ПО, найдите в среде дополнительные скомпрометированные узлы. - Внедрить временные сетевые правила, процедуры и сегментацию для сдерживания вредоносного ПО. - Остановить подозрительные процессы. - Немедленно блокировать выявленные индикаторы компрометации (IoC). - Проверьте уязвимые системы на наличие дополнительных бэкдоров вредоносных программ, таких как обратные оболочки, обратные прокси-серверы или дропперы, которые злоумышленники могут использовать его для повторного заражения системы. - Удалять и блокировать вредоносные артефакты, обнаруженные во время сортировки.

- Запустите полную проверку на наличие вредоносных программ. Это может выявить дополнительные артефакты, оставшиеся в системе, механизмы сохраняемости и компоненты вредоносных программ. - Определите первоначальный вектор, использованный злоумышленником, и примите меры для предотвращения повторного заражения через тот же вектор. - Используя данные реагирования на инциденты, обновите политики ведения журналов и аудита, чтобы улучшить среднее время обнаружения (MTTD) и среднее время ответа (MTTR).

Правило queryedit

процесс, где event.type == "start" и process.parent.name :

«svchost.exe» и «process.name»: «cmd.exe», а не «process.args»:

("??:\\Program Files\\Npcap\\CheckStatus.bat?", "?:\\Program

Файлы\\Npcap\\CheckStatus.bat", "\\system32\\cleanmgr.exe",

"?:\\Windows\\system32\\silcollector.cmd",

"\\system32\\AppHostRegistrationVerifier.exe",

"\\system32\\ServerManagerLauncher.exe", "каталог",

"?:\\Program Files\\*", "?:\\Program Files (x86)\\*",

"?:\\Windows\\LSDeployment\\Lspush. exe",

"(x86)\\FMAuditOnsite\\watchdog.bat",

"?:\\ProgramData\\chocolatey\\bin\\choco-upgrade-all.bat",

"Files\\Npcap\\CheckStatus.bat") и /* очень шумный паттерн - bat

или скрипт cmd, выполняемый через запланированные задачи */ не

(process.parent.args: "netsvcs" и process.args: ("?:\\*.bat",

"?:\\*.cmd"))

exe",

"(x86)\\FMAuditOnsite\\watchdog.bat",

"?:\\ProgramData\\chocolatey\\bin\\choco-upgrade-all.bat",

"Files\\Npcap\\CheckStatus.bat") и /* очень шумный паттерн - bat

или скрипт cmd, выполняемый через запланированные задачи */ не

(process.parent.args: "netsvcs" и process.args: ("?:\\*.bat",

"?:\\*.cmd")) Отображение угроз

Framework : MITRE ATT&CK TM

Тактика:

- Название: Исполнение

- ID: TA0002

- URL ссылки: https://attack.mitre.org/tactics/TA0002/

Техника:

- Название: Интерпретатор команд и сценариев

- ID: T1059

- URL ссылки: https://attack.mitre.org/techniques/T1059/

История версии правилаedit

- Версия 102 (выпуск 8.6.0)

- Только форматирование

- Версия 101 (выпуск 8.5.0)

Обновлен запрос, изменен с:

Процесс

, где event.

type == "start" и process.parent.name :

«svchost.exe» и имя процесса: «cmd.exe», а не

(process.pe.original_file_name: «cmd.exe» и process.args: (

"??:\\Program Files\\Npcap\\CheckStatus.bat?", "?:\\Program

Файлы\\Npcap\\CheckStatus.bat", "\\system32\\cleanmgr.exe",

"?:\\Windows\\system32\\silcollector.cmd",

"\\system32\\AppHostRegistrationVerifier.exe",

"\\system32\\ServerManagerLauncher.exe"))

type == "start" и process.parent.name :

«svchost.exe» и имя процесса: «cmd.exe», а не

(process.pe.original_file_name: «cmd.exe» и process.args: (

"??:\\Program Files\\Npcap\\CheckStatus.bat?", "?:\\Program

Файлы\\Npcap\\CheckStatus.bat", "\\system32\\cleanmgr.exe",

"?:\\Windows\\system32\\silcollector.cmd",

"\\system32\\AppHostRegistrationVerifier.exe",

"\\system32\\ServerManagerLauncher.exe"))

- Версия 14 (выпуск 8.4.0)

Обновлен запрос, изменен с:

Процесс

, где event.type == "start" и process.parent.name : «svchost.exe» и имя процесса: «cmd.exe», а не (process.pe.original_file_name: «cmd.exe» и process.args: ( "??:\\Program Files\\Npcap\\CheckStatus.bat?", "?:\\Program Файлы\\Npcap\\CheckStatus.bat", "\\system32\\cleanmgr.exe", "?:\\Windows\\system32\\silcollector.cmd", "\\system32\\AppHostRegistrationVerifier.exe", "\\system32\\ServerManagerLauncher.exe"))

- Версия 12 (выпуск 8.3.0)

- Только форматирование

- Версия 10 (выпуск 8.

2.0)

2.0) - Версия 8 (выпуск 7.13.0)

- Версия 7 (выпуск 7.12.0)

- Только форматирование

- Версия 6 (выпуск 7.11.2)

- Только форматирование

- Версия 5 (выпуск 7.10.0)

- Только форматирование

- Версия 4 (выпуск 7.9.1)

- Только форматирование

- Версия 3 (выпуск 7.9.0)

- Версия 2 (выпуск 7.7.0)

- Только форматирование

Как определить, какие программы Windows запустили его

29

Я стремился сократить время запуска Windows и повысить производительность моего нового компьютера с Vista. Я сократил количество сервисов, которые необходимо запустить, и добился довольно хороших результатов. Я часто проверяю диспетчер задач, чтобы узнать, сколько процессов запущено, и постоянно вижу несколько svchost. exe процессов.

exe процессов.

Как узнать, что запускает этот процесс?

Я могу понять вашу путаницу с svchost.exe. Кажется, что это «загадочный» процесс, который продолжает размножаться по мере того, как дольше работает Windows. Но есть веская причина, по которой существует этот процесс .

Некоторые компоненты Windows, реализованные как службы, называются программами (исполняемыми) и работают в фоновом режиме. Эти программы известны как автономные программы.

Существует еще один тип программ, известных как библиотеки DLL, которые представляют собой библиотеку функций, которые не могут быть реализованы как служба и работать в фоновом режиме самостоятельно. По этой причине существует программа с именем svchost.exe для запуска программ, реализованных в виде DLL, в качестве службы.

Все еще запутались? Давайте визуально посмотрим, какие запущены программы (DLL), которые были запущены svchost.exe.

Откройте командную строку и введите:

список задач /svc /FI «IMAGENAME eq svchost. exe»

exe»

Приведенная выше команда выведет список всех процессов svchost.exe и отобразит программы (DLL), которые были запущены svchost.exe.

Ниже приведен вывод с моего компьютера (я отформатировал его для удобного просмотра):

C:\Users\wtn>tasklist /svc /FI «IMAGENAME eq svchost.ex»e

Имя изображения Услуги Â Â Â Â Â Â Â Â Â Â Â Â Â

=========== Â ====Â Â Â Â Â Â Â Â Â ========

svchost.exe 768 svchost.exe DcomLaunch, PlugPlay

svchost.exe 828 Â Â Â Â Â Â Â Â Â Â RcSs

svchost .exe 856 WinDefend

svchost.exe 1012 . Audiosrv, Dhcp, Eventlog, lmhosts, wscsvc

svchost.exe 1036 AudioEndpointBuilder, Netman, PcaSvc,

SysMain, TrkWks, UxSms, WdiSystem Хозяин,

Wlansvc, WPDBusEnum, wudfsvc

svchost.exe 1048 AeLookupSvc, BITS, EapHost, g psvc,

LanmanServer, MMCSS, ProfSvc, RasMan,

Schedule, seclogon, SENS, ShellHWDetection,

Themes, Winmgmt, wuauserv

svchost. exe 1224 Система событий, fdPHost, FDResPub,

exe 1224 Система событий, fdPHost, FDResPub,

LanmanWorkstation, netprofm, nsi, SSDPSRV,

upnphost, W32Time, wcncsvc, WebClient

svchost.exe 1404 CryptSvc, Dnscache, KtmRm, NlaSvc, TapiSrv

svchost.exe 1608

svchost.exe BFE, DPS

svchost.exe 2000 stisvc

svchost.exe 340 Â Â Â Â Â Â Â Â WerSvc

Уведомление , у меня запущено десять экземпляров svchost.exe, причем некоторые из них отвечают за запуск нескольких программ. Вы можете четко видеть, что такое программы, такие как Dnscache, Schedule и. Ветрозащита.

Точно неизвестно, как и почему svchost.exe запускается таким образом, но это может быть связано с производительностью и устранением неполадок (отладкой).

Поскольку выход также отображает PID (идентификацию процесса), вы можете затем посмотреть в диспетчере задач и посмотреть, сколько ЦП и памяти потребляет каждый процесс svchost.

Если вы не являетесь поклонником командной строки, вы можете использовать инструмент Process Explorer для идентификации процессов, запущенных svchost.

Обратите внимание, что файл `Svchost.exe` зарезервирован для использования операционной системой и не должен

используется службами, отличными от Windows.

Это правило ищет создание процесса `cmd.exe` с `svchost.exe` в качестве родительского процесса. Это необычно

поведение, которое может указывать на то, что вредоносный процесс маскируется под `svchost.exe` или используется для получения привилегий.

эскалация.

> **Примечание**:

> В этом руководстве по расследованию используется [плагин Osquery Markdown]({security-guide}/invest-guide-run-osquery.html), представленный в Elastic stack версии 8.5.0. В более ранних версиях стеков Elastic в этом руководстве будет отображаться неотрендеренная уценка.

#### Возможные шаги расследования

- Исследуйте цепочку выполнения процесса (родительское дерево процессов) на наличие неизвестных процессов. Изучите их исполняемые файлы

для распространенности, расположены ли они в ожидаемых местах и подписаны ли они действительными цифровыми подписями.

- Изучите другие оповещения, связанные с пользователем/хостом за последние 48 часов.

Обратите внимание, что файл `Svchost.exe` зарезервирован для использования операционной системой и не должен

используется службами, отличными от Windows.

Это правило ищет создание процесса `cmd.exe` с `svchost.exe` в качестве родительского процесса. Это необычно

поведение, которое может указывать на то, что вредоносный процесс маскируется под `svchost.exe` или используется для получения привилегий.

эскалация.

> **Примечание**:

> В этом руководстве по расследованию используется [плагин Osquery Markdown]({security-guide}/invest-guide-run-osquery.html), представленный в Elastic stack версии 8.5.0. В более ранних версиях стеков Elastic в этом руководстве будет отображаться неотрендеренная уценка.

#### Возможные шаги расследования

- Исследуйте цепочку выполнения процесса (родительское дерево процессов) на наличие неизвестных процессов. Изучите их исполняемые файлы

для распространенности, расположены ли они в ожидаемых местах и подписаны ли они действительными цифровыми подписями.

- Изучите другие оповещения, связанные с пользователем/хостом за последние 48 часов. - Расследовать любое ненормальное поведение рассматриваемого процесса, такое как сетевые подключения, изменения реестра или файлов,

и любые порожденные дочерние процессы.

- Проверьте хост на наличие производных артефактов, указывающих на подозрительные действия:

- Проанализируйте исполняемый файл процесса, используя частную изолированную систему анализа.

- Наблюдайте и собирайте информацию о следующих действиях как в песочнице, так и на узле темы оповещения:

- Попытки связаться с внешними доменами и адресами.

- Используйте сетевые события Elastic Defend для определения доменов и адресов, с которыми связывается субъектный процесс, путем

фильтрация по процессу' 'process.entity_id'.

- Проверьте кэш DNS на наличие подозрительных или аномальных записей.

- !{osquery{"query":"ВЫБЕРИТЕ * ИЗ dns_cache", "label":"Osquery — Получить кэш DNS"}}

- Используйте события реестра Elastic Defend для проверки разделов реестра, к которым обращались, изменяли или создавали соответствующие

процессы в дереве процессов.

- Расследовать любое ненормальное поведение рассматриваемого процесса, такое как сетевые подключения, изменения реестра или файлов,

и любые порожденные дочерние процессы.

- Проверьте хост на наличие производных артефактов, указывающих на подозрительные действия:

- Проанализируйте исполняемый файл процесса, используя частную изолированную систему анализа.

- Наблюдайте и собирайте информацию о следующих действиях как в песочнице, так и на узле темы оповещения:

- Попытки связаться с внешними доменами и адресами.

- Используйте сетевые события Elastic Defend для определения доменов и адресов, с которыми связывается субъектный процесс, путем

фильтрация по процессу' 'process.entity_id'.

- Проверьте кэш DNS на наличие подозрительных или аномальных записей.

- !{osquery{"query":"ВЫБЕРИТЕ * ИЗ dns_cache", "label":"Osquery — Получить кэш DNS"}}

- Используйте события реестра Elastic Defend для проверки разделов реестра, к которым обращались, изменяли или создавали соответствующие

процессы в дереве процессов. - Проверьте службы хоста на наличие подозрительных или аномальных записей.

- !{osquery{"query":"ВЫБЕРИТЕ описание, отображаемое_имя, имя, путь, pid, service_type, start_type, status, user_account FROM services","label":"Osquery — Получить все службы"}}

- !{osquery{"query":"ВЫБЕРИТЕ описание, отображаемое_имя, имя, путь, pid, service_type, start_type, статус, user_account ИЗ сервисов, ГДЕ НЕ (user_account LIKE "%LocalSystem" ИЛИ user_account LIKE "%LocalService" ИЛИ user_account LIKE " %NetworkService" ИЛИ user_account == null)","label":"Osquery — получение служб, работающих на учетных записях пользователей"}}

- !{osquery{"query":"SELECT concat('https://www.virustotal.com/gui/file/', sha1) КАК VtLink, имя, описание, start_type, статус, pid, services.path ОТ сервисов ПРИСОЕДИНЯЙТЕСЬ Authenticode ON services.path = authentication.path ИЛИ services.module_path = Authenticode.path ПРИСОЕДИНЯЙТЕСЬ к хэшу ON services.path = hash.path WHERE authenticationde.result != "trusted"","label":"Osquery — получение сервисных неподписанных исполняемых файлов со ссылкой на Virustotal"}}

- Получить хэш-значения SHA-256 файлов с помощью командлета PowerShell `Get-FileHash` и найти наличие и

репутацию хэшей на таких ресурсах, как VirusTotal, Hybrid-Analysis, CISCO Talos, Any.

- Проверьте службы хоста на наличие подозрительных или аномальных записей.

- !{osquery{"query":"ВЫБЕРИТЕ описание, отображаемое_имя, имя, путь, pid, service_type, start_type, status, user_account FROM services","label":"Osquery — Получить все службы"}}

- !{osquery{"query":"ВЫБЕРИТЕ описание, отображаемое_имя, имя, путь, pid, service_type, start_type, статус, user_account ИЗ сервисов, ГДЕ НЕ (user_account LIKE "%LocalSystem" ИЛИ user_account LIKE "%LocalService" ИЛИ user_account LIKE " %NetworkService" ИЛИ user_account == null)","label":"Osquery — получение служб, работающих на учетных записях пользователей"}}

- !{osquery{"query":"SELECT concat('https://www.virustotal.com/gui/file/', sha1) КАК VtLink, имя, описание, start_type, статус, pid, services.path ОТ сервисов ПРИСОЕДИНЯЙТЕСЬ Authenticode ON services.path = authentication.path ИЛИ services.module_path = Authenticode.path ПРИСОЕДИНЯЙТЕСЬ к хэшу ON services.path = hash.path WHERE authenticationde.result != "trusted"","label":"Osquery — получение сервисных неподписанных исполняемых файлов со ссылкой на Virustotal"}}

- Получить хэш-значения SHA-256 файлов с помощью командлета PowerShell `Get-FileHash` и найти наличие и

репутацию хэшей на таких ресурсах, как VirusTotal, Hybrid-Analysis, CISCO Talos, Any. run и т.д.

### Ложноположительный анализ

- Эта деятельность вряд ли может происходить на законных основаниях. Доброкачественные истинные положительные результаты (B-TP) могут быть добавлены в качестве исключения, если это необходимо.

### Ответ и исправление

- Инициировать процесс реагирования на инциденты на основе результатов сортировки.

- Изолируйте вовлеченный хост, чтобы предотвратить дальнейшее поведение после компрометации.

- Если в ходе сортировки обнаружено вредоносное ПО, найдите в среде дополнительные скомпрометированные узлы.

- Внедрить временные сетевые правила, процедуры и сегментацию для сдерживания вредоносного ПО.

- Остановить подозрительные процессы.

- Немедленно блокировать выявленные индикаторы компрометации (IoC).

- Проверьте уязвимые системы на наличие дополнительных бэкдоров вредоносных программ, таких как обратные оболочки, обратные прокси-серверы или дропперы, которые

злоумышленники могут использовать его для повторного заражения системы.

- Удалять и блокировать вредоносные артефакты, обнаруженные во время сортировки.

run и т.д.

### Ложноположительный анализ

- Эта деятельность вряд ли может происходить на законных основаниях. Доброкачественные истинные положительные результаты (B-TP) могут быть добавлены в качестве исключения, если это необходимо.

### Ответ и исправление

- Инициировать процесс реагирования на инциденты на основе результатов сортировки.

- Изолируйте вовлеченный хост, чтобы предотвратить дальнейшее поведение после компрометации.

- Если в ходе сортировки обнаружено вредоносное ПО, найдите в среде дополнительные скомпрометированные узлы.

- Внедрить временные сетевые правила, процедуры и сегментацию для сдерживания вредоносного ПО.

- Остановить подозрительные процессы.

- Немедленно блокировать выявленные индикаторы компрометации (IoC).

- Проверьте уязвимые системы на наличие дополнительных бэкдоров вредоносных программ, таких как обратные оболочки, обратные прокси-серверы или дропперы, которые

злоумышленники могут использовать его для повторного заражения системы.

- Удалять и блокировать вредоносные артефакты, обнаруженные во время сортировки. - Запустите полную проверку на наличие вредоносных программ. Это может выявить дополнительные артефакты, оставшиеся в системе, механизмы сохраняемости и

компоненты вредоносных программ.

- Определите первоначальный вектор, использованный злоумышленником, и примите меры для предотвращения повторного заражения через тот же вектор.

- Используя данные реагирования на инциденты, обновите политики ведения журналов и аудита, чтобы улучшить среднее время обнаружения (MTTD) и

среднее время ответа (MTTR).

- Запустите полную проверку на наличие вредоносных программ. Это может выявить дополнительные артефакты, оставшиеся в системе, механизмы сохраняемости и

компоненты вредоносных программ.

- Определите первоначальный вектор, использованный злоумышленником, и примите меры для предотвращения повторного заражения через тот же вектор.

- Используя данные реагирования на инциденты, обновите политики ведения журналов и аудита, чтобы улучшить среднее время обнаружения (MTTD) и

среднее время ответа (MTTR).  exe",

"(x86)\\FMAuditOnsite\\watchdog.bat",

"?:\\ProgramData\\chocolatey\\bin\\choco-upgrade-all.bat",

"Files\\Npcap\\CheckStatus.bat") и /* очень шумный паттерн - bat

или скрипт cmd, выполняемый через запланированные задачи */ не

(process.parent.args: "netsvcs" и process.args: ("?:\\*.bat",

"?:\\*.cmd"))

exe",

"(x86)\\FMAuditOnsite\\watchdog.bat",

"?:\\ProgramData\\chocolatey\\bin\\choco-upgrade-all.bat",

"Files\\Npcap\\CheckStatus.bat") и /* очень шумный паттерн - bat

или скрипт cmd, выполняемый через запланированные задачи */ не

(process.parent.args: "netsvcs" и process.args: ("?:\\*.bat",

"?:\\*.cmd"))  type == "start" и process.parent.name :

«svchost.exe» и имя процесса: «cmd.exe», а не

(process.pe.original_file_name: «cmd.exe» и process.args: (

"??:\\Program Files\\Npcap\\CheckStatus.bat?", "?:\\Program

Файлы\\Npcap\\CheckStatus.bat", "\\system32\\cleanmgr.exe",

"?:\\Windows\\system32\\silcollector.cmd",

"\\system32\\AppHostRegistrationVerifier.exe",

"\\system32\\ServerManagerLauncher.exe"))

type == "start" и process.parent.name :

«svchost.exe» и имя процесса: «cmd.exe», а не

(process.pe.original_file_name: «cmd.exe» и process.args: (

"??:\\Program Files\\Npcap\\CheckStatus.bat?", "?:\\Program

Файлы\\Npcap\\CheckStatus.bat", "\\system32\\cleanmgr.exe",

"?:\\Windows\\system32\\silcollector.cmd",

"\\system32\\AppHostRegistrationVerifier.exe",

"\\system32\\ServerManagerLauncher.exe"))  2.0)

2.0)