Состояние компьютера предположительно без защиты что делать: Защитник Виндовс 8

Содержание

Состояние компьютера предположительно без защиты что делать, без антивируса

Состояние компьютера предположительно без защиты что делать, без антивируса

admin / 01.04.2018

Состояние компьютера предположительно без защиты что делать, без антивируса

Состояние защиты информирует пользователя об уровне безопасности компьютера.

Окно состояния защиты содержит сведения об общем количестве заблокированных атак, а также информацию об установленной версии базы данных сигнатур вирусов.

В этом же окне находится информация о дате окончания срока действия лицензии.

«Состояние защиты»

Зеленый значок означает, что включена максимальная защита.

Красный значок означает, что присутствуют критические проблемы, что означает, что максимальная защита не включена.

Возможные причины:

Оранжевый значок означает, что отключен модуль защиты от нежелательной почты или существуют проблемы с обновлением (устаревшая база данных сигнатур вирусов, ошибка обновления).

1. Отключена защита от вирусов и шпионских программ.

Проблема обозначена красным значком и красным восклицательным знаком напротив пункта «Защита от вирусов и шпионских программ». Необходимо восстановить защиту от вирусов, нажав кнопку «Включить защиту файловой системы» или «Запустить все модули защиты от вирусов и шпионских программ».

2.

Отключен персональный файервол.

О проблеме свидетельствует красный значок и красный восклицательный знак напротив пункта «Персональный файервол». Для того чтобы восстановить защиту сети, нажмите «Включить режим фильтрации».

3. Отключен модуль защиты от нежелательной почты.

Об этой проблеме сигнализирует красный значок и красный восклицательный знак напротив пункта «Модуль защиты от спама». Для того чтобы включить модуль защиты от спама, выберите в меню «Настройка» > «Модуль защиты от спама» > «Включить».

Содержание

- Как защитить компьютер от вирусов?

- Вновь в тренде

- Три кита безопасности

- I don’t wanna cry

- Рекомендуем почитать

- Windows без антивирусов

- Можно ли без антивируса заходить в интернет

- Использование Windows под пользователем

- Windows без антивирусов

Как защитить компьютер от вирусов?

Дата публикации: .

Почему это снова критически важно, и какие меры следует применять, чтобы защитить свой компьютер, поговорим в этой статье.

Вновь в тренде

До недавнего времени бытовало расхожее мнение, что антивирусная защита в нынешнее время уже не столь актуальна. Достаточно не кликать на баннеры в Интернете, не скачивать подозрительные файлы с непроверенных сайтов и не переходить по ссылкам в письмах от незнакомых людей. Соблюдайте эти правила, и никакие угрозы вам не страшны.

И определённое время дело впрямь обстояло именно так. Со времён Windows XP и сами операционные системы стали защищённее, и компьютерные программы вирусы, казалось, уже не те, что прежде. Да, новости о взломе банков или крупных компаний продолжали регулярно появляться, но такие организации обычно подвергаются целенаправленным подготовленным атакам. Простых домашних пользователей никто не выбирает в качестве целей, слишком дорого и нецелесообразно.

А потом, в мае 2017 года, на весь мир прогремел Wanna Cry, и стало понятно, что положение дел изменилось. Этот шифровальщик атаковал всё подряд, не разбирая, корпоративная перед ним сеть или домашняя. А самым интересным оказался способ распространения: WC сканировал компьютеры, и в случае, если обнаруживал открытый 445 порт, заражал машину.

Этот шифровальщик атаковал всё подряд, не разбирая, корпоративная перед ним сеть или домашняя. А самым интересным оказался способ распространения: WC сканировал компьютеры, и в случае, если обнаруживал открытый 445 порт, заражал машину.

Иными словами, от пользователей больше не требовалось посещать «плохие» сайты или запускать заражённые файлы. Достаточно просто включить компьютер, у которого есть доступ в Интернет.

Вопрос не просто вновь актуален — теперь защита ещё важнее, чем прежде. И сложнее.

Три кита безопасности

Прежде всего, встаёт проблема выбора антивируса. Чтобы её решить, нужно знать об отличиях встроенных средств защиты ОС и сторонних продуктов. Хотя полноценный «Защитник Windows» появился лишь в Windows 8, в «семёрке» он тоже есть, и даже называется аналогично.

Фатальный недостаток встроенного средства защиты: отсутствие эвристики. Нередко свежие компьютерные вирусы, распространяемые в сети, ещё не успели попасть в базы данных антивирусов. Продвинутые продукты умеют анализировать поведение софта, и если программа делает что-то подозрительное, то может быть изолирована в карантин «до выяснения». В Windows 10 в этом плане есть значительные подвижки, там уже не просто антивирусный модуль, а целый Центр Безопасности, который прогрессирует с каждым полугодовым обновлением. Сейчас он уже включает, к примеру, защиту файлов от шифрования.

Продвинутые продукты умеют анализировать поведение софта, и если программа делает что-то подозрительное, то может быть изолирована в карантин «до выяснения». В Windows 10 в этом плане есть значительные подвижки, там уже не просто антивирусный модуль, а целый Центр Безопасности, который прогрессирует с каждым полугодовым обновлением. Сейчас он уже включает, к примеру, защиту файлов от шифрования.

Таким образом, на Windows 10 можно использовать «родную» защиту, а на ОС ниже лучше отдать предпочтение стороннему решению. Не обязательно платному, кстати. Бесплатная версия того же Kaspersky ничем не хуже, в ней лишь отсутствуют функции вроде родительского контроля или резервного копирования.

А самое главное, не стоит забывать, что от Wanna Cry не уберегли никакие антивирусы: платные ли, бесплатные, с эвристикой или без. Не надо целиком полагаться на антивирус, это лишь одна из линий обороны.

Wanna Cry наглядно проиллюстрировал ещё кое-что: важность своевременных обновлений. Microsoft оперативно выпустила заплатку к уязвимости, и значительная часть пострадавших компьютеров оказалась из тех, где отключена установка обновлений. Ежемесячные пачти выпускаются не для галочки, без них полноценная защита от компьютерных вирусов тоже немыслима.

Microsoft оперативно выпустила заплатку к уязвимости, и значительная часть пострадавших компьютеров оказалась из тех, где отключена установка обновлений. Ежемесячные пачти выпускаются не для галочки, без них полноценная защита от компьютерных вирусов тоже немыслима.

Ну и старые правила, о которых уже упоминалось, никто не отменял. Не качайте файлы с «варезных» сайтов, не открывайте документы из писем, полученных от неизвестных отправителей, и не ходите по ссылкам, которые вам скидывает незнакомый контакт в мессенджере. А то это выглядит так, словно вы построили надёжные стены, вырыли ров, а потом сами распахиваете ворота, впуская троянского коня.

I don’t wanna cry

Подведём итог. Компьютерная безопасность базируется на следующем:

- антивирусная защита;

- своевременные обновления;

- личная гигиена.

Может показаться, что некоторые нюансы пропущены: где, например, совет не втыкать системник чужие флешки, которые могут быть заражены? Но это проходит сразу по всем пунктам: антивирус, который должен среагировать на подозрительный autoran, закрытые уязвимости, которые не сумеет проэксплуатировать троян, в конце концов, сам пользователь, который должен решить, стоит ли эта флешка риска. Ситуаций случается множество, но достаточно соблюдать три несложных правила, чтобы справиться с большинством из них.

Ситуаций случается множество, но достаточно соблюдать три несложных правила, чтобы справиться с большинством из них.

И каждый день включать компьютер без опаски.

Рекомендуем почитать

Нам присылают вопросы: нужно ли устанавливать антивирус; можно ли без антивируса; нужен ли антивирус на windows; можно ли обойтись без антивируса. В данном материале мы расскажем, как использовать компьютер без антивируса, если установка антивируса на него по каким либо причинам не возможна.

Эта статья рассчитана на простых пользователей, которые не являются продвинутыми. В статье даются простые и доступные всем рекомендации.

Сразу нужно отметить, что в настоящее время антивирус является одним из необходимых базовых средств защиты от различных опасностей, при работе компьютера в том числе в сети интернет. Ни какой антивирус не гарантирует 100% защиту от вирусов. Вместе с установкой антивируса повысить безопасность использования компьютера поможет соблюдение ряда простых правил:

- своевременно устанавливать все обновления операционной системы, для этого нужно настроить автоматическое обновление Windows, обновления закрывают найденные в операционной системы уязвимости, используя которые на компьютер могут проникнуть вредоносные программы

- обновлять до последней версии все программы и в том числе интернет браузеры, которые установлены на компьютере; новые версии программ нужно скачивать с их официальных сайтов (нужно быть внимательным, часто вредоносные программы могут маскироваться под новые версии браузеров и других программ)

- не загружать и не запускать файлы из сомнительных источников, в том числе сообщения по электронной почте с вложениями от не известных отправителей.

Windows без антивирусов

Когда может быть оправдана работа на виндовс без антивируса? Одной из причин не устанавливать антивирус может быть не желание платить за него деньги и не использовать «ломаные» антивирусы из сомнительных источников. Глупо устанавливать «вылеченный» антивирус, так как он должен обеспечивать безопасность компьютера, а в антивирусах из сомнительных источников могут быть встроены вирусы и другое вредоносное программное обеспечение. Если не хочется платить за антивирус, можно установить бесплатный антивирус от надежного известного производителя программного обеспечения. На нашем сайте есть Обзор бесплатных антивирусов. Единственной оправданной причиной не устанавливать на Windows антивирус могут быть слабые аппаратные характеристики компьютера. Большинство современных антивирусов потребляют много ресурсов и, если компьютер старый или со слабым железом, после установки антивируса на нем становится не возможно работать. Мы рекомендуем все же попробовать подобрать легкий антивирус, который потребляет мало ресурсов компьютера, попробуйте поставить по очереди разные антивирусы, может быть найдется такой, который не будет тормозить компьютер. Чтобы компьютер работал быстрее можно попробовать его ускорить используя советы из статьи на нашем сайте Компьютер или ноутбук тормозит, что делать.

Чтобы компьютер работал быстрее можно попробовать его ускорить используя советы из статьи на нашем сайте Компьютер или ноутбук тормозит, что делать.

Можно ли без антивируса заходить в интернет

Можно ли пользоваться интернетом без антивируса? Если приходится работать в интернете без антивируса, рекомендуется в интернет браузере использовать безопасный режим. Во многих распространенных браузерах существует такая опция, которая позволяет повысить безопасность интернет серфинга. Если в вашем любимом браузере такого режима нет, можно установить различные дополнения и расширения для браузеров, которые повышают безопасность интернет серфинга, указывают на опасные и подозрительные сайты. Эти меры безопасности можно использовать и с установленным антивирусом.

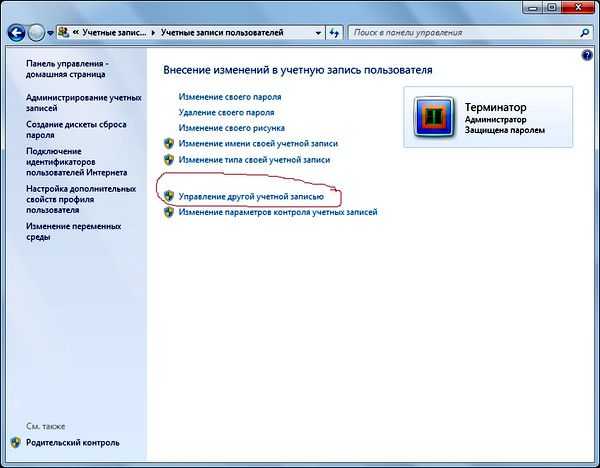

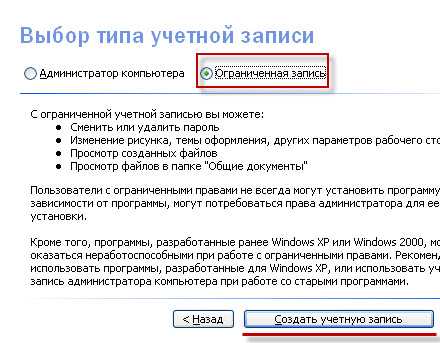

Использование Windows под пользователем

Одним из способов повысить безопасность использования компьютера, на котором не установлен антивирус является вход и работа в Windows не под учетной записью Администратора, а под Пользователем. Эта настройка рекомендуется для повышения безопасности работы и при установленном антивирусе. Данный способ, как и все другие, не гарантирует полную безопасность, но позволяет избежать некоторых угроз.

Эта настройка рекомендуется для повышения безопасности работы и при установленном антивирусе. Данный способ, как и все другие, не гарантирует полную безопасность, но позволяет избежать некоторых угроз.

Обычно Windows используется под Администратором. Это позволяет устанавливать и удалять программы, производить другие действия с компьютером. При заражении вирусом компьютера под учетной записью Администратора, вирус может производить с компьютером любые действия, так как у него есть все права на изменения в операционной системе. Если использовать компьютер под учетной записью Пользователя риск уменьшается, так как вредоносной программе может не хватить прав. Правда существуют вирусы, которые могут причинить вред компьютеру и из под Пользователя.

Особенностью такой настройки является то, что при повседневной работе за компьютером (работа с документами, игры, музыка, просмотр фильмов и др.) нужно использовать учетную запись Пользователя. Если необходимо установить или обновить программы, то заходим под учетной записью Администратора. Как настроить учетную запись пользователя? Заходим Панель управления — Учетные записи пользователей. Создаем дополнительно к нашей учетной записи, под которой мы сейчас работаем, еще одну учетную запись с правами администратора. Переходим в Управление другой учетной записью — Создание учетной записи.

Как настроить учетную запись пользователя? Заходим Панель управления — Учетные записи пользователей. Создаем дополнительно к нашей учетной записи, под которой мы сейчас работаем, еще одну учетную запись с правами администратора. Переходим в Управление другой учетной записью — Создание учетной записи.

Создаем новую учетную запись с правами администратора. Для Администратора рекомендуется задать пароль. Далее заходим снова в Учетные записи пользователей, выбираем свою учетную запись под которой работали сначала, выбираем Изменение типа учетной записи и ставим Обычный доступ.

Теперь мы будем работать под своей старой учетной записью, которая стала Пользователем (обычный доступ), а устанавливать программы будем под новой учетной записью Администратора.

Социальные кнопки для Joomla

FILED UNDER : IT

admin

Найти:

Что нужно знать пользователям Microsoft Security Essentials. FAQ

Уже много раз мне задавали различные вопросы по-поводу Microsoft Security Essentials, например “Где скачать офлайн обновления”, “Как отправить подозрительный файл на проверку в лабораторию Microsoft” и т. д. Более того, с похожими вопросами на мой блог попадают пользователи из поисковых систем, и не находят ответа. Поэтому я решил написать эту статью.

д. Более того, с похожими вопросами на мой блог попадают пользователи из поисковых систем, и не находят ответа. Поэтому я решил написать эту статью.

В качестве вступления хочу сразу отметить, что Microsoft Security Essentials – качественный, и в то же время бесплатный антивирус от компании Microsoft для домашних пользователей и малого бизнеса (до 10 ПК), движок которого основан на коммерческом Forefront Endpoint Protection. Он обладает всеми современными антивирусными технологиями, такими как сигнатурная проверка, эвристический анализ и облачные механизмы защиты.

Во время установки клиента добавляются специальные компоненты, позволяющие строить защиту на уровне ядра, в том числе — и обнаруживать руткиты. Согласись, только у разработчиков ОС могут быть все необходимые инструменты, работающие на очень низком уровне, остальным вендорам приходится как-то выкручиваться.

К основным преимуществам MSE я бы отнес следующие характеристики:

- Бесплатный

- Нетребовательный к ресурсам

- Интеграция с Брандмауэром Windows

- Защита от Интернет-угроз (интеграция с Internet Explorer)

- Служба динамических сигнатур

- Система мониторинга сети (защита от сетевых эксплойтов)

Итак, постараюсь ответить на наиболее часто встречающиеся вопросы от пользователей:

Q: Как часто обновляются сигнатурные базы Microsoft Security Essentials?

A: Антивирус MSE с настройками по-умолчанию обновляется один раз в сутки, в то же время, в которое он был установлен. Однако, можно настроить, чтобы он обновлялся чаще.

Однако, можно настроить, чтобы он обновлялся чаще.

Q: Почему Microsoft Security Essentials отключает Защитник Windows (Windows Defender)?

A: Защитник Windows входит в состав ОС Windows Vista/7, и созданный для того, чтобы удалять, помещать в карантин или предотвращать появление шпионского программного обеспечения. Microsoft Security Essentials это полноценный антивирус, который в т.ч. защищает и от шпионского программного обеспечения. Поэтому если Вы его установили, то Защитник Windows больше не нужен.

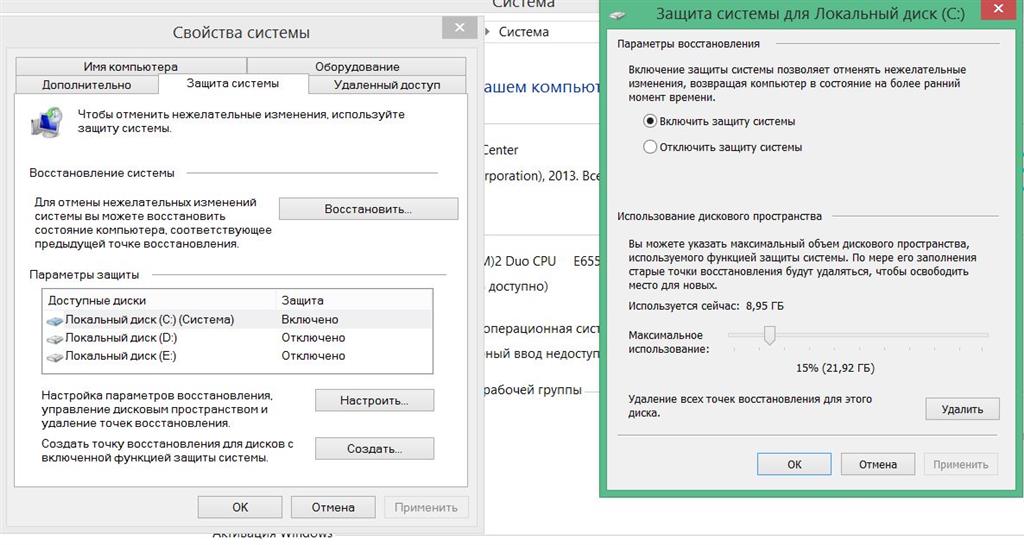

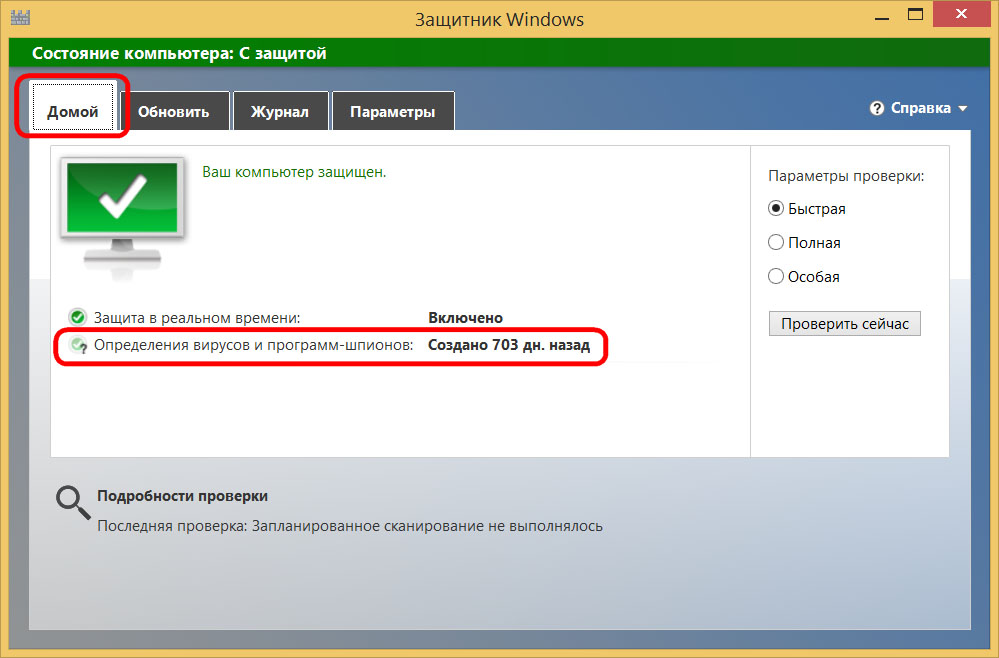

Q: MSE отображается желтым цветом, и сообщает, что ПК «Предположительно без защиты». Что это значит, и что при этом нужно делать?

A: Антивирус отображает подобное сообщение в случае, когда сигнатурные базы устарели, или давно не выполнялось сканирование системы. Попробуйте обновить антивирусные базы, и провести полное сканирование системы.

В случае же, если это не помогло, то, вероятно, вы используете утилиты для очистки системы, например ССleaner. Настоятельно рекомендуется этого не делать.

Настоятельно рекомендуется этого не делать.

Q: Как обновить антивирус на компьютере, который не подключен к Интернет?

A: Скачать офлайн базы можно на официальном сайте:

https://www.microsoft.com/security/portal/Definitions/ADL.aspx

Q: При копировании исполняемого файла на компьютер, антивирус не может определить его как вредоносное ПО, хотя при запуске он обнаруживает угрозу.

A: В настройках антивируса поставьте опцию: Сканировать архивные файлы. Дело в том, что этот исполняемый файл – на самом деле архив с вредоносным ПО. По-умолчанию MSE архивы не проверяет.

Q: Как отправить файл на проверку в антивирусную лабораторию Microsoft?

A: Отправить файл на проверку можно по этому адресу:

https://www.microsoft.com/security/portal/Submission/Submit.aspx

Q: Как работает Служба динамических сигнатур

A: Если в ходе анализа файл будет расценен как подозрительный, (например, пытается сразу изменить защищенные части ОС), но сигнатуры этого вируса в базе нет, то генерируется профиль файла, который отсылается для анализа в специальные сервисы Microsoft — DSS (Dynamic Signature Service), SpyNet и MRS (Microsoft Reputation Services). В случае, когда в базе обновлений сигнатура уже есть, но она не скачана, автоматически обновляются базы. В сигнатурах содержится не только часть «тела» вируса, но и некоторые типичные сценарии поведения, позволяющие однозначно определить зловредность программы.

В случае, когда в базе обновлений сигнатура уже есть, но она не скачана, автоматически обновляются базы. В сигнатурах содержится не только часть «тела» вируса, но и некоторые типичные сценарии поведения, позволяющие однозначно определить зловредность программы.

Q: Как работает Система мониторинга сети

A: Система мониторинга сети предоставляет защиту от сетевых эксплойтов которые для заражения компьютера используют уязвимости сети. Она проверяет трафик сети, к которой подключен компьютер, и заранее подавляет известные атаки. Для ее работы требуется платформа фильтрации Windows (WFP), доступная в ОС Windows Vista и Windows 7. Система мониторинга сети не работает в ОС Windows XP.

Q: Куда обратиться за технической помощью, в случае возниконовения проблем?

A: Оказать грамотную и квалифицированную техническую помощь c Microsoft Security Essentials и другим программным продуктам компании Microsoft вам смогут на официальном ресурсе Microsoft Community http://answers. microsoft.com/ru-ru/protect/forum/mse

microsoft.com/ru-ru/protect/forum/mse

Загрузить Microsoft Security Essentials можно с официального сайта Microsoft

http://www.microsoft.com/security_essentials/

Если у вас еще есть еще вопросы по этому антивирусу – пишите в комментариях, я постараюсь на них ответить.

Понравилась статья? Поделитесь ею с друзьями в социальных сетях!

Также по теме:

Немного о надежности антивирусной защиты

Защита домашних ПК от компьютерных угроз. Часть 1 – актуальность

Защита домашнего ПК от компьютерных угроз. Часть 2 – основные виды угроз

Защита домашнего ПК от компьютерных угроз. Часть 3 – основные методы защиты

Сравнение эффективности работы защитных механизмов в браузерах

Вебкаст: сравнение эффективности работы защитных механизмов в различных интернет-браузерах

Социальная инженерия в действии

Раздаем интернет по WiFi встроенными средствами Windows

Как вручную контролировать отображаемые изображения на плитке современного приложения Фотографии в Windows 8. 1

1

Выбор редакции Windows 8/8.1 для домашних пользователей

Понравилось это:

Нравится Загрузка…

Правил уведомления о нарушении | HHS.gov

Правило уведомления о нарушениях HIPAA, 45 CFR §§ 164.400-414, требует, чтобы организации, подпадающие под действие HIPAA, и их деловые партнеры уведомляли о нарушении конфиденциальности незащищенной медицинской информации. Аналогичные положения об уведомлении о нарушениях, введенные и введенные в действие Федеральной торговой комиссией (FTC), применяются к поставщикам личных медицинских карт и их сторонним поставщикам услуг в соответствии с разделом 13407 Закона о HITECH.

Определение нарушения

Нарушением, как правило, является недопустимое использование или раскрытие информации в соответствии с Правилом конфиденциальности, которое ставит под угрозу безопасность или конфиденциальность защищенной медицинской информации. Недопустимое использование или раскрытие защищенной медицинской информации считается нарушением, если только субъект или деловой партнер, на который распространяется действие страховки, не продемонстрирует, что существует низкая вероятность того, что защищенная медицинская информация была скомпрометирована, на основании оценки риска не менее следующие факторы:

- Характер и объем защищаемой медицинской информации, включая типы идентификаторов и вероятность повторной идентификации;

- Неуполномоченное лицо, которое использовало защищенную медицинскую информацию или которому было сделано раскрытие;

- Была ли действительно получена или просмотрена защищенная медицинская информация; и

- Степень снижения риска для защищенной медицинской информации.

Подпадающие под действие организации и деловые партнеры, где это применимо, имеют право по своему усмотрению предоставлять требуемые уведомления о нарушениях после недопустимого использования или разглашения без проведения оценки риска для определения вероятности того, что защищенная медицинская информация была скомпрометирована.

Существует три исключения из определения «нарушения». Первое исключение применяется к непреднамеренному получению, доступу или использованию защищенной медицинской информации сотрудником или лицом, действующим под руководством застрахованной организации или делового партнера, если такое приобретение, доступ или использование были осуществлены добросовестно и в пределах объем полномочий. Второе исключение применяется к непреднамеренному раскрытию защищенной медицинской информации лицом, уполномоченным на доступ к защищенной медицинской информации в застрахованной организации или деловом партнере, другому лицу, имеющему право доступа к защищенной медицинской информации в застрахованной организации или деловом партнере, или организованной системе медицинского обслуживания. в которых участвует застрахованное лицо. В обоих случаях информация не может быть использована или раскрыта в дальнейшем способом, не разрешенным Правилом конфиденциальности. Последнее исключение применяется, если застрахованное лицо или деловой партнер добросовестно полагает, что неуполномоченное лицо, которому было сделано недопустимое раскрытие информации, не смогло бы сохранить информацию.

в которых участвует застрахованное лицо. В обоих случаях информация не может быть использована или раскрыта в дальнейшем способом, не разрешенным Правилом конфиденциальности. Последнее исключение применяется, если застрахованное лицо или деловой партнер добросовестно полагает, что неуполномоченное лицо, которому было сделано недопустимое раскрытие информации, не смогло бы сохранить информацию.

Незащищенная защищенная медицинская информация и рекомендации

Застрахованные организации и деловые партнеры должны предоставлять необходимые уведомления только в том случае, если нарушение связано с незащищенной защищенной медицинской информацией. Незащищенная защищенная медицинская информация — это защищенная медицинская информация, которая не стала непригодной для использования, нечитаемой или неразборчивой для неуполномоченных лиц с помощью технологии или методологии, указанных Секретарем в руководстве.

Впервые данное руководство было выпущено в апреле 2009 г.с запросом на общественное обсуждение. Руководство было переиздано после рассмотрения полученных комментариев общественности, и в нем шифрование и уничтожение определяются как технологии и методологии, позволяющие сделать защищенную медицинскую информацию непригодной для использования, нечитаемой или неразборчивой для неуполномоченных лиц. Кроме того, руководство также распространяется на незащищенные личные медицинские записи, позволяющие идентифицировать информацию о состоянии здоровья в соответствии с правилами Федеральной торговой комиссии. Подпадающие под действие организации и деловые партнеры, а также организации, деятельность которых регулируется положениями FTC и которые защищают информацию, как указано в руководстве, освобождаются от предоставления уведомлений после утечки такой информации.

Руководство было переиздано после рассмотрения полученных комментариев общественности, и в нем шифрование и уничтожение определяются как технологии и методологии, позволяющие сделать защищенную медицинскую информацию непригодной для использования, нечитаемой или неразборчивой для неуполномоченных лиц. Кроме того, руководство также распространяется на незащищенные личные медицинские записи, позволяющие идентифицировать информацию о состоянии здоровья в соответствии с правилами Федеральной торговой комиссии. Подпадающие под действие организации и деловые партнеры, а также организации, деятельность которых регулируется положениями FTC и которые защищают информацию, как указано в руководстве, освобождаются от предоставления уведомлений после утечки такой информации.

Просмотреть руководство, определяющее технологии и методологии, которые делают защищенную медицинскую информацию непригодной для использования, нечитаемой или неразборчивой для неуполномоченных лиц.

Требования к уведомлению о нарушении

После нарушения безопасности незащищенной защищенной медицинской информации организации, на которые распространяется действие страховки, должны уведомить о нарушении затронутых лиц, секретаря и, при определенных обстоятельствах, средства массовой информации. Кроме того, деловые партнеры должны уведомлять подпадающие под действие организации, если нарушение происходит с деловым партнером или с его стороны.

Кроме того, деловые партнеры должны уведомлять подпадающие под действие организации, если нарушение происходит с деловым партнером или с его стороны.

Индивидуальное уведомление

Подпадающие под действие организации должны уведомить затронутых лиц после обнаружения утечки незащищенной защищенной медицинской информации. Подпадающие под действие организации должны предоставить это индивидуальное уведомление в письменной форме почтой первого класса или, в качестве альтернативы, по электронной почте, если затронутое лицо согласилось получать такие уведомления в электронном виде. Если застрахованная организация имеет недостаточную или устаревшую контактную информацию для 10 или более лиц, застрахованная организация должна предоставить уведомление о замене физического лица, либо разместив уведомление на главной странице своего веб-сайта не менее чем за 90 дней или путем размещения уведомления в основных печатных или вещательных СМИ, где, вероятно, проживают затронутые лица. Застрахованная организация должна указать бесплатный номер телефона, который остается активным в течение не менее 90 дней, по которому люди могут узнать, была ли их информация причастна к взлому. Если застрахованная организация имеет недостаточную или устаревшую контактную информацию менее чем о 10 лицах, застрахованная организация может предоставить заменяющее уведомление в альтернативной форме письменного уведомления, по телефону или другим способом.

Застрахованная организация должна указать бесплатный номер телефона, который остается активным в течение не менее 90 дней, по которому люди могут узнать, была ли их информация причастна к взлому. Если застрахованная организация имеет недостаточную или устаревшую контактную информацию менее чем о 10 лицах, застрахованная организация может предоставить заменяющее уведомление в альтернативной форме письменного уведомления, по телефону или другим способом.

Эти индивидуальные уведомления должны быть предоставлены без неоправданной задержки и ни в коем случае не позднее 60 дней после обнаружения нарушения и должны включать, насколько это возможно, краткое описание нарушения, описание типов информации, которая была причастных к нарушению, шаги, которые пострадавшие лица должны предпринять, чтобы защитить себя от потенциального вреда, краткое описание того, что делает субъект, на который распространяется действие, для расследования нарушения, уменьшения ущерба и предотвращения дальнейших нарушений, а также контактную информацию для соответствующего лица. юридическое лицо (или деловой партнер, если применимо).

юридическое лицо (или деловой партнер, если применимо).

В отношении нарушений, совершенных деловым партнером или совершенным им, в то время как застрахованная организация несет полную ответственность за обеспечение уведомления отдельных лиц, она может делегировать ответственность за предоставление индивидуальных уведомлений деловому партнеру. Подпадающие под действие организации и деловые партнеры должны учитывать, какая организация имеет наилучшие возможности для направления уведомления физическому лицу, что может зависеть от различных обстоятельств, таких как функции, которые деловой партнер выполняет от имени подпадающей под действие организации, и какая организация имеет отношения с индивидуальный.

Уведомление для СМИ

Подпадающие под действие организации, которые столкнулись с нарушением, затрагивающим более 500 жителей штата или юрисдикции, помимо уведомления затронутых лиц, должны уведомить известные средства массовой информации, обслуживающие штат или юрисдикцию. Подпадающие под действие организации, скорее всего, предоставят это уведомление в форме пресс-релиза соответствующим средствам массовой информации, обслуживающим пострадавший район. Подобно индивидуальному уведомлению, это уведомление СМИ должно быть предоставлено без неоправданной задержки и ни в коем случае не позднее, чем через 60 дней после обнаружения нарушения, и должно содержать ту же информацию, которая требуется для индивидуального уведомления.

Подпадающие под действие организации, скорее всего, предоставят это уведомление в форме пресс-релиза соответствующим средствам массовой информации, обслуживающим пострадавший район. Подобно индивидуальному уведомлению, это уведомление СМИ должно быть предоставлено без неоправданной задержки и ни в коем случае не позднее, чем через 60 дней после обнаружения нарушения, и должно содержать ту же информацию, которая требуется для индивидуального уведомления.

Уведомление Секретарю

В дополнение к уведомлению затронутых лиц и средств массовой информации (при необходимости), подпадающие под действие организации должны уведомлять Секретаря о утечках незащищенной защищенной медицинской информации. Подпадающие под действие организации уведомят об этом секретаря, посетив веб-сайт HHS, заполнив и отправив в электронном виде форму отчета о нарушении. Если нарушение затрагивает 500 или более лиц, подпадающие под действие организации должны уведомить об этом Секретаря без необоснованной задержки и ни в коем случае не позднее, чем через 60 дней после нарушения. Однако, если нарушение затрагивает менее 500 человек, организация, на которую распространяется действие, может ежегодно уведомлять Секретаря о таких нарушениях. Отчеты о нарушениях, затрагивающих менее 500 человек, должны быть представлены Секретарю не позднее, чем через 60 дней после окончания календарного года, в котором были обнаружены нарушения.

Однако, если нарушение затрагивает менее 500 человек, организация, на которую распространяется действие, может ежегодно уведомлять Секретаря о таких нарушениях. Отчеты о нарушениях, затрагивающих менее 500 человек, должны быть представлены Секретарю не позднее, чем через 60 дней после окончания календарного года, в котором были обнаружены нарушения.

Уведомление делового партнера

Если утечка незащищенной защищенной информации о состоянии здоровья происходит деловым партнером или осуществляется деловым партнером, деловой партнер должен уведомить застрахованную организацию после обнаружения нарушения. Деловой партнер должен уведомить застрахованную организацию без необоснованной задержки и не позднее 60 дней с момента обнаружения нарушения. Насколько это возможно, деловой партнер должен предоставить субъекту, на который распространяется действие, идентификацию каждого лица, затронутого нарушением, а также любую другую доступную информацию, которую субъект, на который распространяется действие, должен предоставить в своем уведомлении затронутым лицам.

Административные требования и бремя доказывания

Застрахованные лица и деловые партнеры, в зависимости от обстоятельств, несут бремя демонстрации того, что все необходимые уведомления были предоставлены или что использование или раскрытие незащищенной защищенной медицинской информации не является нарушением. Таким образом, в отношении недопустимого использования или раскрытия субъект (или деловой партнер) должен вести документацию о том, что все необходимые уведомления были сделаны, или, в качестве альтернативы, документацию, подтверждающую, что уведомление не требовалось: (1) его оценка риска, демонстрирующая низкая вероятность того, что защищенная медицинская информация была скомпрометирована в результате недопустимого использования или разглашения; или (2) применение любых других исключений из определения «нарушения».

Подпадающие под действие организации также обязаны соблюдать определенные административные требования в отношении уведомления о нарушениях. Например, подпадающие под действие организации должны иметь письменные политики и процедуры в отношении уведомления о нарушениях, должны обучать сотрудников этим политикам и процедурам, а также должны разрабатывать и применять соответствующие санкции в отношении сотрудников, которые не соблюдают эти политики и процедуры.

Например, подпадающие под действие организации должны иметь письменные политики и процедуры в отношении уведомления о нарушениях, должны обучать сотрудников этим политикам и процедурам, а также должны разрабатывать и применять соответствующие санкции в отношении сотрудников, которые не соблюдают эти политики и процедуры.

Инструкции для организаций, на которые распространяется действие страховки, по подаче уведомлений о нарушениях секретарю

Отправить уведомление о нарушении секретарю

Просмотр нарушений, затрагивающих 500 или более лиц

HIPAA Уведомление о нарушении | Американская медицинская ассоциация

HIPAA

ЧТЕНИЕ 3 МИН

Закладка

Печать страницы

Правило уведомления о нарушениях закона HIPAA требует, чтобы подпадающие под действие организации уведомляли пациентов, когда их незащищенная защищенная медицинская информация (PHI) недопустимо используется или раскрывается — или «нарушается» — таким образом, который ставит под угрозу конфиденциальность и безопасность PHI.

Недопустимое использование или разглашение PHI считается нарушением, если застрахованное лицо не продемонстрирует, что существует «низкая вероятность» того, что PHI была скомпрометирована.

Врач должен играть активную роль в оценке серьезности ненадлежащего использования или раскрытия PHI, оценивая, соответствует ли использование или раскрытие пороговому значению HIPAA «низкая вероятность компрометации». Для этого врачи должны использовать 4-факторный тест:

- Характер и масштаб задействованной PHI, включая типы идентификаторов и вероятность повторной идентификации

- Неуполномоченное лицо (или люди), которые использовали PHI или которым было раскрыто

- Была ли PHI фактически получена или просмотрена

- Степень снижения риска для PHI

При отсутствии исключений или демонстрации низкой вероятности компрометации врачи должны уведомлять пациентов и Министерство здравоохранения и социальных служб США (HHS) в случае недопустимого использования или разглашения PHI. Если после оценки того, была ли скомпрометирована PHI, субъект или деловой партнер, на который распространяется действие, обоснованно определяет, что вероятность такой компрометации низка, уведомление о нарушении не требуется.

Если после оценки того, была ли скомпрометирована PHI, субъект или деловой партнер, на который распространяется действие, обоснованно определяет, что вероятность такой компрометации низка, уведомление о нарушении не требуется.

Подпадающие под действие организации не обязаны проводить полную 4-факторную оценку рисков, если PHI явно скомпрометирована. Подпадающие под действие организации всегда могут начать процесс уведомления о нарушениях без проведения официальной оценки рисков.

После того, как застрахованная организация узнает или при разумной осмотрительности должна была узнать (называется «дата обнаружения»), что произошло нарушение PHI, организация обязана уведомить соответствующие стороны (физические лица, HHS и/или средств массовой информации) «без необоснованной задержки» или в течение 60 календарных дней после даты обнаружения, даже если на момент обнаружения организация не была уверена в том, что PHI была скомпрометирована.

Если нарушение связано с незащищенной PHI более 500 человек, организация, на которую распространяется действие, должна уведомить известное средство массовой информации штата или юрисдикции, в которой произошло нарушение, в дополнение к уведомлению HHS. В случае нарушений, в которых участвует менее 500 человек, организациям, на которые распространяются требования, разрешается вести журнал соответствующей информации и уведомлять HHS в течение 60 дней после окончания календарного года через веб-сайт HHS.

В случае нарушений, в которых участвует менее 500 человек, организациям, на которые распространяются требования, разрешается вести журнал соответствующей информации и уведомлять HHS в течение 60 дней после окончания календарного года через веб-сайт HHS.

HIPAA требует уведомления о нарушении только для незащищенной PHI (например, незашифрованной PHI). Таким образом, врачам рекомендуется использовать соответствующие методы шифрования и уничтожения PHI, которые делают PHI непригодной для использования, нечитаемой или неразборчивой для неуполномоченных лиц.

- Методы PHI

- AMA EdHub™: основы достижения соответствия правилам безопасности HIPAA посредством эффективной оценки рисков

- Руководство HHS по правилу уведомления о нарушениях

- Портал уведомлений о нарушениях HHS

- Набор инструментов HHS для обеспечения конфиденциальности и безопасности

- HHS Руководство Национального координатора по информационным технологиям здравоохранения (ONC) по конфиденциальности и безопасности медицинской информации (PDF)

- Подача уведомления о нарушении секретарю

- Набор инструментов для обеспечения конфиденциальности и безопасности HIPAA: помощь вашей практике в соблюдении нормативных требований (PDF)

Этот ресурс предоставляется только в информационных и справочных целях и не должен рассматриваться как юридическая консультация Американской медицинской ассоциации.