Sql server разрешить удаленные соединения: Просмотр и настройка параметров соединения с удаленным сервером (SQL Server) — SQL Server

Содержание

Просмотр и настройка параметров соединения с удаленным сервером (SQL Server) — SQL Server

Twitter

LinkedIn

Facebook

Адрес электронной почты

-

Статья -

- Чтение занимает 2 мин

-

Область применения: SQL Server (все поддерживаемые версии)

В этом разделе описываются способы просмотра и настройки параметров подключения к удаленному серверу на уровне сервера в SQL Server с помощью среды SQL Server Management Studio или Transact-SQL.

В этом разделе

Перед началом работы

Безопасность

Просмотр и настройка параметров соединения с удаленным сервером с использованием

Среда SQL Server Management Studio

Transact-SQL

Дальнейшие действия.После настройки параметров соединения с удаленным сервером

Перед началом

Безопасность

Разрешения

Для выполнения хранимой процедуры sp_serveroption необходимо разрешение ALTER ANY LINKED SERVER на сервер.

Использование среды SQL Server Management Studio

Просмотр и настройка параметров соединения с удаленным сервером

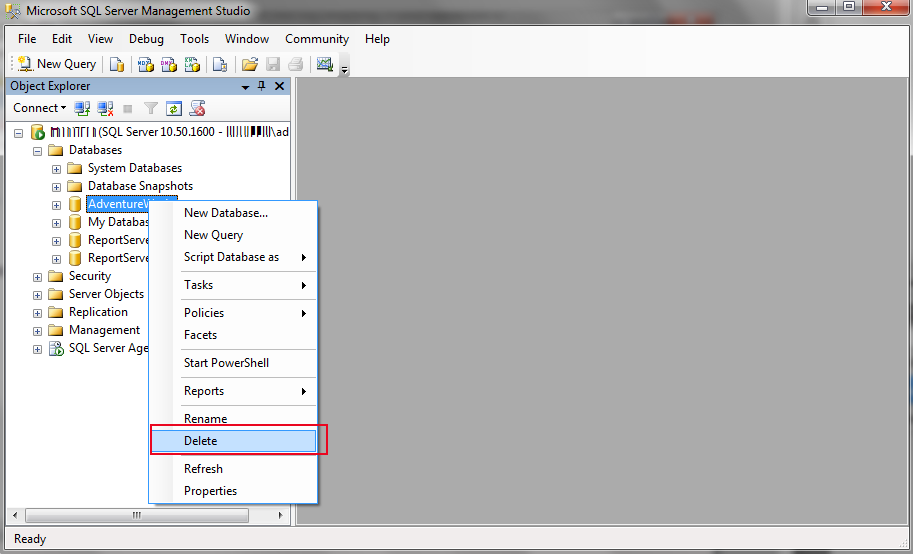

В обозревателе объектов щелкните правой кнопкой мыши сервер и выберите пункт Свойства.

В диалоговом окне Свойства SQL Server — <имя_сервера> щелкните элемент Соединения.

На странице Соединения просмотрите параметры Соединения с удаленными серверами и измените их при необходимости.

Повторите шаги 1-3 на другом сервере данной пары серверов.

Использование Transact-SQL

Просмотр параметров соединения удаленным сервером

Установите соединение с компонентом Компонент Database Engine.

На панели «Стандартная» нажмите Создать запрос.

Скопируйте следующий пример в окно запроса и нажмите кнопку Выполнить. В этом примере хранимая процедура sp_helpserver используется для возврата сведений обо всех удаленных серверах.

USE master; GO EXEC sp_helpserver ;

Настройка параметров соединения с удаленным сервером

Установите соединение с компонентом Компонент Database Engine.

На панели «Стандартная» нажмите Создать запрос.

Скопируйте следующий пример в окно запроса и нажмите кнопку Выполнить. В этом примере показано использование хранимой процедуры sp_configure для настройки удаленного сервера. В следующем примере удаленный сервер настраивается в соответствии с другим экземпляром SQL Server,

SEATTLE3, для совместимости параметров сортировки с локальным экземпляром SQL Server.

USE master; EXEC sp_serveroption 'SEATTLE3', 'collation compatible', 'true';

Дальнейшие действия. После настройки параметров соединения с удаленным сервером

Чтобы изменения вступили в силу, необходимо остановить и перезапустить удаленный сервер.

См. также:

Параметры конфигурации сервера (SQL Server)

Удаленные серверы

Связанные серверы (компонент Database Engine)

sp_linkedservers (Transact-SQL)

sp_helpserver (Transact-SQL)

sp_serveroption (Transact-SQL)

Как разрешить удаленные подключения к серверу базы данных MySQL

По умолчанию сервер MySQL прослушивает соединения только от localhost, что означает, что к нему могут обращаться только приложения, работающие на одном хосте.

Однако в некоторых ситуациях необходимо разрешить удаленные подключения. Например, когда вы хотите подключиться к удаленному серверу MySQL из вашей локальной системы, или когда вы используете многосерверное развертывание, когда приложение работает на компьютере, отличном от сервера базы данных.

В этой статье мы рассмотрим шаги, необходимые для разрешения удаленных подключений к серверу MySQL. То же самое относится и к MariaDB.

Настройка MySQL Server

Первый шаг – настроить сервер MySQL на прослушивание определенного IP-адреса или всех IP-адресов на компьютере.

Если сервер MySQL и клиенты могут взаимодействовать друг с другом через частную сеть, то лучшим вариантом будет настроить сервер MySQL на прослушивание только по частному IP. В противном случае, если вы хотите подключиться к серверу через общедоступную сеть, настройте сервер MySQL на прослушивание всех IP-адресов на компьютере.

Для этого вам нужно отредактировать файл конфигурации MySQL и добавить или изменить значение опции bind-address. Вы можете установить один IP-адрес и IP-диапазоны. Если адрес есть 0.0.0.0, сервер MySQL принимает соединения на всех интерфейсах IPv4 хоста. Если в вашей системе настроен IPv6 0.0.0.0, используйте вместо ::.

Вы можете установить один IP-адрес и IP-диапазоны. Если адрес есть 0.0.0.0, сервер MySQL принимает соединения на всех интерфейсах IPv4 хоста. Если в вашей системе настроен IPv6 0.0.0.0, используйте вместо ::.

Расположение файла конфигурации MySQL зависит от дистрибутива. В Ubuntu и Debian файл находится по адресу /etc/mysql/mysql.conf.d/mysqld.cnf, в то время как в дистрибутивах на основе Red Hat, таких как CentOS, файл находится по адресу /etc/my.cnf.

Откройте файл в текстовом редакторе :

sudo nano /etc/mysql/mysql.conf.d/mysqld.cnf

Найдите строку, которая начинается с bind-address и установите в качестве значения IP-адрес, который должен прослушивать сервер MySQL.

По умолчанию установлено значение 127.0.0.1 (прослушивается только на локальном хосте).

В этом примере мы настроим сервер MySQL на прослушивание всех интерфейсов IPv4, изменив значение на 0.0.0.0

mysqld.cnf

bind-address = 0.0.0.0 # skip-networking

Если есть строка, содержащая skip-networking, удалите ее или закомментируйте, добавив # в начале строки.

В MySQL 8.0 и выше директива bind-address может отсутствовать. В этом случае добавьте ее в разделе [mysqld].

После этого перезапустите службу MySQL, чтобы изменения вступили в силу. Только root или пользователи с привилегиями sudo могут перезапускать сервисы.

Чтобы перезапустить службу MySQL в Debian или Ubuntu, введите:

sudo systemctl restart mysql

В дистрибутивах на основе RedHat, таких как CentOS, для перезапуска службы выполните:

sudo systemctl restart mysqld

Предоставление доступа пользователю с удаленного компьютера

Следующим шагом является предоставление доступа к базе данных удаленному пользователю.

Войдите на сервер MySQL от имени пользователя root, введя:

sudo mysql

Если вы используете старый плагин аутентификации MySQL для входа в систему от имени пользователя root, введите команду ниже и введите пароль при появлении запроса:

mysql -uroot -p

Внутри оболочки MySQL используйте GRANTоператор для предоставления доступа удаленному пользователю.

GRANT ALL ON database_name.* TO user_name@'ip_address' IDENTIFIED BY 'user_password';

Где:

- database_name – Имя базы данных, к которой будет подключаться пользователь.

- user_name – это имя пользователя MySQL.

- ip_address – это IP – адрес , с которого пользователь будет подключаться. Используйте, %чтобы позволить пользователю подключаться с любого IP-адреса.

- user_password – это пароль пользователя.

Например, чтобы предоставить доступ к базе данных dbname пользователю с именем andreyex с паролем my_passwd с клиентского компьютера с IP 10.8.0.5, вы должны выполнить:

GRANT ALL ON dbname.* TO andreyex@'10.8.0.5' IDENTIFIED BY 'my_passwd';

Настройка брандмауэра

Последний шаг – настройка брандмауэра для разрешения трафика через порт 3306( порт MySQL по умолчанию) с удаленных компьютеров.

Iptables

Если вы используете iptables в качестве брандмауэра, команда ниже разрешит доступ с любого IP-адреса в Интернете к порту MySQL. Это очень небезопасно.

Это очень небезопасно.

sudo iptables -A INPUT -p tcp --destination-port 3306 -j ACCEPT

Разрешить доступ с определенного IP-адреса:

sudo iptables -A INPUT -s 10.8.0.5 -p tcp --destination-port 3306 -j ACCEPT

UFW

UFW – это инструмент брандмауэра по умолчанию в Ubuntu. Чтобы разрешить доступ с любого IP-адреса в Интернете (очень небезопасно), выполните:

sudo ufw allow 3306/tcp

Разрешить доступ с определенного IP-адреса:

sudo ufw allow from 10.8.0.5 to any port 3306

FirewallD

FirewallD является инструментом управления брандмауэром по умолчанию в CentOS. Чтобы разрешить доступ с любого IP-адреса в Интернете (очень небезопасно), введите:

sudo firewall-cmd --permanent --zone=public --add-port=3306/tcp sudo firewall-cmd --reload

Чтобы разрешить доступ с определенного IP-адреса на конкретном порту, вы можете создать новую зону FirewallD или использовать расширенное правило. Хорошо создайте новую зону с именем mysqlzone:

Хорошо создайте новую зону с именем mysqlzone:

sudo firewall-cmd --new-zone=mysqlzone --permanentsudo firewall-cmd --reload sudo firewall-cmd --permanent --zone=mysqlzone --add-source=10.8.0.5/32 sudo firewall-cmd --permanent --zone=mysqlzone --add-port=3306/tcp sudo firewall-cmd --reload

Проверка изменений

Чтобы убедиться, что удаленный пользователь может подключиться к серверу MySQL, выполните следующую команду:

mysql -u user_name -h mysql_server_ip -p

Где user_name имя пользователя, которому вы предоставили доступ и mysql_server_ip, IP-адрес хоста, на котором работает сервер MySQL.

Если все настроено правильно, вы сможете войти на удаленный сервер MySQL.

Если вы получаете сообщение об ошибке, как показано ниже, либо порт 3306 не открыт, либо сервер MySQL не прослушивает IP-адрес.

ERROR 2003 (HY000): Can't connect to MySQL server on '10.8.0.5' (111)"

Приведенная ниже ошибка указывает на то, что пользователь, которому вы пытаетесь войти, не имеет прав доступа к удаленному серверу MySQL.

"ERROR 1130 (HY000): Host ‘10.8.0.5’ is not allowed to connect to this MySQL server"

Заключение

MySQL, самый популярный сервер баз данных с открытым исходным кодом по умолчанию, прослушивает входящие соединения только на локальном хосте.

Чтобы разрешить удаленные подключения к серверу MySQL, вам необходимо выполнить следующие шаги:

- Настройте сервер MySQL для прослушивания всего или определенного интерфейса.

- Предоставьте доступ удаленному пользователю.

- Откройте порт MySQL в вашем брандмауэре.

Если у вас есть вопросы, не стесняйтесь оставлять комментарии ниже.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Настройка параметра конфигурации сервера удаленного доступа — SQL Server

Редактировать

Твиттер

Фейсбук

Эл. адрес

адрес

- Статья

- 2 минуты на чтение

Применимо к:

SQL Server (все поддерживаемые версии)

Эта статья о удаленном доступе , который является устаревшей функцией связи между SQL Server и SQL Server.

Этот параметр влияет на серверы, которые добавляются с помощью процедур sp_addserver и sp_addlinkedserver. Вы должны оставить удаленный доступ включенным (по умолчанию), если вы используете связанные серверы.

Важно

Эта функция будет удалена в будущей версии Microsoft SQL Server. Избегайте использования этой функции в новых разработках и планируйте модифицировать приложения, которые в настоящее время используют эту функцию.

Если вы попали на эту страницу из-за проблем с подключением к SQL Server, см. вместо этого одну из следующих статей:

вместо этого одну из следующих статей:

Учебное пособие. Начало работы с ядром базы данных

Вход в SQL Server

Подключение к SQL Server, когда системные администраторы заблокированы

Подключение к зарегистрированному серверу (SQL Server Management Studio)

Подключение к любому компоненту SQL Server из SQL Server Management Studio

Подключение к ядру базы данных с помощью sqlcmd

Устранение неполадок при подключении к SQL Server Database Engine

Программистам могут быть интересны следующие статьи:

Краткое руководство: использование .NET Core (C#) для запросов к базе данных

Подключение к экземпляру SQL Server

Добавление новых подключений в Visual Studio

Управление удаленным доступом

Параметр конфигурации удаленного доступа управляет выполнением хранимых процедур с локальных или удаленных серверов, на которых запущены экземпляры SQL Server.

Значение по умолчанию для параметра удаленного доступа : 1 (включено). Это дает разрешение на запуск локальных хранимых процедур с удаленных серверов или удаленных хранимых процедур с локального сервера. Чтобы предотвратить запуск локальных хранимых процедур с удаленного сервера или запуск удаленных хранимых процедур на локальном сервере, установите для параметра значение 9.0019 0 (отключено).

Этот параметр не вступит в силу, пока вы не перезапустите SQL Server.

Удаленный доступ необходим для работы отчета о доставке журналов в SQL Server Management Studio (SSMS) и надлежащего завершения задания LSAlert.

Разрешения

Разрешения на выполнение sp_configure без параметров или только с первым параметром предоставляются всем пользователям по умолчанию. Чтобы выполнить sp_configure с обоими параметрами для изменения параметра конфигурации или для запуска оператора RECONFIGURE, пользователю необходимо предоставить разрешение ALTER SETTINGS на уровне сервера. Разрешение ALTER SETTINGS неявно принадлежит sysadmin и serveradmin фиксированные роли сервера.

Разрешение ALTER SETTINGS неявно принадлежит sysadmin и serveradmin фиксированные роли сервера.

Использование SQL Server Management Studio

Чтобы настроить параметр удаленного доступа

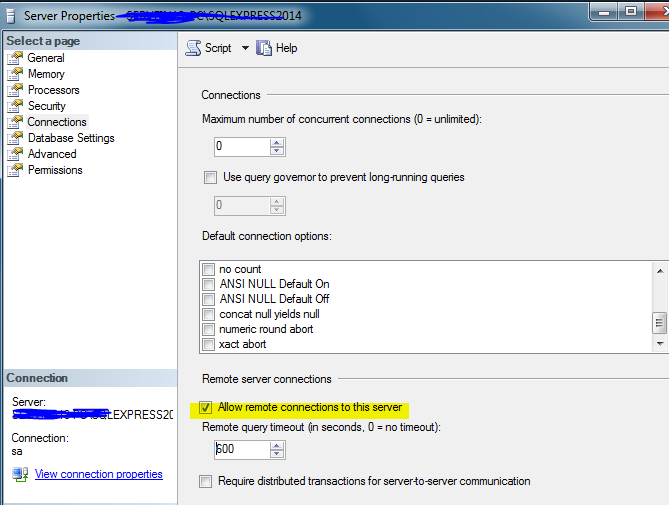

В обозревателе объектов щелкните правой кнопкой мыши сервер и выберите Свойства .

Выберите узел Connections .

В разделе Удаленные подключения к серверу установите или снимите флажок Разрешить удаленные подключения к этому серверу .

Использование Transact-SQL

Для настройки параметра удаленного доступа

Подключитесь к компоненту Database Engine.

На стандартной панели выберите Новый запрос .

Скопируйте и вставьте следующий пример в окно запроса и выберите Выполнить . В этом примере показано, как использовать хранимую процедуру sp_configure, чтобы установить для параметра удаленного доступа

значение0.

EXEC sp_configure 'удаленный доступ', 0; ИДТИ ПЕРЕКОНФИГУРИРОВАТЬ; ИДТИ

Дополнительные сведения см. в разделе Параметры конфигурации сервера (SQL Server).

См. также

- ПЕРЕКОНФИГУРАЦИЯ (Transact-SQL)

- Параметры конфигурации сервера (SQL Server)

- sp_configure (Transact-SQL)

Обратная связь

Отправить и просмотреть отзыв для

Этот продукт

Эта страница

Просмотреть все отзывы о странице

Как настроить удаленный доступ и подключиться к удаленному экземпляру SQL Server с помощью инструментов ApexSQL

Применимо к

Все инструменты ApexSQL

Описание

удаленный экземпляр SQL Server с инструментами ApexSQL

Настройка удаленного доступа к экземпляру SQL Server

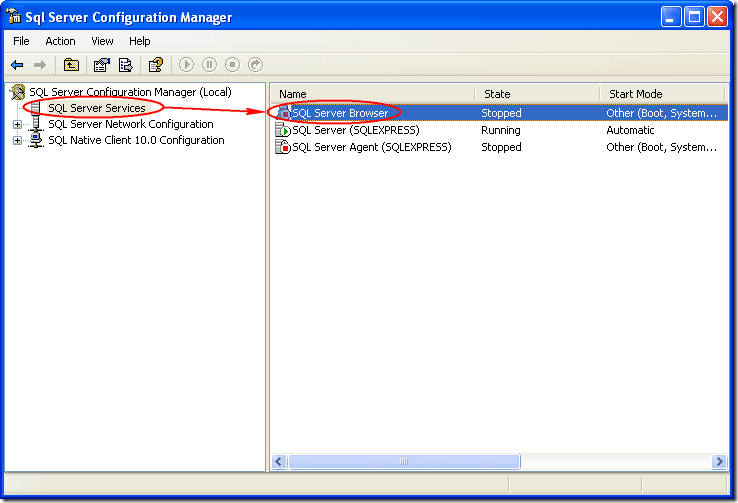

Чтобы включить удаленное подключение к SQL Server, щелкните правой кнопкой мыши сервер и выберите параметр «Свойства». В диалоговом окне «Свойства сервера» на вкладке «Подключения» установите флажок « Разрешить удаленные подключения к этому серверу »: Диспетчер конфигурации:

В диалоговом окне «Свойства сервера» на вкладке «Подключения» установите флажок « Разрешить удаленные подключения к этому серверу »: Диспетчер конфигурации:

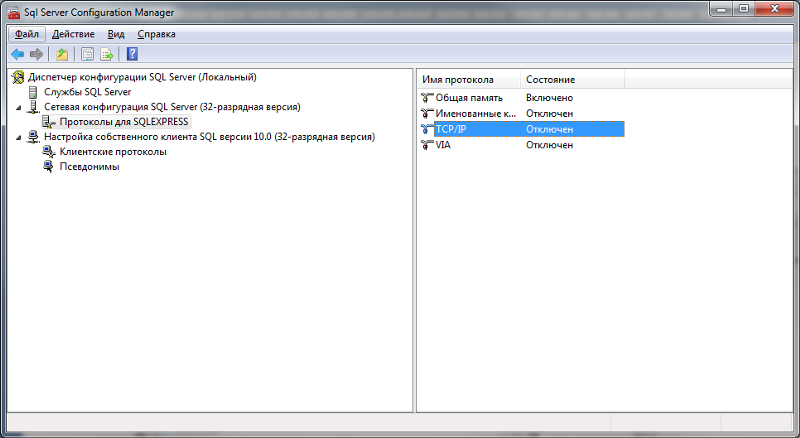

В разделе «Сетевая конфигурация SQL Server» выберите «Протоколы для <имя вашего сервера>»:

Убедитесь, что протокол TCP/IP включен, щелкните правой кнопкой мыши TCP/IP и выберите параметр «Свойства». В диалоговом окне «Свойства TCP/IP» выберите вкладку «IP-адреса» и прокрутите вниз до IPAII. Если диалоговое окно «Динамические порты TCP» содержит 0, что указывает на то, что компонент Database Engine прослушивает динамические порты, удалите 0 и задайте для динамических портов TCP пустое значение, а для порта TCP — значение 1433. Порт 1433 — это экземпляр по умолчанию, который использует SQL Server:

Когда вы нажмете кнопку OK, вам будет предложено перезапустить службу:

На левой панели диспетчера конфигурации SQL Server щелкните Службы SQL Server, щелкните правой кнопкой мыши SQL Server

Быстрый наконечник: Если вы используете брандмауэр, вам нужно добавить исключение для порта 1433, чтобы разрешить трафик TCP/IP через порт 1433 |

Настройка брандмауэра Windows для доступа к ядру СУБД

Чтобы добавить исключение брандмауэра для порта 1433, перейдите в «Программы» -> «Администрирование», выберите параметр Брандмауэр Windows в режиме повышенной безопасности и выполните следующие действия:

В диалоговом окне Брандмауэр Windows в режиме повышенной безопасности щелкните параметр «Правила для входящих подключений» и выберите команду «Новое правило»:

В мастере New Inbound Rule выберите параметр Port и нажмите Next:

В окне Протоколы и порты укажите протоколы и порты, к которым применяется правило.

Выберите параметр TCP, в текстовом поле Определенные локальные порты введите порт 1433 и нажмите Далее:

Выберите параметр TCP, в текстовом поле Определенные локальные порты введите порт 1433 и нажмите Далее:.

В окне Действие выберите Разрешить соединение, чтобы указать действие, которое будет выполняться, когда соединение соответствует условиям, указанным в правиле:

Укажите профили, для которых применяется правило, в окне «Профиль» и нажмите «Далее»:

В последнем окне укажите имя созданного правила и нажмите кнопку Готово:

Теперь вы можете увидеть созданное правило в списке входящих правил:

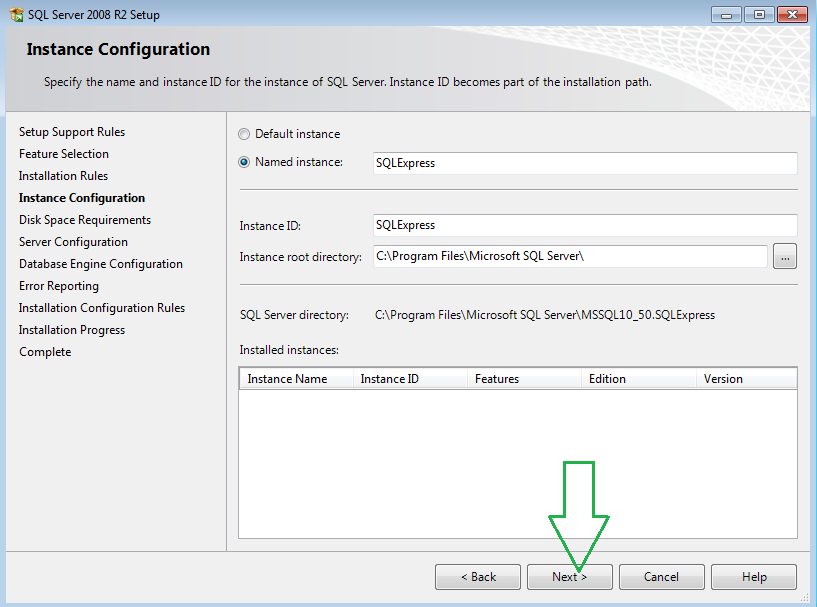

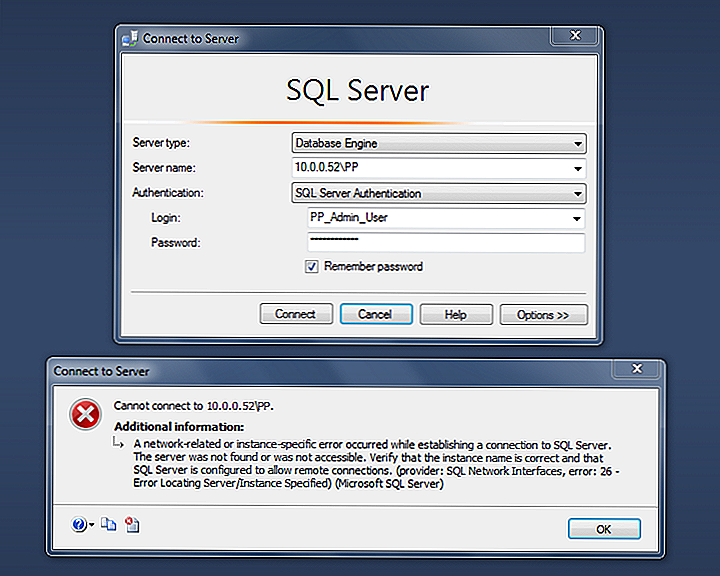

Настройка удаленного доступа к именованному экземпляру SQL Server

Если вы используете именованный экземпляр SQL Server, необходимо выполнить определенные действия, чтобы разрешить клиентам удаленный доступ к базе данных SQL. Как уже говорилось, экземпляр SQL Server по умолчанию прослушивает порт 1433. Для именованного экземпляра SQL Server порты, которые используются для связи с SQL Server, по умолчанию являются динамическими.

Когда клиент устанавливает соединение с именованным экземпляром SQL Server, он отправляет пакет UDP протокола разрешения SQL Server (SSRP) на порт 1434 протокола пользовательских дейтаграмм (UDP) сервера.

Для настройки удаленного доступа к Именованный экземпляр SQL Server перейдите в Пуск->Программы->Microsoft SQL Server 2005/2008/2012 ->Инструменты настройки и выберите Диспетчер конфигурации SQL Server.

В диалоговом окне «Свойства TCP/IP» выберите вкладку «IP-адреса» и прокрутите вниз до IPAII. Установите для динамических портов TCP значение пустое, а для порта TCP — значение 9.0189 1434 и перезапустите службу SQL Server<имя сервера>.

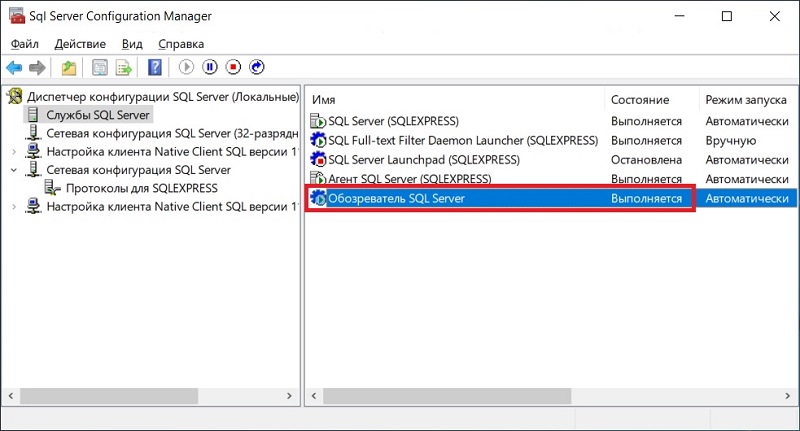

При подключении к именованному экземпляру SQL Server браузер SQL Server требует UDP-порт 1434. В диспетчере конфигурации SQL Server убедитесь, что для браузера SQL Server установлено значение «Автоматически и работает»:

В «Программы» -> «Администрирование». -> Брандмауэр Windows в режиме повышенной безопасности добавить исключение брандмауэра для порта 1434 и UDP в правилах для входящих подключений:

Подключение к удаленному экземпляру SQL Server с помощью инструментов ApexSQL

Мы покажем подключение к удаленному экземпляру SQL Server на примере ApexSQL Diff. При запуске нового проекта вам необходимо подключиться к исходному и целевому серверам.

При запуске нового проекта вам необходимо подключиться к исходному и целевому серверам.

Чтобы подключиться к удаленному серверу, откройте Диспетчер списка серверов, нажав кнопку «…» рядом с выпадающим списком Сервер:

В диалоговом окне «Управление списком серверов» нажмите кнопку «Добавить новый»:

Если вы используете порт 1433 по умолчанию, в диалоговом окне Добавить сервер введите имя экземпляра SQL Server в следующем формате: <ваш IP-адрес>\<имя сервера>, порт . Нажмите кнопку Test connection:

Для именованного экземпляра SQL Server просто введите имя экземпляра SQL Server:

Проблемы с проверкой подлинности Windows

Аутентификации вы можете столкнуться со следующей ошибкой:

Быстрый наконечник: Есть несколько способов решения этой проблемы:

|

Мы покажем совет по устранению этой проблемы с помощью проверки подлинности SQL Server для входа на сервер:

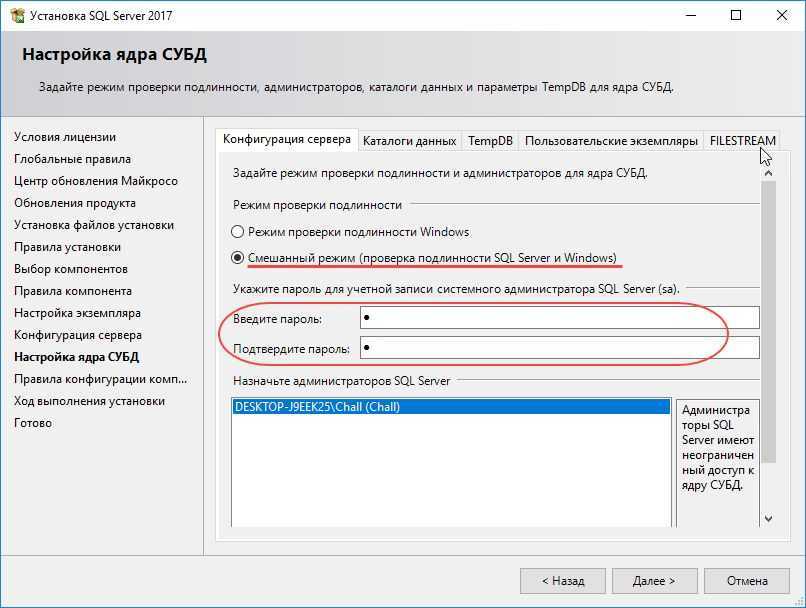

В свойствах сервера на вкладке «Безопасность» для проверки подлинности сервера установите значение SQL Server и режим проверки подлинности Windows

.

Выберите параметр TCP, в текстовом поле Определенные локальные порты введите порт 1433 и нажмите Далее:

Выберите параметр TCP, в текстовом поле Определенные локальные порты введите порт 1433 и нажмите Далее: