Телеграмм русский язык виндовс: Как русифицировать Telegram на Windows Phone

Как получить telegram с русским языком? (Android, Windows, iOS)

Здравствуйте. В связи с прекрасной политической атмосферой, все большей популярностью пользуются различные мессенджеры со встроенным шифрованием, на мой взгляд первое место занимает telegram. Он мне нравится в первую очередь из-за всевозможных полезных каналов, которые я почитываю. А недавно ещё и звонки появились, так что теперь это 100% замена ватсапа. Но, наверное единственное, что останавливает его развитие в рунете — это отсутствие русского (украинского, белорусского), что зачастую мешает старшему поколению им пользоваться. Но есть довольно безболезненные способ локализации телеграма и сейчас мы о нём поговорим.

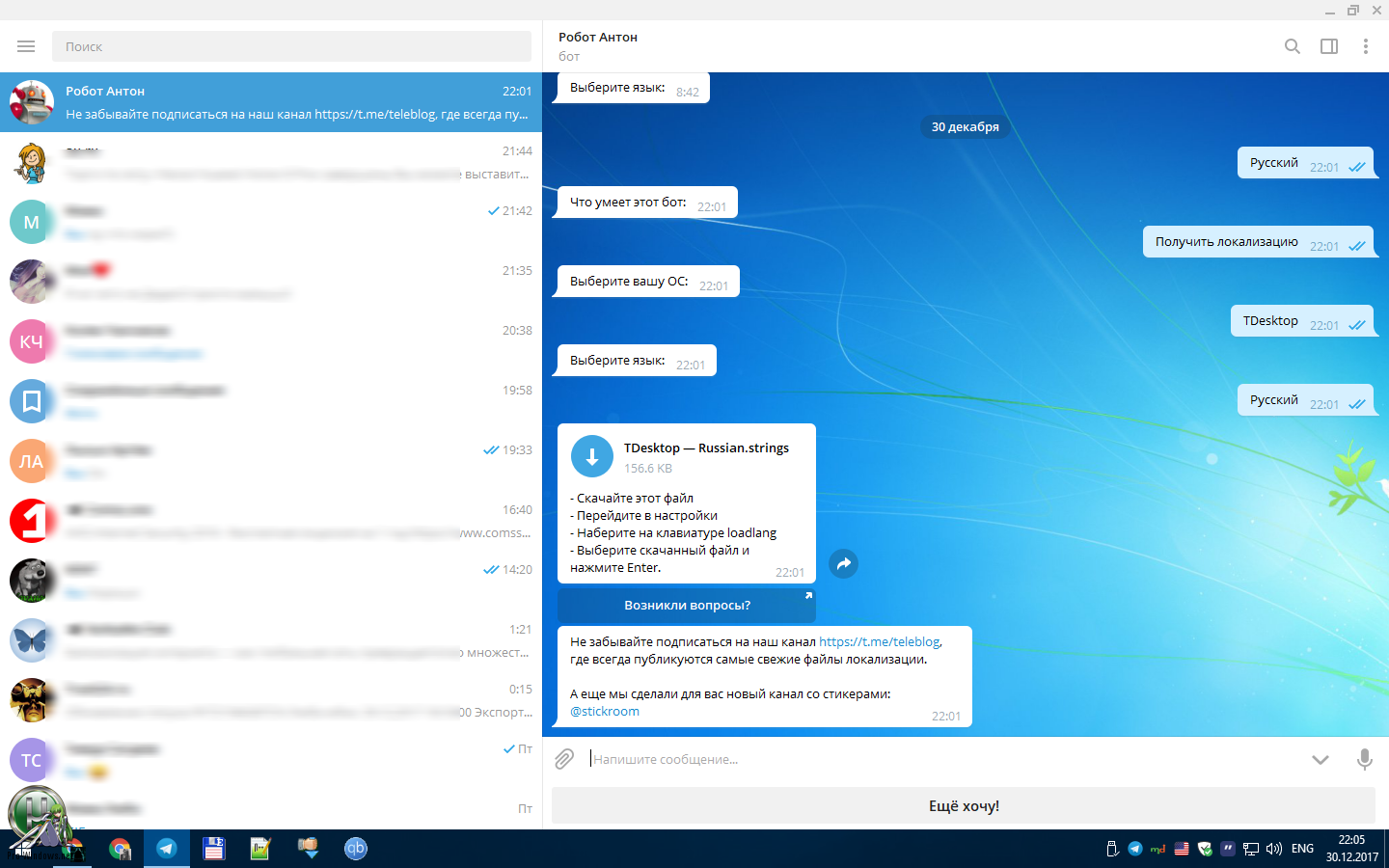

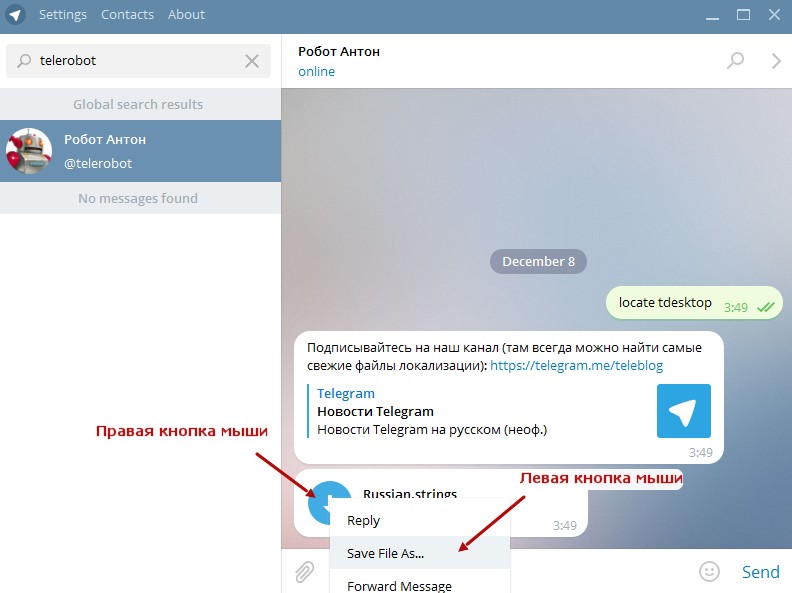

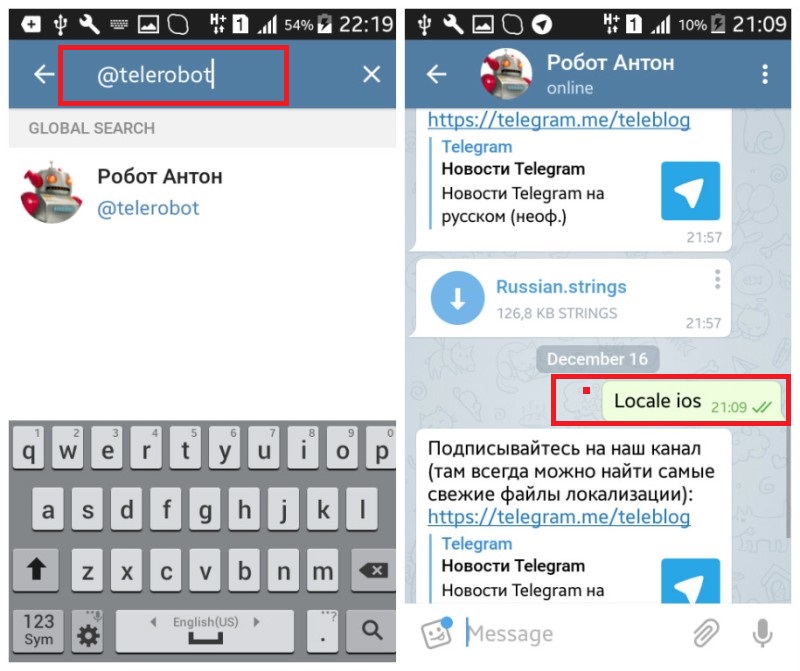

Первое, что нужно сделать — это добавить себе дружного бота по имени Антон. Жмём по ссылке на устройстве, которое вы хотите русифицировать и дружимся. И жмём «Start» в нижней части экрана.

Дальше жмём там же «Получить локализацию».

Дальше инструкция состоит из трёх частей:

- Установка русского языка в Telegram на Android

- Локализация приложения для Windows

- Русификация telegram для iOS (Apple iPhone, iPad)

1.

Установка русского языка в Telegram на Android

Установка русского языка в Telegram на Android

На следующем экране выбираем операционную систему Android.

И выбираем язык и возможных. На Android доступны русский, белорусский, украинский, азербайджанский, турецкий и узбекские языки.

В ответ бот пришлёт файл, его нужно скачать для этого жмём по стрелке.

Он весит всего лишь полторы сотни килобайт, поэтому скачиваться будет быстро. После скачивания жмём по трём точкам возле имени файла.

И жмём «Apply localization file»

Откроется меню выбор языка, которое уже будет содержать русский язык.

Всё, теперь весь телеграм будет на русском языке.

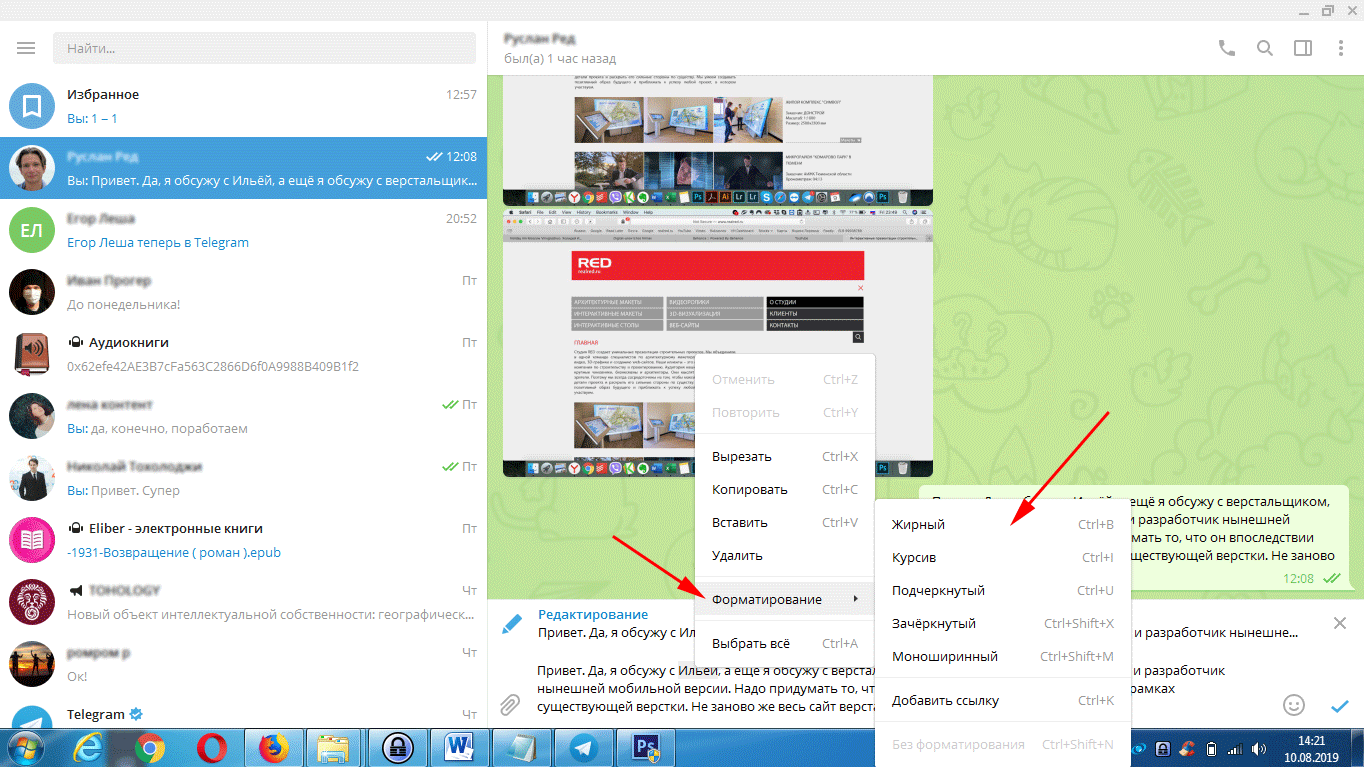

2. Локализация для приложения Telegram в Windows

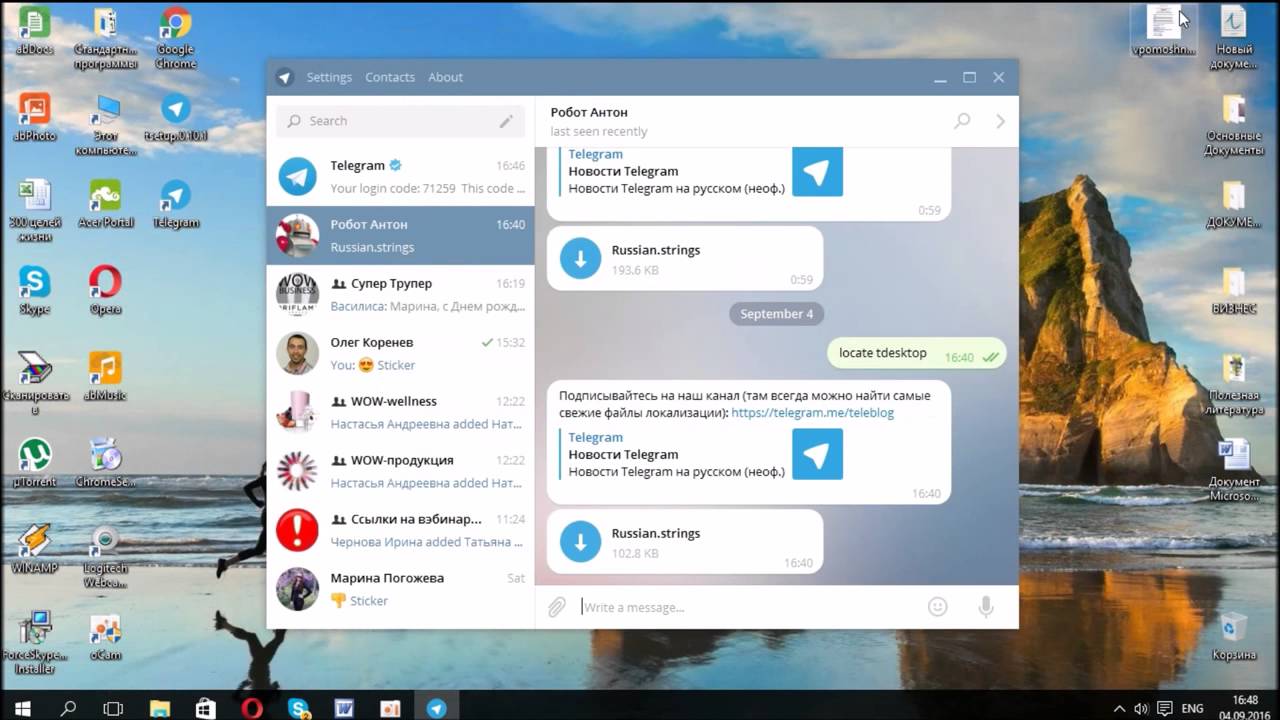

Выбираем TDesktop.

Выбираем язык, для компьютерной версии telegram есть русский, украинский, белорусский, узбекский, чешский или французский.

Бот пришлёт файл локализации и инструкцию по его установке. Скачиваем файл, нажав стрелочку.

После того, как файл скачается жмём по трём полоскам в верхнем левом углу.

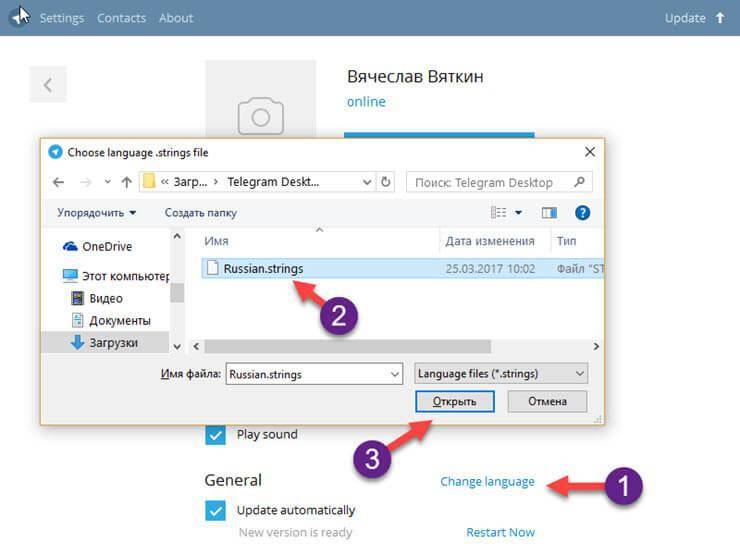

Выбираем Settings.

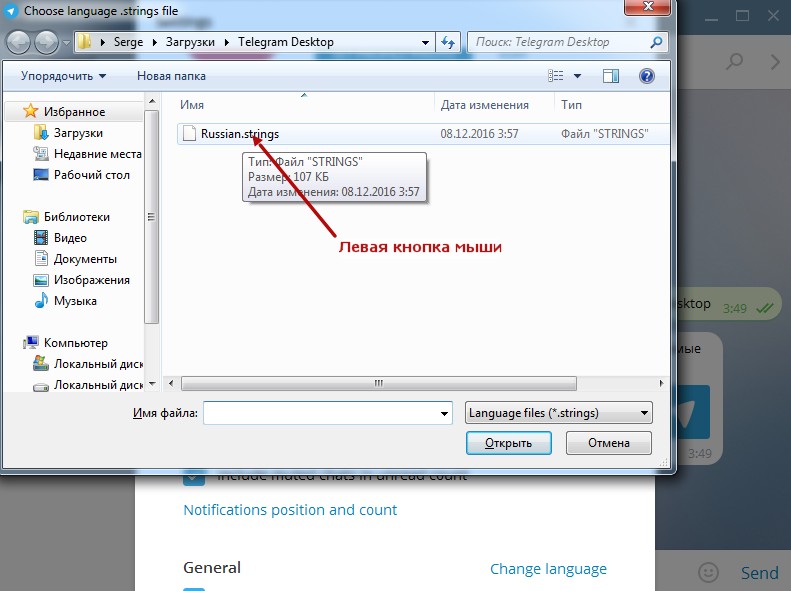

Откроется окно настроек. Вот теперь внимательно, переключаем язык ввода на английский и вводим loadlang (если вводить на русском, ничего не произойдет). Если вы ввели текст правильно, то вылезет вот такое окно, в котором нужно выбрать и открыть скаченный файл локализации. (По-умолчанию телеграм качает в библиотеку «Загрузки»- «Telegram Desktop»)

Вылезет вот такое окошко, жмём ОК, так как это обязательное условие.

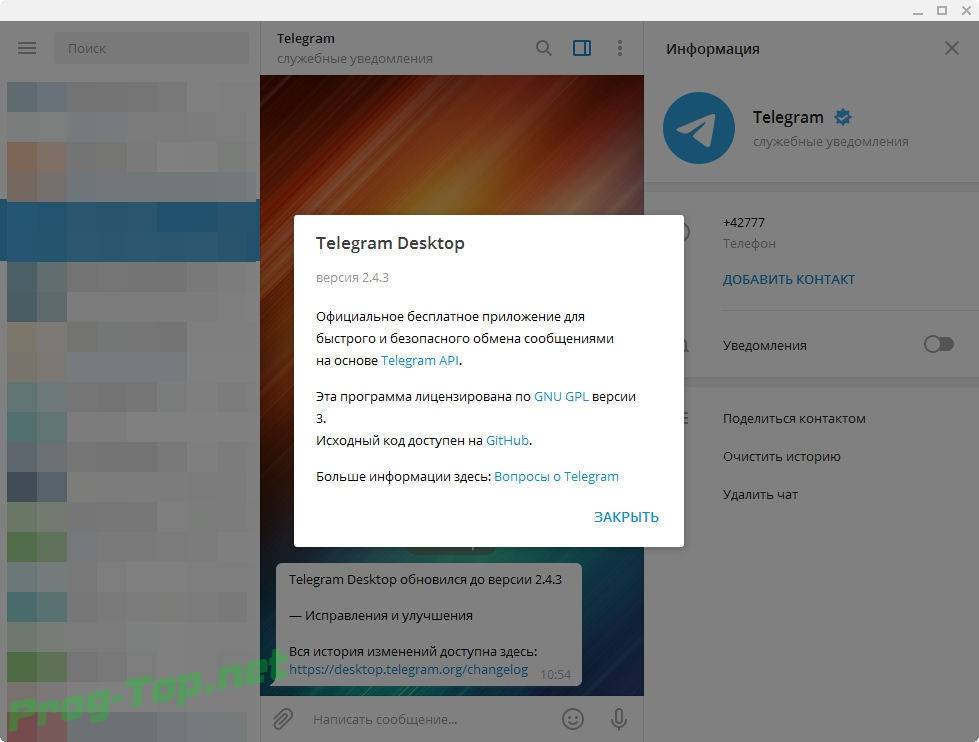

Теперь все настройки и интерфейс телеграмма будут на русском (украинском, белорусском) языке.

3. Русификация telegram для iOS (Apple iPhone, iPad)

К сожалению, у меня нет iPhone, чтобы писать по нему статьи со скриншотами. Поэтому только текстом. Если в руки попадется айфон, то сделаю скрины и добавлю в статьи.

Выбираем iOS, затем язык.

Бот ответит сообщением с файлом локализации. Скачиваем его нажав на стрелку.

Скачиваем его нажав на стрелку.

Тапаем по названию файла и выбираем «Apply localization».

Приложение сменит язык.

Вроде всё. Надеюсь эта статья оказалась вам полезной, нажмите одну из кнопок ниже, чтобы рассказать о ней друзьям. Также подпишитесь на обновления сайта, введя свой e-mail в поле справа или подписавшись на группу во Вконтакте и канал YouTube.

Спасибо за внимание

Материал сайта geekteam.pro

как сделать для Виндовс 10

Главная » FAQ

FAQ

Автор fast12v0_steleg На чтение 4 мин Просмотров 41 Опубликовано

Популярный мессенджер был создан российским разработчиком Павлом Дуровым. Официальная дата выхода приложения – 2013 год. За очень короткий отрезок времени Telegram был распространен среди пользователей в различных уголках земного шара.

Содержание

- Функциональные возможности «Телеграм»

- Русификация с помощью бота

- Переустановка

- Вариант для старых систем

Функциональные возможности «Телеграм»

Telegram приобрел популярность благодаря простоте и возможности объединять людей, находящихся в разных уголках мира.

Первоначально в приложении предлагалось множество языков, для жителей РФ наиболее приемлемой оказалась англоязычная версия. Отсутствие русифици-рованного меню разработчики объясняли бесперспективностью использования приложения на территории России.

Некоторые предполагают, что это связано с несогласием Павла с некоторыми нормами законодательства РФ. Однако после того, как приложение стало набирать популярность среди российских пользователей, встал вопрос о необходимости русифицировать Телеграм на windows phone. Решить задачу предполагалось путем скачивания дополнительного файла с настройками.

Русификация с помощью бота

Для появления в настройках нужного языка потребуется выполнить следующие действия:

- Найдите и добавьте пользователя Антона (@telerobot или @Rubot).

- Отправьте ему сообщение «locale windows».

- Произведите загрузку полученного от бота файла.

- Выберите в меню приложения «Apply localization file».

- Перейдите к настройкам Telegram (Settings – General – Change language) и выберите русский язык;

- Отметьте его и подтвердите свой выбор.

Статистика показала, что приложение получило распространение среди различной возрастной категории граждан. К тому же уровень владения современными технологиями пользователей также различался. Это потребовало от разработчиков предложить более доступный способ решения вопроса с русификацией продукта. Было необходимо простое средство общения для широкой аудитории.

Вопросы о том, как перевести на русский язык популярное приложение Телеграм на виндовс фон все чаще задавались на форумах в сети. Просьбы пользователей оказались услышаны. Сегодня уже доступна официальная версия, где имеется встроенный русификатор Telegram для Windows phone.

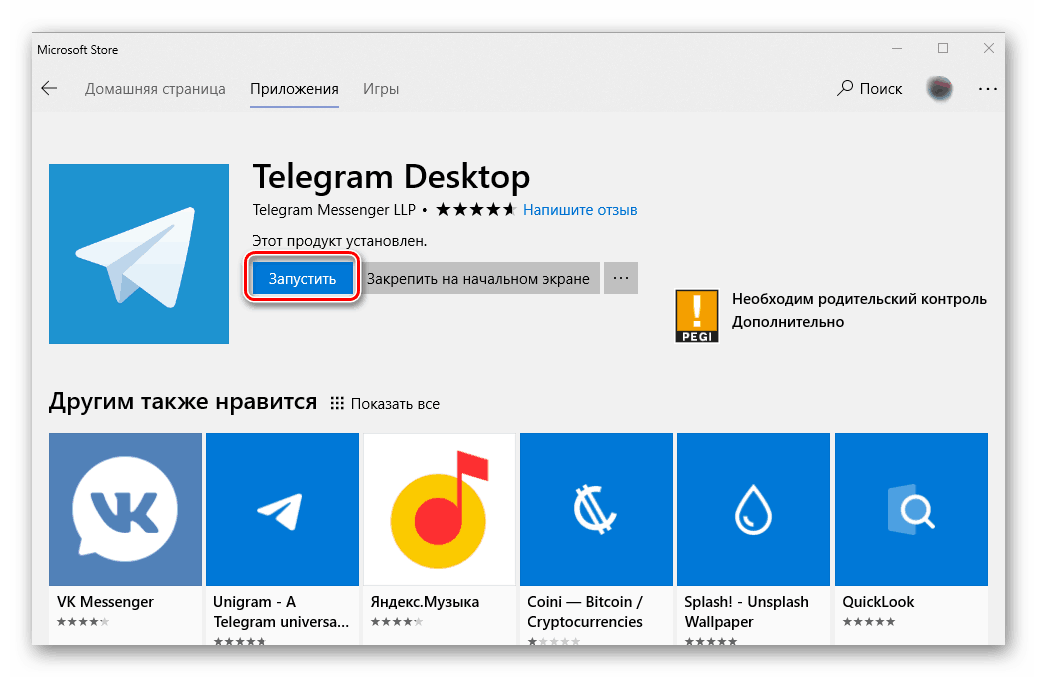

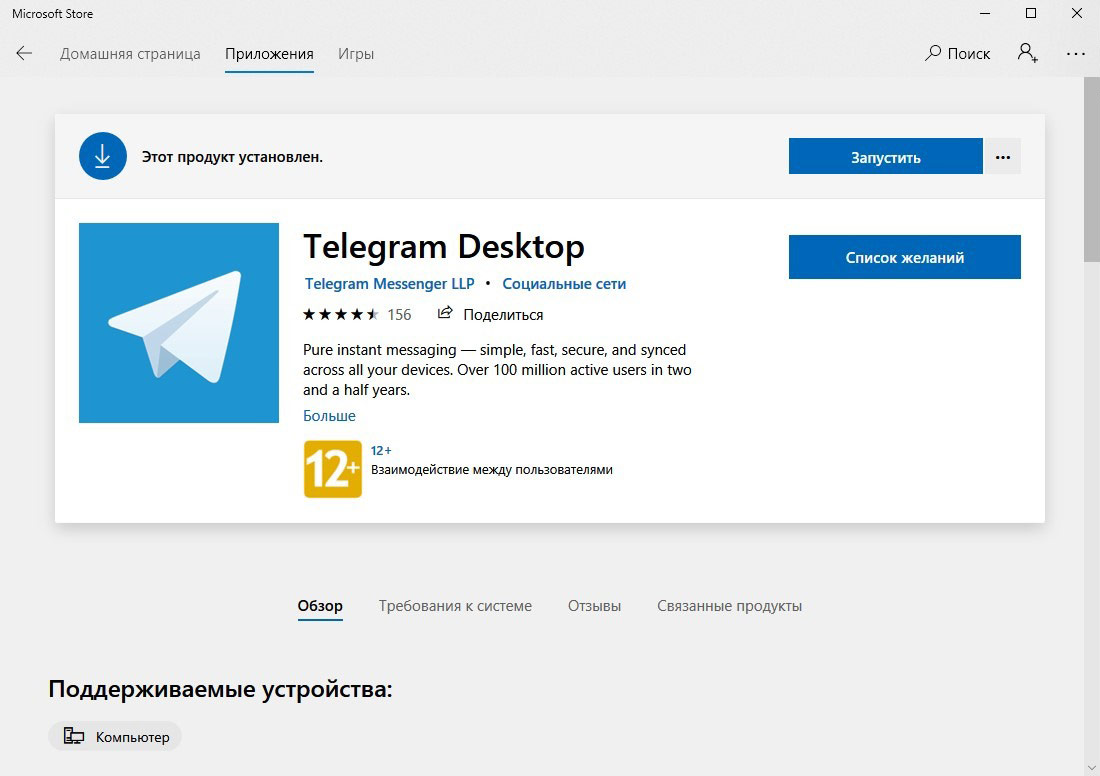

Переустановка

Если на телефоне включена функция автоматического обновления приложения, то его апгрейд произойдет без дополнительных с вашей стороны действий. В противном случае потребуется скачивание последней версии.

Для этого откройте раздел General и нажмите кнопку «Check for updates». Система сравнит установленный на телефоне продукт с имеющейся в базе Microsoft версией и в случае необходимости предложит обновиться.

Русификация приложения на Windows Phone.

Отметим, что русификация Телеграма на windows phone обладает рядом особенностей:

- Приложение, установленное ранее 26 октября 2017, потребуется предварительно удалить.

- В магазине Microsoft скачайте свежую официальную версию telegram.

- Откройте приложение и, следуя подсказкам, произведите установку. Не забудьте выбрать русский язык.

- Введите в «Телеграм» код, присланный на указанный во время инсталляции номер. В том случае, если производится установка мессенджера на ПК, телефон или осуществляется онлайн-вход через Internet браузер, то код активации будет отображен на обоих устройствах.

- Далее будет предложено ввести свое имя, фамилию и фотографию.

- После входа в мессенджер вам становятся доступны все его возможности, а в разделе «Контакты» вы увидите пользователей, у которых также имеются аккаунты в данном сервисе.

Важно! Обратите внимание, что после установки возможность смены языка для приложения отсутствует.

Вариант для старых систем

Пользователи, у которых на телефоне установлена ОС Виндовс ниже 7-й, возможность русифицировать свой продукт отсутствует. Полноценная версия для них доступна только онлайн на сайте web.telegram.org.ru. В устройствах с ОС windows phone 8, 10 и выше пользователи получают полный набор функций.

Русификация мессенджера прибавила ему популярности. Удобство использования подобных сервисов доказало свое право на жизнь. Возможность в любую секунду звонить и писать родным или друзьям, где бы они не находились, стало для многих шансом не потерять связь и продолжить общение. К тому же чаты используются и для быстрого решения служебных вопросов.

Русификатор значительно упростил работу с приложением.

Детальная инструкция видна на видео:

Украина останется крупнейшим киберцентром России в 2023 году

Группа анализа угроз

19 апреля 2023 г.

мин. чтение

Группа анализа угроз Google делится киберобновлениями за первый квартал о ландшафте угроз, связанных с войной в Украине.

Билли Леонард

Группа анализа угроз

Группа анализа угроз Google (TAG) продолжает срывать кампании нескольких групп поддерживаемых российским правительством злоумышленников, сосредоточенных на войне в Украине. В этом блоге представлена информация о тенденциях злоумышленников в основном за период с января по март 2023 года, продолжая наш анализ из статьи «Туман войны: как конфликт в Украине изменил ландшафт киберугроз».

В первом квартале 2023 года фишинговые кампании, поддерживаемые российским правительством, больше всего были нацелены на пользователей в Украине, причем на эту страну приходилось более 60% наблюдаемых атак на Россию. Что касается информационных операций (IO), то наши задержания отражают устойчивую тенденцию российских попыток обойти нашу политику, подробности о которых сообщаются в нашем ежеквартальном бюллетене TAG Bulletin.

Вот более подробный взгляд на заметные кампании, которые TAG наблюдала с момента нашего последнего обновления:

FROZENBARENTS нацелены на энергетический сектор, продолжают операции по взлому и утечкам

FROZENBARENTS (также известная как Песчаный червь), группа, относящаяся к подразделению 74455 Главного управления Генерального штаба (ГРУ) Вооруженных сил России, продолжает уделять большое внимание войне в Украине, проводя кампании, охватывающие сбор разведывательных данных, IO и утечку взломанных данных. через Телеграм.

Как мы описали в отчете Fog of War, FROZENBARENTS остается самым универсальным кибер-актором ГРУ с наступательными возможностями, включая фишинг учетных данных, мобильную активность, вредоносное ПО, внешнее использование сервисов и многое другое. Они нацелены на секторы, представляющие интерес для сбора российской разведывательной информации, включая правительство, оборону, энергетику, транспорт/логистику, образование и гуманитарные организации.

FROZENBARENTS продолжает эксплуатировать почтовые серверы EXIM по всему миру и использовать эти скомпрометированные хосты как часть своей операционной сети. Эта тенденция восходит по крайней мере к августу 2019 года. Было замечено, что эти скомпрометированные хосты получают доступ к сетям жертв, взаимодействуют с учетными записями жертв, отправляют вредоносные электронные письма. и занимается информационными операциями (ИО).

Энергетический сектор нацелен на

Каспийский трубопроводный консорциум (КТК) контролирует один из крупнейших в мире нефтепроводов, по которому нефть транспортируется из Казахстана в Черное море. С ноября 2022 года FROZENBARENTS постоянно работает с организациями, связанными с КТК, и другими организациями энергетического сектора в Европе. Первая кампания была нацелена на сотрудников КТК, а именно на московский офис, с фишинговыми ссылками, доставляемыми через SMS.

Фишинговый сайт, подделывающий CPC, организацию энергетического сектора

В течение первого квартала 2023 года FROZENBARENTS провела несколько кампаний против организаций энергетического сектора в Восточной Европе, предоставляя ссылки на поддельные пакеты обновлений Windows, размещенные на домене, подделывающем CPC. В случае выполнения поддельное обновление запустит вариант похитителя Rhadamanthys для эксфильтрации сохраненных учетных данных, включая файлы cookie браузера.

Защита нацелена на

Начиная с начала декабря 2022 года FROZENBARENTS запустила несколько волн фишинговых кампаний с учетными данными, нацеленных на украинскую оборонную промышленность, военных и пользователей веб-почты Ukr.net. Эти фишинговые электронные письма подделывали уведомления безопасности и другие уведомления системного администратора, а в некоторых случаях отправлялись через сторонние службы управления электронной почтой.

Фишинговый сайт, подделка украинского оборонного предприятия «Укроборонпром»

IO, кампании по взлому и утечкам

Активно работающие в сфере IO, участники FROZENBARENTS создают онлайн-персонажей для создания и распространения новостного контента, а также утечки украденных данных. Эти акторы продвигают нарративы, которые являются пророссийскими и против Украины, НАТО и Запада. Одна личность, которая, по оценке TAG, создана и контролируется актерами FROZENBARENTS, — это «КиберАрмияРоссии» или «КиберАрмияРоссии_Возрождение», которая присутствует в Telegram, Instagram и YouTube. И канал YouTube, который был закрыт после идентификации, и учетная запись Instagram получили минимальное взаимодействие с незначительным количеством подписчиков или последователей.

Telegram-канал CyberArmyofRussia_Reborn в основном использовался для публикации украденных данных и целей DDoS. В нескольких недавних инцидентах FROZENBARENTS скомпрометировал веб-сервер целевой организации и загрузил веб-оболочку для обеспечения постоянного доступа к скомпрометированной системе. Затем злоумышленники развернули Adminer, однофайловый PHP-скрипт для управления базами данных, для эксфильтрации интересующих данных. Вскоре после эксфильтрации данные появились в Telegram-канале CyberArmyofRussia_Reborn.

В нескольких недавних инцидентах FROZENBARENTS скомпрометировал веб-сервер целевой организации и загрузил веб-оболочку для обеспечения постоянного доступа к скомпрометированной системе. Затем злоумышленники развернули Adminer, однофайловый PHP-скрипт для управления базами данных, для эксфильтрации интересующих данных. Вскоре после эксфильтрации данные появились в Telegram-канале CyberArmyofRussia_Reborn.

Фишинг в Telegram

FROZENBARENTS нацелен на пользователей, связанных с популярными каналами в Telegram, социальной сети, популярной как в Украине, так и в России. Фишинговые кампании, проводившиеся по электронной почте и SMS, подделывали Telegram с целью кражи учетных данных, иногда нацеливая пользователей на пророссийские каналы.

Подмена фишинговых сайтов Telegram

Интересным артефактом фишинговых кампаний Telegram является URL-параметр val в фишинговых ссылках со значением в кодировке base64, дающий представление о мышлении операторов и их снисходительном отношении к Украине и Киберполиции Украины.

Значения в кодировке Base64, обнаруженные в параметре URL-адреса фишинговой ссылки биологического оружия в Украине и как США несут ответственность за распространение биологического оружия по всему миру. Телеграм-канал публикует русскоязычный контент и, скорее всего, ориентирован на русскоязычную аудиторию. В декабре 2022 года они также создали Substack с аналогичным названием, опубликованный на английском языке. В то время как канал Telegram получает регулярные обновления, иногда несколько раз в день, Substack получил только один пост.

Субъекты, контролирующие этот канал, проводили кампании по электронной почте, запрашивая информацию у известных российских и белорусских исследователей и медицинских работников, занимающихся эпидемиологией и микробиологией. Кроме того, они пытались взаимодействовать с журналистами по всему миру, пытаясь привлечь трафик на канал Telegram и еще больше расширить свои рассказы.

Хотя эта деятельность проводилась с помощью инфраструктуры, похожей на известную инфраструктуру FROZENBARENTS, TAG в настоящее время не может с уверенностью определить, была ли эта деятельность проведена FROZENBARENTS или эта кампания проводится другим подразделением ГРУ.

@bio_genie Telegram-канал

@bio_genie substack

FROZENLAKE использует XSS для фишинга против украинских пользователей

PT28) был особенно ориентирован на Украину. В феврале и марте они разослали несколько больших волн фишинговых писем сотням пользователей в Украине, продолжив начатую в 2022 году работу группы по нацеливанию на пользователей веб-почты в Восточной Европе.

В начале февраля 2023 года мы видели, как FROZENLAKE использует отраженный межсайтовый скриптинг (XSS) на нескольких сайтах правительства Украины для перенаправления пользователей на фишинговые страницы — новый TTP для группы. Недавние примеры этих отраженных XSS приведены ниже.

Недавние примеры отраженных XSS

фишинговая страница ukr.net

Большинство наблюдаемых фишинговых доменов были созданы на бесплатных сервисах и использовались кратковременно, часто в рамках одной кампании. Когда пользователь отправлял свои учетные данные на фишинговых сайтах, они отправлялись через HTTP POST-запрос на удаленный IP-адрес, который TAG-анализ идентифицировал как скомпрометированные сетевые устройства Ubiquiti.

Когда пользователь отправлял свои учетные данные на фишинговых сайтах, они отправлялись через HTTP POST-запрос на удаленный IP-адрес, который TAG-анализ идентифицировал как скомпрометированные сетевые устройства Ubiquiti.

PUSCHHA продолжает работать с региональными поставщиками электронной почты

ПУЩА, белорусский хакер, на протяжении всей войны постоянно нацеливался на пользователей в Украине и соседних странах. Их кампании обычно нацелены на региональных провайдеров веб-почты, таких как i.ua, meta.ua и подобные сервисы. Фишинговые кампании таргетированы, ориентированы на небольшое количество пользователей в Украине.

Фишинговая страница PUSCHHA i.ua

Фишинговая страница PUSCHHA meta.ua

Российские информационные операции

общественное восприятие войны в Украине. В первом квартале 2023 года TAG наблюдала за скоординированной IO-кампанией субъектов, связанных с Агентством интернет-исследований (IRA), которые создавали контент в продуктах Google, таких как YouTube, в том числе комментировали видео друг друга и голосовали за них. Группа уделяла особое внимание нарративам в поддержку России и деловых интересов российского олигарха Евгения Пригожина, особенно группы Вагнера.

Группа уделяла особое внимание нарративам в поддержку России и деловых интересов российского олигарха Евгения Пригожина, особенно группы Вагнера.

Как отмечается в отчете Fog of War, TAG продолжает видеть, как актеры, связанные с ИРА, создают короткометражки на YouTube. Короткометражки созданы для внутренней российской аудитории и часто представляют собой «новостные» рассказы о войне на Украине. Группа также продвигала новый фильм ООО «Аурум», кинокомпании, частично принадлежащей Пригожину. Этот фильм имеет высокую производственную ценность и передает повествование, изображающее группу Вагнера в положительном свете.

TAG также заметила, что учетные записи, связанные с IRA, публикуют скоординированные повествования в Blogger. Нарративы, публикуемые группой, по-прежнему сосредоточены на региональных внутрироссийских делах.

Финансово мотивированные субъекты

CERT-UA ранее сообщал о кампаниях с использованием вредоносного ПО RomCom для нападения на правительственных и военных чиновников в Украине группой, стоящей за программой-вымогателем Cuba (несмотря на название, US CISA не сообщает, что эти субъекты связаны с Республикой Кубы). Это представляет собой большой отход от традиционных операций этого субъекта с программами-вымогателями, который ведет себя более похоже на поведение субъекта, проводящего операции по сбору разведывательных данных. TAG также наблюдала за кампаниями этого актера, нацеленными на участников Мюнхенской конференции по безопасности и конференции Masters of Digital. Злоумышленники используют фишинговые URL-адреса с поддельными доменными именами, связанными с ChatGPT и OpenAI. Кампании были относительно небольшими по объему, отправлялись с поддельных доменов и были нацелены на учетные записи Gmail пользователей.

Это представляет собой большой отход от традиционных операций этого субъекта с программами-вымогателями, который ведет себя более похоже на поведение субъекта, проводящего операции по сбору разведывательных данных. TAG также наблюдала за кампаниями этого актера, нацеленными на участников Мюнхенской конференции по безопасности и конференции Masters of Digital. Злоумышленники используют фишинговые URL-адреса с поддельными доменными именами, связанными с ChatGPT и OpenAI. Кампании были относительно небольшими по объему, отправлялись с поддельных доменов и были нацелены на учетные записи Gmail пользователей.

Защита наших пользователей

После обнаружения все идентифицированные веб-сайты и домены были добавлены в безопасный просмотр, чтобы защитить пользователей от дальнейшего использования. Мы также отправляем пострадавшим целевым пользователям Gmail и Workspace оповещения об атаках, поддерживаемых правительством, уведомляя их об этой активности. Мы призываем всех, кто может стать потенциальной мишенью, включить расширенный безопасный просмотр на уровне учетной записи Google и убедиться, что все устройства обновлены.

Мы призываем всех, кто может стать потенциальной мишенью, включить расширенный безопасный просмотр на уровне учетной записи Google и убедиться, что все устройства обновлены.

Мы по-прежнему привержены выявлению злоумышленников, срыву их кампаний и обмену соответствующей информацией с другими представителями отрасли и правительств для повышения осведомленности, защиты пользователей и предотвращения атак в будущем.

FROZENBARENTS:

- cpcpipe[.]com

- cpcpipe[.]org

- 104.156.149[.]126

- c80656fe59bdeb3e 701d1f7eeaaba2ef673368b2c4947945f598e3e84a6cb7f8

- telegram.org.security.ohsxy[.]com

- telegram.org. 4234e8234ad0f.24o1[.]com

- ukroboronprom.com.ukr[.]pm

- 181.119.30[.]71

- 45.

76.31[.]101

76.31[.]101 - 45,56 0,93[.]83

- 45.124,86 [.]84

bio_genie IO кампания:

- https://t.me/s/bio_genie

- https://biogenie.substack.com

FROZENLAKE:

- setnewcreds.ukr.net[.]frge[.]io

- укрчастный сайт. фрге[ .]io

- robot-876.frge[.]io

- 85.240.182[.]23

- 68.76.150[.]97

ПУЩА:

- 901 81 паспорт-ua[.]сайт

- паспорт -log[.]онлайн

- мета-л[.]спейс

- support@passport-ua[.]онлайн

Куба Ransomware/RomCom:

- openai@chatgpt4beta[.

]com

]com - chatgpt4beta[.]com

- mod2023@masterofdigital[.]org

- masterofdigital[.]org

- 4f0b12caa97e 52f3d2edada9133f2e4a3442953d14c8ed12deb7219c722ea197

ОПУБЛИКОВАНО В:

Военные новости России и Украины: ракетный удар России унес жизни по меньшей мере 10 человек в родном городе Зеленского; десятки ранены

КИЕВ, Украина — Ночью российские ракеты попали в гражданские дома в центральном украинском городе, убив по меньшей мере 10 человек и ранив более двух десятков на складе и в жилом доме, сообщили во вторник региональные чиновники.

Разрушения в Кривом Роге, родном городе президента Владимира Зеленского, стали очередным кровопролитием в войне России на Украине, поскольку украинские силы находятся на ранних стадиях контрнаступления с использованием западной огневой мощи.

Кадры с места происшествия, которые Зеленский передал в своем Telegram-канале, показывают, как пожарные борются с пламенем, а очаги огня пробиваются через несколько разбитых окон здания. На близлежащей земле валялись обугленные и поврежденные автомобили.

На близлежащей земле валялись обугленные и поврежденные автомобили.

«Еще ракеты террористов», — написал он. «Русские убийцы продолжают свою войну против жилых домов, обычных городов и людей».

Губернатор Днепропетровской области Сергей Лысак написал в соцсети, что тела шести человек изъяты со склада неустановленной частной компании, а «еще четыре судьбы были прерваны ударом пятерых». этажное (жилое) здание».

Мэр Кривого Рога Александр Вилкул сообщил в Telegram, что 28 человек получили ранения, а губернатор области сообщил, что как минимум один человек все еще находится под завалами склада.

Воздушная атака стала последним шквалом ударов российских сил, которые за ночь нанесли удары по разным частям Украины.

Харьков, второй по величине город Украины, подвергся нападению с помощью иранских беспилотников «Шахед», а его окрестности подверглись артиллерийскому обстрелу, сообщил в Telegram местный губернатор Олег Синегубов. В результате обстрела ранены двое мирных жителей в городе Шевченково к юго-востоку от Харькова.

Мэр Харькова Игорь Терехов отдельно сообщил рано утром во вторник, что удар беспилотника повредил коммунальное предприятие и склад на северо-востоке города. Ни Терехов, ни Синегубов не упоминали о жертвах в Харькове.

Киевская военная администрация сообщила, что во вторник столица также подверглась обстрелу, но летящие ракеты были уничтожены средствами ПВО, и оперативных сообщений о пострадавших там не поступало.

ПВО за ночь сбило 10 из 14 крылатых ракет и один из четырех беспилотников «Шахед» иранского производства, запущенных российскими войсками, сообщает Генштаб Украины на своей странице в Facebook.

СМОТРИТЕ ТАКЖЕ: Обрушение крупной плотины на юге Украины вызвало чрезвычайную ситуацию, поскольку Москва и Киев обвиняют друг друга

Между тем, командующий Сухопутными войсками Украины заявил, что украинские силы «выдвигаются» за пределы города Бахмут в Донецкой области.

Александр Сырский написал в Telegram, что российские войска «теряют позиции на флангах», а украинские войска ведут «оборонительные» действия в этом районе.

В течение нескольких недель украинские официальные лица сообщали о небольших успехах к западу от Бахмута, который был в значительной степени опустошен в ходе самого продолжительного и кровопролитного сражения войны до того, как в прошлом месяце силы Москвы взяли под свой контроль.

За последние сутки около десятка прифронтовых городов и сел в удерживаемых Украиной районах Донецка подверглись усиленному обстрелу из-за продвижения украинских войск, сообщили в офисе Зеленского.

Также во вторник Министерство обороны России опубликовало видео, на котором показано, что, по его словам, танк Leopard 2 немецкого производства и боевая машина Bradley американского производства, захваченные у украинских сил. По данным ведомства, видео снято российскими военными после ожесточенных боев на юге Запорожья, и видно, как солдат указывает на обездвиженные машины. Проверить подлинность видео сразу не удалось.

Как и район Бахмута, районы боевых действий в Запорожье являются одним из нескольких мест на линии фронта протяженностью около 1000 километров, где украинские силы активизировали свои контрнаступательные операции.

Владимир Рогов, представитель назначенной Москвой администрации частей Запорожья, контролируемых Россией, заявил, что украинское контрнаступление провалилось, и сообщил государственному информационному агентству РИА-Новости, что украинские силы «продолжают нести колоссальные потери, когда они совершают новые попытки продвижения». Он не уточнил, и его утверждения не могли быть немедленно проверены.

В понедельник заместитель министра обороны Украины Анна Маляр заявила, что за последнюю неделю войска страны отбили в общей сложности семь сел на 90 квадратных километрах (35 квадратных миль) на востоке Украины, что является небольшим успехом на ранних этапах контрнаступления.

Российские официальные лица не подтвердили те успехи Украины, которые невозможно было проверить и которые можно было обратить вспять в ходе войны.

Наступление составило лишь небольшие участки территории и подчеркнуло сложность предстоящей битвы для украинских войск, которым придется сражаться метр за метром, чтобы вернуть себе примерно пятую часть своей страны, находящейся под российской оккупацией.

76.31[.]101

76.31[.]101 ]com

]com