Windows server 2018 r2 редакции: Windows Server: версии, редакции, лицензирование

Содержание

Windows Server 2012 R2 — Разворачиваем KMS для Windows и Office

Начиная внедрять в инфраструктуру новые системы Windows 8.1 и Windows Server 2012 R2, одна из первых вещей, о которых стоит задуматься – это активация новых систем, и поэтому первый сервер, который мы разворачиваем на Windows Server 2012 R2, будет у нас выступать в качестве сервера Key Management Service (KMS). В нашем случае, текущим сервером KMS является сервер на базе Windows Server 2012. Этот сервер настроен на активацию систем до уровня Windows 8/Windows Server 2012, а также обеспечивает активацию Office 2010/2013. Перед нами стоит задача перенести функционал KMS на новый сервере на базе Windows Server 2012 R2.

Базовые приёмы работы c KMS были описаны ранее в заметке Основные приемы работы с Key Management Service (KMS) на Windows 7 и Windows Server 2008 R2 и для новой версии Windows эти приёмы остаются в силе. В документе TechNet Library — Volume Activation — Appendix A: KMS Client Setup Keys расширена информация о ключах GVLK, которые нужны для преобразования клиентов MAK/Retail в KMS. Выдержка из этого документа относительно новых систем:

В документе TechNet Library — Volume Activation — Appendix A: KMS Client Setup Keys расширена информация о ключах GVLK, которые нужны для преобразования клиентов MAK/Retail в KMS. Выдержка из этого документа относительно новых систем:

Windows Server 2012 R2 and Windows 8.1 Client Setup Keys

| Operating system edition | KMS Client Setup Key |

|---|---|

| Windows 8.1 Professional | GCRJD-8NW9H-F2CDX-CCM8D-9D6T9 |

| Windows 8.1 Professional N | HMCNV-VVBFX-7HMBH-CTY9B-B4FXY |

| Windows 8.1 Enterprise | MHF9N-XY6XB-WVXMC-BTDCT-MKKG7 |

| Windows 8.1 Enterprise N | TT4HM-HN7YT-62K67-RGRQJ-JFFXW |

| Windows Server 2012 R2 Server Standard | D2N9P-3P6X9-2R39C-7RTCD-MDVJX |

| Windows Server 2012 R2 Datacenter | W3GGN-FT8W3-Y4M27-J84CP-Q3VJ9 |

| Windows Server 2012 R2 Essentials | KNC87-3J2TX-XB4WP-VCPJV-M4FWM |

Windows Server 2012 and Windows 8 Client Setup Keys

| Operating system edition | KMS Client Setup Key |

|---|---|

| Windows 8 Professional | NG4HW-Vh36C-733KW-K6F98-J8CK4 |

| Windows 8 Professional N | XCVCF-2NXM9-723PB-MHCB7-2RYQQ |

| Windows 8 Enterprise | 32JNW-9KQ84-P47T8-D8GGY-CWCK7 |

| Windows 8 Enterprise N | JMNMF-RHW7P-DMY6X-RF3DR-X2BQT |

| Windows Server 2012 | BN3D2-R7TKB-3YPBD-8DRP2-27GG4 |

| Windows Server 2012 N | 8N2M2-HWPGY-7PGT9-HGDD8-GVGGY |

| Windows Server 2012 Single Language | 2WN2H-YGCQR-KFX6K-CD6TF-84YXQ |

| Windows Server 2012 Country Specific | 4K36P-JN4VD-GDC6V-KDT89-DYFKP |

| Windows Server 2012 Server Standard | XC9B7-NBPP2-83J2H-RHMBY-92BT4 |

| Windows Server 2012 MultiPoint Standard | HM7DN-YVMh4-46JC3-XYTG7-CYQJJ |

| Windows Server 2012 MultiPoint Premium | XNH6W-2V9GX-RGJ4K-Y8X6F-QGJ2G |

| Windows Server 2012 Datacenter | 48HP8-DN98B-MYWDG-T2DCC-8W83P |

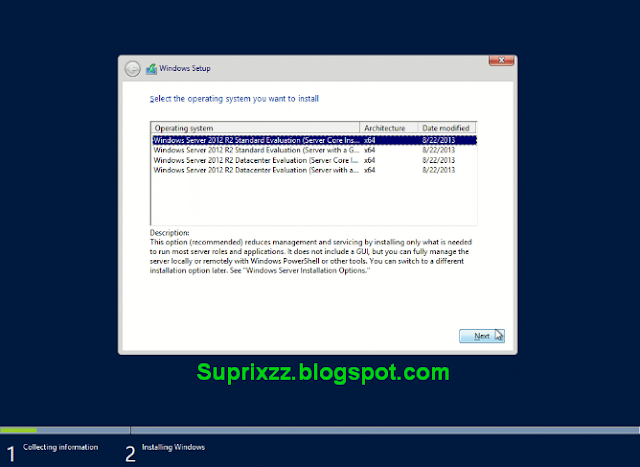

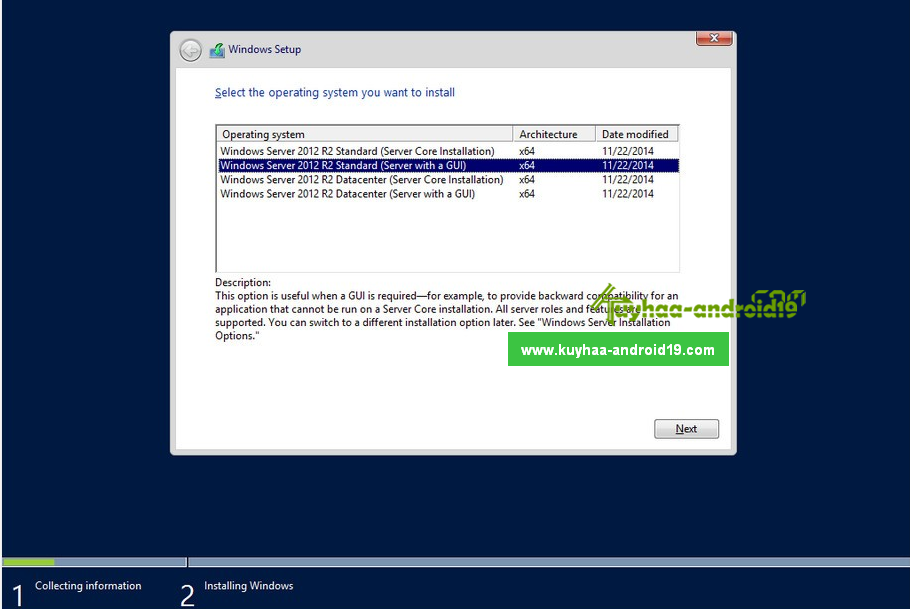

При установке нового сервера для роли KMS мы используем дистрибутив Windows Server 2012 R2, доступный нам по подписке TechNet Subscription, из образа en_windows_server_2012_r2_x64_dvd_2707946. iso. И так как система, устанавливаемая с этого дистрибутива по умолчанию сконфигурирована для использования ключа MAK, преобразуем её в KMS-клиента путём ввода соответствующего ключа из первой вышеприведённой таблицы ещё на этапе установки. Так как мы желаем установить редакцию Windows Server 2012 R2 Server Standard, вводим соответствующий ключ…

iso. И так как система, устанавливаемая с этого дистрибутива по умолчанию сконфигурирована для использования ключа MAK, преобразуем её в KMS-клиента путём ввода соответствующего ключа из первой вышеприведённой таблицы ещё на этапе установки. Так как мы желаем установить редакцию Windows Server 2012 R2 Server Standard, вводим соответствующий ключ…

По введённому ключу программа установки автоматически ограничит для нас доступ возможных вариантов установки…

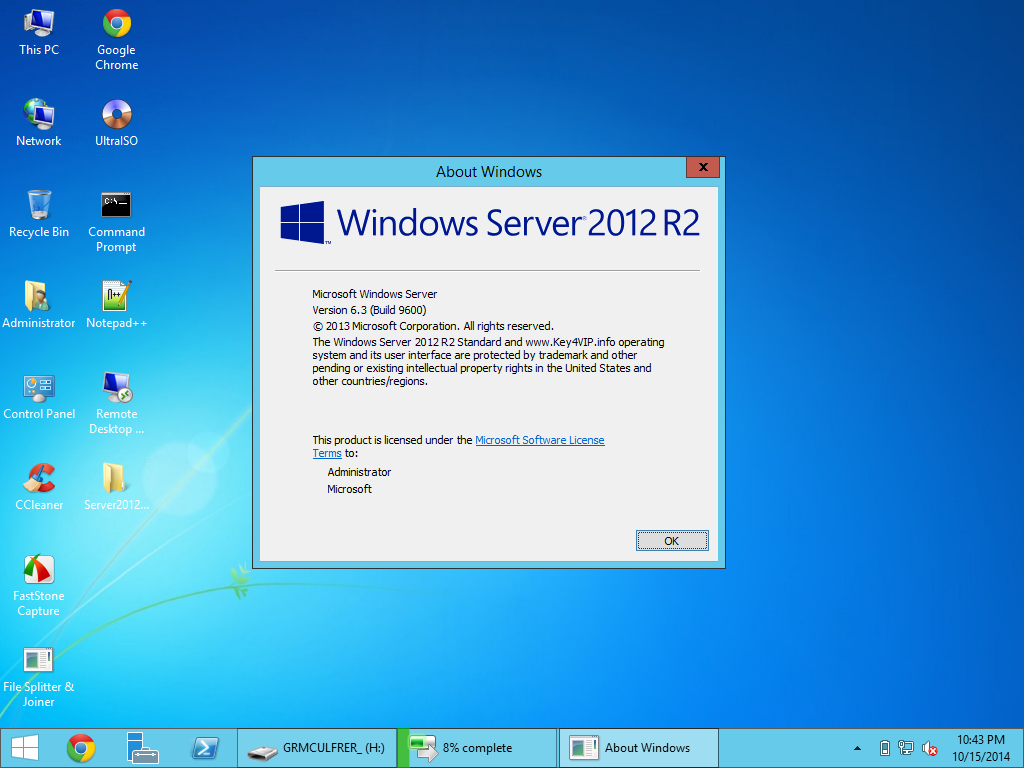

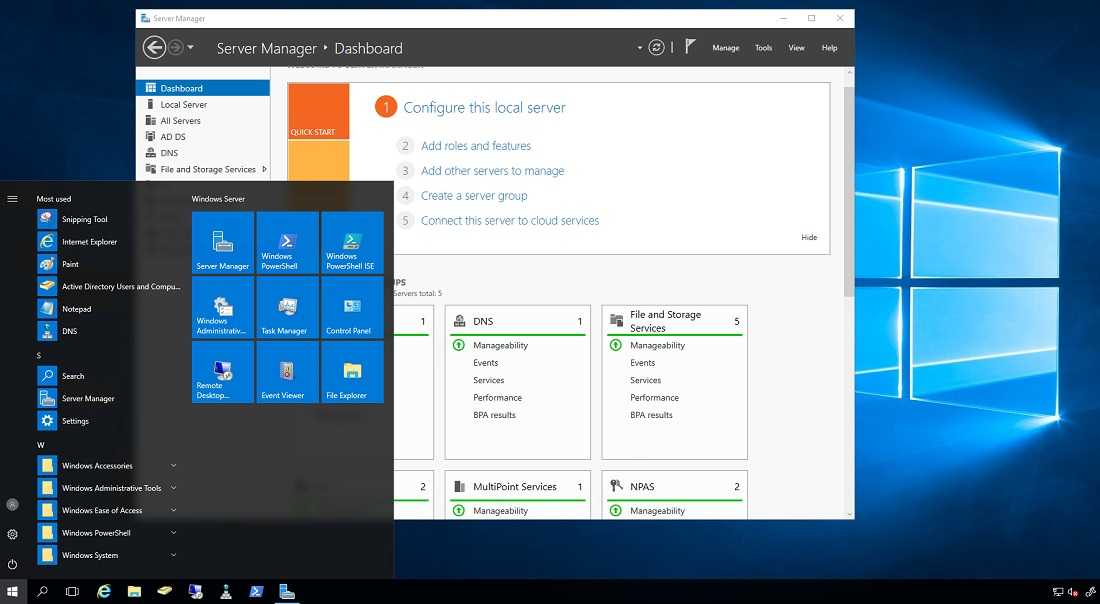

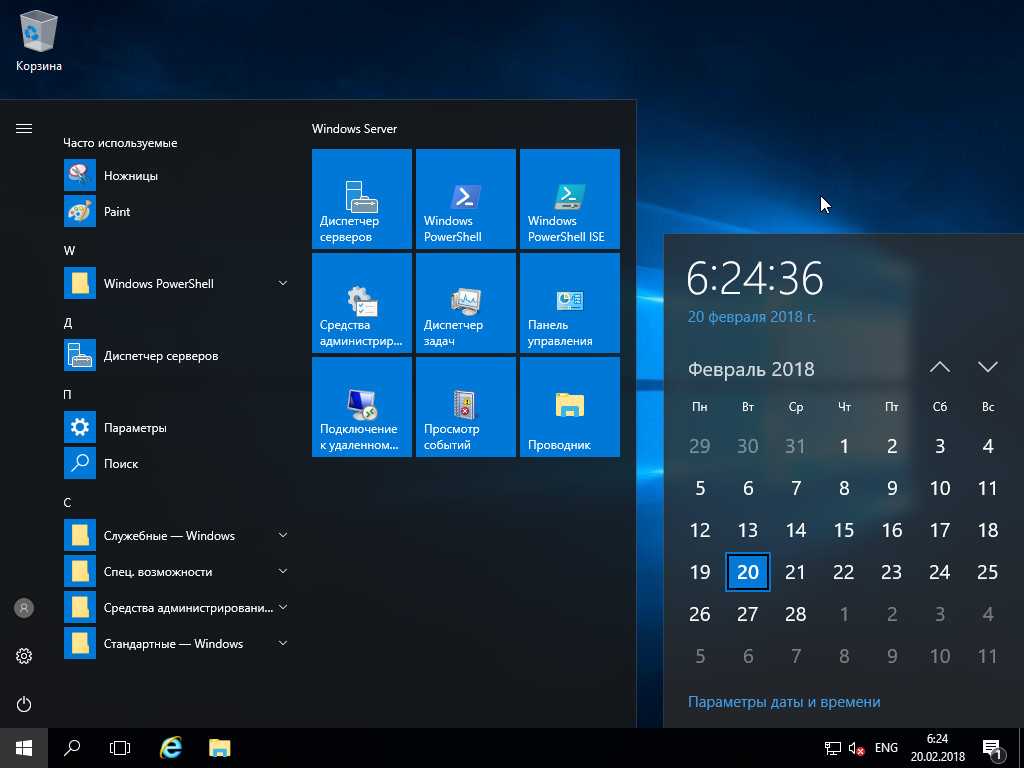

После окончания установки входим в систему и убеждаемся в том, что она сконфигурирована как KMS-клиент…

Предполагается, что у нас уже имеется KMS-ключ для Windows Server 2012 R2, полученный с веб-узла Microsoft Volume Licensing Service Center (VLSC), и мы можем приступить к последовательности действий по вводу и активации это KMS-ключа.

Slmgr.vbs /ipk XXXXX-XXXXX-XXXXX-XXXXX-XXXXX Slmgr.vbs /ato Slmgr.vbs /cdns net stop sppsvc net start sppsvc

Третья команда отключает регистрацию KMS сервера в DNS (в нашем случае она не используется). Последние две команды выполняют перезапуск службы Software Protection service

Последние две команды выполняют перезапуск службы Software Protection service

Проверяем состояние нашего KMS-сервера:

Slmgr.vbs /dli

После успешной активации наш сервер готов отвечать на клиентские вопросы, если конечно мы не забыли в Windows Firewall включить правило, разрешающее входящие подключения к сервису KMS (по умолчанию TCP 1688). Включить соответствующее правило можно как через оснастку управления WF, так и с помощью PowerShell. Получаем статус правил, с вхождением в имени Key и узнав имя правила и убедившись в том что оно выключено, — включаем его

Get-NetFirewallRule -DisplayName *key* Enable-NetFirewallRule -Name SPPSVC-In-TCP

Для того, чтобы направить наших клиентов на новый KMS-сервер, в случае, если по каким то причинам не используется публикация в DNS, воспользуемся ранее описанным методом настройки через механизмы Group Policy Preferences (GPP) — Управляем клиентами KMS с помощью GPP

Теперь приступим к настройке активации Office. Начнём с Office 2013.

Начнём с Office 2013.

Скачиваем пакет Microsoft Office 2013 Volume License Pack

Запускаем с правами администратора office2013volumelicensepack_x86_en-us.exe.

Будет произведена распаковка файлов в каталог C:\Program Files (x86)\MSECache\OfficeKMS и установлена роль — Volume Activation Services

Поверх этого окна откроется графическая утилита Volume Activation Tools установленная в систему с активацией роли Volume Activation Services. С помощью этой утилиты мы установим и активируем KMS ключ для Office 2013. На шаге выбора типа активации выбираем KMS и указываем FQDN имя нашего сервера

Далее вводим имеющийся у нас KMS-ключ Office 2013, полученный с веб-узла Microsoft Volume Licensing Service Center (VLSC)

Если ключ успешно установлен, нам сразу будет предложено выполнить его активацию…

По введённому ключу будет определён продукт к которому он относится и предложено два варианта активации. Выбираем активацию через интернет.

Выбираем активацию через интернет.

После успешной активации мы получим статусный экран с информацией об установленных KMS-ключах, где увидим что в нашей службе управления ключами теперь два ключа – от Windows Server 2012 R2, установленный нами ранее с помощью Slmgr.vbs, и от Office 2013, установленный в ходе работы этой графической утилиты. После этого мы сможет настроить параметры службы управления ключами. Укажем порт (по умолчанию 1688) и включим исключения для Windows Firewall (хотя по сути мы это уже сделали ранее).

Закрываем утилиту Volume Activation Tools и переходим к настройке KMS для поддержки Office 2010.

Скачиваем пакет Microsoft Office 2010 KMS Host License Pack и запускаем с правами администратора файл KeyManagementServiceHost_en-us.exe

Будет произведена распаковка файлов поддержки Office 2010 в уже существующий каталог C:\Program Files (x86)\MSECache\OfficeKMS , после чего сразу появится запрос на установку KMS-ключа для Office 2010

… введём имеющийся у нас KMS-ключ …

После чего ключ будет установлен и активирован через интернет.

Теперь можем проверить состояние всех установленных нами KMS ключей:

cscript C:\windows\system32\slmgr.vbs /dlv all

Так как вывод этой команды может оказаться весьма существенным, используем вывод на консоль с помощью cscript

Для того, чтобы отдельно получить информацию только об установленном нами KMS-ключе для Office 2010 выполним:

slmgr.vbs /dlv bfe7a195-4f8f-4f0b-a622-cf13c7d16864

…для Office 2013:

slmgr.vbs /dlv 2e28138a-847f-42bc-9752-61b03fff33cd

…для Windows Server 2012 R2 идентификатор в явном виде можно не указывать:

slmgr.vbs /dlv

Теперь по сути наш новый KMS-сервер готов, однако не забываем про то, что для того чтобы сервер смог выдавать установленные ключи KMS-клиентам, — должен быть набран нижний предел обращений от уникальных клиентов:

— для KMS-ключа Office 2010/2013 этот порог – 5 клиентов;

— для KMS-ключа WS2012R2 этот порог – 5 клиентов для активации серверных ОС и 25 клиентов для активации клиентских ОС.

После того как новый KMS-сервер заработал, нам нужно удалить ключи активации со старого сервера KMS, и если на старом сервере KMS ещё остаются какие-то другие роли и он должен какое-то время оставаться в работе, то мы должны конвертировать его в KMS-клиента.

Итак, на старом сервере удаляем все установленные ключи командой:

slmgr -upk

Так как наш старый сервер работает на базе Windows Server 2012 Standard, то для его конвертации в KMS-клиента воспользуемся ключом, приведённым в вышеуказанной таблице и сразу выполнима его активацию с нового KMS-сервера

slmgr -ipk XC9B7-NBPP2-83J2H-RHMBY-92BT4 slmgr -ato

Установка Exchange Server 2016 на Windows Server 2012 R2 | ИТ от Вальдемарыча

Данная статья предназначена для тех, кто искал подробное и понятное руководство о том, как установить Exchange Server 2016 на Windows Server 2012 R2.

Подробно о том, как установить Exchange Server 2019 на Windows Server 2019, вы можете, прочитать в моем руководстве “Установка Exchange Server 2019 на Windows Server 2019”.

В данном руководстве рассматривается установка Exchange Server 2016 без реализации отказоустойчивости.

Описание требований к оборудованию для Exchange 2016 можно найти по ссылке.

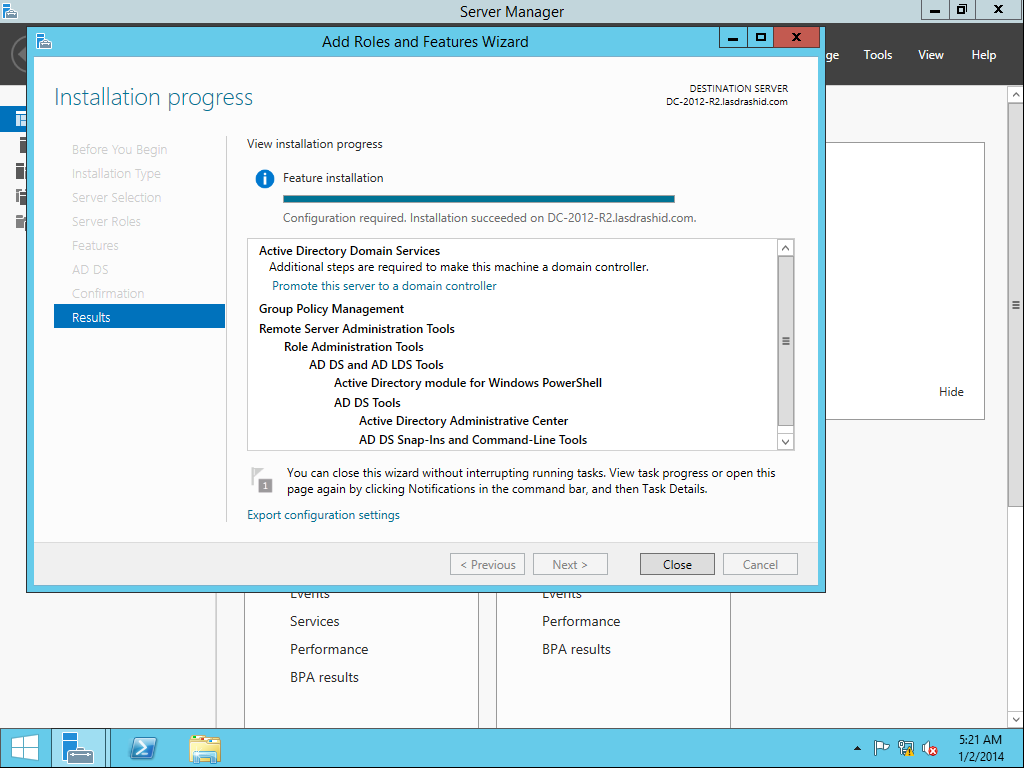

Мы будем рассматривать тот случай, когда у вас уже есть два сервера с установленной на них операционной системой Windows Server 2012 R2. Кроме того, на одном из серверов должна быть установлена роль Active Directory Domain Services.

Подробно о том, как установить Windows Server 2012 R2, вы можете прочитать в моем руководстве “Установка Windows Server 2012 R2”.

Кроме того, на одном из серверов должна быть установлена роль Active Directory Domain Services, а второй сервер должен быть включен в домен.

Узнать о том, как установить Active Directory Domain Services на Windows Server 2012 R2, вы можете, прочитав “Установка Active Directory Domain Services на Windows Server 2012 R2”.

После установки Exchange Server 2016 произвести настройку вам поможет мое руководство “Настройка Exchange Server 2016”.

Рекомендую всегда использовать англоязычные издания Exchange Server. Как показывает практика, оригинальные (английские) версии Exchange работают стабильнее, к тому же вам будет проще общаться на одном языке с профессионалами в случае возникновения проблем или при желании обменяться опытом.

Загрузить актуальную версию Exchange Server 2016 можно по ссылке. Затем потребуется смонтировать загруженный ISO-образ в виртуальный привод.

В данном руководстве рассматривается установка Exchange Server 2016 Cumulative Update 2 (Exchange 2016 CU2, released: June 2016). Вам нужно загрузить актуальный на момент прочтения статьи Cumulative Update. Каждый CU является полной установкой Exchange, включающей в себя обновления и изменения из всех предыдущих CU. Вам не потребуется устанавливать предыдущие CU или Exchange 2016 RTM.

На Windows Server 2012 R2 требуется установить все доступные обновления перед установкой Exchange Server 2016.

На будущем сервере Exchange заходим в систему под учетной записью, которая состоит в группах: Enterprise Admins, Schema Admins и Domain Admins.

На “Панели задач” нажимаем правой кнопкой мыши на “Windows PowerShell” и выбираем “Run as Administrator”.

Установим средства удаленного администрирования для последующей подготовки Active Directory к установке Exchange Server 2016 с помощью команды:

Install-WindowsFeature RSAT-ADDS

Начался процесс установки средств удаленного администрирования.

Установка средств удаленного администрирования успешно завершена.

Теперь нужно установить дополнительные компоненты, необходимые для работы сервера Exchange, с помощью команды:

Install-WindowsFeature AS-HTTP-Activation, Server-Media-Foundation, NET-Framework-45-Features, RPC-over-HTTP-proxy, RSAT-Clustering, RSAT-Clustering-CmdInterface, RSAT-Clustering-Mgmt, RSAT-Clustering-PowerShell, WAS-Process-Model, Web-Asp-Net45, Web-Basic-Auth, Web-Client-Auth, Web-Digest-Auth, Web-Dir-Browsing, Web-Dyn-Compression, Web-Http-Errors, Web-Http-Logging, Web-Http-Redirect, Web-Http-Tracing, Web-ISAPI-Ext, Web-ISAPI-Filter, Web-Lgcy-Mgmt-Console, Web-Metabase, Web-Mgmt-Console, Web-Mgmt-Service, Web-Net-Ext45, Web-Request-Monitor, Web-Server, Web-Stat-Compression, Web-Static-Content, Web-Windows-Auth, Web-WMI, Windows-Identity-Foundation

Начался процесс установки дополнительных компонентов, необходимых для работы сервера Exchange.

Установка дополнительных компонентов, необходимых для работы сервера Exchange, успешно завершена.

Теперь нужно перезагрузить сервер.

На клавиатуре нажимаем сочетание клавиш “Win” и “x”, в открывшемся меню выбираем “Shut down or sign out”, затем “Restart”.

Сервер начнет перезагружаться.

На будущем сервере Exchange заходим в систему под учетной записью, которая состоит в группах: Enterprise Admins, Schema Admins и Domain Admins.

Перед подготовкой Active Directory и установкой Exchange Server 2019 необходимо установить дополнительное программное обеспечение на будущий сервер Exchange:

- Unified Communications Managed API 4.0

- Visual C++ Redistributable Package for Visual Studio 2012

- Visual C++ Redistributable Package for Visual Studio 2013

Установим Unified Communications Managed API 4.0

Переходим по ссылке и нажимаем на кнопку “Download”.

Запускаем загруженный файл установщика Unified Communications Managed API 4. 0.

0.

Откроется “Мастер установки Unified Communications Managed API 4.0”.

Нажимаем на кнопку “Next”.

Далее необходимо принять условия лицензии, если вы с ними согласны, и нажать на кнопку “Next”.

Начался процесс установки “Unified Communications Managed API 4.0”.

Установка “Unified Communications Managed API 4.0” завершена.

Нажимаем на кнопку “Finish”.

Теперь установим Visual C++ Redistributable Package for Visual Studio 2012.

Переходим по ссылке и нажимаем на кнопку “Download”.

Выбираем “VSU_4\vcredist_x64.exe” и нажимаем на кнопку “Next”.

Запускаем загруженный файл установщика Visual C++ Redistributable Package for Visual Studio 2012.

Далее необходимо принять условия лицензии, если вы с ними согласны, и нажать на кнопку “Install”.

Установка Visual C++ Redistributable Package for Visual Studio 2012 успешно завершена.

Нажимаем на кнопку “Close”.

Теперь установим Visual C++ Redistributable Package for Visual Studio 2013.

Переходим по ссылке и нажимаем на кнопку “Download”.

Выбираем “vcredist_x64.exe” и нажимаем на кнопку “Next”.

Запускаем загруженный файл установщика Visual C++ Redistributable Package for Visual Studio 2013.

Далее необходимо принять условия лицензии, если вы с ними согласны, и нажать на кнопку “Install”.

Установка Visual C++ Redistributable Package for Visual Studio 2013 успешно завершена.

Нажимаем на кнопку “Close”.

Теперь необходимо подготовить Active Directory для работы с Exchange Server.

Нажимаем “Start”, указываем в строке поиска “cmd”, затем нажимаем правой кнопкой мыши на “Command Prompt” и выбираем “Run as administrator”.

Переходим на диск “D” (виртуальный привод), где находятся установочные файлы Exchange Server 2016, с помощью команды:

cd D:\

Подготовим схему Active Directory для работы с Exchange Server с помощью команды:

E:\Setup.exe /IAcceptExchangeServerLicenseTerms_DiagnosticDataON /PrepareSchema

Начался процесс подготовки схемы Active Directory.

Процесс подготовки схемы Active Directory успешно завершен.

Теперь необходимо подготовить контейнеры, объекты и другие компоненты Active Directory, а также создать организацию Exchange.

Обратите внимание, после “OrganizationName” необходимо указать название вашей организации на английском языке.

Подготовим контейнеры, объекты и другие компоненты Active Directory, а также создадим организацию Exchange, с помощью команды:

E:\Setup.exe /IAcceptExchangeServerLicenseTerms_DiagnosticDataON /PrepareAD /OrganizationName:"VMKH"

Обратите внимание, в данном руководстве используется название организации “VMKH”.

Начался процесс подготовки контейнеров, объектов и других компонентов Active Directory.

Процесс подготовки контейнеров, объектов и других компонентов Active Directory успешно завершен.

Теперь необходимо подготовить домен для установки Exchange Server.

Подготовим домен для установки Exchange Server с помощью команды:

E:\Setup.exe /IAcceptExchangeServerLicenseTerms_DiagnosticDataON /PrepareDomain:vmkh.org

Обратите внимание, в данном руководстве используется домен “vmkh.org”.

Процесс подготовки домена успешно завершен.

Теперь можно приступить к установке Exchange Server 2016.

Переходим на диск “D” (виртуальный привод), где находятся установочные файлы Exchange Server 2016, и запускаем “Setup.exe”.

На данном этапе можно проверить наличие обновлений для Exchange Server 2016.

Выбираем “Connect to the Internet and check for updates” и нажимаем на кнопку “Next”.

На данный момент обновлений для Exchange Server 2016 нет.

Нажимаем на кнопку “Next”.

Далее “Мастер установки Exchange Server” предлагает ознакомиться с информацией касательно Exchange Server 2016.

Нажимаем на кнопку “Next”.

Далее необходимо принять условия лицензии, если вы с ними согласны, и нажать на кнопку “Next”.

Выбираем “Don’t use recommended settings”, чтобы сервер Exchange автоматически не отправлял в Microsoft отчеты об ошибках и другую информацию по использованию сервера Exchange.

Нажимаем “Next”.

Теперь необходимо выбрать какие роли будут установлены на ваш сервер.

Выбираем “Mailbox role”, затем выбираем “Automatically install Windows Server roles and features that are required to install Exchange Server” и нажимаем на кнопку “Next”.

Далее можно выбрать каталог, куда следует установить Exchange Server 2016.

Оставляем настройки без изменений и нажимаем на кнопку “Next”.

Теперь можно настроить параметры защиты от вредоносных программ.

В пункте “Disable malware scanning” выбираем “No” и нажимаем на кнопку “Next”.

Далее начнется процесс проверки готовности к установке, после того как он будет завершен, можно запустить процесс установки Exchange Server 2016.

Нажимаем на кнопку “Install”.

Начался процесс установки Exchange Server 2016.

Установка Exchange Server 2016 успешно завершена.

Выбираем “Launch Exchange Administration Center after finishing Exchange setup” и нажимаем на кнопку “Finish”.

Обратите внимание, для администрирования сервера Exchange используется панель управления Exchange Administration Center, доступная по ссылке https://ru-msk-ex-01/ecp, где ru-msk-ex-01 — имя моего сервера Exchange. Соответственно, вам необходимо указать имя или IP-адрес вашего сервера с установленным Exchange Server 2016.

Для корректного отображения панели управления Exchange Administration Center необходимо добавить адрес сервера Exchange в надежные узлы в Internet Explorer.

Нажимаем на кнопку “Add”.

В поле “Add this website to the zone” указываем адрес сервера Exchange и нажимаем на кнопку “Add”.

Адрес сервера Exchange добавлен в список надежных узлов.

Нажимаем на кнопку “Close”.

Далее необходимо указать имя пользователя и пароль учетной записи, обладающей правами администратора Exchange, и нажать на кнопку “Sign in”.

Теперь необходимо выбрать язык на котором будет отображаться дальнейшая информация, а также часовой пояс.

Добро пожаловать в панель управления Exchange Admin Center.

Теперь можно проверить состояние служб Exchange Server.

Нажимаем “Start”, указываем в строке поиска “Exchange Management Shell”, затем нажимаем правой кнопкой мыши на “Exchange Management Shell” и выбираем “Run as administrator”.

Проверим состояние служб Exchange Server с помощью команды:

Test-ServiceHealth

Проверка служб успешно завершена.

Значение “True” в “RequireServiceRunning” свидетельствует о том, что службы запущены.

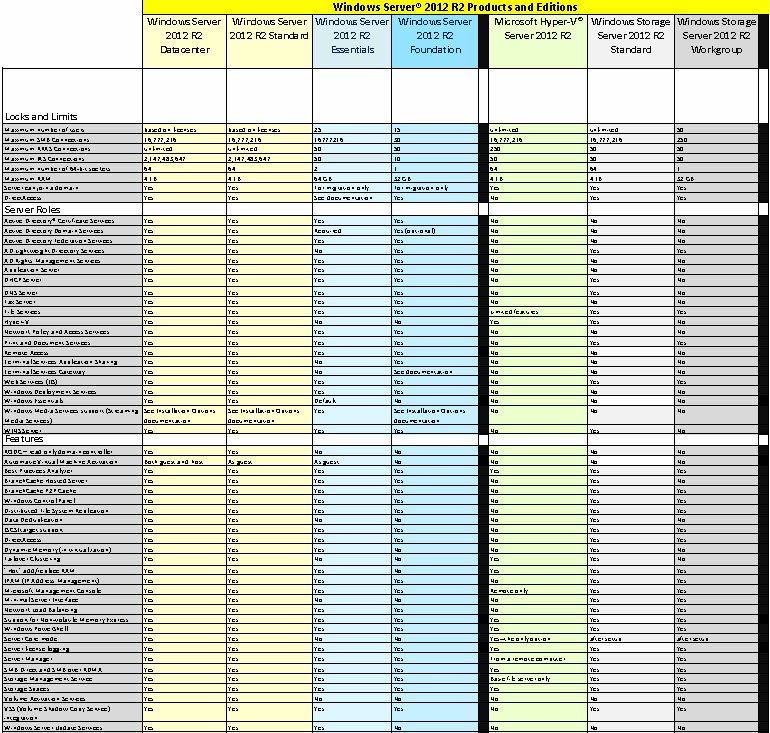

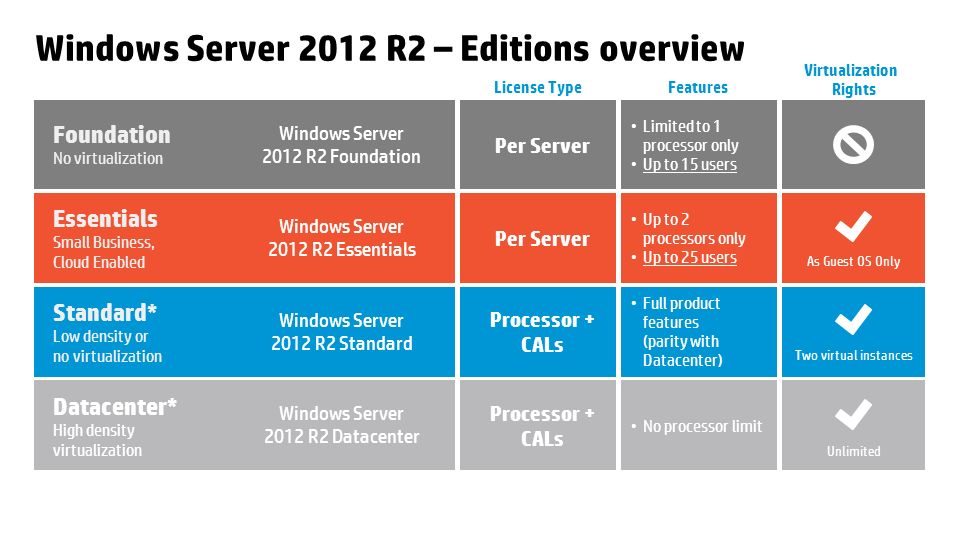

Выяснение того, какая версия Windows Server вам подходит

Как обсуждалось в нашем последнем блоге, после 12 лет службы Microsoft, наконец, прекращает выпуск Windows Server® 2003, так как расширенная поддержка заканчивается сегодня. Чтобы избежать проблем с совместимостью программного обеспечения, уязвимостей в системе безопасности и общих сбоев операционной системы, любой бизнес, все еще зависящий от Server 2003, должен немедленно принять меры.

Чтобы избежать проблем с совместимостью программного обеспечения, уязвимостей в системе безопасности и общих сбоев операционной системы, любой бизнес, все еще зависящий от Server 2003, должен немедленно принять меры.

Здесь мы описываем плюсы и минусы каждой из доступных операционных систем, чтобы у вас была информация, необходимая для принятия более обоснованного решения о покупке.

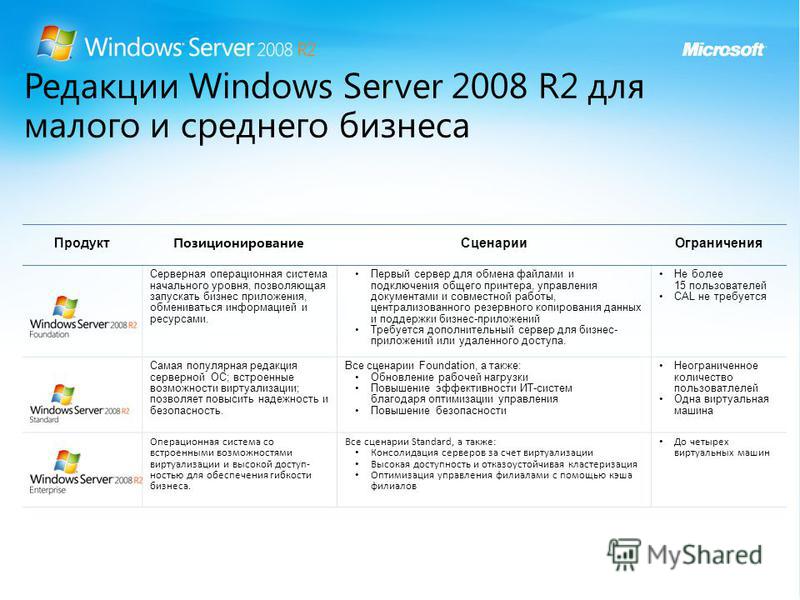

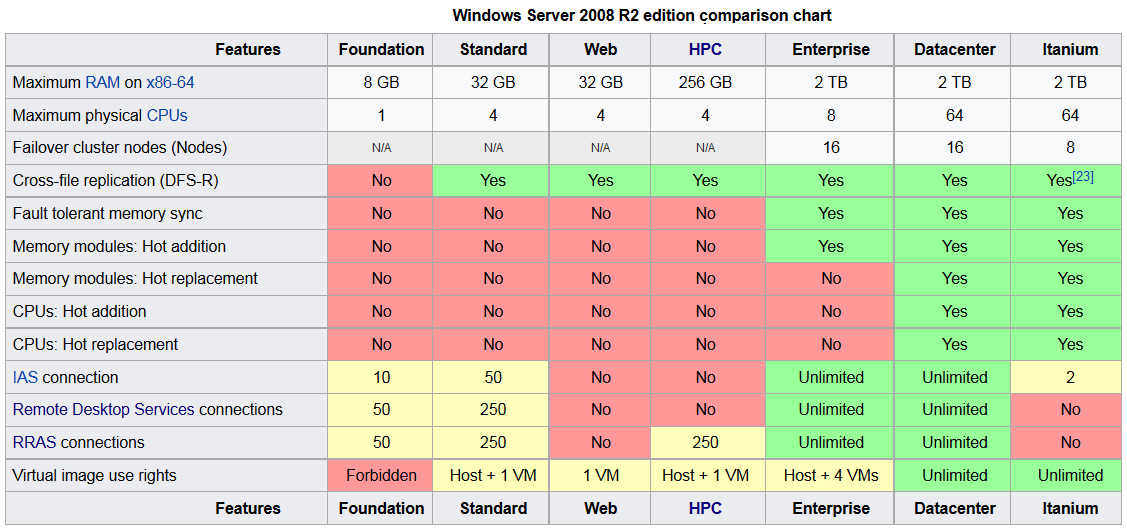

Краткие сведения о Windows Server® 2008

Предлагая поддержку архитектур i386 и x64, Windows Server 2008 была последней операционной системой Microsoft, которая работала с 32-разрядными процессорами. Server 2008 — вторая старейшая операционная система Microsoft, которая до сих пор используется, и она поддерживает более старое оборудование, но не предлагает много преимуществ для обновленной архитектуры хранения данных.

Pros

- Windows Server 2008 по-прежнему поддерживает 32-разрядную архитектуру, что делает ее единственным «актуальным» вариантом для старых систем i386.

- Обеспечивает встроенную поддержку клиентов Windows® XP и Vista.

Минусы

- Теперь, когда Windows Server 2008 устарела на четыре поколения, она явно отстает в плане поддержки новых технологий.

- Основная поддержка Server 2008 уже прекращена и истекает 13 января.0018

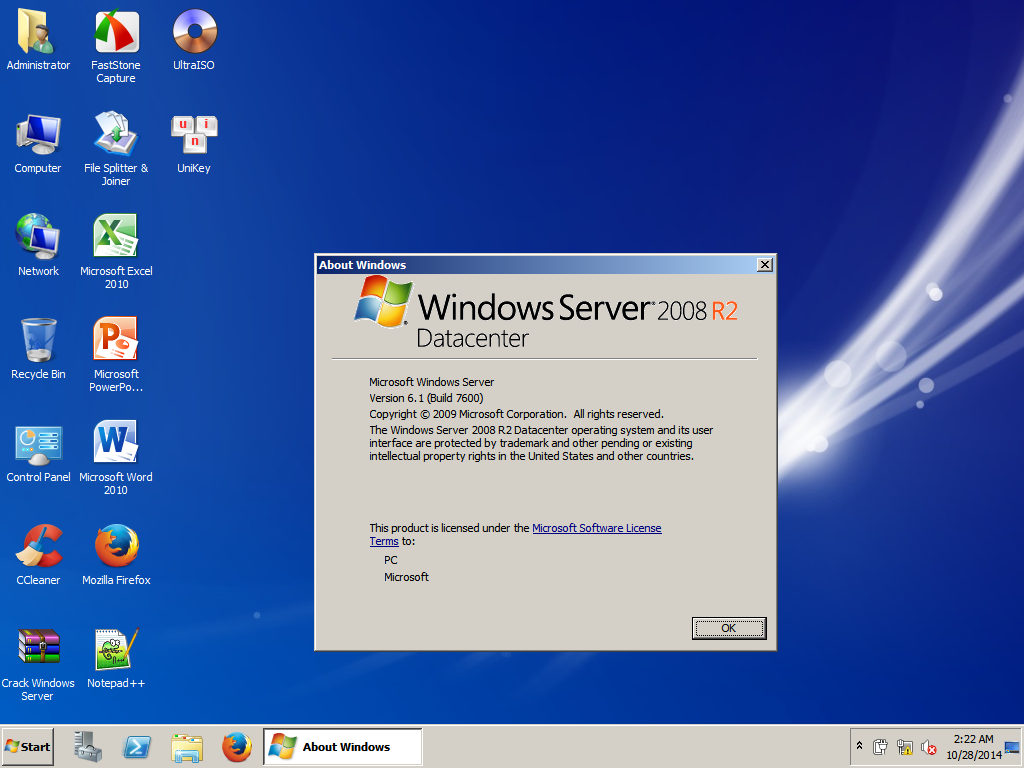

Windows Server® 2008 R2 — в чем отличие?

Windows Server 2008 R2 ознаменовал конец пути для почтенной процессорной архитектуры i386, став первым 64-разрядным выпуском Microsoft. Необходимость увеличения вычислительной мощности означала, что ограничение памяти в 3,2 ГБ, присущее 32-битной архитектуре, сдерживало разработку, и поэтому было решено убрать поддержку i386.

Несмотря на то, что Windows 2008 R2 имеет то же имя, что и ее предшественница, ее пользовательский интерфейс значительно отличается, поскольку она является серверным эквивалентом Windows 7.

Pros

Включает в себя все преимущества Server 2008 плюс:

- Идеально подходит для управления средой рабочего стола Windows® 7.

- Надежная, надежная и надежная платформа, доказавшая свою эффективность на рабочем месте.

- Расширенная поддержка действует до 2020 года, что дает пользователям Server 2008 R2 еще 5 лет на обновление или миграцию.

- Последняя версия Windows Server для поддержки линейки процессоров Itanium.

Минусы

- Устаревшие 32-разрядные приложения могут работать немного медленнее, чем на сервере 2008.

- Три поколения Windows Server 2008 R2 по-прежнему отстают в поддержке новых технологий, таких как Windows® 8.1 и готовящаяся к выпуску Windows® 10.

- Основная поддержка Server 2008 уже прекращена и истекает 13 января. th Дальнейшие разработки или усовершенствования этого продукта в будущем производиться не будут.

- Расширенная поддержка является платной услугой и может потребовать регистрации в программе обслуживания.

Предстоящая версия Windows Server® 2012

Основываясь на солидной кодовой базе Server 2008 R2, в Server 2012 добавлен ряд новых функций безопасности, призванных помочь компаниям справиться с проблемами современных вычислений, такими как использование собственных устройств (BYOD) и виртуальные вычисления. Также особый интерес представляло введение автоматизированной системы дедупликации данных, призванной помочь системным администраторам управлять своим постоянно расширяющимся хранилищем информации путем выявления и удаления повторяющихся данных и файлов.

Также особый интерес представляло введение автоматизированной системы дедупликации данных, призванной помочь системным администраторам управлять своим постоянно расширяющимся хранилищем информации путем выявления и удаления повторяющихся данных и файлов.

Pros

- Корпорация Майкрософт будет полностью поддерживать продукт до сентября 2018 г., в течение этого периода в продукт будут вноситься усовершенствования и улучшения. Расширенная поддержка заканчивается в октябре 2023 г.

- Предлагает лучшее сочетание безопасности и функциональности для среды рабочего стола Windows 7.

- Новая версия Hyper-V, предлагающая значительные улучшения для виртуальных серверных вычислений.

Минусы

- Windows Server 2016 заменит Server 2012 в начале следующего года.

- Не поддерживает линейку процессоров Itanium.

- Невозможно напрямую обновить Windows Server 2003 или 2003 R2.

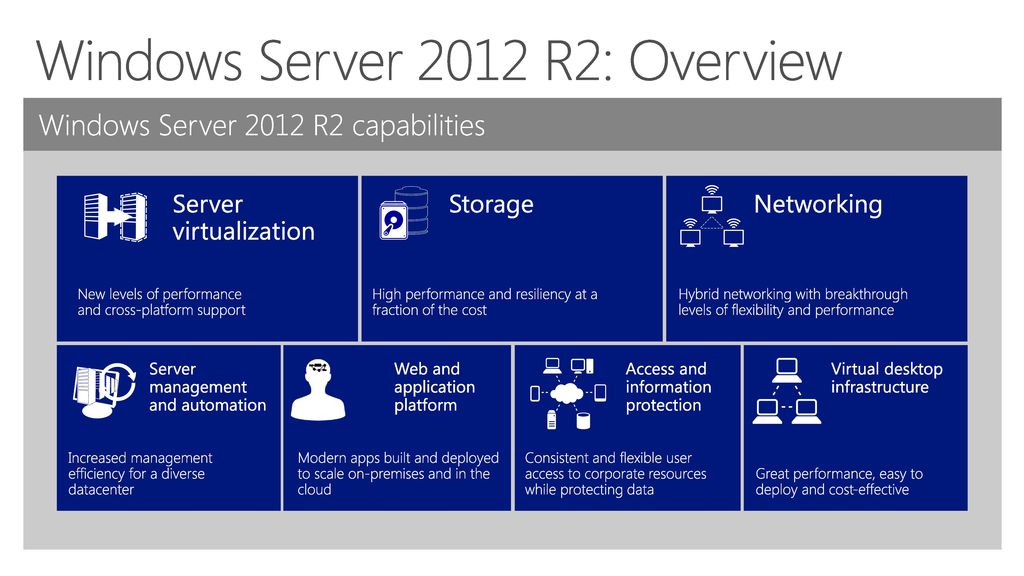

Windows Server® 2012 R2 — недавно улучшенный

Разработанный для помощи в управлении новой операционной системой Windows® 8 для настольных ПК, Server 2012 R2 содержит улучшенные многие функции, впервые представленные в Server 2012, и является наиболее современным. операционная система сервера даты, доступная в настоящее время от Microsoft.

Pros

Включает в себя все преимущества Server 2012 плюс:

- Лучший выбор для управления средой рабочего стола Windows 8 и 8.1.

- Корпорация Майкрософт будет полностью поддерживать продукт до сентября 2018 г., в течение этого периода в продукт будут вноситься усовершенствования и улучшения. Расширенная поддержка заканчивается в октябре 2023 г.

- Самая последняя из доступных версий Windows Server.

Минусы

- Windows Server 2016 заменит Server 2012 в какой-то момент в следующем году.

И.

.. Что насчет будущего?

.. Что насчет будущего?

Как упоминалось выше, до выпуска Windows Server® 2016 осталось меньше года, и он предлагает дальнейшие основные улучшения, включая встроенную поддержку новой операционной системы Windows 10 для настольных ПК. Другие улучшения, которые уже были показаны разработчикам и первым пользователям, включают репликацию хранилища для лучшего управления и защиты данных, функцию мягкого перезапуска, позволяющую избежать полной перезагрузки путем сброса программного обеспечения, и новый компонент веб-сервера IIS 10.

В конечном счете, обычно выгодно выбирать последнюю версию любой операционной системы, поскольку она обеспечивает наилучший баланс между долговечностью, функциями и окупаемостью инвестиций. Тем не менее, иногда есть причины для выбора более старой версии Windows Server, например аппаратные ограничения, подобные описанным выше. Просто отметим, что при покупке совершенно нового сервера Windows 2012 R2 — единственный вариант, который одобряет Microsoft.

Переключитесь на https:// | Имя Cpe: cpe:2.3:o:microsoft:windows_server_2012:r2:*:*:*:*:*:*:* Результаты копирования Нажмите ESC, чтобы закрыть

Общее количество уязвимостей: 12 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

exe /IAcceptExchangeServerLicenseTerms_DiagnosticDataON /PrepareSchema

exe /IAcceptExchangeServerLicenseTerms_DiagnosticDataON /PrepareSchema

07.2018

07.2018 Это влияет на Windows 7, Windows Server 2012 R2, Windows RT 8.1, Windows Server 2008, Windows Server 2012, Windows 8.1, Windows Server 2016, Windows Server 2008 R2, Windows 10, Windows 10 Servers.

Это влияет на Windows 7, Windows Server 2012 R2, Windows RT 8.1, Windows Server 2008, Windows Server 2012, Windows 8.1, Windows Server 2016, Windows Server 2008 R2, Windows 10, Windows 10 Servers. 04.2018

04.2018 1, Windows Server 2016, Windows Server 2008 R2, Windows 10, Windows 10 Servers.

1, Windows Server 2016, Windows Server 2008 R2, Windows 10, Windows 10 Servers. 03.2018

03.2018 0 и 3.0 (SMBv2/SMBv3) в Windows 8.1 и RT 8.1 и Windows Server 2012 R2 допускает отказ в обслуживании из-за того, как обрабатываются специально созданные запросы, также известные как «SMBv2/SMBv3 Null Dereference Denial of Service». Уязвимость».

0 и 3.0 (SMBv2/SMBv3) в Windows 8.1 и RT 8.1 и Windows Server 2012 R2 допускает отказ в обслуживании из-за того, как обрабатываются специально созданные запросы, также известные как «SMBv2/SMBv3 Null Dereference Denial of Service». Уязвимость».