Защита от вирусов на флешках: Как защитить флешку от вирусов: 4 эффективных способа

Содержание

Как защитить USB флешку от вирусов, лучшие программы и антивирусы для проверки

Безопасность Накопители (HDD, SDD, Flash) КомментироватьЗадать вопросНаписать пост

Вирусы наносят существенный вред системе, поэтому следует своевременно защитить свою технику и флешку в частности от вирусов. Одно из уязвимых мест системы – это USB-носители, которые переносят вредное ПО между устройствами.

Заражена ли флешка

Любая флешка, которая была использована на зараженном устройстве будет также поражена. Чаще всего таким путем передаются трояны и черви. Есть несколько характерных особенностей заражения ими:

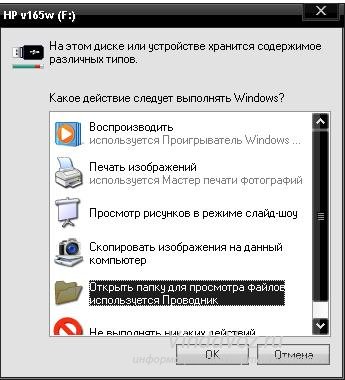

- USB-накопитель не открывается;

- контекстное меню не открывается или заполнено иероглифами;

- носитель пуст после записи файлов;

- есть скрытые файлы;

- есть файл autorun.inf;

- наличие маленького файла непонятного происхождения;

- файловая система не NTFS;

- все файлы стали ярлыками.

Как же заражается USB-накопитель? Он подключается к системе и вместе с передаваемыми на него файлами получает зловредное ПО, поскольку оно содержится в файлах и системном коде, который задействован в момент копирования. Как только носитель подключается к устройству и система запускает зараженные файлы вместе с ними начинает работу и вирус, который поражает систему данного устройства. Любая флешка подключавшаяся к зараженному компьютеру содержит тело вируса, который поражает и файл autorun.inf, благодаря чему он сразу начинает работать на новом ПК.

Как защитить флешку

Защитить флешку от возможного заражения вредоносного ПО можно с помощью системных инструментов. Самое важное – это отключить автоматический запуск носителя, чтобы предотвратить загрузку вируса на устройство.

Отключить автозапуск

Сделать это можно 2-мя способами. К первому относятся групповые политики:

- Открыть окно «Выполнить» (Win + R) и прописать в строке gpedit.

msc;

msc; - В редакторе открыть Конфигурация компьютера — Административные шаблоны — Компоненты — Политики автозапуска;

- Включить пункт «Выключение автозапуска» в 2 клика. В Параметрах должна быть галочка на пункте «Все устройства»;

- Сохранить изменения и перезапустить систему.

Кроме этого, можно при подключении флешки зажимать клавишу Shift – это также предотвратит автозапуск.

Второй способ задействует редактор реестра:

- Комбинацией Win+R открыть строку и прописать там «regedit»;

- Открыть ветки HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer и HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer;

- В каждом из разделов создать новый параметр (через контекстное меню) типа «DWORD (32 бита)»;

- Ввести имя «NoDriveTypeAutorun», значение «000000FF» и выбрать 16-ричную систему;

- Перезагрузить компьютер.

После проделанных процедур носители перестанут запускаться самостоятельно.

С помощью файла autorun inf

Вирус обычно попадает на носитель с файлом запуска autorun.inf, но если он уже будет создан на носителе, то этого не случится:

- Открыть носитель в проводнике и на свободном поле вызвать контекстное меню с нажатой комбинацией CTRL+SHIFT. Выбрать Открыть окно команд;

- Ввести команды «md autorun.inf» и «md autorun.inf\lpt3\»;

- Создаться папка autorun.inf;

- Поскольку компьютер не может записать одноимённую папку, то зараженная система не сможет поместить вирус на носитель;

- Чтобы сделать созданную папку скрытой и системной там же в окне команд ввести «attrib +s +h +r autorun.inf /D /S».

Закрытый доступ

Иногда достаточно просто закрыть доступ устройства к накопителю:

- Открыть флешку и создать в ней папку;

- В ней создать еще одну – это необходимо для того, чтобы эти файлы было невозможно удалить с корня носителя;

- Вызвать контекстное меню внутренней папки и открыть Свойства – Безопасность – Дополнительно;

- Выбрать «Отключить наследование» — Преобразовать – ОК;

- Вернуться в корень флешки и вызвать контекстное меню;

- Выбрать Свойства — Безопасность – Дополнительно – Все – Изменить;

- Оставить галочки только на Чтение и выполнение, Список содержимого и Чтение;

- Закрыть все окна кликая «ОК».

Все это – системные инструменты, которые помогают закрыть доступ к носителю вредоносному ПО.

Приложения и антивирусы

Помимо системных инструментов существуют и программы, которые защищаю USB-носители от заражения.

Bitdefender USB Immunizer

Скачать бесплатную версию утилиты можно с официального сайта, она не требует установки и крайне проста. После ее запуска, в открывшемся окне будут видны все подключенные съемные диски. Выбрав требуемый, пользователь укажет утилите объект для защиты. Она сразу же отключает autorun-вирусы и блокирует их автоматический запуск.

Panda USB Vaccine

Скачав программу с официального сайта, необходимо ее установить на ПК. Она сложнее предыдущей утилиты и имеет более обширный спектр действий:

- отключает автоматический запуск всех съемных устройств;

- автоматически добавляет в реестр требуемые ключи от автозапуска, защищая тем самым систему;

- устанавливает файл autorun.

inf в корень флешки.

inf в корень флешки.

Пользоваться ей достаточно просто:

- В процессе установки выбрать «Автоматически обеззараживать» и включить поддержку NTFS;

- Открыть программу и кликнуть Vaccinate Computer;

- Подключить носитель и выбрать Vaccinate USB;

- Закрыть утилиту после проверки и перезапустить систему.

Процедуру необходимо повторять с каждым USB-носителем.

Ninja Pendisk

После скачивания программы не нужно ее устанавливать. Она работает автоматически и способна:

- определить подключения USB-накопителя;

- выполнить проверку;

- удалить вирусы;

- проверить защиту;

- внести изменения в корень накопителя и записать туда Autorun.inf.

После скачивания она работает самостоятельно, проверяя каждый диск.

xUSB Defence

Скачать программу можно с официального сайта, это бесплатно. Установка быстрая и простая, сама программа «весит» всего 1 МБ и сразу после установки появляется на панели уведомлений.

Программа может:

- автоматически удалять или отправлять на карантин вирусы;

- делать скрытые файлы видимыми;

- восстанавливать скрытые вирусом данные.

При этом утилита не отличает вредоносное ПО от обычных программ, так что следует переименовывать заранее все их файлы. Кроме того, она может автоматически удалять документы с носителя, поэтому в настройках лучше отключить пункт «Работа с документами».

При работе с утилитой достаточно кликнуть левой кнопкой на иконке для окна настроек и правой для вызова меню программы. Щелчок левой кнопкой мыши открывает окно настроек, правой – меню.

На главную

Reader Interactions

Защита флешки от вирусов на 100%

Обновлено 10.06.2017

Все привет, сегодня хочу рассказать метод, с помощью которого производится защита флешки от вирусов на 100%. Ну на счет ста процентов, конечно приукрашиваю, но на 99, точно защитите. Будут описаны как встроенные методы Windows, так и с помощью сторонних, бесплатных утилит, короче будет интересно, особенно в свете последних нашумевших вирусов-шифровальщиков, ведь никто не хочет остаться без своих файлов и фотографий.

Будут описаны как встроенные методы Windows, так и с помощью сторонних, бесплатных утилит, короче будет интересно, особенно в свете последних нашумевших вирусов-шифровальщиков, ведь никто не хочет остаться без своих файлов и фотографий.

Флешка без вирусов

И так наша с вами задача, чтобы была флешка без вирусов, при ее частой эксплуатации и использовании, на разных компьютерах и устройствах. Представим ситуацию, у Пети есть флешка, или даже переносник с ssd диском, что мелочиться. У Пети там на нем куча софта, много фильмов и музыки. Он часто ходит к друзьям, так как злобный роскомнадзор заблокировал торренты 🙂 , и все стали обмениваться информацией по старинке, слава Богу, что это только пример 🙂 и все торренты пашут, ну так вот, у Васи на компе был вирус, который из за не защищенности флешки, попал к Пете, и он его притащил домой. Если у него есть антивирусник, ладно он отловит, а если нет, он понесет его распространять по всем друзьям, добрый Петя. А вот если бы у него была флешка защищенная от вирусов на 100%, то все было бы по другому, ниже мы это и рассмотрим.

Вот примеры ошибок, которые вы можете встретить, если у вас есть данный вирус. Первое это Редактирование реестра запрещено Администратором системы

Или Диспетчер задач отключен администратором

Если вы получаете такие ошибки, проверьтесь антивирусом

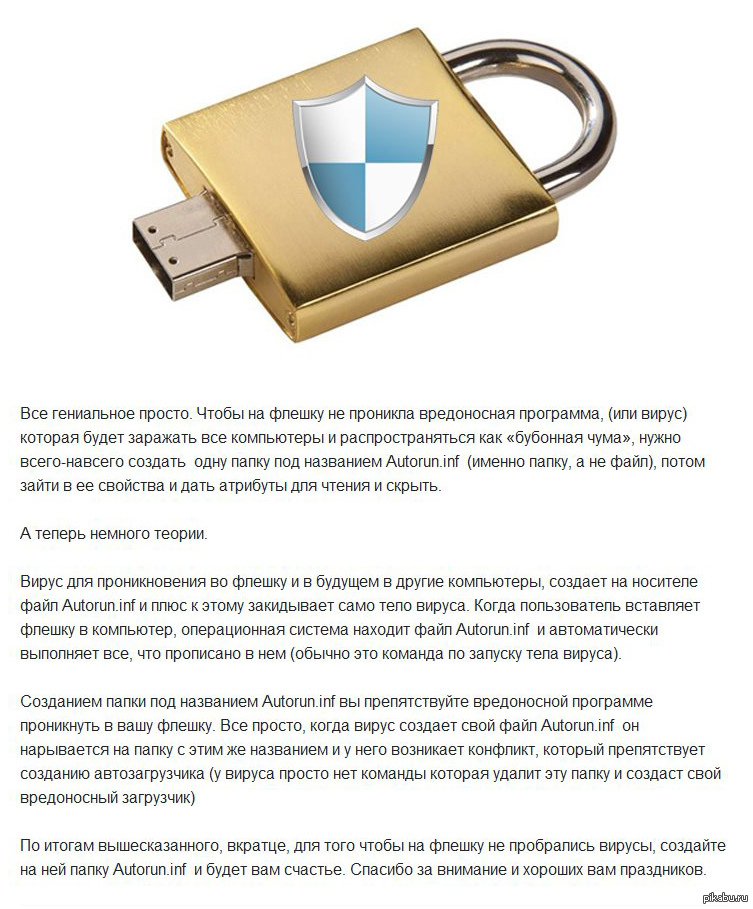

Запрещаем файл autorun inf

И так есть вирусы, которые распространяются из авто запуска, за счет файла autorun.inf. Вирус создает его на флешке с нужными параметрами. Зная эту информацию мы создадим свой autorun.inf и запретим его изменять, путем блокировки доступа к нему, нет доступа нет вируса.

И так у вас должна быть флешка, вставляем ее в компьютер. Открываем командную строку от имени администратора, я уже описывал 10 способов это сделать, смотрите по ссылке слева.

У меня флешка имеет букву D.

В 2011 Microsoft, отключила авто запуск флешек по умолчанию из за вирусов autorun.inf. Мы, чтобы предотвратить его, создадим фейковый каталог с таким названием, и зададим ему определенные атрибуты.

В открывшемся окне командной строки введите по очереди строки

md d:\autorun.inf

attrib +s +h +r d:\autorun.inf

Первая команда создает папку на диске D, а вторая наделяет его нужными атрибутами, например h, делает ее скрытой.

Вот как будет выглядеть скрытый элемент, при включении отображения срытых файлов. Если отображение выключено, то папки вы не увидите, а вам оно и не нужно, сделали и забыли.

Все после вот таких не сложных методов, вы защищаете флешку от вирусов, авто запусков, если у вас выскочила ошибка, что файл или папка уже созданы, то посмотреть их можно в корне вашей флешки, перед этим включив отображение скрытых файлов windows, а потом их удалите и пере создайте.

Защита флешки утилитой Bitdefender USB Immunizer

И так утилита Bitdefender USB Immunizer, от одного известного производителя антивирусных решений. Программа полностью бесплатная и не требует установки, ее принцип работы похож на описанный метод выше, так же создается свой файл autorun. inf, устанавливаются нужные права и отслеживается запись вредоносного кода. Скачать Bitdefender USB Immunizer (http://labs.bitdefender.com/projects/usb-immunizer/overview/), можно по ссылке.

inf, устанавливаются нужные права и отслеживается запись вредоносного кода. Скачать Bitdefender USB Immunizer (http://labs.bitdefender.com/projects/usb-immunizer/overview/), можно по ссылке.

Заходим на сайт и жмем справа здоровую кнопку Download.

Запускаем утилиту и жмем i Accept.

Программа про сканирует ваши флешки и выведет их полный список, не защищенные флешки, будут красного цвета.

Нажимаем на нужную вам флешку и начнется процесс ее защиты.

Через пару секунд флешка позеленеет, что будет означать ее безопасность.

Советую вам перейти в настройки и выставить автоматическую защиту для всех usb устройств.

Как видите, тоже отличный метод защиты флешки от вирусов.

Безопасность с утилитой Ninja Pendisk

Продолжаем дальнейшее исследование и компьютерной безопасности и у нас на подходе следующая утилита, под названием Ninja Pendisk. Утилита, так же полностью бесплатная и не требует установки, из функционала она умеет

- сканировать флешку на вирусы

- авто определение flash устройств

- диагностирует flash носители на наличие защиты

Как только вы запускаете утилиту, она автоматически защищает вашу флешку от вирусов. Скачать Ninja Pendisk можно по ссылке www.ninjapendisk.com, переходим на сайт и жмакаем Download.

Скачать Ninja Pendisk можно по ссылке www.ninjapendisk.com, переходим на сайт и жмакаем Download.

После запуска Ninja Pendisk вы увидите окно предлагающее вам вставить флешку.

Как только вы ее вставите, у вас программа автоматом ее определит и произведет установку защиты, займет это порядка 3 секунд, и на выходе у вас секьюрная флеха.

Через установку нужных прав

Так если вам не нужна программа для защиты флешки, то есть еще один метод без ее использования. Смысл его в том, чтобы поставить нужные права на usb устройстве. У вас должна быть флешка отформатированная в файловую систему NTFS, она давно уже по умолчанию идет в Windows.

И так открываем пуск > Панель управления > Параметры папок

В Windows 7, можно открыть мой компьютер, нажать ALT, в верхнем меню выбрать Сервис > Параметры папок

Переходим на вкладку Вид и снимаем галку, если стоит конечно Использовать мастер общего доступа (рекомендуется). Все сохраняем.

Теперь создайте на вашей флехе, папку Документы например. Щелкаем правым кликом по флешке и выбираем свойства. Переходим на вкладку Безопасность, удаляем там всех кроме группы все, после чего выбираем ее и жмем изменить. Вы попадете, в так называемый список доступа или по профессиональному ACL. Выставляем только галки

- Чтение и выполнение

- Список содержимого папки

- Чтение

все остальное снять.

Нажимаем применить, у вас выскочит предупреждение, жмем продолжить.

Теперь заходим в свойства папки, так же через правый клик, вкладка безопасность. Удаляем там, так же всех кроме группы Все, и ей ставим все галки.

Теперь, все файлы храните в папке документы и ни один вирус не сможет записаться к вам в корень. При попытке что то записать, в корень флешки будет выскакивать вот такое окно с ошибкой.

У вируса, просто не будет прав, и таким методом флешка защищена, от вирусов авто запуска по типу autorun. inf. Вернуть все обратно, можно обычным форматированием.

inf. Вернуть все обратно, можно обычным форматированием.

Утилита Panda USB Vaccine

Если вы думали, что на этом все, то вы ошиблись, есть еще прикольная программа для защиты флешки под названием Panda USB Vaccine. Принцип у нее тот же, что и предшественников, но есть и преимущества такие как отключение авто запуска flash в системе, хотя это можно и в ручную сделать, давайте скачаем ее, сделать это можно по ссылке research.pandasecurity.com. Запускаем, вас будет приветствовать мастер установки.

Соглашаемся с лицнзией

next

Выставляем галки, как на картинке ниже

next

Все Panda USB Vaccine установлена, запускаем ее. Как видите, она нашла flash носитель и справа есть кнопка Vaccinate USB

Начнется выполнение защиты. После чего у вас появится статус Vaccinated

Если честно, на мой взгляд самый лучший вариант, это использование, способа с правами, для групп, и конечно же у вас в системе должен быть установлен антивирусный пакет, любой нравящейся вам фирме, который будет еще все таки подстраховывать вас, так как ничто не стоит на месте, в том числе и вирусы

USB DriveSecurity powered by ESET

Для дома

Для бизнеса

Для партнеров

Товары для дома

Персональные устройства

Малый и домашний офис

Android и смарт-устройства 900 03

Обновление и поддержка

Международный

Персональные устройства

Максимальная защита

ESET Smart Security Premium

Расширенная защита

ESET Internet Security

Защита Essential

Антивирус ESET NOD32

Все продукты

International

Малый и домашний офис

Защита для малого и домашнего офиса

90 002 Простая в использовании защита устройства с расширенными функциями конфиденциальности

International

Android и смарт-устройства

ESET Mobile Security для Android

Защитите свое устройство Android. Куда бы вы ни пошли

Куда бы вы ни пошли

ESET Parental Control для Android

Защитите своих детей в Интернете с уверенностью

ESET Smart TV Security

Интернет вещей.

Управление лицензией, дата обновления и многое другое

Потеряли лицензию? Найдите его здесь

International

Download

Download

Установите защиту или попробуйте ESET бесплатно в течение 30 дней

Я уже

купил

Скачать для дома

Бесплатная пробная версия

Получить бесплатную 30-дневную пробную версию бизнес

Международный

Решения для бизнеса

Решения для бизнеса

Безопасность для бизнеса

Решения для бизнеса

Защитите конечные точки вашей компании, бизнес-данные и пользователей

PROTECT Entry

PROTECT Advanced

СОХРАНИТЬ 20%

PROTECT Complete

Обучение по кибербезопасности

Помогите выбрать

Попробуйте перед покупкой

Кредитная карта не требуется

Международный 90 002 Корпоративные решения

Корпоративные решения

Службы безопасности

Международные

Защита для бизнеса

Корпоративные решения

Готовая к будущему кибербезопасность для эффективной защиты предприятия

Рекомендуемые решения:

PROTECT MDR (включая XDR, MDR)

PROTECT Enterprise (включая XDR)

PROTECT Mail Plus 9 0003 Международный

Службы безопасности

Службы ESET

В сочетании с ESET продуктов, чтобы получить комплексное решение для обеспечения безопасности.![]()

Security Services

Premium Support

Threat Intelligence

International

Platform

Платформа ESET PROTECT

Компоненты платформы

International

Платформа ESET PROTECT

Платформа ESET PROTECT

Узнайте больше о нашей единой платформе кибербезопасности и ее уникально сбалансированных возможностях

Расширенная Обнаружение и реагирование (XDR)

Международная платформа

компоненты

Конечная точка

Защита

Идентификация и защита данных

Облачная безопасность

Облачная песочница

анализ

Обнаружение конечной точки

и ответ

Почта

безопасность

Файловый сервер

безопасность

Безопасность

управление

Кибербезопасность

услуги

Международный

Скачать

Скачать

Установите защиту вашего бизнеса или запросите бесплатную пробную версию

У меня есть бизнес-лицензия

Загрузка для бизнеса

Бесплатная пробная версия

Получить бесплатную пробную версию для бизнеса

Переустановить

Устранение неполадок

Инструменты и утилиты

Международный

Почему ESET?

Почему ESET?

Превосходная технология

Узнайте больше о нашей единой платформе кибербезопасности

Признание в отрасли

Решения ESET в области кибербезопасности признаны во всей отрасли.

Корпоративный блог

Новости кибербезопасности из отмеченных наградами исследований ESET.

Международный

Стать партнером

Программа MSP

Программа для реселлеров

Портал

Международный

Зона клиента

Зона клиента

9 0002 Существующий клиент

?

Управление лицензией, обновление платежной информации и многое другое

Живой чат

Нужна помощь в приобретении, продлении лицензии или у вас есть вопросы по продукту?

Поддержка по электронной почте

Партнерский портал

International

Бизнес-продажи

Бизнес-продажи

для бизнес-клиентов

Телефон для бизнес-продаж:

1-844-824-3738 9002 3

ПОНЕДЕЛЬНИК–ПЯТНИЦА, 6:00–17:00 по тихоокеанскому времени

Подробнее варианты контактов:

Запросить помощь

Существующий клиент

Международный

Как защитить прошивку USB от вредоносных программ в 2023 году плюс Инструменты и ссылки

Мы финансируемся нашими читателями и можем получать комиссию при покупке по ссылкам на нашем сайте .

Ваши съемные USB-устройства находятся под угрозой из-за заражения вредоносным ПО, которое может поставить под угрозу всю вашу сеть. Это руководство поможет вам защитить вашу сеть и USB-накопители.

Скотт Пикард

Опытный инженер по эксплуатации сети

ОБНОВЛЕНО: 15 февраля 2023 г.

Съемное оборудование всегда представляло угрозу безопасности вашей внутренней сети. Как только такие устройства покидают вашу сетевую архитектуру, вы больше не можете доверять их безопасности, как только они вернутся в вашу сеть. В то время, когда они находились за пределами вашей сети, они были вне досягаемости ваших мер безопасности, и поэтому вы не можете гарантировать, что они не были скомпрометированы.

В эпоху BYOD сетевым администраторам необходимо бороться с вредоносными программами, распространяемыми через USB, и в то же время позволять вашим пользователям забирать домой свои флэш-накопители. Это руководство расскажет вам об опасностях, связанных с незащищенной конечной точкой USB, и предложит некоторые решения, которые вы можете использовать для усиления своей защиты.

Это руководство расскажет вам об опасностях, связанных с незащищенной конечной точкой USB, и предложит некоторые решения, которые вы можете использовать для усиления своей защиты.

Вот наш список трех лучших систем защиты от вредоносного ПО для прошивки USB:

- ManageEngine Device Control Plus ВЫБОР РЕДАКТОРА Этот локальный пакет по умолчанию блокирует все USB-устройства, но затем позволяет системному администратору соответственно авторизовать USB-устройства для использования конкретным пользователем. Работает на Windows Server.

- Endpoint Protector от CoSoSys Эта облачная система может через агентов контролировать все порты USB на ваших конечных точках.

- Блокировка диска С помощью этого инструмента вы можете управлять USB-портами, а в комплект также входят защита от вредоносных программ и система шифрования. Это облачная система.

Подробнее о каждой из этих систем можно прочитать в следующем разделе.

Что может сделать вредоносная прошивка USB?

Маскируясь под USB-устройство, вредоносная прошивка USB может выполнять любую функцию, которую может выполнять USB-устройство, то есть фактически любую. Кроме того, большинство вредоносных прошивок будут делать вид, что работают нормально, регулярно пересылая файлы, чтобы создать ложное ощущение безопасности. В конце концов, вирусы могут распространяться быстрее, если передавать их между многочисленными устройствами, как обычная флешка.

Одним из наиболее распространенных способов использования вредоносной прошивки USB является отправка нажатий клавиш под видом клавиатуры. Эта возможность может предоставить хакеру удаленное управление устройством через фальшивую клавиатуру, или, что чаще, он будет использовать простые макросы для выполнения опасных действий. Например, макрос может быть настроен на открытие командной строки, подключение и загрузку небольшого программного обеспечения через cmd, запуск программы и даже обход приглашения UAC.

Еще одна стандартная функция — заражение файлов, хранящихся на устройстве. Тем не менее, большинство интеллектуальных прошивок не будут заражать файл, находясь на самом USB-накопителе, вместо этого предпочитая прикреплять вредоносное содержимое к файлу, когда он переносится с флэш-накопителя, таким образом избегая инкриминирования USB-накопителя.

Распространение USB-вируса

Новая угроза, порожденная вредоносной прошивкой USB, превращает обычные USB-накопители, повреждая прошивку, в самовоспроизводящиеся вирусные хосты.

Эта угроза просто переносит вирус на хост-устройство, такое как ноутбук, а затем, когда кто-то подключает USB-накопитель, модифицирует прошивку накопителя для распространения того же вируса на любое устройство, к которому он подключается. Воспроизводя один и тот же цикл вирусной прошивки USB, он может быстро распространить вредоносную прошивку по всему предприятию, затем в другие компании и за их пределы.

В настоящее время это самая опасная форма вредоносной прошивки USB, несмотря на то, что сама по себе она ничего не дает, потому что другие проблемы, перечисленные в статье, могут быть связаны с этим методом распространения. Это означает, что он может быстро распространять вредоносное ПО между многочисленными, часто глобальными сетями.

Это означает, что он может быстро распространять вредоносное ПО между многочисленными, часто глобальными сетями.

Что вы можете сделать, чтобы защитить свои USB-накопители?

Поскольку USB-накопители являются источником распространения этого вируса, защита USB-накопителей является наиболее простым подходом. Тем не менее, этот тип угрозы не обязательно должен порождаться с USB-накопителя и может исходить из любой точки вашей сети — компьютер может непреднамеренно заразиться вирусом, который самореплицируется и прикрепляется к вашим USB-накопителям.

Это означает, что для обеспечения безопасности необходимо подходить к проблеме с двух сторон: с внешней защиты корпоративных USB-накопителей и с внутренней защиты устройств, которые могут подключаться к USB-накопителям.

Вот несколько решений, которые вы можете предпринять, чтобы обезопасить свою сеть и защитить встроенное ПО USB от угроз такого рода:

- Избегайте неизвестных USB-устройств

- Отключить автовоспроизведение

- Защищенные USB-накопители

- Использование программного обеспечения для управления устройствами в сети

Мы разбили каждое из этих решений ниже для получения дополнительной информации.

Избегайте неизвестных USB-устройств

Между 2010 и 2015 годами появился странный, но удивительно эффективный способ распространения вредоносного ПО: оставлять злонамеренно зараженным; USB-накопители в открытом доступе. Любопытные люди брали эти флешки, брали их на работу или в школу и подключали только для того, чтобы заразить сеть тем вредоносным содержимым, которое было установлено в прошивке.

В последние годы это перестало быть частой проблемой из-за информирования людей об опасностях подключения диких USB-устройств. Тем не менее, это все еще нужно учитывать, особенно с учетом того, что на рынке доминирует волна USB-ориентированных устройств.

Хотя этот метод обычно связан с флэш-накопителями USB, теоретически любое устройство, подключаемое через порт USB, может воспользоваться этой стратегией. Поэтому будьте осторожны с любыми неизвестными периферийными устройствами и, как сетевой администратор, обязательно информируйте своих пользователей об опасностях, связанных с подключением случайных устройств к их USB-портам.

Отключить автозапуск

Автозапуск Windows — одна из самых опасных уязвимостей, которые могут повлиять на физическую безопасность сети. Тем не менее, все, что он обычно делает, это экономит 5 секунд, которые требуются для запуска подключенного устройства вручную.

Вредоносная прошивка USB может использовать автозапуск Windows для выполнения программ, которые могут полностью вывести из строя вашу сеть. В то время как более продвинутые вредоносные программы обычно могут каким-то образом обойти его, лучше всего отключить эту функцию Windows в вашей сети как реальную защиту от большинства вредоносных программ на основе встроенного ПО USB.

На отдельном компьютере вы можете отключить автозапуск Windows, выполнив следующие действия:

- Нажмите клавишу Windows и откройте меню «Пуск»

- Введите «автозапуск» и откройте параметр «Параметры автозапуска» Windows

- Установите переключатель «Использовать автовоспроизведение для всех носителей и устройств» в положение «Выкл.

». Кроме того, для Съемных дисков и Карт памяти измените настройки автозапуска по умолчанию на «Не предпринимать никаких действий».

». Кроме того, для Съемных дисков и Карт памяти измените настройки автозапуска по умолчанию на «Не предпринимать никаких действий».

Если вы хотите отключить автозапуск с помощью групповой политики , выполните следующие действия:

- Нажмите клавишу Windows и откройте меню «Пуск»

- Введите «gpedit» в строку поиска и щелкните параметр Изменить групповую политику

- Перейдите к следующему параметру:

Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Политики автозапуска - В параметре «Отключить автовоспроизведение» установите значение 9.0408 Включено на Все диски — нажмите Применить.

- В параметре «Установить поведение по умолчанию для автозапуска» установите для него значение Включено и установите для поведения автозапуска по умолчанию значение «Не выполнять никаких команд автозапуска» — нажмите Применить.

Защищенные USB-накопители

На рынке доступно несколько защищенных USB-накопителей. Однако, если вы обнаружите, что часто используете один личный флэш-накопитель, возможно, содержащий переносное программное обеспечение для целей сетевого администрирования, вы можете подумать об обновлении.

Зашифрованные флэш-накопители , например, производства Ironkey, являются одним из таких решений. Зашифровав доступ к флешке, вы предотвратите как ручное, так и автоматическое заражение прошивки USB. Кроме того, вы также можете быть уверены, что основная прошивка на таком диске разработана с учетом требований безопасности, что делает его более устойчивым к вредоносным модификациям вирусов.

Флэш-накопители с клавиатурой , такие как Kingston Datatraveler 2000, являются еще одним примером аппаратной защиты USB. Включая физически введенный пароль, это решение полностью устраняет любую возможность заражения программного обеспечения, если только кто-то не знает ваш пароль и не имеет физического доступа к вашему USB-накопителю. Кроме того, большинство флэш-накопителей Keypad также поставляются с 9Возможности шифрования 0408 позволяют удвоить безопасность.

Кроме того, большинство флэш-накопителей Keypad также поставляются с 9Возможности шифрования 0408 позволяют удвоить безопасность.

Некоторые флэш-накопители USB также поставляются с защитой от записи , которая обычно представляет собой крошечную защелку на боковой стороне флэш-накопителя. При включении защита от записи запрещает USB-накопителю передавать информацию на подключенное устройство или с него. Это позволяет вам просматривать содержимое диска, не заражая ваше устройство. Кроме того, поскольку защелки защиты от записи являются физическими, они могут предотвратить все программные заражения, как и решение с клавиатурой.

Программное обеспечение для управления устройствами

Одним из самых лучших решений, которые вы можете использовать в своей сети, является программное обеспечение для управления устройствами . Это программное обеспечение отслеживает и контролирует любые данные, передаваемые между устройствами в вашей сети и любыми съемными носителями, такими как флэш-накопители USB. Программное обеспечение для управления устройствами идет рука об руку с программным обеспечением для предотвращения потери данных (DLP) , и вы заметите, что несколько решений для управления устройствами входят в состав полных программных пакетов DLP.

Программное обеспечение для управления устройствами идет рука об руку с программным обеспечением для предотвращения потери данных (DLP) , и вы заметите, что несколько решений для управления устройствами входят в состав полных программных пакетов DLP.

Предоставляя централизованную точку управления для всех подключений внешних устройств, вы можете использовать программное обеспечение для управления устройствами, чтобы блокировать любые физически неавторизованные USB-устройства в вашей сети, если вы неавторизованы. В качестве альтернативы, если вы по-прежнему разрешаете подключения к флэш-накопителям, вы можете отслеживать любые передаваемые файлы и помечать потенциально вредоносные файлы.

Наша методика выбора защиты от вредоносных программ для прошивки USB

Мы изучили рынок средств защиты от вредоносного ПО для прошивки USB и проанализировали варианты на основе следующих критериев:

- Блоки на портах USB

- Сканирование состояния безопасности устройства

- Централизованное управление устройством

- Возможность управления устройствами на удаленных площадках

- Проверка на наличие вредоносных программ при подключении

- Бесплатная пробная или демонстрационная версия, позволяющая оценить систему перед покупкой

- Соотношение цены и качества услуги, которая предлагается по разумной цене относительно уровня предоставляемой услуги

На рынке представлен широкий выбор программного обеспечения для управления устройствами. Мы рассмотрели несколько решений, которые вы можете проверить ниже.

Мы рассмотрели несколько решений, которые вы можете проверить ниже.

1. ManageEngine Device Control Plus

Device Control Plus от ManageEngine — это комплексное программное решение DLP , которое позволяет контролировать и блокировать доступ USB в вашей сети. Предоставляя вам возможность отслеживать сетевой трафик между вашими конечными точками и USB-накопителями, вы можете обнаруживать проблемные вредоносные программы и предотвращать их доступ к вашим конфиденциальным данным.

Основные характеристики:

- Бесперебойное управление устройством

- Списки доверенных устройств для детального контроля

- Предоставление временного доступа по запросу

- Панель мониторинга

- Блокировка несанкционированного доступа к USB

Плюсы:

- Создан для немедленной работы, содержит более 200 настраиваемых виджетов для создания уникальных информационных панелей и отчетов

- Использует автообнаружение для поиска, инвентаризации и сопоставления новых устройств

- Использует интеллектуальное оповещение для уменьшения количества ложных срабатываний и устранения усталости от оповещений в больших сетях

- Поддерживает электронную почту, SMS и веб-перехватчик для многочисленных каналов оповещения

- Хорошо интегрируется в экосистему ManageEngine с другими продуктами

Минусы:

- Многофункциональный инструмент, для правильного изучения которого потребуются временные затраты

Программное обеспечение создано с учетом потребностей сетевых администраторов и обеспечивает простое развертывание агента и связанную с ним панель мониторинга для нужд удаленного сетевого администратора.

ВЫБОР РЕДАКТОРА

ManageEngine Device Control Plus — наш лучший выбор для системы защиты прошивки USB, поскольку она позволяет блокировать все USB-устройства, а затем выборочно разрешать использование одного из них только авторизованным пользователям. Эта система является частью пакета предотвращения потери данных и блокирует вредоносные программы и злоумышленников. Система Device Control Plus — это локальный пакет, который защитит все ваши конечные точки в сети с одного центрального сервера.

ОС: Windows Server

2. Endpoint Protector от CoSoSys

Endpoint Protector от CoSoSys имеет функцию Device Control , которая в конечном счете защищает вашу сеть от вредоносных атак на основе прошивки USB. Предоставляя облегченный агент, установленный на ваших устройствах, вы можете контролировать свою сеть с помощью веб-интерфейса.

Основные характеристики:

- Уникальная идентификация подключенных USB-устройств

- Детальный контроль портов USB

- Отчет об активности USB

- Удаленное управление шифрованием данных

- Блокировка несанкционированного доступа к USB

Плюсы:

- Пользовательские политики безопасности могут основываться на пользователях, а не на машинах

- Автоматически оценивает риск на основе уязвимостей, обнаруженных на конечной точке

- Может предупреждать о неправомерном доступе к файлам или внутренних угрозах (действует как решение DLP)

- Предотвращает кражу данных и атаки BadUSB через настройки управления устройством

Минусы:

- Хотелось бы увидеть пробную версию для тестирования

Endpoint Protector также защищает вашу сеть от утечки данных, используя преимущества систем предотвращения потери данных, в дополнение к защите от вредоносных программ, распространяемых USB.

3. Замок привода

Другим решением для вашего рассмотрения является Замок привода . Используя как ограничения USB-блокировки диска, так и включенную систему шифрования и антивируса, вы можете полностью защитить устройство от заражения вредоносным ПО через USB. Кроме того, это программное обеспечение позволяет вам определять ограничения безопасности на основе каждого типа съемных носителей, помимо USB-накопителей.

Основные характеристики:

- Ограничения доступа к USB

- Встроенное шифрование файлов и антивирус

- Отчеты о доступе к сети

- Базовый мониторинг безопасности

- Детальный контроль на основе типа файла

Плюсы:

- Сочетает в себе функции управления устройством с функциями DLP и защиты от вредоносных программ

- Сертификат Common Criteria EAL 3+

- Высокая масштабируемость — идеально подходит для больших сред

- Предлагает шифрование диска

Минусы:

- Не идеален для нетехнической аудитории

Drivelock имеет 30-дневную бесплатную пробную версию программного обеспечения, так что вы можете протестировать функциональность перед фиксацией.

Кратко

Вредоносное микропрограммное обеспечение USB может представлять серьезную угрозу безопасности вашей сети. Один поврежденный USB-накопитель может заразить всю вашу сеть, используя новые методы распространения.

Как сетевой администратор, вы обязаны защищать свою сеть от вредоносных атак с использованием прошивки USB. Таким образом, вы не только защитите свою сеть, но и внесете свой вклад в отсечение потенциальных точек доступа для глобальных инфекционных атак.

Мы рассмотрели несколько методов, которые вы можете использовать для защиты вашей сети и USB-накопителей. Как минимум, вы должны информировать своих пользователей об опасностях подключения неизвестных USB-устройств и рассмотреть возможность деактивации автозапуска с помощью групповой политики для дальнейшего повышения безопасности, у вас есть несколько других доступных вариантов, таких как усиленная аппаратная безопасность USB-накопителя. . Вы также можете рассмотреть один из различных доступных вариантов программного обеспечения для управления устройством, например Device Control Plus или Endpoint Protector от CoSoSys .

msc;

msc;

inf в корень флешки.

inf в корень флешки. ». Кроме того, для Съемных дисков и Карт памяти измените настройки автозапуска по умолчанию на «Не предпринимать никаких действий».

». Кроме того, для Съемных дисков и Карт памяти измените настройки автозапуска по умолчанию на «Не предпринимать никаких действий».