|

|

|

|

Far Far |

WinNavigator WinNavigator |

Frigate Frigate |

Norton

Commander Norton

Commander |

WinNC WinNC |

Dos

Navigator Dos

Navigator |

Servant

Salamander Servant

Salamander |

Turbo

Browser Turbo

Browser |

|

|

Winamp,

Skins, Plugins Winamp,

Skins, Plugins |

Необходимые

Утилиты Необходимые

Утилиты |

Текстовые

редакторы Текстовые

редакторы |

Юмор Юмор |

|

|

|

File managers and best utilites |

Как устроен Tor и можно ли его заблокировать. Провайдер блокирует тор браузер

Как прорвать цензурные барьеры, даже если заблокирован Tor

Torproject в своём блоге представил инструкцию по обходу блокировок «на случай, если правительство вашей страны блокирует луковый маршрутизатор».

Torproject в своём блоге представил инструкцию по обходу блокировок «на случай, если правительство вашей страны блокирует луковый маршрутизатор».

Несмотря на высокую популярность Tor Browser, предлагающего своим пользователям способы безопасного и конфиденциального доступа в интернет, не у всех в мире есть возможность его использовать.

Браузер Tor по умолчанию скрывает своих пользователей методом, похожим на подмену UserAgent (клиентское приложение, использующее определённый сетевой протокол), а также другие методы, позволяющие не оставлять за собой никаких «отпечатков». При этом Tor даёт возможность при подключении к своей открытой сети получить список переключателей (или — «реле») — эта сетевая прозрачность имеет как преимущества, так и недостатки. Власти многих репрессивных государств используют это для блокирования доступа своих граждан к свободному интернету — они могут просто получить список таких реле и блокировать их. Выступающий против цензуры и за свободный доступ к информации Tor именно поэтому разработал метод Pluggable Transports (далее — PTs).

PTs представляет собой тип моста к сети Tor. Он использует различные методы передачи информации, делая зашифрованный трафик Tor похожим на неинтересный или мусорный трафик. Мосты в данном случае — это ретрансляторы Tor, которые позволяют вам обходить цензуру.

В отличие от обычных реле, информация моста держится в секрете и распределяется между пользователями через BridgeDB. Если вас заинтересует помощь попавшим под цензуру пользователям, вы можете стать оператором моста. А если вы разработчик, у которого есть интересные идеи по созданию новых PTs, и если вы хотите внести свой вклад в разработку, мы выложили для вас документы, которые поспособствуют вашему быстрому обучению.

И, наконец, если вы пользователь, чей доступ в интернет цензурируется, и вы хотите воспользоваться PTs, у нас есть для вас хорошие новости. Мосты уже включены в Tor Browser. Понять, как это работает, можно по вот этому рисунку:

.

Конечно же, мы продублировали инструкцию и в версии gif:

В случае, если вам понадобится больше мостов, пишите [email protected] или посетите сайт BridgeDB.

Также Tor Project хотел бы поблагодарить всех анонимных авторов и Vivido Studio, которые поработали над этим пособием.

.

.

Читайте также:87% интернет-пользователей ценят свою приватность и анонимность, — ESET🔓В Tor обнаружено 110 потенциально опасных отслеживающих узлов🔓В Массачусетском технологическом институте (MIT) представили новую анонимную сеть Riffle, защищенную надежнее Tor

_____

roskomsvoboda.org

Обход блокировки сайтов при помощи сети Tor во всех браузерах

Всем привет

Всем привет  В этой статье я рассмотрю необычный способ обхода блокировки сайтов провайдером. Необычный он, потому что мы для этого будем использовать Tor, но не будем при этом пользоваться самим Tor-браузером. Мы будем использовать именно сеть Tor, которая бесплатная и может быть как медленной, так и относительно быстрой. Не слушайте тех, кто говорит что Tor очень медленный, у меня часто картина наоборот

В этой статье я рассмотрю необычный способ обхода блокировки сайтов провайдером. Необычный он, потому что мы для этого будем использовать Tor, но не будем при этом пользоваться самим Tor-браузером. Мы будем использовать именно сеть Tor, которая бесплатная и может быть как медленной, так и относительно быстрой. Не слушайте тех, кто говорит что Tor очень медленный, у меня часто картина наоборот

Еще одна особенность моего сегодняшнего рецепта, это то, что мы будем обходить не один браузер или два, а все сразу. Мало того, даже некоторые программы сами подхватят настройки и будут работать через сеть Tor.

Ну и что, все так просто, все так хорошо и нет никакой подлянки? Есть. Дело в том, что ходят слухи, то Tor не оч безопасен для личного пользования. Вся фишка в том, что Tor это анонимная сеть, вы знаете, ну и эта анонимная сеть использует несколько серверов для передачи данных, прежде чем они попадут адресату. Данные все шифруются три раза и на каждом сервере снимается один шифр, это типа луковая маршрутизация, ну так называют. И теперь главное, на последнем сервере снимается последний шифр и данные уже не защищены, вот тут и кроется прикол! Некоторые товарищи специально создают у себя на компьютере такой сервер с той целью чтобы перехватывать уже незашифрованные данные, среди которых может быть и логин и пароль, ну вы поняли к чему я виду? Это все теория. У меня такого не было, никогда не ломали ни почту ни ВКонтакте ни Одноклассники, но уведомить вас о таком приколе я должен был. Больше информации вы найдете в сети, если интересно, ну а теперь давайте я начну то, что задумал, то есть покажу вам как пропустить многие программы через анонимную сеть Tor

Вообще люди, которые делают такую подлянку с Тором, то их можно назвать хакерами. Я думаю что таким вот хакерам не нужен ваш аккаунт, а вот если они смогут поймать аккаунтов тысячу, то наверно такую базу и купить кто-то захочет..

Значит что будем делать? Сначала идем качать Tor браузер, для этого открывает вот эту ссылку:

https://www.torproject.org/projects/torbrowser.html.en

Тут нажимаем на кнопку загрузки, вот она:

Теперь тут нужно найти Русский (ну или другой язык, который вам нужен) и нажать напротив на 32/64-bit:

Все, пошла закачка. Дальше запускаем скачанный инсталлятор, появится такое окошко, это типа виндовская безопасность, тут нажимаем на Запустить:

Потом будет маленькое окошко, где уже должен стоять русский язык (Russian), жмем тут ОК:

Потом откроется окно установки, здесь будет указан путь, куда будут извлечены файлы Tor браузера. Стандартно он поставится на рабочий стол, мне вот в принципе это удобно, ну а вы, если что, то можете путь изменить. Так что я тут жму Установить:

Началась установка:

Установка долго идти не будет. По окончании установки нажимаем кнопку Готово и после этого Tor браузер запустится (ну если галочки не снимать конечно):

Немного ошибся, браузер Tor не запустится, сначала будет окно, где нужно нажать Соединиться:

Обычно нужно немного подождать, ну минуту максимум:

Все, самое главное вы уже сделали. Tor браузер запущен и в принципе ничего делать теперь не нужно, сейчас давайте проанализируем что мы сделали и что мы имеем. Мы установили Tor браузер, который кстати нам вообще особо не нужен, но тут главное другое. Этот браузер, это версия Мозиллы, и вот эта Мозилла использует сеть Tor благодаря тому, что запущен модуль сети, вроде бы он работает под процессом tor.exe, ну не особо важно. И вот эта Мозилла общается с сетью Tor именно при помощи этого модуля и реализовано это на основе прокси-сервера. Остается только взять и прописать этот прокси сервер в другой программе, чтобы та программа тоже работала через сеть Tor!

Но какой прокси сервер то? Обычно, стандартный он это 127.0.0.1 и порт 9150, именно он и стоит в настройках Мозиллы этой что идет вместе с Tor. Именно этот прокси и нужно ставить, но стоит учесть, что это не просто прокси, это SOCKS прокси, поэтому подойдет как для обычных страниц так и для защищенных https и для программ тоже подойдет.

Еще не очень приятный момент, это то, что сеть Tor часто используют спаммеры, поэтому например поисковик Гугл может вас попросить подтвердить что вы не робот, ну это нормальное явление  В принципе все зависит от того, на какой сервер вы попадаете. Так, минуточку, можно поподробнее? Да, тут все просто, когда вы запускаете браузер Tor, то три сервера генерируются случайным образом, поэтому и если у вас Tor работает медленно или глючит, то стоит его перезапустить, я об этом еще напишу, если не забуду..

В принципе все зависит от того, на какой сервер вы попадаете. Так, минуточку, можно поподробнее? Да, тут все просто, когда вы запускаете браузер Tor, то три сервера генерируются случайным образом, поэтому и если у вас Tor работает медленно или глючит, то стоит его перезапустить, я об этом еще напишу, если не забуду..

Ну так вот, еще один момент, я не написал. Для того чтобы работал прокси Tor, то нужно не закрывать браузер Tor, ибо если закрыть, то и модуль Tor тоже закроется. Теперь давайте посмотрим как одним махом обойти блокировку сайтов в Гугл Хроме, в Яндекс Браузере, в Internet Explorer, в общем как вы уже поняли, можно одним махом обойти блокировку сайтов в почти всех браузерах! Итак, смотрите. Нужно просто взять и указать прокси-сервер Tor в системных настройках винды, которые используют многие программы, как браузеры так и другие, но не все. Значит зажимаем кнопки Win + R, появится окошко Выполнить, туда пишем такую команду:

control panel

Нажимаем ОК и запустится Панель управления, если у вас тут нет значков, то нужно выбрать вот в этом меню Крупные значки и они появятся:

Теперь находим тут значок Свойства браузера и нажимаем по нему один раз:

Появится окошко Свойства: Интернет, здесь нужно перейти на вкладку Подключения и нажать кнопку Настройка сети:

Внимание, если у вас там где поле Настройка коммутируемого соединения, если там у вас есть подключение, то нужно выбрать его и напротив нажать Настройка, у меня тут просто ничего нет, а у вас может быть, это важно и не стоит путать! При наличии подключения нажимать вот тут (у меня по понятным причинам кнопка неактивная):

В любом случае вам важно понимать одно, вам нужно указать прокси-сервер в поле SOCKS и только в это поле. Ну так вот, нажал я кнопку Настройка сети, далее появилось маленькое такое окошко, здесь ставим галочку на Использовать прокси-сервер и нажимаем кнопку Дополнительно:

В следующем окне под названием Параметры прокси-сервера вам нужно в поле напротив Socks указать 127.0.0.1 и порт 9150, вот как я это сделал на картинке:

Все, нажали ОК и можете проверять. Сначала я проверил в Internet Explorer, как результат, все работает:

И при этом все очень быстро загрузилось, что радует! Потом я попробовал в Гугл Хроме и тоже самое, все пучком и тут:

ВНИМАНИЕ: тут тоже загрузилось все БЫСТРО и без проблем! Такое чувство что просто интернет другой подключил!

У меня Мозиллы на компьютере нет. Я сейчас попробую ее скачать, скорее всего загрузка будет идти тоже через сеть Tor, но вот я попробовал поискать Мозиллу в Гугле и увы, тут попросили меня доказать что я не робот, вот такой тест предлагают пройти:

Ну мне бояться нечего, я не робот, поэтому напрягся и прошел тест так бы сказать на человечность. ВНИМАНИЕ: если вы нажимаете на картинку в этом тесте, а она исчезает, это НОРМАЛЬНО, это не глюк! Это просто супер проверка, походу вас реально подозревают в том что вы робот, наверно андроид типа! Картинка исчезает и потом появляется новая, ваша задача чтобы на картинках в итоге не было того, что нужно на них найти! Ибо на новой появившейся картинке может быть именно то по чему нужно нажать! Ну немного понятно? А то как-то странно вроде все и запутано обьяснил…

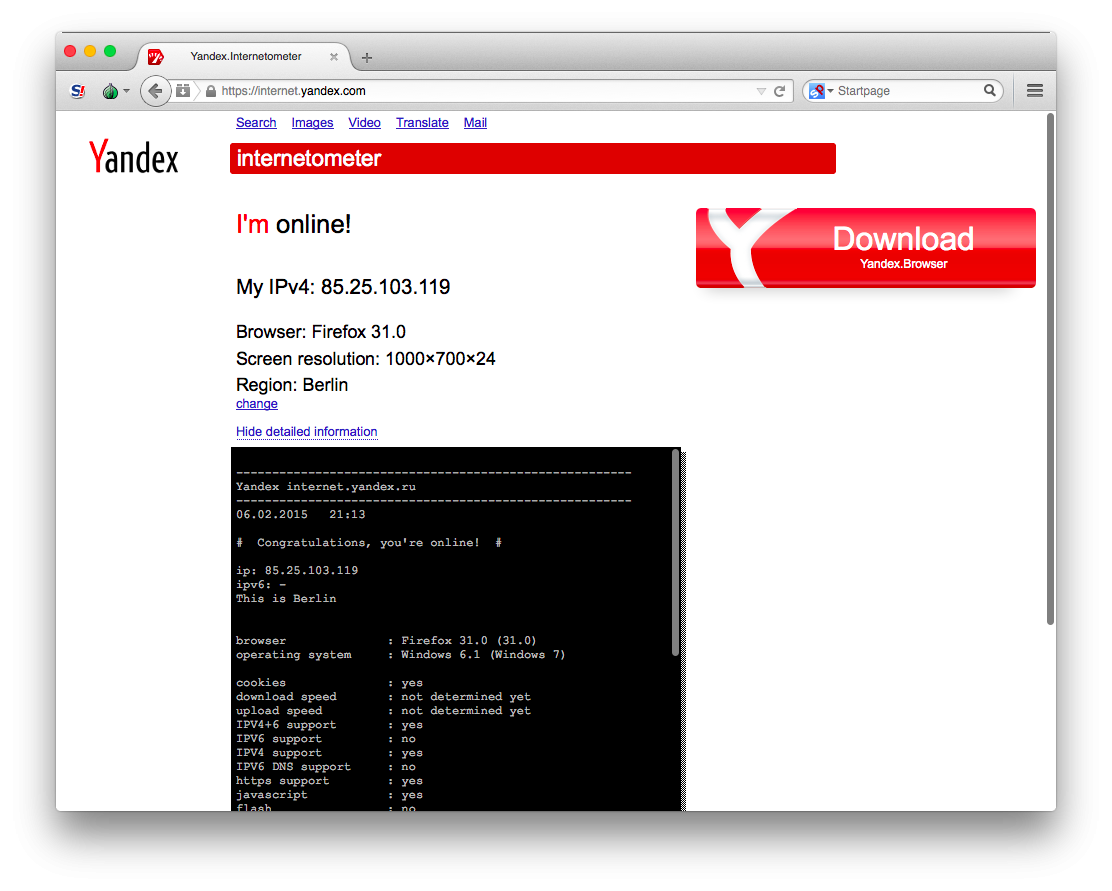

В общем нашел я сайт Мозиллы, он загрузился мгновенно, да так мгновенно что я подумал.. Блин, это вообще Tor? Открыл сайт 2ip.ru и проверяю, да, это таки Tor, смотрите:

Самое важное я обвел рамочкой

Ну короче ребята, я таки добрался до Мозиллы, качаю ее вот. Кстати, вы не забыли, что во время использования сети Tor браузер должен быть запущен? Ну так вот, я скачал веб-установщик, началась загрузка Мозиллы, вижу загрузка вроде идет через сеть Tor, ибо если бы был мой интернет, то скачалось бы наверно быстрее.. Но и не могу сказать что очень медленно качает:

Все, Мозилла скачалась, установилась и запустилась, и я бегом иду смотреть работает ли в ней сеть ВКонтакте.. Но увы, ничего не работало. Не даром я хотел проверить Мозиллу, я просто вам кое чего не сказал. Все браузеры на основе Хрома, то они точно используют системные настройки прокси, ну те что я прописал, а вот по поводу Мозиллы были сомнения и как я вижу не просто так они были! Но что же делать? Ведь так не хочется копаться в настройках, но ребята, без этого в Мозилле никак, увы..  Так, взяли себя в руки и пошли настраивать, я уже блин стоко всего понастраивал в своей жизни что и с этим справлюсь! Вызываем системное меню, выбираем там значок Настройки:

Так, взяли себя в руки и пошли настраивать, я уже блин стоко всего понастраивал в своей жизни что и с этим справлюсь! Вызываем системное меню, выбираем там значок Настройки:

Теперь слева в меню выбираем пункт Дополнительные:

Дальше переходим на вкладку Сеть и нажимаем Настроить:

Теперь откроется окошко Параметры соединения, здесь нужно выбрать пунктик Ручная настройка сервиса прокси и напротив поля Узел SOCKS прописать 127.0.0.1 и 9150:

Это еще не все! Покрутите мышкой вниз и отметьте пункт Отправлять DNS-запросы через прокси при использовании SOCKS 5:

Теперь уже нажимаем ОК и идем проверять… И вот результат, брависсимо:

Вот видите, немного настроить нужно, но зато в итоге и в Мозилле теперь ВКонтакте работает, как в принципе и другие социальные сети!

Вам наверно будет интересно, а что там Яндекс Браузер, в нем работает ВКонтакте? Я проверил, тут все четко, ничего настраивать не нужно (проверял с отключенным турбо режимом):

Ну вот как видите, если не брать в учет Мозиллу, то все работает пучком, все заблокированные сайты спокойно открываются через сеть Tor, при этом не нужно использовать сам Tor браузер. И ничего настраивать не нужно в браузерах кроме Мозиллы. Но как я уже писал, сам Tor браузер должен быть запущен

Скорость меня порадовала, ибо реально все относительно быстро открывалось. Минус только один, это то, что в Гугл выскакивает тест на человечность, ну это типа капча такая, и ее проходить иногда задалбывает..

Чтобы отключить использование сети Tor, то нужно просто снять ту галочку по поводу прокси, ну там в окне Свойства: Интернет.

Так, что еще хотел написать? Ах вот что, если вы обычный юзер, ну такой вот обычный, и у вас просто аккаунт ВКонтакте, Одноклассниках, если вы за компьютером не работаете, то в принципе можно пользоваться Tor. Лучшая защита от взлома, это привязка аккаунта к телефону, неважно почта это или социальная сеть. Хотя опять же скажу, что у меня не было случаев чтобы ломали аккаунт при использовании Tor, да и вообще, много кто использует Tor для социальных сетей и вроде у них все окей!

Но я вас предупредил, вы понимаете? То есть я вам подсказал как реализовать использование анонимной сети Tor в любом браузере или в любой программе, которая поддерживает работу с прокси типа SOCKS. Если вам аккаунты оч дорогие и если там важная инфа, может у вас вообще почта рабочая, ну для работы.. То не знаю что тут сказать, подумайте хорошо, я уже написал меня не взламывали да и случаев в сети таких я не часто встречал, если честно то вообще не помню чтобы кто-то такое писал.

Ну все ребята, на этом все, надеюсь что вам тут все было понятно, а если что не так, то извините! Удачи и приходите в гости еще!

virtmachine.ru

Блокирование Tor и как с ним бороться

Поиск Лекций

Система Tor позволяет скрывать от провайдера конечные (целевые) адреса, тем самым прорывая возможную блокаду доступа к заблокированным им сетевым ресурсам. Также система Tor скрывает от целевых ресурсов адрес отправителя, тем самым снимая возможность нахождения пользователя или блокировки пользователей.

Однако и провайдер и сетевые ресурсы могут бороться с самим Tor путем блокировки его публичных узлов. Далее приводятся приемы борьбы с такими блокировками Tor.

Использования непубличных входных узлов (bridge-узлов)

В странах с интернет-цензурой провайдеры часто пытаются блокировать доступ к "запрещённым" интернет-ресурсам. (Не понимаю, почему какой-то урод будет решать какие сайты мне посещать, а какие - нет!)

Информационный поток данных, идущий от пользователя в сеть Tor маскируется под шифрованный SSL-трафик (протокол https) и распознать его по каким-то особенностям нереально. Однако провайдер всегда знает первичный адрес, по которому шлются данные. При работе через Tor это адрес первого узла анонимизирующей цепочки.

Tor - открытая система, поэтому все адреса публичных узлов Tor известны и нетрудно включить их в "чёрный список" с последующей блокировкой.

Иногда такую блокировку считают даже как уязвимость системы Tor.

Разработчики Tor предусмотрели такую ситуацию и создали некоторое подмножество непубличных входных узлов (bridge-узлов или мостов), узнать адреса которых можно только вручную и небольшими порциями.

На странице https://bridges.torproject.org можно найти адреса трех текущих bridge-узлов в формате proxy_host:proxy_port (например 188.40.112.195:443). Там же будет краткая инструкция по установке мостов. (Правда на английском языке.)

Если данная страница также заблокирована, то можно получить адреса bridge-узлов по почте, отправив письмо-запрос на [email protected] с заголовком и единственной строкой get bridges в теле письма.

Вставить в клиент Tor полученные bridge-узлы можно через его графическую оболочку Vidalia.

Для чего нужно: открыть окно Vidalia, нажать кнопку "Настройки " ("Settings"), в открывшемся окне выбрать вкладку "Сеть " ("Network"), пометить там галочкой пункт "Мой Интернет-провайдер блокирует доступ к сети Tor " ("My ISP blocks connections to the Tor network").

Скопировать адрес первого bridge-узла в поле "Добавить bridge " ("Add bridge") и нажать кнопку "+". Таким же образом вставить и остальные bridge-узлы.

Нажать кнопку "Ok". Перезапустить Tor.

Добавления в конец цепочки Tor внешнего прокси

В настоящее время некоторые интернет-ресурсы блокируют или ограничивают доступ посетителей при использовании ими Tor. Видимо хотят контролировать своих посетителей (!?). (К сожалению сюда относятся даже такие известные сайты как Wikipedia, Gmail, ЖЖ, Linux.org.ru и другие.) Для такого блокирования составляется "чёрный список" всех (или почти всех) публичных выходных серверов системы Tor (блоклист) и запрещаются или ограничиваются посещения с этих серверов. Иногда можно посмотреть "чёрный список" по адресу https://proxy.org/tor_blacklist.txt, но скорее всего там будет сообщение типа "Зайдите завтра"

Простым способом преодоления блокирования со стороны интернет-ресурсов является добавление к цепочке Tor внешнего прокси-сервера. (Он не входит в "чёрный список".) Внешних прокси-серверов очень много и их можно легко найти в Сети (например, http://www.proxy-list.org/en/index.php/). Необходимо только, чтобы они поддерживали шифровку ssl трафика (для входа по защищенному каналу https) и желательно были "забугорными". Скопировать его адрес в формате: proxy_host:proxy_port.

Затем найти конфигурационный файл фильтрующего прокси Polipo:....conf и добавить в его конец строку parentProxy=proxy_host:proxy_port, где proxy_host:proxy_port - адрес "внешнего прокси".

После этого надо перезагрузить анонимный канал, т.е. Tor Browser.

Проверить анонимный канал можно на сайтах-анализаторах IP, (например http://www.ip-adress.com/what_is_my_ip/, или http://whatismyipaddress.com/, или http://geotool.servehttp.com/. Полученный IP-адрес должен совпадать с адресом внешнего прокси.

В результате добавления в конец цепочки Tor внешнего прокси, общение с целевым адресом (сайтом) пойдет через этот "чистенький" для блокировщика "внешний прокси".

poisk-ru.ru

Как устроен Tor и можно ли его заблокировать — Лаборатория Интеграции

Разбор полётов: Кто его раздевает, тот слёзы проливает.

5 февраля в Госдуме и Роскомнадзоре активно взялись за инициативу по борьбе с использованием анонимайзеров и «луковичной» сети Tor. Воспринимая их как притон преступников, где производятся незаконные сделки и распространяется запрещённая информация, правительство и контролирующий орган стремятся объявить анонимные сети вне закона и ограничить к ним доступ.

Мы решили напомнить, чем является Tor и почему его устройство не позволяет ему оказаться заблокированным, несмотря на усилия властей.

Что такое Tor

Tor — экосистема проектов, построенных на сети компьютеров, через которую информация передаётся схожим с пиринговыми сетями образом, но в зашифрованном виде. Название Tor происходит от сокращения The Onion Router — «луковичной системы роутеров», названной так из-за множества слоёв шифрования, похожих на чешуйки луковицы.

Объяснить, как работает Tor — задача не из лёгких. Наиболее наглядно это делает видео, подготовленное Массачуссетским технологическим институтом.

В видео MIT продемонстрировано, как информация передаётся от одного компьютера к другому (например, от пользователя браузера Tor к владельцу сайта) и обратно, шифруясь на каждом из узлов сети Tor и меняя IP-адрес, с которого идёт запрос. Компьютеры в сети, работающие в качестве прокси-серверов, называются ретрансляторами (relay). Из-за использования нескольких «слоёв» шифрования узнать, что за данные были переданы изначально, очень сложно или даже невозможно.

Однако помимо расшифровки пакета зашифрованных данных есть и другие способы узнать, кто делал запрос: например, при использовании популярных протоколов шифрования SSL и TLS в запросе остаётся служебная информация — например, об операционной системе или о приложении, которое отправляло данные или ожидает их получения. Однако в Tor эта информация «вырезается» из пакета данных, анонимизируя отправителя.

Кроме того, каждый раз для доставки данных выбирается случайная последовательность из компьютеров-узлов, число которых в сети Tor исчисляется тысячами — это не позволяет определить, что несколько разных запросов посылаются одним и тем же лицом.

Как пользоваться Tor

Для использования сети Tor нужно установить одно из приложений, полный список которых перечислен на сайте Tor Project.

В 2006 году появилось Vidalia — первое приложение из экосистемы Tor, которое устанавливает защищённое подключение через сеть Tor на компьютере, ставшее популярным благодаря простому графическому интерфейсу. Тогда, в 2006 году, для многих пользователей Vidalia и была «тором». При помощи Vidalia можно настраивать другие приложения для передачи данных в зашифрованном виде.

В 2007 году Vidalia встроили в Tor Browser Bundle — пакет программного обеспечения, который для простоты называют браузером Tor. Сейчас Tor Browser Bundle является самым популярным продуктом из всей экосистемы, потому что позволяет выходить в интернет без каких-либо дополнительных настроек: приложение достаточно скачать и запустить без специальной установки.

Браузер Tor работает на основе Firefox. Безопасность его работы проверялась волонтёрами и разработчиками-энтузиастами огромное число раз — больше, чем любой другой продукт экосистемы Tor.

В июне 2014 года появилась операционная система Tails на базе GNU/Linux, которая умеет запускаться с флешки и «мимикрировать» под Windows XP, чтобы не привлекать лишнего внимания при работе из общественного места. Tails имеет встроенный браузер Tor, клиент электронной почты с поддержкой шифрования, пакет офисных программ и графические редакторы.

Критика и недостатки Tor

Проблема Tor заключается в том, что должный уровень безопасности обеспечивается только в том случае, если используемые приложения правильно настроены для работы с ним. Например, Skype не будет по умолчанию корректно работать через Tor, а в браузере Tor по умолчанию отключён Flash, так как он может подключаться к удалённым серверам самостоятельно, не через Tor, выдавая таким образом личность пользователя.

Создатели Tor предупреждают, что при подключении через их сеть опасно открывать даже популярные форматы документов .doc и .pdf, потому что они также могут загрузить контент (например, изображения) с внешних источников при открытии их в сторонних программах, не сконфигурированных под Tor. Кроме того, в Tor нельзя пользоваться торрентами: во-первых, они сильно перегружают сеть, во-вторых, из-за особенностей в работе протокола BitTorrent подключения через него осуществляются напрямую, а не через сеть компьютеров волонтёров, анонимизирующих трафик.

Из-за устройства сети, где информация передаётся между множеством компьютеров, имеющих разные скорости подключения и разную пропускную способность каналов связи, общая скорость сети Tor долгое время находилась на уровне дайал-апа. Из-за этого большинство сайтов в даркнете до сих пор имеют примитивный дизайн и стараются лишний раз не использовать изображения, чтобы не перегружать сеть.

Осенью 2014 года Tor раскритиковали за возможную дыру в безопасности после ареста владельца «возрождённого» интернет-магазина Silk Road 2.0, доступ к которому осуществлялся только через анонимную сеть. Арестованы были ещё 17 человек и около 400 сайтов, также сообщалось о конфискации компьютеров, служивших ретрансляторами Tor.

Следствие, которое велось Европолом в сотрудничестве с ФБР и другими спецслужбами, не раскрывало, каким именно способом были найдены арестованные лица и компьютеры. Сеть Tor стали критиковать за наличие уязвимостей и возможные связи с правительством, что чуть не вызвало раскол в его сообществе. Однако нашлись и те, кто обратил внимание на математический подход к алгоритмам шифрования: даже если связи с правительством действительно существуют, обмануть науку не получится.

Кто делает Tor

Несмотря на огромную популярность сети Tor и её продуктов, над их разработкой трудится всего около десятка человек. Изначально созданием сети Tor в начале 90-х занялась исследовательская лаборатория ВМC США, и до 2010 года она являлась активным спонсором проекта.

В разное время на поддержку и разработку Tor давали деньги разные государственные и окологосударственные организации, в том числе SRI International и DARPA, из-за чего у многих противников проекта сложилось впечатление его подчинённости правительству США.

В 2006 году Tor Project получил грант от фонда основателя eBay Пьера Омидьяра, а с 2007 года разработку проекта также спонсировала корпорация Google. Свои деньги также жертвовала компания Ford, некоммерческий фонд по борьбе за свободу прессы (Freedom of the Press Foundation), фонд Human Rights Watch и один из американских интернет-провайдеров, который перевёл деньги анонимно.

Анонимные пожертвования также приходили от более чем 4600 человек, так что теоретически спонсором работы Tor может оказаться человек в любом из мировых правительств.

Чего хотят добиться Госдума с Роскомнадзором

5 февраля председатель профильного комитета Госдумы Леонид Левин выступил с предложением разработать законопроект, по которому доступ к анонимным сетям Tor будет ограничен. По мнению Левина, анонимайзеры (сайты, скрывающие IP-адрес пользователя при просмотре других сайтов или использования интернет-сервисов) и средства доступа в Tor следует блокировать без решения суда.

По мнению депутата, такой закон позволит не допустить распространения запрещённой информации, а также будет противодействовать коммерческому распространению вирусов и незаконному доступу к информации. Иными словами, Левин считает, что Tor используется для организации теневого рынка по продаже эксплойтов и других хакерских услуг.

Позднее тем же днём идею Левина поддержали в Роскомнадзоре, мотивируя это тем, что Tor и другие анонимайзеры позволяют обходить блокировки сайтов. По словам пресс-секретаря ведомства Вадима Ампелонского, решить задачу блокировки анонимайзеров возможно, но как именно планируется это сделать, он не уточнил.

На следующий день Ампелонский рассказал «Ленте.ру», что в его понимании экосистема Tor является рассадником преступности. Представитель ведомства сравнил анонимную сеть с московским районом Хитровка, существовавшим в дореволюционные времена и зачищенным от воровских притонов при Советском Союзе.

Был в прошлом и позапрошлом веке в Москве такой район — Хитровка. Криминальное дно, территория обитания социальных отбросов. Почему русская монархия терпела Хитровку в пешей доступности от места, где короновались августейшие? Доподлинно неизвестно, но, видимо, имея всех упырей в одном месте, их легче было контролировать.

Вот Tor — это глобальная киберХитровка. Созданная и управляемая знамо кем. Как поступила с Хитровкой советская власть? Почитайте у Гиляровского.

Вадим Ампелонский, пресс-секретарь Роскомнадзора

Выступления Левина и Ампелонского — не первые попытки поднять общественную дискуссию вокруг запрета Tor и анонимайзеров. В июне 2013 года газета «Известия» сообщала, что в Общественном совете при ФСБ готовили рекомендации о необходимости запрета анонимных сетей. Хотя Общественный совет при ФСБ позднее опроверг соообщение о разработке рекомендаций, в августе «Известия» снова сообщили о законодательной инициативе блокировки Tor и анонимайзеров.

Тогда в ФСБ рассказывали, что в сети Tor злоумышленники торгуют оружием, наркотиками, поддельными кредитными картами. Директор «Лиги безопасного интернета» Денис Давыдов также поддерживал идею блокировки Tor, считая сеть местом «для общения педофилов, извращенцев, наркоторговцев и других уродов».

Почему TOR бессмысленно пытаться заблокировать

По мнению директора по стратегическим проектам Института исследований интернета Ирины Левовой, Роскомнадзор не сможет отличить зашифрованный трафик, идущий через Tor, от IP-телефонии, банковских операций или даже онлайн-видео. Ведомство может попытаться заблокировать сайты, распространяющие программы для выхода в интернет через Tor, однако пользователи могут воспользоваться для их скачивания другими, ещё не заблокированными анонимайзерами.Так происходило в 2013 году в Ираке, когда правительство заблокировало сайт Tor Project вместе с Facebook, Twitter, Google и YouTube из опасений, что их может использовать для самоорганизации экстремистская группировка «Исламское государство» (ИГИЛ). Тогда активисты стали запускать зеркала сайта с инструкциями по установке и использованию на арабском языке, что могло даже увеличить число пользователей Tor.

В 2011 году владельцы интернет-сервисов, доступ к которым осуществлялся по зашифрованному соединению, стали сообщать о странной активности из Китая. Когда пользователь из КНР попытался подключиться к таким сервисам, он отправлял на сервер непонятный запрос, после чего его подключение обрывалось. Таким образом в Китае отключили не только доступ к сети Tor, но и другие зарубежные сервисы, работающие через зашифрованный канал.

Более того, правительству и правоохранительным органам, считающим Tor рассадником преступности, просто невыгодно блокировать доступ к анонимной сети. По словам источника «Известий», знакомого с ситуацией вокруг инициатив 2013 года по блокировке Tor, такие анонимные сети считаются безопасными, что позволяет спецслужбам успешно ловить в ней преступников. Если Tor будет заблокирован, то появится новая сеть, и органам придётся разрабатывать новые методы контроля и поиска преступников.

integrationlab.ru

|

|

..:::Счетчики:::.. |

|

|

|

|

|

|

|

|