Apache настройка centos 7: НАСТРОЙКА APACHE В CENTOS 7

Содержание

Как установить Apache на Centos 7

HTTP-сервер Apache — самый популярный веб-сервер в мире. Это бесплатный кроссплатформенный HTTP-сервер с открытым исходным кодом, предоставляющий мощные функции, которые могут быть расширены с помощью широкого спектра модулей. Следующие инструкции описывают, как установить и управлять веб-сервером Apache на вашем компьютере с CentOS 7.

Предпосылки

Перед началом работы с учебником убедитесь, что вы вошли в систему как пользователь с привилегиями sudo.

Установка Apache

Apache доступен в репозиториях CentOS по умолчанию, и установка довольно проста.

В CentOS и RHEL пакет Apache и служба называются

httpd

. Для установки пакета выполните следующую команду:

sudo yum install

После завершения установки включите и запустите службу Apache:

sudo systemctl enable

sudo systemctl start

Настройка брандмауэра

Если ваш сервер защищен брандмауэром, вам нужно открыть порты HTTP и

80

и

443

. Используйте следующие команды, чтобы открыть необходимые порты:

Используйте следующие команды, чтобы открыть необходимые порты:

sudo firewall-cmd --permanent --zone=public --add-service=http

sudo firewall-cmd --permanent --zone=public --add-service=https

sudo firewall-cmd --reload

Проверка установки Apache

Теперь, когда у нас установлен и работает Apache на нашем сервере CentOS 7, мы можем проверить состояние и версию службы Apache:

sudo systemctl status

● httpd.service - The Apache HTTP Server Loaded: loaded (/usr/lib/systemd/system/httpd.service; enabled; vendor preset: disabled) Active: active (running) since Thu 2018-04-26 07:13:07 UTC; 11s ago Docs: man:httpd(8) man:apachectl(8) Main PID: 3049 (httpd) Status: "Total requests: 0; Current requests/sec: 0; Current traffic: 0 B/sec" CGroup: /system.slice/httpd.service ├─3049 /usr/sbin/httpd -DFOREGROUND ├─3050 /usr/sbin/httpd -DFOREGROUND ├─3051 /usr/sbin/httpd -DFOREGROUND ├─3052 /usr/sbin/httpd -DFOREGROUND ├─3053 /usr/sbin/httpd -DFOREGROUND └─3054 /usr/sbin/httpd -DFOREGROUND

sudo httpd -v

Server version: Apache/2. 4.6 (CentOS) Server built: Oct 19 2017 20:39:16

4.6 (CentOS) Server built: Oct 19 2017 20:39:16

Наконец, чтобы убедиться, что все работает правильно, откройте IP-адрес вашего сервера

http://YOUR_IP

в выбранном вами браузере, и вы увидите страницу приветствия CentOS 7 Apache по умолчанию, как показано ниже:

Управление службой Apache

Вы можете управлять сервисом Apache так же, как и любым другим модулем systemd.

Чтобы остановить службу Apache, запустите:

sudo systemctl stop

Чтобы начать снова, введите:

sudo systemctl start

Чтобы перезапустить службу Apache:

sudo systemctl restart

Чтобы перезагрузить службу Apache после внесения некоторых изменений в конфигурацию:

sudo systemctl reload

Если вы хотите отключить службу Apache для запуска при загрузке:

sudo systemctl disable

И чтобы снова включить его:

sudo systemctl enable

Структура файла конфигурации Apache и лучшие практики

- Все файлы конфигурации Apache находятся в каталоге

/etc/httpd

Основной файл конфигурации Apache —

/etc/httpd/conf/httpd. conf

conf

Все файлы конфигурации, заканчивающиеся на

.conf

находятся в каталоге

/etc/httpd/conf.d

включены в основной файл конфигурации Apache. Файлы конфигурации, которые отвечают за загрузку различных модулей Apache, находятся в каталоге

/etc/httpd/conf.modules.d

сопровождения рекомендуется создать отдельный файл конфигурации (vhost) для каждый домен. Новые файлы Apache vhost должны заканчиваться на

.conf

и храниться в каталоге

/etc/httpd/conf.d

. У вас может быть столько vhosts, сколько вам нужно. Рекомендуется следовать стандартному соглашению об именах, например, если ваше доменное имя

mydomain.com

тогда файл конфигурации должен называться

/etc/httpd/conf.d/mydomain.com.conf

Файлы журнала Apache (

access_log

и

error_log

) находятся в каталоге

/var/log/httpd/

. Рекомендуется иметь разные файлы

access

и журналов

error

для каждого vhost. Вы можете установить корневой каталог документа вашего домена в любое место, которое вы хотите. Наиболее распространенные места для webroot включают в себя:

Вы можете установить корневой каталог документа вашего домена в любое место, которое вы хотите. Наиболее распространенные места для webroot включают в себя:-

/home/ /

/home/ /

/var/www/

/var/www/html/

/opt/

-

Вывод

Вы успешно установили Apache на свой сервер CentOS 7. Теперь вы готовы начать развертывание своих приложений и использовать Apache в качестве веб-сервера или прокси-сервера.

Apache Centos

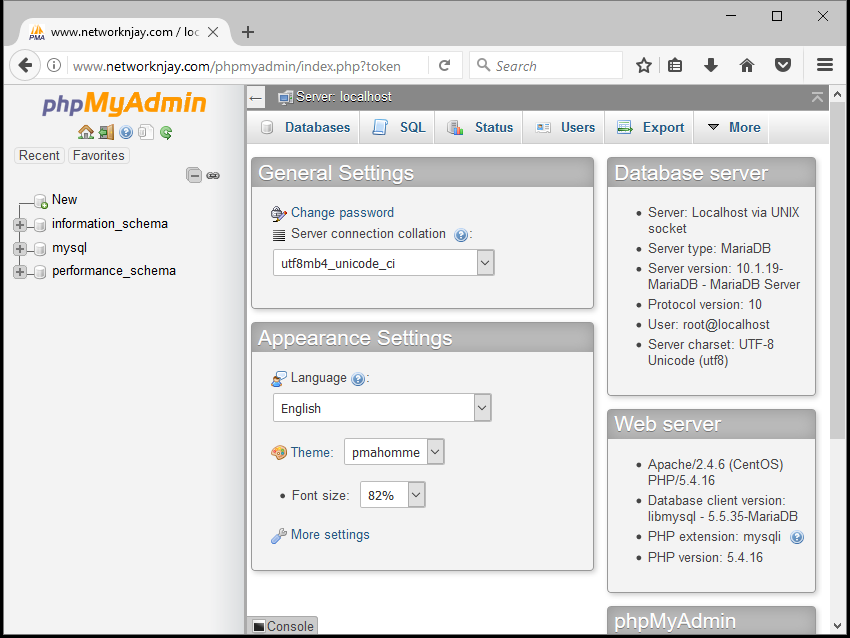

Этот пост является частью стека установки LAMP на CentOS 7 серии.

Другие посты в этой серии:

• Как установить Apache на CentOS 7 • Установить MySQL на CentOS 7 • Как настроить виртуальные хосты Apache на CentOS 7 • Безопасный Apache с Let’s Encrypt на CentOS 7

Безопасный Apache с Let’s Encrypt на CentOS 7

Let’s Encrypt — бесплатный, автоматизированный и открытый центр сертификации, разработанный Исследовательской группой Internet Security Research Group (ISRG). Сертификаты, выданные Let’s Encrypt, действительны в течение 90 дней с даты выпуска, и сегодня им доверяют почти все браузеры.

Сертификаты, выданные Let’s Encrypt, действительны в течение 90 дней с даты выпуска, и сегодня им доверяют почти все браузеры.

В этой статье мы рассмотрим шаги, необходимые для установки бесплатного SSL-сертификата для шифрования SSL на сервере CentOS 7 с Apache в качестве веб-сервера. Мы будем использовать утилиту certbot для получения и обновления сертификатов Let’s Encrypt.

Предпосылки

Перед продолжением этой статьи, убедитесь, что вы выполнили следующие предварительные условия:

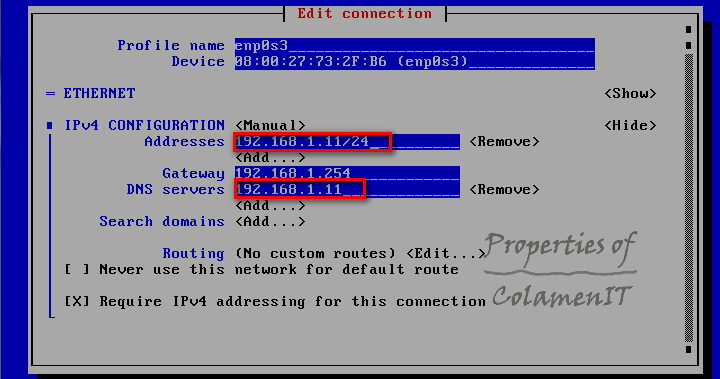

- Укажите имя домена, указывающий на ваш IP-адрес общего сервера. В этой статье мы будем использовать домен

andreyex.ru. - Установленный Apache и запущен на сервере.

- Виртуальный хост Apache для своего домена.

- Открытые порты 80 и 443 в своем брандмауэре.

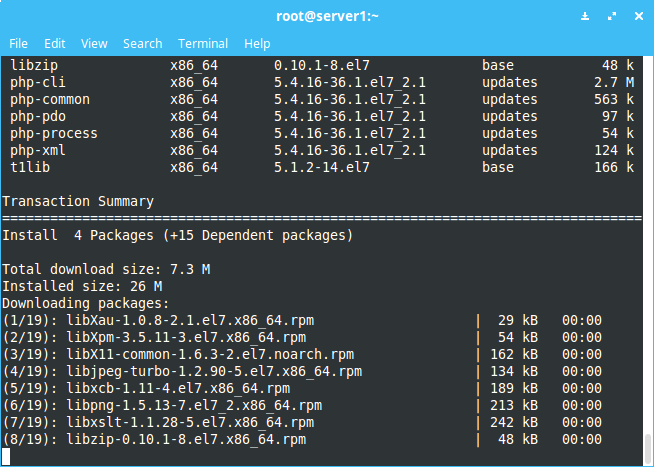

Установите следующие пакеты, которые необходимы для SSL-зашифрованного веб-сервера:

yum install mod_ssl openssl

Установка Certbot

Certbot — это инструмент, упрощающий процесс получения SSL-сертификатов от Let’s Encrypt и автоматического включения HTTPS на вашем сервере.

Пакет certbot предоставляется EPEL. Если репозиторий EPEL не установлен в вашей системе, вы можете установить его, используя следующую команду:

sudo yum install epel-release

После того, как репозиторий EPEL включен, установите пакет certbot, введя:

sudo yum install certbot

Создание Dh (Диффи-Хеллман)

Обмен ключами Diffie-Hellman (DH) — это метод безопасного обмена криптографическими ключами по необеспеченному каналу связи. Создайте новый набор параметров 2048 бит DH для усиления безопасности:

sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048

Вы можете изменить размер до 4096 бит, но в этом случае генерация может занять более 30 минут в зависимости от энтропии системы.

Получение сертификата SSL для шифрования

Чтобы получить сертификат SSL для нашего домена, мы собираемся использовать плагин Apache, который работает, создавая временный файл для запрашиваемого домена в каталоге,${webroot-path}/., а сервер проверки подлинности Let’s Encrypt делает HTTP-запросы для проверки DNS для запрашиваемого домена разрешение на сервер, на котором выполняется certbot. well-known/acme-challenge

well-known/acme-challenge

Чтобы сделать его более простым, мы собираем все HTTP-запросы для .well-known/acme-challenge в одном каталоге /var/lib/letsencrypt. Следующие команды создадут каталог и сделают его доступным для записи на сервере Apache.

Следующие команды создадут каталог и сделают его доступным для записи на сервере Apache.

mkdir -p /var/lib/letsencrypt/.well-known chgrp apache /var/lib/letsencrypt chmod g+s /var/lib/letsencrypt

Чтобы избежать дублирования кода, создайте следующие два фрагмента конфигурации:

/etc/httpd/conf.d/letsencrypt.conf

Alias /.well-known/acme-challenge/ "/var/lib/letsencrypt/.well-known/acme-challenge/"

<Directory "/var/lib/letsencrypt/">

AllowOverride None

Options MultiViews Indexes SymLinksIfOwnerMatch IncludesNoExec

Require method GET POST OPTIONS

</Directory>

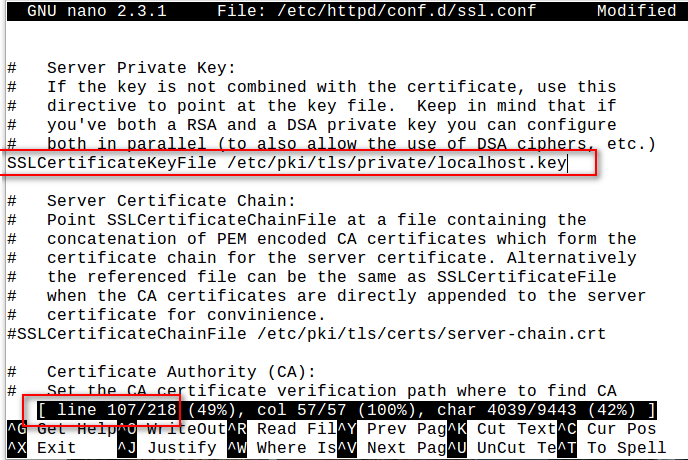

/etc/httpd/conf. d/ssl-params.conf

d/ssl-params.conf

SSLCipherSuite EECDH+AESGCM:EDH+AESGCM:AES256+EECDH:AES256+EDH SSLProtocol All -SSLv2 -SSLv3 -TLSv1 -TLSv1.1 SSLHonorCipherOrder On Header always set Strict-Transport-Security "max-age=63072000; includeSubDomains; preload" Header always set X-Frame-Options DENY Header always set X-Content-Type-Options nosniff # Требует Apache >= 2.4 SSLCompression off SSLUseStapling on SSLStaplingCache "shmcb:logs/stapling-cache(150000)" # Требует Apache >= 2.4.11 SSLSessionTickets Off

В приведенном выше фрагменте используются чипперы, рекомендованные Cipherli.st, позволяющие сшивание OCSP, строгая транспортная безопасность HTTP (HSTS) и использование нескольких HTTP-заголовков, ориентированных на безопасность.

Перезагрузите конфигурацию Apache, чтобы изменения вступили в силу:

sudo systemctl reload httpd

Теперь мы можем запустить средство Certbot с помощью плагина webroot и получить файлы SSL сертификатов, набрав:

sudo certbot certonly --agree-tos --email admin@andreyex.ru --webroot -w /var/lib/letsencrypt/ -d andreyex.ru -d www.andreyex.ru

Если сертификат SSL будет успешно получен, certbot напечатает следующее сообщение:

IMPORTANT NOTES: - Congratulations! Your certificate and chain have been saved at: /etc/letsencrypt/live/andreyex.ru/fullchain.pem Your key file has been saved at: /etc/letsencrypt/live/andreyex.ru/privkey.pem Your cert will expire on 2018-12-07. To obtain a new or tweaked version of this certificate in the future, simply run certbot again. To non-interactively renew *all* of your certificates, run "certbot renew" - If you like Certbot, please consider supporting our work by: Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate Donating to EFF: https://eff.org/donate-le

CentOS 7 поставляется с Apache версии 2.4.6, которая не включает директиву SSLOpenSSLConfCmd. Эта директива доступна только на Apache позже 2.4.8 и используется для настройки параметров OpenSSL, таких как обмен ключами Diffie-Hellman (DH).

Нам нужно будет создать новый комбинированный файл, используя SSL-сертификат Let’s Encrypt и созданный файл DH. Для этого введите:

cat /etc/letsencrypt/live/andreyex.ru/cert.pem /etc/ssl/certs/dhparam.pem >/etc/letsencrypt/live/andreyex.ru/cert.dh.pem

Теперь, когда все настроено, отредактируйте конфигурацию виртуального хоста домена следующим образом:

/etc/httpd/conf.d/andreyex.ru.conf

<VirtualHost *:80>

ServerName andreyex.ru

ServerAlias www.andreyex.ru

Redirect permanent / https://andreyex.ru/

</VirtualHost>

<VirtualHost *:443>

ServerName andreyex.ru

ServerAlias www.andreyex.ru

<If "%{HTTP_HOST} == 'www.andreyex.ru'">

Redirect permanent / https://andreyex.ru/

</If>

DocumentRoot /var/www/andreyex.ru/public_html

ErrorLog /var/log/httpd/andreyex.ru-error.log

CustomLog /var/log/httpd/andreyex.ru-access.log combined

SSLEngine On

SSLCertificateFile /etc/letsencrypt/live/andreyex.ru/cert. dh.pem

SSLCertificateKeyFile /etc/letsencrypt/live/andreyex.ru/privkey.pem

SSLCertificateChainFile /etc/letsencrypt/live/andreyex.ru/chain.pem

# Остальные конфигурации Apache

</VirtualHost>

dh.pem

SSLCertificateKeyFile /etc/letsencrypt/live/andreyex.ru/privkey.pem

SSLCertificateChainFile /etc/letsencrypt/live/andreyex.ru/chain.pem

# Остальные конфигурации Apache

</VirtualHost>

С приведенной выше конфигурацией мы устанавливаем HTTPS и перенаправляем с www на не-www-версию. Не стесняйтесь настраивать конфигурацию в соответствии с вашими потребностями.

Перезапустите службу Apache, чтобы изменения вступили в силу:

sudo systemctl restart httpd

Теперь вы можете открыть свой веб-сайт, https:// и вы заметите значок зеленого замка.

Если вы протестируете свой домен с помощью теста SSL Labs Server, вы получите оценку A +, как показано ниже:

Автоматическое обновление Шифрование SSL-сертификата

Сертификаты Encrypt действительны в течение 90 дней. Чтобы автоматически продлить срок действия сертификатов до истечения срока их действия, мы создадим cronjob, который будет работать два раза в день и автоматически обновит сертификат за 30 дней до истечения срока его действия.

Запустите команду crontab для создания нового cronjob, который обновит сертификат, создаст новый комбинированный файл, включая ключ DH, и перезапустит apache:

sudo crontab -e

0 */12 * * * certbot renew --cert-name andreyex.ru --renew-hook "cat /etc/letsencrypt/live/andreyex.ru/cert.pem /etc/ssl/certs/dhparam.pem >/etc/letsencrypt/live/andreyex.ru/cert.dh.pem && systemctl restart httpd"

Чтобы протестировать процесс обновления, вы можете использовать переключатель --dry-run в certbot:

sudo certbot renew --cert-name andreyex.ru --dry-run

Если ошибок нет, это означает, что процесс обновления был успешным.

Вывод

В этой статье вы использовали клиент Let’s Encrypt, certbot для загрузки сертификатов SSL для вашего домена. Вы также создали фрагменты Apache, чтобы избежать дублирования кода и настроите Apache для использования сертификатов. В конце статьи вы создали cronjob для автоматического обновления сертификата.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Apache, CentOS, CentOS 7, Let’s Encrypt, сертификаты Кол-во комментариев: 5

Добавить виртуальный хост Apache

Узнайте, как добавить виртуальный хост на веб-сервер Apache. Виртуальные хосты позволяют размещать несколько отдельных веб-сайтов на одном сервере с отдельным набором каталогов для каждого веб-сайта.

Apache — это популярный и мощный веб-сервер для платформ Linux, который по умолчанию устанавливается и работает на облачных серверах под управлением CentOS 7 и Ubuntu 14.04. Вы можете добавить столько виртуальных хостов в Apache, сколько может обработать ваш сервер, в зависимости от трафика на все веб-сайты, размещенные на этом сервере.

Содержание

- Требования

- Перезапуск Apache

- Создание структуры каталогов

- Добавление индексного файла

- Создание файла конфигурации Apache

9 0022 Требования

- Облачный сервер под управлением CentOS 7 или Ubuntu 16.

04.

04. - Веб-сервер Apache установлен и работает.

Бесплатная пробная версия облачного сервера от IONOS

Попробуйте облачный сервер бесплатно прямо сейчас — протестируйте свой облачный сервер IONOS в течение 30 дней!

REST API

Неограниченный трафик

Виртуализация VMware

Проверить статус Apache на вашем сервере , используйте команду:

- CentOS 7: sudo systemctl status httpd

- Ubuntu 16.04: sudo systemctl status apache2

Если Apache установлен и запущен, вы увидите вывод, аналогичный следующему:

user@localhost:~# systemctl status apache2

● apache2.service — LSB: веб-сервер Apache2

Загружено: загружено (/etc/init.d/apache2; ошибка; настройка поставщика: включена)

Вставка: /lib/systemd/system/apache2.service.d

└─apache2-systemd.conf

Активно: активно (работает) с понедельника 28 ноября 2016 г. , 22:18:46 UTC; 1 неделя 1 день назад

Документы: man:systemd-sysv-generator(8)

Процесс: 2893 ExecStop=/etc/init.d/apache2 stop (code=exited, status=0/SUCCESS)

Процесс: 50598 ExecReload=/etc/init.d/apache2 reload (code=exited, status=0/SUCCESS)

Процесс: 2916 ExecStart=/etc/init.d/apache2 start (code=exited, status=0/SUCCESS)

Группа CG: /system.slice/apache2.service

├─ 2934 /usr/sbin/apache2 -k запуск

├─50628 /usr/sbin/apache2 -k запуск

├─50629 /usr/sbin/apache2 -k запуск

├─50630 /usr/sbin/apache2 -k запуск

Предупреждение: журнал ротировался с момента запуска модуля. Вывод журнала неполный или недоступен.

, 22:18:46 UTC; 1 неделя 1 день назад

Документы: man:systemd-sysv-generator(8)

Процесс: 2893 ExecStop=/etc/init.d/apache2 stop (code=exited, status=0/SUCCESS)

Процесс: 50598 ExecReload=/etc/init.d/apache2 reload (code=exited, status=0/SUCCESS)

Процесс: 2916 ExecStart=/etc/init.d/apache2 start (code=exited, status=0/SUCCESS)

Группа CG: /system.slice/apache2.service

├─ 2934 /usr/sbin/apache2 -k запуск

├─50628 /usr/sbin/apache2 -k запуск

├─50629 /usr/sbin/apache2 -k запуск

├─50630 /usr/sbin/apache2 -k запуск

Предупреждение: журнал ротировался с момента запуска модуля. Вывод журнала неполный или недоступен.

Обратите внимание на строку, которая гласит:

Активно: активно (выполняется) с понедельника 28-11-2016 22:18:46 UTC; 1 неделя 1 день назад

Это означает, что сервер установлен и работает.

Перезапустите Apache

Всякий раз, когда вы вносите изменения в файлы конфигурации Apache, вы должны перезапустить Apache, чтобы изменения вступили в силу:

- CentOS 7: sudo systemctl restart httpd

- Ubuntu 16.

04: 90 008 sudo systemctl перезапустить apache2

04: 90 008 sudo systemctl перезапустить apache2

У каждого веб-сервера Apache есть сайт по умолчанию. Если вы не добавили файлы на сайт по умолчанию, это будет стандартная «страница Apache по умолчанию».

Одним из наиболее распространенных симптомов проблемы с Apache является то, что все URL-адреса на сервере указывают на этот сайт по умолчанию. Это может произойти, если есть ошибка в конфигурациях, или если Apache просто нужно перезапустить.

Создание структуры каталогов

Важно сначала создать каталоги. Если Apache ожидает каталоги и не может их найти, это может привести к поломке веб-сервера Apache, как описано в разделе выше.

Хотя каталоги можно создавать где угодно, по общему соглашению каталоги для каждого сайта расположены в каталоге /var/www и начинаются с каталога, названного в честь URL-адреса сайта.

Чтобы создать каталоги для example.com, используйте следующие команды:

sudo mkdir /var/www/example.com. sudo mkdir /var/www/example.com/html

Затем измените владельца этих каталогов на пользователя Apache.

- CentOS 7: sudo chown -R apache:apache /var/www/example.com

- Ubuntu 16.04: sudo chown -R www-data:www-data /var/www/example.com

Чтобы загружать файлы веб-сайта через FTP, каталог html должен принадлежать пользователю FTP. .

Например, если ваш пользователь входит в систему через FTP с именем пользователя jdoe, команда для смены владельца на jdoe:

- CentOS 7: sudo chown jdoe:jdoe /var/www/example.com/html

- Ubuntu 16.04: sudo chown jdoe:jdoe /var/www/example.com/html

Добавить файл индекса

Создайте тестовый файл с именем index.html в корне документа веб-сайта:

sudo nano /var/www/example.com/html/index.html

Поместите в этот файл следующее содержимое:

<голова>

Добро пожаловать на ваш новый сайт!

<тело>

Здравствуйте, ваш виртуальный хост настроен правильно.

Сохраните и закройте файл.

Создайте файл конфигурации Apache

Файл конфигурации Apache будет содержать все директивы для вашего виртуального хоста. Есть много конфигураций, которые вы можете поместить в этот файл, в зависимости от ваших конкретных потребностей. Для начала создадим простой файл только с основными конфигурациями:

- CentOS 7: sudo nano /etc/httpd/conf.d/example.com.conf

- Ubuntu 16.04: sudo nano /etc /apache2/сайты-доступны/example.com.conf

Поместите в этот файл следующее содержимое:

Имя сервера example.com Псевдоним сервера www.example.com Корень документа /var/www/example.com/html

Сохраните и закройте файл.

Только для Ubuntu 16.04: Создайте символическую ссылку на этот файл с помощью команды sudo ln -s /etc/apache2/sites-available/example.com. conf /etc/apache2/sites-enabled/example.com.conf

conf /etc/apache2/sites-enabled/example.com.conf

Перезапустите Apache, чтобы изменения вступили в силу:

- CentOS 7: sudo systemctl перезапустить httpd

- Ubuntu 16.04: sudo systemctl перезапустить apache2

Когда Apache завершит перезагрузку, посетите веб-сайт в браузере. Вы увидите образец индексной страницы.

- Веб-разработка

- Учебники

Статьи по теме

Как установить и настроить Apache для WordPress

- Конфигурация

Узнайте, как установить и настроить Apache для WordPress. В этом руководстве мы покажем вам, как установить и настроить Apache для установки WordPress.

Как установить и настроить Apache для WordPress

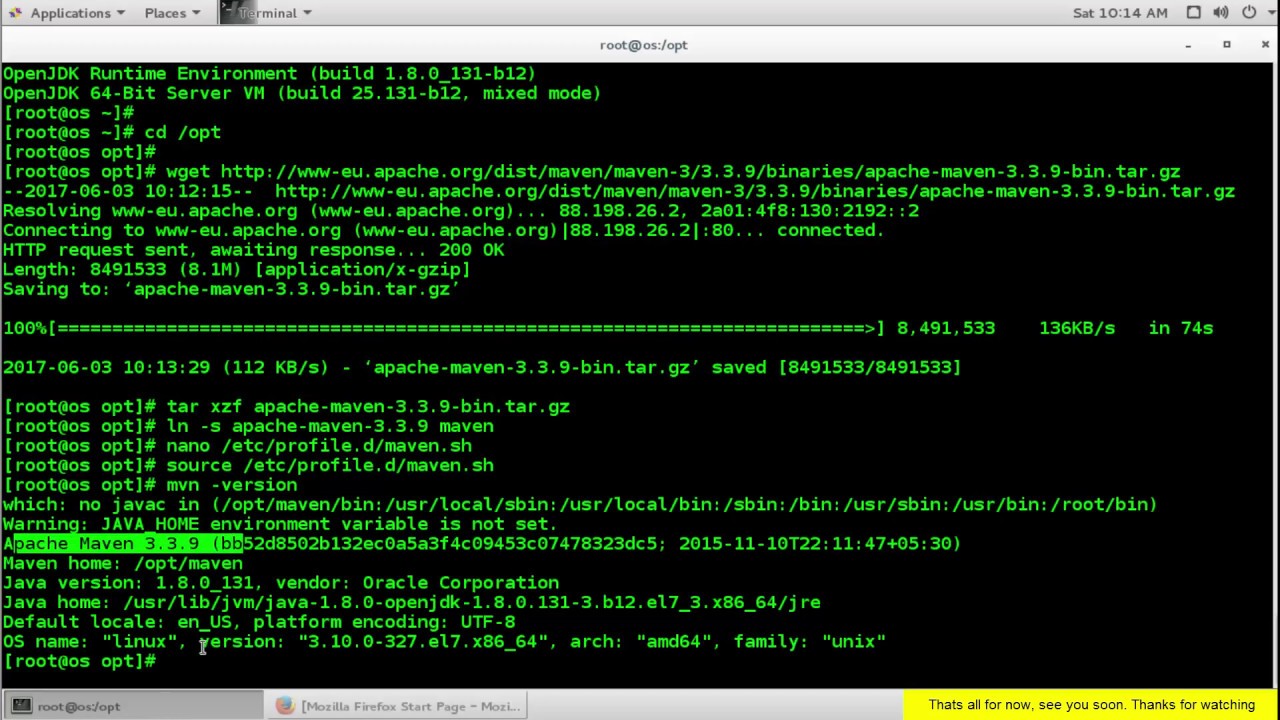

Установка и использование Apache Tomcat в CentOS 7 а Контейнер Java Servlet, разработанный Apache, который позволяет развертывать сервлеты Java и JSP.

Apache Tomcat также функционирует как веб-сервер, способный поддерживать веб-сайты малого и среднего размера. В этом руководстве также рассказывается, как установить и использовать Tomcat Web Admin Manager, который позволяет вам управлять Tomcat и виртуальными…

Apache Tomcat также функционирует как веб-сервер, способный поддерживать веб-сайты малого и среднего размера. В этом руководстве также рассказывается, как установить и использовать Tomcat Web Admin Manager, который позволяет вам управлять Tomcat и виртуальными…

Установка и использование Apache Tomcat в CentOS 7

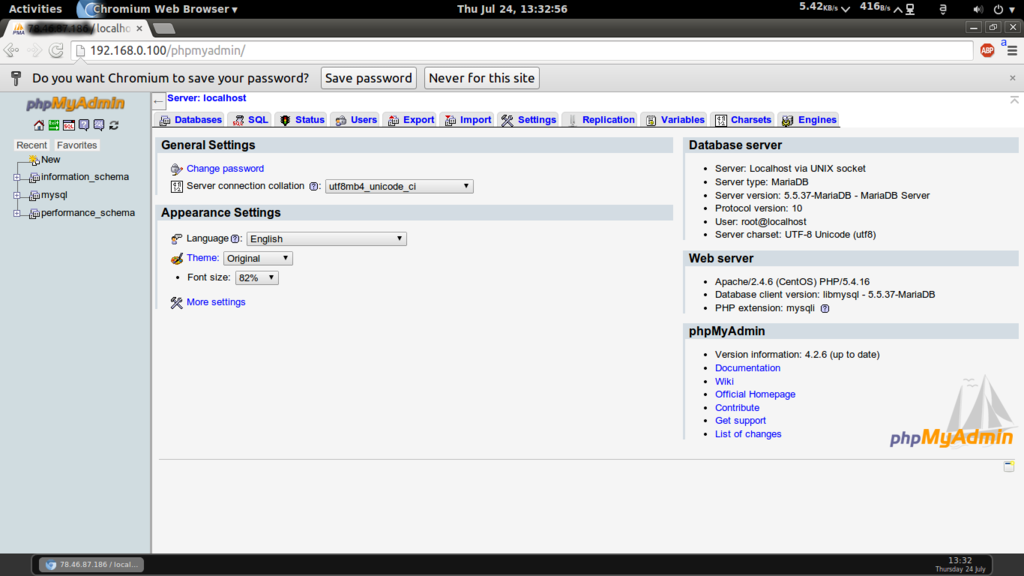

Обновление PHP с 5.4 до 7.0 на облачном сервере CentOS 7

- Веб-разработка

Доступна версия PHP по умолчанию на новом облачном сервере работает CentOS 7 версии 5.4. Узнайте, как обновить это до PHP 7.0. Вам нужно будет выполнить обновление вручную, так как PHP 7 недоступен в стандартном репозитории CentOS 7 `yum`, потому что он не считается стабильным.

Обновление PHP с 5.4 до 7.0 на облачном сервере CentOS 7

Установка и использование Pip для установки пакетов Python

- Веб-разработка

Pip — это система управления пакетами для Python. Мы рекомендуем использовать Pip, так как это официально признанный инструмент для установки пакетов Python, согласно официальному фонду программного обеспечения Python. Узнайте, как установить и использовать Pip на облачных серверах CentOS 7.

Мы рекомендуем использовать Pip, так как это официально признанный инструмент для установки пакетов Python, согласно официальному фонду программного обеспечения Python. Узнайте, как установить и использовать Pip на облачных серверах CentOS 7.

Установите и используйте Pip для установки пакетов Python

Используйте mod_wsgi для запуска Python как веб-приложения в CentOS 7

- Веб-разработка

Узнайте, как установить и использовать модуль `mod_wsgi` Apache для запуска сценариев Python на веб-странице. Этот модуль Apache можно использовать для обслуживания веб-страниц, написанных на Python, или для отображения веб-страниц со встроенными скриптами Python.

Использование mod_wsgi для запуска Python как веб-приложения на CentOS 7

как установить обратный прокси-сервер Apache на CentOS 7

Настройка обратного прокси-сервера Apache на CentOS 7 — отличный способ повысить безопасность и производительность вашего веб-сервера. Он позволяет направлять входящие запросы к различным веб-приложениям, а также может использоваться для обеспечения балансировки нагрузки и кэширования. В этом руководстве мы покажем вам, как установить и настроить обратный прокси-сервер Apache в CentOS 7.

Он позволяет направлять входящие запросы к различным веб-приложениям, а также может использоваться для обеспечения балансировки нагрузки и кэширования. В этом руководстве мы покажем вам, как установить и настроить обратный прокси-сервер Apache в CentOS 7.

Предпосылки

Прежде чем начать, вам понадобится сервер CentOS 7 с пользователем без полномочий root с привилегиями sudo. Вам также потребуется установить Apache на вашем сервере. Если у вас не установлен Apache, вы можете следовать нашему руководству по установке Apache на CentOS 7.

Установите обратный прокси-сервер Apache

Первым шагом является установка обратного прокси-модуля Apache. Вы можете сделать это, выполнив следующую команду:

sudo yum установить mod_proxy_html

После завершения установки вам нужно будет включить модуль, выполнив следующую команду:

sudo a2enmod прокси proxy_html

Настройка обратного прокси-сервера Apache

Теперь, когда модуль обратного прокси-сервера Apache установлен и включен, вы можете настроить его. Для этого вам нужно будет отредактировать файл конфигурации Apache. Вы можете сделать это, выполнив следующую команду:

Вы можете сделать это, выполнив следующую команду:

судо нано /etc/httpd/conf/httpd.conf

Внизу файла добавьте следующие строки:

Прокси-запросы включены

Прокси-пасс / http://localhost:8080/

ProxyPassReverse / http://localhost:8080/

Это укажет Apache перенаправлять все запросы на локальный хост через порт 8080.

Перезапустите Апач

После сохранения файла конфигурации вам потребуется перезапустить Apache, чтобы изменения вступили в силу. Вы можете сделать это, выполнив следующую команду:

sudo systemctl перезапустить httpd

Протестируйте обратный прокси-сервер Apache

Теперь, когда обратный прокси-сервер Apache установлен и настроен, вы можете протестировать его, чтобы убедиться, что он работает правильно. Для этого вам потребуется создать тестовую страницу на веб-сервере. Вы можете сделать это, выполнив следующую команду:

судо нано /var/www/html/test.html

Добавьте в файл следующие строки:

Тестовая страница

Сохраните и закройте файл.

Доступ к тестовой странице

Теперь, когда тестовая страница создана, вы можете получить к ней доступ для тестирования обратного прокси-сервера Apache. Для этого откройте веб-браузер и перейдите по адресу http://ваш_сервер_ip/test.html. Вы должны увидеть тестовую страницу, которую вы создали.

Для этого откройте веб-браузер и перейдите по адресу http://ваш_сервер_ip/test.html. Вы должны увидеть тестовую страницу, которую вы создали.

Заключение

В этом руководстве мы показали вам, как установить и настроить обратный прокси-сервер Apache в CentOS 7. Теперь вы можете использовать обратный прокси-сервер Apache для маршрутизации входящих запросов к различным веб-приложениям, а также для обеспечения балансировки нагрузки и кэширования.

Пожалуйста, внимательно прочитайте этот отказ от ответственности перед тем, как начать пользоваться сервисом. Используя эту услугу, вы подтверждаете, что полностью согласны и принимаете содержание этого заявления об отказе от ответственности. Вы можете отказаться от использования сервиса, если не согласны с данным отказом от ответственности. Этот документ создается автоматически на основе общедоступного контента в Интернете, захваченного Платформой машинного обучения для ИИ. Авторские права на информацию в этом документе, такую как веб-страницы, изображения и данные, принадлежат их соответствующим авторам и издателям.

conf

conf Вы можете установить корневой каталог документа вашего домена в любое место, которое вы хотите. Наиболее распространенные места для webroot включают в себя:

Вы можете установить корневой каталог документа вашего домена в любое место, которое вы хотите. Наиболее распространенные места для webroot включают в себя: ru --webroot -w /var/lib/letsencrypt/ -d andreyex.ru -d www.andreyex.ru

ru --webroot -w /var/lib/letsencrypt/ -d andreyex.ru -d www.andreyex.ru dh.pem

SSLCertificateKeyFile /etc/letsencrypt/live/andreyex.ru/privkey.pem

SSLCertificateChainFile /etc/letsencrypt/live/andreyex.ru/chain.pem

# Остальные конфигурации Apache

</VirtualHost>

dh.pem

SSLCertificateKeyFile /etc/letsencrypt/live/andreyex.ru/privkey.pem

SSLCertificateChainFile /etc/letsencrypt/live/andreyex.ru/chain.pem

# Остальные конфигурации Apache

</VirtualHost> 04.

04. , 22:18:46 UTC; 1 неделя 1 день назад

Документы: man:systemd-sysv-generator(8)

Процесс: 2893 ExecStop=/etc/init.d/apache2 stop (code=exited, status=0/SUCCESS)

Процесс: 50598 ExecReload=/etc/init.d/apache2 reload (code=exited, status=0/SUCCESS)

Процесс: 2916 ExecStart=/etc/init.d/apache2 start (code=exited, status=0/SUCCESS)

Группа CG: /system.slice/apache2.service

├─ 2934 /usr/sbin/apache2 -k запуск

├─50628 /usr/sbin/apache2 -k запуск

├─50629 /usr/sbin/apache2 -k запуск

├─50630 /usr/sbin/apache2 -k запуск

Предупреждение: журнал ротировался с момента запуска модуля. Вывод журнала неполный или недоступен.

, 22:18:46 UTC; 1 неделя 1 день назад

Документы: man:systemd-sysv-generator(8)

Процесс: 2893 ExecStop=/etc/init.d/apache2 stop (code=exited, status=0/SUCCESS)

Процесс: 50598 ExecReload=/etc/init.d/apache2 reload (code=exited, status=0/SUCCESS)

Процесс: 2916 ExecStart=/etc/init.d/apache2 start (code=exited, status=0/SUCCESS)

Группа CG: /system.slice/apache2.service

├─ 2934 /usr/sbin/apache2 -k запуск

├─50628 /usr/sbin/apache2 -k запуск

├─50629 /usr/sbin/apache2 -k запуск

├─50630 /usr/sbin/apache2 -k запуск

Предупреждение: журнал ротировался с момента запуска модуля. Вывод журнала неполный или недоступен.

04: 90 008 sudo systemctl перезапустить apache2

04: 90 008 sudo systemctl перезапустить apache2 com/html

com/html