Что такое фишинговый сайт это: Что такое фишинговые сайты, чем они опасны и куда на них жаловаться? | Безопасность | Общество

Как работает современный веб-фишинг

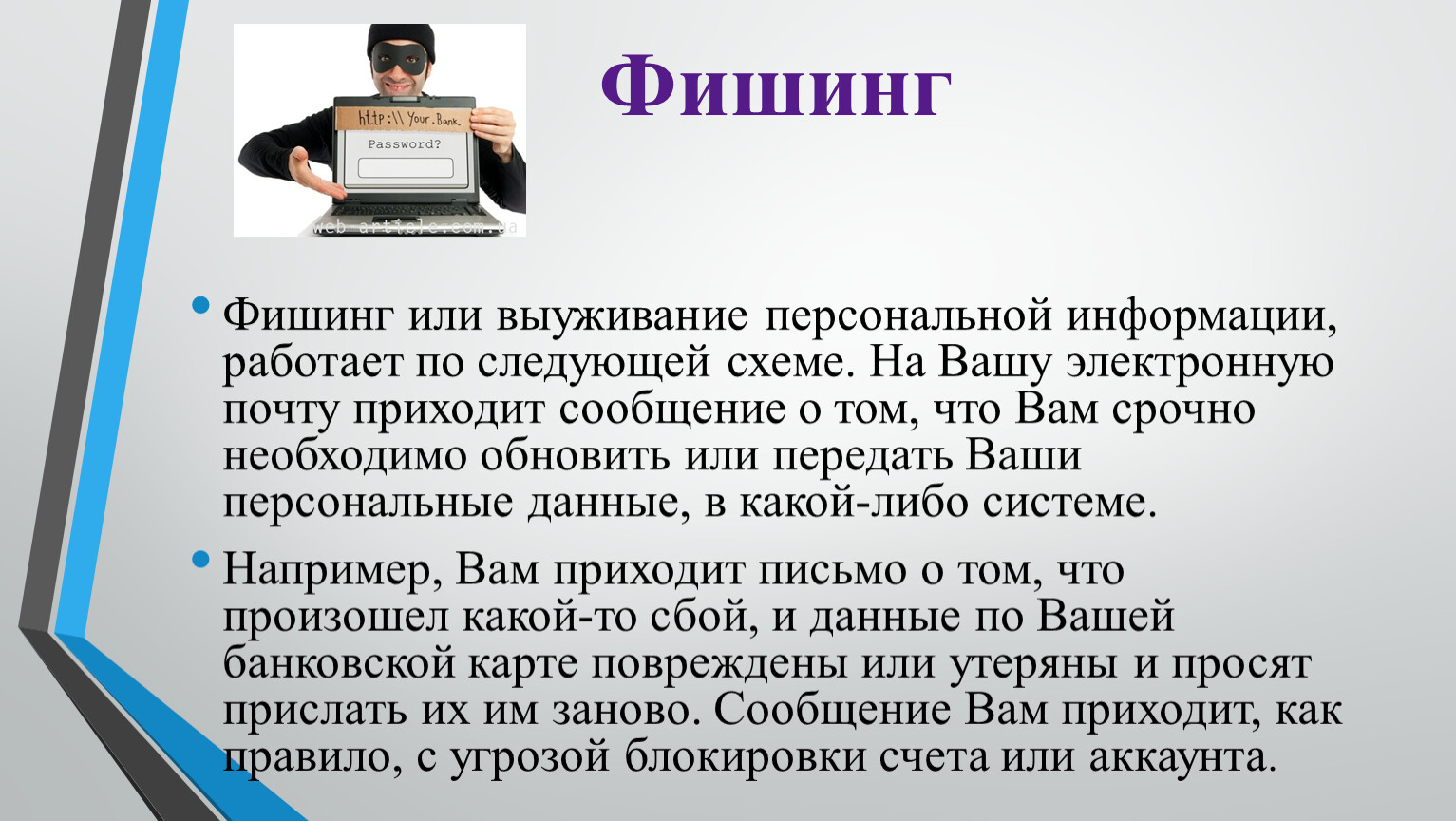

Большинство из нас сталкивались с попытками фишинговых атак и могут наблюдать, как растет их изощренность. Как правило, фишинг подразумевает обработку мошеннической веб-страницы так, чтобы убедить пользователей, что они находятся на странице авторизации легитимного сайта. Все введенные на фишинговой странице данные пользователей попадают прямиком в руки злоумышленников и используются в дальнейшем для кражи личных данных и других мошеннических действий.

1. Базовые фишинговые атаки

2. Сложные фишинговые атаки

3. Технические детали сложных фишинговых атак

4. Выводы

В большинстве случаев фишинговые приманки представляют собой простую копию страницы входа в системы Facebook, Google, банков, страховых компаний и тому подобных. Злоумышленники копируют с оригинальных страниц изображения CSS и JavaScript, чтобы как можно более достоверно воспроизвести оригинал. Важным отличием являются зловредные PHP-скрипты, отсылающие имя пользователя и пароль непосредственно злоумышленнику. Мы разберем на нескольких примерах то, как фишинговые атаки становятся все более сложными.

Мы разберем на нескольких примерах то, как фишинговые атаки становятся все более сложными.

Базовые фишинговые атаки

Чаще всего в стандартных фишинговых атаках работа злоумышленника заканчивается, когда данные пользователя собраны и отправлены на вражеский сервер. Пользователю в этом случае отображается процесс загрузки, как будто что-то происходит и он вот-вот войдет в систему.

Рисунок 1. Бесконечный индикатор загрузки

Если вы попали на такую страницу и значок либо другой индикатор загрузки отображается слишком долго, проверьте адресную строку. Если вы все-таки попали на фишинговую страницу, то закрытие браузера или обновление страницы не поможет, потому что к этому времени все ваши данные уже были отправлены злоумышленнику.

Однако если вы быстро распознали фишинговую атаку, у вас есть время оперативно отреагировать и принять соответствующие меры:

- Смените ваши пароли.

- Проверьте свой банковский счет на предмет необычных операций.

- Заблокируйте свою банковскую карту.

- Свяжитесь с сайтом, на котором размещена фишинговая веб-страница.

Сложные фишинговые атаки

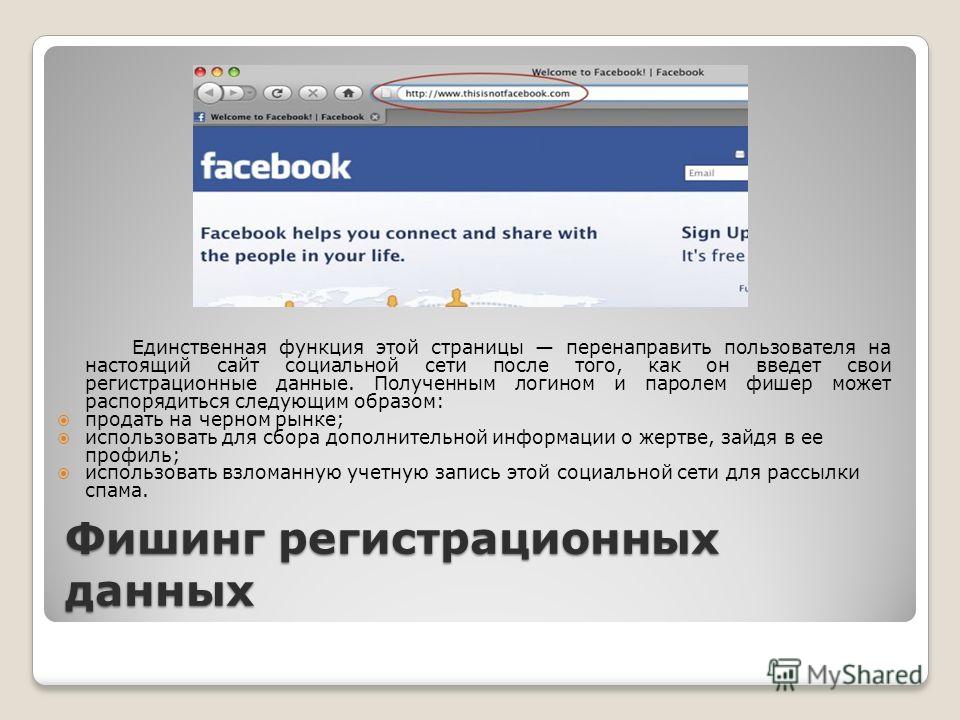

Более продвинутые фишинговые атаки требуют лишь несколько дополнительных строк кода. Эти страницы также отображают значок загрузки, но уже через несколько секунд перенаправляют пользователя на легитимный сайт.

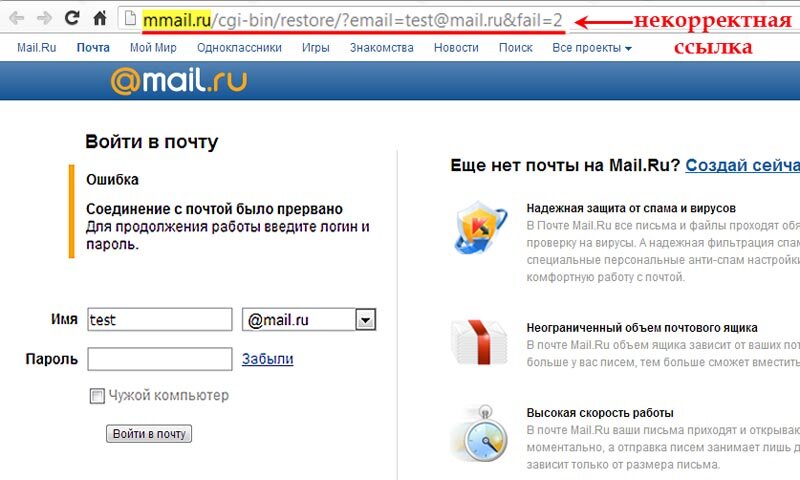

На этом этапе данные пользователя также уже отправлены злоумышленнику, однако заметить ссылку в адресной строке уже нельзя. Обычно пользователи думают, что неправильно ввели имя пользователя или пароль, либо произошла еще какая-либо заминка, и пытаются войти в систему снова.

Затем об этой маленькой заминке пользователи забывают и не предпринимают никаких действий. Однако через несколько часов, дней или даже месяцев начинаются реальные проблемы с личными данными.

Рисунок 2. Фишинговая страница авторизации Google

Проверяйте адресную строку

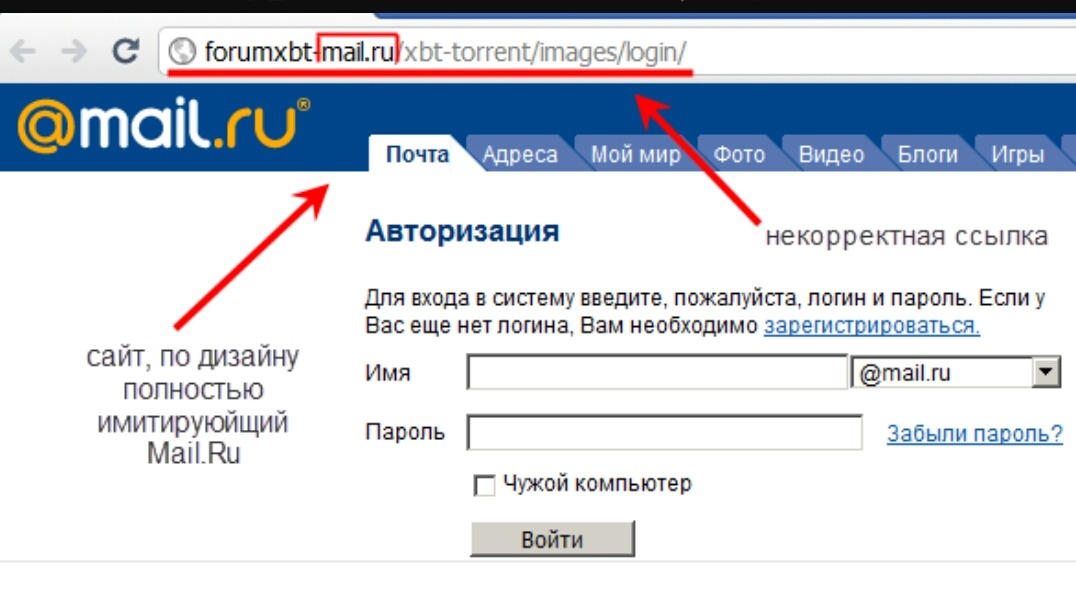

Как уже отмечалось выше, очень важно проверять страницу, на которой вы вводите личную информацию. Во многих случаях достаточно будет простой проверки адресной строки, чтобы выяснить, находитесь вы на легитимном сайте или нет.

Во многих случаях достаточно будет простой проверки адресной строки, чтобы выяснить, находитесь вы на легитимном сайте или нет.

Вот несколько вещей, которые стоит проверить:

- Если вы пытаетесь войти в Google Drive, убедитесь, что вы находитесь на домене docs.google.com.

- Имеет ли сайт защищенный протокол HTTPS.

- Есть ли проблема с SSL-сертификатом (сообщается при нажатии на значок замка в адресной строке).

Технические детали сложных фишинговых атак

Но как же фишинговые атаки выглядят изнутри? Попробуем заглянуть «за кулисы» и начнем с анализа файла index.php:

Рисунок 3. Файлы index.php и modules.php

Это хороший пример сложной фишинговой атаки, позволяющей злоумышленнику не только красть данные пользователя. Модуль chmod.php на конечном этапе создает лог-файлы.

Рисунок 4. Часть файла chmod.php

Теперь пришло время логировать информацию — файл visitor_log. php записывает данные посетителя, форматируя даже часовой пояс.

php записывает данные посетителя, форматируя даже часовой пояс.

Рисунок 5. Код файла visitor_log.php, записывающий данные посетителя

И теперь становится действительно интересно — злоумышленники проверяют через HTTP_REFERER, с какого сайта пришел посетитель.

Если посетитель пришел с какого-либо сайта информационной безопасности (например, phishtank.com, на котором можно проверять фишинговые страницы), то ему отобразится страница 404. Таким образом злоумышленники пытаются обмануть исследователей в области безопасности.

Рисунок 6. Часть файла phishtank_check.php

Но и это еще не все. У злоумышленников имеется целый черный список служб безопасности, которые могут быть угрозой для них. На рисунке ниже можно увидеть список из 122 компаний и их диапазоны IP.

Рисунок 6. Черный список служб безопасности для злоумышленников

Киберпреступники логируют каждую атаку и всю информацию о пользователе, которую им удается достать, например браузер и user-agent.

Рисунок 6. Логирование информации о пользователе в коде

Выводы

Кроме элементарных примеров фишинговых атак, также существуют более продвинутые, тенденция к усложнению атак наблюдается давно. Например, в среде хакеров Black hat гораздо больше серьезных хакеров, нежели script kiddies (в хакерской культуре унизительный термин, используемый для описания тех, кто пользуется скриптами или программами, разработанными другими, для атаки компьютерных систем и сетей, не понимая механизма их действия. Предполагается, что скрипт кидди слишком неопытные, чтобы самим написать свой собственный эксплойт или сложную программу для взлома, и что их целью является лишь попытка произвести впечатление на друзей или получить похвалу от сообществ компьютерных энтузиастов). Следовательно, киберпреступления совершаются опытными людьми со знанием дела.

Поэтому владельцам веб-сайтов стоит обращать особое внимание на то, чтобы исключить возможность использования их сайтов во вредоносной цепочке. Как показывает практика, многие владельцы сайтов даже не подозревают, что их сайты могут использоваться злоумышленниками. Для владельцев сайтов реальную проблему представляет процесс обнаружения фишингового кода. Как мы видели из примеров выше, сам код не является вредоносным и может прекрасно вписываться в конструкцию сайта. Злоумышленники знают это и еще больше пытаются осложнить процесс обнаружения путем встраивания фишинговых страниц глубоко в файловую структуру вашего сайта. Здесь важно то, насколько вы контролируете целостность файлов и каталогов на вашем сайте.

Как показывает практика, многие владельцы сайтов даже не подозревают, что их сайты могут использоваться злоумышленниками. Для владельцев сайтов реальную проблему представляет процесс обнаружения фишингового кода. Как мы видели из примеров выше, сам код не является вредоносным и может прекрасно вписываться в конструкцию сайта. Злоумышленники знают это и еще больше пытаются осложнить процесс обнаружения путем встраивания фишинговых страниц глубоко в файловую структуру вашего сайта. Здесь важно то, насколько вы контролируете целостность файлов и каталогов на вашем сайте.

Что такое фишинговый сайт и как его распознать?

Почему важно узнать, что такое фишинговый сайт и как его распознать при работе с всемирной сетью? На этот и связанные с ним вопросы мы ответим в этой статье. Разберём, что это такое, чем опасны такие сайты и как их выявлять. Если узнать, что собой представляют фишинговые сайты, то можно обезопасить личные данные от интернет-мошенников.

Что такое фишинговый сайт?

Начнём с того, что такое фишинговый сайт – это ресурсы в интернете, созданные с целью обмануть пользователей. На них Вас могут попросить ввести любые из личных данных, чтобы потом использовать их со злым умыслом. Чаще всего похищают данные банковских карт, электронных платёжных сервисов и данных от социальных сетей.

На них Вас могут попросить ввести любые из личных данных, чтобы потом использовать их со злым умыслом. Чаще всего похищают данные банковских карт, электронных платёжных сервисов и данных от социальных сетей.

Не секрет, что злоумышленники есть во всех сферах жизни, к сожалению, интернет не стал исключением. Поэтому важно помнить, как распознать что такое фишинг и чем он опасен для Вас и близких. Благодаря этому можно надёжно защитить данные от кражи и использования.

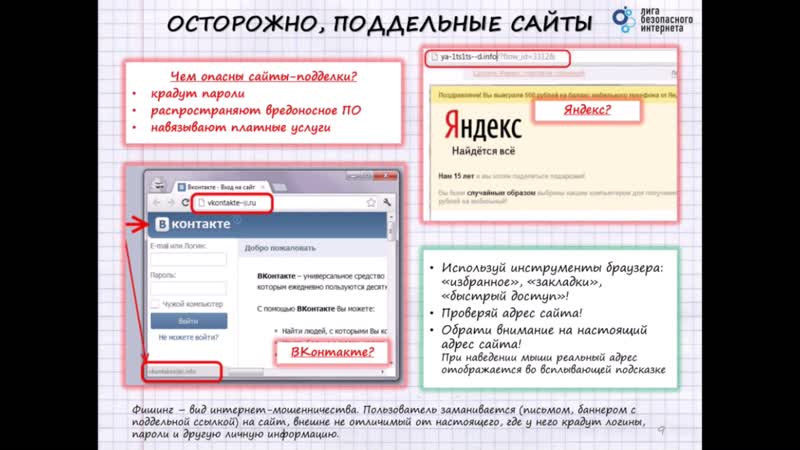

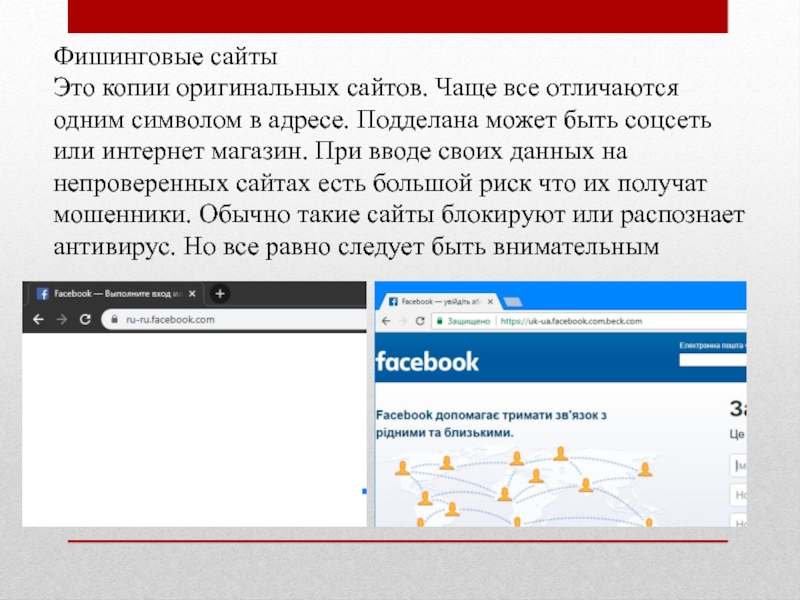

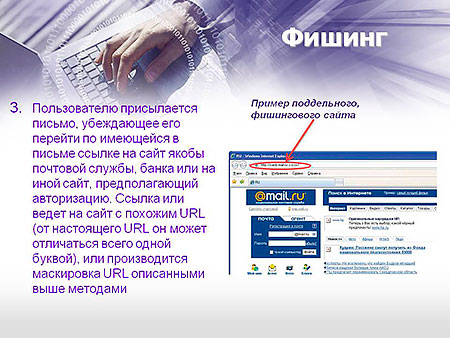

Фишинговые ресурсы в своём большинстве основываются на частичном или полном копировании сайтов, которыми мы привыкли доверять. Например, некоторые «умельцы» очень правдоподобно создают копии страниц банков, платёжных систем. Так же попасть на подобный ресурс можно, пройдя по ссылке из электронного письма или сообщения.

Для того, чтобы Вы переходили к ним на сайты, мошенники используют психологические уловки. Например, предлагают выгодные условия по приобретению товара, который пользователь недавно просматривал. Или запугивают блокировкой банковской карты или выдуманными штрафами.

Или запугивают блокировкой банковской карты или выдуманными штрафами.

В арсенале создателей фишинговых сайтов достаточно способов, чтобы добыть нужные им данные. Если Вы знакомы с интернет-маркетингом или прошли курсы SEO для начинающих пользователей, распознать ресурс мошенников проще. Так же есть несколько способов для того, чтобы распознать фишинг. Их мы обсудим сразу после того, как познакомимся с трюками злоумышленников в ВКонтакте.

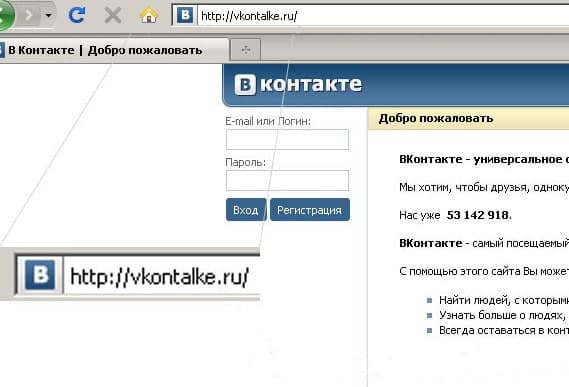

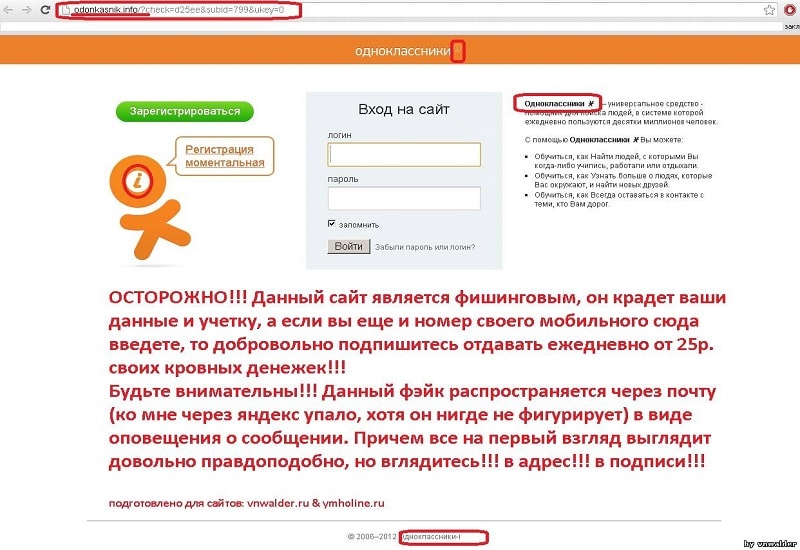

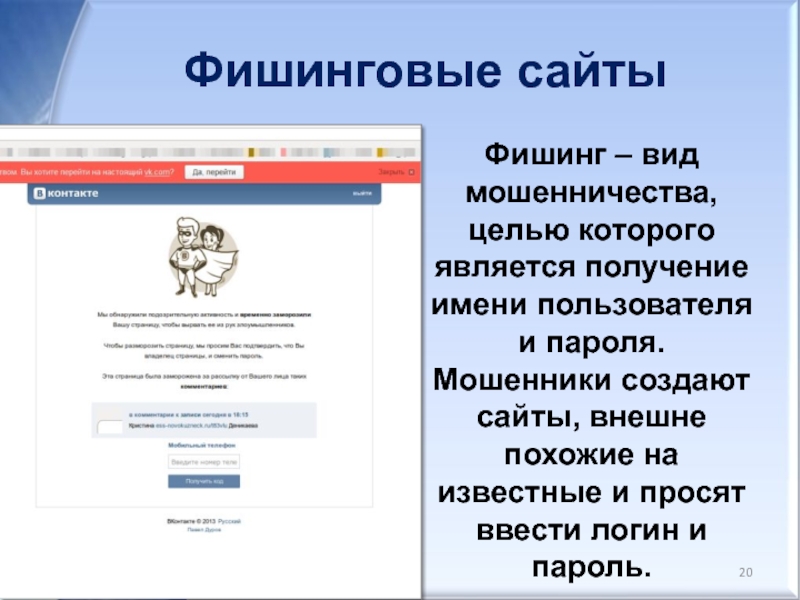

Что такое фишинговый сайт в ВКонтакте?

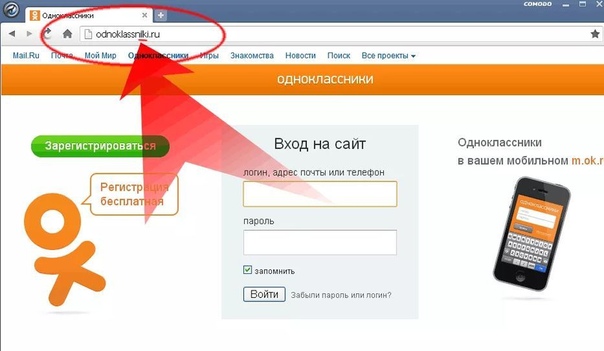

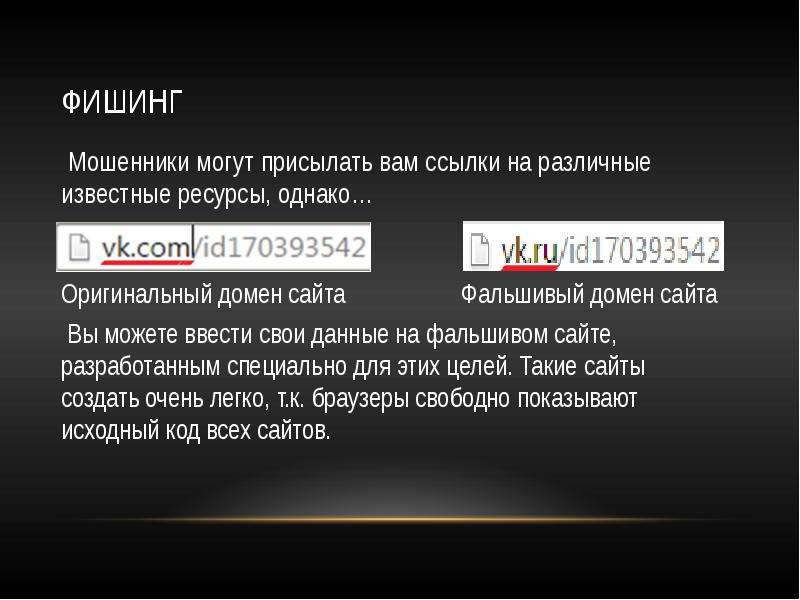

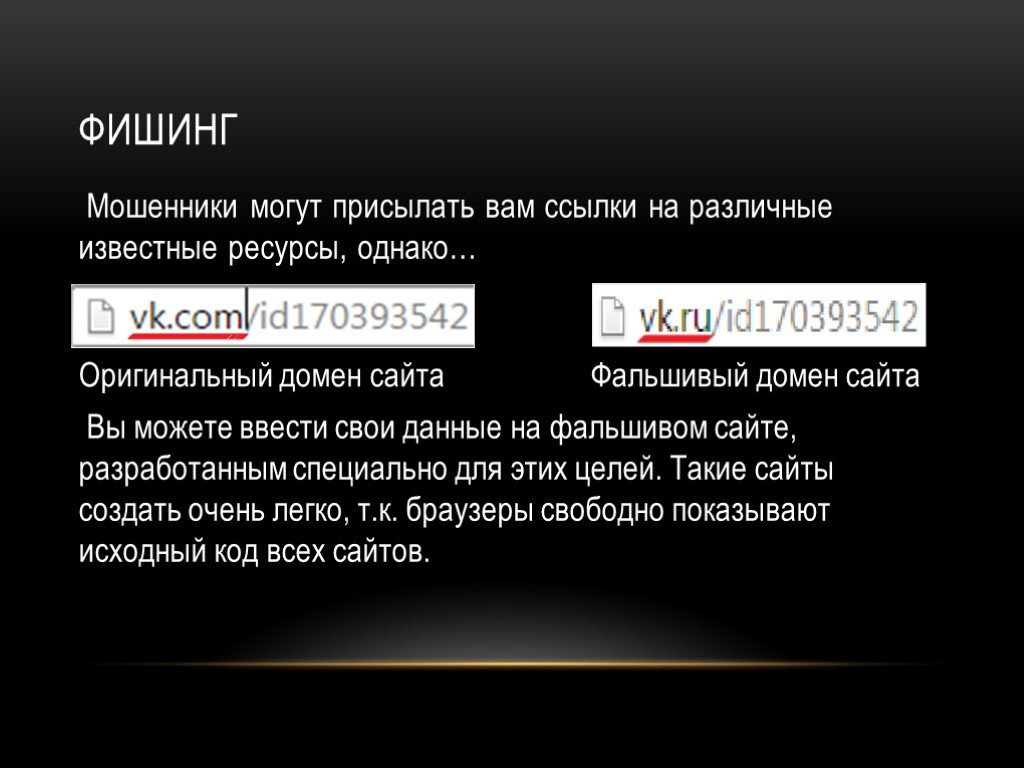

Активным пользователям социальных сетей стоит узнать, что такое фишинговый сайт в ВКонтакте и как его распознать. С помощью специальных программ, злоумышленники могут скопировать весь ресурс. При входе в него пользователей, они фиксируют логин и пароль, после чего используют их в различных целях.

После этого друзьям приходят просьбы отправить деньги на карту мошенника, у страниц компаний нарушают работу групп и так далее. Поэтому внимательно следите за ресурсами, которые могут получить доступ к Вашим личным данным. Стоит узнать ещё об одном методе «грубой силы» или что такое брутфорс и как его избежать.

Поэтому внимательно следите за ресурсами, которые могут получить доступ к Вашим личным данным. Стоит узнать ещё об одном методе «грубой силы» или что такое брутфорс и как его избежать.

Может показаться, что подделка страниц с ВКонтакте не такая уж и частая проблема. Однако, это не так, и об этом свидетельствуют тысячи обманутых пользователей. Как же отличить мошеннический сайт от оригинального? Об этом поговорим в заключительном подзаголовке.

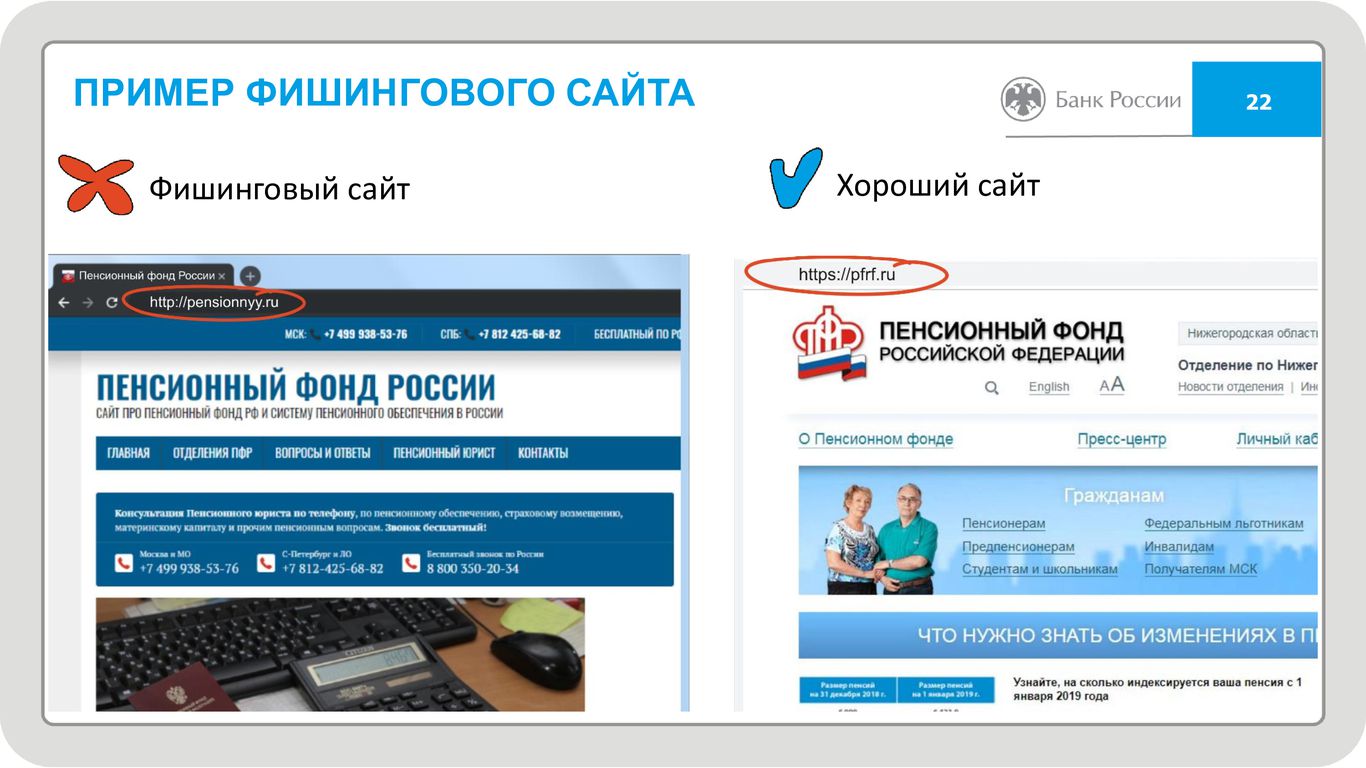

Как определить фишинговый сайт?

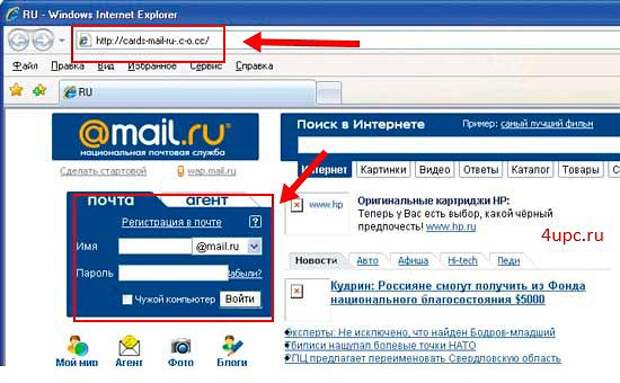

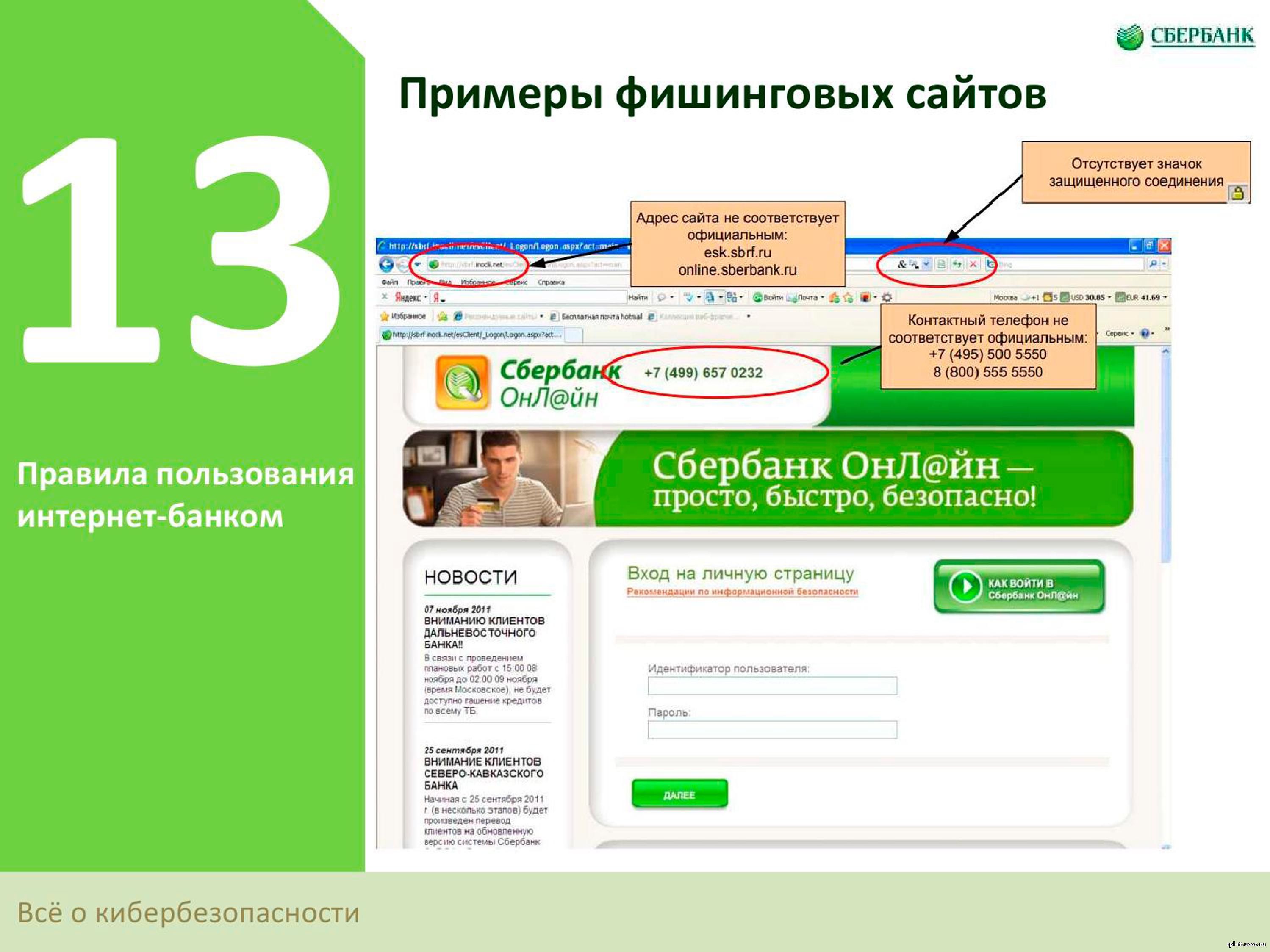

Есть много способов, как определить фишинговый сайт и не попасться на уловку злоумышленников. Начнём с визуальной проверки сайтов, которыми Вы пользуетесь. Например, обратите внимание, как начинается адрес страницы. Если это сайт крупной компании и первыми буквами являются «http», а не«https», Вас пытаются обмануть.

Отсутствие буквы «s» в адресе поисковой строки говорить об отсутствии защищённого соединения. Подробнее об этом можно узнать, разобрав вопрос зачем нужен SSL-сертификат сайту какую роль в защите от мошенников он играет. Так же сам адрес у фишинговых сайтов чаще всего отличается. Так страница ВКонтакте с адресом «vcccom.ru» вместо правильного«vk.com» должна вызвать подозрения.

Так же сам адрес у фишинговых сайтов чаще всего отличается. Так страница ВКонтакте с адресом «vcccom.ru» вместо правильного«vk.com» должна вызвать подозрения.

Если для регистрации на сайте просят указать данные банковских карт или логины и пароли от почты – покиньте этот ресурс немедленно. Таким нехитрым способом мошенники пытаются получить нужную им личную информацию. Так же при оплате интернет-покупок картой на сайте следите за тем, маскируются ли реквизиты, например, CVC-код. Если нет, от покупки и работы с этой страницей лучше отказаться.

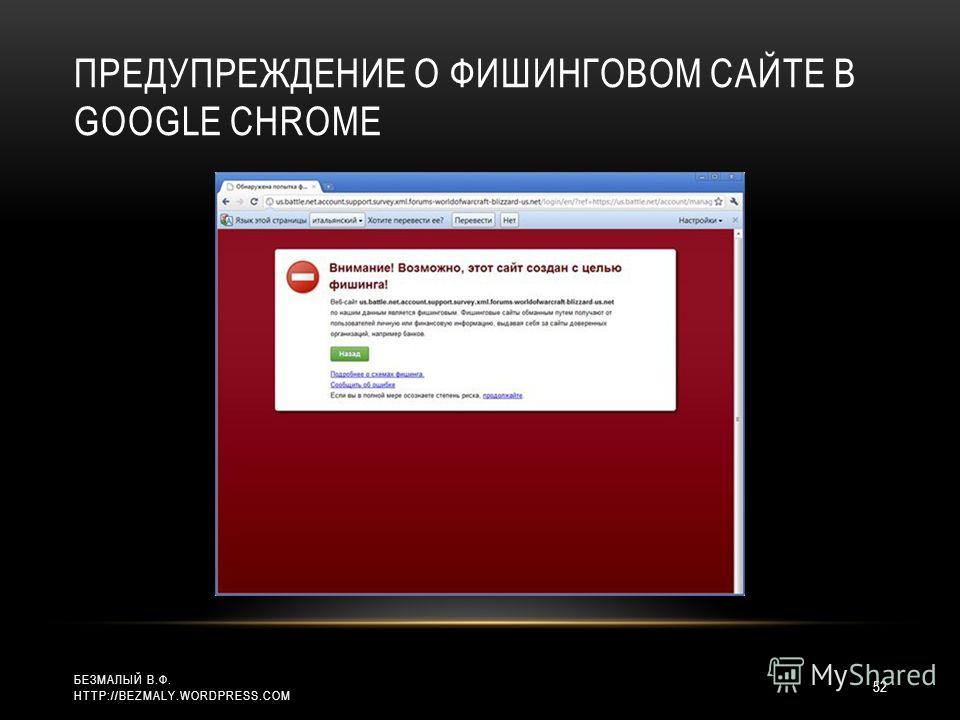

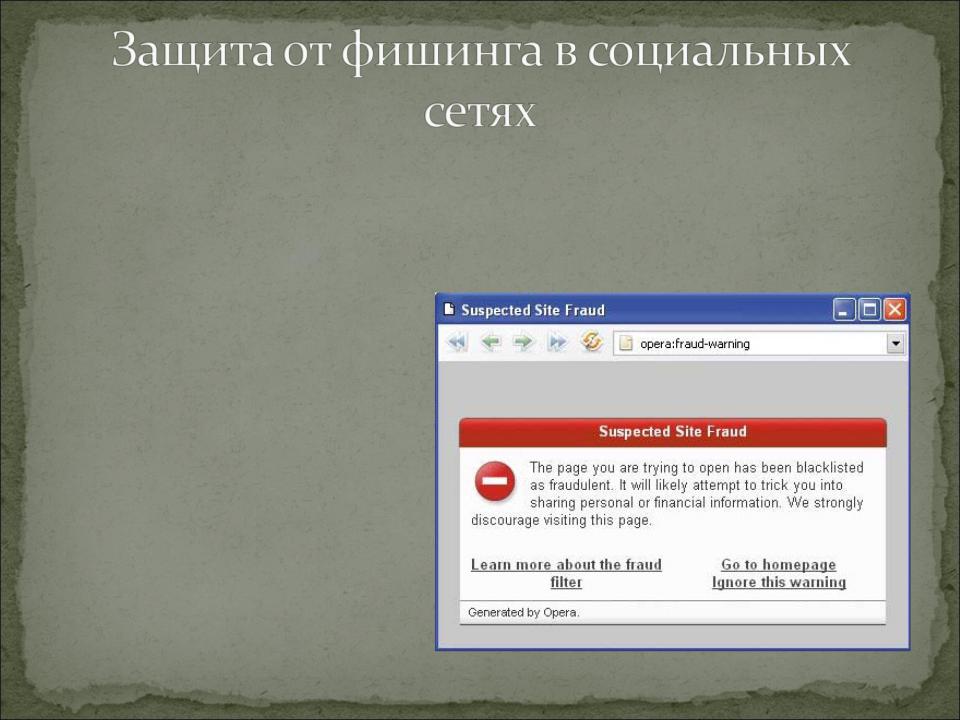

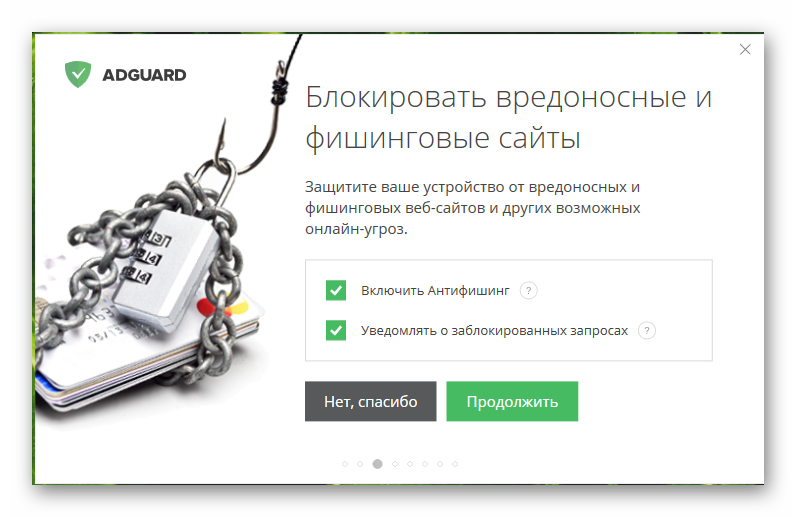

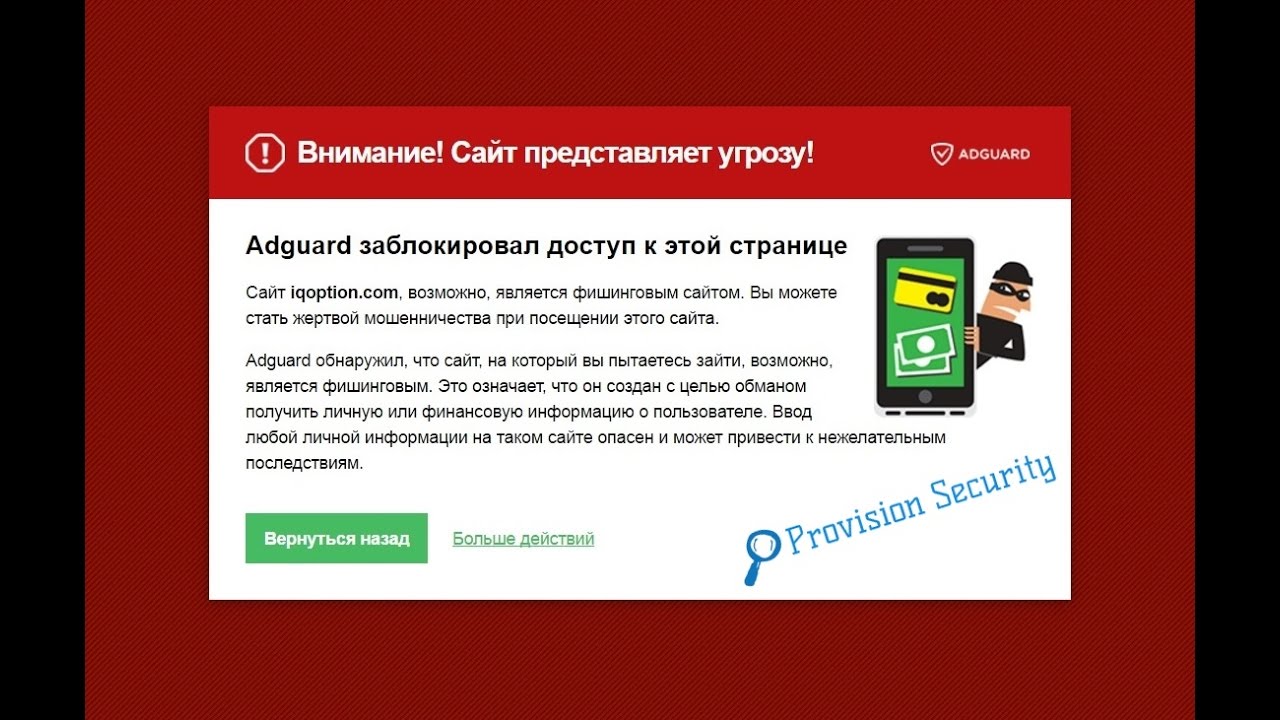

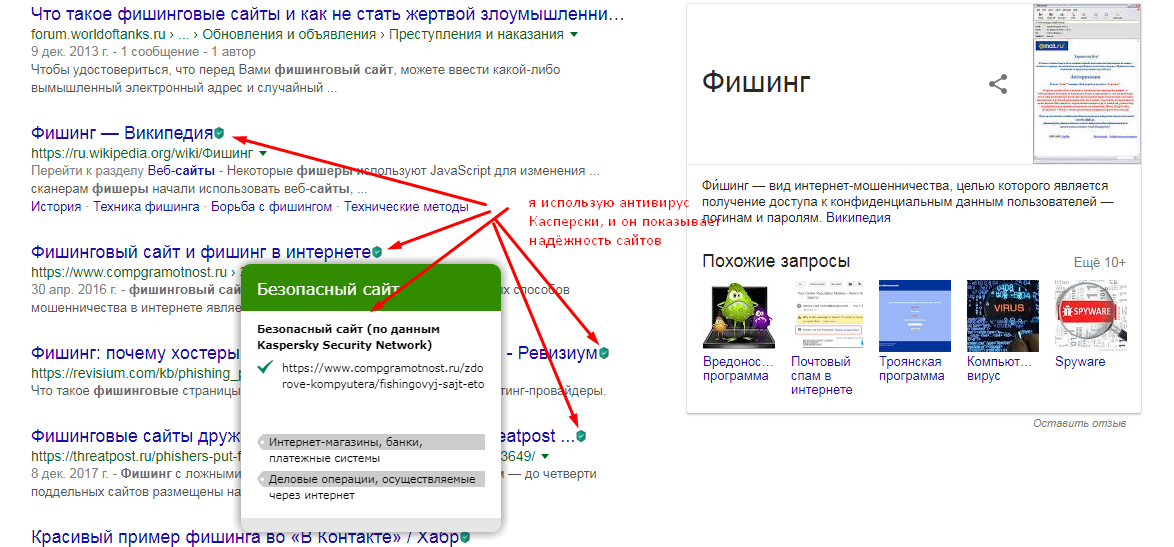

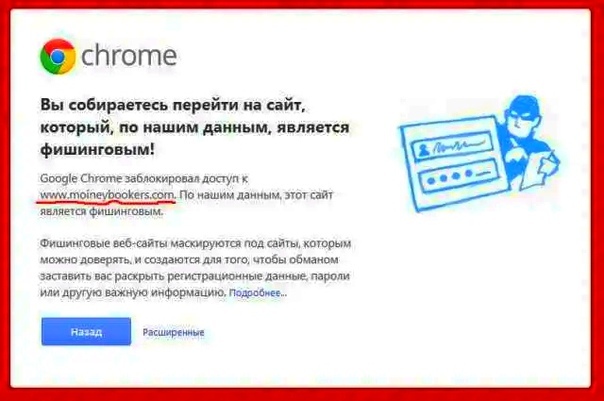

Не стоит недооценивать роль антивирусов при работе с интернетом и фишинговыми сайтами. Если он блокирует страницы, на которые Вы переходите, то это главный сигнал об опасности. Не стоит списывать это на «глюк» программы, лучше отказаться от использования подозрительных страниц.

Так же топ поиска в браузерах не является гарантией безопасности ресурса. Не стоит недооценивать продвижение web сайтов и страниц, так как мошенники могут использовать эти знания для усыпления бдительности. Не жалейте времени на проверку сайтов, которыми пользуйтесь, и это поможет не стать жертвой интернет-злоумышленников.

Не жалейте времени на проверку сайтов, которыми пользуйтесь, и это поможет не стать жертвой интернет-злоумышленников.

Итак, в этой статье мы обсудили вопросы, тесно связанные с фишинговыми сайтами. Каждому пользователю стоит узнать, что это такое, каким образом они могут навредить и как это предотвратить. Будьте бдительны, помните о фишинговых сайтах и об уловках интернет-мошенников. Применяя советы из этой статьи, Вы сможете защитить личные данные от злоумышленников.

Что такое фишинг и как он влияет на бизнес? Даже если вы ничего не знаете о вирусах, вредоносных программах или о том, как защитить себя в Интернете, вы, вероятно, когда-то сталкивались с этим термином. Большинство людей знают, что это плохо, и знают, что нельзя щелкать ссылки или открывать вложения от людей, которых они не знают, но, к сожалению, на этом знания, как правило, заканчиваются. Немногие люди действительно могут рассказать об этом распространенном типе кибератаки и о том, почему он вреден для веб-сайта.

Даже если вы знаете о его существовании, вы все равно можете стать жертвой попытки фишинга. И что еще хуже, ваш сайт может стать источником фишинговой атаки.

Что такое фишинговая атака?

Несмотря на то, что существует несколько типов фишинговых атак, в целом фишинг — это попытка взлома для кражи данных пользователя. Этот тип кибератаки использует электронную почту, а в последнее время и текстовые сообщения, в качестве основного оружия. Как правило, хакер отправляет сообщение (используя бота), которое выдает себя за законное учреждение, создавая у цели ложное чувство безопасности.

Цель этой атаки — заставить цель поверить в то, что сообщение получено из законного источника, чтобы они щелкнули вредоносную ссылку или загрузили вложение в сообщении. Поскольку цель доверяет «источнику» электронной почты, он или она невольно предоставляет конфиденциальную информацию: пароли для входа в систему, кредитную карту и другую финансовую информацию или даже номера социального страхования, и все это под видом «подтверждения своей учетной записи».

На самом деле эти электронные письма были отправлены киберпреступниками, которые никак не связаны с учреждениями, из которых они выдают себя. Формы, которые они предоставляют цели для заполнения своей информации, просто используются для сбора конфиденциальных данных и отправки их прямо хакеру для их собственного неправомерного использования.

Это опасная афера не только для пользователя, но и для веб-сайта, на котором размещена фишинговая афера.

Этот тип мошенничества основан на взломе серверов других людей и использовании их ресурсов для рассылки электронных писем. Если хакер использует собственные ресурсы для рассылки фишингового электронного письма, его можно отследить до него. Это означает, что если ваш веб-сайт окажется на сервере, который использует хакер, вы можете увидеть пагубное влияние на свой бизнес несколькими способами.

По своей сути фишинг — это очень простая атака, похожая на виды хакерских атак, которые заполонили Интернет с момента его появления. Хотя этот тип мошенничества является основным, он все же может нанести серьезный ущерб предприятиям, их веб-сайтам и их репутации.

Хотя этот тип мошенничества является основным, он все же может нанести серьезный ущерб предприятиям, их веб-сайтам и их репутации.

Пример попытки

Пример фишинговой атаки может начаться с сообщения электронной почты, якобы отправленного вашим банком. Адрес электронной почты выглядит как адрес вашего банка и отформатирован так же, как и любое другое электронное письмо, которое вы получаете от них. Логотип есть, вроде все правильно.

В электронном письме говорится, что вам необходимо проверить некоторую информацию о вашем банковском счете в связи с нарушением базы данных. URL-адрес, на который он просит вас щелкнуть, тоже выглядит так, как будто он находится на веб-сайте вашего банка. Все проверяется.

Проблема в том, что все это неправомерно.

Если вы внимательно присмотритесь, то заметите, что ответное письмо не похоже на официальные адреса электронной почты вашего банка. Когда вы наведете курсор на URL-адрес, который они предоставляют, вы увидите, что ссылка, по которой вы нажимаете, на самом деле не указанный URL-адрес, а другой адрес электронной почты или поддельный веб-сайт.

А еще есть логическая сторона. Если произошла утечка данных, ваш банк попросит вас посетить их официальный веб-сайт, безопасно ввести свои учетные данные и изменить любые пароли для защиты ваших личных данных. Или, что еще более распространено, они просто сбросят ваш пароль для вас. Другими словами, они не отправят вам электронное письмо с просьбой щелкнуть ссылку и ввести свой номер социального страхования или банковскую информацию.

В настоящее время хакеры также используют социальные сети для сбора информации. Как и в приведенном выше примере с банком, киберпреступники будут создавать поддельные страницы входа в Instagram, Facebook и другие платформы и рассылать их. Как только они попадут в ваш профиль, они могут украсть ваши личные данные, которые они также могут использовать для будущих мошенничеств.

Как видите, есть несколько уровней фишинговой атаки, о которых вам нужно знать, иначе вы легко можете попасться на одну из них, и ваша личность будет украдена. Вот что делает эти атаки такими опасными.

Вот что делает эти атаки такими опасными.

Целевой фишинг

Особое беспокойство у предприятий вызывает особая форма этой атаки, называемая «целевой фишинг». Эта фраза используется для обозначения фишинговых атак, нацеленных на очень конкретных лиц и учетные записи. Таким образом, вместо того, чтобы преследовать любого пользователя в Интернете, который может перейти по их ссылке, они преследуют конкретных людей (например, деловых сотрудников и руководителей) в надежде получить информацию об этой конкретной компании. Это может привести к более серьезным утечкам данных, которые часто могут быть более выгодными для мошенников, чем данные отдельных пользователей.

Как фишинговая атака влияет на мой бизнес и веб-сайт?

Вы можете не только неосознанно стать объектом фишинговой атаки, но и стать ее источником, даже не подозревая об этом.

Мошенникам необходимо рассылать много спам-писем при запуске этого типа атаки, и они часто не утруждают себя оплатой собственных почтовых серверов. В конце концов, это не только обойдется дорого, но и может быть помечено как злоупотребление. Злоумышленнику гораздо безопаснее захватить чужие ресурсы, чтобы ничем не рисковать, в том числе и своими деньгами.

В конце концов, это не только обойдется дорого, но и может быть помечено как злоупотребление. Злоумышленнику гораздо безопаснее захватить чужие ресурсы, чтобы ничем не рисковать, в том числе и своими деньгами.

Если вы узнаете, что ваш веб-сайт рассылает спам, это очень расстраивает, и вы должны действовать быстро, чтобы исправить ситуацию. Ваши учетные записи электронной почты могут быть помечены как злоупотребления и заблокированы, как и ваш веб-сайт. Если ваш сайт занесен в черный список, а ваши учетные записи заблокированы, ваш бизнес может внезапно остановиться. Вот два основных способа, которыми эта атака может повлиять на ваш бизнес.

Удар по вашей репутации

Как часто вы видите заголовки новостей с названием компании, связанным с утечкой данных? Внушает ли это доверие к этой компании?

Нет. Утечка данных обычно приводит к негативным отзывам в прессе, что ведет к потере репутации. Это может привести к некоторым проблемам, включая падение цен на акции и поиск пользователями других услуг по замене. Отдел по связям с общественностью компании, как правило, перегружен попытками справиться с ущербом.

Отдел по связям с общественностью компании, как правило, перегружен попытками справиться с ущербом.

При атаке на ваш сайт можно повлиять на общественное мнение, причем не в вашу пользу.

Прерывание бизнеса

Даже если вы представляете малый бизнес и фишинговая атака с использованием вашего сервера была сравнительно небольшой, последствия могут быть серьезными.

Любой сбой в вашем бизнесе может иметь разрушительные последствия. В одном случае международная компания приказала всем 130 000 сотрудников отключиться от своих ноутбуков. Никто не мог работать в течение нескольких дней, пока нормальное обслуживание не возобновилось. Могли бы вы позволить себе не заниматься делами в течение нескольких дней или даже недель? Большинство предприятий не могут.

Устранение фишинговой атаки требует времени, и пока вы ждете, может пострадать ваш бизнес.

Ключ к предотвращению

Крайне важно проявлять инициативу в отношении безопасности веб-сайта. К счастью, сегодня доступны мощные сервисы для противодействия риску фишинга. Антифишинговое программное обеспечение и вредоносные программы существуют для защиты веб-сайтов от подобных схем, и Sectigo находится на передовой.

К счастью, сегодня доступны мощные сервисы для противодействия риску фишинга. Антифишинговое программное обеспечение и вредоносные программы существуют для защиты веб-сайтов от подобных схем, и Sectigo находится на передовой.

SiteLock, компания Sectigo, предлагает полные планы безопасности веб-сайтов, которые автоматически сканируют ваш сайт и его файлы каждый день и отмечают любые проблемы с безопасностью, которые могут быть признаками вредоносной активности. После обнаружения программное обеспечение прекратит попытки атак до того, как они нарушат функциональность вашего сайта и приведут к серьезному ущербу.

Наличие правильного плана обеспечения безопасности веб-сайта может дать вам душевное спокойствие, зная, что имя вашей компании не попадет в заголовки газет в связи с любой утечкой данных. Начните защищать свой бизнес сегодня с помощью одного из планов безопасности SiteLock. А чтобы обеспечить безопасность коммуникаций вашего бизнеса, узнайте об автоматизированном решении Sectigo для управления цифровыми сертификатами.

Просканируйте свой сайт сегодня

Что такое фишинг? | Как защититься от фишинговых атак

Что такое фишинг?

Фишинг — это тип киберпреступности, когда хакеры и киберпреступники обманывают других, выдавая себя за надежные источники, чтобы украсть конфиденциальную информацию, такую как пароли или данные кредитной карты. Они делают это с помощью поддельных электронных писем, веб-сайтов или сообщений, которые выглядят реальными. Фишинг использует уловки, чтобы заставить людей делиться личной информацией. Чтобы оставаться в безопасности, важно знать о тактике фишинга и проверять запросы, чтобы не попасться на уловки мошенников.

Посмотрите это развлекательное видео, чтобы получить представление о типичном фишинге:

Как работает фишинговая атака?

Фишинговые атаки начинаются с того, что субъект угрозы отправляет сообщение, действуя от имени доверенного или знакомого лица. Отправитель просит получателя выполнить действие, часто подразумевая срочную необходимость сделать это. Жертвы, попадающиеся на удочку мошенников, могут разглашать конфиденциальную информацию, которая может дорого им обойтись. Подробнее о том, как работают фишинговые атаки, читайте здесь:

Отправитель просит получателя выполнить действие, часто подразумевая срочную необходимость сделать это. Жертвы, попадающиеся на удочку мошенников, могут разглашать конфиденциальную информацию, которая может дорого им обойтись. Подробнее о том, как работают фишинговые атаки, читайте здесь:

- Отправитель : При фишинговой атаке отправитель имитирует (или «подделывает») кого-то, заслуживающего доверия, которого, вероятно, знает получатель. В зависимости от типа фишинговой атаки это может быть физическое лицо, например, член семьи получателя, генеральный директор компании, в которой он работает, или даже кто-то известный, который предположительно что-то раздает. Часто фишинговые сообщения имитируют электронные письма от крупных компаний, таких как PayPal, Amazon или Microsoft, а также банков или государственных учреждений.

- Сообщение : Под видом доверенного лица злоумышленник попросит получателя щелкнуть ссылку, загрузить вложение или отправить деньги.

Когда жертва открывает сообщение, она находит пугающее сообщение, предназначенное для преодоления здравого смысла, наполняя ее страхом. Сообщение может потребовать, чтобы жертва зашла на веб-сайт и предприняла немедленные действия, или рисковать какими-либо последствиями.

Когда жертва открывает сообщение, она находит пугающее сообщение, предназначенное для преодоления здравого смысла, наполняя ее страхом. Сообщение может потребовать, чтобы жертва зашла на веб-сайт и предприняла немедленные действия, или рисковать какими-либо последствиями. - Пункт назначения : Если пользователи клюнут на приманку и нажмут на ссылку, они будут отправлены на имитацию законного веб-сайта. Отсюда их просят войти в систему, используя свои учетные данные имени пользователя и пароля. Если они достаточно доверчивы, чтобы подчиниться, информация для входа переходит к злоумышленнику, который использует ее для кражи личных данных, кражи банковских счетов и продажи личной информации на черном рынке.

Кто является объектом фишинга?

Целью фишинговой атаки может стать любой, но некоторые виды фишинга нацелены на очень конкретных людей. Некоторые субъекты угроз рассылают общее электронное письмо многим людям, надеясь, что некоторые клюнут на приманку, основанную на общей черте. Например, вы можете сказать, что что-то не так с вашей учетной записью Facebook или Amazon, и вам нужно сразу же щелкнуть эту ссылку, чтобы войти в систему и исправить это. Ссылка, скорее всего, приведет к поддельной веб-странице, где вы можете выдать свои учетные данные для входа.

Например, вы можете сказать, что что-то не так с вашей учетной записью Facebook или Amazon, и вам нужно сразу же щелкнуть эту ссылку, чтобы войти в систему и исправить это. Ссылка, скорее всего, приведет к поддельной веб-странице, где вы можете выдать свои учетные данные для входа.

Злоумышленники используют более целенаправленные фишинговые атаки, если им нужно что-то конкретное, например доступ к сети или данным определенной компании или информация от политика или политического кандидата. Это называется целевым фишингом. В этом случае они могут исследовать информацию, чтобы их атака звучала знакомо и вызывала доверие, поэтому жертва с большей вероятностью щелкнет ссылку или предоставит информацию. Примером может служить исследование имени и стиля общения генерального директора целевой компании, а затем отправка электронных или текстовых сообщений конкретным сотрудникам этой компании, которые притворяются генеральным директором и просят о чем-то.

Хотя в своих фишинговых атаках злоумышленники часто выдают себя за генеральных директоров, иногда целью является сам генеральный директор. «Китовый фишинг» описывает фишинговые атаки на высокопоставленных лиц, таких как руководители компаний, знаменитости или известные богатые люди. Независимо от того, является ли атака общей или узконаправленной, направленной на одного или многих людей, любой может стать целью фишинга, поэтому важно

«Китовый фишинг» описывает фишинговые атаки на высокопоставленных лиц, таких как руководители компаний, знаменитости или известные богатые люди. Независимо от того, является ли атака общей или узконаправленной, направленной на одного или многих людей, любой может стать целью фишинга, поэтому важно

Типы фишинговых атак

Несмотря на множество разновидностей, общим знаменателем всех фишинговых атак является их использование мошеннического предлога для приобретения ценностей. Некоторые основные категории включают в себя:

Фишинг по электронной почте

Фишинг по электронной почте является одним из наиболее распространенных видов фишинга. Это было широко распространено с первых дней электронной почты. Злоумышленник отправляет электронное письмо от лица, заслуживающего доверия и знакомого (интернет-магазин, банк, социальная сеть и т. д.), и просит вас щелкнуть ссылку, чтобы выполнить важное действие, или, возможно, загрузить вложение.

Некоторые конкретные примеры фишинга электронной почты включают:

- Компрометация служебной электронной почты (BEC): атака компрометации служебной электронной почты (BEC) нацелена на кого-то из финансового отдела организации, часто на финансового директора, и пытается обмануть суммы денег.

Злоумышленники часто используют тактику социальной инженерии, чтобы убедить получателя в срочности и необходимости отправки денег.

Злоумышленники часто используют тактику социальной инженерии, чтобы убедить получателя в срочности и необходимости отправки денег. - Фишинг-клонирование: в этой атаке преступники создают копии или клоны ранее доставленных, но законных электронных писем, которые содержат либо ссылку, либо вложение. Затем фишер подменяет ссылки или вложенные файлы вредоносными подстановками, замаскированными под настоящие. Ничего не подозревающие пользователи либо щелкают ссылку, либо открывают вложение, что часто позволяет завладеть их системами. Затем фишер может подделать личность жертвы, чтобы выдать себя за доверенного отправителя перед другими жертвами в той же организации.

- 419/Нигерийские мошеннические схемы. Подробное фишинговое электронное письмо от человека, выдающего себя за нигерийского принца, является одним из самых ранних и продолжительных мошеннических действий в Интернете. Этот «принц» либо предлагает вам деньги, но говорит, что вам нужно сначала отправить ему небольшую сумму, чтобы потребовать их, либо говорит, что у него проблемы и ему нужны средства для их решения.

С этой аферой связан номер «419». Это относится к разделу Уголовного кодекса Нигерии, касающемуся мошенничества, обвинений и наказаний для правонарушителей.

С этой аферой связан номер «419». Это относится к разделу Уголовного кодекса Нигерии, касающемуся мошенничества, обвинений и наказаний для правонарушителей.

Вишинг (фишинг голосового вызова)

При попытках фишинга по телефону, иногда называемом голосовым фишингом или «вишингом», мошенник звонит, утверждая, что представляет ваш местный банк, полицию или даже IRS. Затем они пугают вас какой-то проблемой и настаивают, чтобы вы немедленно ее устранили, поделившись информацией о своей учетной записи или заплатив штраф. Обычно они просят вас оплатить банковским переводом или предоплаченными картами, поэтому их невозможно отследить.

Смишинг (фишинг с помощью SMS или текстовых сообщений)

SMS-фишинг, или «смишинг», является злобным близнецом вишинга, осуществляющим тот же вид мошенничества (иногда со встроенной вредоносной ссылкой для нажатия) с помощью текстовых SMS-сообщений.

Кэтфишинг

Кэтфишинг или кэтфишинг? В любом случае, это фишинг с романтическим уклоном. Ознакомьтесь с нашей статьей Bad Romance: объяснение ловушки. Из статьи:

Ознакомьтесь с нашей статьей Bad Romance: объяснение ловушки. Из статьи:

Catfishing (пишется с буквой «f») — это разновидность онлайн-обмана, когда человек создает присутствие в социальных сетях в качестве марионетки или вымышленного онлайн-персонажа с целью заманить кого-то в отношения. — обычно романтический — чтобы получить деньги, подарки или внимание. Catphishing (пишется с «ph») аналогичен, но с целью установления взаимопонимания и (следовательно) доступа к информации и/или ресурсам, на которые незнающая цель имеет права.

Целевой фишинг

Фишинг против целевого фишинга. В то время как большинство фишинговых кампаний рассылают массовые электронные письма как можно большему количеству людей, целевой фишинг является целевым. Целевой фишинг атакует конкретного человека или организацию, часто с контентом, созданным специально для жертвы или жертв. Требуется предварительная разведка, чтобы раскрыть имена, должности, адреса электронной почты и тому подобное. Хакеры просматривают Интернет, чтобы сопоставить эту информацию с другими полученными данными о коллегах жертвы, а также с именами и профессиональными отношениями ключевых сотрудников в их организациях. Таким образом, фишер создает правдоподобное электронное письмо.

Хакеры просматривают Интернет, чтобы сопоставить эту информацию с другими полученными данными о коллегах жертвы, а также с именами и профессиональными отношениями ключевых сотрудников в их организациях. Таким образом, фишер создает правдоподобное электронное письмо.

Например, мошенник может ввести сотрудника, в обязанности которого входит авторизация платежей. Электронное письмо якобы отправлено руководителем организации, в котором сотруднику приказано отправить существенный платеж либо руководителю, либо поставщику компании (хотя на самом деле злонамеренная платежная ссылка отправляет его злоумышленнику).

«Подробное фишинговое электронное письмо от человека, выдающего себя за нигерийского принца, является одним из первых и самых давних случаев мошенничества в Интернете».

Whale-фишинг

Whale-фишинг — это то, на что это похоже: фишинг, нацеленный на высокопоставленных жертв. Это могут быть знаменитости, политики и бизнесмены высшего звена. Как правило, злоумышленник пытается обмануть этих хорошо известных целей, чтобы они предоставили нам свою личную информацию и / или деловые учетные данные. Китобойные атаки обычно включают в себя усилия социальной инженерии, чтобы заставить жертву поверить в обман.

Китобойные атаки обычно включают в себя усилия социальной инженерии, чтобы заставить жертву поверить в обман.

Как определить фишинговую атаку

Распознать попытку фишинга не всегда просто, но несколько советов, немного дисциплины и немного здравого смысла помогут вам в этом. Ищите что-то нестандартное или необычное. Спросите себя, проходит ли сообщение «тест на запах». Доверяйте своей интуиции, но не поддавайтесь страху. Фишинговые атаки часто используют страх, чтобы затуманить ваше суждение.

Вот еще несколько признаков попытки фишинга:

- В письме содержится предложение, которое звучит слишком хорошо, чтобы быть правдой. Это может быть сообщение о том, что вы выиграли в лотерею, дорогой приз или какой-то другой чрезмерный выигрыш.

- Вы узнаете отправителя, но не разговариваете с ним. Даже если имя отправителя вам известно, с подозрением отнеситесь к тому, с кем вы обычно не общаетесь, особенно если содержание письма не имеет ничего общего с вашими обычными служебными обязанностями.

То же самое происходит, если вы получили копию в электронном письме людям, которых вы даже не знаете, или, возможно, группе коллег из несвязанных бизнес-подразделений.

То же самое происходит, если вы получили копию в электронном письме людям, которых вы даже не знаете, или, возможно, группе коллег из несвязанных бизнес-подразделений. - Сообщение звучит пугающе. Остерегайтесь, если электронное письмо содержит заряд или паникерский язык, чтобы создать ощущение срочности, призывая вас нажать и «действовать сейчас», прежде чем ваша учетная запись будет удалена. Помните, ответственные организации не запрашивают личные данные через Интернет.

- Сообщение содержит неожиданные или необычные вложения. Эти вложения могут содержать вредоносные программы, программы-вымогатели или другие онлайн-угрозы.

- Сообщение содержит ссылки, которые выглядят немного не так. Даже если ваше паучье чутье не беспокоит ничего из вышеперечисленного, не принимайте встроенные гиперссылки за чистую монету. Вместо этого наведите курсор на ссылку, чтобы увидеть фактический URL-адрес. Будьте особенно внимательны к тонким орфографическим ошибкам на знакомом веб-сайте, потому что это указывает на подделку.

Всегда лучше ввести URL-адрес самостоятельно, а не нажимать на встроенную ссылку.

Всегда лучше ввести URL-адрес самостоятельно, а не нажимать на встроенную ссылку.

Примеры попыток фишинга

Вот пример попытки фишинга, который подделывает уведомление от PayPal, предлагая получателю нажать кнопку «Подтвердить сейчас». Наведение курсора мыши на кнопку показывает истинный URL-адрес назначения в красном прямоугольнике.

Вот еще одно изображение фишинговой атаки, на этот раз якобы от Amazon. Обратите внимание на угрозу закрыть аккаунт, если в течение 48 часов не будет ответа.

Щелчок по ссылке приводит вас к этой форме, предлагающей вам отдать то, что нужно фишеру для кражи ваших ценностей:

Как защититься от фишинга?

Как указывалось ранее, фишинг — это угроза равных возможностей, которая может проявляться на настольных компьютерах, ноутбуках, планшетах и смартфонах. В большинстве интернет-браузеров есть способы проверить безопасность ссылки, но первая линия защиты от фишинга — это ваше собственное мнение. Приучите себя распознавать признаки фишинга и старайтесь практиковать безопасные вычисления, когда проверяете электронную почту, читаете сообщения в Facebook или играете в любимую онлайн-игру.

Приучите себя распознавать признаки фишинга и старайтесь практиковать безопасные вычисления, когда проверяете электронную почту, читаете сообщения в Facebook или играете в любимую онлайн-игру.

Еще раз от нашего собственного Адама Куява, вот несколько наиболее важных правил для вашей безопасности:

- Не открывайте электронные письма от отправителей, с которыми вы не знакомы.

- Никогда не нажимайте на ссылку внутри сообщения электронной почты, если вы точно не знаете, куда она ведет.

- Чтобы повысить уровень защиты, если вы получаете электронное письмо из источника, в котором не уверены, перейдите по предоставленной ссылке вручную, введя действительный адрес веб-сайта в браузере.

- Поиск цифрового сертификата веб-сайта.

- Если вас просят предоставить конфиденциальную информацию, убедитесь, что URL-адрес страницы начинается с «HTTPS», а не просто «HTTP». «S» означает «безопасный». Это не гарантирует, что сайт является законным, но большинство законных сайтов используют HTTPS, поскольку он более безопасен.

HTTP-сайты, даже законные, уязвимы для хакеров.

HTTP-сайты, даже законные, уязвимы для хакеров. - Если вы подозреваете, что электронное письмо является незаконным, возьмите имя или какой-либо текст из сообщения и поместите его в поисковую систему, чтобы проверить, существуют ли какие-либо известные фишинговые атаки с использованием тех же методов.

- Наведите указатель мыши на ссылку, чтобы убедиться, что это подлинная ссылка.

Как всегда, мы рекомендуем использовать антивирусное программное обеспечение для защиты от вредоносных программ, такое как Malwarebytes Premium. Большинство инструментов кибербезопасности способны определять, когда ссылка или вложение не являются тем, чем кажутся, поэтому даже если вы попадетесь на умную попытку фишинга, вы не поделитесь своей информацией не с теми людьми. Вы даже можете бесплатно попробовать Malwarebytes перед покупкой.

Так что будьте бдительны, принимайте меры предосторожности и следите за фишинговыми сообщениями.

Почему фишинг эффективен?

В отличие от других онлайн-угроз, фишинг не требует особых технических знаний. На самом деле, по словам Адама Куявы, директора Malwarebytes Labs, «фишинг — это самый простой вид кибератаки, и в то же время самый опасный и эффективный. Это потому, что он атакует самый уязвимый и мощный компьютер на планете: человеческий разум».

На самом деле, по словам Адама Куявы, директора Malwarebytes Labs, «фишинг — это самый простой вид кибератаки, и в то же время самый опасный и эффективный. Это потому, что он атакует самый уязвимый и мощный компьютер на планете: человеческий разум».

«Фишинг — самый простой вид кибератаки, и в то же время самый опасный и эффективный».

Фишеры не пытаются использовать техническую уязвимость в операционной системе вашего устройства — они используют социальную инженерию. От Windows и iPhone до компьютеров Mac и Android — ни одна операционная система не может быть полностью защищена от фишинга, независимо от того, насколько сильна ее защита. На самом деле злоумышленники часто прибегают к фишингу , потому что не могут найти никаких технических уязвимостей. Зачем тратить время на взлом уровней безопасности, если можно обманом заставить кого-то передать вам ключ? Чаще всего самым слабым звеном в системе безопасности является не сбой в компьютерном коде, а человек, который не проверяет дважды, откуда пришло электронное письмо.

Как фишинг влияет на мой бизнес?

Дело в том, что киберпреступники нацелились на ваш бизнес. Как сообщается в отчете Malwarebytes Labs Cybercrime Tactics and Techniques Report (CTNT), количество атак на предприятия во второй половине 2018 года выросло на 55 процентов, при этом трояны и программы-вымогатели оказались наиболее популярными типами атак. В частности, количество троянских атак на предприятия выросло на 84%, а атак программ-вымогателей — на 88%. Фишинг часто играет важную роль в атаках троянов и программ-вымогателей, поскольку киберпреступники полагаются на фишинговые электронные письма, чтобы заставить жертв загрузить вредоносное ПО и инициировать атаку.

Например, банковский троянец Emotet, который сеял хаос в течение 2018 года, включает в себя спам-модуль, который сканирует списки контактов на зараженном компьютере и отправляет вашим друзьям, родственникам и коллегам фишинговые электронные письма со ссылками на вложение или загрузку с вредоносным ПО. Интересно, что Emotet, когда-то являвшийся самостоятельным банковским трояном, теперь используется для доставки других вредоносных программ, в том числе программ-вымогателей.

Интересно, что Emotet, когда-то являвшийся самостоятельным банковским трояном, теперь используется для доставки других вредоносных программ, в том числе программ-вымогателей.

Что происходит, когда вредоносное ПО, такое как Emotet, проникает в вашу сеть посредством фишинговой атаки? Просто спросите у осажденных городских властей Аллентауна. Атака 2018 года на город Пенсильвания потребовала прямой помощи от группы реагирования на инциденты Microsoft для очистки и, как сообщается, обошлась городу в сумму более одного миллиона долларов.

Смотрите все наши отчеты о фишинге в Malwarebytes Labs.

История фишинга

Происхождение названия «фишинг» достаточно легко проследить. Процесс фишинговой аферы очень похож на реальную рыбалку в воде. Вы собираете какую-то приманку, предназначенную для того, чтобы обмануть свою жертву, затем забрасываете ее и надеетесь на поклёвку. Что касается орграфа «ph», заменяющего «f», он мог быть результатом сочетания слов «рыбалка» и «фальшивка», но некоторые источники указывают на другое возможное происхождение.

В 1970-х годах вокруг практики использования низкотехнологичных хаков для взлома телефонной системы сформировалась субкультура. Этих первых хакеров называли «фриками» — сочетанием слов «телефон» и «фрики». В то время, когда было не так много компьютеров, подключенных к сети, которые можно было взломать, фрикинг был обычным способом совершать бесплатные междугородние звонки или добираться до неуказанных номеров.

Еще до того, как термин «фишинг» стал применяться, метод фишинга был подробно описан в документе и презентации, представленной 1987 Международная группа пользователей HP, Interex.

Само название впервые приписывают печально известному спамеру и хакеру середины 1990-х Хану С. Смиту. Кроме того, согласно Интернет-записям, впервые фишинг был публично использован и зарегистрирован 2 января 1996 года. Упоминание произошло в группе новостей Usenet под названием AOHell. В то время America Online (AOL) была поставщиком доступа в Интернет номер один с миллионами пользователей ежедневно.

Естественно, популярность AOL сделала ее мишенью для мошенников. Хакеры и пираты программного обеспечения использовали его для связи друг с другом, а также для проведения фишинговых атак на законных пользователей. Когда AOL предприняла шаги по закрытию AOHell, злоумышленники обратились к другим методам. Они отправляли сообщения пользователям AOL, утверждая, что они являются сотрудниками AOL, и просили людей подтвердить свои учетные записи и передать платежную информацию. В конце концов, проблема стала настолько серьезной, что AOL добавила предупреждения во все клиенты электронной почты и мессенджеров, в которых говорилось, что «никто, работающий в AOL, не будет запрашивать ваш пароль или платежную информацию».

«Социальные сети стали основной целью фишинга».

В начале 2000-х годов фишинг обратил свое внимание на использование систем онлайн-платежей. Фишеры стали обычным делом нацеливаться на клиентов банков и служб онлайн-платежей, некоторые из которых, согласно последующим исследованиям, могли быть даже точно идентифицированы и сопоставлены с фактическим банком, которым они пользовались. Точно так же сайты социальных сетей стали основной целью фишинга, привлекательной для мошенников, поскольку личные данные на таких сайтах полезны для кражи личных данных.

Точно так же сайты социальных сетей стали основной целью фишинга, привлекательной для мошенников, поскольку личные данные на таких сайтах полезны для кражи личных данных.

Преступники зарегистрировали десятки доменов, которые подделывали eBay и PayPal настолько хорошо, что их можно было принять за настоящие, если вы не обращали на них должного внимания. Затем клиенты PayPal получили фишинговые электронные письма (содержащие ссылки на поддельный веб-сайт) с просьбой обновить номера своих кредитных карт и другую личную информацию. О первой известной фишинговой атаке на банк сообщил The Banker (издание, принадлежащее The Financial Times Ltd.) в сентябре 2003 г.

К середине 2000-х готовое программное обеспечение для фишинга было доступно на черном рынке. В то же время начали организовываться группы хакеров для организации изощренных фишинговых кампаний. Оценочные потери из-за успешного фишинга за это время различаются: в отчете Gartner за 2007 год говорится, что целых 3,6 миллиона взрослых потеряли 3,2 миллиарда долларов в период с августа 2006 года по август 2007 года. от целевых клиентов».

от целевых клиентов».

В 2011 году фишинг нашел государственных спонсоров, когда предполагаемая китайская фишинговая кампания была нацелена на учетные записи Gmail высокопоставленных чиновников правительств и вооруженных сил США и Южной Кореи, а также китайских политических активистов.

В 2013 году, пожалуй, самым известным событием было похищение 110 миллионов записей о клиентах и кредитных картах у целевых клиентов через фишинговую учетную запись субподрядчика.

Еще более печально известной была фишинговая кампания, запущенная Fancy Bear (группой кибершпионажа, связанной с российским военным разведывательным управлением ГРУ) против адресов электронной почты, связанных с Национальным комитетом Демократической партии, в первом квартале 2016 года. В частности, руководитель кампании Хиллари Клинтон на президентских выборах 2016 года у Джона Подесты был взломан его Gmail, а затем произошла утечка после того, как он попался на самую старую уловку в книге — фишинговую атаку, утверждающую, что его пароль электронной почты был скомпрометирован (поэтому нажмите здесь, чтобы изменить его).

В 2017 году крупная фишинговая афера обманом заставила бухгалтерию Google и Facebook перевести деньги на общую сумму более 100 миллионов долларов на зарубежные банковские счета, находящиеся под контролем хакера.

Статьи по теме:

Что такое смишинг?

Что такое кибербезопасность?

Что такое вредоносное ПО?

Фишинг — это когда хакеры или киберпреступники выдают себя за надежные источники, такие как банки или компании, чтобы обманным путем заставить людей поделиться своей личной информацией, такой как пароли или данные кредитной карты. Они делают это с помощью поддельных электронных писем, веб-сайтов или сообщений, которые выглядят реальными, но предназначены для обмана и кражи конфиденциальной информации.

Четыре типа фишинга:

Фишинг по электронной почте. Это наиболее распространенный тип фишинга, при котором вводящие в заблуждение электронные письма рассылаются отдельным лицам, как правило, выдающим себя за законную организацию, чтобы обманным путем заставить их раскрыть личную информацию или перейти по вредоносным ссылкам.

Когда жертва открывает сообщение, она находит пугающее сообщение, предназначенное для преодоления здравого смысла, наполняя ее страхом. Сообщение может потребовать, чтобы жертва зашла на веб-сайт и предприняла немедленные действия, или рисковать какими-либо последствиями.

Когда жертва открывает сообщение, она находит пугающее сообщение, предназначенное для преодоления здравого смысла, наполняя ее страхом. Сообщение может потребовать, чтобы жертва зашла на веб-сайт и предприняла немедленные действия, или рисковать какими-либо последствиями. Злоумышленники часто используют тактику социальной инженерии, чтобы убедить получателя в срочности и необходимости отправки денег.

Злоумышленники часто используют тактику социальной инженерии, чтобы убедить получателя в срочности и необходимости отправки денег. С этой аферой связан номер «419». Это относится к разделу Уголовного кодекса Нигерии, касающемуся мошенничества, обвинений и наказаний для правонарушителей.

С этой аферой связан номер «419». Это относится к разделу Уголовного кодекса Нигерии, касающемуся мошенничества, обвинений и наказаний для правонарушителей. То же самое происходит, если вы получили копию в электронном письме людям, которых вы даже не знаете, или, возможно, группе коллег из несвязанных бизнес-подразделений.

То же самое происходит, если вы получили копию в электронном письме людям, которых вы даже не знаете, или, возможно, группе коллег из несвязанных бизнес-подразделений. Всегда лучше ввести URL-адрес самостоятельно, а не нажимать на встроенную ссылку.

Всегда лучше ввести URL-адрес самостоятельно, а не нажимать на встроенную ссылку. HTTP-сайты, даже законные, уязвимы для хакеров.

HTTP-сайты, даже законные, уязвимы для хакеров.