Если взломали комп что делать: Что делать если взломали компьютер Windows 10

Содержание

Что делать если взломали компьютер Windows 10

Персональный компьютер — это набор взаимосвязанных компонентов. Каждый из них отвечает за выполнение определённых задач. Вне зависимости от того, что использует пользователь: настольный компьютер или ноутбук, работать оба аппарата будут по одинаковому принципу. Именно на этом и основываются разного рода хакеры, которые всеми силами ищут способы взломать различные операционные системы. В более редких случаях они находят уязвимости в отдельно взятых комплектующих или в технологиях, которые используются. О том, как повысить уровень защиты своего ПК и что делать, если вас взломали, будет рассказано в статье ниже.

Из-за чего могут взломать ваш компьютер

Взломать можно любой компьютер. Однако, одним из главных условий является наличие системы. Так как именно она предоставляет взаимодействие между аппаратной составляющей ПК и программной. Пример: от ОС зависит, сможет ли уязвимость в том или ином программном обеспечении навредить компьютеру. Если в Windows 10 будет полностью выключен встроенный защитник, он не сможет защитить от взлома. Антивирус можно считать фильтром. Таких фильтров в Windows имеется несколько:

Если в Windows 10 будет полностью выключен встроенный защитник, он не сможет защитить от взлома. Антивирус можно считать фильтром. Таких фильтров в Windows имеется несколько:

- Само противовирусное ПО, не дающее известным вирусам распространиться на системе. Как только сканирование антивируса в реальном времени обнаруживает, что на жёстком диске появился исполнительный или любой другой вирусный файл, происходит перемещение опасного содержимого в карантин. Из карантина нельзя запустить программу, так как она полностью отделена от системы.

- Сетевые экраны. Играют ключевую роль при взаимодействии с интернетом, однако не защитят непосредственно от файлов с встроенным вирусным кодом. Сетевые экраны можно поделить на различные уровни, самые последние — пользовательские. Это могут быть как встроенные брандмауэры Windows 7 или 10, так и сторонние программы, осуществляющие те же функции. Другие уровни относятся уже к провайдерам и другим системам, отвечающим за распространение, работу и взаимодействия пользователей между собой в среде сети «Интернет».

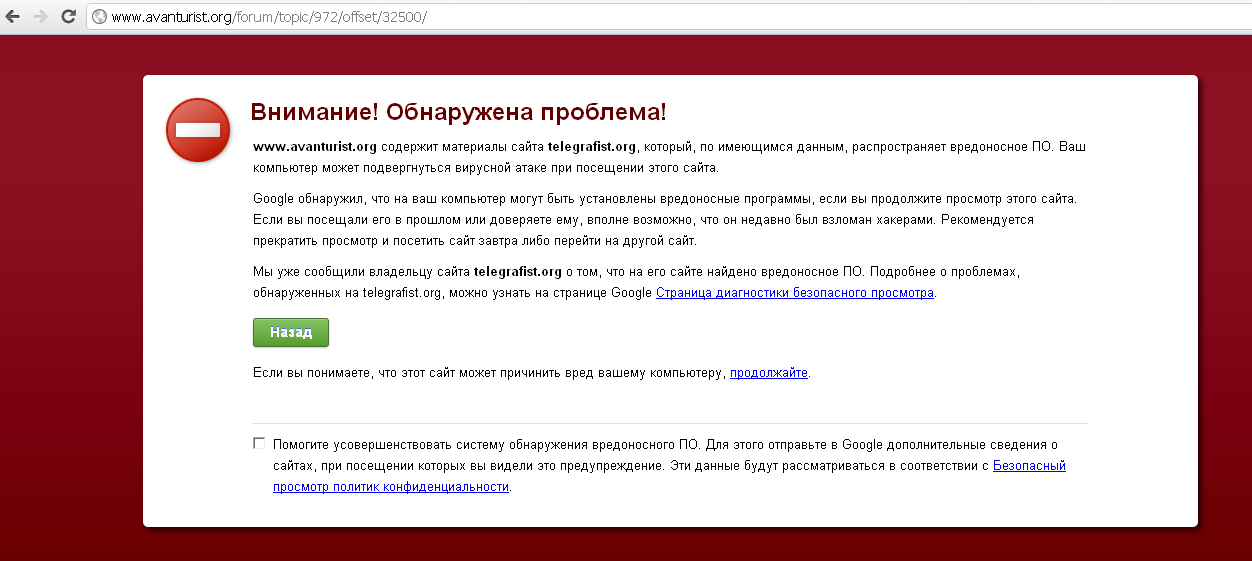

- Менее значимое и важное — блокировщики рекламного содержимого. Они едва ли защитят от каких-либо атак, только если прямые ссылки рекламных баннеров не перенаправляют на скачивание опасных файлов. Но бывает такое крайне редко. Как Google, так и Яндекс тщательно выверяют все выставляемые рекламные баннеры с помощью команды живых людей и ИИ (искусственный интеллект). Последнее работает за счёт технологии машинного обучения, что является эффективнее.

Таким образом набор определённых фильтров, не конфликтующих между собой, способны не только защитить ОС от вирусов, но и предоставить более высокую производительность. Но не все знают, как работают антивирусы и прилагаемые к ним утилиты. Ниже будет короткая инструкция по тому, как создать защиту для своего ПК.

Способы защитить свой компьютер

В зависимости от используемой операционной системы способы её защиты могут радикально отличаться. В случае Windows 7 определённо точно придётся найти подходящий антивирус и установить его в систему. К сожалению, не всё По способно предоставить достойный сервис для вашего ПК. Происходит это из-за различий в алгоритмах работы, а также из-за баз данных. В базах данных находится информация о вирусах. Если у установленного антивируса устаревшая база данных, то есть серьёзный риск оказаться заражённым. По этой причине следует обращать свой внимание исключительно на проверенные антивирусы. Пользоваться продуктами молодых разработчиками без бюджета опасно.

К сожалению, не всё По способно предоставить достойный сервис для вашего ПК. Происходит это из-за различий в алгоритмах работы, а также из-за баз данных. В базах данных находится информация о вирусах. Если у установленного антивируса устаревшая база данных, то есть серьёзный риск оказаться заражённым. По этой причине следует обращать свой внимание исключительно на проверенные антивирусы. Пользоваться продуктами молодых разработчиками без бюджета опасно.

Если же вопрос антивируса решается в рамках последнего Windows с актуальными обновлениями, то всё легче. Устанавливать антивирус необязательно. Встроенная противовирусная среда делится на множества центров, каждый из которых обеспечивает высокую защиту в разных сферах. Будь то файлы уже находящееся в компьютере или только что скачанные. В Windows 10 реализованы службы постоянного мониторинга системы. Это в большинстве случаев способно оказаться более выгодным, чем покупка стороннего антивируса. Защитник Windows полностью бесплатен и идёт в комплекте с лицензионной версией ОС. А из-за высокой совместимости обеспечивается наибольшая производительность. Таким образом Microsoft убрали необходимость поиска каких-либо антивирусов.

А из-за высокой совместимости обеспечивается наибольшая производительность. Таким образом Microsoft убрали необходимость поиска каких-либо антивирусов.

Но и этого недостаточно, так как опасность не всегда находится в интернете. Раньше, когда не все пользователи имели доступ к глобальной сети, тоже происходили заражения ПК. Случалось это из-за неосторожного использования различных портативных носителей памяти. Речь идёт как про DVD-диски, так и про USB-флеш-накопители, смартфонов и других гаджетов, в которых имеется память. Содержимое заражённого устройства не обязательно саморучно как-либо устанавливать или взаимодействовать с ним. Скорее всего при подключении с помощью специальным скриптом вирусное ПО само установится на компьютер. А пользователь вряд ли что-то заметить, так как происходит это в считанные секунды и абсолютно незаметно.

Что делать, если компьютер взломали

Взломанный компьютер — это серьёзная проблема, решить которую не всегда возможно без последствий. Часто определить факт взлома не так уж и просто. Это потому, что не все вирусы дают о себе знать. Поведение у них бывает разным:

Часто определить факт взлома не так уж и просто. Это потому, что не все вирусы дают о себе знать. Поведение у них бывает разным:

- Незаметный процесс, загружающий ЦП компьютера. Выражается это в заметном нагреве комплектующих, «фризах», слабой откликаемость и медленной работе компьютера. Появляются такие симптомы резко и чаще всего после каких-либо действий. Но не всегда. Чтобы скрыть свои следы, некоторые вирусы запускаются не сразу после установки на компьютер, а после некоторого времени. таким образом ни пользователь, ни компьютерный мастер не смогут определить причину заражения. Это в свою очередь затруднит диагностику и лечение.

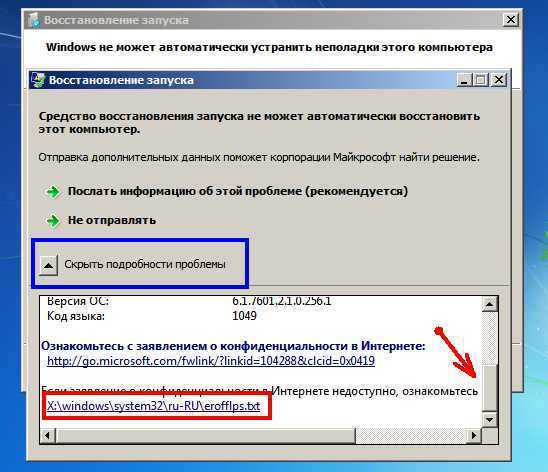

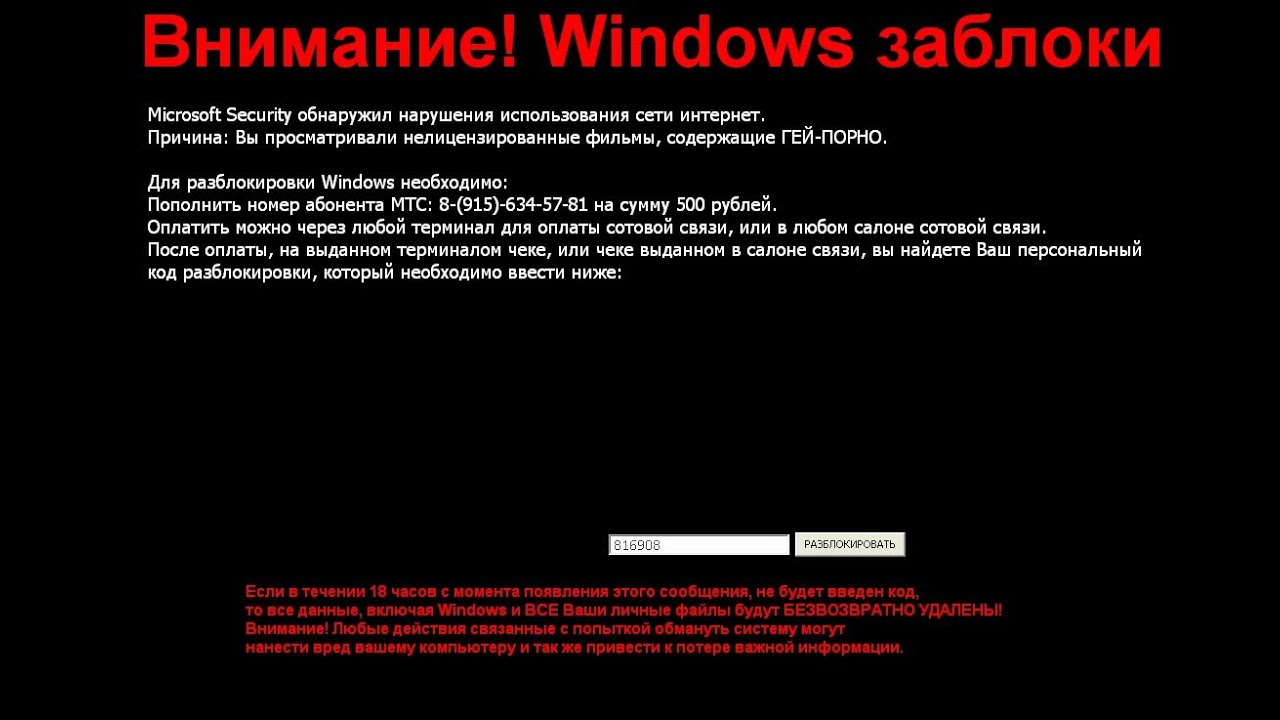

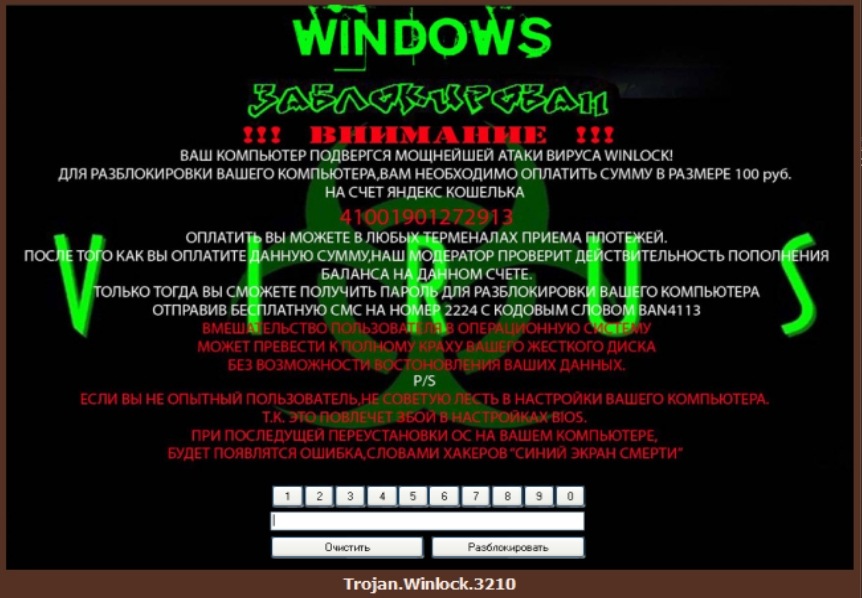

- Баннер, не пускающий пользователя в систему. Очень популярный метод вымогания денежных средств среди хакеров. На таком баннере будет находиться информация. Скорее всего уведомляющая о заражении ПК и предлагающая заплатить определённую сумму на счёт хакера, чтобы вылечить компьютер. Избавиться от баннера, как и от других несерьёзных вирусов, нетрудно.

Достаточно загрузиться в безопасный режим, что предотвратить загрузку стороннего ПО. Таким же образом можно и найти исполнительный файл вируса, а затем удалить. После подобным операций удастся загрузиться в обычном режиме.

Достаточно загрузиться в безопасный режим, что предотвратить загрузку стороннего ПО. Таким же образом можно и найти исполнительный файл вируса, а затем удалить. После подобным операций удастся загрузиться в обычном режиме. - Майнеры. Работают по тем же принципам, что и вирусы из первого пункта. Но вместо атаки на аппаратное обеспечение пользователей вирусы добиваются других задач. А именно эксплуатации чужого оборудования в свою выгоду. Получается, что на компьютере человека запускается незаметная программа, выполняющая определённый расчёты, за что хакер получает денежные средства. Майнеры очень сильно вредят видеоадаптерам компьютеров, поэтому такие вирусы в особенности опасны.

Также бывают и другие вирусы: черви, трояны, крысы и т. д. Многие из них специализируются на передаче личных данных пользователей в руки злоумышленников. не допустить утечку можно лишь используя полный противовирусный комплекс, которые только можно осуществить. А также не подпуская к своему компьютеру незнаком людей или тех, к кому нет доверия.

Как не допустить, чтобы взломали компьютер

В первую очередь рекомендуется пользоваться актуальными операционными системами. Да данный момент это Windows 10. К сожалению, не все пользователи имеют полноценную возможность перебраться с привычной «Семёрки» на более требовательную «Десятку». Вызвано это как очень низким уровнем программного обеспечения, так и различными компонентами ОС. Из-за низ потребляется куда больше оперативной памяти, а некоторые службы мониторинга жёсткого диска способны заставить компьютер сильно тормозить даже без включённых программ.

Конечно, на компьютерах, комплектующие которых были выпущены хотя бы после 2014-2015 года это не проблема, но вот в случае более старого оборудования работать становится невозможным. По этой причине есть смысл пользоваться альтернативами:

- Оригинальная Windows 7 со всеми выпущенными обновлениями от Microsoft. Сейчас данная версия операционной системы более не поддерживается, однако ей ещё можно пользоваться.

Особенно если это требуется в офисных или домашних целях. Всевозможные браузеры, программы и т. д. всё ещё поддерживаются Windows 7.

Особенно если это требуется в офисных или домашних целях. Всевозможные браузеры, программы и т. д. всё ещё поддерживаются Windows 7. - Обратить внимание на Unix-подобные дистрибутивы, основанные на ядре Linux. Вариант это куда более радикальный, но зато действенный. Не все дистрибутивы подойдут, однако. Также многое зависит от оборудования. К сожалению, на GNU/Linux также поддерживается не всё оборудование в должной степени.

- Попробовать установить облегчённую редакцию Windows 10 LTSC. Проблему с поддержкой это не исправит, но существенно уменьшит нагрузку на компьютер.

Таким образом, используя лишь актуальные версии ОС от тех или иных разработчиков, можно сохранять высокий уровень защиты. Даже на не поддерживаемых операционных системах. Но это не касается Windows XP и более ранние версии, так как на них не работает большинство программ.

Итог

Чтобы обеспечить защиту своему ПК достаточно пользоваться Windows 10. Данная ОС является куда более умной, чем предыдущая версия. Взломать десятку куда сложнее и в большинстве случаев невозможно. Сама возможность заражения компьютера предотвращается за счёт различных процессов. Они, кстати, встроены не только в Windows, но и в некоторые браузеры или составные компоненты программ.

Взломать десятку куда сложнее и в большинстве случаев невозможно. Сама возможность заражения компьютера предотвращается за счёт различных процессов. Они, кстати, встроены не только в Windows, но и в некоторые браузеры или составные компоненты программ.

Некоторые сторонние антивирусы способны совместно с Windows защитником заниматься обереганием системы от вирусов. Сообщество пользователей отмечает, что таким образом получается достигнуть большей защиты, но это прямо-пропорционально влияет на загруженность компьютера. Но важно понимать, что даже с действительно качественным противовирусным ПО пользователь не защищён полностью. Всегда будут уязвимости, и человек — это самая большая уязвимость. Для избежание заражение своего компьютера в первую очередь нужно следить за своими действиями в интернете и реальности. Любая ваша невнимательность может пойти на руку злоумышленникам.

Что делать, если ваш компьютер взломан

Медленная работа компьютера может свидетельствовать о том, что его взломали злоумышленники.

Часто ошибки пользователей, такие как нажатие на фишинговые ссылки, несвоевременное обновление программ или отсутствие двухфакторной аутентификации, помогают киберпреступникам легко взломать компьютер и получить доступ ко всем данным. Злоумышленникам доступно много векторов атак, бесконечное количество похищенных данных и сайтов для продажи информации, а также вредоносных инструментов.

Во время атак для хакеров важнее всего хорошо замаскировать свою деятельность, потому что чем дольше пользователи не подозревают о вредоносной активности, тем больше злоумышленники могут зарабатывать на них. Поэтому специалисты ESET составили ряд основных признаков того, что ваш ноутбук или компьютер взломан, а также порядок дальнейших действий в таком случае.

1. Требование выкупа

Если сразу после включения компьютера, вы видите сообщение с требованием выкупа, а не обычный начальный экран, велика вероятность, что вы стали жертвой программ-вымогателей. Как правило, в таком сообщении указывается короткий промежуток времени для оплаты, а также инструкции по осуществлению платежей в цифровой валюте. Однако даже при выполнении всех требований вы можете не восстановить доступ к зашифрованным файлам.

Однако даже при выполнении всех требований вы можете не восстановить доступ к зашифрованным файлам.

Видео дня

2. Медленная работа компьютера

Наличие на компьютере вредоносного программного обеспечения, включая трояны, черви и угрозы для майнинга криптовалюты, часто замедляет работу устройства. Особенно это касается процесса криптоджекинга, во время которого используется много вычислительной мощности для майнинга цифровой валюты. Также медленная работа компьютеров может быть следствием других факторов, например, несоблюдение правил кибергигиены. Однако, в любом случае лучше убедиться, что это не действия злоумышленников.

3. Самостоятельное включение веб-камеры

Некоторые шпионские программы, установленные хакерами, предназначены не только для сбора данных с компьютера, но и скрытого включения веб-камеры и микрофона. Это может позволить киберпреступникам записывать и похищать видео с участием пользователей, в частности с целью дальнейшего шантажа.

Будьте внимательны и помните, что включение индикатора веб-камеры, если вы ею не пользуетесь, свидетельствует о том, что вероятно компьютер взломан. Поэтому закрывайте объектив камеры, когда она не используется, хотя это не помешает злоумышленникам записывать аудио через микрофон. Наиболее надежным вариантом будет использовать решение для защиты с функцией защиты веб-камеры, которая блокирует доступ процессов и программ к ней.

Поэтому закрывайте объектив камеры, когда она не используется, хотя это не помешает злоумышленникам записывать аудио через микрофон. Наиболее надежным вариантом будет использовать решение для защиты с функцией защиты веб-камеры, которая блокирует доступ процессов и программ к ней.

4. Нежелательные сообщения с аккаунтов вашим знакомым

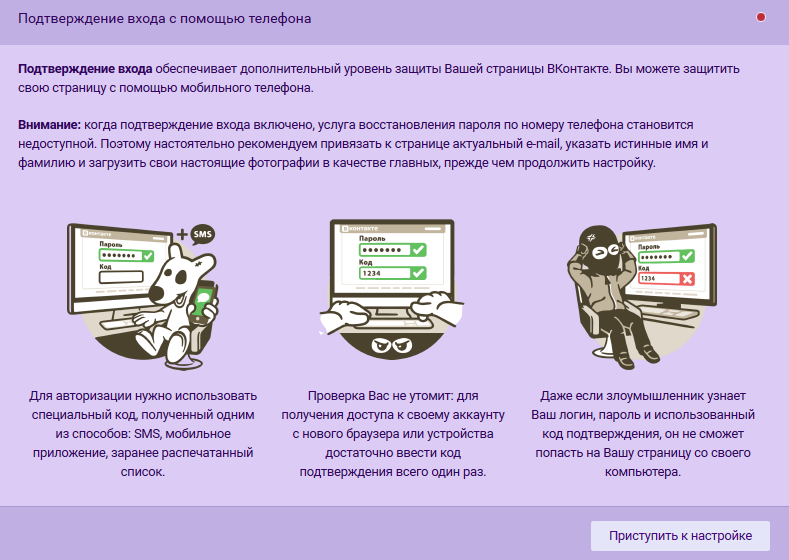

Еще один признак, что компьютер взломан, это жалобы от ваших друзей и контактов на спам-сообщения, которые приходят по электронной почте или в социальных сетях. Распространенная тактика фишинга заключается в похищении аккаунтов жертв, а затем их использовании для рассылки спама всем друзьям. Это можно предотвратить с помощью использования двухфакторной аутентификации для всех учетных записей.

5. Большое количество всплывающей рекламы

Другим способом заработка денег для злоумышленников является отображение большого количества рекламы на устройстве пользователя. Для этого киберпреступники могут установить вредоносный код, который и приводит к показу объявлений. Как правило, на наличие вредоносного рекламного обеспечения указывают постоянное появление рекламы в браузере, изменения на домашних страницах без разрешения пользователя и установка новых программ.

Как правило, на наличие вредоносного рекламного обеспечения указывают постоянное появление рекламы в браузере, изменения на домашних страницах без разрешения пользователя и установка новых программ.

6. Появление новых инструментов в браузере

Вредоносная программа также может установить дополнительные панели в вашем браузере. Любой новый инструмент, который вы не узнаете и не загружали, также свидетельствует о том, что ваш компьютер может быть взломан. Для удаления вредоносных элементов может потребоваться сбросить устройство до заводских настроек.

7. Неизвестные значки

Когда вредоносное программное обеспечение установлено на зараженном компьютере, на рабочем столе часто появляются новые значки. Их можно легко заметить, если на рабочем столе небольшое количество файлов, папок и программ. Поэтому, чтобы облегчить отслеживание значков на устройстве, следует навести порядок на рабочем столе.

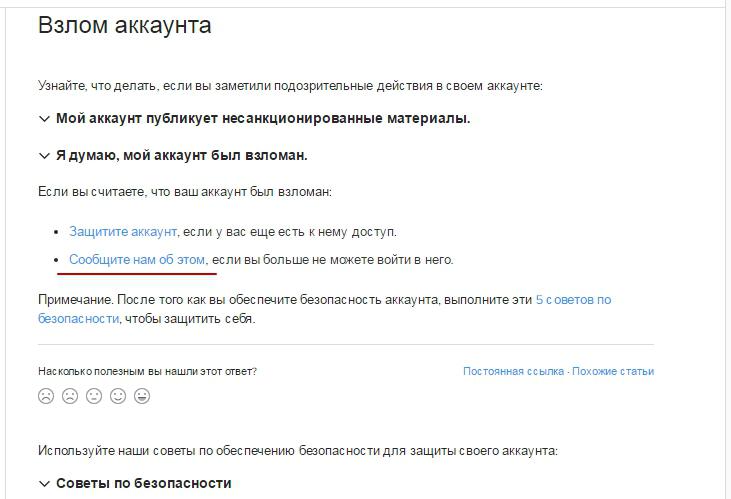

8. Потеря доступа к своим аккаунтам

Чтобы заразить компьютер, хакеры могут взломать электронную почту и другие учетные записи в Интернете и изменить пароли, чтобы заблокировать доступ для вас. Как правило, злоумышленники используют поддельные письма, маскируясь под авторитетные организации, и просят предоставить данные для входа. Чтобы восстановить доступ к аккаунту, вам нужно сообщить об этом провайдеру через официальные каналы связи, и следовать его рекомендациям.

Как правило, злоумышленники используют поддельные письма, маскируясь под авторитетные организации, и просят предоставить данные для входа. Чтобы восстановить доступ к аккаунту, вам нужно сообщить об этом провайдеру через официальные каналы связи, и следовать его рекомендациям.

9. Распространение данных в даркнете

В случае получения уведомления об утечке данных от компании, клиентом которой вы являетесь, не игнорируйте его и попытайтесь самостоятельно проверить это. В частности, используйте сайты, где можно найти подтверждение любых нарушений безопасности данных. С помощью инструментов мониторинга даркнета и других форумов можно отследить, попали ли ваши данные к киберпреступникам. Быстрое изменение паролей и блокировка банковских карт может уменьшить риск осуществления и монетизации атак с использованием ваших данных.

10. Предупреждение об угрозе от решения по безопасности

Предупреждение от решений для защиты устройств следует воспринимать серьезно, хотя поддельные всплывающие окна таких программ также используются злоумышленниками. Убедитесь, что сообщение отправляется от поставщика вашего решения, и следуйте инструкциям, чтобы попытаться найти и удалить опасные файлы с устройства. Помните, что иногда для очищения компьютера от угрозы необходимо осуществить несколько действий.

Убедитесь, что сообщение отправляется от поставщика вашего решения, и следуйте инструкциям, чтобы попытаться найти и удалить опасные файлы с устройства. Помните, что иногда для очищения компьютера от угрозы необходимо осуществить несколько действий.

Что делать, если компьютер взломан

В первую очередь следует активировать решение для защиты от киберугроз, чтобы попытаться найти и удалить вредоносный код с компьютера. После этого необходимо:

• Поменять все пароли для учетных записей, доступ к которым осуществляется с данного устройства.

• Загрузить программу для двухфакторной аутентификации, чтобы уменьшить риск компрометации учетных записей.

• Использовать инструменты или сайты для мониторинга, например, HaveIBeenPwned, чтобы проверить факт кражи учетных данных.

• Заблокировать возможность совершать любые банковские операции с использованием вашей карты.

• Проверить все учетные записи на наличие подозрительной активности, при этом особое внимание обратить на банковские аккаунты.

Справка. ESET — эксперт в сфере защиты от киберпреступности и цифровых угроз, международный разработчик решений по ИТ-безопасности, ведущий поставщик в области создания технологий обнаружения угроз. Основана в 1992 году, компания ESET сегодня имеет расширенную партнерскую сеть и представительства в более чем 180 странах мира. Главный офис компании находится в Братиславе, Словакия.

Что делать, если ваш компьютер взломан

Доктор Эрик Стеклер торопился подготовиться к встрече с пациентом, когда увидел в своем почтовом ящике электронное письмо от PayPal. Он уведомлял его о том, что компьютер, который он якобы купил, отправляется в Остин, штат Техас. Однако Стеклер живет в Вирджинии.

Электронное письмо содержало номер транзакции для покупки и номер телефона, поэтому он позвонил по этому номеру, чтобы выяснить, что происходит. Человек, который ответил, предложил Стеклеру вернуть деньги за путаницу, но сказал, что для этого ему потребуется доступ к его компьютеру. «Мне не пришло в голову: почему они должны залезать в мой компьютер, чтобы вернуть деньги?» — говорит Стеклер.

«Мне не пришло в голову: почему они должны залезать в мой компьютер, чтобы вернуть деньги?» — говорит Стеклер.

После того, как ему сказали, как предоставить удаленный доступ к его компьютеру, Стеклер говорит, что его экран погас, но он мог видеть, как движется компьютерный курсор и что-то печатается. Затем «представитель» по телефону попросил у Стеклера код доступа, который он получил в текстовом сообщении от своего банка.

Затем человек по телефону сказал, что его команда по ошибке вернула ему 28 000 долларов вместо 2800 долларов и что кто-то потеряет работу, если Стеклер не поможет исправить ошибку.

«Я говорю: „Кто ты? Вы действительно PayPal?» — говорит Стеклер. Ему было слышно, как кто-то играет в пинг-понг на заднем плане, поэтому он спросил: «Тебе разрешают играть в пинг-понг в офисе?» Человек повесил трубку, и Стеклер понял, что его взломали. Он также знал, что должен действовать быстро, чтобы ограничить ущерб.

Что такое взлом?

Взлом происходит при получении несанкционированного доступа к компьютеру, мобильному устройству или всей вычислительной системе. У хакеров могут быть самые разные мотивы, но они часто имеют злонамеренные намерения, когда взламывают компьютеры. Когда они получают доступ к компьютерам или мобильным устройствам отдельных лиц, они обычно ищут личную информацию или информацию об учетной записи для получения финансовой выгоды.

У хакеров могут быть самые разные мотивы, но они часто имеют злонамеренные намерения, когда взламывают компьютеры. Когда они получают доступ к компьютерам или мобильным устройствам отдельных лиц, они обычно ищут личную информацию или информацию об учетной записи для получения финансовой выгоды.

Как хакеры проникают в ваш компьютер?

Поставщик антивирусного программного обеспечения, по оценкам Norton, ежегодно подвергается взлому 800 000 человек. Хакеры используют различные методы для получения доступа к компьютерам или мобильным устройствам. Вот некоторые из наиболее распространенных способов нападения на отдельных лиц:

Фишинг: Согласно отчету Verizon о расследовании утечек данных за 2022 год, более одной трети утечек данных связано с фишингом. Фишинг включает в себя электронные письма или текстовые сообщения, которые обычно исходят от законных организаций и предлагают получателям щелкнуть ссылку в сообщении. Эти ссылки либо ведут на поддельные веб-сайты, либо содержат вредоносное ПО, которое может заразить компьютеры. Цель состоит в том, чтобы получить номера учетных записей жертв, учетные данные для входа в систему, номера социального страхования или другую конфиденциальную информацию для доступа к их учетным записям или кражи их личных данных.

Цель состоит в том, чтобы получить номера учетных записей жертв, учетные данные для входа в систему, номера социального страхования или другую конфиденциальную информацию для доступа к их учетным записям или кражи их личных данных.

Мошенничество со службой технической поддержки: Хакеры часто получают доступ к компьютерам, звоня и выдавая себя за компьютерного специалиста известной компании. По данным Федеральной торговой комиссии, они утверждают, что с вашим компьютером возникла проблема, и запрашивают удаленный доступ для ее устранения.

Они могут использовать всплывающие окна, которые будут появляться на экранах компьютеров и выглядеть как сообщения об ошибках или антивирусное программное обеспечение. Сообщения обычно содержат номер для вызова помощи. Тем не менее, согласно FTC, настоящие технологические компании не будут просить вас позвонить по номеру во всплывающем сообщении или щелкнуть ссылку для получения помощи.

Хакеры также используют онлайн-рекламу и списки в результатах поиска для технической поддержки. Эксперт по кибербезопасности Адам Левин говорит, что гостья его подкаста What the Hack With Adam Levin позвонила по номеру спонсируемого объявления, которое появилось в результатах поиска, когда она искала решения проблемы, с которой она столкнулась со своим программным обеспечением Quicken. Человек, с которым она говорила, попросил доступ к ее компьютеру и сказал, что им потребуется три часа, чтобы решить проблему. Наблюдая за происходящим на экране своего компьютера, Левин говорит: «Наконец до нее доходит, что она позвонила не тем людям».

Эксперт по кибербезопасности Адам Левин говорит, что гостья его подкаста What the Hack With Adam Levin позвонила по номеру спонсируемого объявления, которое появилось в результатах поиска, когда она искала решения проблемы, с которой она столкнулась со своим программным обеспечением Quicken. Человек, с которым она говорила, попросил доступ к ее компьютеру и сказал, что им потребуется три часа, чтобы решить проблему. Наблюдая за происходящим на экране своего компьютера, Левин говорит: «Наконец до нее доходит, что она позвонила не тем людям».

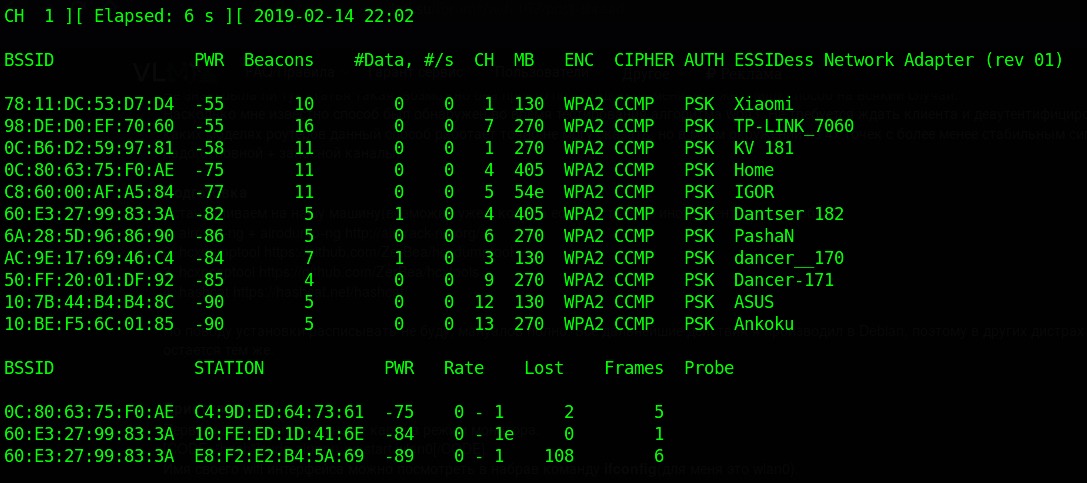

Фальшивые точки беспроводного доступа: Хакеры могут создавать фальшивые точки беспроводного доступа, чтобы использовать людей, пользующихся бесплатным общедоступным Wi-Fi. Если вы подключаетесь к точке беспроводного доступа, которую настроил хакер, хакеры могут украсть имена пользователей и пароли вашей учетной записи в Интернете или даже получить контроль над вашим устройством.

Признаки того, что ваш компьютер взломан

Если незнакомец, утверждающий, что работает в службе технической поддержки, просит вас загрузить программное обеспечение для удаленного доступа к вашему компьютеру, вы знаете, что ваш компьютер был взломан. Однако, если вы не предоставили доступ к своему компьютеру сознательно, он все равно может быть заражен шпионским ПО, если вы нажмете на ссылку в фишинговых электронных письмах, онлайн-рекламе или всплывающих сообщениях.

Однако, если вы не предоставили доступ к своему компьютеру сознательно, он все равно может быть заражен шпионским ПО, если вы нажмете на ссылку в фишинговых электронных письмах, онлайн-рекламе или всплывающих сообщениях.

По данным FTC, следующие признаки являются признаками того, что ваш компьютер взломан.

- Необычно низкая производительность компьютера или частые сбои

- Частые всплывающие окна, предлагающие перейти по ссылкам или посетить необычные веб-сайты

- Невозможность выключить или перезагрузить компьютер

- Невозможность удалить программное обеспечение

- Разрядился аккумулятор жизнь быстро

- Изменения на домашней странице

- Новые инструменты или значки в браузере или на рабочем столе

- Неизвестные программы, которые запускаются при включении компьютера

- Программы, автоматически подключающиеся к Интернету

- Новая поисковая система по умолчанию или веб-сайты, которые вы не открывали, всплывают

- Электронные письма, которые вы не писали, отправляются из вашей учетной записи

- Изменение паролей вашей учетной записи

Что делать, если ваш компьютер взломан

Вам необходимо принять меры, как только вы узнаете, что ваш компьютер был взломан. Следуй этим шагам.

Следуй этим шагам.

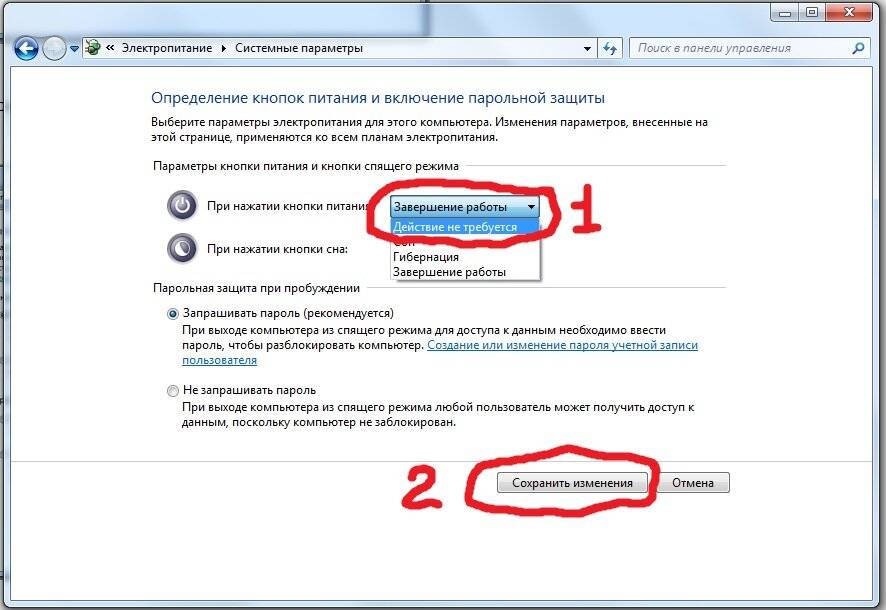

Шаг 1: Отключите компьютер от Интернета , чтобы хакер не смог удаленно получить доступ к вашему компьютеру. Если вы используете беспроводное подключение к Интернету для компьютера с операционной системой Windows, щелкните значок доступа к Интернету на панели задач Windows в правом нижнем углу экрана и отключитесь от беспроводной сети. Для Mac щелкните значок беспроводной сети в строке меню в правом верхнем углу экрана и выключите AirPort. Если ваш компьютер подключен к Интернету через проводное соединение Ethernet, отсоедините кабель Ethernet от разъема.

Шаг 2. Выключите компьютер , чтобы предотвратить его дальнейшее повреждение или доступ к вашим файлам.

Шаг 3: Получите законную техническую поддержку. Чтобы определить, был ли ваш компьютер заражен вирусом или вредоносным ПО, и устранить ущерб, эксперт по кибербезопасности Левин рекомендует обратиться за профессиональной помощью. «Не пытайтесь решить проблему самостоятельно, — говорит он.

Обратитесь в службу технической поддержки производителя вашего компьютера, посетив его веб-сайт. Должна быть вкладка «поддержка» с контактной информацией для техподдержки. Вот ссылки на некоторых крупных производителей компьютеров:

- Служба поддержки Lenovo

- Служба поддержки Dell

- Служба поддержки HP

- Служба поддержки Apple

Если у производителя вашего компьютера или устройства есть ближайший магазин, вы можете отнести свой компьютер туда, чтобы получить помощь. Или вы можете отнести его в магазин Best Buy, чтобы получить поддержку через службу Geek Squad.

Возможно, потребуется извлечь жесткий диск вашего компьютера и проверить его на наличие инфекций. Данные на диске необходимо будет скопировать на другой диск, а также может потребоваться переустановка операционной системы. Это непросто, поэтому лучше не пытаться сделать это самостоятельно.

Шаг 3: Измените свои пароли. Хакеры могли получить доступ к вашей электронной почте и паролям к онлайн-аккаунтам во время слежения за вашим компьютером, особенно если ваши учетные данные для входа были сохранены на различных сайтах, которые вы посещаете. Так что вам нужно будет изменить их все.

Так что вам нужно будет изменить их все.

Левин рекомендует использовать менеджер паролей для создания надежных уникальных паролей для всех ваших учетных записей в Интернете. Диспетчер паролей, например, входящий в состав службы Carefull, может генерировать и безопасно хранить все ваши пароли. Вам просто нужно отслеживать учетные данные для входа в менеджер паролей.

Также настройте двухфакторную аутентификацию для всех ваших онлайн-аккаунтов. Это потребует от вас использования другого фактора проверки, такого как текстовое сообщение с кодом, который вам нужно будет ввести в дополнение к вашему имени пользователя и паролю. Это затрудняет доступ хакеров к вашим учетным записям. Шаг 4: Сообщите своим финансовым учреждениям о любых мошеннических транзакциях, совершенных хакерами. Сообщите своему банку или кредитному союзу о любых несанкционированных переводах или снятии средств. Если хакеры получили доступ к номерам ваших кредитных карт, аннулируйте эти карты и запросите новые.

Вы имеете право оспорить любые несанкционированные платежи и можете получить свои деньги обратно, если немедленно сообщите о мошеннических платежах. У Федеральной торговой комиссии есть образец письма для оспаривания платежей по кредитным и дебетовым картам. Однако у вас не будет такой же защиты, если вы инициировали какие-либо платежи хакерам, даже если они обманом заставили вас сделать эти платежи. Платежи, скорее всего, будут считаться санкционированными, и вы можете не получить свои деньги обратно.

Когда хакеры получили доступ к компьютеру Стеклера, они перевели 28 000 долларов с одного из его банковских счетов на другой его счет. «К счастью, обошлось без вреда, — говорит он. Однако он попросил свой банк заморозить его счет, чтобы предотвратить дальнейшие транзакции.

Ограничение ущерба

Даже если вы запретите хакерам удаленный доступ к вашему компьютеру или удалите какие-либо вирусы, вы должны сохранять бдительность. Могут продолжаться последствия из-за того, что хакеры могли украсть информацию. Поэтому обязательно примите эти меры предосторожности.

Поэтому обязательно примите эти меры предосторожности.

Проверьте свои счета. Проверьте свои банковские счета и счета кредитных карт на наличие необычных списаний. Кроме того, проверьте любые розничные веб-сайты, на которых у вас есть учетные записи. Например, Стеклер говорит, что обнаружил, что воры, взломавшие его компьютер, купили через его аккаунт две подарочные карты Amazon.

Кроме того, проверьте свой профиль клиента в своих учетных записях, чтобы убедиться, что хакеры не изменили вашу личную информацию и секретные вопросы. После взлома Стеклер обнаружил в своей учетной записи онлайн-банка, что неизвестный компьютер был добавлен в список доверенных устройств учетной записи, поэтому он удалил это устройство.

Настройте мониторинг учетной записи, кредита и личности. Левин говорит, что вам нужно постоянно следить за своими учетными записями, чтобы выявлять любую подозрительную активность. Вы можете сделать это, подписавшись в своем банке и эмитентах кредитных карт, чтобы получать уведомления о транзакциях.

Вы также можете использовать такую услугу, как Carefull, для контроля не только ваших финансовых счетов, но и вашего кредита и личности. Внимательно следит за банковскими, кредитными картами и инвестиционными счетами 24 часа в сутки, 7 дней в неделю, на предмет распространенных денежных ошибок и признаков мошенничества и предупредит вас, когда заметит что-то необычное. Он постоянно следит за вашими кредитными отчетами и предупреждает вас о любых изменениях, в том числе о новых счетах, открытых на ваше имя. Он просматривает Интернет и темную сеть, чтобы обнаружить неправомерное использование вашей личной информации. И он предоставляет до 1 миллиона долларов в качестве страховки от кражи личных данных, чтобы помочь вам восстановить вашу личность в случае ее кражи.

Заморозьте свои кредитные отчеты. Не позволяйте хакерам использовать вашу личную информацию для открытия новых учетных записей на ваше имя, заблокировав ваши кредитные отчеты. Кредиторы не могут предоставлять новые кредиты или кредитные линии на ваше имя, если они не имеют доступа к вашим кредитным отчетам.

Чтобы заморозить ваши кредитные отчеты, вам необходимо связаться со всеми тремя основными кредитными бюро:

- Блокировка безопасности Equifax

- Блокировка безопасности Experian

- Блокировка кредита TransUnion

[ См. : Почему вы должны заморозить свои кредитные отчеты ]

Сообщить о преступлении. Если хакеры получили доступ к вашей личной информации, сообщите об этом IdentityTheft.gov. Этот правительственный веб-сайт также предоставит вам индивидуальный план восстановления. Вы также должны подать отчет в местные правоохранительные органы и получить копию отчета, который может вам понадобиться для оспаривания любых мошеннических платежей, счетов или других проблем, возникших в результате кражи вашей личности.

Как избежать взлома

Чтобы защитить себя в будущем, есть несколько вещей, которые вы можете сделать, чтобы избежать взлома и ограничить ущерб, если воры получат доступ к вашим устройствам.

Не нажимайте на ссылки в электронных письмах или текстовых сообщениях , даже если кажется, что сообщения исходят из надежного источника. Если электронное письмо или текстовое сообщение предупреждает вас о проблеме с одной из ваших учетных записей, обратитесь непосредственно в компанию, в которой находится эта учетная запись, найдя номер телефона в выписке по счету или на веб-сайте компании.

Завершите звонок в службу технической поддержки по номеру или любой нежелательный звонок с запросом вашей личной информации, доступа к вашему компьютеру или немедленной оплаты посредством банковского перевода, покупки подарочной карты или другой необычной формы оплаты.

После того, как хакеры получили доступ к компьютеру Стеклера, заявив, что они с PayPal, они перезвонили дважды. В первый раз звонивший спросил: «Что вы собираетесь сделать, чтобы я освободил ваш компьютер?» Стеклер говорит, что сразу же повесил трубку. Следующий звонок, который он получил, был от кого-то, кто представился сотрудником отдела мошенничества ФБР. Повесив трубку, Стеклер говорит, что заблокировал номер.

Повесив трубку, Стеклер говорит, что заблокировал номер.

Защитите свои устройства , установив антивирусное программное обеспечение на свой компьютер. Включите автоматические обновления, чтобы поддерживать программное обеспечение вашего компьютера в актуальном состоянии. И убедитесь, что вы используете последнюю версию интернет-браузера.

С помощью смартфона запускайте любые обновления операционной системы, как только получите напоминания об этом. Загружайте приложения только из надежных источников, таких как магазины Apple App и Google Play, и обновляйте загруженные приложения. Самое главное, создайте надежный пароль для доступа к вашему телефону, чтобы воры не смогли проникнуть в него, если он будет потерян или украден.

Не используйте общедоступный Wi-Fi для входа в свою электронную почту, онлайн-аккаунты или учетные записи социальных сетей. Если хакеры взломали точку беспроводного доступа, они могут получить доступ к этим учетным записям и нанести большой ущерб.

Создайте резервную копию файлов вашего компьютера на USB-накопителе и в облаке. Если у вас есть ПК с Microsoft, вы можете загрузить бесплатное настольное приложение OneDrive для автоматической синхронизации ваших документов и папок с облачной системой хранения. Если у вас Mac, вы можете использовать iCloud Drive. Вы также можете использовать Dropbox для хранения файлов в облаке.

Прежде чем его компьютер был взломан, Стеклер действительно купил новый компьютер. Поскольку он знал, что появится новый компьютер, он сделал резервную копию своих файлов на флэш-накопителе. Таким образом, он смог импортировать их на свой новый компьютер, не беспокоясь о том, что хакеры могли установить вредоносное ПО на компьютер, к которому они получили доступ.

Итог

Стеклер, чей компьютер был взломан, говорит, что получает несколько фишинговых писем в день и обычно распознает их как мошенничество. Поскольку он торопился, он ослабил бдительность, когда ответил на электронное письмо, которое якобы было от PayPal. «Это большое послание: не торопитесь», — говорит он. «Это может случиться с каждым».

«Это большое послание: не торопитесь», — говорит он. «Это может случиться с каждым».

Прежде чем предпринимать какие-либо действия, если вы получили необычный звонок, электронное письмо или текстовое сообщение, найдите минутку и спросите себя, не является ли это мошенничеством. Обратитесь к тому, кому вы доверяете, чтобы получить второе мнение. Или выполните быстрый поиск в Интернете по слову «мошенничество» и названию компании, организации или агентства, которые предположительно звонят вам, отправляют вам электронные письма или сообщения.

[ Продолжайте читать: 10 признаков того, что вы стали жертвой мошенничества или кражи личных данных ]

Мой компьютер был взломан — что теперь?

Мы знаем, что вы беспокоитесь о защите своего компьютера и информации, и предпринимаете шаги для их защиты. Однако, как и в случае с вождением автомобиля, независимо от того, насколько безопасно вы ведете машину, рано или поздно с вами может произойти авария. Мы научим вас, на что обращать внимание, чтобы определить, взломан ли ваш компьютер, и если да, то что вы можете с этим сделать. В конечном счете, чем быстрее вы обнаружите, что ваш компьютер был взломан, и чем быстрее вы отреагируете, тем лучше вы сможете смягчить любой вред, причиненный вам или вашей организации.

Мы научим вас, на что обращать внимание, чтобы определить, взломан ли ваш компьютер, и если да, то что вы можете с этим сделать. В конечном счете, чем быстрее вы обнаружите, что ваш компьютер был взломан, и чем быстрее вы отреагируете, тем лучше вы сможете смягчить любой вред, причиненный вам или вашей организации.

Индикаторы компрометации

Во-первых, вы должны понимать, что во многих случаях нет единого шага, который вы можете предпринять, чтобы определить, взломан ли ваш компьютер. Вместо этого обычно есть несколько индикаторов. Если вы обнаружите их комбинацию, это означает, что ваш компьютер взломан. Вот некоторые примеры.

- Ваша антивирусная программа выдала предупреждение о том, что ваш компьютер заражен, особенно если она говорит, что не смогла удалить или поместить в карантин зараженные файлы.

- Домашняя страница вашего браузера неожиданно изменилась или ваш браузер перенаправляет вас на веб-сайты, на которые вы не хотели заходить.

- На вашем компьютере есть новые учетные записи, которые вы не создавали.

- Запущены новые программы, которые вы не устанавливали.

- Ваш компьютер постоянно дает сбой или работает очень медленно.

- Программа на вашем компьютере запрашивает ваше разрешение на внесение изменений в вашу систему, хотя вы не устанавливаете и не обновляете какое-либо из своих приложений.

- Ваш брандмауэр предупреждает вас о том, что незнакомая программа запрашивает разрешение на доступ в Интернет.

Как реагировать

Если вы считаете, что ваш компьютер взломан, чем раньше вы ответите, тем лучше. Если компьютер, который вы используете, был предоставлен вам вашим работодателем или используется для работы, не пытайтесь починить компьютер самостоятельно и не выключайте компьютер. Вы можете причинить больше вреда, чем пользы, и можете уничтожить ценные улики, которые можно использовать для расследования. Вместо этого немедленно сообщите об инциденте своему работодателю, обычно связавшись со службой поддержки, службой безопасности или руководителем. Если по какой-либо причине вы не можете связаться с вашей организацией или вас беспокоит задержка, отключите компьютер от сети, а затем переведите его в режим сна, приостановки или гибернации. Даже если вы не уверены, что вас взломали, на всякий случай лучше сообщить сейчас. В вашей организации, скорее всего, есть процессы и команда, чтобы справляться с такими ситуациями, пусть они с этим справляются. Если компьютер предназначен для личного пользования, вот несколько шагов, которые вы можете предпринять самостоятельно.

Если по какой-либо причине вы не можете связаться с вашей организацией или вас беспокоит задержка, отключите компьютер от сети, а затем переведите его в режим сна, приостановки или гибернации. Даже если вы не уверены, что вас взломали, на всякий случай лучше сообщить сейчас. В вашей организации, скорее всего, есть процессы и команда, чтобы справляться с такими ситуациями, пусть они с этим справляются. Если компьютер предназначен для личного пользования, вот несколько шагов, которые вы можете предпринять самостоятельно.

- Резервные копии: Самый важный шаг, который вы можете сделать, это заранее подготовить резервные копии. В частности, регулярно делайте резервные копии своих данных и периодически проверяйте, можете ли вы восстановить файлы из резервной копии. Довольно часто, когда компьютер скомпрометирован, единственным вариантом, который у вас есть, является очистка системного жесткого диска и переустановка операционной системы или покупка нового компьютера.

В любом случае вам нужны резервные копии для восстановления ваших личных данных.

В любом случае вам нужны резервные копии для восстановления ваших личных данных. - Измените свои пароли: Обязательно смените все свои пароли. Сюда входят не только пароли на ваших компьютерах и мобильных устройствах, но и все ваши онлайн-пароли. Убедитесь, что вы изменили все свои онлайн-пароли с другого компьютера, который, как вы знаете, является надежным и безопасным.

- Антивирус: Если антивирусное программное обеспечение сообщает вам о зараженном файле, вы можете выполнить рекомендуемые им действия. Обычно это может включать помещение файла в карантин, очистку файла или удаление файла. Большинство антивирусных программ имеют ссылки, по которым вы можете перейти, чтобы узнать больше о конкретной инфекции. Если вы сомневаетесь, поместите файл в карантин. Если это невозможно, то удалите его.

- Переустановка: Если вы не можете очистить компьютер с помощью антивируса, одним из наиболее безопасных способов восстановления является восстановление компьютера с нуля.

Не переустанавливайте операционную систему из резервных копий. Ваши резервные копии могут иметь те же уязвимости, которые изначально позволили хакеру получить доступ. Единственное, для чего вы должны использовать свои резервные копии, — это восстановление ваших личных данных. Кроме того, если ваш компьютер старый или устаревший, может быть проще (и, возможно, даже дешевле) купить новый компьютер, чем тратить часы на его восстановление.

Не переустанавливайте операционную систему из резервных копий. Ваши резервные копии могут иметь те же уязвимости, которые изначально позволили хакеру получить доступ. Единственное, для чего вы должны использовать свои резервные копии, — это восстановление ваших личных данных. Кроме того, если ваш компьютер старый или устаревший, может быть проще (и, возможно, даже дешевле) купить новый компьютер, чем тратить часы на его восстановление. - Профессиональная помощь: Если вы обеспокоены тем, что вас взломали, но чувствуете, что у вас нет навыков или знаний, чтобы исправить это, вы можете передать свой компьютер профессионалу. У вас может возникнуть соблазн перенести важные файлы, такие как фотографии, документы или видео, между зараженным компьютером и новым компьютером. Однако, делая это, вы можете непреднамеренно передать вредоносное ПО и одновременно заразить новый компьютер. Гораздо более безопасная альтернатива — доставить зараженный компьютер к квалифицированному специалисту, который сможет безопасно восстановить эти файлы, не рискуя передать инфекцию.

Достаточно загрузиться в безопасный режим, что предотвратить загрузку стороннего ПО. Таким же образом можно и найти исполнительный файл вируса, а затем удалить. После подобным операций удастся загрузиться в обычном режиме.

Достаточно загрузиться в безопасный режим, что предотвратить загрузку стороннего ПО. Таким же образом можно и найти исполнительный файл вируса, а затем удалить. После подобным операций удастся загрузиться в обычном режиме. Особенно если это требуется в офисных или домашних целях. Всевозможные браузеры, программы и т. д. всё ещё поддерживаются Windows 7.

Особенно если это требуется в офисных или домашних целях. Всевозможные браузеры, программы и т. д. всё ещё поддерживаются Windows 7.

В любом случае вам нужны резервные копии для восстановления ваших личных данных.

В любом случае вам нужны резервные копии для восстановления ваших личных данных. Не переустанавливайте операционную систему из резервных копий. Ваши резервные копии могут иметь те же уязвимости, которые изначально позволили хакеру получить доступ. Единственное, для чего вы должны использовать свои резервные копии, — это восстановление ваших личных данных. Кроме того, если ваш компьютер старый или устаревший, может быть проще (и, возможно, даже дешевле) купить новый компьютер, чем тратить часы на его восстановление.

Не переустанавливайте операционную систему из резервных копий. Ваши резервные копии могут иметь те же уязвимости, которые изначально позволили хакеру получить доступ. Единственное, для чего вы должны использовать свои резервные копии, — это восстановление ваших личных данных. Кроме того, если ваш компьютер старый или устаревший, может быть проще (и, возможно, даже дешевле) купить новый компьютер, чем тратить часы на его восстановление.