CCNA 1 R&S ITN Chapter 1 v5.0 Ответы на экзамен 2014. Функции оконечных устройств в сети

CCNA 1 R&S ITN Chapter 1 v5.0 Ответы на экзамен 2014: helenareznikowa

1. Какие интернет-технологии обеспечивают постоянное широкополосное соединение компьютеров в LAN? (Выберите два варианта).Cотовая связьDSLСпутниковая связьКабельное соединениеdial-up telephone / dial-up телефония

2. Доступ к какому типу сети должен иметь домашний пользователь, для того, чтобы делать онлайн-покупки?LANthe Internet / Интернетэкстранетинтранет

3. Каковы функции промежуточных устройств сети? (выберите две)Они являются первичными источниками и обеспечивают информацию и обслуживание для оконечных устройств.Они создают интерфейс между пользовательской и базовой коммуникационной сетью.Они направляют данные по альтернативным линиям, если происходит отказ линии связи. Они запускают приложения, которые поддерживают бизнес-сотрудничествоОни фильтруют поток данных, основываясь на настройках безопасности.

4. Заполните бланк

Аббревиатура BYOD относится к тренду, когда юзер может использовать собственные девайсы для доступа к бизнес-сети и ресурсам (рабочей сети).

5.Какое описание правильно определяет сошедшуюся сеть)?

- обеспечение нескольких сервисов в единой сети.

6.Match each characteristic to its corresponding internet conectivity type./ Соотнесите каждую характеристику с типом интернет-соединения.satellite -> Not suited for heavily wooded areas ♥ спутник -> не подходит в областях, заросших лесом;dialup telephone -> typically has very low bandwidth ♥ диал-ап телефония -> обычно имеет очень низкую широкополосность;DSL -> splits the access line into three signals ♥ DSL -> разбивает линию связи на три сигнала;cable -> uses coaxial cable as a medium ♥ кабельное соединение -> использует коаксиальный кабель в качестве среды передачи данных

7.Совместите вид сетевой коммуникации с ее описанием.

Веб-страницы, которые может редактировать и совместно просматривать группа людей – вики.

Интерактивные веб-сайты, где люди создают и делятся собственным контентом (постами) с друзьями и семьей – социальные сети.

Общение в реальном времени меж

helenareznikowa.livejournal.com

Сетевые устройства: типы сетевых устройств и их функции

Основное сетевое оборудование

1234Следующая ⇒

Введение

Глава I Теоретические основы построения сетей

Топология компьютерных сетей

Кольцо́ — это топология, в которой каждый компьютер соединён линиями связи только с двумя другими: от одного он только получает информацию, а другому только передаёт. Топология кольцо представлена на рисунке 1.

Рисунок 1 — Топология кольцо

На каждой линии связи, как и в случае звезды, работает только один передатчик и один приёмник. Это позволяет отказаться от применения внешних терминаторов. Работа в сети кольца заключается в том, что каждый компьютер ретранслирует (возобновляет) сигнал, то есть выступает в роли повторителя, потому затухание сигнала во всём кольце не имеет никакого значения, важно только затухание между соседними компьютерами кольца. Чётко выделенного центра в этом случае нет, все компьютеры могут быть одинаковыми. Однако достаточно часто в кольце выделяется специальный абонент, который управляет обменом или контролирует обмен. Понятно, что наличие такого управляющего абонента снижает надёжность сети, потому что выход его из строя сразу же парализует весь обмен.

Звезда — базовая топология компьютерной сети (рисунок 2), в которой все компьютеры сети присоединены к центральному узлу (обычно коммутатор), образуя физический сегмент сети.

Рисунок 2 — Топология звезда

Подобный сегмент сети может функционировать как отдельно, так и в составе сложной сетевой топологии (как правило, «дерево»). Весь обмен информацией идет исключительно через центральный компьютер, на который таким способом возлагается очень большая нагрузка, поэтому ничем другим, кроме сети, он заниматься не может. Как правило, именно центральный компьютер является самым мощным, и именно на него возлагаются все функции по управлению обменом. Никакие конфликты в сети с топологией звезда в принципе невозможны, потому что управление полностью централизовано.

Шина — представляет собой общий кабель (называемый шина или магистраль), к которому подсоединены все рабочие станции. На концах кабеля находятся терминаторы, для предотвращения отражения сигнала. Топология шина представлена на рисунке 3.

Рисунок 3 — Топология шина

Сетевое оборудовании

Сетевое оборудование — устройства, необходимые для работы компьютерной сети, например: маршрутизатор, коммутатор, концентратор, патч-панель и др. Можно выделить активное и пассивное сетевое оборудование.

Активное сетевое оборудование

Под этим названием подразумевается оборудование, за которым следует некоторая «интеллектуальная» особенность. То есть маршрутизатор, коммутатор (свитч), гибкий мультиплексор и т.д. являются активным сетевым оборудованием. Напротив — повторитель (репитер)] и концентратор (хаб) не являются АСО, так как просто повторяют электрический сигнал для увеличения расстояния соединения или топологического разветвления и ничего «интеллектуального» собой не представляют. Но управляемые хабы относятся к активному сетевому оборудованию, так как могут быть наделены некой «интеллектуальной особенностью»

Пассивное сетевое оборудование

Пассивное оборудование отличается от активного в первую очередь тем, что не питается непосредственно от электросети и передает сигнал без его усиления. Под пассивным сетевым оборудованием подразумевается оборудование, не наделенное «интеллектуальными» особенностями. Например, кабельная система: кабель (коаксиальный и витая пара), вилка/розетка (RG58, RJ45, RJ11, GG45), повторитель, патч-панель, концентратор, балун для коаксиальных кабелей (RG-58) и т. д. Также, к пассивному оборудованию можно отнести монтажные шкафы и стойки, телекоммуникационные шкафы. Монтажные шкафы разделяют на типовые, специализированные и антивандальные. По типу монтажа: настенные, напольные и другие.

Основное сетевое оборудование

К основному сетевому оборудованию относиться:

Сервер — выделенный компьютер. Сервером называется компьютер, выделенный из группы персональных компьютеров (или рабочих станций) для выполнения какой-либо сервисной задачи без непосредственного участия человека. Сервер и рабочая станция могут иметь одинаковую аппаратную конфигурацию, так как различаются лишь по участию в своей работе человека за консолью.

Некоторые сервисные задачи могут выполняться на рабочей станции параллельно с работой пользователя. Такую рабочую станцию условно называют невыделенным сервером.

Консоль (обычно — монитор/клавиатура/мышь) и участие человека необходимы серверам только на стадии первичной настройки, при аппаратно-техническом обслуживании и управлении в нештатных ситуациях (штатно, большинство серверов управляются удаленно). Для нештатных ситуаций серверы обычно обеспечиваются одним консольным комплектом на группу серверов (с коммутатором, например KVM-переключателем, или без такового).

В результате специализации (см. ниже), серверное решение может получить консоль в упрощенном виде (например, коммуникационный порт), или потерять её вовсе (в этом случае первичная настройка и нештатное управление могут выполняться только через сеть, а сетевые настройки могут быть сброшены в состояние по умолчанию). Сервер представлен на рисунке 4.

Рисунок 4 — Сервер

Моде́м (акроним, составленный из слов модулятор и демодулятор) — устройство, применяющееся в системах связи для физического сопряжения информационного сигнала со средой его распространения, где он не может существовать без адаптации.

Модулятор в модеме осуществляет модуляцию несущего сигнала при передаче данных, то есть изменяет его характеристики в соответствии с изменениями входного информационного сигнала, демодулятор осуществляет обратный процесс при приёме данных из канала связи. Модем выполняет функцию оконечного оборудования линии связи. Само формирование данных для передачи и обработки принимаемых данных осуществляет т. н. терминальное оборудование (в его роли может выступать и персональный компьютер).

Модемы широко применяются для связи компьютеров через телефонную сеть (телефонный модем), кабельную сеть (кабельный модем), радиоволны (en:Packet_radio, радиорелейная связь). Ранее модемы применялись также в сотовых телефонах (пока не были вытеснены цифровыми способами передачи данных). Модем представлен на рисунке 5.

Рисунок 5 — Модем

Вита́я па́ра (англ. twisted pair) — вид кабеля связи, представляет собой одну или несколько пар изолированных проводников, скрученных между собой (с небольшим числом витков на единицу длины), покрытых пластиковой оболочкой.

Свивание проводников производится с целью повышения степени связи между собой проводников одной пары (электромагнитные помехи одинаково влияют на оба провода пары) и последующего уменьшения электромагнитных помех от внешних источников, а также взаимных наводок при передаче дифференциальных сигналов.

Твой Сетевичок

Для снижения связи отдельных пар кабеля (периодического сближения проводников различных пар) в кабелях UTP категории 5 и выше провода пары свиваются с различным шагом. Витая пара — один из компонентов современных структурированных кабельных систем. Используется в телекоммуникациях и в компьютерных сетях в качестве физической среды передачи сигнала во многих технологиях, таких как Ethernet, Arcnet и Token ring. В настоящее время, благодаря своей дешевизне и лёгкости в монтаже, является самым распространённым решением для построения проводных (кабельных) локальных сетей.

Кабель подключается к сетевым устройствам при помощи разъёма 8P8C (который ошибочно называют RJ45). Витая пара представлена на рисунке 6.

Рисунок 6 – Витая пара

Коаксиа́льный ка́бель (от лат. co — совместно и axis — ось, то есть «соосный»), также известный как коаксиал (от англ. coaxial), — электрический кабель, состоящий из расположенных соосно центрального проводника и экрана. Обычно служит для передачи высокочастотных сигналов. Изобретён и запатентован в 1880 году британским физиком Оливером Хевисайдом. Коаксиа́льный ка́бель представлен на рисунке 7.

Рисунок 7 – Коаксиа́льный ка́бель

Опти́ческое волокно́ — нить из оптически прозрачного материала (стекло, пластик), используемая для переноса света внутри себя посредством полного внутреннего отражения.

Волоконная оптика — раздел прикладной науки и машиностроения, описывающий такие волокна. Кабели на базе оптических волокон используются в волоконно-оптической связи, позволяющей передавать информацию на бо́льшие расстояния с более высокой скоростью передачи данных, чем в электронных средствах связи. В ряде случаев они также используются при создании датчиков. Оптическое волокно представлено на рисунке 8.

Рисунок 8 – Опти́ческое волокно́

Сетевая плата, также известная как сетевая карта, сетевой адаптер, Ethernet-адаптер, NIC (англ. network interface controller) — периферийное устройство, позволяющее компьютеру взаимодействовать с другими устройствами сети. В настоящее время, особенно в персональных компьютерах, сетевые платы довольно часто интегрированы в материнские платы для удобства и удешевления всего компьютера в целом. Сетевая плата представлена на рисунке 9.

Рисунок 9 – Сетевая плата

1234Следующая ⇒

Дата добавления: 2016-03-26; просмотров: 986 | Нарушение авторских прав

Похожая информация:

Поиск на сайте:

steptosleep.ru

Ответы на Cisco CCNA Exploration 1 Chapter 2 с объяснениями на русском языке.

Неправильные ответы я не перевожу, так как в них может находиться нелогичный смысл.

Перевод помечен зеленым цветом, пояснение - синим.

1. What is the purpose of the TCP/IP Network Access layer?

Что является целью уровня Сетевого Доступа TCP/IP модели?

-path determination and packet switching

-data presentation

-reliability, flow control, and error detection

+network media control управление передачи сетевой среде

-the division of segments into packets

Уровень Сетевого Доступа TCP/IP модели соответствует двум уровня модели OSI: канальному и физическому, последний как раз управляет передачей сигнала сетевой среде.

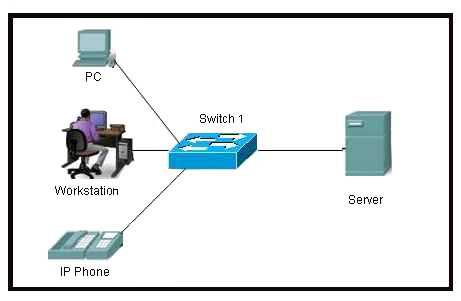

2. Refer to the exhibit. What type of network is shown?

Refer to the exhibit. What type of network is shown? Посмотрите на картинку. Какой тип сети показан на рисунке?

-WAN

-MAN

+LAN локальная сеть

-WLAN

Маленькая сеть из четырёх хостов с одним коммутатором это не что иное как локальная сеть, объединяя и предоставляя общий доступ к серверу.

3. Which three statements best describe a Local Area Network (LAN)? (Choose three.)

Какие три утверждения лучше всего описывают Локальную сеть?

+A LAN is usually in a single geographical area. Локальная сеть в основном находится в одной географической области

+The network is administered by a single organization. Сеть администрируется одной организацией

-The connection between segments in the LAN is usually through a leased connection.

-The security and access control of the network are controlled by a service provider.

+A LAN provides network services and access to applications for users within a common organization. Локальная сеть обеспечивает сетевыми услугами и доступом к приложениям для пользователей внутри организации.

-Each end of the network is generally connected to a Telecommunication Service Provider (TSP).

Отбросив три самых неподходящих ответа из трёх требуемых, получим три верных. Локальная сеть и вправду очень редко выходит за границы географической области. Одна организация успешно справится с администрированием сети. И именно локальная сеть какой-то организации обеспечивает пользователей этой организации сетевыми услугами и доступом к приложениям (например общий доступ к СУБД).

4. Which two layers of the OSI model have the same functions as the TCP/IP model Network Access Layer? (Choose two.)

Какие два уровня из OSI модели имеют такие же функции, как и в уровне Сетевого Доступа TCP/IP модели?

-Network

-Transport

+Physical Физический

+Data Link Канальный

-Session

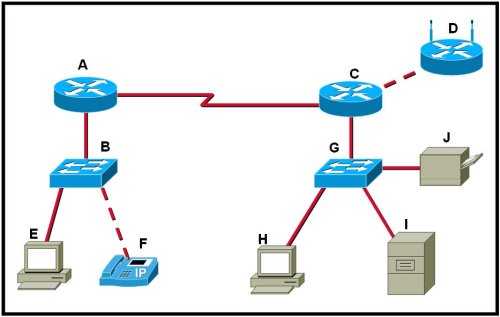

5. Refer to the exhibit. Which set of devices contains only end devices?

Refer to the exhibit. Which set of devices contains only end devices? Посмотрите на картинку. Какая совокупность из устройств содержит только конечные устройства?

-A, C, D

-B, E, G, H

-C, D, G, H, I, J

-D, E, F, H, I, J

+E, F, H, I, J

Всё правильно: E – компьютер, F – IP-телефон, H – компьютер, I- сервер, J- принтер. Все они конечные устройства.

6. What device is considered an intermediary device?

Какое устройство является промежуточным (устройством посредником)

-file server

-IP phone

-laptop

-printer

+switch коммутатор

Коммутатор, в отличие от остальных представленных в ответах умеет управлять потоком данных, но сам не создаёт эти потоки.

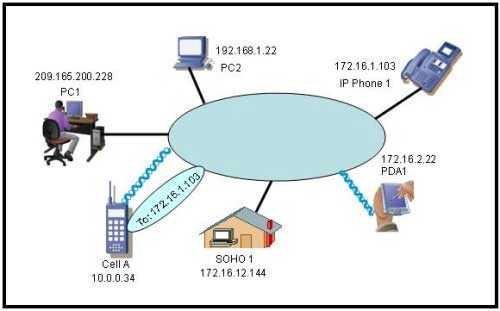

7. Refer to the exhibit. “Cell A” at IP address 10.0.0.34 has established an IP session with “IP Phone 1″ at IP address 172.16.1.103. Based upon the graphic, which device type best describes the function of wireless device “Cell A?”

Refer to the exhibit. “Cell A” at IP address 10.0.0.34 has established an IP session with “IP Phone 1″ at IP address 172.16.1.103. Based upon the graphic, which device type best describes the function of wireless device “Cell A?” Посмотрите на картинку. «Телефон А» с IP адресом 10.0.0.34 устанавливает IP сессию с «IP-Телефоном 1» с IP адресом 172.16.1.103. Основываясь на картинке, какой тип устройства лучше описывает функции беспроводного устройства «Телефон A»?

-the destination device

+an end device конечное устройство

-an intermediate device

-a media device

Именно конечные устройства создают потоки данных и инициируют соединения с сессиями. Телефон – это одно из конечных устройств.

8. What are two functions of encapsulation? (Choose two.)

Выберите две функции процесса инкапсуляции.

-tracks delay between end devices

-enables consistent network paths for communication

-allows modification of the original data before transmission

+identifies pieces of data as part of the same communication идентифицирует кусочки из данных как часть из одного и того же соединения

+ensures that data pieces can be directed to the correct receiving end device гарантирует, что кусочки данных могут быть направлены для корректного получения конечным устройством

Проще всего ответить на этот вопрос методом отброса остальных. Процесс инкапсуляции, деля данные верхнего уровня на кусочки нижнего идентифицирует каждый кусочек, чтобы потом на другом компьютере собрать эти кусочки воедино в данные. Благодаря процессу инкапсуляции другое устройство сможет легко сделать обратный процесс (декапсуляцию) и восстановить данные из кусочков.

9. Which statements correctly identify the role of intermediary devices in the network? (Choose three.)

Какое утверждение корректно идентифицирует роль промежуточных устройств в сети?

+determine pathways for data определяет путь следования для данных

-initiate data communications

+retime and retransmit data signals повторяет передачу сигналов данных

-originate the flow of data

+manage data flows управляет потоком данных

-final termination point for data flow

Промежуточные устройства или устройства посредники это концентраторы, коммутаторы, роутеры и т.п. Они как раз управляют потоком данных от одного конечного устройства (которое порождает этот поток) к другому (которое принимает этот поток).

10. Select the statements that are correct concerning network protocols. (Choose three.)

Выберите утверждения, корректно описывающие сетевые протоколы.

+define the structure of layer specific PDU’s сетевые протоколы на основе уровня PDU определяют структуры данных

-dictate how to accomplish layer functions

+outline the functions necessary for communications between layers ограничиваются функциями, необходимыми для коммуникации между уровнями

-limit the need for hardware compatibility

+require layer dependent encapsulations требуют уровень, в зависимости от инкапсуляции

-eliminate standardization among vendors

На каждом уровне сетевой модели OSI своя структура PDU. На каждом уровне есть свои протоколы, которые выполняют конкретно отведённые функции данного (одного) уровня. Третий ответ кривоват. На определённом уровне выполняется своя инкапсуляция, т.е. инкапсуляция зависит от уровня.

11. What is a primary function of the trailer information added by the data link layer encapsulation?

Что является основной функцией информации из трейлера (прицепа), добавляемого на канальном уровне процессом инкапсуляции.

+supports error detection поддержка выявления ошибок

-ensures ordered arrival of data

-provides delivery to correct destination

-identifies the devices on the local network

-assists intermediary devices with processing and path selection

На канальном уровне к данным прикрепляются две части: вначале заголовок и в конце трейлер (прицеп). В трейлере хранится контрольная сумма всего фрейма, которая служит для выявления ошибок в процессе передачи.

12. What is a PDU?

Что такое PDU?

-corruption of a frame during transmission

-data reassembled at the destination

-retransmitted packets due to lost communication

+a layer specific encapsulation особая инкапсуляция конкретного уровня

Protocol Data Unit - кусочки данных на каждом уровне сетевой модели. Прочитайте статью Инкапсуляция.13. Which characteristic correctly refers to end devices in a network?

Какие характеристика корректно относится к конечным устройствам в сети?

-manage data flows

+originate data flow порождают поток данных

-retime and retransmit data signals

-determine pathways for data

Типичные конечные устройства, это компьютеры (рабочие станции), IP-телефоны и т.п. Они то, под действиями пользователя, и создают потоки данных.

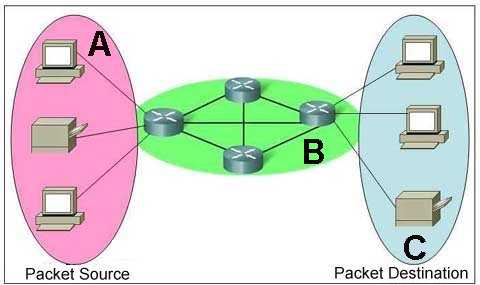

14. Refer to the exhibit. Which three labels correctly identify the network types for the network segments that are shown? (Choose three.)Посмотрите на картинку. Какие три метки корректно идентифицируют типы сети для сетевых сегментов? Которые показаны на картинке.

-Network A — WAN

+Network B — WAN

+Network C — LAN

-Network B — MAN

-Network C — WAN

+Network A – LAN

LAN – это локальная сеть, которую мы и видим в сетях A и C. Эти две локальные сети соединяет более большая сеть, именуемая WAN, т.е. сеть B.

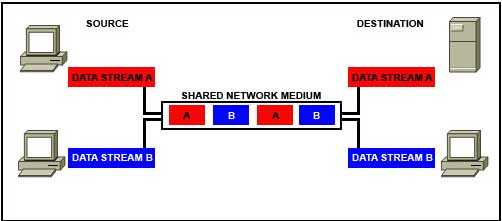

15. Refer to the exhibit. Which networking term describes the data interleaving process represented in the graphic?

Refer to the exhibit. Which networking term describes the data interleaving process represented in the graphic? Смотрим на картинку. Какой сетевой термин описывает процесс чередования данных представленный на рисунке.

-piping

-PDU

-streaming

+multiplexing мультиплексирование

-encapsulation

Когда несколько компьютеров используют для передачи данных один канал на всех, поток данных смешивается, но не перепутывается – это и есть мультиплексирование. Еще когда на одном компьютере одновременно играет потоковое аудио, автоматически проверяется почта и вы сёрфите по интернету, это тоже создаёт несколько потоков по одному проводу (или по одному радиоканалу) и тоже называется мультиплексированием.

16. What is the primary purpose of Layer 4 port assignment?

Что является основной целью назначения портов на четвёртом уровне?

-to identify devices on the local media

-to identify the hops between source and destination

-to identify to the intermediary devices the best path through the network

-to identify the source and destination end devices that are communicating

+to identify the processes or services that are communicating within the end devices идентификация процессов или служб, которые обмениваются информацией внутри конечных устройств

На транспортном уровне (а это значит, что внутри конечного устройства) почти каждое приложение (сетевое) имеет свой собственный порт назначения (например 20/21 – FTP, 25 – SMTP, 80 - HTTP).

17. Refer to the exhibit. Which term correctly identifies the device type that is included in the area B?

Refer to the exhibit. Which term correctly identifies the device type that is included in the area B? Посмотрите на картинку. Какой термин правильно идентифицирует тип устройства, который включен в область B?

-source

-end

-transfer

+intermediary промежуточное устройство

Действительно, в областях A и C находятся конечные устройства, а в области B – устройства посредники (роутеры).

18. Which layer encapsulates the segment into packets?

Какой уровень инкапсулирует сегмент в пакеты?

-physical

-data link

+network сетевой

-transport

Сетевой уровень, принимая с транспортного уровня сегмент, инкапсулирует его в пакеты.

19. What can be identified by examining the network layer header?

Что можно узнать, исследуя заголовок сетевого уровня?

-the destination device on the local media

+the destination host address адрес хоста назначения

-the bits that will be transferred over the media

-the source application or process creating the data

Действительно в заголовке сетевого уровня хранится IP-адрес хоста назначения.

20. During the encapsulation process, what occurs at the data link layer?

Что происходит на канальном уровне в течении процесса инкапсуляции?

-No address is added.

-The logical address is added.

+The physical address is added. Добавляется физический адрес

-The process port number is added.

На канальном уровне действительно добавляется физический адрес – MAC адрес.

21. What is the proper order of the layers of the OSI model from the highest layer to the lowest layer?

Что является правильной последовательностью уровней модели OSI от верхнего уровня к нижнему уровню?

-physical, network, application, data link, presentation, session, transport

-application, physical, session, transport, network, data link, presentation

-application, presentation, physical, session, data link, transport, network

+application, presentation, session, transport, network, data link, physical прикладной, представления, сеансовый, транспортный, сетевой, канальный и физический

-presentation, data link, session, transport, network, physical, application

Интересующиеся смотрят здесь.infocisco.ru

Качество обслуживания заказчиков - Увеличение доли

Обратная связь

ПОЗНАВАТЕЛЬНОЕ

Сила воли ведет к действию, а позитивные действия формируют позитивное отношение

Как определить диапазон голоса - ваш вокал

Как цель узнает о ваших желаниях прежде, чем вы начнете действовать. Как компании прогнозируют привычки и манипулируют ими

Целительная привычка

Как самому избавиться от обидчивости

Противоречивые взгляды на качества, присущие мужчинам

Тренинг уверенности в себе

Вкуснейший "Салат из свеклы с чесноком"

Натюрморт и его изобразительные возможности

Применение, как принимать мумие? Мумие для волос, лица, при переломах, при кровотечении и т.д.

Как научиться брать на себя ответственность

Зачем нужны границы в отношениях с детьми?

Световозвращающие элементы на детской одежде

Как победить свой возраст? Восемь уникальных способов, которые помогут достичь долголетия

Как слышать голос Бога

Классификация ожирения по ИМТ (ВОЗ)

Глава 3. Завет мужчины с женщиной

Оси и плоскости тела человека - Тело человека состоит из определенных топографических частей и участков, в которых расположены органы, мышцы, сосуды, нервы и т.д.

Отёска стен и прирубка косяков - Когда на доме не достаёт окон и дверей, красивое высокое крыльцо ещё только в воображении, приходится подниматься с улицы в дом по трапу.

Дифференциальные уравнения второго порядка (модель рынка с прогнозируемыми ценами) - В простых моделях рынка спрос и предложение обычно полагают зависящими только от текущей цены на товар.

Цепочка поставок – определение области

Инновации - Совершенствование

6. Какое из утверждений описывает одну из особенностей объединенной сети?

Ответ: Единая сеть, которая обеспечивает передачу голоса, видео и данных на различные устройства

7. Что определяет этап развития Интернета, называемый «сетевой экономикой»?

Ответ: Этот этап считается началом электронной коммерции.

8. Что такое «Всеобъемлющий Интернет»?

Ответ: Соединение между людьми, данными, процессами и вещами для обеспечения преимуществ.

9. Каковы две функции промежуточных устройств в сети? (Выберите два варианта ответа.)

Ответ: Они направляют данные по альтернативным путям в случае возникновения сбоя канала.

Они отфильтровывают поток данных на основании настроек безопасности

10. Что такое Интернет?

Ответ: Сеть сетей

11. Какие два критерия используются для выбора сетевой среды? (Выберите два варианта.)

Ответ: Расстояние, на которое выбранная среда способна успешно передавать сигнал

Условия, в которых будет развернута выбранная среда

Глава 2

1. В чем заключается функция IP-адреса?

Ответ: Он позволяет определить источник и получателя пакетов данных в сети

2. Каким образом пакеты перемещаются через Интернет?

Ответ: Каждый отдельный пакет коммутируется независимо от остальных, перемещаясь от маршрутизатора к маршрутизатору по оптимальному пути.

3. Посмотрите на изображение. На нем показано, каким образом данные помогают принимать решения, на основе которых мы выполняем действия. Эти действия создают данные, которые в свою очередь служат основанием для действий устройств. Это пример петли

Ответ: обратной связи

4. Несколько дней назад пользователь просматривал веб-сайт интернет-магазина спортивных товаров. Через некоторое время этот пользователь получает электронное сообщение с того же веб-сайта о распродаже аналогичного товара. Как называется данный метод ведения бизнеса?

Ответ: Микромаркетинг

5. Понятие «большие данные» относится исключительно к объему создаваемых данных.

Ответ: Верно

6. Какой сценарий является примером взаимодействия «машина-машина» (M2M) в решении для Всеобъемлющего Интернета в розничной торговле?

Ответ: Когда покупатель снимает товар со стеллажа, RFID-метка отправляет сообщение об изменении состояния запасов в систему управления заказами

7. Каковы две причины представления данных на электронных устройствах в виде битов (двоичных цифр)? (Выберите два варианта.)

Ответ: Биты можно передавать на более дальние расстояния без ухудшения качества.

Биты обеспечивают более эффективное хранение данных.

8. По мере развития Всеобъемлющего Интернета какой компонент претерпит изменения, чтобы обеспечить более эффективную передачу нужной информации в нужную точку и в нужное время?

Ответ: Процессы

9. Какое направление сетевых технологий в данный момент внедряет ЦОД?

Ответ: виртуализация

10. Какому устройству такой датчик отправил бы эти данные, чтобы в конечном итоге хозяин дома получил текстовое сообщение?

Ответ: Контроллеру

Глава 3.

1. Сколько битов содержит адрес IPv6?

Ответ: 128

2. Какое сетевое устройство хранит информацию о том, куда нужно отправлять пакеты данных, адресованные удаленным получателям?

Ответ: Маршрутизатор

3. Какие три протокола 802.15 должны пересылать информацию на устройство с поддержкой IP для взаимодействия через Интернет? (Выберите три варианта.)

Ответ: ZigBee

Bluetooth

NFC

4. это программное обеспечение, встроенное в ПЗУ устройств, таких как часы и сотовые телефоны. Это программное обеспечение с ограниченными функциями часто используется для загрузки устройства.

Ответ: Микропрограмма

5. по умолчанию должен быть настроен на конечном устройстве с поддержкой IP-протокола, чтобы устройство могло взаимодействовать с устройствами в других IP-сетях.

Ответ:Шлюз

6. Какой тип устройства будет вносить наибольший вклад в бурный рост Интернета вещей?

Ответ: Датчики

7. Почему облачные вычисления необходимы для управления данными в мире Всеобъемлющего Интернета?

Ответ: Они обеспечивают распространение приложений и сервисов по всему миру.

8. Почему для передачи данных по удаленным сетям нужен единый для всех набор протоколов?

megapredmet.ru

оконечное устройство сети - это... Что такое оконечное устройство сети?

оконечное устройство сетиТематики

- электросвязь, основные понятия

EN

- network termination unit

- NTU

Справочник технического переводчика. – Интент. 2009-2013.

- оконечное устройство первичной сети ЕАСС

- оконечное устройство сети для базового доступа

Смотреть что такое "оконечное устройство сети" в других словарях:

оконечное устройство сети для базового доступа — (МСЭ Т K.66). [http://www.iks media.ru/glossary/index.html?glossid=2400324] Тематики электросвязь, основные понятия EN network termination, basic accessNTBA … Справочник технического переводчика

оконечное устройство первичной сети ЕАСС — оконечное устройство первичной сети Техническое средство, обеспечивающее образование и предоставление типовых физических цепей или типовых каналов передачи абонентам вторичных сетей ЕАСС и отдельным организациям. [ГОСТ 22348 86] Тематики сети… … Справочник технического переводчика

Устройство оконечное первичной сети — техническое средство, обеспечивающее образование типовых физических цепей или типовых каналов передачи для предоставления их абонентам вторичных сетей и другим пользователям... Источник: ПРИКАЗ Гостелекома РФ от 28.09.1999 N 48 ОБ УТВЕРЖДЕНИИ… … Официальная терминология

оконечное устройство — 3.2.6 оконечное устройство: Устройство (устройства), смонтированное(ые) на наружной стороне здания и подключенное(ые) к каналам подачи воздуха и отвода продуктов сгорания для аппаратов типов С1 и С3 (одно или два устройства). Источник … Словарь-справочник терминов нормативно-технической документации

Оконечное устройство первичной сети ЕАСС — 34. Оконечное устройство первичной сети ЕАСС Оконечное устройство первичной сети Техническое средство, обеспечивающее образование и предоставление типовых физических цепей или типовых каналов передачи абонентам вторичных сетей ЕАСС и отдельным… … Словарь-справочник терминов нормативно-технической документации

Оконечное устройство первичной сети ЕАСС — 1. Техническое средство, обеспечивающее образование и предоставление типовых физических цепей или типовых каналов передачи абонентам вторичных сетей ЕАСС и отдельным организациям Употребляется в документе: ГОСТ 22348 86 Система связи… … Телекоммуникационный словарь

сетевое оконечное устройство — Интерфейсное устройство, включенное между абонентским оборудованием и линией связи, с помощью которой абонент подключается к сети. В сети ISDN различают два вида оконечного оборудования (см. рис. I 9), отличающихся аппаратной сложностью. В… … Справочник технического переводчика

оконечное абонентское телефонное устройство — оконечное абонентское устройство Абонентское телефонное устройство. предназначенное для ведения разговора. [ГОСТ 19472 88] Тематики телефонные сети Синонимы оконечное абонентское устройство EN subscriber s telephone station … Справочник технического переводчика

оконечное кабельное устройство — Устройство, предназначенное для включения и переключения токопроводящих жил в кабельной линии местной телефонной сети и защиты кабеля, оборудования, обслуживающего персонала и абонентов от опасных напряжений и токов, возникающих на линиях местных … Справочник технического переводчика

устройство — 2.5 устройство: Элемент или блок элементов, который выполняет одну или более функцию. Источник: ГОСТ Р 52388 2005: Мототранспортны … Словарь-справочник терминов нормативно-технической документации

technical_translator_dictionary.academic.ru

Четыре основополагающих принципа безопасности оконечных устройств сети - Минздрав рекомендует - Обзор - Каталог статей

В результате возникла опасная ситуация. DDoS-атаку легко реализовать, потоковое видео сильно зависит от пропускной способности сети, сети и так сильно загружены, а бизнес-процессы становятся все более зависимыми от этих технологий.

ИТ-менеджеры должны быть начеку. Им надо изменить методы долгосрочного анализа и планирования использования ресурсов, а также подходы к защите устройств в сети и жизненно важной полосе пропускания сетей. Описанная в этой статье модель безопасности оконечных устройств поможет согласовать эти подходы с современными реалиями.

Четыре основополагающих принципа

Основная предпосылка четырех основных принципов — сеть должна работать даже под атакой. Первый шаг заключается в определении оконечных устройств. Что же такое оконечное устройство? В данной модели оконечным устройством является любое из устройств, на которых выполняется реальная работа: настольные компьютеры, серверы и мобильные устройства.

Определив понятие оконечных устройств, переходят к разработке стратегии их защиты. Такая стратегия, собственно, и состоит из четырех основных принципов безопасности оконечных устройств и характеризуется следующими целями:

- защита оконечного устройства от атак;

- снабжение оконечного устройства функцией самовосстановления;

- контроль пропускной способности сети;

- обеспечение самовосстановления сети.

С учетом этих целей четыре основных принципа безопасности оконечных устройств можно кратко сформулировать как:

- укрепление защиты оконечных устройств;

- отказоустойчивость оконечных устройств;

- приоритизация сетей;

- отказоустойчивости сети.

У каждого принципа есть несколько дополнительных целей. Во-первых, желательно автоматизировать процесс, насколько это возможно. В конце концов, у ИТ-менеджеров уже все расписано наперед и времени и так в обрез.

Во-вторых, нужно выполнять централизованный мониторинг сети, чтобы знать, что происходит в реальном времени. Хотя одна из целей двух принципов отказоустойчивости является сокращение косвенных затрат на такой мониторинг в максимально возможной степени, иногда приходится вручную осуществлять мероприятия по защите и принимать контрмеры. Кроме того, даже в обычных условиях случаются отказы оборудования.

В-третьих, надо организовать обратную связь. Поскольку атаки становятся все более изощренными, надо признать, что оборона сможет остаться надежной, только если постоянно инвестировать в ее укрепление. В то же время, важно понимать, что расходы на сетевую безопасность трудно обосновывать перед топ-менеджментом как производственные расходы первостепенной важности.

Именно поэтому постоянный мониторинг и обратная связь очень важны. Чем лучше мы понимаем и можем продемонстрировать реальность угроз и атак, происходящих по периметру и внутри нашей сети, тем более оправданным выглядит повышенное внимание и расходы на защиту этих бизнес-ресурсов.

Укрепление защиты оконечных устройств

Цель первого принципа — обеспечение использования сетевыми ресурсами новейших технологий безопасности. Типичные угрозы включают в себя опасные вложения в электронные письма, вирусы (такие, как сетевые черви), которые распространяются по сети и все, что связано с угрозой для веб-браузеров.

Одна из мер ��ротиводействия атакам — использование антивирусного и другого ПО защиты от вредоносного кода. Другим примером является принцип изоляции или «песочницы» для защиты компьютерных приложений от вредоносного ПО за счет использования имеющегося в ОС обязательного механизма уровней целостности. Этот вид защиты применяется в Internet Explorer версии 7 и 8 для Windows Vista и Windows 7.

Одно из полезных улучшений — возможность централизованно развертывать и управлять параметрами изоляции всего узла сети. Польза от этого возможна, только если сторонние приложения будут работать (и защищаться) незаметно для пользователя.

Так как же этот принцип связан с мониторингом? Отслеживать вторжения в условиях эксплуатации сетевых ресурсов нужно масштабируемым способом. Надо также следить за кодом с нестандартным поведением.

Отказоустойчивость оконечных устройств

Цель устойчивости оконечного устройства заключается в обеспечении постоянного сбора и мониторинга информации о состоянии устройств и приложений. Таким образом, отказавшие устройства или приложения можно автоматически восстанавливать, не прерывая бизнес-процессы.

К примерам технологий, позволяющих сделать оконечные устройства более устойчивыми, относятся защита доступа к сети NAP (Network Access Protection ), а также инструменты определения базовых параметров и управления, такие как Microsoft System Center. Одно из направлений совершенствования в этой области —объединение этих технологий для организации автоматического восстановления на основе стандартизованных, легко масштабируемых базовых конфигураций.

Как связан рассматриваемый принцип с мониторингом? Подумайте о тенденциях в следующих областях мониторинга: обнаружение машин, не отвечающих техническим условиям, в чем выражается это несоответствие и когда наступает это несоответствие? На основе этих тенденций можно делать выводы об угрозах — внутренних и внешних, некорректности конфигурации, ошибках пользователя и т. п. Кроме того, при таком способе выявления угроз можно постоянно повышать устойчивость оконечных устройств перед лицом все более изощренных и распределенных атак.

Приоритизация сетей

Цель определения приоритетов в сети является обеспечение того, чтобы инфраструктура всегда могла удовлетворить потребности приложений в пропускной способности. Это соображение относится не только к хорошо изученным периодам пиковой нагрузки, но и ко времени неожиданных скачков в нагрузке сети или распределенных внешних и внутренних атак.

К технологиям, позволяющим управлять доступной для приложений пропускной способностью, относятся модель дифференцированного обслуживания разнотипного трафика DiffServ и технология контроля качества услуг QoS. Однако в настоящее время этот принцип представляет собой нагляднейшую демонстрацию технологического разрыва между тем, что необходимо и перечнем доступных коммерчески продуктов. В будущем потребуются решения для интеграции идентификации пользователей и приложений с бизнес-приоритетами. Тогда сетевые маршрутизаторы смогут автоматически сегментировать пропускную способность сети на основе этой информации.

Как связан рассматриваемый принцип с мониторингом? Маршрутизаторы должны вести журнал для потока данных для последующего анализа тенденций. Чем сегодняшние потоки отличаются от вчерашних?Наблюдается ли повышенная нагрузка? Какие новые адреса задействованы? Где они расположены: за границей сети или внутри нее? Эффективный и всесторонний мониторинг позволит получить ответы на эти вопросы.

Отказоустойчивость сетей

Цель отказоустойчивости сети заключается в обеспечении возможности незаметного для пользователя перехода на другой ресурс. В идеале, методы в этой области должны позволять переконфигурировать сеть в реальном времени при снижении производительности. Этот принцип схож с принципом отказоустойчивости оконечных устройств в том, что его цель заключается организации самовосстановления сети для сведения к минимуму усилий по управлению.

Однако этот принцип вынуждает обратить особое внимание на тот факт, что отказоустойчивость и избыточность следует анализировать как в широком, так и узком масштабе. Например, можно использовать технологии кластеризации для обеспечения перехода при сбое одного узла в центре обработки данных, но как организовать переход всего центра обработки данных или целого региона? Следует признать, что проблема обеспечения непрерывности бизнеса является более широкой, потому как требуется учитывать особенности офисных помещений, базовые сервисные службы и, самое главное, кадровые вопросы.

В дополнение к кластеризации в рамках этого принципа применяются другие технологии, среди которых репликация и виртуализация. Как связан рассматриваемый принцип с мониторингом? Отказоустойчивые технологии в целом полагаются на мониторинг. Кроме того, данные о нагрузке можно использовать для планирования ресурсов и сбора данных в процессе развития бизнеса.

Реализация отдельных принципов

Для каждого из этих четырех основных принципов безопасности оконечных устройств есть коммерческие технологии обеспечения безопасности, целостности сети и бизнес-процессов, которые либо используются недостаточно эффективно, либо еще не развернуты в большинстве организаций. Это открывает для ИТ-менеджеров ряд возможностей:

- задействуйте четыре основных принципа или другие инструменты для выявления угроз и брешей в защите вашей сети;

- уделите больше времени и ресурсов автоматизации и мониторингу;

- привлеките к более тесному сотрудничеству бизнес-пользователей, принимающих решения о расходах, к определению расходов и преимуществ, связанных с реализацией этих принципов.

Наверняка есть предприятия, уже реализовавшие один или нескольких из описанных здесь основополагающих принципов. Но многое остается еще сделать. Критически важно понять, что необходима реализация всех этих четырех принципов, так как каждый из них является ключом к успеху.

antonov-andrey.ucoz.ru

- Скорость интернета единицы измерения

- Как удалить журнал в firefox

- Wi fi перевод на русский

- Как через hdmi подключить телевизор к компьютеру windows xp

- Как изменить пароль на пк

- Программы для скачивания музыки из интернета

- Открыть видео онлайн с компьютера

- Что такое ай пи адрес и как его найти

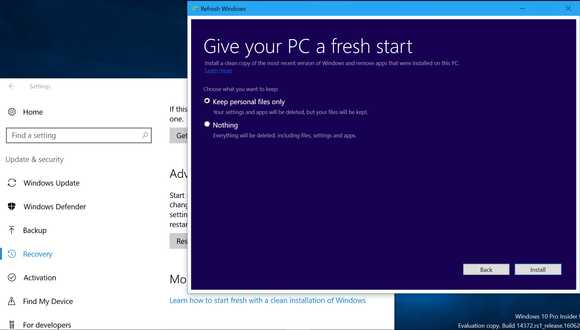

- Как переустановить windows полностью

- Что такое прошивка планшета

- Как удалить браузер мазила с компьютера полностью