Как определить пользователя по адресу ip: 2ip.ru | DDoS protection

Содержание

windows — Получить имя компьютера через IP адрес

set WMI = GetObject("winmgmts:\\" & ip & "\root\cimv2")

if Err.Number <> 0 then

msgbox Err.Description

end if

set items = WMI.ExecQuery("SELECT * FROM Win32_ComputerSystem")

for each item in items

msgbox item.Name

next

Запуск скрипта от имени пользователя получает имя хоста, а запуск от имени системы возвращает ошибку

Разрешение отклонено 70

Каким ещё способом можно получить имя удалённого компьютера?

- windows

- vbscript

- wmi

2

Поскольку используется AD, то я предлагаю использовать источником для создания базы данных рабочих станций журнал аудита контроллера домена.

Вот пример сведений из записи (EventID=4624 / вход в систему), которая возникает при загрузке рабочей станции домена и её попытке связаться с контроллером доменом (на базе W2K8).

Имя учетной записи: COMPUTER0$

Домен учетной записи: DOMAIN-A

Код входа: 0x316d2639

GUID входа: {47f539ad-1ea8-a704-b23f-c5f7d3bcf80d}

Сведения о процессе:

Идентификатор процесса: 0x0

Имя процесса: -

Сведения о сети:

Имя рабочей станции:

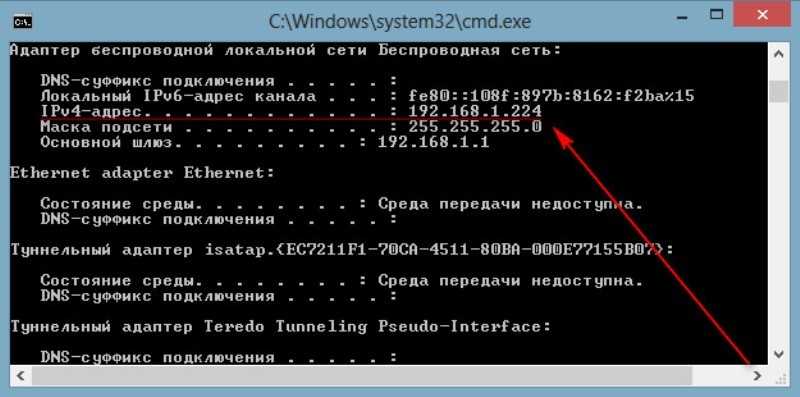

Сетевой адрес источника: 192. 168.1.170

168.1.170

Как видно из текста, доступно имя станции (с добавленным символом $ в конце).

И самое необходимое — IP-адрес узла, который общался с контроллером домена.

Дальше дело техники:

Использовать техническую учетную запись с правами локального администратора контроллера домена, чтобы прочесть записи с журнала «Безопасность»

Распарсить XML-данные записей журнала.

Задать соответствие имени и IP, и занести это в базу.

P.S. Альтернативным решением было бы поднять службу WINS, которая работает в автоматическом режиме, практически не требуя настроек. Но, если мне не изменяет память, данный сервис имеет крупные уязвимости, вплоть до RTE.

Либо все же правильно настроить службу DNS. Так чтобы обратные имена корректно регистрировались в базе DNS.

В Active Directory добавил члена группы в Администраторы домена, но он имеет доступ к удалённому рабочему столу. Скрипт запускается от системы, подключение происходит от пользователя.

Скрипт запускается от системы, подключение происходит от пользователя.

set locator = CreateObject("WbemScripting.SWbemLocator")

set WMI = locator.ConnectServer(ip, "root\cimv2", "User", "Password")

Пока решил проблему таким способом, но буду рад любым другим вариантам.

Зарегистрируйтесь или войдите

Регистрация через Google

Регистрация через Facebook

Регистрация через почту

Отправить без регистрации

Почта

Необходима, но никому не показывается

Отправить без регистрации

Почта

Необходима, но никому не показывается

By clicking “Отправить ответ”, you agree to our terms of service and acknowledge that you have read and understand our privacy policy and code of conduct.

unix — Как узнать, какой пользователь находится за IP-адресом?

спросил

Изменено

11 лет, 3 месяца назад

Просмотрено

11 тысяч раз

Мне удалось получить подключенные IP-адреса в моей сети, проверив широковещательный IP-адрес. Теперь, как мне узнать больше информации об этом отдельном IP-адресе, скажем, 192.168.0.199 ? Могу ли я сказать что-то вроде:

палец ipaddr

или есть эквивалентная команда?

Я читал руководство w, finger, who и я не смог найти ничего, что касалось бы IP-адресов. Все дело в именах пользователей. Это то, что я хочу выяснить в основном.

Кто-нибудь знает? Я в системе Unix (Mac). Я попытался пропинговать рассматриваемый адрес, надеясь, что это даст какой-то свет, но из этого не вышло ничего более ценного, кроме IP-адреса.

Я попытался пропинговать рассматриваемый адрес, надеясь, что это даст какой-то свет, но из этого не вышло ничего более ценного, кроме IP-адреса.

- unix

- сеть

- ip

- ip-адрес

- whois

4

Установить nmap. Затем выполните эту команду от имени пользователя root:

nmap -O 192.168.0.199 (или любой другой IP-адрес).

Вы получите следующий вывод:

root: /home/l # nmap -O 192.168.0.244 Начиная с Nmap 5.51 ( http://nmap.org ) 27 февраля 2012 г., 16:10 по восточному поясному времени. Отчет о сканировании Nmap для 192.168.0.244 Хост работает (задержка 0,0019 с). Не показано: 997 закрытых портов ГОСУДАРСТВЕННАЯ СЛУЖБА ПОРТА 80/tcp открыть http 139/tcp открыть netbios-ssn 1641/tcp открытое зрение MAC-адрес: 00:90:A9:22:14:E2 (Western Digital) Тип устройства: общего назначения Запуск: Linux 2.6.X Сведения об ОС: Linux 2.6.9 - 2.6.31 Сетевое расстояние: 1 переход Выполнено определение ОС.Пожалуйста, сообщайте обо всех неверных результатах на http://nmap.org/submit/. Nmap выполнен: 1 IP-адрес (1 хост включен) просканирован за 4,09 секунды.

В нем будут перечислены открытые сетевые порты, что может позволить вам определить, что работает на этом компьютере. Он сообщает MAC-адрес для этого IP-адреса, если это возможно, а затем сообщает вам, какой производитель владеет блоком, в котором находится этот адрес. Затем он пытается определить ОС, на которой работает машина. В моем примере вы можете видеть, что устройство произведено Western Digital и работает под управлением Linux (на самом деле это сетевое хранилище). Надеюсь, это даст вам достаточно информации, чтобы сопоставить IP-адрес с его машиной.

Редактировать: только что заметил, что вы в UNIX, извините, это будет работать только на машинах с Windows — я все равно оставлю этот ответ здесь, если у других пользователей Windows есть аналогичный вопрос / у вас есть машина с Windows в вашей сети.

Могу предложить netscan:

http://www. softperfect.com/products/networkscanner/

softperfect.com/products/networkscanner/

Это может сканировать диапазон и получать определенную информацию, включая зарегистрированного пользователя, время безотказной работы и так далее.

Если нужная вам информация недоступна сразу, вы можете добавить более сложные запросы через WMI и реестр.

finger , а также большинство других инструментов обнаружения сети полагаются на приложение удаленного сервера на машине, которую вы пингуете.

Если такой службы нет, вы можете использовать удаленное снятие отпечатков пальцев для (эвристического) обнаружения удаленной операционной системы. Аналогичным образом вы можете узнать некоторые характеристики удаленной системы, такие как текущие счетчики TCP, время безотказной работы системы и т. д.

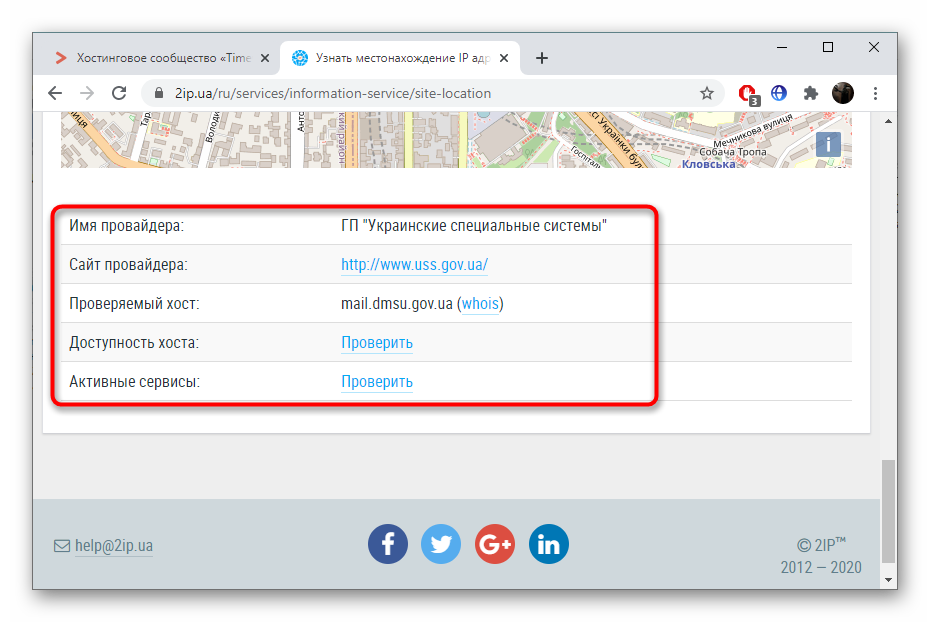

Вы также можете использовать сторонние службы, такие как глобальный whois или обратные DNS-запросы. Однако, если ваш сетевой администратор не настроил эти записи вручную, они не будут установлены для частных IP-адресов.

Зарегистрируйтесь или войдите в систему

Зарегистрируйтесь с помощью Google

Зарегистрироваться через Facebook

Зарегистрируйтесь, используя электронную почту и пароль

Опубликовать как гость

Электронная почта

Требуется, но никогда не отображается

Опубликовать как гость

Электронная почта

Требуется, но не отображается

Нажимая «Опубликовать свой ответ», вы соглашаетесь с нашими условиями обслуживания и подтверждаете, что прочитали и поняли нашу политику конфиденциальности и кодекс поведения.

Надежно ли использовать IP-адрес для идентификации пользователя на вашем веб-сайте?

спросил

Изменено

9 лет, 2 месяца назад

Просмотрено

14 тысяч раз

Вот моя ситуация. Я участвую в проекте по созданию благотворительного P2P-сайта, где пользователи могут общаться и давать деньги друг другу. Из-за характера сайта мы знаем, что мошенники будут безудержными. У нас есть несколько идей по превентивным мерам, и одна из них заключалась в том, чтобы привязать IP-адрес к учетной записи пользователя. Причина этого заключается в том, чтобы иметь возможность обнаруживать, когда кто-то с одного и того же IP-адреса создает несколько учетных записей.

Я участвую в проекте по созданию благотворительного P2P-сайта, где пользователи могут общаться и давать деньги друг другу. Из-за характера сайта мы знаем, что мошенники будут безудержными. У нас есть несколько идей по превентивным мерам, и одна из них заключалась в том, чтобы привязать IP-адрес к учетной записи пользователя. Причина этого заключается в том, чтобы иметь возможность обнаруживать, когда кто-то с одного и того же IP-адреса создает несколько учетных записей.

Будет ли это надежным? Почему или почему нет? Я погуглил и нашел много противоречивых идей по этому вопросу. Спасибо за любую помощь, которую вы можете дать.

3

Нет, это ненадежно. Потому что:

- Клиенты-резиденты, которые не платят специально за статический IP-адрес, часто замечают, что их адреса часто меняются. Я использую AT&T DSL и вижу, что мой IP-адрес меняется примерно два раза в месяц в среднем

- Люди, которые на законных основаниях совместно используют подключение к Интернету, независимо от того, используют ли они разные рабочие станции в одном офисе с линией T1 или все они подключены к одной и той же точке доступа Wi-Fi в Starbucks, все будут иметь один и тот же IP-адрес.

- В связи с вышеизложенным, люди, которые мобильны, например, люди, которые используют ноутбуки для подключения к Wi-Fi в кафе, аэропортах, отелях и т. д., будут иметь разные IP-адреса для каждого места, которое они посещают.

- Даже люди, которые находятся в одном месте со статическим IP-адресом, могут обмануть вашу систему с помощью прокси-сервера или прокси-инструмента, такого как Tor. Это упрощает обход IP-ограничений.

3

№

Многие соединения находятся за NAT (один общедоступный IP-адрес шлюза для многих людей) или используют DHCP (часто меняющиеся IP-адреса).

IP-адрес — один из худших способов идентификации пользователя.

Существует дискуссионный форум, в котором я состою, который запрещает sock puppets (то есть несколько учетных записей одного и того же пользователя). У них нет средств для их автоматического обнаружения, потому что нет средств для их окончательной идентификации. IP-адреса перехватываются, потому что их можно использовать для идентификации носков-марионеток, но я знаю, что процесс их идентификации является трудоемким, ручным и подверженным ошибкам.

Это делается только в том случае, если есть подозрение, что кто-то использует носочные куклы для злонамеренных или подрывных целей. В вашем случае нет реального ответа, кроме тщательного и ручного мониторинга привычек использования с использованием информации, которую вы собираете о пользователях, чтобы попытаться выявить подозрительные привычки. Но вы также должны принять тот факт, что 80% марионеток из носков останутся незамеченными, и сделать все возможное, чтобы предупредить других пользователей о такой возможности.

Ваша большая проблема, между прочим, может быть Мюнхгаузеном по Интернету, который мы также поймали.

2

Нет, не в последнюю очередь потому, что:

- IP-адреса могут меняться со временем из-за истечения срока аренды DHCP.

- Люди заходят на веб-сайты из разных мест, включая дом, работу, кафе и т. д.

- За брандмауэром NAT или прокси-сервером многие люди могут использовать один и тот же IP-адрес.

Будет ли у вас много зарегистрированных людей, которые имеют право на получение денег? Я бы предложил ручную проверку с использованием реальных людей, если это вообще возможно. По крайней мере, вы можете заявить, что проявляете должную осмотрительность, если в дело вовлечен человек.

Нет: например, любой прокси-сервер компании будет иметь только один внешний IP-адрес, поэтому все, кто регистрируется внутри сети, будут иметь один и тот же IP-адрес.

Недавнее судебное дело, возможно, стоит прочитать: http://yro.slashdot.org/story/11/05/03/2020205/An-IP-Address-Does-Not-Point-To-a-Person-Judge -Правила

1

Абсолютно ненадежно…

Кто-то при коммутируемом соединении будет иметь другой IP-адрес каждый раз, когда они «диапазонят».

Пользователи DSL будут иметь разные IP-адреса каждый раз, когда они сбрасывают или повторно подключают свою учетную запись, если они не платят за статический IP-адрес.

Многие пользователи в определенной локальной сети будут использовать один общедоступный IP-адрес.

Конкретный пользователь может войти из дома, с работы, из общедоступной точки доступа и иметь разные IP-адреса в каждом месте.

Я занимаюсь разработкой службы ASP, и недавно мы прошли обязательную стороннюю проверку безопасности, чтобы получить статус, позволяющий нам размещать данные для определенного государственного учреждения. Так что, если я могу поделиться некоторой информацией, которую я почерпнул на тренингах, возможно, это поможет.

Во-первых, IP-адреса могут использоваться для помощи в том, чего вы пытаетесь достичь, но сами по себе они определенно не годятся. Примером может служить беспроводная связь в McDonalds. Все в McDonalds подключены к одной и той же беспроводной сети и используют один и тот же общедоступный IP-адрес через NAT, который преобразуется из локального адреса (например, 192.168.0.xxx) в общедоступный адрес для всех компьютеров, расположенных за ним. NAT хранит записи, поэтому он знает, какой трафик может возвращаться в сеть и на какой компьютер он направляется.

NAT хранит записи, поэтому он знает, какой трафик может возвращаться в сеть и на какой компьютер он направляется.

Мы обнаружили, что хорошей мерой безопасности является использование зашифрованного сеансового ключа, который включается во все отправки GET/POST. Этот ключ сеанса содержит GUID, который является поиском текущего сеанса. Таким образом, даже если кто-то взломает шифрование вашего сеанса, ему все равно придется угадывать GUID, чтобы найти действительный сеанс. Кроме того, отслеживая IP-адреса, если они внезапно меняются, мы можем немедленно аннулировать сеанс (у нас также есть белый список на случай, если кто-то балансирует нагрузку на несколько интернет-линий, что может привести к частому изменению IP-адреса). Файл cookie также можно использовать вместо отслеживания IP-адреса, поскольку два человека за одним и тем же NAT потенциально могут захватить друг друга, если они найдут способ украсть сеансовый ключ другого человека.

Зашифрованные файлы cookie также являются хорошим способом обеспечения безопасности. Но убедитесь, что вы используете проверенную и протестированную платформу, так как она уже закрыла для вас известные уязвимости. Хотите верьте, хотите нет, но наша компания по обеспечению безопасности сообщила нам, что .NET стала одной из лучших известных им безопасных сред. Я чуть со стула не упал, когда это услышал.

Но убедитесь, что вы используете проверенную и протестированную платформу, так как она уже закрыла для вас известные уязвимости. Хотите верьте, хотите нет, но наша компания по обеспечению безопасности сообщила нам, что .NET стала одной из лучших известных им безопасных сред. Я чуть со стула не упал, когда это услышал.

Лично я не думаю, что это будет надежно.

Основная причина будет для тех, кто использует общий IP. Это включает в себя большинство пользователей, подключающихся внутри бизнеса, и домашних пользователей, подключающихся через один и тот же концентратор WIFI.

Более чем вероятно, что несколько пользователей зайдут на ваш сайт с одного и того же IP-адреса.

Добавьте к этому тот факт, что IP-адреса со временем меняются, и вы уже теряете след своих пользователей.

Также стоит помнить, что часто несколько пользователей используют один и тот же физический компьютер. Вы хотите, чтобы только один член семьи мог зарегистрироваться и т. д.?

Это может быть полезно как часть эшелонированной защиты, но я бы не назвал это «надежным».

Если вы хотите идентифицировать пользователей, вы можете использовать файл cookie. В одном из решений используется комбинация файлов cookie, локального хранилища, флэш-памяти и другой информации о состоянии, которая может храниться в браузере: http://samy.pl/evercookie/

Ничто не является надежным на 100%. Эти файлы cookie могут быть удалены определенным пользователем или в некоторых браузерах одним щелчком мыши. В конечном счете, во многих странах за пределами США пользователь имеет право не быть отслеженным.

2

В качестве альтернативы на будущее: новые бизнес-процессоры Intel® обеспечивают лучшую безопасность, управляемость и производительность настольное приложение.

Зарегистрируйтесь или войдите в систему

Зарегистрируйтесь с помощью Google

Зарегистрироваться через Facebook

Зарегистрируйтесь, используя электронную почту и пароль

Опубликовать как гость

Электронная почта

Требуется, но никогда не отображается

Опубликовать как гость

Электронная почта

Требуется, но не отображается

Нажимая «Опубликовать свой ответ», вы соглашаетесь с нашими условиями обслуживания и подтверждаете, что прочитали и поняли нашу политику конфиденциальности и кодекс поведения.

168.1.170

168.1.170

Пожалуйста, сообщайте обо всех неверных результатах на http://nmap.org/submit/.

Nmap выполнен: 1 IP-адрес (1 хост включен) просканирован за 4,09 секунды.

Пожалуйста, сообщайте обо всех неверных результатах на http://nmap.org/submit/.

Nmap выполнен: 1 IP-адрес (1 хост включен) просканирован за 4,09 секунды.