Как понять что тебя вк взломали: Как понять что тебя взломали в ВК и узнать что взлом действительно был

Содержание

Как понять, что ваш Айфон взломали. Мой любимый способ

В последнее время почти вся наша жизнь утекла в интернет. Мы не расстаемся с телефоном никогда, а в случае, если видим какую-то подозрительную активность сразу же бросаемся в панику. При этом зачастую бывает так, что даже когда вашу учетную запись iCloud или любую другую социальную сеть взламывают, вы даже об этом не подозреваете. Кто-то тихо мирно сидит где-нибудь в другой части города или вообще за соседней дверью и мониторит все ваши переписки, фотографии и другой контент. В статье поговорим о самых популярных сервисах, которые могут взломать у современного пользователя и постараемся сделать все, чтобы избежать таких подарков судьбы.

Выясняем, кто мог иметь доступ к данным на вашем устройстве.

Сразу же оговоримся, что речи про создание сложных паролей на iPhone и методов защиты от мошенников мы предлагать не будем. Сегодня поговорим лишь о том, как узнать, что вас взломали в той или иной сети. А что с этим делать, решать только вам: перестать наконец давать пользоваться своим телефоном кому попало, или полностью сменить все пароли.

Что делать, если забыл пароль от Айфон. Лучшие способы разблокировки.

Содержание

- 1 Как узнать у кого есть доступ к iCloud

- 1.1 Как посмотреть все устройства iCloud на Айфоне

- 1.2 Как узнать у кого есть доступ к iCloud через браузер

- 2 Как узнать, кто заходил в Телеграм

- 3 Как узнать, у кого есть доступ к моему Инстаграму

- 4 Как узнать, кто заходит в мой Ватсап

Как узнать у кого есть доступ к iCloud

Конечно, больше всего каждый из нас боится, что кто-то получит доступ к его учетной записи iCloud. Только представьте: фото, документы, заметки, почтовый ящик — все это защищено лишь одним паролем. Очень удивляюсь тем ребятам, которые до сих пор не пользуются двухфакторной аутентификацией. Смельчаки, иначе не скажешь.

Apple все понимала и встроила специальные инструменты, позволяющие буквально в два клика увидеть все устройства, которые подключены к вашему аккаунту. Сделать это можно несколькими способами.

Как посмотреть все устройства iCloud на Айфоне

Чтобы узнать, какие устройства вошли в ваш аккаунт на Айфоне, вам понадобится:

- Перейти в Настройки.

- Далее тапнуть на раздел меню с вашим именем и фамилией.

- Пролистать до конца открывшегося меню и просмотреть список всех устройств.

В этом меню вы можете проверить все привязанные устройства.

Здесь всегда отображаются устройства, через которые выполнен вход. Если вы заметили какое-то неизвестное вам устройство, тапните на него и нажмите Удалить из учетной записи. Плюс, в этом же меню проверьте раздел Wallet и Apple Play. Возможно, что к нему привязаны ваши банковские карты.

Узнать, кто пользуется вашим iCloud можно и через iPad и Mac, делается это ровно таким же способом.

Как узнать у кого есть доступ к iCloud через браузер

Есть еще один способ, с помощью которого можно проверить, кто заходил в ваш Айклауд. Этот способ мой любимый, ибо на сайт можно зайти с абсолютно любого устройства в любой момент времени. Делается это прямо через браузер:

Делается это прямо через браузер:

- Заходите на официальный сайт Apple по этой ссылке.

- Далее нажимаете войти в учетную запись, вводите свои данные.

- В левом меню находите пункт Устройства.

- Справа высветятся все устройства, с которых выполнен вход в iCloud.

Посмотреть все устройства через сайт удобнее всего.

Если вы вдруг заметили непонятое устройство в списке, рекомендую сию секунду удалить его из учетной записи, сменить пароль и поставить двухфакторную аутентификацию.

Как узнать, кто заходил в Телеграм

Сторонние приложения тоже давно подтянулись и предлагают свои инструменты для безопасности ваших данных. Однако вместо доступных устройств приложения предлагают отследить аккаунт с помощью геолокации. Я не совру, если скажу, что Телеграм — любимый мессенджер команды AppleInsider.ru, поэтому предлагаю начать с него.

Чтобы проверить, кто заходил в Телеграм, вам необходимо:

- Открыть Телеграм на iPhone, iPad или Mac.

- Перейти в Настройки, Устройства (активные сессии).

- Просмотреть список всех устройств, с которых выполнен вход.

Проверяем неизвестные нам аккаунты в Телеграм.

Здесь же можно нажать на кнопку Завершить другие сеансы, чтобы отключить все устройства за раз, либо тапнуть по любому из устройств и нажать на кнопку Завершить сеанс. Плюс, не забывайте про настройку автоматического завершения сеансов. Она находится в самом низу настроек.

Как узнать, у кого есть доступ к моему Инстаграму

- Перейдите в Настройки.

- Далее тапните по разделу Безопасность.

- Затем перейдите в пункт Входы в аккаунт.

- Просмотрите все устройства, с которых был выполнен вход.

Мой опыт подсказывает, что в Инстаграм пытаются залезть чаще всего.

Интересно, что официального приложения на Mac нет, но macOS X в меню входов все равно высвечивается. Именно в Инстаграм я впервые узнал, что практически во всех приложениях можно отследить, кто заходит в ваш аккаунт. К слову, несколько раз сталкивался с непонятными аккаунтами из других городов. С чем это связано, так и не понял, но пароль сменил.

К слову, несколько раз сталкивался с непонятными аккаунтами из других городов. С чем это связано, так и не понял, но пароль сменил.

Подписывайтесь на нас в Яндекс.Дзен, там вы найдете много полезного и интересного!

Как узнать, кто заходит в мой Ватсап

Хоть Ватсапом можно пользоваться только через телефон и компьютер, вопрос о том, как узнать, кто заходил в Ватсап многим не дает покоя. Здесь все ровно то же самое, что и на других устройствах:

- Откройте WhatsApp на iPhone.

- Далее перейдите в раздел Настроек.

- Затем откройте пункт Связанные устройства.

- Просмотрите историю подключений к вашей учетной записи.

Проверьте, не подвергся ли ваш WhatsApp взлому.

Удобно, что можно просмотреть еще и дату входа. Таким образом вам удастся узнать, в какой именно день был совершен подозрительный вход.

С помощью этого инструмента я не один раз замечал подозрительные аккаунты в разных приложениях. Сложно сказать, сам я допустил оплошность или кто-то целенаправленно пытался войти в мою учетку. В любом случае скрывать мне было особо нечего, а все необходимые меры приняты были буквально через пару минут.

Сложно сказать, сам я допустил оплошность или кто-то целенаправленно пытался войти в мою учетку. В любом случае скрывать мне было особо нечего, а все необходимые меры приняты были буквально через пару минут.

Что делать, если взломали iCloud? Личный опыт.

Вы сталкивались с подобным? Знали о таких возможностях в iCloud и других приложениях? Дайте обратную связь в нашем Телеграм-чате или в комментариях ниже, будет интересно прочесть.

iCloudInstagram на iPhoneTelegramСоветы по работе с Apple

10 признаков, что вас взломали

1. Хакеры сами сообщают о взломе

Если злоумышленники хотят заработать, они часто напрямую связываются с жертвой взлома.

Программы-вымогатели

Шифрование всех файлов и невозможность обрабатывать данные говорят о том, что сеть была взломана. Обычно злоумышленники требуют выкуп, чтобы восстановить доступ к данным.

Специалисты советуют ничего не переводить хакерам, однако согласно статистике 50% жертв платят выкуп. Как правило, после того, как хакеры получают, что хотели, они требуют больше денег.

Как правило, после того, как хакеры получают, что хотели, они требуют больше денег.

Вероятнее всего, жертва уже не получит доступ к своим данным, поэтому стоит переустановить систему и восстановить данные из резервной копии. Но это не всегда возможно. Некоторые вирусы могут находиться в системе в течение нескольких недель, прежде чем активировать шифрование. Злоумышленники должны убедиться, что они заразили локальные, а иногда и удаленные резервные копии.

Если этот способ не подходит, можно попробовать поискать ключ дешифрования в интернете. Проект No More Ransom, который поддерживает Европол, может помочь в этом.

Также стоит отметить, что даже если жертва переводит нужную сумму злоумышленнику, она может не получить ключ. Специалисты говорят, что после подобного взлома все равно следует провести глубокую очистку, восстановить систему и убедиться, что программа-вымогатель полностью удалена.

Доксинг

Подобный метод взлома подразумевает хищение конфиденциальных данных и частных документов с целью публикации их в открытом доступе. Это своего рода цифровой шантаж. За определенную сумму злоумышленники обещают удалить документы и не выкладывать их в интернет.

Это своего рода цифровой шантаж. За определенную сумму злоумышленники обещают удалить документы и не выкладывать их в интернет.

Рекламное ПО

Всплывающие рекламные объявления, предлагающие ускорить работу системы, удалить вредоносные программы или выдающие себя за службу технической поддержки — это признак того, что сеть или компьютер были взломаны.

Возможно, причиной послужила уязвимость в браузере, и если не нажимать на рекламу, с компьютером ничего не случится. С другой стороны, это также может означать, что операционная система уже заражена.

Письма-вымогатели

При атаках этого типа злоумышленник тоже связывается с жертвой напрямую. Как правило, он присылает email, в котором сообщает, что взломал веб-камеру и заснял пользователя в какой-то компрометирующей ситуации. Если он не заплатит выкуп, хакер грозится разослать эти материалы друзьям и семье.

На эти мошеннические письма можно не обращать внимания. Их рассылают тысячам людей в надежде, что кто-то в это поверит. Однако даже если среди них найдется несколько наивных пользователей, это может неплохо обогатить киберпреступников.

Однако даже если среди них найдется несколько наивных пользователей, это может неплохо обогатить киберпреступников.

Злоумышленники действительно могут получить доступ к веб-камерам, и этот метод взлома набирает обороты. Он используется в любых целях, от промышленного шпионажа до сталкинга. Но как правило, преступники редко выходят на связь со своими жертвами.

2. В браузере появляются новые инструменты

Если в вашем браузере появились новые панели инструментов, которые вы не устанавливали, вероятнее всего, он был заражен. Они могут регистрировать нажатия клавиш, чтобы собирать данных учетных записей и кредитных карт. Кроме этого, подобный вирус может загрузить на устройство и другие вредоносные программы.

В лучшем случае, поисковые запросы просто будут перенаправлены на другие сайты. Злоумышленники получают деньги за генерацию трафика на определенных ресурсах.

3. Друзья получают странные сообщения

Хакеры часто создают поддельные профили в социальных сетях и рассылают приглашения контактам владельца реальной страницы.

Настоящий или поддельный профиль может использоваться для распространения спорной или конфиденциальной информации с целью нанести ущерб репутации. С помощью этих страниц также можно добывать необходимую информацию о пользователе, расспрашивая его друзей. Этот метод называется социальной инженерией.

Друзья пользователя могут получить сообщение с просьбой получить платеж через PayPal от вашего имени.

Поскольку жертву просят получить, а не оплатить что-то, у нее может не возникнуть никаких подозрений. Злоумышленник предлагает жертве перевести полученные деньги на ее банковский счет, а затем ему на карту.

Но, разумеется, банковский счет принадлежит злоумышленникам. Как только они получают деньги, первоначальная транзакция в PayPal отменяется, и жертва остается без денег.

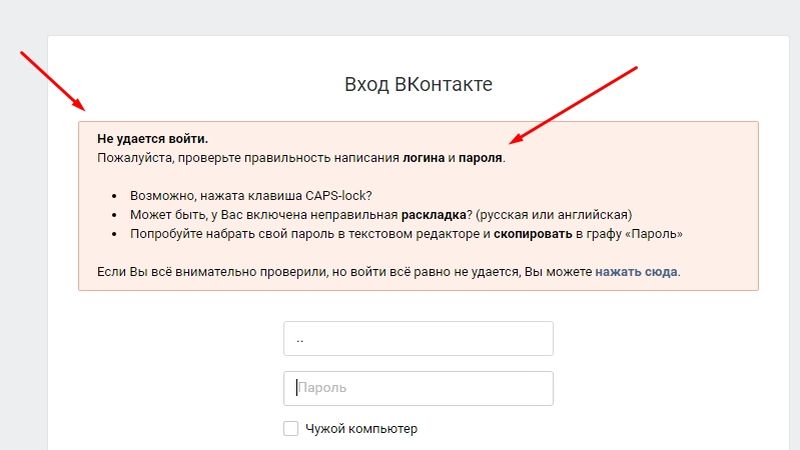

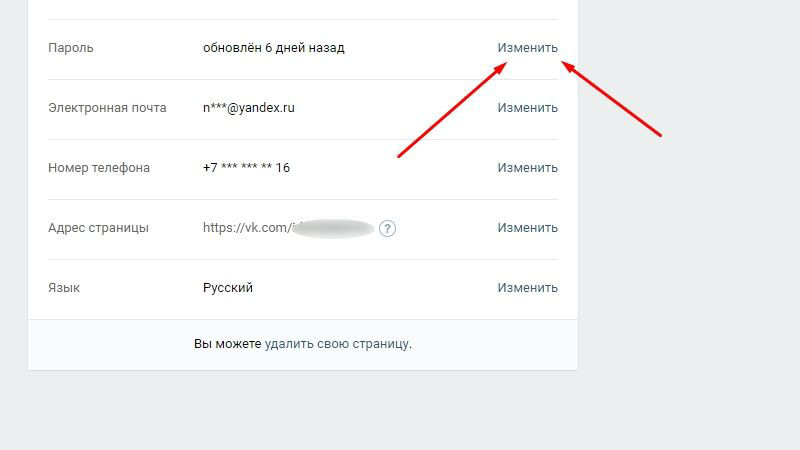

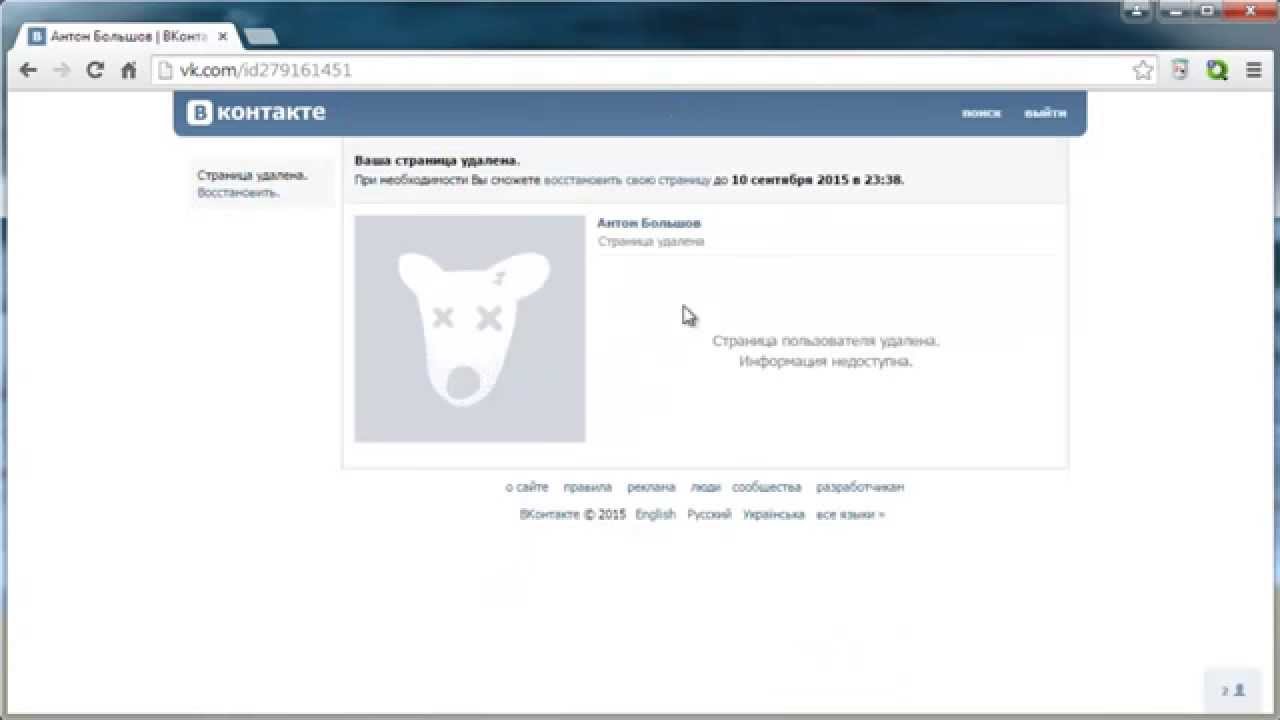

4. Не получается войти в учетную запись

Если не удается зайти в какой-то сервис или сайт, первым делом нужно убедиться, что он работает. Если у других пользователей нет проблем, скорее всего, ваш аккаунт был взломан. Как только злоумышленнику удается войти в чужую учетную запись, он сразу меняет пароль, чтобы владелец аккаунта не смог зайти в него.

Как только злоумышленнику удается войти в чужую учетную запись, он сразу меняет пароль, чтобы владелец аккаунта не смог зайти в него.

Хакеры могут заполучить пароль различными способами:

- они могут использовать метод подбора,

- взломать другую вашу учетную запись, где используется такой же пароль,

- провести фишинг-атаку.

Если вам не удается зайти на сайт, необходимо как можно скорее сообщить о проблеме в техподдержку. Конечно, вам придется доказать, что вы — настоящий владелец, а не взломщик, который использует социальный инжиниринг, чтобы получить доступ к аккаунту.

Также можно попросить поддержку немедленно заблокировать профиль и восстановить доступ только после того, как они определят истинного владельца. Если вы использовали этот пароль на других сайтах или платформах, немедленно измените его.

5. Устанавливается новое ПО

Если на компьютере появилась новая программа, которую никто не устанавливал, это верный признак заражения. Вирусы и вредоносное ПО, как правило, скрыты от глаз обычного пользователя, а трояны, черви и рекламное ПО могут отображаться как обычные приложения.

Вирусы и вредоносное ПО, как правило, скрыты от глаз обычного пользователя, а трояны, черви и рекламное ПО могут отображаться как обычные приложения.

Необычное программное обеспечение может загружаться вместе с другими бесплатными программами. В условиях пользования может быть пункт о загрузке других пакетов ПО, который многие не замечают. Такие программы могут собирать информацию о владельцах и статистические данные об использовании устройства, которые позже могут быть проданы маркетинговым компаниям.

Когда компьютер остается без присмотра, злоумышленники могут загрузить на него вредоносное ПО с USB-носителя, которое будет устанавливать одну программу за другой.

6. Курсор двигается сам по себе

Движущийся указатель может не только указывать на неполадки с оборудованием, но и быть следствием проблем в драйверах программного обеспечения.

Если курсор двигается целенаправленно, этому может быть два объяснения.

- Техническая поддержка может получать удаленный доступ к вашему компьютеру.

- Устройство было заражено трояном удаленного доступа (RAT), и у злоумышленников появился доступ к компьютеру.

RAT позволяет хакерам подключаться к чужому компьютеру, совершать различные операции и наблюдать за действиями пользователя. Он также может фиксировать нажатия клавиш, чтобы хакеры могли видеть все действия владельца, даже когда они не были подключены. Более того, они могут загружать и скачивать файлы с компьютера, а также включать и отключать микрофон и веб-камеру, не задействуя соответствующие светодиоды.

7. Антивирус отключен

Если защитное программное обеспечение отключено и не в состоянии возобновить работу, вероятно, устройство заражено вирусом.

Современные вредоносные программы способны отключить защитное ПО и предотвратить его повторное включение.

8. Пропадают деньги

Большинство киберпреступлений совершаются с целью обогатиться. Если злоумышленники смогут получить учетные данные от сервисов онлайн-банкинга, PayPal или цифрового кошелька с криптовалютой, они немедленно их опустошат.

Также если хакерам удастся убедить сотрудников банковских организаций, что им необходимо немедленно перевести крупную сумму денег, жертва может лишиться всех сбережений.

9. Личные данные появляются в открытом доступе

Если данные пользователя были размещены в интернете, нет сомнений, что это последствия взлома. Иногда это делается в рамках доксинг-атак. А иногда это свидетельствует о том, что хактивисты (хакеры, продвигающие политические идеи) выбрали конкретного пользователя или целую организацию в качестве своей жертвы.

Еще одна распространенная причина крупных утечек данных — это ненадежные сотрудники. В 2014 году старший аудитор британского супермаркета Morrisons по имени Эндрю Скелтон опубликовал личные данные 100 тысяч своих коллег на сайте для обмена файлами. Его мотивом была месть работодателю.

10. Компьютер предупреждает о заражении

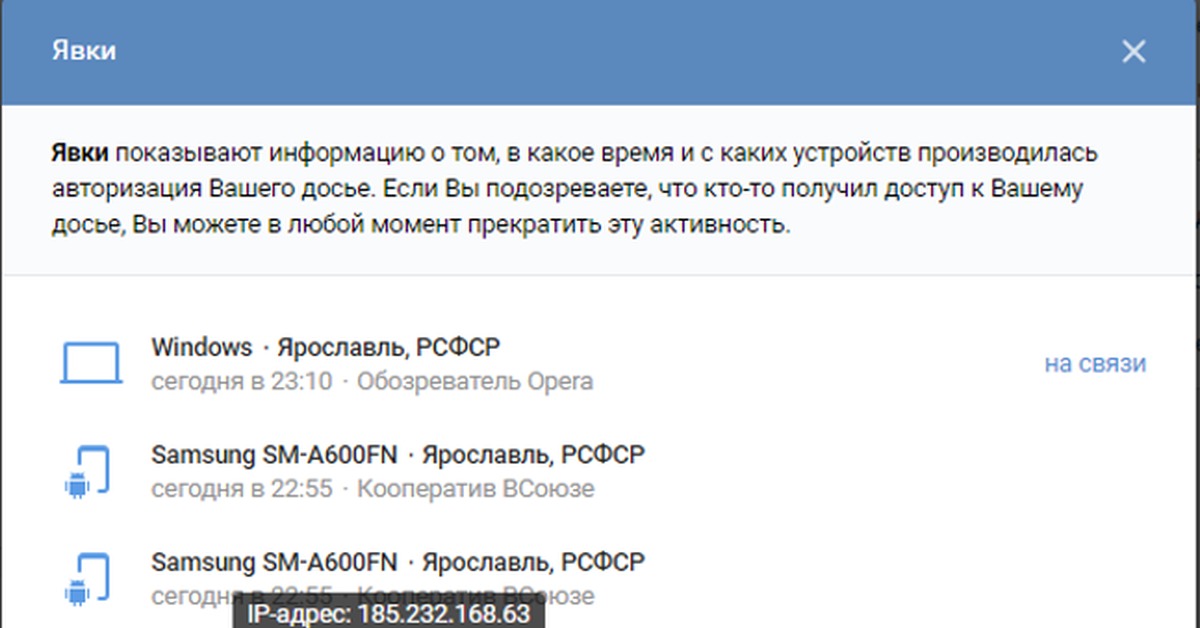

Каждое предупреждение системы о заражении должно восприниматься всерьез. Тревожный признак — необъяснимая активность в системных журналах, например входы в систему в необычное время или с IP-адресов с подозрительной геолокацией.

Чтобы научиться правильно оценивать подобные системные предупреждения, необходимо понимать, как выглядит ваш обычный сетевой трафик. В этом могут помочь бесплатные инструменты Snort, wirehark, Brim и Graylog.

Как защититься от взлома?

Чтобы обеспечить безопасность всех систем, необходимо серьезно подойти к обучению персонала основам информационной безопасности и использовать только лицензионное защитное ПО. Вот несколько советов, которые помогут вам защитить себя от взлома.

- Регулярно обновляйте все операционные системы и приложения.

- Используйте качественные брандмауэры и антивирусы.

- Устанавливайте надежные пароли и не используйте одно и то же кодовое слово на разных сайтах.

- По возможности используйте двухфакторную аутентификацию.

- Создайте многоуровневую систему резервного копирования и храните копии в разных местах.

- Проверьте свои резервные копии, системы восстановления данных и планы аварийного восстановления.

- Попробуйте отрепетировать свои действия в случае взлома.

- Установите программное обеспечение для мониторинга, которое отслеживает различные попытки доступа, системные журналы, сетевой трафик и выдает предупреждения о подозрительной или запрещенной активности.

- Изучите протоколы безопасности в своем банке, чтобы предотвратить крупные переводы без дополнительной информации и проверки.

- Используйте лучшие программы, которые обеспечат защиту от вирусов и вредоносного ПО, а также безопасный просмотр веб-страниц.

- Обучайте своих сотрудников киберграмотности.

- Создайте культуру безопасности на рабочем месте. Научите персонал не доверять необычным запросам и сообщать о подозрительных и необъяснимых действиях.

Источник.

Фото на обложке: Gorodenkoff / Shutterstock

Предупреждающие признаки того, что вас взломали, и что делать дальше

Мы все работаем во все более цифровом мире, включая юристов, и всем нам нужно следить за нарушениями кибербезопасности.

Эти нарушения данных и взломы могут принимать различные формы и проявляться по-разному. Соответственно, очень важно, чтобы вы понимали предупреждающие признаки того, что вы или ваша фирма были взломаны.

После того, как вы обнаружили взлом, вам также необходимо принять немедленные корректирующие меры.

Еще лучше принять некоторые элементарные меры безопасности, чтобы взломы больше не повторялись.

Ниже приведены некоторые советы по выявлению, исправлению и предотвращению взлома устройств и систем вашей компании.

Общие предупредительные признаки кибервзлома

В рамках своей осведомленности о кибербезопасности юристы должны распознавать признаки того, что их устройства или данные были скомпрометированы.

Вот некоторые из наиболее распространенных признаков взлома.

Электронные письма для сброса пароля

Одним из явных признаков киберхака является получение электронного письма о сбросе пароля, который вы не запрашивали.

Наиболее очевидным объяснением является то, что хакер пытается сбросить ваш пароль и получить доступ к вашей учетной записи. Никогда не отвечайте на сброс пароля, которого вы не запрашивали.

Однако эти электронные письма также могут быть попытками «фишинга», когда отправитель электронной почты пытается побудить вас ввести личные данные. Всегда проверяйте адрес электронной почты отправителя, чтобы убедиться, что письмо отправлено известным отправителем и что адрес электронной почты не имеет необычного формата.

Случайные всплывающие окна

Если вы получаете случайные всплывающие окна браузера, которые вы обычно не получаете, это явный признак того, что ваш компьютер или система были скомпрометированы.

Чаще всего они выглядят как предупреждения антивируса, но могут быть и других типов.

Чтобы устранить эту проблему, вам может потребоваться удалить недавно загруженные панели инструментов и приложения. Всплывающие окна также могут быть признаком нарушения устройства или всей системы, которое необходимо устранить. Ваше антивирусное программное обеспечение может помочь диагностировать проблему.

Ваше антивирусное программное обеспечение может помочь диагностировать проблему.

Контакты, получающие поддельные электронные письма или текстовые сообщения от вас

Еще один признак взлома — когда ваши контакты сообщают о получении поддельных электронных писем якобы от вас.

Хорошей новостью является то, что если эти электронные письма не приходят с вашего адреса электронной почты, ваш компьютер и система, скорее всего, в безопасности. Хакеры часто извлекают контактные адреса электронной почты из социальных сетей, что означает, что вы не были скомпрометированы лично.

Однако, если эти электронные письма приходят с вашего реального адреса электронной почты, вас почти наверняка взломали.

Другой вариант этой проблемы, когда ваши контакты сообщают о получении от вас текстовых сообщений, которые вы не отправляли. В этом случае хакер, скорее всего, использует приложение на вашем устройстве для отправки текстов.

Когда вы получаете такие отчеты, лучше всего запустить полную антивирусную проверку компьютера или телефона, а также удалить ненужные панели инструментов и программы.

Рекомендуется также обратиться в ИТ-отдел с просьбой принять меры по исправлению положения на ваших рабочих устройствах.

Перенаправленный поиск в Интернете

Если вы сталкиваетесь с перенаправленным поиском в Интернете, это явный признак того, что ваша поисковая система заражена вредоносным программным обеспечением (вредоносным ПО).

Вы можете нажать на результат поиска и быть перенаправлены на страницу, которую вы не искали, или вы ищете термин и получаете результаты для чего-то другого. Кроме того, ваша поисковая система может внезапно измениться.

Вам потребуется сбросить настройки браузера, а также убедиться, что ваша система не была скомпрометирована.

Компьютер, сеть или подключение к Интернету замедляются

Если ваш компьютер или сеть начинают работать заметно медленнее, чем обычно, это может быть признаком того, что ваша система была взломана.

Медлительность может быть вызвана попыткой хакера провести атаку, используя ресурсы вашей системы или передавая большие файлы по вашей сети.

Те же проблемы могут привести к резкому замедлению вашего интернет-соединения.

Чтобы устранить эту проблему, проверьте свою сетевую активность и диспетчер задач. Также запустите программное обеспечение безопасности для обнаружения любых вирусов или вредоносных программ.

Сообщения о программе-вымогателе

Уведомление о программе-вымогателе — это действительно зловещее сообщение.

Атаки программ-вымогателей обычно происходят, когда вредоносное ПО установлено в вашей системе, система или ваши данные заблокированы, и хакер требует выкуп, чтобы разблокировать их.

Большая часть жертв в конечном итоге платит выкуп, но даже в этом случае часто бывают длительные периоды простоя и дополнительные действия, необходимые для восстановления системы. Если вы обнаружите, что стали жертвой программы-вымогателя, проконсультируйтесь с ИТ-специалистом для дальнейших действий.

Как реагировать на взлом

После того, как вы определили взлом, первым шагом будет смена паролей и замораживание всех скомпрометированных банковских счетов. Также сканируйте свои устройства на наличие вредоносных программ с помощью новейшего средства защиты от вирусов, а затем обновляйте операционную систему и программное обеспечение.

Также сканируйте свои устройства на наличие вредоносных программ с помощью новейшего средства защиты от вирусов, а затем обновляйте операционную систему и программное обеспечение.

Удалите все старые, неиспользуемые или нераспознанные приложения и программы. Рекомендуется делать это регулярно, чтобы избежать раздувания вашей системы и предотвращения угроз безопасности из-за устаревшего программного обеспечения.

Тем, кто не разбирается в технологиях, рекомендуется обратиться к ИТ-специалисту за помощью в восстановлении. Они проведут вас через процесс сканирования на наличие вредоносных программ, помогут убедиться, что все удалено, и могут даже помочь вам восстановить любые потерянные или заблокированные данные.

Если вредоносное ПО не может быть удалено таким способом, вам может потребоваться очистить устройство и выполнить полную переустановку операционной системы.

Убедитесь, что все файлы, которые вы хотите сохранить, перемещены в безопасное облачное хранилище. Однако обратите внимание, что может быть невозможно сохранить зараженные файлы, если они нигде не сохранены. Это одна из причин, по которой так важно работать с хорошей облачной платформой для хранения файлов, такой как Dropbox или Google Drive.

Однако обратите внимание, что может быть невозможно сохранить зараженные файлы, если они нигде не сохранены. Это одна из причин, по которой так важно работать с хорошей облачной платформой для хранения файлов, такой как Dropbox или Google Drive.

Восстановите доступ к своим взломанным учетным записям, связавшись с соответствующими платформами, такими как Facebook, Google или Twitter. Обязательно подайте отчет в Федеральную торговую комиссию.

Если какие-либо данные вашего клиента были потенциально раскрыты, у вас есть дополнительные обязанности по раскрытию нарушения и уведомлению всех затронутых лиц о том, какая информация могла быть захвачена. Ознакомьтесь с рекомендациями FTC по реагированию на утечку данных, чтобы определить следующие шаги.

Как фирма может защитить себя от хакеров?

Независимо от того, стала ли ваша фирма жертвой инцидента киберхакерства или она хочет предотвратить его, необходимо внедрить некоторые основные меры кибербезопасности.

- Регулярно проверяйте свои устройства на наличие вирусов, желательно с использованием антивирусного программного обеспечения. Поддерживайте это программное обеспечение в актуальном состоянии.

- Поддерживайте актуальность всех других программ и операционных систем. Использование старого программного обеспечения может подвергнуть вас известным угрозам безопасности.

- Не загружайте приложения и программы из неизвестных источников.

- Затрудните доступ к своим системам с помощью таких мер, как двухфакторная аутентификация, когда система будет запрашивать дополнительный ввод помимо вашего пароля. Типичным примером является код, отправленный на вашу электронную почту или телефон.

- Используйте виртуальную частную сеть (VPN) для доступа в Интернет, что не позволит хакерам увидеть интернет-трафик вашей компании.

Несмотря на то, что хакерские атаки и нарушения кибербезопасности представляют собой постоянную угрозу, ваша юридическая фирма может защитить себя, зная предупреждающие знаки и принимая превентивные меры, описанные выше.

12 знаков, которые не лгут

Не секрет, что хакеры не сообщают жертвам о том, что они взломали. И это неспроста.

Это может показаться очевидным, но только потому, что «кажется, что все в порядке» не означает, что это действительно так.

Хакеры проникают в системы и заражают их вредоносными программами, чтобы получить полный контроль. Вредоносное ПО, создаваемое хакерами, скрыто в системе для выполнения работы, и хакеры не торопятся. Это означает, что они могут вернуться в любой момент, чтобы посмотреть, смогла ли вредоносная программа нанести какой-либо ущерб системе, и посмотреть, что еще они могут с ней сделать.

По этой причине вы можете не осознавать хакер уже находится внутри одного или нескольких ваших устройств . Но есть признаки, говорящие о том, что вас взломали.

Всегда лучше перестраховаться, чем потом сожалеть, поэтому я решил создать обзор 12 признаков, которые не врут, что вас взломали. Если какой-либо из этих признаков вам знаком, справедливо будет сказать, что вы жертва.

Если какой-либо из этих признаков вам знаком, справедливо будет сказать, что вы жертва.

Итак, приступим. Вот 12 признаков, которые должны вызвать все ваши тревожные звоночки.

Постоянные и случайные всплывающие окна браузера

Постоянные, частые и случайные всплывающие окна браузера являются распространенным признаком того, что вас взломали.

В частности, если вы получаете случайные всплывающие окна при просмотре веб-сайтов, которые обычно их не показывают, это явный признак того, что ваше устройство было скомпрометировано.

Существует множество веб-сайтов, которые по каким-то причинам могут легко обходить блокировщики рекламы и показывать нежелательные всплывающие окна. Очевидно, что такие веб-сайты не являются законными источниками для определения того, было ли взломано ваше устройство. Если это неожиданно произойдет во время просмотра сайта, который вы регулярно посещаете, вам следует беспокоиться.

Что мне делать?

Убедитесь, что вы используете последнюю версию браузера. Большинство браузеров предлагают блокировку всплывающих окон, поэтому убедитесь, что она включена в настройках вашего браузера.

Большинство браузеров предлагают блокировку всплывающих окон, поэтому убедитесь, что она включена в настройках вашего браузера.

Существуют также расширения для браузера, которые предлагают блокировку всплывающих окон. Однако имейте в виду, что блокировка всплывающих окон может привести к тому, что некоторые сайты не будут работать должным образом. Кроме того, убедитесь, что на вашем компьютере установлены антивирусы и антивредоносные программы. Сканируйте на наличие вредоносных программ или вирусов, так как они могут вызывать всплывающие окна.

Панели инструментов браузера, установленные без вашего ведома

Источник изображения

Если ваш браузер внезапно показывает панелей инструментов, которые вы не узнаете и явно не устанавливали , почти наверняка ваш компьютер был взломан.

Нежелательные панели инструментов могут сильно раздражать. Они могут изменить настройки вашего браузера и, например, изменить вашу стандартную домашнюю страницу на спам-сайт.

Кроме того, эти панели инструментов могут открыть дверь к другим вредоносных файлов и открывать рекламные окна без вашего разрешения.

Это происходит с тобой? Если это так, пришло время избавиться от этих надоедливых панелей инструментов. Чем дольше вы позволяете им оставаться на панели инструментов, тем выше вероятность того, что другие вредоносные программы будут внедряться в вашу систему.

Нет ничего необычного в том, что в вашем браузере появляется новая панель инструментов после того, как вы установили программное обеспечение из известного источника. Тем не менее, эти панели инструментов часто не являются надоедливыми, которые мешают вашему просмотру. Если вы уверены, что панель инструментов не связана с недавно установленным программным обеспечением, это явный признак того, что что-то не так.

Что мне делать?

Убедитесь, что вы используете последнюю версию браузера. Удалите панели инструментов в настройках вашего браузера. Кроме того, установите на свой компьютер последние версии антивирусных и антивредоносных программ. Сканируйте на наличие вредоносных программ или вирусов, так как они могут устанавливать панели инструментов.

Кроме того, установите на свой компьютер последние версии антивирусных и антивредоносных программ. Сканируйте на наличие вредоносных программ или вирусов, так как они могут устанавливать панели инструментов.

Установка нежелательного и неожиданного программного обеспечения

Источник изображения

Подобно нежелательным установкам панелей инструментов браузера, это явный признак того, что вас взломали, если 9Программное обеспечение 0119 автоматически устанавливается без вашего согласия .

Весьма вероятно, что эти программы могут управлять другими программами, установленными в вашей системе, или изменять их. В худшем случае он может изменить или отключить ваш антивирус , что позволит другим типам вредоносных программ проникнуть в вашу систему.

Существует довольно много программных инструментов, которые устанавливают на ваш ПК дополнительное программное обеспечение — особенно бесплатное программное обеспечение, которое часто запрашивает разрешение пользователя на установку стороннего программного обеспечения.

Это не всегда означает, что стороннее программное обеспечение является вредоносным, но никогда не является хорошим признаком. Дополнительное программное обеспечение может быть слабым и устаревшим, поэтому хакеры могут легко использовать его для получения контроля над вашей системой.

Всегда обязательно читайте лицензионные соглашения перед установкой программного обеспечения, и в процессе установки всегда снимайте флажки, разрешающие установку стороннего программного обеспечения .

Что мне делать?

Сначала нажмите «Отмена». Затем убедитесь, что вы используете последнюю версию браузера. Кроме того, убедитесь, что на вашем компьютере установлены антивирусы и антивредоносные программы. Сканируйте на наличие вредоносных программ или вирусов, так как они могут попытаться установить нежелательное программное обеспечение.

Автоматическое перенаправление на нежелательные веб-сайты

Перенаправление пользователей на определенные веб-сайты является прибыльным бизнесом для хакеров. Им платят за перенаправление пользователей на эти сайты, поэтому, как только пользователь открывает URL-адрес, он автоматически перенаправляет их на другой веб-сайт без их разрешения.

Им платят за перенаправление пользователей на эти сайты, поэтому, как только пользователь открывает URL-адрес, он автоматически перенаправляет их на другой веб-сайт без их разрешения.

Это также может произойти без согласия владельца сайта, поэтому они на самом деле не понимают, что хакеры навязывают клики.

Обычно вы вводите строку ключевых слов в строку поиска и, независимо от того, какой URL-адрес вы нажимаете, вредоносное ПО в вашей системе перенаправит вас на другой веб-сайт (который не имеет ничего общего с тем, что вы искали).

Вы можете выполнить тест, выполнив поиск очень конкретного термина и щелкнув первый появившийся URL-адрес. Затем, если вас перенаправят на совершенно другой сайт, вы можете быть уверены, что ваша система заражена.

К сожалению, наиболее продвинутые хакеры используют прокси, поэтому, хотя вы все еще будете видеть возвращаемый URL-адрес, который вы хотели (тот, который вы действительно должны видеть в своем браузере), на самом деле вас нет на этом сайте . Таким образом, вы даже не будете знать о том, что вас перенаправили.

Таким образом, вы даже не будете знать о том, что вас перенаправили.

Таким образом, вы даже не будете знать, что ваш поиск в Интернете был перенаправлен с использованием прокси-сервера. Это означает, что возвращаемый URL-адрес хорошо скрыт от вас, заставляя вас думать, что вы находитесь на той странице, на которой должны были быть.

Что мне делать?

Убедитесь, что вы используете последнюю версию браузера. Кроме того, убедитесь, что на вашем устройстве установлены антивирусы и антивредоносные программы. Сканируйте на наличие вредоносных программ или вирусов, так как эти перенаправления могут включать вредоносную полезную нагрузку.

Кроме того, если возможно, свяжитесь с владельцем зараженного веб-сайта, чтобы он мог попытаться избавить свой веб-сайт от вредоносного кода перенаправления.

Предупреждения о фальшивой защите

Источник изображения

Поддельное предупреждающее сообщение от вашего антивирусного программного обеспечения или любого другого защитного программного обеспечения, если на то пошло, является одним из самых верных признаков того, что вас взломали.

Хакеры обычно используют устаревшее программное обеспечение или старые программы на панелях инструментов вашего браузера, чтобы захватить всю вашу систему и рассылать ложные предупреждения. Когда вы получаете такое сообщение, вы можете быть уверены, что ущерб уже нанесен и ваша система заражена.

Стратегия этого типа взлома заключается в том, чтобы заставить пользователей щелкнуть URL-адреса в поддельном сообщении , что перенаправит их на веб-сайты, которые кажутся законными и заслуживающими доверия, которые (предположительно) предлагают программное обеспечение для защиты.

Вот где происходит настоящий ущерб. Хакеры обманом заставляют людей покупать поддельное программное обеспечение, в то же время вводя данные своей кредитной карты и личную информацию на веб-сайте, что попадает прямо в руки хакеров.

Теперь вы можете подумать: кто на это купится? Но вы будете поражены тем, сколько людей клюнет на эту приманку.

С этого момента хакер получит контроль над всей вашей системой и, что хуже всего, получит доступ к вашему банковскому счету и личной информации.

Что мне делать?

Эти предупреждения в вашем браузере являются поддельными. Закройте окно браузера, в котором появилось «предупреждение». Затем убедитесь, что вы используете последнюю версию браузера.

На вашем устройстве всегда должен быть установлен антивирус и защита от вредоносных программ. Убедитесь, что ваше приложение для обнаружения вредоносных программ или вирусов обновлено до последней версии, а затем выполните сканирование на наличие вредоносных программ или вирусов.

Если вы знаете, что веб-сайт находится на подъеме, свяжитесь с владельцем веб-сайта, чтобы он мог избавить его от вредоносного кода, вызывающего эти ложные предупреждения.

Вы видите случайное сообщение о том, что ваши файлы были зашифрованы

Одной из самых жестоких и недавних атак программ-вымогателей была WannaCry.

Хакеры использовали эту чрезвычайно агрессивную форму вредоносного ПО для взлома компьютеров Windows по всему миру. Вредоносная программа получает полный контроль над вашей системой и блокирует ее — другими словами, вы больше не сможете ничего делать на своем ПК.

Как показано на изображении, злоумышленники программы-вымогателя просят «выкуп» за разблокировку ваших данных . В этом недавнем примере они потребовали биткойнов на сумму 300 долларов в качестве оплаты.

Также таймер, расположенный в коробке слева, ведет обратный отсчет. Если вы не заплатите выкуп, хакеры безвозвратно удалят все ваши данные, которые часто невозможно восстановить.

Что мне делать?

Самое главное, не сходите с ума. Это может быть поддельное уведомление о программе-вымогателе. Даже если это реально, у вас могут быть варианты восстановления, например восстановление из резервной копии.

Для получения дополнительной информации о том, что делать, если вы столкнулись с атакой программы-вымогателя, а также о том, как предотвратить такие случаи, прочитайте мою статью Программы-вымогатели: что это такое и как вы можете его предотвратить?

Сообщения в социальных сетях или Skype, которые вы не отправляли

Я думаю, что большинству активных пользователей социальных сетей и Skype знакомо явление получения странных сообщений (часто содержащих какой-то URL-адрес) от друга или человека из их списка контактов.

Как правило, хакер использует вашу учетную запись, чтобы отправить сообщение всем вашим друзьям либо со ссылкой, которая немедленно начнет загрузку вредоносного файла, либо перенаправит их на вредоносный сайт .

Это может быть стандартное сообщение или только URL. Если хакер(ы) настоящие профессионалы, это может быть даже личное сообщение, чтобы увеличить вероятность того, что кто-то нажмет на ссылку.

В любом случае это явный признак того, что ваша система или аккаунты в социальных сетях были взломаны.

Что мне делать?

Немедленно измените свой пароль на надежный и безопасный пароль, который вы не используете для какой-либо другой учетной записи. Если вы повторно использовали пароль для других учетных записей, немедленно измените их на безопасный пароль без дубликатов. Кроме того, проверьте свой компьютер или мобильное устройство на наличие вредоносных программ или вирусов.

Непредвиденно неверный(е) пароль(и)

Если вы пытаетесь войти на платформу или веб-сайт (которые вы используете регулярно, поэтому вы уверены, что ввели правильные данные для входа), и вам не разрешен доступ к вашей учетной записи, совершенно очевидно, что ваша учетная запись была скомпрометирована.

Примечание. Также может быть, что сайт имеет дело с временными техническими проблемами, которые отключили форму входа.

Однако, если вы абсолютно уверены, что ввели верные данные для входа — и сайт не испытывает технических проблем — и он больше не работает, то весьма вероятно, что кто-то украл ваши данные и сменил пароль .

Фишинговые письма могут быть причиной проблем со входом в систему. Такие мошенники обычно перенаправляют вас на похожую страницу, где вы вводите данные своей учетной записи, но неосознанно преподносите данные хакеру на золотом блюде.

Что мне делать?

Следуйте процедурам сброса пароля платформы или веб-сайта и установите новый уникальный и безопасный пароль.

Также, если доступно, настройте двухфакторную аутентификацию на платформе или сайте. Это гарантирует, что вы будете знать, когда кто-то пытался получить доступ к вашей учетной записи, поскольку это сорвет их попытку входа в систему, а также может уведомить вас о попытках входа, запросив у вас дополнительную информацию, прежде чем разрешить вход.

Случайно движущийся указатель мыши

Движущийся указатель мыши является признаком того, что вас взломали, хотя это может означать, что вы страдаете от технических проблем.

Однако между этими двумя сценариями есть важное различие.

Если курсор мыши беспорядочно перемещается по всему экрану без четкого направления, скорее всего, это вызвано сбоем или технической проблемой.

В случае, если курсор мыши совершает четкие движения и систематически открывает программные инструменты или другие программы, вы можете быть уверены, что кто-то еще имеет полный контроль. Этот человек управляет вашим компьютером из другого места.

Это довольно опасная угроза, потому что хакеры могут подождать, пока компьютер перестанет работать, а затем нанести удар. Пока вы спите, кто-то использует ваш компьютер, чтобы делать все, что ему заблагорассудится.

Что мне делать?

Прежде чем паниковать, убедитесь, что датчик мыши и поверхность, которую он использует для отслеживания, чистые. Грязные датчики мыши, поверхность стола или коврика для мыши часто могут привести к тому, что указатель мыши будет думать, что он перемещается. Кроме того, если поверхность, на которой сидит мышь, имеет «занятый» дизайн, попробуйте использовать мышь на однотонной поверхности рабочего стола или коврике для мыши. Занятые дизайны могут сбивать мышь с толку, заставляя ее двигаться хаотично.

Грязные датчики мыши, поверхность стола или коврика для мыши часто могут привести к тому, что указатель мыши будет думать, что он перемещается. Кроме того, если поверхность, на которой сидит мышь, имеет «занятый» дизайн, попробуйте использовать мышь на однотонной поверхности рабочего стола или коврике для мыши. Занятые дизайны могут сбивать мышь с толку, заставляя ее двигаться хаотично.

Когда вы видите, что указатель мыши целенаправленно перемещается, открывает приложения и файлы, закрывает окна и выполняет другие обычно «связанные с пользователем» действия, о которых вам следует беспокоиться. Если вы недавно использовали TeamViewer или другое приложение для удаленного управления, убедитесь, что оно все еще не подключено. Пользователь на другом конце может шутить над вашим разумом.

Если ни одно из вышеперечисленных причин не является причиной ваших пьяных действий с мышью, немедленно отключите подключение к Интернету, выключив соединение WiFi вашего компьютера или отсоединив его соединение Ethernet. Это отключит любое внешнее управление вашей мышью. Если вы восстанавливаете контроль, это означает, что вашей мышью управляет посторонний.

Это отключит любое внешнее управление вашей мышью. Если вы восстанавливаете контроль, это означает, что вашей мышью управляет посторонний.

Убедитесь, что на вашем компьютере установлена последняя версия антивирусного и антивирусного программного обеспечения, и выполните сканирование компьютера. Кроме того, проверьте приложения для удаленного управления, которые вы не установили.

Отключенная антивирусная защита и программы задач

Источник изображения

Самые передовые вирусы потенциально могут отключить ваше антивирусное программное обеспечение . Единственным вариантом было бы остановить любое подозрительное работающее программное обеспечение через диспетчер задач или редактор реестра.

Но даже если бы вы захотели, то, скорее всего, вы не смогли бы открыть ни одну из этих двух программ, так как они тоже могут быть отключены. Такие виды вирусов чрезвычайно опасны, так как ваш компьютер практически полностью уязвим для любых типов вредоносных программ и хакеров.

Отключенное защитное программное обеспечение — это кристально чистый признак того, что вас взломали, и требуются немедленные действия для восстановления безопасной среды.

Что мне делать?

Если ваши антивирусные или антивредоносные приложения не запускаются, воспользуйтесь онлайн-сканером в браузере. eSet, Trend Micro, F-Secure и другие поставщики антивирусов и средств защиты от вредоносных программ предлагают бесплатные онлайн-сервисы сканирования на наличие вирусов и вредоносных программ.

На вашем финансовом счете отсутствуют средства

Если вы потеряете деньги, не переведя средства самостоятельно , это явный признак того, что кто-то взломал ваше устройство и взломал ваш банковский счет.

Я не удивлюсь, если хакер сможет перевести все ваши средства на другой счет или совершить покупки на сайте.

Эти ситуации часто вызываются фишинговыми сообщениями, о которых я также упоминал в предыдущем разделе.

Примечание. Потеря средств в выписке по кредитной карте может быть вызвана разными причинами. Например, ввод информации о вашей кредитной карте на неправильном веб-сайте может привести к тому, что один из злоумышленников будет использовать ваши данные для совершения других платежей. Это не обязательно означает, что ваше устройство или банковский счет были взломаны.

Что мне делать?

Немедленно свяжитесь с вашим финансовым учреждением, чтобы сообщить им об активности на вашем счете. Возможно, они смогут помочь вам вернуть украденные средства.

Кроме того, немедленно измените пароль для этой учетной записи и любой кредитной или дебетовой карты, связанной с учетной записью. Кроме того, не забудьте изменить пароль на любой учетной записи, которая может снимать средства со учетной записи.

Убедитесь, что все ваши пароли уникальны и безопасны. Менеджер паролей может помочь вам создавать, поддерживать и вспоминать уникальные пароли для всех ваших учетных записей.

Неожиданные товары отправлены в неизвестное место

Если вы обнаружите, что кто-то использовал вашу платежную информацию для отправки неожиданных товаров в неизвестное место, очевидно, что кто-то взломал вашу учетную запись на платформе, где вы сохранили свою платежную информацию. Хакер использовал вашу платежную информацию и личные данные для отправки товаров.

Очевидно, человек, взломавший вашу учетную запись, изменил адрес доставки.

Кроме того, еще одним признаком того, что это произошло, является то, что у вас есть кредитные средства на веб-сайте, и вы вдруг получаете сообщение о том, что у вас закончились средства, а вы ничего не заказывали.

К сожалению, вы, вероятно, получите уведомление только после того, как ущерб уже будет нанесен.

Что мне делать?

Если непредвиденная посылка была отправлена через интернет-магазин, в котором у вас есть учетная запись, немедленно обратитесь в службу поддержки — они могут помочь вам отследить доставку и, возможно, вернуть ваши средства. Кроме того, измените пароль в затронутой учетной записи и в любых других учетных записях, которые могут использовать тот же пароль.

Кроме того, измените пароль в затронутой учетной записи и в любых других учетных записях, которые могут использовать тот же пароль.

Убедитесь, что все ваши пароли уникальны и безопасны. Как упоминалось ранее, менеджер паролей может помочь вам создавать, поддерживать и вспоминать уникальные пароли для всех ваших учетных записей.

Безопасные компьютеры обязательны

Помните: большинство взломов и вирусов не становятся реальной угрозой без каких-либо действий человека, открывающих ворота для потенциальной атаки.

Проще говоря, вы всегда должны быть осторожны, работая за компьютером или другими устройствами.

Теперь вы знаете о признаках, которые должны вызвать у вас подозрения, а также о том, что вы должны принять соответствующие меры.

Если вы хотите узнать больше о различных типах вредоносных программ и о том, как удалить вредоносные программы с вашего устройства, я рекомендую прочитать мое Полное руководство по удалению вредоносных программ из Windows. Если ваше устройство Android было скомпрометировано, вам следует прочитать мое руководство по удалению вредоносных программ с телефонов Android.

Если ваше устройство Android было скомпрометировано, вам следует прочитать мое руководство по удалению вредоносных программ с телефонов Android.

Помните об этих знаках и немедленно принимайте меры! Чем дольше вы будете ждать, чтобы сразиться с хакерами, тем больший ущерб они смогут нанести. Даже если у вас есть малейшее подозрение, действуйте! Всегда лучше перестраховаться, чем сожалеть.

Часто задаваемые вопросы о вас взломали

Как узнать, что вас взломали?

Есть ряд вещей, которые могут указать вам на печальный факт того, что вас взломали. Вы можете увидеть, что расширения браузера или приложения были установлены без вашего ведома, вы получаете сообщение о том, что ваши данные были зашифрованы, вы видите в своей истории текстовые сообщения, которые вы не отправляли. Это лишь некоторые показатели.

Как узнать, что мой телефон взломан?

Если ваш телефон был взломан, вы можете увидеть значительное увеличение использования ваших данных или вы можете увидеть текстовые сообщения, которые, как вы знаете, вы не отправляли на экране истории (это могут быть текстовые службы «премиум») . Вы также можете увидеть в своем счете междугородние звонки или звонки на номера «900». Срок службы батареи или производительность вашего устройства также могут резко упасть.

Вы также можете увидеть в своем счете междугородние звонки или звонки на номера «900». Срок службы батареи или производительность вашего устройства также могут резко упасть.

Что делать после взлома?

Следите за всеми своими счетами, включая банковские счета, кредитные карты и любые другие финансовые счета. Инвестируйте в службу кредитного мониторинга и оповещений (хотя некоторые взломанные фирмы предлагают бесплатный кредитный мониторинг после атаки или утечки данных).

Немедленно измените пароли своей учетной записи на новые, уникальные и безопасные пароли. (Используйте менеджер паролей для создания паролей и управления ими во избежание дублирования).

Кроме того, установите надежную защиту от вирусов и вредоносных программ и проверьте свое устройство на наличие вирусов и вредоносных программ, регистраторов нажатий клавиш и других угроз.

Избавится ли ваш пароль от хакеров?

Хотя смена пароля не заставит их волшебным образом исчезнуть с лица земли, это может разорвать их власть над вами, даже если это произойдет лишь временно. Изменение пароля предотвращает доступ хакеров к уязвимой учетной записи.

Изменение пароля предотвращает доступ хакеров к уязвимой учетной записи.

Обязательно используйте диспетчер паролей для создания паролей и управления ими. Это гарантирует, что вы будете использовать уникальные и безопасные пароли.

Сбросит ли хакеров перезагрузка ПК?

Нет, при перезагрузке компьютера, которая, на мой взгляд, очищает его и переустанавливает все, включая ваши приложения, очищает его от вредоносных программ, хакеры все равно будут преследовать вас, как только вы вернетесь в сеть. Обязательно установите антивирусную защиту и защиту от вредоносных программ и настройте ее на регулярное сканирование компьютера.

Убедитесь, что все приложения, которые вы переустанавливаете, получены из известных надежных источников. Кроме того, отсканируйте все свои документы и другие личные файлы, чтобы убедиться, что они не содержат вредоносных программ. (Известно, что документы Microsoft Office подвержены этому.) Кроме того, выходя в Интернет, держитесь подальше от темных уголков сети и по возможности используйте надежный VPN

Могут ли хакеры видеть вас через камеру вашего телефона?

Да, очень мала вероятность того, что кто-то сможет взломать камеру вашего телефона и увидеть, что вы делаете. Однако вероятность этого относительно невелика, и есть способы защитить себя от слежки.

Однако вероятность этого относительно невелика, и есть способы защитить себя от слежки.

Один из простых способов защитить себя — закрыть камеру телефона чем-нибудь непрозрачным, например, банданой или куском скотча. Это не позволит никому заглянуть в вашу камеру без вашего разрешения. Вы также можете установить на свой телефон защитное программное обеспечение, которое поможет защитить вашу конфиденциальность.

Что делает надежный пароль надежным паролем?

Надежный пароль должен состоять не менее чем из восьми символов, состоящих из букв, цифр и символов. Надежный пароль также является уникальным паролем, используемым только для одной учетной записи. Никогда не используйте один и тот же пароль для нескольких учетных записей.

Что такое кража личных данных?

Кража личных данных — в данном случае мы говорим о краже личных данных в Интернете — предполагает использование злоумышленником вашей личной информации для получения мошенническим путем доступа к деньгам или товарам.