Как проверить на наличие вирусов компьютер: Dr.Web® — инновационные технологии антивирусной безопасности. Комплексная защита от интернет-угроз.

Содержание

Как запустить в Windows 11 полную проверку на вирусы Защитником Microsoft G-ek.com

Вы можете запустить полную проверку антивирусом Microsoft Defender тремя способами: с помощью службы Безопасность Windows, PowerShell или командной строки.

В Windows 11 антивирус Microsoft Defender по умолчанию работает в фоновом режиме, что позволяет ему быстро определять и блокировать практически любые вредоносные программы, таких как вирусы, программы-вымогатели, шпионское ПО, руткиты и др. Также служба «Безопасность Windows» в реальном времени защищает ваше устройство от возможных угроз. Тем не менее, иногда вам все же может потребоваться выполнить полную проверку на вирусы вручную, чтобы убедиться, что ваше устройство с Windows 11 в безопасности.

Иногда, причиной для полной проверки Windows 11 антивирусом, может послужить медленная работа, большая сетевая активность, подозрение что было установлено вредоносное ПО. Встроенный антивирус с помощью приложения «Безопасность Windows» позволяет выполнять полное сканирование четырьмя различными типами сканирования, включая быстрое, настраиваемое, полное и автономное.

В этом руководстве рассмотрим, как Windows 11 запустить полное сканирование на вирусы с помощью встроенного приложения или с помощью Терминала используя командную строку или Power Shell.

Как запустить полное сканирование антивирусом Microsoft Defender в Windows 11 с помощью службы «Безопасность Windows»

Шаг 1: Чтобы запустить полную проверку на вирусы в Windows 11, выполните следующие действия:

Шаг 2: Откройте Пуск и перейдите в список «Все приложения».

Шаг 3: Найдите пункт «Безопасность Windows» и откройте приложение.

Или, откройте приложение «Параметры» перейдите в раздел «Конфиденциальность и безопасность» → «Безопасность Windows» и нажмите кнопку «Открыть службу безопасность Windows».

Шаг 4: В открывшемся приложении кликните плитку «Защита от вирусов и угроз».

Шаг 5: В разделе «Текущие угрозы» найдите и откройте ссылку «Параметры сканирования».

Здесь вы найдете все доступные варианты сканирования вашего устройства:

- Быстрая проверка

- Полное сканирование

- Настраиваемое сканирование

- Проверка автономным модулем Microsoft Defender

Шаг 6: Выберите параметр «Полное сканирование», чтобы проверить операционную систему на наличие вирусов и других вредоносных программ.

Шаг 7: Теперь нажмите кнопку «Выполнить сканирование сейчас».

Антивирус Microsoft Defender просканирует компьютер на наличие вирусов и других типов вредоносных программ. Если во время проверки будет обнаружены угрозы, антивирус удалит их автоматически или поместит зараженные файлы в карантин.

Как запустить полное сканирование Windows 11 используя Терминал – PowerShell или Командную строку

PowerShell

Шаг 1: Откройте любым удобным вам способом Терминал Windows от имени администратора. По умолчанию в терминале используется профиль «PowerShell».

По умолчанию в терминале используется профиль «PowerShell».

Шаг 2: Чтобы запустить полную проверку на вирусы с помощью PowerShell введите следующую команду, и нажмите Enter:

start-mpscan -scantype fullscan

После того как вы нажмете клавишу Enter, антивирус выполнит полное сканирование вашего устройства с Windows 11, и удалит все вредоносные программы или обнаруженные угрозы.

Командная строка

Если в терминале по умолчанию вы используете профиль с Командной строкой,

Шаг 1: Введите следующие команды по очереди и нажмите Enter, чтобы перейти в папку с последней версией антивируса Microsoft Defender:

cd C:\ProgramData\Microsoft\Windows Defender\Platform\4*

Шаг 2: Введите или скопируйте и вставьте, следующую команду, нажмите Enter, чтобы выполнить полную проверку на вирусы:

mpcmdrun -scan -scantype 2

Вы увидите сообщение «Scan starting. ..», Microsoft Defender проверит на наличие, обнаружит и удалит угрозы и вредоносные программы на вашем устройстве. После завершения сканирования вы увидите сообщение что сканирование завершено.

..», Microsoft Defender проверит на наличие, обнаружит и удалит угрозы и вредоносные программы на вашем устройстве. После завершения сканирования вы увидите сообщение что сканирование завершено.

Как проверить смартфон на вирусы через компьютер

Добрый день, уважаемые пользователи ПК.

Сегодня поговорим о том, как проверить смартфон на вирусы через компьютер.

Если вы думаете о том, как проверить телефон на вирусы через компьютер и сомневаетесь в надёжности этого метода, то можете отбросить все сомнения. Такое сканирование достаточно эффективно, так как база вирусных сигнатур в антивирусе на компьютере постоянно обновляется, добавляя в свой архив данные о новых вредоносных кодах. К тому же вы сможете не только просканировать смартфон, но и очистить его от спрятанных вирусов.

Где можно «подцепить» вирус

Как вам известно, Android занимает большую часть рынка мобильных телефонов и смартфонов. Это не удивительно, так как систему может использовать практически любой производитель мобильной техники. Но ради такой возможности компании Google пришлось заплатить немалую цену — открытая операционная система. Такое же дело обстоит и Symbian, несмотря на то, что ОС установлена практически только на устройствах Nokia.

Но ради такой возможности компании Google пришлось заплатить немалую цену — открытая операционная система. Такое же дело обстоит и Symbian, несмотря на то, что ОС установлена практически только на устройствах Nokia.

Что значит открытая операционная система? Это значит, что вы имеете полный доступ не только к обычным папкам на устройстве (роль проводника), но и к системным службам. А если этот доступ имеете вы, значит, вредоносный код тем более может проникнуть в систему. Следует также понимать, что вирус может нанести вред смартфону не только проникнув в системные директории. Он способен сделать то же самое, если вы скачаете не с того ресурса даже простую картинку в папку на флешке Images.

А где собственно можно заполучить вирус на смартфон? Естественно, в интернете. Но это ещё половина беды: вредоносный код или программа может попасть вам через стандартный магазин приложений Play Market. Однако, стоит отметить, что атаке подвергаются те пользователи, которые невнимательно смотрят на загружаемый продукт. Например, можно скачать игру от какого-то неизвестного разработчика с сомнительным уровнем доверия (судя по отзывам на странице приложения). Но вы должны понимать, что скачивать её нельзя. Это может привести к неприятным последствиям. При работе в Play Market нужно быть просто чуточку внимательным и тогда никакие беды с вирусными программами вам не страшны.

Например, можно скачать игру от какого-то неизвестного разработчика с сомнительным уровнем доверия (судя по отзывам на странице приложения). Но вы должны понимать, что скачивать её нельзя. Это может привести к неприятным последствиям. При работе в Play Market нужно быть просто чуточку внимательным и тогда никакие беды с вирусными программами вам не страшны.

С интернетом всё намного сложнее, ведь контролировать каждый сайт и загрузку практически невозможно. Тут ваш смартфон подвержен риску так же, как и персональный компьютер. Особенно не рекомендуется скачивать игры и приложения со сторонних ресурсов (пользуйтесь только Play Market). Следовательно, рекомендуется установить антивирусное программное обеспечение на телефон. Но что делать, если вредоносный код уже пустил корни и возможности скачать такое ПО в Play Market у вас нет? Тогда вам нужно будет просканировать смартфон на вирусы через компьютер.

Как проверить телефон на вирусы?

С помощью антивирусов

Google Play предлагает большое количество антивирусных программ. Большинство можно скачать и пользоваться бесплатно. При небольшой доплате откроются новые функции, но для 95% пользователей хватает штатных функций.

Большинство можно скачать и пользоваться бесплатно. При небольшой доплате откроются новые функции, но для 95% пользователей хватает штатных функций.

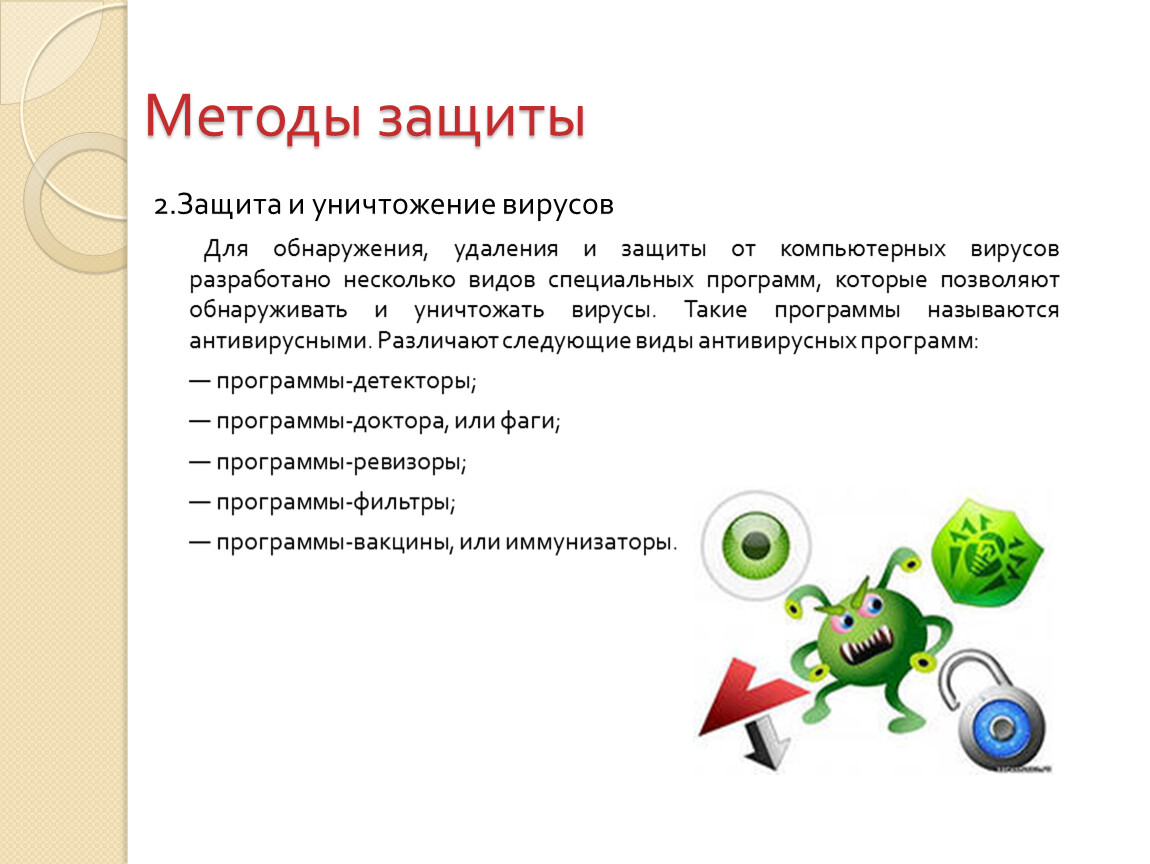

Наиболее популярные антивирусные приложения:

- Avast Mobile Security.

- AVG AntiVirus Free.

- Bitdefender Mobile Security.

- G-Data Internet Security.

- McAfee Mobile Security.

- 360 total security.

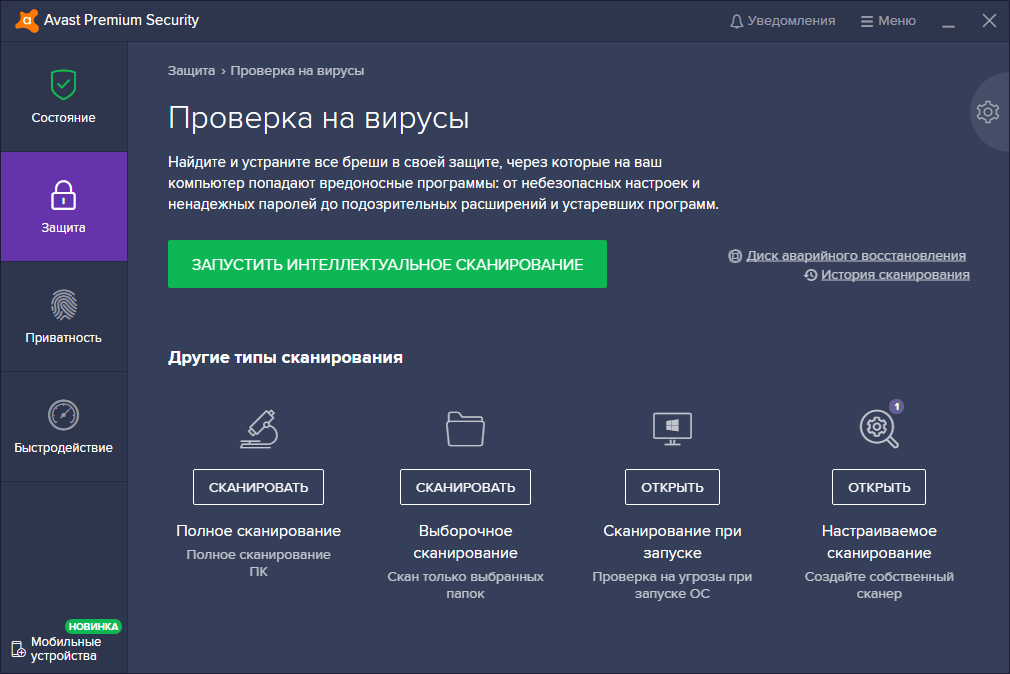

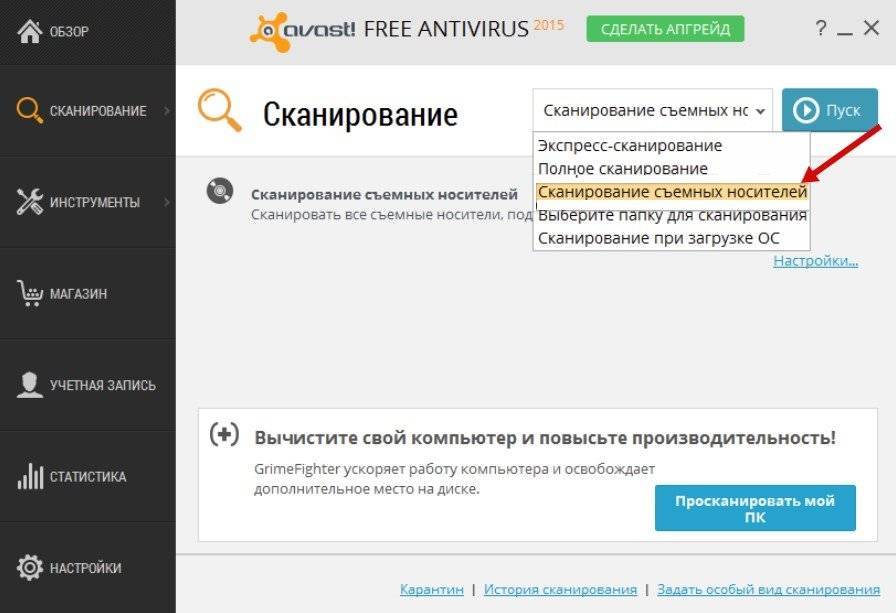

Пользоваться ими просто. Достаточно загрузить их на смартфон и запустить. На главной странице можно будет нажать кнопку для стандартного сканирования системы. Этого уже будет достаточно для профилактического решения. Для поиска и удаления всех типов вирусов и троянов, рекомендуем выбрать наиболее полное, «глубокое сканирование», в меню приложения.

Через компьютер

Сканирование через ПК не даст максимальной точности, так как смартфоны не предоставляют полный доступ к своей операционной системе стороннему устройству. Но попробовать такой вариант стоит.

Пошаговая инструкция:

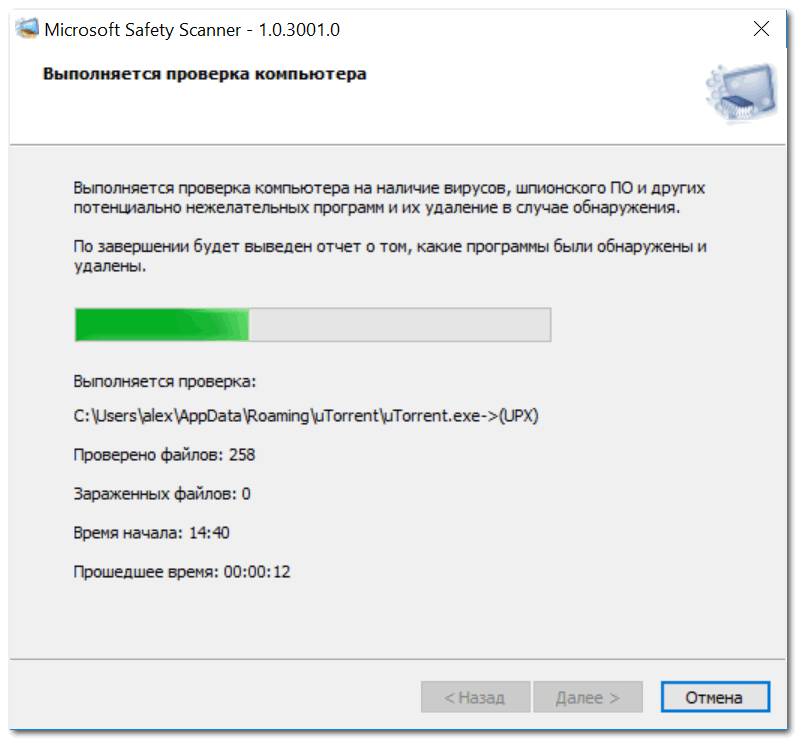

- Подключаем смартфон к компьютеру через USB.

- Для устройства должны быть установлены необходимые драйверы. Операционная система компьютера должна «видеть» телефон.

- Перевести смартфон в режим передачи файлов (MTP). Выбор режима осуществляется сразу после соединения с ПК.

- Включаем режим разработчика в настройках Андроид. Также отмечаем галочку «Отладка по USB».

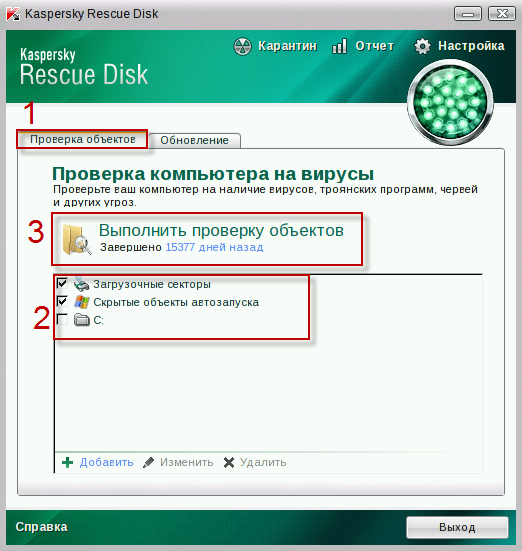

- Запускаем антивирус на компьютере и включаем сканирование носителей.

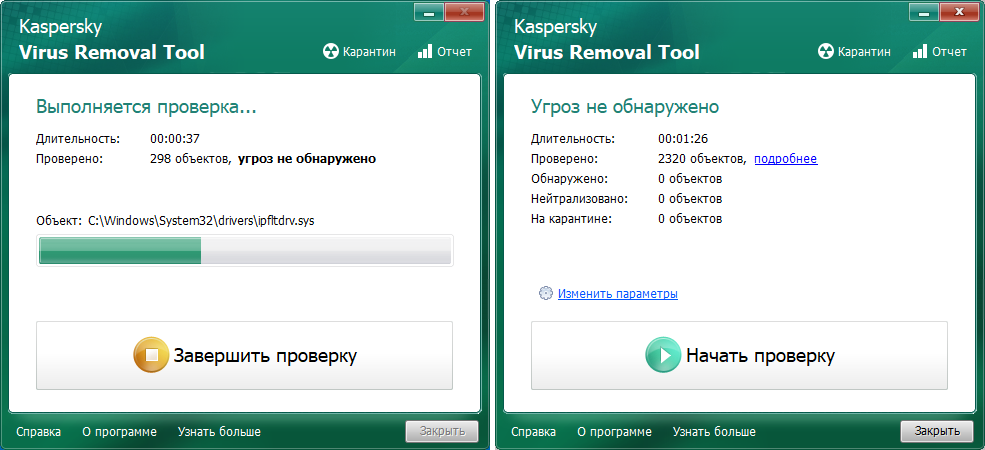

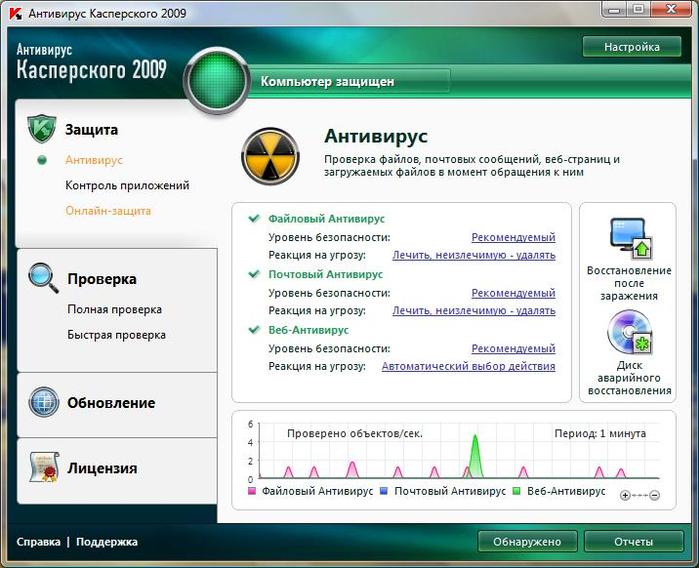

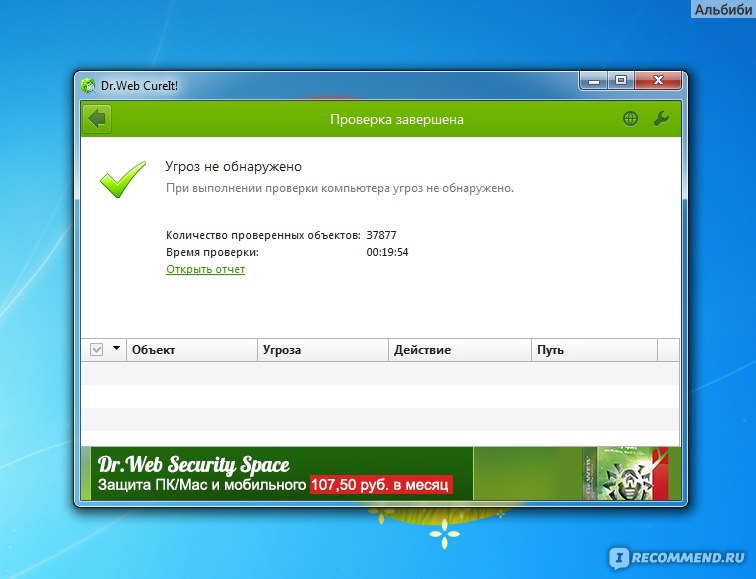

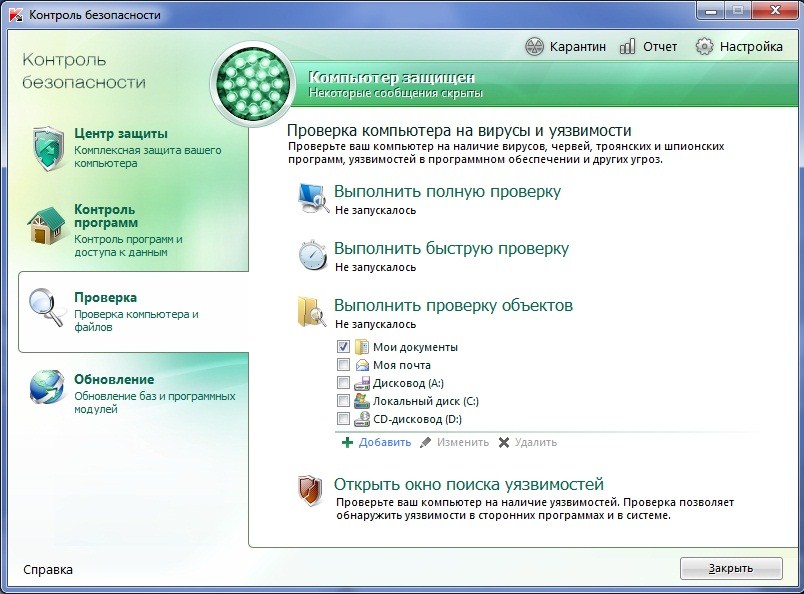

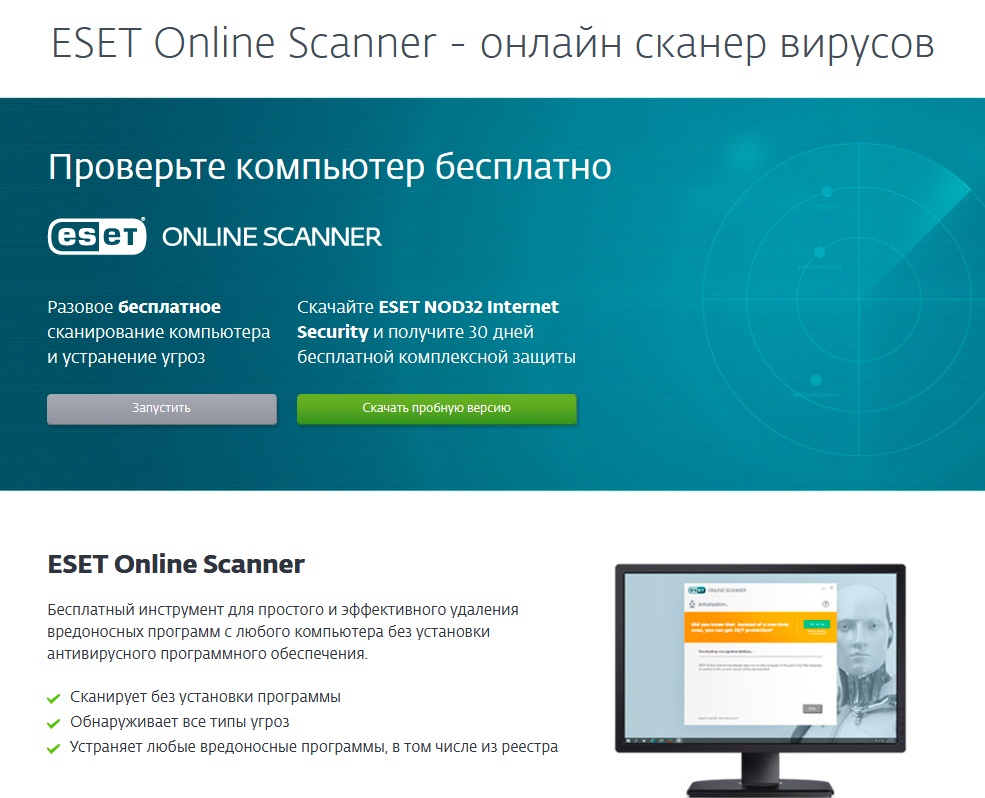

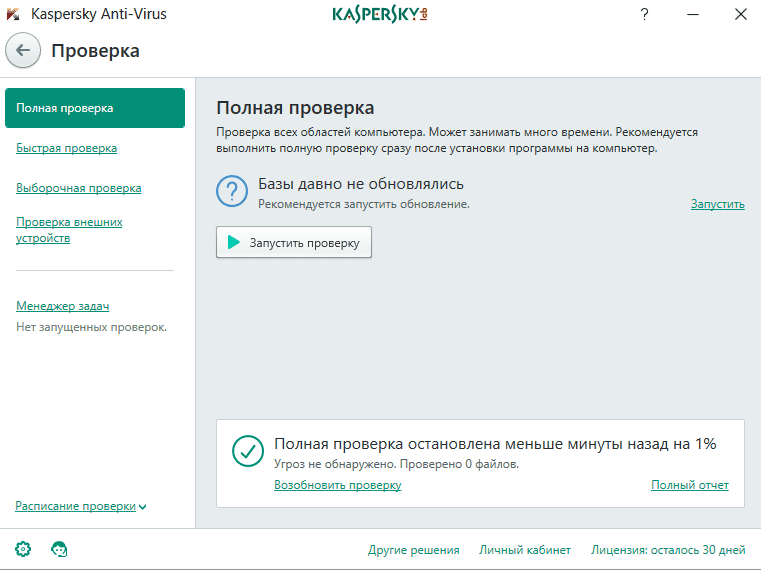

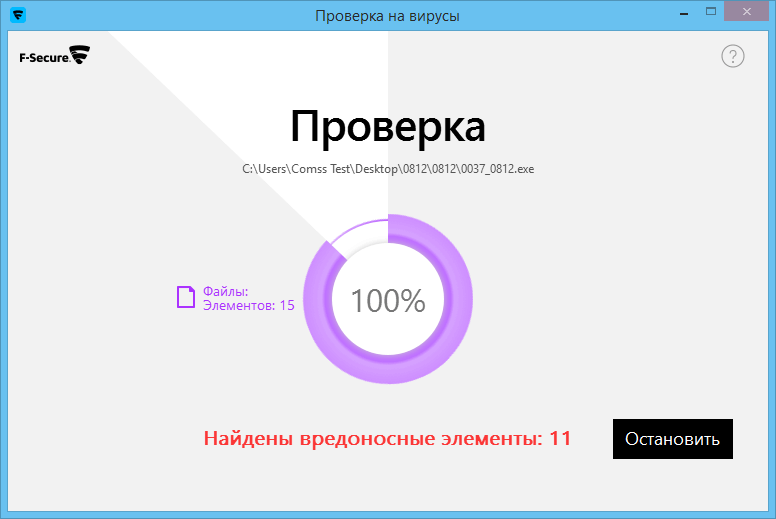

Проверять стоит наиболее популярными антивирусными программами, например:

- Программа специализируется на поиске и удалении большинства типов вирусов. Есть возможность сканирования конкретных подключенных смартфонов.

- Эта утилита попроще, но также успешно справляется со шпионским ПО, руткитами и прочими зловредами.

- Лаборатория Касперского. Крупный антивирусный пакет, известный как на территории МНГ таки в остальных странах.

Вручную

Обнаружить и убить вирус вручную самостоятельно несколько сложнее и не так эффективно, но для этого не потребуется помощь других программ.

Делается это так:

- Открываем список всех установленных приложений. Отыскиваем все незнакомые и удаляем.

- Проверяем наличие троянов на карте памяти. Для этого извлекаем ее из телефона, подключаем к компьютеру, и сканируем любой антивирусной программой для Windows.

Защитник Windows

Пользователи Windows 10 могут воспользоваться функциями встроенной антивирусной программы, которая является стандартным ПО для борьбы с угрозами на компьютерах и ноутбуках под управлением новой версии ОС.

После очередного обновления функционал защитника расширился, что позволило использовать его для борьбы с вирусами и шпионскими программами.

Если вы решили применить Защитник Windows, потребуется соблюдать такую инструкцию:

- Запустите программу. В новой версии Windows 10 защитника переименовали в Центр безопасности Windows.

- Нажмите на изображение щита для проверки на наличие угроз и вирусов.

- Теперь выберите пункт под названием «Расширенная проверка».

- Поставьте галочку напротив пункта «Настраиваемое сканирование», после чего нажмите на выполнение сканирования сейчас.

- После появления проводника кликните на название своего подключённого заранее через USB мобильного устройства и кликните на «ОК».

- Дождитесь полного завершения сканирования.

- Обнаруженные угрозы можно переместить в карантин или сразу удалить.

Сканирование с помощью компьютерных антивирусных программ возможно. Но не всегда точность и эффективность их работы достаточно высокая.

Всё же антивирусные программы для ПК отличаются по функциям и принципу действия от разработок для проверки именно мобильных гаджетов. Потому будет правильно подойти к решению этой проблемы комплексно. А именно просканировать девайс компьютерным ПО, а затем воспользоваться специальным антивирусным приложением для мобильного устройства.

Как отличить вирус от приложения

Чтобы выделить среди хороших приложений зараженное сторонним кодом, достаточно приглядеться:

- Любая программа НЕ из Google Play является потенциальным носителем вредного кода.

Это объясняется тем, что протоколы маркета от Гугл надежно и жестко проверяют все свои приложения.

Это объясняется тем, что протоколы маркета от Гугл надежно и жестко проверяют все свои приложения. - Тратит большое количество трафика.

- Требует дополнительных разрешений, которые не нужны для ее функционала. Например, запрашивает разверешение на осуществление звонков или отправку сообщений, а также редактирования файлов в памяти.

Как понять что смартфон заражен

Заражение операционной системы не всегда происходит явно. Есть несколько явных признаков присутствия вируса:

- Телефон стал быстро перегружаться от рядовых задач и сильно греться. Появляется торможение от простых процессов.

- Увеличился расход трафика. Из тарифного пакета могут растрачиваться сообщения и минуты разговора.

- Расход аккумулятора может заметно увеличиться без явной причины.

- В списке приложений появляются странные и неизвестные названия, то же касается и файлов во внутренней памяти.

- Постоянно выскакивают сообщения рекламного характера.

- Андроид регулярно сыплет системными ошибками.

Как не допустить заражение

Буквально несколько рекомендаций для тех, кто хочет минимизировать риски заражения своего смартфона или планшетного компьютера под управлением мобильных операционных систем.

Чтобы на них не проникали вирусы и опасные программы, необходимо:

- Тщательно следить за тем, какая информация доступна на сайтах, что вы скачиваете и какие письма открываете в электронной почте. Часто вирусы скрываются в безобидных на первый взгляд картинках и текстовых файлах. Старайтесь не открывать никакие ссылки и файлы, присылаемые в письмах неизвестными отправителями. Даже если это письмо от знакомого, напишите или позвоните ему. Уточните, отправлял ли он что-то, либо его просто взломали.

- Всегда пользуйтесь защитными программами и антивирусными приложениями. Это касается самих смартфонов и планшетов, а также компьютеров, к которым мобильные устройства подключаются.

- Обновляйте защитное ПО. Следите за актуальными обновлениями. Лучше сразу разрешить программе обновляться автоматически.

Так вам не придётся постоянно проверять, вышла новая прошивка или нет.

Так вам не придётся постоянно проверять, вышла новая прошивка или нет. - Старайтесь не злоупотреблять правами суперпользователя. Для обычных юзеров в этом обычно нет необходимости. Это делают энтузиасты и профессиональные пользователи. Root-права делают устройство более уязвимым со стороны других пользователей и вредоносного ПО.

- Когда загружаете новое приложение, читайте о нём отзывы и смотрите оценки. Если оценки низкие и отзывы плохие, найдите альтернативу этому софту.

- Загружайте исключительно те приложения и игры, которые находятся в Play Market или других официальных маркетах, в зависимости от используемой операционной системы на планшете или смартфоне. Любое стороннее ПО потенциально опасное и таит в себе угрозу.

Многих почему-то смущает наличие антивируса на мобильном устройстве. Некоторые считают его бесполезным и малоэффективным.

Есть и те, кто верит в вирусы только на ПК и ноутбуках. Современный мир активно переходит на смартфоны. Именно они становятся главным объектом злоумышленников.

Есть ли на моем компьютере вирусы? 10 лучших знаков

Джеффа Кукарда в

Кибербезопасность

2022, 30 сентября · 11 мин чтения

Если ваш компьютер медленно загружается, удаляет файлы, запускает подозрительные программы или на экране появляются раздражающие всплывающие окна, возможно, у вас вирус. Если это так, лучший способ действий — установить надежное антивирусное программное решение, перезагрузить систему и запустить полную проверку на наличие вирусов.

Оставайтесь с нами, пока мы обсуждаем, как узнать, есть ли на вашем компьютере вирус, самые опасные вирусы года и шаги, которые вы можете предпринять, чтобы избавиться от них.

Содержание

10 признаков того, что на вашем компьютере есть вирус день.

Хотя вирусы остаются постоянной и непоколебимой угрозой, существуют способы борьбы с ними и защиты вашей системы от онлайн-атак. Но прежде чем мы углубимся в это, нам нужно знать симптомы.

Если вы задаетесь вопросом «есть ли у меня вирусы на моем компьютере», вот десять контрольных способов, которые помогут вам выяснить это раз и навсегда.

- Медленно работающий компьютер: программ зависают или долго загружаются;

- Всплывающие окна на экране: включая бесконечный спам, сообщения об ошибках, нежелательную, нежелательную рекламу и перенаправления на странные веб-страницы;

- Исчезающие файлы: файлов случайно повреждаются, удаляются и/или шифруются;

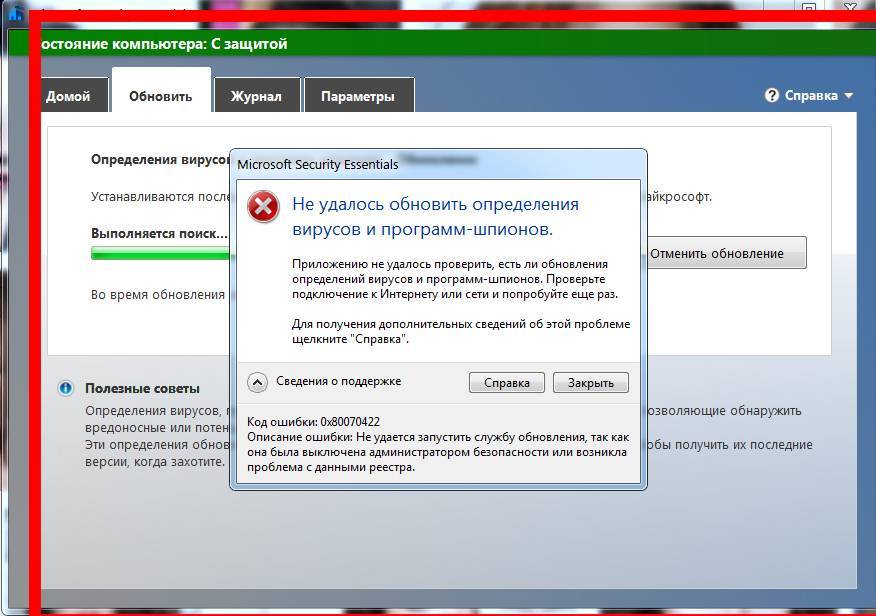

- Антивирусное программное обеспечение не работает: программа или брандмауэр удаляет или отключает себя;

- Подозрительные программы: 9постоянно появляются 0017 вместе с панелями инструментов/значками, которые вы никогда не устанавливали;

- Спам по электронной почте: с добавленными вложениями и/или ссылками, заполняющими ваш почтовый ящик;

- Блокировка системы: вы не можете получить доступ к своим настройкам, файлам или системным настройкам;

- Батарея разряжается: ваш компьютер перегревается и/или быстро теряет питание;

- Переключение домашней страницы: случайная замена и перенаправление домашней страницы на другие веб-сайты;

- Массовая рассылка электронной почты: спам-сообщений, отправленных из вашей учетной записи вашим контактам.

Как компьютер заражается вирусом?

Вирус атакует «иммунную систему» вашего компьютера, то есть программы, файлы, память и т. д., и размножается. Хотя они разные, все они выполняют одну и ту же основную функцию — захват вашего компьютера для извлечения денег и информации для кражи личных данных, мошенничества и других ужасных конечных игр.

По большей части вирусы распространяются через исполняемые файлы, загружаемые файлы и ссылки. Вот некоторые из наиболее распространенных способов заражения компьютерным вирусом:

- Посещение ненадежного и/или зараженного веб-сайта;

- Открытие вложения или ссылки с нежелательного адреса электронной почты;

- Загрузка бесплатных плагинов, игр, медиаплееров, видео или стороннего программного обеспечения;

- Установка непроверенных или пиратских приложений;

- Проведение поиска вредоносных программ в Интернете.

Типы компьютерных вирусов

Вирусы бывают всех форм, размеров и уровней угрозы. Некоторые замедлят вас, в то время как другие разрушат всю вашу систему, если дать хотя бы половину шанса. Вот некоторые из наиболее «популярных» типов компьютерных вирусов, получивших распространение в 2022 году.

Перезаписывающий вирус

Перезаписывающий вирус копирует исполняемые файлы (.exe), замедляет работу программ и перезаписывает данные в процессе. Наиболее распространенным способом распространения этого вируса является открытие поврежденных вложений электронной почты или загрузка фильмов, фотографий и/или игр с сомнительных сайтов.

Сетевой вирус

Сетевому вирусу не требуется вложение файла, чтобы распространяться со скоростью лесного пожара. Он перемещается напрямую через онлайн-сети и воспроизводится для уничтожения данных, снижения производительности, извлечения личной информации и т. д.

Вирус-угонщик браузера

Этот вирус изменит настройки вашего веб-браузера и перенаправит вас на сайты, которые вы никогда не собирались посещать. Затем эти веб-сайты будут собирать, хранить, продавать или красть вашу личную информацию.

Затем эти веб-сайты будут собирать, хранить, продавать или красть вашу личную информацию.

Полиморфный вирус

Эти вирусы изменяют управляющие правила вашего компьютера и шаблоны ввода (язык макросов) для кражи информации и повреждения памяти. С полиморфными вирусами бороться сложнее всего, поскольку они часто меняют свой код, чтобы избежать обнаружения.

Вирусный архив: Вирус ILOVEYOU выходит на сцену?

Вот забавный (или, в данном случае, не очень) факт: 5 мая 2000 года в мир был выпущен вирус ILOVEYOU . Вирус попадал в почтовый ящик пользователя в виде вложения с пометкой «любовное письмо». После открытия он систематически стирал и уничтожал важные файлы.

То, что выглядело как простое вложение электронной почты, вызвало 50 миллионов заражений в течение нескольких дней после выпуска в мир, и к концу своего буйства вирус ILOVEYOU вызвал свыше 10 миллиардов долларов возмещения убытков .

Это пример перезаписи вируса в действии.

Узнайте больше о различных типах вредоносных программ и способах сканирования на наличие вирусов.

Как проверить и избавиться от вирусов

Не теряйте надежду! Несмотря на то, что сегодняшняя тема для разговора немного мрачная, будьте уверены, существующие вирусы можно довольно легко удалить. Если вы подозреваете, что подвергаетесь риску, следующие шаги обеспечат (простую) защиту от (основных) вирусов. Если у вас возникнут проблемы, возможно, вам придется поговорить с ИТ-гуру.

1. Загрузите и установите законное антивирусное программное обеспечение.

Выполните требования установки и подтвердите загрузку;

2. Отключитесь от Интернета и перезагрузите компьютер.

Некоторые вирусы используют сети для размножения, поэтому убедитесь, что вы вышли из системы, чтобы предотвратить дальнейшее повреждение;

3. Перезапустите в безопасном режиме.

Выключите компьютер и перезагрузите его в безопасном режиме. Ознакомьтесь с этими руководствами для безопасного режима Mac или безопасного режима Windows. Кстати, если вам интересно, сколько различных типов файлов Microsoft Windows может быть заражено вирусом, ответ будет… все. Вредоносное ПО стало настолько изощренным, что почти каждый тип файлов в обращении может стать жертвой вирусов;

Кстати, если вам интересно, сколько различных типов файлов Microsoft Windows может быть заражено вирусом, ответ будет… все. Вредоносное ПО стало настолько изощренным, что почти каждый тип файлов в обращении может стать жертвой вирусов;

4. Просканируйте систему и удалите все ненужные файлы.

Используйте функцию «Очистка диска» для Mac или Windows, чтобы освободить место на диске;

5. Запустите антивирусную проверку.

Получите полную защиту, запустив Surfshark Antivirus или другие ведущие средства антивирусной защиты;

6. Перезагрузите компьютер.

Перезагрузите компьютер и выйдите из безопасного режима;

7. Смените все свои пароли.

В качестве дополнительной меры предосторожности смените все ваши логины и пароли.

8. Обновите свое программное обеспечение

Другой эффективной тактикой предотвращения распространенных компьютерных вирусов является регулярное обновление любого устаревшего программного обеспечения, расширений браузера и версий операционной системы.

4 совета по защите ваших устройств от вирусов

Вот несколько лучших способов защитить себя от вирусов и вредоносных программ.

Получить антивирус

Surfshark Antivirus и другие ведущие продукты обеспечат круглосуточную защиту от вирусов и атак нулевого дня. Это программное обеспечение безопасности будет сканировать компьютер на наличие вирусов, удаляя вредоносные программы и другие угрозы.

Узнайте больше о программном обеспечении Surfshark Antivirus .

Как уже упоминалось, более новое программное обеспечение имеет расширенные функции безопасности. Всегда проверяйте, что у вас установлены последние версии операционных систем, веб-приложений и обновлений.

Блокировщик всплывающих окон с файлами cookie — отличный способ очистить вашу систему и устранить нежелательные всплывающие окна для дополнительной защиты от вредоносных программ.

Будьте осторожны при загрузке бесплатных программ, содержимого, подключаемых модулей или программ с незнакомых сайтов.

Подведение итогов: вот как выиграть войну с вредоносным ПО навсегда выиграть войну с вредоносными программами. И, как скажет вам любой кибер-гуру, профилактика всегда является лучшим лекарством. Так что оставайтесь защищенными с помощью собственного универсального антивирусного решения.

Часто задаваемые вопросы

Какой самый распространенный компьютерный вирус?

Перезаписывающий вирус по-прежнему является одним из наиболее распространенных (и опасных) типов компьютерных вирусов. Как только он попадет в вашу операционную систему, он удалит ваши важные данные и заменит код вредоносной копией. Эти вирусы могут встречаться в системах Windows, Mac и Linux, и их трудно вывести и уничтожить. Лучший способ бороться с перезаписанным вирусом — загрузить надежное антивирусное программное обеспечение.

Как защититься от компьютерного вируса?

Вот как избавиться от вирусов на вашем компьютере с помощью защиты от вредоносных программ. Прежде всего, инвестируйте в надежное антивирусное решение, такое как Surfshark Antivirus. Кроме того, следите за тем, чтобы ваше программное обеспечение всегда обновлялось, и никогда не загружайте файлы с неизвестных вам сайтов или адресов электронной почты, которые вы не знаете.

Прежде всего, инвестируйте в надежное антивирусное решение, такое как Surfshark Antivirus. Кроме того, следите за тем, чтобы ваше программное обеспечение всегда обновлялось, и никогда не загружайте файлы с неизвестных вам сайтов или адресов электронной почты, которые вы не знаете.

Чем вредоносное ПО отличается от компьютерных вирусов?

Компьютерные вирусы, трояны, черви, программы-вымогатели и боты относятся к классу вредоносных программ, известных как вредоносные программы. После активации вредоносное ПО может вызвать неописуемый хаос, украсть данные вашей учетной записи, нанести операционный ущерб, повредить файлы вашего компьютера и многое другое. Лучший способ борьбы с вредоносными программами — это антивирусное решение, такое как Surfshark, NordVPN или подобное.

9 типов вредоносных программ и способы их распознавания

Анализ

Думаете, вы знаете свое вредоносное ПО? Вот напоминание, чтобы убедиться, что вы знаете, о чем говорите — с основными советами по поиску и удалению вредоносных программ, когда вы попали в

org/Person» itemprop=»author»>Роджер А. Граймс

Обозреватель,

ОГО |

Thinkstock

Люди склонны играть быстро и свободно с терминологией безопасности. Однако важно правильно классифицировать вредоносное ПО, поскольку знание того, как распространяются различные типы вредоносных программ, жизненно важно для их сдерживания и удаления.

Этот краткий бестиарий вредоносного ПО поможет вам правильно определить термины, связанные с вредоносным ПО, когда вы общаетесь с компьютерщиками.

1. Вирусы

Компьютерный вирус — это то, что большинство средств массовой информации и обычные конечные пользователи называют каждой вредоносной программой, о которой сообщается в новостях. К счастью, большинство вредоносных программ не являются вирусами. Компьютерный вирус модифицирует другие законные хост-файлы (или указатели на них) таким образом, что при запуске файла жертвы запускается и вирус.

Чистые компьютерные вирусы сегодня встречаются редко, составляя менее 10% всех вредоносных программ. Это хорошо: вирусы — единственный тип вредоносных программ, которые «заражают» другие файлы. Это делает их особенно сложными для очистки, потому что вредоносное ПО должно запускаться из законной программы. Это всегда было нетривиально, а сегодня почти невозможно. Лучшие антивирусные программы борются с тем, чтобы сделать это правильно, и во многих (если не в большинстве) случаях вместо этого просто помещают в карантин или удаляют зараженный файл.

2. Черви

Черви существуют еще дольше, чем компьютерные вирусы, еще со времен мейнфреймов. Электронная почта ввела их в моду в конце 1990-х годов, и в течение почти десятилетия специалисты по компьютерной безопасности были осаждены вредоносными червями, которые приходили в виде вложений к сообщениям. Один человек откроет зараженную электронную почту, и вся компания будет заражена в кратчайшие сроки.

Отличительной чертой компьютерного червя является то, что он самовоспроизводится. Возьмем печально известного червя Iloveyou: когда он вышел, он поразил почти всех пользователей электронной почты в мире, перегрузил телефонные системы (мошенническими сообщениями), отключил телевизионные сети и даже задержал мою ежедневную послеобеденную газету на полдня. Несколько других червей, в том числе SQL Slammer и MS Blaster, обеспечили этому червю место в истории компьютерной безопасности.

Возьмем печально известного червя Iloveyou: когда он вышел, он поразил почти всех пользователей электронной почты в мире, перегрузил телефонные системы (мошенническими сообщениями), отключил телевизионные сети и даже задержал мою ежедневную послеобеденную газету на полдня. Несколько других червей, в том числе SQL Slammer и MS Blaster, обеспечили этому червю место в истории компьютерной безопасности.

Что делает эффективного червя настолько разрушительным, так это его способность распространяться без участия конечного пользователя. Вирусы, напротив, требуют, чтобы конечный пользователь, по крайней мере, запустил их, прежде чем он сможет попытаться заразить другие невинные файлы и пользователей. Черви используют другие файлы и программы для выполнения грязной работы. Например, червь SQL Slammer использовал (исправленную) уязвимость в Microsoft SQL, чтобы вызвать переполнение буфера почти на каждом неисправленном SQL-сервере, подключенном к Интернету, примерно за 10 минут, что является рекордом скорости, который стоит и сегодня.

3. Трояны

Компьютерные черви были заменены троянскими вредоносными программами в качестве предпочтительного оружия хакеров. Трояны маскируются под легитимные программы, но содержат вредоносные инструкции. Они существовали всегда, даже дольше, чем компьютерные вирусы, но проникли в современные компьютеры больше, чем любой другой тип вредоносного ПО.

Троянец должен быть запущен жертвой, чтобы выполнить свою работу. Трояны обычно приходят по электронной почте или навязываются пользователям при посещении зараженных веб-сайтов. Самый популярный тип трояна — это поддельная антивирусная программа, которая появляется и заявляет, что вы заражены, а затем дает указание запустить программу для очистки вашего ПК. Пользователи заглатывают наживку, и троянец приживается.

Трояны удаленного доступа (RAT) особенно популярны среди киберпреступников. RAT позволяют злоумышленнику получить удаленный контроль над компьютером жертвы, часто с намерением перемещаться в боковом направлении и заразить всю сеть. Этот тип трояна разработан таким образом, чтобы избежать обнаружения. Злоумышленникам даже не нужно писать свои собственные. Сотни готовых RAT доступны на подпольных рынках.

Этот тип трояна разработан таким образом, чтобы избежать обнаружения. Злоумышленникам даже не нужно писать свои собственные. Сотни готовых RAT доступны на подпольных рынках.

От троянцев трудно защититься по двум причинам: их легко написать (киберпреступники регулярно производят и продают комплекты для сборки троянов) и они распространяются путем обмана конечных пользователей, что не могут остановить патчи, брандмауэры и другие традиционные средства защиты. . Авторы вредоносных программ ежемесячно выпускают миллионы троянских программ. Поставщики антивредоносных программ изо всех сил стараются бороться с троянами, но сигнатур слишком много, чтобы успевать за ними.

4. Гибриды и экзотические формы

В настоящее время большинство вредоносных программ представляют собой комбинацию традиционных вредоносных программ, часто включающих части троянов и червей, а иногда и вирус. Обычно вредоносная программа выглядит для конечного пользователя как троян, но после запуска она атакует других жертв по сети, как червь.

Многие современные вредоносные программы считаются руткитами или скрытыми программами. По сути, вредоносные программы пытаются изменить базовую операционную систему, чтобы получить полный контроль и скрыться от программ защиты от вредоносных программ. Чтобы избавиться от этих типов программ, вы должны удалить контролирующий компонент из памяти, начиная со сканирования на наличие вредоносных программ.

Боты — это, по сути, комбинации троянов и червей, которые пытаются сделать отдельных эксплуатируемых клиентов частью более крупной вредоносной сети. У ботмастеров есть один или несколько серверов «управления и контроля», на которых бот-клиенты регистрируются, чтобы получать свои обновленные инструкции. Размер ботнетов варьируется от нескольких тысяч скомпрометированных компьютеров до огромных сетей с сотнями тысяч систем, находящихся под контролем одного хозяина ботнета. Эти ботнеты часто сдаются в аренду другим преступникам, которые затем используют их в своих гнусных целях.

5. Программа-вымогатель

Вредоносные программы, которые шифруют ваши данные и удерживают их в качестве заложников, ожидая выплаты криптовалюты, составляли огромный процент вредоносных программ за последние несколько лет, и этот процент продолжает расти. Программы-вымогатели часто наносили вред компаниям, больницам, полицейским управлениям и даже целым городам.

Большинство программ-вымогателей являются троянскими программами, а это означает, что они должны распространяться с помощью какой-либо социальной инженерии. После запуска большинство из них ищут и шифруют пользовательские файлы в течение нескольких минут, хотя некоторые сейчас используют подход «подождем и посмотрим». Наблюдая за пользователем в течение нескольких часов перед запуском процедуры шифрования, администратор вредоносного ПО может точно определить, какой выкуп может позволить себе жертва, а также обязательно удалить или зашифровать другие предположительно безопасные резервные копии.

Программа-вымогатель может быть предотвращена, как и любая другая вредоносная программа, но после ее запуска может быть трудно устранить ущерб без надежной проверенной резервной копии. Согласно некоторым исследованиям, около четверти жертв платят выкуп, и из них около 30 процентов до сих пор не разблокируют свои файлы. В любом случае, разблокировка зашифрованных файлов, если это вообще возможно, требует определенных инструментов, ключей дешифрования и не мало удачи. Лучший совет — убедиться, что у вас есть хорошая автономная резервная копия всех важных файлов.

Согласно некоторым исследованиям, около четверти жертв платят выкуп, и из них около 30 процентов до сих пор не разблокируют свои файлы. В любом случае, разблокировка зашифрованных файлов, если это вообще возможно, требует определенных инструментов, ключей дешифрования и не мало удачи. Лучший совет — убедиться, что у вас есть хорошая автономная резервная копия всех важных файлов.

6. Бесфайловое вредоносное ПО

Бесфайловое вредоносное ПО на самом деле не является отдельной категорией вредоносного ПО, а скорее описанием того, как они эксплуатируют и сохраняются. Традиционное вредоносное ПО путешествует и заражает новые системы, используя файловую систему. Бесфайловое вредоносное ПО, которое сегодня составляет более 50 процентов всех вредоносных программ и продолжает расти, — это вредоносное ПО, которое не использует файлы или файловую систему напрямую. Вместо этого они используют и распространяются только в памяти или с использованием других «нефайловых» объектов ОС, таких как ключи реестра, API или запланированные задачи.

Многие бесфайловые атаки начинаются с использования существующей легитимной программы, превращения ее в вновь запущенный «подпроцесс» или с использования существующих легитимных инструментов, встроенных в ОС (таких как Microsoft PowerShell). Конечным результатом является то, что бесфайловые атаки труднее обнаружить и остановить. Если вы еще не очень хорошо знакомы с распространенными методами и программами бесфайловых атак, вам, вероятно, следует познакомиться, если вы хотите сделать карьеру в области компьютерной безопасности.

7. Рекламное ПО

Если вам повезет, единственная вредоносная программа, с которой вы столкнулись, — это рекламное ПО, которое пытается представить скомпрометированному конечному пользователю нежелательную, потенциально вредоносную рекламу. Обычное рекламное ПО может перенаправлять поисковые запросы пользователя в браузере на похожие веб-страницы, содержащие рекламу других продуктов.

8. Вредоносная реклама

Не путать с рекламным ПО. Вредоносная реклама — это использование законной рекламы или рекламных сетей для скрытой доставки вредоносного ПО на компьютеры ничего не подозревающих пользователей. Например, киберпреступник может заплатить за размещение рекламы на законном веб-сайте. Когда пользователь нажимает на объявление, код в объявлении либо перенаправляет его на вредоносный веб-сайт, либо устанавливает вредоносное ПО на его компьютер. В некоторых случаях вредоносное ПО, встроенное в рекламу, может запускаться автоматически без каких-либо действий со стороны пользователя. Этот метод называется «загрузкой с диска».

Вредоносная реклама — это использование законной рекламы или рекламных сетей для скрытой доставки вредоносного ПО на компьютеры ничего не подозревающих пользователей. Например, киберпреступник может заплатить за размещение рекламы на законном веб-сайте. Когда пользователь нажимает на объявление, код в объявлении либо перенаправляет его на вредоносный веб-сайт, либо устанавливает вредоносное ПО на его компьютер. В некоторых случаях вредоносное ПО, встроенное в рекламу, может запускаться автоматически без каких-либо действий со стороны пользователя. Этот метод называется «загрузкой с диска».

Также известно, что киберпреступники взламывают законные рекламные сети, которые доставляют рекламу на многие веб-сайты. Именно поэтому популярные веб-сайты, такие как New York Times, Spotify и Лондонская фондовая биржа, часто становились источниками вредоносной рекламы, подвергая опасности своих пользователей.

Целью киберпреступников, использующих вредоносную рекламу, конечно же, является получение денег. Вредоносная реклама может доставлять вредоносное ПО любого типа, включая программы-вымогатели, скрипты для майнинга криптовалюты или банковские трояны.

Вредоносная реклама может доставлять вредоносное ПО любого типа, включая программы-вымогатели, скрипты для майнинга криптовалюты или банковские трояны.

9. Шпионское ПО

Шпионское ПО чаще всего используется людьми, которые хотят проверить на компьютере действия своих близких. Конечно, при целенаправленных атаках преступники могут использовать шпионское ПО для регистрации нажатий клавиш жертв и получения доступа к паролям или интеллектуальной собственности.

Рекламное ПО и программы-шпионы обычно легче всего удалить, часто потому, что их намерения не так гнусны, как другие типы вредоносных программ. Найдите вредоносный исполняемый файл и предотвратите его выполнение — готово.

Гораздо большую озабоченность, чем фактическое рекламное или шпионское ПО, вызывает механизм, который он использует для эксплуатации компьютера или пользователя, будь то социальная инженерия, неисправленное программное обеспечение или дюжина других основных причин эксплойта. Это связано с тем, что, хотя намерения шпионского или рекламного ПО не столь злонамеренны, как, скажем, бэкдор-троян удаленного доступа, оба они используют одни и те же методы для взлома. Наличие рекламного/шпионского ПО должно служить предупреждением о том, что устройство или у пользователя есть какая-то слабость, которую необходимо исправить, прежде чем наступит настоящая беда.

Наличие рекламного/шпионского ПО должно служить предупреждением о том, что устройство или у пользователя есть какая-то слабость, которую необходимо исправить, прежде чем наступит настоящая беда.

Поиск и удаление вредоносного ПО

К сожалению, поиск и удаление отдельных компонентов вредоносных программ может оказаться бесполезной задачей. Легко ошибиться и пропустить компонент. Кроме того, вы не знаете, изменила ли вредоносная программа систему таким образом, что будет невозможно снова сделать ее полностью заслуживающей доверия.

Если вы не обладаете достаточной подготовкой по удалению вредоносных программ и судебной экспертизе, создайте резервную копию данных (при необходимости), отформатируйте диск и переустановите программы и данные, если обнаружите вредоносное ПО на компьютере. Хорошо исправьте его и убедитесь, что конечные пользователи знают, что они сделали не так. Таким образом, вы получаете надежную компьютерную платформу и продвигаетесь вперед в борьбе без каких-либо затяжных рисков или вопросов.

Это объясняется тем, что протоколы маркета от Гугл надежно и жестко проверяют все свои приложения.

Это объясняется тем, что протоколы маркета от Гугл надежно и жестко проверяют все свои приложения.

Так вам не придётся постоянно проверять, вышла новая прошивка или нет.

Так вам не придётся постоянно проверять, вышла новая прошивка или нет.