Как проверить систему на вирусы: Dr.Web® — инновационные технологии антивирусной безопасности. Комплексная защита от интернет-угроз.

Содержание

Убедитесь, что ваш компьютер не содержит вирусов? Вот как проверить

На вашем компьютере есть вирусы

Вирусы и другие вредоносные программы могут заражать компьютеры Windows, но не все медленные или плохо работающие устройства заражены вредоносными программами.Вот как определить, есть ли у вас вирус и вредно ли это странное действие. _

Каковы признаки вируса?

Низкая производительность, сбои приложений, а иногда и зависание компьютера могут быть признаком того, что вирус или другое вредоносное ПО сеет хаос. Однако это не всегда так: существует множество других причин неполадок, которые могут замедлить работу вашего компьютера.

Точно так же только то, что ваш компьютер работает хорошо, не означает, что на нем нет вредоносных программ.Вирусы, появившиеся десять лет назад, часто были шумными шутками, которые использовали много системных ресурсов.Современные вредоносные программы чаще работают в фоновом режиме, незамеченными, чтобы украсть данные вашей кредитной карты и другую конфиденциальную информацию. Другими словами, преступники часто пишут существующее вредоносное ПО с единственной целью заработать деньги, а хорошо спроектированное шпионское ПО не вызовет визуальных проблем на компьютере.

Другими словами, преступники часто пишут существующее вредоносное ПО с единственной целью заработать деньги, а хорошо спроектированное шпионское ПО не вызовет визуальных проблем на компьютере.

Однако быстрое снижение скорости работы компьютера может быть признаком заражения. Странные приложения на вашем компьютере могут свидетельствовать о наличии вредоносных программ, но это не гарантируется. При обновлении некоторых приложений появляется окно командной строки, поэтому странные окна, которые вспыхивают на вашем экране, а затем исчезают, могут быть типичным элементом оригинального программного обеспечения вашей системы. _ _

Без сканирования компьютера на наличие вредоносного ПО не существует универсального руководства по его поиску.Вредоносное ПО может создать проблемы для вашего компьютера или может нормально работать в фоновом режиме, достигая своей цели.Сканирование вашей системы на наличие вредоносного ПО единственный способ убедиться в его существовании. _ _ _ _

Как проверить, является ли процесс вирусом или нет

Вам может быть интересно, заражен ли ваш компьютер, потому что вы увидели необычный процесс в диспетчере задач Windows, доступ к которому можно получить, нажав Ctrl + Shift + Esc или щелкнув правой кнопкой мыши на панели задач Windows и выбрав «Диспетчер задач».

Обычно здесь можно увидеть большое количество процессов; _ Если вы видите нижний список, нажмите «Дополнительная информация».Названия многих из этих операций необычны и сбивают с толку. _ _Это довольно типично.В Windows есть ряд процессов, работающих в фоновом режиме, некоторые из которых были введены производителем вашего компьютера, например, программы, которые вы устанавливаете.

Вредоносное ПО с плохим поведением часто использует много ресурсов ЦП, памяти или диска и может выделиться здесь. Если вы хотите узнать, является ли конкретная программа вредоносной, щелкните ее правой кнопкой мыши в диспетчере задач и выберите «Поиск в Интернете», чтобы найти дополнительную информацию.

Когда вы ищете в процессе информацию, связанную с вредоносным ПО, это свидетельствует о том, что у вас есть вредоносное ПО. Однако тот факт, что процесс выглядит подлинным, не означает, что ваш компьютер не содержит вирусов. Хотя процесс может претендовать на «Google Chrome». или «chrome.exe», это может быть просто вредоносное ПО, маскирующееся под Google Chrome и скрывающееся в другом месте вашей системы. Мы рекомендуем запустить сканирование на наличие вредоносных программ, если вы обеспокоены риском заражения. _ _

или «chrome.exe», это может быть просто вредоносное ПО, маскирующееся под Google Chrome и скрывающееся в другом месте вашей системы. Мы рекомендуем запустить сканирование на наличие вредоносных программ, если вы обеспокоены риском заражения. _ _

Опция онлайн-поиска недоступна в Windows 7. Если вы используете Windows 7, вместо этого вам придется ввести имя процесса в Google или другую поисковую систему.

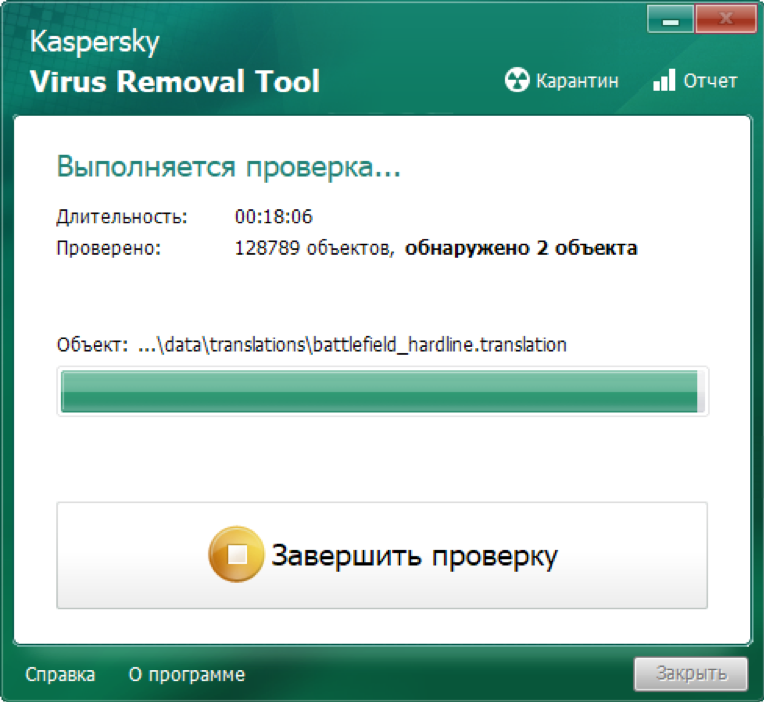

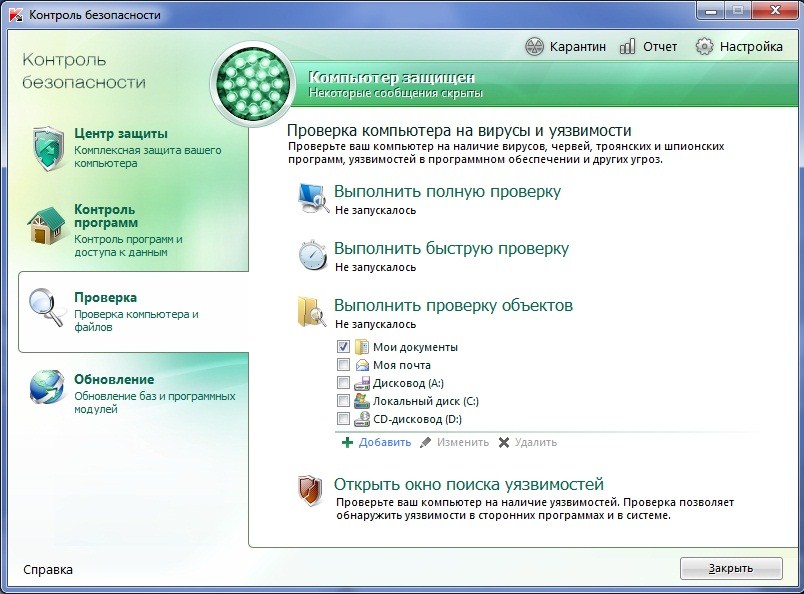

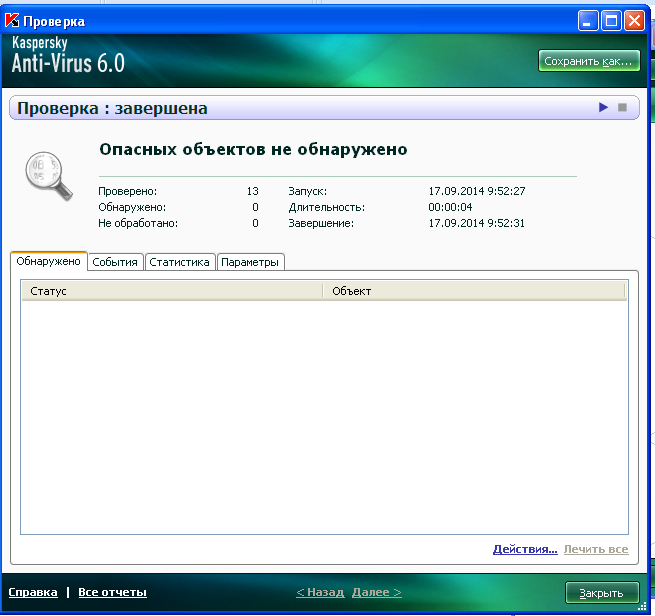

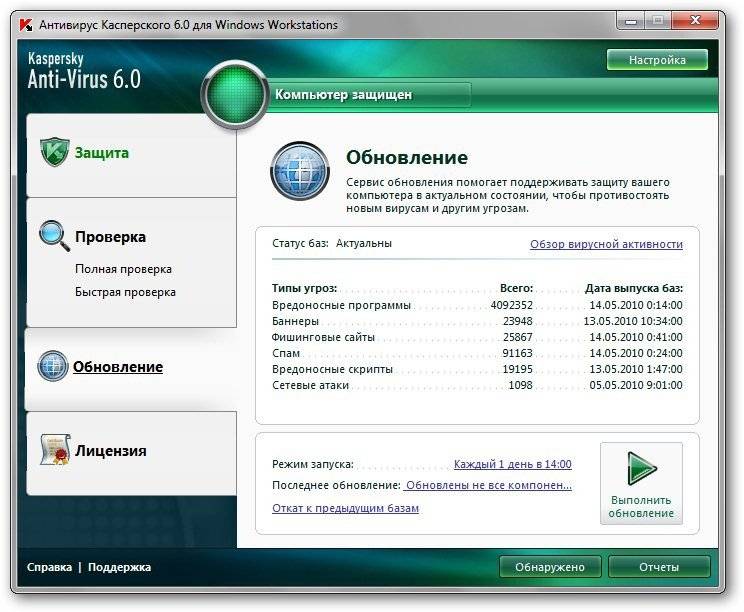

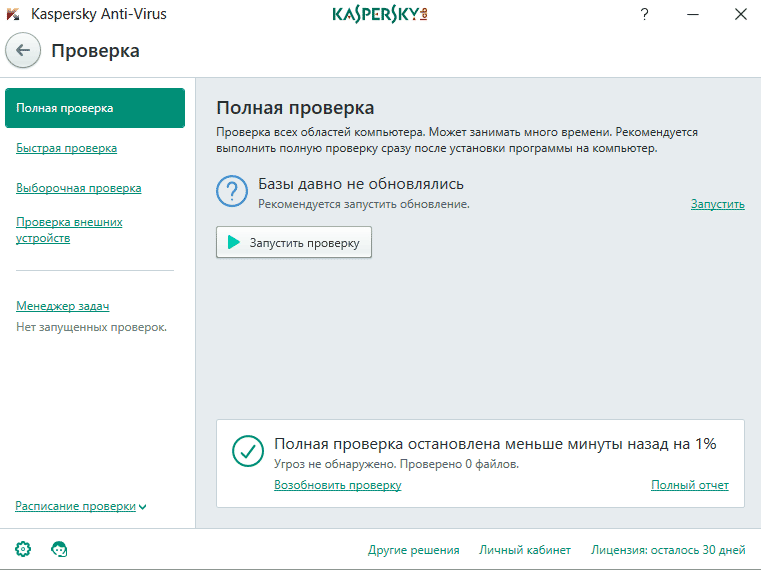

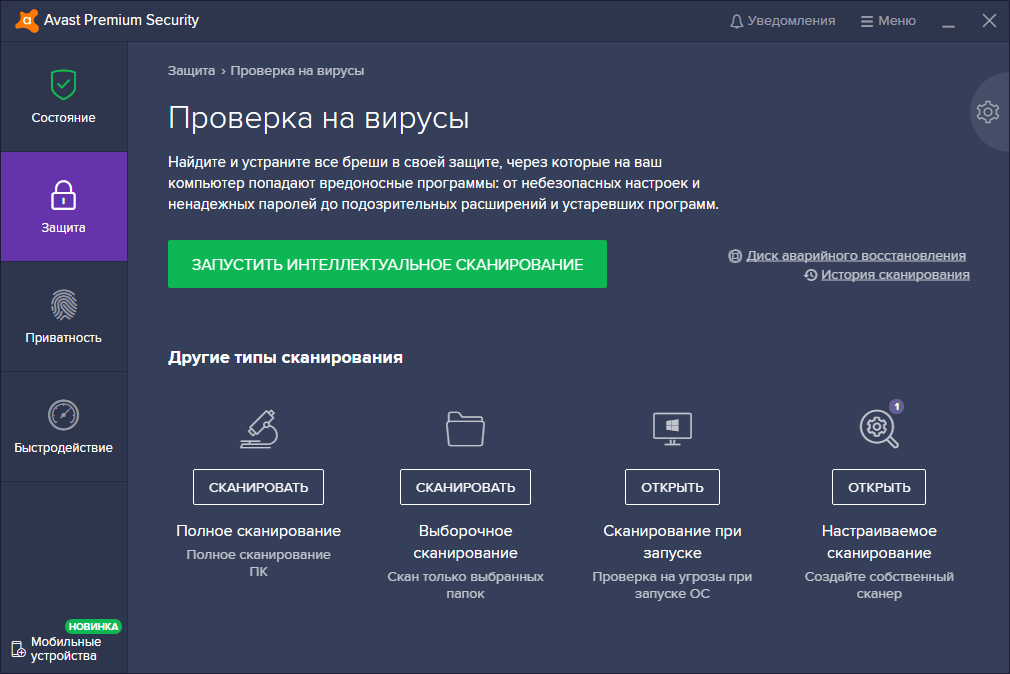

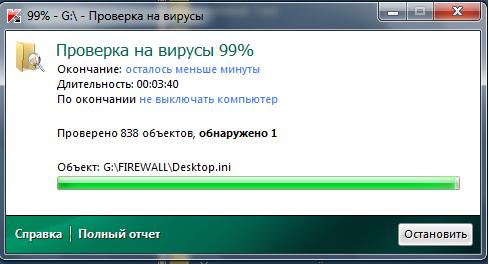

Как проверить компьютер на вирусы

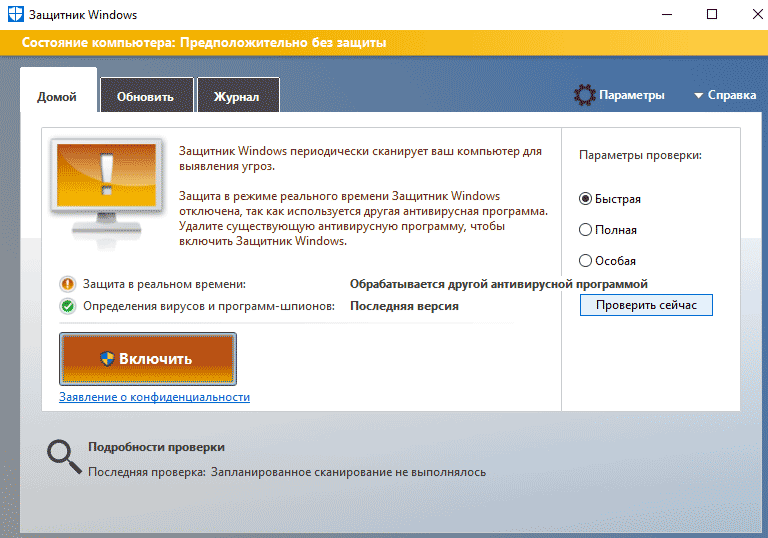

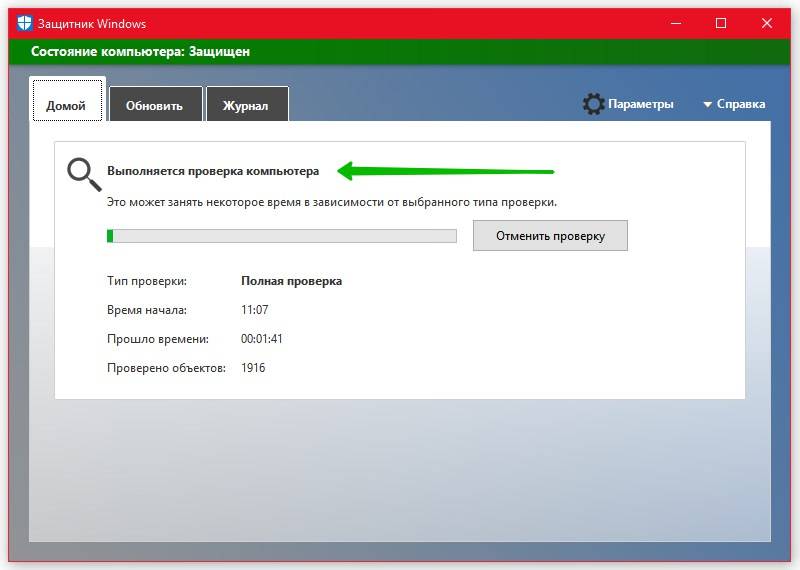

По умолчанию Windows 11 всегда сканирует ваш компьютер на наличие вредоносных программ с помощью встроенного приложения безопасности Windows, также известного как Microsoft Defender. Однако вы можете выполнять сканирование вручную.

Чтобы открыть Безопасность Windows в Windows 10 или 11, перейдите в меню «Пуск», введите «безопасность», а затем выберите ярлык безопасности Windows. Откройте «Безопасность Windows». Или в Windows 10 выберите «Настройки» > «Конфиденциальность и безопасность» > «Безопасность Windows» > «Открыть безопасность Windows».

Просканируйте свой компьютер на наличие вирусов

Чтобы выполнить сканирование на наличие вредоносных программ, нажмите «Защита от вирусов и угроз».

Нажмите на быструю проверку

Нажмите «Быстрое сканирование», чтобы проверить систему на наличие вредоносных программ. Microsoft Defender выполнит сканирование и предоставит вам результаты. Если какое-либо вредоносное ПО будет найдено, оно предложит удалить его с вашего компьютера автоматически.

فحص

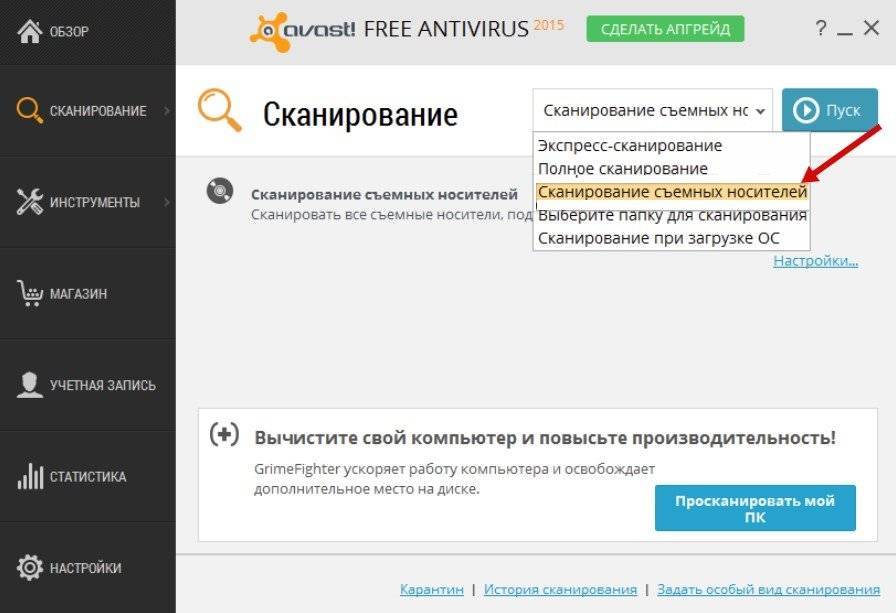

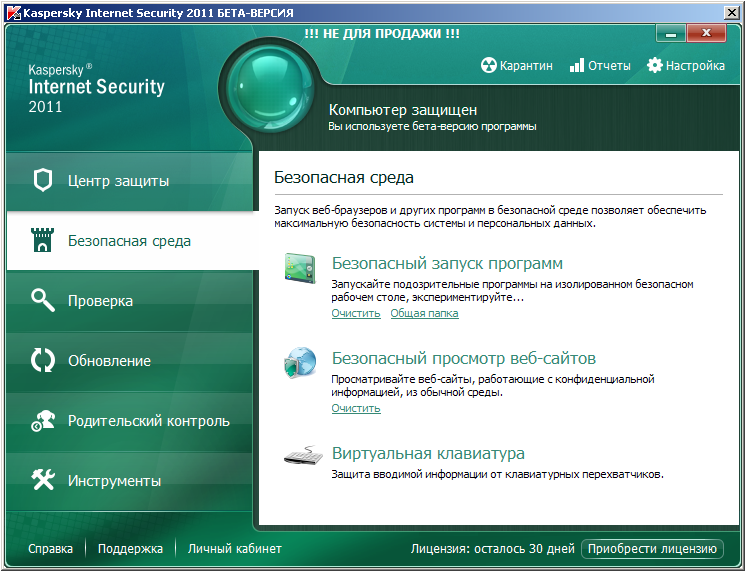

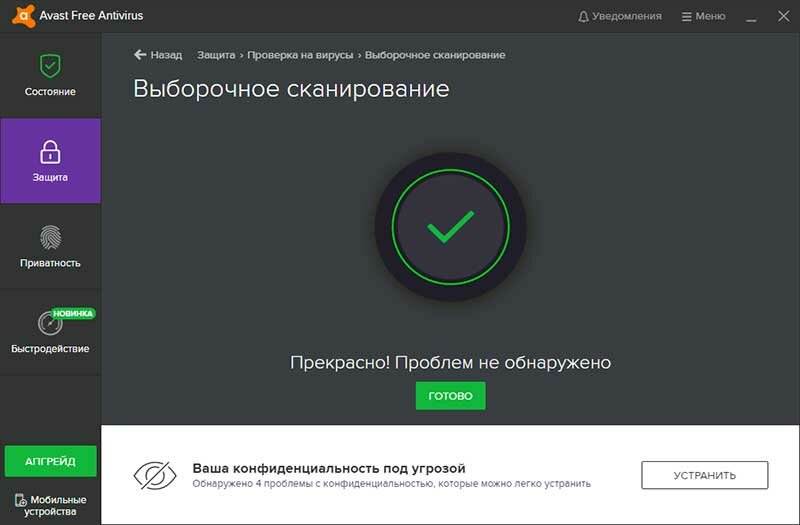

Если вам нужно второе мнение — всегда хорошая идея, если вы беспокоитесь о возможных вредоносных программах, а ваше базовое антивирусное программное обеспечение ничего не нашло — вы также можете запустить сканирование с помощью другого приложения безопасности.

Malwarebytes Это программа, которую мы любим и рекомендуем, потому что она хорошо работает с Windows Security, обеспечивая дополнительный уровень защиты вашего ПК. _ _Бесплатная версия Malwarebytes Выполните сканирование компьютера вручную на наличие вирусов и других инфекций. Коммерческая версия предлагает защиту в режиме реального времени, но бесплатная версия подойдет, если вы просто хотите проверить компьютер на наличие вредоносных программ.

Коммерческая версия предлагает защиту в режиме реального времени, но бесплатная версия подойдет, если вы просто хотите проверить компьютер на наличие вредоносных программ.

Нажмите на сканирование

Антивирус не входит в состав Windows 7. Если вам нужно бесплатное решение, вы можете скачать Microsoft Security Essentials и сканируйте с его помощью. Microsoft Defender Security, встроенный в Windows 10 и 11, предлагает аналогичный уровень безопасности (обновление: доступ к Microsoft Security Essentials больше недоступен, так как Windows 7 больше не поддерживается). обновиться до последней версии Windows. _ _ _

Если ваше антивирусное приложение находит вредоносное ПО, но не может его удалить, попробуйте запустить сканирование в безопасном режиме, использовать программу спасения от вирусов или автономную проверку Microsoft Defender.

что это, откуда и как проверить

Хакеры-отличники взламывают Пентагон. Хакеры-неудачники атакуют сайты. Расскажем, зачем это им нужно и как проверить сайт на вирусы.

Большинство сайтов интернета уязвимы

Летом 2022 года хакеры украли $625 млн, взломав одну из крупнейших криптоигровых проектов Axie Infinity. Северокорейские киберпреступники создали профиль фиктивной компании на Linkedin и рассылали от её имени офферы сотрудникам, работающим над Axie Infinity. Щедрым предложением заинтересовался один из инженеров. Он скачал PDF-документ, и вирусное ПО проникло на серверы компании.

В апреле 2022 года компания Dr.Web сообщила об участившихся случаях атак на крупные российские компании.Хакеры шифровали файлы, но не требовали выкупа и не оставляли контактов. Для атаки использовали уязвимости в Microsoft Exchange.

В ноябре 2019 года китайская полиция арестовала владельца ботнета — сети, состоящей из 200 000 зараженных сайтов. Хакер использовал их для DDoS-атак. Это не первый и не единственный случай: подобные ботнеты возникают с завидной регулярностью. Одни из них превращаются в «армию» для атак на крупные ресурсы, другие — используются для распространения вредоносного кода.

Опасности подвержены все площадки. Так что любой сайт надо регулярно проверять на вирусы.

Что такое вирусы и для чего они нужны

Если говорить простым языком, вирус — это код, который используется в интересах злоумышленника. Он вредит как посетителям сайта, так и владельцам.

| Задачи вирусов | Вред для владельца сайта |

| разместить код для редиректа; | вирус перенаправляет на другой сайт, ресурс теряет пользователей; |

| разместить вредоносный код и заразить компьютеры пользователей; | поисковики будут помечать сайт как вредоносный; |

| разместить на сайте рекламу или сторонний контент; | дизайн будет испорчен, скрипт замедлит загрузку сайта; |

| добавить сервер в ботнет и устроить DDoS-атаку; | хостинг-провайдер ограничит трафик с сайта или на сайт; |

украсть информацию (например, контакты или данные банковской карты). | владельцем сайта заинтересуется полиция. |

Вирусы влияют на посещаемость и портят репутацию сайтов. Поисковые системы предупреждают пользователей о зараженных интернет-ресурсах, понижают сайты в выдаче, а в некоторых случаях (например, если злоумышленник разместил спам) отправляют их в черный список.

Простая онлайн-проверка сайта на вирусы позволит вовремя исправить ситуацию, если вы обнаружили вредоносный код.

Разновидности угроз

Существует множество видов вирусов. Рассмотрим некоторые, самые популярные.

XSS или Cross-Site Scripting (межсайтовый скриптинг) – это внедрение вредоносного кода на страницу сайта-жертвы. Как только пользователь заходит на зараженную страницу, код начинает подключается к серверу — например, крадет куки. XSS опасен для пользователей, но не только: с помощью JS-скрипта можно получить куки администратора с доступом в панель управления сайтом.

SQL-инъекция — простейший способ взломать сайт. Для работы с базами данных, написанных на языке SQL, используют методы GET и POST. Если на сайте есть уязвимость, злоумышленнику достаточно отправить GET-запрос серверу (то есть просто набрать соответствующий адрес в адресной строке браузера), чтобы получить доступ к базе. После этого с данными можно делать что угодно — скачивать, изменять, удалять.

Для работы с базами данных, написанных на языке SQL, используют методы GET и POST. Если на сайте есть уязвимость, злоумышленнику достаточно отправить GET-запрос серверу (то есть просто набрать соответствующий адрес в адресной строке браузера), чтобы получить доступ к базе. После этого с данными можно делать что угодно — скачивать, изменять, удалять.

LFI — Local File Inclusion — подключение и использование локального файла на сервере. Больше всего уязвимы PHP-скрипты. Передав определенные параметры уязвимому файлу, злоумышленник может получить к нему доступ и использовать в своих интересах. Чаще всего это приводит к взлому сайта, но возможны и другие варианты.

Как вирусы заражают сайты

Понимание способов заражения помогает предотвратить взлом или устранить его последствия. Вариантов несколько.

Уязвимый код

Не все разработчики заботятся о безопасности своих приложений и скриптов. Сайты на PHP часто уязвимы к SQL-инъекциям. В других языках свои проблемы, поэтому расслабляться, если вы решили построить сайт на Python и Django, не стоит.

Любые CMS, даже коммерческие, могут содержать уязвимый код. И чем популярнее система, тем больше о ее уязвимостях будут знать злоумышленников. Чаще всего встречаются вирусы на сайтах WordPress. Всё — из-за огромной популярности системы.

Вирусы в плагинах, темах, движках

Вредоносный код нередко содержится во «взломанных» темах, движках и плагинах. Используйте только лицензионные приложения, как бы ни хотелось сэкономить: на поиск вирусов на сайте и устранение последствий вы потратите больше.

Ошибки допускают и честные разработчики. Уязвимости регулярно находят в веб-сервере, почтовом сервере Exim и т. д. Именно поэтому обновления выходят так часто. Устанавливайте их сразу после релиза.

Вредоносный код внедряют в рекламные баннеры и объявления. Они не наносят вреда самому сайту, но заражают компьютеры пользователей.

Взлом сайта и внедрение вредоносного кода

Сайт заражают автоматизированно, но бывает, что и вручную. Программисты-фрилансеры могут оставить на сайте бэкдор — «черный ход». Это своеобразная страховка на случай, если заказчик не оплатит работу. Бэкдоры используют и злоумышленники. Внимательно подбирайте исполнителя и всегда исполняйте обязательства. По крайней мере, перед программистами.

Это своеобразная страховка на случай, если заказчик не оплатит работу. Бэкдоры используют и злоумышленники. Внимательно подбирайте исполнителя и всегда исполняйте обязательства. По крайней мере, перед программистами.

Брутфорс — простой подбор логина и пароля к панели управления или учетной записи на сайте. Несмотря на банальность, метод работает: многие используют самые простые пароли и логины. Предотвратить проблему легко — используйте сложные и длинные пароли из случайного набора символов.

Своевременно обновляйте весь софт, от CMS до веб-сервера. Не покупайте нелицензионное ПО и проверяйте исполнителей. Используйте сложные пароли.

Как проверить сайт на вирусы

Перед тем, как искать хорошего программиста или пытаться вылечить сайт от вируса онлайн, своими силами, проверьте, заражен ли ваш ресурс. Сделать это можно несколькими простыми способами.

1. Заглянуть в кабинет поисковиков — Яндекс Вебмастер (раздел «Диагностика») или Google Search Console («Проблемы безопасности»). Если ваш сайт заражен, и вирус обнаружила одна из поисковых систем, вы получите уведомление. Важно: инструменты эффективны только против известных вирусов.

Если ваш сайт заражен, и вирус обнаружила одна из поисковых систем, вы получите уведомление. Важно: инструменты эффективны только против известных вирусов.

Яндекс Вебмастер,

Google Search Console

2. Использовать онлайн-сканеры. Эти сервисы помогут обнаружить вредоносный код на страницах сайтов. Используйте динамические сканеры — они обнаруживают скрипты, которые активизируются, если пользователь совершает какие-либо действия.

ReScan.Pro

SiteCheck

ThreatSign

3. Скачать программы-сканеры. Такой сканер придется скачать и загрузить в папку с сайтом. Он проверит все файлы. Нередко такие программы уже установлены у хостинг-провайдеров. Запустить их можно в панели управления хостингом. Преимущества сканеров — возможность обнаружить уязвимости.

3. Скачать программы-сканеры. Такой сканер придется скачать и загрузить в папку с сайтом. Он проверит все файлы. Нередко такие программы уже установлены у хостинг-провайдеров. Запустить их можно в панели управления хостингом. Преимущества сканеров — возможность обнаружить уязвимости.

Преимущества сканеров — возможность обнаружить уязвимости.

Установить на сервер антивирус. Cамый надёжный способ защитить сайт — антивирус и найдёт проблему, и вылечит сайт. Мы в ispmanager рекомендуем Dr.Web. Он сканирует систему, а затем лечит или отправляет на картин повреждённые файлы. Если для управления сервером вы пользуетесь панелью ispmanager, то можете подключить Dr.Web прямо через неё. Если активируете Dr.Web до 28 февраля, то сможете бесплатно пользоваться им месяц. Подробности — в новости.

Попробуйте панель ispmanager с антивирусом Dr.Web

Ispmanager — это панель для создания сайтов и управления веб-сервером. С ним угрозы ни по чём.

- Проверяет и лечит сайты с антивирусом Dr.Web.

- Предотвращает DDoS.

- Защищает почтовый сервер от спама.

- Поддерживает установку и продление бесплатных SSL от Let’s Encrypt.

Купить ispmanager

Как проверить, не заражена ли ваша система Linux вирусом

Linux, несомненно, лучшая операционная система с открытым исходным кодом и, возможно, самая безопасная ОС по своему дизайну. Большинство компьютеров в наши дни основаны на Linux. ОС Android, наиболее часто используемая мобильная операционная система, также основана на Linux. То же самое касается Chromebook и различных планшетов.

Большинство компьютеров в наши дни основаны на Linux. ОС Android, наиболее часто используемая мобильная операционная система, также основана на Linux. То же самое касается Chromebook и различных планшетов.

Каким бы удивительным ни был Linux, вероятность его взлома также увеличивается из-за его растущей популярности. Хотя многие технические энтузиасты считают, что Linux невосприимчив к вирусам и вредоносным программам и не требует никаких антивирусных или антивирусных решений, это не совсем так. Что вам нужно понять, так это то, что ни одна операционная система в мире не защищена на 100% от таких вещей.

Хотя Linux безопаснее остальных, он все же может стать жертвой атаки. Таким образом, принятие мер предосторожности необходимо, когда речь идет о надежной кибербезопасности. Однако, прежде чем выбрать антивирусное решение или решение для защиты от вредоносных программ, первое, что вам нужно сделать, это проверить, не скомпрометирована ли ваша система Linux и насколько она уязвима. В этой статье мы подробно расскажем обо всем этом, чтобы вы заранее были готовы к наихудшему сценарию.

В этой статье мы подробно расскажем обо всем этом, чтобы вы заранее были готовы к наихудшему сценарию.

С какими угрозами сталкиваются пользователи Linux?

Растущая угроза вредоносного ПО для Linux и программ-вымогателей заставила предприятия насторожиться. Многие из них внедрили новые стратегии и инструменты, чтобы защитить себя. На цифровом рынке доминирует Windows, но чаще всего используется Linux. Другими словами, это любимое всеми.

В 2021 году мировой рынок Linux оценивался в 5,33 млрд долларов США, и ожидается, что к 2029 году он вырастет до 22,15 млрд долларов США. Во второй половине 2021 года и первой половине 2022 года был зафиксирован рекордный рост числа атак вредоносных программ на устройства Linux.

Более того, кроссплатформенные программы-вымогатели стали обычным явлением для Android, Linux и iOS. В результате частные лица и компании в настоящее время вкладывают средства в обеспечение безопасности своих устройств Linux. Однако, прежде чем делать эти инвестиции, важно знать об угрозах, с которыми вы сталкиваетесь. Это поможет вам определить меры безопасности для борьбы с ними, и определить те, которые не для вас.

Это поможет вам определить меры безопасности для борьбы с ними, и определить те, которые не для вас.

Вредоносное ПО

Вредоносное ПО, общий термин для вирусов, — это любое программное обеспечение, предназначенное для нарушения работы смартфона, персонального компьютера, ноутбука, сервера и т. д. Вредоносное ПО мешает нормальному функционированию вашей компьютерной сети, вызывая утечку данных и взлом. В наши дни пользователи Linux сталкиваются с различными видами атак, в том числе:

Атаки, спонсируемые государством

Атаки, спонсируемые государством, становятся все более распространенными в среде Linux. Эти атаки обычно могут быть приписаны организациям и отдельным лицам, контролирующим страны или страны. Многие исследователи безопасности пролили свет на спонсируемое государством вредоносное ПО после конфликта между Россией и Украиной. Вредоносное ПО Wiper было развернуто для наблюдения за различными группами национальных государств и их действиями, связанными с войной.

Вредоносное ПО IoT

Сообщается, что семейство вирусов, включая Mozi, Mirai и XorDDos, нацелено на устройства Linux через IoT. Эти вирусы заражают ваше устройство Linux и используют его для запуска DDoS-атак после получения контроля над сервером. В 2021 году количество случаев атак вредоносных программ на устройства Linux увеличилось на 35% из-за Mozi, Mirai и XorDDos. В первом квартале 2022 года также было зарегистрировано большое количество атак вредоносного ПО Mirai.

Криптоджекинг

Криптоджекинг чрезвычайно распространен среди устройств Linux. Это становится все более распространенным, поскольку хакеры-злоумышленники по всему миру зарабатывают деньги с помощью криптоджекинга. Криптоджекинг использует программное обеспечение, специально разработанное для создания криптовалют для злоумышленников, использующих вычислительные ресурсы. Первый случай криптоджекинга был зарегистрирован в 2018 году, когда в консоль Tesla Kubernetes проник злоумышленник. С тех пор это стало довольно распространенным явлением, когда Sysrv и XMRig стали двумя наиболее значительными семействами криптомайнеров.

С тех пор это стало довольно распространенным явлением, когда Sysrv и XMRig стали двумя наиболее значительными семействами криптомайнеров.

Программы-вымогатели

Программы-вымогатели – это вредоносное ПО, которое блокирует доступ к вашему устройству и шифрует все ваши данные. Банды вымогателей также становятся все более известными в сообществе Linux. Hive, REvil, DarkSide и Conti — одни из самых известных групп вымогателей. Хотя у них разные образцы вредоносного ПО, все они тщательно спланированы и весьма опасны. В настоящее время Conti и Defray777/RansomExx нацелены на образы хостов Linux, чтобы перехватывать ценные цифровые активы пользователей.

Руткиты

Руткит — это вредоносная программа, которая предоставляет хакеру-злоумышленнику привилегированный доступ к компьютерной системе на уровне администратора. Это может помешать работе вашего компьютера и поставить ваши данные под угрозу.

После активации руткит может нанести дополнительный ущерб дополнительным вредоносным ПО, включая трояны, кейлоггеры, боты и программы-вымогатели. Печально известный фреймворк Lightning, вредоносное ПО для Linux, используется в качестве бэкдора для установки руткитов. Фреймворк Lightning, также известный как «Швейцарский армейский нож», использует Secure Shell (SSH) для заражения устройств руткитами.

Печально известный фреймворк Lightning, вредоносное ПО для Linux, используется в качестве бэкдора для установки руткитов. Фреймворк Lightning, также известный как «Швейцарский армейский нож», использует Secure Shell (SSH) для заражения устройств руткитами.

Популярные сканеры вредоносных программ/вирусов/руткитов с открытым исходным кодом

Злоумышленники используют различные вредоносные программы, бэкдор-оболочки, руткиты и анализаторы. Чтобы защитить ваше устройство от всех этих угроз, вы можете использовать определенные сканеры и инструменты с открытым исходным кодом. Вот несколько отличных вариантов:

Lynis

Lynis — это невероятный сканер аудита безопасности с открытым исходным кодом для вашего устройства Linux. Он помогает как специалистам по безопасности, так и системным администраторам, сканируя их устройства и системы безопасности. Его функция состоит в том, чтобы защитить ваше устройство от нарушений безопасности и утечек данных. Помимо систем Linux, Lynis также хорошо работает с устройствами BSD и macOS.

Chkrootkit

Chkrootkit, также известный как Check Rootkit, — это еще один сканер с открытым исходным кодом, который помогает защитить ваше устройство от вредоносных программ, ботнетов и руткитов. На протяжении многих лет Chkrootkit снова и снова тестировался на разных устройствах Linux, и результаты были весьма плодотворными. Его просто установить и использовать; следовательно, отлично подходит для начинающих.

Linux Malware Detect

Linux Malware Detect, обычно называемый LMD, является одним из лучших доступных сканеров вредоносных программ с открытым исходным кодом. Он работает, используя сигнатуры для обнаружения вредоносных программ, создавая их в соответствии с системами обнаружения сетевых вторжений. Он может сканировать определенные файлы, а также всю систему в зависимости от ваших индивидуальных потребностей.

ClamAV

ClamAV — еще один отличный сканер вредоносных программ с открытым исходным кодом. Он хорошо работает на всех устройствах, включая macOS, BSD и Windows. Он содержит версию с графическим интерфейсом, специально разработанную для обнаружения вредоносных программ, вирусов и троянов. Не говоря уже о том, что это один из наиболее часто используемых антивирусов для Linux. ClamAV доступен для установки здесь.

Он содержит версию с графическим интерфейсом, специально разработанную для обнаружения вредоносных программ, вирусов и троянов. Не говоря уже о том, что это один из наиболее часто используемых антивирусов для Linux. ClamAV доступен для установки здесь.

Основные советы по предотвращению атак вредоносных программ на Linux

Как упоминалось ранее, устройства Linux более безопасны, чем большинство других; тем не менее, вредоносное ПО все равно иногда может взять верх. Чтобы убрать цель с задней панели вашего Linux-устройства, вы можете предпринять несколько эффективных мер безопасности:

Берегите свои пароли

Чем проще пароль, тем легче хакеру его угадать. Это так просто. Таким образом, вы должны принять политику использования надежных паролей. Используйте комбинацию букв, цифр и специальных символов при настройке пароля для вашего устройства Linux и используемых приложений. Также не забудьте включить многофакторную аутентификацию (MFA).

Ограничение доступа пользователей

Многие люди называют свои серверы своим домом. Причина в том, что на их серверах хранятся все их данные, и в случае взлома они становятся финансово и эмоционально уязвимыми. Один из способов обеспечить безопасность вашего устройства Linux — ограничить доступ пользователей. Разрешите ключевой доступ определенным пользователям и предоставьте им только минимальный доступ.

Причина в том, что на их серверах хранятся все их данные, и в случае взлома они становятся финансово и эмоционально уязвимыми. Один из способов обеспечить безопасность вашего устройства Linux — ограничить доступ пользователей. Разрешите ключевой доступ определенным пользователям и предоставьте им только минимальный доступ.

Используйте VPN

В большинстве случаев ваше устройство Linux заражается вирусом при просмотре различных веб-сайтов. Излишне говорить, что не каждый веб-сайт безопасен, и многие из них содержат вирусы и вредоносные программы. Чтобы избежать заражения вашего Linux-устройства вредоносными программами, вам следует использовать VPN. Для разных устройств доступны разные VPN. При использовании Chrome вы можете использовать VPN для Chrome. Точно так же при использовании любого другого веб-браузера вы можете установить подходящий VPN и безопасно просматривать веб-страницы.

Обратите внимание на мелкие бревна

Устройства Linux предлагают несколько журналов с огромным количеством информации, которую вы можете сканировать. Наличие файлов журнала в вашей системе бесполезно, если вы не обращаете на них внимания. Поэтому возьмите за привычку читать логи. Для тех, у кого нет времени вручную проверять журналы, знайте, что в наши дни доступно множество инструментов, которые могут просматривать журналы за вас, экономя ваше время и энергию.

Наличие файлов журнала в вашей системе бесполезно, если вы не обращаете на них внимания. Поэтому возьмите за привычку читать логи. Для тех, у кого нет времени вручную проверять журналы, знайте, что в наши дни доступно множество инструментов, которые могут просматривать журналы за вас, экономя ваше время и энергию.

Обновляйте свое устройство

Многие люди жалуются на то, что их Linux-системы взломаны или заражены вирусами. Оказалось, что они не обновляли свои устройства. Старые и необновленные устройства в 10 раз более уязвимы для проблем с безопасностью по сравнению с обновленными и новыми. Таким образом, чтобы предотвратить атаки вредоносных программ, обязательно обновите свое устройство Linux.

Последнее слово

Растущая угроза вредоносного ПО и программ-вымогателей для Linux заставила многих задуматься, и, к сожалению, число зараженных устройств и кибератак постоянно растет. Однако страдают не все, так как многие люди хорошо защищают свои устройства с Linux. Знание деталей по этой теме и принятие мер, описанных в этой статье, являются ключом к обеспечению безопасности вашего устройства Linux. Внедряя упомянутые выше передовые методы, вы находитесь на правильном пути к защите своих устройств и систем Linux от атак, ведущих к компрометации.

Знание деталей по этой теме и принятие мер, описанных в этой статье, являются ключом к обеспечению безопасности вашего устройства Linux. Внедряя упомянутые выше передовые методы, вы находитесь на правильном пути к защите своих устройств и систем Linux от атак, ведущих к компрометации.

Как работают компьютерные вирусы | HowStuffWorks

Как бы странно это ни звучало, компьютерный вирус — нечто вроде чуда информационной эпохи. С одной стороны, вирусы показывают нам, насколько мы уязвимы — правильно спроектированный вирус может иметь разрушительный эффект, снижая производительность и причиняя ущерб на миллиарды долларов. С другой стороны, они показывают нам, насколько сложными и взаимосвязанными стали люди.

Например, по оценкам экспертов, в январе 2004 года червь Mydoom заразил примерно четверть миллиона компьютеров за один день. Еще 19 марта99, вирус Melissa был настолько мощным, что вынудил Microsoft и ряд других очень крупных компаний полностью отключить свои системы электронной почты до тех пор, пока вирус не будет локализован. Вирус ILOVEYOU в 2000 году имел такой же разрушительный эффект. В январе 2007 года появился червь Storm — к октябрю, по оценкам экспертов, было заражено до 50 миллионов компьютеров. Это впечатляет, если учесть, что многие вирусы невероятно просты.

Вирус ILOVEYOU в 2000 году имел такой же разрушительный эффект. В январе 2007 года появился червь Storm — к октябрю, по оценкам экспертов, было заражено до 50 миллионов компьютеров. Это впечатляет, если учесть, что многие вирусы невероятно просты.

Реклама

Когда вы слушаете новости, вы слышите о многих различных формах электронной инфекции. Наиболее распространены:

- Вирусы : Вирус — это небольшая часть программного обеспечения, которая использует настоящие программы. Например, вирус может присоединиться к такой программе, как программа для работы с электронными таблицами. Каждый раз, когда запускается программа для работы с электронными таблицами, запускается и вирус, который имеет возможность размножаться (путем присоединения к другим программам) или наносить ущерб.

- Вирусы электронной почты : Вирус электронной почты распространяется как вложение к сообщениям электронной почты и обычно размножается, автоматически рассылая себя десяткам людей в адресной книге электронной почты жертвы.

Некоторые почтовые вирусы даже не требуют двойного щелчка — они запускаются, когда вы просматриваете зараженное сообщение на панели предварительного просмотра вашего почтового программного обеспечения [источник: Джонсон].

Некоторые почтовые вирусы даже не требуют двойного щелчка — они запускаются, когда вы просматриваете зараженное сообщение на панели предварительного просмотра вашего почтового программного обеспечения [источник: Джонсон]. - Троянские кони : Троянский конь — это просто компьютерная программа. Программа утверждает, что делает одну вещь (она может называться игрой), но вместо этого причиняет вред, когда вы ее запускаете (она может стереть ваш жесткий диск). Троянские кони не могут воспроизводиться автоматически.

- Черви : Червь — это небольшая программа, которая использует компьютерные сети и бреши в системе безопасности для своего воспроизведения. Копия червя сканирует сеть в поисках другой машины, имеющей определенную брешь в системе безопасности. Он копирует себя на новую машину, используя дыру в безопасности, а затем также начинает реплицироваться оттуда.

В этой статье мы обсудим вирусы — от «традиционных» вирусов до вирусов электронной почты и эксплойтов, которые могут быть нацелены на ваш мобильный телефон, — чтобы вы могли узнать, как они работают, и понять, как защитить себя.

Реклама

Содержание

- Происхождение вируса

- История вирусов

- Эволюция вируса

- почтовые вирусы

- черви

- Вирусы в 2000-х и позже

- Как защитить свой компьютер от вирусов

Происхождение вируса

Компьютерные вирусы называются вирусами, потому что они имеют некоторые общие черты с биологическими вирусами. Компьютерный вирус передается от компьютера к компьютеру, как биологический вирус передается от человека к человеку.

В отличие от клетки, вирус не может воспроизводиться сам по себе. Вместо этого биологический вирус должен ввести свою ДНК в клетку. Затем вирусная ДНК использует существующий механизм клетки, чтобы воспроизвести себя. В некоторых случаях клетка наполняется новыми вирусными частицами, пока не лопнет, высвобождая вирус. В других случаях новые вирусные частицы отпочковываются от клетки по одной, и клетка остается живой.

Реклама

Подобно тому, как биологический вирус должен передвигаться по клетке, компьютерный вирус должен прицепиться к другой программе или документу, чтобы запуститься. После запуска компьютерный вирус может заразить другие программы или документы. Очевидно, что аналогия между компьютерными и биологическими вирусами немного преувеличена, но сходства достаточно, чтобы название прижилось.

Люди пишут компьютерные вирусы. Человек должен написать код, протестировать его, чтобы убедиться, что он правильно распространяется, а затем выпустить его. Человек также проектирует фазу атаки вируса, будь то глупое сообщение или разрушение жесткого диска. Почему они это делают?

Есть как минимум четыре причины. Во-первых, это та же самая психология, которая движет вандалами и поджигателями. Зачем кому-то хотеть разбить окно в чьей-то машине, нарисовать вывески на зданиях или сжечь красивый лес? Для некоторых людей это кажется кайфом. Если такой человек знает компьютерное программирование, то он или она может направить энергию на создание разрушительных вирусов.

Вторая причина связана с трепетом при виде того, как что-то взрывается. Некоторые люди увлекаются такими вещами, как взрывы и автокатастрофы. Когда вы росли, в вашем районе мог быть ребенок, который научился делать порох. И этот парень, вероятно, строил бомбы все больше и больше, пока ему не стало скучно, или он не причинил себе серьезного вреда. Создание вируса немного похоже на это — он создает виртуальную бомбу внутри компьютера, и чем больше компьютеров заражается, тем «веселее» взрыв.

Третья причина связана с хвастовством. Что-то вроде Эвереста — гора есть, значит, кто-то вынужден взобраться на нее. Если вы относитесь к определенному типу программистов, которые видят дыру в безопасности, которую можно использовать, вы можете просто быть вынуждены использовать дыру самостоятельно, прежде чем кто-то другой опередит вас в этом.

А еще есть холодные наличные деньги. Вирусы могут заставить вас купить поддельное программное обеспечение, украсть вашу личную информацию и использовать ее для получения ваших денег или быть проданными на цифровом эквиваленте черного рынка. Мощные вирусы являются ценными и потенциально прибыльными инструментами.

Мощные вирусы являются ценными и потенциально прибыльными инструментами.

Конечно, большинство создателей вирусов упускают из виду тот факт, что они наносят реальный ущерб реальным людям своими творениями. Уничтожение всего на жестком диске человека — это настоящий ущерб. Заставлять крупную компанию тратить тысячи часов на уборку после вирусной атаки — это реальный ущерб. Даже глупое сообщение — это реальный ущерб, потому что кто-то должен тратить время на то, чтобы избавиться от него. По этой причине правовая система продолжает разрабатывать более строгие меры наказания для людей, создающих вирусы.

Реклама

История вирусов

Традиционные компьютерные вирусы были впервые широко распространены в конце 1980-х годов и возникли благодаря нескольким факторам. Первым фактором стало распространение персональных компьютеров (ПК). До 1980-х домашних компьютеров почти не существовало. Настоящие компьютеры были редкостью, и их запирали для использования «экспертами». В 80-е годы настоящие компьютеры начали распространяться в офисах и домах из-за популярности IBM PC (выпущенного в 1982) и Apple Macintosh (выпущен в 1984 году). К концу 1980-х ПК были в офисах, домах и университетских городках.

В 80-е годы настоящие компьютеры начали распространяться в офисах и домах из-за популярности IBM PC (выпущенного в 1982) и Apple Macintosh (выпущен в 1984 году). К концу 1980-х ПК были в офисах, домах и университетских городках.

Вторым фактором было использование компьютерных досок объявлений. Люди могли подключаться к доске объявлений с помощью модема и загружать программы всех типов. Игры были чрезвычайно популярны, как и простые текстовые процессоры, электронные таблицы и другое программное обеспечение для повышения производительности. Доски объявлений привели к появлению предшественника вируса, известного как троянский конь. Троянский конь маскируется под программу с крутым названием и описанием, побуждая вас скачать ее. Однако когда вы запускаете программу, она делает что-то нехорошее, например, стирает ваш жесткий диск. Вы думаете, что получаете красивую игру, но вместо этого получаете стертую систему. Троянские кони поражают лишь небольшое количество людей, потому что их быстро обнаруживают, а слухи об опасности распространяются среди пользователей.

Реклама

Третьим фактором, который привел к созданию вирусов, были дискеты. В 1980-х программы были небольшими, и вы могли поместить всю операционную систему, несколько программ и некоторые документы на дискету или две. Многие компьютеры не имели жестких дисков, поэтому, когда вы включали машину, она загружала операционную систему и все остальное с дискеты. Авторы вирусов воспользовались этим для создания первых самовоспроизводящихся программ.

Ранние вирусы представляли собой фрагменты кода, встроенные в более крупные законные программы, такие как игры или текстовые процессоры. Когда пользователь загружает и запускает законную программу, вирус загружается в память и осматривается в поисках других программ на диске. Если он может найти его, он модифицирует программу, чтобы добавить код вируса в эту программу. Затем вирус запускает «настоящую программу». Пользователь действительно не имеет возможности узнать, что вирус когда-либо запускался. К сожалению, сейчас вирус воспроизвел себя, поэтому заражены две программы. В следующий раз, когда пользователь запускает любую из этих программ, они заражают другие программы, и цикл продолжается.

В следующий раз, когда пользователь запускает любую из этих программ, они заражают другие программы, и цикл продолжается.

Если одну из зараженных программ передать другому человеку на дискете или загрузить, чтобы другие люди могли ее скачать, другие программы заражаются. Вот как вирус распространяется — аналогично фазе заражения биологического вируса. Но вирусы не вызывали бы такого яростного презрения, если бы они только и делали, что копировали себя. Большинство вирусов также имеют деструктивную фазу атаки, когда они наносят реальный ущерб. Какой-то триггер активирует фазу атаки, после чего вирус что-то делает — от отображения глупого сообщения на экране до стирания всех ваших данных. Триггером может быть конкретная дата, количество репликаций вируса или что-то подобное.

В следующем разделе мы рассмотрим эволюцию вирусов за эти годы.

Реклама

Эволюция вируса

Создатели вирусов на протяжении многих лет добавляли в свой арсенал новые трюки. Одним из таких трюков является возможность загружать вирусы в память, чтобы они могли работать в фоновом режиме, пока компьютер остается включенным. Это дает вирусам гораздо более эффективный способ размножения. Еще одна хитрость — возможность заразить загрузочный сектор на дискетах и жестких дисках. Загрузочный сектор — это небольшая программа, которая является первой частью операционной системы, которую загружает компьютер. Он содержит крошечную программу, которая сообщает компьютеру, как загрузить остальную часть операционной системы. Помещая свой код в загрузочный сектор, вирус может гарантировать его выполнение. Он может сразу загружаться в память и запускаться всякий раз, когда компьютер включен. Вирусы загрузочного сектора могут заразить загрузочный сектор любой дискеты, вставленной в машину, а в таких местах, как университетские городки, где много людей пользуются общими машинами, они могут распространяться со скоростью лесного пожара.

Одним из таких трюков является возможность загружать вирусы в память, чтобы они могли работать в фоновом режиме, пока компьютер остается включенным. Это дает вирусам гораздо более эффективный способ размножения. Еще одна хитрость — возможность заразить загрузочный сектор на дискетах и жестких дисках. Загрузочный сектор — это небольшая программа, которая является первой частью операционной системы, которую загружает компьютер. Он содержит крошечную программу, которая сообщает компьютеру, как загрузить остальную часть операционной системы. Помещая свой код в загрузочный сектор, вирус может гарантировать его выполнение. Он может сразу загружаться в память и запускаться всякий раз, когда компьютер включен. Вирусы загрузочного сектора могут заразить загрузочный сектор любой дискеты, вставленной в машину, а в таких местах, как университетские городки, где много людей пользуются общими машинами, они могут распространяться со скоростью лесного пожара.

В целом ни исполняемые вирусы, ни загрузочные вирусы сегодня не представляют большой опасности. Первой причиной их снижения стал огромный размер сегодняшних программ. Большинство программ, которые вы покупаете сегодня, поставляются на компакт-дисках. Коммерчески распространяемые компакт-диски (CD) нельзя модифицировать, и это делает заражение компакт-диска вирусом маловероятным, если только производитель не разрешает записывать вирус на компакт-диск во время производства. Люди, конечно, не могут носить приложения с собой на гибких дисках, как это было в 19-м веке.80-е, когда дискеты с программами торговались, как бейсбольные карточки. Вирусов загрузочного сектора также стало меньше, потому что операционные системы теперь регулярно защищают загрузочный сектор.

Первой причиной их снижения стал огромный размер сегодняшних программ. Большинство программ, которые вы покупаете сегодня, поставляются на компакт-дисках. Коммерчески распространяемые компакт-диски (CD) нельзя модифицировать, и это делает заражение компакт-диска вирусом маловероятным, если только производитель не разрешает записывать вирус на компакт-диск во время производства. Люди, конечно, не могут носить приложения с собой на гибких дисках, как это было в 19-м веке.80-е, когда дискеты с программами торговались, как бейсбольные карточки. Вирусов загрузочного сектора также стало меньше, потому что операционные системы теперь регулярно защищают загрузочный сектор.

Реклама

Заражение загрузочными и исполняемыми вирусами все еще возможно. Тем не менее, это гораздо менее вероятно, чем когда-то. Назовите это «сокращением среды обитания», если хотите использовать биологическую аналогию. Среда гибких дисков, небольших программ и слабых операционных систем сделала эти вирусы возможными в 19 веке. 80-х годов, но эта экологическая ниша была в значительной степени устранена огромными исполняемыми файлами, неизменяемыми компакт-дисками и улучшенными средствами защиты операционной системы.

80-х годов, но эта экологическая ниша была в значительной степени устранена огромными исполняемыми файлами, неизменяемыми компакт-дисками и улучшенными средствами защиты операционной системы.

Вирусы электронной почты, вероятно, наиболее знакомы вам. Мы рассмотрим их в следующем разделе.

Реклама

почтовые вирусы

Авторы вирусов адаптировались к изменяющейся вычислительной среде, создав вирус электронной почты. Например, вирус Мелисса в марте 1999 года был впечатляющим в своей атаке. Мелисса распространяла в документах Microsoft Word, отправленных по электронной почте, и это работало так:

Кто-то создал вирус в виде документа Word и загрузил его в группу новостей в Интернете. Любой, кто загрузит документ и откроет его, вызовет вирус. Затем вирус отправлял документ (и, следовательно, самого себя) в сообщении электронной почты первым 50 людям в адресной книге человека. Сообщение электронной почты содержало дружескую записку с именем человека, поэтому получатель открывал документ, думая, что он безвреден. Затем вирус создаст 50 новых сообщений с машины получателя. При такой скорости вирус Мелисса быстро стал самым быстро распространяющимся вирусом, который кто-либо видел в то время. Как упоминалось ранее, это вынудило ряд крупных компаний отключить свои системы электронной почты, чтобы контролировать распространение.

Затем вирус создаст 50 новых сообщений с машины получателя. При такой скорости вирус Мелисса быстро стал самым быстро распространяющимся вирусом, который кто-либо видел в то время. Как упоминалось ранее, это вынудило ряд крупных компаний отключить свои системы электронной почты, чтобы контролировать распространение.

Реклама

Вирус ILOVEYOU, появившийся 4 мая 2000 года, был еще проще. Он содержал фрагмент кода в качестве вложения. Люди, дважды щелкнувшие вложение, запускали код. Затем он рассылал свои копии всем в адресной книге жертвы и начинал портить файлы на машине жертвы. Это так просто, как вирус может получить. Это скорее троянский конь, распространяемый по электронной почте, чем вирус.

Вирус Melissa воспользовался преимуществами языка программирования, встроенного в Microsoft Word, который называется VBA или Visual Basic для приложений. Это полноценный язык программирования, и его можно использовать для написания программ, выполняющих такие действия, как изменение файлов и отправка сообщений электронной почты. Он также имеет полезную, но опасную функцию автоматического выполнения. Программист может вставить в документ программу, которая запускается мгновенно при каждом открытии документа. Так был запрограммирован вирус Мелисса. Любой, кто открывал документ, зараженный Мелиссой, немедленно активировал вирус. Он отправлял 50 электронных писем, а затем заражал центральный файл с именем NORMAL.DOT, так что любой файл, сохраненный позже, также содержал вирус. Это создало огромный беспорядок.

Он также имеет полезную, но опасную функцию автоматического выполнения. Программист может вставить в документ программу, которая запускается мгновенно при каждом открытии документа. Так был запрограммирован вирус Мелисса. Любой, кто открывал документ, зараженный Мелиссой, немедленно активировал вирус. Он отправлял 50 электронных писем, а затем заражал центральный файл с именем NORMAL.DOT, так что любой файл, сохраненный позже, также содержал вирус. Это создало огромный беспорядок.

Приложения Microsoft имеют встроенную функцию защиты от макровирусов для предотвращения такого типа вирусов. Если защита от макровирусов включена (параметр по умолчанию включен), функция автоматического выполнения отключена. Итак, когда документ пытается автоматически выполнить вирусный код, всплывает диалоговое окно, предупреждающее пользователя. К сожалению, многие люди не знают, что такое макросы или макровирусы, и когда они видят диалоговое окно, они игнорируют его, поэтому вирус все равно запускается. Многие другие люди отключают механизм защиты. Из-за этого вирус Мелиссы распространился, несмотря на принятые меры по его предотвращению.

Многие другие люди отключают механизм защиты. Из-за этого вирус Мелиссы распространился, несмотря на принятые меры по его предотвращению.

В случае с вирусом ILOVEYOU все было создано человеком. Если человек дважды щелкнул программу, которая пришла в виде вложения, программа запустилась и сделала свое дело. Причиной появления этого вируса была человеческая готовность дважды щелкнуть исполняемый файл. Подобные эксплойты также использовались в сетях обмена мгновенными сообщениями, таких как AIM и Windows Live Messenger. Захваченные учетные записи будут рассылать ссылки на вирусы в мгновенных сообщениях; у любого, кто щелкнет ссылку и установит троянское приложение, будет взломана его собственная учетная запись, и он невольно отправит спам своим друзьям компрометирующей ссылкой.

Теперь, когда мы рассмотрели вирусы электронной почты, давайте взглянем на червей.

Реклама

черви

Червь — это компьютерная программа, способная копировать себя с машины на машину. Черви потребляют время обработки компьютера и пропускную способность сети, когда они размножаются, и часто несут полезную нагрузку, которая наносит значительный ущерб. Червь под названием Code Red попал в заголовки газет в 2001 году. Эксперты предсказывали, что этот червь может настолько эффективно засорить Интернет, что он полностью остановится.

Черви потребляют время обработки компьютера и пропускную способность сети, когда они размножаются, и часто несут полезную нагрузку, которая наносит значительный ущерб. Червь под названием Code Red попал в заголовки газет в 2001 году. Эксперты предсказывали, что этот червь может настолько эффективно засорить Интернет, что он полностью остановится.

Червь обычно использует уязвимость в системе безопасности программного обеспечения или операционной системы. Например, червь Slammer (вызвавший массовые беспорядки в январе 2003 г.) воспользовался дырой в SQL-сервере Microsoft. Журнал Wired заглянул внутрь крошечной (376 байт) программы Сламмера.

Реклама

Черви обычно передвигаются и заражают другие машины через компьютерные сети. Используя сеть, червь может невероятно быстро распространяться из одной копии. Червь Code Red воспроизвел себя более 250 000 раз примерно за девять часов 19 июля., 2001 [Источник: Родос].

Червь Code Red замедлил интернет-трафик, когда начал размножаться, но не так сильно, как предполагалось. Каждая копия червя сканировала Интернет в поисках серверов Windows NT или Windows 2000, на которых не было установлено исправление безопасности Microsoft. Каждый раз, находя незащищенный сервер, червь копировал себя на этот сервер. Затем новая копия сканируется на предмет заражения других серверов. В зависимости от количества незащищенных серверов червь может создавать сотни тысяч копий.

Каждая копия червя сканировала Интернет в поисках серверов Windows NT или Windows 2000, на которых не было установлено исправление безопасности Microsoft. Каждый раз, находя незащищенный сервер, червь копировал себя на этот сервер. Затем новая копия сканируется на предмет заражения других серверов. В зависимости от количества незащищенных серверов червь может создавать сотни тысяч копий.

Червь Code Red получил инструкции для выполнения трех действий:

- Размножаться в течение первых 20 дней каждого месяца

- Заменять веб-страницы на зараженных серверах страницей с сообщением «Взломан китайцами» атака на веб-сайт Белого дома в попытке заблокировать его [источник: eEyeDigitalSecurity]

После успешного заражения Code Red дождется назначенного часа и подключится к домену www.whitehouse.gov. Эта атака будет заключаться в том, что зараженные системы одновременно отправляют 100 соединений на порт 80 www.whitehouse.gov (198.137.240.91).

Правительство США изменило IP-адрес www. whitehouse.gov, чтобы обойти эту конкретную угрозу со стороны червя, и выпустило общее предупреждение о черве, рекомендовав пользователям веб-серверов Windows NT или Windows 2000 убедиться, что они установили исправление безопасности .

whitehouse.gov, чтобы обойти эту конкретную угрозу со стороны червя, и выпустило общее предупреждение о черве, рекомендовав пользователям веб-серверов Windows NT или Windows 2000 убедиться, что они установили исправление безопасности .

Червь Storm, появившийся в 2007 году, сразу же начал делать себе имя. Storm использовал методы социальной инженерии, чтобы заставить пользователей загрузить червя на свои компьютеры. И, черт возьми, это было эффективно — эксперты считают, что от 1 до 50 миллионов компьютеров были заражены [источник: Schneier]. Производители антивирусов адаптировались к Storm и научились обнаруживать вирус, несмотря на то, что он менялся во многих формах, но это был один из самых успешных вирусов в истории Интернета, и когда-нибудь он может снова поднять голову. В какой-то момент считалось, что червь Storm несет ответственность за 20 процентов спама в Интернете [источник: Kaplan].

При запуске червь открывает черный ход в компьютер, добавляет зараженную машину в ботнет и устанавливает код, который скрывает себя. Ботнеты представляют собой небольшие одноранговые группы, а не более крупную и легко идентифицируемую сеть. Эксперты считают, что люди, контролирующие Storm, сдают в аренду свои микроботнеты для рассылки спама или рекламного ПО, а также для атак типа «отказ в обслуживании» на веб-сайты.

Ботнеты представляют собой небольшие одноранговые группы, а не более крупную и легко идентифицируемую сеть. Эксперты считают, что люди, контролирующие Storm, сдают в аренду свои микроботнеты для рассылки спама или рекламного ПО, а также для атак типа «отказ в обслуживании» на веб-сайты.

Вирусы всех видов представляли собой серьезную угрозу в первые годы развития Интернета. Они все еще там, но с середины 2000-х годов антивирусное программное обеспечение стало лучше, а веб-браузеры и операционные системы стали более безопасными. Будет ли большая угроза 2010-х годов направлена на смартфоны, а не на ПК?

Реклама

Вирусы в 2000-х и позже

Новые вирусы появляются все время, но червь или другой эксплойт редко оказывают такое влияние, как Storm. 10 худших компьютерных вирусов всех времен появились на рубеже веков и в начале 2000-х годов. Компьютеры были готовыми мишенями: антивирусное программное обеспечение было дорогим и не всегда надежным, Microsoft Internet Explorer был готов для эксплуатации, а пользователи ПК не знали, как легко вирусы могут распространяться через Интернет. В последние годы вирусы не оказывали такого же влияния по ряду причин.

В последние годы вирусы не оказывали такого же влияния по ряду причин.

Люди немного лучше осведомлены о вирусах. Бесплатное антивирусное программное обеспечение легко загрузить. Microsoft рекомендует свои собственные Security Essentials, а такие компании, как AVG и Avast, предлагают свои собственные бесплатные альтернативы. Компьютерное программное обеспечение, как правило, разработано с учетом Интернета и менее восприимчиво к вирусам. Просто сравните сегодняшние браузеры Chrome и Firefox с печально известным ужасным Internet Explorer 6, который был исправлен более чем через десять лет после его выпуска в 2001 году. Конечно, вирусы все еще существуют — в 2009 году., червь Downadup заразил миллионы компьютеров за считанные дни. Мы просто лучше справляемся с ними.

Реклама

Существует больше вирусов, чем когда-либо, и антивирусное программное обеспечение должно их отслеживать. Эти программы будут регулярно автоматически обновляться — часто даже ежедневно — для защиты от последних мутаций вирусов в Интернете. Просто загляните в историю обновлений вирусов Avast, чтобы увидеть, сколько троянов, червей и других вредоносных фрагментов кода добавляется в базу данных каждый день.

Просто загляните в историю обновлений вирусов Avast, чтобы увидеть, сколько троянов, червей и других вредоносных фрагментов кода добавляется в базу данных каждый день.

В современную эпоху смартфонов и планшетов на самом деле проще, чем когда-либо, выходить в Интернет и не заразиться вирусом. Почему? Потому что вирусы пишутся для конкретных платформ. Вирус, предназначенный для использования чего-либо в Windows, не будет работать в операционной системе Apple Mac — код, составляющий две системы, совершенно различен. Точно так же код, из которого состоят мобильные операционные системы, такие как Android и iOS, отличается от кода на ПК. Вирусы, которые могут нанести вред вашему компьютеру, не будут работать на мобильных устройствах.

Но мобильные устройства сами по себе не полностью безопасны. Существуют вирусы, которые могут извлекать личную информацию из телефонов Android. Поскольку iOS от Apple является платформой с закрытым исходным кодом, в отличие от Android с открытым исходным кодом, ее сложнее атаковать вирусами. Кроме того, Windows по-прежнему является более привлекательной целью. Хотя мобильные вирусы, безусловно, станут более популярными по мере роста продаж смартфонов, по состоянию на 2011 год они представляют очень незначительную проблему.

Кроме того, Windows по-прежнему является более привлекательной целью. Хотя мобильные вирусы, безусловно, станут более популярными по мере роста продаж смартфонов, по состоянию на 2011 год они представляют очень незначительную проблему.

В следующем разделе мы рассмотрим исправление вашего ПК и другие действия, которые вы можете предпринять для защиты своего компьютера.

Реклама

Как защитить свой компьютер от вирусов

Вы можете защитить себя от вирусов, выполнив несколько простых шагов:

Если вас действительно беспокоят традиционные вирусы (в отличие от вирусов электронной почты), вам следует использовать более безопасную операционную систему, такую как Linux, и, в меньшей степени, Например, Mac OS X от Apple. Вы никогда не слышали о вирусах в этих операционных системах, потому что они составляют столь малую часть рынка, что на них нацелено гораздо меньше вирусов, чем на операционную систему Windows. В Apple OS X есть своя доля, но вирусы по-прежнему являются преимущественно проблемой Windows.

В Apple OS X есть своя доля, но вирусы по-прежнему являются преимущественно проблемой Windows.

Advertisement

Если вы используете незащищенную операционную систему, то установка программного обеспечения для защиты от вирусов является хорошей защитой. Многие антивирусные опции доступны бесплатно в Интернете.

Если вы просто избегаете программ из неизвестных источников (например, из Интернета) и вместо этого используете коммерческое программное обеспечение, приобретенное на компакт-дисках, вы устраняете почти все риски, связанные с традиционными вирусами.

Вы должны убедиться, что защита от макровирусов включена во всех приложениях Microsoft, и НИКОГДА не запускайте макросы в документе, если вы не знаете, что они делают. Редко бывает веская причина добавлять макросы в документ, поэтому отказ от всех макросов — отличная политика.

Никогда не следует дважды щелкать вложение электронной почты, содержащее исполняемый файл. Вложения, которые приходят в виде файлов Word (. DOC), электронных таблиц (.XLS), изображений (.GIF) и т. д., являются файлами данных и не могут причинить вреда (учитывая упомянутую выше проблему с макровирусами в документах Word и Excel). . Однако теперь некоторые вирусы могут проникать через вложения графических файлов .JPG. Файл с расширением, таким как EXE, COM или VBS, является исполняемым, а исполняемый файл может нанести любой ущерб, который пожелает. Как только вы запустите его, вы дали ему разрешение делать что-либо на вашем компьютере. Единственная защита: никогда не запускайте исполняемые файлы, которые приходят по электронной почте.

DOC), электронных таблиц (.XLS), изображений (.GIF) и т. д., являются файлами данных и не могут причинить вреда (учитывая упомянутую выше проблему с макровирусами в документах Word и Excel). . Однако теперь некоторые вирусы могут проникать через вложения графических файлов .JPG. Файл с расширением, таким как EXE, COM или VBS, является исполняемым, а исполняемый файл может нанести любой ущерб, который пожелает. Как только вы запустите его, вы дали ему разрешение делать что-либо на вашем компьютере. Единственная защита: никогда не запускайте исполняемые файлы, которые приходят по электронной почте.

Следуя этим простым шагам, вы можете защитить себя от вирусов.

Дополнительные сведения о компьютерных вирусах и связанных с ними темах см. по ссылкам на следующей странице.

Реклама

Часто задаваемые вопросы

Что такое вирусы в компьютере?

Вирус — это тип вредоносного ПО, которое внедряется в компьютерную программу или файл, а затем воспроизводит себя, часто нанося ущерб компьютеру.

Много дополнительной информации

Статьи по теме

Больше отличных ссылок

- F-SecureVirusNews

- ComputerVirusResources

- GoogleDirectory: AntiVirus

- VirusHoaxes & Realities

901 01 faqs.org: ComputerVirus

Источники

- «Предотвращение атак социальной инженерии и фишинговых атак» Группа готовности к компьютерным чрезвычайным ситуациям США. (4 октября 2007 г.) www.us-cert.gov/cas/tips/ST04-014.html

- Баратц, Адам, и Маклафлин, Чарльз. «Вредоносное ПО: что это такое и как его предотвратить» Ars Technica. 11 ноября 2004 г. (8 октября 2007 г.) http://arstechnica.com/articles/paedia/malware.ars

- Бутин, Поль. «Захлопнул! Вид изнутри на червя, обрушившего Интернет за 15 минут». Проводной журнал. Июль 2003 г. (3 октября 2007 г.) http://www.wired.com/wired/archive/11.07/slammer.html

- Джонстон, Стюарт Дж.

«Ошибки и исправления: защитите свой компьютер от вирусных атак». Мир ПК. 27.02.2002. (8 октября 2007 г.) http://www.pcworld.com/article/id,81968/article.html

«Ошибки и исправления: защитите свой компьютер от вирусных атак». Мир ПК. 27.02.2002. (8 октября 2007 г.) http://www.pcworld.com/article/id,81968/article.html - Kaplan, Dan. «Storm Worm возвращается с новой рассылкой спама». 28 апреля 2010 г. (29 октября 2011 г.) http://www.scmagazineus.com/storm-worm-making-comeback-with-new-spam-run/article/168853/

- Кавамото, Рассвет. «Грозовой червь бушует по всему земному шару». CNET News.com. 19 января 2007 г. (4 октября 2007 г.) http://www.news.com/Storm-worm-rages-across-the-globe/2100-7349_3

- Лидхэм, Роберт. «Вирус Android Gingerbread представляет новую угрозу для смартфонов». 22 августа 2011 г. (30 октября 2011 г.) http://www.lifeofandroid.com/news_detail/android-gingerbread-virus-poses-fresh-smartphone-threat/

- Лемос, Роберт. «Червячный двойной удар все еще сильно бьет». CNET News.com. 21 августа 2003 г. (5 октября 2007 г.) http://www.news.com/Worm-double-whammy-still-hitting-hard/2100-1002_3-5066875.html.

0104

0104 - Информационный бюллетень McAfee о вирусе ILOVEYOU. (3 октября 2007 г.) http://vil.nai.com/vil/content/v_98617.htm

- Monstersandcritics.com. «Худший вирус за последние годы заразил 6,5 миллиона компьютеров». 16 января 2009 г. (30 октября 2011 г.) http://www.monstersandcritics.com/tech/news/article_1453964.php/Worst_virus_in_years_infects_6_5_million_computers

- «Вирус Mydoom заполонил компьютеры по всему миру». Таймс онлайн. 27 января 2004 г. (3 октября 2007 г.) http://www.timesonline.co.uk/article/0,1-979473,00.html

- Перме, Райан и Мэйфрет, Марк. «АНАЛИЗ: .ida «Красный код» червя». Цифровая безопасность eEye. 17 июля 2001 г. (3 октября 2007 г.) http://research.eeye.com/html/advisories/published/AL20010717.html

- Родс, Кейт А., главный технолог, Счетная палата правительства США. «Информационная безопасность: атаки Code Red, Code Red II и SirCam подчеркивают необходимость принятия упреждающих мер» 29 августа 2001 г. (5 октября 2007 г.) http://www.

Некоторые почтовые вирусы даже не требуют двойного щелчка — они запускаются, когда вы просматриваете зараженное сообщение на панели предварительного просмотра вашего почтового программного обеспечения [источник: Джонсон].

Некоторые почтовые вирусы даже не требуют двойного щелчка — они запускаются, когда вы просматриваете зараженное сообщение на панели предварительного просмотра вашего почтового программного обеспечения [источник: Джонсон]. «Ошибки и исправления: защитите свой компьютер от вирусных атак». Мир ПК. 27.02.2002. (8 октября 2007 г.) http://www.pcworld.com/article/id,81968/article.html

«Ошибки и исправления: защитите свой компьютер от вирусных атак». Мир ПК. 27.02.2002. (8 октября 2007 г.) http://www.pcworld.com/article/id,81968/article.html 0104

0104