Как взломать одноклассники по номеру телефона: Как взломать страницу в Одноклассниках

Содержание

Хотите взломать Одноклассники 2022? Попробуй сервис VkurSe всего от 6$ в мес

Опубликовано: 06.02.2021

Чтобы взломать Одноклассники в 2022 году есть три рабочих способа – установить шпионское приложение, заказать взлом страницы или подобрать пароль. Давайте подробно остановимся на каждом из них.

Данный текст написан исключительно в ознакомительных целях. Внимание! Проникновение в частную жизнь без согласия (взлом аккаунтов, чтение переписок, несанкционированная запись окружения и т.п.) во многих странах мира влечет за собой уголовную ответственность, так как это прямое нарушение УК.

Также хотим пояснить, что «взлом Одноклассники» — это не вскрытие страницы в Одноклассниках с целью проникнуть на нее и оттуда совершать различные действия от лица хозяина – это простое копирование данных и не более того. Поэтому первый способ взлома никакого отношения к нашему сервису не имеет.

Как можно взломать страницу в Одноклассниках?

Существуют различные способы для взлома страниц и эти способы разительно отличаются друг от друга не только своим механизмом, но и продолжительностью и законностью.

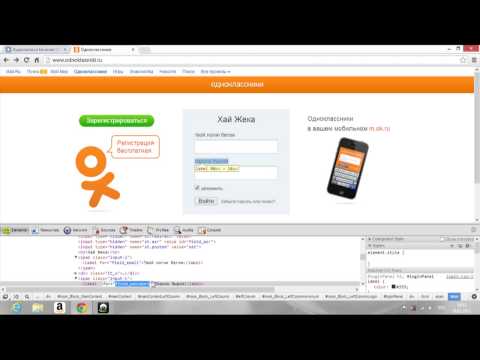

Способ 1. Как получить доступ к Одноклассники зная логин?

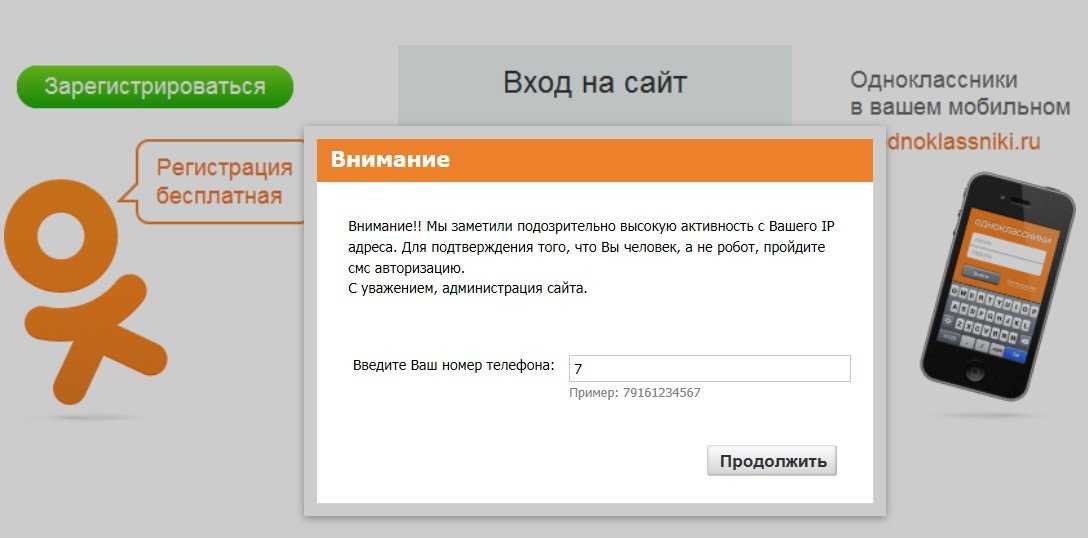

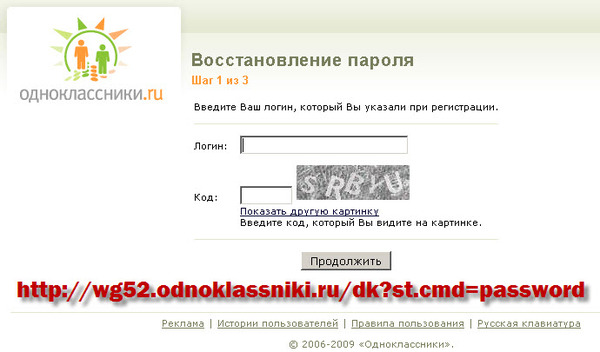

Для того чтобы взломать Одноклассники через логин нужно узнать пароль. Но, как узнать пароль? Тут есть 5 вариантов:

- подсмотреть пароль;

- самостоятельно подобрать – самые распространенные пароли это даты рождения, эл.почты и номера телефонов;

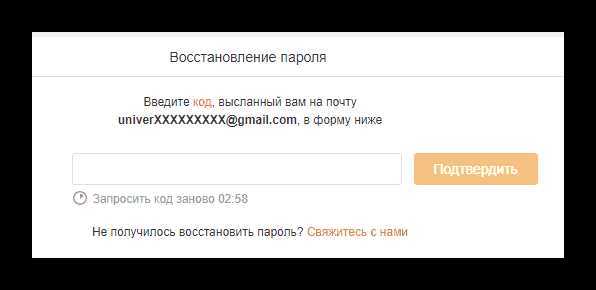

- использовать кнопку на сайте «Забыли пароль» и зная информацию поменять на свой;

- привлечь сервис, который в автоматическом режиме начнет подбирать пароль;

- установить клавиатурный шпион на компьютер или телефон, где вводится этот пароль. Только перед установкой кейлоггера уточните у разработчиков, что он действительно перехватывает пароли.

Механизм – зная логин и пароль вы сможете заходить на страницу. Продолжительность взлома – до того момента как хозяин не поменяет пароль. Законность – проникать в «чужую квартиру» незаконно. Итак, этот способ вполне выполнимый, но он никак не относится к нашим услугам.

Способ 2.

Вскрыть страницу Одноклассники с помощью программы VkurSe

Вскрыть страницу Одноклассники с помощью программы VkurSe

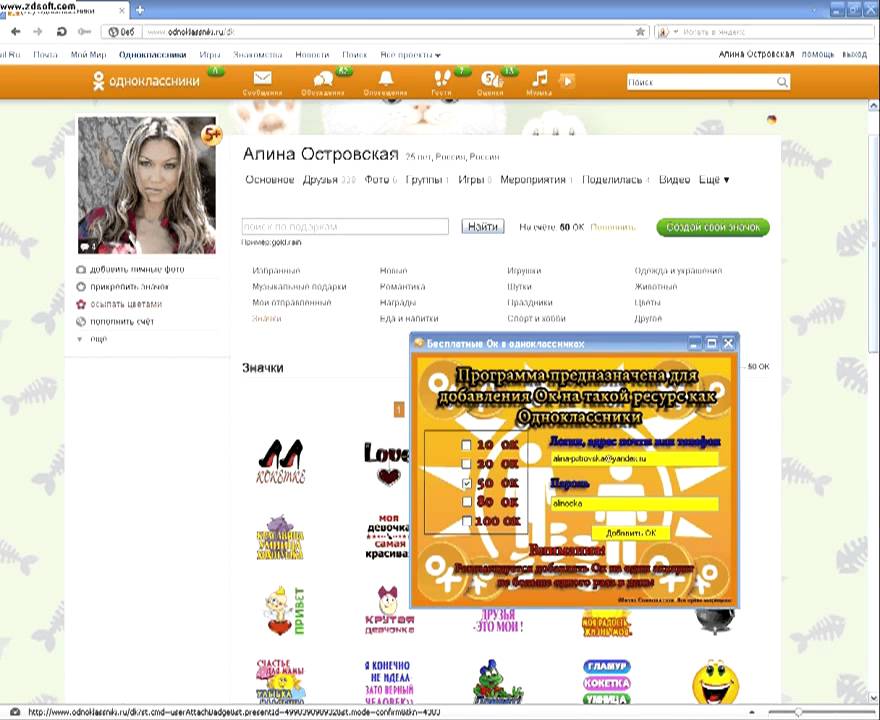

Сейчас существуют различные программы для взлома страницы Одноклассники, которые отличаются своим функционалом, сложностью установки и эффективностью передачи данных. Одной из реально работающих программ является наша шпионская программа VkurSe.

Наша программа для взлома Одноклассников 2021 году устанавливается на телефон Андроид откуда ведется эта переписка. Все перехваченные данные (см. Возможности программы) будут поступать в кабинет, который у вас откроется сразу же после регистрации. При желании переписку можно будет пересылать на указанную почту.

Для того чтобы начался перехват, необходимо рутировать телефон и предоставить root права программе при установке. К большому сожалению без Root прав перехват с социальных сетей невозможен.

Скачать программу для взлома Одноклассников бесплатно можно на главной странице или на странице «Загрузки». Первый день вы будете получать данные бесплатно, потом кабинет нужно будет оплатить.

Первый день вы будете получать данные бесплатно, потом кабинет нужно будет оплатить.

Есть 4 варианта установки нашего приложения VkurSe на телефон Андроид:

- самостоятельно рутировать телефон и установить приложение по Руководству;

- заказать готовый телефон и подарить его нужному человеку;

- приехать со своим телефоном, при вас его рутируют и установят шпиона Вкурсе;

- переслать телефон по почте, его рутируют, установят приложение и перешлют обратно.

Если установку будет производить наш специалист, тогда в подарок 1 года бесплатного пользования кабинетом.

Механизм – рутировать телефон, установить приложение, получать данные. Продолжительность взлома – пока кабинет оплачен (месяц, полгода, год, 2 года и т.д.). Законность – это не взлом, а просто копирование переписки и передача ее на сервис в кабинет.

Способ 3. Как открыть чужой аккаунт одноклассники без телефона, логина и программ

Третий способ является удаленным и приходит на помощь в том случае, если у вас нет доступа к телефону, но вы знаете привязанный к этой соцсети телефон и почту.

Итак, как взломать Одноклассники без программ и подбора пароля? Вы можете заказать взлом страницы Одноклассники по номеру телефона или почте, привязанных к нужной странице. Взломать бесплатно у вас конечно не получится. Реальный дающий результат взлом – передача вам полного архива данной страницы (вся переписка, фото, видео, картинки) – это кропотливая работа, которая стоит немалых денег.

Возникли вопросы? Пишите нашим онлайн-консультантам!

Дата последнего изменения: 08.01.2022 г.

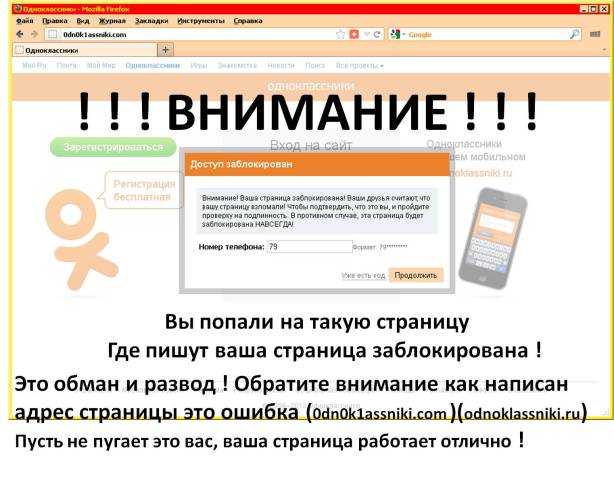

Настройки безопасности и публичности в «Одноклассниках»

Находить школьных друзей, обмениваться «классами» и подарками, получать пятерки за фотки, без сомнения, приятно. Вот только некоторые используют «Одноклассники» — одну из самых популярных соцсетей в России — совсем иначе: чтобы писать едкие комментарии, забрасывать честных пользователей рекламой, а то и разводить их на деньги.

Чтобы спамеры, тролли, взломщики и прочие неприятные люди не испортили вам жизнь, профиль в «Одноклассниках» нужно защищать. Рассказываем, какие настройки безопасности и конфиденциальности предлагает соцсеть.

Рассказываем, какие настройки безопасности и конфиденциальности предлагает соцсеть.

- Настраиваем безопасность и публичность в «Одноклассниках»

- Как защитить аккаунт в «Одноклассниках» от взлома

- Как настроить двухфакторную аутентификацию

- Как узнать, кто входил в мой аккаунт

- Как скрыть свои данные от посторонних в «Одноклассниках»

- Как скрыть отдельную информацию профиля

- Как скрыть свой профиль из поиска

- Как скрыть от друзей свои комментарии

- Как скрыть свои фотографии

- Как запретить отмечать меня на фото, видео и в публикациях

- Как избавиться от спама

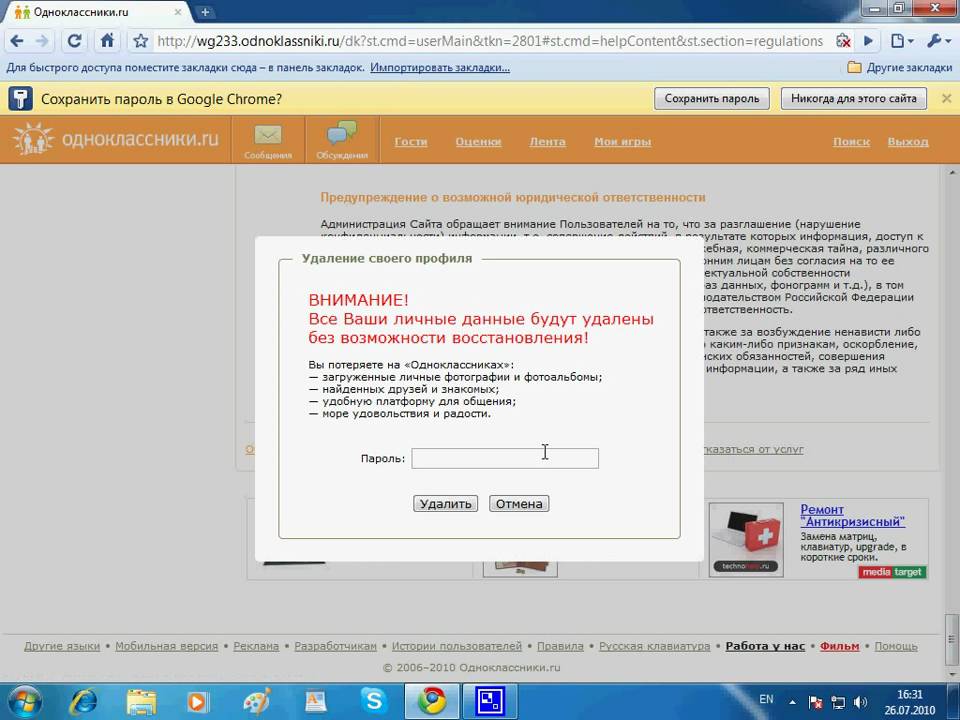

- Как закрыть профиль

- Как лучше всего скрыть информацию от посторонних

- Как смотреть чужие страницы анонимно

- Как защитить аккаунты в других соцсетях

- Как защитить аккаунт в «Одноклассниках» от взлома

Как защитить свой профиль в «Одноклассниках» и данные в нем

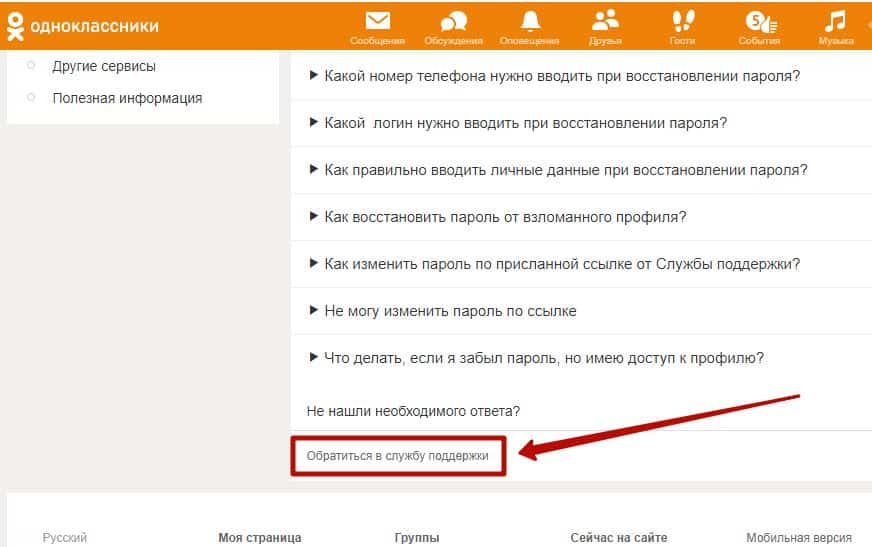

Открыть настройки безопасности и конфиденциальности в «Одноклассниках» можно несколькими способами:

- Нажать на свою фотографию в правом верхнем углу экрана и выбрать пункт «Изменить настройки».

- Или открыть свой профиль и нажать кнопку «Настройки» в верхней части страницы.

- Или в ленте новостей выбрать пункт «Мои настройки» в меню слева.

Любое из этих действий приведет вас на нужную страницу.

Где искать настройки безопасности и публичности в «Одноклассниках»

Теперь поговорим о том, что же здесь можно настроить.

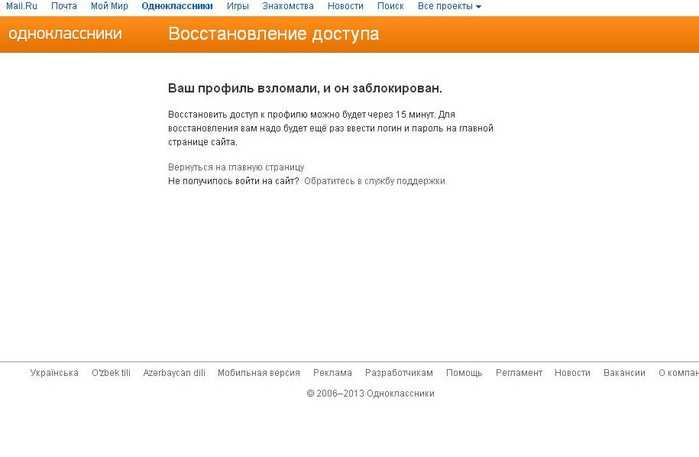

Как защитить аккаунт в «Одноклассниках» от взлома

Основа безопасности любого аккаунта — надежный пароль. Если у вас он выглядит как 12345, ваше имя транслитом или какое-то существующее слово вроде pirozhok, советуем его поменять. Для этого нужно открыть вкладку Основные и нажать Пароль. О том, как придумать по-настоящему надежный пароль и не забыть его, мы написали отдельный пост. Если коротко, то чем длиннее пароль — тем лучше.

Как изменить пароль в «Одноклассниках»

Что такое двойная защита в «Одноклассниках»

Увы, иногда даже лучшие пароли воруют злоумышленники. Поэтому мы рекомендуем подстраховаться и включить двойную защиту — так в «Одноклассниках» называют двухфакторную аутентификацию.

Поэтому мы рекомендуем подстраховаться и включить двойную защиту — так в «Одноклассниках» называют двухфакторную аутентификацию.

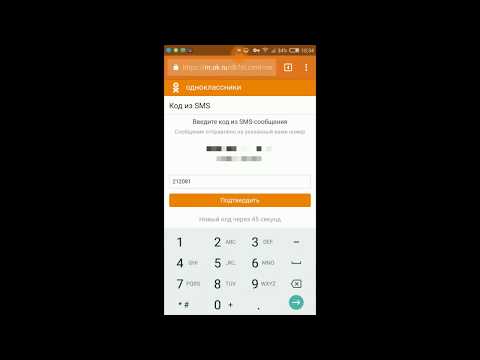

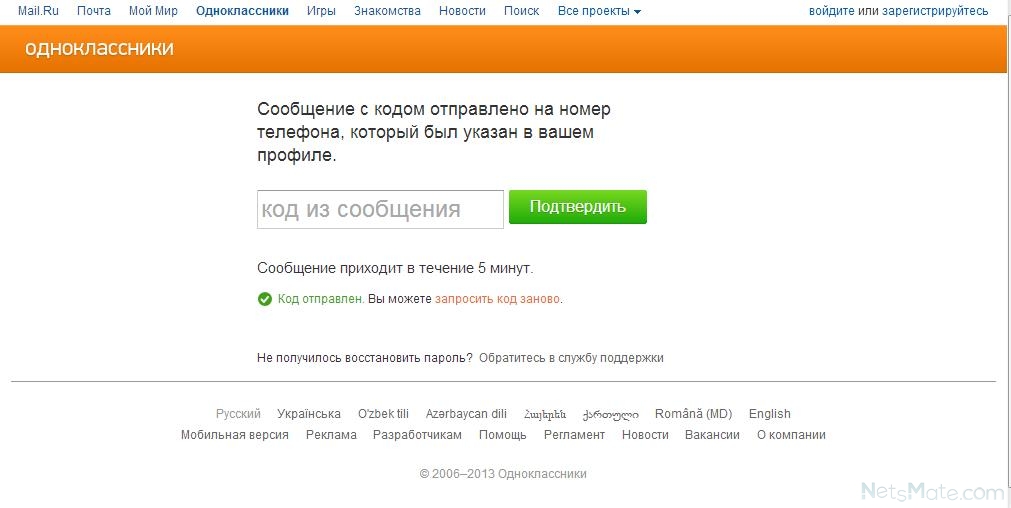

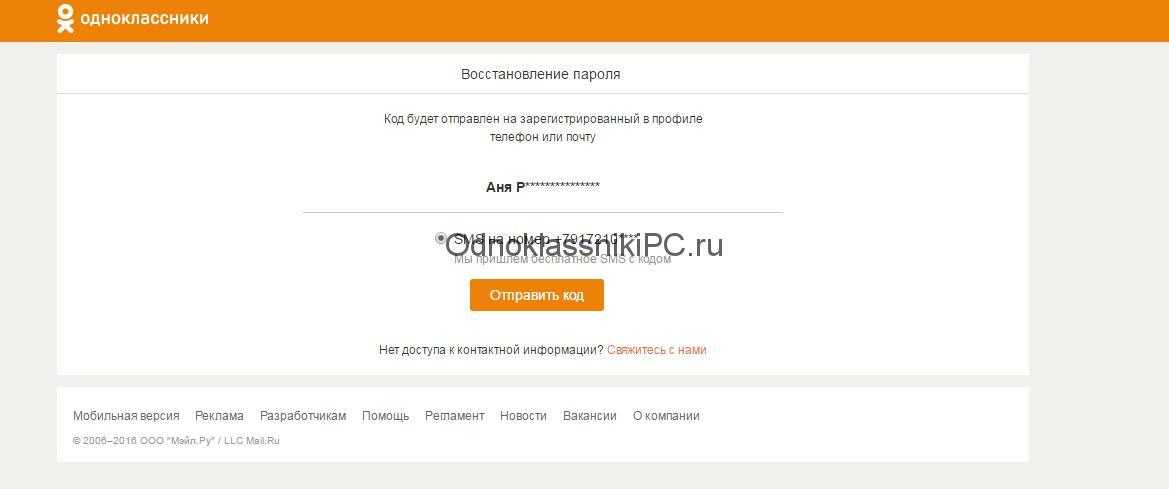

При включенной двойной защите соцсеть будет присылать вам одноразовый код в SMS каждый раз, когда вы (или кто-то другой) попытаетесь войти в аккаунт с нового устройства. Чтобы залогиниться, нужно будет не только ввести пароль, но и указать этот код. Взломщику это помешает, а вы вовремя узнаете, что кто-то хочет войти в учетную запись, и сможете поменять украденный пароль на новый.

Если вы не хотите получать одноразовый код в сообщении, «Одноклассники» позволяют подключить к профилю специальное приложение для генерации этих кодов, например Google Authenticator. Это даже надежнее: SMS, к сожалению, не так уж сложно перехватить.

Чтобы включить двойную защиту, откройте вкладку настроек Основные и нажмите Двойная защита.

Как настроить в «Одноклассниках» двойную защиту (двухфакторную аутентификацию)

Как узнать, кто входил в мой аккаунт в «Одноклассниках»

Убедиться в том, что в ваш профиль не входили посторонние, можно на вкладке История посещений. Там указано, когда и откуда в ваш аккаунт логинились за последний месяц. Если вы уже год не выезжали за границу, а в списке внезапно обнаружите Бангкок, как можно быстрее смените пароль.

Там указано, когда и откуда в ваш аккаунт логинились за последний месяц. Если вы уже год не выезжали за границу, а в списке внезапно обнаружите Бангкок, как можно быстрее смените пароль.

Также в Истории посещений можно закрыть доступ к аккаунту на всех устройствах, кроме текущего. Эта опция пригодится, если в учетку вошел кто-то посторонний или вы сами открывали ее с чужого компьютера и забыли разлогиниться.

Как узнать, кто входил в аккаунт в «Одноклассниках», и запретить доступ к аккаунту с незнакомых устройств

Как настроить публичность в «Одноклассниках»

Защититься от взломщиков — это только полдела, ведь злоумышленники могут досаждать вам в «Одноклассниках» и без доступа к вашему аккаунту. Например, заваливать вас спамом в личных сообщениях или оставлять под вашими постами и фото комментарии со ссылками на сомнительные ресурсы. Запретить им это можно с помощью настроек публичности — так в «Одноклассниках» называют приватность.

Как скрыть от посторонних информацию профиля в «Одноклассниках»

По умолчанию вся информация в вашем профиле открыта для всех. Не хотите, чтобы посторонние знали, сколько вам лет, в каких группах вы состоите, на кого подписаны и в какие игры играете? «Одноклассники» позволяют ограничить видимость этих данных и сделать их доступными только друзьям или вообще никому, кроме вас.

Не хотите, чтобы посторонние знали, сколько вам лет, в каких группах вы состоите, на кого подписаны и в какие игры играете? «Одноклассники» позволяют ограничить видимость этих данных и сделать их доступными только друзьям или вообще никому, кроме вас.

От совсем чужих глаз вы также можете спрятать и свое семейной положение. А вот друзья в любом случае будут видеть эту информацию, если она есть в профиле.

Чтобы ограничить видимость личных данных, откройте вкладку Публичность и выберите нужные настройки в блоке Кто может видеть. В списке больше данных, чем мы тут упомянули, но некоторые из них могут спрятать только пользователи с закрытым профилем.

Как скрыть информацию профиля в «Одноклассниках»

Как сделать, чтобы меня не нашли в «Одноклассниках»

Если не хотите, чтобы посторонние могли найти вас в «Одноклассниках», ограничьте возможность поиска вашего профиля. Например, соцсеть позволяет скрыть его из раздела Люди сейчас на сайте, где отображаются все активные пользователи. Тогда спамеры и назойливые представители противоположного пола будут реже вас беспокоить.

Тогда спамеры и назойливые представители противоположного пола будут реже вас беспокоить.

Вы можете также запретить находить вас через поисковики. Тогда ваша страница в «Одноклассниках» не попадет в поисковую выдачу, если кто-то поищет ваше имя в Яндексе или Google. Если это сделать, то количество случайных посетителей и незваных гостей сильно уменьшится.

Чтобы воспользоваться этими настройками, откройте вкладку Публичность и найдите блок Дополнительно.

Как убрать из поиска страницу в «Одноклассниках»

По умолчанию ваши друзья видят в ленте все комментарии, которые вы оставили, — в том числе в группах, где они не состоят, и на страницах пользователей, с которыми они не знакомы. Если, просто для примера, вы не хотите, чтобы родственники узнали, что вы продаете унаследованный от бабушки сервиз в какой-нибудь группе-барахолке, вы можете запретить показ обсуждений в лентах друзей.

Это тоже делается на вкладке Публичность в блоке Дополнительно. Нужно снять галочку напротив пункта Показывать обсуждения, в которых я участвую, друзьям, которые не дружат с автором обсуждения или не являются участниками группы.

Нужно снять галочку напротив пункта Показывать обсуждения, в которых я участвую, друзьям, которые не дружат с автором обсуждения или не являются участниками группы.

Как скрыть свои комментарии из лент друзей в «Одноклассниках»

Как скрыть фото в «Одноклассниках» от посторонних

Если у вас есть фото, которыми вы не хотите делиться со всеми подряд, вы можете показывать их только друзьям или задать список пользователей, которым они видны. А если вы выложили их в соцсеть просто на хранение и не хотите, чтобы их кто-то увидел, то «Одноклассники» позволяют скрыть их вообще от всех.

Эти настройки задаются для каждого фотоальбома отдельно. Откройте альбом, нажмите Редактировать и выберите подходящий вариант в строчке Просматривать могут под его названием. Ограничить доступ можно ко всем альбомам, кроме Личных фото. Но в последнем вы можете оставить только аватарку (по правилам соцсети она должна быть общедоступной) или вообще ничего не хранить.

Как скрыть фотографии в «Одноклассниках»

Как избавиться от ненужных отметок в «Одноклассниках»

Вы можете запретить другим пользователям «Одноклассников» упоминать вас в своих публикациях. Если вы не хотите, чтобы вас отмечали на фото, видео, в заметках и комментариях, можете запретить это делать на вкладке Публичность в блоке Разрешить.

Как запретить отмечать вас в постах, на фото и видео в «Одноклассниках»

Также рекомендуем запретить самим «Одноклассникам» автоматически отмечать вас на всех фотографиях и видео, где соцсеть вас узнает. Это можно сделать на вкладке Публичность в блоке Дополнительно. Если же вы не против, чтобы вас отмечали, но только если фотография действительно хорошая, то там же включите проверку отметок перед публикацией.

Как запретить автоматические отметки на фото и видео в «Одноклассниках»

Как избавиться от спама в «Одноклассниках»

Надоел спам в «Одноклассниках»? Вы можете запретить посторонним приглашать вас в группы, отправлять вам бесплатные подарки, писать сообщения и комментарии, а также искать вас в мессенджере «ТамТам». Все это делается на вкладке Публичность в блоке Разрешить.

Все это делается на вкладке Публичность в блоке Разрешить.

Как защититься от спама в «Одноклассниках»

Как закрыть профиль в «Одноклассниках»

Как и в остальных социальных сетях, в «Одноклассниках» можно и полностью закрыть свой профиль — тогда указанная в нем информация будет доступна только вашим друзьям. Однако в отличие от многих других ресурсов здесь эта настройка платная. Купить ее можно за несколько десятков ОКов — это внутренняя валюта соцсети. На момент написания статьи 1 ОК стоил примерно 1,7–1,8 рубля. Сама цена закрытого профиля неодинакова для разных пользователей.

Если вы готовы заплатить за конфиденциальность своих данных, выберите в настройках вкладку Закрыть профиль или нажмите на свою аватарку в правом верхнем углу экрана и выберите Закрыть профиль.

Как закрыть профиль в «Одноклассниках»

Удалите лишнее

Лучший способ позаботиться о том, чтобы ваши данные не попали не в те руки — вообще их не публиковать. В частности, список родственников в «Одноклассниках» по умолчанию доступен всем, и управлять им в настройках публичности нельзя.

В частности, список родственников в «Одноклассниках» по умолчанию доступен всем, и управлять им в настройках публичности нельзя.

Между тем этой информацией могут воспользоваться злоумышленники. Например, вытягивать деньги из ваших близких, рассказывая им о том, что вы якобы попали в неприятности. Так что советуем посмотреть на свою страницу и подумать: возможно, какую-то информацию оттуда лучше просто удалить?

Как просматривать чужие страницы в «Одноклассниках» анонимно

Социальная сеть позволяет пользователям видеть, кто заходил на их страницы. Если вы не хотите, чтобы другие знали, что вы просматривали их профиль, можете купить Невидимку. Как и закрытый профиль, это платная функция. Один день анонимности стоит 40 ОКов, 30 дней — 199 ОКов.

Также «Одноклассники» позволяют оформить подписку на «Невидимку» с трехдневным бесплатным периодом. По истечении этого времени неделя пользования функцией будет стоить 45 ОКов, а месяц — 189 ОКов.

Опция включить «Невидимку» есть практически на любой странице в «Одноклассниках», кроме чужих профилей и сообществ.

Как включить «Невидимку» в одноклассниках

Проверьте настройки безопасности и конфиденциальности в других аккаунтах

Теперь вы знаете, какие настройки безопасности и приватности помогут вам защитить учетную запись в «Одноклассниках» и данные в ней. Самое время вспомнить о профилях в других соцсетях — у нас есть инструкции по настройке «ВКонтакте», Instagram, Facebook и Twitter.

Как узнать, был ли взломан ваш телефон

Наташа Стоукс, 28 мая 2020 г. Чтобы помочь поддержать нашу миссию, мы можем получать партнерские комиссионные от ссылок, содержащихся на этой странице.

От электронной почты до банковских операций, наши смартфоны являются основным центром нашей онлайн-жизни. Неудивительно, что смартфоны соперничают с компьютерами в качестве обычных целей для онлайн-хакеров. И, несмотря на усилия Google и Apple, мобильные вредоносные программы продолжают попадать в официальные магазины приложений — и эти вредоносные приложения становятся все более коварными. Согласно отчету McAfee об угрозах для мобильных устройств за 2020 год, более половины мобильных вредоносных приложений «прячутся» на устройстве без значка на рабочем столе, захватывая устройство для показа нежелательной рекламы, публикации фиктивных отзывов или кражи информации, которая может быть продана или использована для хранения жертв к выкупу.

Согласно отчету McAfee об угрозах для мобильных устройств за 2020 год, более половины мобильных вредоносных приложений «прячутся» на устройстве без значка на рабочем столе, захватывая устройство для показа нежелательной рекламы, публикации фиктивных отзывов или кражи информации, которая может быть продана или использована для хранения жертв к выкупу.

И хотя iPhone можно взломать, все больше вредоносных программ атакуют устройства Android. В своем отчете о состоянии вредоносных программ за 2020 год компания MalwareBytes сообщила о росте агрессивного рекламного ПО и предустановленных вредоносных программ на устройствах Android, предназначенных для кражи данных или просто привлечения внимания жертв.

Вредоносное ПО также может включать шпионское ПО, отслеживающее содержимое устройства, программы, использующие пропускную способность интернет-трафика устройства для использования в ботнете для рассылки спама, или фишинговые экраны, которые крадут логины пользователя при входе в скомпрометированное законное приложение.

Часто загружается из неофициальных источников, в том числе по фишинговым ссылкам, рассылаемым по электронной почте или в сообщениях, а также с вредоносных веб-сайтов. (Хотя эксперты по безопасности рекомендуют всегда загружать приложения из официальных магазинов приложений, таких как Apple App Store или Google Play, некоторые страны не могут получить доступ к определенным приложениям из этих источников, например, приложениям для безопасного обмена сообщениями, которые позволяют людям общаться тайно.)

Кроме того, есть коммерческие шпионские приложения, которым требуется физический доступ для загрузки на телефон — часто это делают те, кто хорошо знаком жертве, например партнер или родитель, — и которые могут отслеживать все, что происходит на устройстве.

Не уверены, что вас могли взломать? Мы поговорили с Джошем Галиндо, директором по обучению в uBreakiFix, о том, как определить, что смартфон мог быть скомпрометирован. И мы рассмотрим двенадцать способов взлома вашего телефона и шаги, которые вы можете предпринять, чтобы защитить себя.

6 Признаков того, что ваш телефон мог быть взломан

1. Заметное сокращение срока службы аккумулятора

Хотя срок службы аккумулятора телефона со временем неизбежно сокращается, срок службы смартфона, зараженного вредоносным ПО, может значительно сократиться. Это связано с тем, что вредоносное ПО или шпионское приложение может использовать ресурсы телефона для сканирования устройства и передачи информации обратно на преступный сервер.

(Тем не менее, простое повседневное использование может в равной степени сократить срок службы телефона. Проверьте, так ли это, выполнив следующие шаги для увеличения срока службы батареи Android или iPhone.)

2. Низкая производительность

Часто ли вы находите свой телефон? зависание или сбой некоторых приложений? Это может быть связано с вредоносным ПО, которое перегружает ресурсы телефона или конфликтует с другими приложениями.

Вы также можете столкнуться с тем, что приложения продолжают работать, несмотря на попытки закрыть их, или даже может происходить сбой и/или неоднократный перезапуск самого телефона.

(Как и в случае с сокращением времени автономной работы, замедлению работы телефона могут способствовать многие факторы — в основном его повседневное использование, поэтому сначала попробуйте выполнить глубокую очистку Android или iPhone.)

3. Высокое использование данных

Еще один признак взломанного телефона — это необычно высокий счет за передачу данных в конце месяца, который может исходить от вредоносных программ или шпионских приложений, работающих в фоновом режиме и отправляющих информацию обратно на свой сервер.

4. Исходящие вызовы или текстовые сообщения, которые вы не отправляли

Если вы видите списки вызовов или текстовых сообщений на номера, которые вы не знаете, будьте осторожны — это могут быть номера с повышенным тарифом, которые вредоносные программы заставляют ваш телефон контакт; доходы от которых попадают в кошелек киберпреступника. В этом случае проверьте свой телефонный счет на наличие неизвестных вам расходов.

5.

Таинственные всплывающие окна

Таинственные всплывающие окна

Хотя не все всплывающие окна означают, что ваш телефон был взломан, постоянные всплывающие предупреждения могут указывать на то, что ваш телефон заражен рекламным ПО, формой вредоносного ПО, которое заставляет устройства просматривать определенные страницы. которые приносят доход за счет кликов. Даже если всплывающее окно не является результатом взлома телефона, многие из них могут быть фишинговыми ссылками, которые пытаются заставить пользователей вводить конфиденциальную информацию или загружать другие вредоносные программы.

6. Необычная активность в любых учетных записях, связанных с устройством

Если хакер имеет доступ к вашему телефону, он также имеет доступ к его учетным записям — от социальных сетей до электронной почты и различных приложений для жизни или повышения производительности. Это может проявляться в действиях в ваших учетных записях, таких как сброс пароля, отправка электронных писем, пометка непрочитанных электронных писем, которые вы не помните, читали, или регистрация новых учетных записей, письма с подтверждением которых попадают в ваш почтовый ящик.

В этом случае вы можете подвергнуться риску мошенничества с личными данными, когда преступники открывают новые учетные записи или кредитные линии на ваше имя, используя информацию, полученную из взломанных учетных записей. Рекомендуется изменить свои пароли, не обновляя их на телефоне, прежде чем запускать проверку безопасности на самом телефоне.

Что делать, если ваш телефон взломан

Если вы столкнулись с какими-либо из этих симптомов взломанного смартфона, лучше всего в первую очередь загрузить мобильное приложение безопасности.

Для Android нам нравятся Bitdefender или McAfee за их надежные наборы функций и высокие оценки независимых лабораторий по анализу вредоносных программ.

И хотя айфоны могут быть менее подвержены взлому, они не полностью застрахованы. Lookout для iOS помечает приложения, которые действуют злонамеренно, потенциально опасные сети Wi-Fi, а также если iPhone был взломан (что увеличивает риск взлома). Это бесплатно, с $ 2,99 в месяц для защиты личных данных, включая оповещения о раскрытии логинов.

Кто взламывает твой телефон?

К настоящему времени правительственный шпионаж стал настолько распространенным рефреном, что мы, возможно, потеряли чувствительность к представлению о том, что АНБ прослушивает наши телефонные звонки или что ФБР может взломать наши компьютеры, когда захочет. Тем не менее, есть и другие технологические средства — и мотивы — для хакеров, преступников и даже людей, которых мы знаем, таких как супруги или работодатели, для взлома наших телефонов и вторжения в нашу частную жизнь. И если вы не являетесь высокопоставленной мишенью — журналистом, политиком, политическим диссидентом, руководителем бизнеса, преступником — это требует особого интереса, гораздо более вероятно, что это будет кто-то из ваших близких, а не правительственная организация, занимающаяся шпионажем.

12 способов взлома вашего телефона

От целенаправленных взломов и слежки на почве вендетты до случайного захвата земли для получения данных ничего не подозревающих — вот двенадцать способов, которыми кто-то может шпионить за вашим мобильным телефоном — и что вы можете с этим поделать .

1. Шпионские приложения

Существует множество приложений для мониторинга телефонов, предназначенных для тайного отслеживания чьего-либо местоположения и отслеживания их сообщений. Многие из них рекламируются подозрительным партнерам или недоверчивым работодателям, но еще больше позиционируется как законный инструмент для родителей, заботящихся о безопасности, чтобы следить за своими детьми. Такие приложения можно использовать для удаленного просмотра текстовых сообщений, электронной почты, истории Интернета и фотографий; регистрировать телефонные звонки и местоположения GPS; некоторые могут даже захватить микрофон телефона, чтобы записывать разговоры, сделанные лично. По сути, почти все, что хакер может захотеть сделать с вашим телефоном, эти приложения позволяют.

И это не пустая риторика. Когда мы изучали приложения для слежения за мобильными телефонами еще в 2013 году, мы обнаружили, что они могут делать все, что обещали. Хуже того, их было легко установить любому, и человеку, за которым следили, было все равно, что там отслеживается каждое движение.

«Не так уж много индикаторов скрытого шпионского приложения — вы можете увидеть больше интернет-трафика в своем счете, или время работы от батареи может быть короче, чем обычно, потому что приложение отчитывается перед третьей стороной», — говорит Честер. Вишневски, главный научный сотрудник охранной фирмы Sophos.

Вероятность

Шпионские приложения доступны в Google Play, а также в неофициальных магазинах приложений для iOS и Android, что позволяет любому, у кого есть доступ к вашему телефону (и мотив), загрузить его.

Как защитить себя

- Поскольку для установки шпионских приложений требуется физический доступ к вашему устройству, установка кода доступа на телефон значительно снижает шансы того, что кто-то вообще сможет получить доступ к вашему телефону. А поскольку шпионские приложения часто устанавливает кто-то из близких вам людей (например, супруг или вторая половинка), выберите код, который никто другой не угадает.

- Просмотрите список приложений, чтобы найти те, которые вам незнакомы.

- Не взламывайте свой iPhone. «Если устройство не взломано, отображаются все приложения, — говорит Вишневски. «Если он взломан, шпионские приложения могут прятаться глубоко в устройстве, и то, сможет ли программное обеспечение безопасности найти его, зависит от сложности шпионского приложения [поскольку программное обеспечение безопасности сканирует известные вредоносные программы]».

- Для iPhone гарантия того, что ваш телефон не взломан, также предотвращает загрузку шпионского приложения на ваш телефон, поскольку такое программное обеспечение, которое вмешивается в функции системного уровня, не попадает в App Store.

- Загрузите мобильное приложение безопасности. Для Android нам нравятся Bitdefender или McAfee, а для iOS мы рекомендуем Lookout для iOS.

2. Фишинговые сообщения

Будь то текст, якобы полученный от средства отслеживания контактов с коронавирусом, или друг, увещевающий вас проверить это фото прошлой ночью, тексты SMS, содержащие вводящие в заблуждение ссылки, направленные на кражу конфиденциальной информации (также известной как как фишинг или «смишинг») продолжают распространяться.

А так как люди часто проверяют свои почтовые приложения в течение дня, фишинговые письма так же выгодны для злоумышленников.

Такие периоды, как налоговый сезон, как правило, привлекают всплеск фишинговых сообщений, основанных на беспокойстве людей по поводу их налоговой декларации, в то время как связанный с коронавирусом период выплаты государственных стимулов в этом году привел к всплеску фишинговых электронных писем, якобы отправленных IRS.

Телефоны Android также могут стать жертвой текстов со ссылками на загрузку вредоносных приложений (такое же мошенничество не распространено для iPhone, которые обычно не взломаны и поэтому не могут загружать приложения откуда угодно, кроме App Store). Однако Android предупредит вас, когда вы попытаетесь загрузить неофициальное приложение и запросите у вас разрешение на его установку — не игнорируйте это предупреждение.

Такие вредоносные приложения могут раскрывать данные телефона пользователя или содержать фишинговый оверлей, предназначенный для кражи данных для входа в целевые приложения, например, банк пользователя или приложение электронной почты.

Вероятность

Вполне вероятно. Хотя люди научились скептически относиться к электронным письмам с просьбой «щелкнуть, чтобы посмотреть это забавное видео!», лаборатория безопасности Касперского отмечает, что они, как правило, менее настороженно относятся к своим телефонам.

Как защитить себя

- Помните, как вы обычно подтверждаете свою личность с помощью различных учетных записей — например, ваш банк никогда не попросит вас ввести полный пароль или PIN-код.

- Посетите раздел фишинга IRS, чтобы ознакомиться с тем, как налоговая служба общается с людьми, и проверьте все сообщения, которые вы получаете

- Не переходите по ссылкам с неизвестных вам номеров или в странно расплывчатых сообщениях от друзей, особенно если вы не видите полный URL-адрес.

- Если вы нажмете на ссылку и попытаетесь загрузить неофициальное приложение, ваш Android-телефон должен уведомить вас перед его установкой. Если вы проигнорировали предупреждение или приложение каким-либо иным образом обошло систему безопасности Android, удалите приложение и/или запустите проверку безопасности мобильного устройства.

3. Несанкционированный доступ к iCloud или учетной записи Google

Взломанные учетные записи iCloud и Google открывают доступ к поразительному количеству информации, резервной копии которой хранится на вашем смартфоне — фотографиям, телефонным книгам, текущему местоположению, сообщениям, журналам вызовов и, в случае iCloud, Связка ключей, сохраненные пароли к учетным записям электронной почты, браузерам и другим приложениям. И есть продавцы шпионского ПО, которые специально продвигают свои продукты против этих уязвимостей.

Интернет-преступники могут не придавать большого значения фотографиям обычных людей — в отличие от обнаженных фотографий знаменитостей, которые быстро просочились в сеть, — но они знают, что владельцы фотографий ценят, говорит Вишневски, что может привести к тому, что учетные записи и их контент будут храниться в цифровом виде. заложников, если жертвы не заплатят выкуп.

Кроме того, взломанная учетная запись Google означает взломанную почту Gmail, основной адрес электронной почты для многих пользователей.

Наличие доступа к основной электронной почте может привести к эффекту домино взлома всех учетных записей, с которыми связана электронная почта — от вашей учетной записи Facebook до учетной записи вашего оператора мобильной связи, что прокладывает путь для серьезной кражи личных данных, которая серьезно скомпрометирует ваш кредит. .

Вероятность

«Это большой риск. Все, что нужно злоумышленнику, — это адрес электронной почты; ни доступа к телефону, ни к номеру телефона», — говорит Вишневски. Если вам случится использовать свое имя в адресе электронной почты, основной адрес электронной почты для регистрации в iCloud/Google и слабый пароль, который включает личную информацию, для хакера не составит труда получить такую информацию из социальные сети или поисковые системы.

Как защитить себя

- Создайте надежный пароль для этих ключевых учетных записей (и, как всегда, для своей электронной почты).

- Включите уведомления о входе в систему, чтобы вы знали о входе в систему с новых компьютеров или местоположений.

- Включите двухфакторную аутентификацию, чтобы даже если кто-то узнает ваш пароль, он не смог получить доступ к вашей учетной записи без доступа к вашему телефону.

- Чтобы никто не сбросил ваш пароль, лгите при настройке контрольных вопросов для пароля. Вы будете поражены тем, как много контрольных вопросов основаны на информации, которая легко доступна в Интернете или широко известна вашей семье и друзьям.

4. Взлом Bluetooth

Любое беспроводное соединение может быть уязвимо для кибер-отслеживания — и ранее в этом году исследователи безопасности обнаружили уязвимость в устройствах Android 9 и более ранних версиях, которая позволяет хакерам тайно подключаться через Bluetooth, а затем очищать данные на устройство. (На устройствах Android 10 атака привела бы к сбою Bluetooth, что сделало бы соединение невозможным.)

Хотя вскоре после этого уязвимость была устранена в обновлениях безопасности, злоумышленники могут взломать ваше соединение Bluetooth с помощью других уязвимостей или путем обмана. вас в сопряжении с их устройством, дав ему другое имя (например, «AirPods» или другое универсальное имя). И после подключения ваша личная информация окажется под угрозой.

вас в сопряжении с их устройством, дав ему другое имя (например, «AirPods» или другое универсальное имя). И после подключения ваша личная информация окажется под угрозой.

Вероятность

«Довольно низкая, если только это не целенаправленная атака, — говорит Дмитрий Галов, исследователь безопасности в «Лаборатории Касперского». — Даже в этом случае для того, чтобы это стало возможным, должно сойтись множество факторов».

Как защитить себя

- Включайте Bluetooth только тогда, когда вы им действительно пользуетесь

- Не связывайте устройство публично, чтобы не стать жертвой вредоносных запросов на сопряжение.

- Всегда загружайте обновления безопасности для исправления уязвимостей, как только они будут обнаружены

5. Замена SIM-карты

Еще одна причина быть строгим в отношении того, что вы публикуете в Интернете: киберпреступники могут звонить операторам сотовой связи, чтобы выдать себя за законных клиентов, учетные записи которых заблокированы. Предоставляя украденную личную информацию, они могут перенести номер телефона на свое устройство и использовать его, чтобы в конечном итоге завладеть онлайн-аккаунтами человека. Например, в споре о краже ручек Instagram хакеры использовали известные имена для входа в систему, чтобы запросить смену пароля и перехватить тексты многофакторной аутентификации, отправленные на украденный номер телефона. Цель? Удерживать жертв с целью получения выкупа или, в случае с дорогими именами, продавать их на подпольных рынках. У некоторых людей также были украдены и опустошены криптовалютные счета.

Предоставляя украденную личную информацию, они могут перенести номер телефона на свое устройство и использовать его, чтобы в конечном итоге завладеть онлайн-аккаунтами человека. Например, в споре о краже ручек Instagram хакеры использовали известные имена для входа в систему, чтобы запросить смену пароля и перехватить тексты многофакторной аутентификации, отправленные на украденный номер телефона. Цель? Удерживать жертв с целью получения выкупа или, в случае с дорогими именами, продавать их на подпольных рынках. У некоторых людей также были украдены и опустошены криптовалютные счета.

Кроме того, исследователи обнаружили , что представители всех пяти основных операторов аутентифицируют пользователей, предоставляя неверную информацию (например, платежный адрес или почтовый индекс), вместо этого запрашивая последние три цифры двух последних набранных номеров. Исследователи смогли предоставить эти данные, сначала отправив текст, инструктирующий пользователей позвонить по определенному номеру, который воспроизвел голосовую почту, в которой им было предложено позвонить на второй номер.

Вероятность

«В настоящее время обмен SIM-картами особенно популярен в Африке и Латинской Америке, — говорит Галов. «Но мы знаем о современных случаях из разных стран мира».

Как защитить себя

- Не используйте угадываемые цифры для PIN-кода оператора, например, день рождения или дни рождения семьи, которые можно найти в социальных сетях.

- Выберите приложение для проверки подлинности, такое как Authy или Google Authenticator, вместо SMS для двухфакторной аутентификации. «Эта мера защитит вас в большинстве случаев», — говорит Галов.

- Используйте надежные пароли и многофакторную аутентификацию для всех своих онлайн-аккаунтов, чтобы свести к минимуму риск взлома, который может раскрыть личную информацию, используемую для захвата вашей SIM-карты.

6. Взломанная камера телефона

Поскольку видеосвязь становится все более распространенной для работы и семейного общения, подчеркивается важность защиты компьютерных веб-камер от хакеров, но эта фронтальная камера телефона также может быть подвержена риску. Например, ранее исправленный сбой во встроенном приложении камеры Android позволил бы злоумышленникам записывать видео, красть фотографии и данные геолокации изображений, в то время как вредоносные приложения, имеющие доступ к вашему приложению камеры (см. ниже), могут также позволить киберпреступникам захватывать твоя камера.

Например, ранее исправленный сбой во встроенном приложении камеры Android позволил бы злоумышленникам записывать видео, красть фотографии и данные геолокации изображений, в то время как вредоносные приложения, имеющие доступ к вашему приложению камеры (см. ниже), могут также позволить киберпреступникам захватывать твоя камера.

Вероятность

Менее распространены, чем взломы компьютерных веб-камер.

Как защитить себя

- Всегда загружайте обновления безопасности для всех приложений и вашего устройства.

7. Приложения, которые запрашивают чрезмерные разрешения

Хотя многие приложения запрашивают чрезмерные разрешения для сбора данных, некоторые из них могут быть более вредоносными, особенно если они загружены из неофициальных магазинов, запрашивая навязчивый доступ к чему-либо из данных о вашем местоположении. на фотопленку.

Согласно исследованию «Лаборатории Касперского», многие вредоносные приложения в 2020 году используют доступ к службе специальных возможностей — режиму, предназначенному для облегчения использования смартфонов людьми с ограниченными возможностями. «С разрешением на это вредоносное приложение имеет почти безграничные возможности для взаимодействия с системным интерфейсом и приложениями», — говорит Галов. Некоторые шпионские приложения, например, используют это разрешение.

«С разрешением на это вредоносное приложение имеет почти безграничные возможности для взаимодействия с системным интерфейсом и приложениями», — говорит Галов. Некоторые шпионские приложения, например, используют это разрешение.

Бесплатные приложения VPN также, вероятно, являются виновниками чрезмерного запроса разрешений. В 2019 году, исследователи обнаружили, что две трети из 150 самых загружаемых бесплатных приложений VPN для Android запрашивали конфиденциальные данные, такие как местоположение пользователей.

Вероятность

Чрезмерные запросы разрешений случаются часто, говорит Галов.

Как защитить себя

- Ознакомьтесь с разрешениями приложений и избегайте загрузки приложений, которые запрашивают больше доступа, чем им необходимо для работы.

- Даже если кажется, что разрешения приложения соответствуют его функциям, проверьте отзывы в Интернете.

- Для Android загрузите антивирусное приложение, такое как Bitdefender или McAfee, которое будет сканировать приложения перед загрузкой, а также отмечать подозрительную активность в ваших приложениях.

8. Отслеживание через открытые сети Wi-Fi

В следующий раз, когда вы столкнетесь с общедоступной сетью Wi-Fi без пароля, лучше не выходить в интернет. Злоумышленники в незащищенной сети Wi-Fi могут просматривать весь ее незашифрованный трафик. А гнусные общедоступные точки доступа могут перенаправить вас на похожие банковские или почтовые сайты, предназначенные для перехвата вашего имени пользователя и пароля. И это не обязательно хитрый менеджер заведения, которое вы часто посещаете. Например, кто-то физически через дорогу от кафе может настроить сеть Wi-Fi без входа в систему, названную в честь кафе, в надежде получить полезные данные для входа в систему для продажи или кражи личных данных.

Вероятность

Любой технически подкованный человек потенциально может загрузить необходимое программное обеспечение для перехвата и анализа трафика Wi-Fi.

Как защитить себя

- Используйте только общедоступные сети Wi-Fi, защищенные паролем и с включенным WPA2/3 (вы увидите это на экране входа в систему с запросом пароля), где трафик зашифрован по умолчанию во время передачи.

- Загрузите приложение VPN для шифрования трафика вашего смартфона. NordVPN (Android/iOS от $3,49/месяц) — это отличный универсальный вариант, обеспечивающий защиту нескольких устройств, например планшета и ноутбука.

- Если вам необходимо подключиться к общедоступной сети и у вас нет приложения VPN, не вводите данные для входа на банковские сайты или электронную почту. Если вы не можете избежать этого, убедитесь, что URL-адрес в адресной строке вашего браузера правильный. И никогда не вводите личную информацию, если у вас нет безопасного соединения с другим сайтом (ищите «https» в URL-адресе и зеленый значок замка в адресной строке).

- Включение двухфакторной аутентификации для онлайн-аккаунтов также поможет защитить вашу конфиденциальность в общедоступной сети Wi-Fi.

9. Приложения со слабым шифрованием

Даже не вредоносные приложения могут сделать ваше мобильное устройство уязвимым. По данным InfoSec Institute, приложения, использующие слабые алгоритмы шифрования, могут передавать ваши данные тому, кто их ищет. Или те, у кого неправильно реализованы надежные алгоритмы, могут создать другие лазейки, которые могут использовать хакеры, открывая доступ ко всем личным данным на вашем телефоне.

Или те, у кого неправильно реализованы надежные алгоритмы, могут создать другие лазейки, которые могут использовать хакеры, открывая доступ ко всем личным данным на вашем телефоне.

Вероятность

«Потенциальный риск, но менее вероятная угроза, чем другие, такие как незащищенный Wi-Fi или фишинг», — говорит Галов.

Как защитить себя

- Перед загрузкой проверяйте обзоры приложений в Интернете — не только в магазинах приложений (которые часто являются объектами спам-обзоров), но и в поиске Google на предмет подозрительного поведения, о котором могли сообщить другие пользователи.

- По возможности загружайте приложения только от надежных разработчиков, например тех, которые появляются в Google с положительными отзывами и результатами отзывов, или на сайтах отзывов пользователей, таких как Trustpilot. По словам Касперского, «ответственность за соблюдение стандартов шифрования лежит на разработчиках и организациях до развертывания приложений».

10. Уязвимость глобальной телефонной сети SS7

Протокол связи для мобильных сетей по всему миру, Signaling System No 7 (SS7), имеет уязвимость, которая позволяет хакерам следить за текстовыми сообщениями, телефонными звонками и местоположением, вооружившись только чьим-либо мобильным телефоном. номер телефона.

О проблемах безопасности известно уже много лет, и хакеры использовали эту брешь для перехвата кодов двухфакторной аутентификации (2FA), отправляемых банками по SMS, а киберпреступники в Германии опустошали банковские счета жертв. Аналогичной атаке подвергся и британский Metro Bank.

Этот метод также может быть использован для взлома других онлайн-аккаунтов, от электронной почты до социальных сетей, что может привести к финансовому и личному хаосу.

По словам исследователя безопасности Карстена Нола, правоохранительные органы и спецслужбы используют эксплойт для перехвата данных мобильных телефонов и, следовательно, не обязательно имеют большие стимулы для того, чтобы его исправили.

Вероятность

Вероятность растет, поскольку минимальные ресурсы, необходимые для использования этой уязвимости, сделали ее доступной для киберпреступников с гораздо меньшим профилем, которые стремятся украсть коды 2FA для онлайн-аккаунтов, а не прослушивать телефоны политических лидеры, генеральный директор или другие люди, чьи сообщения могут иметь большую ценность на подпольных рынках.

Как защитить себя

- Выберите электронную почту или (еще безопаснее) приложение для аутентификации в качестве метода 2FA вместо SMS.

- Используйте службу сквозных зашифрованных сообщений, которая работает через Интернет (таким образом, в обход протокола SS7), — говорит Вишневски. WhatsApp (бесплатно, iOS/Android), Signal (бесплатно, iOS/Android) и Wickr Me (бесплатно, iOS/Android) шифруют сообщения и звонки, предотвращая перехват или вмешательство в ваши сообщения.

- Имейте в виду, что если вы входите в потенциально целевую группу, ваши телефонные разговоры могут отслеживаться и действовать соответствующим образом.

11. Вредоносные зарядные станции

Хотя путешествия и туризм могут не появиться в ближайшем будущем, в прошлом году окружная прокуратура округа Лос-Анджелес опубликовала предупреждение системы безопасности о риске захвата общедоступных зарядных станций USB в таких местах, как аэропорты. и отели.

Вредоносные зарядные станции, в том числе компьютеры, загруженные вредоносными программами, используют тот факт, что стандартные USB-кабели передают данные, а также заряжают аккумулятор. Старые телефоны Android могут даже автоматически монтировать жесткий диск при подключении к любому компьютеру, раскрывая его данные недобросовестному владельцу.

Исследователи безопасности также показали, что можно взломать функцию вывода видео, чтобы при подключении к вредоносному зарядному устройству хакер мог отслеживать каждое нажатие клавиши, включая пароли и конфиденциальные данные.

Вероятность

Низкая. Нет широко известных случаев захвата точек зарядки, в то время как новые телефоны Android запрашивают разрешение на загрузку своего жесткого диска при подключении к новому компьютеру; iPhone запрашивает PIN-код. Однако могут быть обнаружены новые уязвимости.

Однако могут быть обнаружены новые уязвимости.

Как защитить себя

- Не подключайтесь к неизвестным устройствам; принесите сетевое зарядное устройство. Возможно, вы захотите инвестировать в USB-кабель только для зарядки, такой как PortaPow (9,99 долларов США за упаковку из двух штук на Amazon)

- Если общедоступный компьютер — единственный способ оживить разряженную батарею, выберите вариант «Только зарядка» (телефоны Android), если при подключении появляется всплывающее окно, или запретите доступ с другого компьютера (iPhone).

.

12. Поддельные вышки сотовой связи, такие как Stingray 9 ФБР.0023

ФБР, IRS, ICE, DEA, Национальная гвардия США, армия и флот входят в число государственных органов, которые, как известно, используют устройства сотового наблюдения (одноименные StingRays), которые имитируют добросовестные сетевые башни.

StingRay и аналогичные иммитирующие вышки беспроводной связи вынуждают близлежащие сотовые телефоны сбрасывать свое существующее соединение с оператором, чтобы вместо этого подключиться к StingRay, позволяя операторам устройства отслеживать звонки и текстовые сообщения, сделанные этими телефонами, их перемещения и номера абонентов. они пишут и звонят.

они пишут и звонят.

Поскольку StingRay имеют радиус действия около 1 км, попытка прослушивания телефона подозреваемого в многолюдном центре города может привести к прослушиванию десятков тысяч телефонов.

До конца 2015 года для отслеживания мобильных телефонов с поддержкой StingRay не требовались ордера. Американский союз гражданских свобод определил более 75 федеральных агентств в более чем 27 штатах, которым принадлежат StingRays, но отмечает, что это число, вероятно, сильно занижено. Хотя в некоторых штатах использование подслушивающих технологий запрещено, за исключением уголовных расследований, многие агентства не получают ордеров на их использование.

Вероятность

Хотя средний гражданин не является целью операции StingRay, невозможно узнать, что делается с посторонними данными, полученными от нецелей, благодаря молчаливым федеральным агентствам.

Как защитить себя

- Используйте зашифрованные приложения для обмена сообщениями и голосовых вызовов, особенно если вы участвуете в ситуации, которая может представлять интерес для правительства, например, во время акции протеста.

Signal (бесплатно, iOS/Android) и Wickr Me (бесплатно, iOS/Android) шифруют сообщения и звонки, не позволяя никому перехватывать ваши сообщения или вмешиваться в них. По словам Вишневски, большинство используемых сегодня шифров не поддаются взлому, а на расшифровку одного телефонного звонка уйдет 10-15 лет.

Signal (бесплатно, iOS/Android) и Wickr Me (бесплатно, iOS/Android) шифруют сообщения и звонки, не позволяя никому перехватывать ваши сообщения или вмешиваться в них. По словам Вишневски, большинство используемых сегодня шифров не поддаются взлому, а на расшифровку одного телефонного звонка уйдет 10-15 лет.

«Сложность в том, что на то, что у полиции есть законные полномочия, хакеры могут делать то же самое, — говорит Вишневски. «Мы больше не находимся в сфере технологий, которые стоят миллионы и к которым имеют доступ только военные. Лица, имеющие намерение помешать общению, имеют возможность сделать это».

Многие, от инсайдеров службы безопасности до менее технически подкованных людей, уже отходят от традиционных незашифрованных сообщений, и, возможно, через несколько лет будет немыслимо, чтобы мы когда-либо позволяли нашим личным разговорам и информации летать по эфиру незащищенными.

Обновлено 28.05.2020 с новыми способами взлома вашего телефона и способами защиты.

[Изображение предоставлено: концепт хакерского смартфона через BigStockPhoto]

Наташа Стоукс уже более 7 лет пишет о технологиях для потребителей, цифровой конфиденциальности и кибербезопасности. В качестве главного редактора TOP10VPN она освещала онлайн-цензуру и слежку, которые влияют на жизнь людей во всем мире. Ее работы также появлялись на BBC Worldwide, CNN, Time и Travel+Leisure.

Пользователь Classmates.com подает в суд; Одноклассники на самом деле не искали его

Когда Classmates.com сообщил пользователю Энтони Майклзу в канун прошлого Рождества, что его бывшие школьные приятели пытались связаться с ним, он вытащил свой бумажник и обновился до премиум-членства, которое позволит ему связаться с потерял приятелей-вышибалов из пятого класса и узнай, не искал ли его тайный школьный фанат его в Интернете.

Но как только он расстался с 15 долларами, Майклс узнал шокирующую правду: никто из его знакомых вообще не пытался связаться с ним. Заявление Classmates.com было ложью, и его обманули.

Заявление Classmates.com было ложью, и его обманули.

По крайней мере, так утверждает житель Сан-Диего в судебном иске (.pdf), поданном против одной из оригинальных социальных сетей, чьи рекламные баннеры с нелестными фотографиями из ежегодника остаются основным продуктом в Интернете. Если судебный иск, направленный на получение статуса коллективного иска, увенчается успехом, это может повысить минимальные стандарты честности для онлайн-бизнеса.

«Войдя в свой профиль Gold Membership, чтобы просмотреть контакты одноклассников… Истец обнаружил, что на самом деле ни один из его бывших одноклассников не пытался связаться с ним или просмотреть его профиль», — говорится в жалобе. «Из тех пользователей www.classmates.com, которые были охарактеризованы … как участники, просматривавшие профиль истца, никто не был бывшими одноклассниками истца или лицами, знакомыми или известными истцу в этом отношении».

В предполагаемом групповом иске, поданном в суд штата Калифорния 30 октября, говорится, что по всей стране есть сотни тысяч Энтони Майклза, которые были обмануты таким же образом. В иске содержится просьба к суду заставить компанию возместить миллионы долларов подписки и оштрафовать компанию за вводящую в заблуждение рекламу.

В иске содержится просьба к суду заставить компанию возместить миллионы долларов подписки и оштрафовать компанию за вводящую в заблуждение рекламу.

Судебные процессы, которые кажутся забавными, не всегда вызывают смех, по словам Скотта А. Камбера, адвоката истца из KamberEdelson.

«Случаи, которые, казалось бы, имеют схожий фактор смеха, коренятся в реальном обмане потребителей, который влияет на решение потребителя о покупке», — сказал Камбер. «Иногда людей обманывают и вводят в заблуждение, и очевидно, что компании, делающие такие заявления, получают финансовую выгоду, иначе они бы этого не делали».

У Classmates.com может быть хорошая защита, по словам эксперта по интернет-праву Марка Раша, если кто-то действительно связывался с Майклзом, но обманывал Classmates.com, утверждая, что ходил в определенную среднюю школу.

«Или они делали заявления, которые, как они заведомо, являются ложными, чтобы побудить человека потратить деньги на премиальную услугу, чтобы узнать, что эти заявления не соответствуют действительности?» — спросил Раш. «Многое из этого сводится к знаниям и намерениям со стороны Classmates.com».

«Многое из этого сводится к знаниям и намерениям со стороны Classmates.com».

Classmates.com был основан в 1995 году, за много лет до того, как стали популярными Friendster, MySpace или Facebook, и является одним из крупнейших рекламодателей в сети, потратив, например, 30 миллионов долларов в 2005 году на онлайн-рекламу.

Компания утверждает, что у нее 40 миллионов зарегистрированных пользователей, некоторые из которых платят 15 долларов каждые три месяца, чтобы иметь возможность отправлять и получать сообщения. Почти каждый день на ConsumerAffairs.com жалуются на практику выставления счетов на этом сайте.

Этот иск — не первый судебный иск, обвиняющий известную интернет-компанию в мошенничестве. В 2003 году Bonzi Software урегулировала коллективный иск, в котором утверждалось, что ее рекламные баннеры (которые имитировали предупреждения операционной системы Windows) были вводящими в заблуждение. А в январе член Source Media согласился заплатить 200 000 долларов, чтобы урегулировать жалобу Федеральной торговой комиссии по поводу спам-сообщений компании, которые обещали потребителям: «Поздравляем. Вы выиграли видеоплеер iPod».

Вы выиграли видеоплеер iPod».

В то время как Федеральная торговая комиссия и генеральные прокуроры штатов рассматривали некоторые рекламные заявления, вводящие в заблуждение, в трудные финансовые времена бремя борьбы с онлайн-мошенничеством все чаще ложится на адвокатов коллективных исков, по словам Камбера.

«Генеральная прокуратура испытывает серьезное бюджетное давление, и федеральные правоохранительные органы за последние восемь последних лет не восполняли пробелы в вопросах государственного бюджета», — сказал Камбер. «Это оставляет адвокатов по коллективным искам на переднем крае технологий в потребительской сфере».

Ни Classmates.com, ни юридическая фирма Майклза, Kabateck, Brown and Kellner, не ответили на запросы о комментариях.

Адвокат Эрик Синрод, партнер Duane Morris в Сан-Франциско и юридический обозреватель Findlaw, говорит, что законные компании являются лучшей мишенью для судебных исков, чем откровенные мошенники, такие как те, кто рассылает мошеннические предложения давно потерянных нигерийских состояний.