Взлом и подбор паролей онлайн: пять основных способов. Подобрать пароль

Как подобрать пароль - описание работающих уловок

При подборе пароля никто не гарантирует успех данного предприятия). Однако существуют некоторые правила, которые способны значительно повысить Ваши шансы на благоприятный исход этого дела.

С чего начать

- Зачастую требуется не только пароль, но и логин. Если Вы пытаетесь подобрать логин, например, для проникновения в компьютер Вашего коллеги, используйте его имя. Если оно не подошло, посмотрите как этот человек называет сам себе в социальных сетях (Twitter, Facebook, Vkontakte и пр.) — зачастую это работает 100%.

- Посмотрите, есть ли ограничения на длину вводимого пароля или используемые символы. Зачастую пароль должен состоять из не менее чем шести символов и содержать минимум одну цифру. Если Вы не знаете, есть и такие ограничения, попробуйте завести свой собственный аккаунт, например на сайте, подбор пароля к которого Вы осуществляете — при регистрации Вам будет сказано о требованиях к паролям.

- Запросите вопрос-подсказку. Зачастую страницы ввода паролей имеют такую функцию. Как правило, в качестве вопросов-подсказок используют такие вопросы, как «Девичья фамилия матери?», «Как зовут Вашего домашнего питомца?», «В каком городе Вы родились?» и пр. Это позволит значительно сузить возможные варианты слов, особенно если Вы хоть что-то знаете о человеке!

Используйте уловки

- Просто угадайте пароль. Чаще всего люди пользуются одними и теми же стандартными паролями. Их список уже давно известен и постоянно пополняется ). Ниже Вы найдете 25 самых распространенных паролей (по версии Splash Data):password12345612345678abc123qwertymonkeyletmeindragon111111baseballiloveyoutrustno11234567sunshinemaster123123welcomeshadowashleyfootballjesusmichaelninjamustangpassword1

А вот некоторая статистика:4,7% пользователей используют пароль password;8,5% пользователей выбирают один из двух вариантов: password или 123456;9,8% пользователей выбирают один из трёх вариантов: password, 123456 или 12345678;14% пользователей выбирают один из 10 самых популярных паролей;40% пользователей выбирают один из 100 самых популярных паролей;79% пользователей выбирают один из 500 самых популярных паролей;91% пользователей выбирает один из 1 000 самых популярных паролей.

- Применяйте известные правила подбора. Опытным путем установлено, что если пароль имеет в своем составе цифры, то это будет цифра 1 или 2, и она будет находиться в конце него. Также, если пароль имеет заглавную букву, то она будет в самом начале слова, а за ней будет идти гласная.

- Пол человека может дать подсказку. Известно, что женщины в качестве паролей предпочитают использовать личные имена (имя мужа либо любовника), а мужчины — свои хобби и интересы (название любимой спортивной команды, марки автомобиля и пр.).

Используйте информацию, относящуюся к человеку

- Имена собственные: имена супругов, членов семьи, домашних питомцев, спортсменов, детские клички и пр.

- Хобби и интересы: названия любимых передач, героев фильмов, профессий, кулинарные блюда и пр.

- Важные числа и даты: день рождения, адрес, номер телефона и т.д.

Google+

Вконтакте

Мой мир

Статьи по теме публикации:

Лучшие программы для взлома паролей

Недавно мы опубликовали статью о надежности паролей, а также паролях, которые используются многими пользователями. Большинство людей используют слабые пароли. Но как убедится, что ваш пароль сильный? Взлом паролей - это неотъемлемая часть цифровой криминалистики и тестирования информационной безопасности.

В этой статье мы собрали лучшие программы для взлома паролей, которые могут использоваться системными администраторами для проверки надежности их паролей. Все утилиты используют различные алгоритмы и применимы к различным ситуациям. Рассмотрим сначала базовую информацию, которая поможет вам понять с чем мы будем иметь дело.

Содержание статьи:

Что такое взлом паролей?

В области кибербезопасности и криптографии взлом паролей играет очень важную роль. Это процесс восстановления пароля с целью нарушения или восстановления безопасности компьютера или системы. Итак, почему вам нужно узнать программы перебора паролей? В мирных целях можно использовать взлом паролей для восстановления забытых паролей от онлайн аккаунтов, также это используется системными администраторами для профилактики на регулярной основе.

Для взлома паролей в большинстве случаев используется перебор. Программное обеспечение генерирует различные варианты паролей и сообщает если был найден правильный. В некоторых случаях персональный компьютер способен выдавать миллионы вариантов в секунду. Программа для взлома пароля на пк проверяет все варианты и находит реальный пароль.

Время, необходимое для взлома пароля пропорционально длине и сложности этого пароля. Поэтому рекомендуется использовать сложные пароли, которые трудно угадать или подобрать. Также скорость перебора зависит от криптографической функции, которая применяется для генерации хэшей пароля. Поэтому для шифрования пароля лучше использовать Bcrypt, а не MD5 или SHA.

Вот основные способы перебора пароля, которые используются злоумышленниками:

- Атака по словарю - для атаки используется файл, который содержит список слов. Программа проверяет каждое из слов, чтобы найти результат;

- Атака Bruteforce - можно не использовать словарь, а перебирать все комбинации заданных символов;

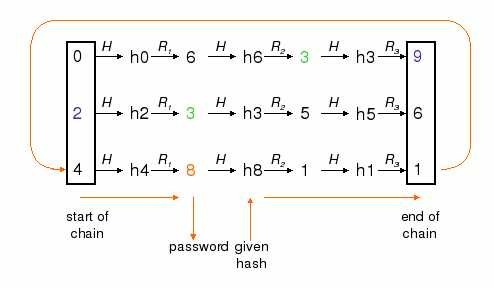

- Атака с помощью радужных таблиц - в атаке используются предварительно вычисленные хэши, поэтому она быстрее.

Есть и другие методы взлома паролей, основанные на социальной инженерии, но сегодня мы остановимся только на атаках без участия пользователя. Чтобы защититься от таких атак нужно использовать только сложные пароли. А теперь рассмотрим лучшие инструменты для взлома паролей 2017. Этот список опубликован только для ознакомительных целей и мы ни в коем случае не призываем взламывать чужие личные данные.

Лучшие программы для перебора паролей

1. John the Ripper

John the Ripper - это один из самых популярный инструментов для перебора паролей, доступных абсолютно всем. Он распространяется с открытым исходным кодом и написан на языке программирования Си. Здесь собраны различные методы перебора паролей.

Программа способна перебирать пароли по сохраненному хэшу, и поддерживает различные алгоритмы хэширования, в том числе есть автоматическое определение алгоритма. John the Ripper относиться к набору инструментов для тестирования безопасности от Rapid7. Кроме Linux поддерживается Windows и MacOS.

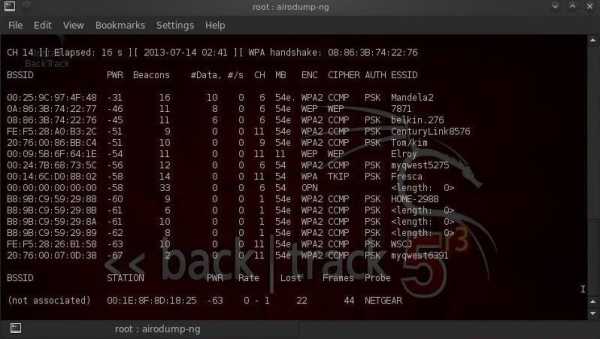

2. Aircrack-ng

Aircrack-ng - это набор программ для взлома и перехвата паролей от wifi сетей. Программа - одна из лучших, которые используются хакерами. Здесь есть все необходимое для взлома WEP и WPA шифрования, начиная от перехвата хэша, и до получения готового пароля.

Особенно легко поддается взлому шифрование WEP, для преодоления защиты существуют атаки PMS и PTW, с помощью которых можно взломать этот протокол в считаные минуты при достаточном потоке трафика через сеть. Поэтому всегда используйте WPA2 чтобы быть в безопасности. Тоже поддерживаются все три платформы: Linux, Windows, MacOS.

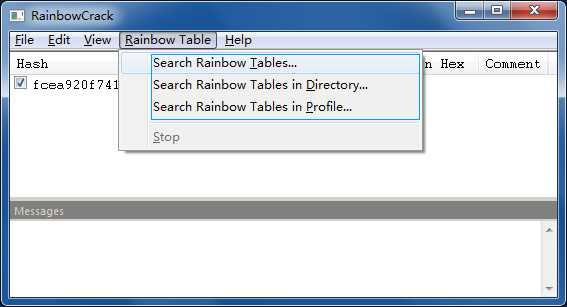

3. RainbowCrack

Как следует из названия, RainbowCrack использует радужные таблицы для взлома хэшей паролей. С помощью уже готовых таблиц утилита очень сильно уменьшает время взлома. Кроме того, есть как графический интерфейс, так и утилиты командной строки.

После завершения этапа предварительных вычислений этот инструмент работает в сотни раз быстрее чем при обычном переборе. Вам не нужно самим создавать таблицы, разработчики уже создали их для LM, NTLM, MD5 и SHA1. Все доступно бесплатно.

Еще один важный момент - это ускорение с помощью GPU. С помощью использования видеокарты вы можете снизить время вычисление пароля еще на несколько порядков. Поддерживаются платформы Windows и Linux.

4. THC Hydra

В отличие от выше перечисленных программ, Hydra работает по-другому. Она не вычисляет хэши. Вместо этого, программа выполняет атаки перебора на различные сетевые протоколы. Здесь поддерживаются Astrisk, FTP, HTTP, MySQL, XMPP, Telnet, SHH и многие другие. Основная цель утилиты - атаки перебора на форму ввода пароля.

Этот инструмент помогает исследователям безопасности узнать насколько легко можно получить доступ к удаленной системе. Для расширения функций можно добавлять модули, поддерживается Linux, Windows, Solaris, FreeBSD и MacOS.

5. HashCat

По заявлениям разработчиков - это самый быстрый инструмент для перебора паролей. Он распространяется в качестве свободного программного обеспечения и поддерживает такие алгоритмы: md4, md5, LM, SHA, MySQL, Cisco PIX и Unix Crypt.

Есть версии инструмента для перебора на CPU, а также взлома на основе GPU - oclHashcat и cudaHashcat. Кроме стандартной атаки Bruteforce, поддерживаются атаки по словарю, гибридные атаки по самые, по таблицам, Prince и так далее. Из платформ поддерживаются Windows, Linux и MacOS.

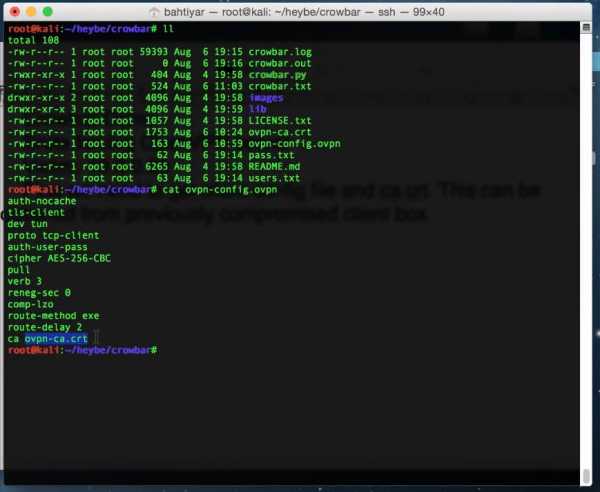

6. Crowbar

Crowbar - это популярный инструмент для тестирования безопасности паролей. Другие программы перебора паролей используют логины и пароли пользователей, но crowbar позволяет перебирать ключи SSH.

Этот инструмент с открытым исходным кодом создан для работы с протоколами, которые редко поддерживаются другими программами. Сейчас поддерживается VNC, OpenVPN, SSP, NLA. Программа может работать на Linux, Windows и MacOS.

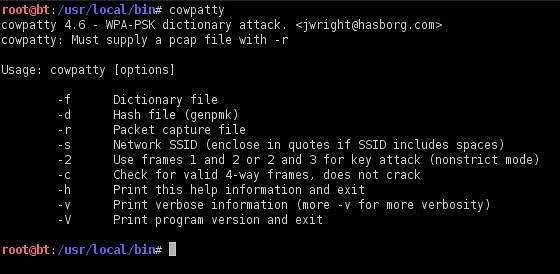

7. coWPAtty

Это реализация утилиты для перебора пароля от WPA/WPA2 PSK на основе словаря или радужных таблиц. Использование радужных таблиц очень сильно ускоряет работу утилиты. Стандарт PSK используется сейчас очень часто. Радует только то, что перебрать пароль очень сложно, если он был изначально выбран правильным.

Выводы

В этой статье мы рассмотрели лучше программы для взлома паролей 2017, которые могут использоваться как злоумышленниками, так и системными администраторами для проверки надежности паролей пользователей. Обязательно устанавливайте сложные пароли для своих устройств и аккаунтов, а также если вы системный администратор, следите за безопасностью паролей пользователей вашей компании.

Оцените статью:

Загрузка...losst.ru

Как подобрать пароль правильно - программа для подбора паролей. Какой выбрать пароль

Как подобрать пароль — поможет программа для подбора паролей.

Даже не самые активные пользователи интернета периодически задаются вопросом, как подобрать пароль. Даже пожилые люди иногда занимаются перепиской, имея несколько e-mail-ов. А если кроме почтовых ящиков имеются еще и профили на форумах или социальных сетях? Вопрос как подобрать пароль правильно может быть весьма актуальным. Не менее, чем даже как начать свой бизнес.

Раньше можно было встретить рекомендации такого плана, мол, возьмите первые буквы из какой-то любимой фразы или песни. Это и будет паролем. Получается набор не связанных букв, но запомнить его Вы сможете без особых трудностей. Но такой способ отходит в прошлое. Современное программное обеспечение щелкает такие пароли, как семечки. А об упорядоченном или повторяющемся наборе букв или цифр вообще не стоит и задумываться. Для взлома такого пароля хватит знаний первоклассника.

Основная масса активных пользователей интернета зарегистрирована не менее чем на 20 сайтах. Соответственно нужно иметь такое же количество паролей. Даже если один аккаунт взломали, то остальные останутся не тронутыми. Удержать в голове такое количество фраз очень сложно. Еще сложнее не перепутать, какой пароль соответствует какому аккаунту. Помочь решить задачу, как правильно подобрать пароль, могут разнообразные менеджеры паролей.

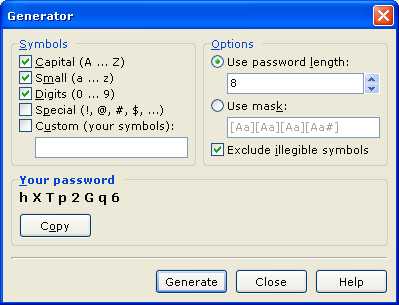

Что же это такой – менеджер паролей? Это небольшие программки, позволяющие генерировать пароли, хранить их в зашифрованном виде, делать пометки и т.п. Эти проги реально могут «посоветовать» какой выбрать пароль и как сохранить Ваши аккаунты недосягаемыми для злоумышленников.

Если Вас заинтересовала программа, подбирающая пароли, то предварительно ознакомьтесь с некоторыми требованиями к самим паролям.

- Самое простое правило. Больше символов в пароле – надежнее. Оптимальным считается кодовое сочетание в 20 символов. Некоторые социальные сети и серьезные сервисы просто настаивают на таком количестве символов.

- В пароль вставляйте не только буквы или цифры. Комбинируйте их. Используйте совместно буквы и цифры.

- Желательно использовать при выборе пароля и прописные и заглавные буквы.

- Решая задачу, какой пароль выбрать, отдавайте предпочтение латинской раскладке клавиатуры. Не все ресурсы могут воспринимать символы, написанные кириллицей.

- В вопросе, как подобрать пароль, может быть ощутимой помощью применение спецсимволов. Речь идет о запятых, скобках, знаках вопроса и др. Применение нескольких таких спецсимволов делает пароль практически невзламываемым.

- При регистрации некоторые ресурсы сбоку отображают шкалу надежности пароля. Это, конечно, условность. Но при выборе пароля старайтесь добиться максимального значения надежности.

Теперь стоит поговорить непосредственно о программах, которые помогут Вам подобрать пароль. Их множество. Мы протестировали некоторые из них и приводим своеобразный ТОР. Может кто-то знает более современные или более функциональные, то просто сообщите нам. Через определенное время все узнают, как подобрать пароль по Вашему методу. А пока смотрите, что мы подобрали. Итак…

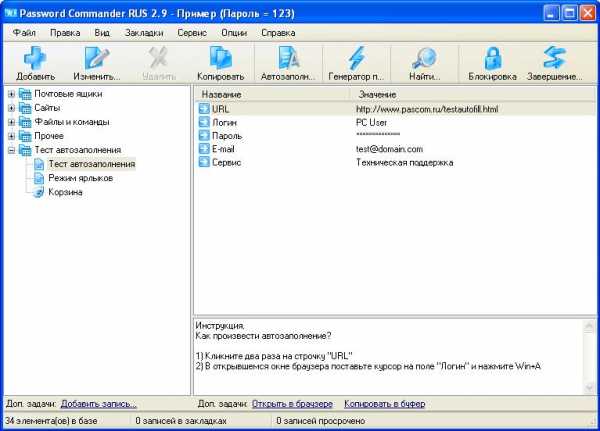

Как подобрать пароль при помощи Password Commander.

Реклама

Программа для подбора паролей — password commander с фото.

Какой выбрать пароль эта программа поможет Вам без особых трудностей. Не напрасно именно с обзора Password Commander мы и начинаем. Эта прога не только проста в работе, но и очень функциональна. На официальном сайте есть обширное функциональное описание ее. Скачать можно не только там, но и где угодно в интернете. Она распространяется бесплатно.

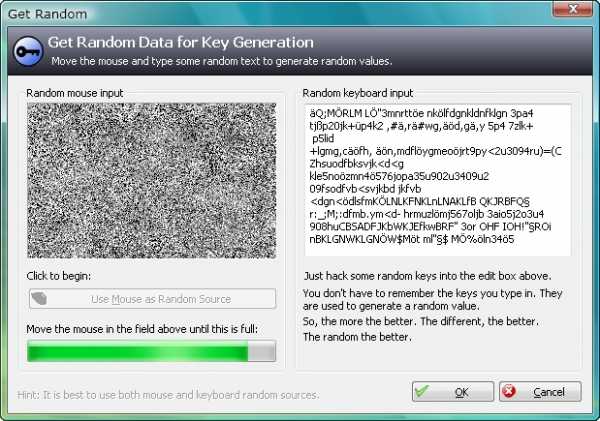

Как подобрать пароль при помощи KeePass.

Программа для подбора паролей — KeePass с фото.

Тоже очень интересная программа. При помощи KeePass можно выбирать, хранить и защищать пароли. С официального сайта можно бесплатно получить ее. Какой выбрать пароль KeePass поможет всегда. На сайте проги можно найти обучающее видео и руссификатор.

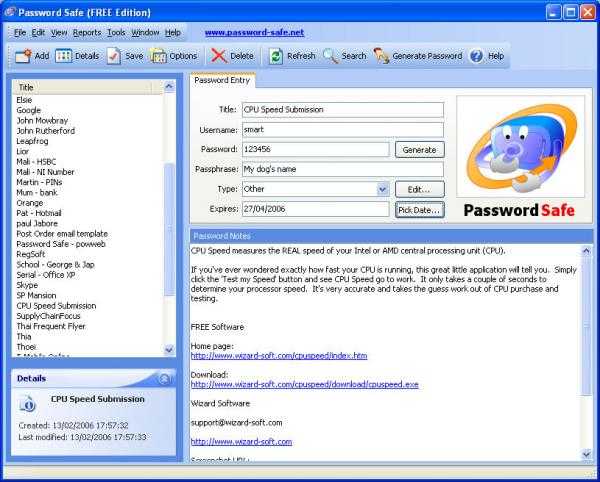

Как подобрать пароль при помощи Password Safe.

Программа для подбора паролей — Password Safe с фото.

Из бесплатных сервисов, позволяющих подобрать пароль, стоит обратить внимание и на программу Password Safe. Она постоянно обновляется, имеет красивый интерфейс и крайне проста в работе. Задача, как подобрать пароль для нее не задача. Претензий и нареканий на работу Password Safe не будет.

Как подобрать пароль при помощи Personal Passworder.

Программа для подбора паролей — Personal Passworder с фото.

Кроме бесплатных существуют и платные варианты. Они мало чем отличаются от описанных выше. Самым известным и популярным сервисом этой категории является Personal Passworder. Что можно о ней сказать? Проста в работе, часто выходят обновления, симпатичный интерфейс. Приобрести можно на официальном сайте. Цена проги составляет менее 10 баксов, но она того стоит. Там же можно посмотреть подробную инструкцию о том, как подобрать пароль.

Кроме вышеперечисленных программ, позволяющих подбирать и хранить пароли, имеются некоторые сервисы, позволяющие надежное хранение паролей онлайн. Нечто подобное имеется у браузеров, но им особо доверять тоже не стоит. Хороший и практичный сервис по хранению паролей онлайн является KeyMemo. Кого это заинтересует, тот без труда найдет его в интернете.

Прочитав эту обзорную статью, Вы поняли насколько важно иметь хороший и защищенный пароль. Это поможет сохранить в безопасности Ваши аккаунты в соцсетях и всяческих форумах. Как подобрать пароль теперь понятно. Если нет, то читайте заново.

otvetkak.ru

Подбираем пароли с помощью Google Chrome / Хабрахабр

Согласно многочисленным исследованиям в области компьютерной безопасности, в ТОП-3 уязвимостей информационных систем входит подбор пароля.

Почти для каждой информационной системы сегодня существуют свои дефолтные учётные записи, которые широко распространены в сети Интернет. Например, их можно взять отсюда.

В случае, если мы имеем какой-либо портал, где пользователи – это люди, то бОльшую часть уязвимых слабых паролей можно отнести к одной из 4 групп:

- Пароли, входящие в топ самых популярных фраз (такие как «123456», «password», и т.п.).

- Пароли, представляющие собой сочетание клавиш – так называемые keyboard-walks пароли (например, «qwerty», «qazwsx», и т.п.).

- Пароли – искажённые логины («user123», «user321», и т.п.).

- Либо использование в качестве пароля популярных русских слов или имён в «перевёрнутой» раскладке («ljcneg», «fylhtq»).

Вся беда в том, что большинство людей – причем как рядовых пользователей, так и администраторов систем – стремится использовать легко запоминающиеся пароли.

Из выделенных групп частых паролей вытекает, что при подборе пароля можно использовать соответственно 4 методики создания словарей:

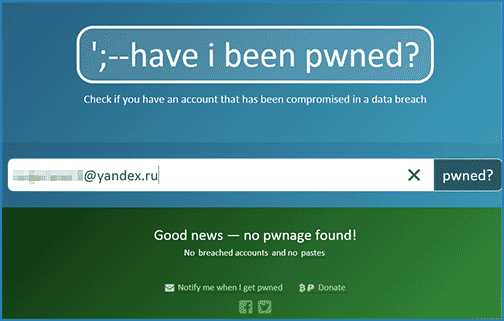

- По данным сервиса haveibeenpwned.com, на сегодняшний день масштаб всеобщих утечек подбирается к цифре 5 миллиардов (вспомните myspace, linkedin, adobe и т.п). На основе части данных утечек можно выделить топ-1000 наиболее распространенных паролей. Например, так:cat antipublic/ exploitin/ | sed -rn 's/[^:]+:(.)/\1/p' | sort | uniq -c | sort -n -r | head 1000 > top1000.txt*

- Чуть больше года назад от создателя инструмента hashcat появилась замечательная утилита kwprocessor. С помощью нее можно сгенерировать все возможные сочетания клавиш под любую раскладку клавиатуры:kwp basechars/tiny.base keymaps/en.keymap routes/2-to-10-max-3-direction-changes.route | len.bin 6 100 > keywalks.txt

- Получение достаточно большого количества искажений для некоторого имени пользователя проще всего сделать при помощи набора правил утилиты hashcat:hashcat -r /usr/share/hashcat/rules/leetspeak.rule logins.txt --stdout > login_mutations.txt

- Аналогично первому пункту списка, можно взять за основу словаря масштабные утечки русскоязычных ресурсов.

Собранные наборы паролей в дальнейшем могут быть «скормлены» таким утилитам как hydra, medusa, ncrack или patator, в зависимости от тестируемого сервиса.

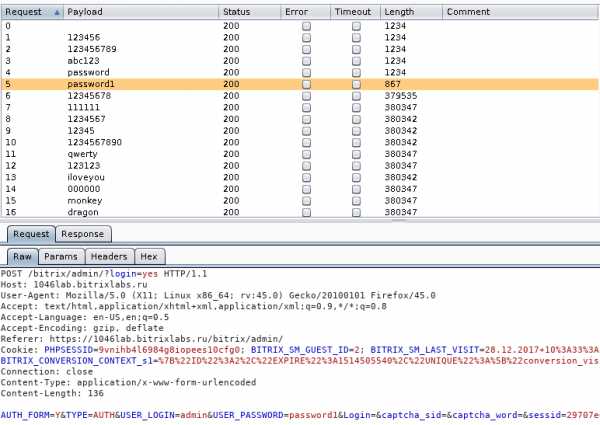

В случае, если аутентификация реализована через web, а именно через http-формы (то есть не http-basic/digest аутентификация), то удобнее всего воспользоваться функционалом intruder от burp suite free (Рисунок 1).

Рисунок 1 — Bruteforce-атака подручными средствами

В случае с burp нужно внимательно следить за размером ответа: изменение размера ответа можешь означать, что логин или пароль присутствует в системе.

Также при bruteforce-атаках на web возможны сложности (и речь даже не про captcha):

- Во-первых, при каждой отправке формы может использоваться токен. И после каждой неудачной попытки он может меняться.

- Во-вторых, нет точного образца ответа сервера в случае, если пароль угадан. Более того, возможны ситуации, когда ответ на правильные и неправильные учётные данные будет идентичен, а в ответе будет просто идти редирект через заголовок Location, где уже в дальнейшем будет ясно об успешности попытки входа.

- В-третьих, некоторые веб-сервисы при аутентификации не отправляют введённые учётные данные, как они были введены, открытым текстом. Речь про случаи, когда используется client-side хэширования, причем сами хэш-функции могут быть уникальными (не md5, sha-x и т.п.).

Впрочем, для этих сложностей можно предложить решения:

- Разработка скрипта, который будет парсить ответ от сервера, находить там токен, после чего подставлять его в следующий запрос.

- Разработка скрипта, выполняющего при каждом ответе редирект и сравнение длины полученного ответа.

- Анализ javascript-кода, выполняющего те или иные преобразования с введёнными данными, а после реализация данного алгоритма в своем скрипте.

Конечно, эти случаи не так часты. Однако порою, встретив подобную веб-форму, мы лишь вручную вводим туда дефолтные учётные записи и что-то тривиальное типа admin:admin. Но что если производить брутфорс не на уровне http, а выше, на уровне интерфейса пользователя? Ведь если внедрить в контекст тестируемого веб-приложения javascript-код, который в цикле будет подставлять в форму заданные логин/пароли и отправлять её, то достаточно легко удастся обойти все перечисленные ранее сложности. Ведь по сути, вся работа при этом совершается браузером.

Реализовать это можно с помощью расширения для браузера greasemonkey и собственного javascript-кода, который будет жёстко заточен под разметку данной html-страницы. Но писать каждый раз js-код для каждой новой страницы неудобно. Удобнее всего было бы иметь всё это в виде отдельного расширения, в данном случае – для Google Chrome.

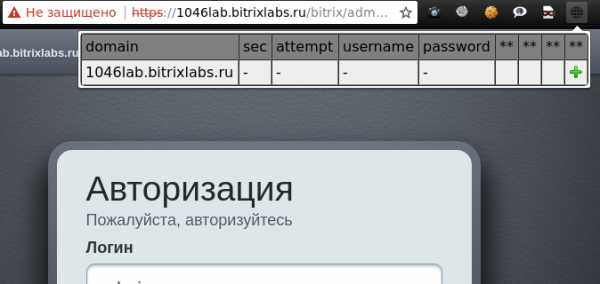

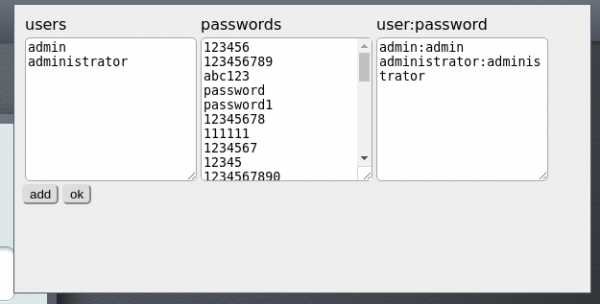

Всё, что потребуется, чтобы воспользоваться www_brute – это открыть какой-либо интересующий сайт и нажать на иконку расширения. Если всё сделано правильно, то появится примерно следующее (Рисунок 2).

Рисунок 2 — Добавление новой цели

Рисунок 2 — Добавление новой цели

Чтобы приступить к настройке брутфорса, нужно нажать на единственную кнопку – «плюс». Вся настройка проста и сводится к двум моментам:

- Выбор полей ввода данных — кнопка со стрелкой.

- Выбор данных для ввода — следующая кнопка.

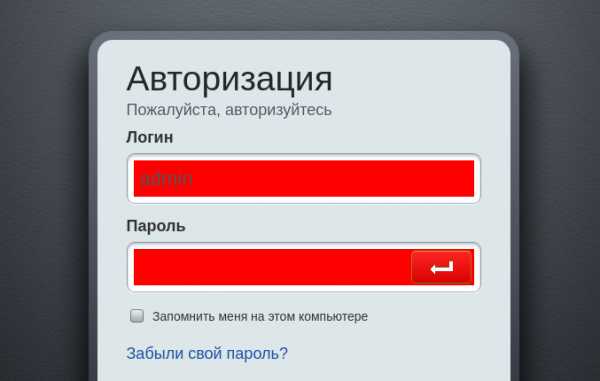

Перед выбором полей для ввода логина и пароля на странице сайта с формой, которую предстоит атаковать, будет внедрён скрипт, который последовательно отловит три нажатия на элементы страницы. Этими элементами должны быть поле username, password и кнопка отправки формы. Перечисленные элементы должны быть выбраны именно в данной последовательности (Рисунок 3).

Рисунок 3 — Выбор полей для ввода

Рисунок 3 — Выбор полей для ввода

При каждом нажатии на соответствующий элемент он будет становиться красным, что подтверждает его выбор. После выбора кнопки отправки данных страница может перезагрузиться (если она не использует ajax), в таком случае красное выделение пропадёт, но это нормально.

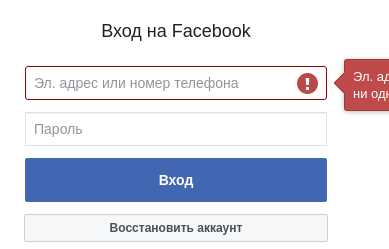

Тут очень важно отметить, что элементы ввода запоминаются по html-атрибутам и их значениям. Поэтому, если после отправки формы сайт «нарисует» другую форму, то при следующей попытке подбора поле ввода не будет найдено. Хотя логика поиска полей ввода допускает не полное соответствие атрибутов, всё же данную настройку лучше производить уже после хотя бы одной неудачной отправки учётных данных. Пример – facebook.com (Рисунки 4 и 5).

Рисунок 4 — Форма до первой попытки входа

Рисунок 5 — Форма после первой попытки входа

Рисунок 5 — Форма после первой попытки входа

Словари поддерживаются для имен пользователей, паролей и фиксированных пар логин: пароль (combo) (Рисунок 6).

Рисунок 6 — Словари для bruteforce-атаки

Рисунок 6 — Словари для bruteforce-атаки

Поскольку combo-словари используются для дефолтных учётных записей либо утечек, то вначале будут выбраны именно они. Затем будет выполнен полный перебор всех сочетаний имён пользователей и логинов. Причём будет выполнен перебор по каждому паролю всех логинов – для минимизации возможных блокировок пользователей при неудачных попытках. Итого общее количество попыток можно будет вычислить по формуле:

length(combo) + length(passwords) * length(users)

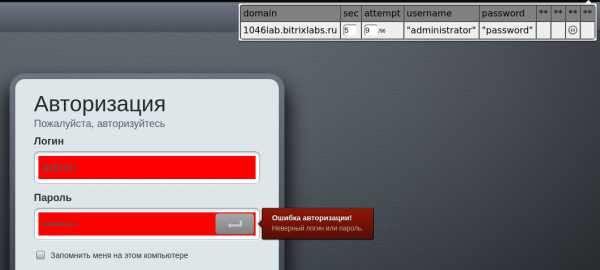

По окончании всех настроек можно начинать:

Рисунок 7 — Bruteforce-атака в действии

Рисунок 7 — Bruteforce-атака в действии

Значения username и password в popup-окне расширения — это следующие кандидаты на ввод. Логика работы достаточно проста и заключается в переборе всех заданных сочетаний логин/пароль, а так же пар логин: пароль в цикле до тех пор пока:

- не кончится словарь;

- не исчезнет поле ввода – что может означать успешность входа (либо блокировку). Вся статистика подбора пароля отображается в режиме реального времени:

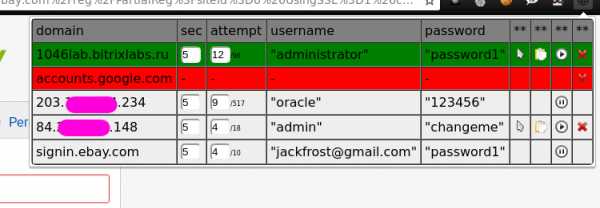

Рисунок 8 — Процесс bruteforce-атаки на множество целей

Рисунок 8 — Процесс bruteforce-атаки на множество целей

Зелёным выделено то, что удалось подобрать, красным — безуспешная попытка. В ходе работы можно спокойно переключиться на другую вкладку либо полностью свернуть окно браузера, ведь как мы помним, брутфорс делает сам браузер, а мы лишь немного ему в этом помогаем.

Перебор пароля можно легко «распараллелить». Для этого достаточно просто открыть ещё одну или несколько вкладок на том же домене.

В любой момент времени брутфорс любого сайта может быть поставлен на паузу. Стоит заметить, что плагин не имеет обратной связи с ответами сервера, поэтому (особенно в случае с ajax) нужно правильно выбрать интервал между попытками. Не рекомендуется ставить слишком маленькое значение интервала.

Конечно данный способ никак не обходит такую вещь, как captcha, так что брутфорс таких вещей, как gmail.com и им подобных, продлится не долго. Однако в сочетании с proxy/vpn можно что-нибудь придумать...

Что же касается таких вещей, как брутфорс админок разных CMS, систем мониторинга, самописных сайтов и прочих вещей, которыми обычно пестрят сетевые периметры разных компаний, то данный способ подходит как нельзя лучше.

Плагин для chrome, а так же словарь для топ-1000 паролей доступен на тут и в webstore.

habr.com

Взлом паролей, подбор паролей онлайн

Существует множество способов взлома пароля. Конечно, мы предоставляем информацию о том, как взломать пароль, для ознакомления, чтобы вы имели представление о том, как работают хакеры, чем опасны простые пароли и как защитить себя от взлома.

Как можно взломать пароль логическим угадыванием

Большинство людей используют простые пароли, и именно на это делают ставку хакеры в первую очередь. Они начинают угадывать пароль, используя какие-либо исходные данные – фамилию пользователя, дату его рождения и их комбинации. Здесь не нужно долго ломать голову над тем, как узнать пароль. Если кодовое слово настолько простое, то его определят за пару минут.

К этому же методу можно отнести так называемый метод «пауков». Он заключается в использовании знаний о том, чем занимается пользователь, которого будут взламывать. Очень часто в своих паролях люди используют слова, которые связаны с их профессиональной деятельностью, названием компании. Используя интернет и специальную литературу, им удается сократить сферу поиска нужного слова и не ломать голову над тем, как можно взломать пароль.

Как защититься: не использовать словарные слова, фамилии, имена, даты рождения в своих паролях. Автоматически сгенерированный пароль с помощью нашего сайта сводит на нет попытки логического подбора слова.

Подбор паролей методом словарного перебора

Еще один распространенный вид пароля, который легко взламывается – какое-либо словарное слово. Чуть более сложный – с добавлением какой-либо цифры. Легко взламывается с помощью программы, которые используют словари из разных языков. Можно с высокой вероятностью утверждать, что уже через пару часов кодовое слово будет в руках хакера. Более того, многие сайты предлагают такой подбор паролей онлайн бесплатно.

Разновидностью этого метода является взлом паролей по таблице хешированных паролей. Проще говоря, хеш – это шифрованное значение паролей. К примеру, хеши паролей пользователей операционной системы Windows хранятся в специальном реестре. Если хакер достаточно опытен и грамотен, что смог определить хеши паролей, то в базе данных он сможет найти пароль, который соответствует этому хешу. Существуют также заранее заготовленные таблицы, которые помогают подобрать пароль по хешу еще быстрее.

Как защититься: опять же – не использовать словарные слова. Защититься от перебора паролей по хэшу можно, но достаточно сложно, и на это потребуется целая статья. Это задача уже для программистов, которые работают над созданием сайта.

Узнать пароль методом грубой силы

Как взломать любой пароль? Методом грубой силы, или полным перебором комбинаций символов. В отличие от словарного перебора, здесь используется максимально возможное количество комбинаций, и вопрос времени взлома здесь заключается только в длине и сложности пароля. К примеру, если программа перебора комбинаций генерирует 100000 паролей в секунду, то на подбор комбинации из 7 символов у нее уйдет 9 дней, из 8 – 11 месяцев, из 9 – 32 года и так далее.

Как защититься: не использовать пароли, длина которых составляет менее 8 символов, пароль любой сложности и размера можно сгенерировать на нашем сайте.

Вредоносное ПО и фишинговые сайты

Блуждая по просторам Сети, загружая что-либо, несложно подцепить вирусную программу (их часто называют троянскими конями) или попасть на фишинговый сайт. В зависимости от вида вредоносной программы, она может похищать пароли напрямую из браузера или записывать нажатия на клавиши клавиатуры. Затем эти данные отправляются злоумышленнику.

Фишинговый сайт – это сайт-подделка, который копирует дизайн популярного сайта. Например, vkkkk.com. Пользователь покупается на дизайн и вводит свои данные, которые мгновенно получает злоумышленник.

Как защититься: не загружайте ПО с сомнительных ресурсов, ПО без сведений о разработчике (операционные системы сообщают вам о таком ПО), проверяйте подлинность сайта, не переходите по ссылкам, которые приходят вам с незнакомых почтовых адресов, не доверяйте заманчивым предложениям в почте и не доверяйте свою технику незнакомцам.

Подбор паролей онлайн напрямую

Как можно узнать пароль еще? Самые ушлые злоумышленники могут не побояться проникнуть в офис компании под видом какого-либо работника. Они могут просто протирать пыль, поливать цветы, но внимательно фиксировать, кто что делает и где какие пароли вводит.

Преступники могут также работать по телефону, представляясь техническими специалистами и предлагая сообщить ему информацию, чтобы он мог получить доступ к какой-либо системе.

Как защититься: быть уверенным во всех сотрудниках достаточно сложно, однако важно обучить служащих элементарным методам безопасности – не вводить пароли на глазах у посторонних, не крепить стикеры с паролями к столам и мониторам компьютеров.

Это далеко не все возможности в арсенале хакеров, однако знание этих основных методик позволит вам значительно снизить риск хищения конфиденциальной информации.

passgenerator.ru

Способы взлома Ваших паролей

Полагаете, что ваши пароли в безопасности? Подумайте еще раз. Если вы хотите, чтобы ваш пароль и данные, которые он охраняет, были защищены от хакеров настолько, насколько это возможно, то обязательно ознакомьтесь с методами, используемыми для взломов паролей. Далее речь пойдет о том, какие методы могут применяться для взлома пользовательских паролей и почему вы уязвимы перед такими атаками. А в конце вы найдете список онлайн сервисов, которые позволят узнать, был ли уже взломан Ваш пароль. Также Вам будет интересен материал Как проверить компьютер 68 антивирусами одновременно и Windows 10 отключение «шпионских» функций.

Для взлома паролей используется не такой уж и широкий набор различных техник. Почти все они известны и почти любая компрометация конфиденциальной информации достигается за счет использования отдельных методов или их комбинаций.

Фишинг

Самый распространенный способ, которым на сегодняшний день «уводят» пароли популярных почтовых сервисов и социальных сетей — фишинг, и этот способ срабатывает для очень большого процента пользователей.

Суть метода в том, что вы попадаете на, как вам кажется, знакомый сайт (тот же Gmail, ВК или Одноклассники, например), и по той или иной причине вас просят ввести ваш логин и пароль (для входа, подтверждения чего-либо, для его смены и т.п.). Сразу после ввода пароль оказывается у злоумышленников.

Как это происходит: вы можете получить письмо, якобы от службы поддержки, в котором сообщается о необходимости войти в аккаунт и дана ссылка, при переходе на которую открывается сайт, в точности копирующий оригинальный. Возможен вариант, когда после случайной установки нежелательного ПО на компьютере, системные настройки изменяются таким образом, что при вводе в адресную строку браузера адреса нужного вам сайта, вы на самом деле попадаете на оформленный точно таким же образом фишинговый сайт.

Как я уже отметил, очень многие пользователи попадаются на это, и обычно это связано с невнимательностью:

-

При получении письма, которое в том или ином виде предлагает вам войти в ваш аккаунт на том или ином сайте, обращайте внимание, действительно ли оно было отправлено с адреса почты на этом сайте: обычно используются похожие адреса. Например, вместо Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра. , может быть Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра. или нечто подобное. Однако, правильный адрес не всегда гарантирует, что все в порядке.

-

Прежде чем куда-либо ввести свой пароль, внимательно посмотрите в адресную строку браузера. Прежде всего, там должен быть указан именно тот сайт, на который вы хотите зайти. Однако, в случае с вредоносным ПО на компьютере этого недостаточно. Следует также обратить внимание на наличие шифрования соединения, которое можно определить по использованию протокола https вместо http и изображению «замка» в адресной строке, по нажатии на который, можно убедиться, что вы на настоящем сайте. Почти все серьезные ресурсы, требующие входа в учетную запись, используют шифрование.

Кстати, тут отмечу, что и фишинговые атаки и методы перебора паролей (описано ниже) не подразумевают сегодня кропотливой муторной работы одного человека (т.е. ему не нужно вводить миллион паролей вручную) — все это делают специальные программы, быстро и в больших объемах, а потом отчитываются об успехах злоумышленнику. Более того, эти программы могут работать не на компьютере хакера, а скрытно на вашем и у тысяч других пользователей, что в разы повышает эффективность взломов. Смотрите также Windows 10 Как удалить встроенные приложения и Windows 10 Как включить защиту от потенциально нежелательных программ в Windows Defender.

Подбор паролей

Атаки с использованием подбора паролей (Brute Force, грубая сила по-русски) также достаточно распространены. Если несколько лет назад большинство таких атак представляли собой действительно перебор всех комбинаций определенного набора символов для составления паролей определенной длины, то на данный момент всё обстоит несколько проще (для хакеров).

Анализ утекших за последние годы миллионов паролей показывает, что менее половины из них уникальны, при этом на тех сайтах, где «обитают» преимущественно неопытные пользователи, процент совсем мал.

Что это означает? В общем случае — то, что хакеру нет необходимости перебирать несчетные миллионы комбинаций: имея базу из 10-15 миллионов паролей (приблизительное число, но близкое к истине) и подставляя только эти комбинации, он может взломать почти половину аккаунтов на любом сайте.

В случае целенаправленной атаки на конкретную учетную запись, помимо базы может использоваться и простой перебор, а современное программное обеспечение позволяет это делать сравнительно быстро: пароль из 8-ми символов может быть взломан в считанные дни (а если эти символы представляют собой дату или сочетание имени и даты, что не редкость — за минуты).

Обратите внимание: если вы используете один и тот же пароль для различных сайтов и сервисов, то как только ваш пароль и соответствующий адрес электронной почты будут скомпрометированы на любом из них, с помощью специального ПО это же сочетание логина и пароля будет опробовано на сотнях других сайтах. Например, сразу после утечки нескольких миллионов паролей Gmail и Яндекс в конце прошлого года, прокатилась волна взломов аккаунтов Origin, Steam, Battle.net и Uplay (думаю, и многих других, просто по указанным игровым сервисам ко мне многократно обращались).

Взлом сайтов и получение хэшей паролей

Большинство серьезных сайтов не хранят ваш пароль в том виде, в котором его знаете вы. В базе данных хранится лишь хэш — результат применения необратимой функции (то есть из этого результата нельзя снова получить ваш пароль) к паролю. При вашем входе на сайт, заново вычисляется хэш и, если он совпадает с тем, что хранится в базе данных, значит вы ввели пароль верно.

Как несложно догадаться, хранятся именно хэши, а не сами пароли как раз в целях безопасности — чтобы при потенциальном взломе и получении злоумышленником базы данных, он не мог воспользоваться информацией и узнать пароли.

Однако, довольно часто, сделать это он может:

- Для вычисления хэша используются определенные алгоритмы, в большинстве своем — известные и распространенные (т.е. каждый может их использовать).

- Имея базы с миллионами паролей (из пункта про перебор), злоумышленник также имеет и доступ к хэшам этих паролей, вычисленным по всем доступным алгоритмам.

- Сопоставляя информацию из полученной базы данных и хэши паролей из собственной базы, можно определить, какой алгоритм используется и узнать реальные пароли для части записей в базе путем простого сопоставления (для всех неуникальных). А средства перебора помогут узнать остальные уникальные, но короткие пароли.

Как видите, маркетинговые утверждения различных сервисов о том, что они не хранят ваши пароли у себя на сайте, не обязательно защищают вас от его утечки.

Шпионские программы (SpyWare)

SpyWare или шпионские программы — широкий спектр вредоносного программного обеспечения, скрытно устанавливающегося на компьютер (также шпионские функции могут быть включены в состав какого-то нужного ПО) и выполняющего сбор информации о пользователе.

Помимо прочего, отдельные виды SpyWare, например, кейлоггеры (программы, отслеживающие нажимаемые вами клавиши) или скрытые анализаторы траффика, могут использоваться (и используются) для получения пользовательских паролей.

Социальная инженерия и вопросы для восстановления пароля

Как говорит нам Википедия, социальная инженерия — метод доступа к информации, основанный на особенностях психологии человека (сюда можно отнести и упоминавшийся выше фишинг). В Интернете вы можете найти множество примеров использования социальной инженерии (рекомендую поискать и почитать — это интересно), некоторые из которых поражают своей изящностью. В общих чертах метод сводится к тому, что почти любую информацию, необходимую для доступа к конфиденциальной информации, можно получить, используя слабости человека.

А я приведу лишь простой и не особенно изящный бытовой пример, имеющий отношение к паролям. Как вы знаете, на многих сайтах для восстановления пароля достаточно ввести ответ на контрольный вопрос: в какой школе вы учились, девичья фамилия матери, кличка домашнего животного… Даже если вы уже не разместили эту информацию в открытом доступе в социальных сетях, как думаете, сложно ли с помощью тех же социальных сетей, будучи знакомым с вами, или специально познакомившись, ненавязчиво получить такую информацию?

Атака с использованием словарей

При этом используется простой файл, содержащий слова, которые можно, сюрприз-сюрприз, найти в словаре. Другими словами, атаки такого типа перебирают именно слова, которые многие люди используют в качестве пароля.

Такая "хитрость", как умело сгруппированные вместе слова, например, "симсимоткройся" или "ясуперадминистратор", не спасут пароль от взлома – возможно, хакеры всего лишь потратят несколько лишних секунд.

Атака методом полного перебора (грубой силы)

Этот метод похож на атаку по словарю, но с дополнительным бонусом - конечно, для хакера, который позволяет обнаружить слова, не содержащиеся в словаре, перебирая все возможные буквенно-цифровые комбинации от aaa1 до zzz10.

Это не быстрый способ, особенно, если ваш пароль состоит из нескольких символов, но, в конечном счете, пароль будет раскрыт. Метод полного перебора может быть упрощен с помощью использования дополнительных вычислительных мощностей компьютера, в том числе, с использованием возможностей Вашей видеокарты GPU - и, например, использования распределенных вычислительных моделей и зомби-ботнетов.

Атака с использованием радужной таблицы

Радужная таблица - это список предварительно вычисленных хэшей (числовых значений зашифрованных паролей), используемых большинством современных систем. Таблица включает в себя хэши всех возможных комбинаций паролей для любого вида алгоритма хэширования. Время, необходимое для взлома пароля с помощью радужной таблицы, сводится к тому времени, которое требуется, чтобы найти захэшированный пароль в списке. Тем не менее, сама таблица огромна и для просмотра требует серьезных вычислительных мощностей. Также она будет бесполезна, если хэш, который она пытается найти был усложнен добавлением случайных символов к паролю до применения алгоритма хеширования.

Стоит сказать о возможности существования усложненных радужных таблиц, но они были бы настолько велики, что их было бы трудно использовать на практике. Они, скорее всего, работали бы только с набором заранее заданных "случайных величин", при этом пароль должен состоять менее чем из 12 символов, иначе размер таблицы будет непомерно велик, даже для хакеров государственного уровня.

Оффлайн хакинг

Легко представить себе, что пароли в безопасности, когда они защищены системами блокировки, которые блокируют пользователей после трех-четырех неудачных попыток набора пароля, что также позволяет блокировать приложения автоматического подбора паролей. Это было бы верно, если бы не тот факт, что большинство взломов паролей происходит в оффлайне, с использованием набора хэшей в файле паролей, которые были "получены" от скомпрометированной системы.

Часто, рассматриваемая жертва оказывается скомпрометирована через взлом третьей стороны, которая тем самым обеспечивает доступ хакерам к системе серверов и всех важных файлов пользователя с хэшированными паролями. Взломщик паролей может работать столько времени, сколько ему нужно, чтобы попытаться взломать код без оповещения целевой системы или отдельных пользователей.

Подглядывание через плечо

Наиболее самоуверенные хакеры под видом курьеров, специалистов по техническому обслуживанию кондиционеров или любых других служащих проникают в офисные здания.

Как только они попадают в офисное здание, униформа обслуживающего персонала предоставляет им своего рода бесплатный билет на беспрепятственный доступ во все уголки офисного здания. Это позволяет им записывать пароли, вводимые реальными сотрудниками, а также предоставляет отличную возможность увидеть все те пароли, которые многие так любят писать на стикеры и клеить прямо на мониторы своих компьютеров.

Метод "пауков"

Опытные хакеры поняли, что многие корпоративные пароли состоят из слов, которые связаны с бизнесом. Изучение корпоративной литературы, материалов веб-сайтов, сайтов конкурентов и даже список клиентов могут обеспечить хакеров "боеприпасами" для построения пользовательского списка слов, который затем используется для взлома методом грубой силы.

Действительно опытные хакеры автоматизировали процесс и запускают "паутинные" приложения, аналогичные тем, которые применяются ведущими поисковыми системами, чтобы определить ключевые слова, собрать и обработать списки для взлома.

Догадки

Лучшим другом взломщиков паролей, конечно, является предсказуемость пользователей. Если действительно случайный пароль был создан с помощью программного обеспечения, предназначенного для этой задачи, то пользовательский "случайный" пароль, вряд ли будет напоминать что-то подобное.

Вместо этого, благодаря нашей эмоциональной привязанности к вещам, которые нам нравятся, скорее всего, те "случайные" пароли, которые мы создадим, будут основаны на наших интересах, хобби, именах домашних животных, семье и так далее. На самом деле, пароли, как правило, строятся на основе всех тех вещей, о которых мы так хотели бы поговорить в социальных сетях и даже включить в наш профиль. Взломщики паролей, вполне вероятно, посмотрят на эту информацию и сделают несколько, часто правильных, догадок при попытке взломать пароль потребительского уровня, не прибегая к словарю или методу грубой силы.

Как узнать, что ваш пароль был взломан

Ну и, в завершение статьи, несколько сервисов, которые позволяют узнать, был ли ваш пароль взломан, путем сверки вашего адреса электронной почты или имени пользователя с базами данных паролей, оказавшихся в доступе хакеров. (Меня немного удивляет, что среди них слишком значительный процент баз данных от русскоязычных сервисов).

Обнаружили ваш аккаунт в списке ставших известных хакерам - Срочно меняйте пароль.

elementarnov.ru

Подбор 14 символьного сложного пароля за 5 секунд / Хабрахабр

Достаточно давно и долго говорят о том что с использованием высоких скоростей GPU подбор паролей существенно ускорится. Но есть технологии которые позволяют перебор сделать еще быстрее. Швейцарская компания, специализирующаяся в области безопасности Objectif Sécurité воспользовалась для своей технологии SSD дисками с радужными таблицами. Видимо скорость работы диска сегодня, а не скорость процессора, является тем тормозящим данную работу фактором. SSD диски могут существенно ускорить процесс взлома пароля, но вот насколько?

В марте этого года уже заявлялось, что использование SSD дисков позволит достичь скорости перебора в 300 миллионов паролей в секунду и комплексно сложный пароль можно будет взломать за 5.3 секунды.

Но каковы же реалии.

Для проверки реальной скорости взлома были взяты хэшы 14 символьных паролей WindowsXP.

Поехали…

aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0

Ответ:

Password: Empty password… Время: 2 секунды

Так, администратор не установил пароль, нехорошо…

Ну это не 14 символов.

Как такой:

Hash: 17817c9fbf9d272af44dfa1cb95cae33:6bcec2ba2597f089189735afeaa300d4

Ответ:

Password: 72@Fee4S@mura! Время: 5 секунд

О! 5 секунд на пароль!

Пробуем еще:

Hash: ac93c8016d14e75a2e9b76bb9e8c2bb6:8516cd0838d1a4dfd1ac3e8eb9811350 Password: (689!!!<>”QTHp Время: 8 секунд

Hash: d4b3b6605abec1a16a794128df6bc4da:14981697efb5db5267236c5fdbd74af6 Password: *mZ?9%^jS743:! Время: 5 секунд

И наконец:

Hash: 747747dc6e245f78d18aebeb7cabe1d6:43c6cc2170b7a4ef851a622ff15c6055 Password: T&p/E$v-O6,1@} Время: 11 секунд! Чуток пришлось подождать.

Автору конечно удалось создать пароль который завел систему в тупик, он содержал символы из расширенного набора ASCII. Но WindowsXP не позволит использовать такой пароль.

Данная демонстрация достаточно убедительно показывает, что использование для защиты данных только пароля уже давно является крайне недостаточным. Для надежной сохранности данных следует использовать комплексный подход.

Данная программа (ophcrack) есть в коммерческом и свободном исполнении.С данной программой можно ознакомится — Здесь же вы сможете и проверить заодно как быстро подбирается ваш пароль.

Ophcrack Open Source — тут же есть и livecd версия.

habr.com

- Разгон процессора с помощью программы

- Как узнать ip адрес устройства

- Html программирование для чайников

- Компьютер через hdmi к телевизору

- Визитки шаблоны визажиста

- Viber как запустить на компьютере

- Прошло предпочтовую подготовку что значит

- Sp что такое

- Создатель сети одноклассники

- Акробат ридер для чего нужен

- Как подключить к ноутбуку системный блок через hdmi