Скрытые вирусы как найти на компе и удалить: Как обнаружить и удалить скрытый майнер в Windows

Содержание

Как обнаружить и удалить скрытый майнер в Windows

20 июня 2018

Технологии

Если ПК даже в состоянии покоя шумит как самолёт, с ним явно что-то не так.

Что такое скрытый майнер

Под скрытым майнером подразумевается программа-вирус, которая использует ресурсы вашего компьютера для добычи криптовалют. Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Чаще всего поймать скрытый майнер можно при скачивании файлов из непроверенных источников. Обычно это какой-то пиратский контент, который пользуется большой популярностью среди пользователей. Также наткнуться на подобный вирус можно при получении различных спам-рассылок. В любом варианте вы получаете желаемое, а вместе с этим на ваш компьютер может быть загружен скрытый майнер или утилита для его автоматического скачивания из Сети.

Чем опасен скрытый майнер

Майнер заставляет ваш ПК работать на максимальном уровне производительности, а значит, даже при выполнении несложных офисных задач компьютер может изрядно тормозить. Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.

Первый признак присутствия майнера — торможение на простых задачах и незамолкающий кулер.

Также майнеры вполне могут получить доступ к вашим персональным данным, хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Как майнеру удаётся прятаться

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

По закрытию шутера вирус вновь возьмётся за работу.

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

Как обнаружить скрытый майнер

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

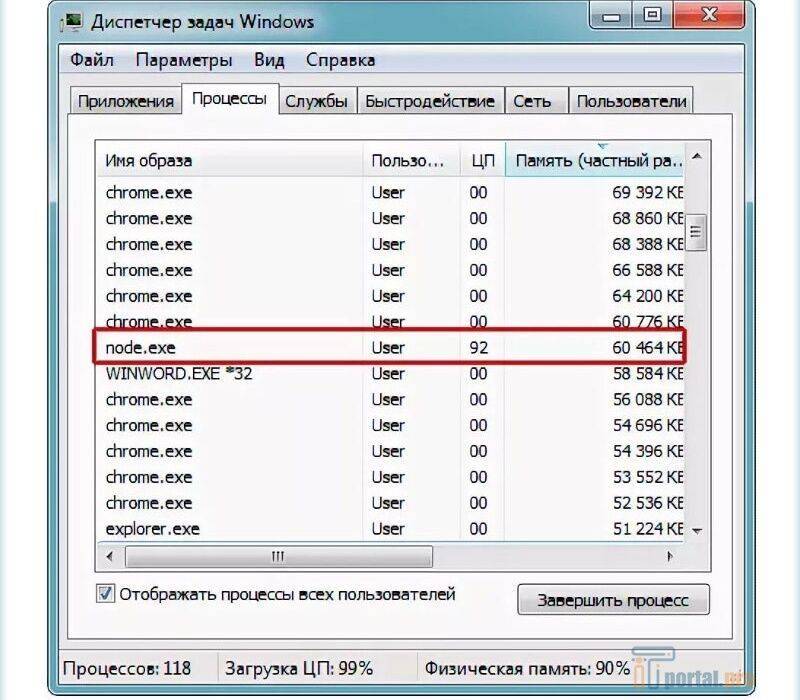

Отследить скрытые майнеры позволит систематический мониторинг «Диспетчера задач», который на Windows можно открыть при помощи комбинации клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. В течение 10–15 минут вам нужно просто понаблюдать за активными процессами при полном бездействии. Закройте все программы и даже не шевелите мышкой.

Если при таком сценарии какой-то из активных или же внезапно появившихся процессов продолжает нагружать «железо» — это верный повод задуматься. Происхождение такого процесса можно проверить с помощью вкладки «Подробности» или через поиск в интернете.

Многие скрытые майнеры, использующие в основном видеокарту ПК, могут не нагружать центральный процессор, а значит, и в «Диспетчере задач» на старых версиях Windows они не засветятся. Именно поэтому лучше оценивать нагрузку на «железо» с помощью специализированных утилит, таких как AnVir Task Manager или Process Explorer. Они покажут куда больше стандартного инструмента Windows.

Некоторые майнеры способны самостоятельно отключать «Диспетчер задач» через несколько минут после его запуска — это тоже признак потенциальной угрозы.

Отдельно стоит выделить ситуацию, когда «Диспетчер задач» демонстрирует чрезмерную нагрузку на процессор со стороны браузера. Это вполне может быть результатом воздействия веб-майнера, функционирующего через определённый веб-сайт.

Как удалить скрытый майнер с компьютера

Первым и самым логичным оружием в борьбе против такой напасти является антивирус, о чём уже было сказано выше. Однако нередко майнеры не распознаются как зловредные угрозы. Максимум они приравниваются к потенциально опасным, особенно если на компьютер попали вместе с пиратской игрой или взломанной программой.

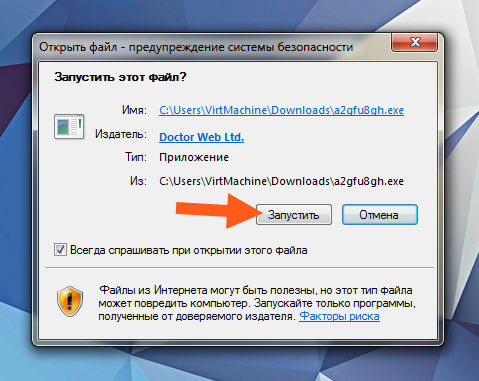

В случае отсутствия у вас мощного антивируса можно прибегнуть к помощи небольших лечащих утилит. В пример можно привести Dr.Web CureIt!, которую нередко используют для поиска скрытых майнеров. Распространяется она бесплатно.

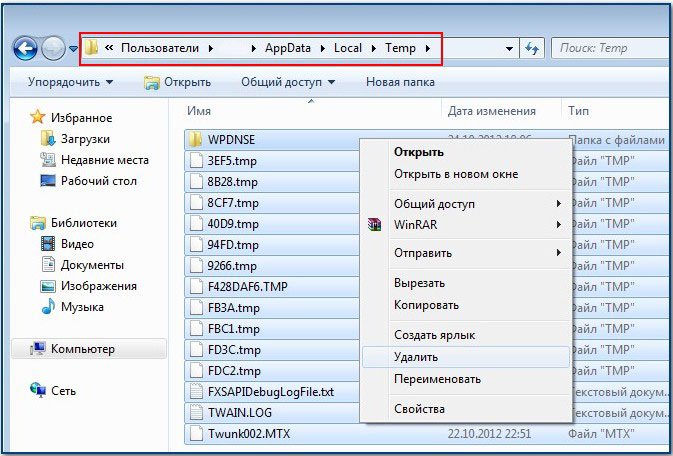

Вручную, без каких-либо сторонних инструментов удаление вируса также возможно, но вы должны быть на 100% уверены, что обнаружили именно майнер. В таком случае вам нужно перейти в реестр, набрав regedit в поиске Windows, и в нём сочетанием клавиш Ctrl + F запустить внутренний поиск (или же через «Правка» → «Найти»).

В открывшейся строке введите название процесса из диспетчера, за которым, по вашему мнению, скрывается майнер. Все обнаруженные совпадения нужно удалить через контекстное меню. После этого можно перезагрузить компьютер и оценить изменения нагрузки на «железо».

Все обнаруженные совпадения нужно удалить через контекстное меню. После этого можно перезагрузить компьютер и оценить изменения нагрузки на «железо».

Заключение

Важно понимать, что скрытый майнер опасен не только чрезмерной нагрузкой на ПК, но и возможностью перехвата ваших личных данных. При первом же намёке на такую угрозу запустите глубокую проверку памяти компьютера актуальным антивирусом.

Не забывайте, что тормозить ваш компьютер может по самым различным причинам. Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Если же вы всё-таки обнаружили неизвестный процесс, нагружающий компьютер под завязку, с ним определённо нужно разобраться. С помощью антивирусного ПО или же вручную, отыскав и удалив его через реестр.

Читайте также 🧐

- 7 лучших бесплатных антивирусов

- Почему вам стоит пользоваться брандмауэром

- Как проверить на вирусы компьютер или отдельный файл онлайн

Вирус майнер — способы обнаружения и удаления

Организовать безопасность компьютера довольно сложно. В силу слабой защищенности он может подвергаться атакам злоумышленников, желающих обогатиться за счет пользователей.

В силу слабой защищенности он может подвергаться атакам злоумышленников, желающих обогатиться за счет пользователей.

Сегодня мы поговорим об одном из самых распространенных типов вирусов – скрытом майнере. Научимся его самостоятельно находить и удалять. Но перед этим хотелось бы вкратце рассказать о происхождении майнеров и симптомах заражения системы, по которым можно косвенно судить о его присутствии.

Содержание статьи

- Что такое вирус майнер

- Как происходит заражение

- Как распознать вирус майнер

- Подготовка к проверке

- Сканирование

- Ручной способ обнаружения – диспетчер задач

- Anvir Task Manager

- Видео по теме:

- Комментарии пользователей

Что такое вирус майнер

Вирус майнер чем-то похож на троянский конь. Принцип его действия заключается в том, чтобы попасть в систему и начать расходовать ресурсы компьютера, загружая процессор или видеокарту до 100% в целях получения дохода для злоумышленника. Доход исчисляется специальной криптовалютой в виде биткоинов.

Доход исчисляется специальной криптовалютой в виде биткоинов.

Получается, что разработчик зарабатывает благодаря мощности вашего компьютера. При этом операционная система находится под постоянной нагрузкой. Ей невозможно нормально пользоваться, поскольку все программы из-за недостатка технических ресурсов начинаются работать крайне медленно.

Внимание! Последние модификации вируса майнинга могут способствовать пропаже личных данных, выводить операционную систему Windows из строя и открывать ходы для проникновения новых угроз.

Бороться с ними можно двумя методами: ручным и автоматическим, ниже мы рассмотрим оба способа.

Как происходит заражение

Обычно заражение происходит несколькими путями:

- Через браузер. Например, когда вы заходите на зараженный сайт, miner может загрузиться прямо систему и начать действовать. Второй вариант – вирус майнер действует только в момент вашего нахождения на зараженном ресурсе, как специальный скрипт, но после его закрытия, все приходит в норму.

- Через установку программ, скачивание и открытие различных файлов. В таком случае угроза проникает в Windows и только после этого начинает свою активность.

Исходя из вышеперечисленных пунктов можно сделать вывод, что в наше время никак не обойтись без хороших антивирусов. Даже если вы очень осторожный пользователь, все равно есть риск заражения. По крайней мере у вас должен быть включен хотя-бы Защитник Windows 10.

Важно! В редких случаях антивирус не позволяет скачать программу из безопасного источника. Тогда его можно на время отключить. Но нужно быть полностью уверенным, что причин для беспокойства нет (например, при скачивании ОС Windows с официального сайта компании Microsoft). В противном случае делать это не следует.

Как распознать вирус майнер

Есть несколько эффективных способов, которые помогут вам распознать имеющуюся угрозу и вовремя предпринять меры для ее устранения.

Итак, выполнять проверку компьютера на майнеры необходимо в следующих случаях:

- Устройство постоянно тормозит. При открытии диспетчера задач виден график загрузки процессора до 40-100%.

- Майнер способен грузить видеокарту. Это видно при открытии любой программы, отображающей процент загрузки, например, GPU-Z. Еще загрузку видеокарты можно определить на слух и при ее касании. При чрезмерной нагрузке кулера начинают крутиться быстрее и шуметь, карта при этом очень горячая.

- Еще реже повышается расход оперативной памяти. Это также видно через диспетчера устройств.

- Большой расход трафика, пропажа или удаление важных файлов, периодическое отключение интернета или торможение ПК при заходе на какой-то определенный сайт.

- Периодически возникающие сбои Windows или ошибки установленных программ.

Рекомендую проводить проверку на наличие майнеров даже если у вас имеет место быть хотя-бы один из вышеперечисленных пунктов.

Подготовка к проверке

Перед тем, как приступать к сканированию системы на наличие майнеров, необходимо скачать и установить антивирусные приложения.

Нам пригодятся следующие программы:

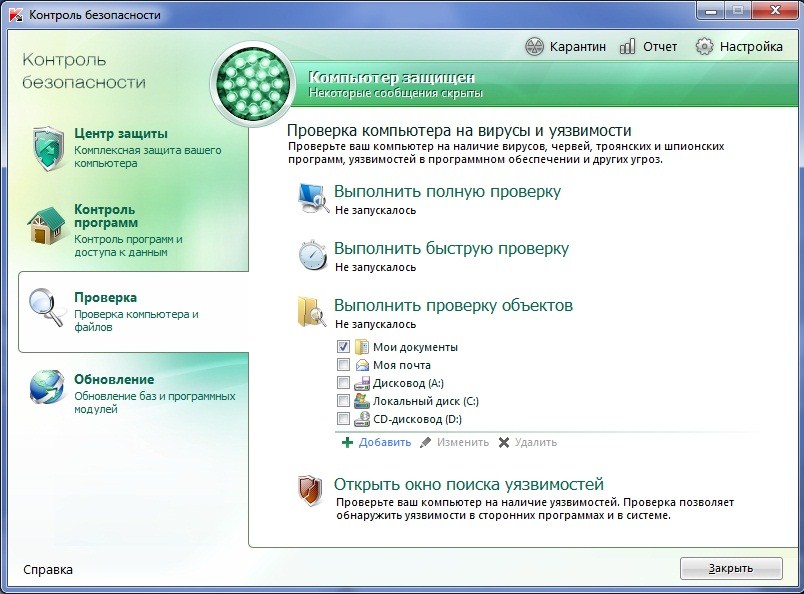

- Kaspersky Rescue Disk (скачать с официального сайта) или Live Disk от Dr.Web (скачать с официального сайта). Это специальные аварийные загрузочные диски со встроенным антивирусным сканером. Главное отличительное преимущество таких дисков в том, что при загрузке с подобного носителя, все имеющиеся вирусы будут неактивны, а значит ничто не помешает их удалить.

- Dr.Web Cureit (скачать с официального сайта) – специальная программа, способная обнаружить и удалить скрытый майнер, трояны и прочее шпионское ПО.

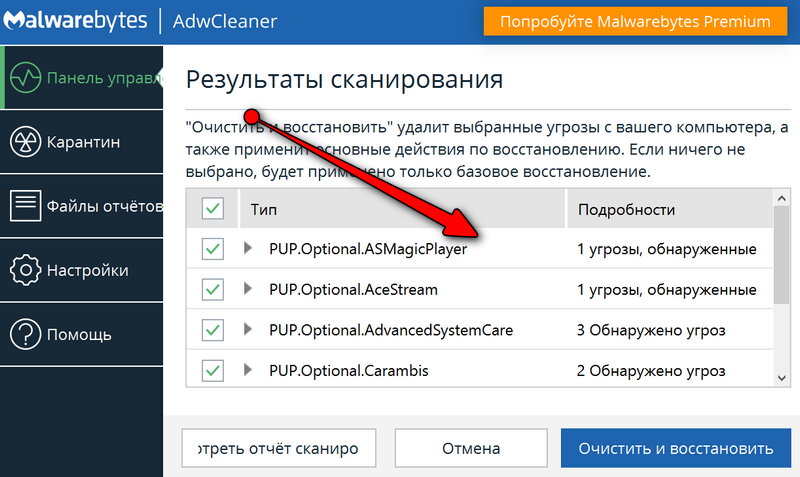

- Malwarebytes Anti-Malware – проанализирует полностью весь компьютер и избавит от угроз, которые обычно не видят стандартные антивирусы.

- Adwcleaner (скачать с официального сайта) – поможет избавиться от всякой «заразы» с браузера. На мой взгляд, просто незаменимая вещь.

- CCleaner (скачать с официального сайта) – утилита для приведения Windows в порядок. Эффективно удалит из системы остаточный мусор и исправит записи в реестре.

После того, как все утилиты будут загружены и установлены, можно переходить к проверке.

Сканирование

Проверку компьютера на наличие скрытых майнеров нужно начинать со стандартного антивируса, который установлен в систему. Сразу после него можно переходить к программам строго по порядку, указанному выше в предыдущем разделе.

Внимание! Если у вас нет желания начинать сканирование с использованием Live CD, то загрузитесь в безопасном режиме (чтобы минимизировать активность угроз) и начните со второго пункта. При недостаточном эффекте необходимо использовать аварийный диск.

По завершению сканирования удалите найденные вирусы майнинга, проведите очистку с помощью программы «CСleaner» и перезагрузите компьютер.

Ручной способ обнаружения – диспетчер задач

Поиск скрытых майнеров можно проводить и ручным способом. Для этого запустите «Диспетчер задач», нажав комбинацию «Ctrl+Shift+Esc» и перейдите в раздел «Процессы» (в Windows 7) или «Подробности» (если у вас Windows 10).

Затем выполнять все по инструкции:

- Необходимо найти процесс, который больше всего расходует ресурсы процессора. Чаще всего он имеет непонятное название, состоящее из набора произвольных букв или символов.

- Далее открываем реестр, нажав комбинацию «Win+R» и вводим «regedit», жмем «ОК».

- Жмем «Ctrl+F», вводим название процесса, полученного на первом шаге и нажимаем «Найти».

- Таким образом ищем и удаляем все записи, в которых содержится команда на запуск вируса майнинга.

- По завершению процедуры перезагружаем ПК.

Важно! Процессы со «сложным» названием могут свидетельствовать не только о наличии вируса, но и о выполнении одного из многочисленных стандартных системных процессов. Поэтому не стоит спешить и сразу удалять его. Будет разумным предварительно проверить назначение процесса в интернете. В противном случае есть риск того, что один из файлов, необходимых для нормальной работы системы, будет удален.

Это был первый способ, переходим ко второму.

Anvir Task Manager

Также можно использовать альтернативный способ – программу Anvir Task Manager. Скачать ее можно отсюда.

- Установите и запустите софт.

- Найдите в общем списке подозрительный процесс и наведите на него мышкой, чтобы увидеть подробную информацию. Обратите внимание на все поля, нигде не должно быть прочерков, а также произвольных наборов символов или букв.

- Щелкаем правой мышкой и открываем раздел «Детальная информация».

- Перемещаемся во вкладку «Производительность» и в графе «Период» устанавливаем значение «1 день». Бывает полезно проводить анализ в режиме реального времени, чтобы активировать его, уберите галочку с предыдущего пункта и поставьте ее напротив значения «Realtime».

- Анализируем активность, если она превышала 20-30%, то запоминаем название процесса.

- По аналогии с предыдущим способом, открываем редактор реестра, производим поиск по имени и уничтожаем все упоминания.

- Тоже самое проделываем и с локальными дисками.

- В самом конце не помешало бы пройтись антивирусными утилитами вместе с Ccleaner.

Скрытые майнеры нарушают нормальную работу системы, уменьшая срок службы компьютера. Более того, современные вирусы способны красть персональные данные пользователя. Чтобы избавиться от них, следует воспользоваться одним из способов, представленных в статье. Также рекомендуется регулярно производить сканирование компьютера на наличие вредоносных программ и избегать посещения сомнительных интернет-ресурсов. Проверять свой ПК стоит хотя бы раз в месяц.

Видео по теме:

Могут ли вредоносные программы или вирусы остаться незамеченными?

Вредоносное ПО или вирусы могут быть пропущены программным обеспечением антивирусной защиты по нескольким причинам. Узнайте больше ниже и узнайте, что делать, если вы подозреваете необнаруженное вредоносное ПО или вирус, даже если у вас есть решение для кибербезопасности.

Узнайте больше ниже и узнайте, что делать, если вы подозреваете необнаруженное вредоносное ПО или вирус, даже если у вас есть решение для кибербезопасности.

Вредоносное ПО или вирусы могут быть пропущены программным обеспечением по нескольким причинам. Одна из причин заключается в том, что программное обеспечение может быть не в состоянии распознать вредоносное ПО или вирус, потому что они новые и ранее не были идентифицированы. Другая причина заключается в том, что вредоносное ПО или вирус могут быть разработаны таким образом, чтобы избежать обнаружения, маскируя себя или прячась в законных файлах. Кроме того, программное обеспечение может не обновляться регулярно, что делает его уязвимым для новых вредоносных программ или вирусов. Наконец, программное обеспечение может быть не предназначено для обнаружения определенных типов вредоносных программ или вирусов.

Прочитайте это подробное руководство, чтобы узнать больше о:

- Почему вредоносное ПО может остаться незамеченным

- Как узнать, есть ли у вас необнаруженные вредоносные программы или вирусы

- Что делать, если вы обнаружили вредоносное ПО при проверке на вирусы

- Как защитить себя от вредоносных программ в будущем

Вот доказательство того, что многие программные решения пропускают вредоносные программы и вирусы: мы обнаружили эти угрозы на компьютерах с установленной антивирусной защитой:

Карта необнаруженных вредоносных программ — посмотрите, что пропустили наши конкуренты:

Важно отметить, что ни одно антивирусное программное обеспечение не может гарантировать 100% защиту от всех вирусов, поэтому важно применять многоуровневый подход к обеспечению безопасности, постоянно обновлять программное обеспечение и операционную систему и избегать рискованного поведения, такого как загрузка файлов. из ненадежных источников или по подозрительным ссылкам.

из ненадежных источников или по подозрительным ссылкам.

Вредоносное ПО — это общий термин для любой программы, которая пытается проникнуть в систему или нанести вред системе. Сюда входят вирусы, черви, трояны, рекламное ПО, программы-вымогатели и другие. Сегодняшнее вредоносное ПО умнее, обладает новыми методами и механизмами обхода, позволяющими оставаться скрытыми и беспрепятственно выполнять свои функции. Если вы хотите узнать больше о компьютерных вирусах и вредоносных программах, вы можете ознакомиться с более подробными статьями: Что такое вредоносные программы? и что такое компьютерный вирус?

Что произойдет, если вредоносное ПО останется незамеченным?

Итак, что делать, если ваше антивирусное программное обеспечение не обнаруживает скрытые вредоносные программы? Независимо от того, являетесь ли вы домашним пользователем или организацией, последствия могут варьироваться от слегка раздражающих до очень серьезных:

Вот некоторые возможные последствия, если ваше антивирусное программное обеспечение не обнаруживает и не удаляет вирус или другое вредоносное ПО.

Проблемы с производительностью: Некоторые типы вредоносных программ могут замедлять работу вашего оборудования, перегревать его или прекращать работу. Другие, например рекламное ПО, могут открывать всплывающие окна, прерывающие ваш рабочий процесс.

Повреждение данных: ПК-вирусы, черви, некоторые трояны и программы-вымогатели могут повредить ваши данные.

Кража личных данных: Spyware, stalkerware , кейлоггеры , и некоторые трояны могут способствовать краже личных данных.

Финансовые преступления: Вредоносное программное обеспечение того же типа, которое позволяет злоумышленникам украсть вашу личность, также может помочь им в совершении финансовых преступлений.

Вымогательство: Вымогатели печально известны тем, что используют программы-вымогатели для захвата систем с целью получения выкупа. Они также могут использовать некоторые виды шпионского ПО для шантажа.

Боковые перемещения: Некоторые вредоносные программы, которые остаются незамеченными, могут позволить киберпреступникам проникнуть глубже в сеть вашей организации, чтобы отслеживать ваши конфиденциальные активы или запускать более сложные атаки.

Атака на цепочку поставок: Внутренние или внешние злоумышленники могут использовать скрытое вредоносное ПО для нанесения вреда партнерам по вашим деловым отношениям при атаке на цепочку поставок.

Причины сбоя антивирусного программного обеспечения

Возможно ли, что ваш антивирус или средство защиты от вредоносных программ могут пропускать вирусы и другие вредоносные программы, скрытые на вашем компьютере? Это возможно, просто проверьте эту карту необнаруженных вирусов и вредоносных программ для компьютеров с установленной защитой.

Существует несколько причин необнаруженного вредоносного ПО:

Объем: Хотя точное количество не установлено, исследователи ежедневно находят сотни тысяч новых вредоносных программ.

Огромный объем вредоносных программ означает, что некоторые из новейших могут проскользнуть сквозь трещины и обойти обычные меры кибербезопасности.

Огромный объем вредоносных программ означает, что некоторые из новейших могут проскользнуть сквозь трещины и обойти обычные меры кибербезопасности.Устаревшее антивирусное программное обеспечение: Устаревшие антивирусные программы, которые блокируют вредоносные программы путем обнаружения сигнатур, полагаются на обновленную базу данных для предотвращения последних известных угроз.

Устаревшее антивирусное программное обеспечение: Антивирусные инструменты, основанные исключительно на технологии обнаружения сигнатур, могут не блокировать возникающие угрозы с незарегистрированными сигнатурами. Мы рекомендуем вам загрузить расширенное антивирусное программное обеспечение, использующее обнаружение сигнатур и механизмы распознавания поведения. Появляющиеся угрозы с неизвестными сигнатурами можно остановить с помощью средств защиты от вредоносных программ, которые используют искусственный интеллект и машинное обучение для обнаружения угрожающих шаблонов в новых угрозах.

Необнаруживаемое вредоносное ПО: Некоторые вредоносные программы трудно обнаружить из-за их сложной конструкции, позволяющей им обходить механизмы кибербезопасности. Например, некоторые вредоносные программы могут быть специально разработаны для того, чтобы обмануть популярное антивирусное программное обеспечение, заставив его поверить в его безвредность. Другие вредоносные программы могут использовать социальную инженерию, чтобы заставить вас установить их.

Существует несколько признаков того, что на вашем компьютере может быть вредоносное ПО, в том числе:

Необычная всплывающая реклама или перенаправления браузера: Вредоносное ПО может вызывать появление всплывающих окон рекламы или перенаправлений браузера на вашем компьютере, даже когда вы не просматриваете веб-страницы.

Низкая производительность: Вредоносное ПО может замедлить работу компьютера, потребляя ресурсы и вызывая конфликты с другими программами.

Новые программы или файлы: Вредоносное ПО может устанавливать новые программы или файлы без вашего ведома.

Изменение настроек: Вредоносное ПО может изменять настройки вашего компьютера, такие как домашняя страница или поисковая система по умолчанию, без вашего ведома.

Необычная сетевая активность: Вредоносное ПО может вызывать необычную сетевую активность, например повышенное использование данных или подключение к незнакомым IP-адресам.

Неожиданные сообщения об ошибках или сбои: Вредоносное ПО может привести к тому, что ваш компьютер будет отображать неожиданные сообщения об ошибках или частые сбои.

Ваши личные файлы или конфиденциальная информация отсутствуют или изменены.

Важно отметить, что некоторые из этих признаков могут также указывать на другие проблемы, не обязательно на заражение вредоносным ПО, поэтому важно запустить сканирование вредоносных программ, чтобы убедиться, что ваш компьютер заражен.

Если вы подозреваете, что на вашем телефоне вирус или вредоносное ПО, ознакомьтесь с этой статьей: как удалить вирус с вашего iPhone.

Что делать, если вы подозреваете необнаруженное вредоносное ПО?

Если вы подозреваете, что ваша система заражена вредоносным ПО, первое, что вы должны сделать, это запустить проверку на наличие вирусов.

Если при сканировании обнаружено вредоносное ПО, выполните следующие действия по удалению вредоносного ПО:

Используйте бесплатное средство для удаления вредоносных программ: В Интернете доступно несколько бесплатных средств для удаления вредоносных программ. Эти инструменты специально разработаны для удаления вредоносных программ и могут быть более эффективными, чем традиционная антивирусная программа.

Запустите восстановление системы: Если вредоносная программа вызвала изменения в настройках или файлах вашей системы, вы можете использовать встроенную функцию восстановления системы, чтобы вернуть компьютер в предыдущее состояние.

Вручную удалить вредоносное ПО: Если вы знакомы с операционной системой и файловой структурой, вы можете вручную удалить вредоносное ПО, удалив вредоносные файлы и записи реестра.

Отключение от Интернета: Если вы подозреваете, что у вас есть вредоносное ПО, лучше всего отключить компьютер от Интернета, чтобы предотвратить распространение вредоносного ПО или связь с его центром управления и контроля.

Как защитить себя от необнаруживаемых вредоносных программ и вирусов

Чтобы защитить себя от необнаруживаемых вирусов и вредоносных программ, можно предпринять несколько шагов:

Обновляйте операционную систему и программное обеспечение : Обновления программного обеспечения часто включают исправления безопасности, которые могут защитить от новых и возникающих угроз.

Используйте надежный антивирус или программу защиты от вредоносных программ : Обязательно используйте надежную антивирусную программу или программу защиты от вредоносных программ и регулярно обновляйте ее.

Это поможет обнаружить и удалить известные вредоносные программы.

Это поможет обнаружить и удалить известные вредоносные программы.Используйте брандмауэр: Брандмауэр может помочь заблокировать несанкционированный доступ к вашему компьютеру и предотвратить взаимодействие вредоносных программ с его центром управления и контроля.

Будьте осторожны при открытии вложений электронной почты или переходе по ссылкам : Вредоносное ПО часто может распространяться через вложения электронной почты или ссылки, поэтому обязательно открывайте вложения или переходите по ссылкам только из надежных источников.

Используйте VPN: Виртуальная частная сеть (VPN) может помочь зашифровать ваше интернет-соединение и защитить вашу личную информацию от перехвата злоумышленниками.

Практикуйте безопасный просмотр : Будьте осторожны при посещении незнакомых веб-сайтов и избегайте загрузки файлов из ненадежных источников.

Использовать многоуровневый подход к обеспечению безопасности : Применение многоуровневого подхода к обеспечению безопасности, например использование комбинации антивируса, средства защиты от вредоносных программ, брандмауэра, VPN, системы обнаружения и предотвращения вторжений и т. д., может обеспечить лучшую защиту от вредоносных программ и вирусов. .

Резервное копирование данных : регулярно выполняйте резервное копирование данных на внешний диск или в облачное хранилище, чтобы предотвратить потерю важных файлов в случае заражения вредоносным ПО.

Выполнив следующие действия, вы сможете защитить себя от необнаруживаемых вирусов и вредоносных программ.

Вредоносное ПО или вредоносное программное обеспечение — это термин, обозначающий любое компьютерное программное обеспечение со злым умыслом. Большинство онлайн-угроз представляют собой вредоносные программы. Вредоносное ПО может принимать различные формы, включая вирусы, черви, троянские кони, программы-вымогатели и программы-шпионы.

Да, вредоносное ПО может скрываться, а антивирусы и другие программы защиты могут его не поймать. Ознакомьтесь с этой картой необнаруженных вредоносных программ.

У вас появляются странные всплывающие окна, ваше устройство работает медленнее, чем обычно, слишком быстро садится батарея и устройство перегревается — все это может быть признаком вредоносного ПО.

Если вы выполнили сканирование на наличие вредоносных программ и обнаружили вредоносное ПО на своем устройстве, вы можете удалить его с помощью соответствующего антивирусного ПО, такого как программное обеспечение Malwarebytes.

Выберите язык

Что такое стелс-вирус и как он работает?

Безопасность

К

- Рахул Авати

Что такое стелс-вирус?

Вирус-невидимка — это компьютерный вирус, который использует различные механизмы, чтобы избежать обнаружения антивирусным программным обеспечением. Он получил свое название от термина скрытность , который описывает подход к совершению чего-либо, избегая при этом внимания.

Он получил свое название от термина скрытность , который описывает подход к совершению чего-либо, избегая при этом внимания.

Как правило, стелс-вирус может скрываться в законных файлах, разделах или загрузочных секторах вычислительного устройства, не предупреждая антивирусное программное обеспечение и не уведомляя пользователя о своем присутствии. После внедрения в компьютер вирус позволяет злоумышленникам работать и получать контроль над частями системы или всей системой.

Объяснение стелс-вируса

Вирус-невидимка может быть любым вирусом, который пытается избежать обнаружения антивирусным программным обеспечением. Однако вирусы, которые остаются незамеченными, даже если они специально не предназначены для этого, также называются вирусами-невидимками. Иногда это происходит из-за нового вируса или из-за того, что пользователи не обновили свое антивирусное программное обеспечение, чтобы иметь возможность обнаруживать заражение.

Стелс-вирусы не новы. Brain, первый известный вирус, нацеленный на IBM PC, был стелс-вирусом, который заражал загрузочный сектор гибкого диска. Brain был создан в Пакистане в качестве меры по борьбе с пиратством в 1986.

Любой вирус, который пытается избежать обнаружения антивирусным программным обеспечением, считается стелс-вирусом.

Вирус-невидимка имеет интеллектуальную архитектуру, что затрудняет его полное удаление из компьютерной системы. Вирус достаточно умен, чтобы переименовывать себя и отправлять копии на другой диск или в другое место, избегая обнаружения системным антивирусным программным обеспечением. Единственный способ удалить его — полностью стереть компьютер и восстановить его с нуля.

Загрузка компьютерной системы со съемного диска, например с USB-накопителя, предотвращает выход скрытого вируса из-под контроля до того, как антивирусное или антивредоносное программное обеспечение просканирует его на наличие вредоносного ПО. Современное современное антивирусное программное обеспечение также может помочь снизить риск заражения или полностью уничтожить вирус.

Современное современное антивирусное программное обеспечение также может помочь снизить риск заражения или полностью уничтожить вирус.

Понимание того, как стелс-вирус заражает компьютер

Вирус-невидимка обычно проникает в систему через зараженные веб-ссылки, вредоносные вложения электронной почты, загрузки сторонних приложений и т. д. Вирус обманывает систему, чтобы обойти антивирусную программу, используя два основных метода:

- Модификация кода. Во избежание обнаружения вирус изменяет код и вирусную сигнатуру каждого зараженного файла.

- Шифрование данных. Вирус делает зараженный файл недоступным или нечитаемым для пользователя, шифруя его, а также используя разные ключи шифрования для разных файлов.

Как правило, при запуске антивирусной программы стелс-вирус прячется в памяти и использует различные уловки, чтобы скрыть любые изменения, внесенные им в файлы или загрузочные записи. Он может поддерживать копию исходных незараженных данных, а также отслеживать активность системы. Когда программа пытается получить доступ к измененным данным, вирус перенаправляет их в область хранения, в которой хранятся исходные данные.

Он может поддерживать копию исходных незараженных данных, а также отслеживать активность системы. Когда программа пытается получить доступ к измененным данным, вирус перенаправляет их в область хранения, в которой хранятся исходные данные.

Антивирусная программа должна уметь находить стелс-вирусы, сканируя память компьютера, а также другие области компьютерной системы, на которые обычно нацелены. Но это не всегда так, поскольку вирус предназначен для того, чтобы скрыться от антивирусного программного обеспечения, скрывая размер зараженного им файла, удаляясь от зараженного файла, копируя себя на другой диск и заменяя себя чистым файлом.

Распространенные проблемы, связанные со скрытыми вирусными атаками

Когда стелс-вирус заражает компьютерную систему, он позволяет злоумышленникам получить контроль над множеством системных задач. Вот несколько распространенных проблем, связанных со скрытыми вирусными атаками:

Вот несколько распространенных проблем, связанных со скрытыми вирусными атаками:

- внезапные сбои системы и длительное время перезапуска;

- низкая производительность системы;

- появление неопознанных значков на экране компьютера;

- система может включаться и выключаться без вмешательства пользователя;

- программ безопасности могут перестать работать; и

- проблемы с печатающими устройствами.

Вредоносные вложения электронной почты — один из нескольких способов заражения системы стелс-вирусом.

Защита устройств от скрытых вирусов

Есть стратегии защиты от стелс-вируса:

- Установите надежное антивирусное программное обеспечение. Комплексная современная антивирусная программа может распознавать и защищать системы от вирусов-невидимок, а также от других вредоносных программ, таких как трояны, черви, программы-вымогатели, шпионское ПО, рекламное ПО и т.

д. Современные антивирусные программы используют стратегию сигнатур вирусов для обнаружения и устранить стелс-вирусные угрозы. Эти сигнатуры необходимо регулярно обновлять, чтобы антивирусное программное обеспечение могло обнаруживать и уничтожать новые типы вирусов-невидимок.

д. Современные антивирусные программы используют стратегию сигнатур вирусов для обнаружения и устранить стелс-вирусные угрозы. Эти сигнатуры необходимо регулярно обновлять, чтобы антивирусное программное обеспечение могло обнаруживать и уничтожать новые типы вирусов-невидимок. - Соблюдайте правила безопасности электронной почты. Чтобы не стать жертвой скрытой вирусной атаки, пользователи не должны открывать электронные письма или переходить по ссылкам в них, если они получены из неизвестного источника или выглядят подозрительно. Вирусы-невидимки также могут проникать в систему через вложения электронной почты, поэтому пользователям не следует открывать вложения, если они не получены из надежного источника.

- Обеспечьте гигиену вычислений и поиска. Избегайте посещения незнакомых веб-сайтов или веб-сайтов, которые представляют угрозу безопасности. Кроме того, не нажимайте на объявления, которые появляются на веб-сайте. Использование блокировщиков рекламы исключает появление рекламы на веб-странице.

Узнайте о том, как работает программное обеспечение для защиты от вредоносных программ и о различиях между вредоносными программами и программами-вымогателями . Ознакомьтесь с основными типами угроз информационной безопасности для ИТ-специалистов и способами предотвращения угроз компьютерной безопасности со стороны инсайдеров .

Последнее обновление: декабрь 2021 г.

Продолжить чтение О стелс-вирусе

- Как обрабатывать результаты тестирования на проникновение социальной инженерии

- 10 типов инцидентов безопасности и как с ними справляться

- Защита от вредоносных программ и основы безопасности конечных точек

- Как исследователь безопасности обнаруживает попытку фишинговой рассылки электронной почты

- Обвинения в адрес хакеров со стороны государства: помогают они или мешают?

Копать глубже об угрозах и уязвимостях

антивирусное программное обеспечение (антивирусная программа)

Автор: Кинза Ясар

RAT (троянец удаленного доступа)

Автор: Кинза Ясар

компьютерный червь

Автор: Кристал Беделл

Чернобыльский вирус

Автор: Кэти Террелл Ханна

Сеть

-

ИИ в управлении сетью ставит задачи перед сетевыми профессионаламиИсследования показывают, что, хотя ИИ помогает повысить успех в бизнесе, сетевые специалисты изо всех сил стараются использовать его чаще, чем их коллеги.

Узнать…

Узнать… -

Enterprise 5G: руководство по планированию, архитектуре и преимуществамРазвертывание 5G на предприятии требует тщательного планирования. Подготовьтесь к достижениям в области беспроводных технологий с помощью этого руководства по 5G, которое …

-

9 способов заставить модернизацию сети работатьБольше облачных вычислений, контейнерных сетей и пропускной способности сети — вот некоторые из способов, с помощью которых предприятия могут модернизировать свои сети. …

ИТ-директор

-

Каковы 4 различных типа технологии блокчейн?Публичные, частные, гибридные или консорциумные, каждая сеть блокчейнов имеет свои плюсы и минусы, которые в значительной степени определяют ее идеальное использование …

-

Белый дом ищет общественное мнение о национальной стратегии искусственного интеллектаБелый дом хочет знать о рисках и преимуществах ИИ, а также о конкретных мерах, таких как регулирование, которые могут помочь .

..

.. -

Meta Fine подчеркивает проблемы обмена данными между ЕС и СШАДо нового соглашения ЕС-США. Создана структура конфиденциальности данных, штраф Meta в размере 1,2 миллиарда евро должен послужить предупреждением для США …

Корпоративный настольный компьютер

-

Что включает в себя новый Microsoft Intune Suite?Учитывая все недавние изменения названий продуктов и надстроек Microsoft для управления конечными точками, ИТ-специалистам необходимо знать, что такое Intune…

-

Нужен ли macOS сторонний антивирус на предприятии?

Компьютеры Macизвестны своей безопасностью, но это не означает, что они защищены от вирусов и других угроз. ИТ-команды могут изучить …

-

Устройства, которые работают только с Microsoft Teams, в нашем будущем?Microsoft Teams постоянно росла и добавляла новые функции, так что же дальше с этой многофункциональной платформой? Может быть .

Огромный объем вредоносных программ означает, что некоторые из новейших могут проскользнуть сквозь трещины и обойти обычные меры кибербезопасности.

Огромный объем вредоносных программ означает, что некоторые из новейших могут проскользнуть сквозь трещины и обойти обычные меры кибербезопасности.

Это поможет обнаружить и удалить известные вредоносные программы.

Это поможет обнаружить и удалить известные вредоносные программы.

д. Современные антивирусные программы используют стратегию сигнатур вирусов для обнаружения и устранить стелс-вирусные угрозы. Эти сигнатуры необходимо регулярно обновлять, чтобы антивирусное программное обеспечение могло обнаруживать и уничтожать новые типы вирусов-невидимок.

д. Современные антивирусные программы используют стратегию сигнатур вирусов для обнаружения и устранить стелс-вирусные угрозы. Эти сигнатуры необходимо регулярно обновлять, чтобы антивирусное программное обеспечение могло обнаруживать и уничтожать новые типы вирусов-невидимок.

Узнать…

Узнать… ..

..