Windows server 2018 установка и настройка: Установка Active Directory Domain Services и настройка контроллера для Windows Server

Содержание

netberg | Главная

В данной статье речь пойдет о подготовке и конфигурации отказоустойчивого кластера (Failover Cluster) на базе сервера Netberg Demos R420 M2. Программно-аппаратный комплекс Netberg Demos R420 M2 специально сконструирован для построения решений класса «кластер-в-коробке» (Cluster-in-a-box) на основе Microsoft Windows Server 2012.

Аналогичную процедуру можно применять и к кластерам с внешними устройствами хранения. Например для дисковых полок Aeon J424 M3 и Aeon J470 M3, используемых совместно со стандартными серверами.

Каждый узел сервера имеет доступ к общему дисковому хранилищу, которое позволяет разместить до 12 дисков. Для установки операционной системы используются внутренние посадочные места для 2.5” SATA/SSD дисков.

Диски в сервере подключены одновреммено к двум узлам системы с использованием дублированной системы ввода/вывода Multipath I/O, таким образом, в диспетчере устройств будет отображаться удвоенное

количество дисков находящихся в хранилище. В нашем случае, мы установили 12 SAS-дисков, в результате чего в диспетчере устройств отображается 24. Для операционной системы установлен SSD диск.

В нашем случае, мы установили 12 SAS-дисков, в результате чего в диспетчере устройств отображается 24. Для операционной системы установлен SSD диск.

Рис. 1. Диспетчер устройств без настроенного MPIO

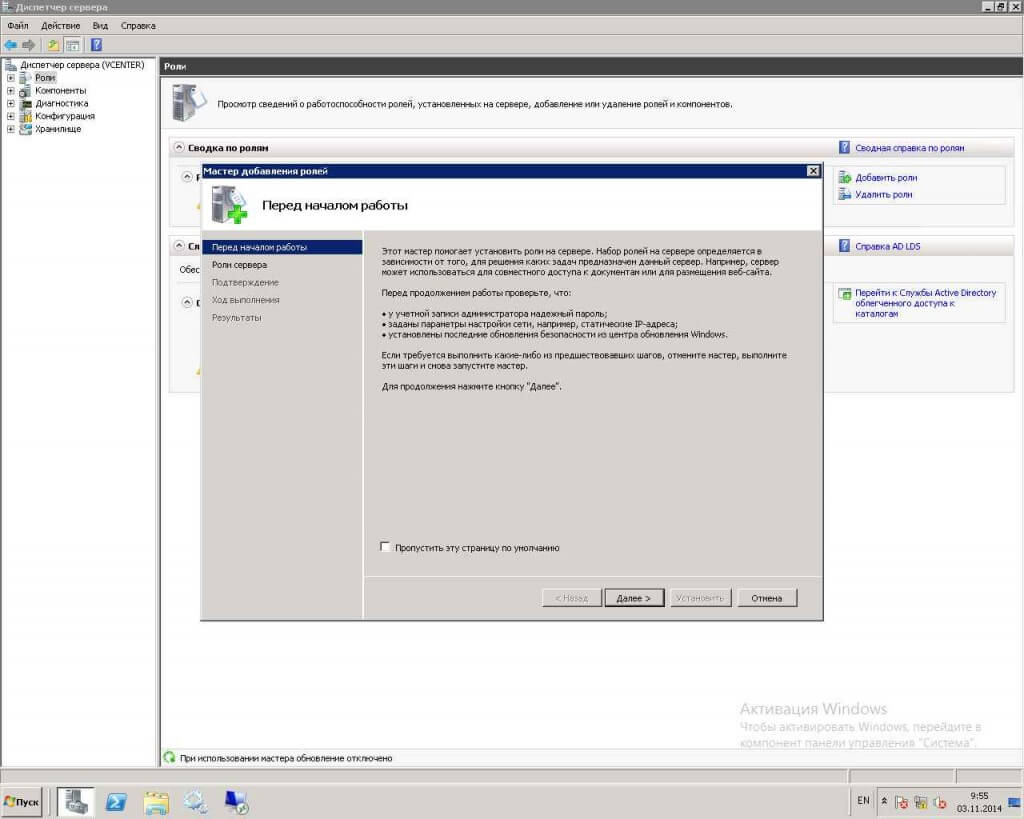

Для настройки Multipath I/O запустите мастер установки ролей и компонентов и установите компоненту Multipath I/O.

Рис. 2. Добавление компоненты MPIO

На рабочем столе откройте ярлык MPIO. На вкладке Discover Multi-Paths установите галку Add support for SAS devices и нажмите Add. Перезагрузите сервер.

Рис. 3. Свойства MPIO

После перезагрузки в диспетчере устройств отображается 12 дисков, принадлежащих дисковому хранилищу.

Рис. 4. Диспетчер устройств с настроенным MPIO

Данную процедуру необходимо выполнить на двух узлах.

Инициализация дисков

После этого необходимо сделать сброс каждого диска (Reset Disk) для того чтобы удалить все данные и метаинформацию, которые могут там содержаться. Сделать инициализацию (Initialize) дисков и после этого перевести диски в Offline. Инициализацию достаточно сделать на одном из узлов сервера. Данные операции доступны в оснастке Server Manager — File and Storage Services — Volumes — Disks.

Инициализацию достаточно сделать на одном из узлов сервера. Данные операции доступны в оснастке Server Manager — File and Storage Services — Volumes — Disks.

Рис. 5. Управление дисками в консоли Server Manager

Подготовка сетевых интерфейсов

В настройках интерфейса для подключения к локальной сети рекомендуется задать статические IP-адреса. Информация об IP-адресах и именах узлов кластера обязательно должна содержаться в прямой и обратной зоне DNS сервера. Убедитесь в работоспособности прямого и обратного разрешения имен. Для настройки сети между узлами кластера в Netberg Demos R420 M2 используется внутренний сетевой интерфейс Intel® I350 Gigabit Backplane Connection, в настройках которого вы можете выставить свою конфигурацию протокола TCP/IPv4. Неиспользуемые сетевые адаптеры рекомендуется поставить в состояние Disabled.

Рис. 6. Network Connections

После того, как были проделаны все необходимые подготовительные настройки, на узлы кластера установим компоненту Failover Cluster с помощью мастера установки ролей и компонентов.

Рис. 7. Добавление компоненты Failover Cluster

Проверка конфигурации узлов кластера

Прежде чем приступить к настройке кластера необходимо выполнить проверку конфигурации узлов кластера. Для этого в Failover Cluster Manager запустим мастер проверки конфигурации (Validate a Configuration Wizard).

Рис. 8. Запуск мастера проверки конфигурации

Для корректной работы кластера важно успешное прохождение всех тестов.

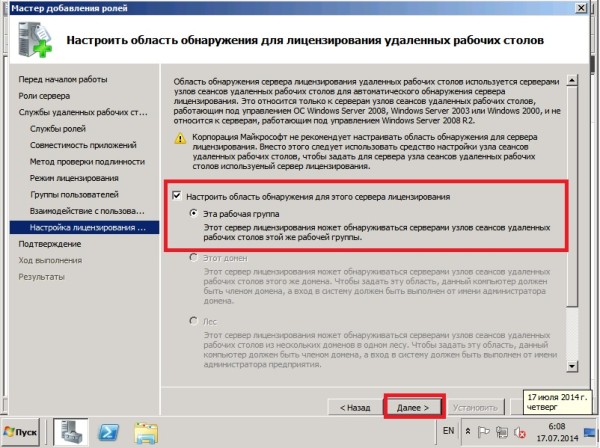

На шаге Select Servers or a Cluster укажите имена узлов кластера, которые, как было сказано выше, должны являться членами домена Active Directory.

Рис. 9. Select Servers or a Cluster

На шаге Testing Options выберем прохождение всех тестов(Run all tests).

Рис. 10. Testing Options

По завершении работы Validate a Configuration Wizard откроется окно с результатами проверки. Нажав View Report можно ознакомиться с детальной информацией о пройденных тестах.

Note | Не переходите к следующим шагам, пока в мастере проверки кластера не будут пройдены АБСОЛЮТНО все тесты. |

Рис. 11. Summary

Установка кластера

Теперь можно приступить к установке кластера. Для этого в Failover Cluster Manager запустим Create Cluster Wizard.

На шаге Select Servers укажите имена узлов кластера.

Рис. 12. Select Servers

На следующем шаге введите имя кластера и его IP- адрес.

Рис. 13. Access Point for Administering the Cluster

На шаге Confirmation снимем галку Add all eligible storage to the cluster. Диски настроим позже с использованием новой компоненты Storage Spaces, которая стала доступна в Windows 2012.

Рис. 14. Confirmation

По завершении работы мастера можно ознакомиться с подробным отчетом о результатах.

Рис. 15. Summary

В результате работы мастера будет создан объект Active Directory с именем CLUSTER1. Объект будет располагаться в том же контейнере, где и узлы кластера, в нашем случае в контейнере Experiment.

Рис. 16. Контейнер Active Directory

Далее необходимо дать разрешение на создание объектов в контейнере Experiment для компьютера CLUSTER1. Это будет необходимо для успешного добавления роли кластера.

Это будет необходимо для успешного добавления роли кластера.

Рис. 17. Свойства контейнера Experiment

Настройка дисков для кластера

Приступим к настройке общего дискового ресурса для узлов кластера с использованием компоненты Storage Spaces. Подробно о настройке Storage Spaces.

Как видно следующем на рисунке, было добавлено 2 виртуальных диска quorum и file-storage.

Рис. 18. Storage Pols в консоли Server Manager

Диск quorum настроим в качестве диска кворума для кластера, диск file-storage – для хранения данных.

Добавим вновь созданные диски в кластер. Для этого в Failover Cluster Manager в правой панели правой кнопкой мыши выберите Disks и нажмите Add Disk.

Рис. 19. Добавление диска в кластер

Для настройки диска кворума в Failover Cluster Manager нажмите правой кнопкой на имени кластера и выберете меню More Actions – Configure Cluster Quorum Settings.

Рис. 20. Установка диска кворума в консоли Failover Cluster Manager

Далее запуститься мастер настройки диска кворума.

На шаге Select Quorum Configuration Option используем рекомендуемые параметры.

Рис. 21. Quorum Configuration Option

На шаге Confirmation подтверждаем конфигурацию.

Рис. 22. Confirmation

На последнем шаге можно ознакомиться с детальным отчетом.

Рис. 23. Summary

Настройка роли отказоустойчивого файлового сервера в кластере

Добавим роль файлового сервера для кластера. В Failover Cluster Manager нажмите правой кнопкой на имени кластера и выберите пункт Configure Role.

На шаге Select Role выберем File Server.

Рис. 24. Select Role

На следующем шаге предлагается выбрать тип файлового сервера. Выберем File Server for general use.

Рис. 25. File Server Type

На шаге Client Access Point необходимо ввести имя и IP-адрес для доступа клиентов к файловому серверу.

Рис. 26. Client Access Point Type

Далее выберем диск для данных файлового сервера. В нашем случае доступен Cluster Disk 2.

Рис. 27. Select Storage Point Type

Подтверждаем конфигурацию.

Рис. 28. Confirmation

На последнем шаге можно ознакомиться с детальным отчетом.

Рис. 29. Summary

В результате работы мастера будет создан объект Active Directory с именем FILESTORAGE. Объект будет располагаться в том же контейнере, где и узлы кластера, а также созданный ранее объект CLUSTER1. Как было описано выше, объект CLUSTER1 должен иметь права на создание объектов в контейнере, иначе объект FILESTORAGE создан не будет.

Рис. 30. Контейнер Active Directory

В консоли Failover Cluster Manager можно убедиться, что роль успешно добавлена и функционирует.

Рис. 31. Консоль Failover Cluster Manager

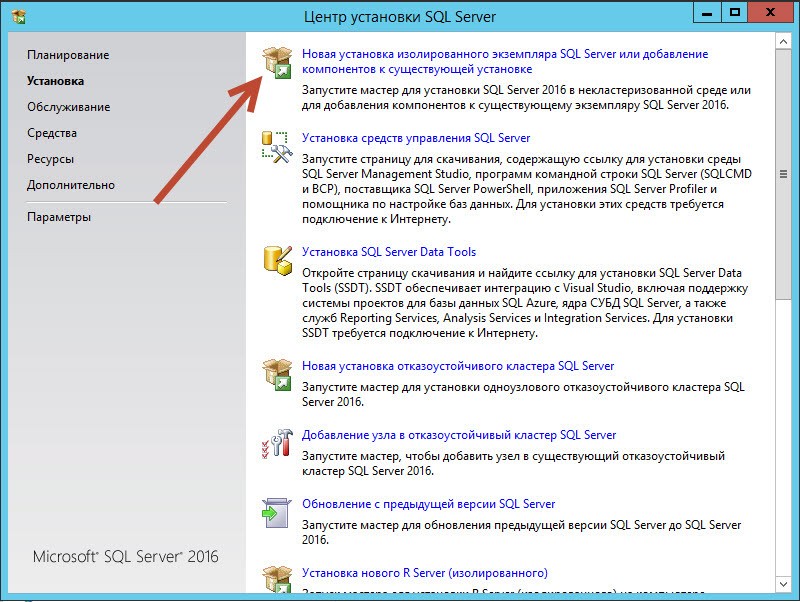

«Установка, настройка и администрирование MS Windows Server 2016»

29 ноября 2018

Управление дополнительного образования ТУСУРа приглашает на программу повышения квалификации «Установка, настройка и администрирование Microsoft Windows Server», которая начнётся 3 декабря. В этот раз по просьбам слушателей добавлен новый модуль – «Развёртывание Active Directory».

Сейчас в группе есть ещё 5 свободных мест. Вы можете записаться со скидкой 20 % по промокоду Storage. Скидка распространяется только на декабрьский курс.

Программа

- Установка, обновление и миграция серверов и рабочих нагрузок

- Настройка локального хранилища

- Реализация хранилища корпоративного уровня

- Реализация Storage Spaces и Data Deduplication

- Развёртывание Active Directory

- Установка и настройка Hyper-V и виртуальных машин

- Развёртывание и управление контейнерами

- Обзор высокой доступности и аварийного восстановления

- Реализация отказоустойчивой кластеризации

- Реализация отказоустойчивой кластеризации с Windows Server Hyper-V

- Управление, мониторинг и поддержка инсталляций виртуальных машин

Как использовать промокод:

- регистрируете заявку на курс на сайте do.

tusur.ru; в поле «Как вы узнали о курсах» выбираете значение «Промокод» и вводите Storage;

tusur.ru; в поле «Как вы узнали о курсах» выбираете значение «Промокод» и вводите Storage; - заключаете договор и оплачивайте обучение.

Инвестируйте в себя – с ТУСУРом и на самых выгодных условиях этого года!

Дополнительная информация и заявки на обучение:

- на сайте: do.tusur.ru.

- по тел.: (3822) 70-17-36,

- по e-mail: [email protected],

- в офисе: Томск, ул. 19-й Гвардейской Дивизии, 9а.

Источник:

управление дополнительного образования

Другие новости

20 онлайн-курсов весны и лета: от 5G и тестирования до управления проектами

17 мая 2023

Управление дополнительного образования ТУСУРа приглашает на онлайн-программы повышения квалификации и профпереподготовки. Занятия ведут преподаватели-практики в своих областях. Освоение новой профессии поможет перейти на более перспективную работу или получить повышение. По окончании обучения выдаётся удостоверение о повышении квалификации или диплом о профессиональной переподготовке.

Сотрудников ТУСУРа приглашают на бесплатное обучение

02 мая 2023

Центр повышения квалификации профессорско-преподавательского состава ТУСУРа продолжает набор слушателей на программы повышения квалификации.

Более 100 слушателей успешно окончили IV Всероссийскую онлайн-школу ДПО

17 мая 2023

Более 100 руководителей институтов и учебных центров ДПО, преподавателей и методистов завершили обучение на IV Всероссийской онлайн-школе дополнительного профессионального образования ТУСУРа.

Сотрудники лаборатории СПАРС приняли участие в конференции «Актуальные проблемы инновационного развития ядерных технологий»

18 мая 2023

Сотрудники лаборатории СПАРС кафедры КСУП приняли участие во Всероссийской научно-практической конференции «Актуальные проблемы инновационного развития ядерных технологий», которая проходила с 15 по 19 мая 2023 года в Северском технологическом институте филиале Национального исследовательского ядерного университета МИФИ (г. Северск, Томская область).

Северск, Томская область).

Актуально

23 мая 2023

Ученый ТУСУРа рассказал о развитии систем связи и технологии 6G на «Научной сессии ТУСУР»

29 мая 2023

Акселератор «Стартап-полигон»: анонс мероприятий

23 мая 2023

Уровень постоянно растет: подведены итоги чемпионата по робототехнике «РобоКап Россия— 2023»

Жизнь в ТУСУРе

29 мая 2023

Вышла в свет новая книга профессора Московченко

29 мая 2023

Студент ТУСУРа стал серебряным призёром городского чемпионата по лёгкой атлетике

Фотогалереи

Анонсы мероприятий

10 май – 01 июнь 2023

Конкурс стипендий президента и правительства РФ для студентов и аспирантов

31 май 2023

Набор слушателей на программы повышения квалификации по английскому языку

Видеогалерея

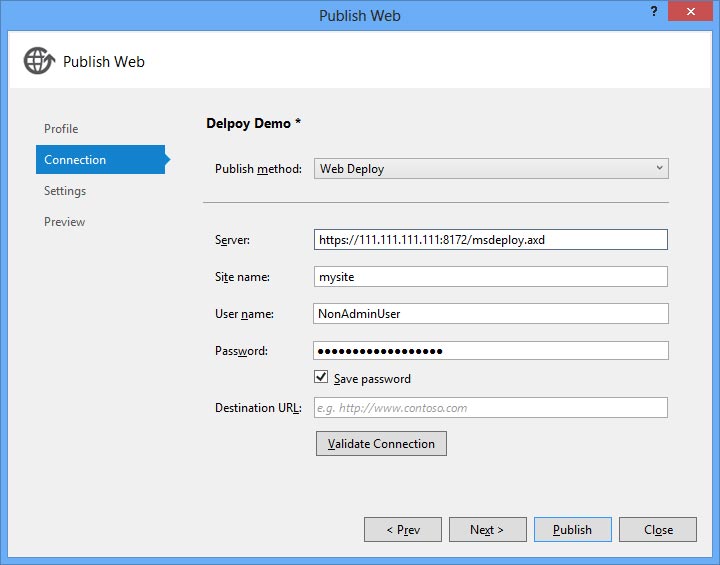

Как установить и настроить OpenSSH на Windows Server 2019

Что такое OpenSSH?

OpenSSH — это утилита с открытым исходным кодом, разработанная проектом OpenBSD. SSH означает «Безопасная оболочка». Эта услуга шифрует трафик на обоих концах, устраняя риски безопасности со стороны хакеров или перехватчиков. Его можно использовать для удаленных операций, таких как передача файлов, и предлагает аутентификацию без пароля на основе ключа. В этом руководстве мы покажем, как использовать возможности SSH на вашем сервере Windows для отправки основных удаленных команд и передачи файлов с использованием аутентификации по паролю.

SSH означает «Безопасная оболочка». Эта услуга шифрует трафик на обоих концах, устраняя риски безопасности со стороны хакеров или перехватчиков. Его можно использовать для удаленных операций, таких как передача файлов, и предлагает аутентификацию без пароля на основе ключа. В этом руководстве мы покажем, как использовать возможности SSH на вашем сервере Windows для отправки основных удаленных команд и передачи файлов с использованием аутентификации по паролю.

Следует также упомянуть, чем не является OpenSSH. OpenSSH не является решением для удаленного рабочего стола или VNC, поскольку не предоставляет графический интерфейс.

Несмотря на то, что на протяжении более двух десятилетий он был самопровозглашенным «ведущим средством подключения для удаленного входа в систему» в операционных системах BSD и Linux, системные администраторы и разработчики Microsoft Windows часто подвергались длительным и сложным процессам настройки. Им было предложено загрузить несколько приложений, содержащих запутанные процессы установки. Несмотря на то, что он функционален, он не лишен своих особенностей.

Несмотря на то, что он функционален, он не лишен своих особенностей.

В 2018 году Microsoft выпустила собственные возможности клиента/сервера OpenSSH в Windows 10, а также в Windows Server 2019. Этот выпуск стал значительным улучшением для тех, кому приходится работать как с системами на базе Windows, так и с Linux. С собственным решением OpenSSH не нужно устанавливать внешние приложения, и это можно сделать с помощью Windows Powershell.

Предпечатная проверка

- В этой статье предполагается, что вы используете Windows Server 2019или Windows 10 в качестве администратора.

- Кроме того, при установке OpenSSH Server будет создано правило брандмауэра Windows с именем « OpenSSH-Server-In-TCP. ». Это разрешит входящий SSH-трафик через порт 22 на ваш сервер.

- Архитектура OpenSSH состоит из двух отдельных элементов; в этом руководстве рассматриваются как клиентские, так и серверные системы.

Установка

Шаг 1.

Мы начинаем с открытия Powershell в качестве администратора. Для начала нажмите кнопку «Пуск» и выберите «Все приложения». Разверните папку Powershell, щелкните правой кнопкой мыши «Powershell» и выберите «Запуск от имени администратора». В зависимости от настроек вашего компьютера вы можете получить запрос «UAC» или «Управление доступом пользователей» с просьбой разрешить это. Подтвердите доступ.

Шаг 2.

Далее нам нужно ввести команды для установки клиента OpenSSH. Клиент — это программное обеспечение, используемое для подключения к серверу OpenSSH. Мы будем подключаться с нашего локального ноутбука или рабочей станции, поэтому начнем с открытия Powershell, как отмечалось ранее в этом руководстве. В командной строке Powershell введите следующее и нажмите Enter.

# Установите клиент OpenSSH Add-WindowsCapability -Online -Name OpenSSH.Client~~~~0.0.1.0

Вы увидите индикатор выполнения, показывающий ход установки. Когда установка завершится, вы получите следующий вывод.

Путь: В сети: правда RestartNeeded: False

Шаг 3.

Далее мы установим сервер OpenSSH. Сервер — это компьютер, на котором работает служба sshd, к нему мы и будем подключаться. В командной строке Powershell введите следующую команду и нажмите Enter.

# Установите сервер OpenSSH Add-WindowsCapability -Online -Name OpenSSH.Server~~~~0.0.1.0

Снова вы должны увидеть индикатор выполнения, показывающий ход установки. Когда установка завершится, вы должны получить следующий вывод.

Путь: В сети: правда RestartNeeded : False

Удаление

Если вы когда-либо хотели удалить клиент или сервер, вы можете сделать это, выполнив следующую одну из следующих команд в командной строке Powershell с правами администратора.

# Удаление клиента OpenSSH Remove-WindowsCapability -Online -Name OpenSSH.Client~~~~0.0.1.0

# Удаление сервера OpenSSH Remove-WindowsCapability -Online -Name OpenSSH.Server~~~~0.0.1.0

Конфигурация

После того, как программное обеспечение OpenSSH установлено на сервере, нам необходимо его настроить. На этом шаге мы установим службу sshd для запуска при загрузке. Это действие гарантирует, что в случае перезагрузки или сбоя питания служба перезапустится автоматически. Снова в командной строке Powershell введите следующую команду. Это запускает службу и настраивает ее на автоматический запуск.

Запуск службы sshd Set-Service -Name sshd -StartupType «Автоматически»

Далее, чтобы разрешить безопасное SSH-соединение с нашим сервером, нам нужно добавить правило брандмауэра, разрешающее входящий трафик ssh через порт 22. Для проверки введите эту команду в командной строке Powershell.

# Подтвердите наличие правила брандмауэра. Он должен быть создан автоматически при установке. Get-NetFirewallRule -Name *ssh*

Теперь мы должны увидеть включенное правило брандмауэра с именем « OpenSSH-Server-In-TCP. ». Если мы не видим правила брандмауэра, нам нужно его создать. Мы достигаем этого, выполнив следующую команду.

Если мы не видим правила брандмауэра, нам нужно его создать. Мы достигаем этого, выполнив следующую команду.

New-NetFirewallRule -Name sshd -DisplayName' OpenSSH Server (sshd)' -Enabled True -Direction Inbound -Protocol TCP -Action Allow -LocalPort 22

Использование OpenSSH

После установки сервера и клиента OpenSSH мы готовы протестировать установку. Мы можем быстро проверить подключение с любого устройства Linux, Mac или Windows, используя установленный SSH-клиент. В Windows введите следующую команду в PowerShell.

ssh Администратор@67.225.186.9

*** ПРИМЕЧАНИЕ : Замените указанный выше IP-адрес на IP-адрес вашего сервера***

Если вы подключаетесь к серверу впервые, вас спросят, хотите ли вы продолжить подключение. Введите «да» и нажмите Enter.

Невозможно установить подлинность хоста "67.225.186.9 (67.225.186.9)". Отпечаток ключа ECDSA — SHA256:aMmHNXmcgX2DHuFL0V9lSpY8AX45iHQeBxVD1oZgr4w. Вы уверены, что хотите продолжить подключение (да/нет/[отпечаток пальца])? да Предупреждение: навсегда добавлено «67.225.186.9».' (ECDSA) в список известных хостов.

Далее нас просят ввести пароль пользователя. Введите его и нажмите Enter.

Пароль администратора@67.225.186.9:

После успешной аутентификации пользователя нас встретит приглашение командной оболочки, похожее на следующее.

Microsoft Windows [версия 10.0.17763.1282] (c) 2018 Корпорация Майкрософт. Все права защищены. administrator@HU11W8 C:\Users\Administrator>

Удаленный сеанс SSH или «защищенная оболочка» запущен, и мы можем начать отправлять удаленные команды. Например, если вы хотите увидеть, какие файлы находятся в каталоге ваших пользователей, введите « dir » и нажмите Enter. Вы увидите список всех файлов и каталогов в этой папке.

administrator@HU11W8 C:\Users\Administrator>dir Том на диске C не имеет метки. Серийный номер тома: AEF3-9E8C. Каталог C:\Users\Administrator 02.07.2020 07:52 02.07.2020 07:52.. 08.07.2020 12:453D Объекты 08.07.2020 12:45Контакты 08.07.2020 12:45Рабочий стол 08.07.2020 12:45Документы 08.07.2020 12:45Загрузки 08.07.2020 12:45Избранное 08.07.2020 12:45Ссылки 08.07.2020 12:45Музыка 08.07.2020 12:45Картинки 08.07.2020 12:45Сохраненные игры 08.07.2020 12:45 Поиски 08.07.2020 12:45Видео 0 Файл(ы) 0 байт 14 дир. 129643 646 976 байт свободно

Для получения дополнительной информации о Powershell и его различных командах обязательно ознакомьтесь с документацией Microsoft Powershell, чтобы узнать больше о его всех возможностях.

Передача файлов с помощью OpenSSH

Теперь, когда мы узнали, как установить успешное соединение и научились отправлять удаленные команды, мы готовы перейти к передаче файлов. В этом разделе мы будем использовать утилиту передачи файлов scp , предоставляемую OpenSSH, для передачи файла с именем « FileOnMyClient.txt » в папку администратора на нашем сервере OpenSSH.

С любого устройства Linux, Mac или Windows с установленным SSH-клиентом перейдите к папке, в которой находится ваш файл, с помощью команды «cd».

cd Documents

*** ПРИМЕЧАНИЕ : предполагается, что файл находится в папке «Документы» на клиенте.***

Теперь мы готовы инициировать передачу файла.В Powershell введите следующую команду для передачи файла в папку администраторов на сервере:

scp FileOnMyClient.txt [email protected]:/Users/Administrator/

Нам будет предложено ввести ваш пароль. Введите его и нажмите Enter. Мы увидим вывод, аналогичный следующей информации, указывающей процент передачи, скорость передачи и временные рамки передачи.

Пароль [email protected]: FileOnMyClient.txt 100% 0 0,1 КБ/с 00:05

Затем, чтобы убедиться, что файл успешно передан, мы должны вернуться на наш сервер и снова ввести команду dir, в которой перечислены все файлы в этой конкретной папке. Как видите, мы успешно перенесли наш текстовый файл.

администратор@HU11W8 C:\Users\Администратор>каталог Том на диске C не имеет метки. Серийный номер тома: AEF3-9E8C.Каталог C:\Users\Administrator 08.07.2020 13:06 . 08.07.2020 13:06.. 08.07.2020 12:453D Объекты 08.07.2020 12:45Контакты 08.07.2020 12:45Рабочий стол 08.07.2020 12:45Документы 08.07.2020 12:45Загрузки 08.07.2020 12:45Избранное 08.07.2020 13:12 15 FileOnMyClient.txt <<<<< 08.07.2020 12:45Ссылки 08.07.2020 12:45Музыка 08.07.2020 12:45Картинки 08.07.2020 12:45Сохраненные игры 08.07.2020 12:45 Поиски 08.07.2020 12:45Видео 1 файл(ы) 15 байт 14 дир. 129,640,345,600 байтов свободно

Мы также можем проверить содержимое нашего текстового файла с помощью встроенной команды Windows « type », за которой следует имя файла.

administrator@HU11W8 C:\Users\Administrator>type FileOnMyClient.txt

Заключение

OpenSSH — чрезвычайно полезный инструмент, используемый администраторами как Linux, так и пользователями Windows для облегчения управления удаленными системами. Он имеет несколько функций, включая функцию генерации ключей, хранение ключей как внутренних, так и внешних SSHKeys, атрибут протокола безопасной передачи файлов, а также утилиту для передачи файлов. В целом, OpenSSH — это современный стандарт безопасного и надежного подключения.

В целом, OpenSSH — это современный стандарт безопасного и надежного подключения.

Мы гордимся тем, что являемся самыми полезными людьми в хостинге™!

Наш персонал службы поддержки всегда готов помочь по любым вопросам, связанным с этой статьей, 24 часа в сутки, 7 дней в неделю, 365 дней в году.

Мы доступны через наши системы продажи билетов по адресу [email protected], по телефону (800-580-4986) или через LiveChat или любым другим способом, который вы предпочитаете. Мы работаем для вас, чтобы вы могли расслабиться.

Windows Server 2019: установка и настройка онлайн, класс

- Все темы

- Технологии

- Сетевое и системное администрирование

- Администрирование сервера

Предварительный просмотр

Со Скоттом М. Барреллом

Нравится 934 пользователям

Продолжительность: 1ч 36м

Уровень мастерства: начальный + средний

Дата выхода: 29. 11.2018

11.2018

Начать бесплатную пробную версию на 1 месяц

Детали курса

Что вы хотите, чтобы Windows Server делал для вас? Понимание требований вашего сервера является одним из наиболее важных и игнорируемых аспектов всего процесса установки. Этот курс показывает новым системным и сетевым администраторам, как спланировать общую картину и использовать этот план для установки и настройки Windows Server 2019.. Инструктор Скотт Баррелл объясняет, как определить и приобрести аппаратное обеспечение — виртуальное или выделенное — необходимое для того, чтобы ваш новый сервер выполнял свою задачу: файловый сервер, контроллер домена, DNS/DHCP-сервер или узел виртуальной машины. Затем он объясняет, как выбрать соответствующую версию Windows Server и установить базовую операционную систему. Наконец, узнайте, как использовать устаревшие инструменты администрирования, а также Windows PowerShell для настройки сетевой адресации, хранилища, функций и ролей, чтобы ваш сервер соответствовал потребностям вашей организации. В качестве альтернативы обновлениям на месте Скотт также показывает, как перенести роли и функции на будущие серверы с помощью командлетов Windows Server Migration (SMIG) Tools.

В качестве альтернативы обновлениям на месте Скотт также показывает, как перенести роли и функции на будущие серверы с помощью командлетов Windows Server Migration (SMIG) Tools.

Навыки, которые вы приобретете

Windows-сервер

Получите общий сертификат

Поделитесь тем, что вы узнали, и станьте выдающимся профессионалом в желаемой отрасли с сертификатом, демонстрирующим ваши знания, полученные на курсе.

Обучение

LinkedIn Обучение

Сертификат об окончании

Демонстрация в вашем профиле LinkedIn в разделе «Лицензии и сертификаты»

Загрузите или распечатайте в формате PDF, чтобы поделиться с другими

Поделитесь изображением в Интернете, чтобы продемонстрировать свое мастерство

Познакомьтесь с инструктором

Скотт М Баррелл

Повышение уровня населения посредством вовлеченного обучения

Отзывы учащихся

274 оценки

Общий рейтинг рассчитывается на основе среднего значения представленных оценок.

tusur.ru; в поле «Как вы узнали о курсах» выбираете значение «Промокод» и вводите Storage;

tusur.ru; в поле «Как вы узнали о курсах» выбираете значение «Промокод» и вводите Storage; 0.1.0

0.1.0  225.186.9».' (ECDSA) в список известных хостов.

225.186.9».' (ECDSA) в список известных хостов.  07.2020 12:45Документы

08.07.2020 12:45Загрузки

08.07.2020 12:45Избранное

08.07.2020 12:45Ссылки

08.07.2020 12:45Музыка

08.07.2020 12:45Картинки

08.07.2020 12:45Сохраненные игры

08.07.2020 12:45 Поиски

08.07.2020 12:45Видео

0 Файл(ы) 0 байт

14 дир. 129643 646 976 байт свободно

07.2020 12:45Документы

08.07.2020 12:45Загрузки

08.07.2020 12:45Избранное

08.07.2020 12:45Ссылки

08.07.2020 12:45Музыка

08.07.2020 12:45Картинки

08.07.2020 12:45Сохраненные игры

08.07.2020 12:45 Поиски

08.07.2020 12:45Видео

0 Файл(ы) 0 байт

14 дир. 129643 646 976 байт свободно  Каталог C:\Users\Administrator

08.07.2020 13:06 .

08.07.2020 13:06..

08.07.2020 12:453D Объекты

08.07.2020 12:45Контакты

08.07.2020 12:45Рабочий стол

08.07.2020 12:45Документы

08.07.2020 12:45Загрузки

08.07.2020 12:45Избранное

08.07.2020 13:12 15 FileOnMyClient.txt <<<<<

08.07.2020 12:45Ссылки

08.07.2020 12:45Музыка

08.07.2020 12:45Картинки

08.07.2020 12:45Сохраненные игры

08.07.2020 12:45 Поиски

08.07.2020 12:45Видео

1 файл(ы) 15 байт

14 дир. 129,640,345,600 байтов свободно

Каталог C:\Users\Administrator

08.07.2020 13:06 .

08.07.2020 13:06..

08.07.2020 12:453D Объекты

08.07.2020 12:45Контакты

08.07.2020 12:45Рабочий стол

08.07.2020 12:45Документы

08.07.2020 12:45Загрузки

08.07.2020 12:45Избранное

08.07.2020 13:12 15 FileOnMyClient.txt <<<<<

08.07.2020 12:45Ссылки

08.07.2020 12:45Музыка

08.07.2020 12:45Картинки

08.07.2020 12:45Сохраненные игры

08.07.2020 12:45 Поиски

08.07.2020 12:45Видео

1 файл(ы) 15 байт

14 дир. 129,640,345,600 байтов свободно