|

|

|

|

Far Far |

WinNavigator WinNavigator |

Frigate Frigate |

Norton

Commander Norton

Commander |

WinNC WinNC |

Dos

Navigator Dos

Navigator |

Servant

Salamander Servant

Salamander |

Turbo

Browser Turbo

Browser |

|

|

Winamp,

Skins, Plugins Winamp,

Skins, Plugins |

Необходимые

Утилиты Необходимые

Утилиты |

Текстовые

редакторы Текстовые

редакторы |

Юмор Юмор |

|

|

|

File managers and best utilites |

Защищаем браузер от программ-шпионов. Браузер шпионский

Браузеры, которые шпионят за пользователями

Чтобы удобно было перемещаться по просторам интернета, применяются веб-обозреватели, которые располагают большим количеством различных функций. Благодаря конкуренции, каждый браузер обладает уникальными опциями. С каждым годом интернет-проводники становятся более удобными и комфортными в применении.

Чтобы удобно было перемещаться по просторам интернета, применяются веб-обозреватели, которые располагают большим количеством различных функций. Благодаря конкуренции, каждый браузер обладает уникальными опциями. С каждым годом интернет-проводники становятся более удобными и комфортными в применении.

Однако, не каждый пользователь догадывается, что веб-обозреватель передает информацию о пользователе и его действиях в глобальной сети. Стоит отметить, что передают они много данных, причем среди них есть и конфиденциальные.

Google ChromeШпионскими опциями обладает приложение апгрейда Google Update. Помимо этого, компания обладает данными об IP-адресах пользователей, что многие юзеры считают полным нарушение прав безопасности. Стоит отметить, что веб-обозреватель Chrome отправляет в компанию огромное количество данных о юзере. Сюда входит не только прописанные поисковые запросы и адреса, но и данные о версии операционки и инсталлированном DiretcX.

Если потребность знать, что из продуктов Google имеется на ПК юзера, еще можно объяснить, то зачем создателям веб-обозревателя информация об операционке и DirectX, понять довольно сложно.

Однако, разработчики из Google заявляют о том, что они не проводят анализ получаемых данных для того чтобы создавать виртуальный образ юзера, однако, поверить в это сложно. Не верится в это потому, что корпорация не предоставляет доступ к ознакомлению с положением дел в этой сфере другим специалистам по безопасности.

Честно говоря, компания Google располагает довольно огромным количеством данных о своих юзерах. Каждый знает, к чему может привести владение информацией. Изначально эта информация имеет маркетинговый интерес и применяется в коммерческих целях. Если обладать информацией о сайтах, которые посещает пользователь, можно понять его интересы для предоставления для него рекламы о товарах и услугах.

Практически каждый юзер знает, что такая информация очень интересна страховым компаниям, банкам и рекламодателям. Получить такую информацию представителям бизнеса, в принципе, невозможно, а вот спецслужбам это не составит никакого труда. К примеру, в США существует закон, по которому все компании, которые связаны с предоставлением интернет-услуг в интернете обязаны предоставлять информацию по первому требованию спецслужб.

На сегодняшний день у корпорации Google получается с помощью судебных процессов сохранять свою базу в секрете. Но сколько это будет продолжаться никто не знает. К тому же такое скопление информации о пользователях в одних руках должно насторожить каждого.

Internet ExplorerЭто очень интересный веб-обозреватель. Разработчики сами признают, что этот интернет-проводник передает данные о винчестере и процессоре ПК в компанию Microsoft. Кроме того, браузер собирает данные об оперативки и передает их, а также пересылает какой-то специальный зашифрованный код, который необходим для определения компьютера.

Стоит отметить, что пробная восьмая версия связывалась с Microsoft еще в процессе инсталляции. Разработчики заверяют, что это предназначено для сбора данных о востребованных функциях интернет-проводника. Но при этом непонятно, зачем собирать и передавать информацию о винчестере. Тем более непонятен, код идентификации ПК.

Однако, ест еще кое-что. Существует довольно удобная функция, которая называется «рекомендуемые сайты». С помощью нее разработчики получат данные о ресурсах, которые посещают пользователи в интернете. Назначением данной функции является упрощение поиска информации.

Загружая какие-то страницы, веб-обозреватель должен предлагать перечень ресурсов, которые подходят по тематике. Довольно удобная функция, однако, для работоспособности этой функции, необходимо отправлять данные о перечне запрашиваемых адресов в компанию Microsoft.

Кроме того, создатели браузера получают файлы о похождениях юзера в глобальной сети даже в том случае, когда в веб-обозревателе указан поисковый сервис Live Search. В данной ситуации создатели получают данные не только о просмотренных юзерами ресурсах, но и поисковые запросы. Также отображается выдранные пользователем сайт.

Если Live Search был инсталлирован изначально в предыдущих редакциях веб-обозревателя, то при инсталляции последней редакции интернет-проводника он берет все установленные параметры. Совместно с активированной опцией «рекомендованные ресурсы» файлы о поисковых запросах отправляются, даже без использования Live Search, как поисковую систему.

Кроме того, Internet Explorer получает данные о юзере с помощью средства SmartScreen. Данное средство разработано для защиты от слежения, но только после включения его в Microsoft запускается передача файлов о том, какие ресурсы просматривал юзер и сколько времени он на нем провел.

Создатели говорят, что подобным образом могут пересылаются данные прописанные юзеромпри заполнении форм. При этом корпорация заявляет, что эта информация отправляется в закодированном виде и никак не угрожает конфиденциальности, однако, многие пользователи советуют деактивировать SmartScreen, а от слежения защищаться с помощью других программ.

Opera

Кроме того, популярным браузером среди всех юзеров Рутена является разработка норвежцев – Opera. Это веб-обозреватель обладает шпионскими замашками. Они появились после внедрения в интернет-проводник функции Turbo, которая предназначена для ускорения загрузки страниц.

Принцип ее работы состоит в том, что при обмене информацией между юзером и сервисом в глобальной сети выполняется обработка трафика, при которой все тяжелые элементы интернет-страницы убираются. Кроме того, проходит сжатие картинок, что позволяет быстрее открываться странице.

Но эта функция располагает некоторым нюансом. При активации данного режима весь трафик между ресурсами и отдельными юзерами проходит через ресурс компании. В этом случае шифрование не выполняется, что ставит под сомнение безопасность такого посещения интернета. В компании не скрывают тот факт, что они собирают таким образом данные, но только в целях изучения количества пользователей, работающих с данными веб-обозревателя.

Кроме того, представители компании заверяют, что все данные не привязаны к определенным пользователям в глобальной сети. Стоит отметить, что начиная с десятой версии веб-обозревателя режим Turbo по умолчанию деактивирован, чего нельзя утверждать про интернет-проводники Internet Explorer и Chrome. Кроме того, при необходимости его можно выключить.

Firefox

Данный веб-обозреватель не зря расположен на последнем месте, поскольку в сравнении с остальными шпионит за пользователями меньше всех. При возникновении сбоя интернет-проводник передает в компанию специальный Crash Report. В таком отчете будут располагаться данные о странице, в процессе посещения которой был сбой, а также информацию о применяемой версии операционки и характеристики ПК. Кроме того, веб-обозреватель пересылает определенное специальное число, которое предназначается для определения ПК.

Это очень похоже на те данные, которые собирает IE, но при этом имеется разница. Firefox в данном случае отправляет информацию только после подтверждения юзера. Однако, дело обстоит немного по-другому, так как данный интернет-проводник все же старается следить за поисковыми запросами юзера.

Эти данные будут отсылаться, если использовать поисковик от Google, интегрированный в веб-проводник. Стоит заметить, что в таком случае данные попадают не в Mozilla, а в Google. Чтобы не происходило утечки данных, необходимо изменить в веб-обозревателе поисковую систему по умолчанию.

Вывод

Подводя итог, можно отметить, что серфинг по интернету – не совсем обычная вещь, как может показаться изначально. Стоит отметить, что могут собираться и более подробные данные о компьютере. Все, что было описано выше – то, что можно было выудить из разработчиков веб-обозревателей, а как есть в действительности происходит никто из юзеров не знает. В общем, необходимо осторожно посещать какие-либо интернет-ресурсы, особенно те, где необходимо вводить персональные данные.

В общем, это все, что необходимо знать пользователям о том, как веб-обозреватели следят за их передвижениями в сети.

computerologia.ru

Защищаем браузер от программ-шпионов | CHIP Россия

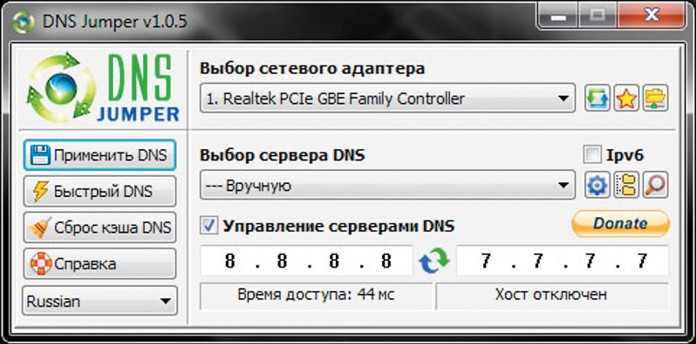

1Защита с помощью DNS

DNS Jumper — утилита смены DNS

Для безопасного серфинга в Глобальной сети можно использовать прием замены DNS-серверов (англ. Domain Name System — «система доменных имен»), прописанных по умолчанию. Это позволит закрыть вашему браузеру доступ к различным сомнительным и атакующим ресурсам. Если вы хотите сделать защитный DNS-сервер постоянным, то следует настроить его вручную.

Если же необходимо быстро поменять настройки, то лучше воспользоваться бесплатной программой DNS Jumper (sordum.org), которая способна заметно упростить процесс смены DNS-серверов.

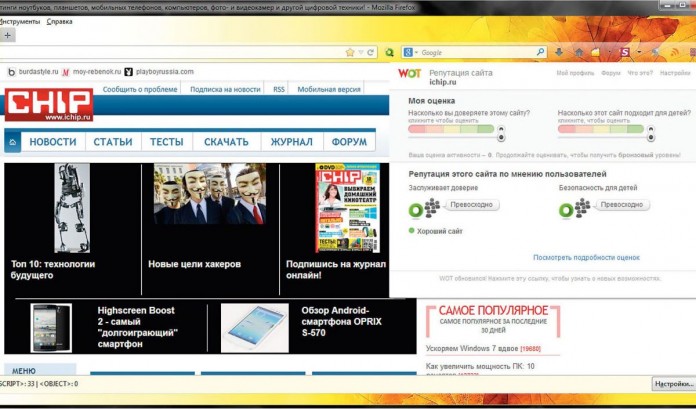

2Рейтинг надежности

Расширение WOT — рейтинг надежности сайтов

Расширение WOT предупредит пользователя о ненадежности посещаемого ресурса. Об опасности просигнализирует цвет значка расширения рядом с адресной строкой. Кликнув по нему, вы получите подробные данные о странице, а также комментарии других пользователей. Рейтинг страниц складывается из оценок посетителей сайта, использующих WOT, и вы тоже сможете внести свою лепту.

Настройки расширения позволяют полностью запретить открытие ненадежных сайтов. Кроме того, в браузере Firefox также есть возможность настроить блокировку подозреваемых в мошенничестве сайтов. Надстройка WOT доступна также для Chrome, Internet Explorer, Safari и Opera.

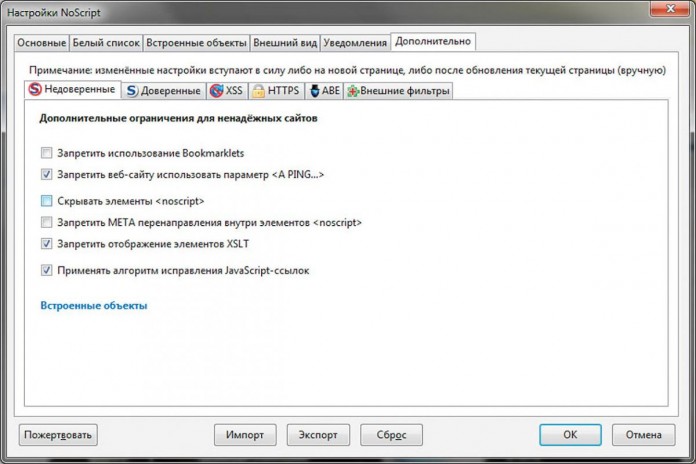

3Скрипты не пройдут

Расширение NoScript

Расширение NoScript (Firefox) позволяет защититься от враждебных скриптов, которые используются киберпреступниками для взлома защиты пользовательских ПК. В настройках расширения можно заполнить белый список ресурсов, к которым не будут применяться ограничения. При правильных настройках и внимании со стороны пользователя эффективность подобных дополнений очень высока.

Альтернативы: Расширение NotScripts (Chrome, optimalcycling.com)

В браузере Opera можно отключить выполнение JavaScript вообще, или составить черный и белый списки ресурсов. В Safari — отключить выполнение скриптов можно с помощью стандартных средств, в меню «Настройки | Безопасность» (все пункты должны быть активированы).

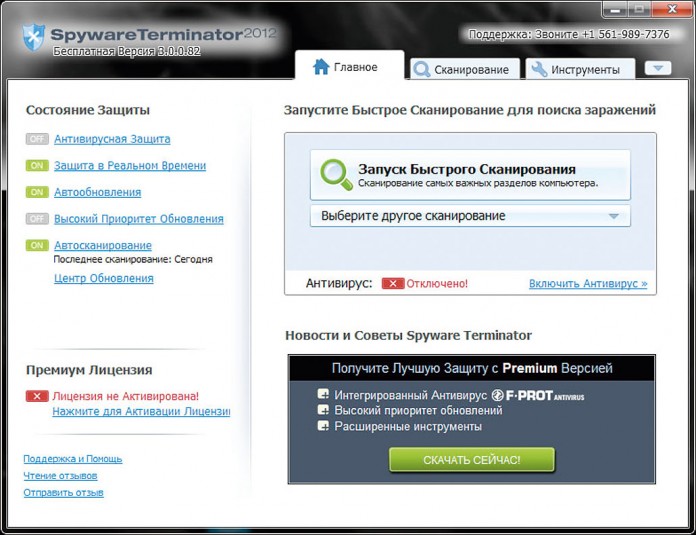

4Выявляем шпионов

Бесплатное приложение Spyware Terminator

Для обнаружения множества рекламных и шпионских программ можно воспользоваться либо сканерами антивирусов известных компаний, таких, как Kaspersky Internet Security, Dr.Web Security Space, Norton Internet Security, ESET Smart Security и пр., либо проверить систему специальными средствами, направленными на выявление подобного вида угроз.

Бесплатное приложение Spyware Terminator — легкий в управлении сканер, позволяющий обнаружить на ПК различного рода вредоносные файлы, такие как шпионские модули, трояны, различные рекламщики и т.п. В арсенал Spyware Terminator также входят дополнительные инструменты, для настройки и очистки ПК от мусора, что позволит увеличить стабильность и скорость его работы. Интерфейс программы полностью локализован.

Альтернативы: IObit Security 360 Free, AVZ, WinPatrol, Adware Cops, HijackThis, Hitman Pro, и т.п.

Денис Поповкин

Предыдущая статьяКак работает квантовый компьютерСледующая статьяЭффектный планетарий: обзор программы StellariumКОММЕНТАРИИ

ichip.ru

Браузер-шпион: технические особенности

В продолжение темы про Chrome, который, якобы, переправляет в Google контент закрытых страниц из корпоративных интранетов: интересно подумать, как можно было бы устроить подобный шпионский браузер. Понятно, что едва ли Google что-то подобное делает, потому что не ясны стратегические выгоды: ну чего там интересного для массового пользователя можно найти в интранетах? Тем более, что и ссылку-то не покажешь: сервер же закрыт. В исходном вбросе, направленном на тематические СМИ, по той или иной причине не разработан технический аспект: то есть нет легенды, как именно Chrome “сливает инфу”. А ведь это был бы самый занимательный кусочек истории.

В продолжение темы про Chrome, который, якобы, переправляет в Google контент закрытых страниц из корпоративных интранетов: интересно подумать, как можно было бы устроить подобный шпионский браузер. Понятно, что едва ли Google что-то подобное делает, потому что не ясны стратегические выгоды: ну чего там интересного для массового пользователя можно найти в интранетах? Тем более, что и ссылку-то не покажешь: сервер же закрыт. В исходном вбросе, направленном на тематические СМИ, по той или иной причине не разработан технический аспект: то есть нет легенды, как именно Chrome “сливает инфу”. А ведь это был бы самый занимательный кусочек истории.

Что можно придумать? Понятно, что простое зеркалирование забранных с “секретного” сайта страниц на сервер Google – это неинтересный вариант. Хотя бы потому, что он обнаруживается совсем уж элементарно, с помощью систем мониторинга трафика. Использование зашифрованных каналов тут не поможет, потому что само наличие канала с трафиком демаскирует “шпиона”. Однако, можно “размазать” собранную информацию по многим транзакциям, передавая внутри каждой лишь небольшой фрагмент. Получается такой медленный и малозаметный канал.

Посудите сами: обычный корпоративный пользователь ходит не только по интранету и закрытым внутренним серверам, основную часть его трафика составляют результаты просмотра внешних ресурсов. Это означает, что доля трафика, формирующего утечку, невелика, и эту долю можно разложить по растянутой во времени серии внешних запросов, скрыв, таким образом, в исходящем трафике. Основным предметом утечки должны являться тексты на естественном языке (иногда требуется и графика, но сосредоточиться нужно на текстах). Это позволяет ещё уменьшить трафик – тексты хорошо сжимаются при передаче.

Возникает вопрос: где хранить тексты страниц, если мы растянули передачу и для того, чтобы утекло десять килобайт текста, требуется несколько сеансов работы браузера и большой “легитимный” трафик для прикрытия? Действительно, пользователь почитал страницу и закрыл её, а браузеру ещё передавать и передавать. Ответ: есть кэш, читать текст страницы нужно из него. Обычно браузерный кэш включен. Да, страницы, полученные по https, не должны бы сохраняться в кэше, но ведь наш шпионский браузер может сделать исключение. Тем более, не обязательно кэшировать текст страницы в открытом виде, можно преобразовать его в некоторый “служебный файл”, – попутно сжав, да, – и сохранить так.

Другой вопрос: что взять за основу для построения канала утечки? А тут годятся любые сервисы, принимающие некие персонализированные настройки (например, проверка посещаемых URL на “фишинговость и вредоносность”). Сжатый текст будем передавать так: небольшие блоки подмешиваются в токены, которые браузер генерирует при формировании запроса на сервер. Пусть токен содержит 64 байта. Предположим, что 16 из них – это данные утечки. Тридцать запросов с токенами (не много) – 480 байт. Хорошим кодированием можно ужать сюда примерно 2500 знаков текста (можно и заметно больше). Необязательно поддерживать канал открытым, пока не передан весь собранный текст (см. ниже). Вообще, нет никакой необходимости, создавая такой браузер, встраивать в него излишнюю надёжность. Механизмы обеспечения такой надёжности только выдадут затею. Центр посеял много браузеров в окружающее киберпространство. Какие-то из них что-то приносят, какие-то – нет, они сломались. Нестрашно, многочисленность источников компенсирует (для центра) ненадёжность каждого из них.

Вот ещё занимательная идея: мы договорились, что наш шпионский браузер – популярен, то есть в корпоративной сети таких браузеров много. Поэтому можно увеличить ширину только что описанного “стеганографического” канала: заставим каждый отдельный браузер передавать в рамках утечки блоки текста не последовательно, а выбирая их случайным образом (добавим метки, – это всего несколько бит, – так что на другом конце смогут восстановить последовательность). Таким образом, когда несколько браузеров “сливают” один и тот же текст из интранета, увеличивается “мгновенная” ширина канала, это раз, и улучшается надёжность (резервирование), это два. Последняя особенность связана с допущением “досрочного” закрытия канала. При этом, одновременная передача одной и той же страницы всё равно неизбежна, так как мы не можем оперативно управлять браузерами-шпионами, и центр не знает, что там они найдут в закрытых сегментах локальных сетей.

В комментариях к предыдущей заметке высказали ещё несколько идей. Jno предлагает использовать DNS для передачи части собранной информации (как известно, DNS-трафик хорошо преодолевает всякие корпоративные брандмауэры и редко мониторится на предмет утечек). А Vlad пишет, что не обязательно передавать все “внутренние” страницы подряд. Сперва можно посчитать статистику текста по ключевым словам и спросить центр, нужна ли такая страница. Правда, это подразумевает развитую обратную связь, что может демаскировать канал утечки. Кстати, браузеру хорошо бы спрашивать, есть ли уже найденная только что страница в базе, например, передавая хеш её текста.

Вообще, задача определения “секретных” страниц – тоже интересная (особенно, если нет связи с центром). И её что-то упустили из вида при обсуждении вброса на тему Chrome.

Впрочем, всё это хорошо, но остаётся одна большая трудность: как спрятать дополнительную функциональность браузера внутри его кода. Можно предположить, что большинство пользователей не сами собирают браузер из исходников, а довольствуются “бинарником”. Такой расклад несколько проще. Но ведь и “бинарники” подлежат исследованию. А популярный браузер специалисты разберут дизассемблером вдоль и поперёк.

(Продолжение про риски и политику.)

()

Похожие записки:

dxdt.ru

Сверхскоростной Браузер шпионов Интернета | БЛОГ ГУРИЧА

Сверхскоростной удивительный Браузер для Интернет-шпионов разработки Browzar Грамотный выбор правильного браузера для определенной операционной системы был рассмотрен в предыдущей статье, где была описана иерархия популярности современных браузеров. Однако существуют и не менее достойные представители этой плеяды лоцманов Интернета, особенно когда пользователю требуются узко определенные свойства этих систем. Есть браузеры «заточенные» под просмотр видео, онлайн-игры, безопасный серфинг и так далее. Одним из представителей этой армии «специалистов» является сверхскоростной браузер Browzar.

Грамотный выбор правильного браузера для определенной операционной системы был рассмотрен в предыдущей статье, где была описана иерархия популярности современных браузеров. Однако существуют и не менее достойные представители этой плеяды лоцманов Интернета, особенно когда пользователю требуются узко определенные свойства этих систем. Есть браузеры «заточенные» под просмотр видео, онлайн-игры, безопасный серфинг и так далее. Одним из представителей этой армии «специалистов» является сверхскоростной браузер Browzar.  Основные свойства браузера Browzar Этот потрясающий браузер удаляет почти все следы пребывания в Интернете, то есть не сохраняет загруженные куки, удаляет историю посещений блогов, сайтов и так далее, не хранит свой кеш и не обладает собственной функцией автозаполнения, а самое главное позволяет зайти в Интернет анонимно. Browzar не требует установки и весит всего 223 кб. Интерфейс и процесс работы с ним – элементарны, что является еще одним плюсом.

Основные свойства браузера Browzar Этот потрясающий браузер удаляет почти все следы пребывания в Интернете, то есть не сохраняет загруженные куки, удаляет историю посещений блогов, сайтов и так далее, не хранит свой кеш и не обладает собственной функцией автозаполнения, а самое главное позволяет зайти в Интернет анонимно. Browzar не требует установки и весит всего 223 кб. Интерфейс и процесс работы с ним – элементарны, что является еще одним плюсом.Скачать Browzar можно на сайте разработчика по адресу browzar.com и это самый оптимальный вариант, ибо скачивание в других местах не гарантирует от некоторых «дополнительных подарков», типа трояны, дополнительные программы и прочие «довески» к скачанному.Пользователям доступны три версии. Они совершенно аналогичны и отличаются только собственным дизайном. Он может быть в стиле привычного Windows, серебристым или черным, однако описание на сайте, где дана полнейшая информация, только на английском языке.

Браузер этой разработки отлично подходит для использования на работе, где к компьютеру имеют доступ разные пользователи, которые запросто могут посмотреть всю историю ваших посещений определенных сайтов. Browzar же удалит все, даже очистит собственный кеш у Flash, что у других браузеров является операцией весьма проблематичной. Мало того, он в силах мгновенно удалить даже самого себя. Быстрота браузера Browzar и его надёжность Browzar чрезвычайно быстро работает в сети. Он стремительно загружается сам и шустро загружает необходимые страницы. Он даже скоростнее, чем лидер браузеров Chrome. Подобная резвость объясняется тем, что конструкция Browzar сильно урезана. Разработчики убрали значительную часть не требуемых функций, поэтому Browzar еще и очень надёжен в работе, то есть не виснет, не глючит и стабилен в процессе использования. И это несмотря на то, что основой его является проблемный Internet Explorer.

Но Browzar не совсем подходит для обычной работы и не годится осваивающим Интернет новичкам для повседневного длительного времяпровождения в сети, так как пользователю приходится всякий раз вбивать пароли и запрашивать адреса сайтов, ибо закладки у него тоже отсутствуют. А вот для более опытных юзеров, которым нужна полная 100% анонимность - это самое то.

Особенно выделяется замечательная возможность использования браузера Browzar прямо с флешки на любом компьютере и с любой операционной системой.

Ранние версии браузера Browzar удаляли имеющиеся файлы только поверхностно. Однако сейчас удаление производится полностью и занимает несколько секунд.Предусмотрена особая кнопка – Boss Key, при нажатии на которую скрывается окошко отображения процесса удаления очистки кеша и истории, что дает возможность экстренно удалиться и не «спалиться».Если эту кнопочку не задействовать, то можно наблюдать последовательность удаляемых файлов. Оно выглядит так:

Функции Browzar В браузере присутствуют все основные потребные функции. Присутствует даже нужная блокировка раздражающих всплывающих окон (но, увы - не рекламы). К сожалению, Browzar не функционирует с элементами ActiveX. Поэтому, если на сайте присутствуют элементы ActiveX , то они автоматически блокируются. Разработчики убрали эту возможность для безопасного нахождения в Интернете.

Функции Browzar В браузере присутствуют все основные потребные функции. Присутствует даже нужная блокировка раздражающих всплывающих окон (но, увы - не рекламы). К сожалению, Browzar не функционирует с элементами ActiveX. Поэтому, если на сайте присутствуют элементы ActiveX , то они автоматически блокируются. Разработчики убрали эту возможность для безопасного нахождения в Интернете.РезюмеБраузер Browzar является отличной разработкой - легкий, скоростной, анонимный. Великолепная и безопасная возможность посещать сомнительные сайты. Но затруднителен в эксплуатации для начинающих пользователей из-за постоянной необходимости ввода паролей и адресов при каждом открытии этого браузера. Ну, а для более опытных пользователей стремящихся быть скрытыми как шпионы и заметать свои следы – это бесспорно замечательная браузерная разработка.С другими интересными статьями можно ознакомиться на страничке Содержание Блога Гурича в верхнем меню.

gurvi4.blogspot.ru

Ваш браузер — шпион? | CHIP Россия

Вполне возможно, что веб-обозреватель знает вас лучше, чем друзья. Но в отличие от последних он не умеет хранить тайны и без зазрения совести выдает личную информацию.

Браузер — ваш постоянный спутник при серфинге в Сети. Он в курсе, какие новостные сайты вы посещаете, где совершаете покупки и в каком сообществе просиживаете часами. Мы покажем, в каких ситуациях вы раскрываете себя больше допустимого и как защититься от этой слежки.

Браузер — ваш постоянный спутник при серфинге в Сети. Он в курсе, какие новостные сайты вы посещаете, где совершаете покупки и в каком сообществе просиживаете часами. Мы покажем, в каких ситуациях вы раскрываете себя больше допустимого и как защититься от этой слежки.

Информаторы: Facebook и Xing

Не секрет, что онлайн-сообщества позволяют получить много сведений о человеке.

Однако следы остаются не только в Facebook, но и на других ресурсах. В этом виновата кнопка данной социальной сети «Мне нравится», которую можно обнаружить на все большем количестве сайтов. Если пользователю по душе какая-то страница, он может поделиться информацией о ней одним кликом мыши, причем делает это добровольно.

Однако не все знают, что, когда вы залогинены в Facebook и посещаете сайты с такой кнопкой, сервис запоминает это независимо от того, нажали ли вы на нее.

Профессор Марио Фишер, издатель газеты «Website Boosting», прокомментировал это так: «Точно неизвестно, протоколирует ли Facebook посещение сайтов, но, если судить по взглядам основателя данного ресурса, это можно предположить».

Сайт http://panopticlick.eff.org показывает, какие следы оставляет ваш браузер при посещении веб-страниц Столь же легко следят и за обладателями аккаунтов в Xing. При помощи простых трюков владельцы сайтов могут узнать, какие пользователи этого сервиса посещали их страницы — достаточно лишь добавить в исходный код сайта фрагмент такого типа: <img src http://www.xing.com/profile/Ivanov> В результате Иванов увидит в собственном профиле в бизнес-сообществе имена, профессии и прочую информацию о посетителях своего сайта.

Сайт http://panopticlick.eff.org показывает, какие следы оставляет ваш браузер при посещении веб-страниц Столь же легко следят и за обладателями аккаунтов в Xing. При помощи простых трюков владельцы сайтов могут узнать, какие пользователи этого сервиса посещали их страницы — достаточно лишь добавить в исходный код сайта фрагмент такого типа: <img src http://www.xing.com/profile/Ivanov> В результате Иванов увидит в собственном профиле в бизнес-сообществе имена, профессии и прочую информацию о посетителях своего сайта.

Защита.

Всегда разлогинивайтесь на всех порталах и выходите из почтовых аккаунтов. Впрочем, многие так привыкли быть всегда авторизованными в любимых сообществах, что даже не задумываются о нажатии на кнопку «Выход». Пользователи Mozilla Firefox могут прибегнуть к расширению Prism, которое конвертирует сайт в веб-приложение и работает параллельно с браузером. Это удобно и помогает сохранять приватность, так как вы работаете в двух профилях Firefox сразу.

Неуязвимые: новые cookies браузера

Стоит только поинтересоваться новыми жесткими дисками в онлайн-магазине электроники — и при посещении других сайтов всюду станет отображаться реклама винчестеров.

Возможно, все дело в cookies, которые ресурс оставляет на компьютере пользователя. Если очистить от них браузер, рекламные вставки обычно пропадают.

Однако хакер Сэми Камкар хочет доказать, что данный метод устарел.

Защищенная версия браузера препятствует использованию evercookie Именно он виновен в скандале вокруг червя на MySpace, разразившемся в 2005 году. За 18 часов Сэми Камкар обманул около миллиона пользователей. Он написал JavaScript-код под названием evercookie. Скрипт создает неуязвимые cookies, которые непросто удалить с ПК. Evercookie использует восемь различных методов и мест для скрытия на целевой машине, включая историю посещений и хранилище сессий HTML 5. Даже когда остается всего одна копия, она заново дублируется во всех остальных местах.

Защищенная версия браузера препятствует использованию evercookie Именно он виновен в скандале вокруг червя на MySpace, разразившемся в 2005 году. За 18 часов Сэми Камкар обманул около миллиона пользователей. Он написал JavaScript-код под названием evercookie. Скрипт создает неуязвимые cookies, которые непросто удалить с ПК. Evercookie использует восемь различных методов и мест для скрытия на целевой машине, включая историю посещений и хранилище сессий HTML 5. Даже когда остается всего одна копия, она заново дублируется во всех остальных местах.

Камкар разместил evercookie для бесплатного скачивания на сайте www.samy.pl. Хакера не пугает тот факт, что его скрипт применяется другими. В своем комментарии журналу CHIP он объяснил это так: «Я не боюсь, что программисты используют evercookie. Меня гораздо больше заботит то обстоятельство, что многие фирмы применяют похожие методы уже долгое время. Я просто хочу сделать доступным то, что обычно скрывают».

Слежение происходит незаметно, без вторжения в браузер и установки каких-либо программ, пока flash-cookies находятся на компьютере. По вине нового языка разметки HTML 5, который уже применяется на некоторых сайтах, анонимное перемещение по интернет-пространству стало практически невозможным (см. далее «HTML 5 и JavaScript: конец приватности»). Защита. Если Вы действительно хотите путешествовать по Сети инкогнито, используйте защищенный браузер (он размещен на нашем DVD). Мы протестировали его и убедились: evercookie не удастся передавать данные пользователя. Кроме того, по заявлениям Камкара, в режиме приватного просмотра Safari основательно очищает компьютер и не оставляет следов.

HTML 5 и JavaScript: конец приватности

Сегодня разработчики продвигают новый веб-стандарт — HTML 5. Он предоставляет множество возможностей — например, прикрепление мультимедийных файлов, которые воспроизводятся без плагинов. Но специалисты опасаются, что с HTML 5 и JavaScript приватности в Сети придет конец.

Локальные запоминающие устройства ненадежны. С помощью HTML 5 можно передавать файлы с сайтов на компьютеры и мобильные телефоны. По сравнению с cookies новая версия HTML позволяет сохранять гораздо больший объем информации. Это полезное свойство, однако оно может использоваться и в корыстных целях. Так, с распространением HTML 5 и JavaScript у специалистов в сфере рекламы появляется больше возможностей для идентификации пользователя, отслеживания посещаемых им страниц и даже определения его местоположения путем опроса GPS-модуля в его смартфоне.

Вирусный аналитик «Лаборатории Касперского» прокомментировал это так: «C помощью JavaScript можно разработать своего рода «отпечатки пальцев» для веб-браузера, которые будут содержать информацию в том числе и о таких параметрах, как плагины и установленные шрифты. Эти идентификаторы позволят анализировать поведение пользователя в Сети».

Эпидемия подслушивания: приватный режим

Тем не менее, режим приватного просмотра, который имеется во всех браузерах, не обеспечивает полной защиты от слежки. Конечно, при его активации веб-обозреватель оставляет меньше следов, но Flash-плагин или расширение Adblock Plus выдают вас больше, чем можно было бы ожидать. В то время как браузеры в приватном режиме удаляют HTTP-cookies, историю посещений и поисковые запросы, flash-cookies остаются на компьютере. Проблема заключается в том, что браузер не может управлять этими файлами — доступ к ним есть только у Flash-плагина. Веб-инструменты, с помощью которых flash-cookies можно удалить одним щелчком мыши, доступны по адресу http://bit.ly/2fZi.

Тем временем Adobe улучшила Flash-плагин: новая версия мультимедиаплеера под номером 10.1 поддерживает приватный режим просмотра. При использовании более старых вариантов все же есть опасность шпионажа.

Также нуждается в улучшении блокирующая рекламу программа Adblock Plus. Если в приватном режиме разрешить загрузку рекламы на каком-либо сайте, она снова будет приниматься и в стандартном: списки, в которые заносятся исключения, доступны в обоих режимах.

Защита. Обновите Flash-плеер, и брешь в безопасности будет устранена. При использовании Adblock Plus в режиме приватного просмотра нельзя разрешать всплывающую рекламу ни на одной странице.

Альтернатива. Проверьте в меню Firefox «Дополнения | Adblock Plus | Настройки», занесены ли туда сайты, которых там не должно быть, и при необходимости удалите их вручную.

ichip.ru

|

|

..:::Счетчики:::.. |

|

|

|

|

|

|

|

|