|

|

|

|

Far Far |

WinNavigator WinNavigator |

Frigate Frigate |

Norton

Commander Norton

Commander |

WinNC WinNC |

Dos

Navigator Dos

Navigator |

Servant

Salamander Servant

Salamander |

Turbo

Browser Turbo

Browser |

|

|

Winamp,

Skins, Plugins Winamp,

Skins, Plugins |

Необходимые

Утилиты Необходимые

Утилиты |

Текстовые

редакторы Текстовые

редакторы |

Юмор Юмор |

|

|

|

File managers and best utilites |

Как отключить WebRTC в Firefox, Chrome, Opera, Yandex Браузере? Браузеры без webrtc

Как отключить WebRTC в Firefox, Chrome, Opera, Yandex Браузере?

Здравствуйте. Подскажите как правильно отключить WebRTC в Firefox и других браузерах?

Отключение WebRTC дело не сложное, но прежде чем перейдем к инструкции по отключению, давайте разберемся что это за зверь и зачем его вообще нужно отключать обычному пользователю.

Вас также может заинтересовать статья «Слежка Firefox«, в которой мы показывали как отключается слежка в популярном браузере Mozilla Firefox.Что такое WebRTC?

WebRTC (Web Real-Time Communication) — это стандарт с открытым исходным кодом, который позволяет в реальном времени передавать потоковые данные видео и аудио через браузер по технологии P2P.

Данная технология встроена и включена по умолчанию во все современные браузеры: Mozilla Firefox, Google Chrome, Chromium и Opera.

Чем опасен WebRTC?

Почему включенная функция WebRTC опасна? Потому что P2P во время обмена информации запрашивает реальный IP-адрес пользователя, а WebRTC эту информацию любезно предоставляет всем желающим. Даже в том случае, если пользователь работает через VPN или TOR с помощью этой чудо технологии злоумышленник без особого труда сможет узнать IP-адрес пользователя. А используя уязвимости сможет вычислить IP, ваш реальный IP конечно-же.

Как проверить включенный WebRTC?

Для проверки браузера необходимо зайти на эти сайты:

Следующий скрин говорит о том, что в вашем браузере включена функция WebRTC. Кроме этого, сайт предоставляет и другую интересную информацию.

Конечно можно жить с этим и дальше, но как говорится береженого бог бережет. Поэтому лучше позаботится заранее и закрыть эту дыру.

Как отключить WebRTC?

Из всех современных браузеров лучше всего поддается дрессировке Firefox. И в данном конкретном случае Firefox показал себя с лучшей стороны, давая возможность пользователю не используя сторонние дополнения, с помощью скрытых настроек отключить WebRTC.

Отключение WebRTC Firefox

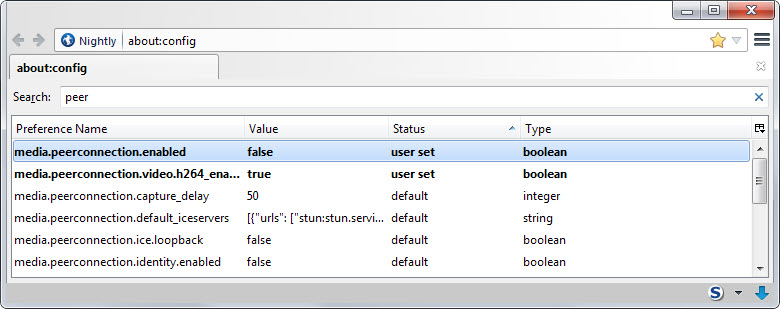

Для отключения в браузере Firefox необходимо ввести в адресной строке команду about:config, после чего появится это сообщение.

Нажимаем на кнопку «Я обещаю…» и продолжаем дальше.

В окне настроек, в строке поиска (не в адресной строке!), как это показано на скрине ниже вводим команду media.peerconnection.enabled. Появится необходимая нам строка. Нажмем на нее правым шелчком мышки и в выпадающем меню выберем первый пункт «Переключить«.

После переключения в поле «Значение» вы должные увидеть параметр «False«. Теперь закрываем это окно и перегружаем браузер.

Еще один способ, это установить специальное расширение Disable WebRTC. Но я предпочитаю и вам советую выполнить эту операцию самим. Не люблю устанавливать программы на компьютер тем-более в браузер.

Есть еще более простой способ — скачать утилиту ConfigFox, которая кроме данной операции может значительно улучшить конфиденциальность и анонимность браузера Firefox. Об этой программе мы писали в статье «Настройки безопасности Firefox«. Я очень рекомендую использовать данную утилиту всем пользователям браузера Mozilla Firefox. Программа не устанавливает себя в браузер, а просто позволяет изменять файл настроек.

Отключение WebRTC Chrome

В браузере Google Chrome все немного сложнее. В Хроме нет возможности отключить данную функцию в самом браузере. Для этого необходимо скачать специальное дополнение, называется оно WebRTC Block. Скачать и установить дополнение вы можете по этой прямой ссылке. Мы не тестировали данное расширение и гарантий дать никаких не можем.

Также существует дополнение ScriptSafe, которое тоже может помочь в решении данной проблемы. На мой взгляд это лучший способ решить проблему WebRTC в Хроме.

С этим расширением неопытному пользователю будет сложнее, но если вы из продвинутых, то очень советую в нем поковыряться.

Если вам известны другие способы решения данной проблемы в браузере Хром, напишите в комментариях.

Отключение WebRTC Opera / Яндекс Браузер

Для браузера Opera есть несколько плагинов: WebRTC Leak Prevent и WebRTC Control. Лично не проверял пробуйте и пишите, что помогло, а что нет.

В заключение хочу сказать, что на данный момент не существует надежного сто процентного способа отключить WebRTC в Chromium браузерах таких как: Chrome, Yandex, Opera и т.д. Поэтому я советуют всем, кто использует VPN и кому важна анонимность, временно прекратить пользоваться этими браузерами. Я думаю в скором будущем, эта дыра будет закрыта и вы сможете вернутся к ним. А пока можете временно переехать на Firefox.

На этом все. В следующих статьях будем говорить об анонимности и надежности VPN и публичных Proxy. Будет весело, будем ломать стереотипы. Вам это понравится ;)!

www.spy-soft.net

как два браузера договариваются о голосовых и видеозвонках / Блог компании Voximplant / Хабрахабр

Спойлер: никак. За них это делает разработчик.

Спойлер: никак. За них это делает разработчик.Когда много лет назад начали убивать Flash, пострадали не только браузерные игры. Flash традиционно была сильна в голосовых и видеозвонках: прямой доступ к микрофону, камере, динамикам, возможность работать с UDP-пакетами. В HTML5 заменой стала технология WebRTC. Та самая, которая несколько месяцев назад наконец-то приземлилась в Safari и Edge. Теперь можно звонить с веб-страницы, открытой на iPhone, на другую веб-страницу, например, открытую в Firefox Quantum на линуксе.

Одна из «фишек» WebRTC, которой не было у Flash — это возможность P2P-соединений между браузерами. Но чтобы peer-to-peer работал, программисту придется помучиться. О том, как браузеры договариваются куда слать UDP-пакеты, и что при этом должен сделать разработчик — под катом.

«Сигнализация» — то, о чем стараются не говорить

Большинство тюториалов по WebRTC — это рассказ про крутую замену Flash, голосовые и видеозвонки из браузеров, красивая история про peer-to-peer и десятимегабитный видеопоток без задержек при видеозвонке с вашего iPhone на Windows-ноутбук, при условии что они подключены к одному WiFi. В качестве же кода обычно показывают несколько строк JavaScript, убедительно демонстрирующих как все просто.Фокус в том, что обычно демонстрируется обертка над WebRTC. И кроме сокрытия от разработчика кишок RTCPeerConnection и MediaDevices.getUserMedia, такие обертки прячут от разработчика все коммуникации между двумя браузерами, используя для этого собственное облако и стек технологий: будь это PubNub, Twilio или наш Voximplant. Делать работу за разработчика — хорошо и правильно. Но упрощая стек технологий, мы часто подкладываем себе мину замедленного действия, когда непонимание происходящих «под капотом» процессов приводит к срыву сроков, работающих через раз решениях и «техническим проблемам», о которых так любит с придыханием рассказывать техподдержка.

Этот рассказ — про сигнализацию в WebRTC, как ее делаем мы и другие компании, а также как ее можете сделать вы, если захотите создать свое решение «с нуля» и без использования готовых сервисов.

Этот рассказ — про сигнализацию в WebRTC, как ее делаем мы и другие компании, а также как ее можете сделать вы, если захотите создать свое решение «с нуля» и без использования готовых сервисов.Зачем нужен сервер при P2P-звонке

Слыша словосочетание «peer-to-peer», мы обычно вспоминаем торренты. У которых вроде как центрального сервера нет. Что такое «сигнализация» в WebRTC и где у нее сервер?Предположим, вы сделали веб-страницу с WebRTC и JavaScript-кодом. Открыли ее на трех ноутбуках, подключенных к вашему WiFi и хотите, чтобы первый ноутбук сделал видеозвонок на третий. Как WebRTC на первом ноутбуке узнает, что нужно подключаться именно к третьему? Как бы мы поступили на месте разработчиков WebRTC?

Первый пришедший в голову способ — это передать WebRTC первого ноутбука IP-адрес третьего ноутбука и пусть отсылает UDP-пакеты. Но такой способ будет работать, только если оба устройства подключены к одной сети и эта сеть позволяет им принимать пакеты друг от друга (сюрприз — публичный WiFi в отелях и на площадках конференций чаще всего не позволяет). А что если у нас не одна, а три точки доступа WiFi? И все три ноутбука подключены к разным точкам доступа и имеют один и тот же виртуальный IP-адрес, например «192.168.0.5». Куда браузеру, запущенному на первом ноутбуке, отправлять пакеты?

Можно предположить, что в такой ситуации звонка не будет, и нам в любом случае потребуется внешний сервер с «настоящим» IP-адресом, через который браузеры на обоих ноутбуках смогут общаться друг с другом. Но авторы WebRTC посчитали, что голос и видео — это трафикоемкие коммуникации, и если миллионы пользователей Skype for Web или Google Hangouts будут звонить через публичные сервера, то эти сервера лопнут. Создатели WebRTC наделили технологию возможностью «пробивать» NAT и устанавливать P2P-подключения, даже если оба устройства имеют виртуальные IP-адреса и не могут напрямую обмениваться пакетами. Расплатой стала та самая «сигнализация». Разработчик не может просто передать WebRTC IP-адрес второго устройства или внешнего сервера. Ему нужно помочь обоим браузерам внимательно осмотреть сеть и договориться друг с другом. И для этого ему нужен свой Signaling Server.

Offer, Answer, ICE кандидаты и другие страшные слова

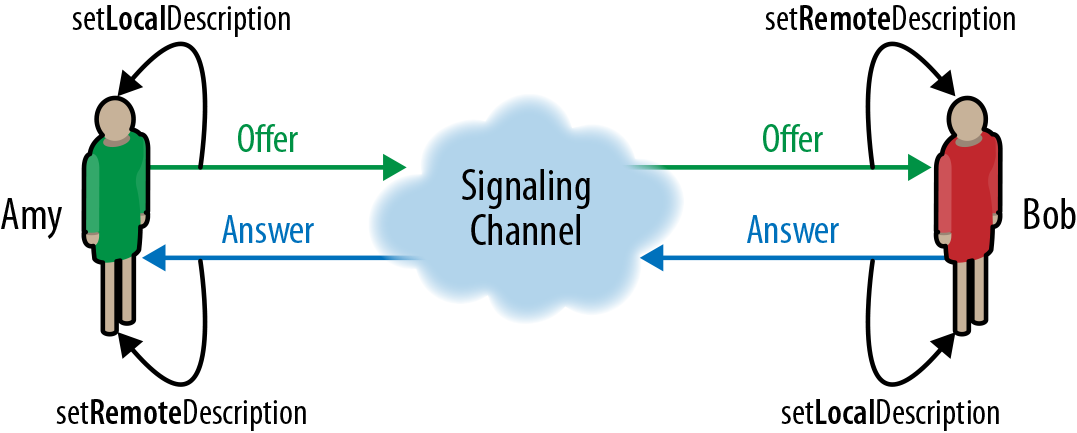

Итак, как выглядит видеозвонок между двумя браузерами с точки зрения разработчика?- После всей предварительной подготовки и создании необходимых JavaScript-объектов на первом браузере вызывается WebRTC метод createOffer(), который возвращает текстовый пакет в формате SDP (или, в будущем, JSON-сериализуемый объект, если oRTC версия API заборет «классическую»). Этот пакет содержит информацию о том, что за коммуникации хочет разработчик: голос, видео или отсылать данные, какие кодеки есть — вся вот эта история

- А вот теперь — сигнализация. Разработчик должен каким-то способом (really, в спецификации так и написано!) передать этот текстовый пакет offer второму браузеру. Например, используя собственный сервер в интернет и WebSocket-подключение от обоих браузеров

- Получив offer на втором браузере, разработчик передает его WebRTC с помощью метода setRemoteDescription(). Затем вызывает метод createAnswer(), который возвращает такой же текстовый пакет в формате SDP, но уже для второго браузера и с учетом полученного пакета от первого

- Сигнализация продолжается: разработчик передает текстовый пакет answer обратно первому браузеру

- Получив answer на первом браузере, разработчик передает его WebRTC с помощью уже упомянутого метода setRemoteDescription(), после чего WebRTC в обоих браузерах минимально осведомлены друг о друге. Можно подключаться? Увы, нет. На самом деле все только начинается

- WebRTC в обоих браузерах начинает изучать состояние сетевого подключения (на самом деле в стандарте не указано когда это нужно делать, и для многих браузеров WebRTC начинает изучать сеть сразу же после создания соответствующих объектов, чтобы не создавать потом лишних задержек при подключении). Когда разработчик на первом шаге создавал объекты WebRTC, он должен был как минимум передать адрес STUN-сервера. Это сервер, который в ответ на UDP-пакет «какой у меня IP» передает IP-адрес, с которого получил этот пакет. WebRTC использует STUN-сервера чтобы получить «внешний» IP-адрес, сравнить его с «внутренним» и понять есть ли NAT. И если есть, то какие обратные порты NAT использует для маршрутизации UDP-пакетов

- Время от времени WebRTC на обоих браузерах будет вызывать коллбэк onicecandidate, передавая уже знакомый SIP-пакет с информацией для второго участника подключения. В этом пакете содержится информация о внутреннем и внешнем IP-адресах, попытках подключения, портах используемых NAT и так далее. Разработчик использует сигнализацию, чтобы передавать эти пакеты между браузерами. Переданный пакет отдается WebRTC с помощью метода addIceCandidate()

- Через некоторое время WebRTC установит подключение peer-to-peer. Или не сможет, если NAT будет мешать. Для таких случаев разработчик может передать адрес TURN-сервера, который будет использоваться в качестве внешнего соединительного элемента: оба браузера будут передавать через него UDP-пакеты с голосом или видео. Если STUN-сервер можно найти бесплатный (например, есть у google), то TURN-сервер придется поднимать самому. Никому не интересно пропускать через себя терабайты видеотрафика просто так

Простая сигнализация HTTP-запросами, которая не работает

Первое, что приходит в голову — это простейший HTTP-сервер и xmlHttpRequest/fetch со стороны браузера. Увы, работать будет только для «hello world» из учебника. В реальной жизни сервер ляжет от такого количества запросов. Которые придется делать довольно часто, чтобы нажав «connect» пользователь не ждал несколько минут «установки соединения». И еще их придется делать часто потому, что WebRTC — это realtime история, и offer/answer/ice нужно передавать очень быстро. Задержка даже в несколько секунд может послужить сигналом для WebRTC что «ничего не получается», после чего движок прекратит попытки установить подключение. Как вариант можно попробовать технику «long polling», но на практике она не очень хорошо работает и промежуточная интернет-инфраструктура любит обрывать такие «медленные» HTTP-запросы.

WebSockets-сигнализация: most effective tactics available

Большинство решений, использующих WebRTC, для сигнализации используют WebSockets. Протокол уже достаточно «старый», чтобы его поддерживало подавляющее большинство используемых веб-браузеров и сетевого оборудования. А если использовать обертку вроде socket.io или SocketJS, то в тех редких случаях, когда WebSocket не работает, можно деградировать до HTTP long polling, который будет работать «хоть как-то». Со стороны сервера WebSockets-подключение, по которому не передаются данные, почти не потребляет ресурсов, и сервер может спокойно обслуживать десятки тысяч ожидающих звонка веб-страниц.Какие проблемы могут быть с WebSockets? Ну, подключения иногда обрываются — это надо обрабатывать. Еще у них высокие таймауты keep alive — подключение может выглядеть живым, но на самом деле оно уже оборвано где-то на промежуточном оборудовании. А мы об этом узнаем только когда не придет очередной keep alive пакет, а это может быть десять минут. В течении которых до нас пытаются дозвониться, но не могут. Этот механизм отдан на откуп реализациям браузеров и серверов, так что ping-pong frame со стороны сервера небесполезно будет проверить и подкрутить в случае необходимости.

HTTP/2-сигнализация как современный аналог WebSocket

Когда 2-я версия HTTP станет более популярной, WebSockets и Server Side Events скорее всего уйдут в прошлое. Бинарный канал общения с сервером в обе стороны, по которому можно получить и HTML-страницу, и картинки, и организовать WebRTC сигнализацию — это очень круто. К сожалению, несмотря на поддержку последними версиями популярных браузеров, HTTP/2 все еще опасно использовать для проектов с широкой аудиторией. Причина — в промежуточном оборудовании, составляющим «скелет» интернета. Все эти роутеры, шлюзы, баррикадки и киски двадцатилетней давности часто завершают HTTP/2-соединения, не понимая что это такое и пытаясь «защитить» что-то от кого-то.WebRTC-сигнализация как пример рекурсии

А еще для сигнализации WebRTC можно использовать другое подключение WebRTC! Звучит странно, но у этого способа есть свои плюсы. Если первое WebRTC-подключение установить между браузером и облаком (как это делается у нас для не P2P-звонков) с какой-нибудь другой сигнализацией, то у такого подключения затем можно использовать Data Channel API. Которое выгодно отличается от WebSockets тем, что может работать не только «как TCP», но и «как UDP», очень быстро отправляя пакеты без гарантированной доставки. Такой способ позволит очень быстро сигнализировать подключения — быстрее, чем WebSockets и HTTP/2. В ряде случаев такой способ это то, что нужно. Например, в играх.TL;DL

Резюмируя все описанное: перед тем, как WebRTC установит подключение peer-to-peer, разработчик должен обеспечить возможность двум браузерам (или другим устройствам; библиотека libwebrtc от Google позволяет использовать WebRTC на всем, что движется компилирует C++) обменяться несколькими текстовыми пакетами. Делать это надо быстро, иначе таймауты и ничего не получится. Платформы делают сигнализацию (и многое другое) за разработчика, но если очень надо, то можно сделать самому. Только помнить о куче нюансов, а потом все отладить.Иллюстрация до ката с сайта www.elasticrtc.comИллюстрация дракона с сайта www.sococo.com/blog/webrtc-signaling-here-be-dragons

habrahabr.ru

Как отключить WebRTC в браузере Firefox и Chrome

Краткая информация

WebRTC (Web Real-Time Communication) – технология с открытым исходным кодом, позволяющая передавать потоковые данные между браузерами по технологии “точка-точка” (p2p).

WebRTC встроен по умолчанию в последних версиях Firefox, Chrome/Chromium, Opera и позволяет производить соединение между двумя и более браузерами для видео/аудио-звонков и не только.

Почему не безопасно?

Дело в том, что для соединения по принципу p2p необходимо знать реальный IP-адрес и WebRTC эту информацию бесстыдно сливает. Даже если вы сидите под TOR/VPN то не составит особого труда узнать ваш локальный IP-адрес в сети и на стороне, например, VPN-сервера. А с использованием уязвимостей можно определить ваш реальный IP, за которым вы скрываетесь.

Как проверить

Для проверки локального IP используйте страницу: https://diafygi.github.io/webrtc-ips/

JavaScript-код и описание доступны на следующей странице: https://github.com/diafygi/webrtc-ips

Проверить включенность камеры, звука, захвата экрана и т.д. в браузере можно по ссылке: https://www.browserleaks.com/webrtc

Как отключить

Firefox

Вызываем скрытые настройки по about:config в адресной строке, ищем параметр media.peerconnection.enabled, выставляем его в false.

Кроме этого вам необходимо отключить следующие службы:

Google Safe Browsing

Который сливает историю сёрфинга в Google. Требуется предупреждение, что отключение Safe Browsing повышает риск подхватить заражения в результате посещения вредоносного сайта.

browser.safebrowsing.enabled browser.safebrowsing.downloads.enabled browser.safebrowsing.malware.enabled |

Статистика Firefox

Отправляет в Mozilla отчёты о стабильности и производительности.

datareporting.healthreport.service.enabled datareporting.healthreport.uploadEnabled |

Статистика использования.

toolkit.telemetry.enabled |

Encrypted Media Extensions (DRM)

Бинарный плагин с неизвестным исходным кодом, который поставляется вместе с Firefox, начиная с версииv 38. Позволяет воспроизводить зашифрованный медиаконтент и использовать Netflix и др. без Microsoft Silverlight. Для полного удаления плагина нужно установить версию EME-free браузера Firefox.

media.eme.enabled media.gmp-eme-adobe.enabled |

Firefox Hello

Firefox подключается к сторонним серверам (Telefonica) без разрешения.

Интеграция с Pocket

Сторонний сервис для управления списком статей, отложенных для прочтения.

Геолокация

Поисковые подсказки

Всё набранное в строке поиска отправляется поисковой системе. После отключения этой опции подсказки продолжат работу, но только на основе локальной истории поиска.

browser.search.suggest.enabled |

Защита от слежки со стороны сайтов

В отличие от всех перечисленных выше, эту опцию, наоборот, следует включить. Это нужно для активной блокировки сайтов, которые известны своим некорректным поведением в отношении слежки за пользователями. Не путать с DNT, которая только «просит» сайты не отслеживать вас. Здесь же осуществляется принудительная блокировка.

privacy.trackingprotection.enabled |

Chrome/Chromium

Отключается лишь установкой небольшого расширения (~10 кб): WebRTC Block, правда локальный IP адрес браузер не перестаёт светить.

В браузерах на основе Chromium и Firefox реализована поддержка технологии WebRTC для аудио- и видеочатов прямо из окна браузера. Кроме удобства, эта функция имеет неприятный побочный эффект.

В частности, WebRTC допускает отправку запросов к STUN-серверам, которые возвращают локальный и публичный IP-адрес пользователя. Такие запросы можно осуществлять скриптом, поэтому IP-адреса отображаются средствами JavaScript.

Запросы отправляются в обход стандартной процедуры XMLHttpRequest и не видны из консоли разработчика, их нельзя заблокировать плагинами вроде AdBlockPlus или Ghostery. Таким образом, эти запросы могут использовать, например, рекламодатели, для скрытного отслеживания пользователей.

На этой демо-странице ты увидишь свой собственный локальный и внешний IP.

Такой код работает в Firefox и Chrome. Его можно скопировать в консоль разработчика для тестирования.

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 | //get the IP addresses associated with an account function getIPs(callback){ var ip_dups = {};

//compatibility for firefox and chrome var RTCPeerConnection = window.RTCPeerConnection || window.mozRTCPeerConnection || window.webkitRTCPeerConnection; var mediaConstraints = { optional: [{RtpDataChannels: true}] };

//firefox already has a default stun server in about:config // media.peerconnection.default_iceservers = // [{"url": "stun:stun.services.mozilla.com"}] var servers = undefined;

//add same stun server for chrome if(window.webkitRTCPeerConnection) servers = {iceServers: [{urls: "stun:stun.services.mozilla.com"}]};

//construct a new RTCPeerConnection var pc = new RTCPeerConnection(servers, mediaConstraints);

//listen for candidate events pc.onicecandidate = function(ice){

//skip non-candidate events if(ice.candidate){

//match just the IP address var ip_regex = /([0-9]{1,3}(.[0-9]{1,3}){3})/ var ip_addr = ip_regex.exec(ice.candidate.candidate)[1];

//remove duplicates if(ip_dups[ip_addr] === undefined) callback(ip_addr);

ip_dups[ip_addr] = true; } };

//create a bogus data channel pc.createDataChannel("");

//create an offer sdp pc.createOffer(function(result){

//trigger the stun server request pc.setLocalDescription(result, function(){}, function(){});

}, function(){}); }

//Test: Print the IP addresses into the console getIPs(function(ip){console.log(ip);}); |

Единственные расширения, которые блокируют такие запросы, — это расширения, полностью запрещающие выполнение скриптов, как NoScript для Firefox. Разумеется, в настройках браузера тоже есть опция, чтобы запретить скрипты.

[Всего голосов: 7 Средний: 3.4/5]

[Всего голосов: 7 Средний: 3.4/5] Last updated by cryptoworld at Февраль 3, 2016.

cryptoworld.su

Что такое WebRTC и как это отключить в Firefox, Chrome, Opera, Яндекс Браузер, Safari, SRWare Iron

Быстрый переход к настройке браузеров

WebRTC (сокращенно от Web real-time communications) – это технология, которая позволяет передавать аудио и видео потоковые данные между браузерами и мобильными приложениями.

Разработка этой технологии составляет конкуренцию Skype. WebRTC можно использовать для организации видеоконференций напрямую в браузере. Проект имеет открытый исходный код и активно продвигается компанией Google и в частности командой разработки браузера Google Chrome.

Как работает WebRTC

Браузеры пользователей благодаря технологии WebRTC могут передавать данные друг другу напрямую. WebRTC не нужен отдельный сервер, который бы хранил и обрабатывал данные. Все данные обрабатываются напрямую бразерами и мобильными приложениями конечных пользователей.

Технология WebRTC поддерживается всеми популярными браузерами Mozilla Firefox, Opera, Google Chrome (и всеми браузерами на базе Google Chrome), а также мобильными приложениями на базе Android и iOS.

Опасность WebRTC

Опасность технологии WebRTC заключается в определении вашего реального IP адреса. Так как подключение идет напрямую с другим пользователем, браузером, веб-сайтом или мобильным приложением, то настройки сети игнорируются. Для создания аудио и видеосвязи браузеры должны обменяться внешними и локальными IP адресами.

Анонимный VPN сервис решает данную проблему и скрывает реальный IP адрес. Максимум, что может быть обнаружено – это локальный IP адрес, присвоенный пользователю VPN сетью. Это не опасно, так как такие же локальные IP адреса будут показываться, если вы используете роутер для раздачи Интернета.

Если вы используете прокси, тогда WebRTC сможет определить ваш реальный IP адрес за прокси или IP адрес VPN сервера, если вы используете цепочку VPN + прокси.

WebRTC также определяет ваш реальный IP адрес при использовании сети Tor.

Самое лучшее решение – отключить технологию WebRTC, если вы этим не пользуетесь.

Как отключить WebRTC в браузерах

Быстрая навигация по этой странице.

Mozilla Firefox

Opera

Google Chrome

Яндекс Браузер

SRWare Iron и другие на базе Google Chrome

Internet Explorer, Microsoft Edge

Safari на macOS

Safari на iOS

Google Chrome на Android

Как отключить WebRTC в Mozilla Firefox

Браузер Mozilla Firefox - это единственный браузер, позволяющий отключить технологию WebRTC без установки дополнительных плагинов.

Ручная настройка

Если вы не используете технологию WebRTC, то можете полностью отключить ее. В случае, когда необходимо использовать WebRTC периодически удобнее установить плагин для Firefox.

Чтобы отключить технологию WebRTC в Mozilla Firefox необходимо в адресной строке браузера ввести следующий текст и нажать кнопку Enter.

about:config

Нажмите, кнопку Я принимаю на себя риск.

Выполните следующее:

- В поисковую строку введите текст и нажмите Enter. media.peerconnection.enabled

- Нажмите правой кнопкой мышки на строку и выберите Переключить. Или дважды кликните по строке.

После этих действий WebRTC будет отключен.

Настройка через плагин WebRTC Control

Если вы пользуетесь технологией WebRTC, то отключение и включение через настройки будет занимать много времени. Установите плагин, который поможет включать и выключать WebRTC в 1 клик мышки.

Откройте Дополнения.

Выберите:

- Раздел Поиск

- Введите название плагина в поисковую строку: WebRTC Control

- Нажмите кнопку Установить

Активируйте плагин. Иконка плагина должна стать синего цвета для блокировки WebRTC.

Как отключить WebRTC в браузере Opera

Для отключения WebRTC в браузере Opera перейдите в галерею Расширений.

Выполните следующие действия:

- Введите название плагина в поисковой строке: WebRTC Control

- Нажмите на плагин

Нажмите Добавить в Opera.

Активируйте плагин. Иконка плагина должна стать синего цвета для блокировки WebRTC.

Как отключить WebRTC в Google Chrome

Для отключения WebRTC в браузере Google Chrome перейдите в раздел Расширения.

Пролистайте страницу вниз и нажмите Еще расширения.

Выполните следующие действия:

- Введите в поисковую строку название плагина: WebRTC Control

- Нажмите кнопку Установить.

Нажмите Установить расширение.

Активируйте плагин. Иконка плагина должна стать синего цвета для блокировки WebRTC.

Как отключить WebRTC в Яндекс Браузере

Для отключения WebRTC в Яндекс Браузере перейдите в раздел Дополнения.

Пролистайте страницу вниз и нажмите Каталог расширений для Яндекс Браузера.

Выполните действия:

- Введите в поисковой строке название плагина: WebRTC Control

- Нажмите на плагин для установки.

Нажмите Добавить в Яндекс Браузер.

Нажмите Установить расширение.

Активируйте плагин. Иконка плагина должна стать синего цвета для блокировки WebRTC.

Как отключить WebRTC в браузере SRWare Iron

Браузер SRWare Iron сделан на базе Google Chrome.

Установите плагин WebRTC Control по инструкции для Google Chrome.

Как отключить WebRTC в Internet Explorer и Microsoft Edge

Браузер Internet Explorer не имеет поддержки технологии WebRTC.

Microsoft Edge использует технологию WebRTC. Для частичного отключения WebRTC в браузере Microsoft Edge выполните следующие шаги:

- Введите about:flags в адресной строке браузера

- Поставьте галку

- Перезапустите браузер

Как отключить WebRTC в браузере Safari на macOS

Для отключения WebRTC зайдите в Настройки браузера Safari.

На вкладке Дополнения поставьте галку, чтобы показывать раздел Разработка в меню.

Поставьте галку на элементе Remove Legacy WebRTC API для отключения технологии WebRTC в Safari на macOS.

Как отключить WebRTC в Safari на iOS

Зайдите в раздел Настройки.

Листайте вниз и найдите пункт Safari.

Нажмите Дополнения.

Нажмите Experimental Features.

Нажмите Remove Legacy WebRTC API для отключения технологии WebRTC на iOS.

Как отключить WebRTC в Chrome на Android

Для отключения WebRTC в браузере Google Chrome на Android необходимо в браузере ввести следующий текст в адресную строку:

chrome://flags/#disable-webrtcУстановите параметр в значение enable. Перезапустите Google Chrome и после этого WebRTC будет отключен.

thesafety.us

Что такое WebRTC. Как и зачем с ним бороться?

Из семи миллиардов жителей нашей планеты 2,5 миллиарда непрерывно «сидят» в сети. Покупка новых моделей персональных компьютеров и телефонов с улучшенными характеристиками подключения к сети растет очень быстрыми темпами. Сейчас множество повседневных задач легко решаются в онлайн-режиме. А значит, появляется спрос на еще большее улучшение средств общения через сеть. Так и возникла технология WebRTC.

WebRTC читается как Web Real Time Communication, то есть, если перевести с английского, получится «Интернет-коммуникация в режиме реального времени». Данная коммуникация представляет собой открытый стандарт, с помощью которого можно передавать потоковые данные (аудио и видео) через сеть в режиме реального времени. Применение этой технологии не требует загрузки и установки каких-либо программ. Все манипуляции производятся непосредственно через браузер.

WebRTC - развивающийся коммуникационный стандарт с глубоким внедрением в систему браузера Firefox и Chrome. Пока данный стандарт поддерживается только тремя браузерами: Opera, Mozilla Firefox и Google Chrome. WebRTC создавалась с целью быстрой передачи и защиты конфиденциальной информации при использовании локальных сетевых потоков (организация сетевых совещаний, удаленных конференций и т. д.).

Справляется ли WebRTC со своими задачами?

Однозначно нет. По первоначальной задумке технология WebRTC была разработана Google для безопасного обмена видео- и аудиоданными между двумя пользователями (p2p-соединение) без участия каких-либо сторонних программ. То есть ничего устанавливать на компьютер не надо: вы просто используете WebRTC как полезное дополнение к установленному на ПК браузеру. Однако свои задачи технология не выполняет.

Стандарт WebRTC позволяет сторонним пользователям на раз определять IP-адрес пользователя сети, минуя программные заслоны VPN, TOR, SOCKS и других сетевых «защитников». Причем это не халтурная работа указанных сервисов, а недостаток вашего браузера.

Известно, что WebRTC по умолчанию установлена на следующих браузерах: Chrome, Firefox и Opera. И все эти программы потенциально уязвимы: они сводят на нет все ваши усилия по анонимизации вашего компьютера в сети. Поэтому рекомендуем вам отключить данный коммуникационный стандарт, если он есть в вашем браузере.

Как отключить WebRTC в Mozilla Firefox?

Если у вас стоит 18-я или 19-я версия Mozilla Firefox, то стандарт WebRTC, скорее всего, уже установлен в данном браузере по умолчанию. Чтобы убрать «засланного казачка» вызываем скрытые настройки. Для этого вводим в адресную строку браузера фразу «about:config» и нажимаем Enter. Получаем от браузера предупреждение:

Обещаем браузеру, что будем осторожны, и получаем список настроек:

Ищем через поиск (отмечено красной рамкой) название настройки: «media.peerconnection.enabled». Получаем вот такую картинку:

Меняем значение «true» на значение «false»:

Таким образом, безопасность вашего пребывания в сети стала не 100%-й, конечно же, но перешла на более высокий уровень, чем раньше. Теперь злоумышленникам придется сильно поломать голову, чтобы определить ваше местонахождение.

Как сделать WebRTC неактивным в браузере Google Chrome?

В Google Chrome «свежих» версий (начиная с 17-й версии) коммуникационный стандарт WebRTC установлен точно. Пока известен только один безопасный способ отключения вредного приложения. Многие специализированные веб-сервисы предлагают альтернативные методики, которые заключаются в том, чтобы установить специфические расширения. Вы, конечно же, можете сделать это на свой страх и риск, отыскав нужные ссылки через поисковую строку системы Google или Яндекса, однако, делать этого не советуем. Есть более безопасный способ, о котором будет рассказано ниже.

Итак, приступим. Открываем Google Chrome и вводим в адресную строку набор символов «chrome://flags/#disable-webrtc». Если вы открыли браузер на платформе Android, то все в порядке. Дальше просто нажимайте на кнопку "Отключение WebRTC Android" и наслаждайтесь безопасным интернетом.

На других же устройствах, на момент написания стать, WebRTC в Хроме не отключается, но есть добопление которое его блокирует, называется WebRTC Leak Prevent . Ставьте его в Chrome и WebRTC, Ваш IP не будет показывать.

Как отключить WebRTC в браузере Opera?

Коммуникационный стандарт WebRTC установлен на всех браузерах Opera, начиная с версии №12. Пока безопасный способ сделать стандарт WebRTC неактивным в браузере Opera неизвестен. Конечно, можно воспользоваться подозрительными расширениями из интернета. Однако все также не советуем этого делать. Так можно подорвать защитные механизмы вашего персонального устройства еще больше. Просто установите на компьютер другой, более безопасный браузер.

WebRTC: перспективы

Коммуникационный стандарт WebRTC не оправдал возложенных на него надежд. Хотя первоначальная идея бесплатной, общедоступной и не нуждающейся в установке дополнительных программ технологии имела все шансы на успех. WebRTC сейчас - это множество плохо связанных между собой составляющих, а не единая инновационная технология, как предполагалось.

Google пришлось признать, что коммуникационный стандарт WebRTC не может создавать безопасную связь между браузерами двух и более удаленных пользователей. И пока предпосылок, что что-то изменится к лучшему, не наблюдается. Наилучшим примером применения стандарта WebRTC сейчас являются внутренние приложения с использованием удаленного рабочего стола. Такую связь могут обеспечить и все остальные популярные коммуникационные стандарты. Это сводит на нет все преимущества использования WebRTC для общения.

Знаковым событием для WebRTC стала прошедшая в апреле 2014 года в Лондоне конференция Google. Мероприятие было устроено с целью прорекламировать WebRTC, поднять вверх постоянно сползающий вниз рейтинг технологии. Однако план провалился. На вопрос ведущего: «Кто в зале пользуется стандартом WebRTC постоянно?» ни один из двухсот участников не поднял руку. Само же выступление разработчика было полно просьбами дать им еще несколько лет на доработку продукта. Однако с приходом на мировой коммуникационный рынок VoLTE времени у компании Google и ее детища уже не осталось.

buy.fineproxy.org

Какие браузеры поддерживают WebRTC - Блог о видеоконференцсвязи

2012 год можно по праву считать годом зарождения нового тренда — технологии звонков из браузеров по WebRTC. Именно в этом году все популярные браузеры один за другим стали обновлять свои сборки и включать в них поддержку Web Real-Time Communications. Первопроходцем стал Google Chrome, после чего эстафету подхватили и остальные браузеры.

На сегодняшний день практически все они поддерживают данную функциональность (к таким относятся вышеупомянутый Google Chrome, Mozilla Firefox и Opera). В отличие от них, Internet Explorer до недавнего времени поддерживал WebRTC только через сторонние плагины, однако в октябре 2014 года разработчики наконец-то официально объявили о выпуске решения ORTC специально для этого браузера.

Сегодня обсудим тройку браузеров из первой категории, а также подробнее расскажем о том, что представляет из себя WebRTC для Internet Explorer.

Google Сhrome: первый пошел

В нашем списке браузер Google Chrome занял почетное первое место в виду того, что именно он стал первопроходцем и первым поддержал технологию WebRTC в 2012 году начиная с 17 версии. До этого ни один браузер не мог совершать видеозвонки без установки специальных клиентских приложений. Поэтому, сама идея создания возможности захвата аудио и видеопотоков и последующее их воспроизведение прямо в браузере была принята пользователями на «ура».

Однако, стоит заметить, что браузерные звонки существовали еще задолго до появления WebRTC, вспомним хотя бы небезызвестные Flash и Java. Однако, проблема Java — в сложности реализации DSP библиотек (отсутствие эхоподавления, задержка звука), а Flash необходимо скачивать и устанавливать на свой ПК, что, естественно, занимает время. В WebRTС данных проблем не существует.

Кстати, мы уже успели сравнить новый тренд — WebRTC с технологией Flash. Увидеть их «поединок» в рамках нашего блога можно тут.

С каждой новой версией Google Chrome поддерживал всё новые возможности WebRTC, и, к сегодняшнему дню мы видим результат — полноценный браузерный клиент для видеозвонков, не требующий установки дополнительных расширений.

Звонки в Mozilla Firefox

Браузер Mozilla Firefox поддерживает WebRTC начиная со своей 18 Aurora-сборки, которая изначально требовала ручной настройки функционала видеозвонков. По умолчанию WebRTC не функционировал, поэтому, прежде чем отдать разрешение на запрос доступа сайта к микрофону и камере, пользователям предлагалось посетить страницу продвинутых настроек (about:config). Однако, не долго мучились пользователи — уже в 2013 году Firefox выпустил 22 версию, в которую была включена поддержка WebRTC по умолчанию.

«Оперная» версия WebRTC

В Opera, также, как и в предыдущем браузере, поддержка стандарта WebRTC была реализована в 18 версии, которую выпустили в декабре 2013-го. Именно в этой сборке по умолчанию включили поддержку интерфейса getUserMedia API, который является неотъемлемым компонентом технологии WebRTC. С помощью данного интерфейса веб-браузер Opera мог получать доступ к веб-камере и микрофону компьютера пользователя.

WebRTC на мобильных браузерах

Кстати, в марте 2014 вышла 20-я сборка Opera с поддержкой Web Real-Time Communication для мобильных устройств Android.

Немного раньше поддержали WebRTC другие браузеры для Android: Google Chrome Beta 29 с поддержкой стандарта вышла в июле 2013 года, через пару месяцев — в сентябре того же года — Mozilla Firefox для Android выпустил 24 сборку с возможностью видеозвонков из браузера.

Стоит упомянуть и о предстоящем выходе мобильного браузера от Ericsson для устройств iOS — в октябре 2014 года анонсировали его выпуск. Веб-браузер под названием Bowser и платформа OpenWebRTC станут первооткрывателями стандарта WebRTC для Apple устройств.

WebRTC: теперь и в Internet Explorer

Но пока что под принципиально другим названием — ORTC. Это новый свободный проект, который, по заявлению Microsoft, станет прекрасной альтернативой WebRTC, а может даже и вовсе переквалифицируется в WebRTC 1.1. Стандарт поддержал лучшие, зарекомендовавшие себя аудиокодеки — Opus, G.711 и G.722, и, конечно же, внедрил H.264 для кодирования видео. Планы — грандиознейшие: совместимость с ВКС-решениями, VoIP и традиционной телефонией, чат со всеми браузерами. Что ж, с интересом понаблюдаем за развитием нового стандарта=)

WebRTC в решениях TrueConf

Чтобы подключиться к конференции, созданной на сервере TrueConf, необходимо перейти по специальной ссылке, которая распространяется администратором среди всех пользователей. При переходе в браузер вы должны предоставить доступ к вашему микрофону и камере, чтобы остальные участники конференции могли видеть и слышать вас. Выберите в выпадающем списке подходящее аудио и видеооборудование, после чего нажмите «Разрешить доступ к выбранным устройствам»:

После активации иконка камеры в левом верхнем углу окрасится в зеленый цвет.

В браузере Google Chrome это выглядит так:

Разрешив доступ к вашим устройствам, вы попадете в конференцию:

В конференции WebRTC можно:

- включать/отключать камеру, звук и микрофон;

- обмениваться текстовыми сообщениями;

- использовать встроенный менеджер конференций со списком участников;

- просматривать презентации, транслируемые с клиентского приложения;

- разворачивать видеоокно на весь экран.

Поддержка технологий в браузерах

Мобильные браузеры Android с поддержкой WebRTC

| Chrome 29+ |  |

| Opera 20+ |  |

| Firefox 24+ |  |

На данный момент в мобильных устройствах iOS WebRTC не поддерживается.

Смотрите также:

trueconf.ru

Тест на утечку через WebRTC: устранение утечки IP-адресов

Как сделать проверку на утечку через WebRTC

В чем разница между публичными и локальными IP-адресами?

При проверке на утечку вы увидите два типа IP-адресов: публичный и локальный.

Публичные IP-адреса уникальны. Они являются частью вашей идентификации в Интернете. Когда вы используете VPN, сайты видят публичный IP-адрес VPN-сервера вместо вашего, то есть ваша конфиденциальность защищена.

Однако, если WebRTC обнаруживает ваш реальный публичный IP-адрес, когда вы подключены к VPN, а не адрес VPN-сервера, то третьи стороны могут использовать его для вашей идентификации. Если вы видите свой публичный IP-адрес в результатах теста, то ваша конфиденциальность может быть под угрозой.

Локальные IP-адреса не являются уникальными только для вашего устройства. Эти IP-адреса назначаются вашим роутером и повторно используются миллионами роутеров по всему миру. Поэтому, если третьи лица узнают ваш локальный IP-адрес, они все равно не смогут связать его напрямую с вами. Если вы видите локальный IP-адрес в результатах теста, то это не угрожает вашей конфиденциальности.

Если вы не используете VPN, то ваши конфиденциальные данные, без сомнения, могут стать доступными третьим лицам. (Хотите получить больше информации? Узнайте, как VPN скрывает ваш IP-адрес, чтобы ваша информация оставалась конфиденциальной.)

Если вы используете VPN, а наш тест показывает, что утечка возможна, вы можете выполнить еще одну проверку:

- Отключите VPN и откройте эту страницу в новой вкладке или окне.

- Запишите все публичные IP-адреса, которые видите.

- Закройте страницу.

- Подключитесь к сети VPN и заново откройте страницу.

- Если вы все еще видите какой-либо из публичных IP-адресов, которые вы записали во 2 шаге, у вас есть утечка.

Если вы используете VPN, и наш тест показывает, что утечки нет, то вы в безопасности!

Хотите проверить, есть ли у вас другие утечки конфиденциальной информации? Попробуйте эти инструменты:

Что такое WebRTC?

Веб-коммуникации в режиме реального времени (WebRTC) представляют собой набор стандартизированных технологий, позволяющих веб-браузерам напрямую общаться друг с другом без необходимости использования промежуточного сервера. В числе преимуществ WebRTC более высокая скорость и меньшая задержка при использовании видеочатов и приложений для передачи файлов и потоковой трансляции.

Однако любые два устройства, взаимодействующие друг с другом напрямую через WebRTC, должны знать реальные IP-адреса друг друга. Теоретически это может позволить стороннему веб-сайту использовать функцию WebRTC в вашем браузере, чтобы определить ваш реальный IP-адрес и использовать его для вашей идентификации. Это то, что мы называем утечкой через WebRTC.

Любая утечка вашего публичного IP-адреса — это угроза вашей конфиденциальности, но утечки через WebRTC менее известны, легко упускаются из виду, и не все VPN-провайдеры защищают вас от них!

Каким образом утечка через WebRTC ставит под угрозу мою конфиденциальность?

Проблема с WebRTC заключается в том, что этот стандарт использует более продвинутые методы для выявления IP-адресов, чем те, которые используются при «стандартном» обнаружении IP-адресов.

Как WebRTC обнаруживает мои IP-адреса?

WebRTC выявляет IP-адреса через протокол ICE (Interactive Connectivity Establishment). Этот протокол использует несколько методов обнаружения IP-адресов, два из которых описаны ниже.

STUN/TURN-серверы

STUN/TURN-серверы выполняют две ключевые роли в технологии WebRTC: они позволяют веб-браузерам задавать вопрос «Какие у меня публичные IP-адреса?», а также упрощают взаимодействие двух устройств друг с другом, даже если они находятся за пределами NAT и межсетевых экранов. Первая функция может повлиять на вашу конфиденциальность. STUN/TURN-серверы определяют ваш IP-адрес так же, как веб-сайт видит ваш IP-адрес, когда вы его посещаете.

Обнаружение возможного хоста

У большинства устройств есть несколько IP-адресов, связанных с их оборудованием. Обычно они скрыты от веб-сайтов и STUN/TURN-серверов брандмауэрами. Однако спецификация протокола ICE подразумевает, что браузеры могут собирать эти IP-адреса, просто считывая их с вашего устройства.

В большинстве случаев устройствам присваиваются локальные IPv4-адреса, и их обнаружение никак не повлияет на вашу конфиденциальность. Однако, если у вашего устройтва IPv6-адрес, то ваша конфиденциальность может быть под угрозой.

IPv6-адреса работают не совсем так, как IPv4-адреса. Как правило, IPv6-адрес — это внешний, публичный адрес, то есть он является уникальным. Если у вашего устройства IPv6-адрес, и он обнаружен с помощью протокола ICE, то ваши конфиденциальные данные могут стать доступными.

Вредоносный веб-сайт может использовать STUN/TURN-серверы или протокол обнаружения возможного хоста, чтобы обманным путем вынудить ваш браузер предоставить IP-адрес, который может быть использован для вашей идентификации без вашего ведома.

Утечки через WebRTC: какие браузеры наиболее уязвимы?

На данный момент пользователи настольных версий браузеров Firefox, Chrome, Opera, Safari и Microsoft Edge наиболее уязвимы для утечек через WebRTC, потому что эти браузеры по умолчанию поддерживают стандарт WebRTC.

Поддержка мобильных веб-браузеров не такая полная, как поддержка браузеров на настольных компьютерах, но можно с уверенностью сказать, что они будут полностью поддерживать WebRTC в ближайшем будущем.

Обратите внимание, что вы можете быть в безопасности от утечек через WebRTC в одном браузере, а в другом — нет. Если вы регулярно используете несколько браузеров, то обязательно проверьте каждый из них, используя тест ExpressVPN на утечку через WebRTC.

Что предпринимает компания ExpressVPN, чтобы защитить меня от утечек через WebRTC?

Компания ExpressVPN усердно работает над тем, чтобы VPN-приложения могли защитить вас от утечки данных через WebRTC. Когда вы открываете новые веб-страницы после подключения к сети ExpressVPN, ваши публичные IP-адреса становятся недоступными.

Однако некоторые браузеры могут быть достаточно агрессивными, когда речь идет о сохранении данных со старых вкладок. Если у вас была открыта вкладка до того, как вы подключились к VPN, ваш реальный IP-адрес может быть кэширован в памяти браузера. Эти IP-адреса могут сохраниться, даже если вы обновите вкладку, что поставит вашу конфиденциальность под угрозу.

Расширение ExpressVPN для браузеров (в настоящее время доступно для Chrome, Firefox и Safari) решает эту проблему, позволяя полностью отключить WebRTC в меню настроек, что гарантирует вам неуязвимость к любым проблемам с кешированием.

Каким образом инженеры ExpressVPN, которые специализируются на устранении различных утечек данных, защищают вас

ExpressVPN защищает вас от широкого спектра утечек через WebRTC в разных браузерах и на разных платформах. Но, поскольку WebRTC — это относительно новая технология, важно постоянно тестировать различные сценарии утечек через WebRTC на разных платформах и в разных браузерах. Компания ExpressVPN лидирует в этой области. Наша команда опытных инженеров специально работает над этой проблемой, постоянно исследует новые способы утечки данных и быстро разрабатывает защитные меры.

Узнайте больше о новейших разработках ExpressVPN по защите от утечек данных.

Какие еще есть способы предотвратить утечку через WebRTC?

В дополнение к использованию сервиса ExpressVPN вы можете защитить себя от утечек, вручную отключив WebRTC в своем браузере.*

Как отключить WebRTC в браузере Firefox на настольном компьютере

- В адресной строке введите about:config

- Появится кнопка «Я принимаю риск!», нажмите на нее

- В адресной строке браузера введите media.peerconnection.enabled

- Дважды щелкните, чтобы изменить значение на 'false'

Это должно сработать как на мобильных, так и на настольных версиях Firefox.

Как отключить WebRTC в браузере Chrome на настольном компьютере

Для браузера Chrome разработано 2 расширения, которые успешно блокируют утечку через WebRTC:

- uBlock Origin

- WebRTC Network Limiter

uBlock Origin — это универсальный блокиратор, который блокирует рекламу, системы отслеживания, вредоносное ПО и может также блокировать WebRTC. WebRTC Network Limiter — это официальное расширение Google, которое останавливает только утечку IP-адреса без полной блокировки WebRTC.

Как отключить WebRTC в браузере Safari на настольном компьютере

В настоящее время нет способа полностью отключить WebRTC в Safari. Но, к счастью, модель разрешений в Safari более строгая, чем в большинстве других браузеров. По умолчанию ваши IP-адреса не доступны веб-страницам, кроме того, который вы используете для подключения. Поэтому вам не нужно предпринимать никаких дополнительных действий, чтобы предотвратить утечку через WebRTC в Safari.

Как отключить WebRTC в браузере Opera на настольном компьютере

Чтобы отключить WebRTC в браузере Opera, вам необходимо загрузить расширение WebRTC Leak Prevent, а также выполнить следующие действия:

- Откройте настройки расширения (Вид → Показать расширения → Предотвращение утечки через WebRTC → Параметры)

- Выберите «Отключить непроксированный UDP (прозрачный прокси)» из списка в выпадающем меню

- Нажмите кнопку Применить параметры

Как отключить WebRTC в браузере Microsoft Edge

К сожалению, в настоящее время нет возможности полностью отключить WebRTC в браузере Microsoft Edge. Вы можете изменить настройки браузера, чтобы он скрывал локальный IP-адрес, выполнив следующие действия:

- В адресной строке введите about:flags

- Отметьте флажком опцию Скрыть мой локальный IP-адрес при соединении через WebRTC

Но, как уже упоминалось выше, выявление вашего локального IP-адреса не представляет угрозы для вашей конфиденциальности, так что приведенные выше шаги не несут большой пользы. Лучший способ остановить утечку через WebRTC при работе в браузере Microsoft Edge — это использовать приложение ExpressVPN для Windows.

*Отключение WebRTC, скорее всего, не повлияет на ваш веб-серфинг, потому что большинство сайтов не зависят от WebRTC... пока. Но в будущем, поскольку WebRTC получает более широкое распространение, вы заметите, что некоторые функции будут отсутствовать на некоторых веб-сайтах, если вы решите полностью отключить его.

Что делать, если я подключен к ExpressVPN и все еще вижу утечку через WebRTC на этой странице?

www.expressvpn.com

|

|

..:::Счетчики:::.. |

|

|

|

|

|

|

|

|