|

|

|

|

Far Far |

WinNavigator WinNavigator |

Frigate Frigate |

Norton

Commander Norton

Commander |

WinNC WinNC |

Dos

Navigator Dos

Navigator |

Servant

Salamander Servant

Salamander |

Turbo

Browser Turbo

Browser |

|

|

Winamp,

Skins, Plugins Winamp,

Skins, Plugins |

Необходимые

Утилиты Необходимые

Утилиты |

Текстовые

редакторы Текстовые

редакторы |

Юмор Юмор |

|

|

|

File managers and best utilites |

Как отключить https в Google Chrome. Отключить https в яндекс браузере

Как отключить https в Яндекс.Браузер, Mozilla Firefox, Google Chrome и Вконтакте

HTTPS является фактически расширением протокола HTTP и предназначен для обеспечения большей безопасности пользователя, во время его нахождения на просторах Глобальной паутины.

К сожалению, но иногда создание сайтов доверяют не самым опытным специалистам, которые вносят непонятные поправки в используемый код, что, в свою очередь вызывает конфликт с используемым протоколом https. В итоге, у юзеров, при попытке посетить подобный ресурс, возникают серьезные проблемы с его отображением. Конечно, можно надеяться, что владелец сайта внесет, в конце концов, требуемые поправки, но, к сожалению, часто этого не происходит. Практически единственный выход в этой ситуации — отключить https, чтобы появилась возможность полноценно просматривать страницы желаемого интернет-ресурса. Естественно, возникает вопрос — как это сделать?

Почему не стоит просто так отключать HTTPS

Как уже было написано выше, данный протокол необходим для поддержки шифрования данных, которыми обменивается компьютер пользователя и удаленный сервер, с размещенным на нем сетевым ресурсом. То есть, это защита, которая предохраняет личные данные юзера от их считывания и дальнейшего использования сторонними лицами или организациями.

Следовательно, отключение данного инструмента автоматически повышает риск кражи личной информации, поэтому рекомендует использовать подобную возможность только в крайних случаях.

Еще одним местом применения данной технологии является система идентификации пользователей, которые посещают определенный интернет-ресурс. Если ее деактивировать ее, то возможность правильно авторизироваться просто исчезнет. То есть, возможности юзера могут быть ограничены. И это является еще одним подтверждением того, что использование незащищенного соединения следует максимально ограничить.

Тем не менее, если других вариантов решить определенную проблему не существует, необходимо понимать, как достичь необходимого результата.

Отключение https в браузерах

Естественно, что методика, которая применяется для достижения результата, несколько отличается, в зависимости от того, какой интернет-браузер использует человек на собственном оборудовании. Рассмотрим наиболее популярные из подобных программ:

Яндекс.Браузер

Чтобы иметь возможность просматривать определенные страницы в Яндекс.Браузер в режиме незащищенного соединения необходимо осуществить следующие действия:

- Перейти в настройки браузера и очистить его историю, кэш;

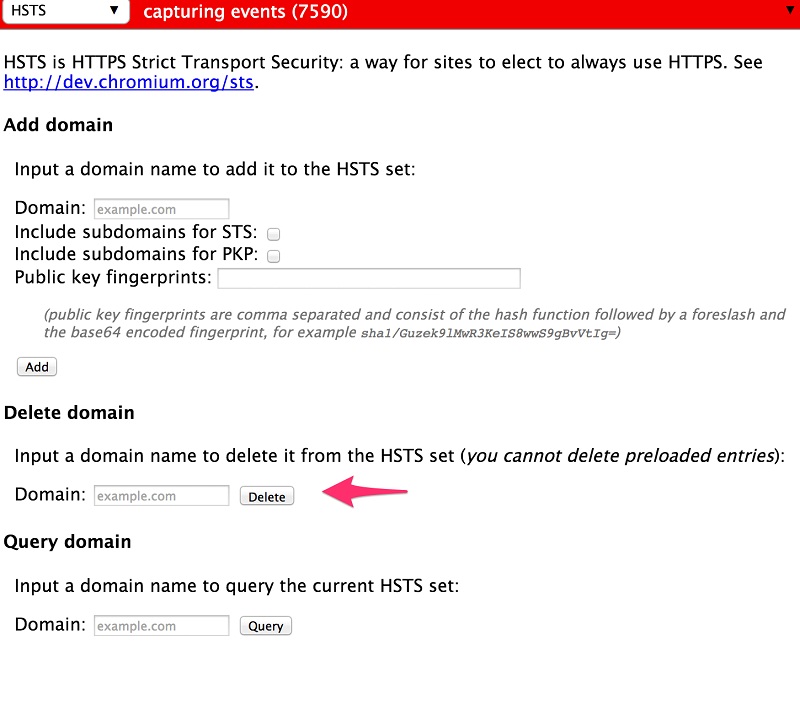

- Открыть техническое окно интернет-браузера. Для этого требуется в адресную строку вбить «http://about:net—internals#hsts». Естественно, без кавычек;

- Перейти в пункт «Delete Domain». Вписать в строку адрес ресурс, для которого необходимо деактивировать функцию автоматического применения защищенного шифрования;

- Кликнуть на «Delete».

Теперь можно будет совершать переходы на определенный сайт, минуя применение данной технологии защиты.

Google Chrome

Представители самого популярного отечественного поисковика решили не изобретать велосипед. Поэтому их Яндекс.Браузер практически полностью скопирован с Google Chrome. Не удивительно, что и решение вопроса с отменой применения данного протокола практически полностью идентичное:

- Подготовить к изменению: закрыть активированные интернет-страницы, почистить КЭШ и историю;

- Перейти на техстраничку. На этом этапе необходимо использовать несколько иную команду, а именно: «chrome://net-internals/#hsts»;

- Дальше — все тоже самое. В аналогичном месте прописывается имя сайта и жмется на кнопочку «Удалить».

Mozilla Firefox

Последние версии Mozilla Firefox часто раздражают пользователей выскакивающими сообщениями о том, что соединение с тем или иным ресурсом является не защищенным. Естественно, решить данную проблему можно:

- Активировать интернет-браузер и перейти на новую страницу;

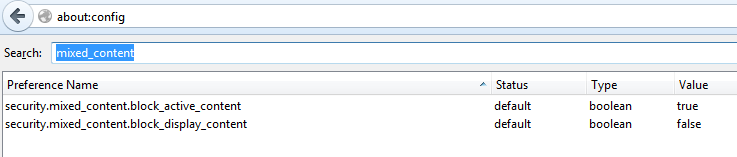

- Вбить строку адреса команду: «about:config»;

- Программа выдаст предупреждение об опасности дальнейших изменений;

- Следует поставить галочку, что с информацией ознакомился и готов продолжать дальше;

- Вбить следующую команду: «security.mixed_content.block_active_content»;

- В новом окошке появится строка с этим именем, где в пункте «значение» будет выставлено «True»;

- Дважды кликнув по нему мышкой, изменить его на «False».

Результат достигнут.

Убираем https Вконтакте

Да, подобная ситуация может возникнуть и в социальной сети ВКонтакте.

Естественно, следует знать, как отключить протокол https для этой соцсети:

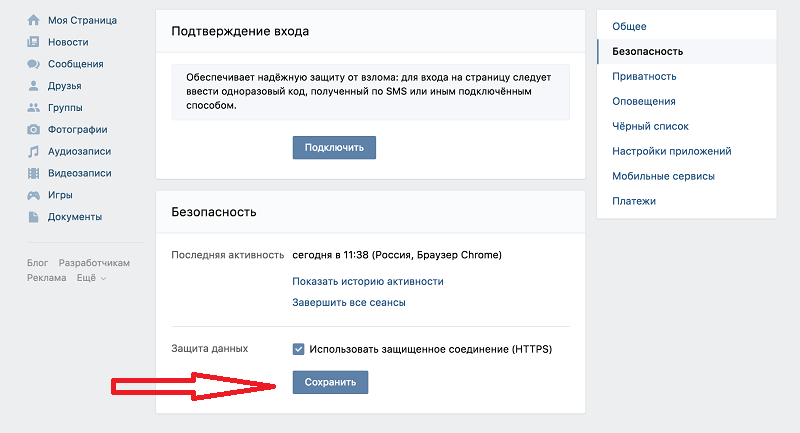

- Зайти на личную страничку, выполнив авторизацию;

- Перейти в меню настроек;

- Открыть вкладку, отвечающую за безопасность;

- Снять галочку с требуемой функции. Если она отсутствует, а защита активирована, рекомендуется ее изначально поставить, а затем — убрать.

В конце остается только сохранить сделанные изменения и обновить страничку с помощью «F5».

helpmyos.ru

Отключение протокола https в Гугл Хром

Протокол https является одним из основных протоколов для обмена данными в интернете с большой историей, который к тому же еще и защищен! Сам протокол https это расширенная версия протокола http, который переработан с целью повышения безопасности при работе с интернет ресурсами. Данный протокол был создан компанией Netscape Communications, для своего детища – браузера Netscape. По сути, протокол https не является чем-то отдельным и запредельно новым, это все лишь тот же самый http протокол, который просто работает через зашифрованные каналы, тем самым повышая безопасность пользователей всемирной паутины. Однако бывают случаи некорректной работы протокола на определенных ресурсах интернета в виду криворукости многих веб-мастеров, либо нестабильности вашего интернета. В таких случаях можно отключить протокол https, воспользовавшись технической страницей браузера Google Chrome. Что интересно, отключить протокол https просто зайдя в настройки браузера Гугл Хром невозможно, так как политика браузера заточена, прежде всего, на безопасный серфинг в интернете. Впрочем, перейдя именно на техническую страницу браузера, вы можете отключить https протокол для конкретно взятых сайтов, с которыми у вас возникают трудности в работе.

Отключить протокол https в браузере Google Chrome достаточно просто, хоть и найти это в настройках браузера не представляется возможным. Необходимо лишь выполнить по пунктам следующую инструкцию:

- Закрыть все вкладки браузера, оставив лишь базовую вкладку. Думаю пояснять, как это сделать будет лишним, если уж вы задались вопросом, как отключить https протокол, значит, вы умеете выполнять примитивные действия с вашим браузером;

- Очистить всю историю, файлы сокетов и тому подобное. Для этого необходимо нажать в правом верхнем углу, под крестиком небольшую кнопку с несколькими линиями и выбрать во всплывающем списке пункт «История» (это также можно сделать, используя сочетание клавиш «Ctrl» + «H») – перед вами появится список всех сайтов, которые вы посещали, а рядом кнопка «Очистить историю», нажав которую вы увидите все настройки по очистки истории браузера Гугл Хром;

- Набрать в адресной строке браузера следующую команду: chrome://net-internals/#hsts – чтобы не ошибиться, лучше скопипастить команду с данной статьи. Эта команда предназначена для запуска технической страницы браузера Google Chrome, на которой содержатся тонкие настройки, предназначенные для весьма опытных юзеров;

- В поле «Delete Domain» пишем имя домена сайта, где нужно отключить https протокол (например: криво_работающий_сайт.ru) и жмем кнопку «Delete». Это необходимо, чтобы отключение https протокола происходило для конкретно взятого сайта, так как отключение данного протокола на всех сайтах сразу невозможно, а даже если и возможно, то очень небезопасно.

Готово! Когда будете набирать адрес сайта в браузере, просто введите его, используя протокол http, и наслаждайтесь незащищенным соединением! Однако имейте в виду, что плохая работа некоторых ресурсов, не всегда связана с некорректной отработкой https протокола.

Рекомендую вам не заниматься отключением https протокола на тех сайтах, где вы нечасто бываете и которым не доверяете. Отключение https протокола – это всегда риск, поэтому позаботьтесь, что бы ваш антивирус и файрвол находились в рабочем состоянии, а базы были обновлены до последних существующих версий. Отключать https протокол стоит только в том случае, если иначе ресурс отказывается работать как надо.

Успехов вам в серфинге и не забывайте о безопасности вашего компьютера и данных на нем содержащихся!

Если у Вас не получается что то сделать самостоятельно, то советуем обратится в скорую компьютерную помощь — pchelp24.com, приемлемые цены, опытные специалисты, бесплатный вызов и диагностика.

Вконтакте

Google+

- 5

- 4

- 3

- 2

- 1

osdaily.ru

Невозможно установить безопасное соединение в Яндекс браузер что делать

Усиливающаяся тенденция по защите личных данных среди разработчиков браузеров хорошая новость для всех пользователей, но иногда безопасности бывает многовато. Такую ситуацию можно увидеть на примере блокировки сайтов: «Невозможно установить безопасное соединение» в Яндекс браузере. Это характерно даже для проверенных ресурсов: YouTube, Вконтакте, Сбербанк и другие.

Причины «NET::ERR_CERT_AUTHORITY_INVALID»

О причинах много и не скажешь, отметим лишь возможность проблем из-за сертификатов SSL, которые должны предоставлять сайты для отображения в окнах браузера. По разным причинам они просто не обнаруживаются или игнорируются системой. Также часто браузер отслеживает цепочку соединений, и если находит непроверенный DNS-узел с возможной утечкой информации, то соединение также блокируется. Такое же уведомление встречается при использовании proxy-серверов и vpn-соединений.

Блокировка «Невозможно установить безопасное соединение»

Блокировка «Невозможно установить безопасное соединение»Особенно часто данная блокировка встречается на веб-ресурсах злоумышленников с отсутствующим https-сертификатом и требующих внесения личных данных пользователей, либо использующих онлайн-банкинг.

Как обойти блокировку

Мы собрали несколько проверенных решений, которые помогут исправить данную ситуацию в Yandex Browser. Начнем описание с самых простых способов и постепенно перейдем к более сложным.

Как обойти блокировку

Мы собрали несколько проверенных решений, которые помогут исправить данную ситуацию в Yandex Browser. Начнем описание с самых простых способов и постепенно перейдем к более сложным.

Протоколы HTTPS/SLL

- Переходим в «Настройки» Яндекс браузера. Опускаемся в самый низ и переходим в Дополнительные настройки.

Дополнительные настройки в Яндекс браузере

Дополнительные настройки в Яндекс браузере - Прокручиваем вниз пока не увидим пункт HTTPS/SLL. В данном меню будут представлены все имеющиеся сертификаты на вашем ПК. Через «Дополнительно» можно отключить их проверку и внести другие необходимые коррективы.

Изменение параметров сертификатов

Изменение параметров сертификатов - Попробуйте снять большую часть галочек с первых пунктов: проверку подлинности сервера и подобное, крутите вниз и уберите отметку на «Доверенный DNS-сервер».

- Сделайте данное действие ко всем возможным дополнениям: личные, другие пользователи и т. д.

Внимание, такие действия ставят под угрозу безопасность ваших личных данных, поэтому как моно скорее после выставьте все назад.

Версии браузера

Более ранние версии Яндекс браузера проще относятся к безопасности: ошибка «Невозможно установить безопасное соединение» в них возникает значительно реже. Перейдите на их использование. Когда в них блокируется сайт, то через пункт «Дополнительно» в этом же предупреждении ресурс все равно становиться доступный.

Защита

В последних версиях Яндекс браузера по умолчанию встроены многие сторонние дополнения (технология Protect) против рекламы: Антишок, Adguard и другие. Они находятся в Настройках — Дополнения. Отключите их все, передвинул ползунок влево. Для лучшей надежности также выключите на время антивирусную программу.

Отключение блокирующих дополнений

Отключение блокирующих дополненийБольшинство дополнений и расширений разрабатываются, мягко говоря, не профессионалами, а иногда вообще злоумышленниками. При большом количестве таких расширений система начинает перегружаться, что приводит к разным сбоям. По возможности удалите большую из них часть, ведь, скорее всего, некоторыми вы уже давно не пользуетесь.

Cookie

Куки всегда становились проблемой при длительном использовании. Каждый пользователь должен время от времени их удалять, иначе багов избежать не удастся. Перейдите в Историю браузера — Очистить. Выставьте галочки напротив первых четырех вариантов. Это поможет в значительной мере сократить риски появления новых проблем с «NET::ERR_CERT_AUTHORITY_INVALID».

Очистка Cookies посещенных сайтов

Очистка Cookies посещенных сайтовВосстановление

Если на вашем PC настроены восстановление системы, тогда при помощи точки восстановления сделайте возврат на несколько дней назад. Windows удалит все сделанные изменения пользователем, но перед этим деинсталлируйте Яндекс браузер с ПК. Сотрите любую информацию, имеющуюся на компьютере о его работе.

Другие, менее популярные, решения

- Обновление или переустановка браузера;

- Проверка актуального времени на ПК;

- Вбейте ваш сайт через поисковик, а не пытайтесь попасть на него через закладку;

- Возможно некоторые проблемы на самом ресурсе, что делает его закрытым для всех пользователей;

- «Вирусы угонщики» – их наличие обязательно стоит проверить на винчестере при помощи AdwCleaner, UnHackMe.

- Напоследок упомянем про функцию «Сообщить о проблеме», которая находится в «Дополнительно». Пусть вам помогут специалисты компании Яндекс.

vr-boom.ru

Безопасный WiFi в Яндекс.Браузере. О защите для тех, кто ещё не успел HTTPS

Сегодня я хочу рассказать вам о новой технологии Яндекс.Браузера, которая защищает трафик при использовании публичного WiFi. А в ближайшее время в рамках конкурса на конференции ZeroNights любой желающий сможет попробовать найти в ней уязвимость. Но обо всем по порядку.

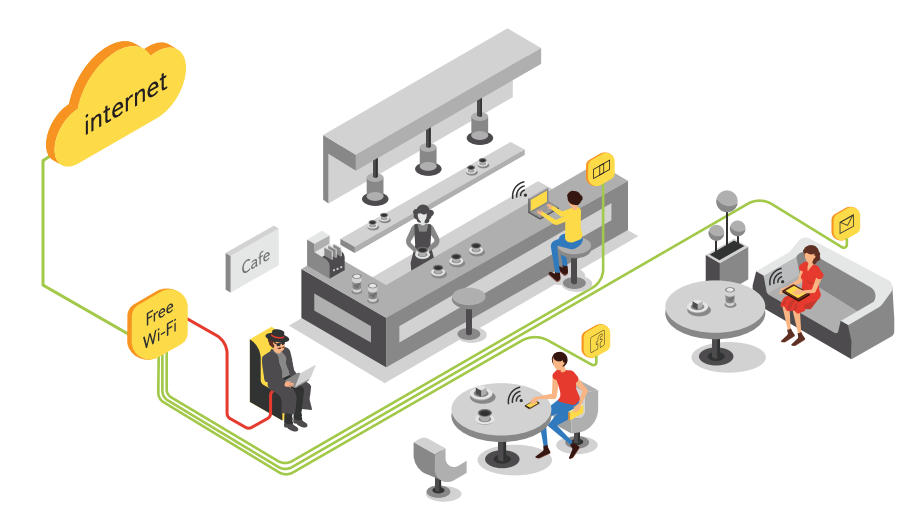

Небезопасный WiFi

Про риски, которые несет открытый или слабозащищенный WiFi, можно на Хабре и не рассказывать. Достаточно вспомнить самую крупную в истории утечку банковских данных, когда потеря миллионов номеров кредитных карт стала возможно во многом из-за использования ненадежного протокола WEP в WiFi-сетях. С тех пор прошло десять лет, но ситуация не стала лучше, ведь сейчас нас всюду окружают точки вообще без какого-либо шифрования. Их можно найти в кафе, в аэропортах и даже на автобусных остановках. При этом перехват такого WiFi может освоить любой школьник со сниффером. А простейшие устройства для взлома вообще продаются в интернете за считанные доллары.

Хотя зачем что-то взламывать, если мошеннику достаточно создать свою собственную открытую WiFi-точку в публичном месте с названием вида «Free WiFi». Причем, если ее имя совпадает с именем другой широко распространенной, то смартфон может автоматически подключиться к такой точке, как только окажется в радиусе действия. И в результате мошенники перехватят все незашифрованные данные. Или подменят DNS со всеми вытекающими последствиями. А могут ведь и наоборот встраивать в этот поток шок-рекламу или поддельные формы авторизации.

Риск перехвата данных хорошо известен. Именно поэтому использование HTTPS является негласным правилом для любого сайта, работающего с конфиденциальными данными. В браузерной индустрии обсуждается даже идея перейти от маркировки HTTPS к пугающим предупреждениям о небезопасности сайтов с HTTP. Но перемены происходят не так быстро. Например, по нашим данным, 68% всех загружаемых страниц в браузере все еще используют HTTP. Да и пользователи, признаемся сами себе, в массе своей не обращают внимание на замочки в адресной строке.

Эксперимент в Chromium

Эксперимент в Chromium

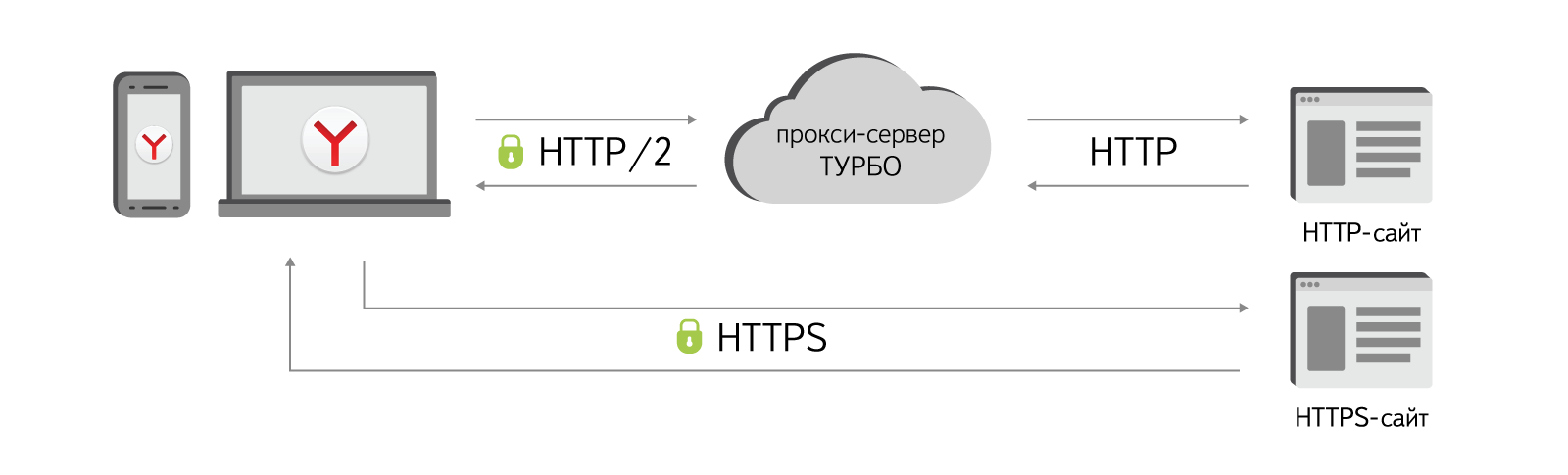

В какой-то момент, разбирая обращения в поддержку, мы задумались, а не включить ли нам шифрование трафика на стороне браузера? Тем более, что проксирующий сервер у нас уже есть, и работает на нем технология Турбо, отвечающая за оптимизацию страниц и видео. Вот только режим Турбо, вопреки распространенному мнению, не умел шифровать трафик. Несколько слов о том, как работала теперь уже старая версия технологии Турбо в нашем браузере.

Турбо 1.0

Серверная составляющая Турбо в свое время была написана еще Оперой на таком широко известном в очень узких кругах языке, как Pike. Поэтому сервер мы старались лишний раз не трогать, вспоминая сами знаете какую заповедь.

Обмен данными с клиентом осуществлялся через уже устаревшую версию SPDY без какого-либо TLS. Клиентский код в браузере, изначально ориентированный на простейший режим работы со сжатием (ВКЛ/ВЫКЛ), со временем оброс новыми фишками. Мы научили его включаться автоматически в зависимости от скорости. Причем учитывали даже статистику других пользователей с ближайших IP адресов, чтобы включать ускорение раньше, чем человек ощутит тормоза. А потом интегрировали такую крутую фишку, как сжатие потокового видео. Код от всего этого почему-то проще не становился, а очень хотелось.

Иными словами, для начала нужно было обновить всю технологию проксирования. К счастью, у нас был Тапок.

Проект Тапок

Тапок (TAPOC is Advanced Page Optimizer and Compressor) — это такой проект внутри команды разработчиков Яндекс.Браузера, который изначально возник практически на личной инициативе нескольких человек. Целью Тапка было обновление кода Турбо и приведение его к современным требованиям. Как минимум нужно было переписать серверную часть с использованием распространенных технологий. Это позволило бы более активно ее развивать. Плюс к этому нужно было навести порядок на клиенте, который становилось все труднее тестировать. И еще одна мелочь: было важно ничего не сломать.

К счастью, Тапок полетел (в хорошем смысле), и план был даже перевыполнен. Серверную часть переписали на чуть более распространенном C++ с использованием nginx в качестве ядра. Причем для сжатия страниц мы вместо старого кода решили использовать опенсорсную библиотеку PageSpeed Optimization. Благодаря этому наш режим Турбо научился минифицировать CSS/JS/HTML, а не только сжимать. Хотя кое-что добавили и от себя. Например, конвертирование тяжелых анимированных гифок в WebP. На клиенте не стали плодить велосипеды и по максимуму использовали уже существующий в Chromium код, отвечающий за связь с Data Reduction Proxy (это такой гугловский сервер, где тоже происходит сжатие контента). Нужно были только подружить этот код со сжатием видео и другими функциями Яндекс.Браузера.

Но самое приятное, что связь между браузером и сервером теперь работает по HTTP/2. А это и шифрование трафика, и приоритизация потоков, и поддержка server push'ов для критических ресурсов (кстати, в свое время помогли проекту Chromium с ними).

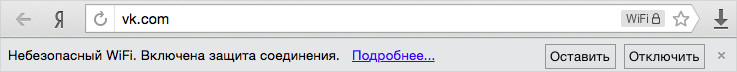

Безопасный WiFi

Вопрос шифрования был решен (а заодно мы обновили и всю технологию сжатия контента). Это защитило HTTP-трафик наших пользователей от перехвата и подмены DNS (HTTPS же и без нас защищен сертификатом). Но мы на этом не остановились, потому что цель у нас была более конкретной. Помните про защиту WiFi?

С самого начала всей этой истории мы хотели защитить данные пользователей, но при этом не вмешиваться в них, т.е. работать без какой-либо оптимизации и сжатия. Поэтому на этапе перестройки Турбо мы добавили «под капот» специальный режим «без сжатия». Если он активирован, то весь HTTP-трафик будет идти зашифрованным через наш проксирующий сервер, но сам контент никак не будет изменен. Но и этого мало.

Мы научили браузер анализировать соединение и включать режим безопасного WiFi только тогда, когда он действительно необходим. Современное шифрование с помощью протоколов WPA и WPA2 достаточно надежно. Чего нельзя сказать о WEP или тех точках, которые вообще не требуют пароля. Именно для них режим безопасного WiFi и будет включен автоматически. Проверка соединения будет проводиться вновь при каждом изменении одной из следующих характеристик: IP, Mac-адрес роутера, ESSID. Кстати, проверка включает в себя и выявление интранета, чтобы не пытаться пустить трафик через прокси без выхода в интернет.

Защита WiFi от перехвата уже сейчас доступна в Яндекс.Браузере для Windows, OS X и Android. Наша команда сейчас продолжает ее дорабатывать, поэтому ваши отзывы были бы очень полезны.

Яндекс.Браузер на ZeroNights

Мы понимаем, что невозможно работать над безопасностью в изолированной среде. Поэтому уже скоро Яндекс.Браузер станет доступен для поиска ошибок и уязвимостей в рамках специального конкурса. Проводиться он будет совместно с организаторами конференции ZeroNights, которая традиционно привлекает специалистов в области безопасности. Победителей будут ждать денежные призы. Следите за новостями!

habrahabr.ru

Смотрите также

- Расширения для браузера mozilla firefox

- Как заблокировать в браузере вк

- Скриншот экрана в яндекс браузере

- Как открыть командную строку браузера

- Топ браузеров на андроид 2017

- Скайп браузер не могу позвонить

- Как заблокировать браузер от детей

- Как роутер настроить через браузер

- Как создать игру в браузере

- Проблема с сертификатами в браузерах

- Настройка tp link через браузер

|

|

..:::Счетчики:::.. |

|

|

|

|

|

|

|

|