Ip адресация для чайников: Основы компьютерных сетей. Тема №5. Понятие IP адресации, масок подсетей и их расчет / Хабр

Руководство по стеку протоколов TCP/IP для начинающих

Cтек протоколов TCP/IP широко распространен. Он используется в качестве основы для глобальной сети интернет. Разбираемся в основных понятиях и принципах работы стека.

Основы TCP/IP

Стек протоколов TCP/IP (Transmission Control Protocol/Internet Protocol, протокол управления передачей/протокол интернета) — сетевая модель, описывающая процесс передачи цифровых данных. Она названа по двум главным протоколам, по этой модели построена глобальная сеть интернет. Сейчас это кажется невероятным, но в 1970-х информация не могла быть передана из одной сети в другую. Чтобы обеспечить такую возможность, был разработан стек интернет-протоколов, известный как TCP/IP.

Разработка сетевой модели осуществлялась при содействии Министерства обороны США, поэтому иногда модель TCP/IP называют DoD (Department of Defence) модель. Если вы знакомы с моделью OSI, то вам будет проще понять построение модели TCP/IP, потому что обе модели имеют деление на уровни, внутри которых действуют определенные протоколы и выполняются собственные функции. Мы разделили статью на смысловые части, чтобы было проще понять, как устроена модель TCP/IP:

Мы разделили статью на смысловые части, чтобы было проще понять, как устроена модель TCP/IP:

Уровневая модель TCP/IP

Выше мы уже упоминали, что модель TCP/IP разделена на уровни, как и OSI, но отличие двух моделей в количестве уровней. Документами, определяющими сертификацию модели, являются RFC 1122 и RFC1123. Эти стандарты описывают четыре уровня абстракции модели TCP/IP: прикладной, транспортный, межсетевой и канальный. Существуют и другие версии описания модели, в том числе включающие иное количество уровней и их наименований. Однако в этой статье мы придерживаемся оригинальной версии и далее рассмотрим четыре уровня модели.

Канальный уровень (link layer)

Предназначение канального уровня — дать описание тому, как происходит обмен информацией на уровне сетевых устройств, определить, как информация будет передаваться от одного устройства к другому. Информация здесь кодируется, делится на пакеты и отправляется по нужному каналу, т.е. среде передачи.

Этот уровень также вычисляет максимальное расстояние, на которое пакеты возможно передать, частоту сигнала, задержку ответа и т. д. Все это — физические свойства среды передачи информации. На канальном уровне самым распространенным протоколом является Ethernet, который мы рассмотрим в конце статьи.

д. Все это — физические свойства среды передачи информации. На канальном уровне самым распространенным протоколом является Ethernet, который мы рассмотрим в конце статьи.

Межсетевой уровень (internet layer)

Глобальная сеть интернет состоит из множества локальных сетей, взаимодействующих между собой. Межсетевой уровень используется, чтобы описать обеспечение такого взаимодействия.

Межсетевое взаимодействие — это основной принцип построения интернета. Локальные сети по всему миру объединены в глобальную, а передачу данных между этими сетями осуществляют магистральные и пограничные маршрутизаторы.

Именно на межсетевом уровне функционирует протокол IP, позволивший объединить разные сети в глобальную. Как и протокол TCP, он дал название модели, рассматриваемой в статье.

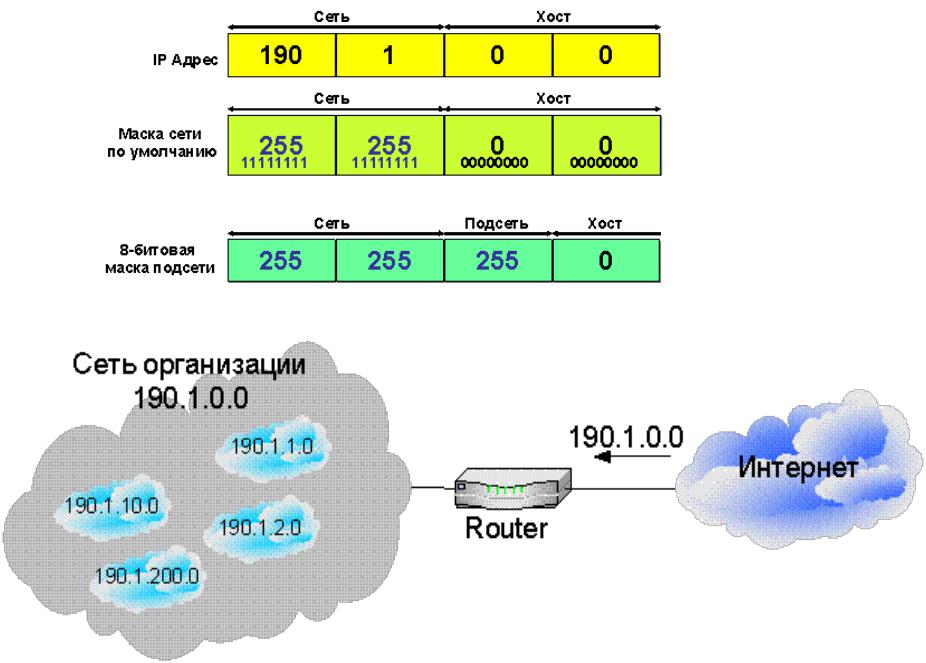

Маска подсети и IP-адреса

Маска подсети помогает маршрутизатору понять, как и куда передавать пакет. Подсетью может являться любая сеть со своими протоколами. Маршрутизатор передает пакет напрямую, если получатель находится в той же подсети, что и отправитель. 128 устройств.

128 устройств.

IPv6 имеет вид восьми блоков по четыре шестнадцатеричных значения, а каждый блок разделяется двоеточием. IPv6 выглядит следующим образом:

2dab:ffff:0000:0000:01aa:00ff:dd72:2c4a.

Так как IPv6 адреса длинные, их разрешается сокращать по определенным правилам, которые также описываются RFC:

- Для написания адреса используются строчные буквы латинского алфавита: a, b, c, d, e, f.

- Ведущие нули допускается не указывать — например, в адресе выше :00ff: можно записать как :ff:.

- Группы нулей, идущие подряд, тоже допустимо сокращать и заменять на двойное двоеточие. На примере выше это выглядит так: 2dab:аааа::01aa:00ff:dd72:2c4a. Допускается делать не больше одного подобного сокращения в адресе IPv6 на наибольшей последовательности нулей. Если одинаково длинных последовательностей несколько — на самой левой из них.

IP предназначен для определения адресата и доставки ему информации. Он предоставляет услугу для вышестоящих уровней, но не гарантирует целостность доставляемой информации.

IP способен инкапсулировать другие протоколы, предоставлять место, куда они могут быть встроены. К таким протоколам, например, относятся ICMP (межсетевой протокол управляющих сообщений) и IGMP (межсетевой протокол группового управления). Информация о том, какой протокол инкапсулируется, отражается в заголовке IP-пакета. Так, ICMP будет обозначен числом 1, а IGMP будет обозначен числом 2.

ICMP

ICMP в основном используется устройствами в сети для доставки сообщений об ошибках и операционной информации, сообщающей об успехе или ошибке при связи с другим устройством. Например, именно с использованием ICMP осуществляется передача отчетов о недоступности устройств в сети. Кроме того, ICMP используется при диагностике сети — к примеру, в эксплуатации утилит ping или traceroute.

ICMP не передает какие-либо данные, что отличает его от протоколов, работающих на транспортном уровне — таких как TCP и UDP. ICMP, аналогично IP, работает на межсетевом уровне и фактически является неотъемлемой частью при реализации модели TCP/IP. Стоит отметить, что для разных версий IP используются и разные версии протокола ICMP.

Стоит отметить, что для разных версий IP используются и разные версии протокола ICMP.

Транспортный уровень (transport layer)

Постоянные резиденты транспортного уровня — протоколы TCP и UDP, они занимаются доставкой информации.

TCP (протокол управления передачей) — надежный, он обеспечивает передачу информации, проверяя дошла ли она, насколько полным является объем полученной информации и т.д. TCP дает возможность двум конечным устройствам производить обмен пакетами через предварительно установленное соединение. Он предоставляет услугу для приложений, повторно запрашивает потерянную информацию, устраняет дублирующие пакеты, регулируя загруженность сети. TCP гарантирует получение и сборку информации у адресата в правильном порядке.

UDP (протокол пользовательских датаграмм) — ненадежный, он занимается передачей автономных датаграмм. UDP не гарантирует, что всех датаграммы дойдут до получателя. Датаграммы уже содержат всю необходимую информацию, чтобы дойти до получателя, но они все равно могут быть потеряны или доставлены в порядке отличном от порядка при отправлении.

UDP обычно не используется, если требуется надежная передача информации. Использовать UDP имеет смысл там, где потеря части информации не будет критичной для приложения, например, в видеоиграх или потоковой передаче видео. UDP необходим, когда делать повторный запрос сложно или неоправданно по каким-то причинам.

Протоколы транспортного уровня не интерпретируют информацию, полученную с верхнего или нижних уровней, они служат только как канал передачи, но есть исключения. RSVP (Resource Reservation Protocol, протокол резервирования сетевых ресурсов) может использоваться, например, роутерами или сетевыми экранами в целях анализа трафика и принятия решений о его передаче или отклонении в зависимости от содержимого.

Прикладной уровень (application layer)

В модели TCP/IP отсутствуют дополнительные промежуточные уровни (представления и сеансовый) в отличие от OSI. Функции форматирования и представления данных делегированы библиотекам и программным интерфейсам приложений (API) — своего рода базам знаний, содержащим сведения о том, как приложения взаимодействуют между собой. Когда службы или приложения обращаются к библиотеке или API, те в ответ предоставляют набор действий, необходимых для выполнения задачи и полную инструкцию, каким образом эти действия нужно выполнять.

Когда службы или приложения обращаются к библиотеке или API, те в ответ предоставляют набор действий, необходимых для выполнения задачи и полную инструкцию, каким образом эти действия нужно выполнять.

Протоколы прикладного уровня действуют для большинства приложений, они предоставляют услуги пользователю или обмениваются данными с «коллегами» с нижних уровней по уже установленным соединениям. Здесь для большинства приложений созданы свои протоколы. Например, браузеры используют HTTP для передачи гипертекста по сети, почтовые клиенты — SMTP для передачи почты, FTP-клиенты — протокол FTP для передачи файлов, службы DHCP — протокол назначения IP-адресов DHCP и так далее.

Узнайте, как устроена сетевая архитектура крупного провайдера.

Зачем нужен порт и что означает термин «сокет»

Приложения прикладного уровня, общаются также с предыдущим, транспортным, но они видят его протоколы как «черные ящики». Для приема-передачи информации они могут работать, например, с TCP или UDP, но понимают только конечный адрес в виде IP и порта, а не принцип их работы.

Как говорилось ранее, IP-адрес присваивается каждому конечному устройству протоколом межсетевого уровня. Но обмен данными происходит не между конечными устройствами, а между приложениями, установленными на них. Чтобы получить доступ к тому или иному сетевому приложению недостаточно только IP-адреса, поэтому для идентификации приложений применяют также порты. Комбинация IP-адреса и порта называется сокетом, или гнездом (socket).

Кроме собственных протоколов, приложения на прикладном уровне зачастую имеют и фиксированный номер порта для обращения к сети. Администрация адресного пространства интернет (IANA), занимающаяся выделением диапазонов IP-адресов, отвечает еще за назначение сетевым приложениям портов.

Так почтовые приложения, которые общаются по SMTP-протоколу, используют порт 25, по протоколу POP3 — порт 110, браузеры при работе по HTTP — порт 80, FTP-клиенты — порт 21. Порт всегда записывается после IP и отделяется от него двоеточием, выглядит это, например, так: 192. 168.1.1:80.

168.1.1:80.

Что такое DNS и для чего используется эта служба

Чтобы не запоминать числовые адреса интернет-серверов была создана DNS — служба доменных имен. DNS всегда слушает на 53 порту и преобразует буквенные имена сетевых доменов в числовые IP-адреса и наоборот. Служба DNS позволяет не запоминать IP — компьютер самостоятельно посылает запрос «какой IP у selectel.ru?» на 53 порт DNS-сервера, полученного от поставщика услуг интернет.

DNS-сервер дает компьютеру ответ «IP для selectel.ru — XXX.XXX.XXX.XXX». Затем, компьютер устанавливает соединение с веб-сервером полученного IP, который слушает на порту 80 для HTTP-протокола и на порту 443 для HTTPS. В браузере порт не отображается в адресной строке, а используется по умолчанию, но, по сути, полный адрес сайта Selectel выглядит вот так: https://selectel.ru:443.

Для обеспечения корректной работы протоколов различных уровней в сетевых моделях используется специальный метод — инкапсуляция. Суть этого метода заключается в добавлении заголовка протокола текущего уровня к данным, полученным от протокола вышестоящего уровня. Процесс, обратный описанному, называется декапсуляцией. Оба процесса осуществляются на компьютерах получателя и отправителя данных попеременно, это позволяет долго не удерживать одну сторону канала занятой, оставляя время на передачу информации другому компьютеру.

Процесс, обратный описанному, называется декапсуляцией. Оба процесса осуществляются на компьютерах получателя и отправителя данных попеременно, это позволяет долго не удерживать одну сторону канала занятой, оставляя время на передачу информации другому компьютеру.

Стек протоколов, снова канальный уровень

О канальном уровне модели TCP/IP мы рассказали меньше всего. Давайте вернемся еще раз к началу, чтобы рассмотреть инкапсуляцию протоколов и что значит «стек».

Большинству пользователей знаком протокол Ethernet. В сети, по стандарту Ethernet, устройства отправителя и адресата имеют определенный MAC-адрес — идентификатор «железа». MAC-адрес инкапсулируется в Ethernet вместе с типом передаваемых данных и самими данными. Фрагмент данных, составленных в соответствии с Ethernet, называется фреймом, или кадром (frame).

MAC-адрес каждого устройства уникален, и двух «железок» с одинаковым адресом не должно существовать. Совпадение может привести к сетевым проблемам. Таким образом, при получении кадра сетевой адаптер занимается извлечением полученной информации и ее дальнейшей обработкой.

После ознакомления с уровневой структурой модели становится понятно, что информация не может передаваться между двумя компьютерами напрямую. Сначала кадры передаются на межсетевой уровень, где компьютеру отправителя и компьютеру получателя назначается уникальный IP. После чего, на транспортном уровне, информация передается в виде TCP-фреймов либо UDP-датаграмм.

На каждом этапе, подобно снежному кому, к уже имеющейся информации добавляется служебная информация, например, порт на прикладном уровне, необходимый для идентификации сетевого приложения. Добавление служебной информации к основной обеспечивают разные протоколы — сначала Ethernet, поверх него IP, еще выше TCP, над ним порт, означающий приложение с делегированным ему протоколом. Такая вложенность называется стеком, названным TCP/IP по двум главным протоколам модели.

Point-to-Point протоколы

Отдельно расскажем о Point-to-Point (от точки к точке, двухточечный) протоколе, также известном как PPP. PPP уникален по своим функциям, он применяется для коммуникации между двумя маршрутизаторами без участия хоста или какой-либо сетевой структуры в промежутке. При необходимости PPP обеспечивает аутентификацию, шифрование, а также сжатие данных. Он широко используется при построении физических сетей, например, кабельных телефонных, сотовых телефонных, сетей по кабелю последовательной передачи и транк-линий (когда один маршрутизатор подключают к другому для увеличения размера сети).

При необходимости PPP обеспечивает аутентификацию, шифрование, а также сжатие данных. Он широко используется при построении физических сетей, например, кабельных телефонных, сотовых телефонных, сетей по кабелю последовательной передачи и транк-линий (когда один маршрутизатор подключают к другому для увеличения размера сети).

У PPP есть два подвида — PPPoE (PPP по Ethernet) и PPPoA (PPP через асинхронный способ передачи данных — ATM), интернет-провайдеры часто их используют для DSL соединений.

PPP и его старший аналог SLIP (протокол последовательной межсетевой связи) формально относятся к межсетевому уровню TCP/IP, но в силу особого принципа работы, иногда выделяются в отдельную категорию. Преимущество PPP в том, что для установки соединения не требуется сетевая инфраструктура, а необходимость маршрутизаторов отпадает. Эти факторы обуславливают специфику использования PPP протоколов.

Заключение

Стек TCP/IP регламентирует взаимодействие разных уровней. Ключевым понятием здесь являются протоколы, формирующие стек, встраиваясь друг в друга с целью передать данные. Рассмотренная модель по сравнению с OSI имеет более простую архитектуру.

Рассмотренная модель по сравнению с OSI имеет более простую архитектуру.

Сама модель остается неизменной, в то время как стандарты протоколов могут обновляться, что еще дальше упрощает работу с TCP/IP. Благодаря всем преимуществам стек TCP/IP получил широкое распространение и использовался сначала в качестве основы для создания глобальной сети, а после для описания работы интернета.

Сети

Как рассчитать маску подсети? | Твой сетевичок

Содержание

- 1 В чем назначение маски подсети в сочетании с ip-адресом?

- 2 Как разделить сеть на подсети с помощью маски подсети?

- 3 Как научиться считать маски подсети?

- 4 Для чего используется маска подсети?

В одной из предыдущих статей мы рассказывали, что такое маска подсети, и для чего она может потребоваться. Здесь же коснемся практической части и рассмотрим расчет маски подсети на конкретных примерах.

В чем назначение маски подсети в сочетании с ip-адресом?

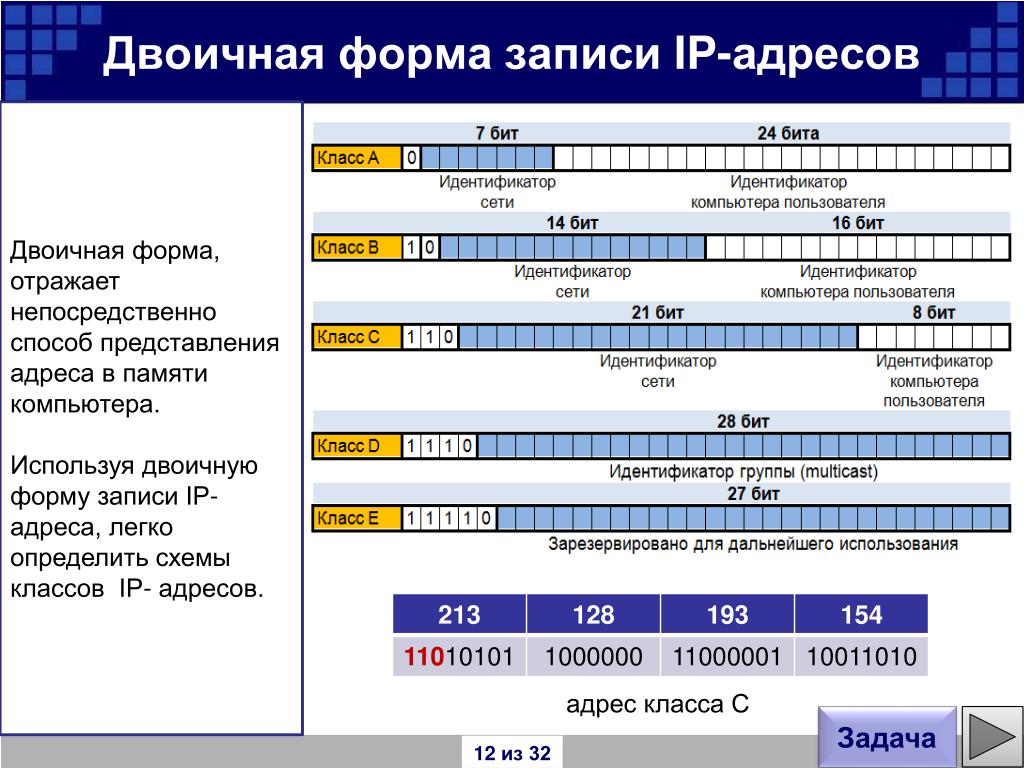

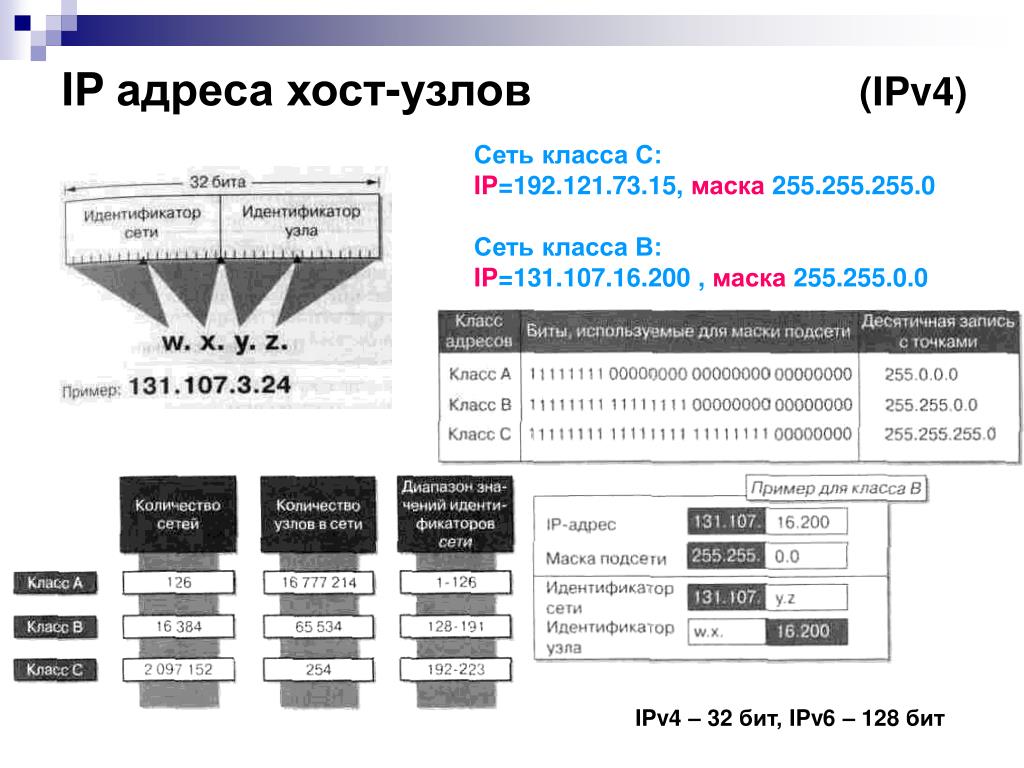

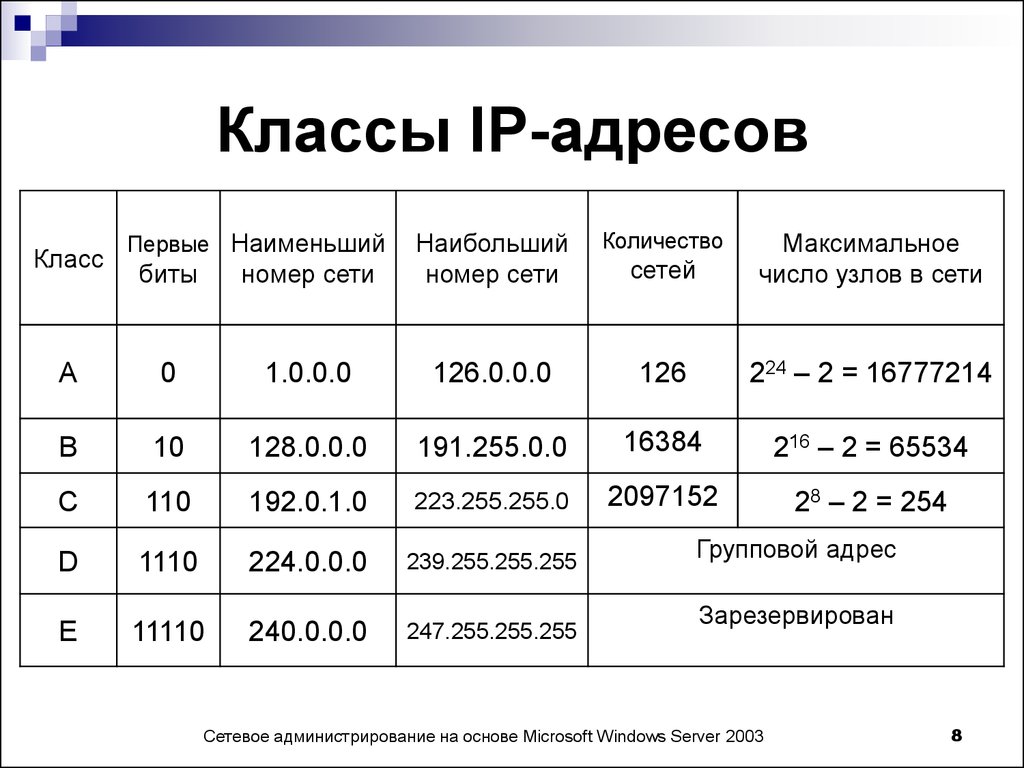

Итак,существует пять классов маршрутизации – A, B, C, D, E. Различным организациям выделяются адреса из диапазонов A, B и C, D и E, которые используются для технических и исследовательских нужд.

Различным организациям выделяются адреса из диапазонов A, B и C, D и E, которые используются для технических и исследовательских нужд.

Однако выделение какой-либо организации (или частному лицу в Интернете) сети из класса В – недопустимое расточительство. Например, вам нужен «белый» адрес для работы в сети Интернет.

Провайдер располагает адресами класса В и выделяет для вас одного сеть 129.16.0.0. Теперь у вас 65534 «белых» адресов, которые вы маловероятно задействуете.

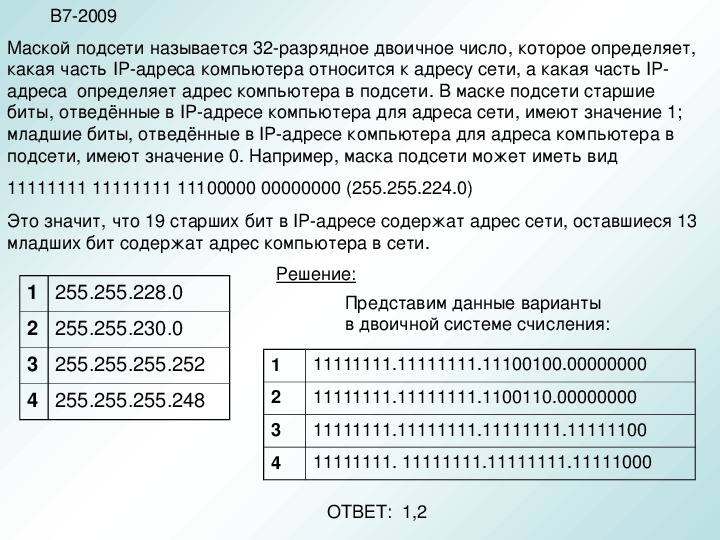

Вот тут и нужна маска подсети. Маска нужна для определения, какая часть адреса относится к сети, а какая – к хосту. Адресация с использованием маски сети называется бесклассовой (от английского Classless Inter-Domain Routing или CIDR).

Маска подсети определена стандартом RFC 917.

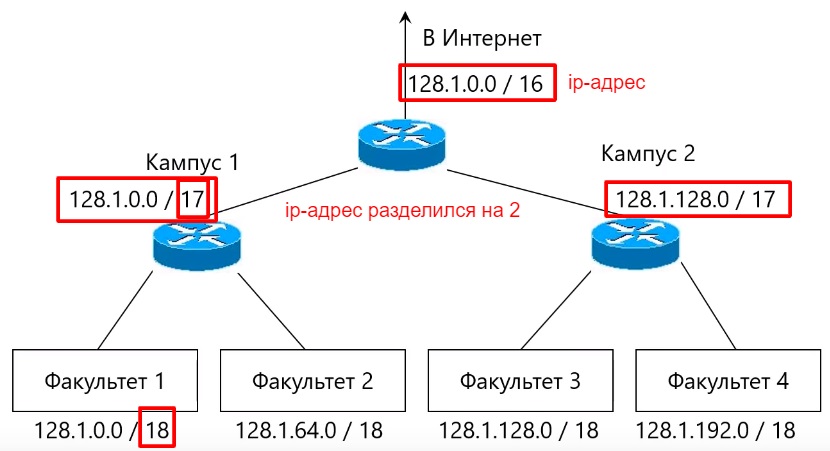

Как именно работает и на что влияет маска подсети? Провайдеру, располагающему сетью 129.16.0.0 нет нужды отдавать ее полностью в чье-то ведение. Теперь можно разбить ее, используя маску сети на много подсетей меньшего размера.

Как разделить сеть на подсети с помощью маски подсети?

Возьмем адрес 129.16.10.1 с маской 255.255.255.0. В двоичном виде это будет выглядеть следующим образом:

129.16.10.1 = 10101100.00010000.00001010.00000001

255.255.255.0 = 11111111.11111111.11111111.00000000

Устройство, обрабатывающее IP пакет, сопоставляет адрес и маску и вычисляет, какая часть адреса принадлежит сети, а какая – хосту. Часть маски с единицами определяет сеть, а часть с нулями – хост.

Получаем:

10000001.00010000.00001010.00000001

11111111.11111111.11111111.00000000

Теперь, используя логическое И, можно рассчитать, как выглядит адрес подсети.

10000001.00010000.00001010.00000001

11111111.11111111.11111111.00000000

10000001.00010000.00001010.00000000 = 129.16.10.0

В двоичном виде точки между октетами не ставятся, здесь это сделано для большей наглядности.

Коротко в десятичном виде эта запись выглядит так: 129.16.10.0 /24.

Почему 24? – Потому что именно столько бит выделено под сеть. Можно сокращать количество устройств и далее, забирая биты хостовой части и отдавая в пользу сетевой, увеличивая количество подсетей. На практике, провайдеры именно так и делают, выделяя каждому клиенту столько адресов, сколько нужно для пользования.

Можно сокращать количество устройств и далее, забирая биты хостовой части и отдавая в пользу сетевой, увеличивая количество подсетей. На практике, провайдеры именно так и делают, выделяя каждому клиенту столько адресов, сколько нужно для пользования.

Как научиться считать маски подсети?

Маска подсети всегда представляет собой последовательное количество вначале единиц, а затем – нулей. Маски вида 11011111.11111111.11111111.1100000 быть не может.

Стоить учесть, что для любой подсети работает правило вычисление количества хостов:

232-n -2, где n – длина подсети. 232-24 -2 = 254 для маски 255.255.255.0.

Откуда берется -2?

Это первый и последний адреса сети: первый – адрес самой сети, последний – адрес широковещательных рассылок.

Еще для наглядности. Рассмотрим, как разделить сеть 192.168.1.0 /24 на две на подсети с помощью маски. Для этого заберем один бит хостовой части в пользу сетевой, получаем 11111111.11111111.11111111.10000000. На выходе у нас две подсети – 192. 168.1.0 /25 и 192.168.1.128 /25. (0 и 128 – значения, которые может принять первый бит четвертого октета, 0 и 1 соответственно).

168.1.0 /25 и 192.168.1.128 /25. (0 и 128 – значения, которые может принять первый бит четвертого октета, 0 и 1 соответственно).

Теперь рассмотрим, как разделить первоначальную сеть на четыре подсети. Для этого отдаем первые два бита из последнего октета в пользу сети:

11111111.11111111.11111111.00000000 = 192.168.1.0

11111111.11111111.11111111.01000000 = 192.168.1.64

11111111.11111111.11111111.10000000 = 192.168.1.128

11111111.11111111.11111111.11000000 = 192.168.1.192

Для чего используется маска подсети?

Деление больших сетей на маленькие используется администраторами для упрощения работы с сетевой инфраструктурой. Использование ограничений для различных департаментов компании удобно реализовывать на группу ПК, нежели отдельно на каждую машину. Кроме того, наличие подсетей уменьшает домены широковещательных рассылок, снижая нагрузку на коммутаторы.

Если два устройства относятся к одной подсети, то общение между ними будет осуществляться напрямую, минуя маршрутизатор. Для того, что бы отправить пакет в другую подсеть, устройство направляет его на свой шлюз по умолчанию, которым является физический или виртуальный интерфейс устройства третьего уровня (L3). Там сверяется адрес получателя с таблицей маршрутизации, и пакет направляется дальше.

Для того, что бы отправить пакет в другую подсеть, устройство направляет его на свой шлюз по умолчанию, которым является физический или виртуальный интерфейс устройства третьего уровня (L3). Там сверяется адрес получателя с таблицей маршрутизации, и пакет направляется дальше.

Когда на маршрутизатор попадает очередной пакет, он проверяет сеть получателя, чтобы найти совпадение в своей таблице маршрутизации. Если совпадение есть, то пакет перенаправляется в нужный интерфейс, если совпадение отсутствует, то используется маршрут по умолчанию. В случае, когда поддержка бесклассовой маршрутизации не настроена, а пакет не относится к какой-либо сети в таблице маршрутизации, то он будет отброшен.

Например, пакет из сети 192.168.10.0 попадает на роутер, в таблице маршрутизации имеется два маршрута: к сетям 192.168.1.0 и 192.168.2.0, а так же маршрут по умолчанию 0.0.0.0 0.0.0.0. В такой ситуации пакет будет отброшен, так как сеть 192.168.10.0 относится к классу С, а маршрут к такой сети в таблице не существует.

В случае, когда используется бесклассовая маршрутизация, пакет будет отправлен на шлюз по умолчанию – 0.0.0.0 0.0.0.0.

Стоит учесть, что при использовании бесклассовой адресации само понятие «класс» пропадает. Нельзя сказать, что адрес 192.168.1.1 /24 относится к классу С или адрес 10.1.1.1 /24 относится к классу А. Классы были нужны для определения границ сети до тех пор, пока не использовалась маска сети.

- Автор: Эжени

- Распечатать

Оцените статью:

(66 голосов, среднее: 2.5 из 5)

Поделитесь с друзьями!

Шпаргалка по TCP/IP

для чайников / IP Для чайников

TCP / IP Для Dummies

Explore Book Купить на Amazon

Как сетевой администратор вы знаете, что TCP/IP — это связующее звено, скрепляющее Интернет и Интернет. Помимо знакомства с терминами безопасности и общими определениями, вам необходимо обратить внимание на RFC (запросы комментариев), опубликованные Инженерной группой Интернета. Вы можете комментировать, изучать и отправлять RFC самостоятельно.

Помимо знакомства с терминами безопасности и общими определениями, вам необходимо обратить внимание на RFC (запросы комментариев), опубликованные Инженерной группой Интернета. Вы можете комментировать, изучать и отправлять RFC самостоятельно.

Определения TCP/IP

Если вы хотите успешно управлять сетью, важно знать, как работать с TCP/IP. Определения в следующем списке объясняют основы, например, что такое IP-адрес, а также разъясняют различные сети, с которыми вы имеете дело — экстрасети, интранет и подсети — а также другие ключевые термины.

CIDR (бесклассовая междоменная маршрутизация): Способ экономии IP-адресов. Схема IP-адресации, которая заменяет традиционную структуру классов A, B, C, CIDR позволяет одному IP-адресу представлять множество IP-адресов. Адрес CIDR выглядит как обычный IP-адрес с «суффиксом» на конце, например 19.2.200.0.0/12. Суффикс представляет собой префикс IP .

экстрасеть: Частная/общедоступная гибридная сеть, использующая TCP/IP для совместного использования части интрасети с внешней организацией.

Экстранет — это часть интрасети, к которой посторонние могут получить доступ через Интернет. Убедитесь, что у вас есть хорошие методы безопасности, если у вас есть экстранет.

Экстранет — это часть интрасети, к которой посторонние могут получить доступ через Интернет. Убедитесь, что у вас есть хорошие методы безопасности, если у вас есть экстранет.интрасеть: Частная сеть организации. Если ваша интрасеть построена на протоколах, приложениях и службах TCP/IP, это тоже Интернет.

IP-адрес: 32-разрядный (IPv4) или 128-разрядный (IPv6) числовой адрес компьютера. Для подключения к Интернету у вас должен быть IP-адрес. IP-адрес состоит из двух частей: сетевой части и хостовой части. Пример IPv4: 127.0.0.1; пример IPv6: 0:0:0:0:0:0:0:1 (кратко::1).

петлевой адрес: IP-сокращение для вас — собственно, вашего компьютера. Петля — это специальный IP-адрес (127.0.0.1), который физически не подключен к какому-либо сетевому оборудованию. Вы используете его для тестирования служб и приложений TCP/IP, не беспокоясь о проблемах с оборудованием.

Преобразование сетевых адресов (NAT): Помогает Интернету не исчерпать IP-адреса путем преобразования IP-адреса (возможно, не уникального) в одной сети в другой IP-адрес в другой сети — обычно в Интернете.

IPv6 устраняет необходимость в помощи адреса NAT, но NAT непреднамеренно также обеспечивает безопасность брандмауэра.

IPv6 устраняет необходимость в помощи адреса NAT, но NAT непреднамеренно также обеспечивает безопасность брандмауэра.подсети: Разделение одной большой сети Интернет на более мелкие сети (подсети), в которых все они используют одну и ту же сетевую часть IP-адреса.

TCP/IP (Протокол управления передачей/Интернет-протокол): Суть и правила Интернета и Всемирной паутины. Набор протоколов, служб и приложений для соединения компьютеров всех типов.

Виртуальная частная сеть (VPN): Частная сеть, работающая через общедоступный Интернет. Вы можете построить VPN по низкой цене, используя Интернет (а не собственную систему частных — и дорогих — линий) со специальными проверками безопасности и туннельным протоколом. Компании начинают использовать частные виртуальные сети как для экстрасетей, так и для глобальных интрасетей.

Передача голоса по Интернет-протоколу (VoIP): Вы слишком много тратите на телефонные звонки? Избавьтесь от телефонной связи.

Вы можете совершать телефонные звонки из любого места в любое место, где есть компьютер, бесплатное программное обеспечение VoIP и быстрое подключение к Интернету. Еще лучше, это бесплатно. Вы можете бесплатно звонить из Буэнос-Айреса в Найроби с помощью VoIP. Это не обязательно должен быть компьютер к компьютеру. Вы также можете использовать VoIP для звонка на обычный телефонный номер.

Вы можете совершать телефонные звонки из любого места в любое место, где есть компьютер, бесплатное программное обеспечение VoIP и быстрое подключение к Интернету. Еще лучше, это бесплатно. Вы можете бесплатно звонить из Буэнос-Айреса в Найроби с помощью VoIP. Это не обязательно должен быть компьютер к компьютеру. Вы также можете использовать VoIP для звонка на обычный телефонный номер.

Вы оспариваете аббревиатуру? Если вы не знаете, что означает та или иная аббревиатура, посетите WhatIs? где вы можете найти тысячи определений акронимов для Интернета и безопасности.

Термины безопасности в Интернете и советы по использованию TCP/IP

Вы являетесь сетевым администратором и знаете, что обеспечение безопасности вашего веб-сайта — это постоянная задача. Вам не нужно знать, что TCP/IP означает протокол управления передачей/протокол Интернета, чтобы эффективно использовать его, но знание терминов в следующем списке поможет вам лучше справляться с проблемами безопасности.

Advanced Encryption Standard : Шифр с секретным ключом, используемый для шифрования.

аутентификация: Доказательство того, что вы тот, за кого себя выдаете. Простейшая форма аутентификации, запрос незашифрованного имени пользователя и пароля («Кто вы?», «Джеймс Бонд», «Хорошо, я вам верю»), часто недостаточно надежна для Интернета. В Интернете, где хакеры и взломщики могут подделать или украсть не только ваше имя пользователя и пароль, никому не доверяйте. Требовать аутентификацию для пользователей, компьютеров и IP-адресов для обеспечения безопасности.

шифр : Средство, используемое для шифрования данных. Шифр преобразует обычный текст в зашифрованный зашифрованный текст. Вы не можете расшифровать закодированный зашифрованный текст обратно в обычный текст без использования какого-либо ключа. Например, AES и DES являются примерами шифров с секретным ключом. Полный алгоритм шифрования — это шифр плюс технология.

Ресурсный центр компьютерной безопасности : Веб-сайт, содержащий публикации по безопасности, предупреждения и новости, включая документы Министерства обороны США по архитектуре безопасности и доверенным системам. Находится в Информационном центре ресурсов компьютерной безопасности Национального института стандартов и технологий США.

цифровой сертификат: Специальный безопасный файл, гарантирующий вашу личность в Интернете. Цифровой сертификат содержит информацию о безопасности, включая ваше имя и адрес электронной почты, ваш ключ шифрования, имя центра сертификации и срок действия сертификата. («Кто вы?» «Джеймс Бонд». «Можете подтвердить свое удостоверение личности?»). Цифровой сертификат — популярный способ аутентификации в Интернете.

шифрование: Шифрование ваших данных путем применения секретного кода, чтобы никто не мог прочитать их без использования ключа.

IP-безопасность (IPSec): Набор протоколов TCP/IP, которые обеспечивают службы аутентификации и шифрования, но на более низком уровне, чем TLS.

открытый ключ/закрытый ключ: Схема шифрования при обмене ключами, которая использует два ключа для шифрования и расшифровки данных. Любой может использовать открытый ключ для шифрования данных до того, как они попадут в Интернет. Только получатель имеет закрытый ключ, необходимый для чтения данных. Pretty Good Privacy (PGP) использует методы шифрования с открытым и закрытым ключами.

Transport Layer Security (TLS), Secure Socket Layer (SSL): протоколы TCP/IP, которые гарантируют конфиденциальность в сети, обеспечивая аутентификацию и шифрование. TLS и сопутствующий ему нестандартный SSL гарантируют безопасность данных вашей кредитной карты при совершении банковских операций или совершении покупок. TLS является более новым и стандартным. SSL по-прежнему используется больше.

Известные запросы на комментарии, представляющие интерес для пользователей TCP/IP

Как сетевой администратор, вы знакомы с некоторыми вещами — TCP/IP, угрозами безопасности и запросами на комментарии или RFC. Опубликованные Internet Engineering Task Force, RFC дают профессионалам возможность обмениваться информацией, представлять документы на рассмотрение и в целом общаться друг с другом. Некоторые RFC со временем становятся стандартами Интернета.

Опубликованные Internet Engineering Task Force, RFC дают профессионалам возможность обмениваться информацией, представлять документы на рассмотрение и в целом общаться друг с другом. Некоторые RFC со временем становятся стандартами Интернета.

Следующий список содержит особенно интересные и/или полезные RFC:

RFC 3271, «Интернет для всех», В. Серф

RFC 2664, «Информация о вопросах и ответах — ответы на часто задаваемые вопросы новых пользователей Интернета», Р. Плзак, А. Уэллс, Э. Крол

RFC 2151, «Введение в Интернет и инструменты и утилиты TCP/IP», Г. Кесслер, С. Шепард

RFC 2504, «Руководство по безопасности пользователей», Э. Гуттман, Л. Леонг, Г. Малкин

RFC 1244, «Справочник по безопасности сайта» (по-прежнему полезен спустя много лет), авторы J.P. Holbrook, J.K. Рейнольдс

RFC 5485, «Цифровые подписи на черновых документах в Интернете»

Для смеха отсканируйте RFC ко Дню дурака:

RFC 3251, «Электричество по IP», Б.

Раджагопалан

РаджагопаланRFC 1925, «Двенадцать истин о сетях», Р. Каллон, редактор

RFC 2100, «Именование хостов» (обожаю поэзию!), Дж. Эшворт

RFC 2549, «IP через авиаперевозчиков с качеством обслуживания», Д. Вайцман

Об этой статье

Эта статья взята из книги:

- TCP/IP для чайников,

Об авторах книги:

Кэндес Лейден консультирует по вопросам производительности систем и баз данных, а также по разработке учебных программ для международных курсов.

Маршалл Виленски был консультантом и сетевым менеджером многопротокольных сетей в Высшей школе делового администрирования Гарвардского университета. Оба всемирно известные спикеры.

Эту статью можно найти в категории:

- Общая сеть,

Учебное пособие по IP-адресам для начинающих [Протоколы IPV4 и IPV6]

с протоколами IPv4 и IPv6.

Это фундаментальная концепция, которую должен знать каждый инженер или разработчик DevOps. Когда вы работаете с облачными сетями, Kubernetes или любым другим инфраструктурным инструментом в этом отношении, понимание IPV4 и IPV6 является обязательным.

Что такое IP-адрес?

IP-адрес — это уникальный адрес, который идентифицирует каждое устройство в компьютерной сети. Например, это может быть 32-битный адрес IPV4 или 128-битный адрес IVP6 .

На следующем изображении показаны форматы IPV4 и IPV6.

Давайте подробно рассмотрим адресацию IPV4 и IPV6.

Интернет-протокол версии 4 (

I Адресация PV4)

Диапазон адресов IPV4 от 0.0.0.0 до 255.255.255.255. Всего 4294967296 IP-адресов (~4,3 миллиарда). Он разделен на пять классов.

Классы IP-адресов

| Класс IP | Диапазон |

| A | 0. 0.0.0 – 127.255.255.255 0.0.0 – 127.255.255.255 |

| В | 128.0.0.0 – 191.255.255.255 |

| C | 192.0.0.0 – 223.255.255.255 |

| D | 224.0.0.0 – 239.255.255.255 |

| Е | 240.0.0.0 – 255.255.255.255 |

Классы IP-адресов

0.0.0.0 – 0.255.255.255 , то есть 0,0 .0.0/8 был зарезервирован для автоматической настройки устройства до DHCP. На данный момент для настройки используется только 0.0.0.0 , остальные нигде не используются. В идеале адрес 0.0.0.0 означает «этот хост в этой сети».

Когда Инженерная рабочая группа Интернета (IETF) поняла, что 4,3 миллиарда адресов IPV4 будет недостаточно для размещения будущих подключенных к Интернету устройств. Поэтому он зарезервировал несколько диапазонов IP-адресов для частной сети (IP-адреса, не выходящие в Интернет). В результате организации могут повторно использовать для создания своей частной сети, а частные сети могут подключаться к Интернету через устройства с поддержкой NAT. Ознакомьтесь с руководством по NAT, чтобы узнать больше.

Ознакомьтесь с руководством по NAT, чтобы узнать больше.

Диапазоны частных IP-адресов

Инженерная рабочая группа Интернета (IETF) и Управление по присвоению номеров в Интернете (IANA) определили следующие диапазоны в качестве частных IP-адресов.

- Класс A – от 10.0.0.0 до 10.255.255.255

- Класс B — от 169.254.0.0 до 169.254.255.255 (для автоматической частной IP-адресации (APIPA))

- Класс B – 172.16.0.0 – 172.31.255.255

- Класс C – 192.168.0.0 до 192.168.255.255

Частные адреса также расширены для следующего создания адресного пространства IPV6.

Общее адресное пространство IPV4

100.64.0.0/10 — это общий адрес, используемый интернет-провайдерами, реализующими NAT операторского класса. Это означает, что все интернет-провайдеры могут использовать это адресное пространство.

Вы также можете использовать этот адрес в своей инфраструктуре. Например, в Kubernetes вы можете использовать этот диапазон для Pod CIDR. Это может вызвать проблемы с маршрутизацией, если они не настроены должным образом. Кроме того, важно уточнить у своего облачного провайдера, поддерживает ли он использование этого диапазона IP-адресов или есть ли у него какие-либо особые требования или ограничения.

Например, в Kubernetes вы можете использовать этот диапазон для Pod CIDR. Это может вызвать проблемы с маршрутизацией, если они не настроены должным образом. Кроме того, важно уточнить у своего облачного провайдера, поддерживает ли он использование этого диапазона IP-адресов или есть ли у него какие-либо особые требования или ограничения.

Адреса обратной связи

127.0.0.1–127.255.255.255 называются адресами обратной связи. Он широко известен как адреса сетевого тестирования

Интернет-протокол версии 6 (адресация

I PV6)

IPV6 — это новейший интернет-протокол. Адрес IPV6 выглядит так: 1050:0000:0000:0000:0005:0600:300c:326 . Он содержит восемь октетов по шестнадцать бит каждый. Общее количество адресов IPV6 составляет 340 триллионов триллионов триллионов адресов.

ИПВ6 9Блок 0345 fc00::/7 зарезервирован для частных сетей. Он известен как уникальный локальный адрес.

Зачем нужна адресация IPV6?

В 1980-х годах Инженерная рабочая группа Интернета (IETF) поняла, что 4,3 миллиарда адресов IPV4 будет недостаточно из-за растущего числа подключенных к Интернету устройств, поскольку каждому устройству потребуется уникальный IP-адрес. Итак, в 1998 году был создан IPV6 для размещения 340 триллионов триллионов триллионов IP-адресов.

Итак, в 1998 году был создан IPV6 для размещения 340 триллионов триллионов триллионов IP-адресов.

Статус развертывания IPv6

IPv6 официально начал развертывание 6 июня 2012 г. . На следующем графике Google показана статистика внедрения IPV6. На момент написания этого руководства глобальное внедрение IPV6 составляло 37%.

Часто задаваемые вопросы об IP-адресе

Как приобрести статический общедоступный IP-адрес?

Вы можете приобрести общедоступные диапазоны IP-адресов в RIR ( региональный интернет-реестр ) и владеть ими в течение определенного периода времени. Вы также можете купить его через своего интернет-провайдера.

Кому принадлежат общедоступные IP-адреса? Общедоступные IP-адреса

поддерживаются Управлением по присвоению номеров в Интернете (IANA) и региональным интернет-реестром ( RIR ). В мире существует пять RIR. RIR несут ответственность за присвоение IP-адресов локальным реестрам, интернет-провайдерам и пользователям.

Экстранет — это часть интрасети, к которой посторонние могут получить доступ через Интернет. Убедитесь, что у вас есть хорошие методы безопасности, если у вас есть экстранет.

Экстранет — это часть интрасети, к которой посторонние могут получить доступ через Интернет. Убедитесь, что у вас есть хорошие методы безопасности, если у вас есть экстранет. IPv6 устраняет необходимость в помощи адреса NAT, но NAT непреднамеренно также обеспечивает безопасность брандмауэра.

IPv6 устраняет необходимость в помощи адреса NAT, но NAT непреднамеренно также обеспечивает безопасность брандмауэра. Вы можете совершать телефонные звонки из любого места в любое место, где есть компьютер, бесплатное программное обеспечение VoIP и быстрое подключение к Интернету. Еще лучше, это бесплатно. Вы можете бесплатно звонить из Буэнос-Айреса в Найроби с помощью VoIP. Это не обязательно должен быть компьютер к компьютеру. Вы также можете использовать VoIP для звонка на обычный телефонный номер.

Вы можете совершать телефонные звонки из любого места в любое место, где есть компьютер, бесплатное программное обеспечение VoIP и быстрое подключение к Интернету. Еще лучше, это бесплатно. Вы можете бесплатно звонить из Буэнос-Айреса в Найроби с помощью VoIP. Это не обязательно должен быть компьютер к компьютеру. Вы также можете использовать VoIP для звонка на обычный телефонный номер.

Раджагопалан

Раджагопалан