Меня взломали вк что делать: Меня взломали вк. И с моей страницы писали всем друзьям просили в долг. И один друг все таки перевел. Что делать и как вернуть деньги., Пермь | вопрос №18803163 от 27.10.2022

Содержание

Меня взломали вк. И с моей страницы писали всем друзьям просили в долг. И один друг все таки перевел. Что делать и как вернуть деньги., Пермь | вопрос №18803163 от 27.10.2022

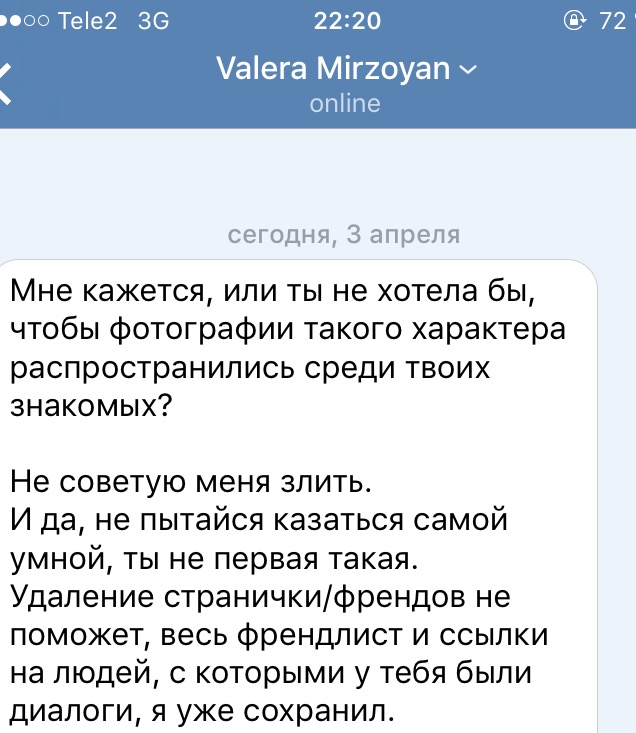

Взломали мою страницу Вконтакте, мошенники попросили отправить деньги на телефон, а друг отправил. Теперь друг просит деньги с меня. Что делать? Как доказать другу что это не я и не возвращать деньги? И какая это статья?

Здравствуйте, уважаемый

В принципе ничего не делать — пусть друг обращается в полицию

Удачи Вам в решении Вашего вопроса.

Вам помог ответ?ДаНет

Это вопрос личной порядочности.

[quote]Статья 3 Гражданского процессуального кодекса Российской Федерации. Право на обращение в суд

1. Заинтересованное лицо вправе в порядке, установленном законодательством о гражданском судопроизводстве, обратиться в суд за защитой нарушенных либо оспариваемых прав, свобод или законных интересов, в том числе с требованием о присуждении ему компенсации за нарушение права на судопроизводство в разумный срок или права на исполнение судебного постановления в разумный срок.

2. Отказ от права на обращение в суд недействителен.

3. По соглашению сторон подведомственный суду спор, возникающий из гражданских правоотношений, до принятия судом первой инстанции судебного постановления, которым заканчивается рассмотрение гражданского дела по существу, может быть передан сторонами на рассмотрение третейского суда, если иное не установлено федеральным законом.

ГК РФ Статья 421. Свобода договора

Позиции высших судов по ст. 421 ГК РФ >>>

1. Граждане и юридические лица свободны в заключении договора.

Понуждение к заключению договора не допускается, за исключением случаев, когда обязанность заключить договор предусмотрена настоящим Кодексом, законом или добровольно принятым обязательством.

2. Стороны могут заключить договор, как предусмотренный, так и не предусмотренный законом или иными правовыми актами. К договору, не предусмотренному законом или иными правовыми актами, при отсутствии признаков, указанных в пункте 3 настоящей статьи, правила об отдельных видах договоров, предусмотренных законом или иными правовыми актами, не применяются, что не исключает возможности применения правил об аналогии закона (пункт 1 статьи 6) к отдельным отношениям сторон по договору.

(в ред. Федерального закона от 08.03.2015 N 42-ФЗ)

(см. текст в предыдущей редакции)

3. Стороны могут заключить договор, в котором содержатся элементы различных договоров, предусмотренных законом или иными правовыми актами (смешанный договор). К отношениям сторон по смешанному договору применяются в соответствующих частях правила о договорах, элементы которых содержатся в смешанном договоре, если иное не вытекает из соглашения сторон или существа смешанного договора.

4. Условия договора определяются по усмотрению сторон, кроме случаев, когда содержание соответствующего условия предписано законом или иными правовыми актами (статья 422).

В случаях, когда условие договора предусмотрено нормой, которая применяется постольку, поскольку соглашением сторон не установлено иное (диспозитивная норма), стороны могут своим соглашением исключить ее применение либо установить условие, отличное от предусмотренного в ней. При отсутствии такого соглашения условие договора определяется диспозитивной нормой.

5. Если условие договора не определено сторонами или диспозитивной нормой, соответствующие условия определяются обычаями, применимыми к отношениям сторон.[/quote]

Позвонить

Вам помог ответ?ДаНет

Здравствуйте.

Вряд ли в данном случае вы что-либо сможете доказать. Ваш друг нарвался на мошенников. Ему следует обратиться в полицию с заявлением.

Вам помог ответ?ДаНет

Вам ничего не нужно делать, платить ему вы не должны. Пусть ваш друг обращается в полицию с заявлением о привлечении к уголовной ответственности.

Вам помог ответ?ДаНет

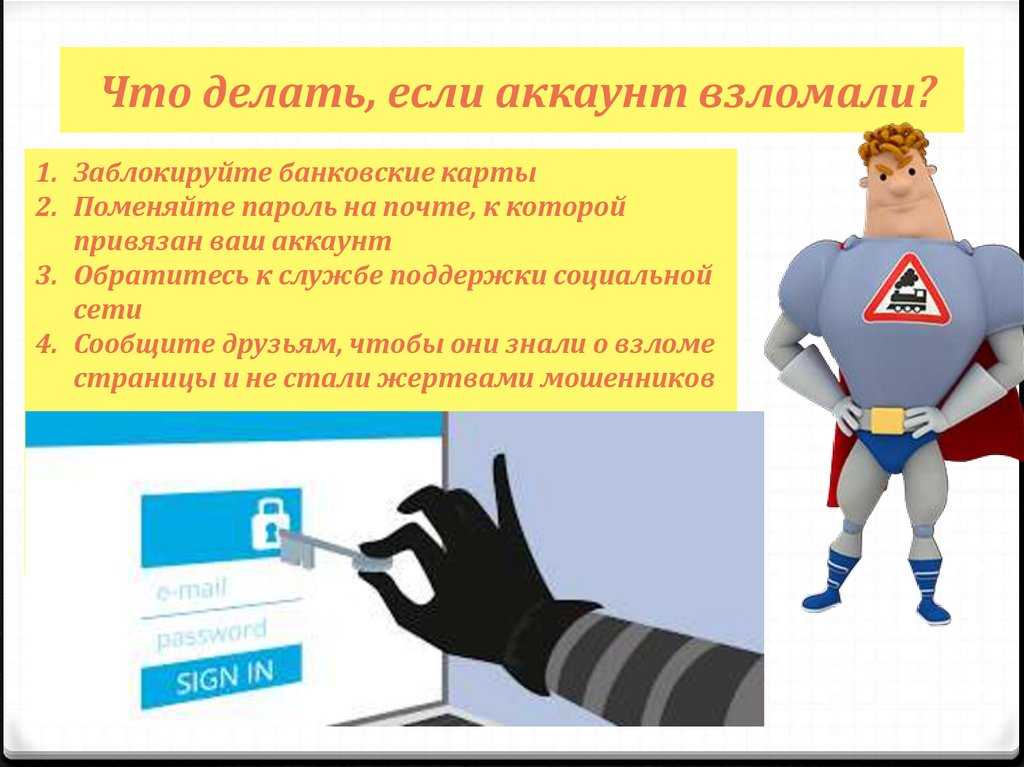

Что делать, если взломали страницу в контакте

Как это не странно, но для начала нужно подготовиться к тому, что кто-то решит взломать вашу страницу в контакте, а то и вовсе присвоить ее.

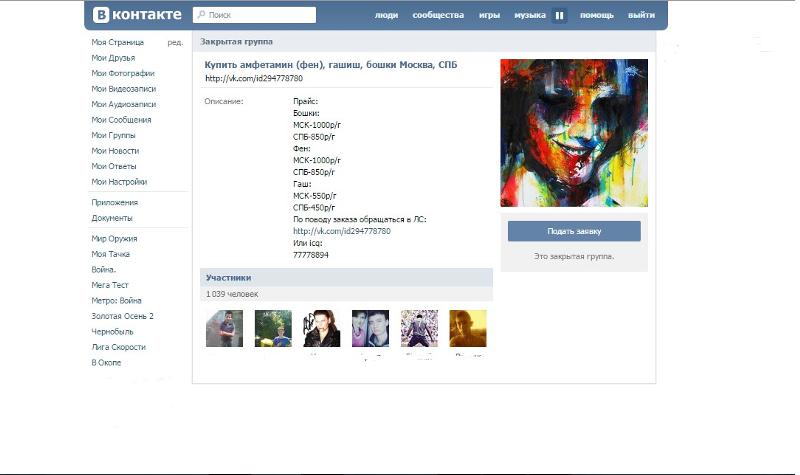

А сделать это нужно хотя бы потому, что по подсчетам аналитиков жертвой хакеров становится каждая третья страница, набравшая минимум 200 друзей и 50 постоянных подписчиков. Именно поэтому вы должны изначально приучить себя к мысли, что и ваша страничка может заинтересовать взломщиков, которые будут использовать ее для перепродажи или распространения спама.

Именно поэтому вы должны изначально приучить себя к мысли, что и ваша страничка может заинтересовать взломщиков, которые будут использовать ее для перепродажи или распространения спама.

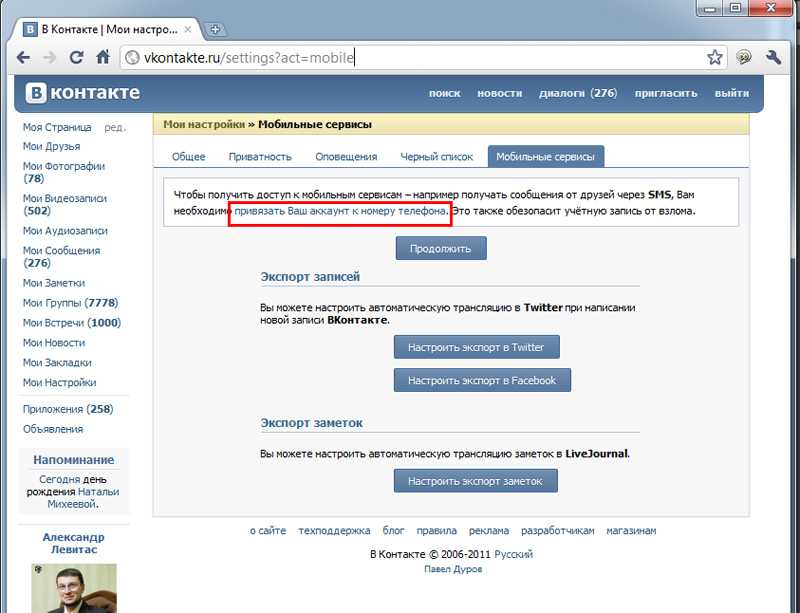

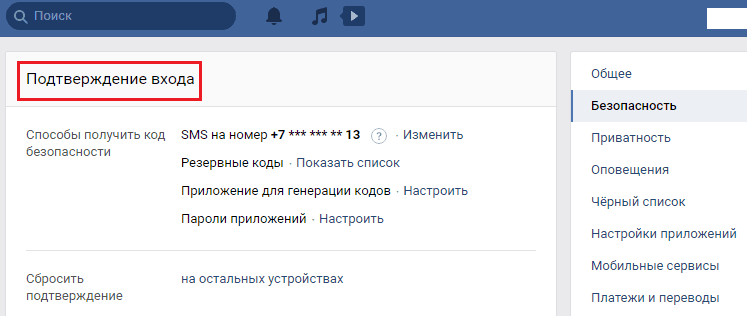

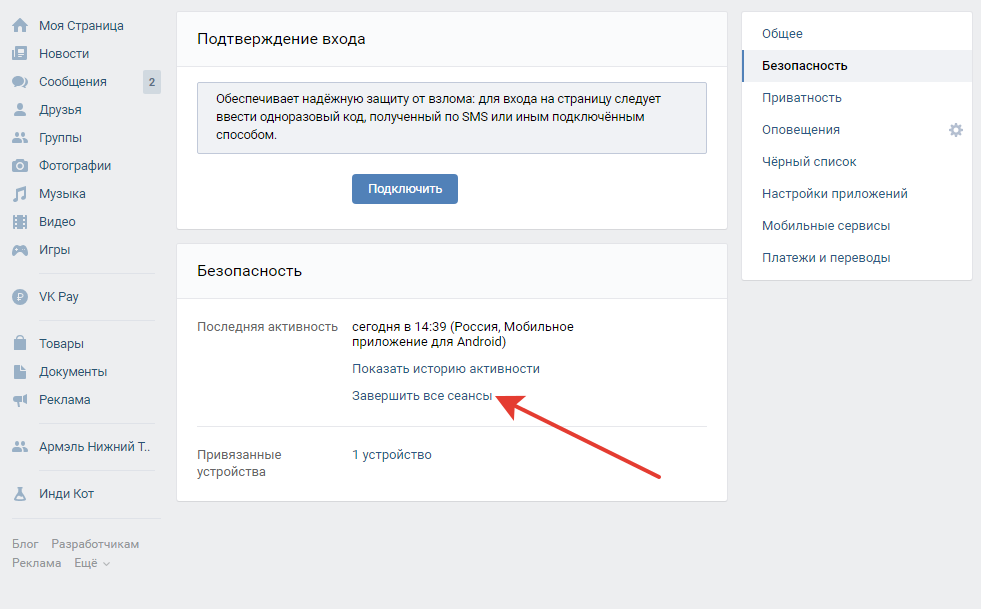

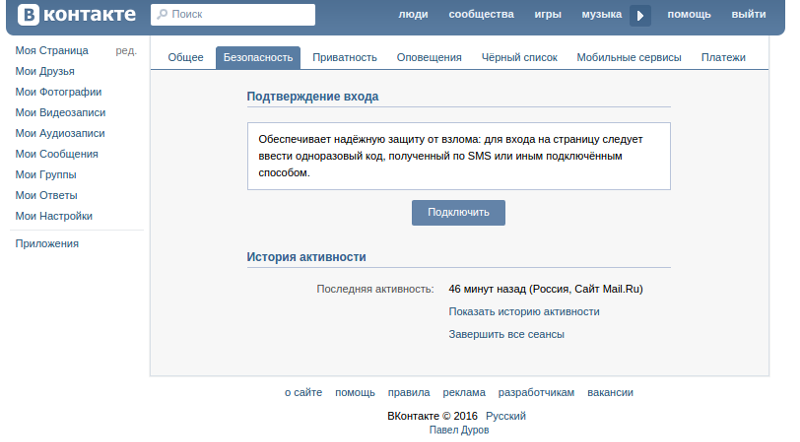

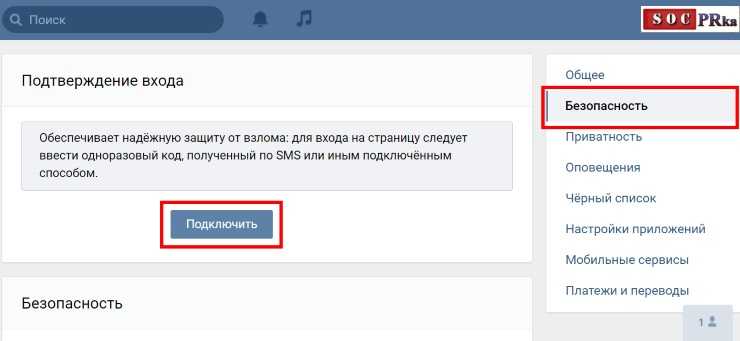

Первое, что нужно сделать – активировать свой мобильный телефон. Делается это просто – вы вводите номер, затем отправляете приглашение стать участником в контакте кому-то из друзей, или же меняете пароль. В результате вы получаете на указанный номер код, который и привязывает ваш мобильный телефон к вашей странице, и теперь все главные операции по ее изменению будут проходить через него.

Второе – поменяйте пароль, сделав его как можно более сложным и длинным. На 100% от взлома вас это не защитит, но практика показывает, что едва ли какой-либо хакер будет возиться со страницей, на взлом которой ему понадобится более 5-10 часов. А сложный пароль сможет гарантировать это.

Третье – сохраните отдельным файлом свой ID и адрес вашей страницы.

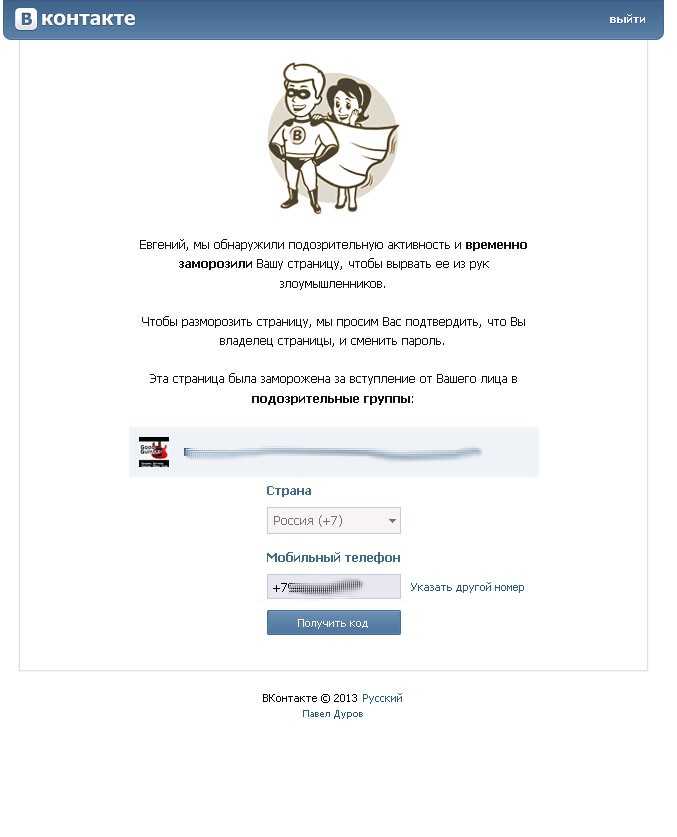

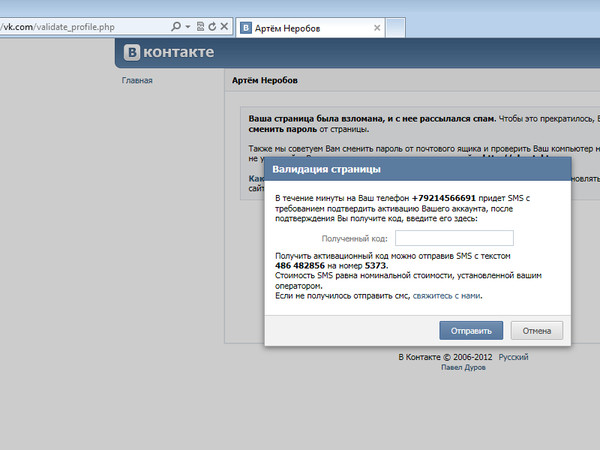

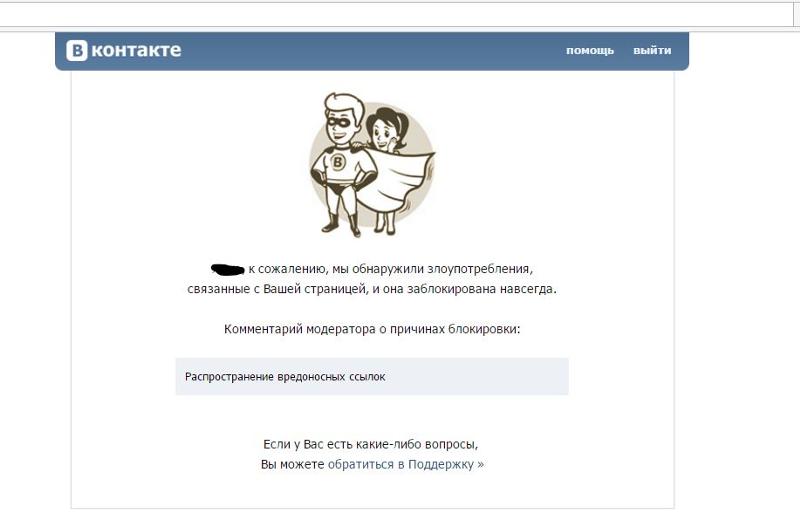

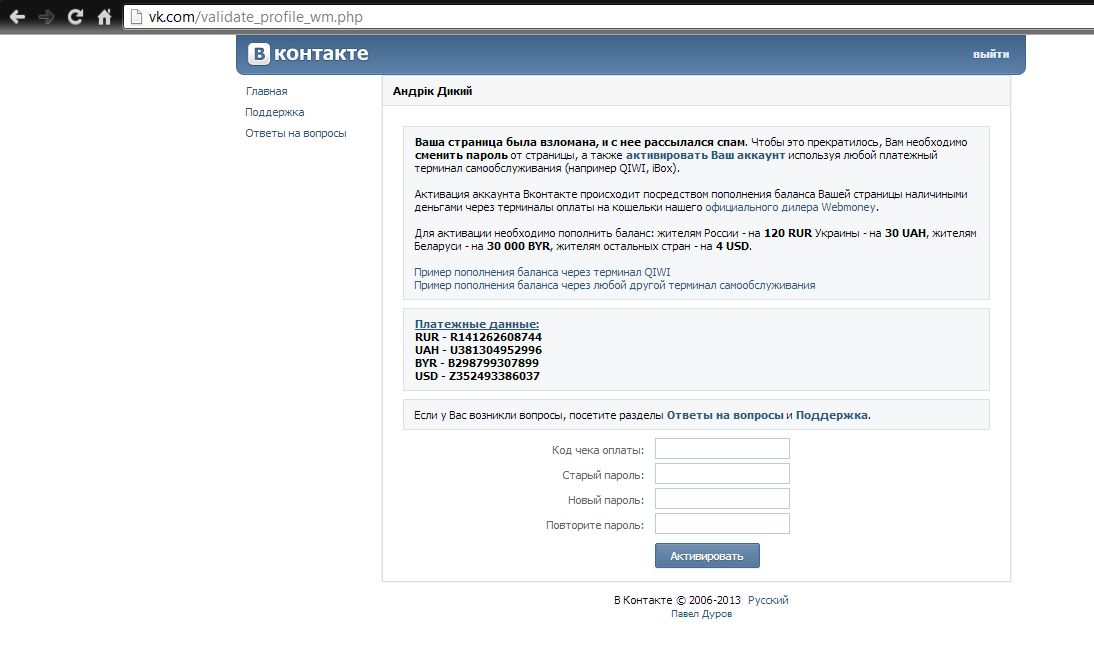

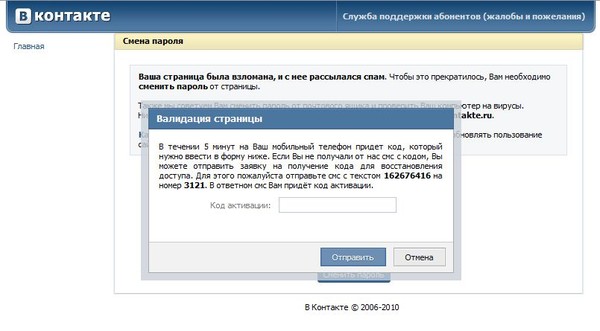

Однако все это вам не помогло и однажды, войдя в контакте, вы увидели следующее сообщение: «Ваша страница была взломана и использована для распространения спама. Подтвердите ваше право на владение страницы». После этого вам предложат сменить пароль.

Что ж, сделайте то, что от вас требуют, придумав на этот раз пароль посложнее, ввести его в соответствующие окна и подтвердить. После этого вас попросят ввести номер мобильника, который должен соответствовать номеру, указанному и привязанному к вашей странице. Но, увы – такого номера нет, и ввести его вы уже не сможете.

Но это еще не конец – вам предложат ввести ID вашей страницы или ее адрес (теперь вы понимаете, зачем мы сохраняли их отдельным файлом). Если вы не помните и их, то вам предложат воспользоваться поиском для того, чтобы найти их самостоятельно. Однако тут возникает загвоздка – доступа к поиску у вас нет, а зарегистрироваться в контакте вы можете только по приглашению какого-нибудь пользователя.

Потому сразу звоните или пишите какому-нибудь другу, чтобы он через свою страницу нашел вашу, и выслал вам все требуемые данные.

Однако теперь и начинается самое сложное, так как от вас потребуют: вести старый номер телефона, к которому была привязана ваша страница; указать реальный регион проживания, вести старый эмейл (а так же новый – для смены, как и новый номер телефона), выслать скан любого вашего документа с вашей фотографии, а так же ваше фото на фоне страницы, которую вы заполняете всеми перечисленными выше данными.

Но это не означает, что вы сразу же получите доступ к своей странице. Пока лишь вы отправляете свою заявку на рассмотрение. А в случае, если при первоначальном создании утерянной страницы вы не указали номер своего телефона, своих полный паспортных данных, не разместили своей реальной фотографии, вы, с гарантией в 80%, получите отказ на возвращение вам доступа. Да и то, в лучшем случае через 2-3 недели, а то и месяц.

Потому, не тратя времени, просите кого-нибудь из друзей выстлать вам приглашение и начинайте все сначала, но на этот раз – соблюдая все необходимые действия, которые помогут вам восстановить доступ к взломанной странице в случае, если кто-либо снова взломает ее.

© vkontaktehit.ru – 04.07.2011

Вместе с этой статьей сейчас читают:

- Вконтакте и сотрудничество с Pladform

- Сообщество We love Basketball в Вконтакте

- Вконтакте и суровые законы рунета

15 признаков того, что вас взломали — и как дать отпор

Особенность

Перенаправленный поиск в Интернете, неожиданные установки, мошеннические указатели мыши: вот что делать, если вы были 0wned.

Роджер А. Граймс

Обозреватель,

ОГО |

Д-Кейн / Getty Images

В сегодняшнем ландшафте угроз антивредоносное ПО мало что дает. На самом деле сканеры вредоносных программ ужасающе неточны, особенно в отношении эксплойтов, которым менее 24 часов. Злонамеренные хакеры и вредоносное ПО могут менять свою тактику по своему желанию. Поменяйте местами несколько байтов, и ранее распознанная вредоносная программа станет неузнаваемой. Все, что вам нужно сделать, это отправить любой файл с подозрением на вредоносное ПО в Google VirusTotal, который имеет более 60 различных антивирусных сканеров, чтобы убедиться, что показатели обнаружения не соответствуют рекламируемым.

Поменяйте местами несколько байтов, и ранее распознанная вредоносная программа станет неузнаваемой. Все, что вам нужно сделать, это отправить любой файл с подозрением на вредоносное ПО в Google VirusTotal, который имеет более 60 различных антивирусных сканеров, чтобы убедиться, что показатели обнаружения не соответствуют рекламируемым.

Чтобы бороться с этим, многие антивредоносные программы отслеживают поведение программ, часто называемое эвристиками, для обнаружения ранее нераспознанных вредоносных программ. Другие программы используют виртуализированные среды, системный мониторинг, обнаружение сетевого трафика и все вышеперечисленное для большей точности. Тем не менее, они регулярно подводят нас. Если они терпят неудачу, вам нужно знать, как обнаружить проникшее вредоносное ПО.

Вот 15 верных признаков того, что вас взломали, и что делать в случае компрометации.

- Вы получаете сообщение о программе-вымогателе

- Вы получаете поддельное антивирусное сообщение

- У вас есть нежелательные панели инструментов браузера

- Ваш поиск в Интернете перенаправляется

- Вы видите частые случайные всплывающие окна

- Ваши друзья получают от вас приглашения в социальных сетях, которые вы не отправляли

- Ваш сетевой пароль не работает

- Вы наблюдаете неожиданную установку программного обеспечения

- Ваша мышь перемещается между программами и делает выбор

- Защита от вредоносных программ, диспетчер задач или редактор реестра отключены

- На вашем онлайн-счете отсутствуют деньги

- Кто-то уведомил вас о том, что вас взломали

- Произошла утечка конфиденциальных данных

- Ваши учетные данные находятся в дампе паролей

- Вы наблюдаете странные модели сетевого трафика

Обратите внимание, что во всех случаях рекомендация номер 1 — полностью восстановить систему до заведомо исправного состояния, прежде чем продолжить. Раньше это означало форматирование компьютера и восстановление всех программ и данных. Сегодня это может означать просто нажатие кнопки «Восстановить». В любом случае, скомпрометированному компьютеру уже нельзя полностью доверять. Выполните рекомендуемые шаги восстановления, перечисленные в каждой категории ниже, если вы не хотите выполнять полное восстановление. Опять же, полное восстановление всегда является лучшим вариантом с точки зрения риска.

Раньше это означало форматирование компьютера и восстановление всех программ и данных. Сегодня это может означать просто нажатие кнопки «Восстановить». В любом случае, скомпрометированному компьютеру уже нельзя полностью доверять. Выполните рекомендуемые шаги восстановления, перечисленные в каждой категории ниже, если вы не хотите выполнять полное восстановление. Опять же, полное восстановление всегда является лучшим вариантом с точки зрения риска.

1. Вы получаете сообщение о программе-вымогателе

Одно из худших сообщений, которые каждый может увидеть на своем компьютере, — это внезапное переключение экрана, в котором говорится, что все их данные зашифрованы, и запрашивается оплата за их разблокировку. Программы-вымогатели огромны! После небольшого снижения активности в 2017 году программы с требованием выкупа вернулись с ревом. Миллиарды долларов производительности теряются, и выплачиваются миллиарды выкупа. Малые предприятия, крупные предприятия, больницы, полицейские участки и целые города останавливаются из-за программ-вымогателей. Около 50% жертв платят выкуп, гарантируя, что он не исчезнет в ближайшее время.

Около 50% жертв платят выкуп, гарантируя, что он не исчезнет в ближайшее время.

К сожалению, по данным компаний по страхованию кибербезопасности, которые часто участвуют в выплатах, выплата выкупа не приводит к работе систем примерно в 40% случаев. Оказывается, программы-вымогатели не лишены ошибок, и разблокировать без разбора зашифрованные связанные системы не так просто, как ввести ключ дешифрования. Большинство жертв в конечном итоге получают много дней простоя и дополнительные шаги по восстановлению, даже если они платят выкуп.

Что делать: Во-первых, если у вас есть хорошая, недавняя, проверенная резервная копия данных затронутых систем, все, что вам нужно сделать, это восстановить задействованные системы и полностью проверить (официально называется модульное тестирование ), чтобы убедиться, что восстановление выполнено на 100%. К сожалению, у большинства компаний нет хороших резервных копий, которые, как они думали, у них есть. Проверьте свои резервные копии! Не позволяйте программам-вымогателям быть первым тестом важных резервных копий вашей компании.

Лучшая защита — убедиться, что у вас есть хорошие, надежные, проверенные автономные резервные копии . Программа-вымогатель становится все более изощренной. Злоумышленники, использующие вредоносное ПО, проводят время в скомпрометированных корпоративных средах, выясняя, как нанести наибольший ущерб, включая шифрование или повреждение ваших последних онлайн-резервных копий. Вы рискуете, если у вас нет хороших, проверенных резервных копий, недоступных для злоумышленников.

Если вы принадлежите к облачной службе хранения файлов, возможно, у нее есть резервные копии ваших данных. Не будьте слишком самоуверенны. Не все службы облачного хранения могут восстанавливаться после атак программ-вымогателей, а некоторые службы не охватывают все типы файлов. Подумайте о том, чтобы связаться с вашей облачной файловой службой и объяснить свою ситуацию. Иногда техподдержка может восстановить ваши файлы, и даже больше, чем вы сами.

Наконец, несколько веб-сайтов могут помочь вам восстановить ваши файлы без уплаты выкупа. Либо они выяснили общий секретный ключ шифрования, либо какой-то другой способ реконструировать программу-вымогатель. Вам нужно будет определить программу-вымогатель и версию, с которой вы столкнулись. Обновленная программа защиты от вредоносных программ может определить виновника, хотя часто все, что вам нужно сделать, это сообщение о вымогательстве программы-вымогателя, но этого часто достаточно. Найдите это имя и версию и посмотрите, что вы найдете.

Либо они выяснили общий секретный ключ шифрования, либо какой-то другой способ реконструировать программу-вымогатель. Вам нужно будет определить программу-вымогатель и версию, с которой вы столкнулись. Обновленная программа защиты от вредоносных программ может определить виновника, хотя часто все, что вам нужно сделать, это сообщение о вымогательстве программы-вымогателя, но этого часто достаточно. Найдите это имя и версию и посмотрите, что вы найдете.

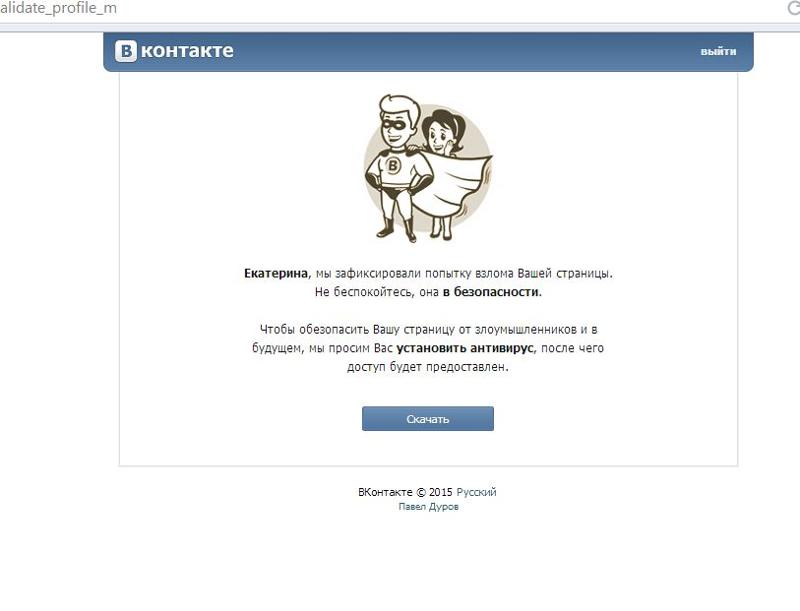

2. Вы получаете поддельное антивирусное сообщение

Вы получаете всплывающее сообщение на своем компьютере или мобильном устройстве о том, что оно заражено. Всплывающее сообщение выдает себя за продукт антивирусного сканирования и якобы обнаружило на вашем компьютере дюжину или более вредоносных программ. Хотя это уже не так популярно, как раньше, фальшивые предупреждающие сообщения антивируса по-прежнему представляют собой ситуацию, с которой нужно справляться правильно.

Они могут возникать по двум причинам: либо ваша система уже скомпрометирована, либо она не скомпрометирована, если не считать всплывающего сообщения. Надеюсь на последнее. Эти типы поддельных антивирусных сообщений обычно находят способ заблокировать ваш браузер, чтобы вы не могли выйти из поддельного сообщения, не убив браузер и не перезапустив его.

Надеюсь на последнее. Эти типы поддельных антивирусных сообщений обычно находят способ заблокировать ваш браузер, чтобы вы не могли выйти из поддельного сообщения, не убив браузер и не перезапустив его.

Что делать: Если повезет, можно закрыть вкладку и перезапустить браузер и все нормально. Поддельное сообщение не отображается. Это была разовая случайность. Большую часть времени вы будете вынуждены убить браузер. При перезапуске иногда перезагружается исходная страница, которая навязала вам поддельную рекламу, поэтому вы снова получаете поддельную рекламу AV. Если это произойдет, перезапустите браузер в режиме инкогнито или в режиме конфиденциальности, и вы сможете перейти на другую страницу и предотвратить появление поддельного сообщения AV.

В худшем случае поддельное антивирусное сообщение скомпрометировало ваш компьютер (обычно из-за социальной инженерии или неисправленного программного обеспечения). В этом случае выключите компьютер. Если вам нужно что-то сохранить и вы можете это сделать, сделайте это перед выключением питания. Затем восстановите свою систему до предыдущего известного чистого образа. В большинстве операционных систем есть функции сброса, созданные специально для этого.

Затем восстановите свою систему до предыдущего известного чистого образа. В большинстве операционных систем есть функции сброса, созданные специально для этого.

Примечание. Связанное мошенничество — это мошенничество с технической поддержкой, при котором неожиданное всплывающее сообщение браузера предупреждает о том, что ваш компьютер был скомпрометирован, и предлагает позвонить по бесплатному номеру на вашем экране, чтобы получить помощь технической поддержки. Часто в предупреждении утверждается, что оно исходит от Microsoft (даже если вы используете компьютер Apple). Эти мошенники службы технической поддержки просят вас установить программу, которая затем дает им полный доступ к вашей системе. Они запускают поддельный антивирус, который, что неудивительно, находит много вирусов. Затем они продают вам программу для решения всех ваших проблем. Все, что вам нужно сделать, это дать им кредитную карту, чтобы начать процесс. К счастью, эти типы предупреждений о мошенничестве обычно можно обойти, перезагрузив компьютер или закрыв браузер и избегая веб-сайта, на котором они размещены. Редко этот тип вредоносного ПО делает с вашим компьютером что-либо, что требует исправления.

Редко этот тип вредоносного ПО делает с вашим компьютером что-либо, что требует исправления.

Если вы попались на одну из этих мошеннических служб технической поддержки и дали им свою кредитную карту, немедленно сообщите об этом в компанию, выпустившую вашу кредитную карту, и получите новую кредитную карту. Перезагрузите компьютер, как указано выше, если вы предоставите самозванцу из службы технической поддержки удаленный доступ к вашему компьютеру.

3. У вас есть нежелательные панели инструментов браузера

Это распространенный признак эксплуатации: в вашем браузере есть несколько новых панелей инструментов с именами, которые, кажется, указывают на то, что панель инструментов должна вам помочь. Если вы не признаете, что панель инструментов принадлежит известному поставщику, пришло время избавиться от поддельной панели инструментов.

Что делать: Большинство браузеров позволяют просматривать установленные и активные панели инструментов. Удалите все, что вы не хотите устанавливать. Если сомневаетесь, удалите его. Если фальшивая панель инструментов не указана там или вы не можете легко удалить ее, посмотрите, есть ли в вашем браузере возможность сбросить настройки браузера до его настроек по умолчанию. Если это не сработает, следуйте приведенным выше инструкциям для поддельных антивирусных сообщений.

Удалите все, что вы не хотите устанавливать. Если сомневаетесь, удалите его. Если фальшивая панель инструментов не указана там или вы не можете легко удалить ее, посмотрите, есть ли в вашем браузере возможность сбросить настройки браузера до его настроек по умолчанию. Если это не сработает, следуйте приведенным выше инструкциям для поддельных антивирусных сообщений.

Как правило, вы можете избежать вредоносных панелей инструментов, если убедитесь, что все ваше программное обеспечение полностью исправлено, и следите за бесплатным программным обеспечением, которое устанавливает эти панели инструментов. Совет: прочтите лицензионное соглашение. Установка панели инструментов часто упоминается в лицензионных соглашениях, которые большинство людей не читают.

4. Ваши поисковые запросы в Интернете перенаправляются

Многие хакеры зарабатывают себе на жизнь, перенаправляя ваш браузер туда, куда вы не хотите идти. Хакеру платят за то, что ваши клики появляются на чужом веб-сайте. Они часто не знают, что клики на их сайт происходят из-за злонамеренного перенаправления.

Они часто не знают, что клики на их сайт происходят из-за злонамеренного перенаправления.

Вы часто можете обнаружить этот тип вредоносного ПО, введя несколько связанных, очень распространенных слов (например, «щенок» или «золотая рыбка») в поисковые системы Интернета и проверив, появляются ли те же веб-сайты в результатах — почти всегда без отношения к вашим условиям. К сожалению, многие из сегодняшних перенаправленных поисковых запросов в Интернете хорошо скрыты от пользователя за счет использования дополнительных прокси-серверов, поэтому поддельные результаты никогда не возвращаются, чтобы предупредить пользователя.

В общем, если у вас есть поддельные программы панели инструментов, вы также будете перенаправлены. Технические пользователи, которые действительно хотят подтвердить, могут прослушивать свой собственный браузер или сетевой трафик. Отправленный и возвращенный трафик на скомпрометированном компьютере всегда будет заметно отличаться от нескомпрометированного компьютера.

Что делать: Следуйте тем же инструкциям, что и для удаления поддельных панелей инструментов и программ. Обычно этого достаточно, чтобы избавиться от вредоносного перенаправления. Кроме того, если вы работаете на компьютере с Microsoft Windows, проверьте файл C:\Windows\System32\drivers\etc\hosts, чтобы узнать, не настроены ли в нем какие-либо вредоносные перенаправления. Файл hosts сообщает вашему компьютеру, куда идти, когда вводится определенный URL-адрес. Больше он почти не используется. Если отметка файла в файлах хоста является чем-то новым, она может быть изменена злонамеренно. В большинстве случаев вы можете просто переименовать или удалить его без каких-либо проблем.

5. Вы видите частые случайные всплывающие окна

Этот популярный признак того, что вас взломали, также является одним из наиболее раздражающих. Когда вы получаете случайные всплывающие окна в браузере с веб-сайтов, которые обычно не генерируют их, ваша система была скомпрометирована. Я постоянно поражаюсь, какие веб-сайты, законные или нет, могут обойти механизмы защиты от всплывающих окон вашего браузера. Это похоже на борьбу со спамом в электронной почте, но хуже.

Я постоянно поражаюсь, какие веб-сайты, законные или нет, могут обойти механизмы защиты от всплывающих окон вашего браузера. Это похоже на борьбу со спамом в электронной почте, но хуже.

Что делать: Не хочу, чтобы это звучало как заезженная пластинка, но обычно случайные всплывающие окна генерируются одним из трех предыдущих вредоносных механизмов, упомянутых выше. Вам нужно избавиться от поддельных панелей инструментов и других программ, если вы вообще надеетесь избавиться от всплывающих окон.

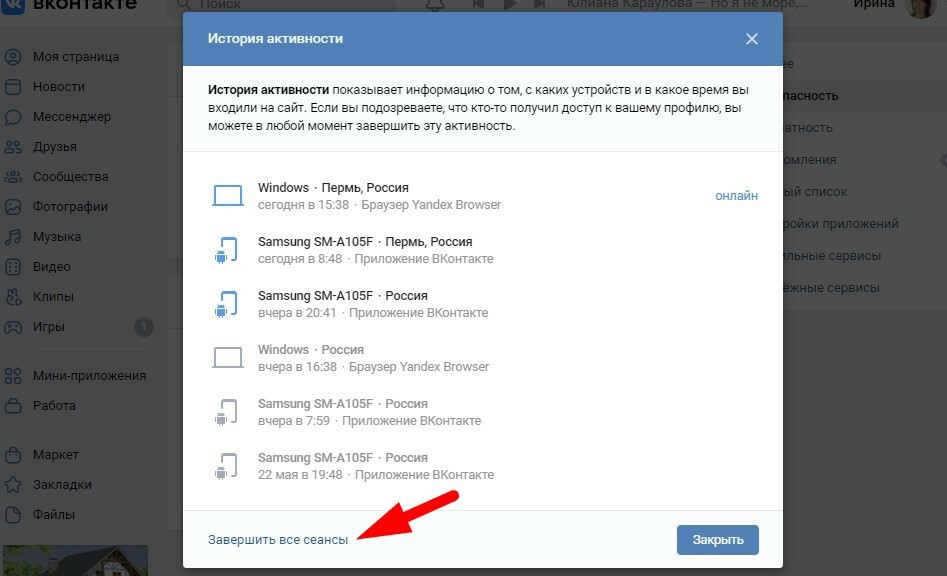

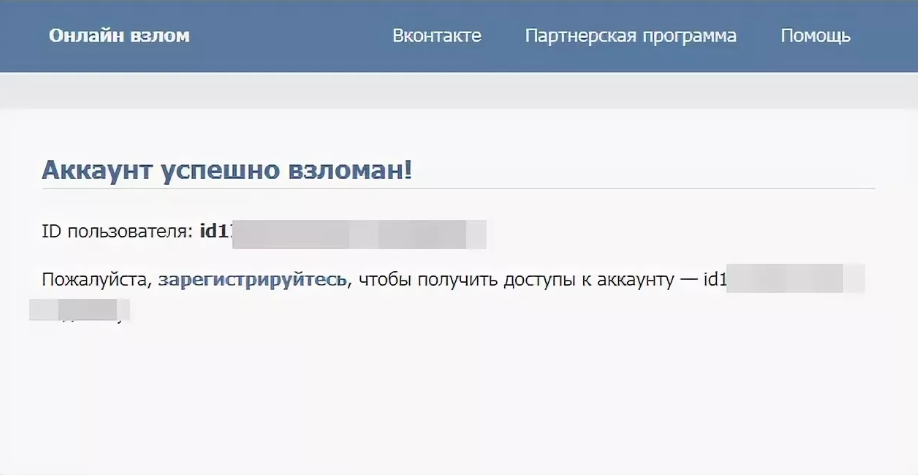

6. Ваши друзья получают от вас приглашения в социальных сетях, которые вы не отправляли

Мы все видели это раньше. Либо вы, либо ваши друзья получают приглашения «стать другом», когда вы уже подключены к друзьям на этом сайте социальной сети. Обычно вы думаете: «Почему они снова приглашают меня? Меня удалили из друзей, а я не заметил, а теперь снова приглашают». Затем вы замечаете, что на сайте нового друга в социальной сети нет других узнаваемых друзей (или, может быть, всего несколько) и ни одного из старых постов. Или ваш друг связывается с вами, чтобы узнать, почему вы отправляете новые запросы на добавление в друзья. В любом случае хакер либо контролирует ваш сайт в социальной сети, либо создал вторую почти похожую фальшивую страницу, либо вы или ваш друг установили мошенническое приложение для социальных сетей.

Или ваш друг связывается с вами, чтобы узнать, почему вы отправляете новые запросы на добавление в друзья. В любом случае хакер либо контролирует ваш сайт в социальной сети, либо создал вторую почти похожую фальшивую страницу, либо вы или ваш друг установили мошенническое приложение для социальных сетей.

Что делать: Во-первых, предупредите других друзей, чтобы они не принимали неожиданный запрос на добавление в друзья. Скажите что-нибудь вроде: «Не принимай это новое приглашение от Бриджит. Я думаю, что она взломана!». Затем свяжитесь с Бриджит другим способом для подтверждения. Распространяйте новости в ваших общих кругах социальных сетей. Затем, если не первым, свяжитесь с сайтом социальной сети и сообщите о сайте или запросе как о поддельном. У каждого сайта есть собственный метод сообщения о фиктивных запросах, который вы можете найти, выполнив поиск в их онлайн-справке. Часто это так же просто, как нажать кнопку отчета. Если ваш сайт в социальной сети действительно взломан (и это не вторая поддельная страница-двойник), вам необходимо сменить пароль (если вы этого не сделаете, обратитесь к справочной информации о том, как это сделать).

А еще лучше, не теряйте времени. Перейдите на многофакторную аутентификацию (MFA). Таким образом, плохие парни (и мошеннические приложения) не смогут так легко украсть и завладеть вашим присутствием в социальных сетях. Наконец, будьте осторожны с установкой любого приложения для социальных сетей. Часто они злонамеренны. Периодически проверяйте установленные приложения, связанные с вашей учетной записью/страницей в социальных сетях, и удаляйте все, кроме тех, которые вам действительно нужны.

7. Ваш сетевой пароль не работает

Связанный:

- Безопасность данных и информации

- Безопасность

- Сетевая безопасность

- Антивирус

- Программное обеспечение для обнаружения вторжений

- Вредоносное ПО

- Киберпреступность

Страница 1 из 2

7 горячих тенденций кибербезопасности (и 2 уходят в тень)

Что делать, если вас взломали

На протяжении всей пандемии COVID-19 миллионы американцев работали из дома, занимались банковскими делами из дома, посещали школу из дома и делали из дома практически все, что только можно себе представить. Но, к сожалению, злоумышленники используют эту реальность как возможность украсть личную информацию граждан.

Но, к сожалению, злоумышленники используют эту реальность как возможность украсть личную информацию граждан.

По данным Thales, французской компании, занимающейся кибербезопасностью, широкомасштабные спам-кампании используют кризис с коронавирусом как способ распространения программ-вымогателей, установки банковских вредоносных программ и направления пользователей на мошеннические веб-страницы о COVID-19..

➡ Не позволяйте технике обмануть вас. Управляйте своим цифровым миром с лучшими в своем классе объяснителями и неограниченным доступом к Pop Mech , начиная с СЕЙЧАС.

Итак, хакеры не замедляются — они становятся более сообразительными. Но как определить, что ваша информация была скомпрометирована, и какие следующие шаги следует предпринять, если вы подозреваете, что одна из ваших учетных записей была взломана?

«Я думаю, что мы завалены таким количеством информации, что иногда мы становимся нечувствительными к страху, неуверенности и сомнениям», — говорит Тиффани Франклин, менеджер по обучению кибербезопасности в денверской компании по сетевой безопасности Optiv. 0061 Популярная механика. «Мы не должны бояться киберпреступников как таковых, но нам нужно понимать риски и лучше обучаться».

0061 Популярная механика. «Мы не должны бояться киберпреступников как таковых, но нам нужно понимать риски и лучше обучаться».

Как узнать, что вас взломали

id-work//Getty Images

Как узнать, что одна из ваших учетных записей была взломана? По словам Франклина, во многих случаях это довольно очевидно, и вы можете отслеживать подозрительную активность в своих учетных записях.

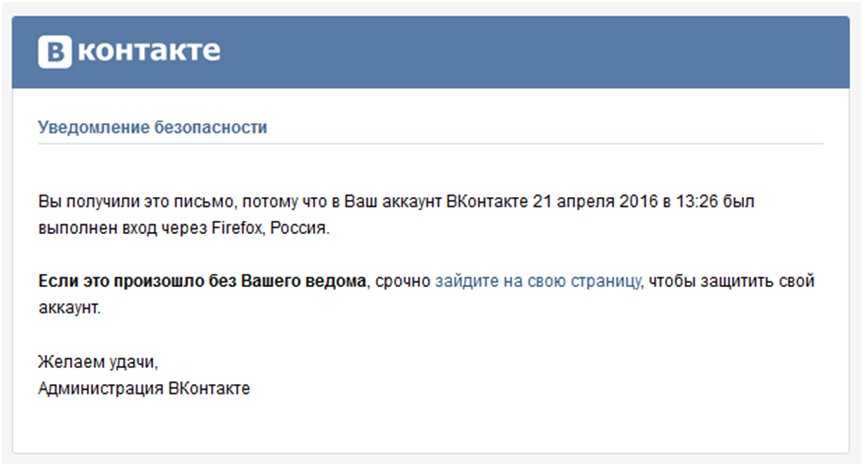

В классическом сценарии это может включать необычную активность на вашем банковском счете, но есть большая вероятность, что вы также можете получать предупреждения от Google, Facebook или Apple о попытке входа в вашу учетную запись. Это не обязательно приводит к взлому учетной записи, но это, безусловно, красный флаг, если эти попытки входа исходили не от вас.

💡 Совет: используйте эти службы уведомлений о взломах, чтобы оставаться на шаг впереди. Они дадут вам знать, если ваши учетные записи электронной почты были частью прошлого взлома, а также будут отправлять вам оповещения о любых новых взломах.

www.haveibeenpwned.com

www.f-secure.com

Вам следует попытаться сбросить или заблокировать эти учетные записи, если вы заметили покупки через свою учетную запись Apple ID, которые вы не узнаете, видели отправленными электронные письма, которые не исходили от вас, или обнаружили любую другую подозрительную активность в ваших учетных записях, которую вы можете отследить, но не можете объяснить.

Вы также должны обязательно ознакомиться с законами об уведомлении о нарушениях в вашем штате. Национальная конференция законодательных собраний штатов хранит на своем веб-сайте исчерпывающий список принятых законодательных актов для всех 50 штатов.

В Пенсильвании, где базируется Popular Mechanics , организации, контролирующие конфиденциальную личную информацию, «должны уведомлять о любом нарушении безопасности системы после обнаружения нарушения безопасности системы».

Другими словами, компания должна сообщить вам, что произошло нарушение, стат. У Uber действительно были проблемы из-за этого в прошлом.

Alert Financial Institutions

sorbetto//Getty Images

После того, как вы установили, что с одним или несколькими вашими счетами что-то не так, вы должны предупредить соответствующие учреждения, в которых размещена ваша учетная запись. Это может означать обращение в Apple, Google, ваши банки и даже в крупные кредитные бюро.

Это не только может помочь защитить вас от дальнейшего ущерба или, по крайней мере, послужить записью, но также может дать организациям предупреждение о том, что может быть более серьезной брешью под рукой. Считайте это способом не только помочь другим, но и заплатить за себя в будущем.

Этот контент импортируется из опроса. Вы можете найти тот же контент в другом формате или найти дополнительную информацию на их веб-сайте.

«Если кто-то взломал вашу учетную запись [особенно при наличии двухфакторной аутентификации], сообщите об этом компании — это может быть более серьезное нарушение», — говорит Франклин. «Пусть компания, в которой вы работаете, знает, несмотря ни на что… и что они будут делать с этим, зависит от них». Вам также следует связаться с местными властями, если во взломе есть финансовая составляющая.

Смените все свои пароли

tommy//Getty Images

Данные опроса Harris за 2019 год показывают, что двое из трех человек повторно используют пароли для разных учетных записей. Это ужасная идея.

«Уровень с самим собой: для скольких учетных записей я использую одни и те же пароли?» говорит Франклин.

В то время как любой, кто занимается взломом, должен обновить свои пароли для различных веб-сайтов и приложений, а не только для тех, которые уже были скомпрометированы, переработчикам последовательных паролей следует уделять этому шагу особое внимание. Если ваш пароль «Fido123!» в вашей учетной записи Gmail и проникнет хакер, вам лучше поверить, что они собираются попробовать этот пароль с другими вашими учетными записями.

Если ваш пароль «Fido123!» в вашей учетной записи Gmail и проникнет хакер, вам лучше поверить, что они собираются попробовать этот пароль с другими вашими учетными записями.

…Просто не используйте эти

- Худшие пароли 2019 года

В любом случае заведите привычку периодически менять свои пароли. Большинство крупных организаций заставляют своих сотрудников делать это, и хотя отдельные люди не обладают такими же финансовыми ресурсами, как компании с полноценными ИТ-командами, это небольшая вещь, которую вы можете сделать, чтобы придерживаться этого корпоративного стандарта.

Пока вы этим занимаетесь, выясните, есть ли у вас какие-нибудь «аккаунты зомби», говорит Франклин. Это учетные записи, на которые вы могли подписаться, скажем, в 2006 году, и вы не входили в них в течение последнего десятилетия. (Вспомните: AOL, AIM и Hotmail.) Если киберпреступник проникнет в одну из этих учетных записей, а вы не будете ее активно использовать, он может получить доступ к любой информации, содержащейся там, без вашего ведома. Удалите их сейчас и никогда не оглядывайтесь назад.

Удалите их сейчас и никогда не оглядывайтесь назад.

💡 Совет: не сохраняйте пароли в браузере — установите менеджер паролей.

Франклин говорит, что существует распространенное заблуждение, что безопасно использовать что-то вроде диспетчера паролей Google Chrome для автоматического сохранения всех ваших имен пользователей и паролей для наиболее посещаемых веб-сайтов.

Конечно, это удобно, но это ужасная практика кибербезопасности. Например, если преступник получит доступ к вашей учетной записи Gmail, он может войти на все эти веб-сайты, изменить пароли и заблокировать вас. Или, если грабитель украдет ваше устройство, он может автоматически получить доступ ко всем вашим учетным записям, поскольку у вас есть все эти данные.

Совет Франклина? «Поищите в Google программное обеспечение для управления паролями. Вы увидите бесплатные платные инструменты и , некоторые из которых позволяют импортировать существующие пароли из браузеров и вводить их в программное обеспечение для управления. Все зависит от того, за что вы готовы платить и

Все зависит от того, за что вы готовы платить и

Вот несколько менеджеров паролей, которые Pop Mech редакторы используют и рекомендуют:0250

Зарегистрироваться сейчас

Кредит: 1Password

Ежемесячная подписка на LogMeIn

Зарегистрироваться сейчас

Кредит: LastPass

Keeper Security Годовая подписка

Зарегистрироваться сейчас

Кредит: Keeper

Bitwarden сейчас 9020 Подписка на 1 год 902

Обновите настройки двухфакторной аутентификации

Велика вероятность, что ваш выбор двухфакторной аутентификации (2FA) не самый лучший, говорит Франклин, особенно если вы используете секретные вопросы. Примите во внимание всю общедоступную информацию о вас и перестаньте использовать ее в качестве ответа на подобные вопросы.

Получите факты: Кибербезопасность

- Как новый закон Калифорнии о конфиденциальности может повлиять на вас

- Как узнать, шпионят ли ваши приложения за вами

- Руководство по конфиденциальности для голосовых помощников

исследовал или предположил», — говорит Франклин. «Не выбирайте девичью фамилию своей матери, потому что ее можно легко исследовать. Используйте что-то вроде имени [своей] лучшей подруги в начальной школе. Может быть, вы больше не разговариваете и не подключены к социальным сетям».

«Не выбирайте девичью фамилию своей матери, потому что ее можно легко исследовать. Используйте что-то вроде имени [своей] лучшей подруги в начальной школе. Может быть, вы больше не разговариваете и не подключены к социальным сетям».

Еще лучше, если у вас есть возможность изменить настройки двухфакторной аутентификации на что-то другое, сделайте это. Золотым стандартом является физический ключ безопасности, такой как Yubico Yubikey. Это небольшие устройства, которые выглядят как флэш-накопитель USB, и вы можете легко прикрепить их к связке ключей или спрятать в секретном месте. Для них не требуется батарея или какое-либо специальное программное обеспечение — вы просто подключаете их к своему устройству или держите поблизости (в зависимости от приобретенной модели), и они подтверждают вашу личность.

Защитите себя от Future Hacks

Cybersecurity Nulth-Haves

Yubico Yubikey для iPhone и Android

$ 70 Amazon $ 81 на Walmart

Yubico NFC.

Protector for iPhone 11/XR

Protector for iPhone 11/XR

Скидка 25%

9 долларов в Amazon

NordVPN Годовая подписка на VPN (6 устройств)

70 долларов в Amazon 71 доллар в Walmart

0191

В целом, по словам Франклина, безопасность заключается в том, чтобы быть ответственным цифровым гражданином. Чем больше личных данных вы публикуете на Диком Диком Западе Интернета, тем выше вероятность того, что злоумышленник использует эту информацию, чтобы использовать вас.

Установите для своего профиля Facebook самые высокие настройки конфиденциальности и выполните быстрый поиск в Google, чтобы узнать, какая информация о вас уже циркулирует в эфире. Если киберпреступник может выяснить, где вы работаете, где вы живете и с кем вы связаны в LinkedIn, вы будете более склонны к тактике социальной инженерии и целевому фишингу — практике отправки мошеннических электронных писем, которые выглядят как реальная вещь, чтобы заставить людей нажимать на вредоносные ссылки.