Определение ип адреса: Информация об IP адресе или домене

Содержание

Определить IP-адрес сайта онлайн — проверить IP любого домена в сервисе — Пиксель Тулс

IP адрес сайта — это сетевой адрес в интернете, числовой идентификатор, к которому привязан домен. Существует несколько способов определить IP. Самый простой из них — воспользоваться онлайн-сервисом. Наш комплексный инструмент «Быстрый аудит сайта» анализирует более 20 параметров, в том числе IP адрес домена.

Зачем проверять сетевой адрес?

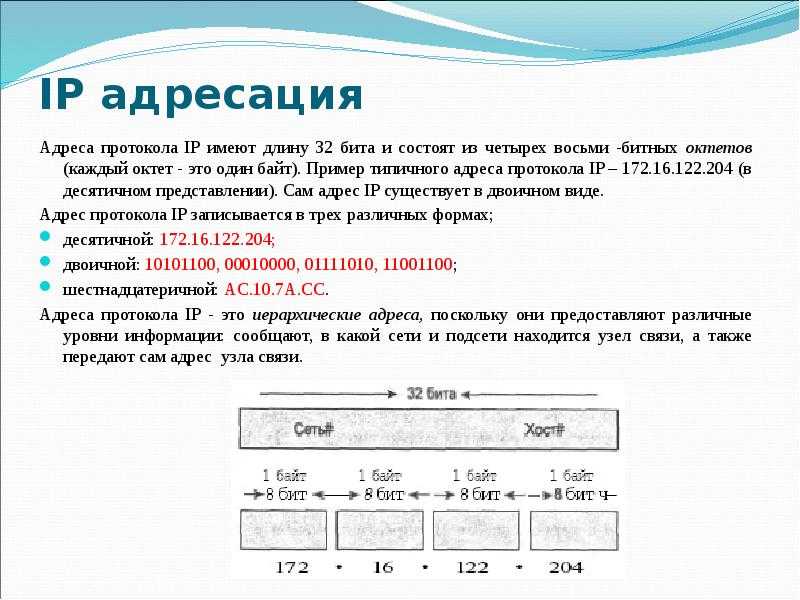

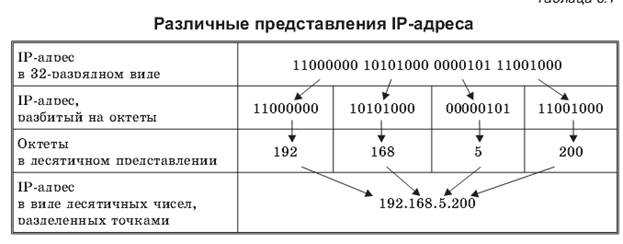

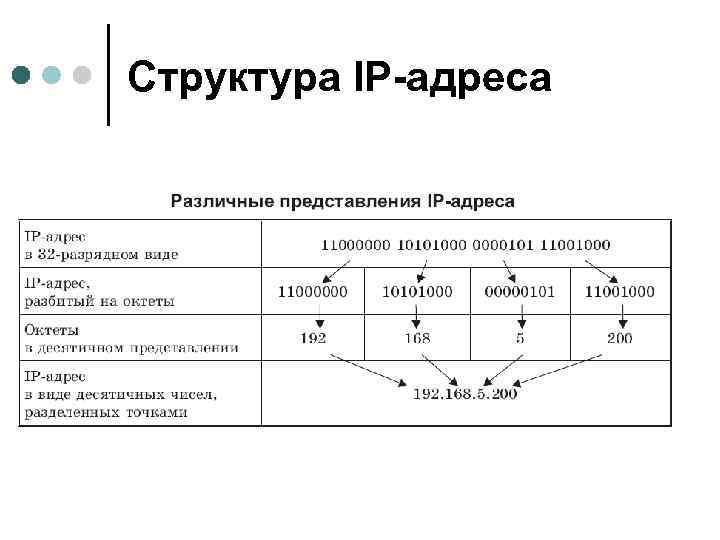

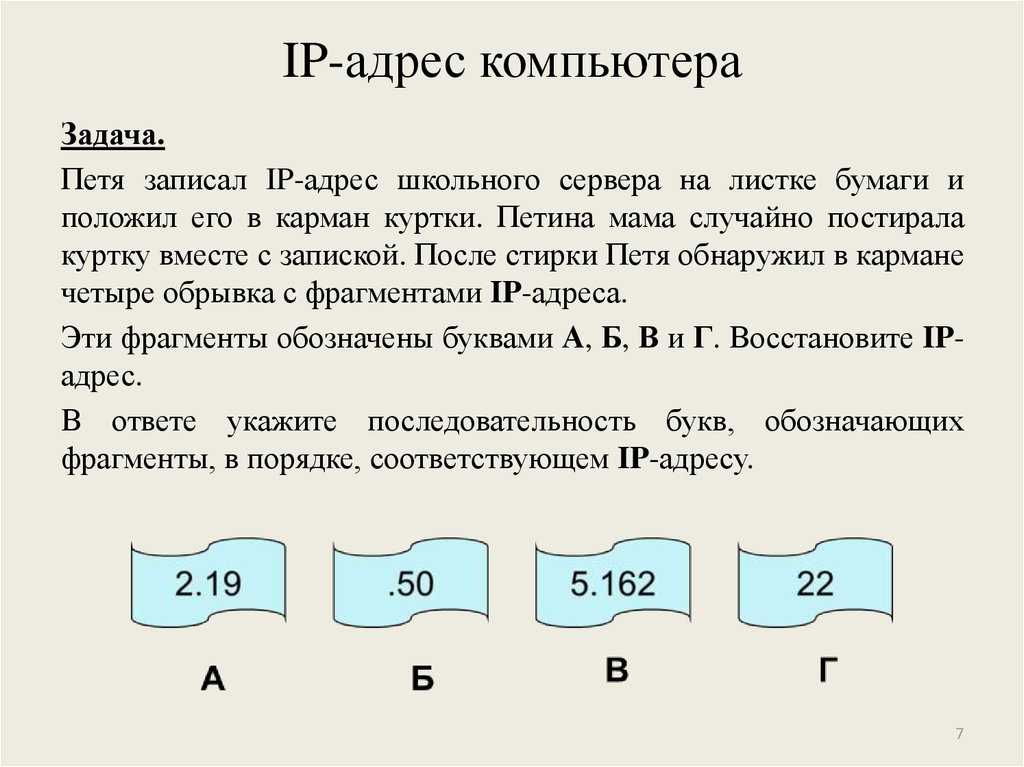

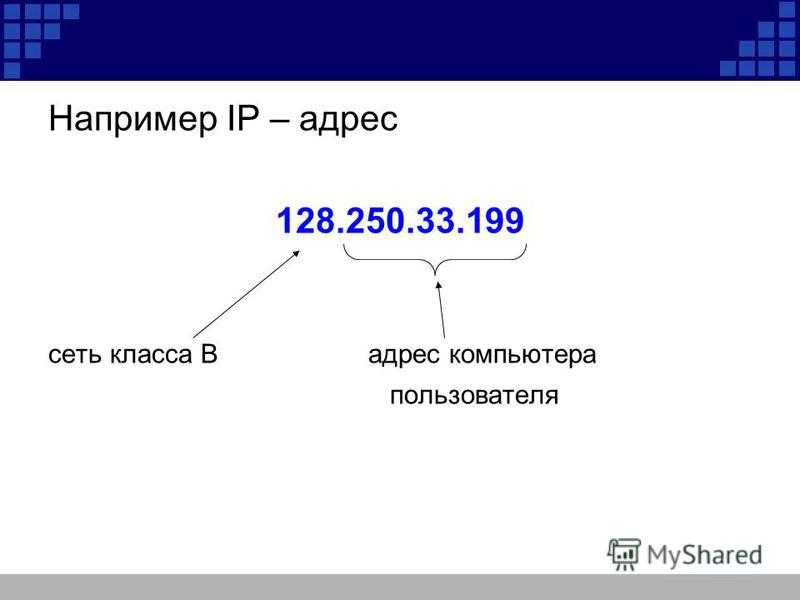

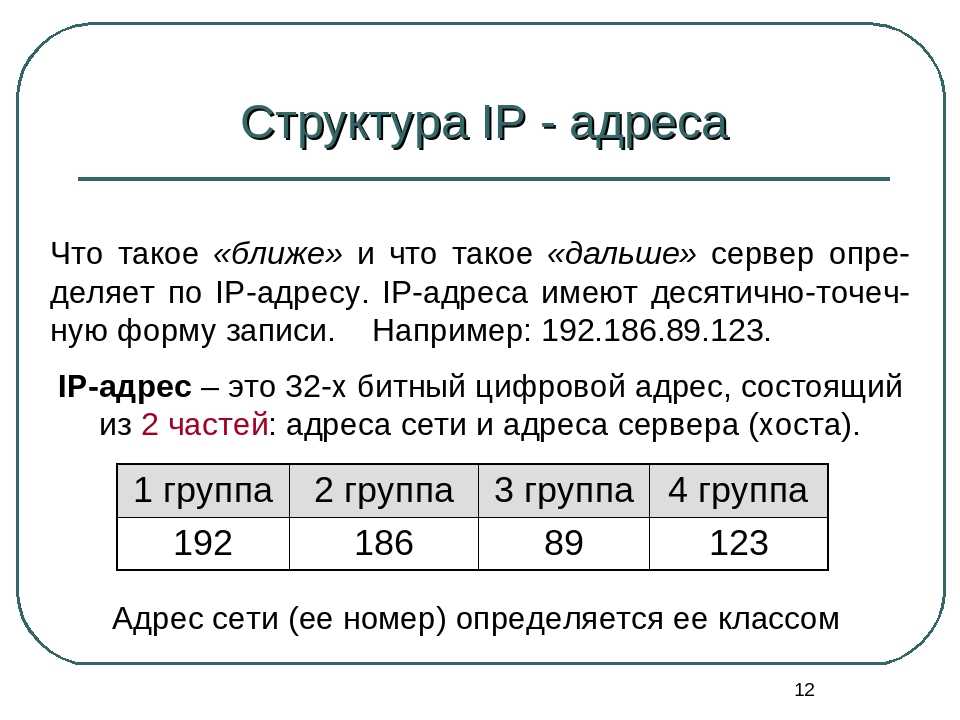

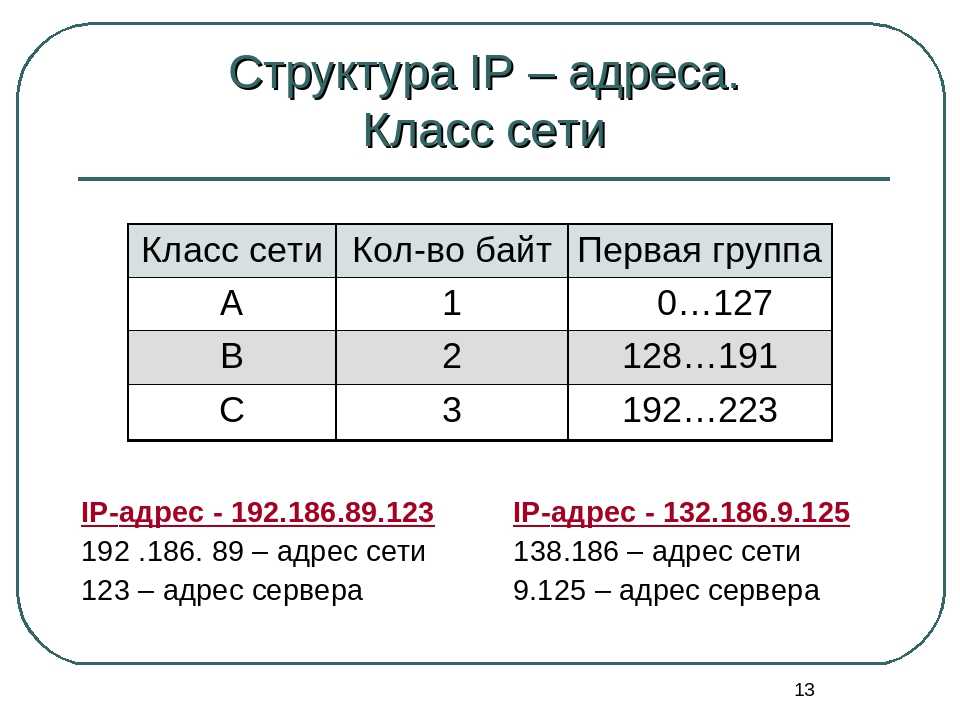

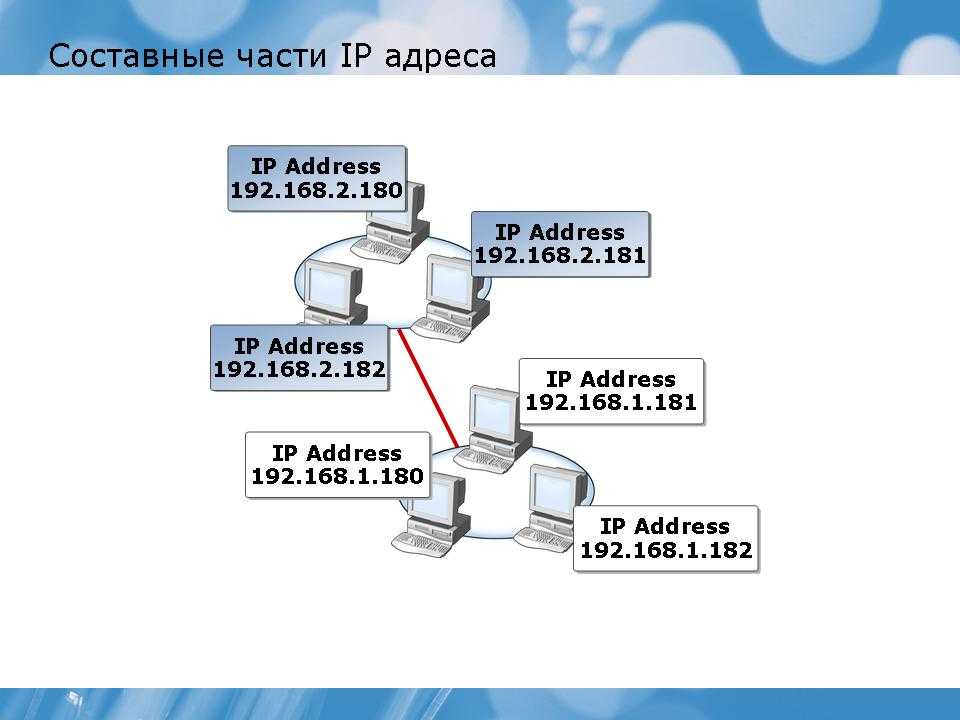

IP адрес сайта выглядит как комбинация из четырех чисел, разделенных точками. Например, 93.188.42.188. Он соответствует адресу сервера, где расположены файлы и база данных.

Веб-ресурсы могут работать на общих или выделенных серверах. Если сервер выделенный, то сайт имеет уникальный IP адрес. Большинство проектов расположены на общих виртуальных хостингах и имеют соседей на том же IP. Большие порталы могут располагаться на 2-3 серверах для распределения нагрузки.

Сетевой адрес — не просто технический параметр. Он косвенно влияет на продвижение.

-

По IP можно узнать, где географически расположен сервер. Чем он ближе к пользователям, тем быстрее грузятся страницы.

-

IP поможет узнать, не попал ли домен в спам-базы за рассылку писем.

-

SEO-оптимизатору важно знать IP адрес, чтобы проверить соседство — какие еще проекты расположены на том же сервере. Общий IP с дорвеями, саттелитами и другими подобными ресурсами может негативно повлиять на продвижение.

-

Информацию о сервере используют для изучения конкурентов. Часто сайты одного владельца размещают на хостинге на одном IP. Информация о сетевом адресе помогает выявить другие проекты того же владельца.

Существует несколько способов проверки IP: через командную строку, сетевые утилиты, по домену в WHOIS-истории. Самый простой метод — узнать IP адрес сайта через сервисы.

Как узнать IP-адрес сайта?

У онлайн-сервиса два режима работы — базовый аудит и аудит и позиции. IP определяют оба режима. Передвиньте движок в нужное положение. Введите домен.

IP определяют оба режима. Передвиньте движок в нужное положение. Введите домен.

Чтобы запустить проверку, не нужно предоставлять сервису доступ к файлам сайта. Вы можете ввести любой URL, например, конкурента или любого другого ресурса.

Если выбран режим «Аудит и позиции», введите список поисковых запросов, выберите регион. Кликните «Анализировать».

Сервис проводит анализ сайта по следующим параметрам:

-

главное зеркало;

-

кодировку;

-

возраст, срок регистрации домена;

-

количество страниц в индексе Яндекса и Гугла;

-

IP-адрес;

-

ИКС;

-

системы статистики;

-

код ответа сервера;

-

Title;

-

Description;

-

наличие дублей Title в индексе;

-

h2;

-

объем текста;

-

сводку по запросам.

Инструмент работает в фоне, результат готов через несколько минут. За проверки списываются лимиты: 1 домен — 25 лимитов, 1 запрос — +1 лимит.

Результат можно скачать на компьютер в формате PDF.

Сервис определения IP полезен вебмастерам и SEO-специалистам для оптимизации проекта и для анализа конкурентов. Он позволяет получить информацию, важную для SEO-продвижения.

6 сервисов + 3 сайта для поиска

Вы частенько в сети слышите фразу: «Я вычислю тебя по IP»? В сегодняшней статье я разберу вопрос, как узнать свой IP адрес, и что данное понятие означает вообще.

Что такое IP адрес?

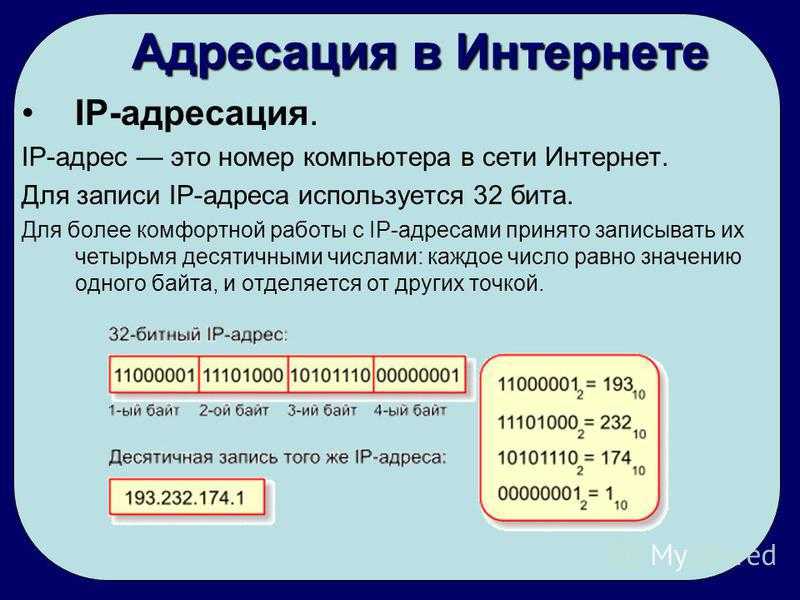

Мировая паутина функционирует на основании идентификаторов. Чтобы знать точку прибытия или отправки, устройствам нужно знать код получателя / отправителя (аналогично это относится и к почтовому серверу). В рамках сети данный термин приобретает глобальный масштаб, но суть схемы именно такова.

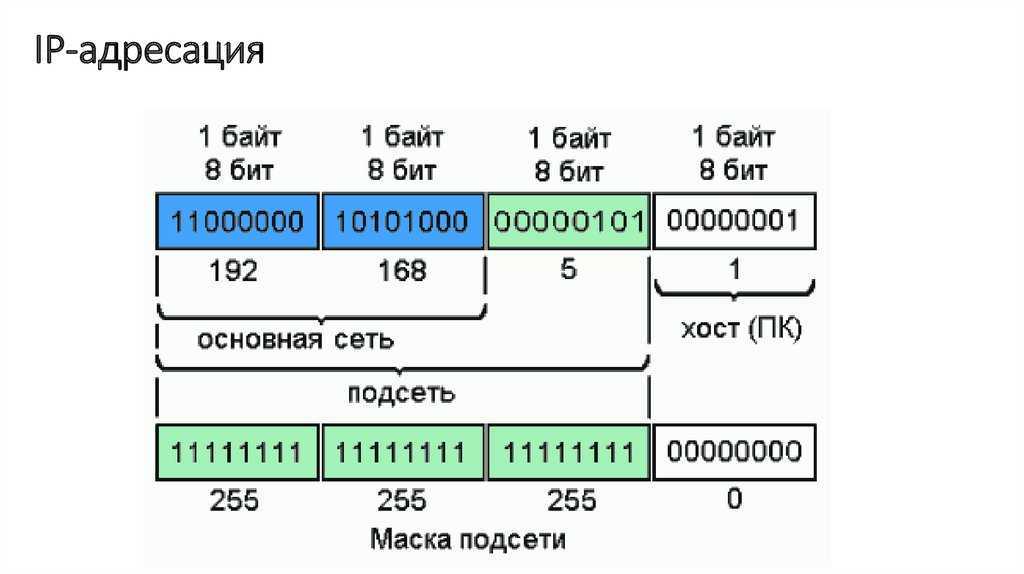

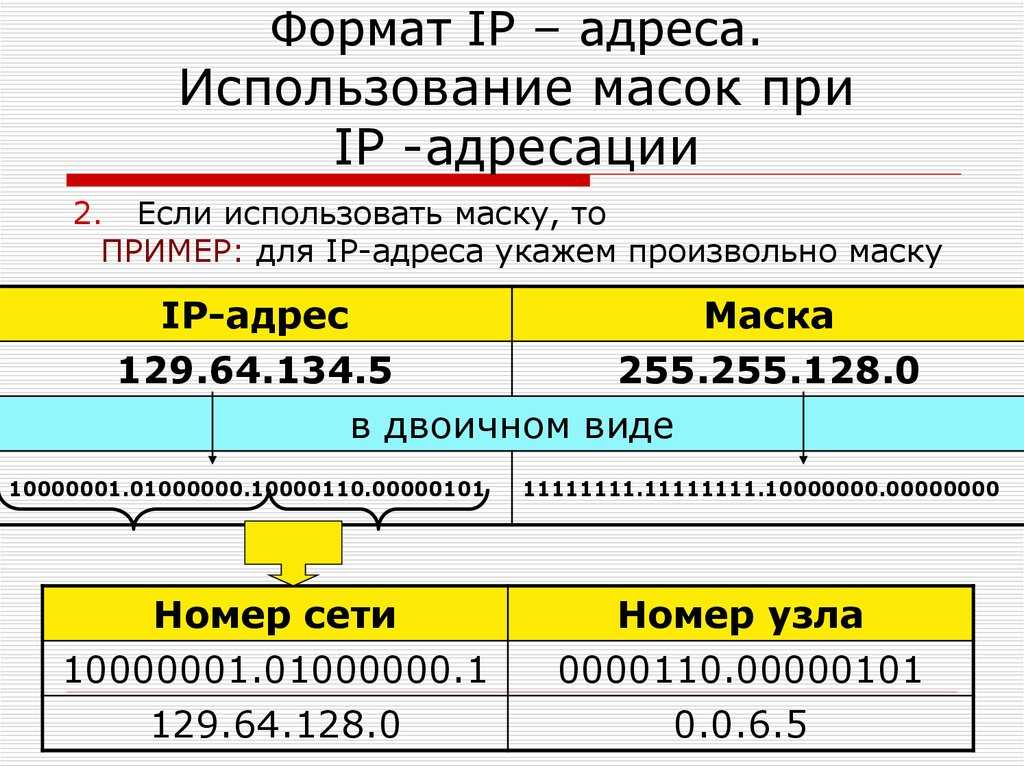

Обращаясь к терминологии, IP дешифруется с английского как Internet Protocol Address – уникальный идентификационный номер объекта в локальной или глобальной сети. Основа построения – протоколы TCP/IP. В зависимости от области применения айпи, меняется его длина. Для глобальной сети соблюдать уникальность подачи тяжелее, нежели при локальном использовании, отсюда и возникает оговорённая разница в подаче.

Основа построения – протоколы TCP/IP. В зависимости от области применения айпи, меняется его длина. Для глобальной сети соблюдать уникальность подачи тяжелее, нежели при локальном использовании, отсюда и возникает оговорённая разница в подаче.

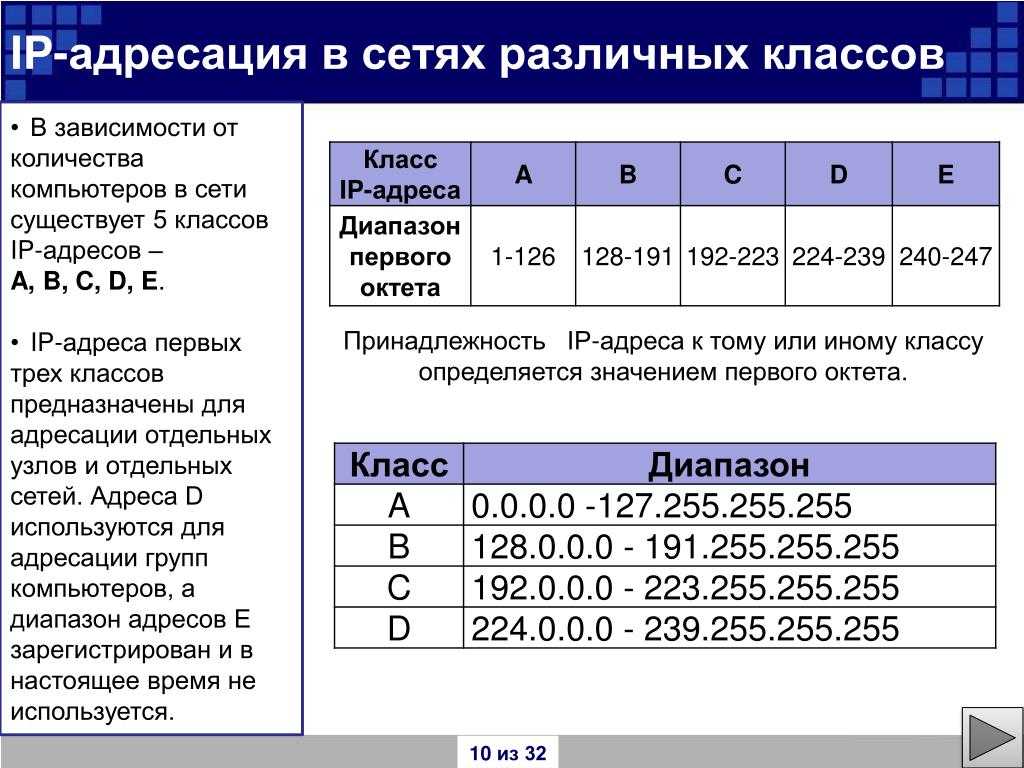

Выделяют 2 типа протокола:

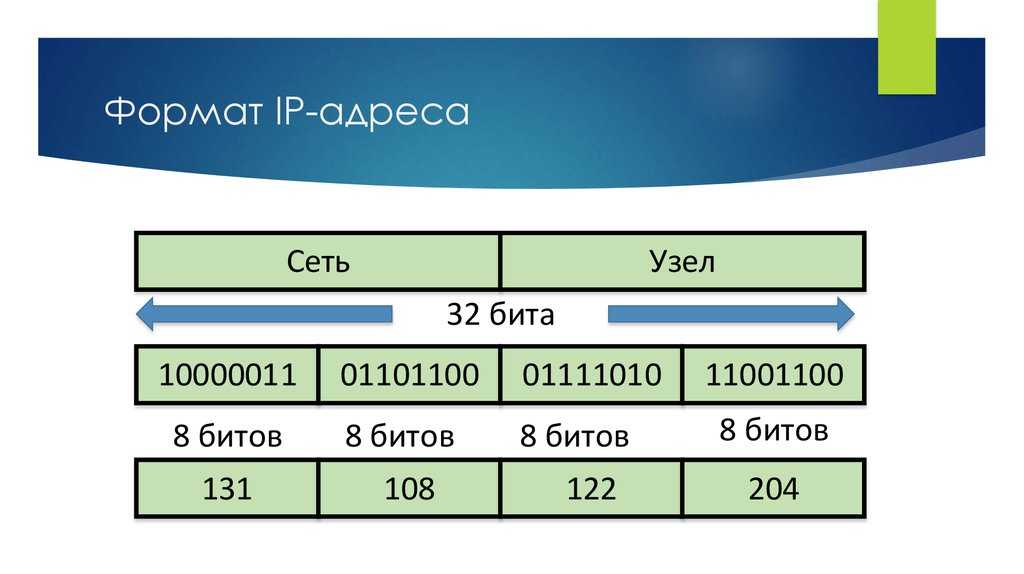

- IPv4 – имеет 32-битный формат подачи. Визуально комбинация выглядит как строка из чисел в промежутке 0-255 с разделением по точкам. Данный IP чаще всего пользователи видят (используют) в практике;

- IPv6 – имеет 128-битный формат подачи. Визуально здесь уже имеется группирование цифрами, которые представлены в 16-ричном формате. Группа от группы отделяется двоеточием. Есть возможность упрощения путем опущения нулевых групп ведущего типа.

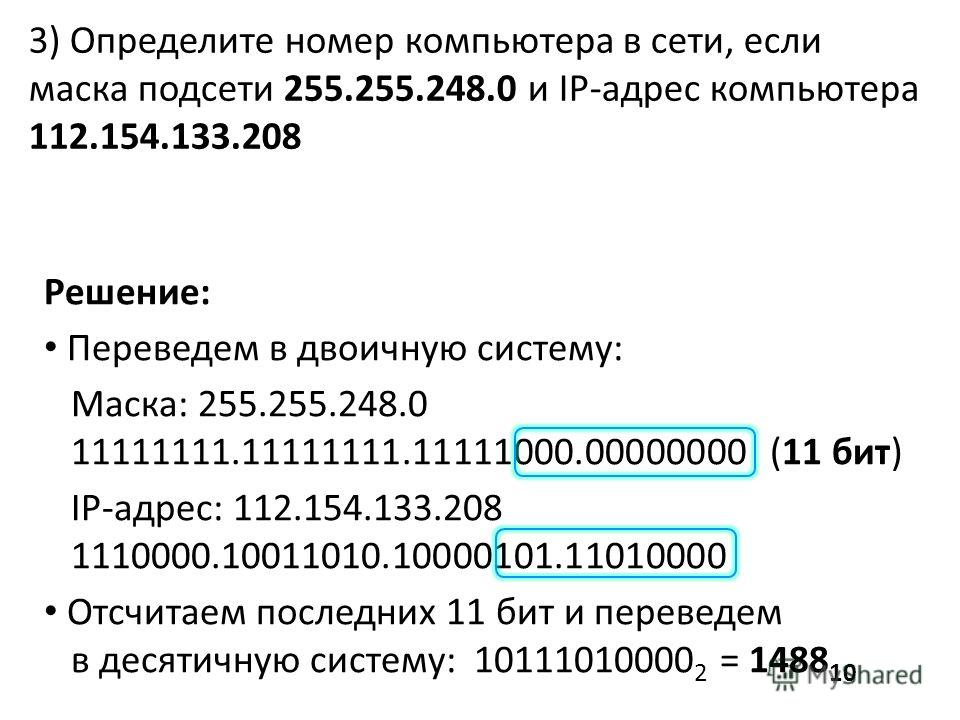

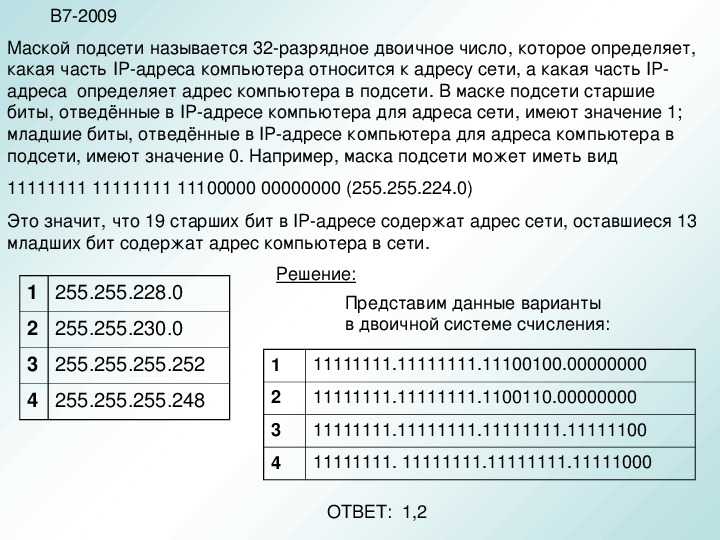

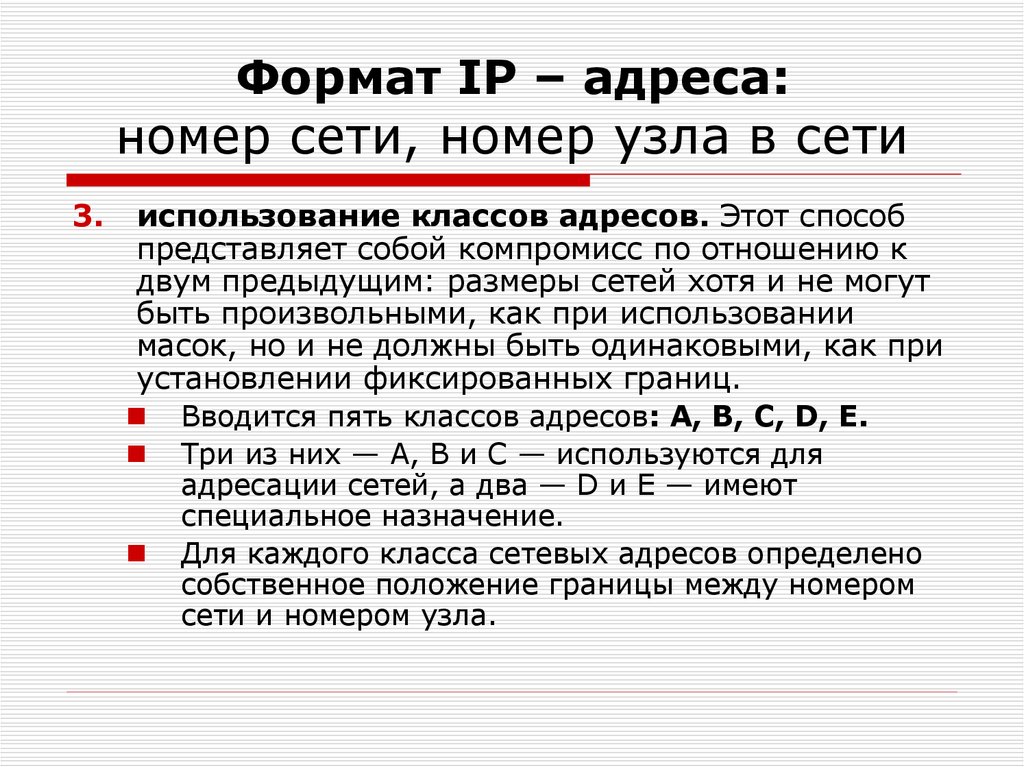

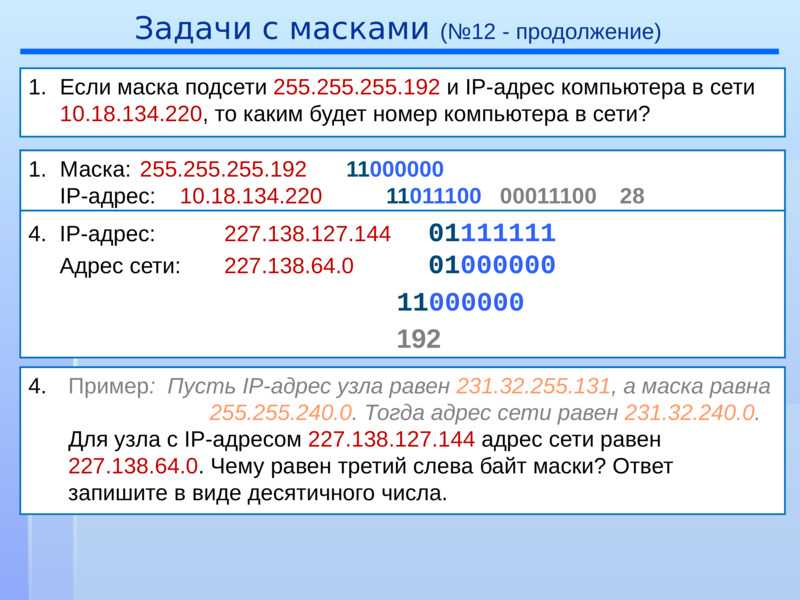

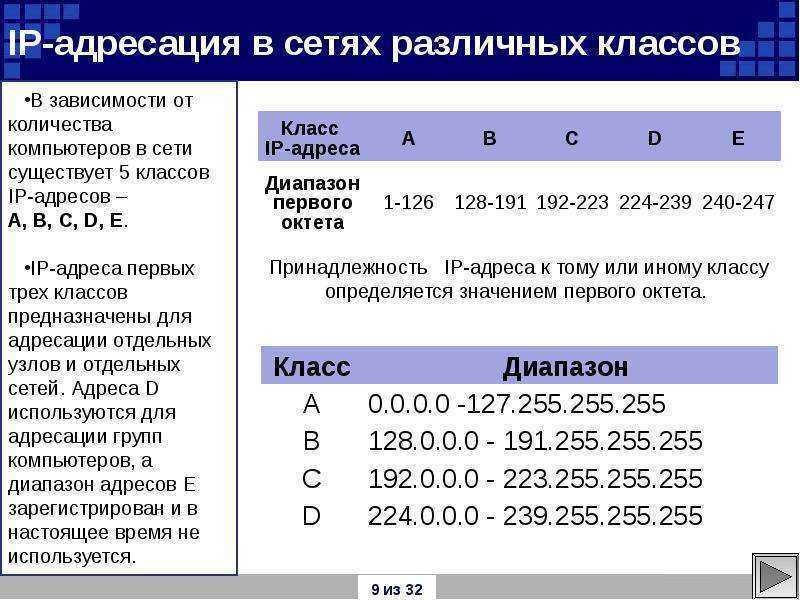

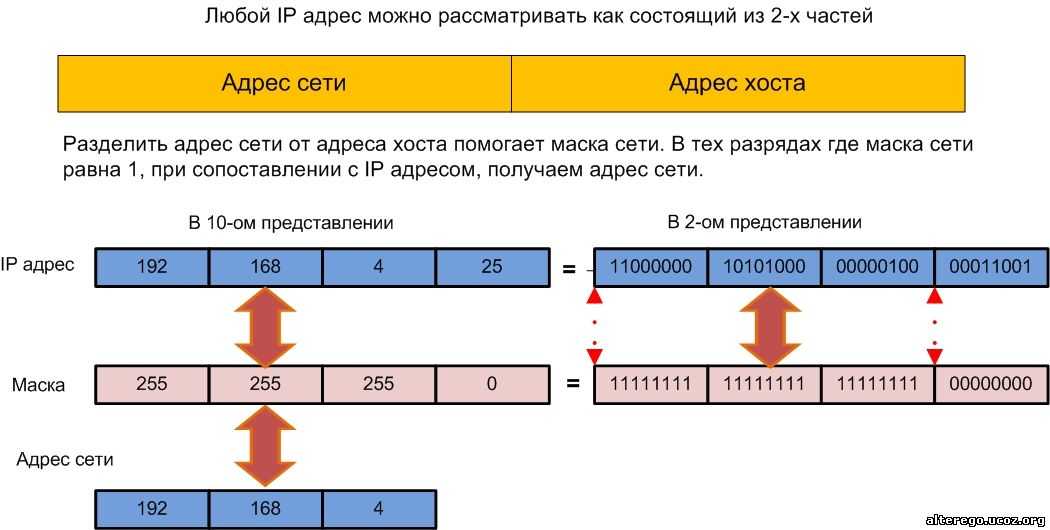

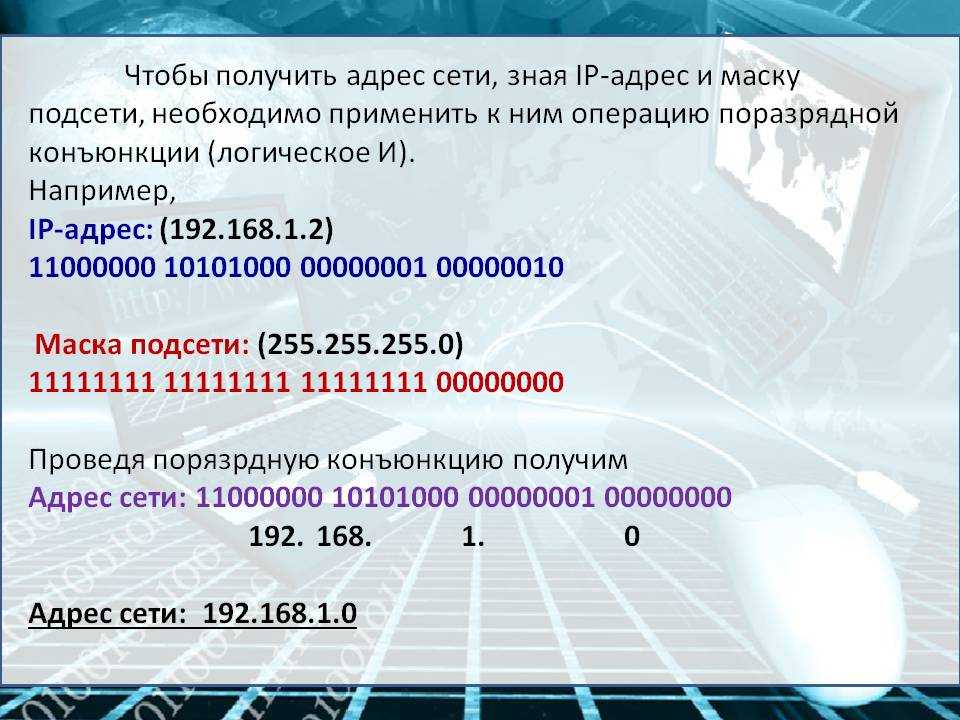

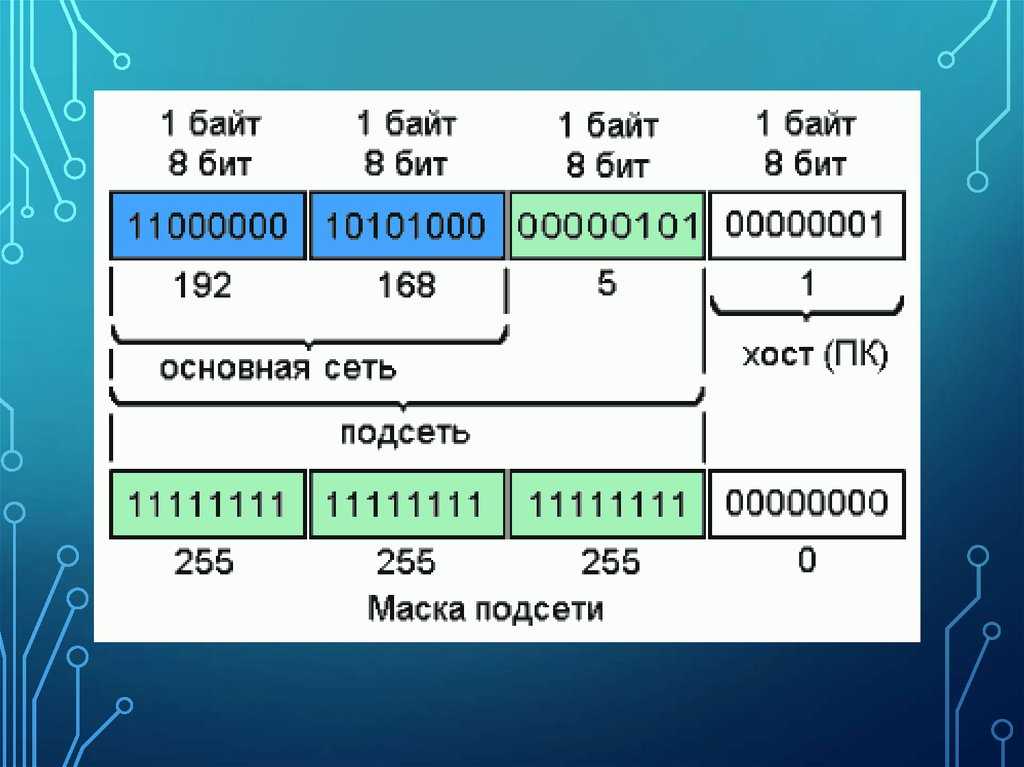

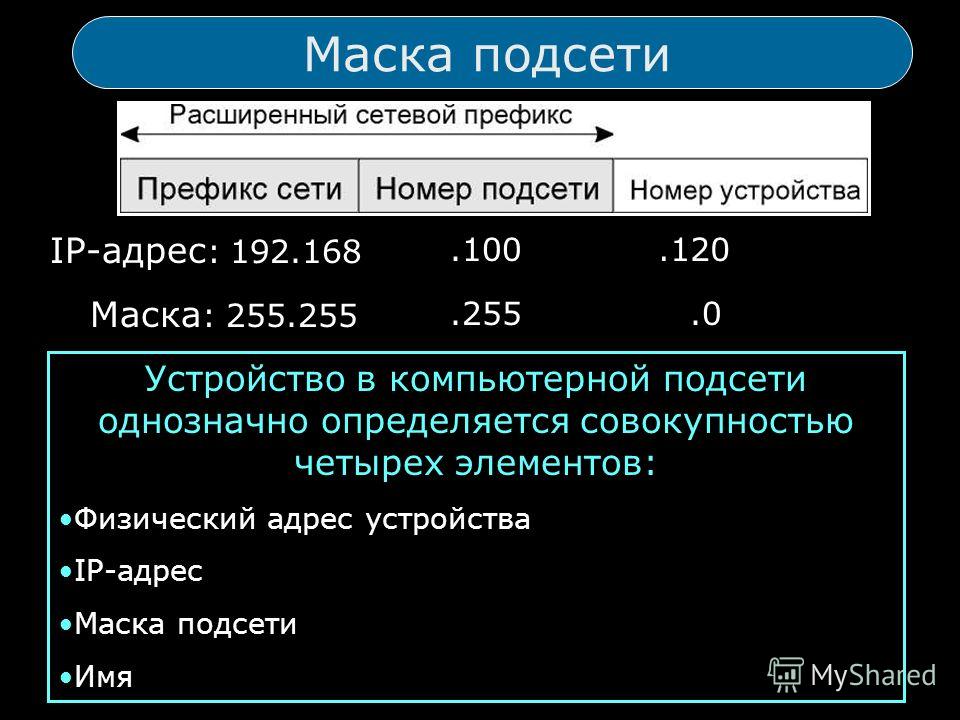

В обеих вариациях представления, айпи содержит в себе 2 куска – идентификатор сети + идентификатор определенного узла в рамках используемой сети. Для различия со стороны системы, используются маски с классами.

Важно: для получения выхода в мировую сеть используются NAT и прокси-сервера, в рамках которых производится смена внутренних айпи на внешние, благодаря чему и осуществляется получение (передача) данных.

Адрес подмены чаще всего выдается со стороны провайдера, которому вы платите за услугу. Реже – сетевым регистратором.

Маршрутизаторы, которые являются связующим звеном в рамках системы, могут располагаться в нескольких сетях одновременно. Каждому порту просто присваивается свой собственный уникальный идентификатор. Аналогичная схема применима и к ПК (ноутбукам). По классификации айпи я расскажу отдельной таблицей.

| Параметр | Вхождения | Описание |

|---|---|---|

| Метод применения | Внешний | Имеет несколько синонимичных по значению определений. Чаще всего называют публичным айпи. Область применения – выход в мировую сеть. Из-за требований по уникальности, используется NAT технология, в рамках которой сетевые айпи преобразуются по типу из личных в общедоступные. Инструментами-преобразователями в данной схеме выступают специализированное оборудование по типу маршрутизаторов. |

| Внутренний | В простонародье именуется частным. Используется только в рамках локалки, для создания связей между устройствами одного пользователя (домашняя сеть + иногда провайдерская). Из-за частых переподключений, частный айпи не относится к постоянным значениям. | |

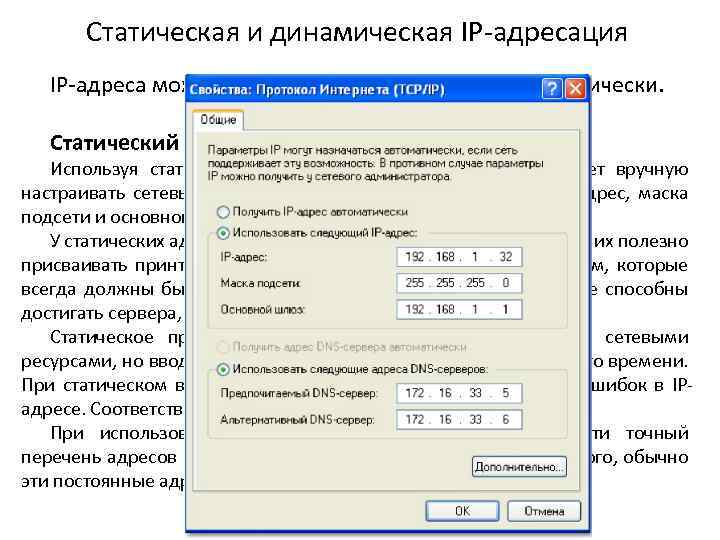

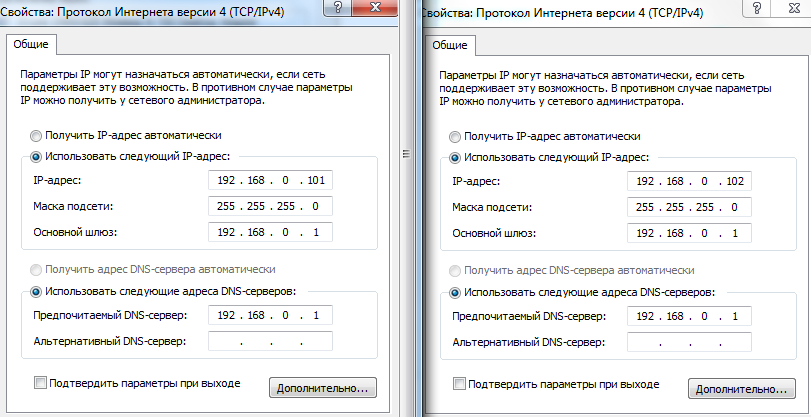

| Метод определения | Статика | Из названия понятно, что данное значения не изменяется. Назначение происходит автоматически при подключении к сети, или через ручное прописывание со стороны пользователя. По времени использования статические айпи не имеют лимитов, но роль ID они могут исполнять только для 1 узла сети. |

| Динамика | Идентификаторы на время. Работают обычно в рамках одной сессии подключения в сети. Использование динамики подразумевает скрытность. Обычно такие айпи используют пользователи, желающий скрыть факт своего входа в сеть или просто желают оставаться инкогнито. |

Виды IP-адресов: статический и динамический IP, внешний и внутренний IP, частный и публичный IP

Если областей применения со стороны рядового пользователя для динамического адреса практически нет, то со статикой дела обстоят иначе. Айпи позволит произвести привязку по сети, поможет в создании защищенного канала транспортировки информации, оптимизация сетевого подключения, упрощенка при работе с торрентами и прочее.

Айпи позволит произвести привязку по сети, поможет в создании защищенного канала транспортировки информации, оптимизация сетевого подключения, упрощенка при работе с торрентами и прочее.

Для специалиста, знание IP пользователя – это информация поставщика слуг человеку, разрядность и тип операционки, краткая инфа по браузеру, ну и конечно географическая привязка. Именно последнее свойство побудило к возникновению вышесказанной крылатой фразы еще лет 10 назад.

Как узнать свой IP адрес стандартными средствами Windows?

С понятием IP разобрались, ну а теперь давайте углубимся в сам вопрос того, как именно узнать свой айпи адрес. Для распознавания частных адресов предусмотрены как стандартные методы в операционных системах, так и через использование стороннего программного обеспечения. Далее детальнее я остановлюсь на каждом из них.

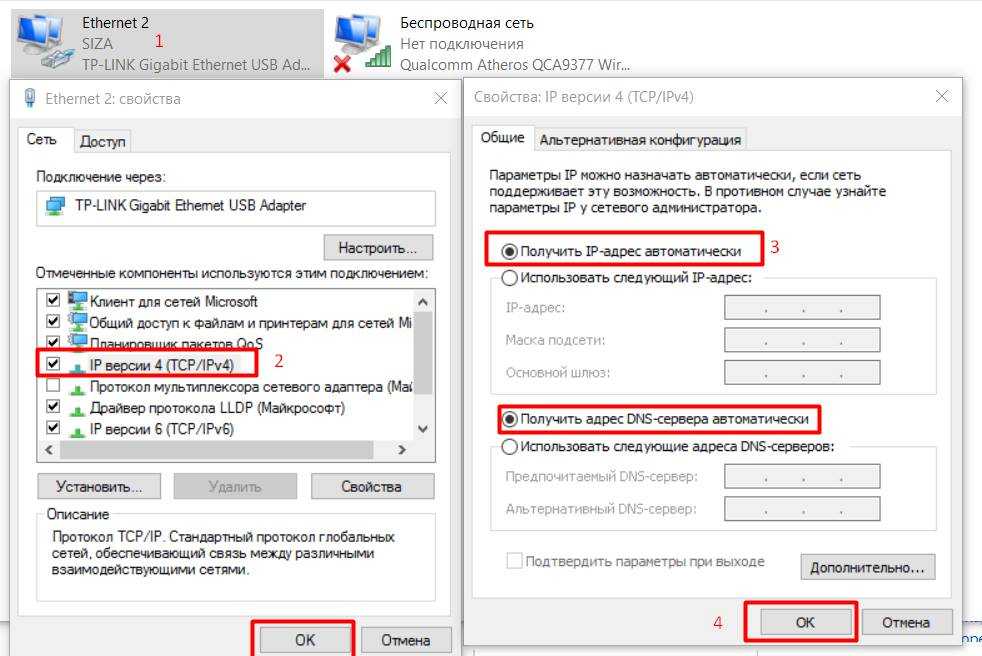

1) Узнаем айпи в Windows 10

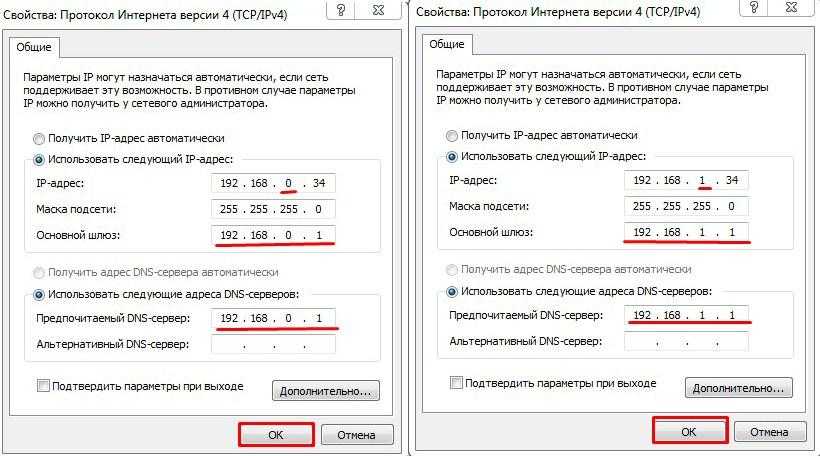

При установленной Windows 10, поиск IP-адреса является минутным делом. Пользователь должен перейти к стандартному пусковому меню операционной системы и выбрать раздел с параметрами системы. Далее, среди подкатегорий находим пункты, отвечающие за присоединение к мировой паутине.

Пользователь должен перейти к стандартному пусковому меню операционной системы и выбрать раздел с параметрами системы. Далее, среди подкатегорий находим пункты, отвечающие за присоединение к мировой паутине.

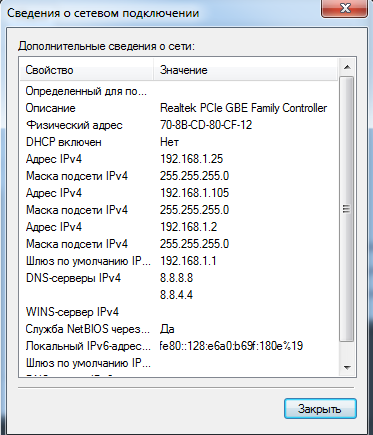

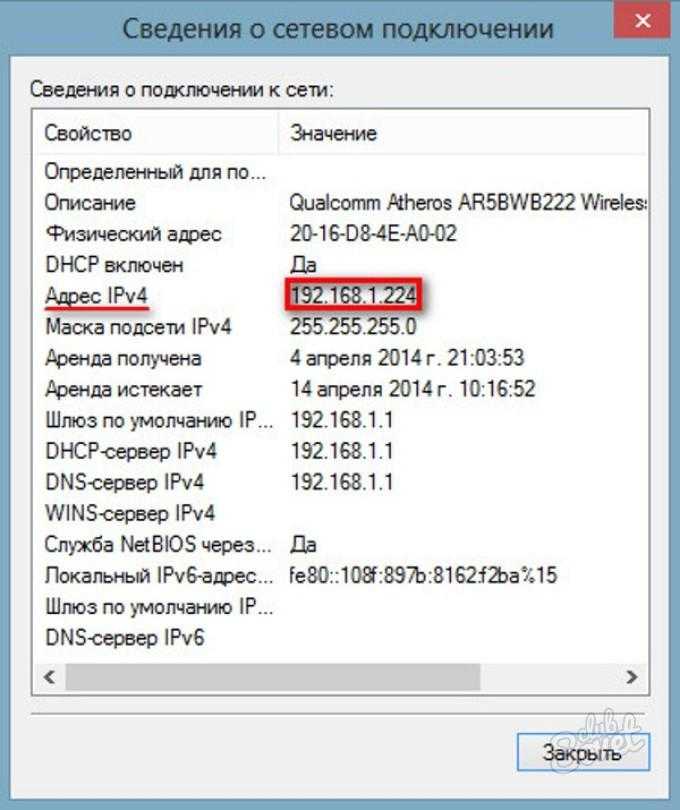

Активируем через «Состояние» и получаем окошко как на рисунке выше. Нам интересно только подключение, что проявляет активность на текущий момент – именно через него мы сейчас сидим в интернете. Понять это можно по статусу строки состояние – «Активно». Далее смотрим на строку IPV-4 – это и есть внутренний айпи с устройства пользователя.

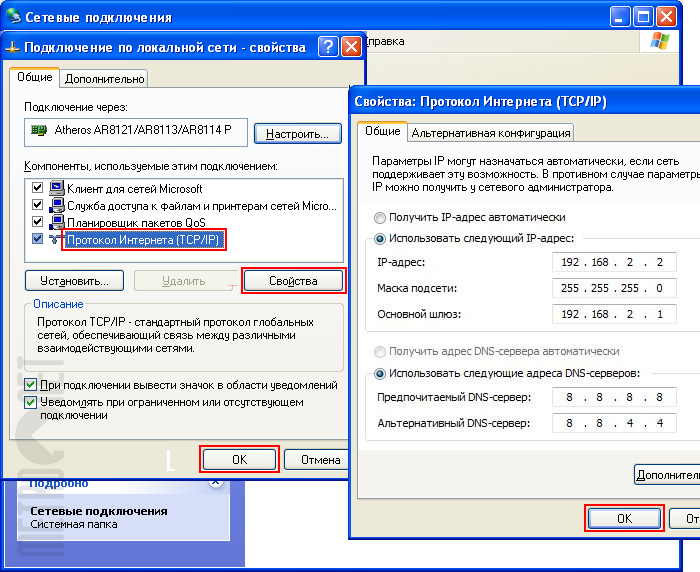

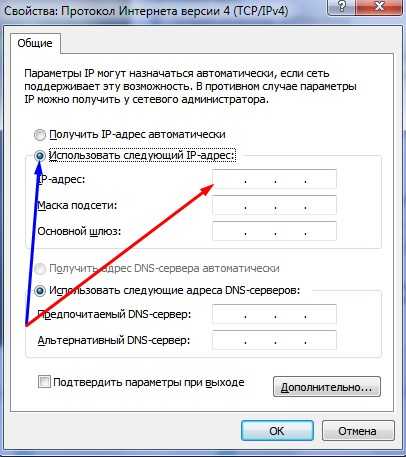

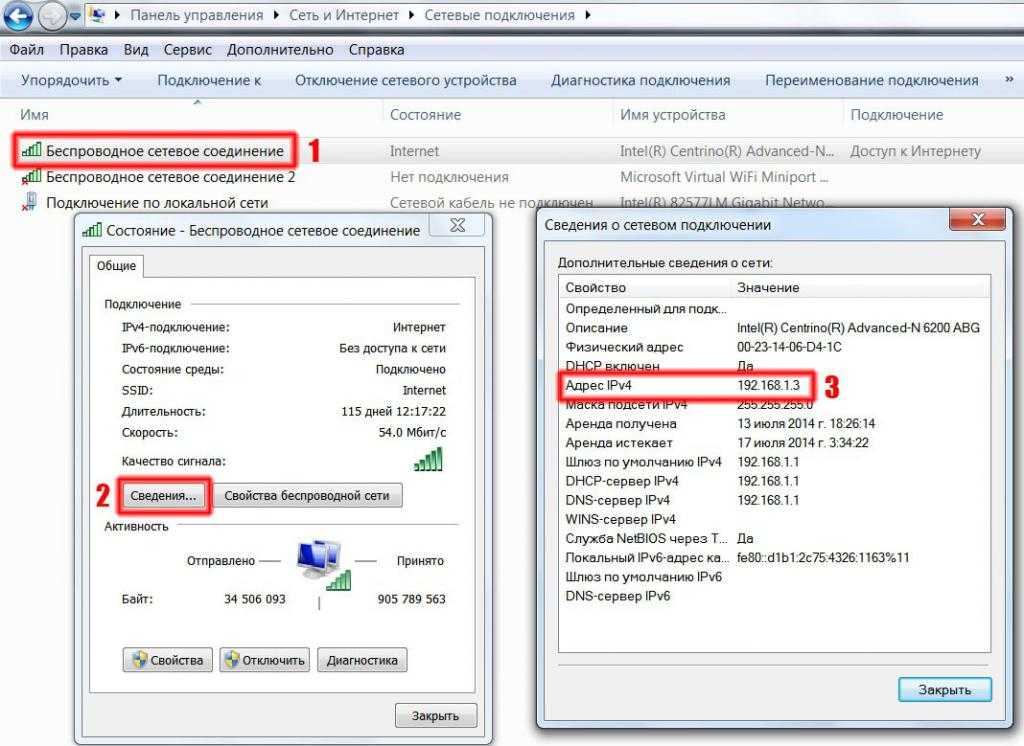

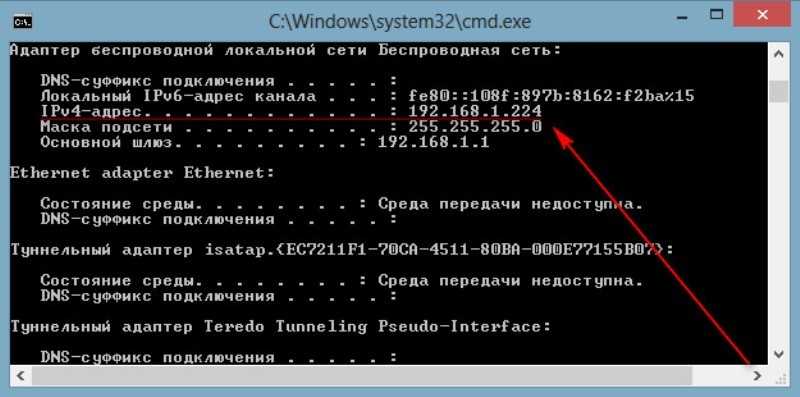

2) Смотрим IP в Windows 7 (8.1)

При работе с более старыми версиями операционной системы, алгоритм действий пользователя незначительно меняется. Интерфейса состояния в классическом виде здесь не присутствует, придется воспользоваться центром управления сетями.

Инструкция просмотра айпи в Win 7 (8.1):

- В правом нижнем углу переходим к области уведомлений и жмем на значок сети подключения к интернету.

Запускается новое окно, в рамках которого имеется левая панель с меню из 3 базовых пунктов – нам интересен раздел по изменению параметров адаптера.

Запускается новое окно, в рамках которого имеется левая панель с меню из 3 базовых пунктов – нам интересен раздел по изменению параметров адаптера. - В новом окне будет отображаться от 2 подключений, но активное только одно. Жмем по нему правой кнопкой мыши, тем самым запуская контекстное меню и выбираем пункт по состоянию адаптера. В ново окошке из одной вкладки интересует кнопка в центральной части – «Сведения». После нажатия появляется еще одно окно, в рамках которого отображен интересующая нас информация.

- Не спутайте айпи-адреса, ведь нам представляет интерес только протокол IPv4.

Очевидным минусом рассмотренного метода является несоответствие желаемого айпи к действительному. Большинство из нас перешли на беспроводные технологии подключения к мировой сети, а это значит, что подключение через Wi-Fi приведет к отображению внутреннего IP пользователя вместо внешнего. Отличительная черта глобального айпи от локального с роутера – это начало с числа 192 для второго варианта отображения.

Как узнать IP-адрес сайта?

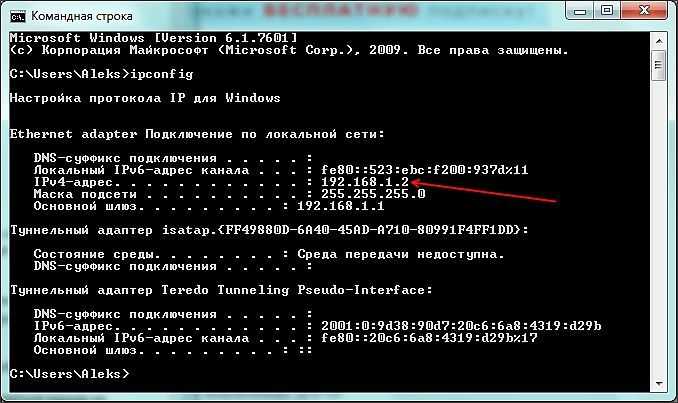

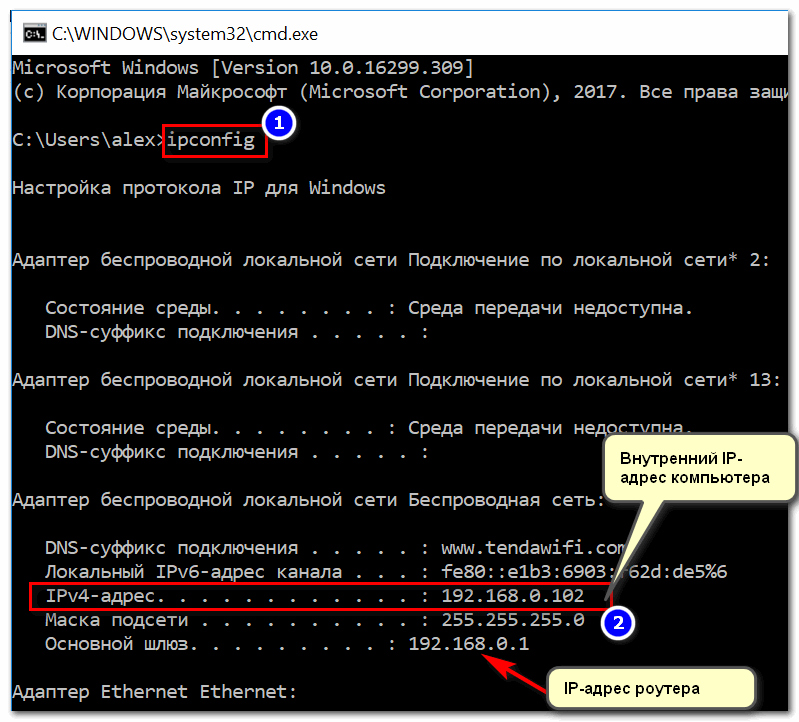

3) Просмотр IP через командную строку

В стандартном наборе программного обеспечения, которое поставляется вместе с операционкой Windows имеется утилита командной строки. Данное приложение ориентировано на прямое взаимодействие администратора-системы при помощи исчерпывающего списка команд. Детальнее по запросам через cmd вы можете узнать с других статей нашего сайта, а здесь я хочу остановиться на команде для отображения информации по IP.

Для решения вопроса понадобится выполнить всего 2 условия – запущенная командная строка + команда «ipconfig». Первую часть легко выполнить через использование поиска в Windows – нажимаем кнопку системы в левом нижнем углу и начинаем вводить запрос «cmd». Отобразится приложение, по которому следует произвести двойной щелчок правой кнопкой мыши.

Далее, в строку возле мигающего курсора помещаем оговорённую выше команду и нажимаем кнопку ввода. На экране появится информация по адаптеру. Нас интересует набор чисел с разделителями-точками справа от IPv-4-адреса.

На экране появится информация по адаптеру. Нас интересует набор чисел с разделителями-точками справа от IPv-4-адреса.

4) Узнаем айпи в Mac-устройствах

Если человек является владельцем Macbook, ему нельзя установить Windows, но это не накладывает ограничения на возможности по отображению IP через стандартные настройки системы.

Пользователю требуется перейти в раздел с настройками системы и выбрать пункт, отвечающий за сетевые подключения. Визуально окно будет выглядеть наподобие скриншота выше. Далее, просто ищем строку с названием «IP-адрес» и копируем (смотрим) айпи пользователя.

5) Как узнать IP через Android?

В зависимости от модели телефона и установленной на нем версии операционной системы Android, раздел с настройками может незначительно отличаться. Несмотря на это, схема доступа к айпи устройства приблизительно одинаковая.

Как узнать IP на Android:

- Перейти в раздел настроек.

- Выбрать раздел со сведениями об устройстве.

- Найти и нажать пункт «Состояние».

- Запустится целое окно, где пользователь сможет найти данные не только по IP, но и другим параметрам системы – Mac-адрес, информация по Bluetooth, серийный номер смартфона и так далее.

Помимо самостоятельного просмотра настроек, можно обратиться к поставщику мобильной связи. В личном кабинете обычно указывается геолокация устройства пользователя, которая без использования системой айпи фактически неопределима стандартными инструментами оператора.

Как узнать, сколько сайтов находится на одном IP-адресе?

Как узнать свой айпи адрес через сторонние сервисы?

Здесь стоит произвести распределение ресурсов в зависимости от поставленной цели со стороны пользователя – узнать собственный айпи или данные по какому-либо сайту. И для первой, и для второй категории существуют как узкоспециализированные сервисы, так и проекты с широким набором инструментов, которые могут решить массу дополнительных моментов в отношении данных устройства пользователя.

1) Сервисы для распознания собственного IP

Основной параметр исследования таких ресурсов – айпи устройства пользователя. В дополнение могут идти и прочие параметры статистики или личных данных – скорость интернета, разрядность операционной системы и так далее.

Сайты для определения собственного IP:

- https://yandex.ru/internet/. Стандартный и удобный ресурс от популярной IT-компании. Для получения информации достаточно просто перейти по ссылке. В придачу к IP сервис выдает информацию по разрешению экрана, регион и версию веб-обозревателя, с которого производится текущая сессия серфинга со стороны пользователя.

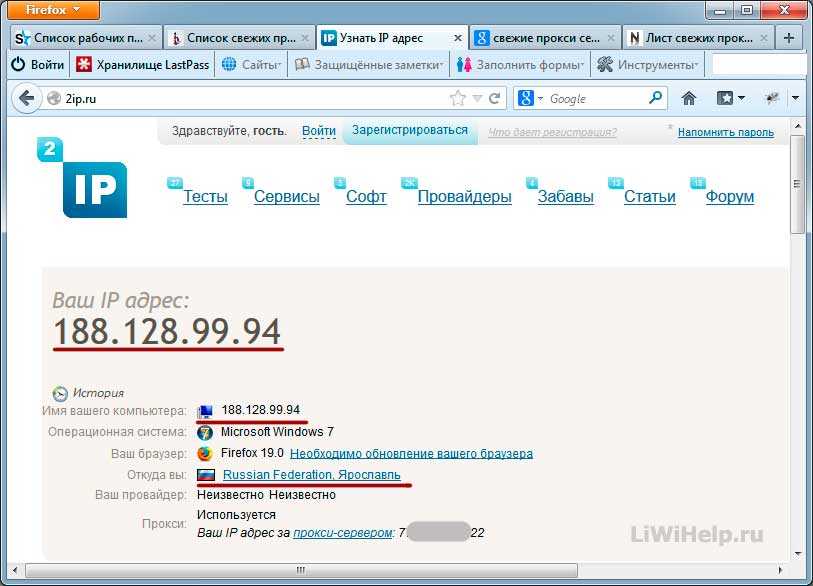

- https://2ip.ru/. Один из популярнейших сайтов, помогающий решить вопрос, как узнать свой айпи адрес через сторонние ресурсы. Информация выдается сразу по прибытии на сайт по ссылке. Возле указанного IP имеется кнопка «Скопировать» в буфер обмена. Удобной фишкой считаю просмотр истории посещений сервиса и анализ скорости Интернет-соединения.

К дополнительному функционалу по определению относится также имя ПК, операционка, браузер, местоположение и провайдер. Если пользователем используется прокси – это будет указано в конце экрана данных.

К дополнительному функционалу по определению относится также имя ПК, операционка, браузер, местоположение и провайдер. Если пользователем используется прокси – это будет указано в конце экрана данных. - https://www.reg.ru/web-tools/myip. Еще один примитивный сайт, благодаря которому пользователь может выяснить собственный IP и скопировать его в буфер обмена. В дополнение здесь также определяется город и регион проживания пользователя, его веб-обозреватель + система.

- https://pr-cy.ru/browser-details/. По моему субъективному мнению – один из лучших сервисов по определению IP компьютера. Помимо самого айпи, в рамках сервиса можно просмотреть фактическое расположение пользователя (и даже на карте). Приятным бонусом идет данные провайдера, имя ПК, версия операционки/браузера и наличие Javascript + Cookie.

- https://whoer.net/ru. Приятный по интерфейсу ресурс, который выдает IP пользователя и базовые данные устройства. Помимо стандартной вспомогательной информации по типу ОС, браузера и провайдера, указывается факт наличия айпи в черных списках.

Тут же указывается прокси сервера и вероятность использования анонимайзеров. Удобный сервис для контроля уровня скрытности в интернете – контролировать параметр позволяет процентная шкала под блоком информации.

Тут же указывается прокси сервера и вероятность использования анонимайзеров. Удобный сервис для контроля уровня скрытности в интернете – контролировать параметр позволяет процентная шкала под блоком информации. - https://myip.ru/. Минимализм во всей красе. Ничего лишнего, исключительно IP и название хоста.

Выше я указал лишь наиболее популярные сервисы, но вы должны понимать, что сайтов с подобным функционалом в интернете сотни, если не тысячи. Достаточно вбить через строку поиска всеми любимого Google Поиск или Яндекс запрос «Узнать IP» и вам моментально выдаст кучу вариантов на любой вкус и цвет. Естественно, при переходе на подозрительные сайты следует соблюдать особую осторожность, дабы не стать жертвой злоумышленника. В наше время от подобных ребят приходится отбиваться чуть ли не каждый день.

Разбор 3 универсальных способов как узнать IP:

2) Как узнать чужой IP?

Иногда возникают ситуации, когда пользователю требуется удостовериться в достоверности корпоративных (личных) данных, указанных на сайте партнеров, или просто с целью безопасной сделки. Чтобы частично закрыть вопрос, следует воспользоваться Whois-сервисами.

Чтобы частично закрыть вопрос, следует воспользоваться Whois-сервисами.

Какую информацию можно узнать через Whois:

- регистрационная информация домена, включающая имя владельца, регистратора и время действия;

- по каким IP курсирует сайт;

- на каком типе веб-сервера располагается;

- DNS;

- CMS и прочая вспомогательная информация по сайту.

Количество исследуемых параметров меняется + зависит от стоимости самой услуги. Естественно, что при посещении платных Whois-сервисов узнать об интересующем веб-ресурсе можно куда больше, но и сделать это бесплатно уже не получится. Ниже я выбрал для вас парочку проектов, готовые оказать помощь в исследовании чужих айпи на бесплатной основе.

Лучшие Whois сервисы:

- http://1whois.ru/. Визуально кажется скучным, но количество информации для анализа здесь одно из наибольших среди бесплатных аналогов. Пользователь может узнать IP, геолокацию, производителя устройства и так далее;

- https://whois.

ru/. Сервис с узкой специализацией, который преподносит всю инфу четко и структурировано. Для занятых личностей такой формат очень актуален. В дополнение, рядом с полем ввода имеется ссылка на «мой IP», что делает ресурс актуальным и для рядового обывателя;

ru/. Сервис с узкой специализацией, который преподносит всю инфу четко и структурировано. Для занятых личностей такой формат очень актуален. В дополнение, рядом с полем ввода имеется ссылка на «мой IP», что делает ресурс актуальным и для рядового обывателя; - https://whois.domaintools.com/. Ресурс иностранного происхождения. По оформлению не гонится за топом, но свою работу по анализу сайтов выполняет качественно. Если нужно детально изучить изменения и продление записей по домену, данный проект поможет быстрее остальных.

Список продолжаем, но суть вы уловили. Советую избегать сервисов, которые не располагают сертификацией SSL. Распознать такие просто через наличие замка в начале адресной строки. Хотя, если вы не будете вводить никакие личные финансовые данные, то можете пользоваться на свое усмотрение. Для информационных сайтов отсутствие сертификации не является критичным показателем.

На этом разбор вопроса, как узнать свой IP-адрес, считаю закрытым. Если у вас на примете имеются другие методы распознавания айпи в максимально сжатые сроки, прошу милостив комментарии. Удачи и крепкого здоровья!

Удачи и крепкого здоровья!

Как определить IP-адрес компьютера или веб-сайта

Обновлено: 13.11.2018, автор: Computer Hope

Примечание

На этой странице обсуждаются лучшие способы найти IP-адрес внешнего компьютера или веб-сайта. Если вы хотите узнать IP-адрес компьютера, см. раздел Как узнать мой IP-адрес.

Если вы знаете доменное имя, URL-адрес, сетевое имя веб-сайта или сетевого компьютера и хотите найти его IP-адрес, вам необходимо выполнить поиск в DNS. Есть несколько способов сделать это, которые мы рассмотрим ниже.

- Пинг

- Nslookup

- Копать

- Хост

Пинг

Команда ping отправляет пакет ICMP на сетевой компьютер. Если вы попытаетесь пропинговать имя хоста, программа ping выполнит DNS-запрос, чтобы обнаружить IP-адрес хоста. IP-адрес отображается в выводе команды.

Во всех современных операционных системах вы можете открыть интерфейс командной строки и выполнить команду:

пинг имя хоста

Где hostname имя компьютера. Например, допустим, вы хотите найти IP-адрес computerhope.com. Если вы используете Microsoft Windows, откройте командную строку и введите:

Например, допустим, вы хотите найти IP-адрес computerhope.com. Если вы используете Microsoft Windows, откройте командную строку и введите:

ping computerhope.com

Вы увидите что-то вроде этого:

Пинг computerhope.com [ 104.20.56.118 ] с 32 байтами данных:

Ответ от 104.20.56.118 : байт = 32 время = 19 мс TTL = 57

Ответ от 104.20.56.118 : байт=32 время=19мс TTL=57

Ответ от 104.20.56.118 : байт = 32 время = 19 мс TTL = 57

Ответ от 104.20.56.118 : байт = 32 время = 19 мс TTL = 57

Статистика пинга для 104.20.56.118 :

Пакеты: отправлено = 4, получено = 4, потеряно = 0 (0% потерь),

Приблизительное время прохождения туда и обратно в миллисекундах:

Минимум = 19 мс, Максимум = 19 мс, Среднее значение = 19 мс Пинги были отправлены на 104.20.56.118 , который является IP-адресом computerhope.com.

Однако эта информация неполная — указан один IP-адрес для хоста, но могут быть и другие. Кроме того, ping не всегда удается. Многие веб-сайты и компьютеры полностью игнорируют запрос ping.

Кроме того, ping не всегда удается. Многие веб-сайты и компьютеры полностью игнорируют запрос ping.

Чтобы выполнить прямой DNS-запрос и получить более полную информацию, используйте один из трех других методов.

- Команда ping для Windows/DOS.

- Обзор команды ping в Linux.

Nslookup

Команда nslookup получает DNS-информацию об узле, включая его IP-адреса. Например, из командной строки Windows введите:

.

nslookup computerhope.com

Выход:

Сервер: your.gateway.name

Адрес: your.gateway.address

Неавторитетный ответ :

Имя: computerhope.com

Адреса: 2400:cb00:2048:1::6814:3876

2400:cb00:2048:1::6814:3276

104.20.50.118 104.20.56.118 Nslookup выполняет поиск DNS, но, в отличие от ping, не отправляет никаких данных на хост. Внизу перечислены два IPv4-адреса: 104.20.50.118 и 104.20.56.118 . Оба являются действительными IP-адресами для этого имени хоста, используемого при циклическом распределении.

Ответ: non-authoritative , что означает, что вы получаете информацию с сервера доменных имен, не принадлежащего хосту.

Команда nslookup работает в большинстве операционных систем, включая Microsoft Windows. Однако это старая программа, и она больше не разрабатывается активно. Он объявлен устаревшим организацией, разработавшей его, Консорциумом интернет-систем. Вместо этого они рекомендуют использовать более новые инструменты dig и host , обсуждаемые ниже.

- Обзор команды Windows/DOS nslookup.

- Обзор команды Linux nslookup.

копать

Dig , «собиратель информации о домене», выполняет поиск DNS, если вы дадите ему имя хоста:

копать computerhope.com

; <<>> DiG 9.11.0 <<>> computerhope.com ;; глобальные параметры: +cmd ;; Получил ответ: ;; ->>HEADER<<- код операции: QUERY, статус: NOERROR, id: 29332 ;; флаги: qr rd ra; ЗАПРОС: 1, ОТВЕТ: 2, АВТОРИЗАЦИЯ: 0, ДОПОЛНИТЕЛЬНО: 1 ;; ДОПОЛНИТЕЛЬНЫЙ ПСЕВДОРАЗДЕЛ: ; ЭДНС: версия: 0, флаги:; UDP: 4096 ;; РАЗДЕЛ ВОПРОСОВ: ;computerhope.com. В ;; РАЗДЕЛ ОТВЕТОВ: computerhope.com . 299 В А 104.20.50.118 computerhope.com . 299 В А 104.20.56.118 ;; Время запроса: 46 мс ;; СЕРВЕР: 192.168.1.1#53(192.168.1.1) ;; КОГДА: воскресенье, 23 июля, 22:28:17 по восточному летнему времени 2017 г. ;; MSG SIZE rcvd: 77

Dig предустановлен в операционных системах macOS X и Linux. В Microsoft Windows вы можете загрузить его бесплатно в составе утилит ISC BIND.

Установка BIND в Microsoft Windows

- В веб-браузере перейдите на страницу https://www.isc.org/downloads.

- Прокрутите до раскрывающегося меню «BIND» и разверните его.

- Ищите «Current-Stable» версию. Нажмите кнопку Загрузить для этой версии.

- В появившемся диалоговом окне нажмите кнопку, соответствующую типу вашего компьютера. Например, для 64-разрядных компьютеров под управлением Windows нажмите кнопку win 64-bit .

- Распакуйте ZIP-архив.

- В извлеченной папке щелкните правой кнопкой мыши BINDInstall.

exe и выберите Запуск от имени администратора . В приглашении UAC выберите Да .

exe и выберите Запуск от имени администратора . В приглашении UAC выберите Да . - Убедитесь, что в параметрах программы установки установлен флажок Только инструменты .

- Выберите целевой каталог для установки и нажмите Установить . Если вы получили сообщение о «Распространяемый компонент Visual C++ — изменить установку», нажмите Закрыть , затем Да .

Утилиты BIND установлены, включая dig.

В качестве последнего шага добавьте двоичный каталог BIND в переменную среды PATH, чтобы вы могли запускать dig из любого каталога. Измените системную переменную среды PATH, чтобы включить путь к двоичным файлам BIND. Если вы установили в C:\Program Files\ISC BIND 9\ , добавьте C:\Program Files\ISC BIND 9\bin\ в свой ПУТЬ. Не забудьте bin в конце имени пути.

- Как установить путь и переменные среды в Windows.

- Обзор команды dig в Linux (также относится к Windows).

Хост

Команда host является частью ISC BIND. Это похоже на dig, но отображает более простую информацию.

Host предустановлен на macOS X и Linux. В Windows можно установить в составе утилит BIND, как описано выше.

Пример:

хост computerhope.com

computerhope.com имеет адрес 104.20.50.118 computerhope.com имеет адрес 104.20.56.118 computerhope.com имеет адрес IPv6 2400:cb00:2048:1::6814:3276 computerhope.com имеет адрес IPv6 2400:cb00:2048:1::6814:3876 Почта computerhope.com обрабатывается 10 mail.computerhope.com.

- Обзор команд хоста Linux (также относится к Windows).

- Как узнать мой IP-адрес.

- Как изменить IP-адрес телефона или устройства Android.

- Как определить физическое местоположение IP-адреса?

- Как изменить свой IP-адрес?

- Как исправить конфликт IP.

- См. определение IP для получения дополнительной информации об этом термине и соответствующих ссылках.

- Справка и поддержка по сети и сетевой карте.

сообщить об этом объявлении

4. Протокол разрешения адресов — Пакетное руководство по основным сетевым протоколам [Книга]

«В целом мир — это джунгли, а сетевая игра

вносит много животных».RFC 826

Работа сети IPv4 требует не только использования нескольких

виды адресов на разных уровнях сетевой модели, но и

разрешение этих адресов. В этой главе описывается разрешение адресов

процесс, дает реальные примеры используемого обмена сообщениями и обеспечивает

понимание потенциальных рисков безопасности, связанных с его использованием.

Подавляющее большинство передач данных на основе IP-пакетов начинается и заканчивается

в локальной сети. Это верно независимо от того, идет ли IP-пакет к

сосед в той же локальной сети или на другом конце света. Глава 3 описывает, как инкапсулируются IP-пакеты.

в кадрах LAN, которые используют MAC-адресацию уровня 2 как для источника, так и для

узлы назначения. MAC-адрес источника легко определить.

Проблема заключается в определении MAC-адреса получателя.

При использовании Ethernet в качестве инфраструктуры LAN кадр строится с использованием

собственный MAC-адрес отправителя в качестве источника на уровне 2 и его IP-адрес

в качестве источника на уровне 3. IP-адрес назначения (или, по крайней мере,

имя) обычно известно, оставляя только определение пункта назначения

MAC-адрес. Рисунок 4-1 — это захват пакетов.

просмотр этих адресов, показанных в инкапсулированном ICMP-сообщении.

Рис. 4-1. Уровни адресации

Это пример передаваемого кадра, в котором источник и

MAC-адреса назначения были определены ранее.

Методы определения MAC-адреса назначения включают

вычисления в закрытой форме, просмотр таблиц и обмен сообщениями. Что-нибудь из этого

параметры перечислены в RFC 894, который описывает Ethernet

инкапсуляция.

Вычисление в закрытой форме вычисляет неизвестный MAC-адрес из

известный IP-адрес. Передающий узел заполняет MAC-адрес назначения в

кадра Ethernet от рассчитанного значения. Этот способ очень быстрый

и не требует внешних ресурсов или связи. Это также позволяет

достаточно жесткий контроль над адресным пространством. Однако требует

настраиваемые MAC-адреса и некоторый уровень управления, поскольку адреса

все они должны быть назначены различным хостам.

Поиск по таблице предоставляет каждому узлу список MAC-адресов и

соответствующие IP-адреса. Это также очень быстро, так как отправителю необходимо

сверяйтесь с таблицей только перед построением кадра Ethernet. Замена даже

однако одна сетевая карта требует обновления всех таблиц.

Эти методы имеют преимущество с точки зрения скорости, но требуют

управленческий надзор. Индивидуальные адреса хостов должны быть настроены, и

хосты должны быть уведомлены о любых изменениях. По этой причине сети

сегодня (за исключением некоторых WAN-соединений) полагаются на распределенный

подход или обмен сообщениями с использованием протокола разрешения адресов, или

АРП. Обмен сообщениями добавляет дополнительный трафик в сеть и работает медленнее.

Обмен сообщениями добавляет дополнительный трафик в сеть и работает медленнее.

чем другие методы. Однако он полностью автоматизирован и поэтому

очень привлекательный.

ARP встроен в конфигурацию IP каждого узла. Это означает

что разработчики в Microsoft, Sun, Google и в open source

сообщество разрабатывает свои операционные системы для работы на IPv4

сеть, и код для ARP включен.

Прелесть ARP в том, что для основных операций есть только

определены два сообщения: запрос ARP и ответ ARP. Когда хозяин должен

найти MAC-адрес пункта назначения, он отправит запрос ARP.

Это происходит после того, как узел просматривает свою таблицу ARP и определяет, что

адрес действительно неизвестен.

После получения сообщения запроса ARP пункт назначения отправит

вернуть ответ ARP. По сути, запрос ARP спрашивает: «Могу ли я получить ваш MAC-адрес?

адрес?» и ответ говорит: «Конечно, вот оно». Хозяева никогда не говорят нет, если

они могут помочь. На рис. 4-2 показано это сообщение.

На рис. 4-2 показано это сообщение.

обмен.

Рис. 4-2. Обмен ARP

Wireshark интерпретирует этот разговор как вопрос, за которым следует

отвечать. В первой строке один узел (192.168.1.1) спрашивает о

192.168.1.254 и в ответе 192.168.1.254 указывает свое местоположение как

00:19:55:35:1a:d0 — MAC-адрес.

Структура сообщения запроса ARP показана на рис. 4-3. Вскоре мы рассмотрим ответное сообщение, в

Рис. 4-5. Рассмотрим детали двух сообщений

типов, обращая особое внимание на адресацию, используемую как во фрейме,

и поля ARP.

Рис. 4-3. Запрос ARP

Формат сообщения ARP прост и состоит из

следующие поля:

- Hardware type

The type of MAC address being sought

- Protocol type

The Layer 3 protocol in use

- Hardware size

The length of the MAC address

- Protocol size

Длина адреса протокола

- OpCode

Тип сообщения ARP

- MAC-адрес отправителя

MAC-адрес машины, отправляющей запрос

- IP -адрес отправителя

Протокол адрес машины, отправляющая запрос

- Целевой MAC -адрес

.

Термины аппаратный адрес и

Адрес протокола используется как общее описание,

но с точки зрения эксплуатации это почти всегда будет аппаратное обеспечение Ethernet с шестью байтами.

адреса и четырехбайтовые IP-адреса. OpCode будет либо запросом

или ответ.Известны три из четырех адресов в пакете запроса ARP:

исходный и конечный IP-адрес и исходный MAC-адрес. Это оставляет только

MAC-адрес назначения неизвестен. Пакет запроса завершается путем заполнения

поле неизвестного адреса с 0s. Ответ будет заполнен правильно

ценность.Строка 2 на рис. 4-3 показывает, что Ethernet

MAC-адрес источника кадра — это машина, отправляющая запрос, но кадр

MAC-адрес назначения является широковещательным адресом. Это гарантирует, что все узлы платят

внимание, тем самым гарантируя, что если пункт назначения подключен и

включен, он ответит.Несмотря на то, что в этом сообщении используются IP-адреса или адреса протоколов,

на самом деле не имеет IP-заголовка. Видимые IP-адреса являются просто частью

Видимые IP-адреса являются просто частью

заголовка ARP. Это означает, что сообщения ARP не маршрутизируются и что

маршрутизаторы не будут передавать трафик ARP в другую сеть. Следовательно,

MAC-адрес узла, не входящего в локальную сеть исходного узла, не может быть

определенный.Это также означает, что Ethertype в кадре Ethernet, несущем

Сообщение ARP отличается от стандартного трафика данных. Эта разница

показано на рис. 4-4.Рис. 4-4. Ethertypes

Кадр 17 на рис. 4-4 имеет шестнадцатеричный тип.

значение 0x0806 и отсутствует заголовок IP. Кадр 12 имеет шестнадцатеричный тип

значение 0x0800 и имеет заголовок IP. Эта разница может повлиять

фильтрация пакетов или действующие правила брандмауэра, в зависимости от

запрашиваемая информация.Ответ ARP, показанный на рис. 4-5, является

ответ на запрос, отправленный на рис. 4-3, с

отсутствующий MAC-адрес заполнен. Ответ направлен в противоположном направлении.

направление. Таким образом, адреса отправителя и получателя теперь меняются местами.

Поле кода также изменилось на ответ.В самом фрейме Ethernet вместо адресата широковещательной рассылки

оба MAC-адреса теперь являются одноадресными. Ответ идет

непосредственно исходному отправителю от цели, а другие узлы будут

игнорировать кадр.При получении этого сообщения исходный хост выполнит два действия.

вещи:Создайте фрейм данных, используя вновь определенный MAC-адрес

информация в поле назначения.Заполнить локальную таблицу ARP.

Шаг 1 удовлетворяет первоначальной цели отправки сообщения

назначения. Второй шаг заполняет таблицу ARP, чтобы сэкономить время во время

следующую передачу тому же адресату. ARP-таблица представляет собой

сбор недавно изученных MAC-адресов и соответствующих IP-адресов

адреса. В следующий раз, когда хост должен передать кадр, он будет искать

для адреса в локальной памяти и использовать найденный там адрес вместо

выдача другого ARP-запроса, если это возможно. Пример таблицы ARP:

Пример таблицы ARP:

показано на рис. 4-6.Рис. 4-6. Таблица ARP

Этот вывод был получен на компьютере с Windows с помощью команды

arp -a, выданный из командной оболочки.

Обратите внимание на два типа записей — статические и динамические. Нормальная запись будет

быть динамичной записью. Статические записи встречаются редко.Динамический характер этих записей указывает на то, что они не

постоянный. Независимо от базовой операционной системы, все узлы будут

устаревшие записи таблицы ARP за считанные минуты. Окна, например,

удаляет эти записи примерно через две минуты. Если узел должен быть

адресовано, но удалено из таблицы ARP, процесс ARP должен быть

повторяется для этого узла.Время, в течение которого запись в таблице ARP должна оставаться в живых, истекло.

обсуждаются, поскольку существуют разные мнения относительно идеального времени. Если

значение слишком короткое, хосты будут выполнять reARPing с повышенной скоростью и

создание дополнительного сетевого трафика. Если время слишком длинное, плохое или ошибочное

Если время слишком длинное, плохое или ошибочное

информация может задерживаться дольше и препятствовать доступу хостов к

надлежащее место назначения.С пониманием того, что происходит под капотом, два

примеры помогут проиллюстрировать формирование пакета ARP для ближнего и дальнего

назначения, когда информация таблицы ARP отсутствует.Пример 1. Отправитель и цель в одной локальной сети

Распространенным методом устранения неполадок является проверка связи с целевым IP-адресом

как «доказательство жизни». Ping генерирует пакет эхо-запроса ICMP, который

инкапсулируется в IP-пакет, который, в свою очередь, инкапсулируется в

Кадр Ethernet, как показано на рис. 4-7.Рис. 4-7. Базовая инкапсуляция кадра

Действия по захвату пакета для кадра, изображенного на рис. 4-7, показаны на рис. 4-8.

Рис. 4-8. ARP и ICMP в одной сети

MAC-адрес, запрошенный в кадре 1, возвращается во кадре 2. Он

затем используется во фрейме 3 для создания фрейма Ethernet, несущего пинг (ICMP

эхо), при этом узел А пытается связаться с маршрутизатором в своей локальной сети (рис. 4-9). Хотя в этом примере используется ping с

4-9). Хотя в этом примере используется ping с

связанные сообщения эхо-запроса/ответа ICMP, тот же запрос ARP и

ответ потребовался бы, если бы отправитель запустил Telnet, FTP или

HTTP-запрос к цели.Пример 2 — отправитель и цель в разных локальных сетях

Как и в нашем первом примере, когда отправитель и цель включены

отдельные локальные сети, MAC-адрес назначения кадра Ethernet должен быть

определенный. В этом случае узел назначения находится в удаленной локальной сети. С

MAC-адресация уровня 2 ограничена локальной сетью, помощь

требуется от назначенного шлюза по умолчанию, который будет маршрутизировать кадр

в сеть назначения. Поведение ARP маршрутизатора аналогично поведению

хосты. Они отвечают на сообщения ARP и должны найти локально подключенные

узлы.Для этого узел-отправитель определяет MAC-адрес шлюза.

адрес и помещает его в поле назначения, как показано на рис. 4-10. Как и прежде, кадр

3 расширен, чтобы показать, что в эхо-запросе ICMP MAC-адрес маршрутизатора

используется адрес.

Рис. 4-10. Обмен ARP и ICMP для разных сетей

Подводя итог, отправитель пытается определить целевой MAC-адрес.

адрес, но эхо-запрос ICMP направляется к месту назначения на

другая сеть. Таким образом, эхо-запрос ICMP использует MAC-адрес шлюза по умолчанию.

адрес (00:14:bf:7f:fb:9г), но IP-адрес предназначен для удаленного узла.

Как показано на рис. 4-11, узел A сейчас пытается

связаться с узлом C.Рисунок 4-11. Топология с двумя сетями

Вопрос, который следует задать в этот момент: «Как первоисточник

узел знает, что ему пришлось заменить MAC-адрес хоста назначения

с MAC-адресом маршрутизатора?» Хосты сначала обрабатывают свои собственные

таблицы маршрутизации, чтобы определить, находится ли хост в той же локальной сети. Затем ARP

процесс берет верх. Алгоритм, который используют хосты, обсуждается в главе 7.Стандартная операция ARP довольно проста: отправить сообщение

запрашивая MAC-адрес для определенного IP-адреса и получая

отвечать. Тем не менее, есть пара ключевых «вспомогательных» задач, выполняемых

Тем не менее, есть пара ключевых «вспомогательных» задач, выполняемых

ARP, которые либо добавляют немного безопасности, либо улучшают производительность

сеть.Возвратный ARP

Диалог, показанный на рис. 4-12.

иллюстрирует другой важный аспект ARP — только хост, инициирующий

разговор (генерирующий запрос ARP) поместит запись для

узел назначения в своей локальной таблице ARP. То есть другие станции, слышащие

биржа, даже если они получают ARP-запрос, не добавит

эти станции к их собственным таблицам ARP. Однако многие хосты (особенно

маршрутизаторы) агрессивны, когда дело доходит до заполнения их таблиц и,

услышав трафик ARP или приняв участие в сообщениях ARP,

впоследствии генерируют свои собственные ARP-запросы для заполнения своих

столы.Рис. 4-12. Возврат ARP-обмена

Последовательность захвата пакетов, показанная на рис. 4-12, показывает исходный хост, использующий ARP для

определить свой шлюз по умолчанию при попытке отправить на удаленный сайт

хозяин. После маршрутизации разговора маршрутизатор (по умолчанию

После маршрутизации разговора маршрутизатор (по умолчанию

шлюз) выдает собственный запрос ARP для исходного (отправляющего) хоста. В

таким образом, он заполняет свою таблицу тем, что, по его мнению, является допустимым хостом.

адрес. Это повышает эффективность маршрутизации для будущего трафика.

пересылка.Gratuitous ARP

Когда хост загружается, он либо получает IP-адрес через DHCP, либо

имеет один статически настроенный. Но хозяин должен убедиться, что никто другой

сетевой узел использует тот же адрес. По этой причине сетевые хосты

будет часто ARP для себя. Если устройство отвечает, отправитель получает предупреждение о том, что

другой узел использует тот же IP-адрес. На рис. 4-13 показан необоснованный ARP, где целевой

и IP-адреса отправителя совпадают.Рис. 4-13. Бесплатный ARP

Распределенный подход к разрешению адресов может

злоумышленники. Хотя хосты должны заполнять свои таблицы только

информацию, которую они запросили, не все операционные системы запрограммированы

Сюда. Некоторые старые системы позволяют незапрашиваемому ARP-трафику заполнять

Некоторые старые системы позволяют незапрашиваемому ARP-трафику заполнять

кеш хоста, принимая ответ ARP, даже если он не был запрошен. Этот

позволяет злоумышленникам заполнять таблицу ARP поддельными данными, что приводит к

хосты пересылают трафик на основе ошибочной информации.Злоумышленник также может воспользоваться желанием устройства заполнить

свою таблицу ARP, предоставляя ответ для каждого адреса в сети. В

таким образом, он утверждает, что имеет действительный MAC-адрес для всех хостов в сети.

сети, поэтому хосты и маршрутизаторы в сети будут полагать, что

адрес злоумышленника должен использоваться для всех пунктов назначения. Эффект в том, что

действительные сетевые хосты отправляют свой трафик злоумышленнику, который затем

копирует данные и направляет трафик на правильный

назначения.Это называется атакой «человек посередине»

потому что атакующий встал между источником и правильным

назначения и фактически невидим. Техника вставки бада

Техника вставки бада

данные в ничего не подозревающие хост-таблицы ARP называются ARP.

отравление .Вы можете диагностировать этот тип атаки, изучив таблицы ARP на

хост-компьютеры и маршрутизаторы, ищущие несколько записей с

идентичные MAC-адреса. Эвристика безопасности также будет искать чрезмерные

ARP-сообщения в сети. Хотя к этим таблицам легко получить доступ,

переутомленным сетевым администраторам нужно искать, так что эта информация

часто пропускал.ARP отсутствует в IPv6. Скорее, сетевые хосты используют ряд

сообщения, называемые перенаправлениями, просьбами и рекламой в процессе

называется обнаружение соседей . Вместо использования

подход, который требует, чтобы хосты обнаруживали MAC-адреса, когда они

необходимо, IPv6 использует несколько иной процесс. Домогательство соседей

и рекламные сообщения помогают обнаружить информацию о сети

до того, как это понадобится. Эти сообщения рассылаются многоадресной рассылкой всем узлам IPv6.

Примеры таких пакетов приведены в главе 6.9.0003ARP, распределенный подход к разрешению и обнаружению адресов,

не без проблем. Рассмотрим трафик, генерируемый в 100-узловом

сети, где каждый хост должен обнаружить каждый адрес в сети. Если

узлы не кэшируют информацию в результате передачи от

сосед, каждый узел может отправить 99 сообщений. Добавление другого

99 сообщений для соответствующих ответов доводят общее количество до 198 для этого

один запрашивающий узел. Для n узлов каждый узел будет

сгенерировать 2( n −1) сообщений или всего

2 н ( н -1).Половина 2 n ( n −1)

сообщения, n ( n −1), рассылаются

кадры, перемещающиеся по всей сети уровня 2 (проводной и

беспроводной), и все они необходимы, но считаются накладными

потому что они не несут пользовательских данных. Маловероятно, что большинство из них

кадры будут генерироваться одновременно, но есть моменты времени (для

например, в начале и конце рабочего дня) при большом количестве

сетевые хосты будут передавать одновременно. Усложнение дела

Усложнение дела

тот факт, что таблицы ARP устаревают для узлов, которые не

участие в обмене сообщениями. Обновление этих таблиц добавляет

к сетевому трафику.Маршрутизаторы обременены дополнительной проблемой разрешения

адреса маршрутизаторов следующего перехода. Таким образом, когда маршрутизатор получает сообщение для

отправляется на удаленный хост, он должен сначала определить MAC-адрес

соседний роутер. На другом конце маршрутизатор получает IP-пакет.

может потребоваться ARP для хоста назначения, что еще больше увеличивает задержки в

трафик сообщений. В результате нередко первый пакет

передача может быть задержана или потеряна во время разрешения адресов. За

по этой причине маршрутизаторы будут агрессивно заполнять свои таблицы ARP

известные хосты.IPv6 частично облегчает это, но создает другие проблемы с трафиком,

так как процесс обнаружения использует несколько типов сообщений (некоторые из которых

многоадресная рассылка). Поведение коммутатора с многоадресной рассылкой аналогично этому многоадресному

Поведение коммутатора с многоадресной рассылкой аналогично этому многоадресному

кадры отправляются повсюду в домене уровня 2. В то время как маршрутизаторы,

коммутаторы и хосты имеют некоторую возможность фильтровать многоадресный трафик, у нас есть

увеличено количество типов сообщений (перенаправления, реклама маршрутизатора,

запросы маршрутизатора, объявления соседей и

запросы), возможно, увеличивая накладные расходы в сети.В этой главе мы рассмотрели проблему адресов уровня 2.

разрешающая способность. Изучив сами пакеты и адресацию

используется, теперь у вас должно быть четкое представление об ARP. У нас также есть

изучили несколько используемых операций и угрозу безопасности

представленный этим распределенным подходом.В этой главе вы ознакомились с работой и структурой

АРП. Эта информация — обо всем, что вам нужно для обработки ARP почти на

любая сеть. Однако есть некоторые операции или стандарты, которые вы

следует ознакомиться, даже если вы вряд ли будете запускать

в них очень часто. Полезные ресурсы включают в себя:

Полезные ресурсы включают в себя:- RFC 826: «Протокол разрешения адресов Ethernet»

Это базовый стандарт разрешения адресов. Пока не очень

описательный, текущая операция основана на этом RFC.- RFC 903: «Протокол обратного разрешения адресов»

Этот RFC подходит к вопросу разрешения адресов с

противоположное направление. Вместо того, чтобы пытаться узнать MAC-адрес, RFC

903 описывает, как хост может обнаружить адрес протокола (IP), если он

знает только MAC-адрес пункта назначения.- RFC 1293: «Протокол обратного разрешения адресов»

Этот RFC позволяет хосту запрашивать определенный протокол

адрес для данного аппаратного адреса.- RFC 1868: «Расширение ARP — UNARP (Proxy ARP)»

В этом RFC предлагаются некоторые решения для потенциальных ограничений

оригинальный ARP RFC.

Сколько адресов определено в ARP?

Можно ли маршрутизировать сообщение ARP?

Опишите адресацию Ethernet, используемую в стандартном протоколе ARP.

запрос. Являются ли адреса источника и получателя одноадресными, широковещательными,

или мультикаст?Опишите адресацию Ethernet, используемую в стандартном ответе ARP.

Являются ли адреса источника и получателя одноадресными, широковещательными или

многоадресный?Что такое бесплатный ARP?

Какая информация хранится в таблице ARP?

Можем ли мы отправлять стандартные сообщения ARP напрямую на компьютеры,

не в нашей сети?Включен ли ARP в IPv6?

Является ли ARP безопасным протоколом?

Что такое шестнадцатеричное значение Ethertype для ARP

сообщение?

2

Нет, сообщения не содержат заголовка IP.

В запросе ARP используется одноадресный адрес для источника и

широковещательный адрес для пункта назначения.Ответ ARP использует одноадресный адрес для источника и

индивидуальный адрес для пункта назначения.

Этот термин относится к узлу, отправляющему запрос ARP для своего

собственный IP-адрес, чтобы определить, использует ли другой узел тот же

адрес.Таблица ARP содержит сопоставление между MAC-адресом хоста и IP-адресом.

адреса. Он также показывает, является ли каждая запись статической или

динамичный.Нет, ARP не маршрутизируется.

Нет.

Нет. Для обмана таблиц ARP могут создаваться ложные сообщения ARP. Хозяева

затем принимать неверные решения о переадресации. Передачи ARP также

отправили в чистом виде.0806

Действие 1 — Определение вашего IP-адреса и вашего значения по умолчанию

ШлюзМатериалы: Компьютер Windows с сетевым подключением

В Windows нажмите кнопку «Пуск».

В поле «Выполнить» введите

cmdи нажмите Enter. Командное окно

Командное окно

открывается.Введите

ipconfig /all.

Это отобразит IP-адрес вашего компьютера. Результат будет

быть похожим на следующее. Это показывает ваш IP-адрес и

адрес шлюза по умолчанию:Конфигурация Windows IP Адаптер Mini-PCI Express Физический адрес. . . . . . . . . : 00-22-68-90-D5-ДБ DHCP включен. . . . . . . . . . . : Да Автоконфигурация включена. . . . : Да IPv4-адрес. . . . . . . . . . . : 192.168.15.100 (предпочтительно) Маска подсети . . . . . . . . . . . : 255.255.255.0 Шлюз по умолчанию . . . . . . . . . : 192.168.15.1 DHCP-сервер. . . . . . . . . . . : 192.168.15.1 DNS-серверы. . . . . . . . . . . : 24.56.123.4 106.12.34.56 NetBIOS через Tcpip. . . . . . . . : Включено

Действие 2 — Изучение таблицы ARP

Материалы: компьютер Windows с сетевым подключением

В командном окне введите

arp.

-а Это даст тот же результат, что и на рис. 4-6. Это дает представление об узлах на

Это даст тот же результат, что и на рис. 4-6. Это дает представление об узлах на

сети, с которой компьютер недавно связывался.Запишите IP-адреса, которые вы видите в этой таблице, по мере необходимости.

их позже.

Действие 3 — Захват пакетов

Материалы: Компьютер Windows с сетевым подключением и пакетом

ПО захватаДля захвата трафика ARP сначала очистите таблицу ARP или

кеш. Для этого введитеarp -dв командном окне; затем введите

*arp -a, чтобы убедиться, что

записи.В Wireshark выберите свой адаптер и запустите захват.

Вернувшись в командное окно, пропингуйте один из узлов ранее

перечислены в таблице ARP. В окне захвата вы должны увидеть

ARP-запрос и ARP-ответ. За ними последует ICMP

движение. При эхо-тестировании шлюза по умолчанию вы можете увидеть ответный ARP.

То есть, пропинговав шлюз и увидев связанный

трафик, шлюз генерирует свой собственный запрос ARP, направленный обратно к

ты.

Упражнение 4 — Самостоятельный ARP

Материалы: компьютер Windows с сетевым подключением, пакет

программное обеспечение захвата и DHCP-сервер, такой как маршрутизатор LinksysЧтобы увидеть узел ARPing для себя, как правило, лучшее время

после обмена с сервером DHCP. Это можно сделать при запуске или

заставляя узел пройти выпуск и обновление IP-адреса

процесс.Начать новый захват.

В командном окне введите

ipconfig /release. Это заставляет узел

отказаться от своего IP-адреса.В командном окне введите

ipconfig /renew. Это приводит к тому, что узел

снова запросите IP-адрес.После завершения обмена DHCP вы должны увидеть

узел ARP для того самого IP-адреса, который ему был назначен во время

обмен.

Адрес подмены чаще всего выдается со стороны провайдера, которому вы платите за услугу. Реже – сетевым регистратором.

Адрес подмены чаще всего выдается со стороны провайдера, которому вы платите за услугу. Реже – сетевым регистратором. Запускается новое окно, в рамках которого имеется левая панель с меню из 3 базовых пунктов – нам интересен раздел по изменению параметров адаптера.

Запускается новое окно, в рамках которого имеется левая панель с меню из 3 базовых пунктов – нам интересен раздел по изменению параметров адаптера.

К дополнительному функционалу по определению относится также имя ПК, операционка, браузер, местоположение и провайдер. Если пользователем используется прокси – это будет указано в конце экрана данных.

К дополнительному функционалу по определению относится также имя ПК, операционка, браузер, местоположение и провайдер. Если пользователем используется прокси – это будет указано в конце экрана данных. Тут же указывается прокси сервера и вероятность использования анонимайзеров. Удобный сервис для контроля уровня скрытности в интернете – контролировать параметр позволяет процентная шкала под блоком информации.

Тут же указывается прокси сервера и вероятность использования анонимайзеров. Удобный сервис для контроля уровня скрытности в интернете – контролировать параметр позволяет процентная шкала под блоком информации. ru/. Сервис с узкой специализацией, который преподносит всю инфу четко и структурировано. Для занятых личностей такой формат очень актуален. В дополнение, рядом с полем ввода имеется ссылка на «мой IP», что делает ресурс актуальным и для рядового обывателя;

ru/. Сервис с узкой специализацией, который преподносит всю инфу четко и структурировано. Для занятых личностей такой формат очень актуален. В дополнение, рядом с полем ввода имеется ссылка на «мой IP», что делает ресурс актуальным и для рядового обывателя; com. В

;; РАЗДЕЛ ОТВЕТОВ:

computerhope.com . 299 В А 104.20.50.118

computerhope.com . 299 В А 104.20.56.118

;; Время запроса: 46 мс

;; СЕРВЕР: 192.168.1.1#53(192.168.1.1)

;; КОГДА: воскресенье, 23 июля, 22:28:17 по восточному летнему времени 2017 г.

;; MSG SIZE rcvd: 77

com. В

;; РАЗДЕЛ ОТВЕТОВ:

computerhope.com . 299 В А 104.20.50.118

computerhope.com . 299 В А 104.20.56.118

;; Время запроса: 46 мс

;; СЕРВЕР: 192.168.1.1#53(192.168.1.1)

;; КОГДА: воскресенье, 23 июля, 22:28:17 по восточному летнему времени 2017 г.

;; MSG SIZE rcvd: 77  exe и выберите Запуск от имени администратора . В приглашении UAC выберите Да .

exe и выберите Запуск от имени администратора . В приглашении UAC выберите Да .

Видимые IP-адреса являются просто частью

Видимые IP-адреса являются просто частью

Пример таблицы ARP:

Пример таблицы ARP: Если время слишком длинное, плохое или ошибочное

Если время слишком длинное, плохое или ошибочное 4-9). Хотя в этом примере используется ping с

4-9). Хотя в этом примере используется ping с

Тем не менее, есть пара ключевых «вспомогательных» задач, выполняемых

Тем не менее, есть пара ключевых «вспомогательных» задач, выполняемых После маршрутизации разговора маршрутизатор (по умолчанию

После маршрутизации разговора маршрутизатор (по умолчанию Некоторые старые системы позволяют незапрашиваемому ARP-трафику заполнять

Некоторые старые системы позволяют незапрашиваемому ARP-трафику заполнять Техника вставки бада

Техника вставки бада

Усложнение дела

Усложнение дела Поведение коммутатора с многоадресной рассылкой аналогично этому многоадресному

Поведение коммутатора с многоадресной рассылкой аналогично этому многоадресному Полезные ресурсы включают в себя:

Полезные ресурсы включают в себя:

Командное окно

Командное окно Это даст тот же результат, что и на рис. 4-6. Это дает представление об узлах на

Это даст тот же результат, что и на рис. 4-6. Это дает представление об узлах на