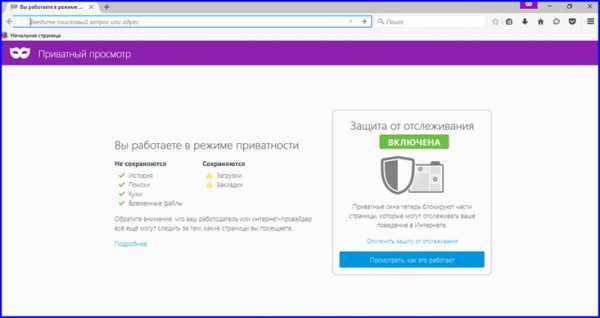

Лучшие плагины для браузеров, обеспечивающие защиту приватности. Приватный просмотр с защитой от отслеживания

Режим инкогнито в Firefox - безопасный просмотр страниц и анонимный веб-серфинг

При активном посещении различных веб-страниц в сети Интернет, иногда возникает желание отключить слежение за вашей деятельностью маркетологами, поисковой системой и другими заинтересованными лицами, которые делают вам различные торговые предложения покупки товаров, услуг и пр. Не секрет, что во все популярные браузеры встроен режим приватного серфинга или инкогнито, благодаря которому, ваше путешествие по сетевым просторам остается незамеченным: при этом файлы cookie не сохраняются, ваше географическое местоположение невозможно определить, а при клике на баннеры система не запоминает ваш выбор, и не отображает схожие предложения после посещения вами определенного ресурса или рекламного содержания, или торговой площадки. Такая мера окажется весьма актуальной, если за вашим компьютером работает несколько человек, а вы хотите подобрать подарок на день рождения. Чтобы ваши замыслы не оказались разгаданными раньше времени, режим инкогнито в Firefox окажется весьма своевременным.

Стоит сказать, что приватный режим не оберегает вас от шпионских приложений и кейлоггеров, инсталлированных на вашем ПК, так что установка надежного файрволла перед приватным посещением веб-страниц придется довольно кстати.

Как же активировать защиту от отслеживания в приватном режиме Firefox?

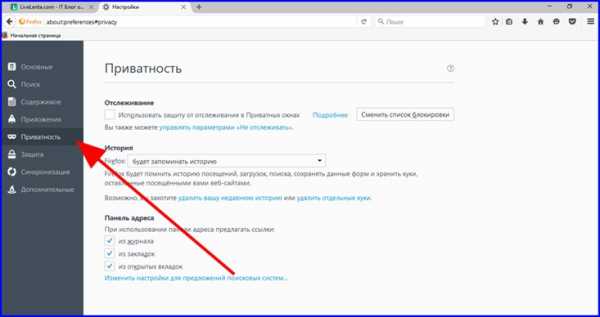

Вначале немного покопаемся в настройках браузера Firefox. Нажмите на кнопку вызова меню настроек в правом верхнем углу и перейдите на вкладку «Приватность».

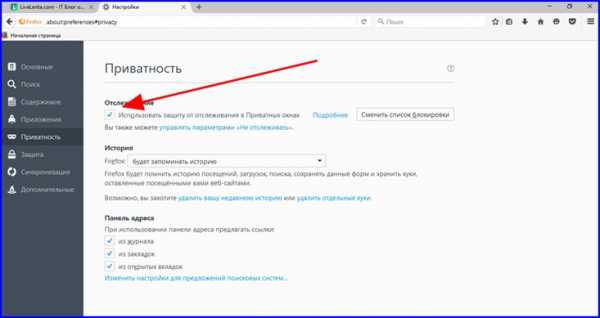

Первое, что нужно сделать, — это убедиться в том, что выставлена галочка «Использовать защиту от отслеживания в приватных окнах», т.е. что в Firefox безопасный режим включен.

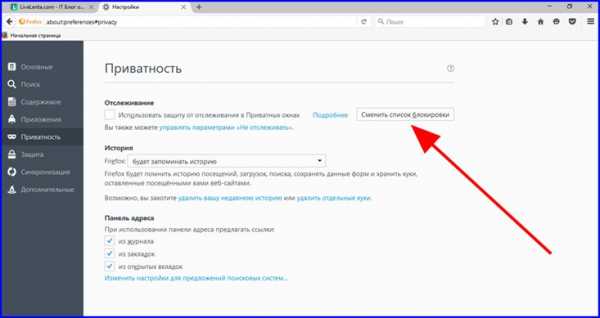

Второй шаг — это изменение списка блокировки Disconnect.me с базового на строгий. Базовый список протекции осуществляет блокировку известных аналитических трекеров, трекеров соцсетей и рекламных трекеров. Впрочем, базовый список никоим образом не блокирует ряд известных контент-трекеров только лишь из-за того, что их блокировка может повлечь за собой повреждение штатного функционирования веб-ресурса.

Перечень же строгой защиты, в свою очередь, осуществляет блокировку всех известных трекеров, что, по сути, нам и нужно. Тем не менее, активация списка строгой протекции приведет к нарушению работы ряда видеороликов, слайд-шоу и отдельных соцсетей.

В настройках щелкнем по кнопке «Сменить список блокировки» и изменим список блокировки с базового на строгий.

После этого понадобится перезагрузить браузер, о чем нас предупредит соответствующее сообщение.

Теперь можно открыть защищенную форму и спокойно путешествовать по сети, не опасаясь, что следы вашего пребывания можно будет обнаружить.

Как перейти на домашнюю страницу защищенной веб-навигации?

Помимо описанного выше алгоритма, настроить режим инкогнито в Firefox можно на домашней странице приватного браузинга. Чтобы открыть ее, введите в адресной строке значение about:privatebrowsing. Откроется страница настроек.

Здесь также можно задать все интересующие вас параметры.

Как открыть защищенную форму в Firefox?

Чтобы открыть защищенную форму приватного браузинга, щелкните на кнопке вызова меню и выберете там пункт “Приватное окно”.

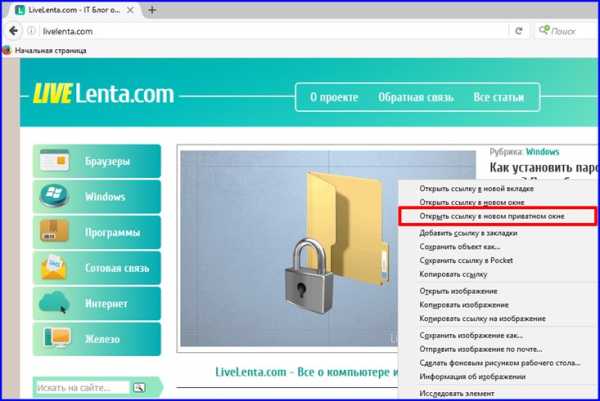

Еще один вариант: выполнить правый клик мыши на соответствующей ссылке и выбрать в контекстном меню опцию «Открыть ссылку в новом приват-окне».

Как определить, что режим запрета отслеживания включен?

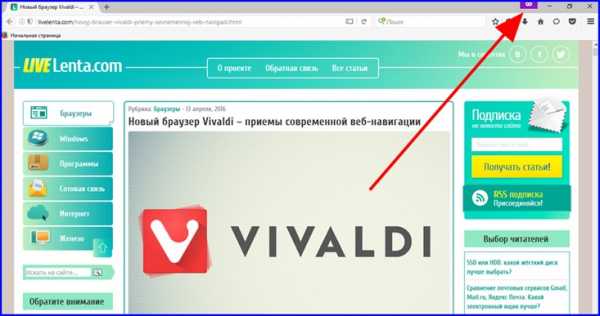

Итак, мы рассмотрели, как активировать режим инкогнито в Firefox, и как открыть новую защищенную форму. Как же теперь убедиться, что все сделано правильно? Наглядное отличие приватного окна от стандартного – это отображение иконки фиолетовой маски в правой верхней части рабочего окна браузера.

Для того, чтобы убедиться, что режим инкогнито в Firefox включен, и активный сайт не отслеживается, стоит заглянуть в адресную строку веб-навигатора. Если следящие трекеры на сайте отключены, слева от названия сайта будет отображаться пиктограмма щита.

Какой именно контент не сохраняется в защищенном режиме?

— посещенные вами страницы. Веб-страницы не станут попадать в перечень Журнала, и в перечень автозаполнения в адресной строке;

— данные поиска и форм. Все, что вы вводите в адресной строке веб-навигатора, попадает в меню автозаполнения форм. Это не распространяется на приватные формы;

— перечень загрузок. Если вы выйдете из режима инкогнито, те файлы, которые вы загрузили, находясь в этом режиме, не попадают в Окно загрузок;

— куки. В файлах cookie сохраняются сведения о посещенных вами веб-страницах и о заполнении форм на них. В режиме защищенного веб-браузинга cookies не подлежат сохранению.

Ну что же, мы подробно рассмотрели режим инкогнито в Firefox, узнали, как его включить, как в нем работать, и в чем его отличия от штатного режима. Надеемся, что представленный материал придется вам в пользу, и позволит воспользоваться всеми преимуществами современной веб-навигации.

livelenta.com

Как избавится от слежки в Интернете и оставаться "невидимым"?

Безопасность данных при работе в Глобальной сети сегодня не ограничивается только защитой пользователя от вирусов или мошенников. Фактически, любое действие - просмотр и загрузка контента, оставление комментария, переход на веб-страницу и т. д. - может использоваться в коммерческих целях или злоумышленниками. Как избежать этого и обеспечить достойный уровень анонимности в Интернете? Golosscience предлагаеn несколько вариантов решения проблемы.

СПОСОБЫ ИДЕНТИФИКАЦИИ

Основным методом "вычисления" личности пользователя в Сети является определение его IP-адреса, который позволяет вычислить географическое расположение человека и даже узнать точно, кто это такой. Э

тим способом, например в России, активно пользуются как правоохранительные органы через СОРМ (обязательная к установке по требованию ФСБ система технических средств для обеспечения функций оперативно-розыскных мероприятий, которая по закону о связи есть у любого телеком-оператора, работающего на территории России), так и другие заинтересованные стороны через аналогичные поисково-аналитические системы сбора информации.

На вычисление пользователя по IP-адресу может уйти совсем немного времени. Конкретный адрес находится в пуле выданных определенному оператору адресов, и правоохранительным органам достаточно сделать соответствующий запрос на раскрытие персональных данных абонента связи.

Если IP-адрес динамически назначаемый, потребуется чуть больше времени. В этом случае провайдер раскроет подсеть, включающую определенный ограниченный список адресов, перебор которых позволит с нескольких попыток вычислить необходимого человека.

Понять, где он находится, еще проще: все IP связаны с MAC-адресами оборудования, на котором работает пользователь, - ноутбуков, компьютеров, планшетов и смартфонов. Те, в свою очередь, получают доступ в Сеть от телеком-оборудования, которое установлено в конкретном месте на карте (распределительные маршрутизаторы, вышки базовых станций, Wi-Fi-роутеры и т. д.).

Именно поэтому сбор IP-адресов без ведома пользователей не раз приводил к громким скандалам, связанным с приватностью. Так, экипажи картографов Google умудрялись захватывать данные домашних беспроводных сетей и создавали таким образом интерактивную карту местонахождения пользователей, а компания Apple следила за владельцами iOS-устройств, собирая геолокационные сведения даже при отключенном GPS по базовым станциям операторов связи.

Сейчас же информация о действиях в Сети активно собирается правообладателями, которые отслеживают загрузку и обмен медиаконтентом в Интернете, правоохранительными органами и многими рекламно-маркетинговыми службами, которые составляют на интернет-пользователей "досье", чтобы потом навязчиво предлагать им товары и услуги.

Помимо IP-адреса в идентификации личности помогают и cookies - служебные файлы, в которых хранится информация о сеансах работы пользователя с веб-ресурсом (ОС, браузер, разрешение экрана, региональные настройки, часовой пояс и т. д.), а также логины и пароли, которые тоже могут вывести на след человека.

Многие веб-сайты ставят в систему специальные следящие cookies, которые мониторят активность посетителей не только на этом ресурсе, но и на других. Не последнюю роль играют и социальные сети, накапливающие растущий с каждым мгновением массив информации о почти каждом человеке, который когда-либо был в них зарегистирован.

Если вы не выходите из своего аккаунта в соцсети, когда работаете в Интернете, то велик шанс, что в сервисе остается история просмотра сайтов, а если вы еще и активно "лайкаете" материалы на разных онлайн-ресурсах, то эти данные сохраняются в социальных сетях даже после удаления анкеты (если вы, конечно, вообще сможете ее удалить).

Способ 1-й: приватные режимы браузеров

В последние 2 года ведущие разработчики интернет-обозревателей (Mozilla Firefox, Internet Explorer, Google Chrome, Opera) начали оснащать свои продукты специальной функцией работы инкогнито. Этот режим предполагает запуск пользовательской сессии, в течение которой в истории поиска и в журнале посещений не появляется ссылок на посещенные сайты.

Также браузер самостоятельно удалит все cookies, временные файлы и введенные в регистрационных формах данные после завершения сессии (закрытия всех окон и вкладок в режиме инкогнито) - останутся только созданные закладки и загруженные файлы. Этот режим также отключает расширения браузера, которые используют личные данные пользователя. Если потребуется, их придется активировать по отдельности вручную в соответствующих разделах настроек.

На мобильных устройствах режим приватности реализован только в вышедшей недавно публичной бета-версии Google Chrome для Android. Порты остальных браузеров не имеют такой функции.

На волне разбирательств с рекламными службами, отслеживающими активность пользователей в Сети по cookies, чтобы затем навязчиво предлагать им товары и услуги, в современных браузерах реализован и другой механизм приватности, связанный с запретом наблюдения за пользовательской активностью по заголовкам веб-страниц.

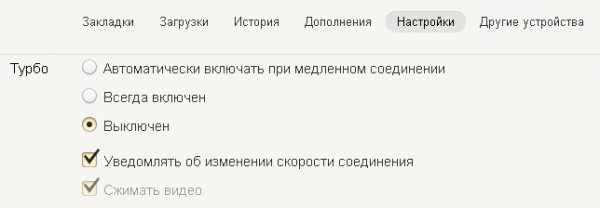

ТехнологияDo not trackсейчасприменяетсявMozilla Firefox, Google Chrome, Internet Explorer иSafari. В некоторых версиях этих браузеров она включена изначально, а в других случаях ее надо активировать самостоятельно.

Становимся инкогнито. Включить режим инкогнито в различных браузерах можно описанными ниже способами. Следует заметить, что выход из него производится простым закрытием всех открытых в нем вкладок. При этом возможно оставить предыдущую сессию в браузере или вызвать новое окно и в нем продолжать смотреть сайты как обычно.

АНОНИМАЙЗЕРЫ И ПРОКСИ

Еще один действенный метод обеспечения приватности в Сети - применение средств анонимизации и работа с интернет-сервисами через прокси-серверы.

Это требует определенной настройки компьютера и чаще всего приводит к замедлению скорости обмена данными, отключает определенные функции (например, не будут работать Flash-анимация и ActiveX-содержимое) и ограничивает активность пользователя (в браузере нельзя будет открывать файлы для просмотра и загружать их через встроенный менеджер закачек) из-за необходимости соблюдения приватности.

Кроме того, вполне вероятно, что работа под прокси будет недолгой: адреса этих серверов активно блокируются для предотвращения массовых рассылок спама, DDoS-атак, несанкционированных проникновений и т. д.

"Анонимизироваться" можно и путем подмены IP-адреса - такие программы были особо популярны несколько лет назад, однако сейчас они менее востребованы по перечисленным выше причинам. В своем описании их создатели заявляют о "скрытии IP" - под этим понимается смена и переадресация на один из списков прокси, который менее "засвечен" в Глобальной сети, чем все остальные.

Более надежный способ - использование специальных клиентов, предлагающих организовать распределенный P2P-обмен трафиком, в котором не будет возможности "найти концы". Такие решения сегодня более актуальны, поскольку в них используется не некий список серверов, а другие IP-адреса конкретных пользователей Интернета, которые, естественно, очень быстро сменяют друг друга, передавая разбитую на фрагменты информацию.

Обвинить их всех в нелегальной деятельности будет крайне затруднительно (но возможно, поскольку прецеденты вычисления пользователей BitTorrent, задействующих анонимайзеры, имели место). К таким программам относятся Tor, I2P и JAP.

Существуют способы перехвата и анализа трафика в публичных сетях. Зная, с какими адресами в Интернете вы устанавливаете соединение, можно как минимум узнать ваши предпочтения и поведение.

Лучшее средство от "подглядывания" за вашим трафиком - Tor, децентрализованная сеть прокси-серверов. В составе программы есть анонимайзер TCP/IP-трафика и прокси-фильтр содержимого веб-страниц, который дополнительно обеспечивает анонимность.

Весь трафик шифруется, и его невозможно перехватить на стороне провайдера, поскольку маршруты пересылки пакетов делятся на цепочки переходов между узлами сети, которые постоянно изменяются (каждые десять минут).

В настоящее время Tor функционирует за счет порядка 2500 распределенных серверов-нодов, к которым производится попеременное "многослойное" подключение с шифрованием.

По умолчанию каждый пакет данных внутри сети проходит через три территориально удаленных нода, выбираемых случайным образом, будучи зашифрован тремя ключами безопасности. На каждом ноде соответствующая защита снимается для того, чтобы программа знала, в каком направлении далее отправляется фрагмент данных - это похоже на то, как чистят луковицу или капусту.

Для настройки Tor на компьютере лучше скачать готовые сборки анонимайзера вместе с прокси-сервером и браузером Aurora (форк-версия Firefox) с сайта проекта torproject.org. После установки приложения (лучше всего на флеш-накопитель) запустится клиент для прокси-сервера и браузер, в котором уже будут активированы все параметры для анонимизации.

JAP (anon.inf.tu-dresden.de) скрывает вашу личность, пропуская трафик через цепочку микс-серверов до тех пор, пока ваш адрес не становится невозможно отследить. В пиринговой сети Netsukuku (netsukuku.freaknet.org) вместо привычной для IP-сетей DNS создана собственная ANDNA, которая делает каждый узел маршрутизатором трафика.

Мобильная анонимность. Для мобильных устройств на базе Android создано приложение, использующее технологию и код проекта Tor, - Orbot. Это консоль Tor для подключения программ и сервисов для устройств с root-доступом. Прочие же аппараты могут работать с Tor через браузер Orweb. Также прокси-сеть поддерживает мессенджер Gibberbot.

Следы в сети. О среднестатистическом пользователе в Сети сегодня известно "по ту сторону экрана" даже больше, чем он может себе представить. На сайте youhavedownloaded.com можно увидеть, какие IP-адреса копировали торрент-файлы и файлы с файлообменных хостингов (используются сведения из DHT, где хранятся метки компьютеров, участвующих в раздаче, и временные лимиты).

Впрочем, эта информация не всегда приводит к конечному пользователю, так как зачастую IP-адрес указывает на целую локальную сеть. На сайте можно посмотреть статистику и по собственному адресу.

Параллельный Интернет. I2P - это проект создания шифрованной сети, аналогичной по смыслу пиринговым, но не зависящей от IP-адресов и DNS-адресации (сайты имеют URL вида sitename.i2p). Она децентрализована, как и обычный торрент-трекер (сходство усиливается за счет системы распределения имен по DHT), при этом не требует подключения или аренды какого-либо серверного оборудования, а сам трафик, как и в Tor, является транзитным и делится между всеми посетителями.

Формально все пользователи ПО-ретранслятора, которое расшифровывает и зашифровывает входящий и исходящий трафик в I2P, могут использовать свои компьютеры в роли веб-сервера и открыть анонимный сайт в I2P за пару минут (есть мини-веб-сервер с поддержкой CGI-скриптов и Perl).

По большому счету, сеть напоминает реализацию шуток программистов о скачивании программ с localhost - действительно, все данные замыкаются на конкретной рабочей станции, которая выходит в I2P, но которую при этом невозможно вычислить извне.

www.obozrevatel.com

Приватный просмотр | Справка Firefox

Translation in progress.

Эта статья описывает возможность, доступную в Firefox 3.5, Приватный Просмотр, которая предлагает Вам использовать Интернет без сохранения в Firefox любых данных о сайтах и страницах, которые Вы посетили:

История используется браузером для улучшения вашего восприятия навигации по Интернету. Когда браузер запоминает веб-сайт, который вы ранее посещали, или имя пользователя и пароль для ваших любимых веб-сайтов, эта информация считается историей.

Однако может возникнуть ситуация, когда Вы не хотите, чтобы другие пользователи одного и того же компьютера смогли увидеть или получить доступ к этим данным. Например, если компьютер используется совместно с друзьями или другими членами семьи, вам, возможно, захочется не допустить возможности им увидеть, какие веб-сайты вы посетили или какие файлы загрузили.

Firefox 3.5 и более поздние версии обеспечивают функцию "Приватный просмотр", которая позволяет вам просматривать Интернет без сохранения в Firefox каких-либо данных о посещённых страницах.

Примечание: Приватный просмотр предотвращает сохранение данных на вашем компьютере. Он не делает ваше хождение по Интернету анонимным.

- Посещённые страницы: Страницы не будут добавлены в список просмотренных сайтов в Меню Журнала, в Журнале Библиотеки или в адресной строке.

- Данные форм и строки поиска: Ничего из того, что Вы ввёдете в текстовые поля на странице или в Строке поиска, не будет добавлено в список полей для Автозаполнения форм.

- Пароли: Никакие пароли не будут автоматически подставлены в поля форм, пока идёт сессия Приватного Просмотра, и никакие пароли не будут сохранены.

- Загрузки: Когда вы выключите функцию Приватного Просмотра, ни один из скачанных вами файлов не останется в списке Менеджера загрузок.

- Куки: Файлы, созданные веб-сайтами, которые сохраняют информацию на Ваш компьютер, такие как Ваши настройки для посещения этого сайта (когда на сайте есть флажок "Запомнить меня", он использует куки), не будут сохранены. Для получения подробной информации об этих файлах смотрите Куки.

- Файлы кеша: Никакие временные файлы Интернета или кешированные файлы с веб-страниц не будут сохраняться до тех пор, пока Вы не закончите сессию Приватного просмотра.

- Если Вы создаете новую Закладку во время использования Приватного просмотра, она не будет удалена после прекращения сессии.

- Если вы охраняете файлы на компьютер во время Приватного просмотра, они также не будут удалены по окончании сессии. Однако, любые файлы, открытые во внешних приложениях, будут удалены из системной временной папки, и ни один из скачанных файлов не появится в окне Менеджера загрузок.

- Выберите пункт меню и нажмите .

Шаблон "windowsPic" не существует или не имеет одобренной версии.

- При первом переключении в режим Приватного просмотра Firefox предупредит вас о том, что сохранит все открытые окна и закладки в них с тем, чтобы восстановить их после выхода из приватного режима. Нажмите на Start Private Browsing для продолжения работы.

Шаблон "windowsPic" не существует или не имеет одобренной версии.

- Поставьте галочку напротив пункта "Do not show this message again", если не хотите больше видеть данного предупреждения при следующей активации приватного режима работы.

- Теперь вы в режиме Приватного просмотра, и видите на экране информационное сообщение об этом.

Шаблон "windowsPic" не существует или не имеет одобренной версии.

Во время нахождения в режиме Приватного просмотра заголовок окна Firefox имеет суффикс (Private Browsing).

Шаблон "windowsPic" не существует или не имеет одобренной версии.

Чтобы завершить сессию Приватного просмотра:

- Выберите пункт меню и нажмите .

Шаблон "windowsPic" не существует или не имеет одобренной версии.

- Все окна и закладки, бывшие активными на момент перехода в приватный режим, вновь будут открыты и вы снова сможете пользоваться Firefox в обычном режиме. Из заголовка окна программы исчезнет суффикс (Private Browsing).

В закладке Options - Privacy есть настройка, позволяющая указать, что при своём старте Firefox будет автоматически запускать новую сессию Приватного просмотра.

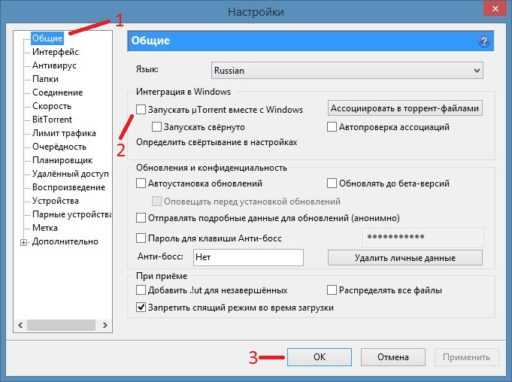

- Щёлкните по кнопке меню и выберите НастройкиНастройки.

- Зайдите в закладку .

Шаблон "windowsPic" не существует или не имеет одобренной версии.

- Установите выбор Firefox will: в положение Use custom settings for history.

- Выберите Automatically start Firefox in a private browsing session.

- Закройте страницу about:preferences. Любые сделанные изменения будут сохранены автоматически.

support.mozilla.org

Защита от отслеживания в Firefox для iOS

Эта функция требует версию iOS 11: Пожалуйста, убедитесь, что вы используете последнюю версию iOS, чтобы пользоваться этой функцией.

Firefox для iOS имеет функцию защиты от отслеживания, которая использует список блоков для выявления и блокирования трекеров. Включение или отключение защиты от отслеживания - это просто и вы можете сделать это и для отдельных сайтов тоже.

Защита от отслеживания включена по умолчанию для дополнительной конфиденциальности. Чтобы включить или отключить её для всех веб-сайтов просто нажмите:

- Нажмите кнопку меню в нижней части экрана на вашем iPhone или в правом верхнем углу экрана на вашем iPad. (Возможно, вам потребуется прокрутить до верхней части страницы, чтобы появилась кнопка меню).

- Нажмите переключатель рядом с , чтобы отключить или включить её .

При длительном нажатии на строку адреса или нажатии на значок щита, вы можете увидеть сколько трекеров есть на веб-сайте и отключить защиту от отслеживания только для определенных веб-сайтов.

- Сделайте долгое нажатие на значок щита или строку адреса.

- Нажмите . Панель отобразит типы трекеров на этой странице.

- Нажмите, чтобы включить или отключить защиту от отслеживания.

Если у вас возникли проблемы с загрузкой сайта, вы можете быстро и временно отключить защиту от отслеживания для текущей вкладки, долгим нажатием на кнопку обновления .

Выполните следующие действия, чтобы включить или отключить защиту от отслеживания в режиме обычного или Приватного просмотра.

- Нажмите кнопку меню в нижней части экрана на вашем iPhone или в верхней правой части экрана на вашем iPad. (Возможно, потребуется прокрутить до верхней части страницы, чтобы появилась кнопка меню).

- Нажмите на значок настройки на панели меню внизу экрана. (Возможно, сначала потребуется перейти на следующую панель).

- Перейдите в раздел Конфиденциальность и нажмите меню .

- Нажмите на переключатель рядом с режимом, который вы хотите изменить (синий означает включён):

- Режим обычного просмотра: Включает или отключает защиту от отслеживания в обычном режиме.

- Режим Приватного просмотра: Включает или отключает защиту от отслеживания только в режиме Приватного просмотра.

support.mozilla.org

Почему приватный просмотр в браузерах не так уж приватен

Любой браузер хранит в своей истории посещений некоторые вещи, о которых не обязательно знать никому, кроме владельца устройства для выхода в сеть. Искал ли человек втайне подарок для своей второй половины или новую вторую половину, совершенно неважно. Существует много причин желать сохранить информацию о последних посещенных страницах в интернете в секрете.

Есть несколько различных способов добиться своей цели в этом вопросе. Выбор конкретного метода можно сделать, определившись, от кого необходимо скрыть историю посещений. Если речь идет о втором владельце устройства, то подойдет режим приватного просмотра. Но вот в чем дело: веб-сайты, которые пользователь посещает в режиме приватного просмотра, запрещающего странице сохранять информацию о посетителе, могут быть впоследствии обнаружены. Даже если люди, использующие тот же компьютер, не могут узнать, какие сайты он посещал, его интернет-провайдер и веб-страницы смогут. Вот как это работает.

Браузеры Safari, Google Chrome, Firefox, Opera и Internet Explorer имеют отдельные режимы просмотра, которые можно использовать, чтобы убедиться, что веб-сайты, на которые заходит пользователь, не появляются в истории посещенных страниц. Как правило, браузер фиксирует синхронный протокол страницы и хранит информацию о том, что было введено в поисковых и информационных формах в ее пределах.

Если юзер нашел для себя удивительную футболку в интернет-магазине, но ему не удается вспомнить адрес сайта или наименование артикула, он всегда может обратиться к браузеру, который будет хранить эту информацию. Обратная сторона медали заключается в том, что тот же браузер сохранит куки (cookies) с сайтов, — небольшие файлы, которые помогают адаптировать страницу для конкретного компьютера.

Включение режима приватного просмотра позволяет сообщить браузеру команду не записывать, какие сайты были просмотрены, и не загружать куки. Правильная настройка учетной записи при посещении интернет-магазина ювелирных изделий в режиме приватного просмотра с целью найти обручальное кольцо для подруги предотвратит крах сюрприза, запрещая браузеру демонстрировать рекламу колец, основанную на поисковых запросах, девушке, использующей то же устройство.

Тем не менее, есть несколько недостатков в такой защите, которые могут стать причиной утечки информации в браузере. В 2010 году профессоры Стэнфордского университета обнаружили, что в то время, как Firefox не записывает историю в режиме приватного просмотра, он по-прежнему ведет учет того, на каких сайтах были установлены SSL-сертификаты, отвечающие за безопасный, зашифрованный обмен информацией, обозначенный префиксом HTTPS перед основным адресом. Таким образом, если с веб-сайта был скачан сертификат SSL или ему была отправлена команда специально останавливать показ всплывающих окон и загружать куки, вся информация о проделанных операциях в Firefox сохраняется. Кроме того, посещение сайтов с помощью браузера Google Chrome в режиме инкогнито с авторизированным аккаунтом Google также приведет к тому, что браузер запомнит историю посещений и куки.

Даже если режим приватного просмотра не ведет учет посещенных сайтов, доступ к этим данным можно получить, отслеживая информацию с помощью интернет-протокола и IP-адреса. Он используется как идентификатор, поясняя, кто является пользователем и откуда он осуществляет подключение к сети. Любое устройство, которое имеет доступ к интернету, обладает IP-адресом. Так как каждый отправляемый в сеть запрос привязан к IP-адресу, любой человек с возможностью мониторинга может отследить местоположение отправителя и получателя. Режим приватного просмотра может скрыть историю посещений, но не способен предотвратить профессиональную слежку. Интернет-провайдер, правоохранительные органы и любой веб-сайт, устанавливающий отслеживающие куки или имеющий доступ к истории поиска, могут шпионить за пользователем. Кроме того, все, что было скачано, и любые закладки, которые были сохранены в течение приватного сеанса просмотра, останутся в памяти компьютера.

В итоге мы имеем то, нет ни единого способа избежать слежки за запросами в интернете с помощью IP-адреса. Тем не менее, есть методы его скрытия. «Tor», ранее известный как «The Onion Router», — это сеть, позволяющая пользователям просматривать веб-страницы анонимно, маршрутизируя трафик через группу компьютеров перед непосредственным подключением к конечному пункту назначения. Это оставляет запрос не связанным с IP-адресом отправителя, поэтому даже правоохранительным органам сложно получить доступ к подобным сведениям. Не существует идеальных систем, но «Tor» функционирует примерно с 2005 года и достаточно хорошо справляется с поставленными задачами.

Еще одним инструментов пользователей, предпочитающих режим инкогнито, является частная поисковая система «DuckDuckGo», которая не хранит личную информацию, не посылает ее веб-сайтам, к которым юзер получает доступ с помощью ее функционала. Страницы определят местоположение запроса по IP-адресу, но не смогут установить те поисковые фразы, которые привели пользователя на них. Частично это решит проблему со сторонней рекламой и фильтром поисковых запросов.

В итоге можно сделать вывод, что приватные режимы просмотра с популярных браузерах только создают иллюзию сокрытия истории посещения от других пользователей. На деле же существуют способы обойти эту защиту.

Источник: mobiledevice.ru

internetua.com

Методы отслеживания (трекинга) пользователей - JustPaste.it

Содержание статьи

В Google Play и Apple App Store можно найти множество браузеров со встроенным блокировщиком рекламы и защитой от отслеживания. Их разработчики обещают нам приватность, молниеносную скорость загрузки веб-страниц и, конечно же, рассказывают об уникальных технологиях, заложенных в их продукт. Но выполняют ли браузеры свои функции на самом деле и что, в конце концов, означает термин «защита от отслеживания»?

Представь себе картину: май, ты приходишь в супермаркет и покупаешь грабли. Через неделю снова заходишь, и навстречу выбегает орава продавцов-консультантов, наперебой предлагая купить различные виды граблей. Наиболее продвинутые из них пытаются втюхать тебе тяпки, а некоторые даже лопаты. И никакие твои объяснения, что весь инвентарь у тебя остался с прошлого сезона и на самом деле ты зашел купить газонокосилку, не работают.

Ты кое-как отбиваешься от консультантов, прокладывая себе дорогу с помощью лопаты, которую они таки сумели тебе всучить, и уходишь. Но по пути домой замечаешь на заборе рекламный плакат, который сообщает, что все владельцы грабель, купленных на прошлой неделе в три часа дня, и лопат, купленных сегодня в 5:40, получают скидку на оптовую партию семян редиса, продажей которого занимается компания из соседнего города.

Именно так работает таргетированная реклама и трекинг пользователей на веб-сайтах. Ты заходишь на сайт, он присваивает тебе идентификатор и начинает отслеживать твои действия. Если эта система действует только в рамках одного веб-сайта — ничего страшного. Но существует масса контор (в основном, но не только рекламных сетей), которые могут проследить твои перемещения по многим сайтам и составить целую карту твоих сетевых похождений и интересов.

Кроме конфиденциальности, также страдает и скорость. Каждый трекинг-скрипт, размещенный на сайте, замедляет загрузку веб-страницы, а когда их много — такое замедление становится заметным даже невооруженным глазом. Некоторое время назад разработчики Mozilla протестировали скорость загрузки сайтов с включенным режимом защиты и без него и выяснили, что среднее время загрузки страницы в режиме защиты от трекинга сократилось на 44%. На мобильных устройствах блокировка трекинга дает и другой плюс: меньшее количество получаемых данных.

Методы отслеживания (трекинга) пользователей

В этой статье мы рассмотрим, как бороться с трекингом, но для начала разберемся, как он работает. Трекинг — это отслеживание пользователя с помощью различных техник идентификации браузера. Существует как минимум пять техник: Cookie, Evercookie, fingerprinting, IP, поведенческий анализ.

Cookie

Самый древний и самый интеллигентный способ отслеживания. Печеньки как раз и были разработаны для идентификации пользователя. Принцип работы очень прост: пользователь открывает сайт, тот запрашивает информацию из cookie, если информации нет, сайт решает, что пользователь на сайте впервые, генерирует уникальный идентификатор и записывает его (с некоторой дополнительной информацией о пользователе) в cookie.

Теперь (в теории) при следующих визитах сайт сможет распознать пользователя по уникальному идентификатору, который был записан в cookie-файлы на его компьютере. Понятное дело, что после очистки всех cookie-файлов юзер становится анонимным абсолютно для всех сайтов. Однако, кроме HTTP Cookie, также существуют Flash Cookie и Silverlight Cookie. И очищать их нужно отдельно.

Evercookie

Данный вид трекинга можно смело именовать «проектом деанонимизации интернета». Он сохраняет идентификатор пользователя везде, где это возможно. Используются как стандартные хранилища: HTTP, Flash, Silverlight Cookie, так и различные трюки вроде PNG Cookies (сервер отдает браузеру индивидуальную картинку с записанным в нее идентификатором, она попадает в кеш браузера, и при последующем визите пользователя сайт вставляет картинку в canvas и считывает записанную в нее информацию), а также хранилища HTML5 (Session Storage, Local Storage, Global Storage, Database Storage через SQLite и так далее), журнал посещенных веб-страниц (только для старых браузеров), ETag header, java persistence API. Все, что возможно использовать, используется.

Удалить Evercookie очень сложно. Однако есть у него один недостаток — так же как и в случае с кукисами, данные сохраняются на жесткий диск (или NAND-память телефона). А это значит, что обычный режим инкогнито неуязвим перед Evercookie.

Отпечаток браузера

В этом случае пользователя распознают, считывая данные о браузере, его настройках и устройстве, с которого юзер заходит на сайт. Много ли этих данных? Да, очень много. Самые простые: user agent (название, версия и разрядность браузера и ОС, тип устройства, на котором установлен браузер, поддерживаемые браузером функции и прочее), язык браузера, часовой пояс, разрешение экрана, глубина цвета, поддержка технологий HTML5 (привет, любители копаться в скрытых настройках браузера), наличие doNotTrack, cpuClass, platform, установленные плагины и информация о них, шрифты, доступные в системе.

Также используются и различные хитрые техники: Canvas Fingerprint, WebGL Fingerprint, WebRTC Fingerprinting. По утверждению создателей скриптов, вероятность распознавания уже сейчас превышает 90%. А в некоторых случаях составляет 99,(9)% (не так уж и много людей любят ставить Canary-версию Google Chrome и копаться в настройках chrome://flags для активации новых фишек HTML5). Недостаток технологии: на практике распознавание не может быть стопроцентным, потому что основано на статистических данных и вероятность ошибки будет всегда.

Отслеживание по IP

Используя твой IP-адрес, можно узнать местоположение (часто с ошибкой) и имя провайдера. Однако из-за периодической смены IP как в проводных, так и в беспроводных сетях, этот метод крайне ненадежный и на практике используется только для приблизительного определения местоположения.

Поведенческий анализ

Идентификация на основе индивидуальных особенностей поведения и вкусов пользователя: скорости движения мыши, любимых фильтров поиска, предпочитаемых товаров, скорости просмотра картинок, частоты кликов и так далее. Недостатки очевидны: для отслеживания действий нужно использовать тяжеловесные скрипты, которые будут не только нагружать канал, но и тормозить компьютеры. Точность распознавания слишком плавающая и слишком сильно зависит от различных факторов.

Как браузеры борются с отслеживанием

Как видишь, есть только два надежных метода идентифицировать пользователя: Cookie и Evercookie. Чтобы защититься от них, достаточно ходить на все сайты в режиме инкогнито, который есть практически в любом современном браузере. Но тогда ты столкнешься с другой проблемой: кроме отслеживания, печеньки применяются и для многих других полезных задач. Например, для хранения токена авторизации, который позволяет не вводи

justpaste.it

Лучшие плагины для браузеров, обеспечивающие защиту приватности

На сегодняшний день существует множество плагинов для браузеров, обещающих защитить приватность пользователя. В этой статье мы рассмотрим самые популярные плагины для браузеров, которые защитят от рекламы в интернете.

Блокировка рекламы, скриптов и всплывающих окон при помощи AdBlock Plus

Блокировщики рекламы и скриптов предоставляют контроль над работой в интернете. Они позволяют заблокировать рекламу на посещаемых сайтах и предотвратить выполнение сценариев и виджетов, которые отправляют данные пользователей неизвестно куда.

Но если вы не знаете, как использовать подобные инструменты, то они могут помешать просматривать сайты, делая их непригодными для использования, пока вы не выясните, что следует разрешить, а что заблокировать. Кроме этого, блокируя рекламу, вы можете довольно сильно повлиять на сайт и людей, работающих над ним.

AdBlock Plus (Firefox / Chrome / Safari) блокирует рекламные баннеры, всплывающие окна, рекламу в видео и многое другое. Он не дает посетить домены, размещающие вредоносное программное обеспечение, а также отключает сторонние следящие cookie-файлы и скрипты. Мы считаем, что он сочетает в себе легкость в использовании и возможность ведения «белого списка» и автоматическое управление, что делает его инструментом, который может использовать каждый. Продвинутые пользователи могут получить в свое распоряжение и поэкспериментировать с различными списками подписки и настройками активных списков, которые они используют.

Альтернативы:

По нашему мнению Adblock Plus является лучшим выбором, но есть несколько других плагинов, которые делают то же самое.

Рассмотрим другие варианты защиты от рекламы в интернете:

- uBlock Origin для Chrome и Firefox поддерживается оригинальным разработчиком. Плагин такой же мощный, как и AdBlock Plus. Возможно даже мощнее, потому что в отличие от ABP предоставляет больше контроля над тем, что заблокировать, а что разрешить. Он также занимает меньше системных ресурсов и не вызывает таких проблем как ABP, создателям которого платят некоторые крупные компании, чтобы их объявления попадали в рамки политики «приемлемой рекламы». Единственная причина, по которой uBlock Origin не является нашим фаворитом, что он немного сложный для начинающих пользователей и блокирует больше, чем ABP. Так что для начала нужно разобраться в нем, чтобы настроить его под свои нужды. И второе: ABP имеет такие функции, как очистка Facebook, скрытие комментариев YouTube и многое другое, что uBlock Origin не делает… по крайней мере, до тех пор, пока вы не станете достаточно опытным пользователем, чтобы сделать это самостоятельно. Если же вы считаете себя продвинутым пользователем, удалите ABP и установите uBlock Origin;

- NoScript (Firefox) и ScriptSafe (Chrome, ранее ScriptNo): оба отключают выполнение сценариев на страницах, пока пользователь не внесет их в белый список. Блокируют исполнение Java, JavaScript, Flash и других компонентов. Они мощные, но очень агрессивные и мешают работе многих сайтов. Если вы собираетесь использовать их, то будьте готовы разбираться в скриптах на каждом сайте, который посещаете, чтобы выяснить, какие из них делают сайт работающим. Кроме этого AdBlock Plus уже делает это (и менее агрессивно), вам просто нужно добавить правильные фильтры.

Если вы не используете дополнительные функции AdBlock Plus для обрезки различного хлама YouTube или не блокируете определенные элементы, попробуйте uBlock Origin. Он сотворит чудо — уменьшит объем памяти, потребляемой браузером, и в результате вы получите более мощный и настраиваемый инструмент для защиты от рекламы в интернете бесплатно. Хотя придется с ним повозиться, чтобы заставить работать именно так, как вам хочется.

Блокирование всех запросов отслеживания с Disconnect

Включает расширения анти-слежение и анти- cookie.

Disconnect Private Browsing (Firefox/Chrome/IE/Safari) — это наш выбор, потому что он защищает от отслеживания, вредоносных программ и вредоносной рекламы, обеспечивает безопасный Wi-Fi и предоставляет функционал по оптимизации пропускной способности, который просто недоступен в других инструментах. Он блокирует следящие cookie-файлы и предоставляет контроль над всеми скриптами и элементами сайта из простой в использовании панели инструментов.

Disconnect может защитить вас даже, когда вредоносная программа встраивает свою рекламу на популярных страницах или рекламная сеть заражена внедренным вредоносным программным обеспечением. Плагин также защищает от отслеживания через социальные сети такие, как Facebook, Google + и Twitter, которые используют браузер для сбора данных о вас даже за пределами своих социальных платформ. Наконец, Disconnect защищает вас, когда злоумышленник может использовать украденные cookie для доступа к персональным данным без необходимости кражи пароля.

Альтернативы:

Disconnect — наш любимый плагин из всего представленного набора, но есть и другие браузерные расширения, которые делают то же самое:

- Privacy Badger (Chrome/Firefox) — так как он на этом поприще новичок, то он попытался взять лучшее от всех ранее созданных плагинов. Действует слишком мягко — блокирует нежелательные действия и создает «черный список», когда наблюдает плохое поведение, вместо того, чтобы блокировать определенные сайты, куки, а также всплывающие окна. Это делает его более легковесным, но он обеспечивает немного меньше защиты, по крайней мере, до тех пор, пока обучается на основе вашего поведения. Вы также получаете простую в управлении кнопку на панели инструментов, что дает абсолютно четкое представление о записи информации о вас. Система «Зеленый / желтый / красный» показывает, отслеживаетесь ли вы через сайты или нет;

- Do Not Track Me (Firefox / Chrome / IE / Safari): предлагает выпадающую панель инструментов для браузера, которая показывает, какие следящие куки и скрипты загружаются на сайте, и позволяет полностью их отключить. Обладает дружественным, интерфейсом. Он также оставляет плагины и скрипты включенными, пока вы не выключите их. Disconnect гораздо мощнее и функциональнее, Do Not Track Me подходит тем людям, которые хотят скачать защиту от рекламы в интернете и отключать элементы выборочно;

- Ghostery (Firefox / Chrome / Safari / IE): так же, как и другие браузерные расширения, Ghostery блокирует следящие куки и скрипты во время загрузки. Отображает список заблокированного, так что вы можете увидеть, являются ли заблокированные элементы безвредными. База данных Ghostery огромна и предоставляет возможность блокировать все или что-то конкретное. К сожалению, у Ghostery есть проблемы с продажей сведений рекламодателям, так что вам, возможно, захочется держаться от него подальше.

Можно утверждать, что Disconnect, Do Not Track Me и Ghostery делают одно и то же, но мы по-прежнему считаем, что Disconnect — самый надежный из всех трех. Нам нравится подход Privacy Badger «учиться по мере продвижения«, но мы не можем поспорить с тем, что он предоставит меньшую защиту при выходе в зону слежения, чем любой другой плагин. Кстати говоря, новая версия Disconnect доступна только для Firefox и Chrome, так что если вы предпочитаете Safari, IE, или Opera, мы предложили бы Do Not Track Me.

По существу все сводится к личным предпочтениям: к тому, что не мешает просматривать сайты, и тому, что лучше работает в браузере, которым вы пользуетесь чаще всего. Так что если один плагин не сработает, не бойтесь пробовать какой-то другой.

Настольная и мобильная защита Disconnect Desktop

Инструмент для браузера Disconnect стоит скачать, и мы рекомендуем его для тех, кто хочет конфиденциальности или ускорить просмотр веб-страниц. Если хотите пойти еще дальше, новый настольный пакет Disconnect Private Browsing, который мы упоминали выше, с собственным прокси и VPN обеспечит безопасность вашего веб-серфинга. Он проверяет соединения по списку вредоносных программ, внедренных в рекламные сети, отслеживает инструменты слежения известных вредоносных хостов и сайтов, а затем просто блокирует их.

Бесплатная версия настольного пакета Disconnect включает в себя плагины для браузера, которые мы упоминали выше, с собственным поисковым сервисом и базовым прокси-сервером, который обеспечивает безопасность веб-серфинга. При обновлении до Disconnect premium за $5 в месяц или $50 в год можно получить эти функции вместе с мобильными приложениями для iOS и Android.

Это отличный сервис защиты против рекламы в интернете, и, честно говоря, ему нет альтернативы. Тем не менее, премиум-цена может быть слишком высокой для некоторых людей. Мы думаем, что вы должны подписаться на VPN, особенно когда находитесь в Wi-Fi зоне или пользуетесь ненадежными сетями, но Disconnect предназначен для обеспечения конфиденциальности и безопасности. Для многих людей расширение Disconnect – это все, что нужно для защиты.

Дополнительные инструменты для обеспечения приватности

HTTPS Everywhere (Firefox / Chrome) является обязательным независимо от того, какие средства безопасности вы решите использовать. После установки расширение проверит соединение с помощью SSL и попытается найти безопасные версии сайтов, которые вы посещаете. Это отличный способ защитить ваш веб-серфинг.

Виртуальная частная сеть (VPN) шифрует весь ваш интернет-трафик и предлагает максимально возможную защиту от посторонних глаз. Ищите провайдера, который хранит только минимально требуемые логи для поиска и устранения неполадок, предлагает надежное шифрование, находится на хорошем счету у пользователей, а также предоставляет множество опций. Не стоит кидаться к любой оффшорной VPN только потому, что ваш провайдер VPN находится в далекой стране. Если вы просто ищете бесплатную службу, чтобы обезопасить себя, пока вы гуляете по интернету, и при этом вы не готовы попробовать полноценный платный VPN сервис (или свой собственный), попробуйте Hideman или Tunnelbear.

Антивирусные утилиты важны для защиты безопасности. Старайтесь избегать подозрительных сайтов, соблюдайте правила гигиены в интернете, а также постоянно обновляйте антивирусные инструменты.

Другие инструменты безопасности, которые могут понадобиться

Мы рассмотрели наиболее важные и необходимые инструменты для обеспечения конфиденциальности и безопасности, но всегда существует еще один шаг, который можно предпринять, чтобы убедиться, что ваши сообщения не будут перехвачены и прочитаны третьими лицами. Вот еще несколько инструментов для лучшей защиты от рекламы в интернете:

- Web of Trust (WOT): (Firefox / Chrome / Safari / IE) WOT выполняет отличную работу по ранжированию сайтов по репутации. Это не блокировщик рекламы или что-то подобное, но он уведомляет вас, когда посещаемый сайт ненадежен. Опытным пользователям возможно не нужна поддержка, но новички не всегда могут видеть, что загружается на компьютер при посещении сайта;

- Шифрование электронной почты: если вы хотите перенести безопасность настольных компьютеров на совершенно новый уровень, можете рассмотреть процедуру шифрования электронной почты и чата. Наши любимые чаты Pidgin и Adium могут сделать это довольно просто. Если вам нужен другой вариант, используйте TorChat;

- Tor (Windows / Mac / Linux) шифрует ваш интернет-трафик и возвращает его через ряд других компьютеров, известных как ретрансляторы, чтобы скрыть местоположение, а также сохранить конфиденциальность. Конечно, анонимность не простирается далеко: трафик, выходящий из узла сети Tor, уже не шифруется. Только пока трафик находится внутри сети Tor, он будет зашифрован и анонимен, поэтому, выходя из туннеля, выглядит как обычный веб-трафик. Tor построен для анонимности с уклоном к безопасности, а не наоборот.

Между всеми этими инструментами для защиты от рекламы в интернете есть много общего, поэтому нам хотелось сократить их число и подобрать то, что действительно стоит установить. Большое количество расширений может замедлить работу компьютера или не даст вам никакой дополнительной защиты. В любом случае, инструменты у вас под рукой.

Перевод статьи “The Best Browser Extensions that Protect Your Privacy” был подготовлен дружной командой проекта Сайтостроение от А до Я.

www.internet-technologies.ru

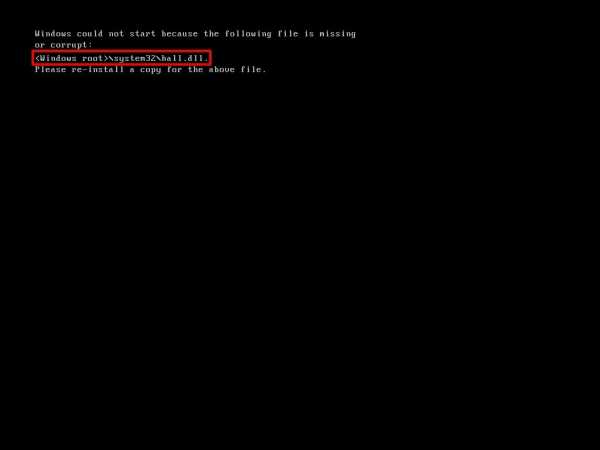

- Синий экран hardware abstraction layer dll

- Что такое батник

- Как на виндовс 10 отключить автозапуск

- Как узнать кто перезагрузил сервер 2018

- Чем полезна дефрагментация диска

- Пинг и скорость интернета

- При запуске яндекс браузера зависает компьютер

- Нажимаю на ярлык и ничего не происходит

- В эксель функция

- Как на компьютер поменять пароль

- Влияет ли вай фай роутер на скорость интернета