Устройства pci: Скачать PCI драйвер для Windows бесплатно

Содержание

Драйвер PCI-устройства для Windows 7

Приветствую вас, дорогие читатели.

После переустановки операционной системы некоторые пользователи (в том числе и я) встречались с ситуацией, когда в «Диспетчере устройств» показывает, что необходим драйвер PCI-устройства для Windows 7. И чаще всего такое встречается на ноутбуках, хоть и на ПК также можно увидеть проблему. В некоторых случаях можно заметить определенные негативные моменты в работе устройства, проявляющиеся скоростью обработки информации, «паузами», а иногда и «остановками». В статье я постараюсь рассказать, как справиться с недугом.

Содержание статьи

- Что это?

- Установка определенных драйверов

- Программа

- Поиск по ID

- Диск

Что это?( к содержанию ↑ )

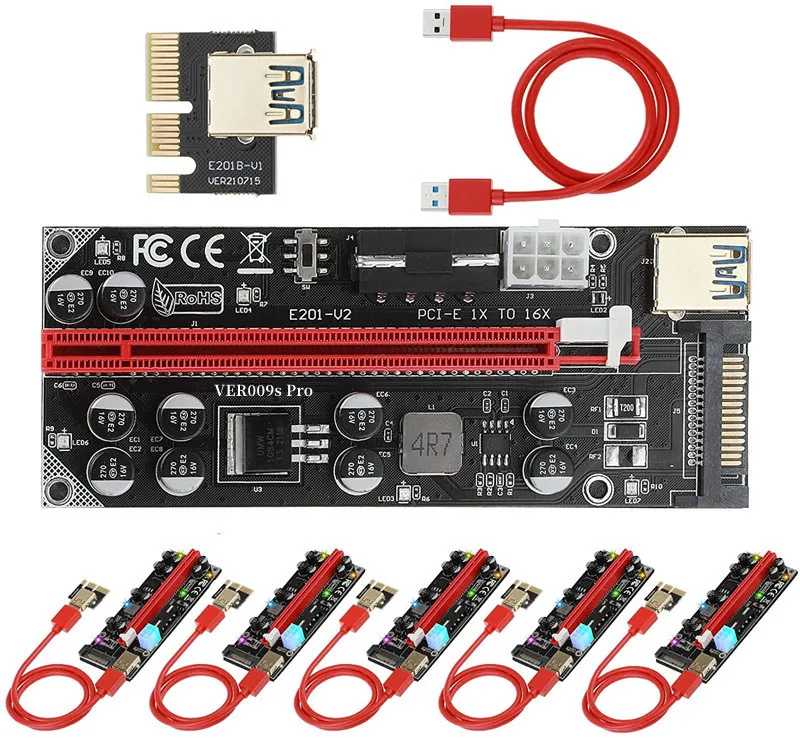

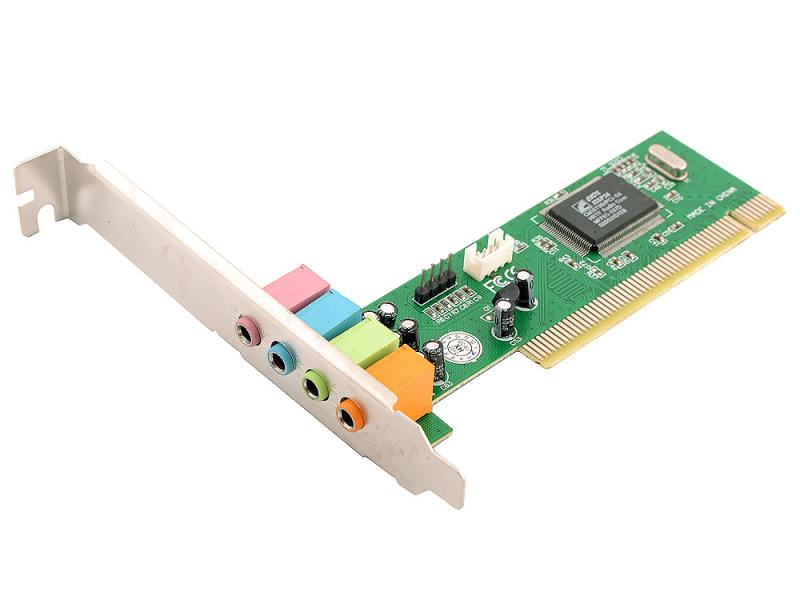

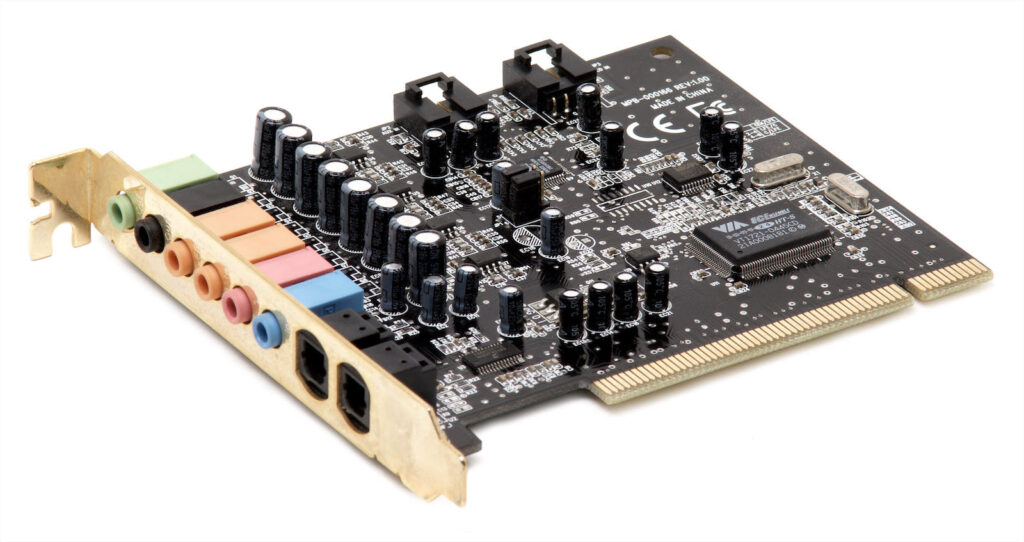

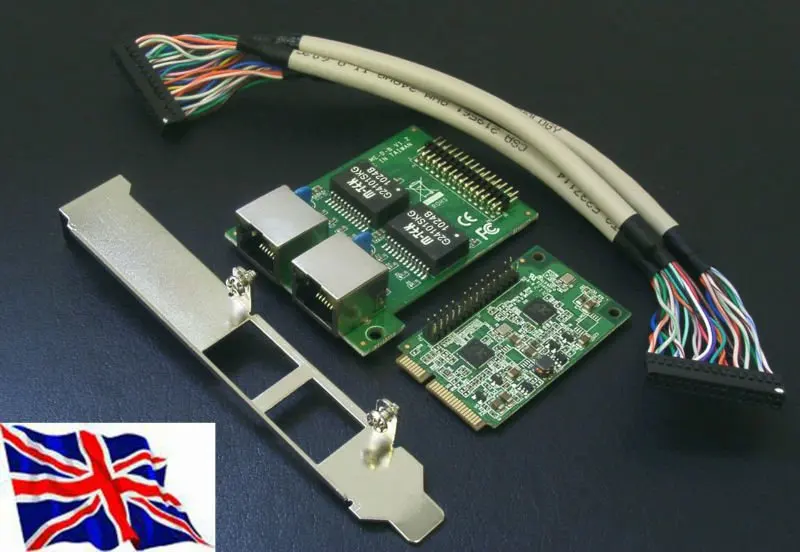

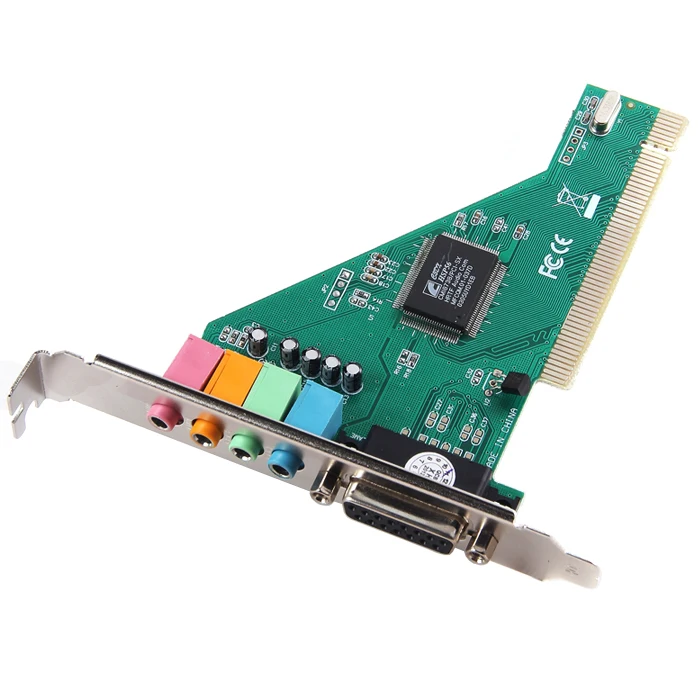

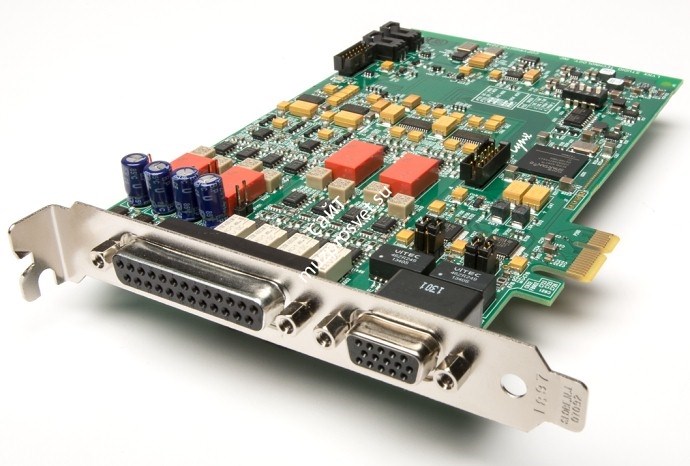

Сразу нужно сказать, что PCI-устройство не имеет конкретного назначения. Эта маркировка указывает на шину, с помощью которой подключается компонент. Само по себе оборудование может иметь разное назначение – модем, сетевая карта, cardreader и многое другое. А потому решить так сразу проблему не всегда удастся.

А потому решить так сразу проблему не всегда удастся.

Установка определенных драйверов( к содержанию ↑ )

Узнать, какой именно драйвер необходимо искать, можно несколькими способами. Для начала необходимо попасть в «Панель управления», а затем в «Диспетчер устройств».

В большинстве случаев проблемы встречаются в разделе «Другие устройства». Если нажать на это пункт, откроется выпадающий список, в левой части которого будет желтый восклицательный знак, а далее идти надпись.

Так, например, необходимо найти драйвер PCI-контроллер Simple Communications. Это означает, что на компьютере не найдено специального интерфейса между хостом и микропрограммой Management Engine от Intel.

Еще одной популярной проблемой считается наличие ошибки в Nvidia nforce PCI Management. Она указывает на недуг с программным обеспечением чипсета. Для решения нужно зайти на официальный сайт и найти соответствующее ПО. Важно разыскать именно подходящее обеспечение (должны совпадать версии Windows, разрядность и даже выпуск БИОСа). Далее вы можете просто обновить драйвер или установить, если его не было. Иногда требуется перезагрузка.

Далее вы можете просто обновить драйвер или установить, если его не было. Иногда требуется перезагрузка.

Программа( к содержанию ↑ )

Существует масса программ, позволяющих автоматически находить в Интернете и затем устанавливать не хватающие или более новые драйвера. Совсем недавно я как раз об одной такой рассказывал. Подробную информацию о ней и ее работе можно найти, перейдя по ссылке.

Поиск по ID( к содержанию ↑ )

Иногда случаются ситуации, когда вы не можете так сразу определить, какое именно оборудование не работает. Кроме того, не помогает маркировка в «Диспетчере устройств». Что же делать в таком случае?

Чтобы для Windows 7 найти нужное программное обеспечение, нужно проделать несколько движений:

Заходим в «Панель управления» и «Диспетчер устройств».

Далее разыскиваем не установленное оборудование и вызываем на нем «Свойства».

Откроется окно, где мы переходим на вкладку «Сведения».

В выпадающем списке «Свойство» выбираем «ИД оборудования».

Выделяем и копируем первую строку, а далее отправляемся в Интернет, где и находим нужное ПО, отталкиваясь от полученных данных.

После этого устанавливаем программное обеспечение любым удобным способом.

Кстати, этот способ подходит и для устройств PCI Windows XP. Лучше всего искать на проверенных сайтах, чтобы ненароком себе не установить вирус.

Диск( к содержанию ↑ )

Нередко вместе с ПК или ноутбуками (будь то Asus, HP, Lenovo или любая другая компания) в комплекте предоставляется переносное устройство со всеми необходимыми драйверами. Именно здесь и можно попробовать поискать нужное обеспечение.

Кроме того, смело обращайтесь в официальную техническую поддержку клиентов. Здесь часто помогают пользователям, указывая не только на название компонента, но и где можно скачать соответствующие небольшие программы.

Здесь часто помогают пользователям, указывая не только на название компонента, но и где можно скачать соответствующие небольшие программы.

Надеюсь, вам удастся разобраться с проблемой. Подписывайтесь, и вы узнаете еще много нового.

Материалы по теме

Классификация устройств PCI

Важной частью спецификации PCI является классификация устройств и указание кода класса в его конфигурационном пространстве (3 байта Class Code). Старший байт определяет базовый класс, средний — подкласс, младший — программный интерфейс (если он стандартизован). Код класса позволяет идентифицировать наличие определенных устройств в системе, это может быть сделано с помощью PCI BIOS. Для стандартизованных классов и интерфейсов (например, 01:01:80 — контроллер IDE или 07:00:01 — последовательный порт 16450) «заинтересованная» программа может найти требуемое устройство и выбрать подходящий вариант драйвера. Классификатор определяет организация PCI SIG, он регулярно обновляется на сайте http://www. pcisig.com. Нулевые значения полей, как правило, дают самые неопределенные описания. Значение подкласса 80h относится к «иным устройствам». Некоторые классы устройств приведены в таблице.

pcisig.com. Нулевые значения полей, как правило, дают самые неопределенные описания. Значение подкласса 80h относится к «иным устройствам». Некоторые классы устройств приведены в таблице.

| Подкласс | Интерфейс | Назначение |

| Базовый класс | 00 | Устройства, разработанные до принятия классификации |

| 00 | 00 | Все, кроме VGA-совместимых |

| 01 | 00 | VGA-совместимый графический адаптер |

| Базовый класс | 01 | Контроллеры устройств хранения |

| 00 | 00 | Контроллер шины SCSI |

| 01 | xx | Контроллер IDE |

| 02 | 00 | Контроллер НГМД |

| 03 | 00 | Контроллер шины IPI |

| 04 | 00 | Контроллер RAID |

| Базовый класс | 02 | Сетевые контроллеры |

| 00 | 00 | Ethernet |

| 01 | 00 | Token Ring |

| 02 | 00 | FDDI |

| 03 | 00 | ATM |

| 04 | 00 | ISDN |

| Базовый класс | 03 | Дисплейные контроллеры |

| 00 | 00 | Совместимый с VGA (память 0A0000–0BFFFFh, порты 3B0–3BBh и 3C0–3DFh) |

| 00 | 01 | Совместимый с IBM-8514 (порты 2E8h, 2EAh-2EFh) |

| 01 | 00 | Контроллер XGA |

| 02 | 00 | Контроллер 3D |

| Базовый класс | 04 | Мультимедийные устройства |

| 00 | 00 | Видео |

| 01 | 00 | Аудио |

| 02 | 00 | Компьютерная телефония |

| Базовый класс | 05 | Контроллеры памяти |

| 00 | 00 | Контроллер памяти с произвольным доступом (RAM) |

| 01 | 00 | Контроллер флэш-памяти |

| Базовый класс | 06 | Мосты |

| 00 | 00 | Главный мост (Host bridge) |

| 01 | 00 | Мост PCI-ISA |

| 02 | 00 | Мост PCI-EIISA |

| 03 | 00 | Мост PCI-MCA |

| 04 | 00 | Мост PCI-PCI |

| 04 | 01 | Мост PCI-PCI с субтрактивным декодированием |

| 05 | 00 | Мост PCI-PCMCIA |

| 06 | 00 | Мост PCI-NuBus |

| 07 | 00 | Мост PCI-CardBus |

| 08 | xx | Мост PCI-RACEway |

| Базовый класс | 07 | Коммуникационные контроллеры |

| 00 | 00 | UART, совместимый с 8250 |

| 01 | UART, совместимый с 16450 | |

| 02 | UART, совместимый с 16550 | |

. …. …. | ….. | |

| 06 | UART, совместимый с 16950 | |

| 01 | 00 | Стандартный LPT-порт |

| 01 | Двунаправленный LPT-порт | |

| 02 | Параллельный порт ECP 1.X | |

| 03 | Контроллер IEEE 1284 | |

| FEh | Целевое устройство IEEE 1284 | |

| 02 | 00 | Мультипортовый последовательный контроллер |

| 03 | 00 | Модем |

| 01 | Hayes-модем с интерфейсом 16450 | |

| 02 | Hayes-модем с интерфейсом 16550 | |

| 03 | Hayes-модем с интерфейсом 16650 | |

| 04 | Hayes-модем с интерфейсом 16750 | |

| Базовый класс | 08 | Системная периферия |

| 00 | 00 | Контроллер прерываний 8259 (PIC) |

| 01 | Контроллер прерываний ISA | |

| 02 | Контроллер прерываний EISA | |

| 10 | Контроллер прерываний I/O APIC | |

| 20 | Контроллер прерываний I/O(x) APIC | |

| 01 | 00 | Контроллер DMA 8237 |

| 01 | Контроллер DMA ISA | |

| 02 | Контроллер DMA EISA | |

| 02 | 00 | Системный таймер 8254 |

| 01 | Системный таймер ISA | |

| 02 | Системный таймер EISA | |

| 03 | 00 | Часы (RTC) |

| 01 | Часы (RTC) ISA | |

| 04 | 00 | Контроллер горячего подключения PCI |

| Базовый класс | 09 | Контроллеры устройств ввода |

| 00 | 00 | Контроллер клавиатуры |

| 01 | 00 | Дигитайзер (перо) |

| 02 | 00 | Контроллер мыши |

| 03 | 00 | Контроллер сканера |

| 04 | 00 | Игровой порт с фиксированным адресом |

| 01 | Игровой порт с перемещаемым адресом | |

| Базовый класс | Док-станции | |

| Базовый класс | Процессоры | |

| Базовый класс | Контроллеры последовательных шин | |

| 00 | 00 | Контроллер IEEE 1394 (FireWire) |

| 10 | Контроллер IEEE 1394 по спецификации OpenHCI | |

| 01 | 00 | Контроллер ACCESS. bus bus |

| 02 | 00 | Контроллер SSA |

| 03 | 00 | Контроллер USB по UHCI |

| 10h | Контроллер USB по OHCI | |

| 20h | Контроллер USB по EHCI | |

| FEh | Устройство USB | |

| Базовый класс | 0Dh | Контроллеры беспроводных интерфейсов |

| Базовый класс | 0Eh | Контроллеры интеллигентного ввода-вывода (I2O) |

| Базовый класс | 0Fh | Контроллеры спутниковых коммуникаций |

| Базовый класс | 10h | Контроллеры шифрования |

- < Назад

- Вперёд >

Секс с индивидуалкой шикарной привлекательности приподнесет вам много соблазнительных эмоций. На этом веб-сайте для взрослых http://prostitutkipetrozavodska.stream/nat_negrityanki ищите надежных индивидуалок негритянок. Стоимость ремонта квартиры в новостройке под ключ с материалами.

Как использовать устройства PCI

Эта страница является частью обработки устройств в qubes.

Предупреждение: Только dom0 предоставляет устройства PCI.

Некоторые из них строго обязательны в dom0 (например, хост-мост).

Вы можете получить непригодную для использования систему, подключив к виртуальной машине не то устройство PCI.

Транзит PCI должен быть безопасным по умолчанию, но могут потребоваться параметры, отличные от стандартных.

Убедитесь, что вы внимательно прочитали и поняли вопросы безопасности , прежде чем отклоняться от поведения по умолчанию.

Введение

В отличие от других устройств (USB, блок, микрофон), устройства PCI необходимо подключать при загрузке виртуальной машины.

Подобно тому, как вы не можете подключить новую звуковую карту после загрузки компьютера (и ожидать, что она будет работать правильно), подключение устройств PCI к уже загруженным виртуальным машинам не поддерживается.

Более того, PCI-устройства можно подключать только к ВМ, работающим в определенных режимах виртуализации. См. FAQ: Какие режимы виртуализации используют виртуальные машины?

Программа установки Qubes подключает все контроллеры сетевого класса к sys-net и все USB-контроллеры на sys-usb по умолчанию, если вы решили создать сеть и USB-квью во время установки.

Хотя это охватывает большинство случаев использования, в некоторых случаях вам может потребоваться вручную подключить одну сетевую карту к sys-net , а другую к пользовательской NetVM или иметь какой-либо другой тип контроллера PCI, который вы хотите подключить вручную.

Некоторые устройства предоставляют несколько функций с разными номерами BDF.

Ограничения, накладываемые архитектурами ПК и VT-d, могут потребовать, чтобы все функции, принадлежащие одному и тому же устройству, были подключены к одной и той же виртуальной машине.

Это требование может быть снято с помощью no-strict-reset при подключении с учетом вышеупомянутых соображений безопасности.

В приведенных ниже шагах вы можете определить, нужно ли это, если вы видите, что BDF для одного и того же устройства указан несколько раз только с номером после «.» меняется.

Хотя устройство PCI может одновременно использоваться только одной включенной ВМ, можно назначить одно и то же устройство более чем одной ВМ одновременно.

Это означает, что вы можете использовать устройство на одной виртуальной машине, выключить эту виртуальную машину, запустить другую виртуальную машину (к которой теперь подключено то же устройство), а затем использовать устройство на этой виртуальной машине.

Это может быть полезно, если, например, у вас есть только один USB-контроллер, но несколько доменов безопасности, для каждого из которых требуется использование разных USB-устройств.

Подключение устройств с помощью графического интерфейса

Настройки qube для виртуальной машины предлагают вкладку «Устройства».

Там к кубу можно подключить PCI-устройства.

Для доступа к настройкам любого qube либо

- Нажмите Alt+F3, чтобы открыть средство поиска приложений, введите имя виртуальной машины, выберите пункт меню «[VM-name]: Qube Settings» и нажмите Enter или нажмите «Launch»!

- Выберите виртуальную машину в Qube Manager и нажмите кнопку настроек или щелкните правой кнопкой мыши виртуальную машину и выберите

Настройки Qube.

- Нажмите «Диспетчер доменов», наведите указатель мыши на виртуальную машину, к которой вы хотите подключить устройство, и выберите «Настройки» в дополнительном меню. (только работающие виртуальные машины!)

- Выберите вкладку «Устройства» на верхней панели.

- Выберите устройство, которое хотите подключить к qube, и щелкните одинарную стрелку вправо! (

>) - Готово.

Если все получилось, то после загрузки qube (или перезагрузки, если он запущен) он запустится с подключенным устройством pci. - Если не получится, сначала попробуйте отключить балансировку памяти в настройках (вкладка «Дополнительно»).

Если это не поможет, читайте дальше, чтобы узнать, как отключить строгое требование сброса!

QVM-PCI Использование

Инструмент qvm-pci позволяет присоединять и отсоединять PCI.

Это ярлык для qvm-device pci .

Чтобы выяснить, какое устройство подключить, сначала перечислите доступные устройства PCI, запустив (от имени пользователя) в dom0:

QVM-PCI

Это покажет вам адрес backend:BDF (Bus_Device. Function) каждого устройства PCI.

Function) каждого устройства PCI.

Это будет выглядеть примерно так: dom0:00_1a.0 .

Как только вы нашли адрес устройства, которое хотите прикрепить, прикрепите его следующим образом:

qvm-pci прикрепить targetVM sourceVM:[BDF] --persistent

Поскольку устройства PCI должны подключаться при загрузке, подключение должно происходить с параметром --persistant .

Например, если 00_1a.0 — это BDF устройства, которое вы хотите подключить к «рабочему» домену, вы должны сделать это:

qvm-pci прикрепить работу dom0:00_1a.0 --persistent

Возможные проблемы

Посетите руководство по устранению неполадок PCI, чтобы узнать о проблемах, которые могут возникнуть из-за устройств PCI, и о том, как их устранить.

Дополнительные варианты крепления

Подключение устройства PCI через командную строку предлагает дополнительные параметры, которые можно указать с помощью --option / -o 9Вариант 0018.

(Да, запутанная формулировка, с этим есть проблема.)

qvm-pci предоставляет две дополнительные опции.

Оба предназначены для исправления конкретных проблем с устройством или драйвером, но оба имеют серьезные последствия для безопасности! Прежде чем продолжить, убедитесь, что вы их понимаете!

без строгого сброса

Не требовать сброса устройства PCI перед его подключением к другой виртуальной машине.

Это может привести к утечке данных об использовании даже без злого умысла!

Пример использования

:

qvm-pci a work dom0:00_1a.0 --persistent -o no-strict-reset=true

разрешительный

Разрешить доступ для записи к полному пространству конфигурации PCI вместо регистров из белого списка.

Это увеличивает поверхность атаки и вероятность атак по сторонним каналам.

Пример использования

:

qvm-pci a work dom0:00_1a.0 --persistent -o permissive=true

Возвращение устройств PCI к dom0

По умолчанию, когда устройство отсоединяется от ВМ (или когда ВМ с подключенным устройством PCI выключается), устройство становится , а не автоматически прикрепляются обратно к dom0.

Это запланированная функция.

Устройство, которое ранее было подключено к виртуальной машине, менее доверенной, чем dom0 (что в Qubes равно всем из них), может атаковать dom0, если оно будет автоматически повторно подключено к ней.

Для повторного включения устройства в dom0:

- Перезагрузите физическую машину. (Лучшая практика)

или

Перейти к sysfs (

/sys/bus/pci), найдите нужное устройство, отсоедините его от pciback-драйвера и подключите обратно к исходному драйверу.

Замените0000:00:1c.2:эхо

> /sys/bus/pci/drivers/pciback/unbind MODALIAS=`cat /sys/bus/pci/devices/ /modalias` MOD=`modprobe -R $MODALIAS | голова -n 1` эхо > /sys/bus/pci/drivers/$MOD/bind

Настоятельно не рекомендуется повторно подключать устройства PCI к dom0 , особенно если они не поддерживают сброс!

PCI Security Standards Council Updates Standard for Device Security

Изменения, направленные на поддержку ряда сред, технологий и методологий обеспечения безопасности

WAKEFIELD, Массачусетс, 16 июня 2020 г. для платежных устройств, чтобы обеспечить более надежную защиту данных держателей карт. Модульные требования безопасности точки взаимодействия (POI) PCI PIN Transaction Security (PTS) версии 6.0 улучшают меры безопасности для защиты от физического вмешательства и внедрения вредоносных программ, которые могут скомпрометировать данные карты во время платежных транзакций. Обновления предназначены для удовлетворения растущих изменений в технологии платежных устройств, обеспечивая при этом защиту от преступников, которые продолжают разрабатывать новые способы кражи данных платежных карт.

для платежных устройств, чтобы обеспечить более надежную защиту данных держателей карт. Модульные требования безопасности точки взаимодействия (POI) PCI PIN Transaction Security (PTS) версии 6.0 улучшают меры безопасности для защиты от физического вмешательства и внедрения вредоносных программ, которые могут скомпрометировать данные карты во время платежных транзакций. Обновления предназначены для удовлетворения растущих изменений в технологии платежных устройств, обеспечивая при этом защиту от преступников, которые продолжают разрабатывать новые способы кражи данных платежных карт.

«Платежные технологии развиваются быстрыми темпами, — говорит Эмма Сатклифф, старший вице-президент, специалист по стандартам в PCI SSC. «Изменения в этом стандарте облегчат гибкость дизайна платежных устройств, а также усовершенствуют стандарт, чтобы помочь смягчить развивающуюся среду угроз».

Созданная для защиты PIN-кодов (персональных идентификационных номеров) и данных о держателях карт, хранящихся на карте (на магнитной полосе или чипе карты EMV) или используемых совместно с мобильным устройством, PTS POI версии 6. 0 реорганизует требования и вносит изменения в том числе:

0 реорганизует требования и вносит изменения в том числе:

- Реструктуризация модулей в разделы «Физический и логический», «Интеграция», «Связь и интерфейсы» и «Жизненный цикл», чтобы отразить разнообразие устройств, поддерживаемых стандартом, и применение требований, основанных на их индивидуальных характеристиках и функциях.

- Ограничение сроков утверждения встроенного ПО до трех лет, чтобы обеспечить постоянную защиту от возникающих уязвимостей.

- Требование к устройствам, которые принимают карты с поддержкой EMV, поддерживать криптографию на эллиптических кривых (ECC), чтобы облегчить переход EMV на более надежный уровень криптографии.

- Улучшение поддержки приема карт с магнитной полосой в мобильных платежах с помощью решений, соответствующих стандарту программного ввода PIN-кода COTS (SPoC).

«Отзывы наших заинтересованных сторон по всему миру, а также изменения в платежах, технологиях и безопасности определяют изменения в этом стандарте», — сказал Трой Лич, старший вице-президент PCI SSC. «Благодаря участию платежной индустрии Совет может разрабатывать актуальные стандарты и повышать глобальную безопасность платежных карт».

«Благодаря участию платежной индустрии Совет может разрабатывать актуальные стандарты и повышать глобальную безопасность платежных карт».

Следующие документы, относящиеся к стандарту PTS POI v6.0, можно найти в библиотеке документов PCI SSC:

- PCI PTS POI Сводка изменений от версии 5.1 до версии 6.0

- Требования к модульному производному тесту PCI PTS POI

- Руководство по программе тестирования и утверждения устройств PCI PTS

- PCI PTS POI Технические часто задаваемые вопросы

Поставщики могут начать использовать модульные требования безопасности PCI PTS POI версии 6.0 для оценки платежных устройств. Версия 5.1 будет упразднена в июне 2021 года для оценки новых платежных устройств.

Список одобренных PCI устройств PTS, протестированных на соответствие модульным требованиям безопасности PTS POI PCI PTS, доступен на веб-сайте Совета PCI, чтобы предприятия могли выбрать оборудование, проверенное на предмет защиты информации о держателях карт своих клиентов в соответствии со стандартами PCI.