Картинки взлом онлайн, Стоковые Фотографии и Роялти-Фри Изображения взлом онлайн | Depositphotos®. Картинка взломали

Картинки взлом и проникновение, Стоковые Фотографии и Роялти-Фри Изображения взлом и проникновение

Wavebreakmedia

5760 x 3840

Wavebreakmedia

6185 x 5000

vadimphoto1@gmail.com

6016 x 4016

Wavebreakmedia

5760 x 3840

derek@hatfielddesign.com

5616 x 3744

Wavebreakmedia

5760 x 3840

Wavebreakmedia

5760 x 3840

ru.depositphotos.com

Картинки взлом онлайн, Стоковые Фотографии и Роялти-Фри Изображения взлом онлайн

stevanovicigor

6016 x 4016

yekophotostudio

5472 x 3648

Syda_Productions

5612 x 3741

stevanovicigor

5792 x 3867

yekophotostudio

5472 x 3648

Wavebreakmedia

5760 x 3840

yekophotostudio

5304 x 3536

yekophotostudio

5472 x 3648

Syda_Productions

5614 x 3743

stevanovicigor

5256 x 3509

ru.depositphotos.com

Картинки взлом данных, Стоковые Фотографии и Роялти-Фри Изображения взлом данных

ArturVerkhovetskiy

4912 x 7360

Wavebreakmedia

5616 x 3744

yekophotostudio

5472 x 3648

ArturVerkhovetskiy

4912 x 7360

ArturVerkhovetskiy

4912 x 7360

MitaStockImages

3888 x 2592

ArturVerkhovetskiy

7360 x 4912

ArturVerkhovetskiy

7360 x 4912

ArturVerkhovetskiy

7360 x 4912

ArturVerkhovetskiy

7360 x 4912

ru.depositphotos.com

iPhone, iPad и Mac можно взломать, просто прислав картинку

Взлом с помощью одной картинки

В операционных системах iOS и Mac OS X обнаружена брешь в защите, которая позволяет взломать их с помощью одного-единственного, специально созданного изображения. Брешь представляет собой набор из пяти уязвимостей, воспользовавшись которыми хакер получает доступ к паролю и данным пользователя, а также возможность выполнить удаленный код на устройстве. Об этом сообщает ресурс Zero Day.

Источник проблемы — алгоритм работы Apple с изображениями. Для доступа к графическим данным используется интерфейс программирования приложения (API), в котором обнаружены уязвимости. Имена пяти багов: CVE-2016-4631, CVE-2016-4629, CVE-2016-4630, CVE-2016-1850 и CVE-2016-4637. Apple пропатчила эти уязвимости в новейших версиях iOS, Mac OS X, tvOS и watchOS. Чтобы избежать риска взлома, пользователям рекомендуется обновить операционные системы.

Механизм взлома с помощью графического формата TIFF

Опасность представляет Tagged Image File Format — формат изображения с расширением .tiff. Он популярен среди фотографов и художников, а также в полиграфии, поскольку позволяет сохранять изображения без потерь. TIFF был изобретен в процессе попыток создать универсальный формат для отсканированных файлов в середине 1980-х. Уязвимым является процесс анализа и обработки файла TIFF с помощью графического приложения, которое использует интерфейс ввода/вывода изображений (Image I/O API). Если приложение использует Image I/O API, то можно создать специальный файл TIFF, который вызовет переполнение буфера. В результате на устройстве будет выполнен удаленный код.

iOS и Mac OS X можно взломать с помощью всего одного изображения

Уязвимым является любое графическое приложение, если оно использует Apple Image I/O API и отображает файл TIFF. Взломщик может разными способами доставить в систему вредоносное изображение: через iMessages, интернет-сайт, MMS-сообщение или как вложенный файл. Взлом может произойти даже в том случае, если пользователь не открывал файл, потому что многие приложения (например, iMessage) отобразят его автоматически. TIFF-уязвимость есть в операционных системах OS X 10.11.5 и iOS 9.3.2, а также, скорее всего, в более ранних версиях.

Чем опасен фармат OpenEXR

Потенциально опасным также является OpenEXR — формат изображения с высоким динамическим диапазоном, разработанный компанией Industrial Light and Magic. OpenEXR известен гибкостью битовой глубины цвета и широко применяется в профессиональной компьютерной графике и при создании визуальных эффектов. Можно сфабриковать специальный OpenEXR-файл, чтобы информация, содержащаяся в изображении, была записана за пределами целевого буфера.

OpenEXR опасен только тогда, когда графическое приложение, работающее с ним, использует Image I/O API. Дополнительная уязвимость обнаруживается при обработке данных, сжатых с помощью метода B44. Размер сжатых данных задается в файле EXR. Если это значение больше, чем может быть сохранено в число типа INT, то избыточные данные будут записаны в память за пределами целевого пространства. Манипулируя содержимым памяти, можно добиться выполнения удаленного кода на устройстве.

Взломспомощью Digital Asset Exchange

Еще один опасный графический формат — Digital Asset Exchange. Это XML-формат, который используется при обмене файлами между инструментами для создания цифрового контента и решает проблемы совместимости форматов файлов. В частности, Digital Asset Exchange используется в редакторе Scene Kit. Создав специальный файл этого формата, можно добиться того, что редактор обратиться к объекту одного типа, приняв его за объект другого типа. Таким образом, произойдет выход системы за допустимые границы памяти, что даст возможность запустить удаленный код.

Уязвимость формата BMP

Следующий потенциально опасный графический формат — BMP. Его заголовок содержит информацию о размере, расположении и типе изображения. Уязвимость кроется в способе обработки значения высоты изображения. После того, как специально созданный файл BMP сохраняется, а потом открывается, частью информации о его размере можно манипулировать. Вредоносный код провоцирует запись вне границ памяти, что ведет к выполнению удаленного кода при открытии любого приложения, использующего Apple Core Graphics API.

safe.cnews.ru

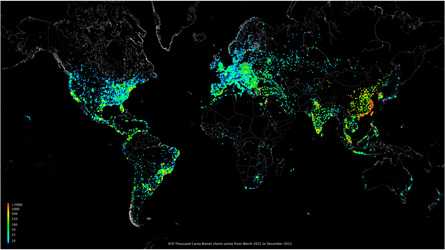

Фото дня: хакер взломал 420 000 компьютеров, чтобы создать карту интернета

Хакеры, бывает, занимаются своим хакерским делом из чистой любви к прекрасному. Автор этого занимательного исследования написал ботнет, с помощью которого взломал 420 тысяч компьютеров и, управляя ими, составил одну из самых полных и подробных карт интернета. Зараженные компьютеры отпинговали 460 млн IPv4-адресов (то есть в исследование не вошли IPv6, но их пока гораздо меньше, чем первых). Вот как выглядит карта всемирного интернета. Кликните на картинку, чтобы посмотреть карту в большом разрешении.

Кликните на картинку, чтобы посмотреть карту в большом разрешении. Картина вполне предсказуемая: наиболее освещенные светочем веба части мира – Европа и восточная часть США. Интересно, конечно, что Германия и южная Англия целиком на порядок более интернетизированы, чем остальная Европа. В Азии – мощные центры и киберпустота вокруг, если присмотреться, даже в суперпродвинутых Японии и Южной Корее. Уровень проникновения интернета, конечно, может запросто служить маркером высокоэффективной экономики.

Анонимный хакер, кроме того, исследовал уровень интернет-трафика в зависимости от времени суток и на основе данных создал эту красивую gif-карту. Тут хорошо видно, как ночью веб-активность падает в разы.

Кликните, чтобы увидеть карту целиком.

Кликните, чтобы увидеть карту целиком. Ну а это карта зараженных компьютеров. Автор вируса рассказывает, что код был несложный, и взломаны были в основном незащищенные системы, видно, что их много, например, в Китае. Хакер утверждает, что не использовал захваченные системы ни в каких других целях. Более того, на каждый адрес он послал уведомление о том, как и для чего была взломана система, и просил писать, если будут проблемы.

Кликните на картинку, чтобы посмотреть карту в большом разрешении.

Кликните на картинку, чтобы посмотреть карту в большом разрешении. «Зачем я это сделал? – задается риторическим вопросом анонимный исследователь и отвечает, – да просто, чтобы не задаваться дурацким вопросом, почему я этого не сделал, хотя мог». Прекрасная мотивация, согласитесь.

republic.ru

- Как включить камеру на ноутбуке леново виндовс 10

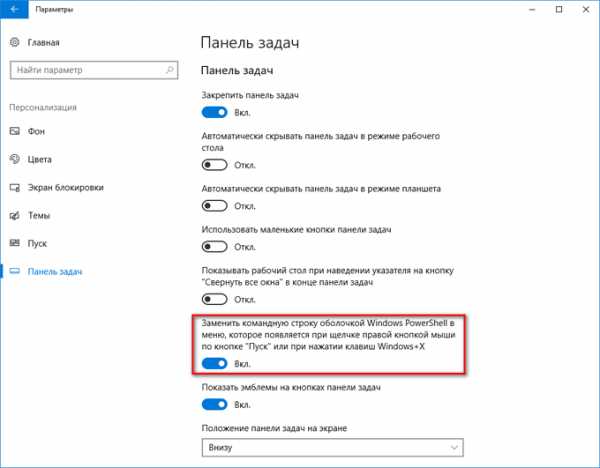

- Windows 10 powershell вместо cmd

- Установить скайп на линукс

- Linux lite os русский

- Инкогнито это что

- Антивирусы какие существуют

- Очистка обновлений виндовс можно ли удалить

- Вирус компьютерный это

- Тотал секьюрити 360 что такое

- Вконтакте взломщик

- Уроки виндовс 7 для чайников