Возврат скрытых после действия вируса файлов на флешке. На флешке вирус

Вирусы на флешке - советы по безопасности

В последнее время достаточно часто приходится слышать о вирусах распространяющихся преимущественно через съёмные usb-drive или попросту говоря через флешки. Хотел бы отметить, что процент встречаемости данной заразы составляет чуть ли не 80% (и продолжает расти) от всех случаев обращения за помощью. Подобный бурный рост, скорее всего можно объяснить широким распространением флеш-накопителей среди населения. В контексте данной статьи мы рассмотрим принципиальные особенности инфекции через флеш: как именно происходит заражение системы, как распознать «на глаз» заражена ли флешка, и что делать, если вы всё же подцепили такую заразу.

Итак, на самом деле, механизм инфекции не отличается особой изощрённостью, за некоторыми исключениями, разумеется. Заражение чаще всего происходит в момент попытки посмотреть содержимое флешки (это может быть двойной щелчок мышью или нажатие на выделенный значок диска клавишей ввод). Я не зря так тщательно, почти даже по-детски, описал процесс открытия флеш — весь «секрет заражения» как раз и заключается в способе просмотра диска. При открытии диска должен сработать «авторан» или автозапуск содержимого.

ВНИМАНИЕ! Для того, чтобы авторан-вирус заразил вашу систему в некоторых случаях достаточно просто того, чтобы флешка была вставлена в USB.

Суть автозапуска заключается в следующем. В корне инфицированного флеш-диска можно найти файл autorun.inf содержимое которого (а это простой текстовый файл) указывает путь к исполняемому файлу (файл может иметь и .com расширение). Как правило, исполняемый файл — а это и есть наш вирус, располагается также в корне флеш-диска либо в папке, которая имеет отрибуты «скрытый». Файл autorun.inf и исполняемый файл имеют как правило атрибуты «системный», «только чтение» и «скрытый».

Существует достаточно простой и эффективный способ как можно распознать, заражена флешка или нет, но оговорюсь, что каждое правило имеет свои неожиданные исключения. Одним из наиболее простых способов засечь такую заразу является щелчок правой кнопкой мыши по диску. Появление первым жирным пунктом «Автозапуск» должно насторожить: скорее всего, ваша флешка инфицирована:

Рис. 1 «Автозапуск»

Рекомендуемые в данном случае действия: 1) Просканировать вашу флешку антивирусом (хотя, если при открытии флеш, резидентный антивирусный монитор не смог распознать заразу – шансов её найти при сканировании мало)

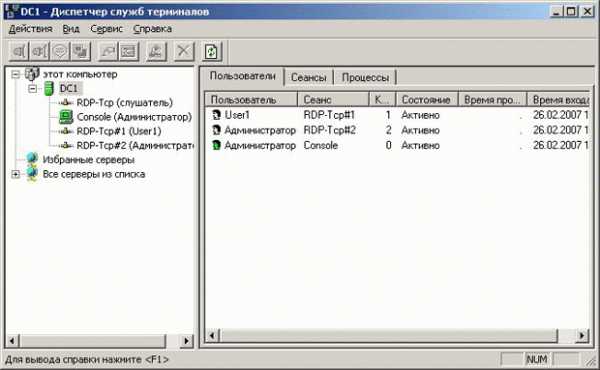

Рис.2

К слову будет сказано, после лечения антивирусом попытка открытия флеш может выглядеть, как показано на рис 2. Такое сообщение обусловлено тем, что антивирус, скорее всего, удалил лишь исполняемый файл, оставив при этом autorun.inf лежать на своём месте.

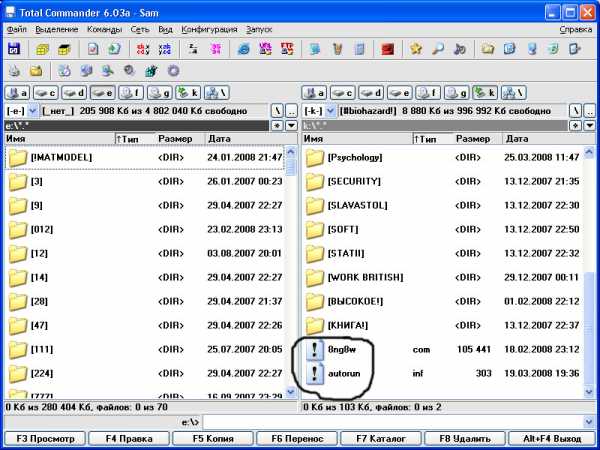

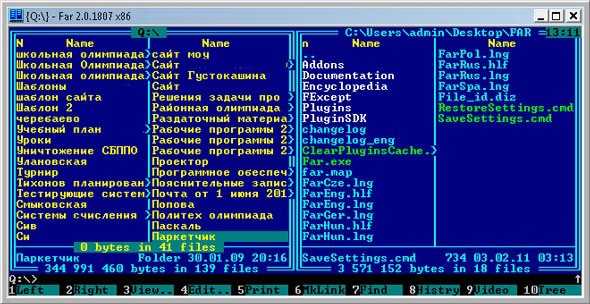

2) Попытаться удалить заразу своими руками (чем мы сейчас и займёмся) В самом простом варианте очищение от «чужого» подразумевает простое удаление исполняемого файла и файла автозапуска. Дабы не вводить читателя в дебри командной строки, наиболее резонным вариантом доступа к заражённой флеш-диску может стать Total Commander. Просто открываем «тоталом» флеш, устанавливаем параметры «Отображать скрытые файлы» и удаляем непрошенных гостей:

Рис.3 Непрошенные гости «тут как тут»

Вирус попытается дезактивировать функцию отображения скрытых файлов и папок, что сделает невозможным увидеть «зло». Выход: Запустить Поиск файлов на флешке, указав .inf как шаблон (не забыв при этом выставить условия «поиск скрытых и системных файлов»). Инфицированный флеш-диск будет выглядеть «как здоровый» (в меню правой кнопки вы не найдёте жирной строки «автозапуск»). В этом случае, однако, могут иметь место странности в меню диска: непонятные иероглифы и так далее, что также говорит об инфекции. Не исключён и вариант, когда в меню флеш будет всё в порядке, но открытие диска займет подозрительно большое время или при открытии выскочит ошибка — в любом из подобных случаев будет не лишним просмотреть диск на наличие уже упомянутого autorun.inf.

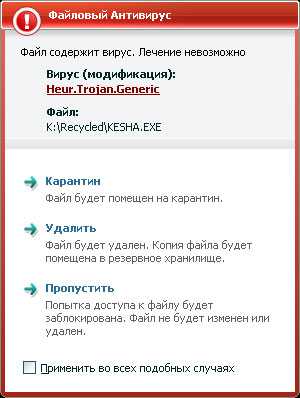

И напоследок, рассмотрим на живом примере один из таких вирусов (если быть более точным троянов) Kesha.exe, который уже получил статус «народного любимца». В корне инфицированного флеш-диска располагается уже нам знакомый autorun.inf такого содержания:

[autorun] UseAutoPlay=1 shellExecute=Recycled\KESHA.EXE

Здесь же на диске — скрытая папка Recycled. В ней два файла — исполняемый Kesha.exe и текстовый файл Nosferatu.txt с довольно оригинальным «напутствием»:

Смотри же и глазам своим не верь. На небе затаился чёрный зверь. В глазах его я чувствую беду...

Рис.4. Касперский распознал нашего «Кешу» как модификацию Heur.Trojan.Generic

Говоря о заразе передающийся через авторан, уместно будет напомнить, что существует, по-крайней мере, два радикальных способа забыть о вирусах передающихся через флеш-драйв. Один из них — это отключение поддержки USB на аппаратном уровне: заходим в BIOS/выбираем Integrated Peripherals/USB Host Controller/Disabled. Понятно, что таким способом можно воспользоваться, если вы не намерены пользоваться флешкой на локальном машине. Есть и другие варианты защиты от авторан-вирусов. А почему бы просто не отключить автоматический запуск содержимого? Для этого:

Пуск/Программы/Стандартные/Командная строка/вводим gpedit.msc В появившемся окне групповой политики выбираем: Административные шаблоны/Система/Отключить Автозапуск

Рис. 5 Отключаем автозапуск

Ну что ж, вот, пожалуй, и всё. Здоровья вам и вашему компьютеру.

Олег Бойцев

pokerenergy.ru

Вирус на флешке - папки стали ярлыками! Решение!

Сегодня я хочу поговорить об одном уже весьма стареньком вирусе, модификации которого до сих пор будоражат компьютеры пользователей не заботящихся о собственной безопасности. Смысл его деструктивной деятельности заключается в том, что он скрывает содержимое съемного диска и подменяет его ссылками на исполняемый файл, которые умело маскирует с помощью изменения их атрибутов. Всё рассчитано на то, что ничего не подозревающий пользователь не заметит, что вместо папок ярлыки и попытается их открыть. Таким образом этот троян и кочует от компьютера к компьютеру, поражая незащищённые операционные системы одну за другой.Если же на очередном ПК будет стоять хорошая антивирусная программа типа Касперского или DrWeb, то она, конечно же, сразу его засечёт и удалит сам исполняемый EXE-файл или скрипт. Но вот изменить атрибуты, из-за которых папки стали ярлыками на флешке, антивирус не в состоянии и Вам придётся делать это вручную. Как это сделать я сейчас и расскажу.

Вычищаем заразу окончательно!

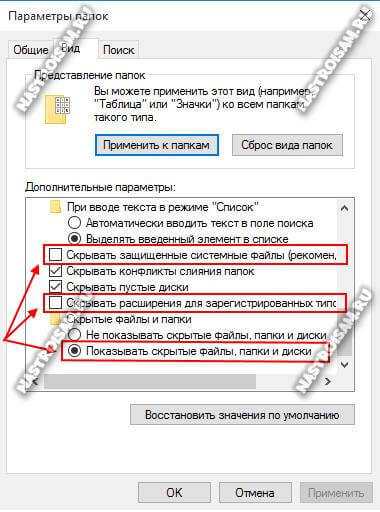

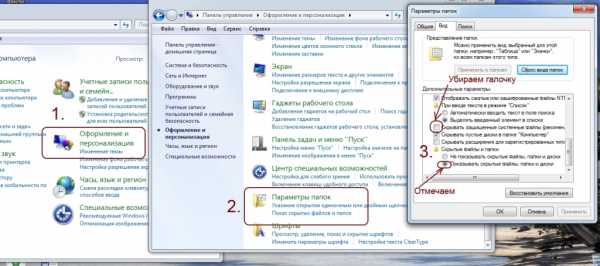

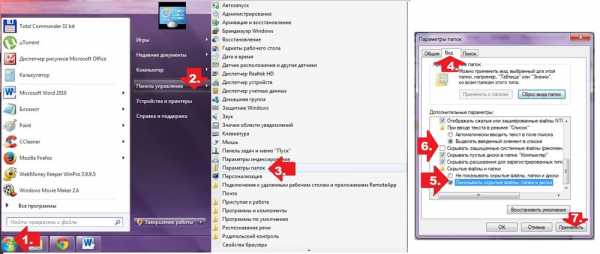

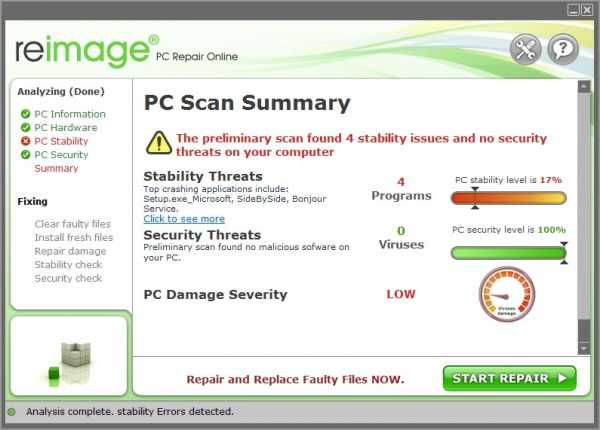

Для начала надо окончательно убедиться, что вируса нет ни на компьютере, ни на USB-диске. Для этого обновляем базы антивирусной программы и проверяем сначала одно, потом другое. Если у Вас её нет — настоятельно рекомендую его установить. Например, отлично себя зарекомендовал бесплатный антивирус Касперского. Так же можно воспользоваться одноразовым сканером DrWeb CureIT.После этого надо зайти в панель управления Windows и открыть раздел «Параметры папок». В открывшемся окне переходим на вкладку «Вид»:

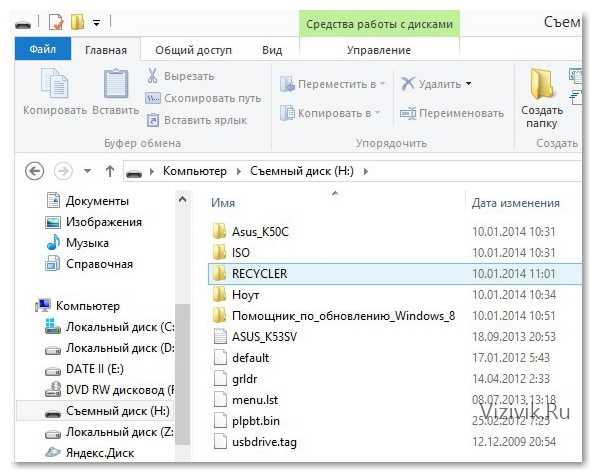

Здесь необходимо снять галочки «Скрывать защищённые системные файлы» и «Скрывать расширения для зарегистрированных типов файлов». А вот флажок «Показывать скрытые файлы, папки и диски» надо наоборот поставить. Это делается для того, чтобы увидеть всё, что вредоносная программа могла скрыть от пользователя.Следующим шагом нужно будет вручную подчистить остатки жизнедеятельности зловреда. Обязательно проверьте чтобы на флешке не осталось файла сценария автозапуска — autorun.inf. Затем стоит удалить папку RECYCLER (Кстати, в ней-то обычно EXE-шник вируса и лежит).На жестком диске надо обратить внимание на папки пользователей, а особенно — на C:\Users\<<Пользователь>>\Appdata\Roaming\. Именно сюда пытается прятаться всякая зараза, а потому в ней не должно быть исполняемых файлов с расширение *.EXE и *.BAT.

Возвращаем пропавшие папки обратно

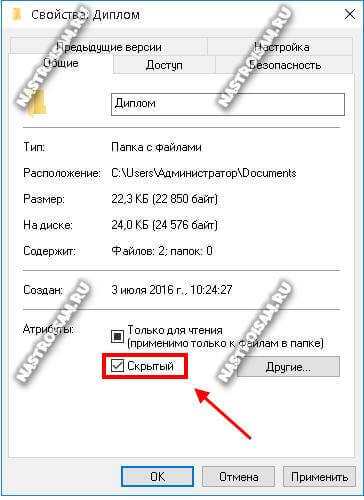

Следующим этапом нужно вернуть обратно папки, которые стали ярлыками на USB-накопителе. Вот тут начинается самое интересное. Дело в том, что в зависимости от модификации, способ с помощью которого вирус спрятал директории может быть разным. В самом простом случае достаточно зайти на флешку. Там вы увидите скрытые папки (их отображение мы включили выше). Надо просто на каждой из них кликнуть правой кнопкой, открыть её свойства и снять галочку «Скрытый».

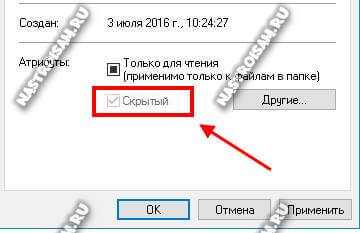

А вот если поработал более продвинутый зловред, то скорее всего эта галочка будет недоступна и так просто снять атрибут «скрытый» с папки после вируса у Вас не получится.

В этом случае прямо в корне флешки создаём текстовый файлик, в котором надо скопировать вот эту строчку:

attrib -h -r -s -a /D /S

После этого папки должны стать видимыми.Если что-то непонятно — смотрим видео-инструкцию:

Автоматизированный вариант

Для тех, кто не любит всё делать вручную, предпочитая положиться на скрипты, тоже есть отличный способ. Заключается он в том, что на съёмном накопителе надо опять же создать BAT-файл, открыть его блокнотом и скопировать туда вот такой код:

:lable cls set /p disk_flash="Input USB Drive Name: " cd /D %disk_flash%: if %errorlevel%==1 goto lable cls cd /D %disk_flash%: del *.lnk /q /f attrib -s -h -r autorun.* del autorun.* /F attrib -h -r -s -a /D /S rd RECYCLER /q /s explorer.exe %disk_flash%:nastroisam.ru

Вирус скрыл папки на флешке? Что делать и как восстановить данные?

В сети появилась новая разновидность вируса, который заражает флешки и внешние накопители. С подобным вирусом, я впервые столкнулся около полугода назад, когда у одного из моих клиентов, подобный вирус скрыл все папки на флешки, а на их месте создал ярлыки. Так как случай был единичный, подумал, что не стоит волноваться и описывать эту проблему. Но совсем скоро посыпались призывы о помощи «помогите восстановить данные с флешки» и причиной всему оказался именно этот вирус!

Если вы заметили, что папки на флешке стали ярлыками

Предположим, что вы заметили, что при открытии папок на флешки «вылетает» системная ошибка и лишь потом открывается папка. Посмотрите имеют ли папки значок ярлыка – это маленькая стрелка на значке папки в левом нижнем уголке.

Если подобных папок-ярлыков много или даже все – то вероятно, система заражена вирусом, а его распространителем служит ваша флешка.

Чистим флешку от вирусов

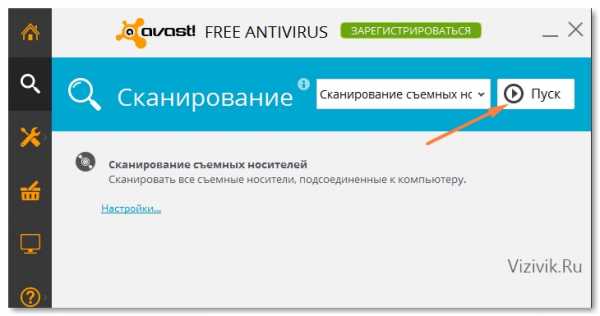

1. Для поиска и удаления подобного вируса рекомендую использовать несколько антивирусов: сначала сделайте полную проверку компьютера, установленным антивирусом. В моем случае это Аваст (см. рис. 2). Просканируйте системный диск C: и съемный носитель, т.е. вставленную флешку.

Если вирусы найдены, то удалите их. Разумеется, с зараженными файлами из системной папки Windows нужно обходиться аккуратно: полечить его сперва или поместит в карантин. Все остальные – можно смело удалять.

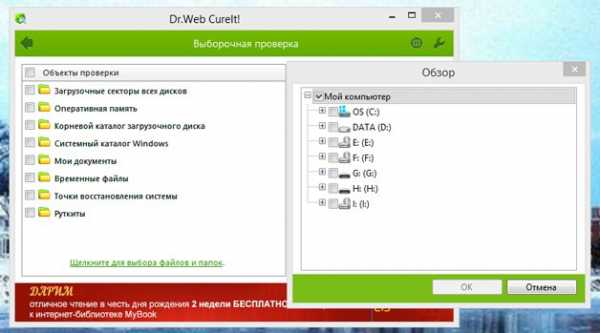

2. Вне зависимости был найден или нет вирус — проверьте систему любой другой антивирусной утилитой. Я рекомендую использовать CureIt. (http://www.freedrweb.com/download+cureit+free/).

Просканируйте этой утилитой системный диск C и флешку. Другие логические диски можно просканировать в другой раз, иначе удаление простого вируса может занять много времени.

3. После того, как систему проанализировали несколько антивирусных программ и возможно что-то было найдено, а может и нет, пора переходить к восстановлению скрытых папок на флешке, а заодно и почистить флешку от вирусов, которые могли не заметить сканеры антивирусов.

Как отобразить скрытые файлы и папки на флешке

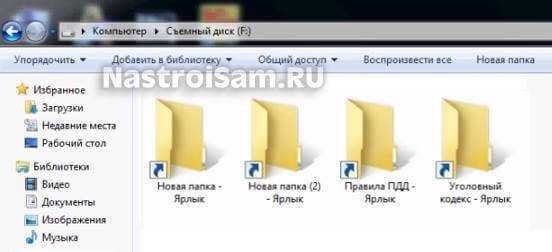

Два слова скажу в чем тут дело и почему папки становятся скрытыми и невидимыми, а их место занимают ярлыки.

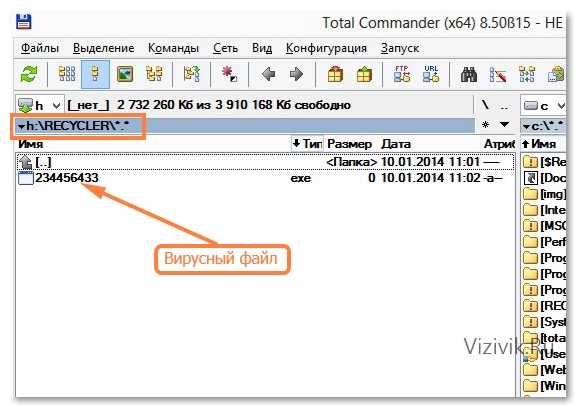

Логика подобного вируса проста, но в тоже время и неординарна. Попав на флешку через зараженный компьютер, он прописывает себя в скрытой папке RECYCLER, которую скрывает с помощью системного атрибута «Скрыть». В нее помещает экземпляр вредоносного кода (вирус) под любым названием. Таким образом он маскируется. Всем файлам и папкам, которые есть на флешке вирус задает атрибут «скрытый и системный» в результате чего они становятся невидимыми, т.е. скрытыми.

Потом, вирус создает ярлыки ко всем скрытым файлам и папкам и делает их видимыми, подставляя их вместо оригиналов. Неплохо задумано, правда?

Как только такую зараженную флешку вы вставите в компьютер, откроите ее и кликните по папке-ярлыку, сработает системная команда на запуск вируса из папки RECYCLER, а затем на открытие скрытой папки-оригинала. Если антивирус не среагирует на вирус, ваш компьютер будет заражен и последствия могут быть разные: от кражи паролей и до установки бэкдора для управления вашим компьютером.

Есть несколько вариантов как можно удалить вирус с флешки, а скрытые файлы сделать видимыми:

- С помощью командной строки

- С помощью загрузочного диска Live DVD (или загрузочной флешки)

- С помощью файловых менеджеров (Total Commander, Far и др.)

Лично я использую в работе загрузочный диск и флешку. Но так как этот способ требует наличие специального диска или специальной флешки, которые нужно смонтировать, для простого пользователя — это трудновато.

Поэтому я покажу вам другой более простой способ — с помощью файлового менеджера Total Commander.

Восстановление прежнего вида папок на флешке

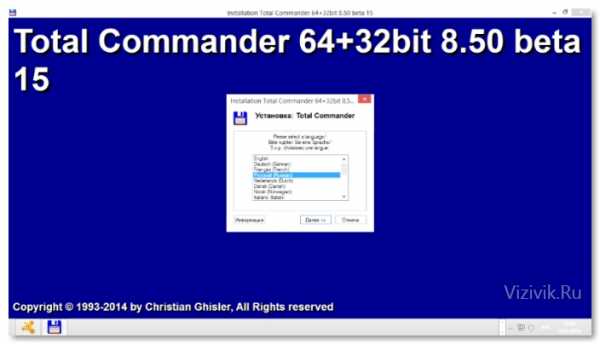

1. Зайдите на сайт http://www.ghisler.com/850_b15.php и скачайте версию программы 32+64-bit (Combined installer Windows 95 up to Windows 8, 32-bit AND 64-bit!).

2. Установите ее. Даже если у вас уже установлена подобная программа, обновите ее. На рабочем столе появится ее значок (в некоторых случаях аж два).

3. Откройте программу, кликнув по ее значку. В окне программы нажмите на кнопку запуска по нужным номером (1, 2 или 3). Это небольшое неудобство позволяет нам бесплатно пользоваться этой программой.

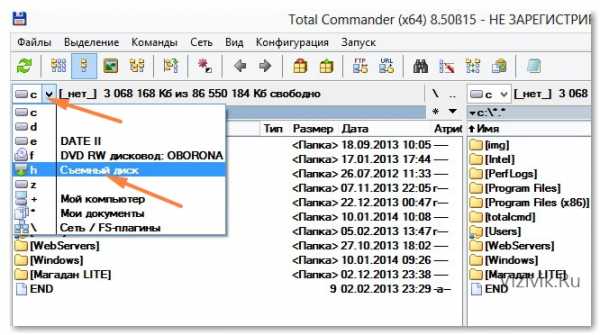

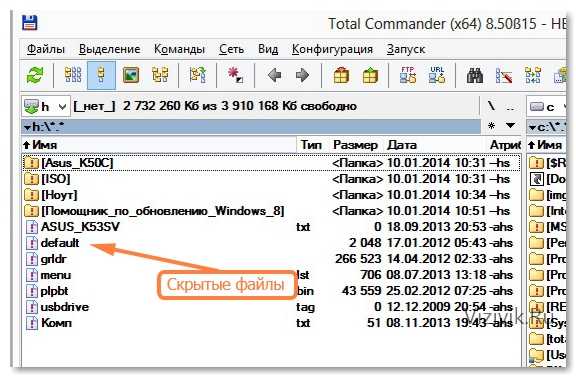

4. В левом окне программы из выпадающего списка выберите вашу флешку.

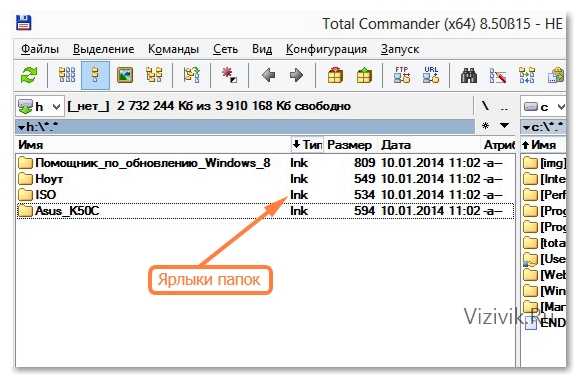

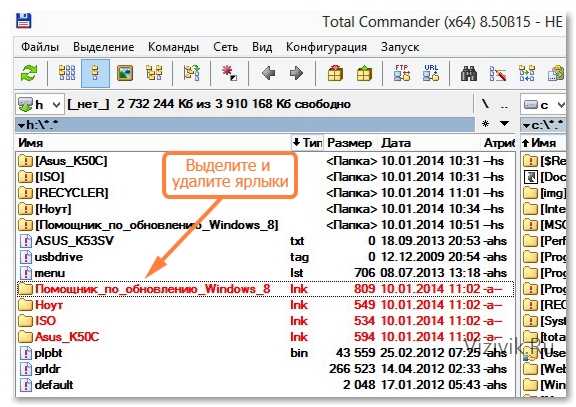

5. На первый взгляд с флешкой все в порядке, папки на месте, файлов только нет, но это только так кажется. Если посмотреть внимательно, то можно заметить, что папки – это ярлыки так как у них расширение .Ink, а на самом деле у папок расширения нет.

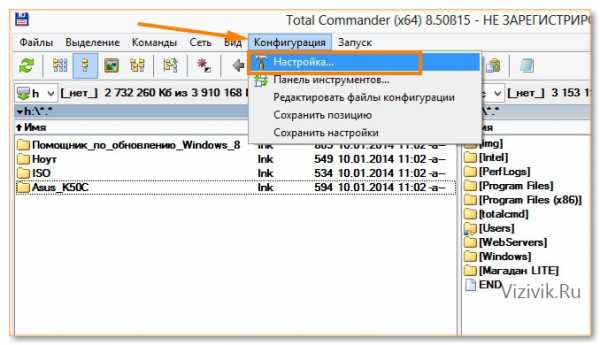

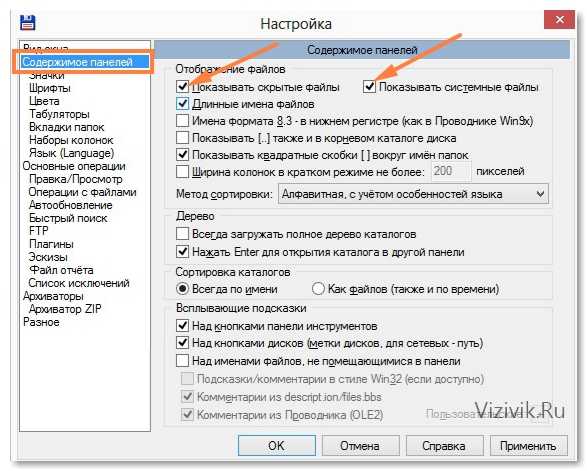

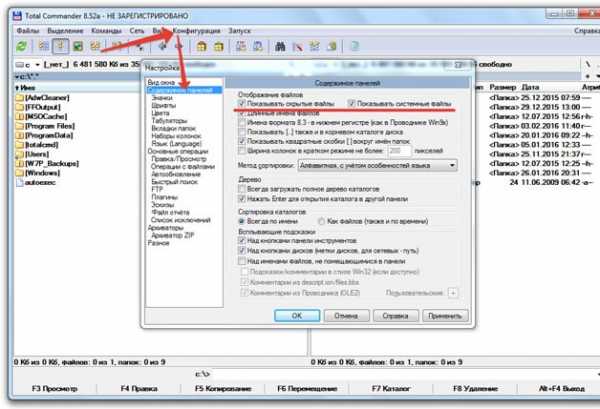

Откройте раздел Конфигурация — Настройка… В окне настроек выберите раздел Содержимое панелей и правой части поставьте галочки напротив следующих параметров:

- Показывать скрытые файлы

- Показывать системные файлы

Далее кнопка Применить — Ок.

Теперь картина изменилась. У нас отобразились скрытые, системные файлы (при этом они могут быть и не системными, ведь им просто задали такой атрибут).

6. Удалите все папки-ярлыки с расширением Ink. Для этого удерживайте клавишу CTRL, а мышкой выделяйте нужные файлы. Нажмите клавишу DELETE на клавиатуре. Согласитесь на удаление.

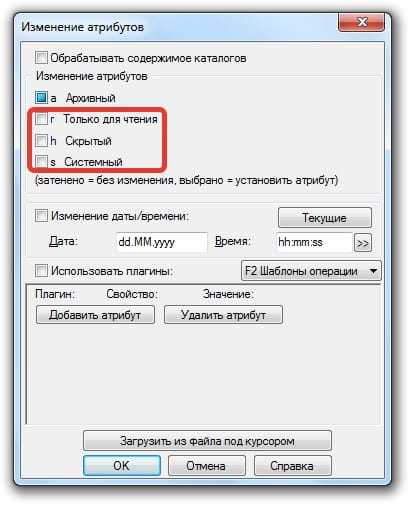

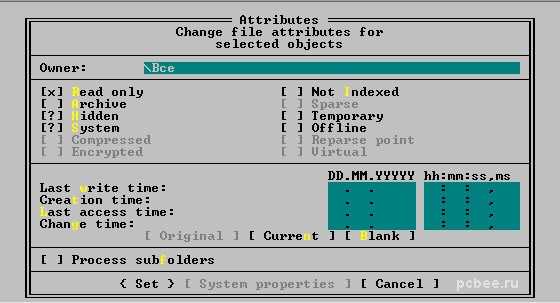

7. Осталось восстановить прежний вид папок. Для этого достаточно снять с них атрибуты «скрытый, системный и др.». Стандартными средствами операционной системы Windows XP, 7 или 8 этого не сделать, а с помощью файлового менеджера Total Commander — легко.

Укажите (одноразовый клик по файлу левой кнопкой мыши) на любой файл и выделите все папки и файлы с помощью комбинации клавиш на клавиатуре CTRL+A.

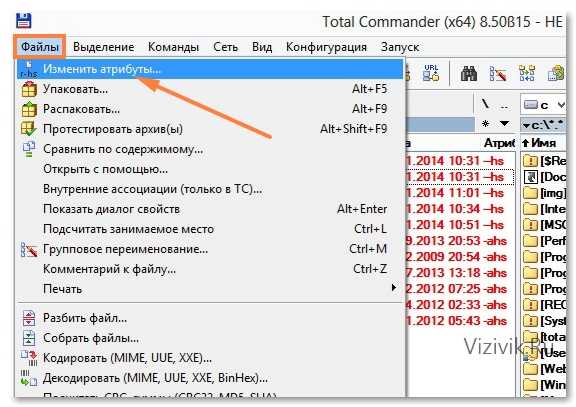

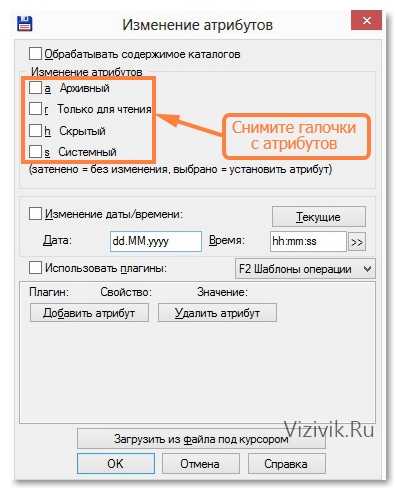

Откройте раздел Файлы — Изменить атрибуты. Снимите все точки напротив значений:

- Архивный

- Только для чтения

- Скрытый

- Системный

И нажмите на кнопку ОК. Теперь файлы на флешке можно просмотреть с помощью простого Проводника.

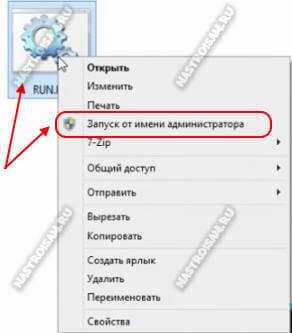

8. Еще одна маленькая деталь. Остается удалить папку RECYCLER, в которой возможно находится вирус. Выделите папку RECYCLER с помощью правой кнопки мыши и нажмите на клавиатуре кнопку DELETE. Согласитесь на удаление всех файлов в этой папке. Если при удалении появится предупреждение, что файл так просто не удалить, тогда выберите кнопку «с правами администратора».

Вот и все! Вирус будет удален, а файлы благополучно восстановлены.

В завершении этого обзора, заранее хочу вас предупредить, если вы вдруг заметите, что на флешке пропали файлы или, как в данном примере, появились ярлыки вместо папок и файлов, НЕ СПЕШИТЕ ФОРМАТИРОВАТЬ свою флешку! Попробуйте с помощью данного способа вернуть все на свое место.

vizivik.ru

Вирус который на флешке делает файлы ярлыками

Вирус который делает папки на флешке ярлыками, а сами папки становятся скрытыми. Это встречается довольно часто.

Открывать такие ярлыки не в коем случаи нельзя. В ярлыках записано по две команды, первая – запуск и установка вируса в ПК, вторая – открытие Вашей папки. Открыв такой ярлык вы заразите компьютер этим вирусом.

Но не стоит паниковать. Этот вирус можно удалить. Все файлы на флешке можно восстановить. И так все по порядку.

Для начало необходимо отобразить файлы на флешки

На самом деле все Ваши файлы не пропали. Вирус сделал файлы невидимыми (скрытыми) и на них сделал ярлыки. Открыть ваши скрытые файлы просто для этого нужно:

Если у вас Windows XP, то заходим в «Мой компьютер» → в верхнем меню выбираем «Сервис» → затем «Свойства папки» . В появившемся окне выбираем вкладку «Вид». На вкладке «Вид» ищем пункт «Скрывать защищенные системные файлы (рекомендуется)» и снимаем галочку. Далее в пункте «Показывать скрытые файлы и папки» ставим галочку.

Если у Вас Windows 7, то нужно нажать кнопку «Пуск» (в левом нижнем углу) и выбрать «панель управления». В панели управления выбираем пункт «Оформление и персонализация» → «Параметры папок». В появившемся окне выбираем вкладку «Вид». На вкладке «Вид» ищем пункт «Скрывать защищенные системные файлы (рекомендуется)» и снимаем галочку. Далее в пункте «Показывать скрытые файлы и папки» ставим галочку.

Удаляем вирус из флешки

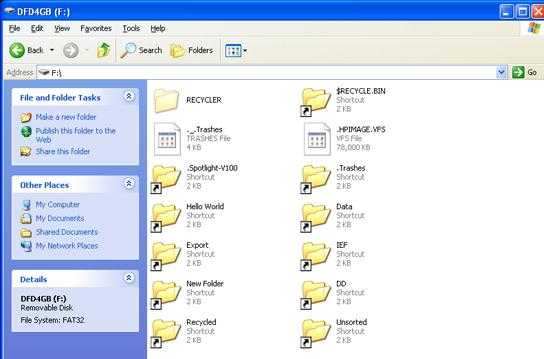

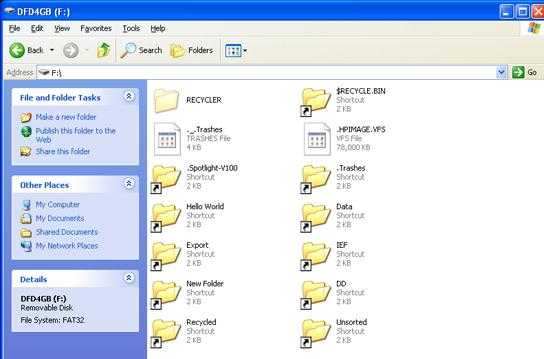

Флешка зараженная вирусом выглядит так:

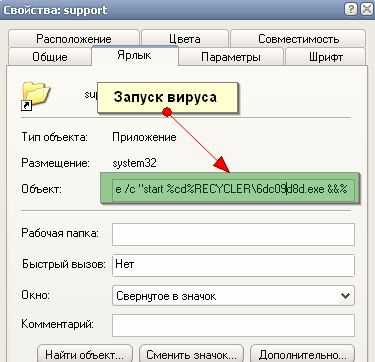

Для того, чтобы узнать где находится вирус, нужно:

- правой кнопкой мыши нажать на любой ярлык на флешки

- выбрать свойства

В строке «Объект» будет прописан двойной запуск — первый открывает Вашу папку, а второй — запускает вирус.

Строка очень длинная, но в ней легко можно найти путь к вирусу. Чаще всего вирус представлен такого типа 12651515.exe (название может быть любым), который в основном находиться в папке Recycle. В этом примере строка двойного запуска выглядит так:

«%windir%\system32\cmd.exe /c “start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support»

Отсюда мы видим что вирус находиться в папке RECYCLER и называется 6dc09d8d.exe. (%windir%\system32\cmd.exe /c “start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support)

Удаляем из флешки папку вместе с вирусом. После этого запуск любого ярлыка не опасен.

Восстанавливаем файлы на флешке

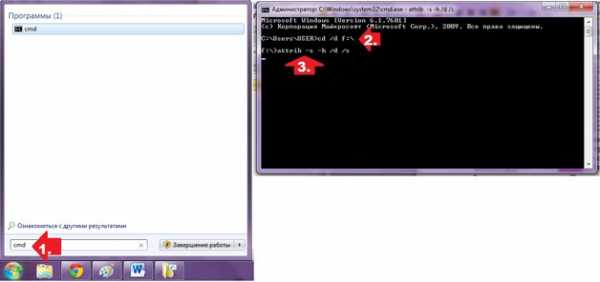

Теперь смело удаляем все ярлыки. Но наши файлы по прежнему являются скрытыми и системными (они прозрачные). Просто так эти атрибуты не убрать. Для восстановления начальных атрибутов нашим файлам существует несколько способов:

Первый способ

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f:\ нажать ENTER, где f:\ — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

Второй способ

1. Создать текстовый файл на флешки.

2. Записать в него команду attrib -s -h -r -a /s /d , переименовать файл в 1.bat и запустить его.

3. Скачать файл сброса атрибута. Распакуйте архив → скопируйте файл «1.bat» на флешку → запустите этот файл. Если файлов на флешке много, то процесс снятия атрибутов может затянутся до 15 минут.

Для предотвращения заражения вирусами настоятельно рекомендуем пользоваться антивирусными программами. Проверьте компьютер на вирусы. После подключения флешки проверяйте ее на вирусы. Проверить флешку можно антивирусом «Касперский». Как пользоваться Касперским легально и бесплатно можете прочитать в этой статье Журнальные ключи для Касперского 2017

Видео: Файлы на флешке стали ярлыками, как исправить?

Смотрите также:

7sof.ru

Вирус на флешке, удаление и защита

На флешку вирус попадает с зараженного компьютера, к которому вы подключали флешку. Работа вируса проявляется достаточно отчетливо — файлы, которые были на флешке исчезли, а папки превратились в ярлыки. Есть модификации вирусов, которые блокируют доступ к флешке.

Не стоит паниковать! Файлы и папки все еще находятся на флешке, просто вирус установил им атрибуты «скрытый» и «системный», далее вирус создал ярлыки с названиями ваших папок и прописал в них путь к своему запуску. Иными словами, если вы попытаетесь открыть такой ярлык на флешке, то ваш компьютер будет заражен этим вирусом, что приведет к заражению любых флешек и карт-памяти, которые вы подключите к компьютеру.

Вирус создает ярлыки на флешке

В зависимости от версии Windows, у вас, при открытии флешки, конечно же, если она открылась, будет такая картина:

Ярлыки вместо папок на флешке из-за вируса

Дальнейшие действия для очистки флешки от вируса:

Как проверить флешку на вирусы

Все предельно просто. Достаточно иметь на своем компьютере хорошую антивирусную программу последней версии с обновленной антивирусной базой. Открываем антивирус и выбираем сканирование съемных дисков или выборочное сканирование (в разных антивирусах по-разному, но смысл один).

Если у вас нет антивируса, то рекомендуем скачать антивирусную утилиту Dr.Web CureIt!, которую не нужно устанавливать на компьютер и она может справиться с очень большим количеством угроз.

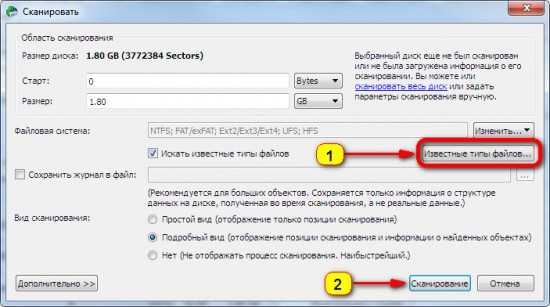

Запустите утилиту Dr.Web CureIt!, после того, как вы ее скачали. После запуска, в первом окне программы, установите галочку, что вы согласны участвовать в программе улучшения качества и отправки статистики в лабораторию Dr.Web, потом жмем кнопку «Продолжить».

Теперь кликните зеленую ссылку «Выбрать объекты для проверки», она находится под кнопкой «Начать проверку». Перед вами появится окно с выбором объектов для сканирования – ставим галочки напротив каждого элемента и потом жмем на зеленую ссылку «Щелкните для выбора файлов и папок». Здесь нужно отметить вашу флешку (в этот момент она должна быть подключена к компьютеру и во время проверки ее нельзя извлекать), плюс, вы можете отметить для проверки на вирусы ваши локальные диски. Далее жмем кнопку «ОК», а потом большую кнопку «Запустить проверку».

Выбор флешки для проверки на вирусы

Проверка на вирусы может занять какое-то время, следует набраться терпения и подождать.

Как удалить вирус с флешки

После окончания процедуры сканирования утилитой Dr.Web CureIt!, перед вами будет окно со списком найденных вирусов и других угроз на флешке, жмем на кнопку «Обезвредить», которая находится справа вверху.

Удаление вирусов утилитой Dr.Web CureIt!

Так же есть другой способ, ручной, для удаления вируса с флешки. Данный способ рассчитан на более-менее опытных пользователей. Если вы себя таковым не считаете, то воспользуйтесь утилитой Dr.Web CureIt!

Итак, для начала нужно открыть «Параметры папок» в «Панели управления» и на вкладке «Вид» установить галочку на пункте «Показывать скрытые файлы и папки» и снять галочку на пункте «Скрывать защищенные системные файлы (рекомендуется)». Теперь вы можете видеть скрытые и системные файлы и папки.

Теперь открываем зараженную флешку. Кликаем правой кнопкой по любому ярлыку папки и в появившемся контекстном меню выбираем пункт «Свойства». Нам нужно значение поля Target (Объект).

Свойства ярлыка папки

В поле Target (Объект) будет записано длинное значение, примерно, такого содержания:%windir%\system32\cmd.exe /c «start %cd%RECYCLER\e3180321.exe &&%windir%\explorer.exe %cd%backupИз приведенного выше значения, понятно, что файл вируса e3180321.exe находится в папке RECYCLER. Удаляем папку RECYCLER полностью.

Так же рекомендуем просмотреть системные папки на предмет остатков от вируса, которые могут возобновить свою деятельность. Для этого нужно удалить все программные файлы (расширение *.exe) по следующим адресам:

- C:\users\имя_пользователя\appdata\roaming\ — для Windows Vista и 7

- C:\Documents and Settings\имя_пользователя\Local Settings\Application Data\ — для Windows XP

Теперь вирусы с флешки удалены, но после их работы, файлы и папки на флешки остались скрытыми.

Как восстановить флешку после вируса

Что бы восстановить папки на флешки нужно изменить их атрибуты, но сделать это обычными способами проблематично, т.к. вирус присвоил им не только атрибут «скрытый», но и атрибут «системны». Из-за этого операционная система пытается защитить их от действий пользователя. Но для нас это не проблема! Мы подготовили несколько способов для восстановления папок и файлов на флешке.

Первый способ, самый простой. Запустите этот файл (размер 295 байт) на своем компьютере, к которому подключена флешка. После запуска, откроется черное окно, в котором вам нужно написать букву вашей флешки, например F или I после чего нажать кнопку ENTER.

Данная мини-программа, автоматически, выполнит поиск и удаление ярлыков на папки, файлов авто-запуска (autorun.*), удалит папку RECYCLER в которой прятался вирус и восстановить видимость и доступность к папкам и файлам.

Мини-программа, которую вы запустите, представляет из себя командный скрипт Windows и содержит такой код::lblclsset /p disk_flash=»Enter flash drive: »cd /D %disk_flash%:if %errorlevel%==1 goto lblclscd /D %disk_flash%:del *.lnk /q /fattrib -s -h -r autorun.*del autorun.* /Fattrib -h -r -s -a /D /Srd RECYCLER /q /sexplorer.exe %disk_flash%:

Второй способ. Менее рекомендуемый, т.к. восстановятся только значения атрибутов папок и файлов.

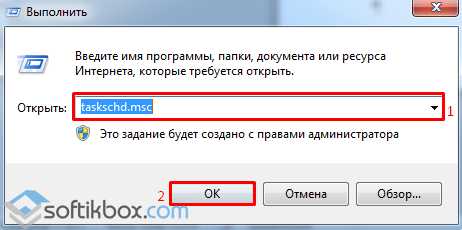

- Открываем командную строку. Для этого нажимаем сочетание клавиш Win+R (на кнопке Win обычно нарисован логотип Windows), в открывшемся окне «Выпонить» пишем команду CMD и жмем ENTER.

- В появившемся черном окне, пишем такую команду — cd /d f:\ и жмем ENTER, где f:\ – это буква вашей флешки, ее можно посмотреть в проводнике или в окне «Мой компьютер».

- Далее, не закрывая окно, пишем следующую команду — attrib -s -h /d /s и жмем ENTER.

Командная строка

Все. Атрибуты папок и файлов восстановлены и вы можете просмотреть содержимое флешки в нормальном режиме.

Как защитить флешку от вирусов

Следуя простым правилам, описанным ниже, увеличите шансы не заразить флешку вирусами.

- Подключайте флешку только к тем компьютерам и устройствам, на которых стоит надежный антивирус с обновленной антивирусной базой.

- Если на вашем компьютере нет антивируса, то мы рекомендуем установить бесплатный антивирус Avast! Free Antivirus, он справится с вирусами на флешках и надежно защитит ваш компьютер от проникновения угроз.

- Для простейшей защиты флешки от вирусов можно создать подменный файл автозапуска. Для этого скачайте этот файл (размер 333 байта), и разархивируйте его содержимое на флешку. Далее зайдите на флешку и запустите файл flashdriveprotect.bat. Это мини-программа, которая создаст подменный файл автозапуска на флешке и защитит его от записи и удаления, следовательно вирусы не смогут прописаться на вашей флешке.

- Так же можно использоваться специальные программы для защиты флешки от вирусов. Например, бесплатная утилита USB Disk Security прекрасно справится с защитой флешек, к тому же данная программа снабжена рядом дополнительных и полезных функций — автоматическое сканирование подключенных флешек, отключение автозапуска со сменных устройств, подключаемых к компьютеру, блокировка несанкционированной записи на флешку и пр.

novosti-it.pp.ua

Вирус скрыл файлы на флешке

Наверняка многие компьютерные пользователи сталкивались с проблемой, когда память на съёмном USB-носителе заполнена, т. е. совершенно точно известно, что на флешке есть файлы, но их не видно при открытии. Так же возможен вариант, когда они перемещены вглубь нескольких папок. Такое проявление свидетельствует о деятельности вируса.

Чаще всего деятельность вредоносной программы проявляется следующим образом:

1. На флешке не обнаружено ни системных, ни пользовательских файлов. Возможно, вместо них отображается незнакомый ярлык, который не открывается ни одной установленной на компьютер программой.

2. Вместо реальных данных появляются ярлыки, по большей части рабочие, открывающие нужные папки, но уже в новом окне. Это создаёт дискомфорт в работе.

3. Вместо оригинального файла высвечивается ярлык-копия с расширением *.Ink.

Чтобы отобразить на флешке файлы, скрытые вирусом, необходимо:

1. При отображении содержимого, спрятанного вирусом в нескольких папках или превратившегося в ярлык, откройте и скопируйте всё имеющиеся на флешке в безопасное место, например, на рабочий стол или в любую другую папку на жестком диске.

Далее вернитесь к содержимому съемного носителя, удалите с него всю информацию (проведите полное форматирование).

После этого проверьте флешку на вирусы. Для этого зайдите в «Мой компьютер» → выберите съёмный носитель → кликните на нем правой кнопкой мыши → отсканируйте любой антивирусной программой. Если такая отсутствует, установите по крайней мере бесплатный антивирус для Windows и выполните этот пункт.

2. Если на флешке или съемном диске отсутствует содержимое или находится неизвестный ярлык, попробуйте воспользоваться следующим способом:

Зайдите в меню «Пуск», выберите «Панель управления» (если она не высвечивается, найдите её с помощью поиска приложений внизу), далее выберите «Оформление».

В открывшемся окне найдите «Параметры папок» или «Параметры проводника».

Далее, если у вас установлена операционная система Windows 8 или 10, внизу, под надписью «Параметры проводника» нажмите «Показать скрытые папки и файлы».

Владельцам системы Windows 7 необходимо просто нажать на «Параметры папок».

Далее структура одинаковая для обеих систем. В открывшемся окне выберите сверху «Вид» и настраиваете отображение всего содержимого: отметьте пункт «Показать скрытые файлы, папки и диски» и уберите галочку с пункта «Скрывать защищённые системные».

Затем снова откройте «Мой компьютер» и сканируйте флешку или диск антивирусом по схеме выше.

После проверки посмотрите, не осталось ли вредоносных файлов, и сразу удаляйте незнакомые с расширением .exe или .Ink, а также с названием Autorun и Recycler.

3. Если два вышеуказанных способа не помогли, попробуйте устранить проблему с помощью программы Total Commander. Скачать её можно с официального сайта программы: http://www.ghisler.com. Выберите 32-разрядную версию.

Установите программу и откройте её.

Далее запустите ее и перейдите по пути: «Конфигурация» → «Настройка», в открывшемся окне настроек продолжаете работу.

Слева выберите «Содержимое панелей» → «Отображение файлов».

Поставьте галочку в окнах «Показывать скрытые» и «Показывать системные» файлы.

После этого вы сможете увидеть все скрытые объекты, они будут отображены справа со значком (!).

Далее проделайте действия, указанные в первом способе.

tdblog.ru

Как восстановить файлы на флешке после вируса

Некоторые пользователи сталкиваются с неприятной ситуацией: файлы, которые были на флешке, после подключения к компьютеру пропадают. Если пользователь их не стирал самостоятельно, то вывод один – на флешке есть вирус, который не удалил, а только скрыл данные. Информацию можно восстановить несколькими способами.

Отображение скрытых файлов

После обнаружения пропажи информации первым делом нужно настроить в системе отображение скрытых файлов.

- Зайдите в панель управления и выберите режим просмотра «Крупные значки». Откройте «Параметры папок».

- Перейдите на вкладку «Вид». Установите отображение скрытых защищенных файлов и показ скрытых файлов.

Откройте съемный диск и посмотрите, какие данные теперь отображаются на флешке. Вероятнее всего вы увидите ярлыки и неизвестные исполнительные файлы вируса.

Удаление вируса

После настройки отображения необходимо удалить с флешки вирус, который скрывает данные. Для проверки накопителя используйте установленный антивирус или лечащие утилиты типа Dr. Web CureIT и Kaspersky Virus Removal Tool.

- Запустите чистящую утилиту.

- Проведите сканирование внешних накопителей.

- Удалите обнаруженный вирус.

Провести чистку флешки можно и вручную, удалив с носителя неизвестные файлы с расширением *.exe и ярлыки.

Восстановление информации

После настройки системы и удаления вируса можно приступать к восстановлению утраченных данных. Обычно вирус просто меняет атрибуты файлов, делая их скрытыми. Ваша задача – восстановить атрибуты к исходному состоянию или вовсе их сбросить, чтобы данные отображались в проводнике Windows. Попробуем восстановить атрибуты через командную строку:

- Запустите командную строку (Win+R – cmd, или в меню «Пуск»).

- Введите букву флешки и команду для снятия атрибутов – «X: attrib -s -h -r -a /s /d *.*» . Вместо «X» вы указываете букву, под которой флеш-накопитель определился на компьютере.

Процесс можно автоматизировать, создав BAT-файл. Скопируйте в блокнот текст такого вида:

@echo off

echo Please wait…

attrib -s -h -r -a /s /d

Назовите текстовый документ view и сохраните его с расширением *.bat – получится view.bat. Перенесите полученный файл на съемный диск, с которого пропали данные. Запустите Bat-файл. После изменения атрибутов данные, которые якобы удалил вирус, будут возвращены на съемный диск.

Работа с FAT32

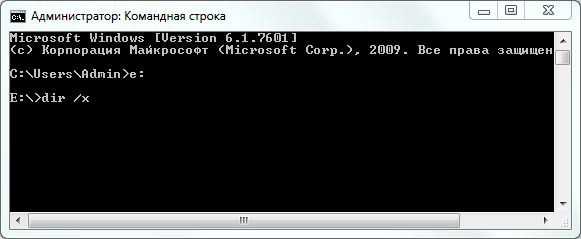

Если у флешки установлена файловая система FAT32, то вирус мог пойти дальше и не просто спрятать данные, а переместить их в скрытый каталог E2E2~1. В таком случае порядок восстановления информации после её потери немного поменяется:

- Откройте командную строку. Введите букву диска с двоеточием – например, «E:».

- Отобразите список файлов и папок на флешке командой dir /x.

- Если в списке есть каталог E2E2~1, выполните команду ren E2E2~1 Folder.

После выполнения этих действий на флешке появится папка Folder; в ней будут файлы, которые вам удалось восстановить.

Восстановление через файловые менеджеры

Если после работы с командной строкой данные на флешке восстановить не удалось, то попробуйте найти их через файловые менеджеры. Сначала используйте Total Commander:

- Раскройте меню «Конфигурация» и перейдите в настройки. Откройте вкладку «Содержимое панелей». Установите показ скрытых файлов.

- Откройте через Total Commander флешку. Выделите все каталоги, возле которых стоят восклицательные знаки.

- Раскройте меню «Файл». Выберите пункт «Изменить атрибуты». Снимите все атрибуты, кроме «Архивный», и нажмите «ОК».

Если Total Commander не помогает, используйте для изменения атрибутов программу Far Manager. У неё не такой удобный интерфейс, но свои функции она выполняет исправно:

- Запустите файловый менеджер. Нажмите Alt+F1 и откройте съемный диск.

- Выделите первый файл и нажмите Insert. Все данные будут выделены желтым цветом.

- Нажмите F4 и уберите отметки напротив пунктов «Hidder», «System» и «Read Only». Чекбоксы должны быть пустыми.

После отключения лишних атрибутов данные в окне файлового менеджера поменяют цвет с темно-синего на белый. Это значит, что файлы больше не скрыты, и вы можете открыть их на флешке.

Специальные утилиты

Так как проблема пропажи файлов после действия вируса достаточно распространена среди пользователей, есть специальный софт, позволяющий быстро восстановить информацию.

USB Hidden Recovery, LimFlashFix и другие подобные утилиты работают по одному принципу. Вам нужно:

- Запустить программу.

- Выбрать флешку и нажать кнопку «Восстановить» или «Исправить».

Остальную работу утилита выполнит за вас, изменив атрибуты файлов и сделав их снова видимыми через проводник Windows.

Есть и другие способы восстановления. Если Вы хотите их попробовать, то следующее видео для Вас:

Пожаловаться на контентrecoverit.ru

- Cdboot couldn t find bootmgr что делать

- Bat описание

- Winsxs windows 7 очистка программа

- Ядра два или четыре

- Антивирус как работает

- Rdp из командной строки

- Firefox очистить кэш браузера

- Linux в virtualbox настройка сети

- Как сделать pdf как книгу

- Nchar тип данных sql

- Rdp из командной строки