Несколько способов как могут взломать ваш пароль. Ваш пароль

ваш пароль - Перевод на английский - примеры русский

На основании Вашего запроса эти примеры могут содержать грубую лексику.

На основании Вашего запроса эти примеры могут содержать разговорную лексику.

Кроме того Вы можете изменить вашу личную информацию, включая ваш пароль.

In addition you can change your personal information including your password.Если забыли ваш пароль, то нажмите здесь для его восстановления.

Постоянно хранить ваш пароль, и вам не придется вводить его каждый раз.

Save your password so you do not have to re-enter it each time you log in.Эта информация хранится в надежной базе данных, а ваш пароль обрабатывается таким образом, чтобы его нельзя было раскрыть.

This information is stored in a secure database, and your password is processed such that it cannot be recovered.Введите ваш пароль (для входа на сервер).

Чтобы сохранить параметры, введите ваш пароль:

Используя ваш пароль, мы успокоили агентов Сахарной Лошади.

Хоть ваш пароль и не может быть восстановлен, вы всегда можете запросить новый.

Клиент обязуется надлежащим образом охранять ваш пароль, и предотвратить его знать другим, поднимая Марко Валерио Srl от всей гражданской и уголовной ответственности в связи с этим.

The Customer undertakes to adequately safeguard your password and to prevent it from being aware of others, raising Marco Valerio Srl from all civil and criminal liability in respect of this.Если вы забыли ваш пароль, то вы должны будете предоставить секретный ответ...

If you forget your password, you will be asked for your secret answer.Пожалуйста, подтвердите ваш пароль в целях безопасности.

Мы не можем напомнить вам ваш пароль, только выслать новый, так как все пароли хранятся в зашифрованном виде!

We're unable to remind you your password, we can only generate a new one, as all passwords are stored encrypted!dwarfURL бесплатными услугами сайта усадка, не может долго URL в более короткие URL, и вы можете настроить ваш пароль.

dwarfURL free shrinkage website services, can long URL into a shorter URL, and you can customize your password.Ваш пароль будет emailed к adress, котор вы обеспечили выше.

Ваш пароль, проверочный вопрос и ответ на него являются ключевым элементом для входа в систему интернет-банк.

Your password, memorable question and answer are key elements to access Internet Banking.Ваш пароль НЕ отображается в лог-файле.

Ваш пароль и девиз этой миссии:

Да, Кезаль, мне не нужен Ваш пароль, чтобы узнать Вас.

Ваш пароль - это ключ от вашего "сейфа" в HOTNET.

Think of your password as the key to your virtual safe in HOTNET.context.reverso.net

Как могут взломать ваш пароль

11.07.2015  безопасность | для начинающих | интернет

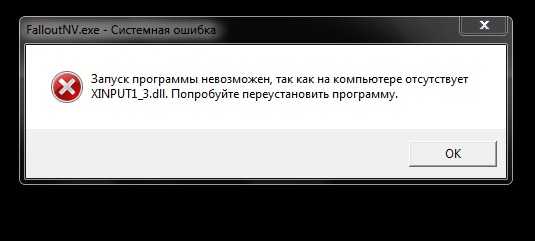

Взлом паролей, какие бы пароли это ни были — от почты, онлайн-банкинга, Wi-Fi или от аккаунтов В контакте и Одноклассников, в последнее время стал часто встречающимся событием. В значительной степени это связано с тем, что пользователи не придерживаются достаточно простых правил безопасности при создании, хранении и использовании паролей. Но это не единственная причина, по которой пароли могут попасть в чужие руки.

В этой статье — подробная информация о том, какие методы могут применяться для взлома пользовательских паролей и почему вы уязвимы перед такими атаками. А в конце вы найдете список онлайн сервисов, которые позволят узнать, был ли уже скомпрометирован ваш пароль. Также будет (уже есть) вторая статья на тему, но начать чтение я рекомендую именно с текущего обзора, а уже потом переходить к следующему.

Обновление: готов следующий материал — Про безопасность паролей, в котором описано, как в максимальной степени обезопасить свои аккаунты и пароли к ним.

Какие методы используются для взлома паролей

Для взлома паролей используется не такой уж и широкий набор различных техник. Почти все они известны и почти любая компрометация конфиденциальной информации достигается за счет использования отдельных методов или их комбинаций.

Фишинг

Самый распространенный способ, которым на сегодняшний день «уводят» пароли популярных почтовых сервисов и социальных сетей — фишинг, и этот способ срабатывает для очень большого процента пользователей.

Суть метода в том, что вы попадаете на, как вам кажется, знакомый сайт (тот же Gmail, ВК или Одноклассники, например), и по той или иной причине вас просят ввести ваш логин и пароль (для входа, подтверждения чего-либо, для его смены и т.п.). Сразу после ввода пароль оказывается у злоумышленников.

Как это происходит: вы можете получить письмо, якобы от службы поддержки, в котором сообщается о необходимости войти в аккаунт и дана ссылка, при переходе на которую открывается сайт, в точности копирующий оригинальный. Возможен вариант, когда после случайной установки нежелательного ПО на компьютере, системные настройки изменяются таким образом, что при вводе в адресную строку браузера адреса нужного вам сайта, вы на самом деле попадаете на оформленный точно таким же образом фишинговый сайт.

Как я уже отметил, очень многие пользователи попадаются на это, и обычно это связано с невнимательностью:

- При получении письма, которое в том или ином виде предлагает вам войти в ваш аккаунт на том или ином сайте, обращайте внимание, действительно ли оно было отправлено с адреса почты на этом сайте: обычно используются похожие адреса. Например, вместо [email protected], может быть [email protected] или нечто подобное. Однако, правильный адрес не всегда гарантирует, что все в порядке.

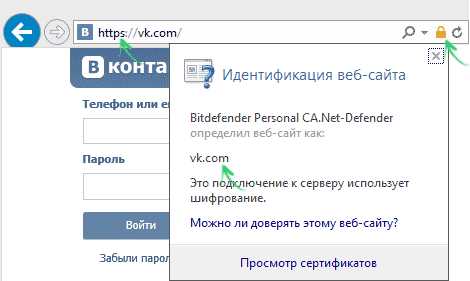

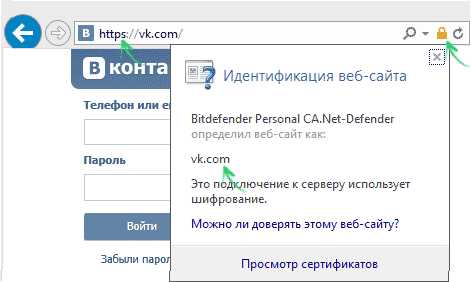

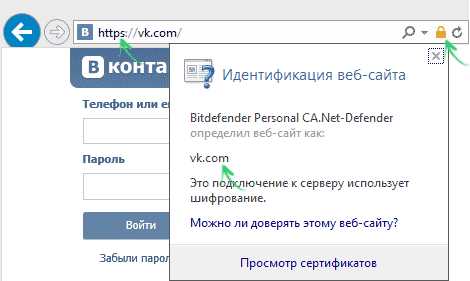

- Прежде чем куда-либо ввести свой пароль, внимательно посмотрите в адресную строку браузера. Прежде всего, там должен быть указан именно тот сайт, на который вы хотите зайти. Однако, в случае с вредоносным ПО на компьютере этого недостаточно. Следует также обратить внимание на наличие шифрования соединения, которое можно определить по использованию протокола https вместо http и изображению «замка» в адресной строке, по нажатии на который, можно убедиться, что вы на настоящем сайте. Почти все серьезные ресурсы, требующие входа в учетную запись, используют шифрование.

Кстати, тут отмечу, что и фишинговые атаки и методы перебора паролей (описано ниже) не подразумевают сегодня кропотливой муторной работы одного человека (т.е. ему не нужно вводить миллион паролей вручную) — все это делают специальные программы, быстро и в больших объемах, а потом отчитываются об успехах злоумышленнику. Более того, эти программы могут работать не на компьютере хакера, а скрытно на вашем и у тысяч других пользователей, что в разы повышает эффективность взломов.

Подбор паролей

Атаки с использованием подбора паролей (Brute Force, грубая сила по-русски) также достаточно распространены. Если несколько лет назад большинство таких атак представляли собой действительно перебор всех комбинаций определенного набора символов для составления паролей определенной длины, то на данный момент всё обстоит несколько проще (для хакеров).

Анализ утекших за последние годы миллионов паролей показывает, что менее половины из них уникальны, при этом на тех сайтах, где «обитают» преимущественно неопытные пользователи, процент совсем мал.

Что это означает? В общем случае — то, что хакеру нет необходимости перебирать несчетные миллионы комбинаций: имея базу из 10-15 миллионов паролей (приблизительное число, но близкое к истине) и подставляя только эти комбинации, он может взломать почти половину аккаунтов на любом сайте.

В случае целенаправленной атаки на конкретную учетную запись, помимо базы может использоваться и простой перебор, а современное программное обеспечение позволяет это делать сравнительно быстро: пароль из 8-ми символов может быть взломан в считанные дни (а если эти символы представляют собой дату или сочетание имени и даты, что не редкость — за минуты).

Обратите внимание: если вы используете один и тот же пароль для различных сайтов и сервисов, то как только ваш пароль и соответствующий адрес электронной почты будут скомпрометированы на любом из них, с помощью специального ПО это же сочетание логина и пароля будет опробовано на сотнях других сайтах. Например, сразу после утечки нескольких миллионов паролей Gmail и Яндекс в конце прошлого года, прокатилась волна взломов аккаунтов Origin, Steam, Battle.net и Uplay (думаю, и многих других, просто по указанным игровым сервисам ко мне многократно обращались).

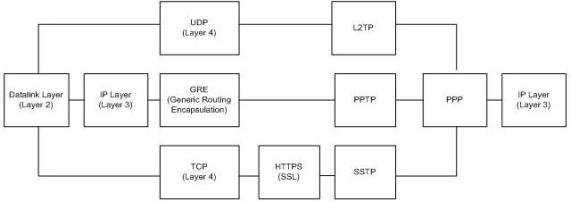

Взлом сайтов и получение хэшей паролей

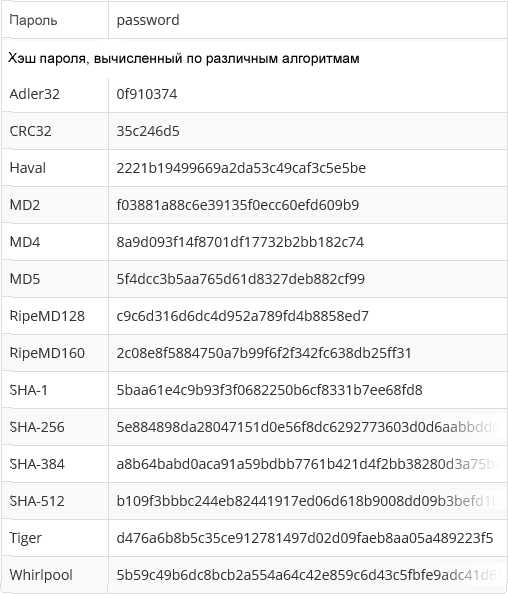

Большинство серьезных сайтов не хранят ваш пароль в том виде, в котором его знаете вы. В базе данных хранится лишь хэш — результат применения необратимой функции (то есть из этого результата нельзя снова получить ваш пароль) к паролю. При вашем входе на сайт, заново вычисляется хэш и, если он совпадает с тем, что хранится в базе данных, значит вы ввели пароль верно.

Как несложно догадаться, хранятся именно хэши, а не сами пароли как раз в целях безопасности — чтобы при потенциальном взломе и получении злоумышленником базы данных, он не мог воспользоваться информацией и узнать пароли.

Однако, довольно часто, сделать это он может:

- Для вычисления хэша используются определенные алгоритмы, в большинстве своем — известные и распространенные (т.е. каждый может их использовать).

- Имея базы с миллионами паролей (из пункта про перебор), злоумышленник также имеет и доступ к хэшам этих паролей, вычисленным по всем доступным алгоритмам.

- Сопоставляя информацию из полученной базы данных и хэши паролей из собственной базы, можно определить, какой алгоритм используется и узнать реальные пароли для части записей в базе путем простого сопоставления (для всех неуникальных). А средства перебора помогут узнать остальные уникальные, но короткие пароли.

Как видите, маркетинговые утверждения различных сервисов о том, что они не хранят ваши пароли у себя на сайте, не обязательно защищают вас от его утечки.

Шпионские программы (SpyWare)

SpyWare или шпионские программы — широкий спектр вредоносного программного обеспечения, скрытно устанавливающегося на компьютер (также шпионские функции могут быть включены в состав какого-то нужного ПО) и выполняющего сбор информации о пользователе.

Помимо прочего, отдельные виды SpyWare, например, кейлоггеры (программы, отслеживающие нажимаемые вами клавиши) или скрытые анализаторы траффика, могут использоваться (и используются) для получения пользовательских паролей.

Социальная инженерия и вопросы для восстановления пароля

Как говорит нам Википедия, социальная инженерия — метод доступа к информации, основанный на особенностях психологии человека (сюда можно отнести и упоминавшийся выше фишинг). В Интернете вы можете найти множество примеров использования социальной инженерии (рекомендую поискать и почитать — это интересно), некоторые из которых поражают своей изящностью. В общих чертах метод сводится к тому, что почти любую информацию, необходимую для доступа к конфиденциальной информации, можно получить, используя слабости человека.

А я приведу лишь простой и не особенно изящный бытовой пример, имеющий отношение к паролям. Как вы знаете, на многих сайтах для восстановления пароля достаточно ввести ответ на контрольный вопрос: в какой школе вы учились, девичья фамилия матери, кличка домашнего животного… Даже если вы уже не разместили эту информацию в открытом доступе в социальных сетях, как думаете, сложно ли с помощью тех же социальных сетей, будучи знакомым с вами, или специально познакомившись, ненавязчиво получить такую информацию?

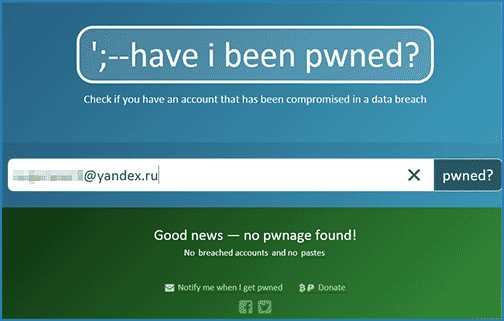

Как узнать, что ваш пароль был взломан

Ну и, в завершение статьи, несколько сервисов, которые позволяют узнать, был ли ваш пароль взломан, путем сверки вашего адреса электронной почты или имени пользователя с базами данных паролей, оказавшихся в доступе хакеров. (Меня немного удивляет, что среди них слишком значительный процент баз данных от русскоязычных сервисов).

Обнаружили ваш аккаунт в списке ставших известных хакерам? Имеет смысл поменять пароль, ну а более подробно о безопасных практиках по отношению к паролям учетных записей я напишу в ближайшие дни.

А вдруг и это будет интересно:

remontka.pro

Вас тоже взломали. Как проверить, не попали ли пароли от ваших соцсетей в руки хакеров?

Неизвестные хакеры выставили на продажу логины и пароли миллионов пользователей «ВКонтакте», Twitter, LinkedIn и Tumblr, причем большинство учетных записей принадлежит пользователям с русскоязычного интернет-пространства. Чем грозит масштабный слив для обычных пользователей и что делать для того, чтобы обезопасить свою личную страницу, — в материале «Газеты.Ru».

Что случилось?

Несколько неизвестных хакеров, которых западные издания (например, Motherboard) называют российскими, последовательно выставили на продажу в даркнете сначала огромную базу учетных записей LinkedIn и Tumblr, а затем «ВКонтакте» и Twitter.

За каждую базу хакеры, использующие ники Peace of Mind и Tessa88, требовали в среднем от 1 до 10 биткоинов (580 — 5,8 тыс. долларов США). Самыми дорогими оказались пароли к чужим аккаунтам в Twitter (10 биткоинов), а вот базу пользователей во «ВКонтакте» оценили в один биткоин.

Чьи пароли украдены?

По данным самого хакера, ему удалось завладеть следующими данными:

- 117 млн пользователей соцсети LinkedIn

- 65 млн учетных записей блог-платформы Tumblr

- 100 млн аккаунтов российской соцсети «ВКонтакте»

- 32 млн учетных записей Twitter

Несмотря на то что число пользователей, которые могут пострадать от взлома, достаточно впечатляющее, по данным экспертов, практически все учетные записи относятся к 2012 году.

Поэтому под угрозой могут быть те аккаунты, пользователи которых не меняли пароль в течение нескольких лет.

Проверить, попал ли ваш личный пароль от одного из четырех сервисов в базу, можно на сайте LeakedSource или Have I been pwned. К примеру, у корреспондента «Газеты.Ru» утекли в сеть устаревшие пароли от сервисов «ВКонтакте» и Tumblr.

Как хакерам удалось взломать сразу несколько соцсетей?

По словам специалистов, никакого взлома на самом деле не было. Как рассказал «Газете.Ru» ведущий вирусный аналитик компании ESET Артем Баранов, данные о скомпрометированных учетных записях социальных сервисов были, скорее всего, получены с помощью вредоносного ПО и ботнетов.

Проще говоря, хакеры целенаправленно рассылали фишинговые письма и заражали компьютеры пользователей сети или же с помощью подставных сайтов вынуждали ввести логин и пароль.

На то, что злоумышленники не применяли никаких высокотехничных навыков, указывает и сам вид баз данных. Логины и пароли в них содержатся в виде простого текста, а это значит, что они либо были перехвачены, либо подобраны вручную. Вероятно, хакеры занимались подобными действиями несколько лет.

Как соцсети отреагировали на столь крупную утечку?

Журналисты издания Motherboard, которым удалось получить доступ к части хакерской базы данных, проверили несколько учетных записей, и в большинстве случаев они оказались верными.

Так, в случае с «ВКонтакте» активными оказались 92 из 100 случайно выбранных аккаунтов. С Twitter выборочная проверка нескольких аккаунтов показала, что 15 из 15 паролей являются действительными.

В пресс-службе соцсети «ВКонтакте» уточнили, что речи о взломе данных компании не идет и всем упомянутым в базе пользователям данные для входа на страницы менялись принудительно. В Twitter владельцам аккаунтов, которые могут быть под угрозой, разослали сообщения с просьбой срочно сменить пароль.

Как защитить свой аккаунт?

На примере утекшей базы данных во «ВКонтакте» оказалось, что самым популярным паролем до сих пор является комбинация «123456» — из 100 млн учетных записей она встречается 709 тыс. раз. Часто используемыми также являются «qwerty», «123123» и «qwertyuiop».

Поэтому для лучшей защиты пароль должен содержать как минимум буквы в разном регистре и цифры. Еще лучше, если это не будет перекликаться с фамилией, именем и логином.

Кроме того, необходимо использовать разные пароли для разных учетных записей, причем желательно, чтобы пароли различались не на одну букву. В идеале следует использовать пароль, сгенерированный случайным образом. Для этого существует несколько специальных сервисов, которые создают комбинации разной степени сложности.

Еще одна степень защиты, которая поможет не дать злоумышленникам получить доступ к личному аккаунту, — двухфакторная аутентификация.

Помимо обычного логина и пароля практически все соцсети и мессенджеры предлагают привязать аккаунт, например, к номеру телефона. В этом случае хакер, который может знать логин и пароль для входа в аккаунт, не сможет его взломать, поскольку для этого ему необходимо, помимо прочего, ввести код, который обычно отправляется в SMS-сообщении.

Использование в качестве «второго рубежа» именно SMS-сообщений является наиболее простым и распространенным способом, хотя код может быть отправлен по почте, в виде голосового сообщения или же вообще с использованием отдельного устройства, считывающего биометрические данные — голос, сетчатку глаза, отпечаток пальца.

Более того, SMS-сообщения с кодом могут выступать в качестве оповещения о попытке взлома аккаунта. Это послужит признаком того, что кто-то знает ваш пароль и его необходимо сменить.

geekmaze.ru

Как могут взломать ваш пароль

Ежедневно злоумышленники взламывают тысячи паролей, подобное явление стало такой обыденностью, что такими новостями мало кого удивишь. Но согласитесь, ведь очень неприятно, когда взламывают именно ваш пароль. И за счет этого, кто-то посторонний получает доступ к почте, банковским счетам, аккаунтам в социальных сетях и даже к точке доступа Wi-Fi. Чтобы всего этого избежать, в большинстве случаев, достаточно придерживаться лишь элементарных правил информационной безопасности, чего не придерживается большинство пользователей. Но чтобы сильнее обезопасить себя, лучше всего понимать, как происходит взлом, и от куда можно ожидать опасность.

Сегодня мы подробно расскажем о каждом распространенном методе взлома паролей и покажем какие уязвимости могут ослабить вашу оборону. Так же, в самом конце статьи будет перечень онлайн-сервисов для тестирования паролей и проверки их на надежность.

Как взламывают пароли?

В целом, чтобы получить чужие данные для авторизации, применяются одни и те же способы, которые могут лишь со временем быть немного усовершенствованы. Про них всем давно известно и большинство сайтов применяет определенные методы борьбы и защиты, что, впрочем, далеко не всегда уберегает пароли от взлома. Кроме того, эти способы могут комбинироваться и совмещаться между собой.

Фишинг

Это достаточно простой способ узнать чужие пароли, который получил большое распространение. Несмотря на свою простоту, он позволяет «увести» аккаунты у значительного процента пользователей.

Злоумышленник создает сайт «фейк», своим внешним видом копирующий оригинальный интернет-ресурс, с которого планируется угон паролей. Далее на него начинает массово заманивать потенциальных жертв (например, показывает ссылку якобы на пост о быстром заработке, видео со смешными котами, и другой интересной информацией). Пользователь попадает на знакомый ему ресурс, допустим ВКонтакте (а на самом деле это сайт-фейк) и видит, что для просмотра этого контента нужно войти. Что он делает? Конечно же вводит свой логин и пароль и нажимает «Войти», тут же злоумышленник получает все эти данные, а незадачливый пользователь автоматически перенаправляется и авторизируется уже в настоящем сайте, так и ничего не заподозрив.

Таким же образом, на вашу почту может поступить письмо, похожее на сообщение от службы поддержки. В нем будет говориться о том, что по каким-либо причинам необходимо зайти в свой аккаунт и тут же предоставляется ссылка для входа. Пользователь заходит на этот сайт и все повторяется в точности, как было описано выше.Еще так могут работать некоторые вредоносные программы, которые скрытно попадают на компьютеры своих жертв. Такие вирусы изменяют настройки уже на локальном компьютере и подсовывают свои сайты-копии, вместо оригинальных. Причем это делается таким образом, что даже в адресной строке будет точный домен настоящего сайта, хотя это и подделка.

Здесь основной расчет делается именно на невнимательность человека. Так что несколько простых правил должны уберечь вас от подобной беды:

- Если видите на своей почте письмо от тех поддержки, предлагающее посетить свой аккаунт, то обратите внимание на адрес, с которого оно было отправлено. Скорее всего он будет достаточно похожим на настоящий, но все же с небольшими отличиями (например, [email protected] вместо [email protected]). Хотя наличие правильного адреса все равно не будет гарантировать полной безопасности.

- При вводе любых паролей и данных для входа, обращайте внимание на адресную строку в своем браузере. Там должен быть только настоящий адрес ресурса, на котором собираетесь пройти авторизацию. Как и в случае с почтой, адрес может быть очень похожим, но в нем могут быть лишние или похожие символы. Хотя при заражении вирусом, который подменяет оригинальный сайт своим, все будет выглядеть слишком естественно, чтобы так сходу отличить подделку. Поэтому обращаем еще внимание на наличие шифрования в соединении с сайтом. Оно проявляется наличием протокола https а не http. Кроме того, в правом или левом углу адресной строки будет изображаться замочек, если кликнуть по нему, появится дополнительная информация о подключении, таким образом можно убедиться в оригинальности сайта. Большинство крупных сайтов пользуется шифрованием соединения, при авторизации, так что следите за этим.

Стоит отметить, что атаки методом фишинга и подбор паролей выполняются далеко не вручную одним лишь человеком. Для этих целей используется специальный софт, который в автоматическом режиме подбирает миллионы комбинаций паролей и выполняет рассылку тысяч электронных писем и личных сообщений. Это значительно повышает количество взломанных аккаунтов и снижает время, затраченное на всю эту «работу». Дополнительно, для скрытия деятельности хакера, эти программы тайно устанавливаются и работают на выделенных серверах и компьютерах других пользователей.

Перебор паролей

Так же достаточно распространенный способ, ввиду своей простоты. Подбор паролей называют термином Brute Force — «грубая сила». Несмотря на то, что для хакера здесь процент успешных взломов бывает достаточно низок и случаен, за счет своей массовости и грамотного подхода, даже такие атаки приносят достаточно богатый улов.

В последние годы, эффективность подобных атак намного возросла. Это связанно с тем, что получив огромное количество взломанных паролей, хакеры их проанализировали и вывели «словарь» из наиболее часто повторяющихся и применяемых пользователями. За счет этого, подбор паролей занимает меньшее время и дает больших эффект. И чем больше на интернет-ресурсе неопытных пользователей с простыми паролями, тем выше процент успеха.

При этом, если атака производится на конкретный аккаунт, то с помощью специального ПО для перебора, пароль из 8 знаков может ломаться за несколько дней. А если он совсем простой и в нем используются такие данные, как имя и день рождения (что довольно частое явление), то на это уйдет пара минут.

[lt_alert style=»orange» bottom=»20″ icon=»fa-exclamation»]Внимание! Старайтесь использовать на всех сайтах разные пароли. Как правило, при взломе аккаунта на одном ресурсе, тут же полученный пароль проверяется на сотнях других сайтов. В итоге, если вы пользуетесь одинаковыми паролями, могут взломать еще несколько других ваших учетных записей на других сервисах. Всегда, после волны взлома паролей на почтовых сервисах и в социальных сетях, следует еще несколько сопутствующих волн, со взломами других интернет-ресурсов.[/lt_alert]

Получение хэшей паролей через взлом сайта

Перейдем к более серьезным и сложным способам, которыми пользуются злоумышленники для получения ваших паролей. Основная масса нормальных сайтов хранит пароли пользователей в зашифрованном состоянии – в виде хэша. То есть, при регистрации, ваш пароль обрабатывается определенным алгоритмом и превращается в несвязанный набор чисел и символов, из которого назад уже практически невозможно получить пароль. При каждом входе на сайт, введенный вами пароль будет обработан этим же алгоритмом и сравнен с первоначальным, если они совпадут, вы попадаете на свою страничку.

Как уже многие успели догадаться, это сделано специально для безопасности – если сайт будет взломан и хакер получит доступ к базе данных, то он не сможет из сохраненных хэшей узнать пароли пользователей и воспользоваться ими.

Но к сожалению, реальность не такая уж и безоблачная и временами, хакерам удается добраться до паролей. Происходит это по следующим причинам:

- В большинстве случаев хэш вычисляется по известным алгоритмам, информация о которых доступна каждому;

- Обладая хорошим словарем с распространенными паролями (см. предыдущий раздел), хакер будет иметь и их хэш, по всем возможным алгоритмам;

- Таким образом используя пункт 1 и 2, хакер может сопоставить свою базу паролей и хешей с полученной после взлома, тем самым он найдет совпадения и получит пароли к учетным записям. А все остальные, могут быть получены тем же перебором по словарю паролей.

Так что, даже если где-то будут писать, что ваши пароли хранятся в зашифрованном виде, это еще не значит, что такая мера убережет сайт от массового взлома.

Шпионское ПО (SpyWare)

Это очень обширная ниша вредоносных программ, которые незаметно от пользователя устанавливаются в систему и выполняют шпионские функции, собирая полезную информацию о владельце компьютера, а в первую очередь его данные для входа на различные сайты.

Они бывают различных типов и действуют разными способами. Практически никак не выдают себя и бывает, что даже антивирусы их не замечают. Вы можете и не заметить тот момент, когда поделились своими паролями с кем-то посторонним.

Для избегания заражения шпионскими программами, действуют те же правила, что и для всех остальных вирусов: избегайте подозрительных сайтов, внимательно следите за тем, что загружаете с интернета, скачивайте софт исключительно с официальных сайтов и регулярно проводите сканирование своего компьютера на наличие вредоносного ПО.

Социальная инженерия и хитрые способы восстановления пароля

Социальная инженерия это уже взлом не программного обеспечения, а сознания человека. Да, звучит довольно странно, но это целая наука, которая позволяет, используя особенности человеческой психики, получать необходимую мошеннику информацию. В сети можно встретить просто огромное количество примеров этого метода, можете сами поискать больше статей на эту тему и ознакомиться с ними – это действительно интересная тема.

Давайте посмотрим, как соц инженерия применяется для получения паролей. Многие из вас знают, что есть много сайтов, на которых можно восстановить свой пароль, ответив на секретный вопрос: девичья фамилия матери, первый автомобиль, любимый цвет, имя домашнего питомца и тому подобное. Даже если вы проявили осторожность и нигде не писали об этом в соц сетях, постороннему человеку (или даже знакомому) будет несложно в том же ВКонтакте познакомиться с вами, войти в доверие и как бы по ходу дела разузнать всю необходимую информацию. Бывают настолько изящные способы, что мошенникам (которые обычно представляются тех поддержкой и усыпляют бдительность специальными приемами) незадачливые пользователи сами сообщают все свои логины и пароли, номера кредитных карт и много других полезных вещей.

Как определить, был ли взломан пароль?

В сети существует несколько ресурсов, выполняющих сверку введенного пароля с базами паролей, которые удалось добыть хакерам. Из них самые популярные:

- https://haveibeenpwned.com

- https://breachalarm.com

- https://pwnedlist.com/query

Если такой поиск по базам паролей обнаружил совпадение с вашими данными для входа, то рекомендуем оперативно сменить свой пароль на новый и причем более надежный, и сложный.

На этом все, если будут вопросы – пишите в комментариях к статье.

prostocomp.net

Как могут взломать ваш пароль

Взлом паролей, какие бы пароли это ни были: от почты, онлайн-банкинга, Wi-Fi или от аккаунтов В контакте и Одноклассников, в последнее время стал часто встречающимся событием. В значительной степени это связано с тем, что пользователи не придерживаются достаточно простых правил безопасности при создании, хранении и использовании паролей. Но это не единственная причина, по которой пароли могут попасть в чужие руки.

В этой статье — подробная информация о том, какие методы могут применяться для взлома пользовательских паролей и почему вы уязвимы перед такими атаками. А в конце вы найдёте список онлайн сервисов, которые позволят узнать, был ли уже скомпрометирован ваш пароль. Также рекомендуем ознакомится со статьёй О безопасности паролей, в которой мы описали, как в максимальной степени обезопасить свои аккаунты и пароли к ним.

Какие методы используются для взлома паролей?

Для взлома паролей используется не такой уж и широкий набор различных техник. Почти все они известны и почти любая компрометация конфиденциальной информации достигается за счет использования отдельных методов или их комбинаций.

Фишинг.

Самый распространённый способ, которым на сегодняшний день «уводят» пароли популярных почтовых сервисов и социальных сетей — фишинг, и этот способ срабатывает для очень большого процента пользователей.

Суть метода в том, что вы попадаете на, как вам кажется, знакомый сайт (тот же Gmail, ВК или Одноклассники, например), и по той или иной причине вас просят ввести ваш логин и пароль (для входа, подтверждения чего-либо, для его смены и т.п.). Сразу после ввода пароль оказывается у злоумышленников.

Как это происходит: вы можете получить письмо, якобы от службы поддержки, в котором сообщается о необходимости войти в аккаунт и дана ссылка, при переходе на которую открывается сайт, в точности копирующий оригинальный. Возможен вариант, когда после случайной установки нежелательного ПО на компьютере, системные настройки изменяются таким образом, что при вводе в адресную строку браузера адреса нужного вам сайта, вы на самом деле попадаете на оформленный точно таким же образом фишинговый сайт.

Как мы уже отметили, очень многие пользователи попадаются на это, и обычно это связано с невнимательностью:

- При получении письма, которое в том или ином виде предлагает вам войти в ваш аккаунт на том или ином сайте, обращайте внимание, действительно ли оно было отправлено с адреса почты на этом сайте: обычно используются похожие адреса. Например, вместо [email protected], может быть [email protected] или нечто подобное. Однако, правильный адрес не всегда гарантирует, что всё в порядке.

- Прежде чем куда-либо ввести свой пароль, внимательно посмотрите в адресную строку браузера. Прежде всего, там должен быть указан именно тот сайт, на который вы хотите зайти. Однако, в случае с вредоносным ПО на компьютере этого недостаточно. Следует также обратить внимание на наличие шифрования соединения, которое можно определить по использованию протокола https вместо http и изображению «замка» в адресной строке, по нажатии на который, можно убедиться, что вы на настоящем сайте. Почти все серьёзные ресурсы, требующие входа в учётную запись, используют шифрование.

Кстати, тут отметим, что и фишинговые атаки и методы перебора паролей (описано ниже) не подразумевают сегодня кропотливой муторной работы одного человека (то есть ему не нужно вводить миллион паролей вручную) — всё это делают специальные программы, быстро и в больших объемах, а потом отчитываются об успехах злоумышленнику. Более того, эти программы могут работать не на компьютере хакера, а скрытно на вашем и у тысяч других пользователей, что в разы повышает эффективность взломов.

Подбор паролей.

Атаки с использованием подбора паролей (Brute Force, грубая сила по-русски) также достаточно распространены. Если несколько лет назад большинство таких атак представляли собой действительно перебор всех комбинаций определённого набора символов для составления паролей определённой длины, то на данный момент всё обстоит несколько проще (для хакеров).

Анализ утекших за последние годы миллионов паролей показывает, что менее половины из них уникальны, при этом на тех сайтах, где «обитают» преимущественно неопытные пользователи, процент совсем мал.

Что это означает? В общем случае — то, что хакеру нет необходимости перебирать несчётные миллионы комбинаций: имея базу из 10-15 миллионов паролей (приблизительное число, но близкое к истине) и подставляя только эти комбинации, он может взломать почти половину аккаунтов на любом сайте.

В случае целенаправленной атаки на конкретную учётную запись, помимо базы может использоваться и простой перебор, а современное программное обеспечение позволяет это делать сравнительно быстро: пароль из 8-ми символов может быть взломан в считанные дни (а если эти символы представляют собой дату или сочетание имени и даты, что не редкость — за минуты).

Обратите внимание: если вы используете один и тот же пароль для различных сайтов и сервисов, то как только ваш пароль и соответствующий адрес электронной почты будут скомпрометированы на любом из них, с помощью специального ПО это же сочетание логина и пароля будет опробовано на сотнях других сайтах. Например, сразу после утечки нескольких миллионов паролей Gmail и Яндекс в конце прошлого года, прокатилась волна взломов аккаунтов Origin, Steam, Battle.net и Uplay.

Взлом сайтов и получение хэшей паролей.

Большинство серьёзных сайтов не хранят ваш пароль в том виде, в котором его знаете вы. В базе данных хранится лишь хэш — результат применения необратимой функции (то есть из этого результата нельзя снова получить ваш пароль) к паролю. При вашем входе на сайт, заново вычисляется хэш и, если он совпадает с тем, что хранится в базе данных, значит вы ввели пароль верно.

Как несложно догадаться, хранятся именно хэши, а не сами пароли как раз в целях безопасности — чтобы при потенциальном взломе и получении злоумышленником базы данных, он не мог воспользоваться информацией и узнать пароли.

Однако, довольно часто, сделать это он может:

- Для вычисления хэша используются определенные алгоритмы, в большинстве своем — известные и распространенные (то есть каждый может их использовать).

- Имея базы с миллионами паролей (из пункта про перебор), злоумышленник также имеет и доступ к хэшам этих паролей, вычисленным по всем доступным алгоритмам.

- Сопоставляя информацию из полученной базы данных и хэши паролей из собственной базы, можно определить, какой алгоритм используется и узнать реальные пароли для части записей в базе путем простого сопоставления (для всех неуникальных). А средства перебора помогут узнать остальные уникальные, но короткие пароли.

Как видите, маркетинговые утверждения различных сервисов о том, что они не хранят ваши пароли у себя на сайте, не обязательно защищают вас от его утечки.

Шпионские программы (SpyWare).

SpyWare или шпионские программы — широкий спектр вредоносного программного обеспечения, скрытно устанавливающегося на компьютер (также шпионские функции могут быть включены в состав какого-то нужного ПО) и выполняющего сбор информации о пользователе.

Помимо прочего, отдельные виды SpyWare, например, кейлоггеры (программы, отслеживающие нажимаемые вами клавиши) или скрытые анализаторы траффика, могут использоваться (и используются) для получения пользовательских паролей.

Социальная инженерия и вопросы для восстановления пароля.

Как говорит нам Википедия, социальная инженерия — метод доступа к информации, основанный на особенностях психологии человека (сюда можно отнести и упоминавшийся выше фишинг). В Интернете вы можете найти множество примеров использования социальной инженерии (рекомендуем поискать и почитать — это интересно), некоторые из которых поражают своей изящностью. В общих чертах метод сводится к тому, что почти любую информацию, необходимую для доступа к конфиденциальной информации, можно получить, используя слабости человека.

Приведём лишь простой и не особо изящный бытовой пример, имеющий отношение к паролям. Как вы знаете, на многих сайтах для восстановления пароля достаточно ввести ответ на контрольный вопрос: в какой школе вы учились, девичья фамилия матери, кличка домашнего животного… Даже если вы уже не разместили эту информацию в открытом доступе в социальных сетях, как думаете, сложно ли с помощью тех же социальных сетей, будучи знакомым с вами, или специально познакомившись, ненавязчиво получить такую информацию?

Как узнать, что ваш пароль был взломан?

Ну и, в завершение статьи, несколько сервисов, которые позволяют узнать, был ли ваш пароль взломан, путем сверки вашего адреса электронной почты или имени пользователя с базами данных паролей, оказавшихся в доступе хакеров. (Нас немного удивило, что среди них слишком значительный процент баз данных от русскоязычных сервисов).

- https://haveibeenpwned.com/

- https://breachalarm.com/

- https://pwnedlist.com/query

Обнаружили свой аккаунт в списке ставших известных хакерам? Имеет смысл поменять пароль.

Надеемся на то, что данный материал окажется полезным для вас. Если остаются вопросы, или имеются дополнения, пишите в комментариях.

Источник: remontka.pro

comservice-chelny.ru

Пароли » Техподдержка Prihod.ru

Самое слабое звено онлайн-безопасности — ваш пароль. Это ключ к вашему сайту, электронной почте, учётным записям в социальных сетях и любым другим онлайн-сервисам. Если ваш пароль легко угадать, ваши данные в опасности.

Стоит злоумышленнику отгадать ваш пароль, и он может удалить все ваши записи. Он может обезобразить ваш сайт. Он может прочитать ваши сообщения электронной почты или воспользоваться вашим электронным адресом и представиться вами. Он может разрушить всё, на что было потрачено столько времени.

Используйте хорошие пароли

Пароль должен легко запоминаться и трудно подбираться. Случайный набор цифр и букв сложно отгадать, но его сложно запомнить. Маловероятно, что вы забудете дату своего рождения или кличку своего питомца, однако эти данные плохо подходят для пароля, поскольку о них можно догадаться или найти где-либо.

На Prihod.ru можно использовать длинный пароль из любой комбинации букв, цифр и спецсимволов, поэтому сохранность вашего пароля (и вашего сайта) зависит от вас.

Чтобы выбрать легко запоминающийся пароль, который сложно подобрать, начните с одного-двух слов, которые легко произносятся и отсутствуют в словарях. Легче запомнить произносимое слово, чем случайный набор букв. Затем вставьте несколько цифр, заглавных букв или специальных символов.

Можно использовать пароль-фразу – целое предложение, например, цитату или отрывок из песни, а лучше скомбинировать из разных отрывков (3-5 слов). Пароль-фразу труднее подобрать, и в то же время легко запомнить. Пароль-фразу дольше набирать, но это более безопасно, особенно если вы приправите её случайными цифрами и спецсимволами.

Тем не менее, полезность хорошего пароля определяется количеством сайтов, на которых вы его используете. Если вы используете один и тот же пароль на всех сайтах, вероятность компрометации вашего пароля возрастает.

Вместо того, чтобы держать десяток паролей в голове или в текстовых файлах, используйте программы для хранения паролей. Такие программы прячут все данные за одним паролем. Один пароль может быть настолько случайным и сложным, насколько вы захотите.

Для хранения своих паролей можно использовать следующие программы:

- Keepass – бесплатная программа с открытыми исходными текстами. Работает под управлением Windows, Mac и Linux.

- LastPass – Бесплатный сервис с дополнительными платными возможностями. Работает со всеми распространёнными операционными системами, браузерами и мобильными устройствами.

- 1Password – Платная программа. Работает под управлением Windows, Mac, iOS, поддерживаются все распространённые браузеры.

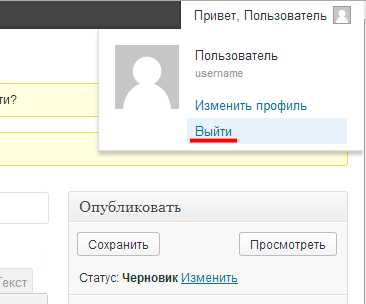

Выходите из системы на общем компьютере

Вы можете защитить свою учётную запись выйдя из системы после окончания работы. Это особенно важно, когда вы работаете на компьютере, который также используется другими людьми. Если не выйти, кто-нибудь может просмотреть журнал в браузере и перейти в консоль Prihod.ru, получив доступ к вашей учётной записи.

Чтобы выйти из системы, выберите пункт Привет, <ваше имя> → Выйти , расположенной в правом верхнем углу любой страницы Prihod.ru.

Обязательно сделайте выход после окончания редактирования!

Безопасное управление сайтом с несколькими пользователями

Prihod.ru предоставляет богатую многопользовательскую платформу. У каждого сайта есть один владелец, а пользователей может быть много – это идеальный вариант для сайтов с несколькими авторами.

Распределение нагрузки означает и разделение ответственности. Вот почему на Prihod.ru можно дать различные роли разным пользователям своего сайта. Роль определяет уровень доступа пользователя. Подробнее о ролях пользователей читайте здесь.

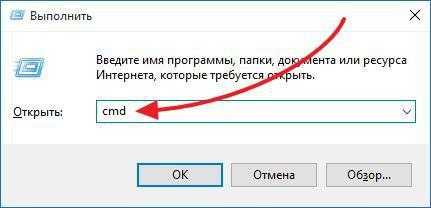

Как поменять пароль от профиля

1. В консоли вашего сайта перейдите в Пользователи — Ваш профиль.

2. Перейдите в нижнюю часть страницы до области Новый пароль и впишите новый пароль в оба поля. Нажмите кнопку Обновить профиль.

Восстановление пароля

В форме авторизации Prihod.ru нажмите на ссылку Забыли пароль?, введите в появившееся поле имя пользователя или e-mail. На ваш e-mail будет выслано письмо с дальнейшими инструкциями.

Просмотрено (2437) раз

support.prihod.ru

Что значит ваш пароль был скомпрометирован, при смене и входе на сайт? Что делать, меня взломали?

О, если система выдает предупреждение о пароле, без внимания это оставлять никак нельзя, смысл слова компромат понимаете, то есть личная тайна оказалась в чужих руках и эта фраза о скомпрометированном пароле означает , что пароль знают чужие люди.Ваш пароль почти подобран хакерами и если сейчас они не смогли им воспользоваться, то следующая попытка будет удачной, срочно меняйте все свои пароли.

Скомпрометированный пароль использовать невозможно. Это значит, он либо слишком доступный ввиду своей простоты либо имеются подозрения на попытку хакерского взлома вашего входа по паролю.

Есть вариант и вовсе неприятный- по итогам проверки ваш тайный код для входа на сайт оказался в руках хакеров в их базе данных.

Это означает, что пароль необходимо менять как можно скорее. И желательно заменить его на более сложный, потому что по всей видимости предыдущий попал в сеть или имеется в хакерской базе для взлома. У меня такое случалось пару раз, я грешу на вход с устройства, где был вирус. Всегда проверяйте по возможности устройства на вирусы, и если позволяет память — не сохраняйте пароль на устройстве. Делайте привязку аккаунта к мобильному телефону, чтобы было надежнее.

Взломали значит пароль.

Но у меня была иная ситуация, заходил на один и тот же сайт, но с разных компьютеров в итоге системе показалось что мой пароль взломан и выскочило предупреждение о том что пароль пора менять.

Если есть возможность привяжите пароль к номеру телефона.

Если при вводе пароля на каком либо из сайтов вам высветилось данное сообщение о компрометации пароля — вам в обязательном порядке будет нужно изменить этот пароль.

Притом не только на этом сайте а на всех других также где вы его вносили в качестве своего пароля.

Всё потому что данная комбинация вашего пароля уже числится в хакерских базах созданных для взлома или даже когда то уже использовалась.

Чтобы в дальнейшем случайно и неожиданно не возникло проблем со взломом — скомпрометированный пароль уже лучше никогда не использовать, да и можно для себя отметить на заметку что под данным паролем возможен взлом в дальнейшем.

Все просто — ваш пароль «срисовали» — угадали, подобрали, взломали. Но если вы видите это сообщение, значит вы все таки вошли в свой аккаунт, получается ваш пароль хотя и уже знают, но еще не сменили. Чаще всего это дело времени. Подборами паролей занимаются боты, а меняют уже живые люди. Так вот видимо злоумышленник, на которого работает эта программа взлома, пока еще не онлайн (или ему просто некогда) но программа защиты вашего ресурса, уже распознала это и дала вам знать. Срочно меняйте пароль!

faston24.ru