Что делать, если взломали сайт. Рекомендации. Постоянно взламывают сайт

Взлом сайта. Что делать, чтобы не взломали сайт?

Взлом сайта – серьезная проблема для его хозяина. В сети постоянно взламывают сайты. Кто-то взламывает для того, чтобы заработать на этом, кто-то мстит веб-мастерам или просто оттачивает свое хакерское мастерство.

Заработать на взломе сайтов просто:— Слив и продажа БД сайта.— Продажа шаблона сайта.— Размещение рекламы и вирусов на сайте.

Сайт работает и радует своего хозяина достойным заработком. Но, вдруг сайт ломают. В исходный код страниц вшивают java скрипт, который рассылает вирусы. Сайт блокируют ПС – Гугл и Яндекс и в итоге траф исчезает, также как и доверие посетителей к сайту. Это не самое страшное. Сайт могут удалить или очистить БД или еще что-то, что может сделать предыдущую работу над сайтом бесполезной. Представьте, как обидно потерять все. В сайт постоянно вкладываются деньги, пишутся статьи или покупаются где-нибудь… В таком случае, к чему всё это создание сайтов, если результаты ваших трудов идут в мусорную корзину?

Есть такие хитрые взломы, что код активируется только когда приходишь на сайт по поисковому запросу с ПС. Одним словом, если зайти как веб-мастер и посмотреть, то вирус не видно 🙂 Поэтому неплохо было бы добавить сайт в инструменты для веб-мастеров Яндекс и Гугла. Если на сайте обнаружиться потенциально опасный код, вам придет оповещение об этом.

Нет 100% защиты от взлома, но есть простые меры предосторожности, которые должны предпринимать веб-мастера:

1. Не храните пароли от ФТП в ФТП менеджерах. Даже если программа обещает, что все безопасно – не верьте.

2. Пользуйтесь обновленными антивирусами.

3. Всегда обновляйте движок сайта и модули до актуальной версии. В CMS часто находят различные уязвимости и баги. Постоянно проверяйте новости движков, чтобы вовремя обезопасить свой сайт от взлома.

4. Никому не давайте пароли от ФТП, хостинг-аккаунтов, админ-панелей и т.д. Даже друзьям 🙂

5. Иногда полезно менять пароли от всего, что помогает получить доступ к сайту.

6. Если вы ведете блог или активно участвуете в жизни какого-либо форума, не стоит показывать свои сайты. Потому что на 10 друзей может найтись один враг. А на 100 врагов – один злоумышленник, который может взломать ваш сайт не только ради корыстных целей, а и просто так – поржать.

7. Если есть почтовый ящик, через который можно получить доступ к сайту, то максимально обезопасте его от взлома. Поставьте сложный пароль, сложный ответ на вопрос, и сложный метод восстановления доступа и вспоминание пароля и т.д.

Даже если сайт взломали, у вас все должно быть для отката — бэкап файлов и базы данных. Если вы не делаете бэкапы – последствия взлома могут быть катастрофичными.

Помните: взломать можно любой сайт.

7bloggers.ru

Что делать, если взломали сайт? Быстрее действовать!

Давайте сегодня поговорим об одной очень важной теме – что делать, если ваш сайт взломали, как исправить ситуацию, восстановить утерянные данные и доступ, а также как избежать взломов интернет-ресурса в дальнейшем.

Наверняка каждый из вас сталкивался с такой ситуацией или хотя бы слышал о ней. В любом случае, эта проблема очень актуальна, поэтому, я считаю, что она будет интересна широкому кругу читателей блога.

Как и зачем взламывают сайты

Прежде всего, давайте разберемся, для чего вообще злоумышленники взламывают сайты. Чаще всего это делается из вредности: юные (или не очень) хакеры желают или испытать программы-взломщики, или свои собственные силы, или хотят, чтобы кому-то было плохо, или просто «от нечего делать». В любом случае, какой-то серьезной причины для взлома сайта у них нет.

Второй вариант – борьба с конкурентами. Интернет быстро развивается, и все хотят занять позиции в ТОПе поисковых систем, но число мест там сильно ограничено. Разумеется, для достижения цели нерадивые вебмастера идут даже на крайние меры, такие как взлом сайта их конкурента.

Третья причина хакерской деятельности — захват контроля над сайтом. Делается это чаще всего для того, чтобы изменить содержимое сайта на свое, например, заполнить его вирусными программами. Когда пользователи зайдут на взломанный ресурс, то на их компьютер «залезет» троянская программа, если ее не перехватит антивирусник. Так же, часто бывает что после получения доступа к сайту просто ставятся скрытые ссылки на внешние ресурсы которые визуально не видны, владельцы не сразу замечают что их сайт используют для передачи ссылочного веса.

Теперь обсудим, как взламываются сайты. Способов довольно много, но мы выберем самые популярные.

Самый просто способ сделать это используя специальную программку, которая перебирает различные комбинации паролей (генератор паролей), подобных софтов сейчас очень много. Через какое-то время нужная комбинация будет найдена, и злоумышленники получат доступ к сайту.

Если в вашем браузере или FTP-менеджере стоит функция запоминания пароля, то это делает вас уязвимыми, потому что часто помогает взломщику. Если вы используйте какую-либо CMS, то наличие уязвимости в движке сайта, сразу же обнаруживается хакерами при исследовании подобных движков.

Реже используют более изощренные методы. Самыми опасными взломами считаются те, при которых используются SQL-инъекции – мини-запросы, повышающие привилегии хакера, позволяя ему получать несанкционированный доступ к сайту.

Что делать? Первые действия при взломе сайта

Если ваш сайт взломали, то следует незамедлительно принять ряд мер.

Первым делом проверьте свой компьютер на наличие вирусов, особенно – троянских программ. Если ваш сайт взломали и поместили вместо основного содержимого вирусы, то наверняка вы стали их первой жертвой. Или же ваш компьютер был заражен раньше, а пароли, хранящиеся в вашем браузере, были похищены злоумышленниками (так они и получили доступ к вашему сайту).

Второе действие, которое нужно выполнить – свяжитесь с вашим хостингом и сообщите о взломе, возможно, тех. поддержка вам даст какие-то полезные сведения.

Если вы все еще можете войти в админ-панель сайта, то срочно меняйте пароль, если нет – восстановите доступ к сайту с помощью бек-апов (резервные копии файлов сайта). Вот почему так важно поддерживать резервное копирование ваших данных. Восстановив сайт из бек-апа, срочно меняйте пароль на более сильный.

Как избежать взломов в дальнейшем

Есть ряд мер, которые помогут вам избежать взломов сайта в дальнейшем.

- Используйте только сложные пароли к аккаунтам хостинга и админ-панели сайта, а не пароли вида «12321», «555» или «vasya».

- Периодически заменяйте старый пароль на новый.

- Своевременно обновляйте вашу CMS, плагины и другой софт в котором могут быть уязвимости.

- Старайтесь не сохранять пароль в браузерах, а постоянно набирайте его вручную при заходе на сайт. Также рекомендуется нигде на компьютере не писать и не хранить пароль.

- Не используйте одинаковые пароли для различных сервисов (почты, админ-панели, хостинга и т.д.)

- Не используйте бесплатные хостинги – взломать их не составляет труда.

- Установите на компьютер антивирусник и постоянно обновляйте его базы вирусов. Это поможет вам избежать заражения вирусными троянами, ворующими ключи и другие персональные данные.

- Никогда не сохраняйте ваши пароли на компьютерах друзей, родственников, ноутбуках папы, мамы, бабушки, старшей сестры, сводного брата, лучшего друга, «первой любви» и т.д.

Сейчас взломать рядовой сайт – раз плюнуть, поэтому старайтесь принять меры, которые усложнят жизнь хакерам. Если же ваш сайт все-таки взломали, обязательно примите меры по восстановлению доступа.

Данная статья обобщенная, в будущем мы расскажем о повышении безопасности на конкретном примере движка WordPress.

great-world.ru

Как и почему взламывают сайты, как избежать взлома сайта

Когда вы закончите с циклом этих статей, я гарантирую, что ваш сайт на WordPress или любой другой будет защищен от хаков и взломов. Как же я могу это гарантировать. Позвольте мне сказать так, вы будете обладать знаниями, необходимыми для обеспечения безопасности вашего сайта.

Нет такой вещи, как защита от дурака. Существуют определенные меры, которые вы можете предпринять, чтобы значительно снизить вероятность того, что ваш сайт станет жертвой взломом или атак.

Очень часто сайты, а особенно на WordPress попадают под угрозу взлома, поэтому вы должны инвестировать в хорошие методы обеспечения безопасности. Я дам вам небольшое резюме уязвимостей WordPress, прежде чем мы обсудим конкретные меры по укреплению вашего сайта.

Как взламывают сайт на Wordpress, причины взлома сайта

WordPress сам по себе имеет мало уязвимостей, и когда они обнаруживаются, они быстро исправляются с обновлением. Но вы должны принимать во внимание, что у вас есть методы увеличить безопасность вашего сайта, а иногда вы сами можете стать причиной его уязвимости. Стороннее программное обеспечение, которое обычно работает на веб-сайтах WordPress, скорее всего сделает ваш сайт жертвой взлома из-за ошибок других людей.

51% всех взломанных сайтов в 2012 году были скомпрометированы темами или плагинами, которые они использовали. 41% были взломаны, потому что они выбрали неправильный хост, и в результате их сайты были взломаны.

Запустить простой сайт WordPress и обеспечить его безопасность не слишком сложно. Но когда вы добавляете сторонние плагины и должны поддерживать свой домен с нужным хостом, это становится немного сложнее.

Я читал много сообщений в блоге успешными веб-предпринимателями, которые были по существу деловыми мужчинами и женщинами, которые занимались своим бизнесом в Интернете. И когда их онлайн-проекты стали успешными, они стали мишенями. Хотя, не обязательно, чтобы ваш сайт был успешным или даже имел некоторый трафик, чтобы он стал целью.

Люди, которые взламывают сайты, используют автоматические инструменты, которые позволяют им искать сотни и тысячи уязвимых сайтов. Ваш сайт может быть одним из тех сотен. Поэтому, даже если ваш сайт не пользуется популярностью, вы все равно можете стать мишенью.

Теперь многие веб-предприниматели знают о необходимых стандартах безопасности и мерах, необходимых для обеспечения безопасности своих сайтов и онлайн-бизнеса. Но сегодня самое замечательное в WordPress и в Интернете - вам больше не нужно быть экспертом или веб-разработчиком, чтобы создать сайт. И создать сайт совсем не сложно в наше время, это очень просто.

Сделать сайт посещаемым - это более сложная задачае. Но сделать его безопасным, особенно для нетехнических опытных веб-предпринимателей, чья основная деятельность связана не с разработкой, является довольно сложной задачей.

И конечно, они могли бы нанять веб-разработчика для помощи. Но минус этого подхода в том, что многие мелкие компании процветают за счет снижения издержек. И использование веб-разработчика, который взимает 100 долларов в час, не соответствует их финансовым возможностям.

Почему необходимо защитить сайт от взлома

Профессионал в области веб-безопасности всегда является предпочтительным вариантом, но, к сожалению, не все имеют необходимый доход, чтобы обеспечить этот расход. И может быть, все в порядке, может быть, нет. Но решающим фактом является то, что мы должны признать, что даже мелкие предприятия собирают конфиденциальную личную информацию, включая такие вещи, как адрес вашего проживания, данные вашей кредитной карты, номера телефонов и идентификаторы электронной почты.

Не только информация вашего клиента подвержена риску из-за небрежного отношения к безопасности, но и тот самый бизнес, который вы создали или потратите много времени на создание. Создание бизнеса в Интернете - довольно сложная задача, ваш успех зависит от ряда факторов, которые включают репутацию бренда и то, что Google думает о вашем сайте. И поверьте мне, никто не будет иметь благоприятного взгляда на ваш бизнес или ваши услуги, если ваш сайт отключится или станет жертвой атаки / взлома.

Принимая во внимание все это, какие шаги вы можете предпринять «веб-предпринимателю», чтобы сделать сайт безопасным?

Этот пост в первую очередь предназначен для людей, чья основная деятельность не связана с онлайн-бизнесом. Он нацелен на людей, которые начинают бизнес, который частично или в значительной степени основывается на нахождении в сети. И так как более 65% веб-ресурсов принадлежит WP, а WordPress - это CMS для небезопасного веб-предпринимателя, я сосредоточу свои усилия на том, чтобы вооружить вас знаниями, чтобы ваш сайт WordPress был самым безопасным.

freehtmlthemes.ru

что это, кому и зачем нужно, как защититься

Положительная репутация в поисковых системах без помех от недоброжелателей возможна с Семантикой!

Мы выпустили новую книгу «Контент-маркетинг в социальных сетях: Как засесть в голову подписчиков и влюбить их в свой бренд».

Подпишись на рассылку и получи книгу в подарок!

Взлом сайта — получение третьими лицами конфиденциальной информации о сайте: данные администратора, персональная информация пользователей.

Больше видео на нашем канале - изучайте интернет-маркетинг с SEMANTICA

Чтобы понять, что такое взлом сайта, разберем простую аналогию. Каждый из нас заботится о безопасности собственного дома. С этой целью мы ставим железные двери, устанавливаем надежные замки, используем сигнализацию. Однако злоумышленники обходят их и проникают внутрь. И вдобавок провернули махинацию с документами. Переписали квартиру на себя. Теперь у вас нет доступа к собственному жилищу, все что было внутри, стало собственностью мошенников. Аналогичным образом осуществляется и взлом сайта: мошенники присваивают его себе и используют всю информацию и данные.

Сегодня есть 2 типа взлома: целевой и массовый. При первом мошенники взламывают конкретный интернет-ресурс, например, с целью получения конфиденциальной информации о клиентах. При втором взломе мошенники стараются получить доступ к максимальному числу ресурсов, чтобы использовать их для реализации собственных целей.

Зачем взламывают сайты

Злоумышленники делают это, чтобы без особых трудов получить анонимный и бесплатный хостинг. В дальнейшем с помощью данного хостинга, в границах взломанного ресурса, они могут рассылать спам, выполнять любые скрипты, какие только вздумается, размещать информацию любого характера. Также после взлома они автоматически получают доступ к пользователям сайта/клиентам/заказчикам и так далее. После этого можно заразить компьютеры пользователей вирусами или же перенаправить их на сайты мошенников.

Взламывают вебсайты и тогда, когда они кому-то мешают. Таким образомы пытаются избавиться от конкурентов в поисковых системах. Достаточно удалить/заменить нужный контент и позиции сайта стремительно полетят вниз.

Помимо этого, через взломанные сайты в дальнейшем можно выполнять атаки DDoS, взламывать другие интернет-ресурсы, запускать и рассылать программы, приносящие вред посетителям или вирусные приложения и так далее. Таким образом, поле действий злоумышленников более чем широкое.

Что делать, если сайт взломали

Все данные сайта находятся под угрозой — персональная платежная информация, клиентская база, файлы портала и т. д.

Прежде всего, необходимо проверить свой код сайта на уязвимость, если она есть — немедленно закройте ее. Учтите и то, что единожды взломав ресурс, хакеры обязательно оставят себе лазейку для повторного взлома. Нужно выполнить комплексный анализ сайта, доверив это дело высококвалифицированному профессионалу. Только он сможет вычислить подобные ходы злоумышленников и перекрыть им кислород.

Разберем пошаговую инструкцию ваших действий, при обнаружении взлома:

- Проверьте свой компьютер или ноутбук, нет ли в нем вирусов. Для этого можно использовать как дорогостоящие платные антивирусные программы, так и их бесплатные аналоги, которые есть в свободном доступе.

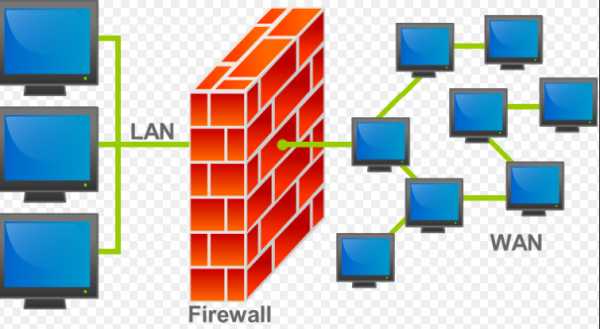

- Скачайте и установите программу «FireWall». Это позволит закрыть доступ для проникновения программы злоумышленников, способной причинить вред оборудованию. ФайрВолл можно сказать платный или бесплатный, они одинаково эффективны.

- Сообщите своему провайдеру хостинга о случившемся. Скорее всего, взломан не только ваш ресурс, но и другие сайты, которые размещены на том же сервере. Попросите провайдера осуществить анализ взлома, выявить причины.

- Измените все свои пароли, абсолютно ко всем ресурсам и разделам.

- Сообщите посетителям своего сайта/клиентам/заказчикам о случившемся и о том, что они должны быть осторожны.

- Посоветуйте им изменить пароль от личного кабинета на вашем сайте.

- Выполните бэкап имеющихся данных и файлов.

- Выполните проверку файла типа .htaccess. Чаще всего хакеры изменяют его код, чтобы перенаправлять пользователей на свои ресурсы.

- Подготовьтесь к тому, что возможно придется удалить имеющиеся файлы. Злоумышленники могли спрятать код доступа в одном из файлов, поэтому их придется удалить. В дальнейшем восстановить файлы можно будет с помощью сделанного бэкапа.

- Выполните обновление по новейшей версии CMS.

Как защитить сайт от взлома

Чтобы понять, как защитить свой сайт, необходимо рассмотреть основные способы взлома и методы противостояния им.

- Устанавливайте хорошие антивирусы. Самая распространенная причина взлома — вирусное ПО на компьютере администратора.

- Придумывайте сложные пароли для панели администрирования, FTP-клиента. Чем он проще, тем выше вероятность, что злоумышленник пароль просто подберет.

- Регулярно обновляйте CMS. Никто не застрахован от уязвимостей. Следите за актуальностью версии CMS, чтобы хакер не смог воспользоваться уязвимостями системы.

- Размещайте один сайт на хостинге. Взломав один ресурс, мошенник получит доступ и к остальным порталам, использующим этот же аккаунт для FTP.

Восстановить сайт после атаки сложно. Проще этого не допустить. Держите все данные в секрете и не доверяйте посторонним людям.

semantica.in

Зачем взламывают сайты

Прошли времена, когда сайты взламывали ради спортивного интереса. Сейчас главная цель — это заработок, причем не на хлеб с маслом, а на спорткар (прибыль исчисляется десятками, а то и сотнями тысяч долларов в месяц). Поэтому многие опытные программисты переходят на «темную сторону».

Деньги зарабатывают с помощью кражи и продажи конфиденциальных данных, впаривания фальшивых программ, эксплуатации аппаратных ресурсов пользователя, вымогательства и шантажа.

В процессе взлома и эксплуатации взломанного ресурса участвует несколько групп людей: разработчики вредоносного кода, продавцы и арендаторы вредоносного ПО, хакеры, вебмастеры. В центре этого винегрета находится сайт, являющийся площадкой для распространения вредоносного ПО. И чем больше и платежеспособнее аудитория сайта, тем привлекательнее он для хакера.

В зону риска в основном попадают сайты с посещаемостью от нескольких тысяч человек в сутки. А уж на счет сайтов с десятками и сотнями тысяч посетителей не приходится сомневаться. Хакер сделает все возможное, чтобы укрепиться на высокопосещаемых серверах. «Мелочевку» также взламывают, но используют, обычно, в качестве промежуточных звеньев или вспомогательных инструментов взлома крупных сайтов.

Рассмотрим в общих чертах процедуру взлома, заражения сайта и последствия. После взлома на страницах сайта размещается вредоносный код, который загружается определенным группам пользователей (или всем подряд). Данный вредоносный код через уязвимость в приложении или плагине браузера заражает операционную систему. Вредоносный код может

- превратить компьютер пользователя в боевую единицу ботнета,

- красть пароли и др. конфиденциальную информацию,

- показывать пользователю рекламу,

- шантажировать пользователя,

- впаривать ему лжесофт, наподобие очередного суперантивируса или мегаускорителя интернета и т.п.

Данная схема реализуется посредством размещения на страницах взломанного сайта iframe или javascript кода, в котором, через серию редиректов, выполняется загрузка вредоносного кода (на хакерском жаргоне это называется «лить трафик на связки»).

Часто на взломанном сайте кроме iframe/js появляется мобильный редирект. Данный вид бизнеса расцвел в тот момент, когда появились партнерские программы, щедро выкупающие посетителей, приходящих с мобильных платформ. Выкупленным посетителям партнерки демонстрируют рекламу или засылают вредоносный код на мобильное устройство.

Еще один популярный вариант эксплуатации взломанного сайта с ненулевыми показателями PR и тИЦ — это SEO-паразитирование. За счет взломанных сайтов поднимают SEO показатели другим сайтам, а затем на них продают ссылки/статьи или используют для распространения вредоносного ПО. Наиболее частый вариант SEO-паразитирования — это размещение невидимых ссылки, рекламных статей или дорвеев на несколько тысяч страниц.

К сожалению, в подавляющем большинстве случаев, вопросами безопасности сайта и защиты от взлома владельцы сайта начинают заниматься слишком поздно, по сути уже по факту взлома. Отсутствие осведомленности владельца сайта о существовании проблемы информационной безопасности, уязвимостях на сайте и последствиях взлома может навредить как бизнесу владельца сайта в целом, так и посетителям сайта в частности. Поэтому наша рекомендация — осознать данную проблему и провести мероприятия по усилению защиты сайта заблаговременно.

---

Вы всегда можете обратиться к специалистам для лечения сайта от вирусов, а также установки защиты на сайт.

Обсуждаем и комментируем

revisium.com

Что делать если взломали сайт

Если ваш сайт взломали, самое простое решение – обратиться к специалистам. Но если вы чувствуете в себе силы и у вас достаточно свободного времени можно восстановить работу сайта самостоятельно.Ниже мы попытались максимально описать последовательность действий при взломе сайта.

Итак — “Путь настоящего ниндзя” или какие меры можно принять самостоятельно.

1. Сохраняйте спокойствие2. Проверьте свой компьютер и компьютеры людей работающих с сайтом3. Поменяйте пароли к сайту4. Сделайте резервную копию5. Свяжитесь с хостинговой компанией6. “Простой вариант”7. Проверка файлов на содержание вредоносного кода8. Сделайте резервную копию9. Обновляемся10. Опять меняем пароли11. Установите защиту вашего сайтаНекоторые рекомендации

1. Сохраняйте спокойствие.

Вам необходимо сохранять спокойствие, чтобы не наделать ошибок и исправить последствия взлома. Ваш сайт уже взломали. Смиритесь. Необходимо починить сайт и предотвратить взлом в дальнейшем.Мы серьезно. Глубоко вздохните и приступайте к работе.

Вам необходимо сохранять спокойствие, чтобы не наделать ошибок и исправить последствия взлома. Ваш сайт уже взломали. Смиритесь. Необходимо починить сайт и предотвратить взлом в дальнейшем.Мы серьезно. Глубоко вздохните и приступайте к работе.

2. Проверьте свой компьютер и компьютеры людей работающих с сайтом.

Часто причиной взлома являются троянские программы на вашем компьютере ворующие пароли от FTP/WEB/SSH доступа от вашего сайта.Установите антивирус на компьютер. Скачайте последние обновления и проведите ПОЛНУЮ проверку вашей системы.Если у вас нет антивируса, можно воспользоваться любой бесплатной версией (к примеру, DrWeb CureIt).

3. Поменяйте пароли к сайту.

Необходимо поменять все пароли доступа к сайту. Хостинг, FTP, SSH, База данных – абсолютно все. Выбирайте сложные пароли. Избегайте паролей типа: 12345, qwery, 01011980. Лучше если ваши пароли будут содержать прописные, заглавные буквы и цифры.Запишите их. Не давайте никому без необходимости.

Необходимо поменять все пароли доступа к сайту. Хостинг, FTP, SSH, База данных – абсолютно все. Выбирайте сложные пароли. Избегайте паролей типа: 12345, qwery, 01011980. Лучше если ваши пароли будут содержать прописные, заглавные буквы и цифры.Запишите их. Не давайте никому без необходимости.

4. Сделайте резервную копию.

Если база данных и файлы сайта все еще на месте, сохраните их. Они вам могут понадобится для: выяснения причин, поиска зараженных и поврежденных файлов или в случае неудачной попытки восстановить работу сайта.Пометьте копию как “Копия взломанного сайта”.

5. Свяжитесь с хостинговой компанией.

Обычно хостинг компании сами делают резервные копии сайтов клиентов. Не стоит сильно надеяться, но в вашем случае все меры хороши. Попытка не пытка.Спросите у них за какие даты у них есть копии вашего сайта и если у них есть датой МЕНЬШЕ даты взлома, попросите восстановить.Если сайт восстановил работу, принимайте наши поздравления, вы отделались легким испугом. Но работа еще не закончена переходите сразу к пункту 8.

6. “Простой вариант”.

Если вы знаете какая версия CMS, плагинов, модулей и тем использовалась у вас на сайте можно сделать следующее:

- Удалите все файлы из директории вашего сайта. Вы ведь сделали резервную копию?

- Возьмите дистрибутив вашей CMS и запишите в директорию сайта. Скачать дистрибутив обязательно с официального сайта разработчиков.

- Восстановите конфигурационные файлы из резервной копии.Для WordPress это файл wp-settings.phpДля Joomla это файл configuration.phpА так же файл .htaccess

- Проверьте файл .htaccess на предмет взлома. Часто этот файл используют хакеры для перенаправления заходов с поисковых систем или мобильных устройств на другие сайты. Проверки “дописки” в начале и конце файла на наличие redirect’ов на неизвестные вам сайты.

Проверьте открывается ли сайт. Если открывается, примите поздравления. Теперь можно зайти в “админку” и установить недостающие плагины и модули необходимые для нормальной работы сайта. Но работа еще не закончена переходите сразу к пункту 8.

7. Проверка файлов на содержание вредоносного кода.

Теперь начинается основная часть работы. Вам предстоит найти и удалить весь вредоносный код.Вы можете воспользоваться нашими услугами или сделать это самостоятельно, но это может занять ДЛИТЕЛЬНОЕ время.Основная проблема в том, что для этой работы не подойдут обычнее антивирусы. Принцип их работы максимально обеспечить безопасность посетителя вашего сайта. Поэтому зараженный файл они просто “бьют” на этапе загрузки страницы.Вам же необходимо найти “врезки” вредоносного кода. Аккуратно, как хирург, вырезать вставленный хакером код, сохранив при этом функциональность скриптов.Быстрее проверить наличие кода в резервной копии, которую вы создали. А уже обнаружив поврежденные файлы исправить их непосредственно на хостинге.Для поиска кода можно воспользоваться программой aibolit. Но она вам только подскажет подозрительные участки кода ничего сама не исправив. Решать вредоносный код или нормальный придется вам.Если текст на этой картинке для вас непонятен, даже не пытайтесь сделать это сами.

Troj/JSRedir-LH

Заказать удаление вирусов с сайта и защиту от взлома вы можете у нас, заполнив форму заявки справа на этой странице.

8. Сделайте резервную копию.

Не надейтесь на хостинг. В нужный момент резервной копии может не оказаться.Перед дальнейшей действиями необходимо сделать резервную копию файлов и базы данных.Назовите копию “Рабочий сайт”.

9. Обновляемся.

Теперь когда ваш сайт восстановлен необходимо обновить все используемое программное обеспечение. Саму систему управления, темы, плагины, модули – все по максимуму.Дело в том, что система управления сайтом это такое же программное обеспечение как и Windows на вашем компьютере.Рано или поздно в программном обеспечении находят уязвимости, которые используются хакерами для распространения вирусов и подобной гадости.Выполнить обновление можно через “админку” сайта предварительно прочитав инструкцию по установке на сайте производителя.В случае неудачи у вас же есть резервная копия?Запомните, что за обновлениями надо постоянно следить.

Теперь когда ваш сайт восстановлен необходимо обновить все используемое программное обеспечение. Саму систему управления, темы, плагины, модули – все по максимуму.Дело в том, что система управления сайтом это такое же программное обеспечение как и Windows на вашем компьютере.Рано или поздно в программном обеспечении находят уязвимости, которые используются хакерами для распространения вирусов и подобной гадости.Выполнить обновление можно через “админку” сайта предварительно прочитав инструкцию по установке на сайте производителя.В случае неудачи у вас же есть резервная копия?Запомните, что за обновлениями надо постоянно следить.

10. Опять меняем пароли.

Вам необходимо поменять пароли после того как ваш сайт очищен. Так что если вы поменяли пароли при обнаружении взлома, поменяйте еще раз.

11. Установите защиту вашего сайта.

Мы предлагаем установить защиту от взлома на Ваш сайт. Это не дорогая услуга позволит вам забыть о проблемах взломов и заниматься бизнесом.Просто заполните заявку на сайте и мы с вами свяжемся.

Некоторые рекомендации:

- Устанавливайте программное обеспечение для вашего сайта только с официальных сайтов.

- Следите за обновлениями используемого программного обеспечения.

- Не раздавайте пароли доступа к сайту без необходимости.

www.secbot.org

Почему сайты взламывают повторно

Повторный взлом сайта – явление вдвойне неожиданное и неприятное хотя бы потому, что вы уже потратили время и силы на лечение вашего веб-проекта и уже попытались защититься от несанкционированного вторжения. Но плохой парень, взламывающий сайты с целью нечестного заработка, оказался хитрее вас: он свел все ваши труды на нет и безнаказанно продолжает паразитировать на вашем сайте – рассылает спам, редиректит на порно-ресурсы или размещает вредоносную рекламу.

В данной статье мы хотим рассказать о том, почему сайты взламываются повторно, точнее, какие ошибки наиболее часто совершают веб-мастера и владельцы сайтов, когда пытаются лечить сайты самостоятельно, без обращения к специалистам по информационной безопасности. Надеемся, данный материал будет полезен тем, кто решит вести самостоятельную борьбу с темными рыцарями современного интернета.

Что ж, не наступайте на грабли.

Первая и, пожалуй, самая главная причина повторного взлома и заражения – это отсутствие комплексного подхода к решению проблемы безопасности сайта и понимания того, что безопасность – это не разовое действие, а постоянный процесс. А теперь разберемся, что стоит за этими пафосными фразами и общими словами.

Что нужно сделать, если на сайте обнаружен вредоносный код? Следуя логике, удалить посторонний фрагмент, закрыть уязвимость, которой воспользовался хакер, и предпринять ряд других действий, чтобы повысить безопасность веб-проекта. В большинстве случаев веб-мастера выполняют необходимые действия лишь частично. (А иногда и вовсе прибегают к чрезвычайно примитивному и чрезвычайно бесполезному способу – откатить сайт назад до незараженной версии. Миф про Сизифа все помним?).

Кто-то ограничивается обновлением CMS до последней версии и патчингом скриптов. Кто-то после удаления вредоносного кода устанавливает на сайт плагин безопасности. Кто-то после лечения сайта не идет дальше смены прав на папки и директории. Все эти действия верны, но выполняться они должны не фрагментарно, а в комплексе. При этом веб-мастер должен понимать, что ему важно не просто справиться с последствиями текущего взлома и устранить причину, но и сделать так, чтобы в будущем атаки на сайт стали невозможны. Не будучи специалистом по информационной безопасности, который каждый день работает с удалением вредоносного кода и видит эволюцию инструментов для взлома, сделать это непросто. Однако чем больше мероприятий по повышению безопасности веб-сайта вы выполняете, тем выше шансы вашего сайта не оказаться в числе хакерских жертв.

Помните, работать с безопасностью сайта нужно в двух направлениях: внешний периметр, когда мы боремся с вредоносным трафиком и атаками (эту проблему решает проксирование трафика с помощью Web Application Firewall), и внутренний периметр, когда мы работаем непосредственно с самим сайтом и проводим ряд специальных мероприятий на хостинге. О том, как это делает «Ревизиум», можно познакомиться по данной ссылке.

Вторая причина – компрометация доступов. Казалось бы, поменять все пароли и доступы от сайта и хостинга нужно сразу, как только вы обнаружили, что сайт взломали. Ведь вы еще не знаете, каким способом хакер проник на ваш ресурс. Возможно, это произошло как раз через перехват FTP-доступов, когда вы работали с сайтом в аэропорту, ожидая ваш рейс в Тайланд, ну или Самару, или кушали тирамису в кафе и параллельно обновляли информацию на сайте, используя незащищенный WiFi.

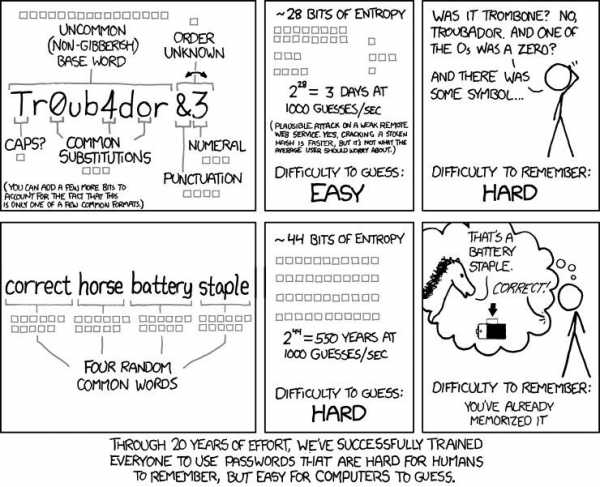

Однако по-прежнему остаются веб-мастера и владельцы сайтов, которые даже после лечения сайта не утруждают себя сменой доступов. Ситуация усугубляется и тем, что очень часто владельцы сайтов используются слабые пароли, которые на раз и два подбираются в рамках брутфорс-атак. (Кстати, мы как-то уже освещали вопрос психологии слабых паролей, кому интересно – можете почитать).

Третья причина – это наличие зараженных или незащищенных «соседей» на аккаунте хостинга. Данная проблема касается веб-мастеров или владельцев сайтов, которые размещают несколько сайтов на одном аккаунте хостинга и при взломе одного веб-проекта игнорируют безопасность остальных «членов экипажа». А зря. Хакер редко упустит шанс взломать и закрепиться сразу на всех сайтах аккаунта хостинга, если сайты не изолированы друг от друга (а в большинстве случаев так оно и бывает). Поэтому только что вылеченный сайт может легко «подцепить заразу» от непроверенного соседа.

Отдельно про безопасное размещение сайтов на хостинге можно прочитать в нашей статье «Как безопасно размещать сайты на хостинге».

Итак, если вы обнаружили проблемы с одним сайтом на вашем мультисайтовом аккаунте хостинга, не поленитесь проверить остальные сайты. Наш сканер вредоносного кода AI-BOLIT вам в помощь.

Причина номер четыре повторного заражения сайта – ваши подрядчики. Это не значит, что наемные веб-разработчики, дизайнеры, контентщики или онлайн-маркетологи спят и видят как заразить ваш сайт и погреть на этом руки (хотя такое в интернетах тоже не редкость). Но то, что ваши партнеры могут не соблюдать правила безопасной работы с веб-ресурсом, исключать нельзя. Поэтому со своей стороны необходимо контролировать выполнение задач, отдающихся на аутсорсинг. Как минимум подрядчики должны работать через безопасное WIFI подключение с незараженных вирусами компьютеров.

Да, вы вряд ли сможете проверить, установлен ли на компьютере контент-менеджера, который обновляет ваш сайт, коммерческий антивирус, но все-таки постараться обезопасить себя стоит. Например, вы можете предоставлять не полный доступ к сайту, а ограниченный, который необходим для решения конкретной задачи, а по окончании работ сразу менять доступы или удалять временные аккаунты. Вы можете ознакомить исполнителя с техникой безопасности при работе с конфиденциальными данными и доступами, и убедиться, что он намерен ей следовать. Наконец, вы всегда можете попросить вашего подрядчика заключить договор и дополнительно Соглашение о неразглашении конфиденциальных данных.

Причина пять – изменение конфигураций хостинга. Изменение конфигурации хостинга может привести к сбою ваших настроек, которые вы поменяли для повышения безопасности сайта. Такое может случится при переезде на новый хостинг, в результате работы подрядчиков с сайтом или при сбое работы сервера на стороне поставщика хостинговых услуг - в конце концов, никто не застрахован от ошибок. Периодический мониторинг конфигурации сервера поможет своевременно обнаружить проблему и предпринять соответствующие действия.

И еще раз о самом главном: безопасность – это не разовое действие, а процесс, которому нужно уделять постоянное внимание. Чем больше мероприятий по безопасности вы выполняете, тем меньше шансы хакеров на успех.

Есть вопросы? – Пишите на manager@revisium.com

Обсуждаем и комментируем

revisium.com

- Excel как закрыть файл паролем

- Обзор linux mint kde

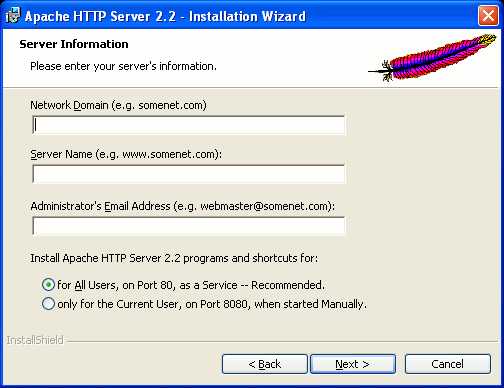

- Установка web сервера

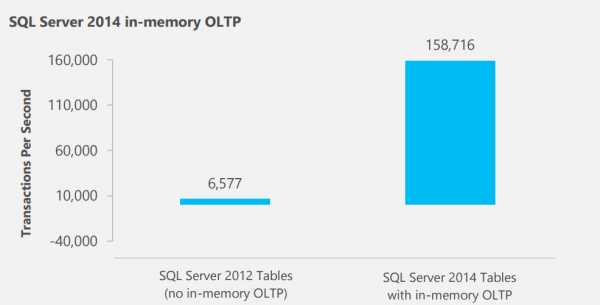

- Ms sql это

- Как узнать логин и пароль от скайпа если забыл

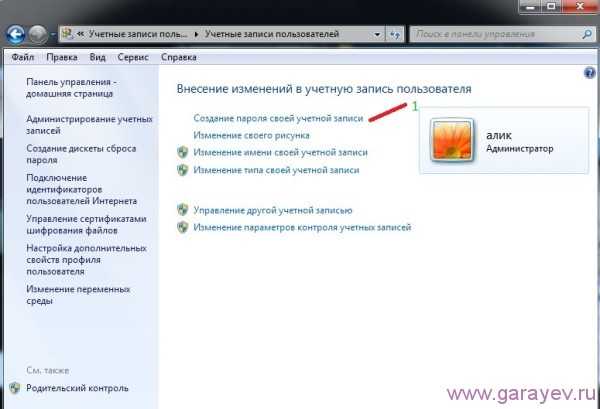

- Как на компьютере поменять пароль при включении компьютера

- Сервер windows

- Какой пароль можно придумать в вк

- Управление компьютером как запустить из командной строки

- Как настроить роутер tp link tl wr841n самостоятельно

- Не открывает видео браузер